2. Windowsз≥їзїЯжЧ•ењЧеЃ°иЃ°иѓ¶иІ£

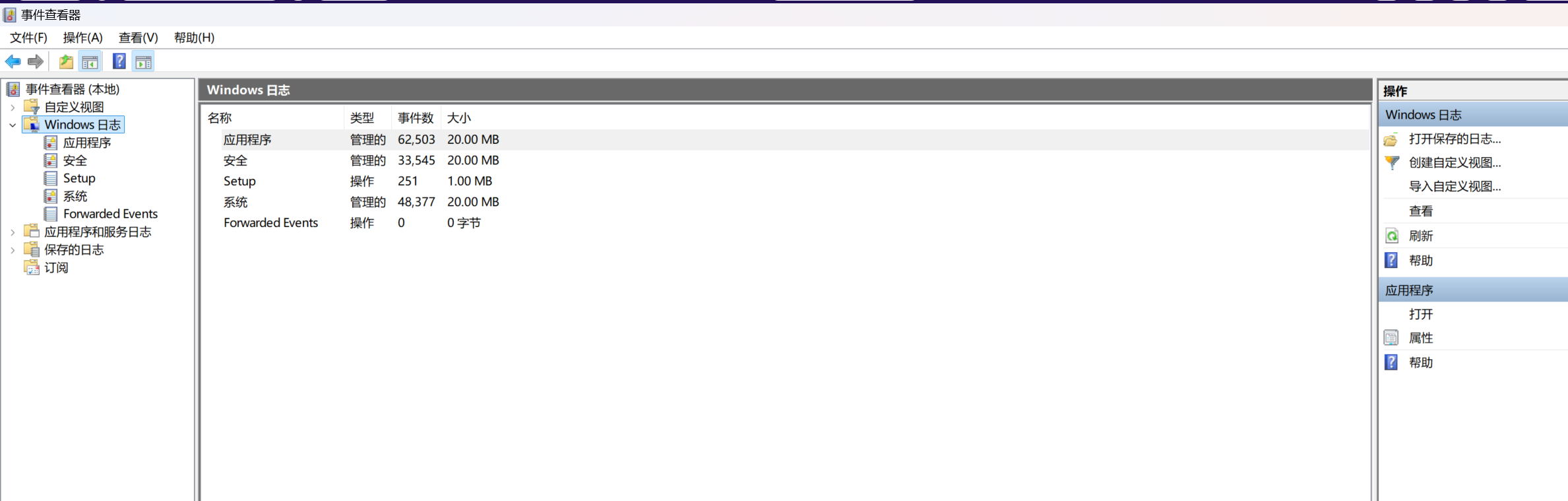

1.дЇЛдїґжЧ•ењЧеИЖжЮР

дљњзФ®eventvwr.mscжЙУеЉАдЇЛдїґжЯ•зЬЛеЩ®

1.1.дЇЛдїґжЧ•ењЧз±їеЮЛ

еЇФзФ®з®ЛеЇПжЧ•ењЧ

еЇФзФ®з®ЛеЇПжЧ•ењЧеМЕеРЂзФ±еЇФзФ®з®ЛеЇПжИЦз≥їзїЯз®ЛеЇПиЃ∞ељХзЪДдЇЛдїґпЉМдЄїи¶БиЃ∞ељХз®ЛеЇПињРи°МжЦєйЭҐзЪДдЇЛдїґпЉМдЊЛе¶ВжХ∞жНЃеЇУз®ЛеЇПеПѓдї•еЬ®еЇФзФ®з®ЛеЇПжЧ•ењЧдЄ≠иЃ∞ељХжЦЗдїґйФЩиѓѓпЉМз®ЛеЇПеЉАеПСдЇЇеСШеПѓдї•иЗ™и°МеЖ≥еЃЪзЫСиІЖеУ™дЇЫдЇЛдїґгАВе¶ВжЮЬжЯРдЄ™еЇФзФ®з®ЛеЇПеЗЇзО∞еі©жЇГжГЕеЖµпЉМйВ£дєИжИСдїђеПѓдї•дїОз®ЛеЇПдЇЛдїґжЧ•ењЧдЄ≠жЙЊеИ∞зЫЄеЇФзЪДиЃ∞ељХпЉМдєЯиЃЄдЉЪжЬЙеК©дЇОдљ†иІ£еЖ≥йЧЃйҐШгАВ

йїШиЃ§е≠ШжФЊиЈѓеЊДпЉЪC:\Windows\System32\Winevt\Logs\Application.evtx

з≥їзїЯжЧ•ењЧ

з≥їзїЯжЧ•ењЧиЃ∞ељХжУНдљЬз≥їзїЯзїДдїґдЇІзФЯзЪДдЇЛдїґпЉМдЄїи¶БеМЕжЛђй©±еК®з®ЛеЇПгАБз≥їзїЯзїДдїґеТМеЇФзФ®иљѓдїґзЪДеі©жЇГдї•еПКжХ∞ж́䪥姱йФЩиѓѓз≠Й

йїШиЃ§е≠ШжФЊиЈѓеЊДпЉЪC:\Windows\System32\Winevt\Logs\System.evtx

еЃЙеЕ®жЧ•ењЧ

еЃЙеЕ®жЧ•ењЧиЃ∞ељХз≥їзїЯзЪДеЃЙеЕ®еЃ°иЃ°дЇЛдїґпЉМеМЕеРЂеРДзІНз±їеЮЛзЪДзЩїељХжЧ•ењЧгАБеѓєи±°иЃњйЧЃжЧ•ењЧгАБињЫз®ЛињљиЄ™жЧ•ењЧгАБзЙєжЭГдљњзФ®гАБеЄРеПЈзЃ°зРЖгАБз≠ЦзХ•еПШжЫігАБз≥їзїЯдЇЛдїґгАВеЃЙеЕ®жЧ•ењЧдєЯжШѓи∞ГжЯ•еПЦиѓБдЄ≠жЬАеЄЄзФ®еИ∞зЪДжЧ•ењЧгАВйїШиЃ§иЃЊзљЃдЄЛпЉМеЃЙеЕ®жАІжЧ•ењЧжШѓеЕ≥йЧ≠зЪДпЉМзЃ°зРЖеСШеПѓдї•дљњзФ®зїДз≠ЦзХ•жЭ•еРѓеК®еЃЙеЕ®жАІжЧ•ењЧпЉМжИЦиАЕеЬ®ж≥®еЖМи°®дЄ≠иЃЊзљЃеЃ°ж†Єз≠ЦзХ•пЉМдї•дЊњељУеЃЙеЕ®жАІжЧ•ењЧжї°еРОдљњз≥їзїЯеБЬж≠ҐеУНеЇФгАВ

йїШиЃ§е≠ШжФЊиЈѓеЊДпЉЪC:\Windows\System32\Winevt\Logs\Security.evtx

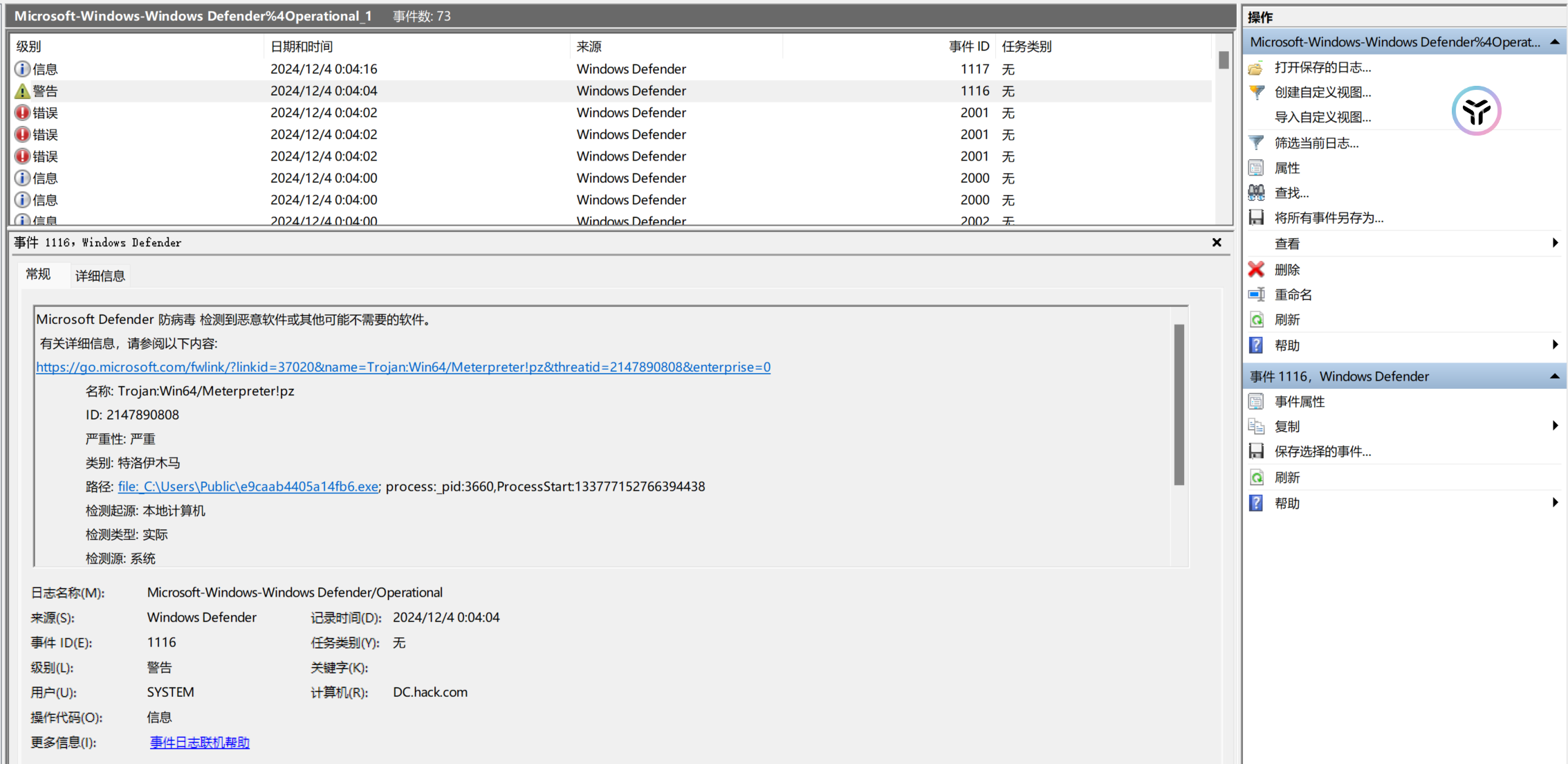

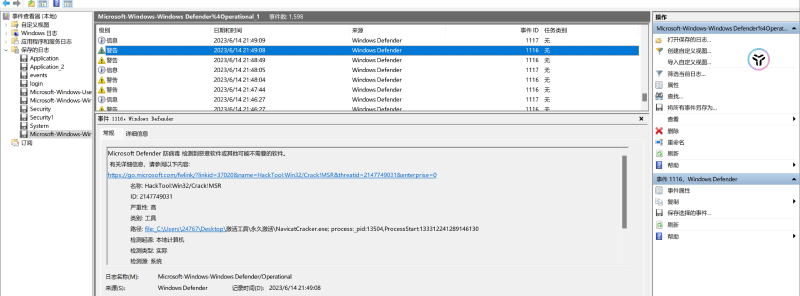

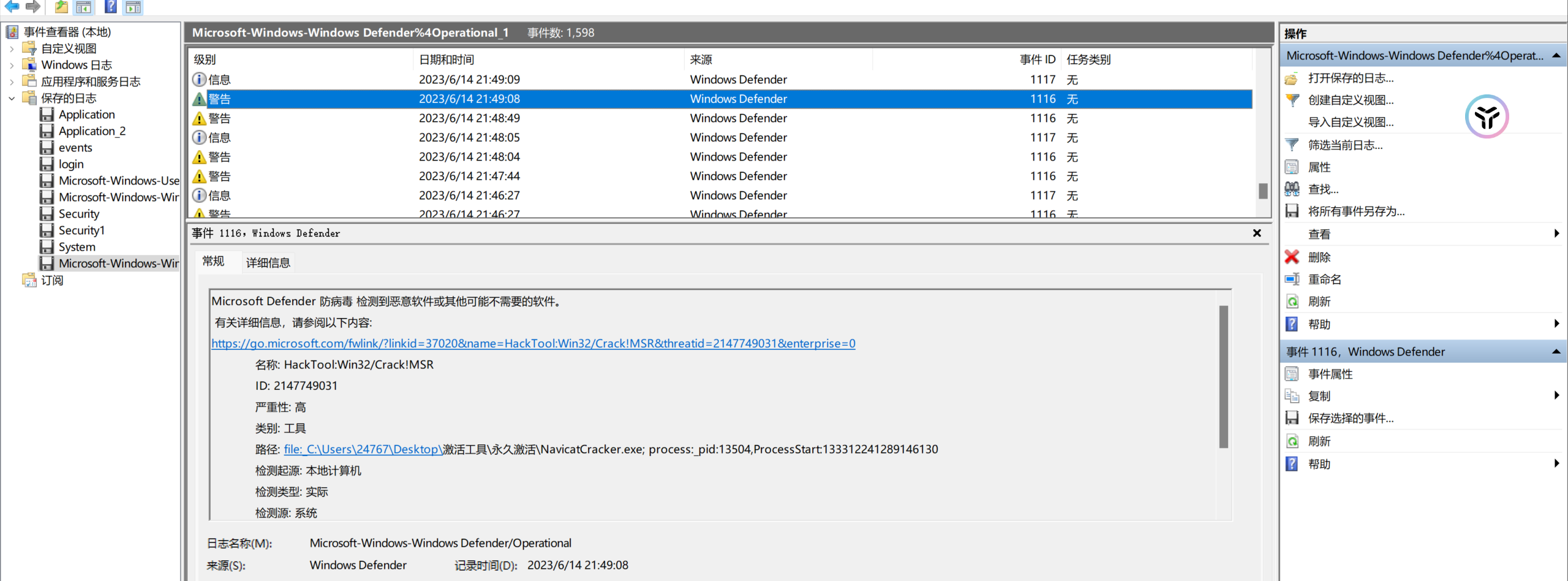

Windows DefindжЧ•ењЧ

е¶ВжЮЬWindows DefindжЯ•жЭАдЇЖжЯРдЇЫеЈ•еЕЈпЉМйВ£дєИдєЯдЉЪиЃ∞ељХеЬ®жЧ•ењЧдЄ≠

йїШиЃ§е≠ШжФЊиЈѓеЊДпЉЪC:\Windows\System32\Winevt\Logs\Microsoft-Windows-Windows Defender%4Operational.evtx

1.2.еЄЄиІБдЇЛдїґID

|

|

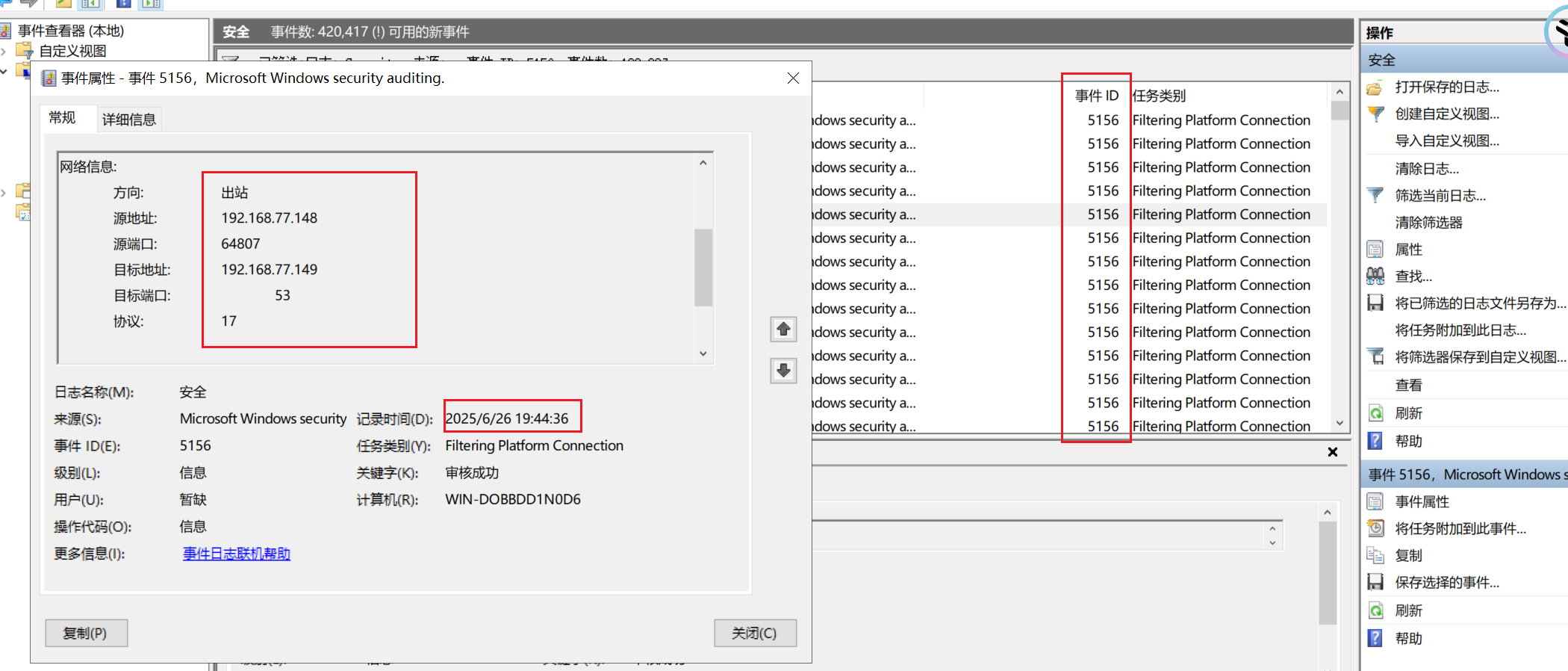

1.2.1.5156/5158еЗЇеЕ•зЂЩжЧ•ењЧ

ељУеЖЕзљСдЄАеП∞дЄїжЬЇеѓєдљ†еПСиµЈиѓЈж±ВжЧґпЉМе¶ВPingжЙЂжППе∞±дЉЪиЃ∞ељХеЬ®жЧ•ењЧдЄ≠пЉМжЧ•ењЧзЉЦеПЈдЄЇ5156

1.2.2.1102жЧ•ењЧжЄЕйЩ§иЃ∞ељХ

еЬ®windowsдЄ≠пЉМиЛ•ињРзїідЇЇеСШеЉАеРѓдЇЖиЃ∞ељХжЙАжЬЙеЃЙеЕ®жЧ•ењЧй°єпЉМйВ£дєИжФїеЗїиАЕеЬ®жЛњеИ∞иѓ•жЬНеК°еЩ®жЭГйЩРеРОзЪДжЙАжЬЙжУНдљЬйГљеПѓдї•еЬ®иѓ•еЃЙеЕ®жЧ•ењЧдЄ≠襀иЃ∞ељХеИ∞гАВжЙАдї•жЄЕз©Їиѓ•SecurityжЧ•ењЧиВѓеЃЪжШѓдЄАдЄ™еЦДеРОзЪДењЕзДґйАЙжЛ©гАВ

|

|

еЬ®иѓ•жЧ•ењЧдЇЛдїґдЄ≠пЉМжЙІи°МжЧ•ењЧжЄЕйЩ§еК®дљЬзЪДжШѓsystemжЭГйЩРзЪДиі¶жИЈпЉМињЩиВѓеЃЪжШѓжЬЙйЧЃйҐШзЪДгАВеЫ†дЄЇж≠£еЄЄжГЕеЖµдЄЛжЩЃйАЪзФ®жИЈжШѓж≤°жЬЙжЭГйЩРеОїжЄЕйЩ§жЧ•ењЧзЪДпЉМйЩ§йЭЮзїХињЗдЇЖUACзЪДжЩЃйАЪиі¶жИЈпЉМеПИжИЦиАЕжШѓsystemжЭГйЩРзЪДиі¶жИЈгАВ

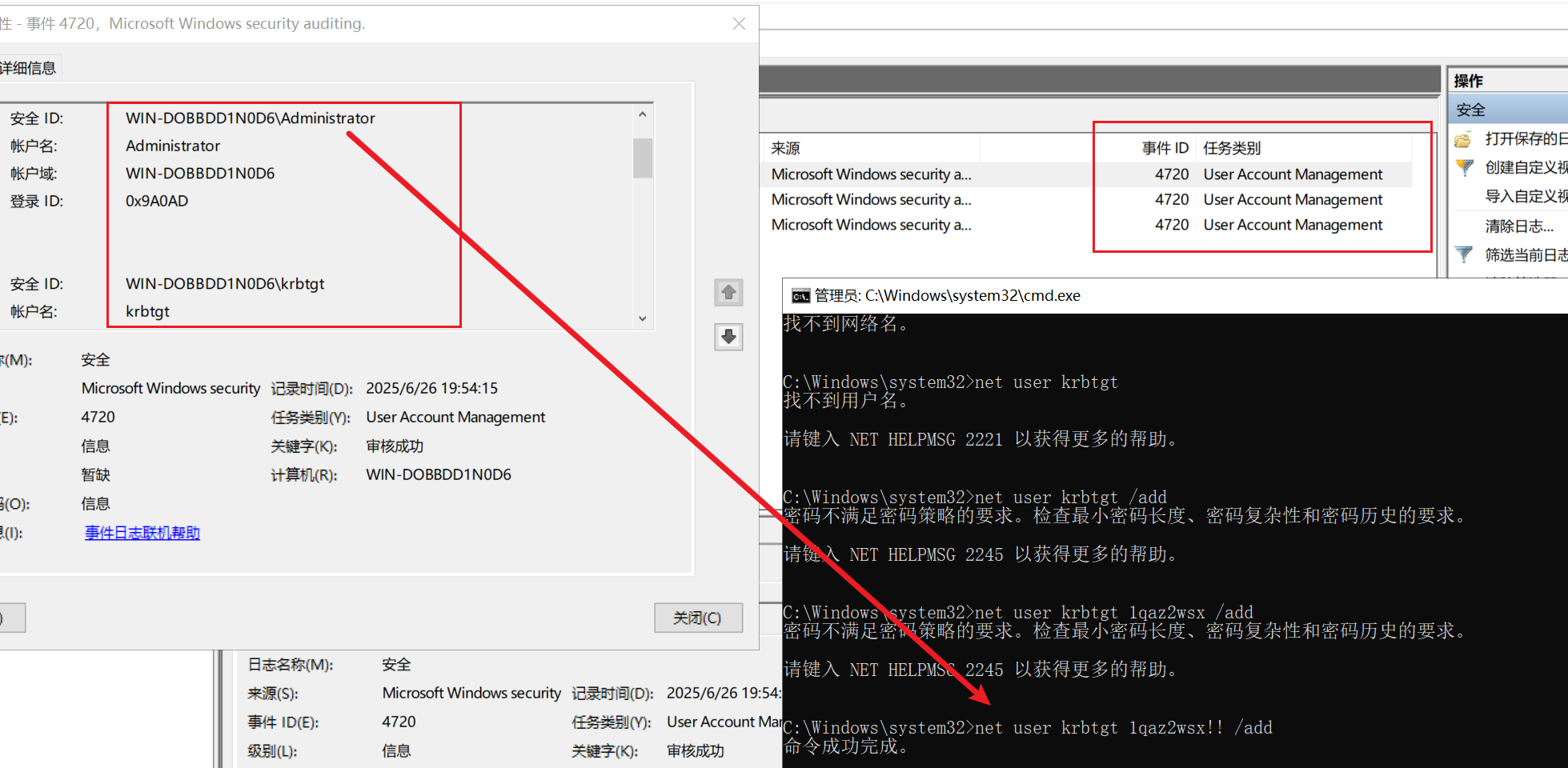

1.2.3.4720/4726иі¶жИЈзЃ°зРЖиЃ∞ељХ

еЬ®еЃЙеЕ®жЧ•ењЧ4720дЄ≠еПѓдї•жЯ•зЬЛжФїеЗїиАЕеИЫеїЇзЪДзФ®жИЈпЉМеН≥дљњжШѓйЪРиЧПзФ®жИЈйГљеПѓдї•жЯ•зЬЛеИ∞гАВ4726еИЩжШѓеПѓдї•жЯ•зЬЛеИ∞襀еИ†йЩ§зЪДзФ®жИЈгАВиѓ•дЇЛдїґжЧ•ењЧдЄ≠ињШеПѓдї•жЯ•зЬЛиѓ•дїїеК°зЪДеПСиµЈиАЕгАВ

|

|

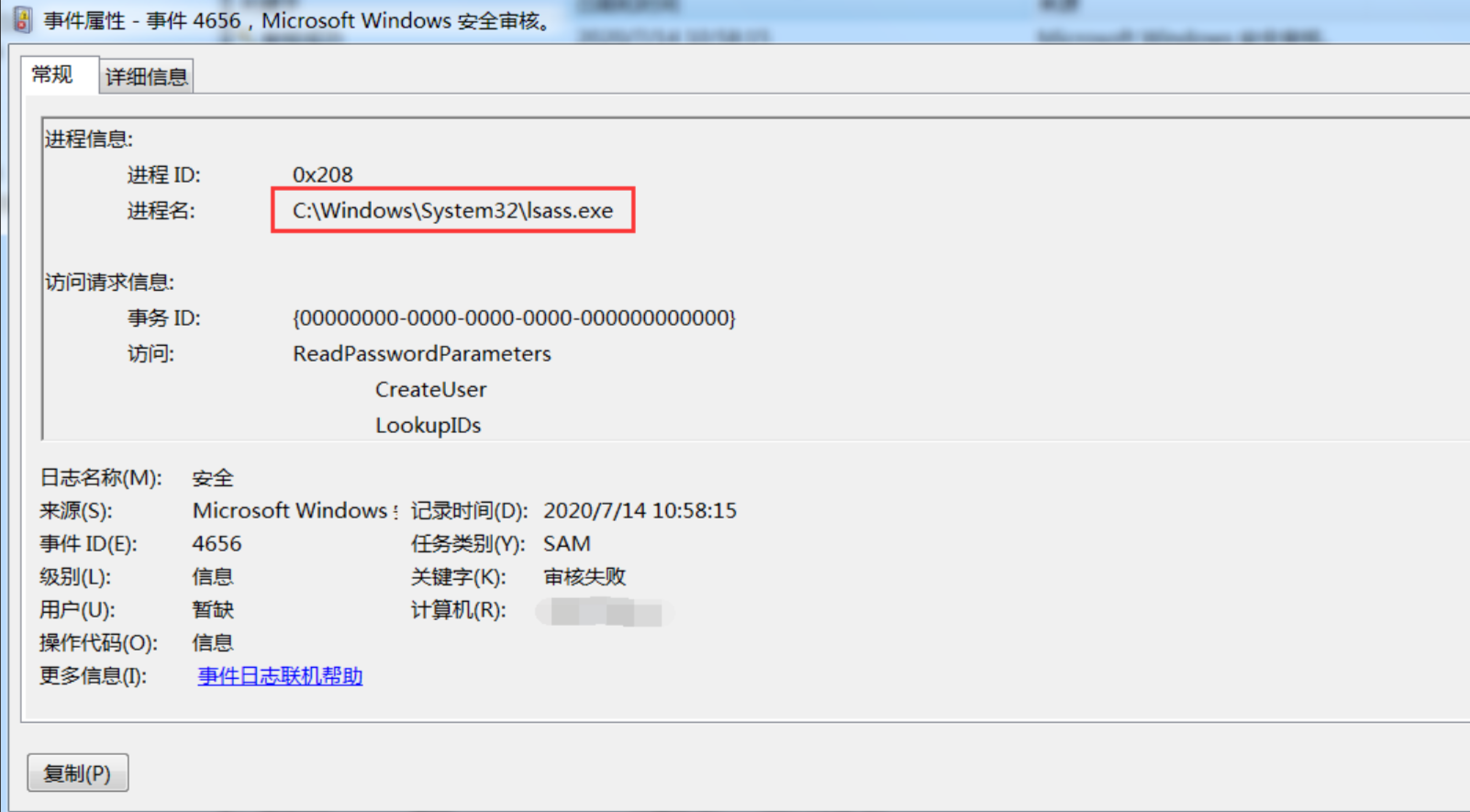

SAMдЇЛдїґID-4656пЉЪйВ£дєИеРМж†ЈзЪДиЛ•жЭГйЩРдЄНиґ≥пЉМеИЩиѓ•дЇЛдїґдєЯдЉЪ襀иЃ∞ељХдЄЛжЭ•пЉМдљЖжШѓйЬАи¶Бж≥®жДПзЪДжШѓиѓ•дЇЛдїґдЄНдЉЪжШѓ4720пЉМиАМжШѓдЇЛдїґ4656гАВеЫ†дЄЇеП™жЬЙеѓєSAMжЬЙжЫіжФєжЭГйЩРжЙНиГље§ЯеѓєзФ®жИЈињЫи°МеИЫеїЇпЉМжЧ†иЃЇжШѓеИЫеїЇжИРеКЯињШж؃姱賕йГљдЉЪиІ¶еПСSAMзЪДиѓЈж±ВеП•жЯДдЇЛдїґпЉМдЇЛдїґIDйГљдЄЇ4656гАВ

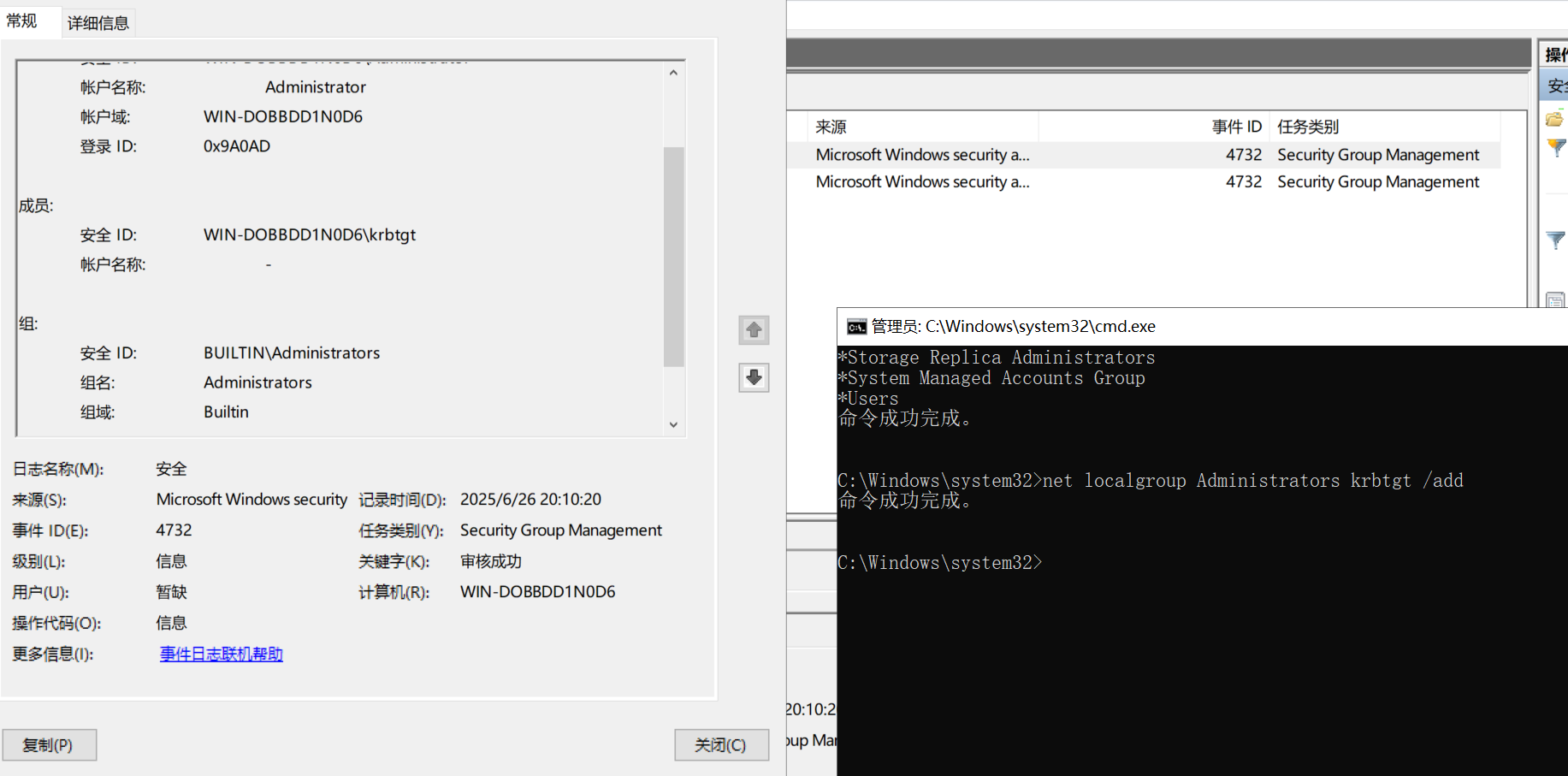

1.2.4.4732/4733еЃЙеЕ®зїДзЃ°зРЖиЃ∞ељХ

еЬ®еЃЙеЕ®жЧ•ењЧ4732дЄ≠еПѓдї•жЯ•зЬЛжФїеЗїиАЕе∞ЖеИЫеїЇзЪДзФ®жИЈеК†еЕ•еИ∞дЇЖеУ™дЄ™зФ®жИЈзїДдЄ≠пЉМ4733еИЩжШѓжЯ•зЬЛзФ®жИЈдїОеУ™дЄ™зїДдЄ≠зІїйЩ§дЇЖгАВ

|

|

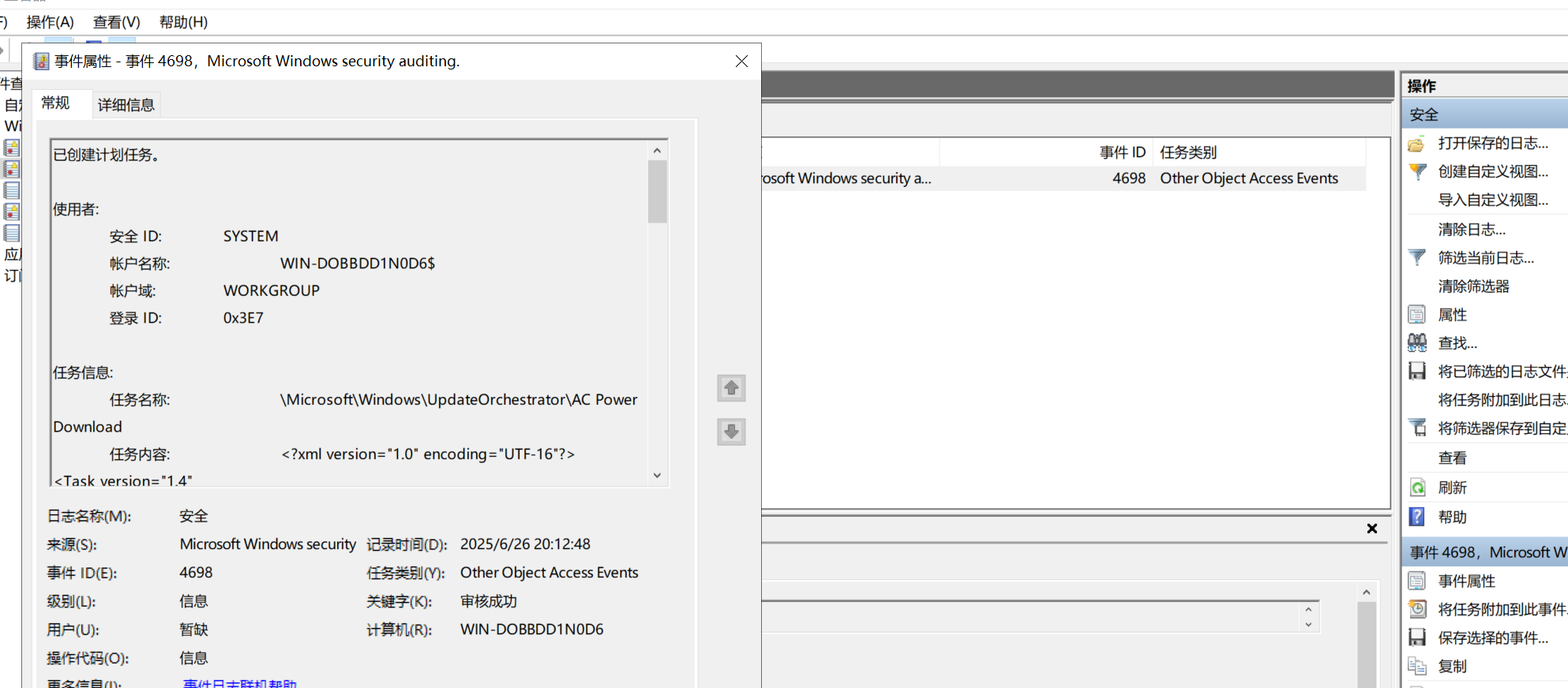

1.2.5.иЃ°еИТдїїеК°дЇЛдїґID-4698гАБ4699гАБ4700гАБ4701гАБ4702

еЬ®иѓ•дЇЛдїґиЃ∞ељХдњ°жБѓдЄ≠пЉМиЃ°еИТдїїеК°schtasksдї•еПКatйГљдЉЪ襀иЃ∞ељХеЬ®еЖЕпЉЪеМЕжЛђеИЫеїЇиАЕгАБдїїеК°еРНзІ∞гАБдїїеК°еЖЕеЃєз≠ЙгАВ4698 иЃ°еИТдїїеК°еЈ≤еИЫеїЇгАБ4699 иЃ°еИТдїїеК°еЈ≤еИ†йЩ§гАБ4700 иЃ°еИТдїїеК°еЈ≤еРѓзФ®гАБ4701 иЃ°еИТдїїеК°еЈ≤еБЬзФ®гАБ4702 иЃ°еИТдїїеК°еЈ≤жЫігАВ

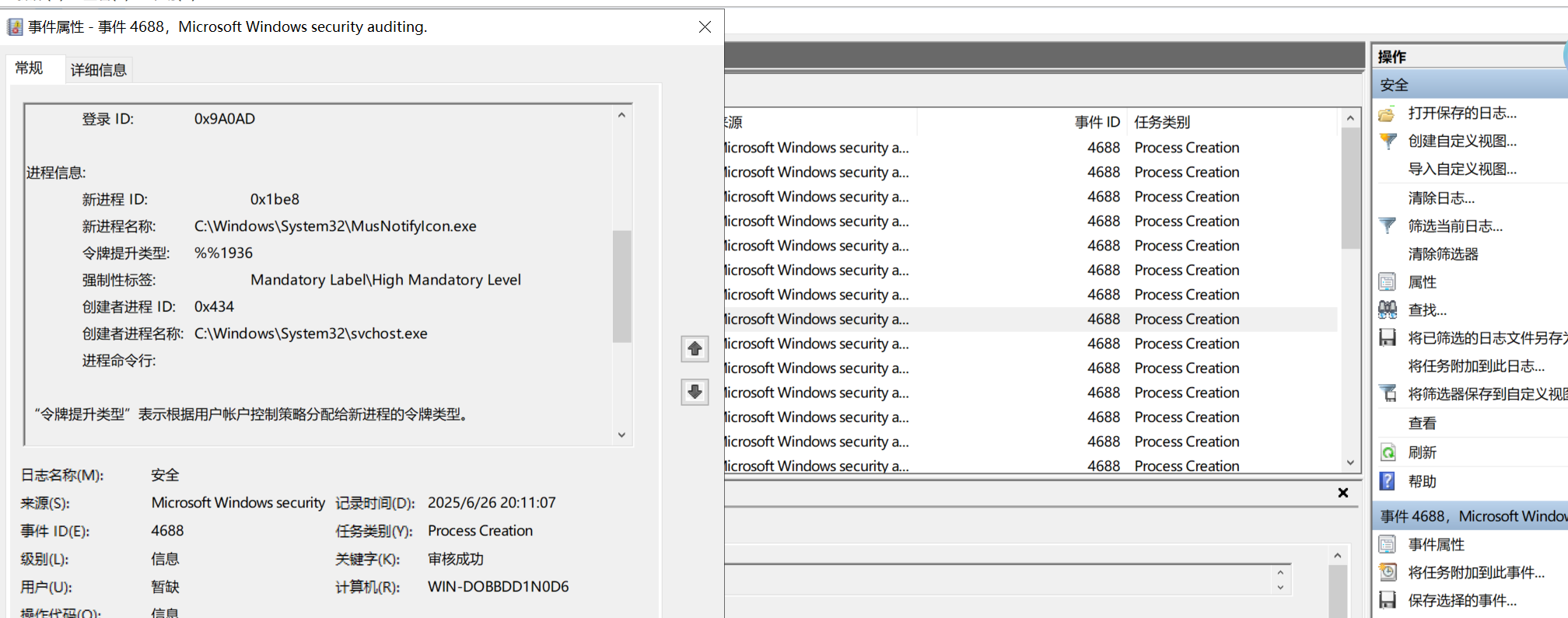

1.2.6.ињЫз®ЛеИЫеїЇеПКзїИж≠ҐиЃ∞ељХ4688/4689

и¶БиЃ∞ељХиѓ•жЧ•ењЧпЉМйЬАи¶БзЉЦиЊСеЃМжѓХжЬђеЬ∞еЃ°иЃ°з≠ЦзХ•еРОйЗНеРѓиЃ°зЃЧжЬЇпЉМйЗНеРѓеРОдЊњеПѓдї•иЃ∞ељХжѓПдЄА䪙襀еРѓеК®зЪДињЫз®ЛжЧ•ењЧпЉМеМЕжЛђиљѓдїґињЫз®ЛгАВйВ£дєИеПѓдї•ж†єжНЃжШѓеР¶жЬЙињРи°МWINWORD.EXEжЭ•еИ§жЦ≠жЯРдЄ™жЧґйЧізВєзФ®жИЈжШѓеР¶жЬЙжЙУеЉАwordињЫз®ЛпЉМдЄЊдЄАеПНдЄЙгАВ

2.CTFдЄ≠еЄЄиІБWindowsжЧ•ењЧеИЖжЮРйҐШ

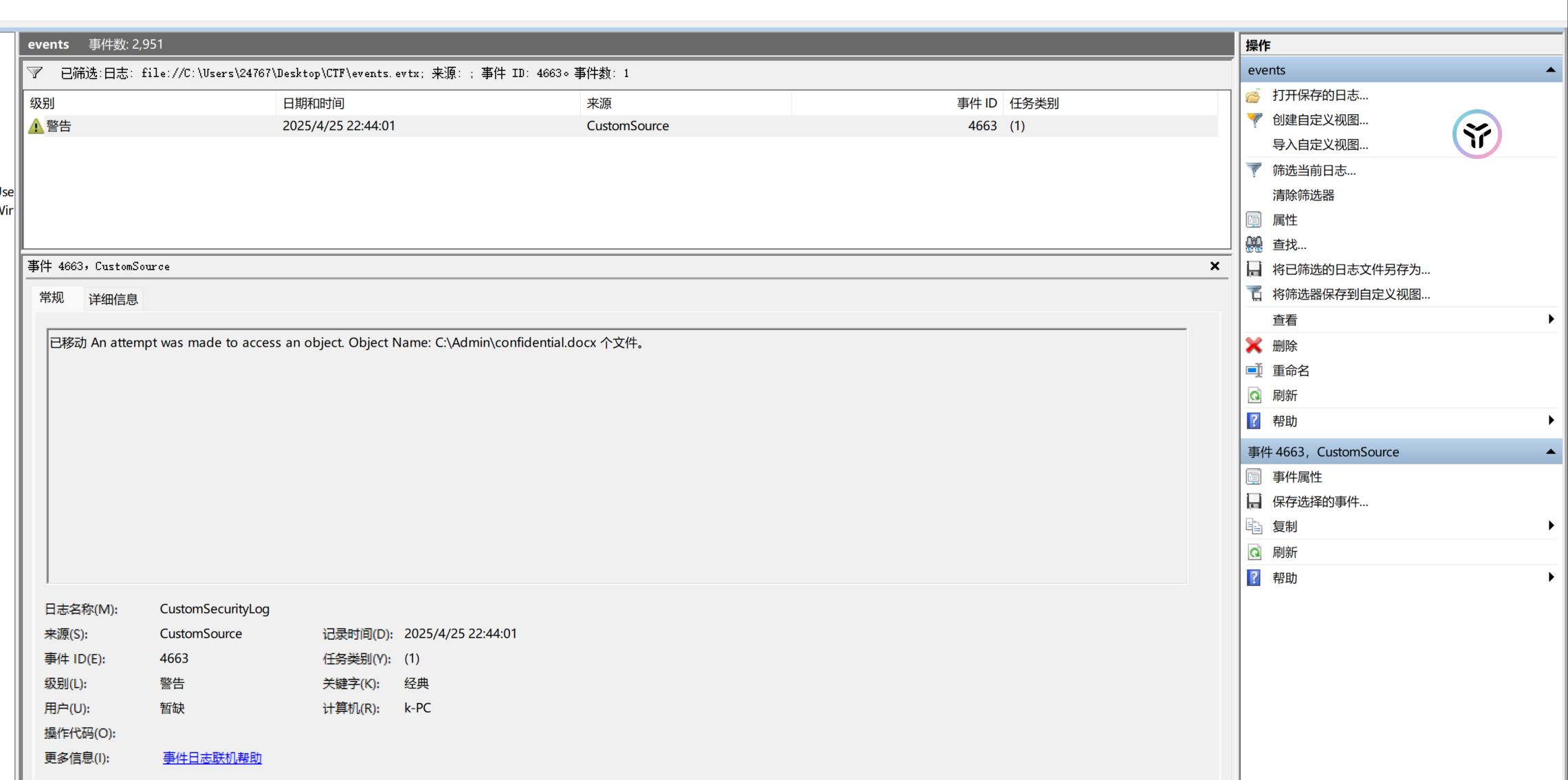

2.1.иУЭж°•жЭѓ—EZevtx

еЬ®еЃЙеЕ®жЧ•ењЧдЄ≠пЉМжЯ•жЙЊдЇЛдїґ ID дЄЇ 4663 зЪДжЭ°зЫЃпЉМиѓ•дЇЛдїґи°®з§ЇвАЬе∞ЭиѓХиЃњйЧЃеѓєи±°вАЭгАВ

|

|

2.2.иљѓдїґз≥їзїЯеЃЙеЕ®иµЫ

е∞ПжҐБзЪДеЯЯжОІжЬЇеٮ襀йїСеЃҐжФїеЗїдЇЖпЉМиѓЈдљ†жЙЊеЗЇдЄАдЇЫиЫЫдЄЭй©ђињєгАВ жФїеЗїиАЕеЬ®иОЈеПЦеЯЯзЃ°зРЖеСШжЭГйЩРеРОпЉМе∞ЭиѓХдЄКдЉ†жЬ®й©ђжЦЗдїґпЉМдљЖж؃襀жЭАжѓТиљѓдїґжЯ•жЭАпЉМдЄКдЉ†зЪДжЬ®й©ђжЦЗдїґзЪДзїЭеѓєиЈѓеЊДжШѓдїАдєИпЉЯпЉИе¶ВC:\Windows\cmd.exeпЉЙ

и¶БжЯ•жɌ襀жЯ•жЭАзЪДжЬ®й©ђжЦЗдїґзЪДиѓЭпЉМеПѓдї•йАЪињЗжЙЊзЫЄеЕ≥жЯ•жЭАиљѓдїґзЪДжЧ•ењЧжИЦиАЕжЯ•зЬЛ Windows зЪДдЇЛдїґиЃ∞ељХгАВ

еЬ® Windows\System32\winevt\Logs¬†жЦЗдїґе§єжЙЊеИ∞ Windows Defender зЪДдЇЛдїґиЃ∞ељХжЦЗдїґпЉЪMicrosoft-Windows-Windows Defender%4Operational.evtx`пЉМзДґеРОжЯ•зЬЛеЕґдЄ≠еЖЕеЃєпЉМеЊИеЃєжШУеЬ®жЬАињСзЪДдЄАжЭ°дЇЛдїґдЄ≠жЙЊеИ∞еѓєеЇФзЪДжЬ®й©ђжЦЗдїґпЉЪ

|

|