1.еә”жҖҘе“Қеә”еҹәжң¬еҺҹеҲҷ

1.1.еҸҠж—¶жӯўжҚҹ&йҳІжӯўжү©ж•Ј

еҸҠж—¶жӯўжҚҹпјҡеҜ№еҶ…жӢ”зҪ‘зәҝпјҢеҜ№еӨ–е°ҒIP

еҜ№дәҺе·Із»ҸеӨұйҷ·зҡ„дё»жңәжқҘиҜҙпјҢеҰӮжһңдё»жңәжҳҜж ёеҝғдёҡеҠЎжңҚеҠЎеҷЁпјҢдёҚйҖӮеҗҲжӢ”зҪ‘зәҝпјҢеҸӘиғҪеңЁйҳІзҒ«еўҷдёҠеҜ№IPиҝӣиЎҢе°ҒзҰҒ

1.2.дҝқз•ҷзҺ°еңәзҺҜеўғдёҺе®ўжҲ·жІҹйҖҡ

дәӢеүҚжІҹйҖҡпјҢжҳҺзЎ®дҝЎжҒҜпјҢд»Җд№Ҳзұ»еһӢзҡ„еә”жҖҘпјҲAPTпјҢеӢ’зҙўпјҢжҢ–зҹҝпјҢеҗҺй—ЁпјҢDDOSпјүпјҢд»Җд№Ҳдё»жңәпјҲдё»жңәжүҖеӨ„зҺҜеўғпјүпјҢжңүд»Җд№ҲејӮеёёзү№еҫҒ

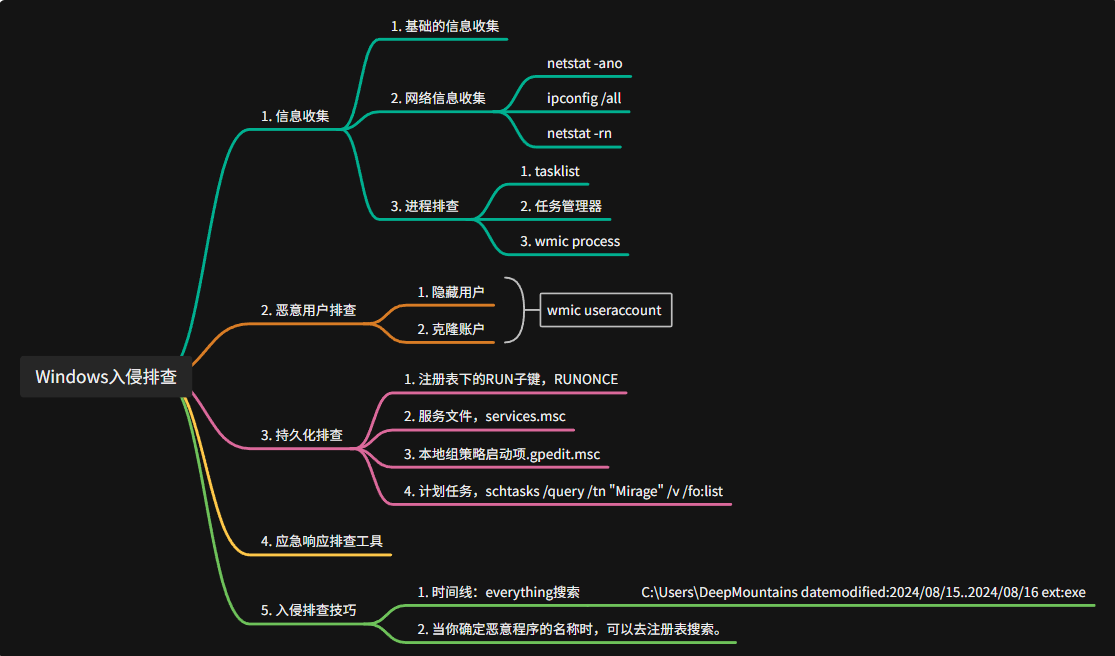

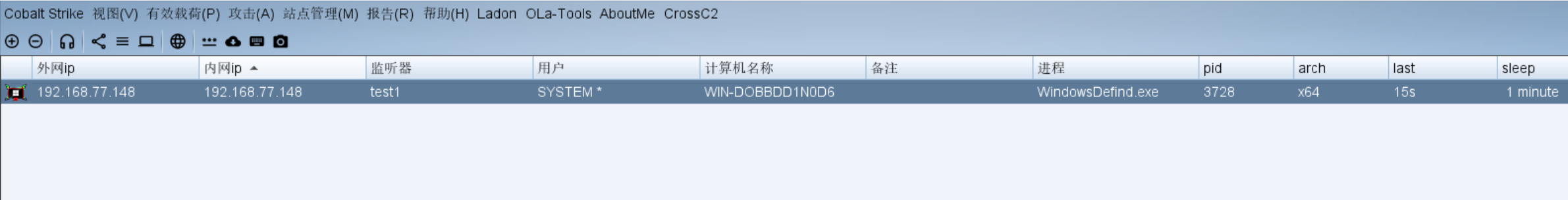

еә”жҖҘе“Қеә”е°ұжҳҜиҰҒз«ҷеңЁж”»еҮ»иҖ…зҡ„и§’еәҰиҝӣиЎҢжҺ’жҹҘпјҢж”»еҮ»иҖ…жӢҝеҲ°дёҖеҸ°дё»жңәдјҡеҰӮдҪ•ж”»еҮ»пјҢдёҖиҲ¬йғҪжҳҜе…ҲдҝЎжҒҜ收йӣҶ—>жҸҗжқғ—>з»ҙжқғ—>жЁӘеҗ‘пјҢйӮЈд№ҲжҲ‘们еә”жҖҘе“Қеә”зҡ„жҖқи·Ҝд№ҹеә”иҜҘжҳҜжҢүз…§ж”»еҮ»иҖ…зҡ„жҖқи·ҜжқҘиҝӣиЎҢеә”жҖҘ

2.дё»жңәдҝЎжҒҜ收йӣҶ

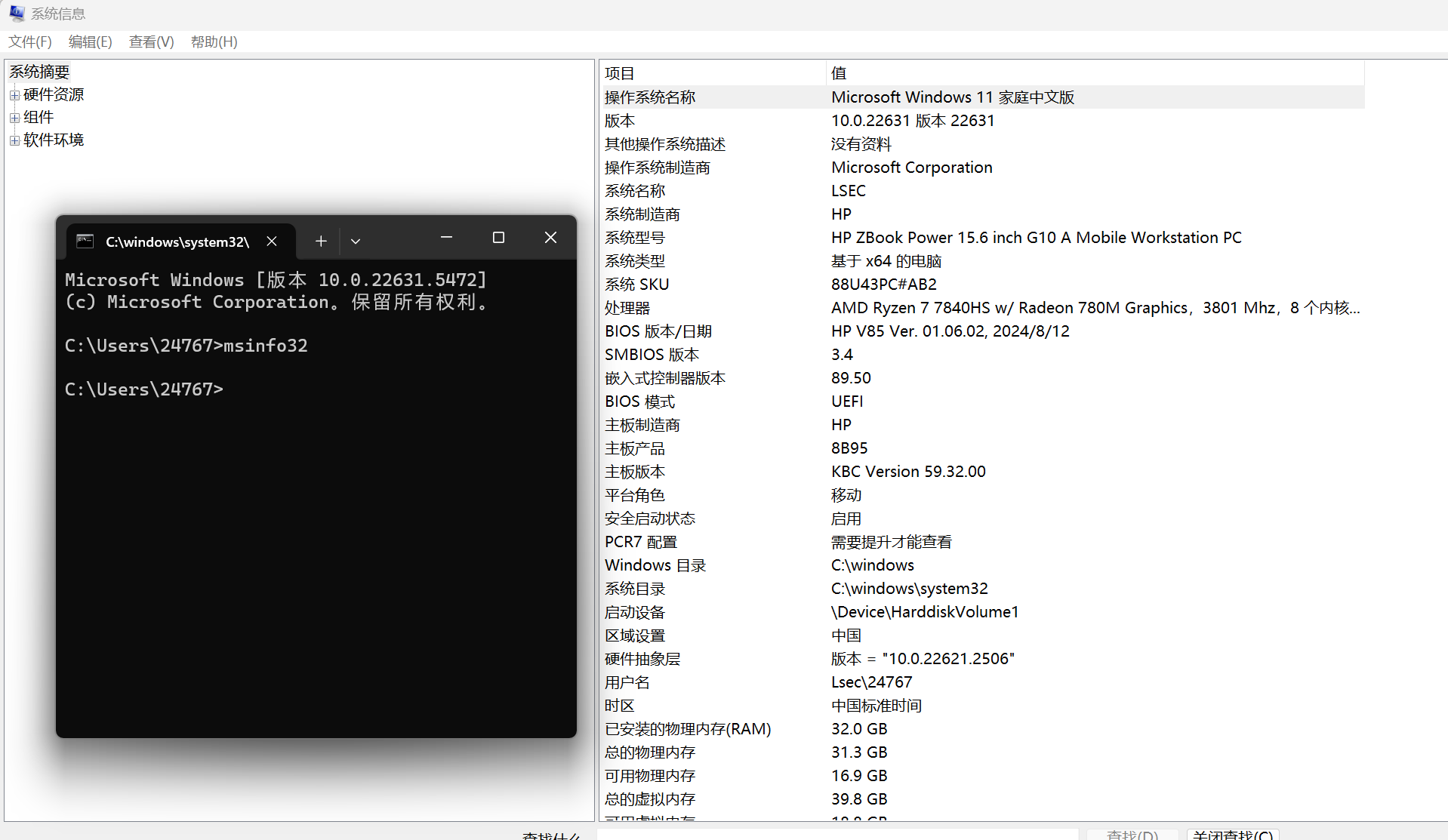

2.1.еҹәзЎҖдҝЎжҒҜ收йӣҶ

|

|

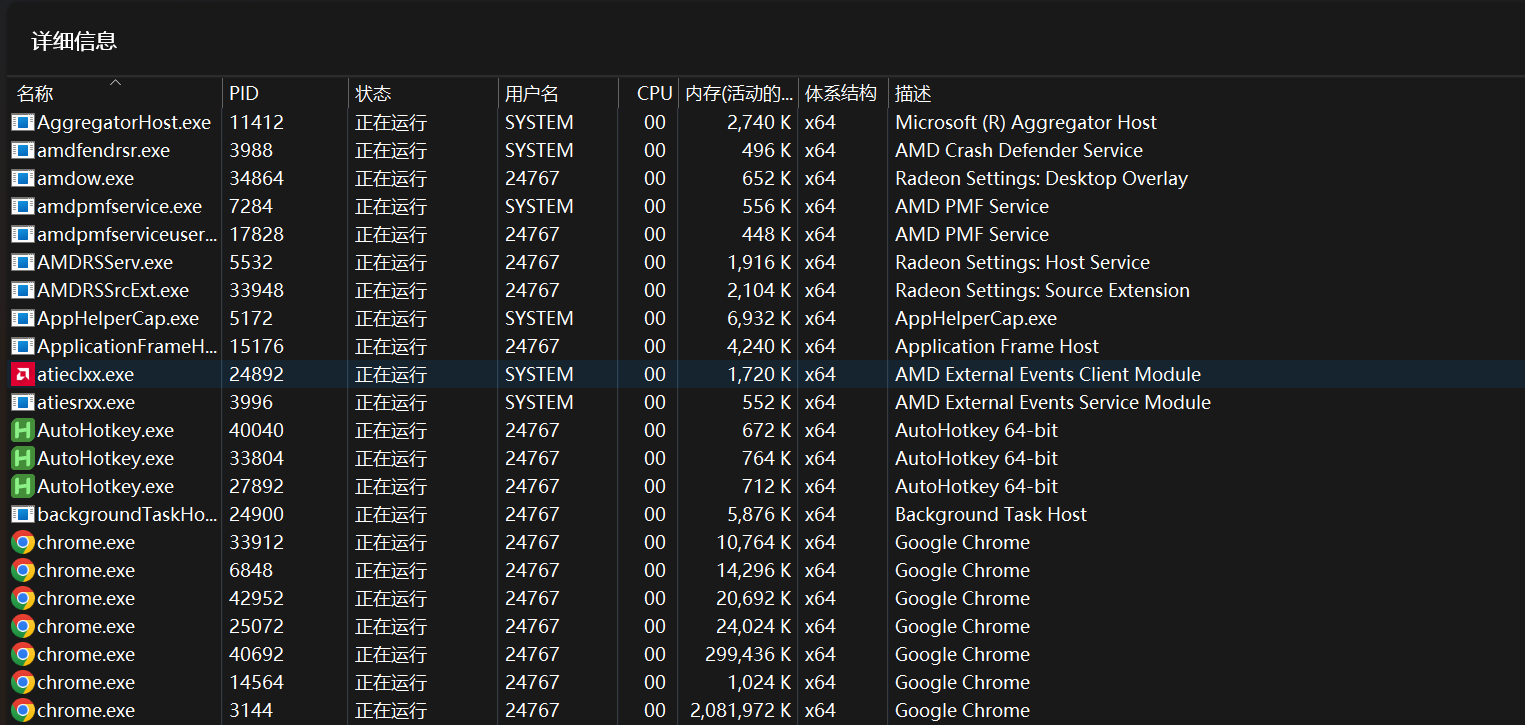

дё»иҰҒзңӢиҪҜ件зҺҜеўғпјҡзҺҜеўғеҸҳйҮҸ/еҗҜеҠЁйЎ№/зҪ‘з»ңиҝһжҺҘ/жңҚеҠЎзӯүзӯүжғ…еҶө

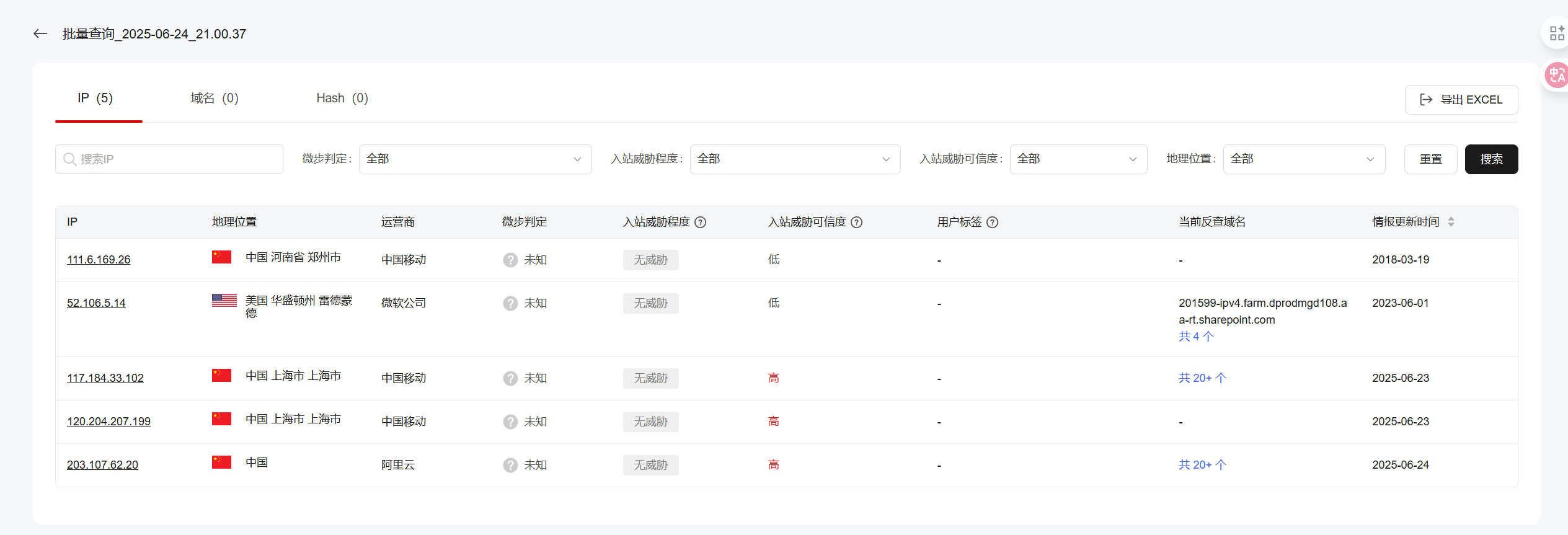

2.2.зҪ‘з»ңдҝЎжҒҜ收йӣҶ

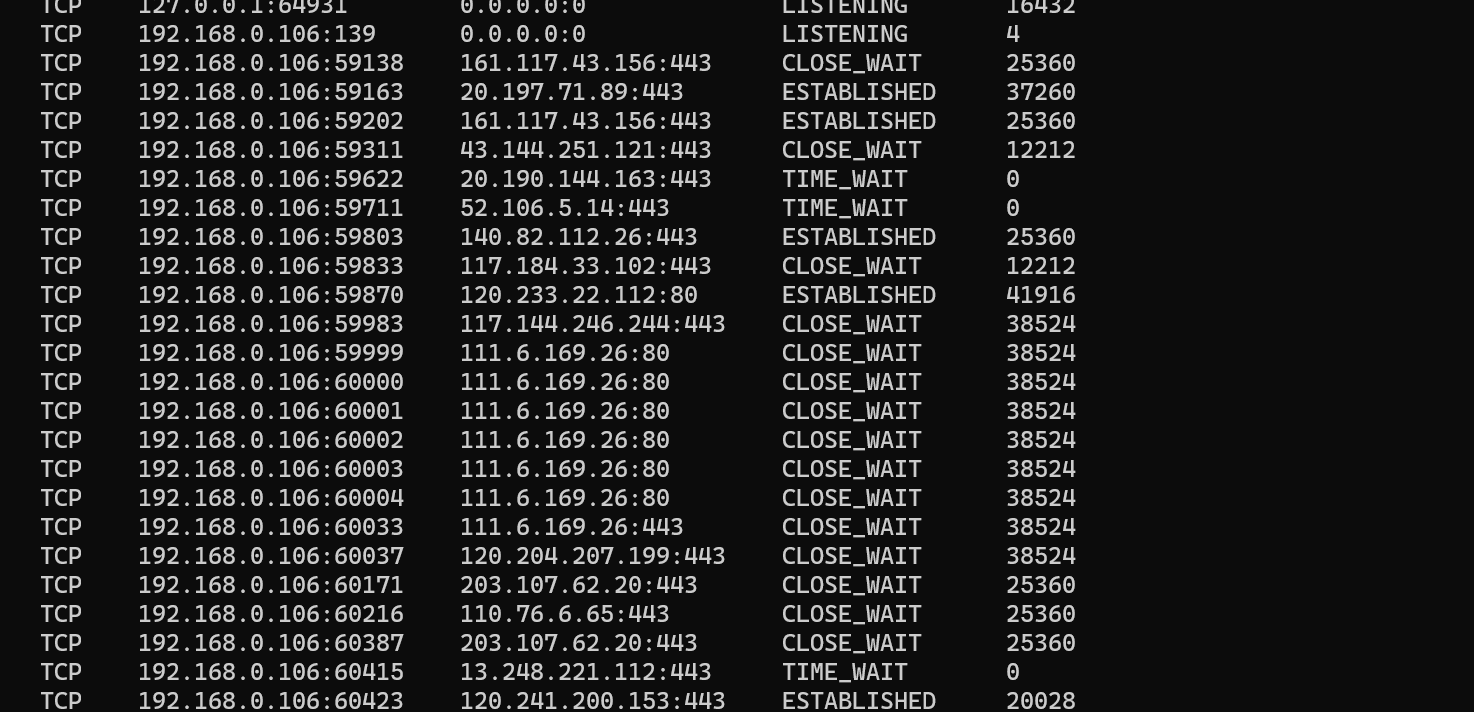

жҺ’жҹҘжҳҜеҗҰжңүжҒ¶ж„ҸеӨ–иҒ”IPең°еқҖпјҢе°ҶеҸҜз–‘зҡ„IPең°еқҖжү№йҮҸж”ҫеҲ°еҫ®жӯҘзӨҫеҢәжҹҘиҜўпјҢйҮҚзӮ№е…іжіЁдә‘дё»жңәIP

|

|

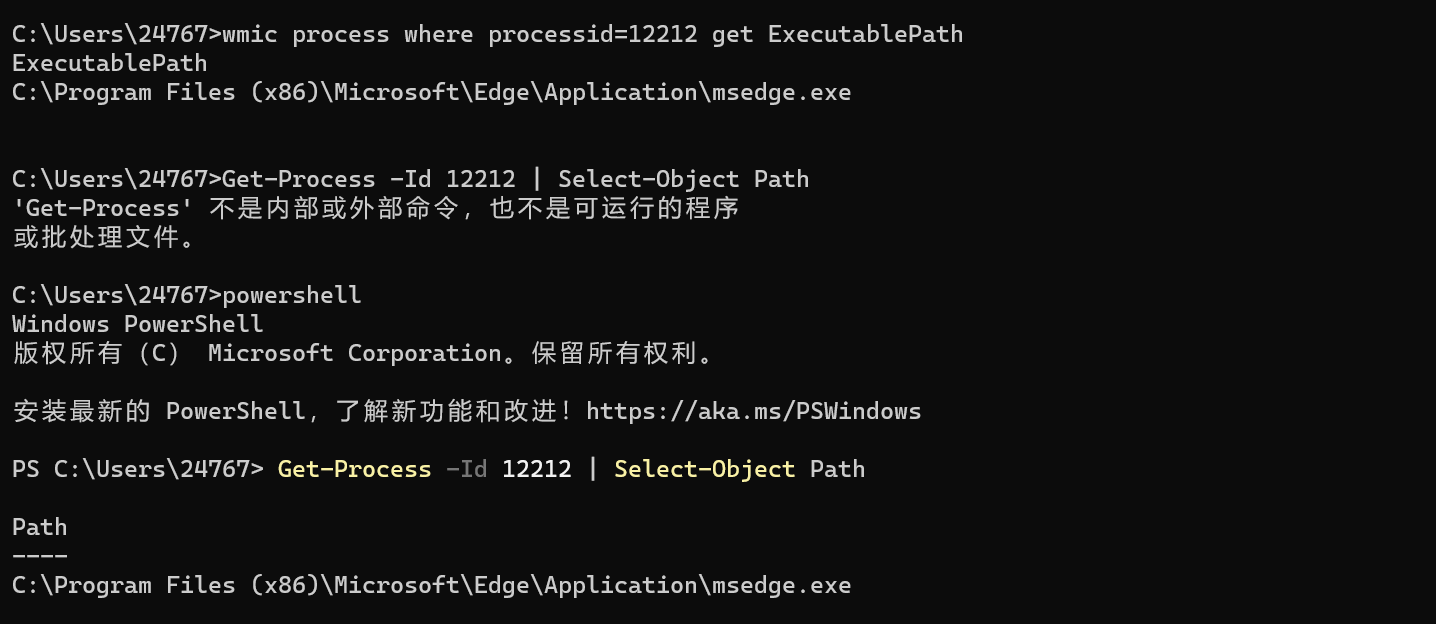

ж №жҚ®PIDжҹҘжүҫж–Ү件еҜ№еә”дҪҚзҪ®

|

|

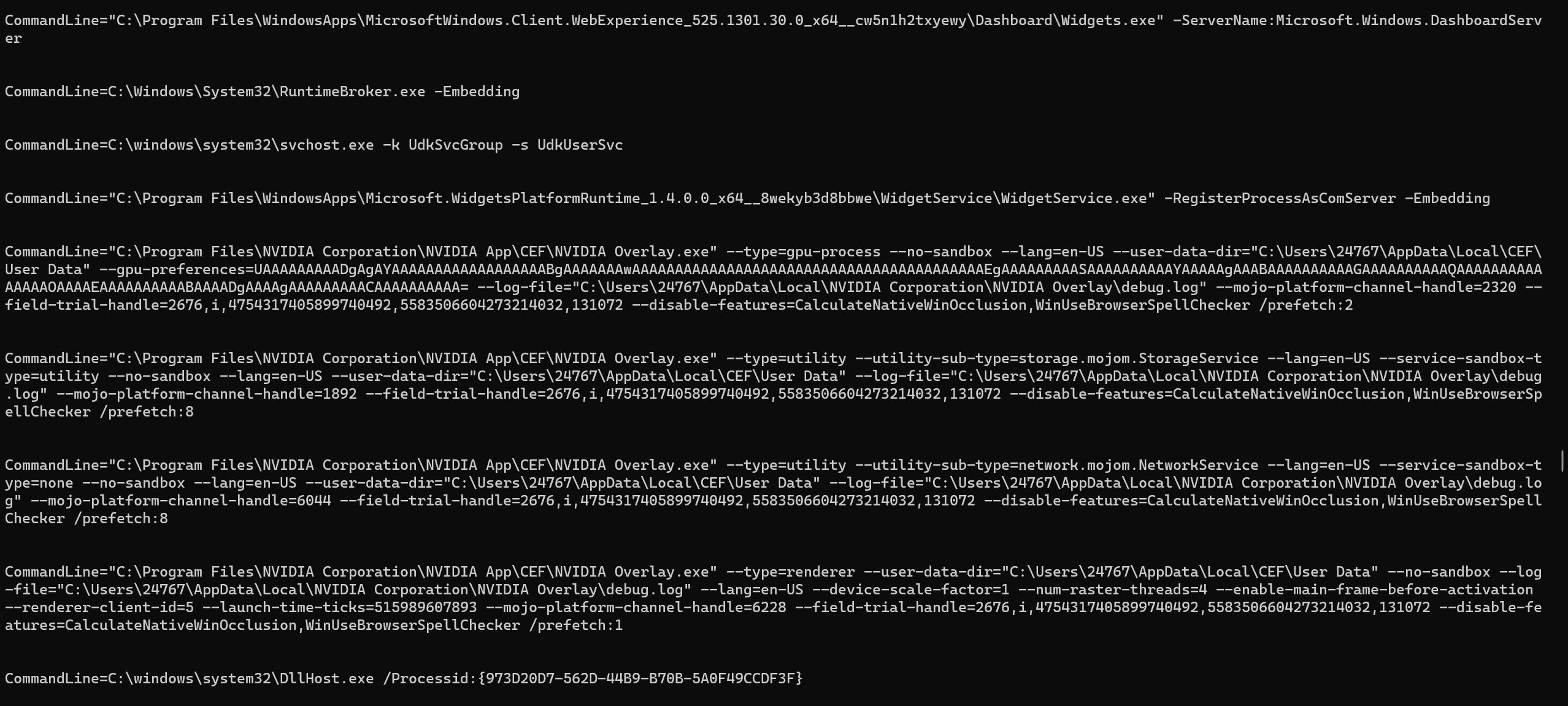

2.3.иҝӣзЁӢдҝЎжҒҜжҺ’жҹҘ

|

|

|

|

2.4.ж—¶й—ҙзәҝжҺ’жҹҘ

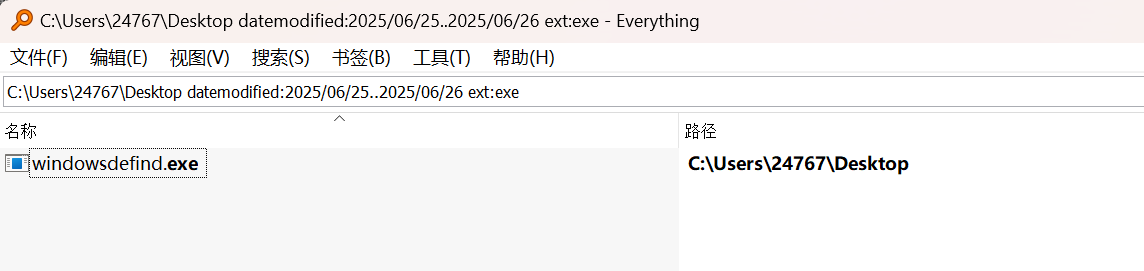

ж–Ү件иҗҪең°ж—¶й—ҙпјҢжңҚеҠЎеҗҜеҠЁж—¶й—ҙпјҲеңЁиҝҷеҸ°дё»жңәжІЎжңүйҮҚеҗҜзҡ„жғ…еҶөдёӢпјүпјҢд№ҹеҸҜд»ҘзңӢж–Ү件еҲӣе»әж—¶й—ҙпјҢжңЁй©¬жҹҘжқҖж—¶й—ҙпјҢзҪ‘з»ңжөҒйҮҸдёҺж—Ҙеҝ—и®°еҪ•зҡ„ж—Ҙеҝ—ж—¶й—ҙжҺЁжөӢдёҖдёӘеӨ§жҰӮзҡ„ж—¶й—ҙ

зЎ®е®ҡе…Ҙдҫөж—¶й—ҙзәҝжҳҜеҫҲйҮҚиҰҒзҡ„,дҪҝз”Ёevertthingж №жҚ®е…ҘдҫөдәӢ件确е®ҡзӣ®еҪ•дёӢдҝ®ж”№жҲ–еҲӣе»әзҡ„exeж–Ү件

|

|

3.еҗҺй—ЁжҺ’жҹҘ

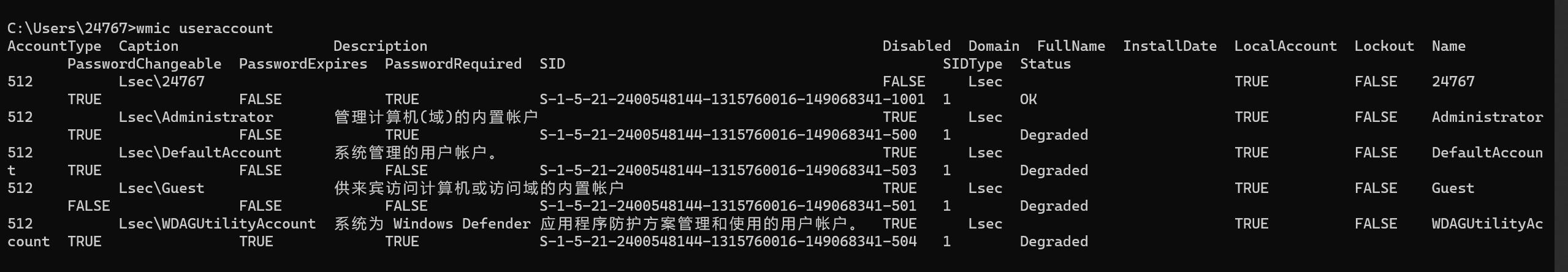

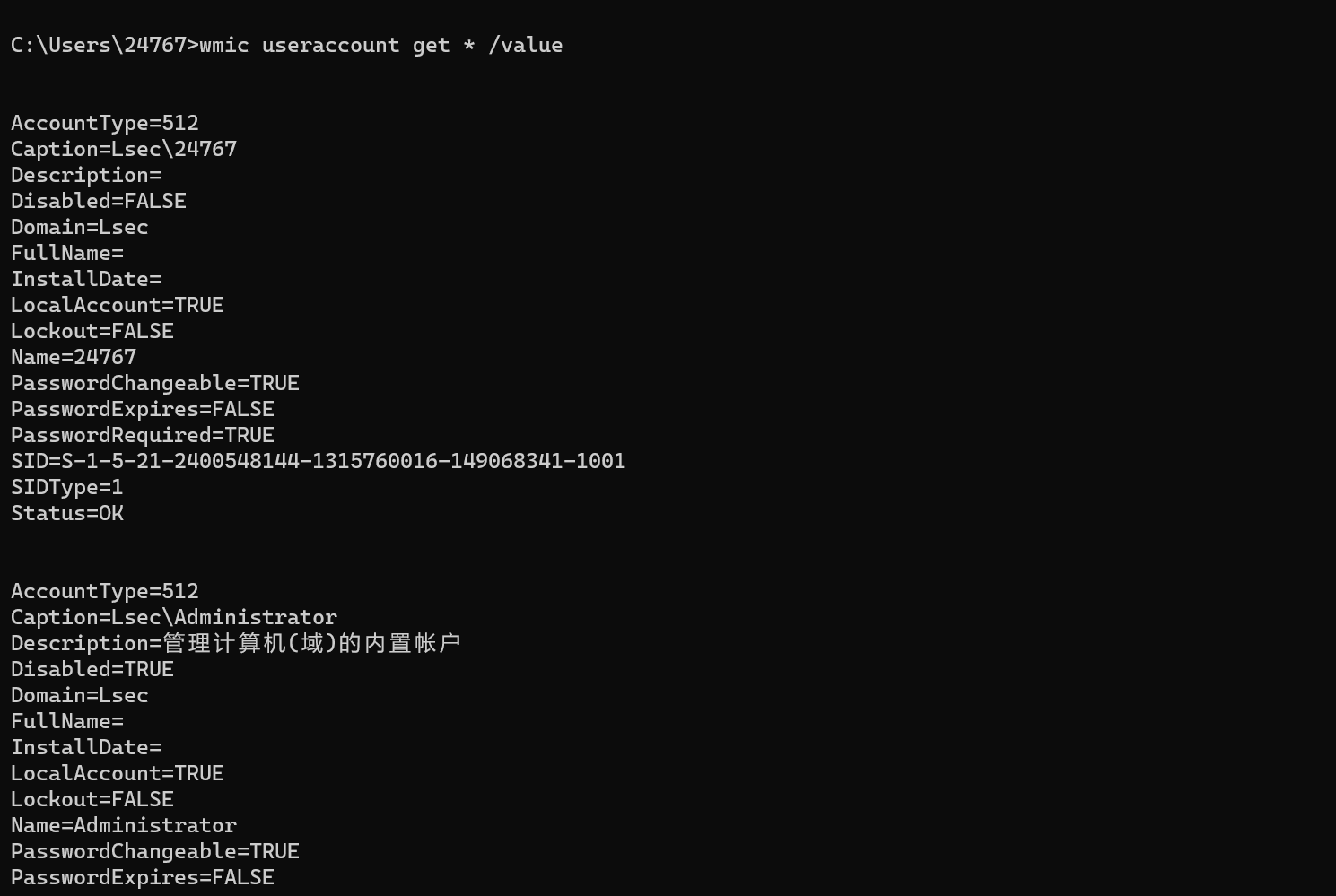

3.1.жҒ¶ж„Ҹз”ЁжҲ·жҺ’жҹҘ

йҡҗи—Ҹз”ЁжҲ·/е…ӢйҡҶз”ЁжҲ·

|

|

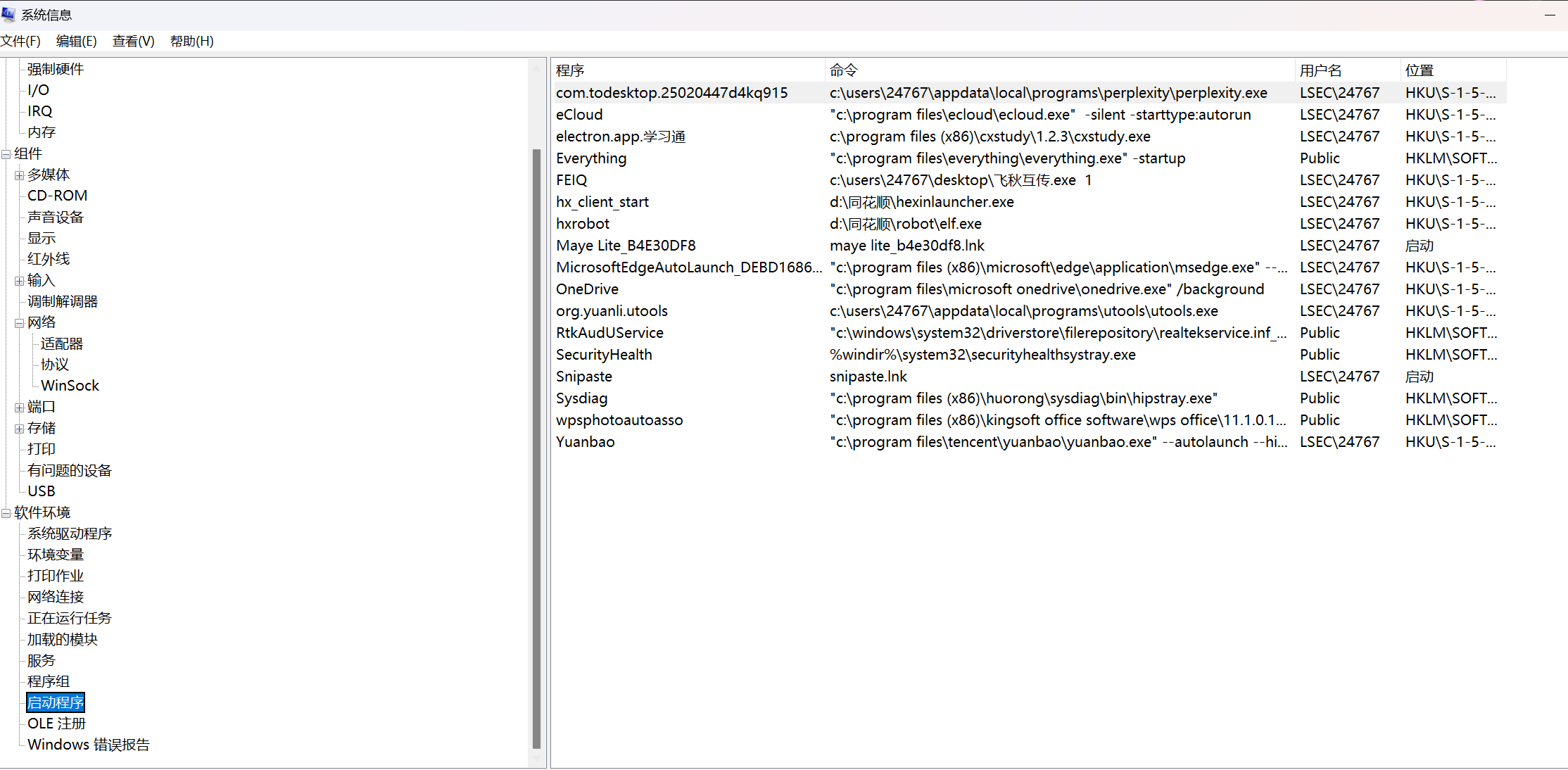

3.2.еҗҜеҠЁйЎ№жҺ’жҹҘ

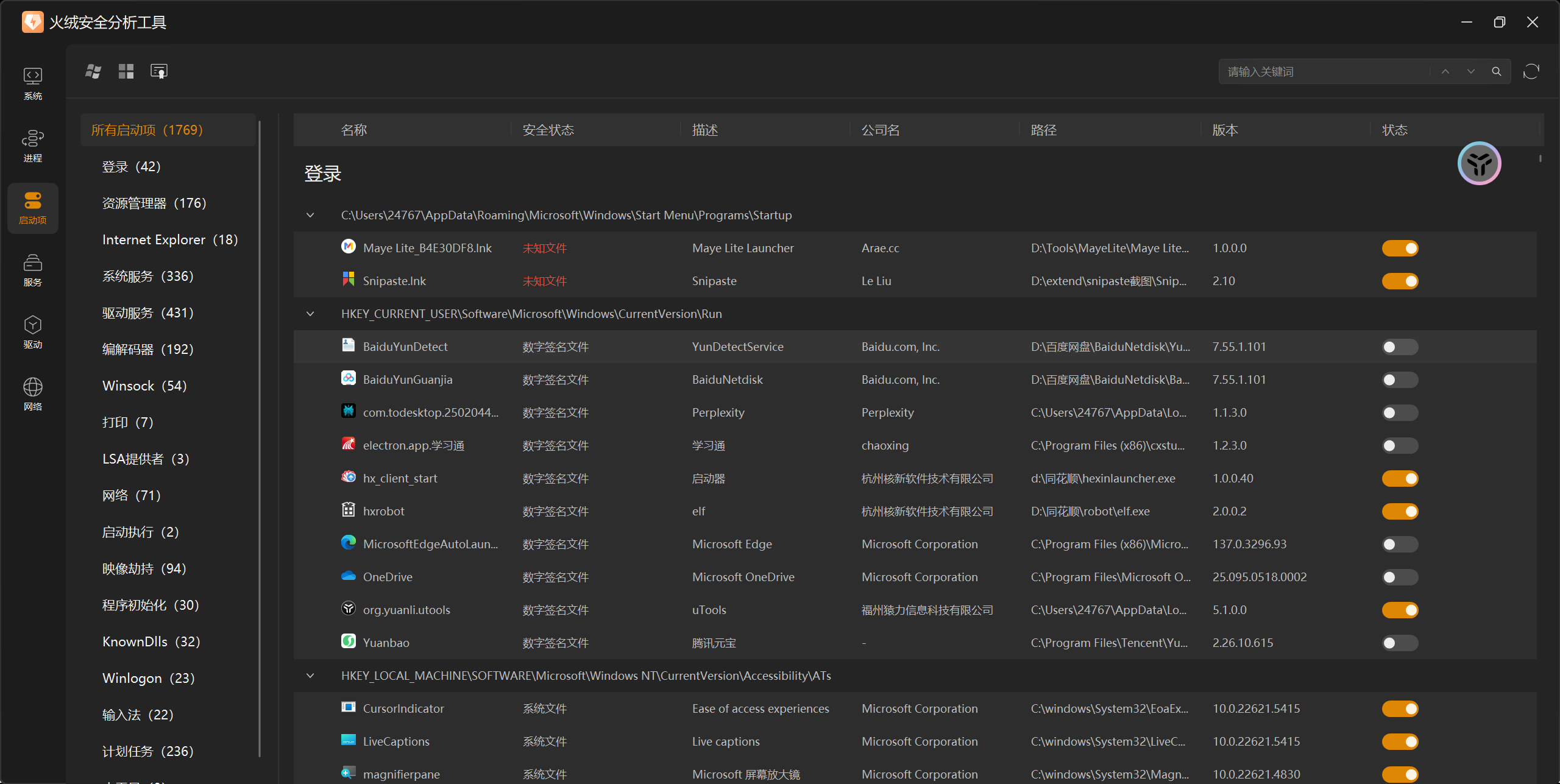

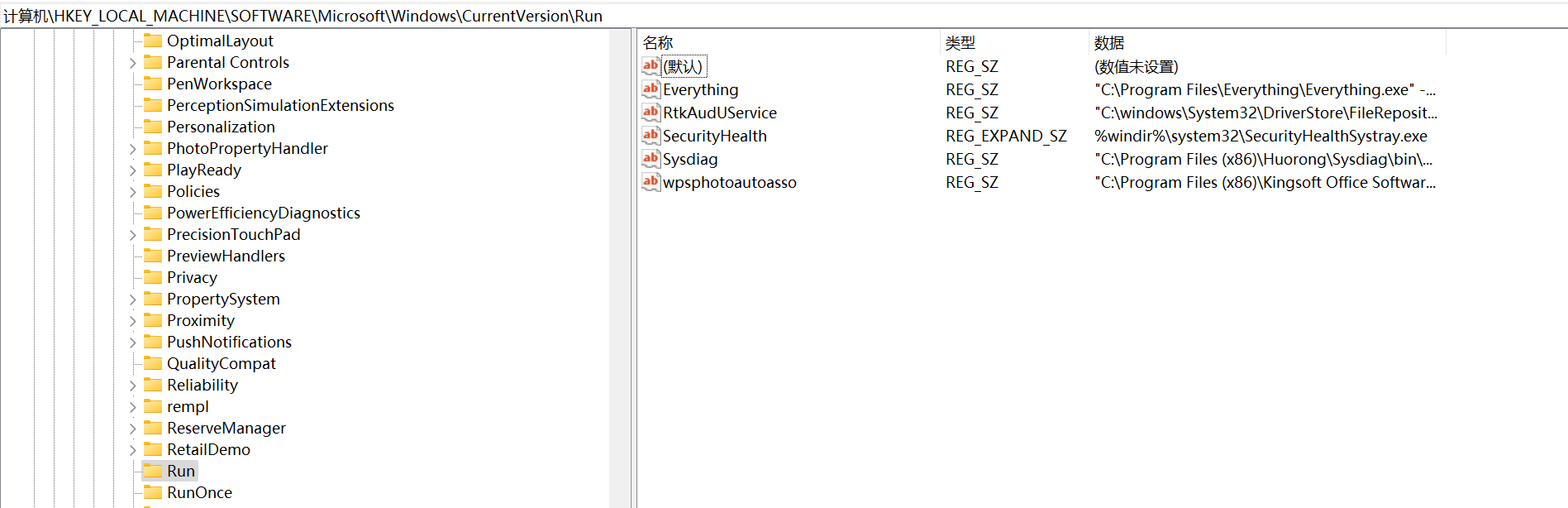

д»Җд№ҲжҳҜеҗҜеҠЁйЎ№пјҡжіЁеҶҢиЎЁдёӢзҡ„RUNеӯҗй”®(regedit)/жңҚеҠЎеҗҜеҠЁйЎ№(Services.msc)/жң¬ең°з»„зӯ–з•ҘеҗҜеҠЁйЎ№(gpedit.msc)/и®ЎеҲ’д»»еҠЎ

жіЁеҶҢиЎЁеҗҜеҠЁйЎ№

|

|

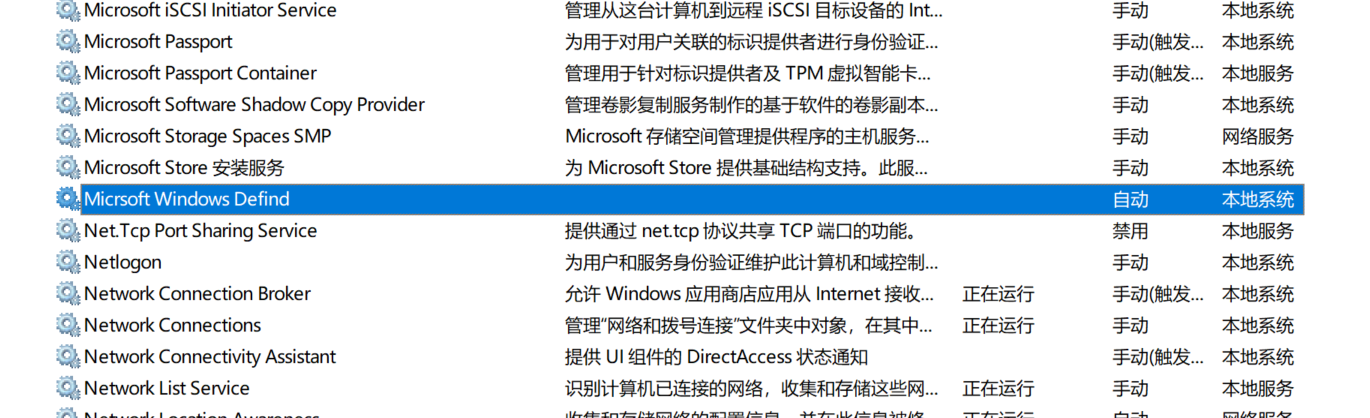

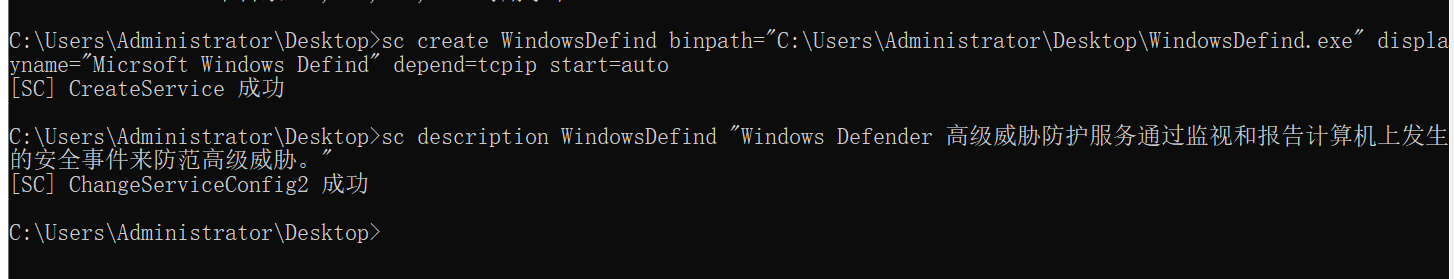

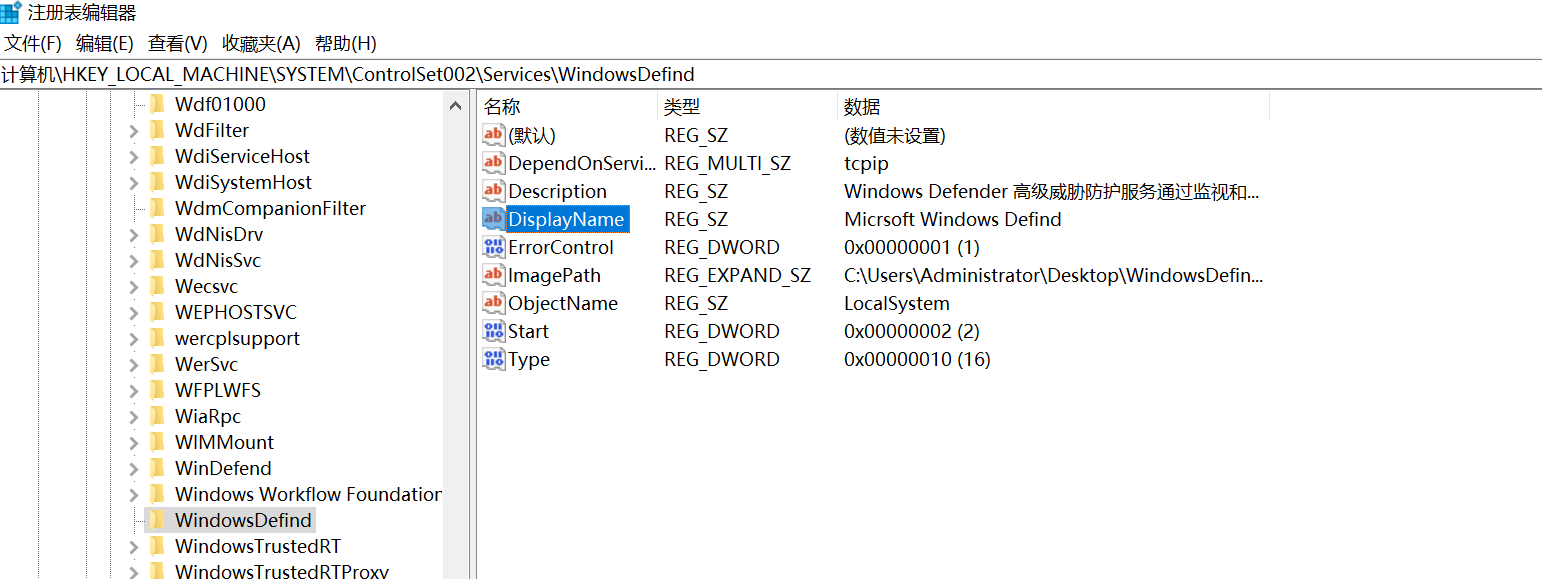

3.3.жңҚеҠЎйЎ№еҲҶжһҗжҺ’жҹҘ

еҲӣе»әжңҚеҠЎйҰ–е…ҲйңҖиҰҒй«ҳжқғйҷҗз”ЁжҲ·жүҚиғҪеҲӣе»ә

|

|

жӯӨж—¶дҪҝз”Ёservices.mscеҸҜд»ҘжҹҘзңӢеҲ°е…·дҪ“зҡ„жңҚеҠЎдҝЎжҒҜпјҢдҪҶжҳҜжІЎжңүжҸҸиҝ°

|

|

иҝҷи°ҒиғҪзҹҘйҒ“иҝҷдёӘжңҚеҠЎжҳҜжҒ¶ж„ҸжңҚеҠЎе‘ў

|

|

йӮЈд№ҲиҜҘеҰӮдҪ•жҺ’жҹҘе‘ўпјҹ

е…ҲжүҫжҒ¶ж„Ҹж–Ү件—еңЁеҺ»зңӢжҳҜеҗҰеҲӣе»әжҒ¶ж„ҸжңҚеҠЎ

жүҫзҡ„жҒ¶ж„Ҹж–Ү件зҡ„еҗҚз§°пјҢеҺ»жіЁеҶҢиЎЁдёӯеҺ»жҗңзҙўеҜ№еә”зҡ„еҗҚз§°

жӯӨж—¶е°ұеҸҜд»ҘжҗңзҙўеҲ°жҒ¶ж„Ҹж–Ү件и·Ҝеҫ„е’ҢжңҚеҠЎеҗҚз§°

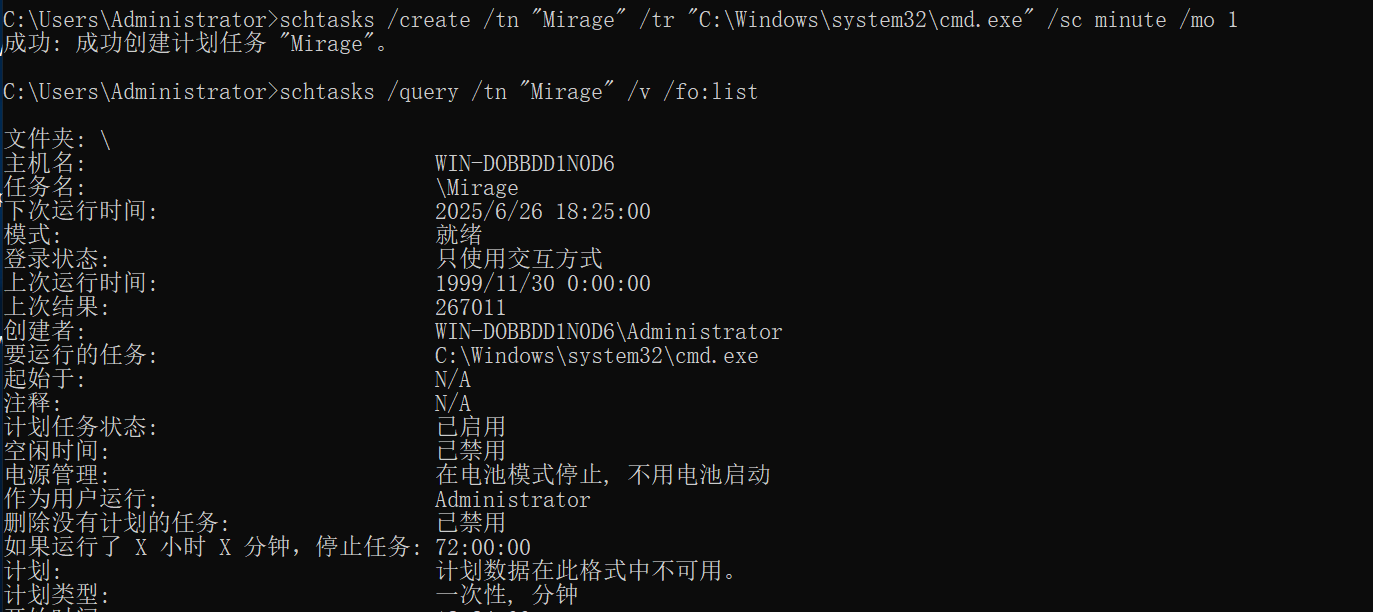

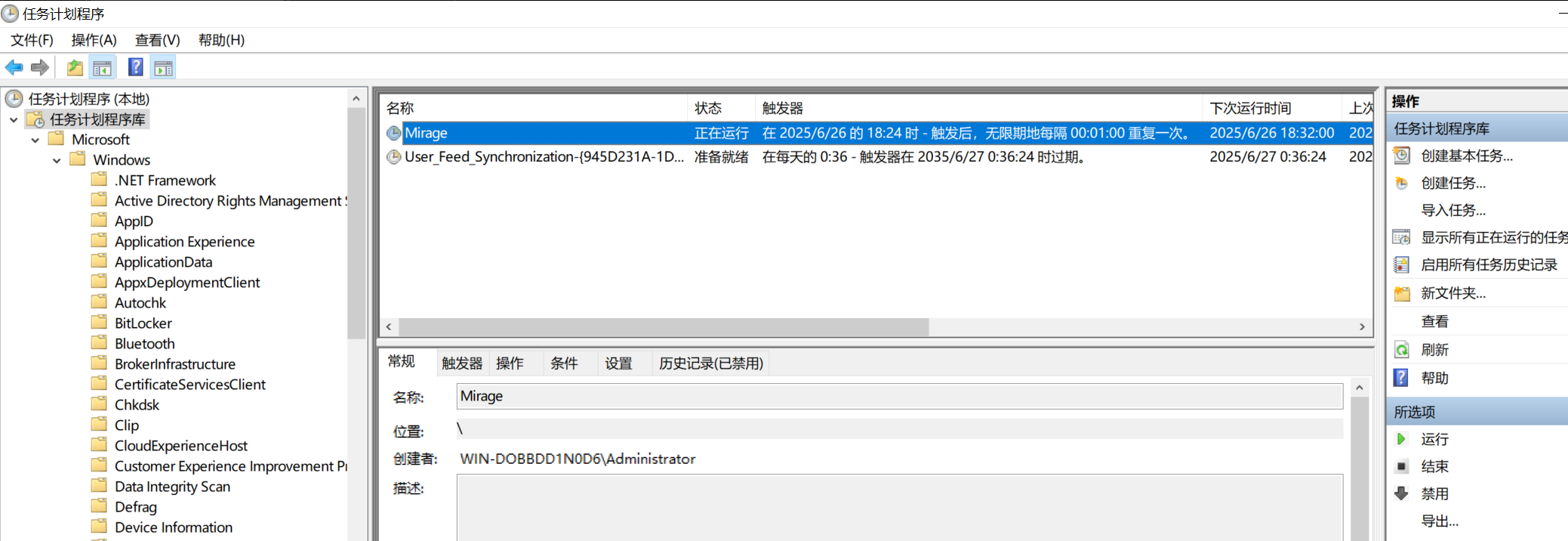

3.4.и®ЎеҲ’д»»еҠЎжҺ’жҹҘ

|

|

дҪҝз”ЁеӣҫеҪўеҢ–з•Ңйқўжҗңзҙўи®ЎеҲ’д»»еҠЎ

4.Windowsеә”жҖҘе“Қеә”е·Ҙе…·

4.1.зҒ«з»’е®үе…ЁеҲҶжһҗе·Ҙе…·