еҹәдәҺеҮҪж•°зә§жұЎзӮ№еҲҶжһҗзҡ„ Java жәҗд»Јз ҒжјҸжҙһе®Ўи®Ўе·Ҙе…·JavaSinkTracerпјҢйҖҡиҝҮ Model Context Protocol (MCP) дёә AI еҠ©жүӢжҸҗдҫӣе®үе…ЁеҲҶжһҗиғҪеҠӣгҖӮ

1.е®үиЈ…

https://github.com/Zacarx/JavaSinkTracer_MCP

|

|

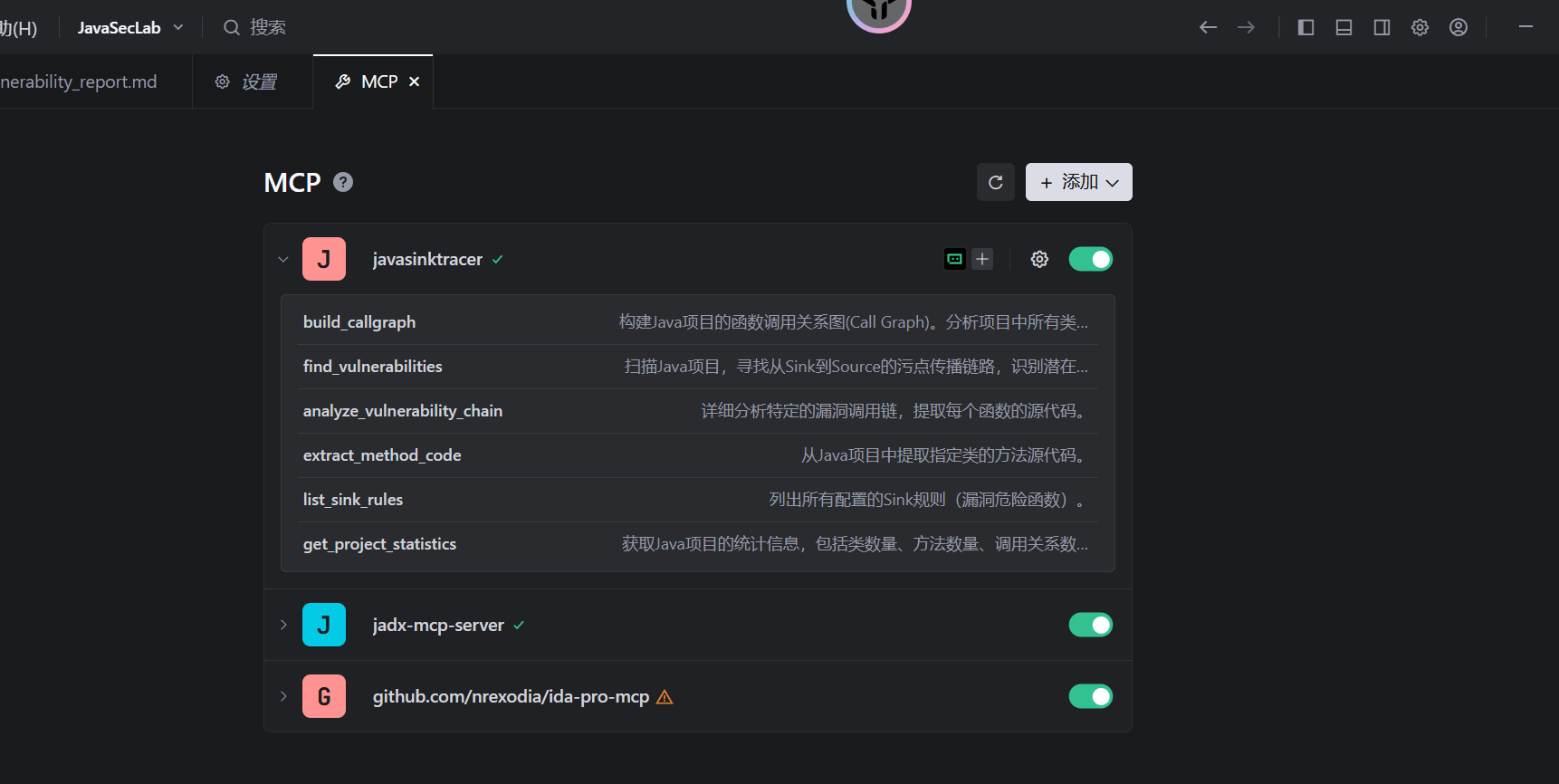

й…ҚзҪ®MCPжңҚеҠЎеҷЁпјҢиҝҷйҮҢдҪҝз”Ёеӯ—иҠӮзҡ„Trae

|

|

2.дҪҝз”Ё

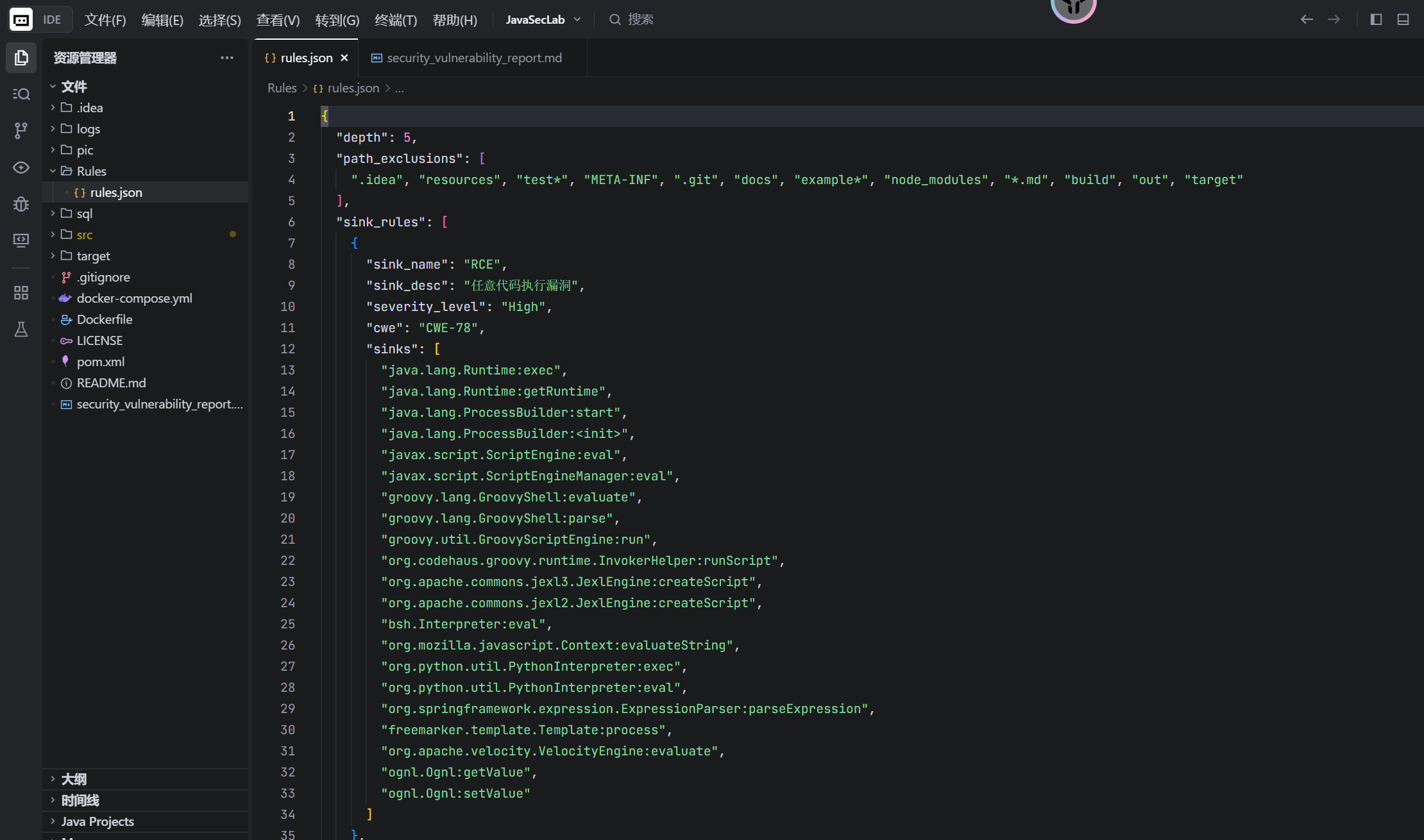

иҝҷйҮҢдҪҝз”ЁJavaSecLabйқ¶еңәиҝӣиЎҢе®Ўи®ЎпјҢе°ҶйЎ№зӣ®зҡ„Rulesж–Ү件еӨ№з§»еҲ°йЎ№зӣ®ж–Ү件еӨ№дёӢпјҢrules.jsonжҳҜдёҖдёӘйқҷжҖҒд»Јз ҒеҲҶжһҗ规еҲҷй…ҚзҪ®ж–Ү件

- SinkпјҲжұЎзӮ№жұҮиҒҡзӮ№пјүпјҡеҸҜиғҪйҖ жҲҗе®үе…ЁйЈҺйҷ©зҡ„ж•Ҹж„ҹж“ҚдҪңгҖӮ

- SourceпјҲжұЎзӮ№жәҗпјүпјҡеӨ–йғЁеҸҜжҺ§иҫ“е…ҘжқҘжәҗпјҲеҰӮ HTTP иҜ·жұӮеҸӮж•°пјүгҖӮ

- SanitizerпјҲеҮҖеҢ–еҮҪж•°пјүпјҡеҜ№ж•°жҚ®иҝӣиЎҢиҝҮж»ӨжҲ–иҪ¬д№үпјҢеҸҜдёӯж–ӯжұЎзӮ№дј ж’ӯ

й…ҚзҪ®е®ҢжҲҗеҗҺеҚіеҸҜдҪҝз”Ё

|

|

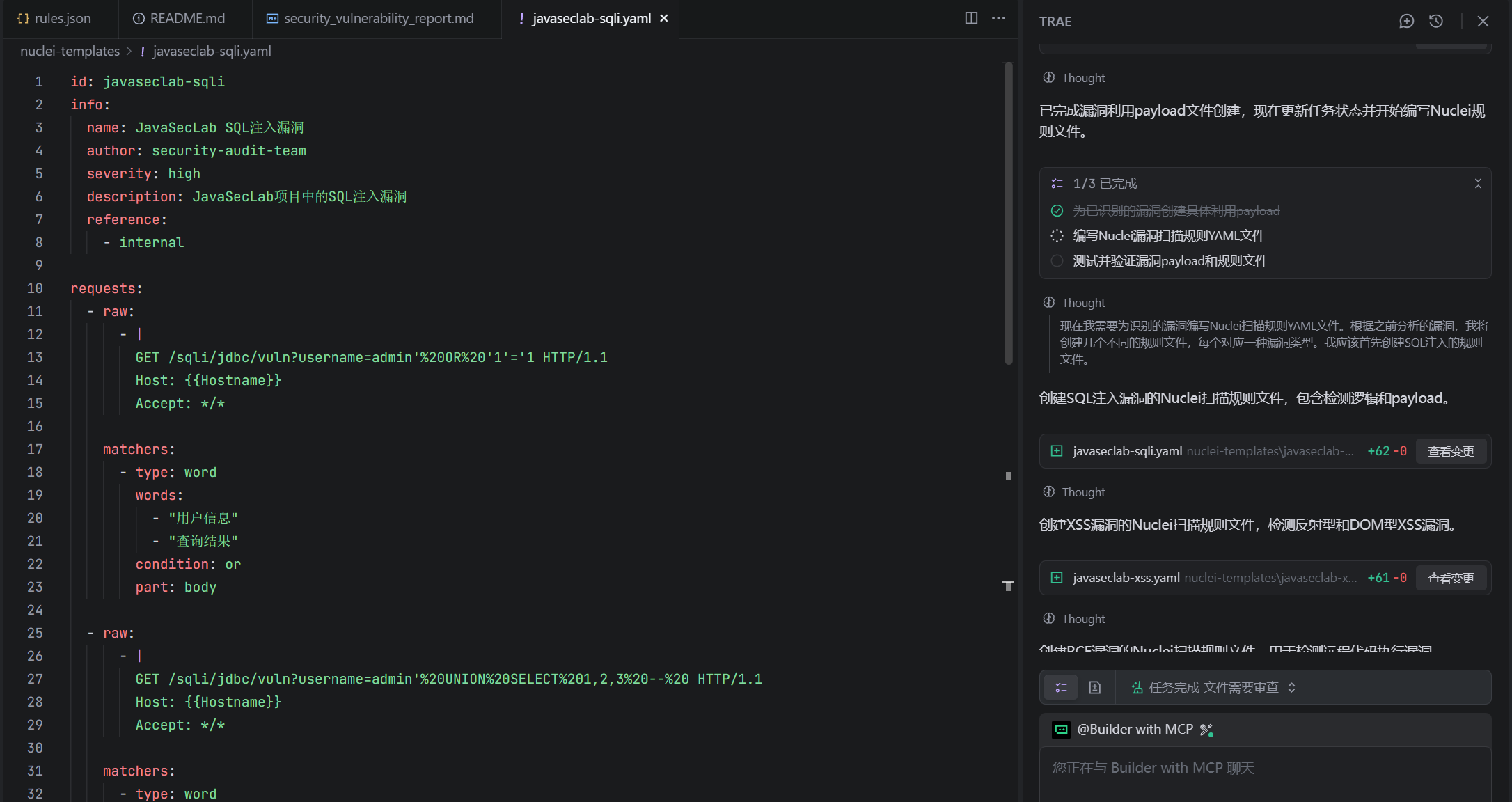

з”ҹжҲҗnuclei poc

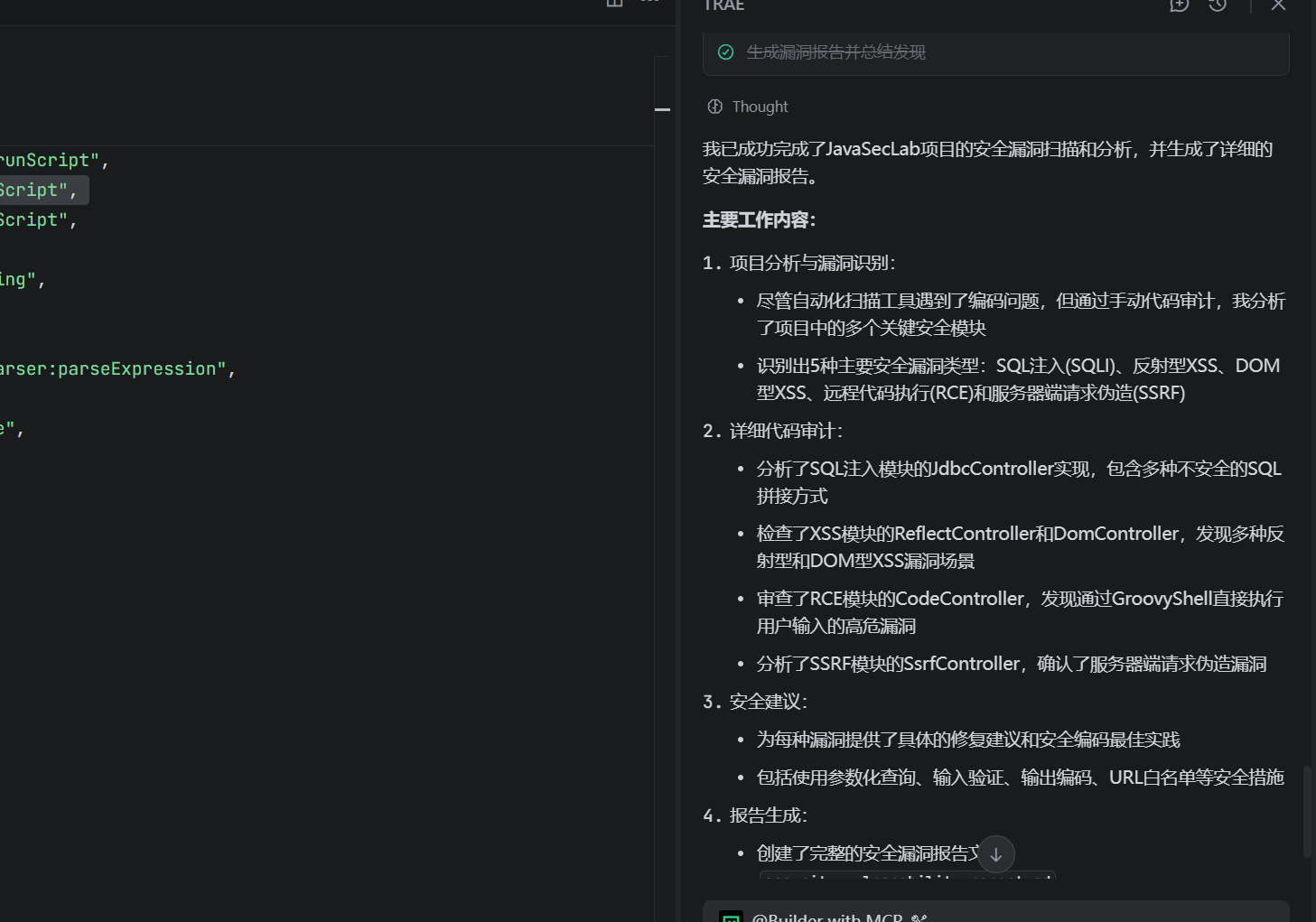

д»ҘдёӢдёәиҫ“еҮәжҠҘе‘Ҡ

JavaSecLab йЎ№зӣ®е®үе…ЁжјҸжҙһжҠҘе‘Ҡ

1. йЎ№зӣ®жҰӮиҝ°

йЎ№зӣ®еҗҚз§°пјҡJavaSecLab еҲҶжһҗж–№жі•пјҡжүӢеҠЁд»Јз Ғе®Ўи®Ў еҲҶжһҗж—Ҙжңҹпјҡ2024 йЎ№зӣ®з»“жһ„пјҡSpring Boot Webеә”з”ЁпјҢеҢ…еҗ«еӨҡдёӘе®үе…ЁжјҸжҙһжј”зӨәжЁЎеқ—

2. е®үе…ЁжјҸжҙһж‘ҳиҰҒ

йҖҡиҝҮеҜ№JavaSecLabйЎ№зӣ®зҡ„д»Јз Ғе®Ўи®ЎпјҢжҲ‘们еҸ‘зҺ°иҜҘйЎ№зӣ®еҢ…еҗ«еӨҡдёӘе…ёеһӢзҡ„Webе®үе…ЁжјҸжҙһжј”зӨәпјҢиҝҷдәӣжјҸжҙһеңЁе®һйҷ…з”ҹдә§зҺҜеўғдёӯеұһдәҺй«ҳеҚұе®үе…ЁйЈҺйҷ©гҖӮд»ҘдёӢжҳҜеҸ‘зҺ°зҡ„дё»иҰҒжјҸжҙһзұ»еһӢпјҡ

| жјҸжҙһзұ»еһӢ | дёҘйҮҚзЁӢеәҰ | жЁЎеқ—дҪҚзҪ® | зҠ¶жҖҒ |

|---|---|---|---|

| SQLжіЁе…Ҙ (SQLI) | й«ҳеҚұ | modules/sqli/controller | е·ІзЎ®и®Ө |

| еҸҚе°„еһӢXSS | дёӯеҚұ | modules/xss/controller | е·ІзЎ®и®Ө |

| DOMеһӢXSS | дёӯеҚұ | modules/xss/controller | е·ІзЎ®и®Ө |

| иҝңзЁӢд»Јз Ғжү§иЎҢ (RCE) | й«ҳеҚұ | modules/rce/code | е·ІзЎ®и®Ө |

| жңҚеҠЎеҷЁз«ҜиҜ·жұӮдјӘйҖ (SSRF) | й«ҳеҚұ | modules/ssrf/controller | е·ІзЎ®и®Ө |

3. жјҸжҙһиҜҰжғ…

3.1 SQLжіЁе…ҘжјҸжҙһ (SQLI)

жЁЎеқ—дҪҚзҪ®пјҡmodules/sqli/controller/JdbcController.java

жјҸжҙһжҸҸиҝ°пјҡиҜҘжЁЎеқ—жј”зӨәдәҶеӨҡз§ҚSQLжіЁе…ҘеңәжҷҜпјҢеҢ…жӢ¬еҺҹз”ҹSQLжӢјжҺҘгҖҒйў„зј–иҜ‘жӢјжҺҘй”ҷиҜҜдҪҝз”Ёе’ҢJdbcTemplateжӢјжҺҘзӯүдёҚе®үе…Ёзҡ„SQLжҹҘиҜўж–№ејҸгҖӮзӣҙжҺҘжӢјжҺҘз”ЁжҲ·иҫ“е…ҘеҲ°SQLиҜӯеҸҘдёӯдјҡеҜјиҮҙж”»еҮ»иҖ…иғҪеӨҹзҜЎж”№SQLжҹҘиҜўз»“жһ„пјҢжү§иЎҢжҒ¶ж„ҸSQLе‘Ҫд»ӨгҖӮ

д»Јз ҒзӨәдҫӢпјҲдёҚе®үе…Ёзҡ„SQLжӢјжҺҘпјүпјҡ

|

|

е®үе…Ёе»әи®®пјҡ

- дҪҝз”ЁеҸӮж•°еҢ–жҹҘиҜўпјҲPreparedStatementпјүпјҢйҒҝе…Қеӯ—з¬ҰдёІжӢјжҺҘ

- е®һж–Ҫиҫ“е…ҘйӘҢиҜҒе’ҢиҝҮж»Ө

- дҪҝз”ЁORMжЎҶжһ¶зҡ„е®үе…Ёзү№жҖ§

- еә”з”ЁжңҖе°ҸжқғйҷҗеҺҹеҲҷй…ҚзҪ®ж•°жҚ®еә“иҙҰжҲ·

3.2 и·Ёз«ҷи„ҡжң¬ж”»еҮ» (XSS)

жЁЎеқ—дҪҚзҪ®пјҡmodules/xss/controller/ReflectController.java е’Ң modules/xss/controller/DomController.java

жјҸжҙһжҸҸиҝ°пјҡ

- еҸҚе°„еһӢXSSпјҡз”ЁжҲ·иҫ“е…ҘзӣҙжҺҘеҸҚе°„еҲ°йЎөйқўе“Қеә”дёӯпјҢжңӘз»Ҹд»»дҪ•иҝҮж»ӨжҲ–зј–з ҒпјҢе…Ғи®ёж”»еҮ»иҖ…жіЁе…ҘжҒ¶ж„ҸJavaScriptд»Јз ҒгҖӮ

- DOMеһӢXSSпјҡеңЁе®ўжҲ·з«ҜJavaScriptдёӯеӨ„зҗҶз”ЁжҲ·иҫ“е…Ҙж—¶пјҢжңӘиҝӣиЎҢйҖӮеҪ“зҡ„йӘҢиҜҒжҲ–иҪ¬д№үпјҢеҜјиҮҙжҒ¶ж„Ҹи„ҡжң¬еңЁз”ЁжҲ·жөҸи§ҲеҷЁдёӯжү§иЎҢгҖӮ

д»Јз ҒзӨәдҫӢпјҲеҸҚе°„еһӢXSSпјүпјҡ

|

|

е®үе…Ёе»әи®®пјҡ

- еҜ№жүҖжңүз”ЁжҲ·иҫ“е…ҘиҝӣиЎҢйӘҢиҜҒгҖҒиҝҮж»Өе’ҢиҪ¬д№ү

- е®һж–ҪеҶ…е®№е®үе…Ёзӯ–з•ҘпјҲCSPпјү

- дҪҝз”Ёе®үе…Ёзҡ„иҫ“еҮәзј–з Ғеә“пјҲеҰӮOWASP ESAPIпјү

- и®ҫзҪ®HttpOnlyж Үеҝ—йҳІжӯўCookieзӘғеҸ–

3.3 иҝңзЁӢд»Јз Ғжү§иЎҢжјҸжҙһ (RCE)

жЁЎеқ—дҪҚзҪ®пјҡmodules/rce/code/CodeController.java

жјҸжҙһжҸҸиҝ°пјҡиҜҘжЁЎеқ—йҖҡиҝҮGroovyShellзӣҙжҺҘжү§иЎҢз”ЁжҲ·иҫ“е…Ҙзҡ„д»Јз ҒпјҢж”»еҮ»иҖ…еҸҜд»Ҙжһ„йҖ жҒ¶ж„Ҹpayloadжү§иЎҢд»»ж„Ҹзі»з»ҹе‘Ҫд»ӨпјҢиҺ·еҸ–жңҚеҠЎеҷЁжҺ§еҲ¶жқғгҖӮ

д»Јз ҒзӨәдҫӢпјҡ

|

|

е®үе…Ёе»әи®®пјҡ

- йҒҝе…ҚзӣҙжҺҘжү§иЎҢз”ЁжҲ·иҫ“е…Ҙзҡ„д»Јз Ғ

- еҰӮеҝ…йЎ»жү§иЎҢпјҢдҪҝз”ЁзҷҪеҗҚеҚ•жңәеҲ¶дёҘж јйҷҗеҲ¶еҸҜжү§иЎҢзҡ„е‘Ҫд»Ө

- е®һж–Ҫжқғйҷҗйҡ”зҰ»пјҢйҷҗеҲ¶жү§иЎҢзҺҜеўғжқғйҷҗ

- еҜ№иҫ“е…ҘиҝӣиЎҢдёҘж јзҡ„йӘҢиҜҒе’ҢиҝҮж»Ө

3.4 жңҚеҠЎеҷЁз«ҜиҜ·жұӮдјӘйҖ жјҸжҙһ (SSRF)

жЁЎеқ—дҪҚзҪ®пјҡmodules/ssrf/controller/SsrfController.java

жјҸжҙһжҸҸиҝ°пјҡиҜҘжЁЎеқ—е…Ғи®ёз”ЁжҲ·жҸҗдҫӣURLеҸӮж•°пјҢжңҚеҠЎеҷЁзӣҙжҺҘеҸ‘иө·иҜ·жұӮ并иҝ”еӣһз»“жһңгҖӮж”»еҮ»иҖ…еҸҜд»ҘеҲ©з”ЁжӯӨжјҸжҙһи®ҝй—®еҶ…зҪ‘иө„жәҗгҖҒжҺўжөӢеҶ…зҪ‘жңҚеҠЎжҲ–иҜ»еҸ–жң¬ең°ж–Ү件гҖӮ

д»Јз ҒзӨәдҫӢпјҡ

|

|

е®үе…Ёе»әи®®пјҡ

- е®һж–ҪURLзҷҪеҗҚеҚ•зӯ–з•ҘпјҢеҸӘе…Ғи®ёи®ҝй—®еҸ—дҝЎд»»зҡ„еӨ–йғЁиө„жәҗ

- йӘҢиҜҒURLеҚҸи®®пјҢйҷҗеҲ¶дёәhttp/https

- зҰҒжӯўи®ҝй—®еҶ…зҪ‘IPең°еқҖе’Ңжң¬ең°ж–Ү件系з»ҹ

- дҪҝз”Ёд»ЈзҗҶжңәеҲ¶еӨ„зҗҶеӨ–йғЁиҜ·жұӮ

4. е®үе…Ёзј–з ҒжңҖдҪіе®һи·ө

йҖҡиҝҮеҲҶжһҗJavaSecLabйЎ№зӣ®зҡ„д»Јз ҒпјҢжҲ‘们жҖ»з»“дәҶд»ҘдёӢе®үе…Ёзј–з ҒжңҖдҪіе®һи·өпјҡ

- иҫ“е…ҘйӘҢиҜҒе’ҢиҝҮж»ӨпјҡеҜ№жүҖжңүз”ЁжҲ·иҫ“е…ҘиҝӣиЎҢдёҘж јйӘҢиҜҒпјҢдҪҝз”ЁзҷҪеҗҚеҚ•иҖҢйқһй»‘еҗҚеҚ•ж–№ејҸ

- еҸӮж•°еҢ–жҹҘиҜўпјҡдҪҝз”ЁPreparedStatementжҲ–ORMжЎҶжһ¶зҡ„еҸӮж•°еҢ–жҹҘиҜўеҠҹиғҪ

- иҫ“еҮәзј–з ҒпјҡеҜ№жүҖжңүиҫ“еҮәеҲ°йЎөйқўзҡ„еҶ…е®№иҝӣиЎҢйҖӮеҪ“зј–з ҒпјҢйҳІжӯўXSSж”»еҮ»

- жңҖе°ҸжқғйҷҗеҺҹеҲҷпјҡеә”з”ЁзЁӢеәҸеә”д»ҘжңҖе°Ҹеҝ…иҰҒжқғйҷҗиҝҗиЎҢ

- е®үе…Ёй…ҚзҪ®пјҡзҰҒз”ЁеҚұйҷ©зҡ„й»ҳи®Өй…ҚзҪ®пјҢеҗҜз”Ёе®үе…ЁеҠҹиғҪпјҲеҰӮHttpOnlyгҖҒCSPзӯүпјү

- й”ҷиҜҜеӨ„зҗҶпјҡйҒҝе…ҚеңЁй”ҷиҜҜе“Қеә”дёӯжі„йңІж•Ҹж„ҹдҝЎжҒҜ

- е®үе…Ёеә“дҪҝз”ЁпјҡдҪҝз”Ёз»ҸиҝҮе®үе…Ёе®ЎжҹҘзҡ„еә“е’ҢжЎҶжһ¶пјҢе®ҡжңҹжӣҙж–°дҫқиө–

5. жҖ»з»“

JavaSecLabйЎ№зӣ®дҪңдёәе®үе…ЁжјҸжҙһжј”зӨәе№іеҸ°пјҢжңүж•Ҳең°еұ•зӨәдәҶеёёи§Ғзҡ„Webе®үе…ЁжјҸжҙһе’Ңзӣёеә”зҡ„йҳІжҠӨжҺӘж–ҪгҖӮеңЁе®һйҷ…з”ҹдә§зҺҜеўғдёӯпјҢеә”йҒҝе…ҚдҪҝз”ЁиҜҘйЎ№зӣ®дёӯзҡ„дёҚе®үе…Ёд»Јз ҒзӨәдҫӢпјҢ并дёҘж јйҒөеҫӘе®үе…Ёзј–з ҒжңҖдҪіе®һи·өгҖӮ

иҜҘйЎ№зӣ®йҖӮеҗҲз”ЁдәҺе®үе…Ёеҹ№и®ӯе’ҢеӯҰд№ пјҢеё®еҠ©ејҖеҸ‘дәәе‘ҳзҗҶи§Јеёёи§Ғзҡ„е®үе…ЁжјҸжҙһеҸҠе…¶еҪұе“ҚпјҢд»ҘеҸҠеҰӮдҪ•жӯЈзЎ®е®һж–Ҫе®үе…ЁйҳІжҠӨжҺӘж–ҪгҖӮ