JavaжЁЎзүҲеј•ж“ҺжіЁе…ҘпјҲSSTIпјүжјҸжҙһз ”з©¶ - йғ‘зҖҡ - еҚҡе®ўеӣӯ

https://xz.aliyun.com/news/12415

1.FreeMarkerжЁЎжқҝжіЁе…Ҙ

1.1.FreeMarkerз®Җд»Ӣ

Javaе®үе…Ёд№Ӣfreemarker жЁЎжқҝжіЁе…Ҙ - nice_0e3 - еҚҡе®ўеӣӯ

https://mp.weixin.qq.com/s/TtNxfSYsB4HMEpW_OBniew

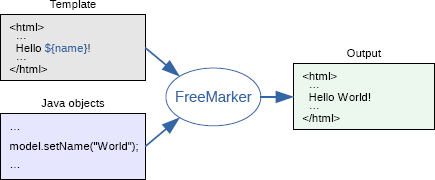

FreeMarker жҳҜдёҖж¬ҫжЁЎжқҝеј•ж“Һпјҡ еҚідёҖз§ҚеҹәдәҺжЁЎжқҝе’ҢиҰҒж”№еҸҳзҡ„ж•°жҚ®пјҢ 并用жқҘз”ҹжҲҗиҫ“еҮәж–Үжң¬(HTMLзҪ‘йЎөпјҢз”өеӯҗйӮ®д»¶пјҢй…ҚзҪ®ж–Ү件пјҢжәҗд»Јз Ғзӯү)зҡ„йҖҡз”Ёе·Ҙе…·гҖӮ е®ғдёҚжҳҜйқўеҗ‘жңҖз»Ҳз”ЁжҲ·зҡ„пјҢиҖҢжҳҜдёҖдёӘJavaзұ»еә“пјҢжҳҜдёҖж¬ҫзЁӢеәҸе‘ҳеҸҜд»ҘеөҢе…Ҙ他们жүҖејҖеҸ‘дә§е“Ғзҡ„组件гҖӮ

зӣ®еүҚдјҒдёҡдёӯпјҢдё»иҰҒз”ЁFreemarkerеҒҡйқҷжҖҒйЎөйқўжҲ–жҳҜйЎөйқўеұ•зӨә

|

|

1.2.жјҸжҙһе®Ўи®ЎжҖқи·Ҝ

зҷҪзӣ’жҖқи·Ҝ

- еҲӨж–ӯжҳҜеҗҰдҪҝз”ЁжЁЎжқҝжҠҖжңҜ—>д»Һpom.xmlж–Ү件дёӯжҹҘжүҫ

- еҲӨж–ӯдҪҝз”ЁжЁЎжқҝжЎҶжһ¶

- еҜ»жүҫеҸҜжҺ§зӮ№пјҢе°қиҜ•дј е…ҘеҜ№еә”poc

- йӘҢиҜҒеҲ©з”ЁжјҸжҙһ

й»‘зӣ’жҖқи·Ҝ

еёёеҮәзҺ°зҡ„еҠҹиғҪзӮ№пјҡеҗҺеҸ°жЁЎжқҝи§ЈжһҗеӨ„пјҢжЁЎжқҝж–Ү件дҝ®ж”№еӨ„пјҢжЁЎжқҝж–Ү件дёҠдј еӨ„…

1.3.жјҸжҙһеҲ©з”Ёж–№ејҸ

|

|

|

|

1.4.OFCMS-freemarkerжЁЎжқҝжіЁе…ҘжјҸжҙһ

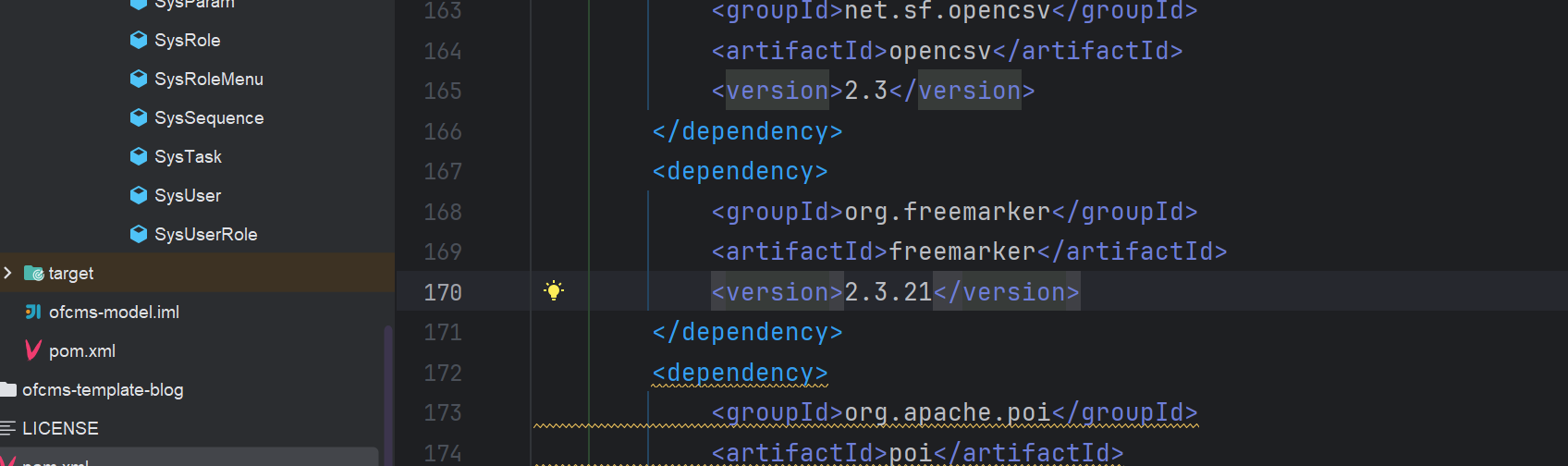

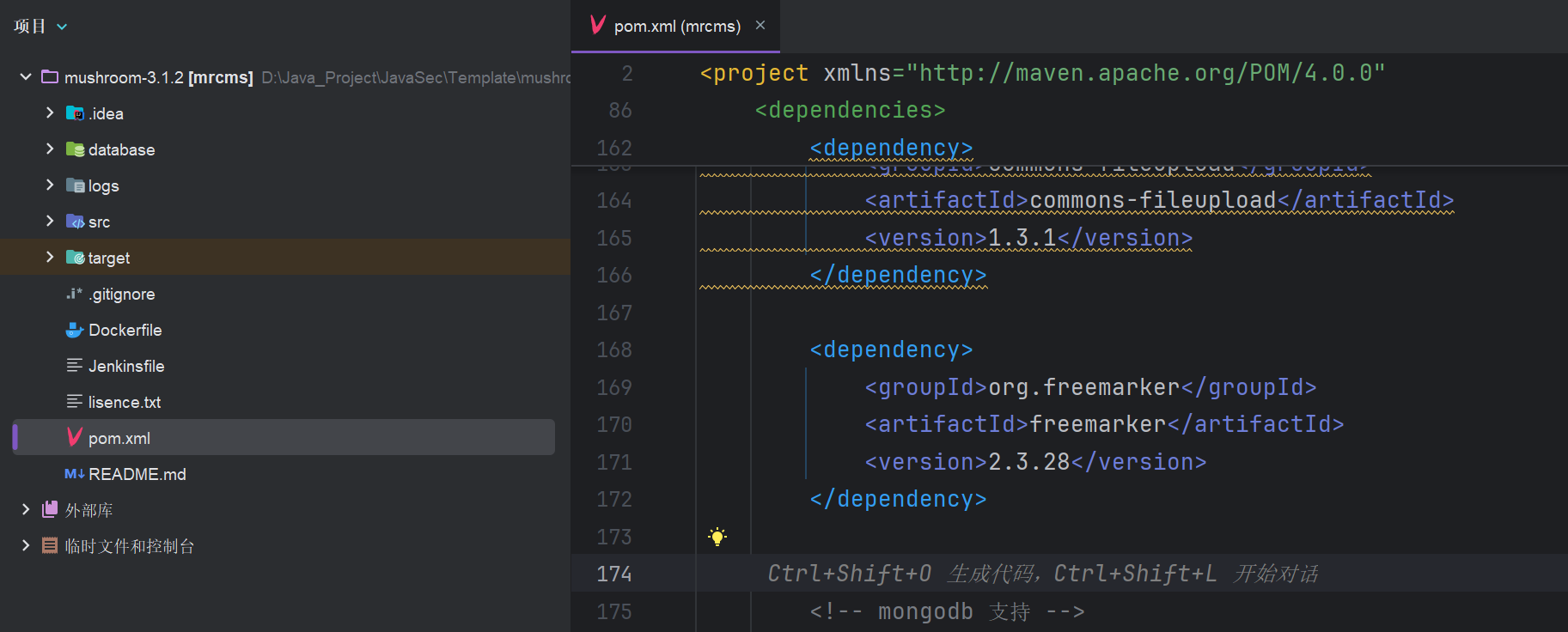

жҹҘзңӢйЎ№зӣ®й…ҚзҪ®ж–Ү件pom.xml

еҸҜд»ҘзңӢеҲ°еј•е…ҘдәҶFreemarkerдҫқиө–

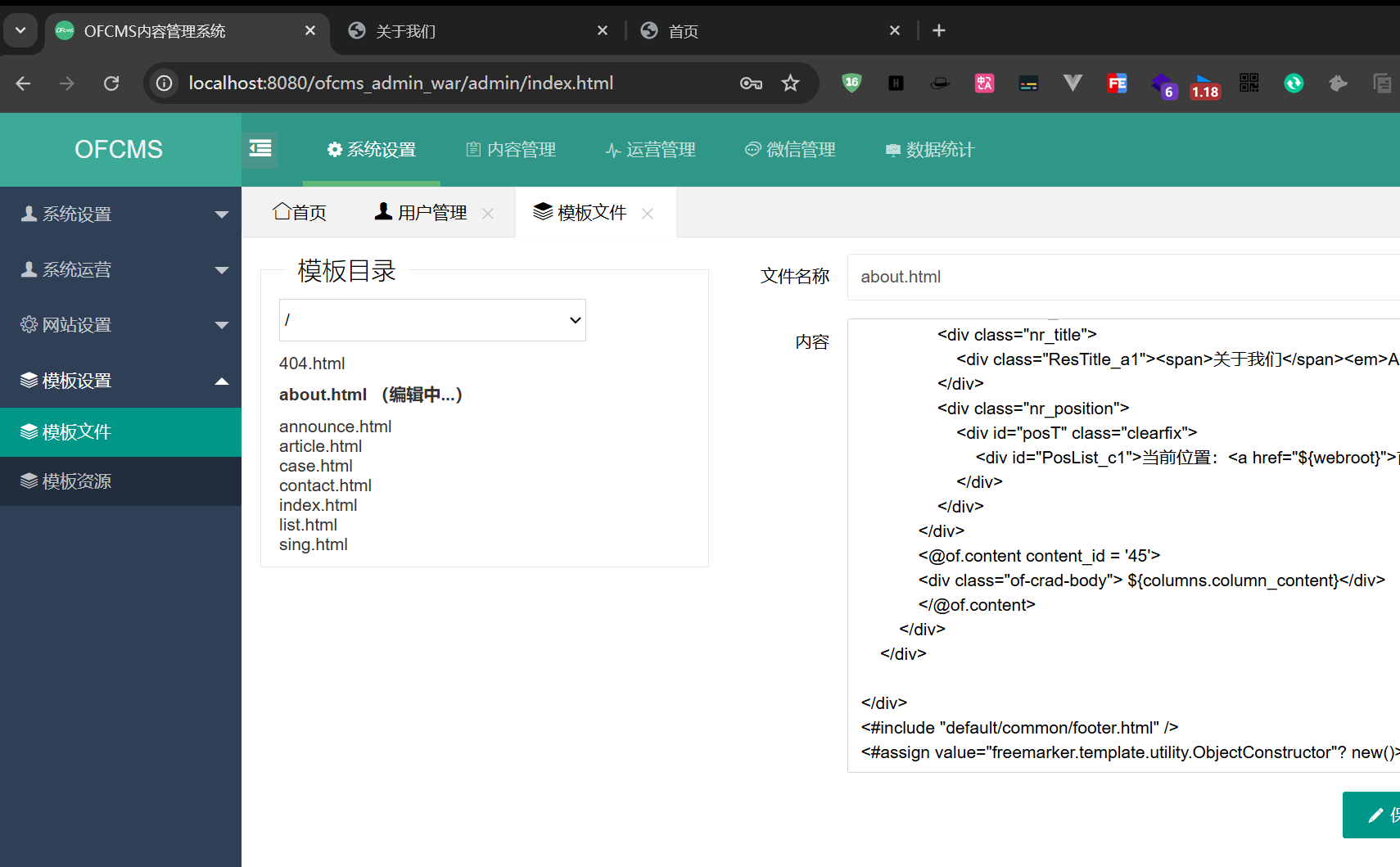

зҷ»еҪ•з®ЎзҗҶе‘ҳеҗҺеҸ°пјҢеҸ‘зҺ°еӯҳеңЁжЁЎжқҝз®ЎзҗҶеҠҹиғҪзӮ№

еңЁabout.htmlж–Ү件дёӯжҸ’е…Ҙpoc

|

|

и®ҝй—®about.htmlйЎөйқўжҲҗеҠҹеј№еҮәи®Ўз®—еҷЁ

1.5.MRCMS-freemarkerжЁЎжқҝжіЁе…ҘжјҸжҙһ

|

|

д»Һpom.xmlж–Ү件еҸҜзҹҘзҪ‘з«ҷдҪҝз”ЁдәҶfreemarkerжЎҶжһ¶

зҪ‘з«ҷеҗҺеҸ°жҒ°еҘҪеӯҳеңЁж–Үз« з®ЎзҗҶе’Ңж–Ү件管зҗҶе’ҢйЎөйқўз®ЎзҗҶеҠҹиғҪзӮ№

йЎөйқўз®ЎзҗҶ—ж–Ү件管зҗҶ—themes—flatweb—дҝ®ж”№index.htmlжҲ–иҖ…about.html

жҸ’е…ҘжҒ¶ж„Ҹpayload

|

|

2.ThymeleafжЁЎжқҝжіЁе…Ҙ

Java е®үе…Ё | Thymeleaf жЁЎжқҝжіЁе…ҘеҺҹзҗҶеҲҶжһҗ

第60зҜҮпјҡThymeleafжЁЎжқҝжіЁе…ҘжјҸжҙһжҖ»з»“еҸҠдҝ®еӨҚж–№жі•пјҲдёҠзҜҮпјү

https://mp.weixin.qq.com/s/nf4Xu8dgRC35Egrga4shXg

2.1.Thymeleafд»Ӣз»Қ

ThymeleafжЁЎжқҝжіЁе…ҘеӯҳеңЁзүҲжң¬йҷҗеҲ¶пјҡThymeleafеңЁ3.0.0еҲ°3.0.13еӯҳеңЁжЁЎжқҝжіЁе…ҘжјҸжҙһ

ThymeleafжҳҜйҖӮз”ЁдәҺWebе’ҢзӢ¬з«ӢзҺҜеўғзҡ„зҺ°д»ЈжңҚеҠЎеҷЁз«ҜJavaжЁЎжқҝеј•ж“ҺпјҢе…Ғи®ёеӨ„зҗҶHTMLгҖҒXMLгҖҒTEXTгҖҒJAVASCRIPTгҖҒCSSгҖҒRAWгҖӮ

жЁЎжқҝеј•ж“Һпјҡ

жЁЎжқҝеј•ж“ҺеҜ№иұЎжҳҜorg.thymeleaf.ITemplateEngineжҺҘеҸЈзҡ„е®һзҺ°

Thymeleafж ёеҝғжҳҜorg.thymeleaf.TemplateEngine

*Thymeleaf жЁЎжқҝзҡ„иЎЁиҫҫејҸжңүд»ҘдёӢеҮ з§Қпјҡ{…}гҖҒж¶ҲжҒҜиЎЁиҫҫејҸпјҡ#{…}гҖҒй“ҫжҺҘ URL иЎЁиҫҫејҸпјҡ@{…}гҖҒзүҮж®өиЎЁиҫҫејҸпјҡ~{…}гҖӮжүҖд»ҘеҫҲеӨҡthymeleaf жЁЎжқҝзҡ„жіЁе…ҘиҜӯеҸҘ ${…} жҚўжҲҗ {…} д№ҹжҳҜеҸҜд»ҘеҲ©з”ЁжҲҗеҠҹзҡ„гҖӮ

2.2.ThymeleafдҪҝз”Ё

|

|

2.3.ThymeleafжјҸжҙһеҲ©з”Ёж–№ејҸ

жөӢиҜ•дёӯйҒҮеҲ°еҫҲеӨҡй—®йўҳе°ұжҳҜSpringBootзүҲжң¬е’ҢThymeleafзүҲжң¬дёҚеҢ№й…Қзҡ„й—®йўҳпјҢеҸӘжңүSpring3д»ҘдёӢзүҲжң¬жүҚдјҡдҪҝз”ЁThymeleafзҡ„жјҸжҙһзүҲжң¬пјҢSpring3д»ҘдёҠзүҲжң¬дҪҝз”Ёзҡ„ThymeleafзүҲжң¬иҝҮй«ҳпјҢдёҚдјҡеӯҳеңЁжЁЎжқҝжіЁе…Ҙй—®йўҳ

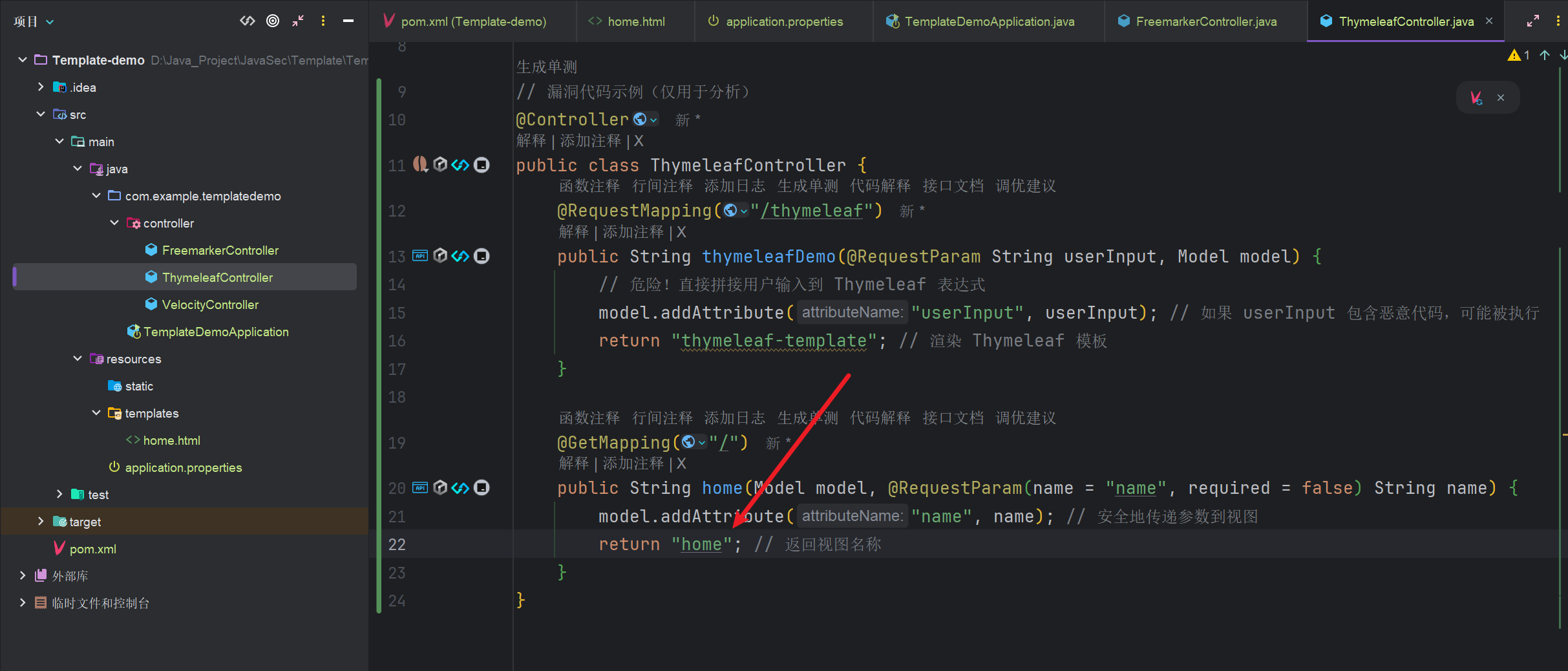

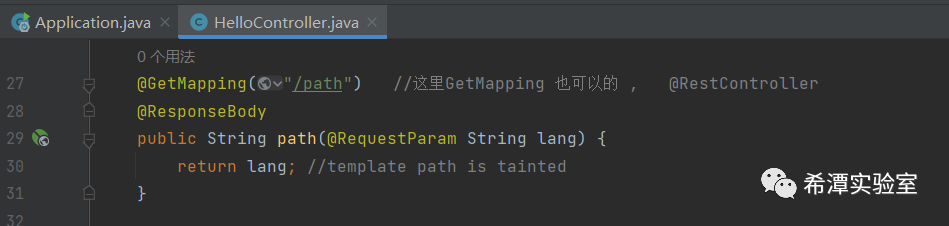

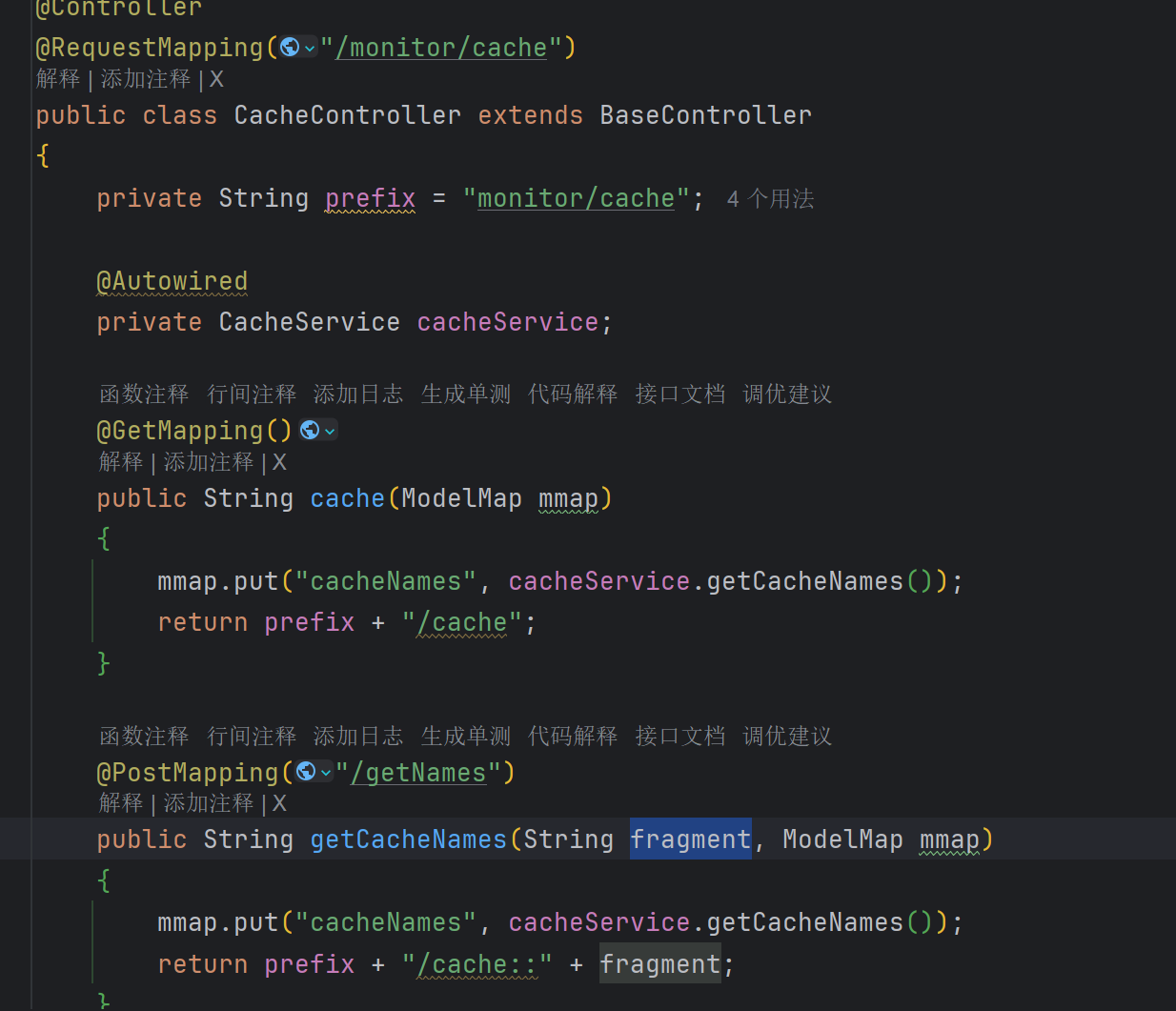

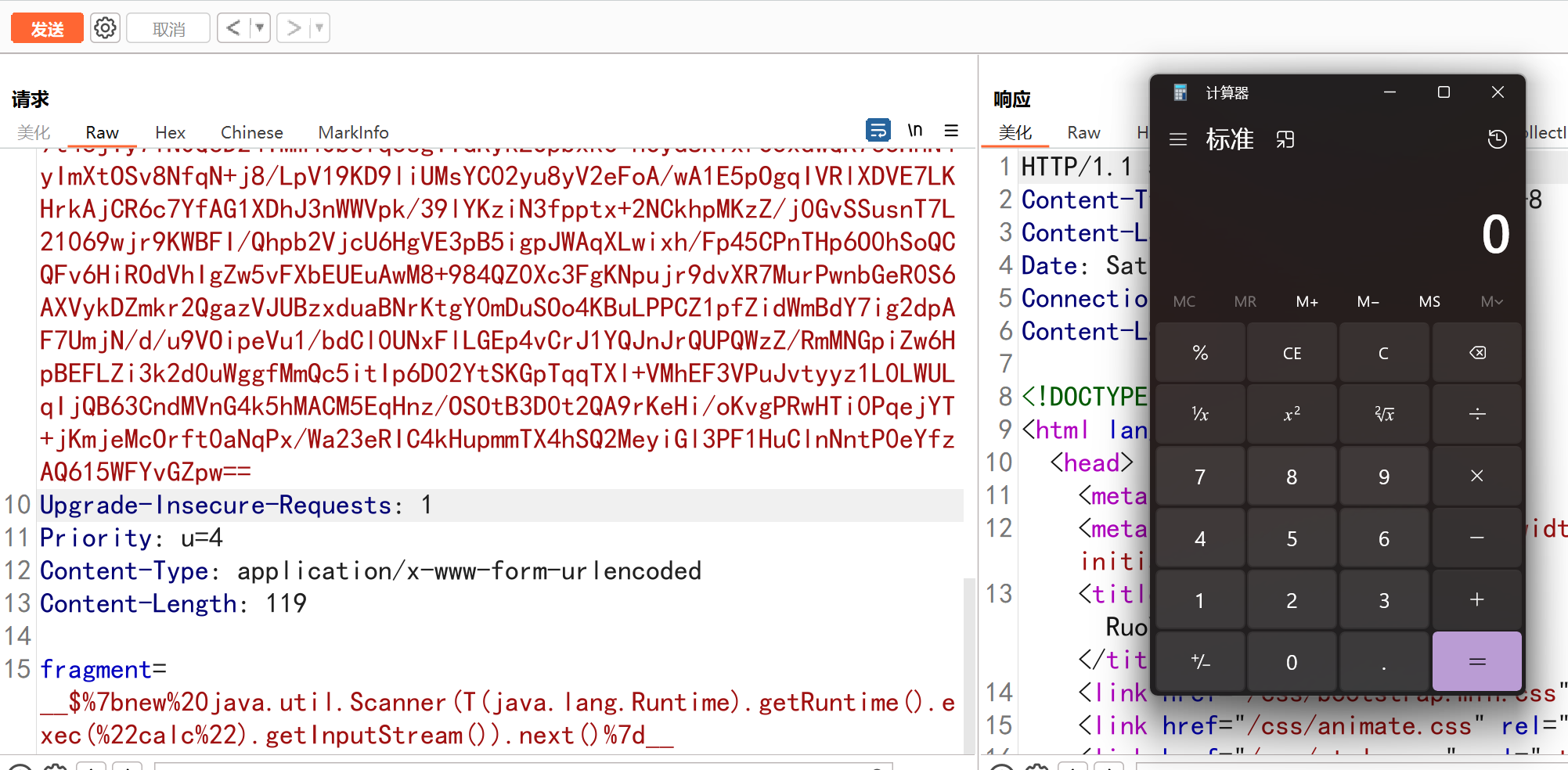

第дёҖз§Қжғ…еҶөпјҢreturnеҶ…е®№еҸҜжҺ§

иҝҷз§Қжғ…еҶөжңҖе®№жҳ“еҮәзҺ°thymeleafжЁЎжқҝжіЁе…ҘжјҸжҙһпјҢдёҖж—Ұз”ЁжҲ·жҸҗдәӨзҡ„ж•°жҚ®еҸҜд»Ҙдј еҲ°returnиҜӯеҸҘдёӯпјҢж”»еҮ»иҖ…е°ұеҸҜд»ҘжҸҗдәӨжҒ¶ж„ҸжЁЎжқҝжіЁе…ҘиҜӯеҸҘдҪҝthymeleaf组件иҝӣиЎҢжЁЎжқҝи§ЈжһҗпјҢйҖ жҲҗд»Јз Ғжү§иЎҢжјҸжҙһгҖӮ

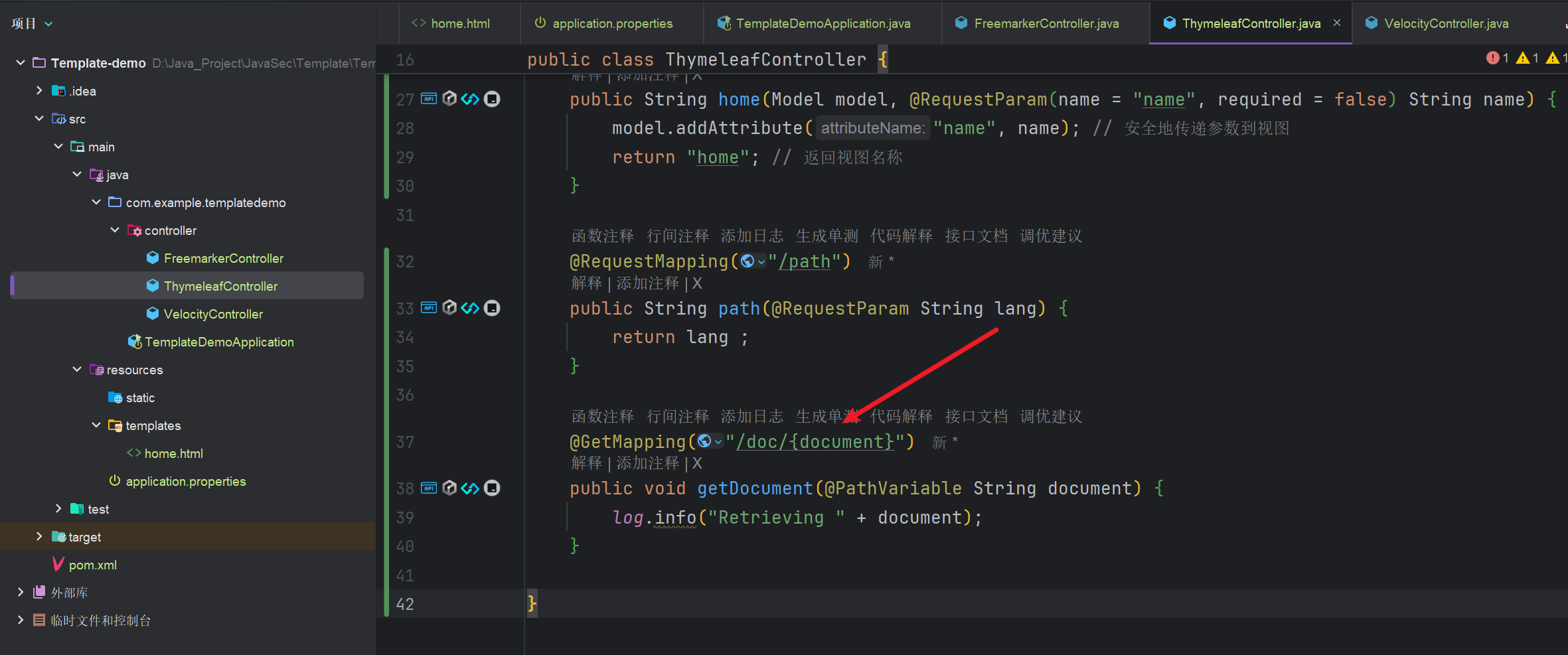

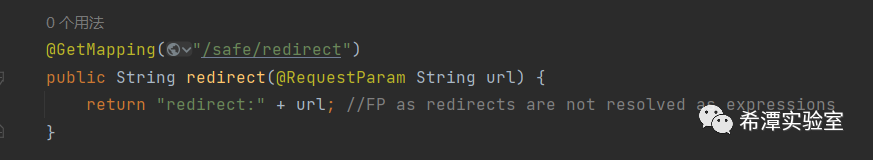

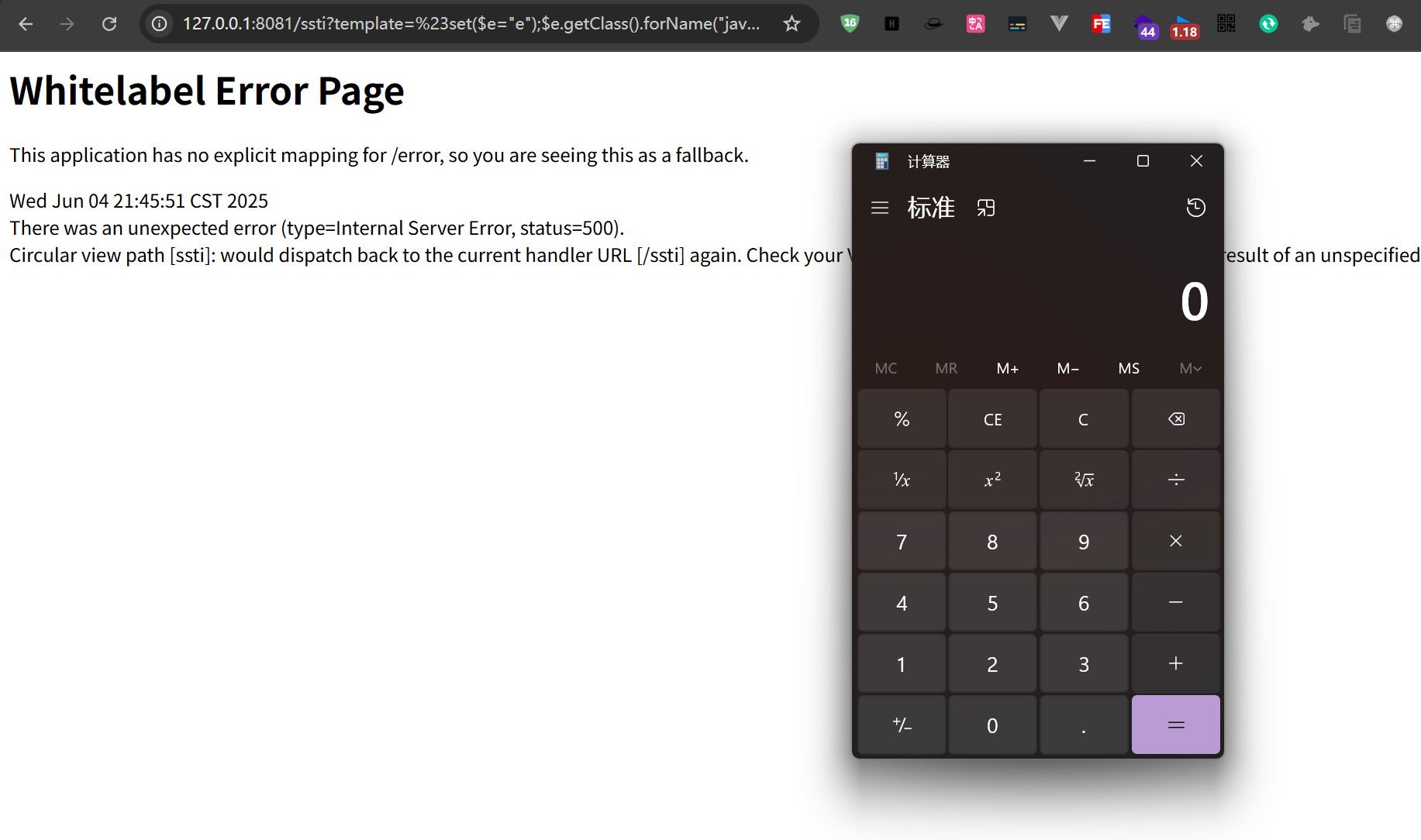

第дәҢз§Қжғ…еҶөпјҢURLи·Ҝеҫ„еҸҜжҺ§

иҝҷз§Қжғ…еҶөжҜ”иҫғе°‘и§ҒпјҢиҰҒжұӮж–№жі•зҡ„иҝ”еӣһзұ»еҝ…йЎ»дёәvoidпјҢжӯӨж—¶дјҡд»ҺURLдёӯиҺ·еҸ–viewnameпјҢд»ҘURLи·Ҝз”ұдёәи§ҶеӣҫеҗҚз§°пјҢи°ғз”ЁжЁЎжқҝи§ҶеӣҫеҺ»и§ЈжһҗгҖӮ

|

|

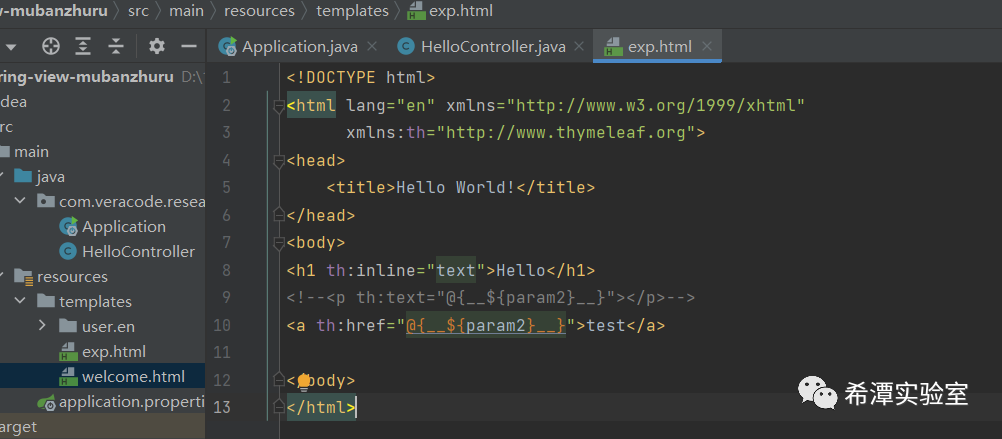

第дёүз§Қжғ…еҶөпјҢжЁЎжқҝеҶ…е®№еҸҜжҺ§

жЁЎжқҝеҶ…е®№еҸҜжҺ§иҝҷз§Қжғ…еҶөеӨӘе°‘и§ҒдәҶ

|

|

2.4.жјҸжҙһдҝ®еӨҚе»әи®®

1.дҪҝз”Ё@ResponseBodyжҲ–@RestControllerдҝ®йҘ°

@ResponseBody жҳҜдёҖдёӘSpringжЎҶжһ¶дёӯзҡ„жіЁи§ЈпјҢе®ғз”ЁдәҺжҢҮзӨәиҜҘж–№жі•зҡ„иҝ”еӣһеҖјеә”иҜҘзӣҙжҺҘеҶҷе…ҘHTTPе“Қеә”жӯЈж–ҮResponseBodyдёӯпјҢиҖҢдёҚжҳҜйҖҡиҝҮи§Ҷеӣҫи§ЈжһҗеҷЁиҝӣиЎҢжёІжҹ“гҖӮдҪҝз”Ё @ResponseBody жіЁи§ЈеҸҜд»Ҙе°Ҷж–№жі•иҝ”еӣһеҖјд»ҘJSONгҖҒXMLзӯүж јејҸзӣҙжҺҘеҶҷе…ҘHTTPе“Қеә”дҪ“дёӯпјҢеёёз”ЁдәҺиҝ”еӣһ RESTful API жҺҘеҸЈзҡ„е“Қеә”ж•°жҚ®гҖӮ

@RestControllerжҳҜSpringжЎҶжһ¶дёӯзҡ„дёҖдёӘжіЁи§ЈпјҢе®ғз»“еҗҲдәҶ@Controllerе’Ң @ResponseBodyжіЁи§Јзҡ„еҠҹиғҪпјҢз”ЁдәҺз®ҖеҢ– RESTful Web жңҚеҠЎејҖеҸ‘гҖӮ

2.дҪҝз”Ёredirect:жҲ–forward:дҝ®йҘ°

ж №жҚ®springbootе®ҡд№үпјҢеҰӮжһңеҗҚз§°д»Ҙredirect:ејҖеӨҙпјҢеҲҷдёҚеҶҚи°ғз”ЁThymeleafViewи§ЈжһҗпјҢи°ғз”ЁRedirectViewеҺ»и§Јжһҗcontrollerзҡ„иҝ”еӣһеҖјгҖӮиҝҷйҮҢйңҖиҰҒжіЁж„Ҹзҡ„жҳҜпјҢйҷӨдәҶredirect:д№ӢеӨ–пјҢиҝҳжңүforward:пјҢиҝҷзӮ№зҪ‘дёҠеҫҲе°‘жҸҗеҲ°гҖӮ

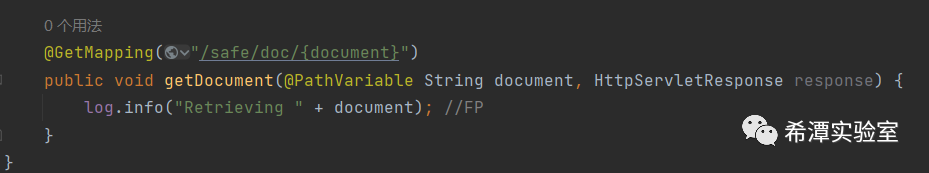

3.и®ҫзҪ®дёәHttpServletResponse

з”ұдәҺcontrollerзҡ„еҸӮж•°иў«и®ҫзҪ®дёәHttpServletResponseпјҢSpringи®Өдёәе®ғе·Із»ҸеӨ„зҗҶдәҶHTTP ResponseпјҢеӣ жӯӨдёҚдјҡеҸ‘з”ҹи§ҶеӣҫеҗҚз§°и§ЈжһҗпјҢд№ҹе°ұдёҚдјҡеӯҳеңЁжЁЎжқҝжіЁе…ҘжјҸжҙһдәҶгҖӮ

Thymeleaf й»ҳи®Өдјҡйҳ»жӯў ${...} жҲ– ${…}** иҝҷзұ»жЁЎжқҝиЎЁиҫҫејҸеҮәзҺ°еңЁ **и§ҶеӣҫеҗҚз§°пјҲView NameпјүжҲ– иҜ·жұӮеҸӮж•°дёӯпјҢиҝҷжҳҜеҮәдәҺе®үе…ЁиҖғиҷ‘пјҢйҳІжӯў жңҚеҠЎеҷЁз«ҜжЁЎжқҝжіЁе…ҘпјҲSSTIпјүж”»еҮ»гҖӮ

|

|

2.5.RuoYi4.6.0—ThymeleafжЁЎжқҝжіЁе…Ҙ

йЎ№зӣ®ең°еқҖпјҡhttps://gitee.com/y_project/RuoYi/repository/archive/v4.6.0.zip

еҜје…ҘsqlдёӢдёӨдёӘж•°жҚ®еә“ж–Ү件пјҢдҪҝз”Ёпјҡadmin:admin123иҝӣиЎҢзҷ»еҪ•еҚіеҸҜ

жӣҙж”№ruoyi-adminзӣ®еҪ•дёӢзҡ„й…ҚзҪ®ж–Ү件

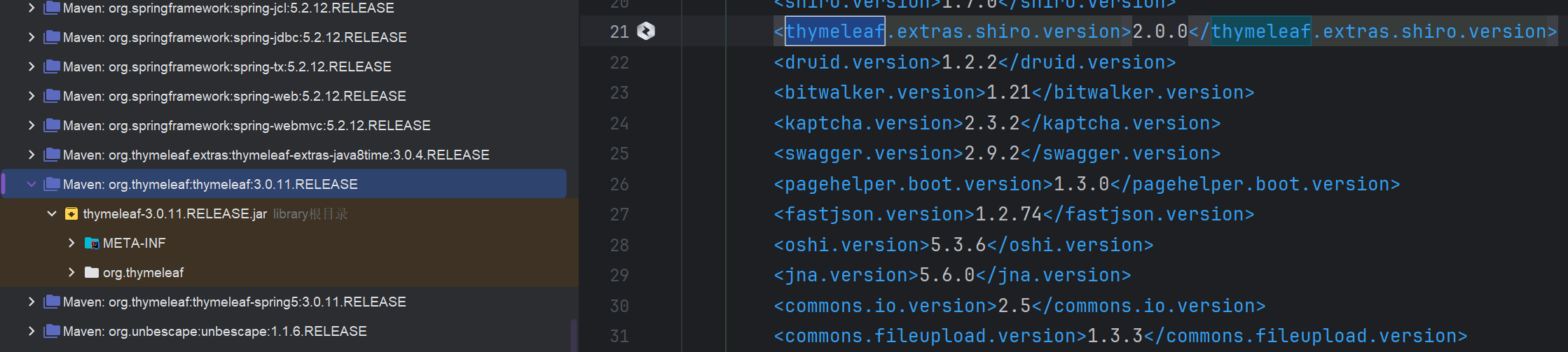

е…ҲзңӢpom.xmlж–Ү件пјҢзңӢдҪҝз”ЁдәҶд»Җд№ҲжЁЎжқҝжҠҖжңҜ

дҪҝз”Ёзҡ„ThymeleafзүҲжң¬дёә3.0.11

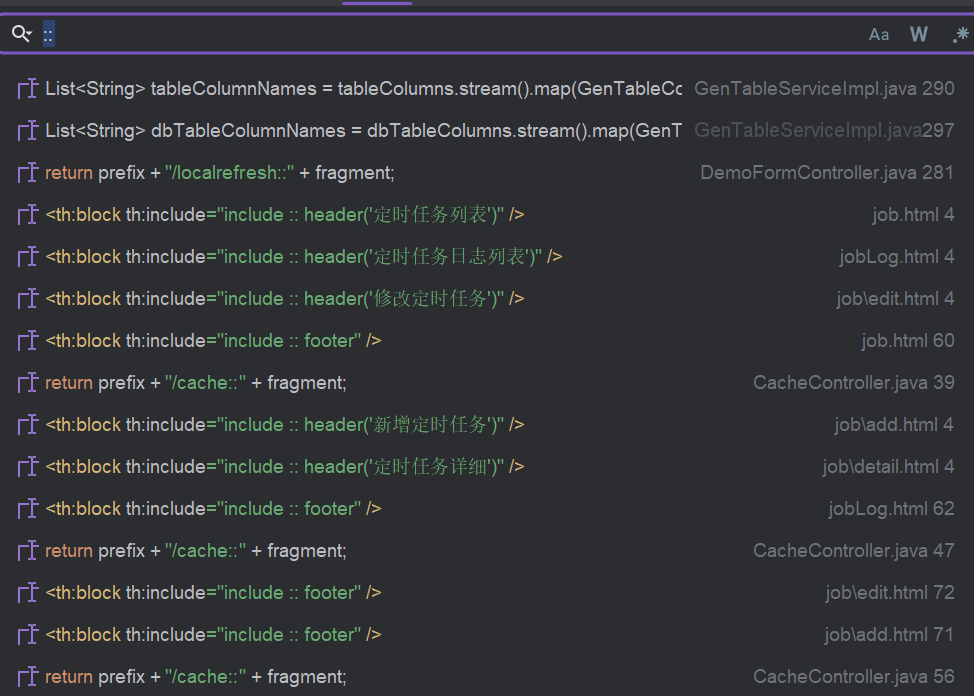

зүҲжң¬жҳҜ3.0.11пјҢжҳҜеӯҳеңЁжјҸжҙһзҡ„зүҲжң¬пјҢе…ЁеұҖжҗңзҙў::пјҢд№ҹе°ұжҳҜзүҮж®өиЎЁиҫҫејҸ

е…ЁеұҖжҗңзҙў::

|

|

ж №жҚ®и·Ҝз”ұжһ„йҖ иҜ·жұӮ

|

|

йҷӨдәҶgetNamesжҺҘеҸЈд№ӢеӨ–пјҢgetKeysе’ҢgetValuesжҺҘеҸЈеҗҢж ·д№ҹеӯҳеңЁжјҸжҙһ

3.VelocityжЁЎжқҝжіЁе…Ҙ

https://zhuanlan.zhihu.com/p/680660633

https://mp.weixin.qq.com/s/7VxKATKpJ-wMZkFaStbUxw

https://juejin.cn/post/7034112895277498404

3.1.Velocityд»Ӣз»Қ

Velocity жЁЎжқҝжҳҜдёҖз§Қз”ЁдәҺеҝ«йҖҹејҖеҸ‘ Web еә”з”ЁзЁӢеәҸзҡ„жЁЎжқҝеј•ж“ҺгҖӮе®ғе…Ғи®ёејҖеҸ‘дәәе‘ҳдҪҝз”ЁиҮӘ然иҜӯиЁҖе’Ңз®ҖеҚ•зҡ„иҜӯжі•жқҘжҸҸиҝ° Web еә”з”ЁзЁӢеәҸзҡ„ UI е’ҢдёҡеҠЎйҖ»иҫ‘пјҢд»ҺиҖҢжҸҗй«ҳејҖеҸ‘ж•ҲзҺҮе’Ңд»Јз ҒиҙЁйҮҸгҖӮ

Velocity е°ҸдәҺзӯүдәҺ 2.2 зүҲжң¬еӯҳеңЁжЁЎжқҝжіЁе…ҘжјҸжҙһгҖӮ

3.2.жјҸжҙһDemo

|

|

|

|

|

|