https://mp.weixin.qq.com/s/igi_gsSCpcZlATmRjHXF9A?scene=1&click_id=4

тЁеУЄфтіе MCP ТюЇтіАтЎе + JADX ТЈњС╗Х№╝їжђџУ┐Є MCP СИј LLM жђџС┐А№╝їСй┐уће Claude уГЅ LLM тѕєТъљ Android APK Рђћ Уй╗ТЮЙтЈЉуј░Т╝ЈТ┤ъсђЂтѕєТъљ APK тњїУ┐ЏУАїжђєтљЉтиЦуеІсђѓ

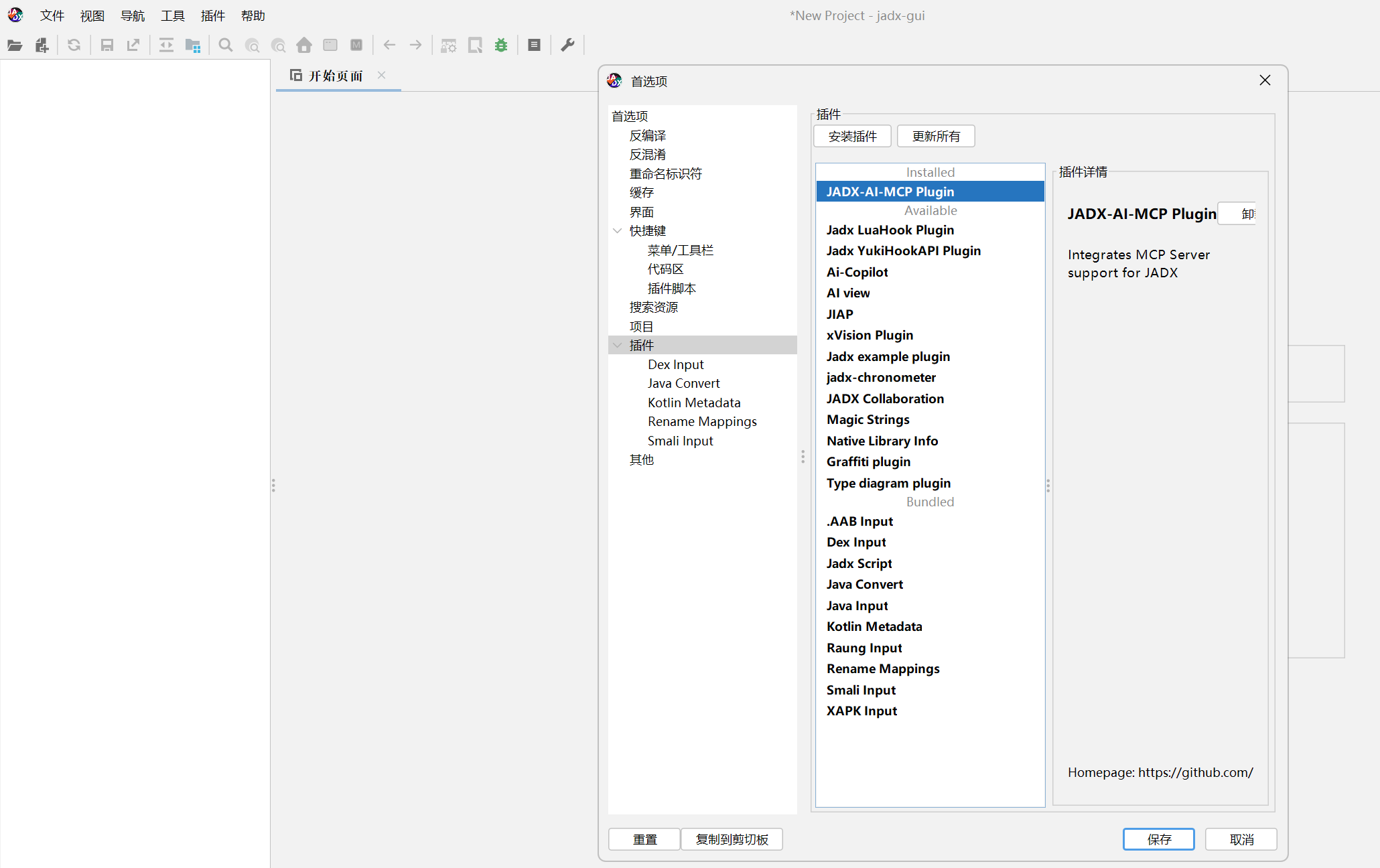

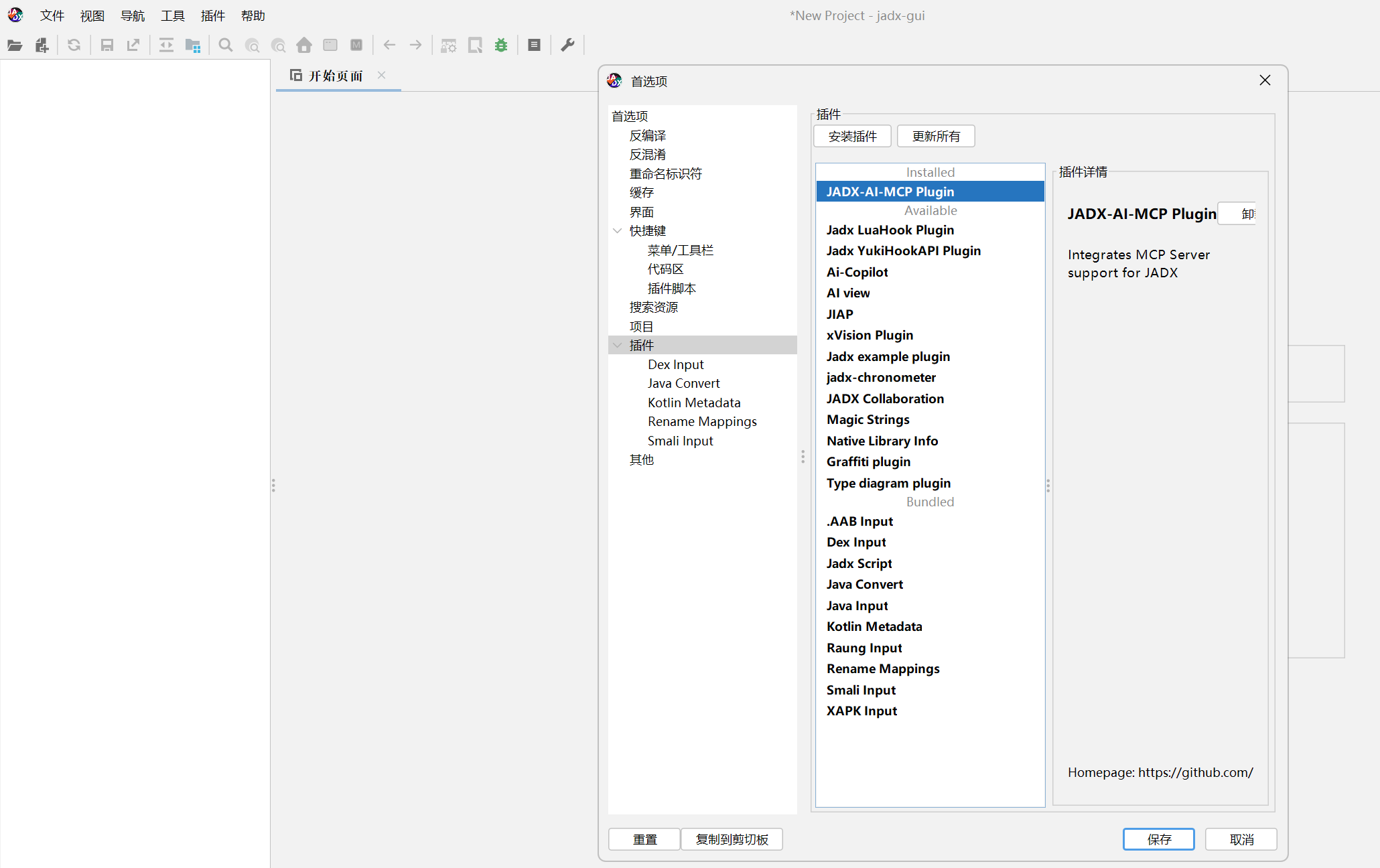

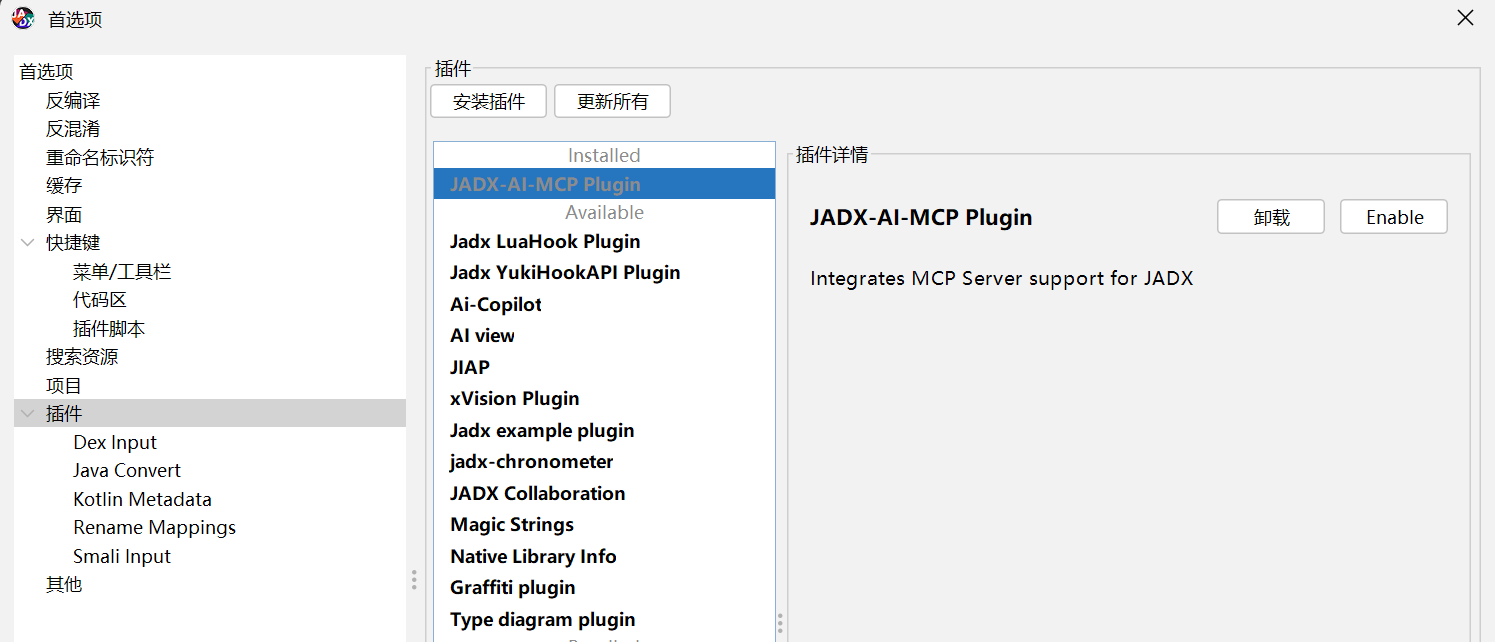

1.т«ЅУБЁJadxТЈњС╗Х

1

|

jadx plugins --install "github:zinja-coder:jadx-ai-mcp" //тЉйС╗цУАїт«ЅУБЁ

|

тЏЙтйбтїќт«ЅУБЁ

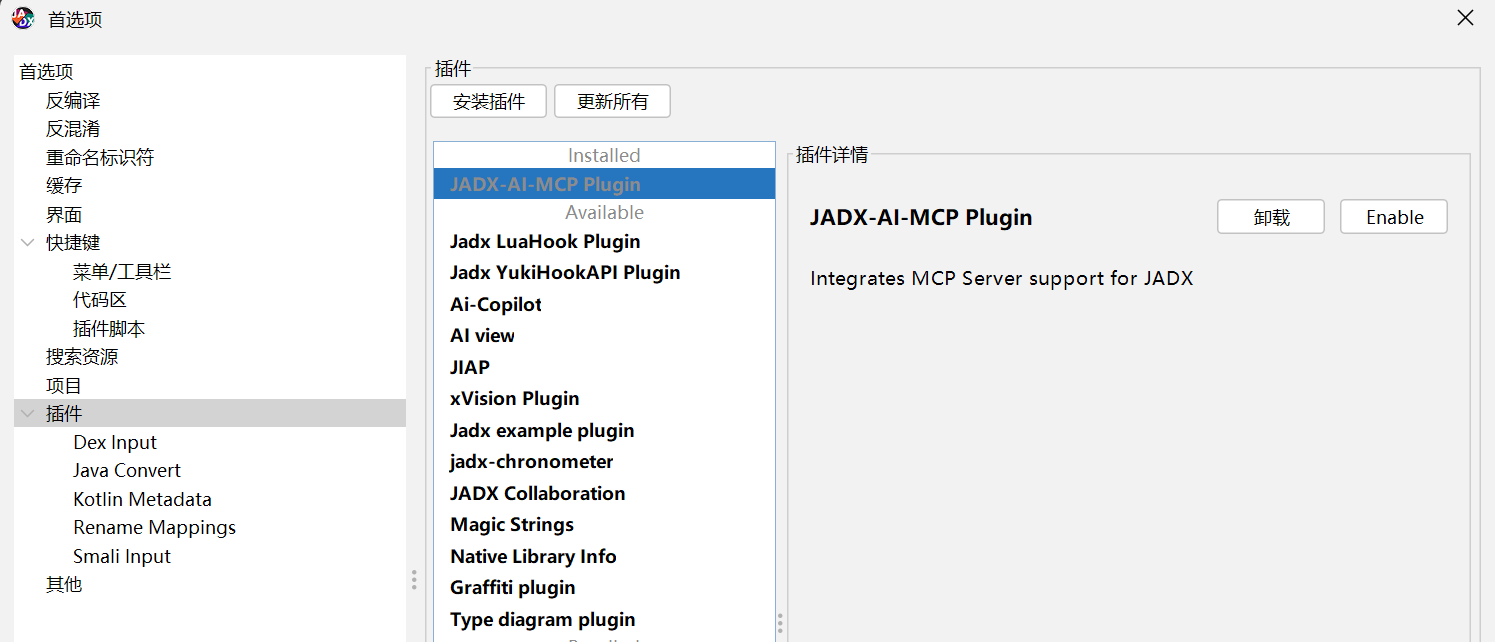

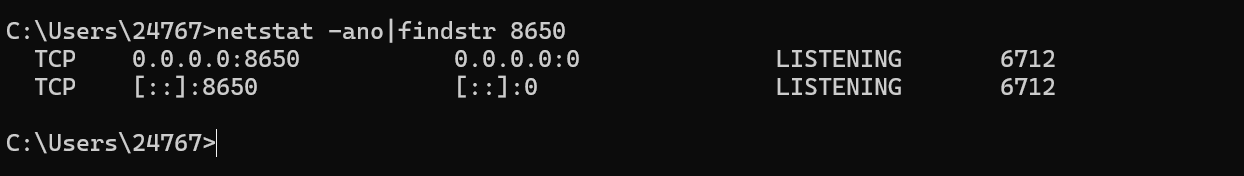

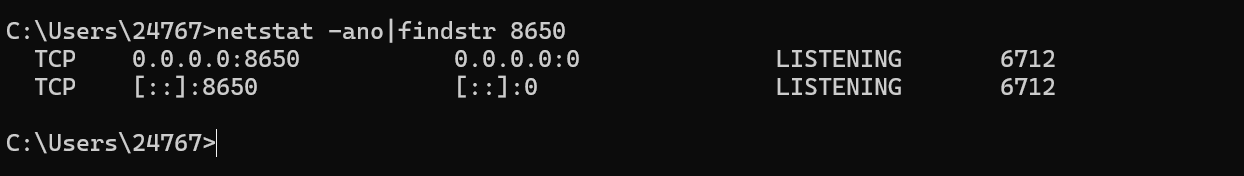

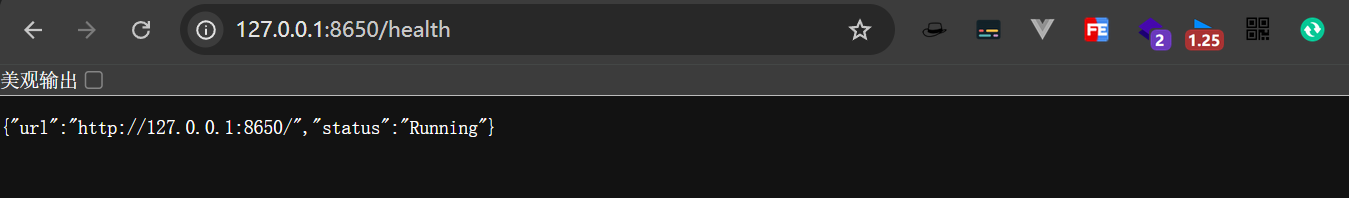

т«ЅУБЁт«їТѕљтљјУдЂС┐ЮУ»ЂТЈњС╗ХТў»EnableуіХТђЂ№╝їж╗ўУ«цтЇаућеТюгтю░8650уФ»тЈБ

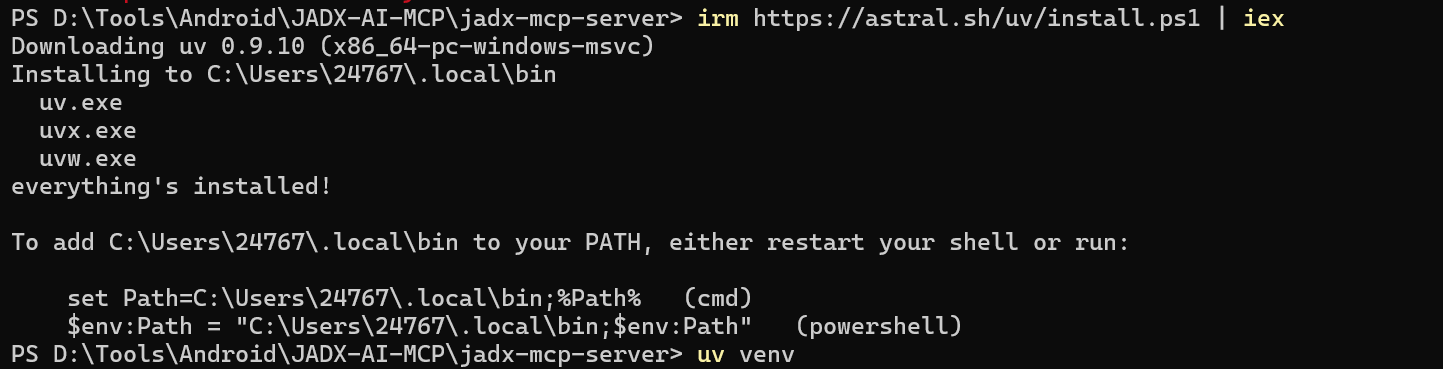

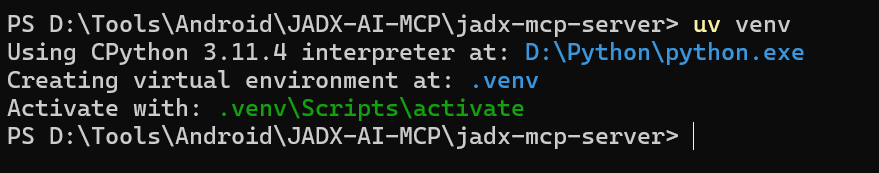

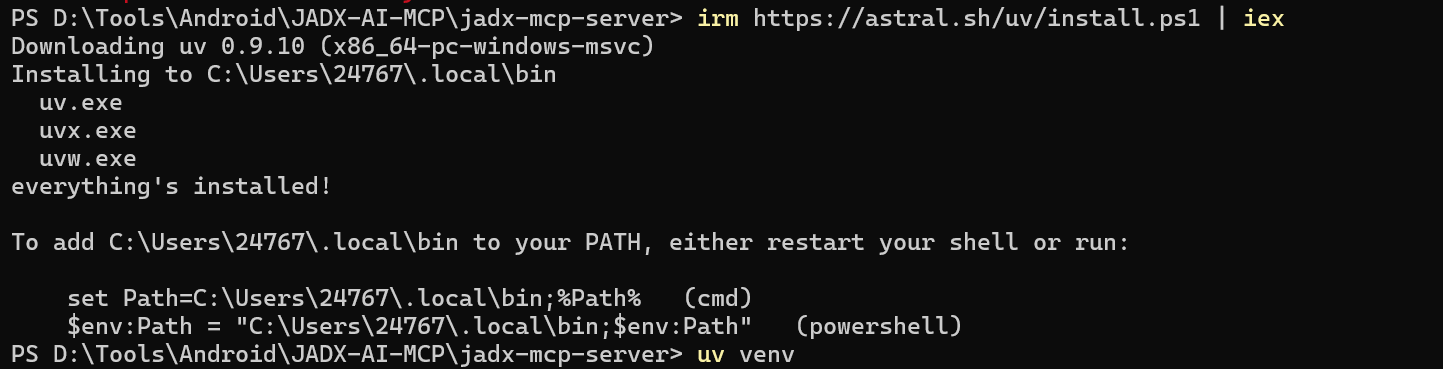

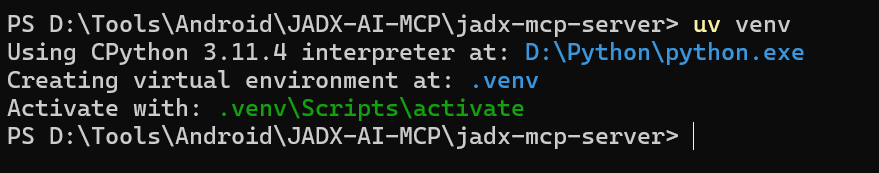

2.жЁЇуй«УЎџТІЪуј»тбЃ

1

|

irm https://astral.sh/uv/install.ps1 | iex

|

1

|

uv venv //тѕЏт╗║УЎџТІЪуј»тбЃ

|

1

|

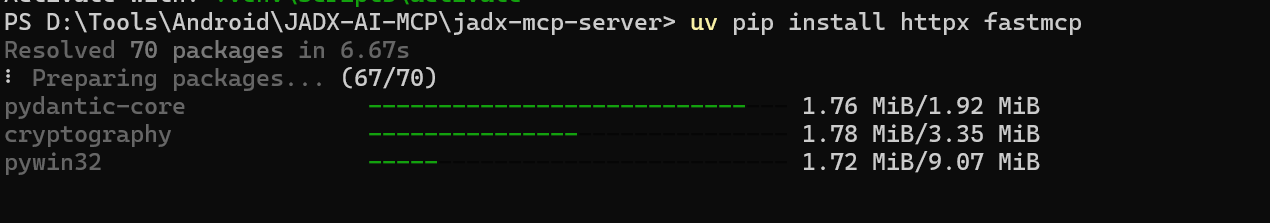

uv pip install httpx fastmcp //т«ЅУБЁТЅђжюђСЙЮУхќ

|

1

|

uv run jadx_mcp_server.py ТБђТЪЦТў»тљдУЃйТГБтИИУ░ЃућеMCPТюЇтіА

|

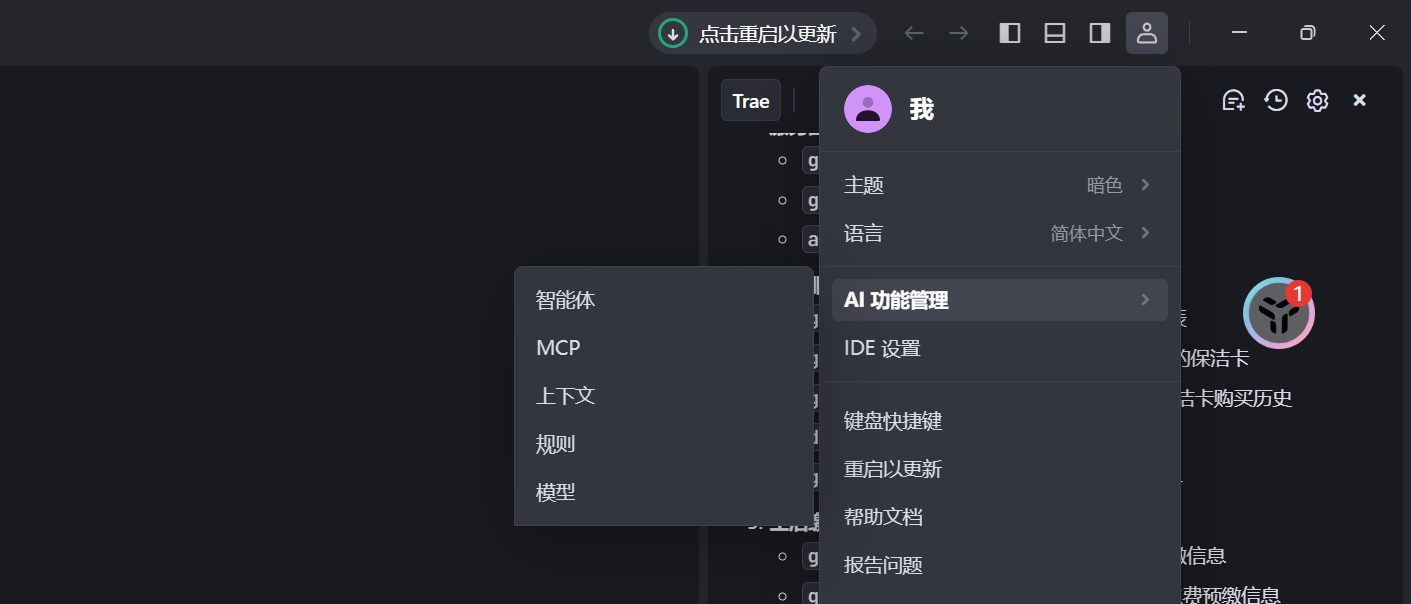

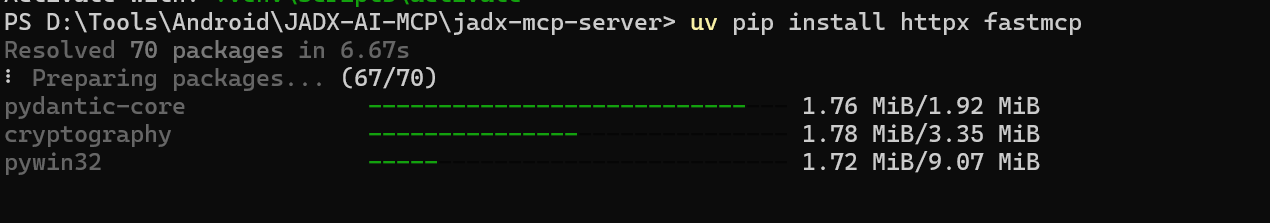

3.жЁЇуй«MCPуј»тбЃ

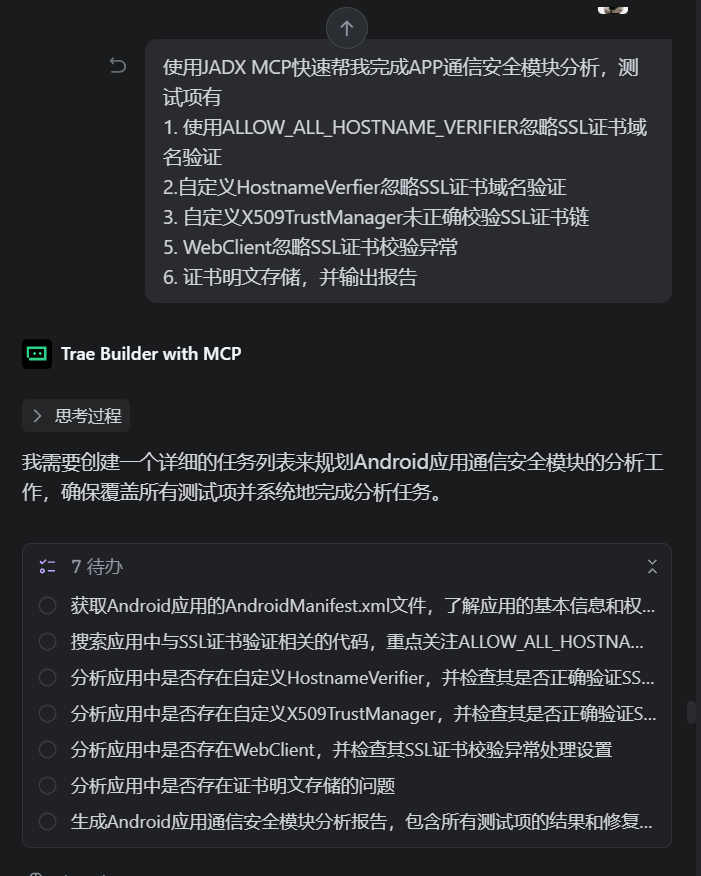

Сй┐ућеCursorТѕќУђЁTraeуџёMCPтіЪУЃйжЁЇуй«

1

|

pip install ida-pro-mcp

|

тѕЏт╗║УЄфт«џС╣ЅMCP№╝їт░єС╗ЦСИІJsonтцЇтѕХтѕ░mcp.jsonТќЄС╗ХСИГ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

{

"mcpServers": {

"github.com/nrexodia/ida-pro-mcp": {

"command": "python",

"args": ["-m", "ida_pro_mcp"],

"timeout": 1800,

"disabled": false

},

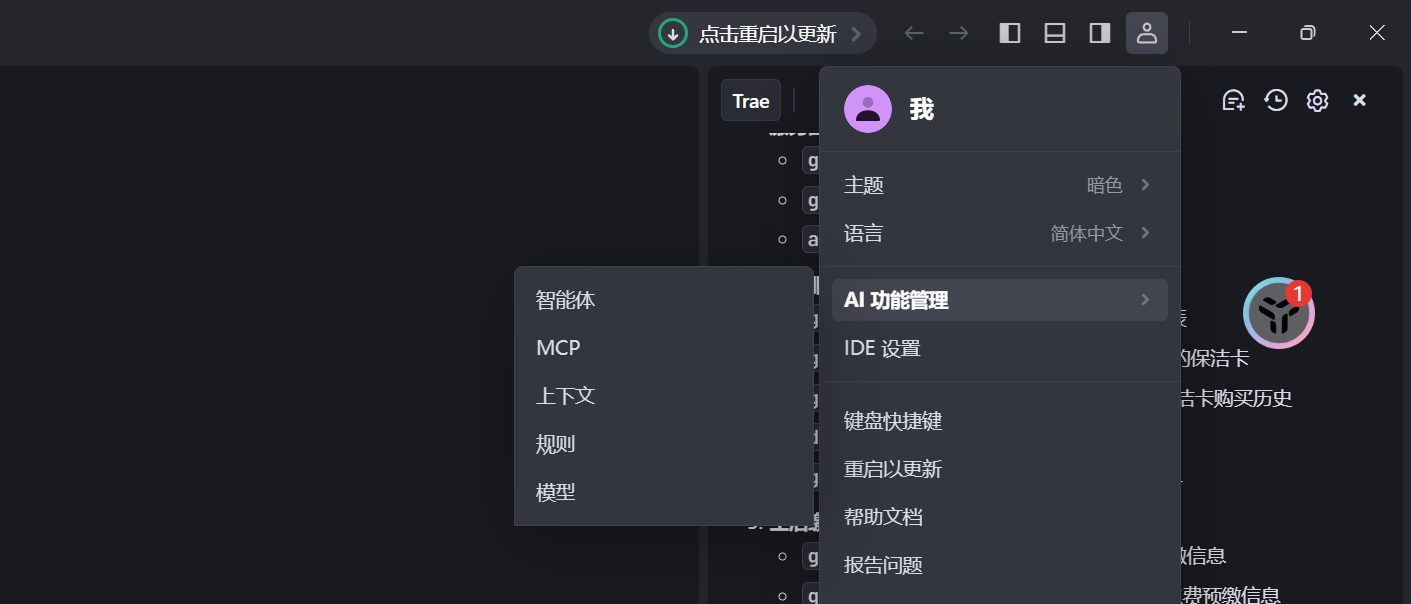

"jadx-mcp-server": {

"command": "uv",

"args": [

"--directory",

"D:\\Tools\\Android\\JADX-AI-MCP\\jadx-mcp-server",

"run",

"jadx_mcp_server.py"

],

"disabled": false

}

}

}

|

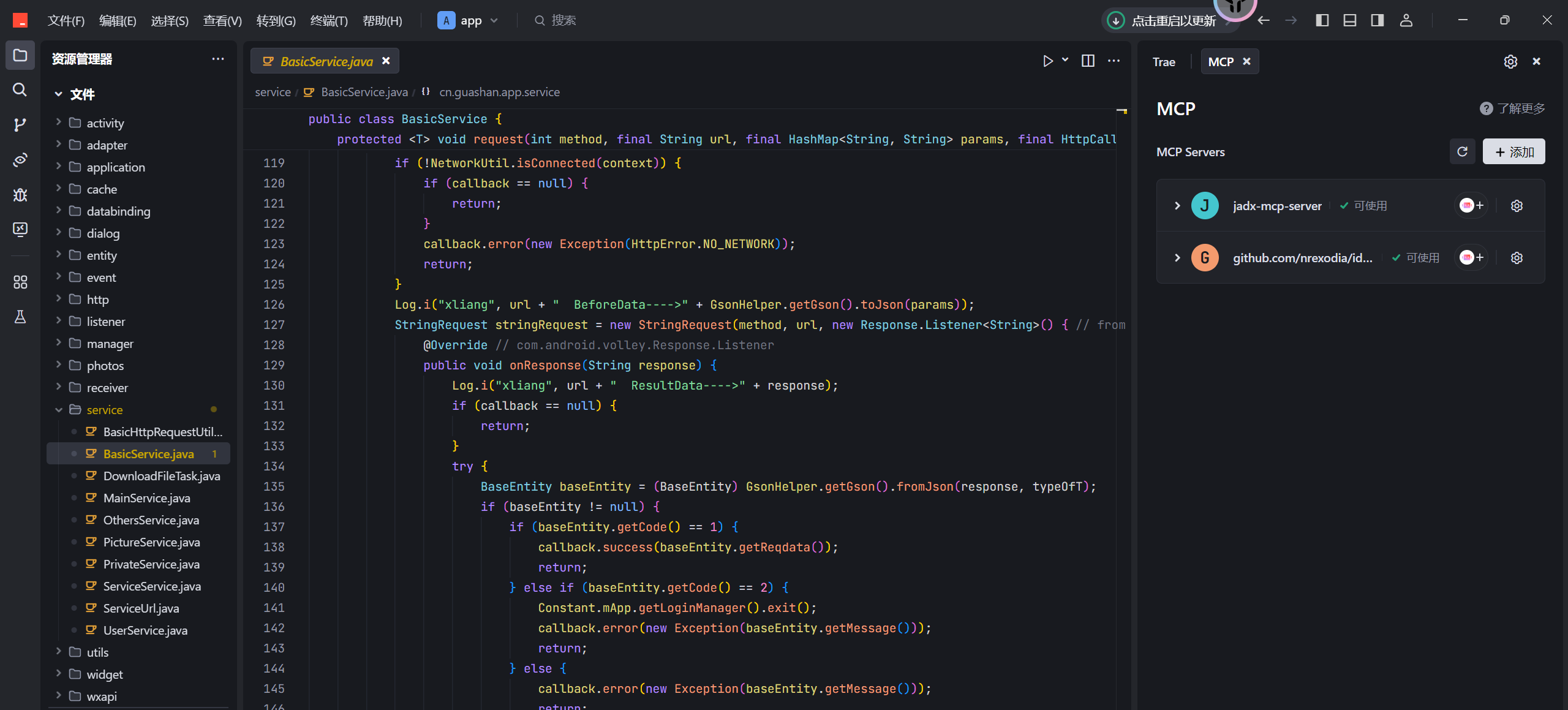

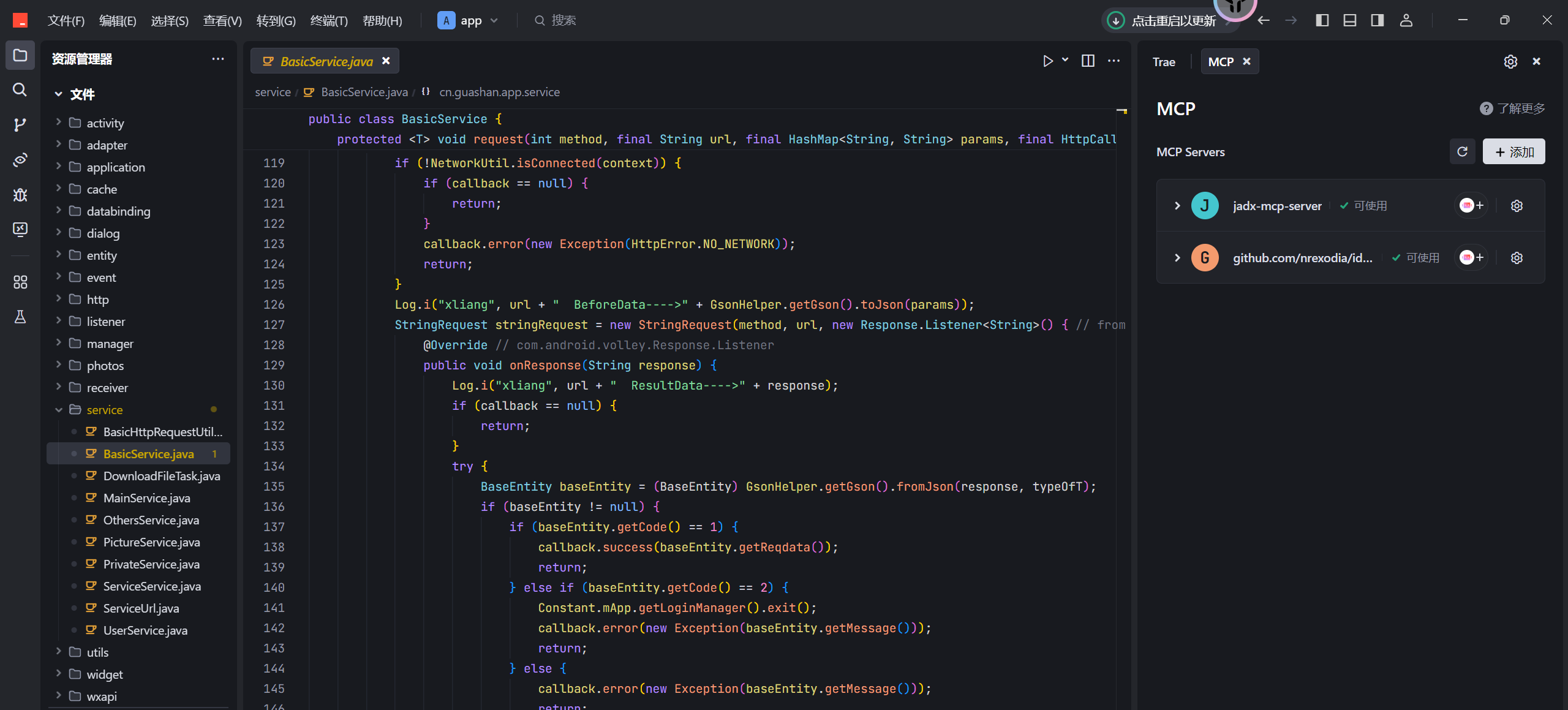

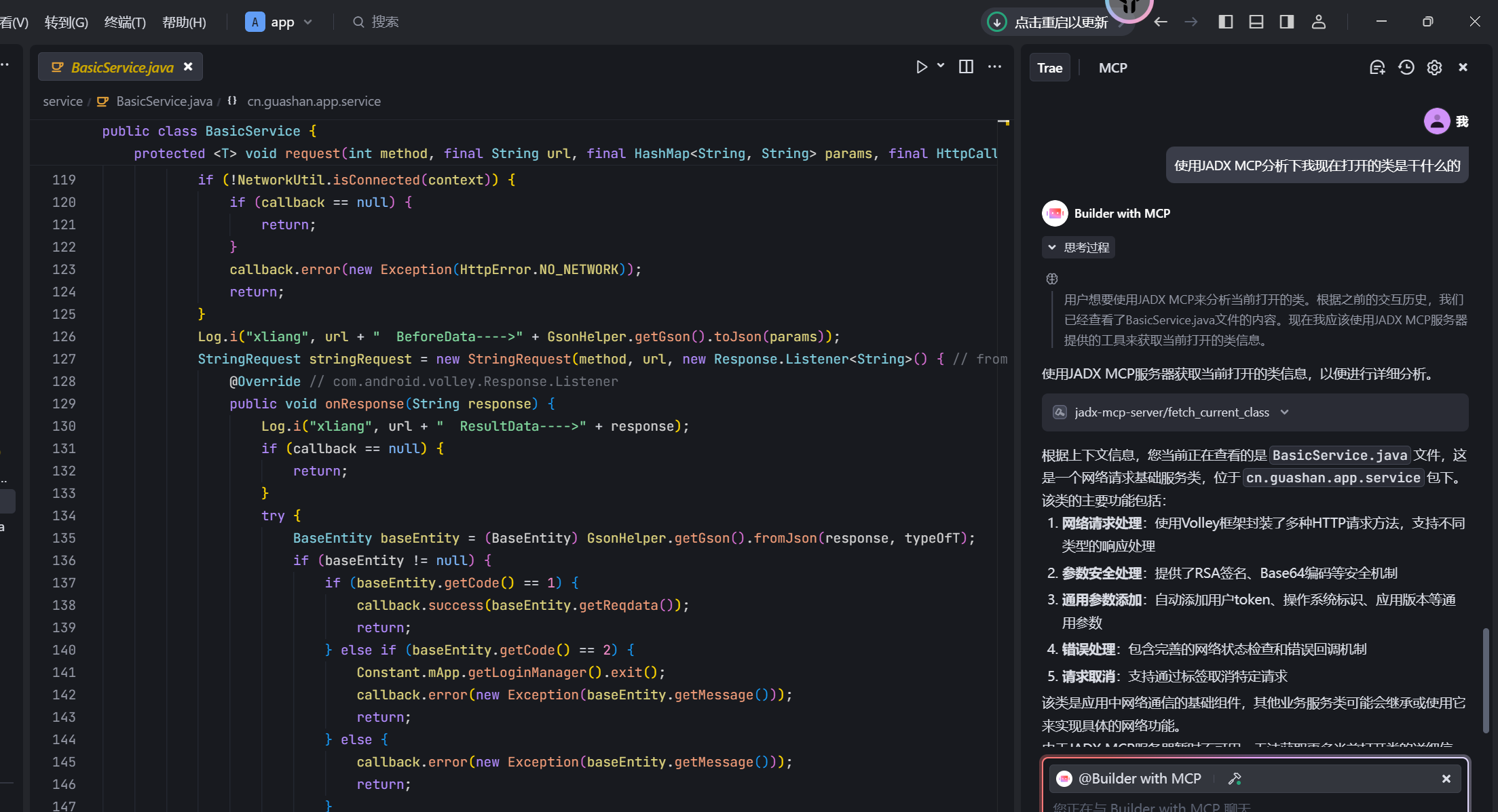

жЁЇуй«т«їТѕљтљј№╝їТЅЊт╝ђСйаУдЂтѕєТъљуџёТќЄС╗Х№╝їУ░ЃућеУЄфти▒уџёMCPт«їТѕљтѕєТъљ

1

|

Сй┐ућеJADX MCPтѕєТъљСИІТѕЉуј░тюеТЅЊт╝ђуџёу▒╗Тў»т╣▓С╗ђС╣ѕуџё

|

1

2

3

4

5

|

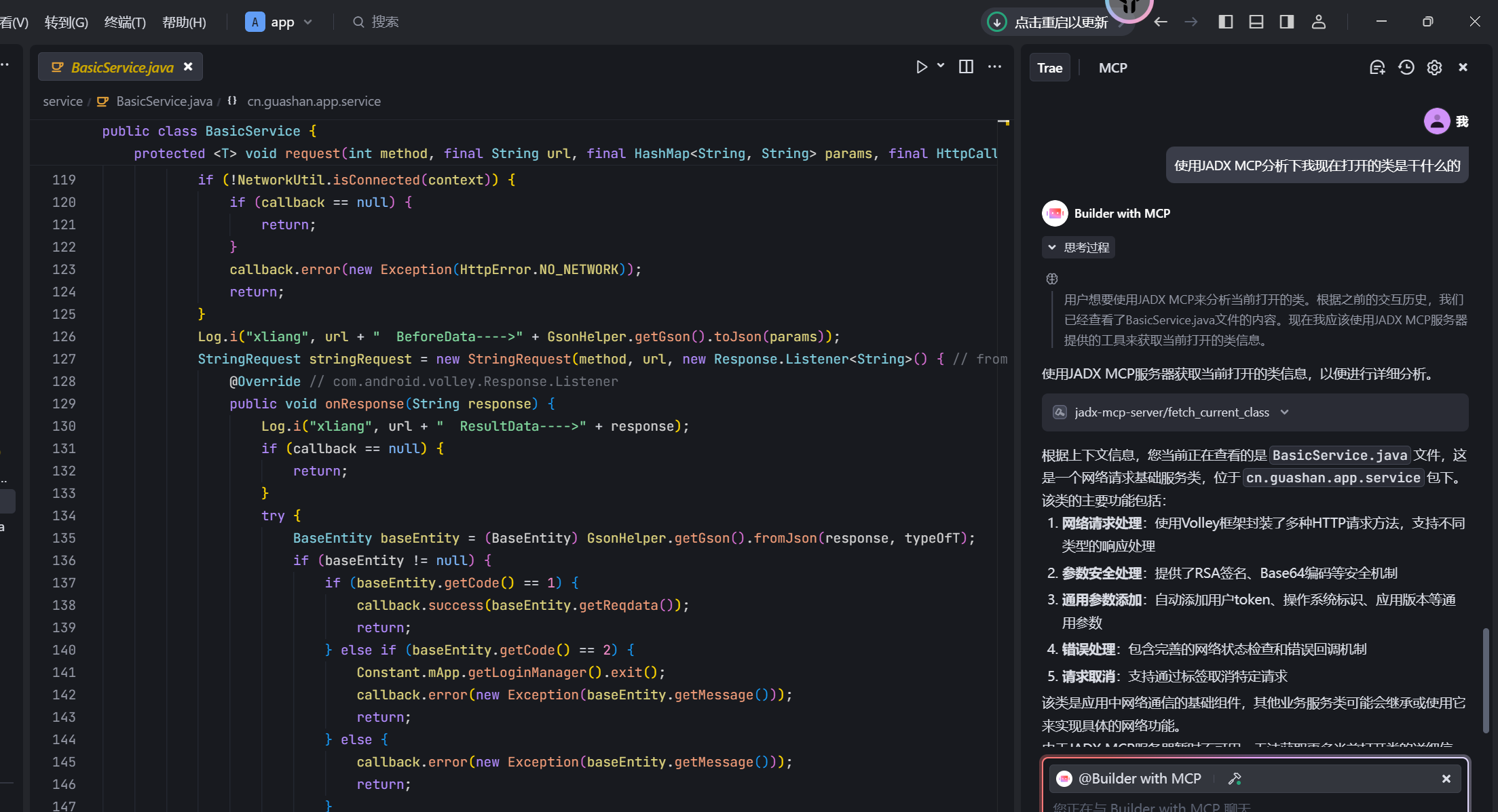

Сй┐ућеJADX MCPт┐ФжђЪтѕєТъљandroidуџёmainfestТќЄС╗Хт╣ХСИћтѕєТъљтЈ»УЃйтГўтюеуџёТ╝ЈТ┤ъ

РђюТГцТќ╣Т│ЋСИГТў»тљдтГўтюеСИЇт«ЅтЁеуџё API Сй┐уће№╝ЪРђЮ

РђюУ»иТБђТЪЦТГцу▒╗СИГТў»тљдуАгу╝ќуаЂС║єт»єжњЦТѕќтЄГУ»ЂсђѓРђЮ

РђюТГцТќ╣Т│ЋтюеСй┐ућеућеТѕиУЙЊтЁЦтЅЇТў»тљдУ┐ЏУАїС║єт«ЅтЁеУ┐ЄТ╗цТѕќУйгС╣Ѕ№╝ЪРђЮ

РђюУ┐ЎТ«хС╗БуаЂтЈ»УЃйт╝ЋтЁЦтЊфС║Џт«ЅтЁеТ╝ЈТ┤ъ№╝ЪРђЮ

|

4.APPт«бТѕиуФ»ТАѕСЙІТхІУ»Ћ

4.1.APPжђџС┐Ат«ЅтЁеТеАтЮЌТхІУ»ЋТАѕСЙІ

1

2

3

4

5

6

|

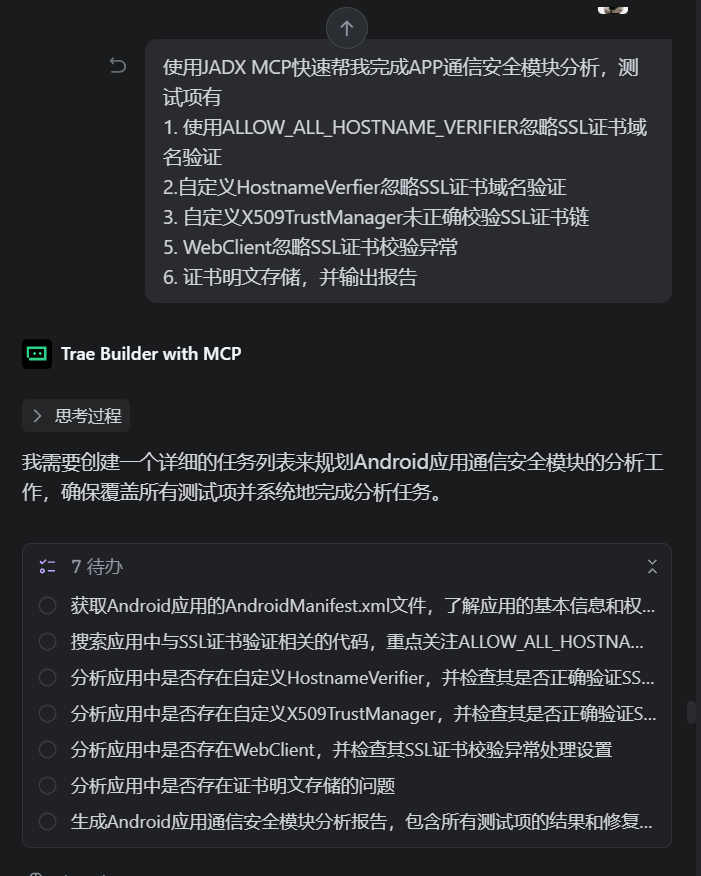

Сй┐ућеJADX MCPт┐ФжђЪтИ«ТѕЉт«їТѕљAPPжђџС┐Ат«ЅтЁеТеАтЮЌтѕєТъљ№╝їТхІУ»ЋжА╣ТюЅ

1. Сй┐ућеALLOW_ALL_HOSTNAME_VERIFIERт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

2.УЄфт«џС╣ЅHostnameVerfierт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

3. УЄфт«џС╣ЅX509TrustManagerТюфТГБуА«ТаАжфїSSLУ»ЂС╣джЊЙ

5. WebClientт┐йуЋЦSSLУ»ЂС╣дТаАжфїт╝ѓтИИ

6. У»ЂС╣дТўјТќЄтГўтѓе№╝їт╣ХУЙЊтЄ║ТіЦтЉі

|

УЙЊтЄ║ТіЦтЉітдѓСИІ№╝џ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

193

194

195

196

197

198

199

200

201

202

203

204

205

206

207

208

209

210

211

212

213

214

215

216

217

218

219

220

221

222

223

224

225

226

227

228

229

230

231

232

233

234

235

236

237

238

239

240

241

242

243

244

245

246

247

248

249

250

251

252

253

254

255

256

257

258

259

260

261

262

263

264

265

266

267

268

269

270

271

272

273

274

275

276

277

278

|

# Androidт║ћућежђџС┐Ат«ЅтЁеТеАтЮЌтѕєТъљТіЦтЉі

## 1. т║ћућетЪ║ТюгС┐АТЂ»

| жА╣уЏ« | тєЁт«╣ |

|------|------|

| тїЁтљЇ | cn.xxx.app |

| уЅѕТюг | 1.5.2 |

| minSdkVersion | 21 |

| targetSdkVersion | 30 |

| Сй┐ућеТўјТќЄжђџС┐А | Тў» (android:usesCleartextTraffic="true") |

## 2. ТхІУ»ЋжА╣тѕєТъљу╗ЊТъю

### 2.1 Сй┐ућеALLOW_ALL_HOSTNAME_VERIFIERт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: жФў

**С╗БуаЂСйЇуй«**: `com.loopj.android.http.MySSLSocketFactory` у▒╗

**жЌ«жбўТЈЈУ┐░**: тюе `getFixedSocketFactory()` Тќ╣Т│ЋСИГ№╝їСй┐ућеС║є `SSLSocketFactory.ALLOW_ALL_HOSTNAME_VERIFIER` ТЮЦт┐йуЋЦSSLУ»ЂС╣дуџётЪЪтљЇжфїУ»Ђ№╝џ

```java

public static SSLSocketFactory getFixedSocketFactory() {

try {

MySSLSocketFactory mySSLSocketFactory = new MySSLSocketFactory(getKeystore());

mySSLSocketFactory.setHostnameVerifier(SSLSocketFactory.ALLOW_ALL_HOSTNAME_VERIFIER);

return mySSLSocketFactory;

} catch (Throwable th) {

th.printStackTrace();

return SSLSocketFactory.getSocketFactory();

}

}

```

**т«ЅтЁежџљТѓБ**: У┐ЎуДЇУ«Йуй«С╝џтЁЂУ«Ит║ћућеСИјС╗╗СйЋтЪЪтљЇуџёТюЇтіАтЎет╗║уФІSSLУ┐ъТјЦ№╝їтЇ│Сй┐У»ЂС╣дуџётЪЪтљЇСИјТюЇтіАтЎетЪЪтљЇСИЇтї╣жЁЇ№╝їУ┐ЎСй┐тЙЌт║ћућет«╣ТўЊтЈЌтѕ░СИГжЌ┤С║║Тћ╗тЄ╗сђѓ

### 2.2 УЄфт«џС╣ЅHostnameVerfierт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: жФў

**С╗БуаЂСйЇуй«**: `cn.xxx.app.service.DownloadFileTask` у▒╗

**жЌ«жбўТЈЈУ┐░**: т«џС╣ЅС║єСИђСИфтљЇСИ║ `DO_NOT_VERIFY` уџёУЄфт«џС╣ЅHostnameVerifier№╝їУ»ЦжфїУ»ЂтЎеТђ╗Тў»У┐ћтЏъ `true`№╝їт«їтЁет┐йуЋЦС║єSSLУ»ЂС╣дуџётЪЪтљЇжфїУ»Ђ№╝џ

```java

static final HostnameVerifier DO_NOT_VERIFY = new HostnameVerifier() {

@Override

public boolean verify(String hostname, SSLSession session) {

return true;

}

};

```

т╣ХтюеHTTPSУ┐ъТјЦТЌХСй┐уће№╝џ

```java

HttpsURLConnection.setDefaultHostnameVerifier(DO_NOT_VERIFY);

```

**т«ЅтЁежџљТѓБ**: У┐ЎуДЇУ«Йуй«С╝џтЁЂУ«Ит║ћућеСИјС╗╗СйЋтЪЪтљЇуџёТюЇтіАтЎет╗║уФІSSLУ┐ъТјЦ№╝їтЇ│Сй┐У»ЂС╣дуџётЪЪтљЇСИјТюЇтіАтЎетЪЪтљЇСИЇтї╣жЁЇ№╝їУ┐ЎСй┐тЙЌт║ћућет«╣ТўЊтЈЌтѕ░СИГжЌ┤С║║Тћ╗тЄ╗сђѓ

### 2.3 УЄфт«џС╣ЅX509TrustManagerТюфТГБуА«ТаАжфїSSLУ»ЂС╣джЊЙ

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: жФў

**С╗БуаЂСйЇуй«**:

1. `com.loopj.android.http.MySSLSocketFactory` у▒╗

2. `cn.xxx.app.service.DownloadFileTask` у▒╗

**жЌ«жбўТЈЈУ┐░**: тюеСИцСИфу▒╗СИГжЃйт«џС╣ЅС║єуЕ║т«ъуј░уџёX509TrustManager№╝їт«їтЁет┐йуЋЦС║єSSLУ»ЂС╣джЊЙуџёжфїУ»Ђ№╝џ

```java

// MySSLSocketFactoryу▒╗СИГуџёт«ъуј░

new X509TrustManager() {

@Override

public void checkClientTrusted(X509Certificate[] x509CertificateArr, String str) throws CertificateException {

}

@Override

public void checkServerTrusted(X509Certificate[] x509CertificateArr, String str) throws CertificateException {

}

@Override

public X509Certificate[] getAcceptedIssuers() {

return null;

}

}

```

```java

// DownloadFileTaskу▒╗СИГуџёт«ъуј░

new X509TrustManager() {

@Override

public void checkClientTrusted(X509Certificate[] certs, String authType) {

}

@Override

public void checkServerTrusted(X509Certificate[] certs, String authType) {

}

@Override

public X509Certificate[] getAcceptedIssuers() {

return null;

}

}

```

**т«ЅтЁежџљТѓБ**: У┐ЎуДЇУ«Йуй«С╝џтЁЂУ«Ит║ћућеСИјС╗╗СйЋТюЇтіАтЎет╗║уФІSSLУ┐ъТјЦ№╝їтЇ│Сй┐ТюЇтіАтЎеТЈљСЙЏуџёУ»ЂС╣дТЌаТЋѕТѕќСИЇтЈЌС┐АС╗╗№╝їУ┐ЎСй┐тЙЌт║ћућет«╣ТўЊтЈЌтѕ░СИГжЌ┤С║║Тћ╗тЄ╗тњїУ»ЂС╣дТг║жфЌТћ╗тЄ╗сђѓ

### 2.4 WebClientт┐йуЋЦSSLУ»ЂС╣дТаАжфїт╝ѓтИИ

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: жФў

**С╗БуаЂСйЇуй«**: `cn.xxx.app.activity.WapActivity` у▒╗

**жЌ«жбўТЈЈУ┐░**: тюе `MyWebViewClient` у▒╗уџё `onReceivedSslError` Тќ╣Т│ЋСИГ№╝їуЏ┤ТјЦУ░ЃућеС║є `handler.proceed()` ТЮЦт┐йуЋЦТЅђТюЅSSLжћЎУ»»№╝џ

```java

@Override

public void onReceivedSslError(WebView view, SslErrorHandler handler, SslError error) {

handler.proceed();

}

```

**т«ЅтЁежџљТѓБ**: У┐ЎуДЇУ«Йуй«С╝џтЁЂУ«ИWebViewтіаУййС╗╗СйЋSSLУ»ЂС╣дТюЅжЌ«жбўуџёуйЉжАх№╝їтїЁТІгУ»ЂС╣дУ┐ЄТюЪсђЂтЪЪтљЇСИЇтї╣жЁЇсђЂУЄфуГЙтљЇУ»ЂС╣дуГЅ№╝їУ┐ЎСй┐тЙЌт║ћућет«╣ТўЊтЈЌтѕ░СИГжЌ┤С║║Тћ╗тЄ╗сђѓ

### 2.5 У»ЂС╣дТўјТќЄтГўтѓе

**ТхІУ»Ћу╗ЊТъю**: ТюфтЈЉуј░ТўјТўЙжЌ«жбў

**тѕєТъљ**: ТюфтюеС╗БуаЂСИГтЈЉуј░уЏ┤ТјЦуџёУ»ЂС╣дТўјТќЄтГўтѓежЌ«жбўсђѓт║ћућеСй┐ућеС║єж╗ўУ«цуџёKeyStoreТю║тѕХТЮЦу«АуљєУ»ЂС╣д№╝їСйєТюфтЈЉуј░т░єУ»ЂС╣дС╗ЦТўјТќЄтйбт╝ЈтГўтѓетюеТќЄС╗ХТѕќSharedPreferencesСИГуџёТЃЁтєхсђѓ

## 3. тЁХС╗ќт«ЅтЁежЌ«жбў

### 3.1 тЁЂУ«ИТўјТќЄжђџС┐А

**жЌ«жбўТЈЈУ┐░**: тюеAndroidManifest.xmlСИГ№╝їт║ћућеУ«Йуй«С║є `android:usesCleartextTraffic="true"`№╝їтЁЂУ«Ит║ћућеСй┐ућеТўјТќЄHTTPжђџС┐Асђѓ

**жБјжЎЕуГЅу║Д**: СИГ

**т«ЅтЁежџљТѓБ**: ТўјТќЄжђџС┐АС╝џт»╝УЄ┤ТЋ░ТЇ«тюеС╝аУЙЊУ┐ЄуеІСИГт«╣ТўЊУбФуфЃтљгтњїу»АТћ╣№╝їуЅ╣тѕФТў»ТХЅтЈіућеТѕиТЋЈТёЪС┐АТЂ»уџёжђџС┐Асђѓ

## 4. С┐«тцЇт╗║У««

### 4.1 С┐«тцЇALLOW_ALL_HOSTNAME_VERIFIERжЌ«жбў

**С┐«тцЇт╗║У««**: уД╗жЎц `ALLOW_ALL_HOSTNAME_VERIFIER` уџёСй┐уће№╝їСй┐ућеж╗ўУ«цуџёСИ╗Тю║тљЇжфїУ»ЂтЎеТѕќУЄфт«џС╣ЅСИЦТа╝уџёжфїУ»ЂтЎесђѓ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

public static SSLSocketFactory getFixedSocketFactory() {

try {

MySSLSocketFactory mySSLSocketFactory = new MySSLSocketFactory(getKeystore());

// Сй┐ућеж╗ўУ«цуџёСИ╗Тю║тљЇжфїУ»ЂтЎе

// mySSLSocketFactory.setHostnameVerifier(SSLSocketFactory.BROWSER_COMPATIBLE_HOSTNAME_VERIFIER);

// ТѕќУђЁСй┐ућеУЄфт«џС╣ЅСИЦТа╝уџёжфїУ»ЂтЎе

mySSLSocketFactory.setHostnameVerifier(new StrictHostnameVerifier());

return mySSLSocketFactory;

} catch (Throwable th) {

th.printStackTrace();

return SSLSocketFactory.getSocketFactory();

}

}

```

### 4.2 С┐«тцЇУЄфт«џС╣ЅHostnameVerifierжЌ«жбў

**С┐«тцЇт╗║У««**: уД╗жЎцУЄфт«џС╣Ѕуџё `DO_NOT_VERIFY` СИ╗Тю║тљЇжфїУ»ЂтЎе№╝їСй┐ућеж╗ўУ«цуџёСИ╗Тю║тљЇжфїУ»ЂтЎеТѕќУЄфт«џС╣ЅСИЦТа╝уџёжфїУ»ЂтЎесђѓ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

// уД╗жЎцDO_NOT_VERIFYуџёт«џС╣Ѕ

// static final HostnameVerifier DO_NOT_VERIFY = new HostnameVerifier() {...};

// тюеHTTPSУ┐ъТјЦТЌХСй┐ућеж╗ўУ«цуџёСИ╗Тю║тљЇжфїУ»ЂтЎе

// HttpsURLConnection.setDefaultHostnameVerifier(DO_NOT_VERIFY);

// ТѕќУђЁСй┐ућеУЄфт«џС╣ЅСИЦТа╝уџёжфїУ»ЂтЎе

HttpsURLConnection.setDefaultHostnameVerifier(new StrictHostnameVerifier());

```

### 4.3 С┐«тцЇУЄфт«џС╣ЅX509TrustManagerжЌ«жбў

**С┐«тцЇт╗║У««**: уД╗жЎцуЕ║т«ъуј░уџёX509TrustManager№╝їСй┐ућеж╗ўУ«цуџёTrustManagerТѕќУЄфт«џС╣ЅСИЦТа╝уџёTrustManagerсђѓ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

// уД╗жЎцУЄфт«џС╣ЅуџёуЕ║т«ъуј░X509TrustManager

// TrustManager[] trustManagerArr = {new X509TrustManager() {...}};

// Сй┐ућеж╗ўУ«цуџёTrustManager

TrustManager[] trustManagerArr = null;

```

### 4.4 С┐«тцЇWebViewт┐йуЋЦSSLжћЎУ»»жЌ«жбў

**С┐«тцЇт╗║У««**: тюе `onReceivedSslError` Тќ╣Т│ЋСИГ№╝їСИЇУдЂуЏ┤ТјЦУ░Ѓуће `handler.proceed()`№╝їУђїТў»Та╣ТЇ«жћЎУ»»у▒╗тъІУ┐ЏУАїжђѓтйЊтцёуљє№╝їТѕќУђЁТЈљуц║ућеТѕиУ»ЂС╣дТюЅжЌ«жбўсђѓ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

@Override

public void onReceivedSslError(WebView view, SslErrorHandler handler, SslError error) {

// У«░тйЋжћЎУ»»С┐АТЂ»

Log.e("WebView SSL Error", "SSL error: " + error.toString());

// ТўЙуц║SSLжћЎУ»»УГдтЉіт»╣У»ЮТАє

AlertDialog.Builder builder = new AlertDialog.Builder(WapActivity.this);

builder.setTitle("SSL Certificate Error");

builder.setMessage("The certificate provided by this website is not trusted. Proceed at your own risk.");

builder.setPositiveButton("Continue", (dialog, which) -> handler.proceed());

builder.setNegativeButton("Cancel", (dialog, which) -> handler.cancel());

builder.create().show();

}

```

### 4.5 С┐«тцЇТўјТќЄжђџС┐АжЌ«жбў

**С┐«тцЇт╗║У««**: тюеAndroidManifest.xmlСИГ№╝їт░є `android:usesCleartextTraffic` У«Йуй«СИ║ `false`№╝їт╣ХжЁЇуй«уйЉу╗ют«ЅтЁежЁЇуй«ТќЄС╗ХТЮЦу«АуљєСЙІтцќТЃЁтєхсђѓ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```xml

<!-- AndroidManifest.xml -->

<application

...

android:usesCleartextTraffic="false"

android:networkSecurityConfig="@xml/network_security_config"

...>

...

</application>

```

```xml

<!-- res/xml/network_security_config.xml -->

<?xml version="1.0" encoding="utf-8"?>

<network-security-config>

<!-- тЁЂУ«ИуЅ╣т«џтЪЪтљЇСй┐ућеТўјТќЄжђџС┐А -->

<domain-config cleartextTrafficPermitted="true">

<domain includeSubdomains="true">example.com</domain>

</domain-config>

<!-- ж╗ўУ«цудЂТГбТўјТќЄжђџС┐А -->

<base-config cleartextTrafficPermitted="false"/>

</network-security-config>

```

## 5. Тђ╗у╗Њ

Тюгт║ћућетюежђџС┐Ат«ЅтЁеТќ╣жЮбтГўтюетцџСИфСИЦжЄЇжЌ«жбў№╝їСИ╗УдЂтїЁТІг№╝џ

1. Сй┐ућеALLOW_ALL_HOSTNAME_VERIFIERт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

2. УЄфт«џС╣ЅHostnameVerifierт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

3. УЄфт«џС╣ЅX509TrustManagerТюфТГБуА«ТаАжфїSSLУ»ЂС╣джЊЙ

4. WebViewт┐йуЋЦSSLУ»ЂС╣дТаАжфїт╝ѓтИИ

5. тЁЂУ«ИТўјТќЄжђџС┐А

У┐ЎС║ЏжЌ«жбўС╝џСй┐т║ћућет«╣ТўЊтЈЌтѕ░СИГжЌ┤С║║Тћ╗тЄ╗сђЂУ»ЂС╣дТг║жфЌТћ╗тЄ╗уГЅт«ЅтЁетеЂУЃЂ№╝їт╗║У««т░йт┐ФС┐«тцЇсђѓ

## 6. С┐«тцЇС╝ўтЁѕу║Д

| жЌ«жбў | С╝ўтЁѕу║Д |

|------|--------|

| Сй┐ућеALLOW_ALL_HOSTNAME_VERIFIER | жФў |

| УЄфт«џС╣ЅHostnameVerifierт┐йуЋЦSSLжфїУ»Ђ | жФў |

| УЄфт«џС╣ЅX509TrustManagerТюфТГБуА«ТаАжфїУ»ЂС╣джЊЙ | жФў |

| WebViewт┐йуЋЦSSLжћЎУ»» | жФў |

| тЁЂУ«ИТўјТќЄжђџС┐А | СИГ |

|

4.2.APPт║ћућет╝ђтЈЉУДёУїЃТеАтЮЌТхІУ»ЋТАѕСЙІ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

193

194

195

196

197

198

199

200

201

202

203

204

205

206

207

208

209

210

211

212

213

214

215

216

217

218

|

Сй┐ућеJADX MCPт┐ФжђЪтИ«ТѕЉт«їТѕљAPPт║ћућет╝ђтЈЉУДёУїЃТеАтЮЌтѕєТъљ№╝їТхІУ»ЋжА╣ТюЅ

1. У░ЃУ»ЋТЌЦт┐ЌС╗БуаЂТюфтцёуљє

2. тцЄС╗йт╝ђтЁ│ТюфтЁ│жЌГ

3. URLуАгу╝ќуаЂ

4. ТхІУ»ЋС┐АТЂ»Т│ёжю▓№╝ѕtoken|password|passwd|pwd|secret|key|api_key|access_key|private_key|cert|У║ФС╗йУ»Ђ|ТЅІТю║тЈи|У║ФС╗йУ»ЂтЈи|idcard|phone|mobile|auth|credential|signature№╝Ѕ

5. ТюфСй┐ућеу╝ќУ»ЉтЎетаєТаѕС┐ЮТіцТіђТю»

# APPт║ћућет╝ђтЈЉУДёУїЃТеАтЮЌтѕєТъљТіЦтЉі

## 1. т║ћућетЪ║ТюгС┐АТЂ»

| жА╣уЏ« | тєЁт«╣ |

|------|------|

| тїЁтљЇ | cn.xxx.app |

| уЅѕТюг | 1.5.2 |

| minSdkVersion | 21 |

| targetSdkVersion | 30 |

| buildType | release |

| debuggable | false |

## 2. ТхІУ»ЋжА╣тѕєТъљу╗ЊТъю

### 2.1 У░ЃУ»ЋТЌЦт┐ЌС╗БуаЂТюфтцёуљє

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: СИГ

**С╗БуаЂСйЇуй«**: `cn.xxx.app.utils.Loger` у▒╗

**жЌ«жбўТЈЈУ┐░**: т║ћућет«ъуј░С║єСИђСИфУЄфт«џС╣ЅТЌЦт┐ЌтиЦтЁиу▒╗ `Loger`№╝їтЁХСИГт«џС╣ЅС║єСИђСИфжЮЎТђЂ `DEBUG` тЈўжЄЈућеС║јТјДтѕХТЌЦт┐ЌУЙЊтЄ║№╝їСйєУ»ЦтЈўжЄЈтйЊтЅЇУбФуАгу╝ќуаЂСИ║ `true`№╝џ

```java

public static boolean DEBUG = true;

```

УЎйуёХУ»ЦтиЦтЁиу▒╗т░ЂУБЁС║є `Log.d`сђЂ`Log.v`сђЂ`Log.i`сђЂ`Log.w`сђЂ`Log.e` уГЅТЌЦт┐ЌТќ╣Т│Ћ№╝їт╣ХжђџУ┐Є `DEBUG` тЈўжЄЈТјДтѕХТЌЦт┐ЌУЙЊтЄ║№╝їСйєТюфт«ъуј░Та╣ТЇ«Тъёт╗║у▒╗тъІУЄфтіетѕЄТЇб `DEBUG` тђ╝уџёТю║тѕХсђѓтюетЈЉтИЃуЅѕТюгСИГ№╝їУ┐ЎС║ЏУ░ЃУ»ЋТЌЦт┐ЌтЈ»УЃйС╝џУбФС┐ЮуЋЎ№╝їС╗јУђїТџ┤жю▓т║ћућетєЁжЃеС┐АТЂ»сђѓ

### 2.2 тцЄС╗йт╝ђтЁ│ТюфтЁ│жЌГ

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: СИГ

**С╗БуаЂСйЇуй«**: `AndroidManifest.xml` ТќЄС╗Х

**жЌ«жбўТЈЈУ┐░**: тюе `AndroidManifest.xml` ТќЄС╗ХСИГ№╝їт║ћућеуџё `application` ТаЄуГЙСИГУ«Йуй«С║є `android:allowBackup="true"`№╝џ

```xml

<application

...

android:allowBackup="true"

...>

...

</application>

```

тЁЂУ«ИтцЄС╗йС╝џт»╝УЄ┤т║ћућеТЋ░ТЇ«тЈ»С╗ЦУбФт»╝тЄ║№╝їтЈ»УЃйтїЁтљФТЋЈТёЪС┐АТЂ»№╝їтдѓућеТѕиТЋ░ТЇ«сђЂУ«Йуй«уГЅ№╝їС╗јУђїтбътіаТЋ░ТЇ«Т│ёжю▓уџёжБјжЎЕсђѓ

### 2.3 URLуАгу╝ќуаЂ

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: жФў

**С╗БуаЂСйЇуй«**: `cn.xxx.app.service.ServiceUrl` у▒╗

**жЌ«жбўТЈЈУ┐░**: т║ћућет░єТЅђТюЅAPI URLуАгу╝ќуаЂтюе `ServiceUrl` у▒╗СИГ№╝їт«џС╣ЅСИ║жЮЎТђЂтИИжЄЈ№╝џ

```java

public static final String ADD_COLLECT = "https://api.xxx.com/v1/collect/add";

public static final String USER_LOGIN = "https://api.xxx.com/v1/user/login";

public static final String PAY_ENTITY4 = "http://mall.xxx.com/mobile/PaymentApp/getCode";

// уГЅуГЅтЁХС╗ќAPI URL

```

У┐ЎуДЇтЂџТ│ЋтГўтюеС╗ЦСИІжЌ«жбў№╝џ

1. жџЙС╗Цу╗┤Тіц№╝џтдѓТъюжюђУдЂТЏ┤ТЇбAPIТюЇтіАтЎе№╝їжюђУдЂС┐«Тћ╣тцДжЄЈС╗БуаЂ

2. т«ЅтЁежБјжЎЕ№╝џURLуЏ┤ТјЦТџ┤жю▓тюеС╗БуаЂСИГ№╝їт«╣ТўЊУбФтЈЇтљЉтиЦуеІУјитЈќ

3. уЂхТ┤╗ТђДти«№╝џТЌаТ│ЋтюеУ┐љУАїТЌХТа╣ТЇ«уј»тбЃтѕЄТЇбСИЇтљїуџёAPIтю░тЮђ

### 2.4 ТхІУ»ЋС┐АТЂ»Т│ёжю▓

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░СИЦжЄЇжЌ«жбў

**жБјжЎЕуГЅу║Д**: жФў

**С╗БуаЂСйЇуй«**:

1. `cn.xxx.app.manager.LoginManager` у▒╗

2. `cn.xxx.app.cache.UserInfoCache` у▒╗

3. `cn.xxx.app.cache.ObjectCache` у▒╗

**жЌ«жбўТЈЈУ┐░**: т║ћућетГўтюетцџтцёТЋЈТёЪС┐АТЂ»Т│ёжю▓жБјжЎЕ№╝џ

1. **т»єуаЂТўјТќЄтГўтѓе**№╝џтюе `LoginManager` у▒╗уџё `login` Тќ╣Т│ЋСИГ№╝їт░єућеТѕитљЇтњїт»єуаЂТўјТќЄтГўтѓетѕ░ `SharedPreferences` СИГ№╝џ

```java

mApp.getConfig().setString("name", name);

mApp.getConfig().setString(AppConfig.CONFIG_PASS, pass);

```

2. **ућеТѕиС┐АТЂ»ТўјТќЄтГўтѓе**№╝џ`UserInfoCache` у▒╗жђџУ┐Є `ObjectCache` у▒╗т░єућеТѕиС┐АТЂ»№╝ѕтїЁТІгtokenсђЂТЅІТю║тЈиуГЅ№╝Ѕт║ЈтѕЌтїќСИ║JSONт╣ХтГўтѓетюетцќжЃетГўтѓеСИГ№╝їТюфУ┐ЏУАїС╗╗СйЋтіат»єтцёуљє№╝џ

```java

public boolean setUserInfo(UserInfo userInfo) {

return setObject("userinfo", userInfo);

}

```

3. **ObjectCacheТюфтіат»є**№╝џ`ObjectCache` у▒╗уЏ┤ТјЦт░єт»╣У▒Ат║ЈтѕЌтїќСИ║JSONт╣ХтГўтѓетюеТќЄС╗ХСИГ№╝џ

```java

public <T> boolean setObject(String key, T object) {

try {

String json = this.mGson.toJson(object);

FileHelper.writeFile(this.mContext.getExternalFilesDir(null).getPath() + File.separator + key + ".json", json);

return true;

} catch (Exception e) {

e.printStackTrace();

return false;

}

}

```

### 2.5 ТюфСй┐ућеу╝ќУ»ЉтЎетаєТаѕС┐ЮТіцТіђТю»

**ТхІУ»Ћу╗ЊТъю**: тЈЉуј░жЌ«жбў

**жБјжЎЕуГЅу║Д**: СИГ

**жЌ«жбўТЈЈУ┐░**: т║ћућеТюфСй┐ућеу╝ќУ»ЉтЎетаєТаѕС┐ЮТіцТіђТю»№╝ѕтдѓStack Canaries№╝ЅсђѓтюеAndroidт║ћућет╝ђтЈЉСИГ№╝їт░цтЁХТў»Сй┐ућеNDK/C++ТЌХ№╝їУ┐ЎС║ЏТіђТю»тЈ»С╗ЦТюЅТЋѕжў▓ТГбу╝Њтє▓тї║Т║бтЄ║Тћ╗тЄ╗сђѓ

## 3. С┐«тцЇт╗║У««

### 3.1 У░ЃУ»ЋТЌЦт┐ЌС╗БуаЂТюфтцёуљє

**С┐«тцЇт╗║У««**: Та╣ТЇ«Тъёт╗║у▒╗тъІУЄфтіетѕЄТЇбDEBUGтђ╝

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

// Сй┐ућеBuildConfig.DEBUGТЏ┐С╗БуАгу╝ќуаЂуџёtrue

public static boolean DEBUG = BuildConfig.DEBUG;

```

### 3.2 тцЄС╗йт╝ђтЁ│ТюфтЁ│жЌГ

**С┐«тцЇт╗║У««**: тюеAndroidManifest.xmlСИГтЁ│жЌГтцЄС╗йт╝ђтЁ│

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```xml

<application

...

android:allowBackup="false"

android:fullBackupContent="@xml/backup_rules"

...>

...

</application>

```

### 3.3 URLуАгу╝ќуаЂ

**С┐«тцЇт╗║У««**:

1. Сй┐ућежЁЇуй«ТќЄС╗ХТѕќУхёТ║љТќЄС╗ХтГўтѓеURL

2. т«ъуј░Та╣ТЇ«уј»тбЃтѕЄТЇбURLуџёТю║тѕХ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

// Сй┐ућеBuildConfigУ»╗тЈќURL

public static final String BASE_URL = BuildConfig.BASE_URL;

public static final String USER_LOGIN = BASE_URL + "/v1/user/login";

```

### 3.4 ТхІУ»ЋС┐АТЂ»Т│ёжю▓

**С┐«тцЇт╗║У««**:

1. СИЇУдЂтюеSharedPreferencesСИГтГўтѓет»єуаЂ

2. т»╣ТЋЈТёЪС┐АТЂ»У┐ЏУАїтіат»єтГўтѓе

3. Сй┐ућеAndroid Keystoreу│╗у╗ЪтГўтѓет»єжњЦ

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```java

// уД╗жЎцт»єуаЂтГўтѓе

// mApp.getConfig().setString(AppConfig.CONFIG_PASS, pass);

// т»╣ућеТѕиС┐АТЂ»У┐ЏУАїтіат»єтГўтѓе

public <T> boolean setObject(String key, T object) {

try {

String json = this.mGson.toJson(object);

String encryptedJson = encrypt(json);

FileHelper.writeFile(this.mContext.getExternalFilesDir(null).getPath() + File.separator + key + ".json", encryptedJson);

return true;

} catch (Exception e) {

e.printStackTrace();

return false;

}

}

```

### 3.5 ТюфСй┐ућеу╝ќУ»ЉтЎетаєТаѕС┐ЮТіцТіђТю»

**С┐«тцЇт╗║У««**: тюеNDKТъёт╗║жЁЇуй«СИГтљ»ућеStack Canaries

**С┐«тцЇС╗БуаЂуц║СЙІ**:

```gradle

// тюеbuild.gradleСИГТи╗тіаС╗ЦСИІжЁЇуй«

externalNativeBuild {

cmake {

cppFlags "-fstack-protector-strong"

}

}

```

## 4. Тђ╗у╗Њ

Тюгт║ћућетюет╝ђтЈЉУДёУїЃТќ╣жЮбтГўтюетцџтцёжЌ«жбў№╝їСИ╗УдЂтїЁТІгУ░ЃУ»ЋТЌЦт┐ЌТюфтцёуљєсђЂтцЄС╗йт╝ђтЁ│ТюфтЁ│жЌГсђЂURLуАгу╝ќуаЂсђЂТхІУ»ЋС┐АТЂ»Т│ёжю▓тњїТюфСй┐ућеу╝ќУ»ЉтЎетаєТаѕС┐ЮТіцТіђТю»уГЅсђѓУ┐ЎС║ЏжЌ«жбўтЈ»УЃйт»╝УЄ┤т║ћућет«ЅтЁеТђДжЎЇСйјсђЂу╗┤ТіцТѕљТюгтбътіатњїућеТѕиТЋ░ТЇ«Т│ёжю▓уГЅжБјжЎЕсђѓ

т╗║У««ТїЅуЁДСИіУ┐░С┐«тцЇт╗║У««т»╣т║ћућеУ┐ЏУАїС┐«Тћ╣№╝їС╗ЦТЈљжФўт║ћућеуџёт«ЅтЁеТђДтњїуе│т«џТђДсђѓ

|