https://zhuanlan.zhihu.com/p/20001816751

drozerСИ╗УдЂућеТЮЦТхІУ»ЋAndroidСИГтЏЏтцДу╗ёС╗ХуџёжЌ«жбў

1.т«ЅУБЁ

APPТИЌжђЈТђ╗у╗Њ-Тќ░Drozerт«ЅУБЁ-CSDNтЇџт«б

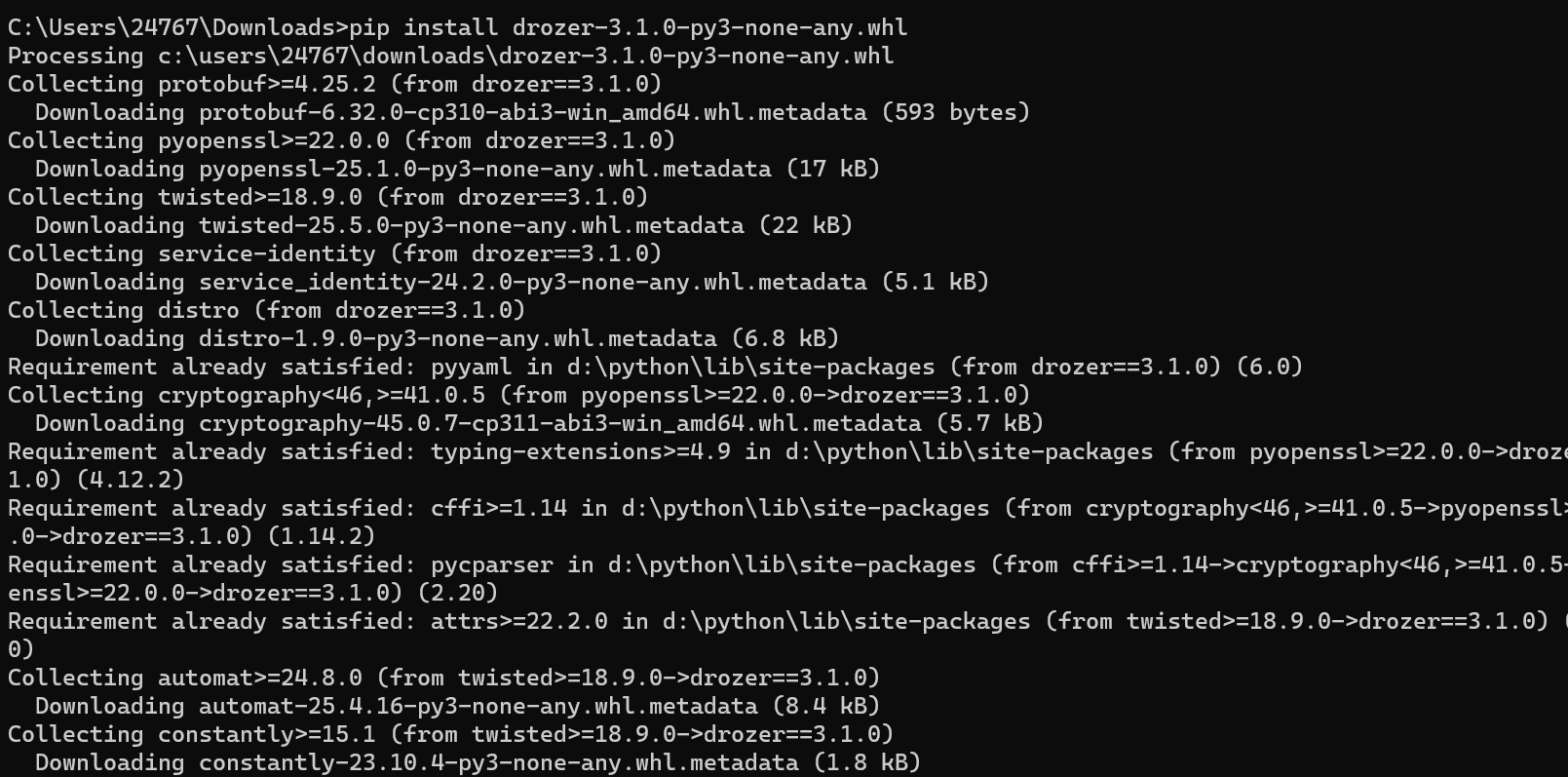

Drozer№╝џhttps://github.com/ReversecLabs/drozer/releases

DrozerAgent№╝џhttps://github.com/ReversecLabs/drozer-agent/releases/tag/3.1.0

УђЂуЅѕТюгуџёDrozerжюђУдЂpython2уј»тбЃ№╝їуј░тюетцДжЃетѕєжЃйТў»python3№╝їТЅђС╗Цт«ЅУБЁТќ░уЅѕТюгТќ╣СЙ┐СИђуѓ╣№╝їСИІУййтљјУ┐љУАїС╗ЦСИІтЉйС╗ц

|

|

|

|

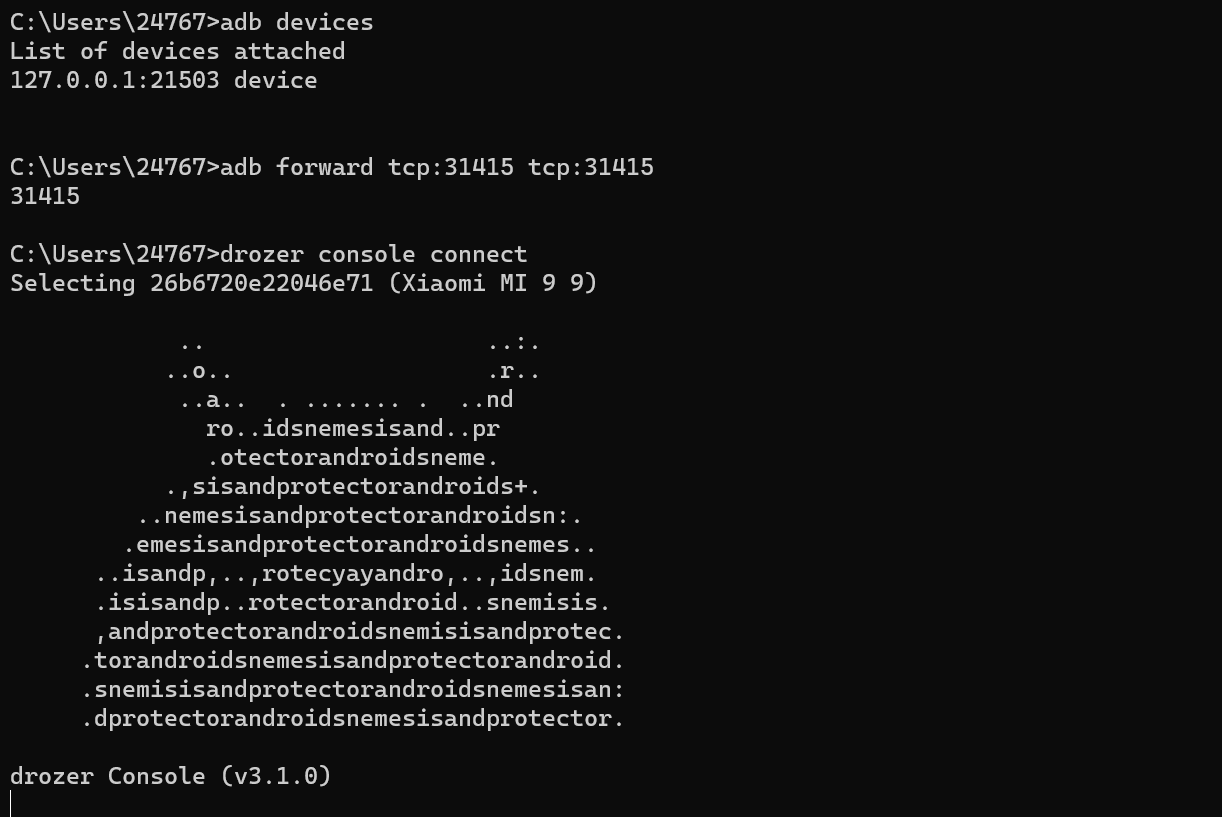

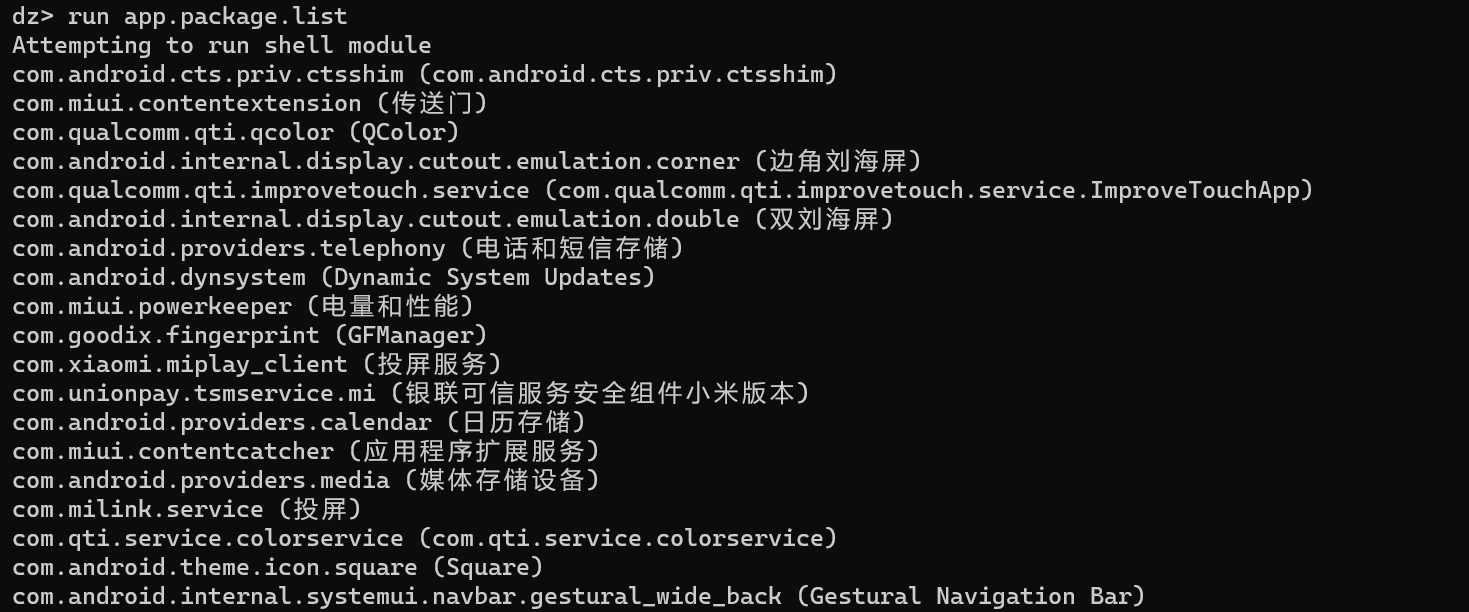

2.Сй┐уће

|

|

|

|

3.У┐ЏуеІжЌ┤ТЋ░ТЇ«С║цС║њ

https://xz.aliyun.com/news/6636

appТИЌжђЈТхІУ»Ћ т«бТѕиуФ»у»Є - sijidou - тЇџт«бтЏГ

|

|

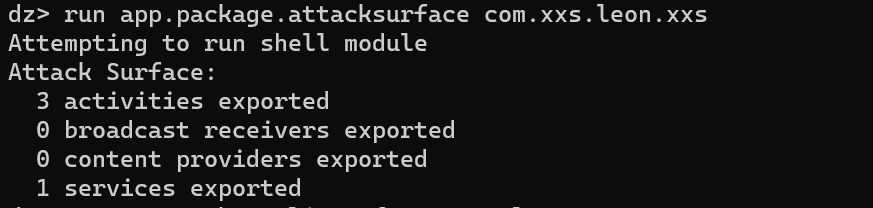

У┐ЎС║ЏТџ┤жю▓уџёу╗ёС╗ХУ┐ўУдЂуюІТў»тљдСИ║уггСИЅТќ╣у╗ёС╗Х№╝їуггСИЅТќ╣у╗ёС╗ХТ▓АТюЅТёЈС╣Ѕ

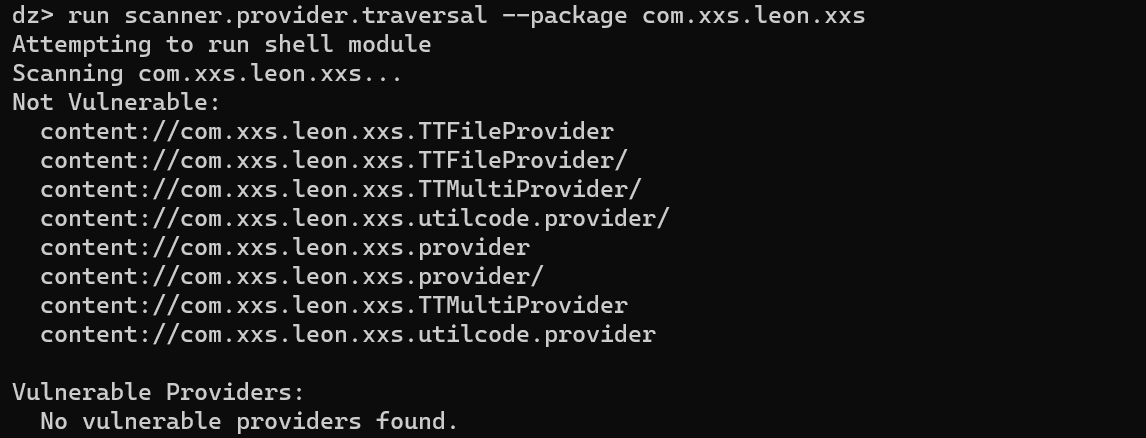

3.1.т»╝тЄ║у╗ёС╗ХContent ProviderуЏ«тйЋжЂЇтјє

ТБђТхІжА╣ТдѓУ┐░№╝џ

AppтюеAndroidManifest.xmlТќЄС╗ХСИГУ«Йуй«С║єContent ProviderСИ║т»╝тЄ║№╝їт»╝УЄ┤У»Цу╗ёС╗ХтЈ»С╗ЦУбФуггСИЅТќ╣уеІт║ЈУ░Ѓуће№╝їт╣ХтЈ»С╗ЦСй┐ућеSQLУ»ГтЈЦУ┐ЏУАїТЋ░ТЇ«ТЪЦУ»бсђѓтдѓТъюТ▓АТюЅт»╣Content Providerу╗ёС╗ХуџёУ«┐жЌ«У┐ЏУАїТЮЃжЎљТјДтѕХтњїт»╣У«┐жЌ«уџёуЏ«ТаЄТќЄС╗ХуџёContent Query UriУ┐ЏУАїТюЅТЋѕтѕцТќГ№╝їТћ╗тЄ╗УђЁтѕЕућеУ»Цт║ћућеТџ┤жю▓уџёContent ProviderуџёopenFile()ТјЦтЈБУ┐ЏУАїТќЄС╗ХуЏ«тйЋжЂЇтјєС╗ЦУЙЙтѕ░У«┐жЌ«С╗╗ТёЈтЈ»У»╗ТќЄС╗ХуџёуЏ«уџёсђѓ

|

|

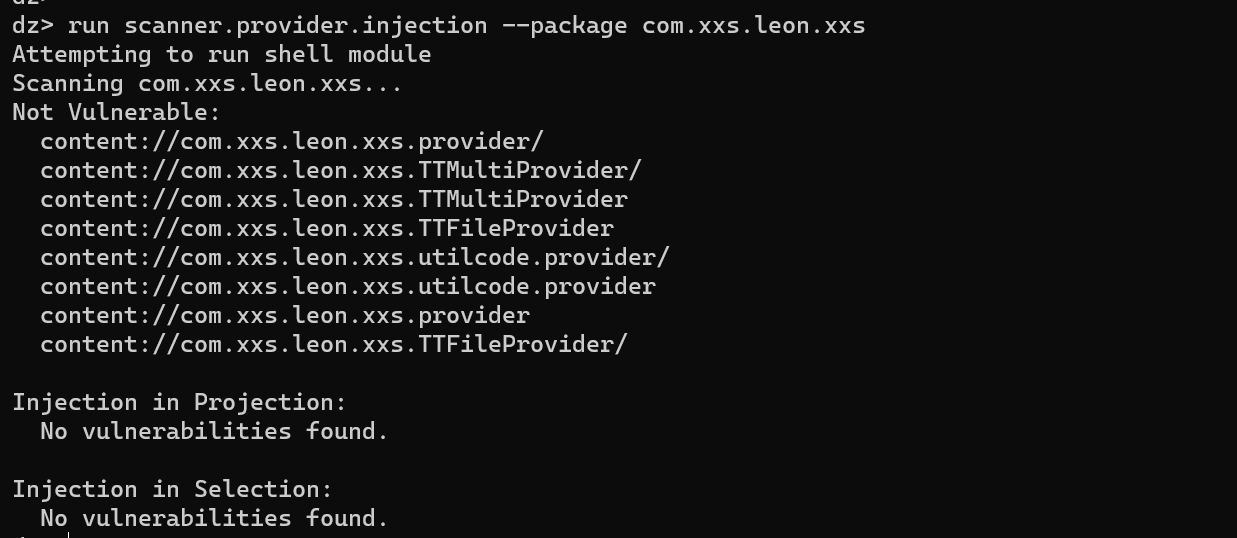

3.2.т»╝тЄ║у╗ёС╗ХContent Provider SQLТ│етЁЦТ╝ЈТ┤ъ

ТБђТхІжА╣ТдѓУ┐░

AppтюеAndroidManifest.xmlТќЄС╗ХСИГУ«Йуй«С║єContent ProviderСИ║т»╝тЄ║№╝їт»╝УЄ┤У»Цу╗ёС╗ХтЈ»С╗ЦУбФуггСИЅТќ╣уеІт║ЈУ░Ѓуће№╝їт╣ХтЈ»С╗ЦСй┐ућеSQLУ»ГтЈЦУ┐ЏУАїТЋ░ТЇ«ТЪЦУ»бсђѓтдѓТъюAppСй┐ућетцќжЃетЈѓТЋ░ТъёжђаSQLТЪЦУ»бУ»ГтЈЦуџёТЌХтђЎТ▓АТюЅУ┐ЏУАїтцёуљє№╝їС╝џС║ДућЪSQLТ│етЁЦТ╝ЈТ┤ъ№╝їт»╝УЄ┤ТЅДУАїТЂХТёЈуџёSQLУ»ГтЈЦ№╝їС║ДућЪТЋ░ТЇ«Т│ёжю▓сђЂТЋ░ТЇ«ТЂХТёЈтѕажЎцсђЂТЂХТёЈС┐«Тћ╣уГЅжБјжЎЕсђѓ

|

|

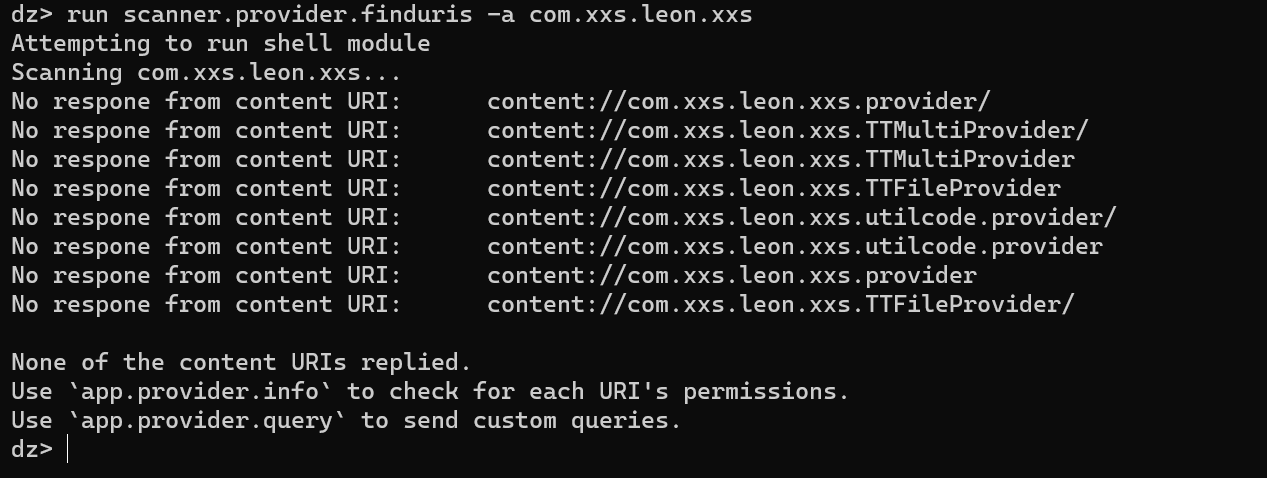

3.3.т»╝тЄ║Content ProviderТЋ░ТЇ«Т│ёжю▓

ТБђТхІжА╣ТдѓУ┐░

AppтюеAndroidManifest.xmlТќЄС╗ХСИГУ«Йуй«С║єContent ProviderСИ║т»╝тЄ║№╝їт»╝УЄ┤У»Цу╗ёС╗ХтЈ»С╗ЦУбФуггСИЅТќ╣уеІт║ЈУ░Ѓуће№╝їт╣ХтЈ»С╗ЦСй┐ућеSQLУ»ГтЈЦУ┐ЏУАїТЋ░ТЇ«ТЪЦУ»бсђѓтдѓТъюContent ProviderСИГтГўтѓеС║єТЋЈТёЪТЋ░ТЇ«№╝їтдѓжЁЇуй«ТќЄС╗ХсђЂућеТѕиТЋЈТёЪС┐АТЂ»уГЅ№╝їтЈ»УЃйС╝џт»╝УЄ┤Content ProviderТюгтю░ТЋ░ТЇ«Т│ёТ╝Јсђѓ

|

|

У┐ЎжЄїСИЇтГўтюеТ╝ЈТ┤ъ№╝їтдѓТъютГўтюеТ╝ЈТ┤ъуџёУ»ЮтЈ»С╗Цт»╣тЈ»ТЪЦУ»буџёuriУ┐ЏУАїТхІУ»Ћ

|

|

3.4.т»╝тЄ║Activityу╗ёС╗ХТІњу╗ЮТюЇтіАТћ╗тЄ╗

ТБђТхІжА╣ТдѓУ┐░

AppтюеAndroidManifest.xmlТќЄС╗ХСИГУ«Йуй«С║єActivityСИ║т»╝тЄ║№╝їт»╝УЄ┤У»Цу╗ёС╗ХтЈ»С╗ЦУбФуггСИЅТќ╣уеІт║ЈУ░Ѓуће№╝їт╣ХтЈ»С╗ЦжђџУ┐ЄIntentТјЦтЈЌтЈѓТЋ░С╝атЁЦсђѓтдѓТъюУ┐ЎС║Џу╗ёС╗ХтюеС╗јIntentУјитЈќтЈѓТЋ░уџёТЌХтђЎТ▓АТюЅт»╣тЁХтљѕТ│ЋТђДУ┐ЏУАїТаАжфї№╝їСИћС╗БуаЂТ▓АТюЅСй┐ућет╝ѓтИИтцёуљє№╝їтѕЎС╝џт»╝УЄ┤AppТіЏтЄ║т╝ѓтИИТЌаТ│ЋУбФТЇЋУји№╝їУ┐ЏУђїт»╝УЄ┤Appт┤ЕТ║ЃсђѓуггСИЅТќ╣ТЂХТёЈуеІт║ЈтЈ»С╗ЦжђџУ┐ЄтюетљјтЈ░СИЇТќГтЈЉжђЂУЃйтцЪСй┐Appт┤ЕТ║ЃуџёIntent№╝їСй┐тЙЌуеІт║ЈТЌаТ│ЋТГБтИИУ┐љУАїсђѓ

|

|

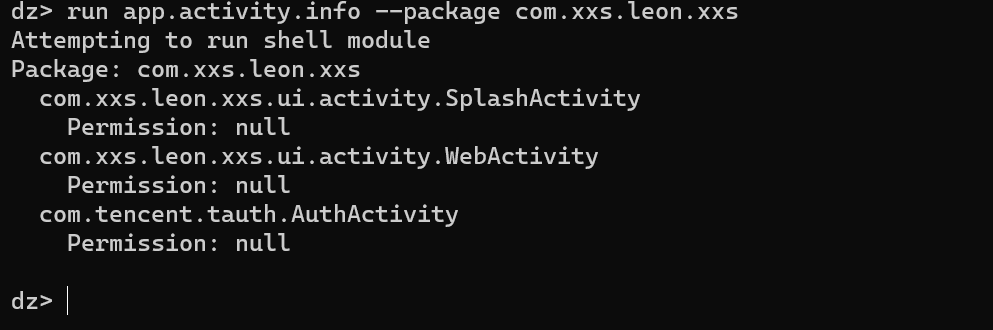

СИЇтГўтюетЈ»С╗ЦТюфТјѕТЮЃУ«┐жЌ«уџёactivity

3.5.т»╝тЄ║Serviceу╗ёС╗ХТІњу╗ЮТюЇтіАТћ╗тЄ╗

ТБђТхІжА╣ТдѓУ┐░

AppтюеAndroidManifest.xmlТќЄС╗ХСИГУ«Йуй«С║єServiceСИ║т»╝тЄ║№╝їт»╝УЄ┤У»Цу╗ёС╗ХтЈ»С╗ЦУбФуггСИЅТќ╣уеІт║ЈУ░Ѓуће№╝їт╣ХтЈ»С╗ЦжђџУ┐ЄIntentТјЦтЈЌтЈѓТЋ░С╝атЁЦсђѓтдѓТъюУ┐ЎС║Џу╗ёС╗ХтюеС╗јIntentУјитЈќтЈѓТЋ░уџёТЌХтђЎТ▓АТюЅт»╣тЁХтљѕТ│ЋТђДУ┐ЏУАїТаАжфї№╝їСИћС╗БуаЂТ▓АТюЅСй┐ућет╝ѓтИИтцёуљє№╝їтѕЎС╝џт»╝УЄ┤AppТіЏтЄ║т╝ѓтИИТЌаТ│ЋУбФТЇЋУји№╝їУ┐ЏУђїт»╝УЄ┤Appт┤ЕТ║ЃсђѓуггСИЅТќ╣ТЂХТёЈуеІт║ЈтЈ»С╗ЦжђџУ┐ЄтюетљјтЈ░СИЇТќГтЈЉжђЂУЃйтцЪСй┐Appт┤ЕТ║ЃуџёIntent№╝їСй┐тЙЌуеІт║ЈТЌаТ│ЋТГБтИИУ┐љУАїсђѓ

|

|

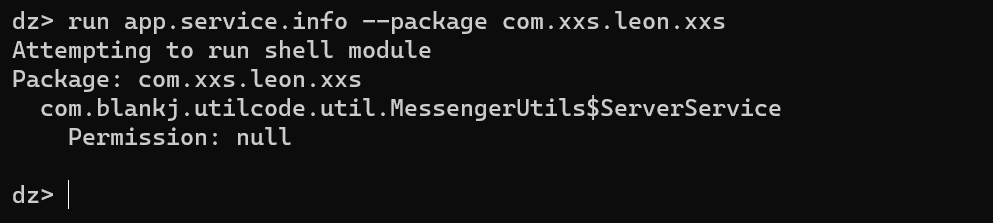

тдѓТъютГўтюежЌ«жбўтЈ»С╗ЦСй┐ућеamтЉйС╗цУ┐ЏУАїТхІУ»Ћ

|

|