еҸӮиҖғиө„ж–ҷеҰӮдёӢпјҡ

https://mp.weixin.qq.com/s/-d1-JREI4mvKHXLq7cCA6g

и„ұеЈідёҺеҠ еӣә | дёҖд»ЈеЈі(иҗҪең°еҠ иҪҪ)зҡ„еӯҰд№

https://mp.weixin.qq.com/s/6jVmeS5MtIn0srtPwAQxIg

1.и®ӨиҜҶеёёи§ҒеЈі

и„ұеЈізҡ„зӣ®зҡ„е°ұжҳҜеё®жҲ‘们撕ејҖиҝҷеұӮеҢ…иЈ…пјҢжҡҙйңІеҮәеҺҹе§Ӣзҡ„д»Јз ҒпјҲдҫӢеҰӮdexж–Ү件пјүпјҢж–№дҫҝжҲ‘们еҸҚзј–иҜ‘гҖҒеҲҶжһҗжҲ–еӯҰд№ гҖӮ

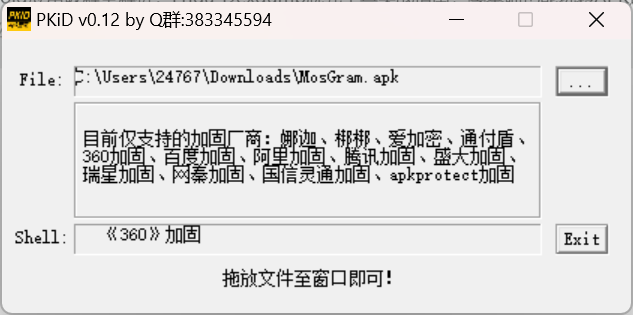

1.1.дҪҝз”Ёе·Ҙе…·иҝӣиЎҢжҹҘеЈі

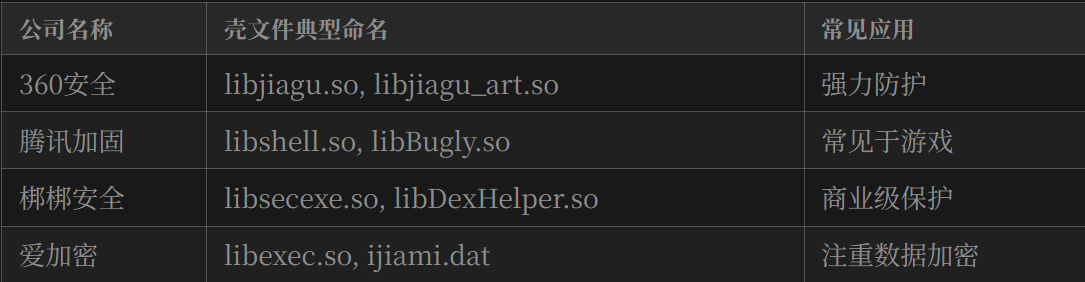

1.2.и§ЈеҺӢAPPжҹҘзңӢlibзӣ®еҪ•дёӢж–Ү件еҲӨж–ӯжҳҜд»Җд№ҲеЈі

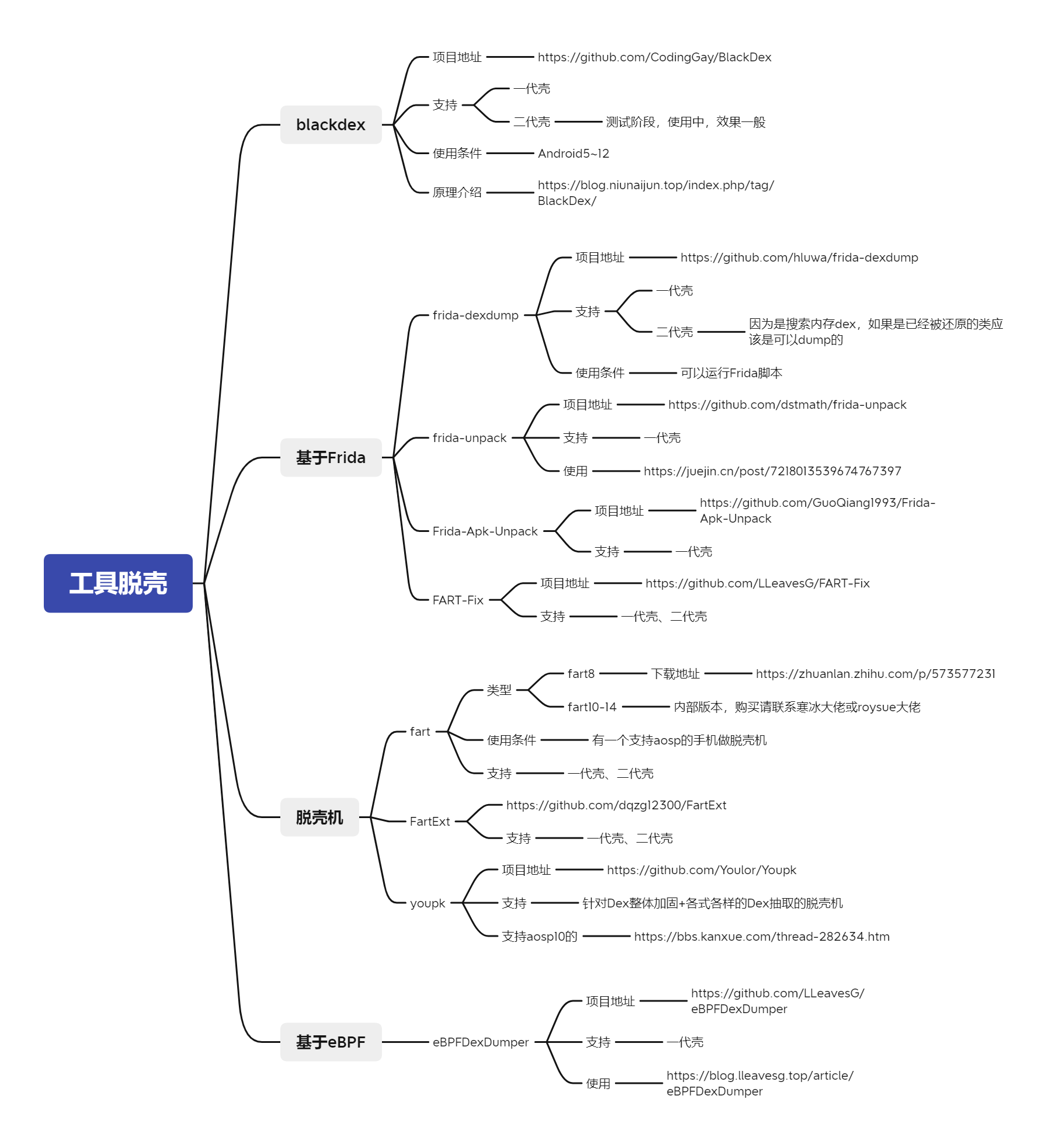

1.3.дёҖдәӣеёёи§Ғи„ұеЈіе·Ҙе…·

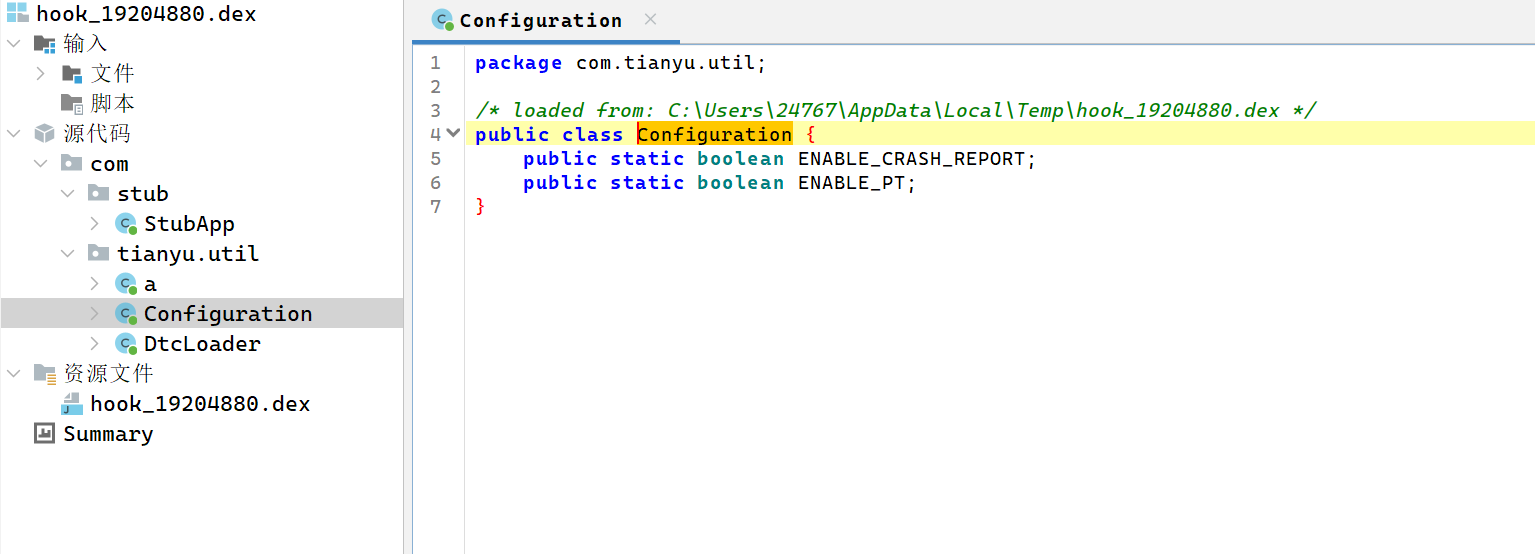

2.frida-dexdump

|

|

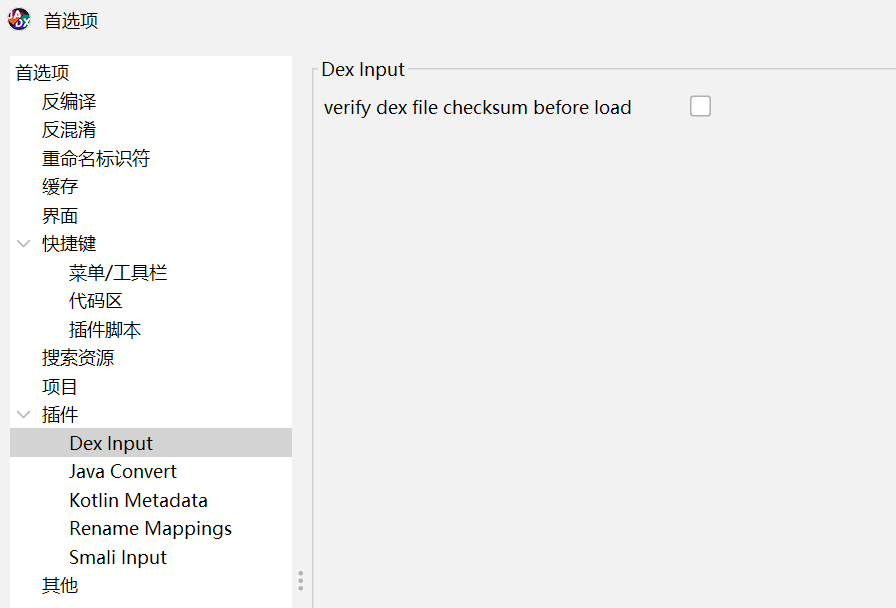

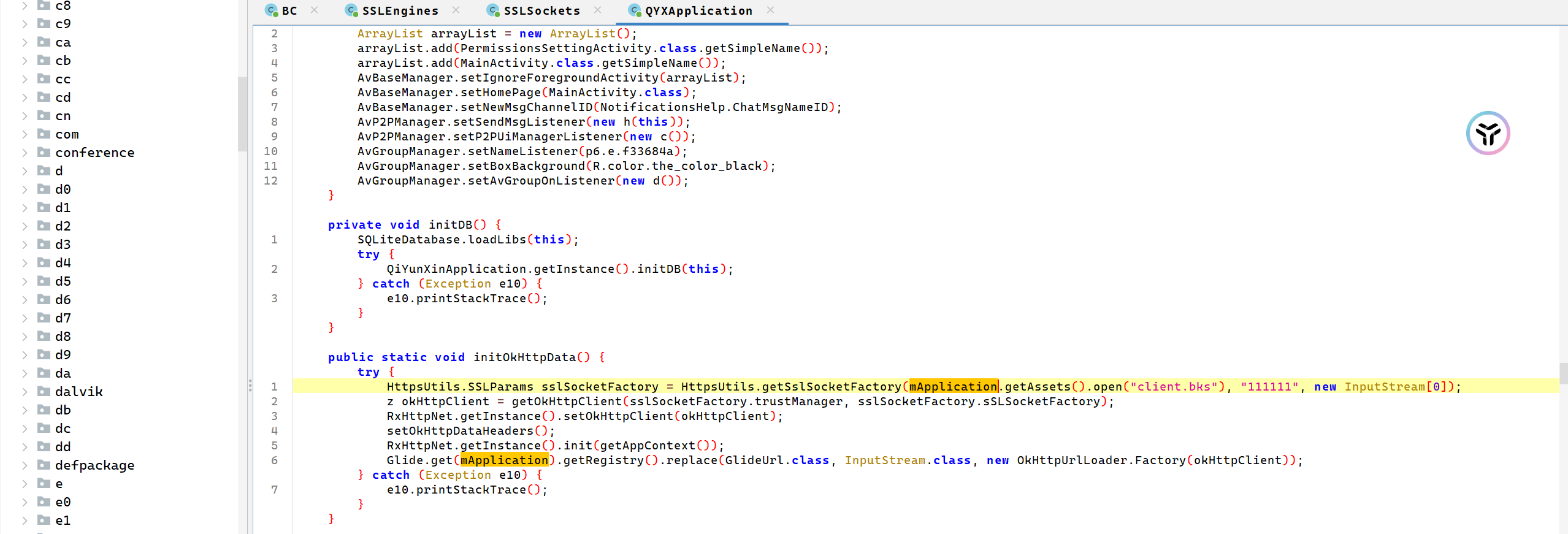

е°Ҷи„ұеҮәжқҘзҡ„еЈідҪҝз”ЁJADXиҝӣиЎҢжү“ејҖпјҢдёҖдёӘз»ҶиҠӮпјҢдҪҝз”ЁJADXиҝӣиЎҢжү“ејҖж—¶пјҢдёҖе®ҡдёҚиҰҒеӢҫйҖүverify dex file checksum before loadпјҢеҗҰеҲҷдҪ жҳҜжҹҘдёҚеҲ°е…·дҪ“д»Јз Ғзҡ„

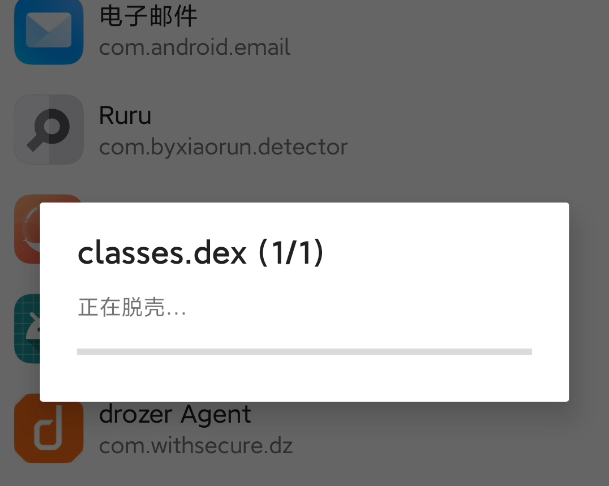

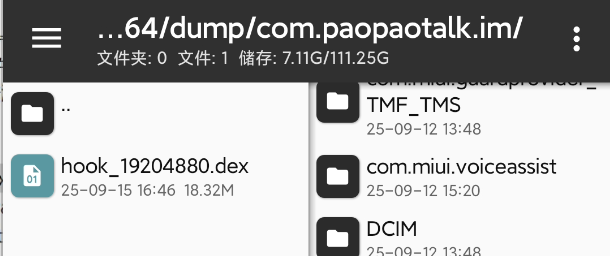

3.blackdex

https://github.com/CodingGay/BlackDex

дҪҝз”Ёж–№жі•еҫҲз®ҖеҚ•пјҢдёӢиҪҪзј–иҜ‘еҘҪзҡ„ж–Ү件еҗҺпјҢжү“ејҖAPPпјҢйҖүжӢ©иҰҒи„ұеЈізҡ„APPпјҢзӣҙжҺҘиҝҗиЎҢеҚіеҸҜ

дҪҶжҳҜиҝҷдёӘжӢ–еҮәжқҘзҡ„еЈідёҚеӨӘиЎҢпјҢAPPзҡ„ж ёеҝғд»Јз ҒйғҪжІЎжңү

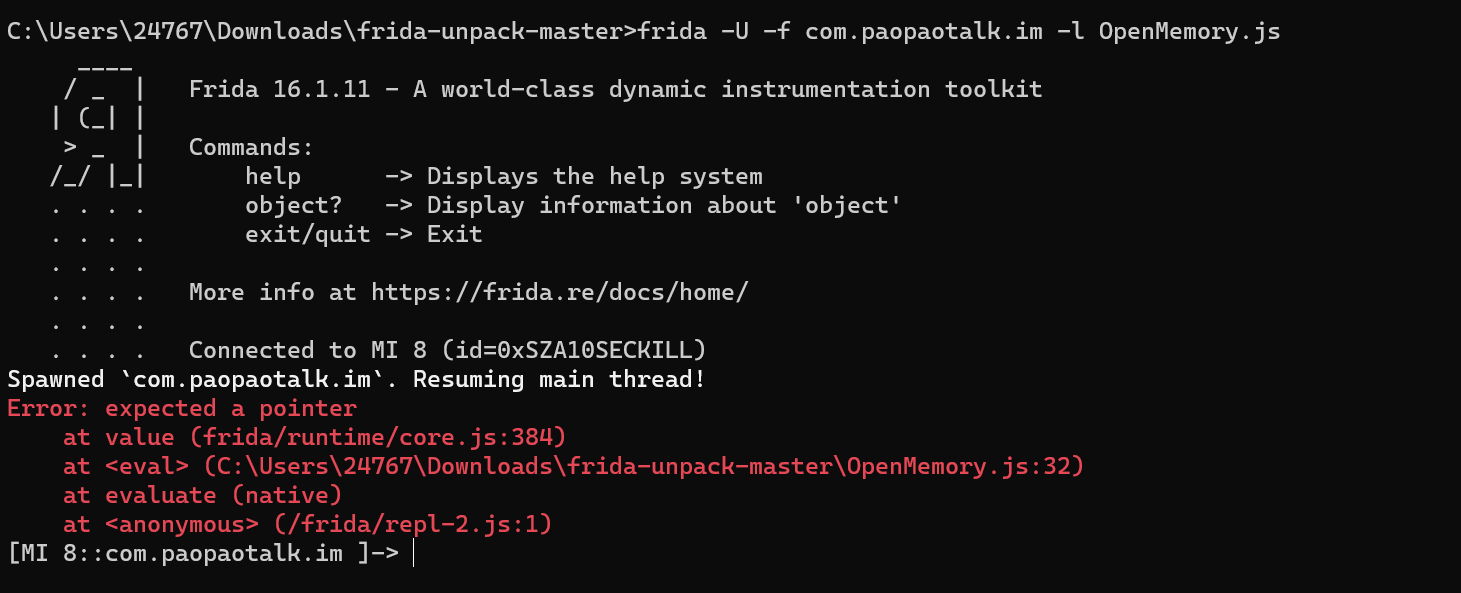

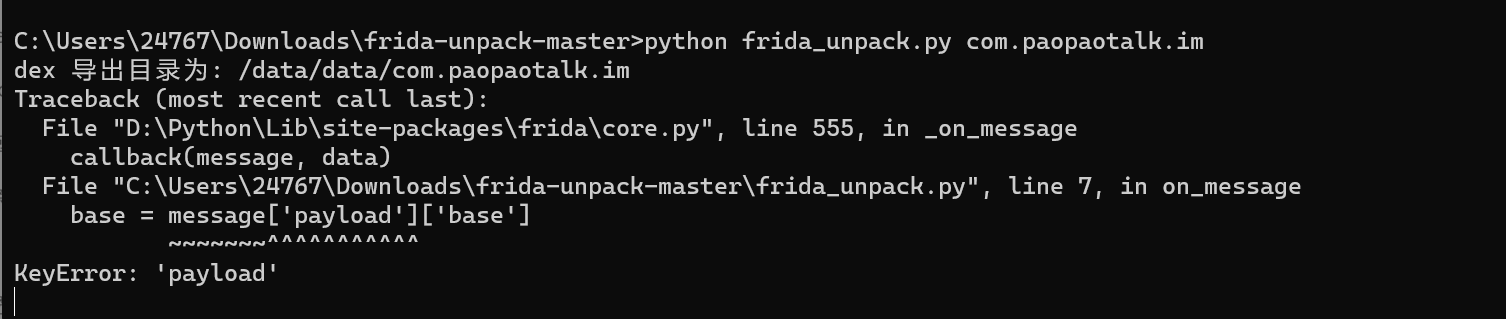

4.frida-unpack

https://github.com/dstmath/frida-unpack/tree/master

еҺҹзҗҶпјҡеҲ©з”Ёfrida hook libart.soдёӯзҡ„OpenMemoryж–№жі•пјҢжӢҝеҲ°еҶ…еӯҳдёӯdexзҡ„ең°еқҖпјҢи®Ўз®—еҮәdexж–Ү件зҡ„еӨ§е°ҸпјҢд»ҺеҶ…еӯҳдёӯе°ҶdexеҜјеҮәгҖӮ psпјҡжҹҘзңӢOpenMemoryзҡ„еҜјеҮәеҗҚз§°пјҢеҸҜд»Ҙе°ҶжүӢжңәдёӯзҡ„libart.soйҖҡиҝҮadb pullе‘Ҫд»ӨеҜјеҮәеҲ°з”өи„‘пјҢ然еҗҺеҲ©з”Ёпјҡ **nm libart.so |grep OpenMemory**е‘Ҫд»ӨжқҘжҹҘзңӢеҲ°еҮәеҗҚгҖӮ е…¶дёӯandroid 10дёә**/apex/com.android.runtime/lib/libdexfile.so**ж–№жі•дёә**OpenCommon**гҖӮ

|

|

жҲ‘иҝҷиҫ№дёҚзҹҘйҒ“дёәд»Җд№ҲиҝҗиЎҢзҺҜеўғжңүй—®йўҳ

|

|

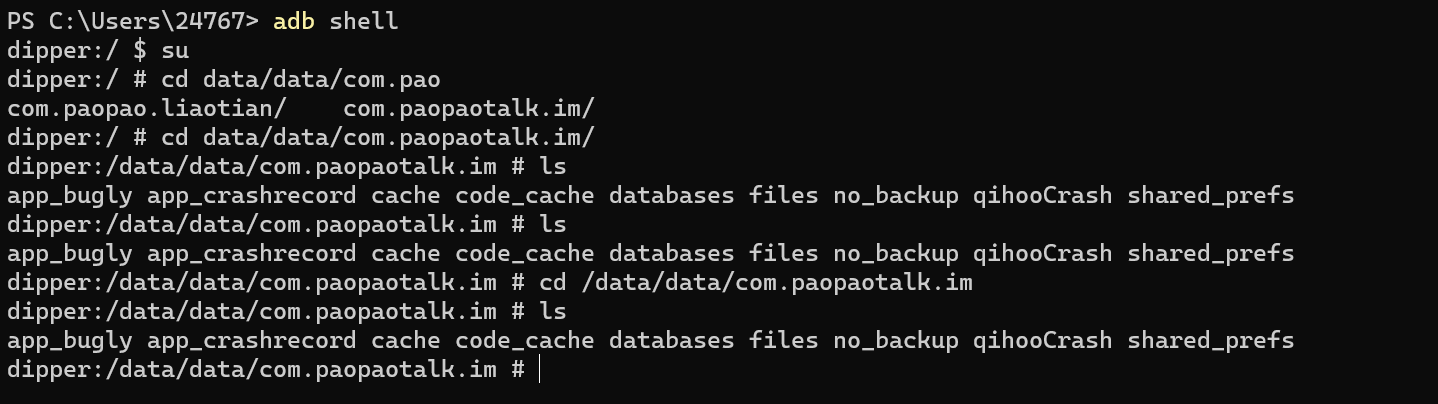

дҪҶжҳҜеҲ°е®һйҷ…зӣ®еҪ•дёӢеҺ»зңӢд№ҹжңӘеҸ‘зҺ°еӯҳеңЁdexж–Ү件

е…¶е®ғдёҖдәӣfridaзі»еҲ—и„ұеЈіи„ҡжң¬пјҡhttps://github.com/GuoQiang1993/Frida-Apk-Unpack

https://github.com/LLeavesG/FART-Fix

5.еҸҚе°„еӨ§еёҲи„ұеЈі

https://mp.weixin.qq.com/s/6jVmeS5MtIn0srtPwAQxIg

еҜ№е®үеҚ“зүҲжң¬жңүиҰҒжұӮ

6.дҪҝз”ЁapkshellerеҠ еӣә

https://github.com/yongyecc/apksheller

|

|