https://cloud.tencent.com/developer/article/1517561

https://mp.weixin.qq.com/s/M1JdPGei-jaIX-LEw5K5NA

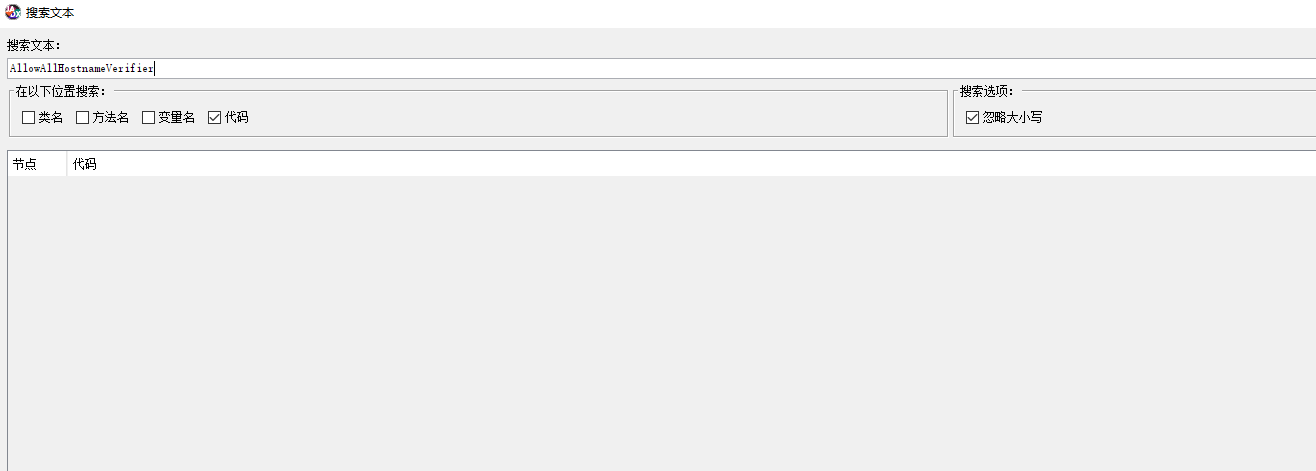

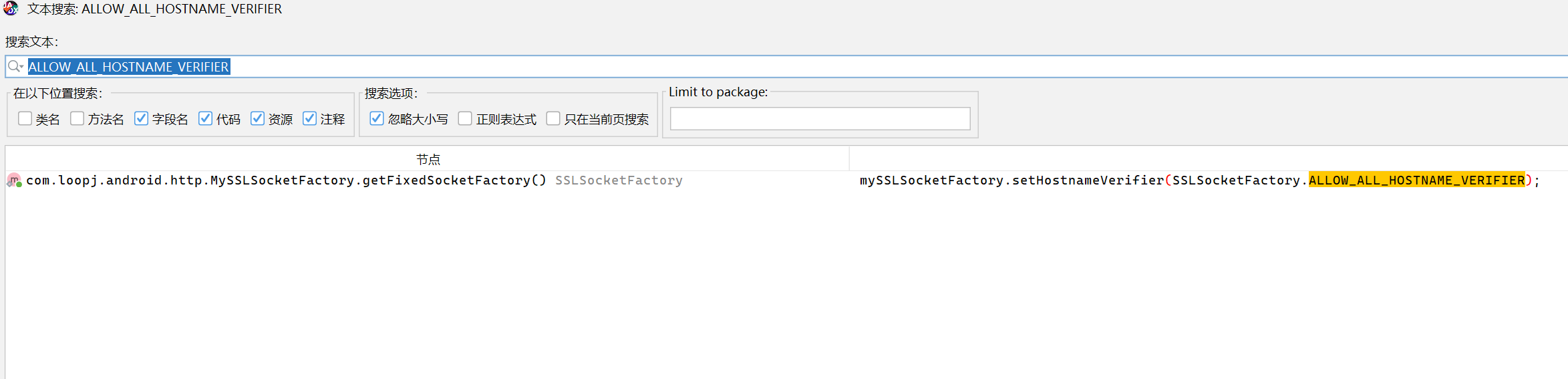

1. Сй┐ућеALLOW_ALL_HOSTNAME_VERIFIERт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

ТБђТхІжА╣ТдѓУ┐░

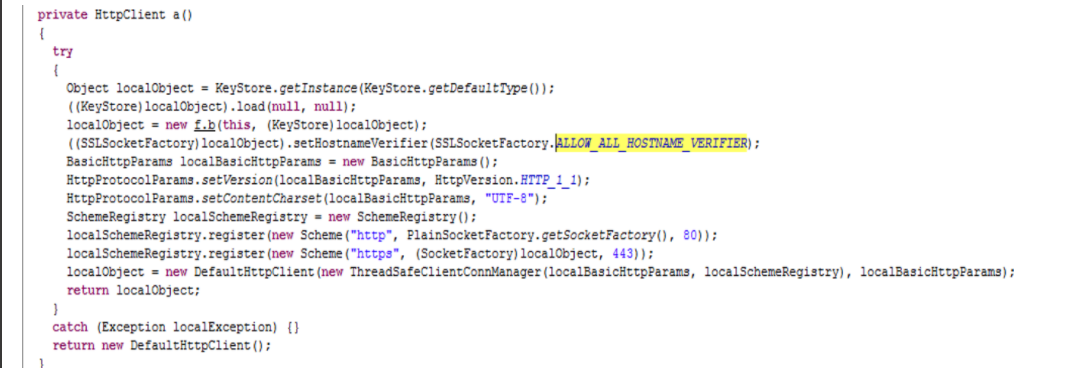

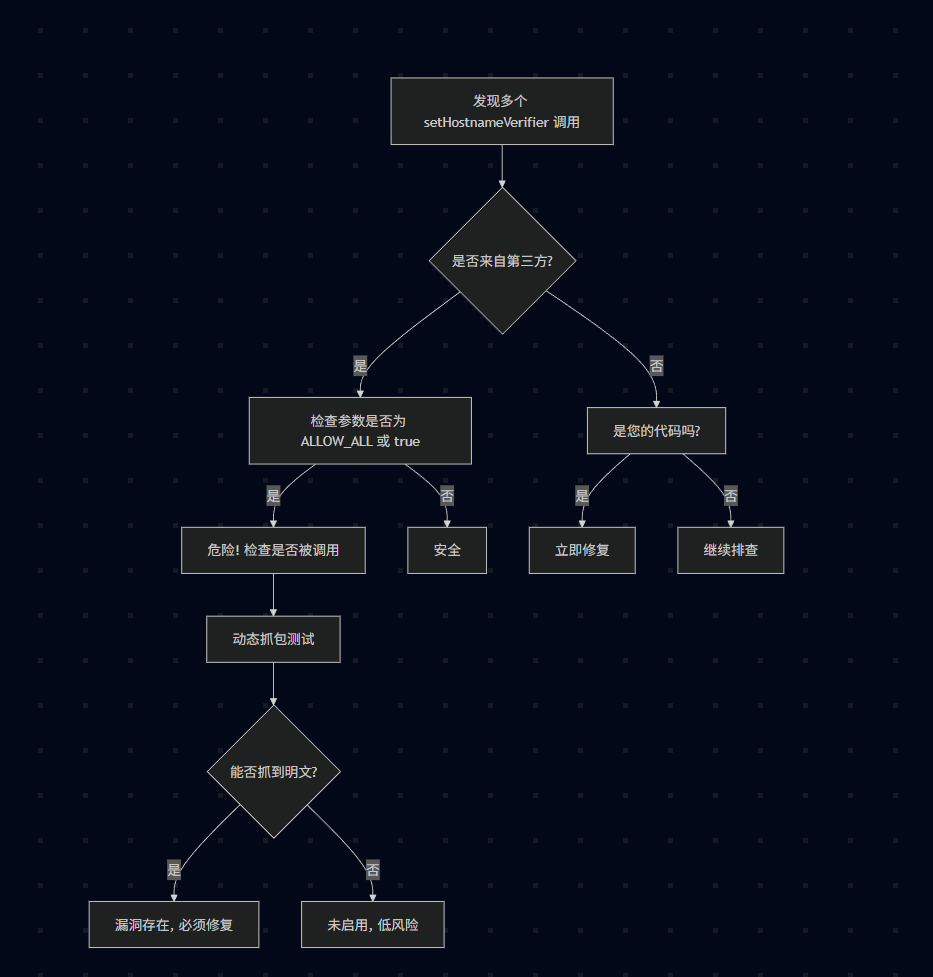

AppтюеСй┐ућеHTTPSуЏИтЁ│тЄйТЋ░ТЌХ№╝їтдѓТъюУ░ЃућеsetHostnameVerifierУ«Йуй«С║єALLOW_ALL_HOSTNAME_VERIFIERТѕќУђЁAllowAllHostnameVerifier№╝їSSLSocketFactoryС╝џт┐йуЋЦУ»ЂС╣дСИГуџётЪЪтљЇтњїуюЪт«ътЪЪтљЇТў»тљдтї╣жЁЇ№╝їт»╝УЄ┤тюеСИЇтЈ»С┐АуџёуйЉу╗юуј»тбЃСИІ№╝їуйЉу╗юУ»иТ▒ѓСЙЮуёХтЈ»С╗ЦУбФУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝ѕMan-in-the-MiddleAttack№╝Ѕ№╝їт»╝УЄ┤С╝аУЙЊУ┐ЄуеІСИГуџёТЋЈТёЪС┐АТЂ»УЃйтцЪУбФуггСИЅТќ╣уеІт║ЈуЏЉтљгсђЂТѕфУјисђЂу»АТћ╣сђЂжЄЇТћЙуГЅсђѓ

ТхІУ»ЋУ»дТЃЁ

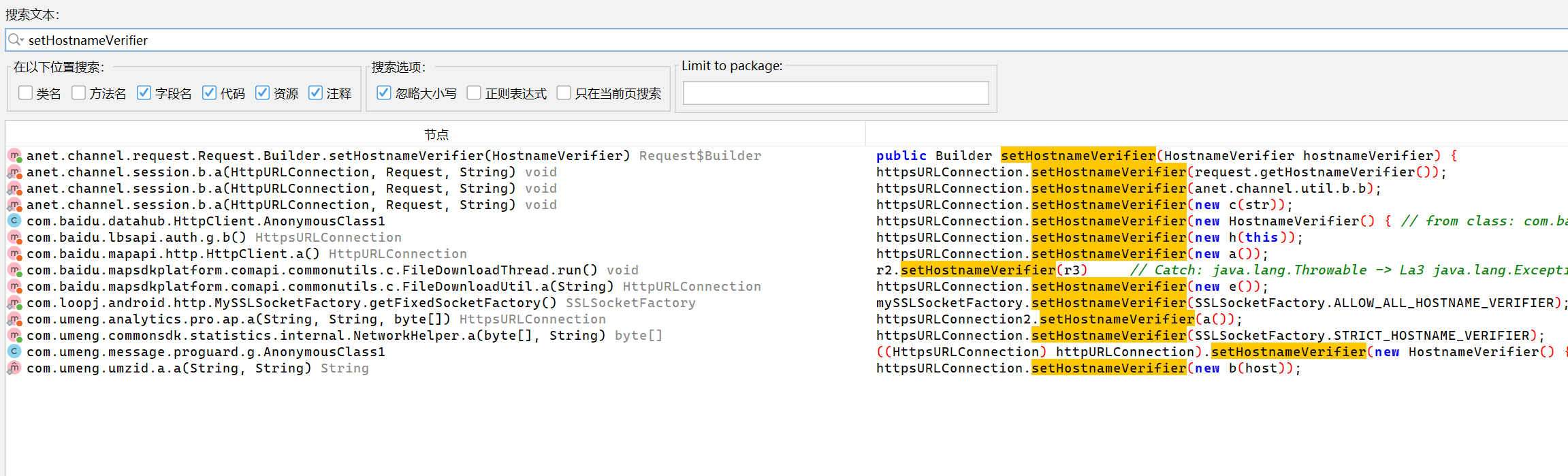

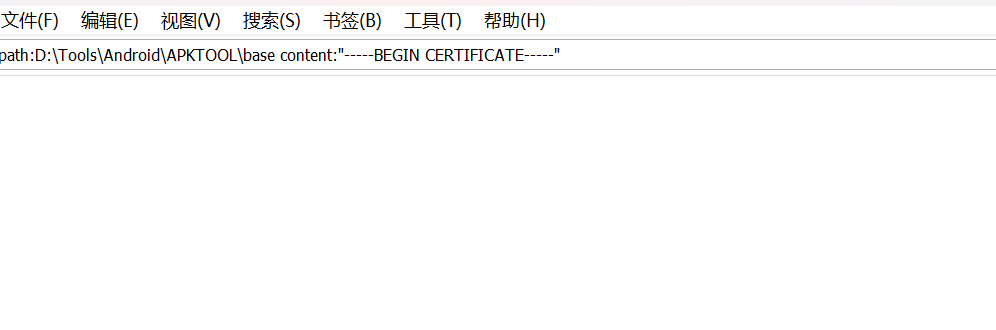

- тЈЇу╝ќУ»ЉapkТќЄС╗Х№╝їТЪЦуюІС╝фТ║љС╗БуаЂ№╝їТљюу┤бALLOW_ALL_HOSTNAME_VERIFIERтњїAllowAllHostnameVerifierтЁ│жћ«У»Ї№╝їт«џСйЇтѕ░т»╣т║ћуџёС╗БуаЂТ«х№╝їуА«У«цТў»тљдтГўтюежЌ«жбў№╝їтдѓСИІтЏЙСйЇСИЇтГўтюежЌ«жбўтЏЙуЅЄ

тдѓСИІтЏЙСИ║тГўтюежЌ«жбўуџёТАѕСЙІ№╝џ

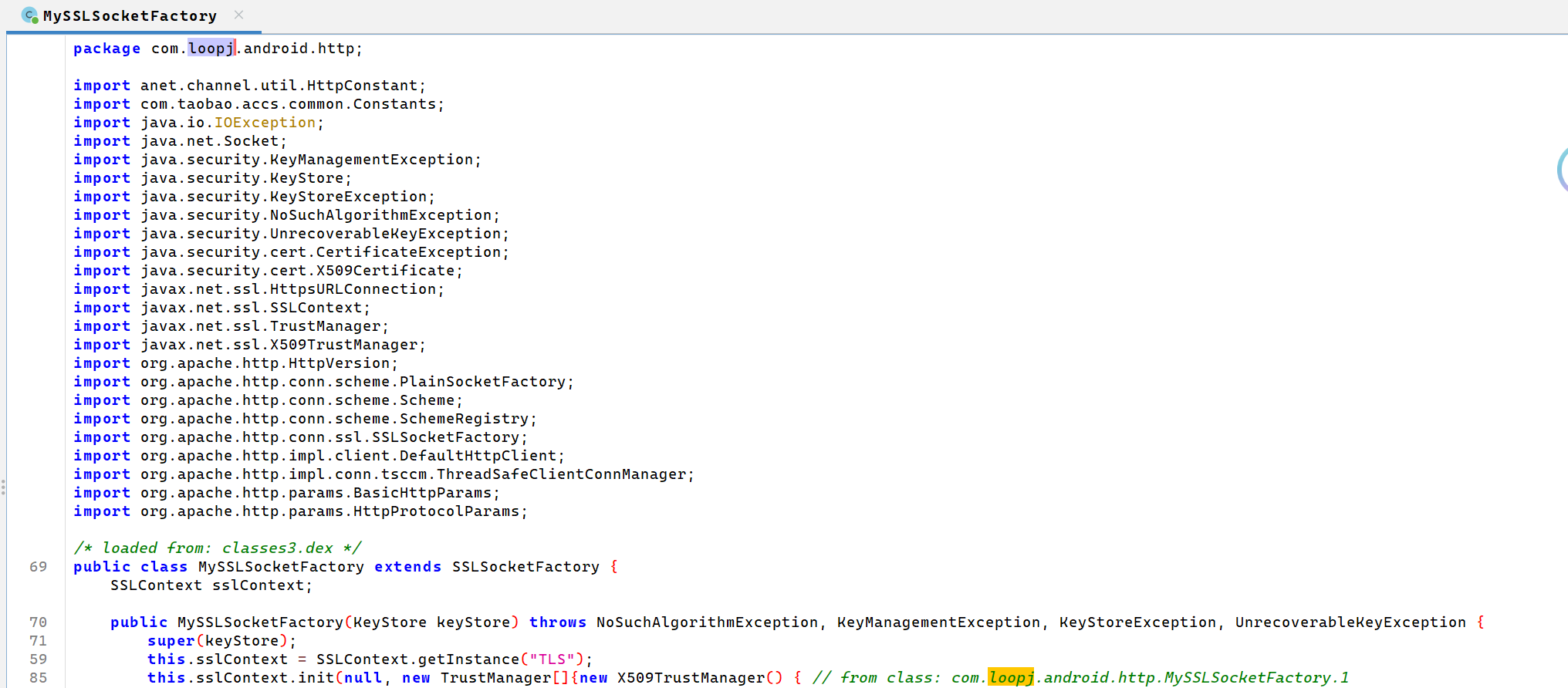

tips№╝џТюЅС║ЏAPPУЃйТа╣ТЇ«тЁ│жћ«У»Їт«џСйЇтѕ░Т╝ЈТ┤ъС╗БуаЂ№╝їСйєТў»жюђУдЂтЁ│Т│еУ┐ЎС╗БуаЂТў»СИЇТў»уггСИЅТќ╣у╗ёС╗ХуџёУ┐ўТў»УЄфти▒т«ъуј░уџё№╝їтдѓСИІС╗БуаЂТЮЦУЄф уггСИЅТќ╣т║Њ com.loopj.android.http№╝ѕтЇ│УЉЌтљЇуџё Android Async HTTP т║Њ№╝їС╣ЪуД░ LoopJ№╝їУ┐ЎТў»СИђСИфУЙЃУђЂуџё Android уйЉу╗юУ»иТ▒ѓт║Њ№╝ѕуј░ти▓тЪ║ТюгУбФ Retrofit + OkHttp тЈќС╗Б№╝Ѕсђѓ

жюђУдЂУЄфти▒тј╗жфїУ»ЂApp уЏ┤ТјЦТѕќжЌ┤ТјЦУ░ЃућеС║є getFixedSocketFactory() Тѕќ getNewHttpClient(null)№╝їт░▒С╝џтљ»ућеУ┐ЎСИфРђюС┐АС╗╗ТЅђТюЅУ»ЂС╣д + т┐йуЋЦСИ╗Тю║тљЇРђЮуџётЇ▒жЎЕжЁЇуй«№╝ЏТ▓АТюЅуЏ┤ТјЦТѕќжЌ┤ТјЦУ░Ѓуће—СйјжБјжЎЕ№╝їуЏ┤ТјЦУ░ЃућеС║є—жФўжБјжЎЕ

2.УЄфт«џС╣ЅHostnameVerfierт┐йуЋЦSSLУ»ЂС╣дтЪЪтљЇжфїУ»Ђ

ТБђТхІжА╣ТдѓУ┐░

AppтюеСй┐ућеHTTPSуЏИтЁ│тЄйТЋ░ТЌХ№╝їтюеsetHostnameVerifierТќ╣Т│ЋСИГСй┐ућеУЄфт«џС╣ЅуџёHostnameVerifier№╝їтљїТЌХТ▓АТюЅтюеУ»Цу▒╗уџёт«ъуј░С╗БуаЂСИГУ┐ЏУАїтЪЪтљЇТаАжфї№╝їт»╝УЄ┤тюеСИЇтЈ»С┐АуџёуйЉу╗юуј»тбЃСИІ№╝їуйЉу╗юУ»иТ▒ѓСЙЮуёХтЈ»С╗ЦУбФУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝ѕMan-in-the-MiddleAttack№╝Ѕ№╝їт»╝УЄ┤С╝аУЙЊУ┐ЄуеІСИГуџёТЋЈТёЪС┐АТЂ»УЃйтцЪУбФуггСИЅТќ╣уеІт║ЈуЏЉтљгсђЂТѕфУјисђЂу»АТћ╣сђЂжЄЇТћЙуГЅсђѓ

ТхІУ»ЋУ»дТЃЁ

1.тюетЈЇу╝ќУ»ЉтЙЌтѕ░уџёС╝фС╗БуаЂСИГТљюу┤бтЁ│жћ«У»ЇsetHostnameVerifier№╝їтЈЉуј░тюеуггСИЅТќ╣С╗БуаЂСИГтГўтюеСИЇтљѕуљєуџёт«ъуј░№╝їСйєТў»т╣ХТюфУбФУ░Ѓуће№╝џ

3. УЄфт«џС╣ЅX509TrustManagerТюфТГБуА«ТаАжфїSSLУ»ЂС╣джЊЙ

ТБђТхІжА╣ТдѓУ┐░

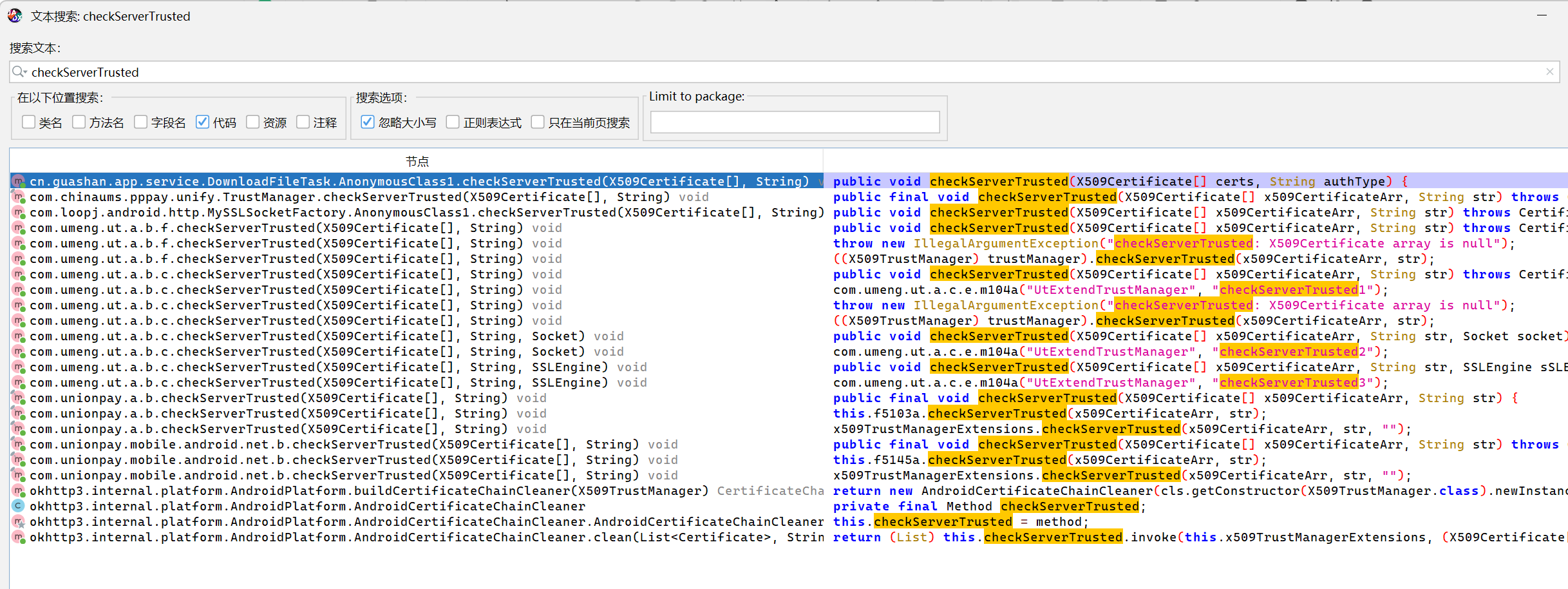

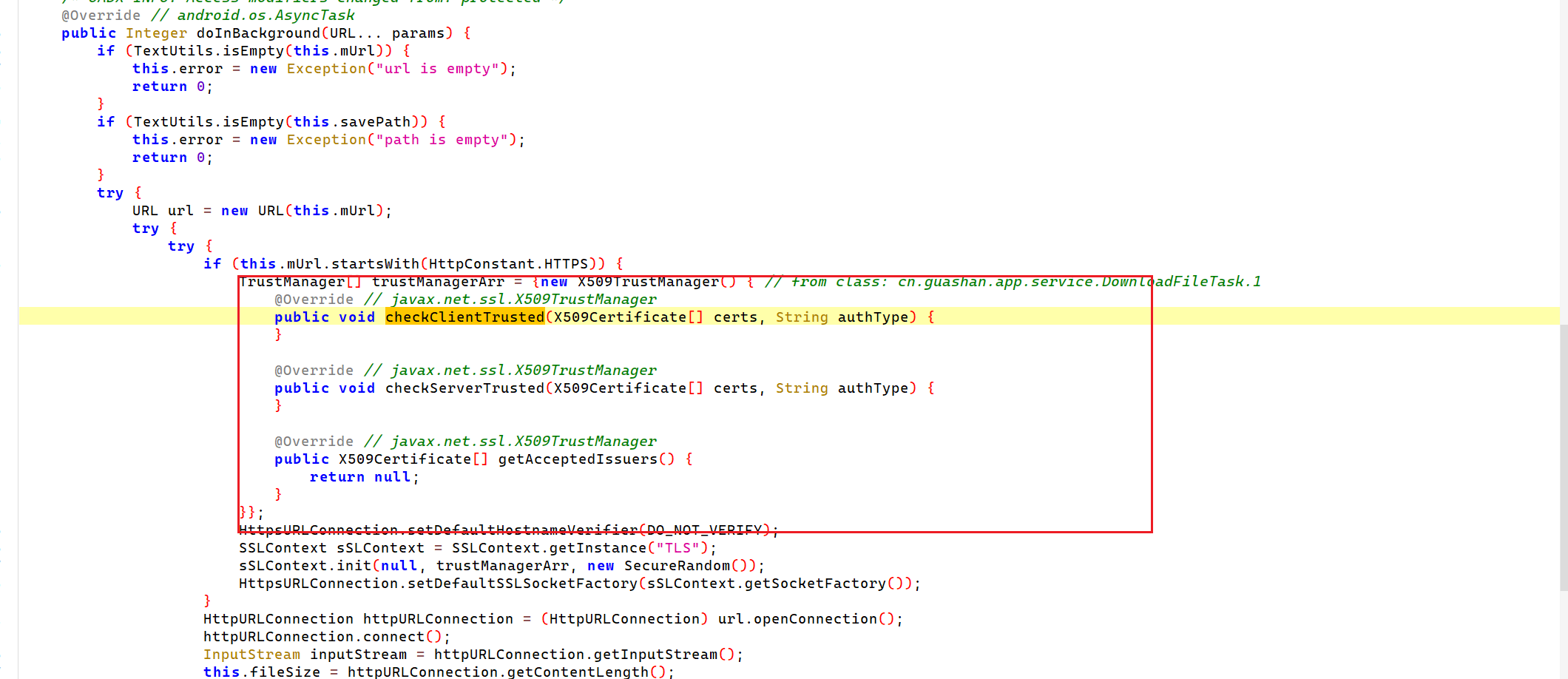

AppтюеСй┐ућеHTTPSуЏИтЁ│тЄйТЋ░ТЌХ№╝їТ▓АТюЅТГБуА«у╝ќтєЎX509TrustManagerу▒╗уџёуЏИтЁ│тЄйТЋ░№╝їт»╝УЄ┤TrustManagerТЌаТ│ЋТаАжфїУ»ЂС╣дуџётЈ»жЮаТЮЦТ║љсђѓтљјТъюТў»тюеСИЇтЈ»С┐АуџёуйЉу╗юуј»тбЃСИІ№╝їуйЉу╗юУ»иТ▒ѓСЙЮуёХтЈ»С╗ЦУбФУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝ѕMan-in-the-MiddleAttack№╝Ѕ№╝їт»╝УЄ┤С╝аУЙЊУ┐ЄуеІСИГуџёТЋЈТёЪС┐АТЂ»УЃйтцЪУбФуггСИЅТќ╣уеІт║ЈуЏЉтљгсђЂТѕфУјисђЂу»АТћ╣сђЂжЄЇТћЙуГЅсђѓ

ТхІУ»ЋУ»дТЃЁ

1.т»╣APPУ┐ЏУАїтЈЇу╝ќУ»Љ№╝їТљюу┤бcheckClientTrusted/checkServerTrustedтЁ│жћ«У»Ї№╝їтѕєТъљуЏИтЁ│С╗БуаЂ№╝їтЈЉуј░тюеcom.zcy.gov.log.network.LogConfigClientу▒╗СИГт«ъуј░УЄфт«џС╣ЅX509TrustManagerТЌХТюфУЃйТГБуА«т«ъуј░checkServerTrustedтњїcheckClientTrustedТќ╣Т│Ћ№╝џ

СИЇС╝џтѕєТъљуЏ┤ТјЦУ«ЕAIтИ«т┐ЎтѕєТъљ

ТхІУ»Ћу╗ЊТъю

СИГжБјжЎЕсђѓ

С┐«тцЇт╗║У««

т░йжЄЈСИЇУдЂСй┐ућеУЄфт«џС╣ЅуџёX509TrustManagerу▒╗У┐ЏУАїУ»ЂС╣дТаАжфї№╝ЏСИЦТа╝ТїЅуЁДт«ўТќ╣ТќЄТАБУ┐ЏУАїSSL Pinningуџёу╝ќтєЎсђѓ

4.Сй┐ућеСИЇт«ЅтЁеуџёHTTPтЇЈУ««У┐ЏУАїжђџС┐А

ТБђТхІжА╣ТдѓУ┐░

т║ћућеТЋ░ТЇ«С║цС║њжЄЄућеТўјТќЄС╝аУЙЊТЋ░ТЇ«сђЂТ▓АТюЅтіат»єсђЂт«їТЋ┤ТаАжфїуГЅТю║тѕХ№╝їтюеСИЇтЈ»С┐АуџёуйЉу╗юуј»тбЃСИІ№╝їуйЉу╗юУ»иТ▒ѓСЙЮуёХтЈ»С╗ЦУбФУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝їт»╝УЄ┤С╝аУЙЊУ┐ЄуеІСИГуџёТЋЈТёЪС┐АТЂ»УЃйтцЪУбФуггСИЅТќ╣уеІт║ЈуЏЉтљг№╝їТѕфУји№╝їу»АТћ╣№╝їжЄЇТћЙуГЅсђѓ

ТхІУ»ЋУ»дТЃЁ

1.Сй┐ућеТіЊтїЁтиЦтЁи№╝їТіЊтЈќТЋ░ТЇ«тїЁТЪЦуюІтЈЉуј░Сй┐ућеС║єт«ЅтЁеуџёHTTPSтЇЈУ««У┐ЏУАїжђџС┐А

ТхІУ»Ћу╗ЊТъю

т«ЅтЁесђѓ

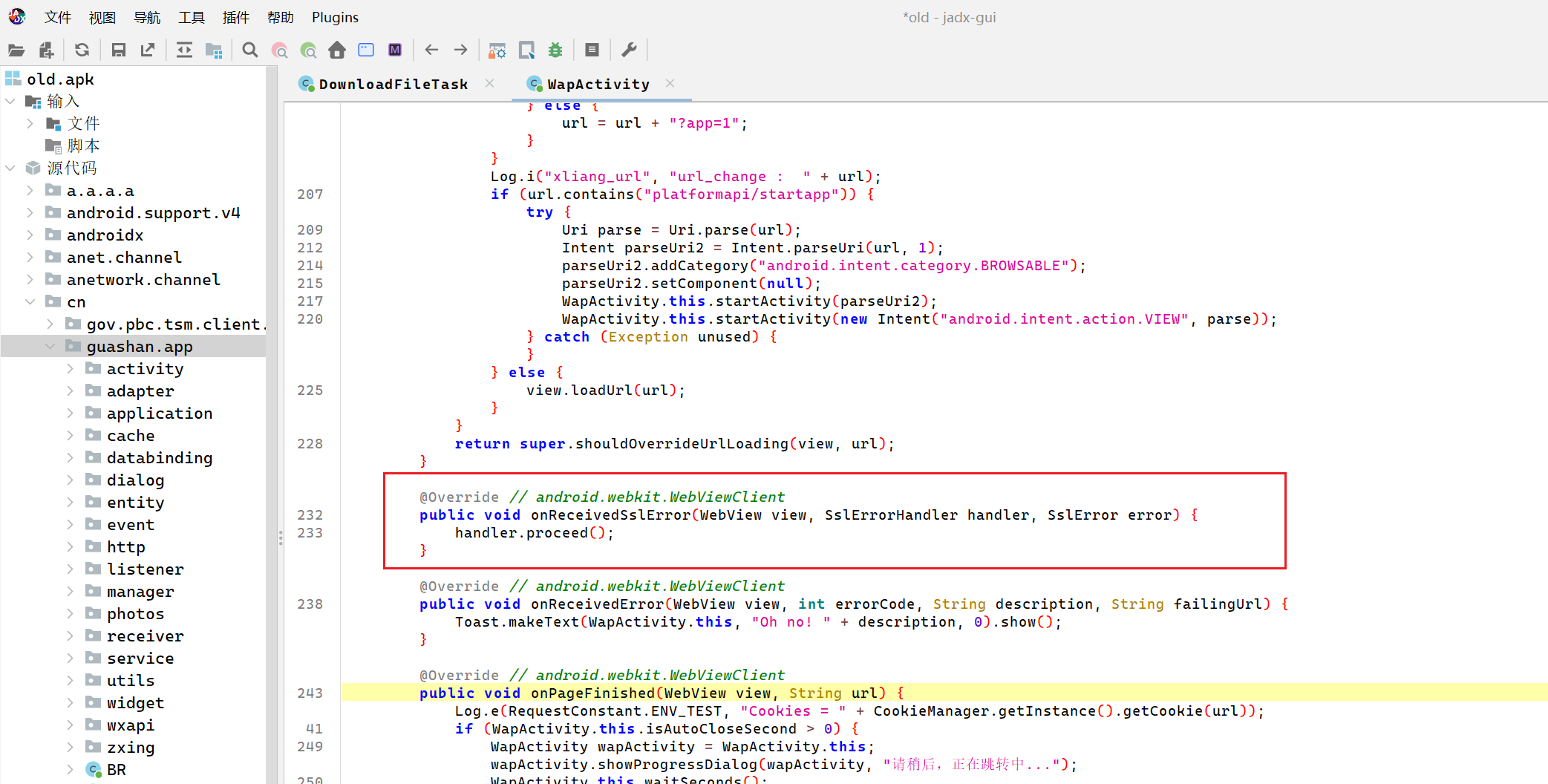

5. WebClientт┐йуЋЦSSLУ»ЂС╣дТаАжфїт╝ѓтИИ

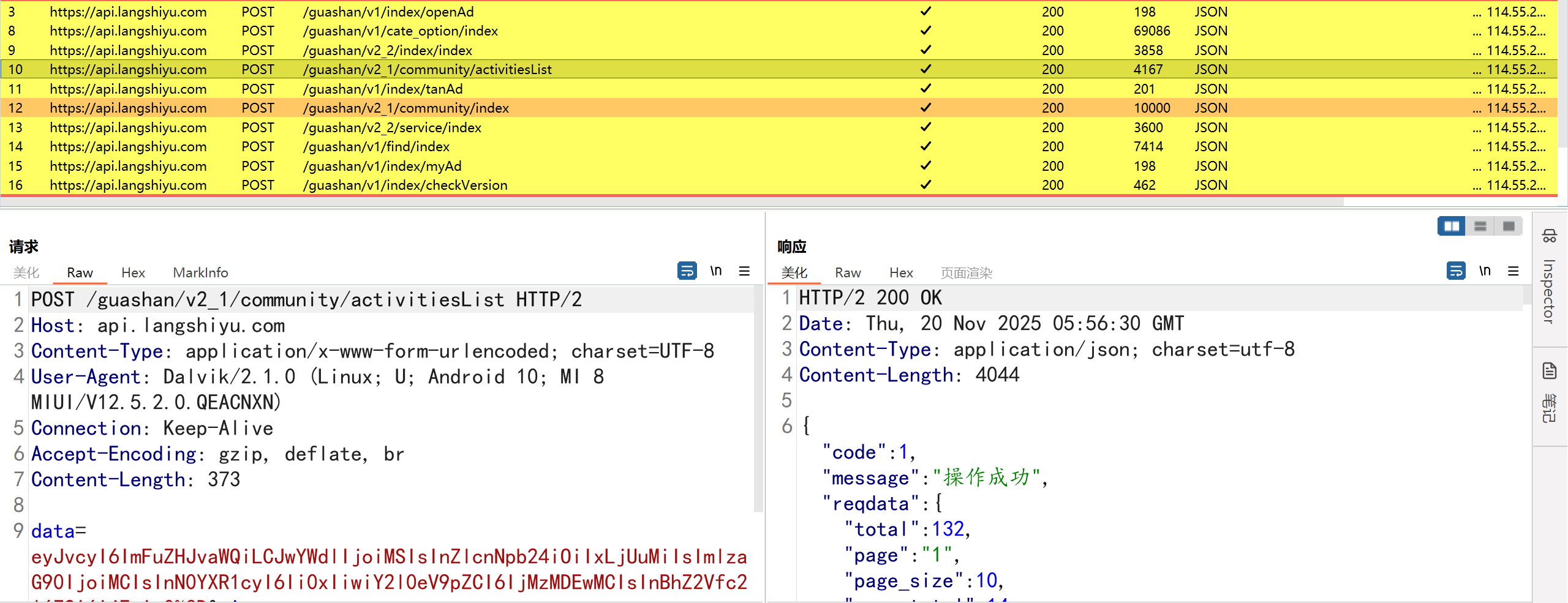

ТБђТхІжА╣ТдѓУ┐░

AppСй┐ућеС║єWebViewClientУ┐ЏУАїуйЉу╗юТЋ░ТЇ«С║цС║њ№╝їСйєТ▓АТюЅТГБуА«тцёуљєonReceivedSslErrorтЄйТЋ░№╝їтюеУ»ЦтЄйТЋ░СИГт┐йуЋЦС║єУ»ЂС╣джћЎУ»»сђѓтљјТъюТў»тюеСИЇтЈ»С┐АуџёуйЉу╗юуј»тбЃСИІ№╝їуйЉу╗юУ»иТ▒ѓСЙЮуёХтЈ»С╗ЦУбФУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝ѕMan-in-the-MiddleAttack№╝Ѕ№╝їт»╝УЄ┤С╝аУЙЊУ┐ЄуеІСИГуџёТЋЈТёЪС┐АТЂ»УЃйтцЪУбФуггСИЅТќ╣уеІт║ЈуЏЉтљгсђЂТѕфУјисђЂу»АТћ╣сђЂжЄЇТћЙуГЅсђѓ Androidу│╗у╗ЪтєЁуй«С║єСИђС║ЏтЈ»С┐АТю║ТъётіъТ│ЋуџёУ»ЂС╣д№╝їтЈ»ућеС║јСйюHTTPsУ»ЂС╣дТаАжфїсђѓт«ъжЎЁСИі№╝їСй┐ућеWebviewу╗ёС╗ХУ┐ЏУАїHTTPsжђџС┐А№╝їтЁХУ»ЂС╣джфїУ»Ђуј»УіѓС╣ЪТў»у│╗у╗Ъж╗ўУ«цС╝џтј╗тЂџуџёсђѓУІЦтЈЉуј░У»ЂС╣дСИЇтљѕТ│Ћ№╝їWebviewт░єТўЙуц║СИђСИфуЕ║уЎйжАхжЮб№╝їтЁХжћЎУ»»тюеonReceivedSslError()У┐ЎСИфТќ╣Т│ЋжЄїУ┐ЏУАїтцёуљєсђѓСй┐ућеWebviewУ┐ЏУАїHTTPsжђџС┐Ат║ћтйЊжЂхтЙфт«ЅтЁеУДёУїЃ№╝џonReceivedSslError()Тќ╣Т│ЋжЄїСИЇУЃйу«ђтЇЋтю░ућеproceed()Тќ╣Т│ЋУ┐ЏУАїтцёуљє№╝їт╗║У««у╗ЎућеТѕиСИђт«џуџёТЈљуц║№╝ѕтдѓРђюSSLУ»ЂС╣джћЎУ»»№╝їТў»тљду╗Ду╗ГУ┐ъТјЦРђЮуГЅ№╝Ѕ

ТхІУ»ЋУ»дТЃЁ

- ТЪЦуюІтЈЇу╝ќУ»ЉтљјуџёС╝фТ║љС╗БуаЂ№╝їТљюу┤бonReceivedSslError тЁ│жћ«У»Ї№╝їТЪЦуюІтЁХСИГТў»тљду«ђтЇЋуџёСй┐ућеС║єproceed()Тќ╣Т│ЋУ┐ЏУАїтцёуљє№╝їтдѓТъюТў»уџёУ»ЮтЇ│тГўтюежЌ«жбў№╝їтдѓСИІтЏЙ№╝џ

ТхІУ»Ћу╗ЊТъю

СИГжБјжЎЕсђѓ

С┐«тцЇт╗║У««

СИђУѕгТЮЦУ»┤№╝їСй┐ућеWebviewУ┐ъТјЦтИдТюЅтЈ»С┐АТю║ТъёжбЂтЈЉУ»ЂС╣дуџёHTTPsуФЎуѓ╣№╝їonReceivedSslError()Тќ╣Т│ЋжЄїТЌажюђСйюС╗╗СйЋтцёуљє№╝ѕу│╗у╗Ъж╗ўУ«цТў»ТІњу╗ЮУ┐ъТјЦуџё№╝ЅсђѓтдѓТъюУдЂжЄЇтєЎWebViewClientу▒╗уџёonReceivedSslErrorтЄйТЋ░№╝їУ»иСИЇУдЂСй┐ућеparamSslErrorHandler.proceed();т┐йуЋЦУ»ЂС╣дТаАжфїт╝ѓтИИ

т«ЅтЁетєЎТ│Ћ

|

|

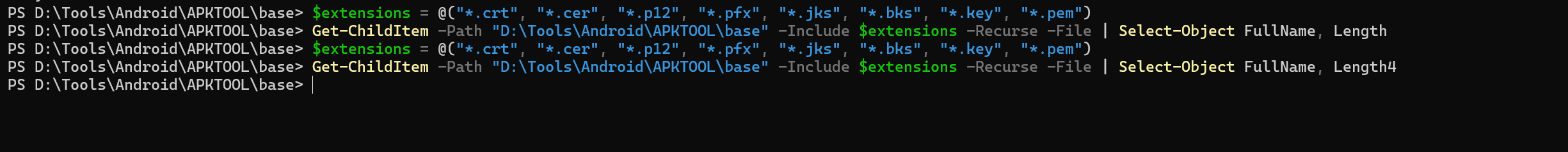

6. У»ЂС╣дТўјТќЄтГўтѓе

ТБђТхІжА╣ТдѓУ┐░

т║ћућеСИГуџёУ»ЂС╣дТќЄС╗ХУбФућеТЮЦжфїУ»ЂТюЇтіАтЎеуџётљѕТ│ЋТђД№╝їС╗ЦтЈітюеСИјТюЇтіАтЎежђџС┐АуџёУ┐ЄуеІСИГт»╣С╝аУЙЊТЋ░ТЇ«У┐ЏУАїтіат»єсђЂУДБт»є№╝їС┐ЮУ»ЂТЋ░ТЇ«С╝аУЙЊуџёС┐Ют»єТђДсђЂт«їТЋ┤ТђДсђѓУ»ЂС╣дТќЄС╗ХТўјТќЄтГўтѓетЈ»УЃйт»╝УЄ┤тдѓСИІжБјжЎЕ№╝џ

- Тћ╗тЄ╗УђЁтЈ»С╗Цу»АТћ╣ТўјТќЄтГўтѓеуџётЁгжњЦУ»ЂС╣д№╝їУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝їУДБт»єжђџУ┐ЄHTTPSтЇЈУ««С╝аУЙЊуџёТЋ░ТЇ«№╝їуфЃтЈќућеТѕиуџёУ┤дтЈисђЂт»єуаЂуГЅТЋЈТёЪС┐АТЂ»сђѓ

2. Тћ╗тЄ╗УђЁтЈ»С╗ЦтѕЕућеТ│ёжю▓уџёТўјТќЄУ»ЂС╣д№╝їТЅ╣жЄЈтљЉТюЇтіАтЎетЈЉжђЂТЋ░ТЇ«У»иТ▒ѓ№╝їУ┐ЏУАїТ│етєїсђЂтѕитЇЋуГЅТЊЇСйю№╝їт»╝УЄ┤ТюЇтіАтЎеуЏИт║ћт╝ѓтИИТѕќУђЁТЇЪт«│т╝ђтЈЉУђЁуџётѕЕуЏіуГЅсђѓ

ТхІУ»ЋУ»дТЃЁ

|

|

ТѕќУђЁСй┐ућеeverything

|

|

СИЇУЙЊтЄ║ТќЄС╗ХС┐АТЂ»тѕЎт«ЅтЁе

уЅ╣Т«іТЃЁтєх№╝џТюЅС║Џт╝ђтЈЉС╝џт░єУ»ЂС╣дТќЄС╗ХтЉйтљЇСИ║png/jpgУ┐ЎуДЇтЏЙуЅЄТќЄС╗Х

1.тЪ║С║јТќЄС╗ХтєЁт«╣ТЪЦТЅЙ

|

|

|

|

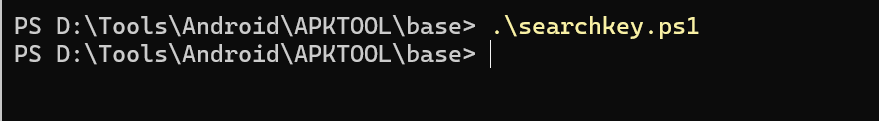

2.frida тіеТђЂhookУ»ЂС╣дТќЄС╗Х

7. ТЋЈТёЪТЋ░ТЇ«ТўјТќЄС╝аУЙЊ

ТБђТхІжА╣ТдѓУ┐░

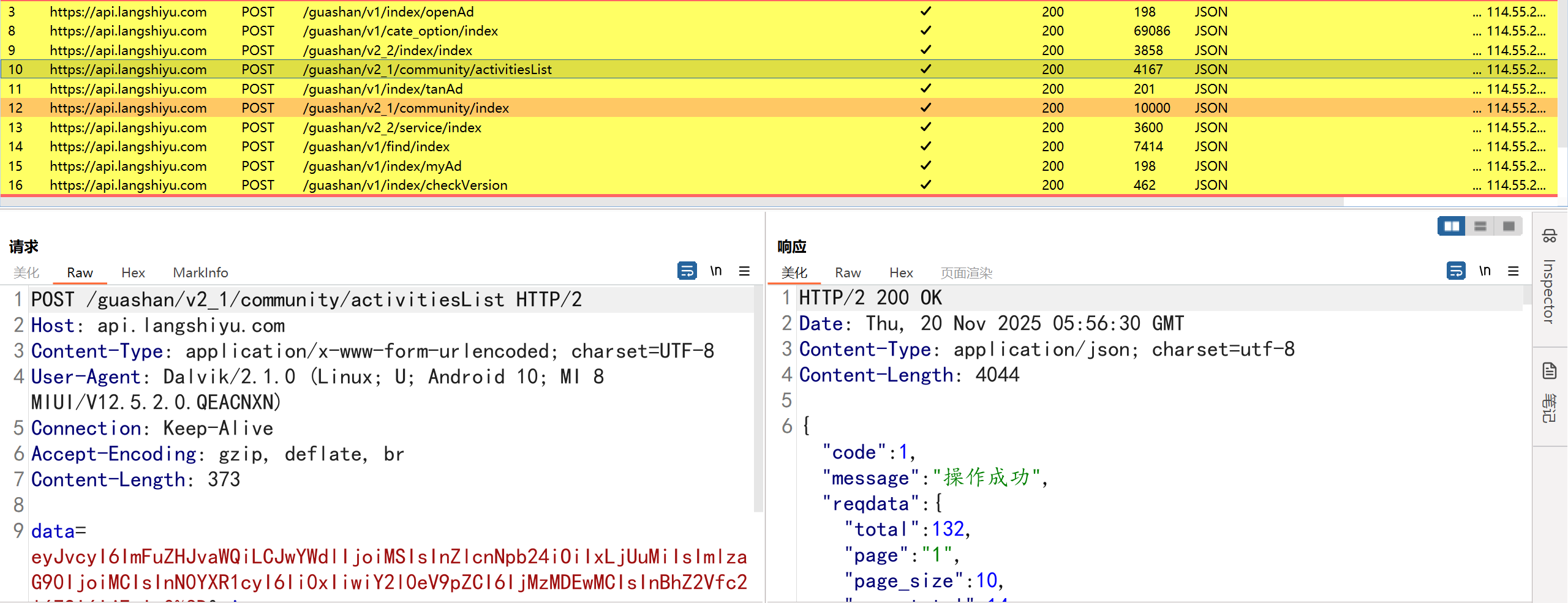

т║ћућеТЋ░ТЇ«С║цС║њжЄЄућеТўјТќЄС╝аУЙЊТЋ░ТЇ«сђЂТ▓АТюЅтіат»єсђЂт«їТЋ┤ТаАжфїуГЅТю║тѕХ№╝їтюеСИЇтЈ»С┐АуџёуйЉу╗юуј»тбЃСИІ№╝їуйЉу╗юУ»иТ▒ѓСЙЮуёХтЈ»С╗ЦУбФУ┐ЏУАїСИГжЌ┤С║║Тћ╗тЄ╗№╝їт»╝УЄ┤С╝аУЙЊУ┐ЄуеІСИГуџёТЋЈТёЪС┐АТЂ»УЃйтцЪУбФуггСИЅТќ╣уеІт║ЈуЏЉтљг№╝їТѕфУји№╝їу»АТћ╣№╝їжЄЇТћЙуГЅсђѓ

ТхІУ»ЋУ»дТЃЁ

1.ТіЊтЈќуЎ╗тйЋсђЂУ»иТ▒ѓУ┤дТѕиС┐АТЂ»уџёТЋ░ТЇ«тїЁ№╝їТЪЦуюІТЋ░ТЇ«тїЁ№╝їтЈЉуј░У┐ЏУАїbase64тіат»єС╝аУЙЊ

ТхІУ»Ћу╗ЊТъю

т«ЅтЁе