тЈѓУђЃУхёТќЎ№╝џ

https://www.eet-china.com/mp/a163935.html

https://www.52pojie.cn/thread-1613856-1-1.html

https://zhuanlan.zhihu.com/p/454294322

https://blog.csdn.net/weixin_39190897/article/details/113064716

https://www.eet-china.com/mp/a163935.html

1.тєЁтГўТўјТќЄтГўтѓеТЋЈТёЪС┐АТЂ»

1.1.ТБђТхІжА╣ТдѓУ┐░

тЏаСИ║Androidт░єт║ћућеуеІт║ЈтГўтѓетюетєЁтГўСИГ№╝ѕтЇ│Сй┐тюеСй┐ућетљј№╝Ѕ№╝їуЏ┤тѕ░тєЁтГўУбФтЏъТћХ№╝їтіат»єт»єжњЦтЈ»УЃйС╝џС┐ЮуЋЎтюетєЁтГўСИГсђѓтЈЉуј░ТѕќуфЃтЈќУ«ЙтцЄуџёТћ╗тЄ╗УђЁтЈ»С╗ЦжЎётіаУ░ЃУ»ЋтЎет╣ХС╗јт║ћућеуеІт║ЈУйгтѓетєЁтГў№╝їТѕќУђЁтіаУййтєЁТаИТеАтЮЌС╗ЦУйгтѓетєЁтГўСИГуџётЁежЃетєЁт«╣сђѓ

1.2.ТхІУ»ЋУ»дТЃЁ

1.тюет║ћућеСИГУ┐ЏУАїТЊЇСйю№╝їтдѓСИІтЏЙУЙЊтЁЦуЎ╗тйЋтљЇтњїт»єуаЂ

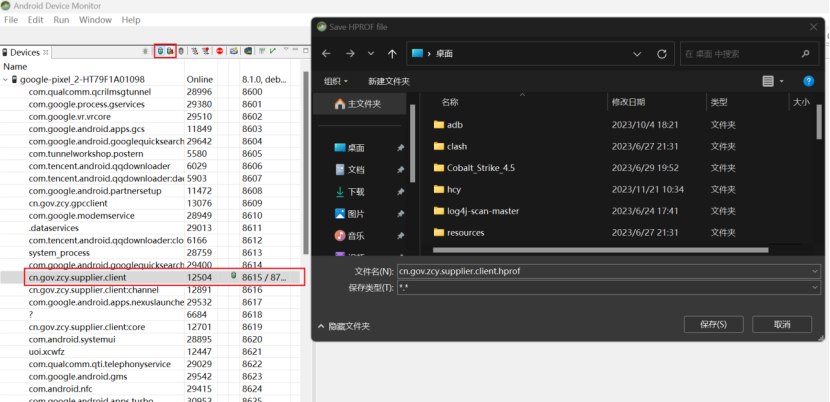

2.Сй┐ућеmonitorт»╝тЄ║т║ћућеJVMтаєТаѕС┐АТЂ»№╝їт╣Хт░єтЁХУйгТЇбСИ║ТаЄтЄєТа╝т╝Ј

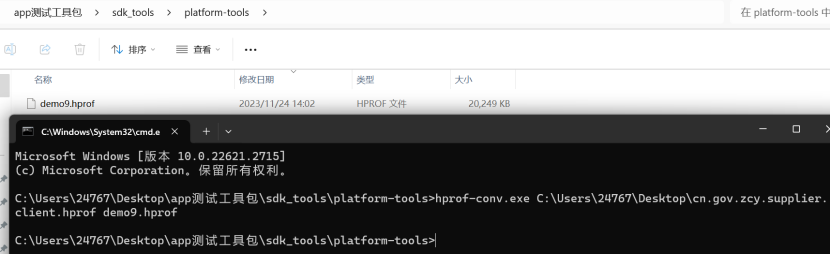

3.Сй┐ућеhprof-covnт░єТќЄС╗ХТа╝т╝ЈУ┐ЏУАїУйгТЇб

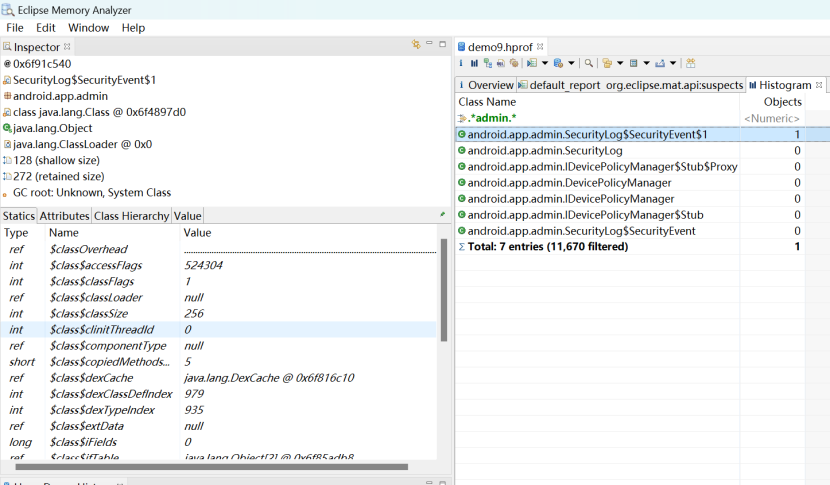

4.Сй┐ућеMATТљюу┤б№╝їТюфтюетаєТаѕСИГТЪЦТЅЙтѕ░т»╣т║ћуџёС┐АТЂ»

С┐«тцЇт╗║У««

ТЋ░ТЇ«тюетєЁтГўСИГтіаУййТЌХт║ћУ┐ЏУАїтіат»єС┐ЮТіцсђѓ

2.SQLiteТЋ░ТЇ«т║ЊТќЄС╗ХтГўтѓеТЋЈТёЪС┐АТЂ»

2.1.ТБђТхІжА╣ТдѓУ┐░

AppтюетцёуљєУ┐љУАїТЌХС║ДућЪуџёТЋЈТёЪТЋ░ТЇ«№╝ѕтдѓУ┤дтЈисђЂт»єуаЂсђЂCookieсђЂTokenуГЅСИџтіАуЏИтЁ│ТЋЈТёЪС┐АТЂ»№╝ЅТЌХ№╝їт░єТюфу╗Јтіат»єуџёТЋЈТёЪС┐АТЂ»С╗ЦТўјТќЄуџётйбт╝ЈС┐ЮтГўтюеSQLiteТЋ░ТЇ«т║ЊСИГсђѓтйЊућеТѕиТЅІТю║тц▒уфЃ№╝їТѕќУђЁУ┐ъТјЦтѕ░ућхУёЉТЌХ№╝їУ┐ЎС║ЏТўјТќЄуџёТЋЈТёЪТЋ░ТЇ«тЈ»УЃйУбФуггСИЅТќ╣уеІт║ЈУјитЈќ№╝їт»╝УЄ┤ућеТѕиС┐АТЂ»Т│ёжю▓сђЂУ║ФС╗йУ«цУ»ЂС┐АТЂ»УбФуфЃтЈќсђѓ

2.2.ТхІУ»ЋУ»дТЃЁ

http://wooyun.2xss.cc/bug_detail.php?wybug_id=wooyun-2012-08187

ж╗ўУ«цтГўтѓеУи»тЙё№╝џ/data/data/packagename/databases

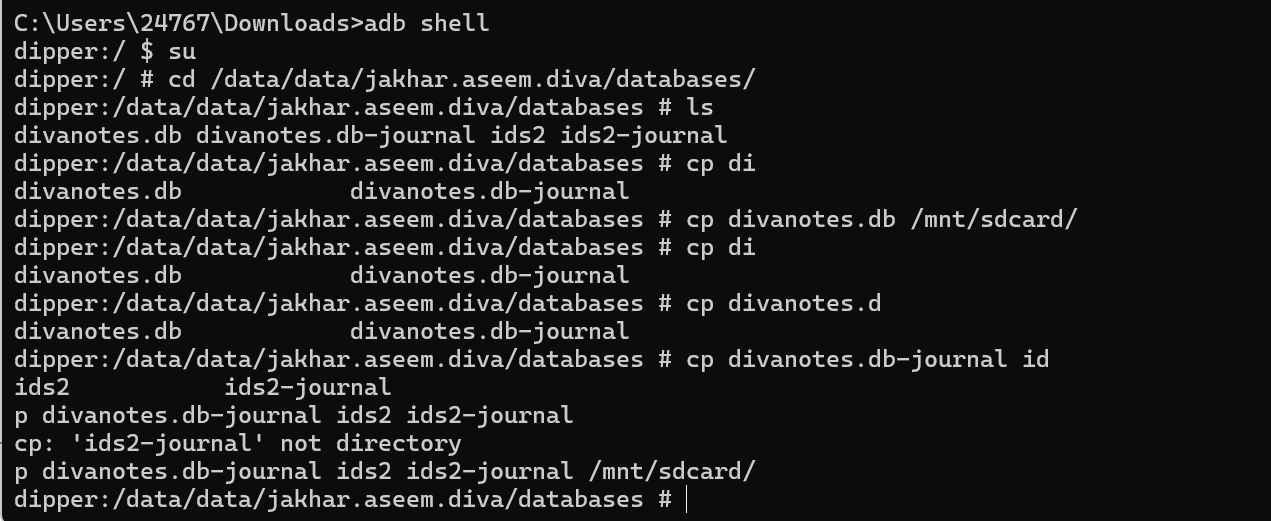

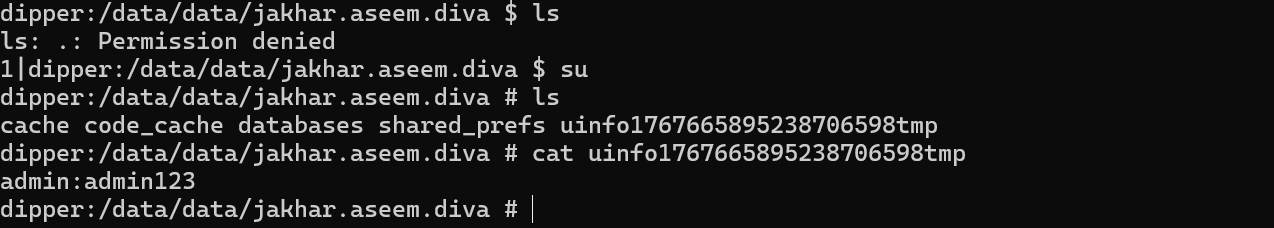

УјитЈќAPPуџёDBТќЄС╗Х

Сй┐ућеуггСИЅТќ╣тиЦтЁиТЪЦуюІУ»ЦDBТќЄС╗Х№╝їуА«т«џтГўтюетДЊтљЇ№╝їУ┤дтЈи№╝їт»єуаЂС┐АТЂ»ТўјТќЄтГўтѓетюеDBТќЄС╗ХСИГсђѓ

|

|

С┐«тцЇт╗║У««

т░йжЄЈСИЇтюеТюгтю░тГўтѓеућеТѕиС┐АТЂ»№╝ЏУІЦжюђтюеТюгтю░тГўтѓеућеТѕиС┐АТЂ»№╝їжюђУдЂт»╣С┐АТЂ»У┐ЏУАїтљѕуљєуџётіат»єтГўтѓе

3.Shared PreferenceТќЄС╗ХТўјТќЄтГўтѓеТЋЈТёЪС┐АТЂ»

3.1.ТБђТхІжА╣ТдѓУ┐░

ТюЅС║ЏТЌХтђЎ№╝їт║ћућеуеІт║ЈТюЅт░ЉжЄЈуџёТЋ░ТЇ«жюђУдЂС┐ЮтГў№╝їт╣ХСИћУ┐ЎС║ЏТЋ░ТЇ«уџёТа╝т╝ЈтЙѕу«ђтЇЋсђѓТ»ћтдѓ№╝џУй»С╗ХУ«Йуй«сђЂућеТѕиУ┤дТѕиУ«Йуй«№╝їућеТѕиС╣аТЃ»У«Йуй«уГЅ№╝їУ┐ЎСИфТЌХтђЎт░▒тЈ»С╗Цућетѕ░SharedPreferencesсђѓтЁХт«ъ№╝їSharedPreferencesСй┐ућеxmlТа╝т╝ЈСИ║Androidт║ћућеТЈљСЙЏСИђуДЇТ░ИС╣ЁуџёТЋ░ТЇ«тГўУ┤«Тќ╣т╝Јсђѓт░єТюфу╗Јтіат»єуџёТЋЈТёЪС┐АТЂ»С╗ЦТўјТќЄуџётйбт╝ЈС┐ЮтГўтюеSharedPreferencesСИГсђѓтйЊућеТѕиТЅІТю║тц▒уфЃ№╝їТѕќУђЁУ┐ъТјЦтѕ░ућхУёЉТЌХ№╝їУ┐ЎС║ЏТўјТќЄуџёТЋЈТёЪТЋ░ТЇ«тЈ»УЃйУбФуггСИЅТќ╣уеІт║ЈУјитЈќ№╝їт»╝УЄ┤ућеТѕиС┐АТЂ»Т│ёжю▓сђЂУ║ФС╗йУ«цУ»ЂС┐АТЂ»УбФуфЃтЈќсђѓ

3.2.ТхІУ»ЋУ»дТЃЁ

Т╝ЈТ┤ъТАѕСЙІ№╝џ

уйЉТўЊжўЁУ»╗Androidт«бТѕиуФ»Т╝ЈТ┤ът»╝УЄ┤У┤дтЈит»єуаЂТ│ёТ╝Ј№╝џhttp://wooyun.2xss.cc/bug_detail.php?wybug_id=wooyun-2012-010056

жФўТюІтЏбУ┤ГAndroidт«бТѕиуФ»ТЋЈТёЪС┐АТЂ»Т│ёжю▓№╝џhttp://wooyun.2xss.cc/bug_detail.php?wybug_id=wooyun-2012-016309

УІЈт«ЂТўЊУ┤ГAPPт«бТѕиуФ»ТЋЈТёЪС┐АТЂ»Т│ёжю▓№╝џhttp://wooyun.2xss.cc/bug_detail.php?wybug_id=wooyun-2012-014308

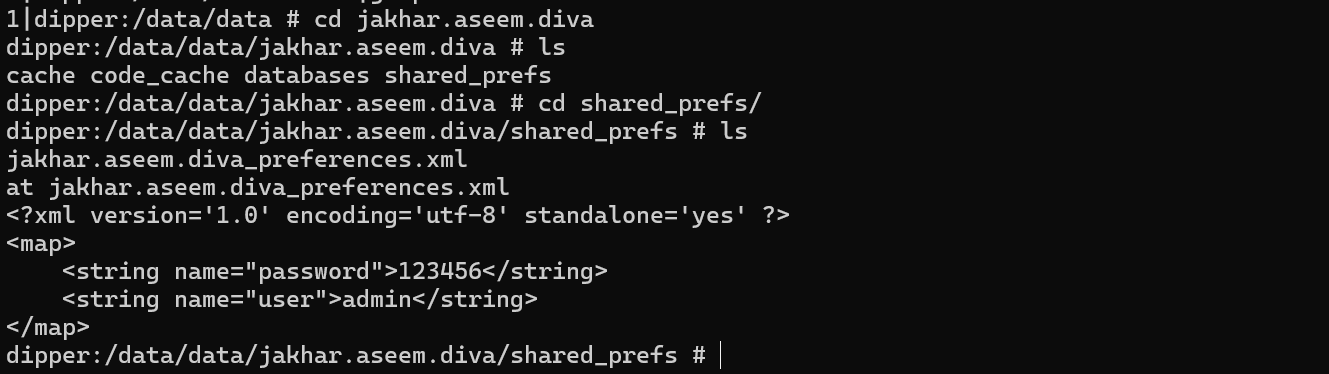

тюеСй┐ућет║ћућеСИђТ«хТЌХжЌ┤тљј№╝їт░ЮУ»Ћтюет║ћућеуЕ║жЌ┤СИГТЪЦуюІТў»тљдтГўтюетљёу▒╗xmlТќЄС╗Хт╣ХСИћтЈ»С╗ЦуЏ┤ТјЦТЪЦуюІтЁХСИГуџёТЋЈТёЪТќЄС╗Х№╝їтдѓтюеxxx.xmlжЄїжЮбтГўтюетДЊтљЇ№╝їУ┤дтЈиТўјТќЄС┐АТЂ»

2.тѕЄТЇбтѕ░/data/data/т║ћућетїЁтљЇСИІ№╝їТЪЦуюІтЁХСИГуџёsharedprefsуЏ«тйЋСИІуџёxmlТќЄС╗Х№╝їТ▓АТюЅтЈЉуј░ТЋЈТёЪС┐АТЂ»ТўјТќЄтГўтѓетюеxmlТќЄС╗ХСИІ

|

|

С┐«тцЇт╗║У««

SharedPerfereceСИ╗УдЂућеС║јтљёу▒╗у«ђтЇЋжЁЇуй«жА╣уџёС┐ЮтГў№╝їСИЇт║ћтюетЁХСИГС┐ЮтГўућеТѕиуџёТЋЈТёЪС┐АТЂ»№╝їтдѓжюђС┐ЮтГўућеТѕиС┐АТЂ»№╝їтѕЎт║ћСй┐ућетЁХС╗ќтГўтѓеТќ╣т╝Ј№╝їтдѓТЋ░ТЇ«т║ЊТѕќтєЁжЃетГўтѓеуГЅТќ╣т╝Ј№╝їт╣ХУ┐ЏУАїтіат»єтцёуљєсђѓ

4. LogCatУЙЊтЄ║ТЋЈТёЪС┐АТЂ»Т╝ЈТ┤ъ

4.1.ТБђТхІжА╣ТдѓУ┐░

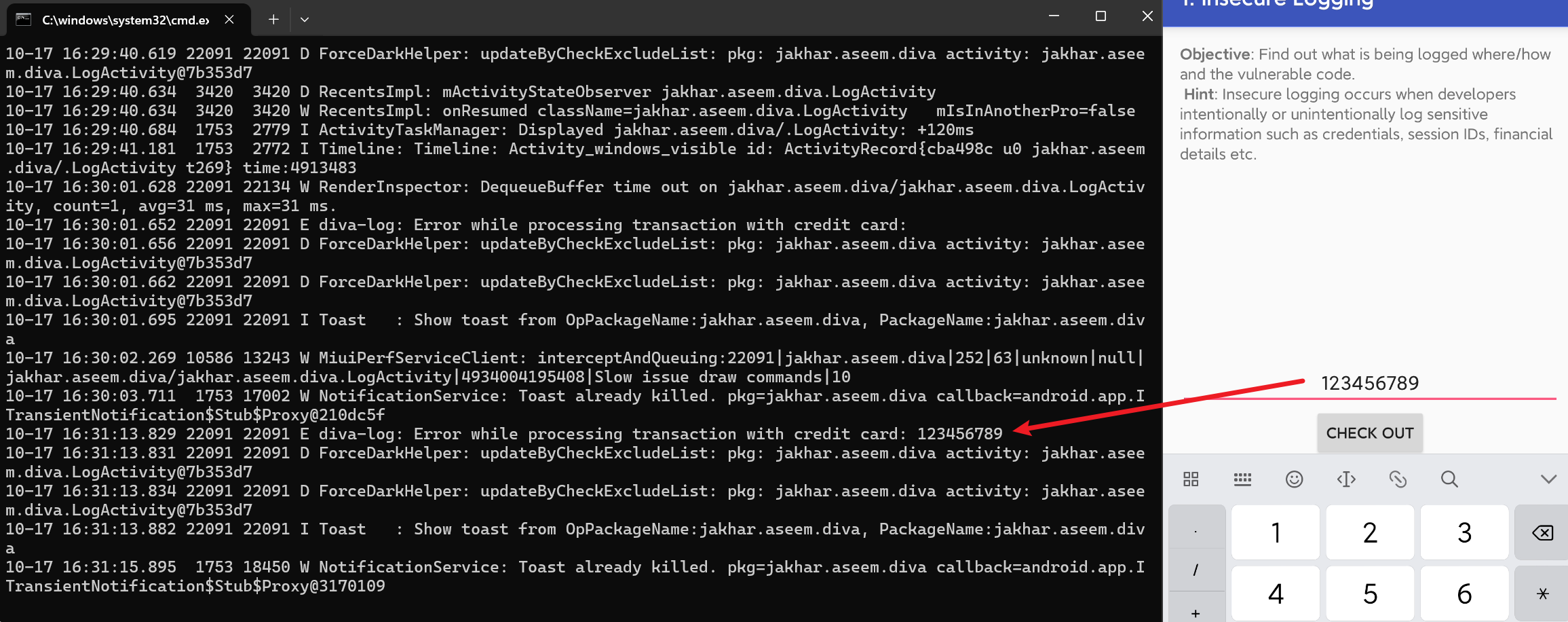

тюеAPPуџёт╝ђтЈЉУ┐ЄуеІСИГ№╝їСИ║С║єТќ╣СЙ┐У░ЃУ»Ћ№╝їт╝ђтЈЉУђЁжђџтИИС╝џућеlogcatУЙЊтЄ║infoсђЂdebugсђЂerror уГЅС┐АТЂ»сђѓтдѓТъютюеAPPтЈЉтИЃТЌХТ▓АТюЅтј╗ТјЅlogcatС┐АТЂ»№╝їтЈ»УЃйС╝џт»╝УЄ┤Тћ╗тЄ╗УђЁжђџУ┐ЄТЪЦуюІlogcatТЌЦт┐ЌУјитЙЌТЋЈТёЪС┐АТЂ»

СИђУѕгТЮЦУ»┤№╝їLogCatТЋЈТёЪС┐АТЂ»УЙЊтЄ║Т╝ЈТ┤ътїЁТІг№╝џ

- т║ћућет▒ѓLogТЋЈТёЪС┐АТЂ»УЙЊтЄ║

- т║ћућет▒ѓSystem.out.printlnТЋЈТёЪС┐АТЂ»УЙЊтЄ║

- у│╗у╗Ъbugт╝ѓтИИт»╝УЄ┤LogУЙЊтЄ║

- Nativeт▒ѓТЋЈТёЪLogУЙЊтЄ║

4.2.ТхІУ»ЋУ»дТЃЁ

|

|

С┐«тцЇт╗║У««

1.Android StudioСИГжЁЇуй«ProGuardт«ъуј░releaseуЅѕapkУЄфтіетѕажЎцLog.d()/v()уГЅС╗БуаЂ

2.Сй┐ућеУЄфт«џС╣ЅLogCatу▒╗№╝їСИіу║┐тЅЇтЁ│жЌГLogCatт╝ђтЁ│

5.тєЁжЃе/тцќжЃетГўтѓеТќЄС╗Х

5.1.ТхІУ»ЋжА╣ТдѓУ┐░

ТѕЉС╗гУ«▓У┐░уџёТќЄС╗ХтГўтѓе№╝їуј░тюеуџёТЅІТю║тЙѕтцџуџётЁгтЁ▒уЏ«тйЋжЃйТў»УЄфУ║ФУЄфтИдуџётГўтѓеуЕ║жЌ┤№╝їAndroidу│╗у╗ЪуџёТќЄС╗ХСИђУѕгжЃйтГўтѓетюеsdCardтњїт║ћућеуџёуДЂТюЅуЏ«тйЋСИІ№╝їС╗╗СйЋтюеAndroid ManifestСИГтБ░ТўјУ»╗тєЎsdcardТЮЃжЎљуџёт║ћућежЃйтЈ»С╗Цт»╣sdcardУ┐ЏУАїУ»╗тєЎсђѓ

5.2.ТхІУ»ЋжА╣У»дТЃЁ

|

|

С┐«тцЇт╗║У««

1.СИЇУдЂт░єТЋЈТёЪС┐АТЂ»тГўтЁЦТюгтю░тЏ║т«џуџёТќЄС╗ХСИГ№╝їтЊфТђЋТў»тіат»єтГўтѓеС╣ЪтЈ»УЃйжЮбСИ┤Тџ┤тіЏуа┤УДБуџёжБјжЎЕ

2.т»╣С║јС┐ЮтГўС┐АТЂ»уџёС╗БуаЂТ«хУ┐ЏУАїТииТиєтіат»є№╝їСй┐тЁХжџЙС╗ЦУбФжђєтљЉС║║тЉўу«ђтЇЋтѕєТъљУјитЈќ