йАЖеРСеЈ•з®ЛйШ≤жК§ж¶Вињ∞

йАЖеРСеЈ•з®ЛжШѓжМЗйАЪињЗеИЖжЮРиљѓдїґзЪДдЇМињЫеИґдї£з†БжИЦињРи°Ми°МдЄЇпЉМжЭ•ињШеОЯеЕґйАїиЊСзїУжЮДгАБзЃЧж≥ХеЃЮзО∞жИЦжХПжДЯдњ°жБѓзЪДињЗз®ЛгАВеЬ®зІїеК®AppеЉАеПСдЄ≠пЉМйАЖеРСеЈ•з®Л媪襀зФ®дЇОз†іиІ£гАБзѓ°жФєгАБзЫЧзЙИгАБж≥®еЕ•жБґжДПдї£з†Бз≠ЙжФїеЗїжЙЛжЃµгАВеЫ†ж≠§пЉМеК†еЉЇйАЖеРСеЈ•з®ЛйШ≤жК§жШѓдњЭйЪЬAppеЃЙеЕ®зЪДйЗНи¶БзОѓиКВгАВ

1.еЇФзФ®еЃМжХіжАІж£АжµЛ

ж£АжµЛй°єжППињ∞

AndroidеЇФзФ®еЬ®зЉЦиѓСеРОдЉЪе∞ЖеЕґдї£з†БгАБиµДжЇРжЦЗдїґгАБйЕНзљЃжЦЗдїґжЙУеМЕжИРAPKжЦЗдїґпЉМAPKжЦЗдїґзЪДж†ЉеЉПдЄЇzipеМЕпЉМдїїдљХдЇЇеЭЗеПѓйАЪињЗиІ£еОЛзЪДжЦєеЉПиОЈеПЦеЕґеЖЕйГ®жЦЗдїґгАВе¶ВжЮЬдЄНеѓєеЖЕйГ®жЦЗдїґињЫи°МеЃМжХіжАІж†°й™МпЉМжФїеЗїиАЕеПѓиГљдЉЪеѓєAPKеМЕдЄ≠зЪДиµДжЇРжЦЗдїґгАБдї£з†БжЦЗдїґињЫи°Мзѓ°жФєпЉИжПТеЕ•жБґжДПдї£з†БгАБжЬ®й©ђгАБеРОйЧ®гАБеєњеСКз≠ЙпЉЙпЉМйЗНжЦ∞з≠ЊеРНеєґдЄФеПСеЄГпЉМеєґдљњзФ®йТУй±ЉзЪДжЦєеЉПеѓєзїИзЂѓзФ®жИЈињЫи°МжФїеЗїгАВ

жµЛиѓХиѓ¶жГЕ

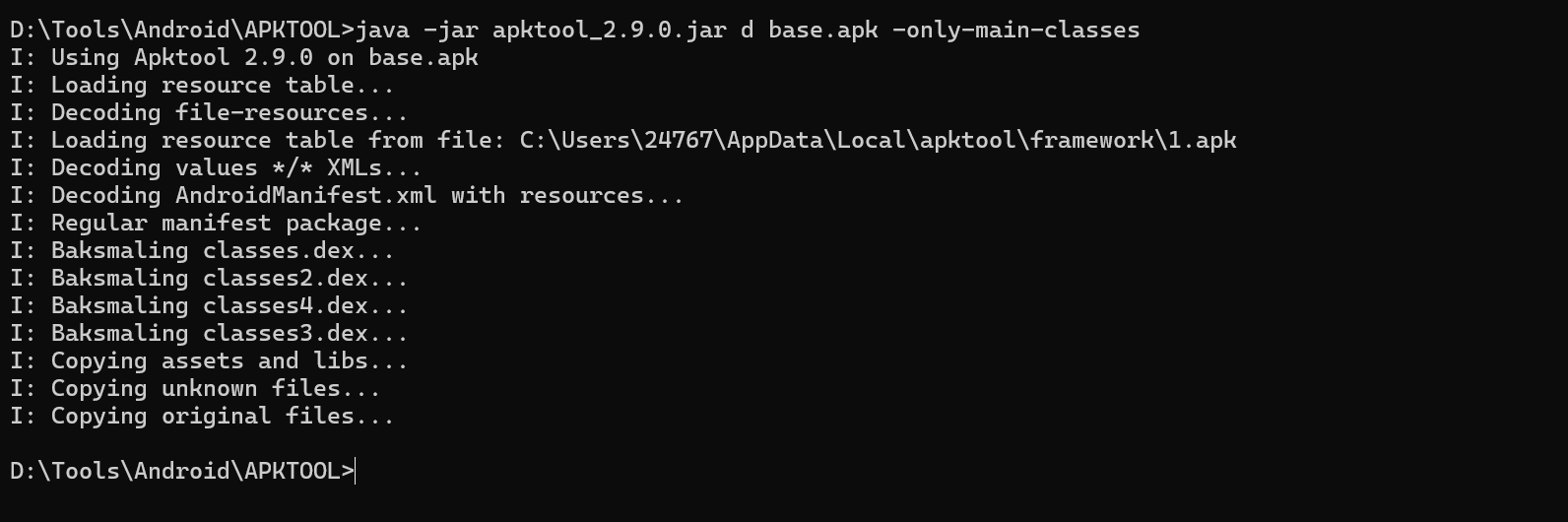

1.еИ©зФ®apktoolиІ£еМЕ

|

|

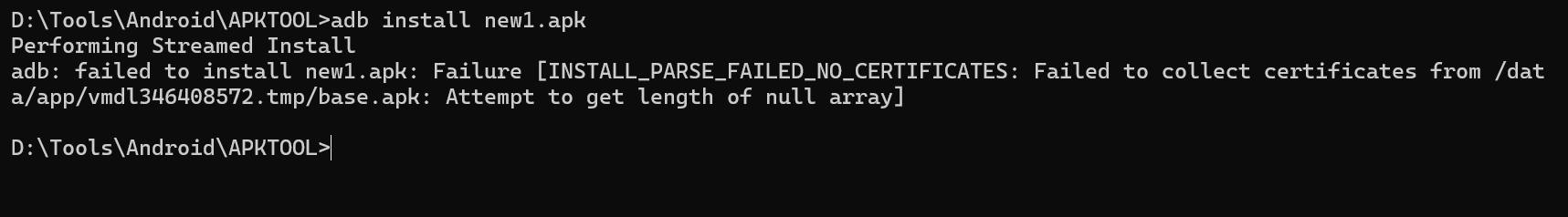

appиГље§ЯиҐЂиІ£еМЕдЄНдї£и°®еЇФзФ®еЃМжХіжАІе≠ШеЬ®йЧЃйҐШпЉМжИСдїђйЬАи¶БдњЃжФєиІ£еМЕеЗЇжЭ•зЪДжЦЗдїґпЉМе¶ВиµДжЇРжЦЗдїґпЉИеЄЄдљњзФ®APPеЫЊж†ЗжЦЗдїґжЭ•й™МиѓБеЇФзФ®еЃМжХіжАІпЉЙ

еЇФзФ®еЃМжХіжАІжМЗзЪДжШѓпЉЪApp еЬ®ињРи°МжЧґиГљеР¶ж£АжµЛиЗ™иЇЂжШѓеж襀烰жФєгАБйЗНжЙУеМЕгАБж≥®еЕ•жИЦи∞ГиѓХгАВ

2. е∞ЖappзЪДеЫЊж†ЗжЦЗдїґдњЃжФєеРОйЗНжЦ∞жЙУеМЕпЉМеєґеЃЙи£Е

е¶ВдљХз°ЃеЃЪ App дљњзФ®зЪДжШѓеУ™дЄ™еЫЊж†ЗпЉЯ

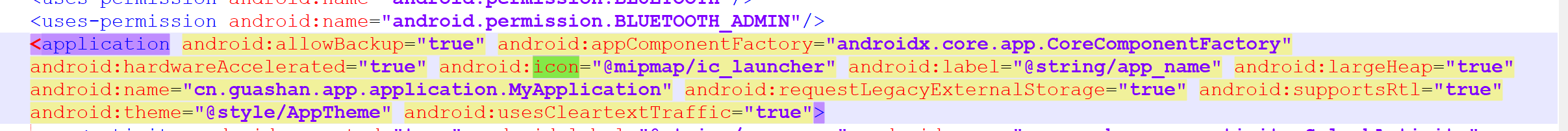

жЯ•зЬЛ**<font style="color:rgb(17, 17, 51);background-color:rgba(175, 184, 193, 0.2);">AndroidManifest.xml</font>**ињЩдЄ™жЦЗдїґ

|

|

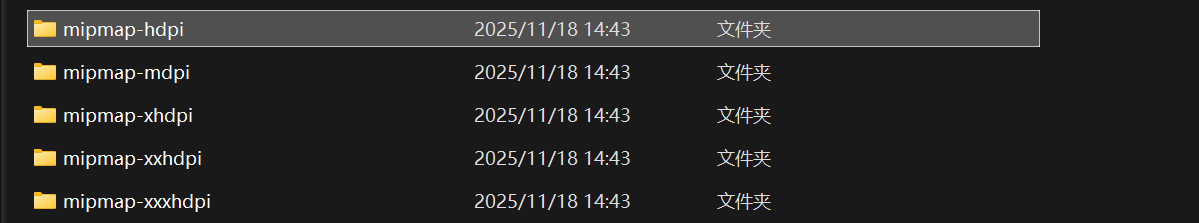

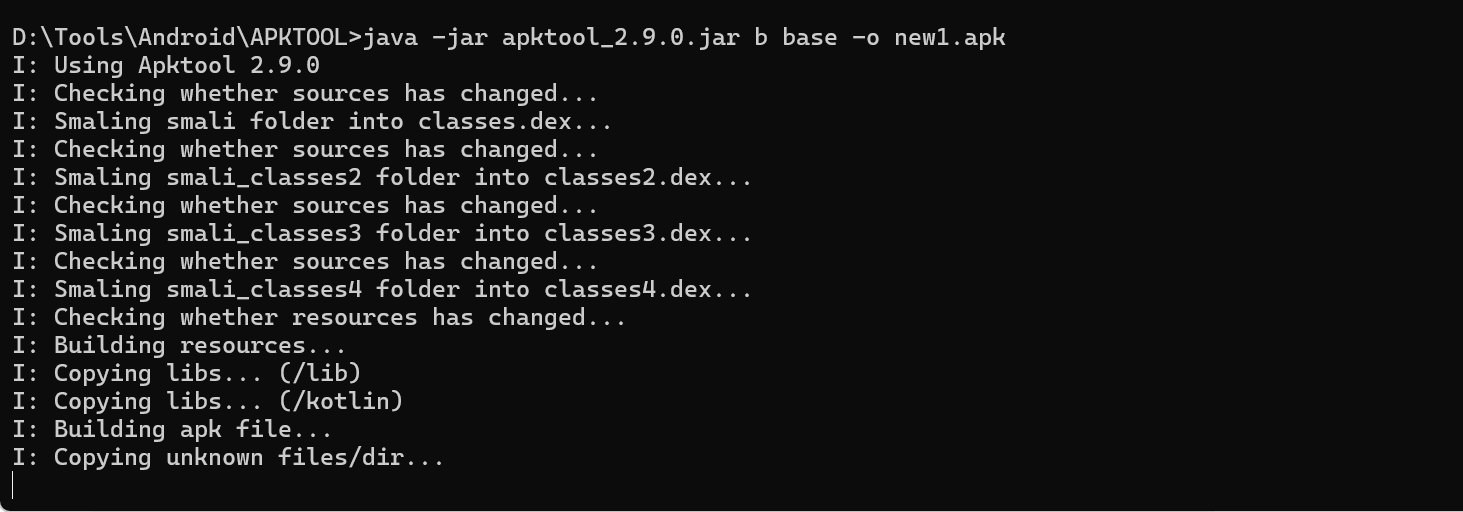

жЫіжФєйЗМйЭҐзЪДеЫЊзЙЗжИЦжґВжФєйГљеПѓдї•пЉМжЦЗдїґеРНеИЂеПШе∞±и°МпЉМдљњзФ®apktoolйЗНжЦ∞жЙУеМЕAPK

|

|

жЙУеМЕеЃМжИРеРОйЗНжЦ∞еЃЙи£ЕињРи°МпЉМзЬЛиГљеР¶ж≠£еЄЄињРи°МпЉМж≠£еЄЄињРи°Ме≠ШеЬ®й£ОйЩ©

е§ІйГ®еИЖйГљжЧ†ж≥ХеЃЙи£ЕпЉМеЫ†дЄЇдњЃжФєжЦЗдїґеРОз†іеЭПдЇЖAPPеОЯжЬЙзЪДз≠ЊеРНпЉМ****иАМ Android з≥їзїЯи¶Бж±ВжЙАжЬЙ APK ењЕй°їдљњзФ®жЬЙжХИиѓБдє¶з≠ЊеРНеРОжЙНиГљеЃЙи£ЕгАВ

2. еЇФзФ®з≠ЊеРНж†°й™Мж£АжµЛ

ж£АжµЛй°єж¶Вињ∞

Androidз≥їзїЯдљњзФ®JARеМЕзЪДз≠ЊеРНжЬЇеИґеѓєAPKињЫи°МеЃМжХіжАІдњЭжК§пЉМз°ЃдњЭAPKеЬ®дЄНеЃЙеЕ®зЪДзљСзїЬдЉ†иЊУжЧґзЪДеЃМжХіжАІеЊЧеИ∞дњЭжК§гАВдљЖAndroidз≥їзїЯж≤°жЬЙеѓєжХ∞е≠Чз≠ЊеРНзЪДйҐБеПСиАЕињЫи°МзЃ°зРЖпЉМдїїдљХдЇЇйГљеПѓдї•зФЯжИРжХ∞е≠Чз≠ЊеРНпЉМеєґдљњзФ®иѓ•з≠ЊеРНеѓєAPKеМЕињЫи°МйЗНжЦ∞з≠ЊеРНгАВе¶ВжЮЬAppжЬђиЇЂдЄНеѓєиЗ™иЇЂзЪДз≠ЊеРНжЭ•жЇРињЫи°МжЬЙжХИзЪДеЃМжХіжАІж£АжЯ•пЉМжФїеЗїиАЕеПѓдї•зѓ°жФєеЇФзФ®пЉИжПТеЕ•жБґжДПдї£з†БгАБжЬ®й©ђгАБеРОйЧ®гАБеєњеСКз≠ЙпЉЙпЉМйЗНжЦ∞з≠ЊеРНеєґдЄФдЇМжђ°еПСеЄГпЉМеѓЉиЗіеЇФзФ®з®ЛеЇПеЃМжХіжАІиҐЂз†іеЭПгАВ

жµЛиѓХиѓ¶жГЕ

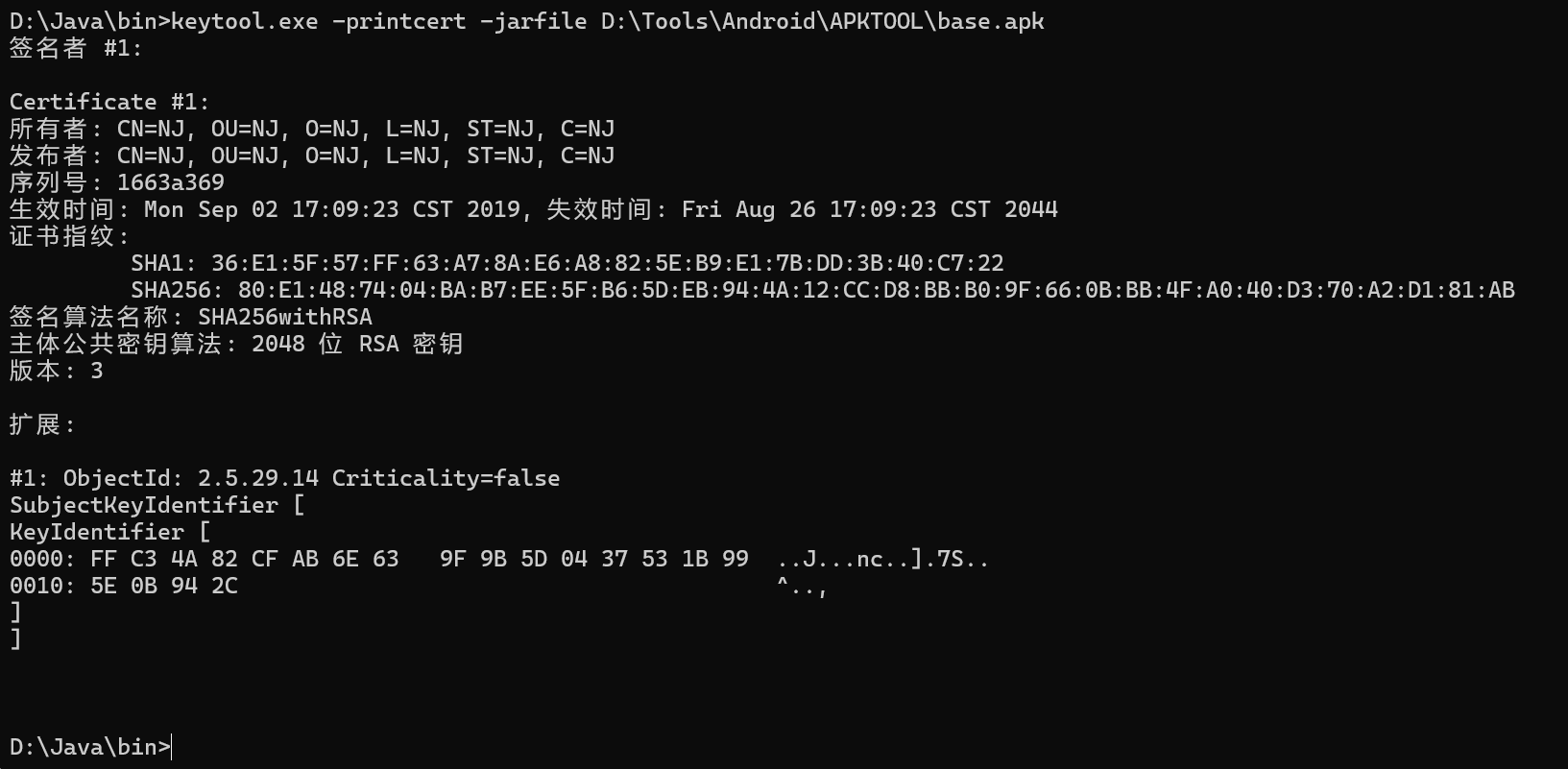

1.жЯ•зЬЛеОЯз≠ЊеРНдњ°жБѓ

|

|

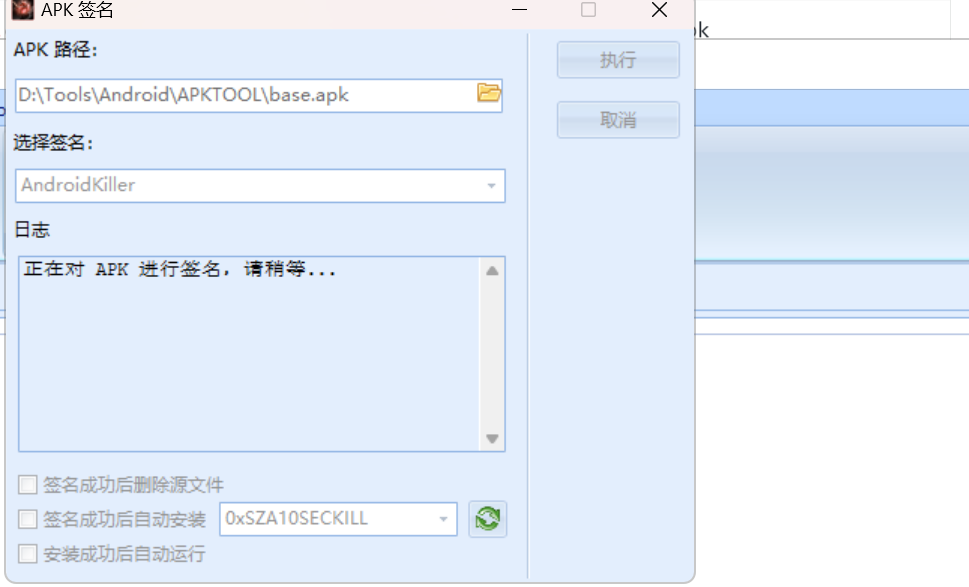

2.дљњзФ®з≠ЊеРНеЈ•еЕЈеѓєAPKињЫи°МйЗНз≠ЊеРНеєґеЃЙи£ЕеИ∞жЙЛжЬЇдЄК

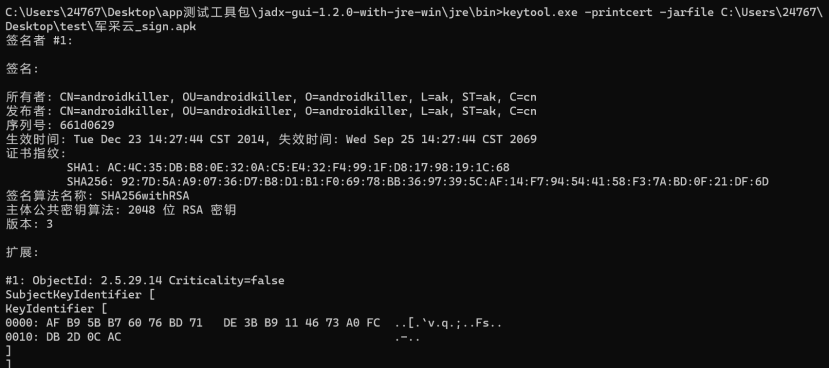

3.жЯ•зЬЛйЗНжЦ∞зЪДз≠ЊеРН

|

|

4.еЃЙи£ЕеИ∞жЙЛжЬЇзЬЛжШѓеР¶иГљж≠£еЄЄињРи°М

3. DEXдї£з†БеК†еѓЖз®ЛеЇ¶ж£АжµЛ

ж£АжµЛй°єж¶Вињ∞

AppеЬ®еПСеЄГзЪДжЧґеАЩеєґж≤°жЬЙеѓєclasses.dexжЦЗдїґињЫи°МдњЭжК§гАВclasses.dexжШѓAndroid AppзЪДеПѓжЙІи°МжЦЗдїґпЉМеМЕеРЂдЇЖзЉЦиѓСеРОзЪДJavaдї£з†БзЪДе≠ЧиКВз†БгАВзФ±дЇОж≤°жЬЙеѓєиѓ•жЦЗдїґињЫи°МеК†еѓЖпЉМдљњзФ®еЈ•еЕЈеПѓдї•е∞Же≠ЧиКВз†БињШеОЯжИРJavaдї£з†БгАВжФїеЗїиАЕеПѓдї•иљїжЭЊзЪДиОЈеПЦAppеЃҐжИЈзЂѓжЙАжЬЙзЪДдЄЪеК°йАїиЊСдї£з†БпЉМеєґеПСиµЈеЕґдїЦжФїеЗїпЉМе¶ВдЇМжђ°жЙУеМЕгАБж§НеЕ•жБґжДПдї£з†БгАБWebApiйАЖеРСз≠ЙгАВ

жµЛиѓХиѓ¶жГЕ

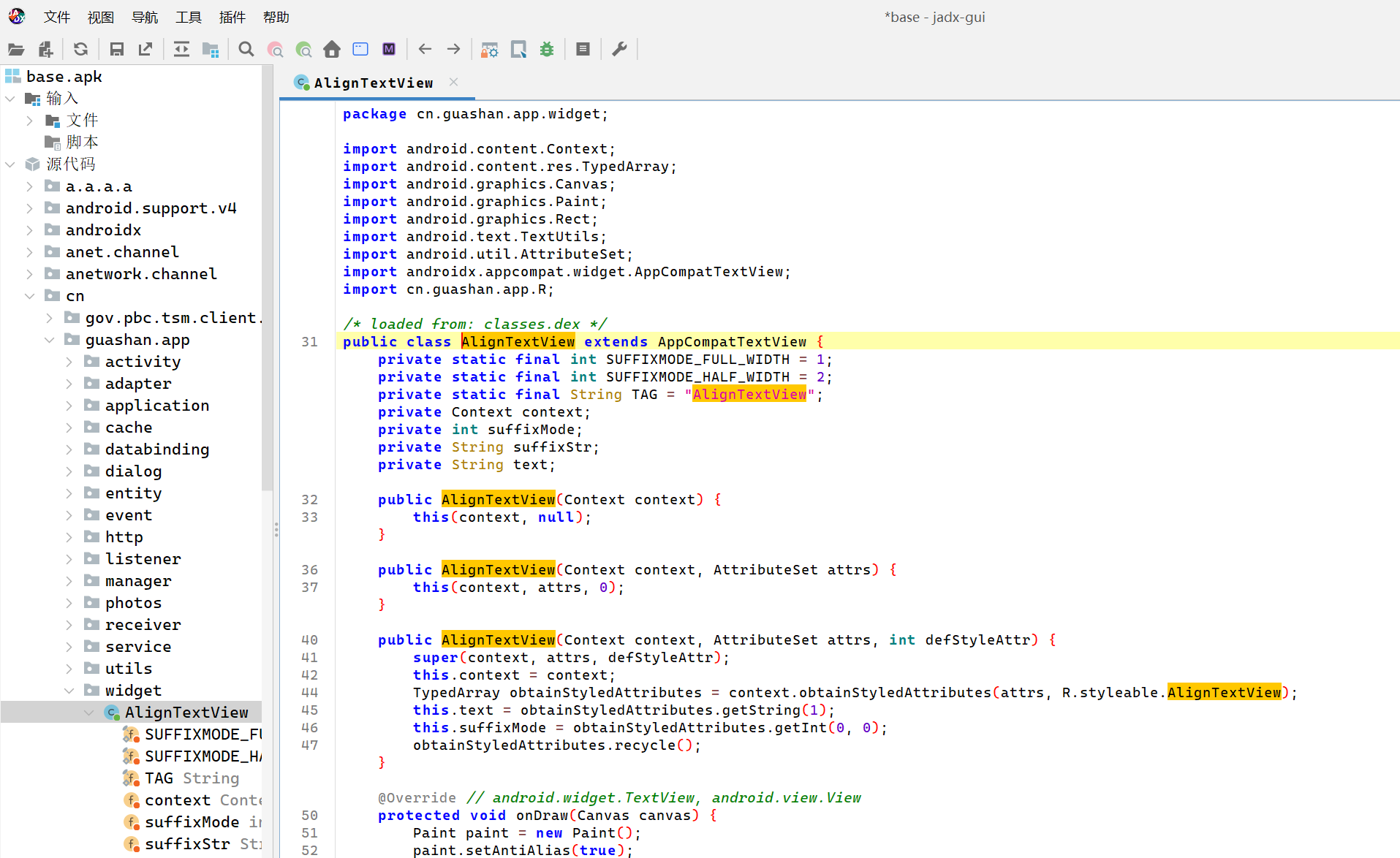

1.дљњзФ®JADXеПНзЉЦиѓСжЯ•зЬЛAPPпЉМеПСзО∞еПѓдї•жЯ•зЬЛAPPзЪДдЄїеЗљжХ∞пЉМдЄФеЕґеσ俕襀еПНзЉЦиѓСдЄЇеПѓиѓїжАІиЊГеЉЇзЪДJAVAдї£з†Б

еП™и¶БиГље§ЯеПНзЉЦиѓСе∞±е≠ШеЬ®й£ОйЩ©

дњЃе§НеїЇиЃЃ

еїЇиЃЃеѓєеЇФзФ®ињЫи°МеК†еЫЇдњЭжК§гАВ

4. DEXеК®жАБи∞ГиѓХж£АжµЛ

DEX еК®жАБи∞ГиѓХж£АжµЛ жШѓ Android App еЃҐжИЈзЂѓеЃЙеЕ®йШ≤жК§дЄ≠зЪДеЕ≥йФЃдЄАзОѓпЉМзЫЃзЪДжШѓйШ≤ж≠ҐжФїеЗїиАЕйАЪињЗ еК®жАБи∞ГиѓХеЈ•еЕЈпЉИе¶В FridaгАБXposedгАБJDBгАБGDB з≠ЙпЉЙ еЬ®ињРи°МжЧґеИЖжЮРгАБзѓ°жФєжИЦ Hook еЇФзФ®йАїиЊСгАВ

ж£АжµЛй°єж¶Вињ∞

еЬ®еЇФзФ®зЪДеЉАеПСзЪДињЗз®ЛдЄ≠пЉМеЉАеПСиАЕеПѓдї•йАЪињЗи∞ГиѓХењЂйАЯеЃЪдљНеИ∞еѓєеЇФзЪДйЧЃйҐШдї£з†БдљНзљЃгАВеРМж†ЈзЪДпЉМжФїеЗїиАЕеѓєеЇФзФ®ињЫи°МеК®жАБи∞ГиѓХеРОеПѓдї•дЇЖиІ£еЇФзФ®зЪДжЙІи°МйАїиЊСпЉМењЂйАЯеЃЪдљНеЕ≥йФЃдї£з†БзЪДдљНзљЃпЉМеРМжЧґжФїеЗїиАЕеПѓдї•еЬ®и∞ГиѓХињЗз®ЛдЄ≠еК®жАБдњЃжФєеЕ≥йФЃдљНзљЃдї£з†БпЉМеѓЉиЗіжЯРдЇЫйЩРеИґжО™ж֚襀зїХињЗпЉМжИЦиАЕињРи°МжЧґзЪДеРДз±їдњ°жБѓж≥ДйЬ≤гАВ

жµЛиѓХиѓ¶жГЕ

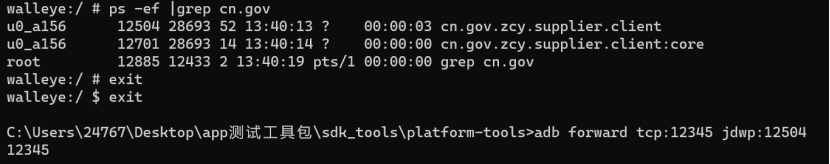

1.з°ЃиЃ§appжШѓеР¶иГље§Я襀и∞ГиѓХ

|

|

**2.е¶ВжЮЬеЇФзФ®дЄНиГљзЫіжΕ襀и∞ГиѓХпЉМе¶ВдљХињЫи°Ми∞ГиѓХ

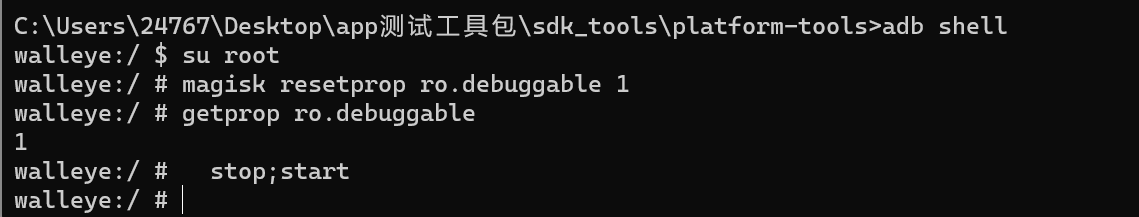

**е¶ВеЫЊжЙАз§Їи°®з§Їж≤°жЬЙи∞ГиѓХжЭГйЩРпЉМйЬАи¶БеИЗжНҐжИРrootеРОеЉАеРѓи∞ГиѓХжЭГйЩР

|

|

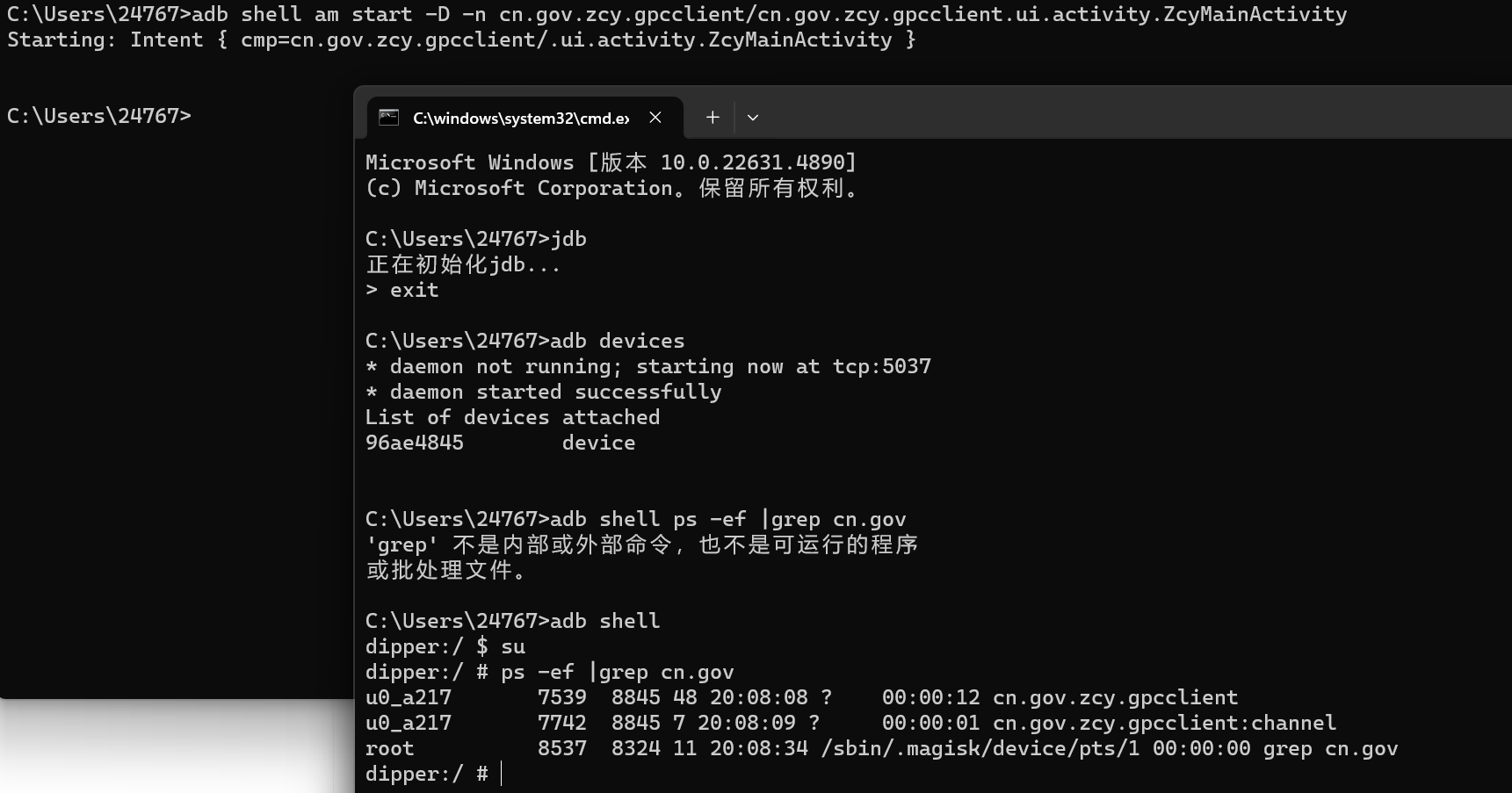

- дї•и∞ГиѓХж®°еЉПеРѓеК®еЇФзФ®пЉЪдљњзФ®дї•дЄЛеСљдї§еРѓеК®еЇФзФ®

|

|

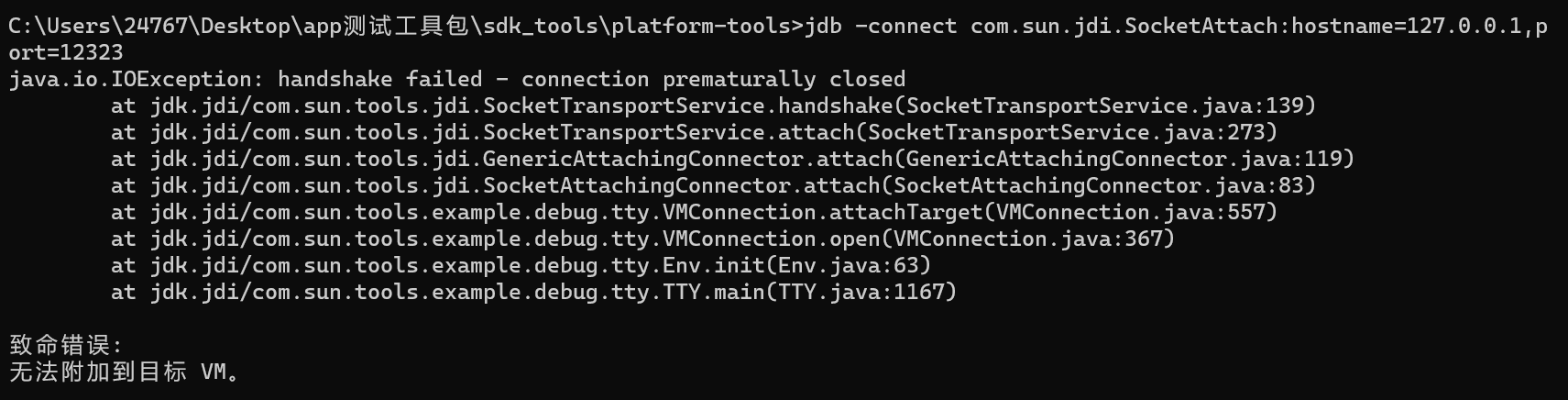

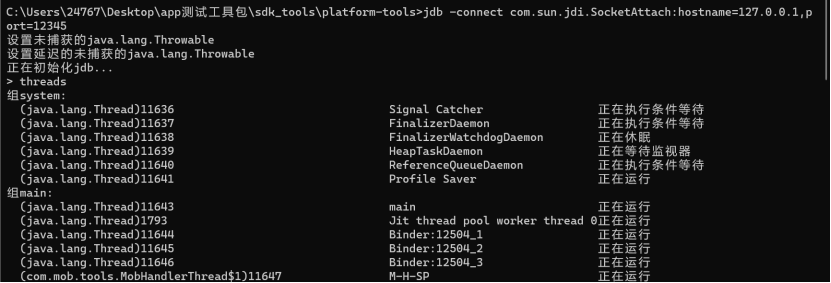

- дљњзФ®adbињЫи°МзЂѓеП£иљђеПС

- дљњзФ®jdbињЮжО•иѓ•зЂѓеП£пЉМеН≥еПѓдљњзФ®jdbзЫЄеЕ≥еСљдї§еѓєеЇФзФ®ињЫи°Ми∞ГиѓХпЉМеПСзО∞еПѓдї•ињЫи°Ми∞ГиѓХ

|

|

дњЃе§НеїЇиЃЃ

еѓєеЇФзФ®ињЫи°МињЬз®Ли∞ГиѓХпЉМйЬАи¶Би¶БеЬ®жЙЛжЬЇдЄ≠ињРи°Мandroid_serverгАБgdbserverгАБgdbз≠ЙињЫз®ЛпЉМеїЇиЃЃеЬ®еЇФзФ®ињРи°МдЄ≠йБНеОЖз≥їзїЯињЫз®ЛпЉМж£АжµЛжШѓеР¶е≠ШеЬ®еѓєеЇФзЪДињЫз®ЛеРНпЉМе¶ВжЮЬеПСзО∞е≠ШеЬ®еѓєеЇФзЪДињЫз®ЛеРНеН≥еПѓз°ЃеЃЪеЇФзԮ襀и∞ГиѓХпЉМеПКжЧґйААеЗЇеЇФзФ®гАВ

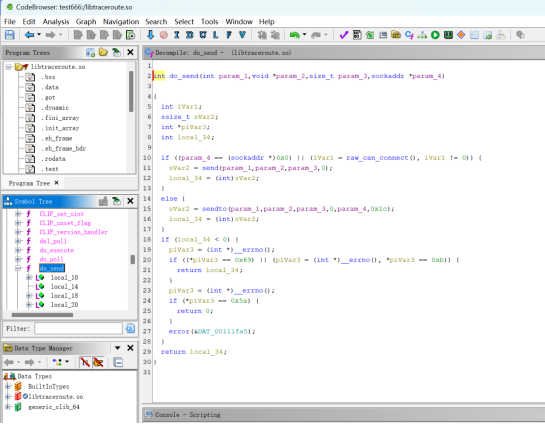

5.Nativeе±Вдї£з†БеК†еЫЇж£АжµЛ

Native е±Вдї£з†БеК†еЫЇж£АжµЛ жШѓ Android App еЃЙеЕ®йШ≤жК§дЄ≠зЪДйЂШйШґзОѓиКВпЉМдЄїи¶БзФ®дЇОиѓДдЉ∞ C/C++ зЉЦеЖЩзЪД **<font style="color:rgb(17, 17, 51);background-color:rgba(175, 184, 193, 0.2);">.so</font>** еК®жАБеЇУжШѓеР¶зїПињЗжЬЙжХИдњЭжК§пЉМйШ≤ж≠ҐжФїеЗїиАЕйАЪињЗ IDA ProгАБGhidraгАБRadare2 з≠ЙеЈ•еЕЈињЫи°МйЭЩжАБеПНзЉЦиѓСжИЦеК®жАБи∞ГиѓХпЉМдїОиАМз™ГеПЦж†ЄењГзЃЧж≥ХгАБеѓЖйТ•жИЦдЄЪеК°йАїиЊСгАВ

ж£АжµЛй°єж¶Вињ∞

AppеЬ®еПСеЄГзЪДжЧґеАЩж≤°жЬЙеѓєж†ЄењГзЪДSOеЇУињЫи°МеК†еѓЖгАБеК†е£≥жИЦжЈЈжЈЖз≠ЙеК†еЫЇе§ДзРЖгАВSOдЄ≠еМЕеРЂдЇЖзЉЦиѓСеРОзЪДжЬЇеЩ®з†БпЉМзФ±дЇОж≤°жЬЙеѓєиѓ•жЦЗдїґињЫи°МеК†еЫЇдњЭжК§пЉМдљњзФ®еЈ•еЕЈеПѓдї•е∞Же≠ЧиКВз†БињШеОЯжИРз±їCдї£з†БпЉМзФ±ж≠§еПѓеѓЉиЗіеЕ≥йФЃдЄЪеК°дї£з†БйАїиЊСжЪійЬ≤пЉМе≠ШеЬ®й£ОйЩ©гАВ

жµЛиѓХиѓ¶жГЕ

1.еѓєеЇФзФ®иІ£еОЛзЉ©еРОпЉМжЙЊеИ∞еЇФзФ®и∞ГзФ®зЪДSOжЦЗдїґпЉМе¶ВдЄЛеЫЊдЄ≠жЙАз§ЇпЉЪ

дЄАиИђеЬ®libзЫЃељХдЄЛпЉМжИСдїђи¶БжЙЊAPPжЬђиЇЂзЪД.soжЦЗдїґиАМдЄНжШѓзђђдЄЙжЦєSDKзЪД.soжЦЗдїґ

зЫіжО•дљњзФ®AIеИ§жЦ≠еУ™дЇЫжШѓеЇФзФ®иЗ™иЇЂзЪД.soжЦЗдїґпЉМе¶ВжЮЬж≤°жЬЙеИЩеЃЙеЕ®пЉМжИЦиАЕ**жЯ•зЬЛ **<font style="color:rgb(17, 17, 51);background-color:rgba(175, 184, 193, 0.2);">AndroidManifest.xml</font>** дЄ≠жШѓеР¶жЬЙ **<font style="color:rgb(17, 17, 51);background-color:rgba(175, 184, 193, 0.2);">nativeLibrary</font>** йЕНзљЃ**

|

|

2.е¶ВжЮЬжЙЊеИ∞еЇФзФ®иЗ™иЇЂзЪДsoжЦЗдїґйВ£дєИдљњзФ®GhidraеѓєеЇФзФ®soжЦЗдїґињЫи°МеИЖжЮРпЉМеПСзО∞еПѓдї•еИЖжЮРеЊЧеИ∞жЄЕжЩ∞зЪДдЉ™дї£з†Б

6.Nativieе±ВеК®жАБи∞ГиѓХж£АжµЛ

ж£АжµЛй°єж¶Вињ∞

Appж≤°жЬЙдљњзФ®еПНи∞ГиѓХжКАжЬѓеѓєињРи°МжЧґзЪДз®ЛеЇПињЫи°МдњЭжК§гАВжФїеЗїиАЕеПѓдї•йАЪињЗеК®жАБи∞ГиѓХзЪДжЦєж≥ХпЉМеѓєAppињЫи°МйАЖеРСгАБиЈЯиЄ™з≠ЙгАВеРМжЧґпЉМжФїеЗїиАЕињШеПѓдї•еИ©зФ®и∞ГиѓХжКАжЬѓпЉМеЬ®ињРи°МжЧґзЪДAppеЖЕе≠ШдЄ≠ж≥®еЕ•жБґжДПдї£з†БпЉМиЊЊеИ∞жИ™иОЈињРи°МжЧґжХ∞жНЃзЪДзЫЃзЪДпЉМж≠§дЄЊеПѓиГљеѓЉиЗізФ®жИЈзЪДйЪРзІБдњ°жБѓиҐЂз™ГеПЦгАВ

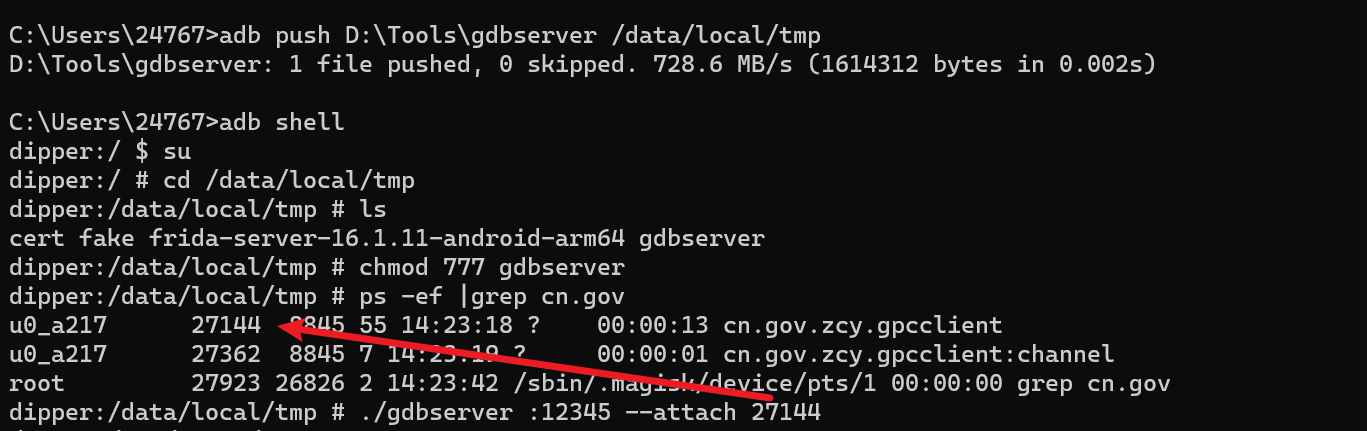

жµЛиѓХиѓ¶жГЕ

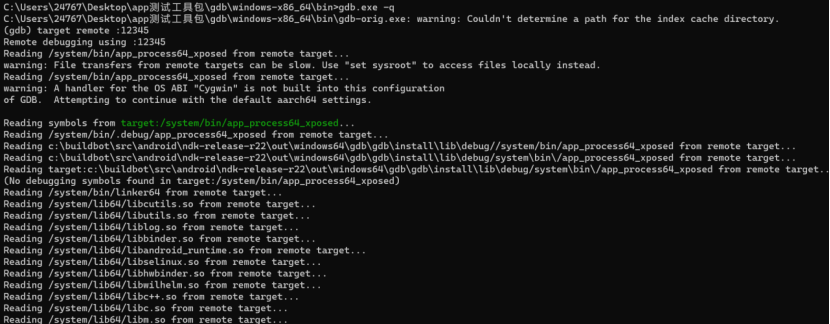

1.е∞ЖзІїеК®иЃЊе§ЗеѓєеЇФжЮґжЮДзЪДgdb_serverдЄКдЉ†иЗ≥иЃЊе§ЗдЄ≠пЉМжОИдЇИжЭГйЩРпЉМз°ЃиЃ§еЇФзФ®ињЫз®ЛпЉМдљњзФ®gdb_server attachеѓєеЇФињЫз®ЛпЉМеєґзЫСеРђеЬ®12345зЂѓеП£пЉЪ

https://github.com/topjohnwu/FrankeNDK/blob/master/prebuilt/android-arm64/gdbserver/gdbserver

|

|

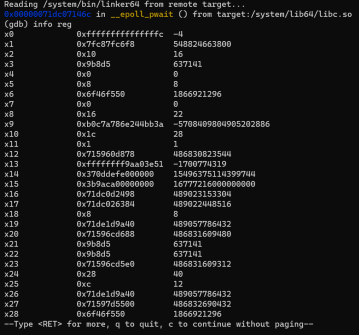

2.е∞ЖPCжЬђеЬ∞зЂѓеП£иљђеПСиЗ≥jdwpпЉМеєґдљњзФ®gdbињЮжО•иѓ•зЂѓеП£пЉМйАЙжЛ©дЄНйЬАи¶БдЄЛжЦ≠зВєињЮжО•

![]()

|

|

3.е¶ВдЄЛеЫЊињЮжО•жИРеКЯпЉМж≠§жЧґеН≥еПѓжЙІи°МеРДз±їи∞ГиѓХеСљдї§ињЫи°Ми∞ГиѓХ

|

|

- жЯ•зЬЛappе†Жж†Идњ°жБѓ

|

|

дњЃе§НеїЇиЃЃ

еѓєеЇФзФ®ињЫи°МињЬз®Ли∞ГиѓХпЉМйЬАи¶Би¶БеЬ®жЙЛжЬЇдЄ≠ињРи°Мandroid_serverгАБgdbserverгАБgdbз≠ЙињЫз®ЛпЉМеїЇиЃЃеЬ®еЇФзФ®ињРи°МдЄ≠йБНеОЖз≥їзїЯињЫз®ЛпЉМж£АжµЛжШѓеР¶е≠ШеЬ®еѓєеЇФзЪДињЫз®ЛеРНпЉМе¶ВжЮЬеПСзО∞е≠ШеЬ®еѓєеЇФзЪДињЫз®ЛеРНеН≥еПѓз°ЃеЃЪеЇФзԮ襀и∞ГиѓХпЉМеПКжЧґйААеЗЇеЇФзФ®гАВ

7. еК®жАБж≥®еЕ•ж£АжµЛ

ж£АжµЛй°єж¶Вињ∞

Appж≤°жЬЙдљњзФ®еПНи∞ГиѓХжКАжЬѓеѓєињРи°МжЧґзЪДз®ЛеЇПињЫи°МдњЭжК§гАВжФїеЗїиАЕеПѓдї•йАЪињЗеК®жАБи∞ГиѓХзЪДжЦєж≥ХпЉМеѓєAppињЫи°МйАЖеРСгАБиЈЯиЄ™з≠ЙгАВеРМжЧґпЉМжФїеЗїиАЕињШеПѓдї•еИ©зФ®и∞ГиѓХжКАжЬѓпЉМеЬ®ињРи°МжЧґзЪДAppеЖЕе≠ШдЄ≠ж≥®еЕ•жБґжДПдї£з†БпЉМиЊЊеИ∞жИ™иОЈињРи°МжЧґжХ∞жНЃзЪДзЫЃзЪДпЉМж≠§дЄЊеПѓиГљеѓЉиЗізФ®жИЈзЪДйЪРзІБдњ°жБѓиҐЂз™ГеПЦгАВ

жµЛиѓХиѓ¶жГЕ

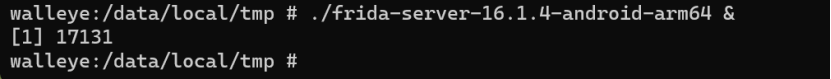

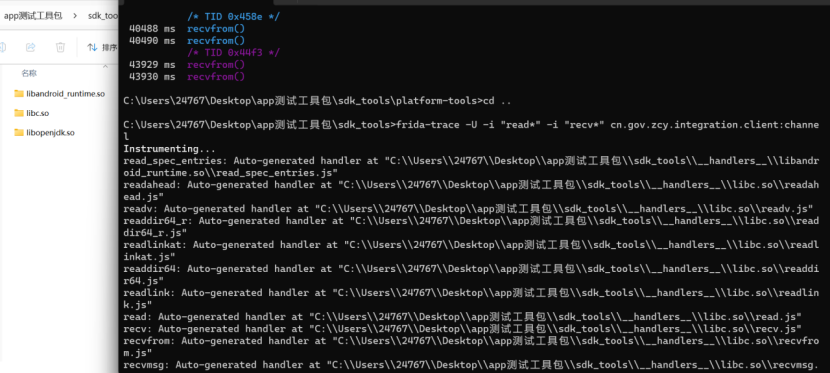

1.еЬ®иЃЊе§ЗдЄ≠еРѓеК®frida-server

2.дљњзФ®frida-trace -U -i “read*” -i “recv*” cn.gov.zcy.integration.client:channelпЉМињљиЄ™еЇФеЗљжХ∞и∞ГзФ®пЉМе¶ВдЄЛеЫЊпЉМеПѓеѓЉеЗЇжЦЗдїґ

жµЛиѓХзїУжЮЬ

дЄ≠й£ОйЩ©

дњЃе§НеїЇиЃЃ

еѓєеЇФзФ®ињЫи°МеК†еЫЇдњЭжК§пЉМеєґеРѓзФ®йШ≤ж≥®еЕ•з≠ЦзХ•гАВ

8. ж®°жЛЯеЩ®ж£АжµЛ

ж£АжµЛй°єж¶Вињ∞

Androidж®°жЛЯеЩ®жШѓжМЗињРи°МеЬ®зФµиДСдЄ≠зЪДиЩЪжЛЯиЃЊе§ЗпЉМеПѓдї•йҐДиІИгАБеЉАеПСеТМжµЛиѓХAPPгАВеЬ®ж®°жЛЯеЩ®дЄ≠ињРи°МпЉМеПѓиГљеЄ¶жЭ•е¶ВдЄЛеЃЙеЕ®й£ОйЩ©пЉЪж®°жЛЯе§ЪдЄ™иЃЊе§ЗпЉМињЫи°МиЩЪеБЗж≥®еЖМгАБеИЈеНХгАБиЦЕзЊКжѓЫз≠ЙпЉЫж®°жЛЯиЩЪеБЗдљНзљЃпЉМеПСйАБдљНзљЃжђЇй™Чдњ°жБѓпЉЫйАВзФ®дЇОе§Іе§ЪжХ∞зЪДе§ЦжМВз®ЛеЇПпЉМеѓЉиЗізФ®жИЈжМВжЬЇеИЈдїїеК°пЉМз†іеЭПAPPзЪДеЕђеє≥жАІпЉЫе≠ШеЬ®еРОеП∞з®ЛеЇПпЉМеѓЉиЗізФ®жИЈеЬ®ж®°жЛЯеЩ®дЄ≠иЊУеЕ•зЪДжХПжДЯжХ∞жНЃпЉИAPPиі¶еПЈеТМеѓЖз†Бз≠ЙпЉЙ襀з™ГеПЦгАВ

жµЛиѓХиѓ¶жГЕ

1.еЬ®ж®°жЛЯеЩ®дЄ≠еЃЙи£ЕеЇФзФ®ињРи°МпЉМеПСзО∞еЇФзФ®жЬ™еѓєзФ®жИЈињЫи°МжПРз§ЇпЉЪ

жµЛиѓХзїУжЮЬ

дљОй£ОйЩ©

дњЃе§НеїЇиЃЃ

еѓєзФ®жИЈзЪДињРи°МзОѓеҐГињЫи°Мж£АжµЛпЉМеєґињЫи°МжПРз§ЇгАВ

9. RootзОѓеҐГж£АжµЛ

ж£АжµЛй°єж¶Вињ∞

еЇФзФ®ињРи°МзЪДзїИзЂѓеПѓиÚ襀жФїеЗїиАЕиОЈеПЦROOTжЭГйЩРгАВжФїеЗїиАЕеПѓдї•йЪПжДПиЃњйЧЃиОЈеПЦдЇЖROOTжЭГйЩРзЪДиЃЊе§ЗдЄ≠дїїжДПеЇФзФ®еВ®е≠ШзЪДдїїдљХжХ∞жНЃпЉМе≠ШеЬ®жХ∞жНЃж≥ДйЬ≤гАБжХ∞жНЃйЭЮж≥Хзѓ°жФєз≠Йй£ОйЩ©гАВ

жµЛиѓХиѓ¶жГЕ

1.еЬ®иОЈеПЦдЇЖrootжЭГйЩРзЪДзїИзЂѓдЄКеЃЙи£ЕињРи°МеЇФзФ®пЉМеПСзО∞жЬ™жПРз§ЇзФ®жИЈиЃЊе§ЗеЈ≤иОЈеПЦROOTжЭГйЩРпЉЪ

жµЛиѓХзїУжЮЬ

дљОй£ОйЩ©

дњЃе§НеїЇиЃЃ

еѓєзФ®жИЈзЪДињРи°МзОѓеҐГињЫи°Мж£АжµЛпЉМеєґињЫи°МжПРз§ЇгАВ

Bypass root

https://github.com/LSPosed/LSPosed.github.io/releases/

- жПТдїґдїЛзїН

- ShamikoжШѓMagiskзЪДдЄАдЄ™жПТдїґпЉМдЄїи¶БзФ®дЇОеЬ®AndroidиЃЊе§ЗдЄКеЃЮзО∞жЫійЪРиФљзЪДrootжЭГйЩРзЃ°зРЖ

- еЃГиГље§ЯйЕНеРИMagisk Hideз≠ЙжЬЇеИґпЉМйЪРиЧПrootзЧХињєпЉМйШ≤ж≠ҐиҐЂйУґи°МгАБжФѓдїШз±їз≠ЙеЇФзФ®ж£АжµЛеИ∞еЈ≤rootпЉМдїОиАМз°ЃдњЭињЩдЇЫеЇФзФ®еПѓдї•ж≠£еЄЄињРи°М

- ShamikoзЪДзЙєзВєжШѓжЧ†йЬАе∞ЖеЇФзФ®жЈїеК†еИ∞MagiskзЪДвАЬйЪРиЧПвАЭеИЧи°®дЄ≠пЉМиАМжШѓйАЪињЗжЫіеЇХе±ВзЪДZygiskж≥®еЕ•жЦєеЉПеК®жАБйЪРиЧПпЉМдљњзФ®иµЈжЭ•жЫіеК†зБµжіїеТМйЂШжХИ

- и°•еЕЕпЉЪZygiskжШѓMagisk жПРдЊЫзЪДдЄАзІНйЂШзЇІжКАжЬѓпЉМеЃГиГљеЬ®жЙЛжЬЇз≥їзїЯеРѓеК®жЧґгАБеЇФзФ®з®ЛеЇПеИЪжЙУеЉАзЪДзЮђйЧіе∞±жВДжВДдїЛеЕ•пЉМеѓєAppзЪДињРи°МзОѓеҐГињЫи°МдњЃжФєпЉМеПѓдї•жККеЃГжГ≥и±°жИРдЄАдЄ™вАЬеєХеРОжУНжОІиАЕвАЭпЉМеЬ®жѓПдЄ™AppеЗЇзФЯпЉИеРѓеК®пЉЙзЪДйВ£дЄАеИїе∞±еѓєеЕґињЫи°Ми∞ГжХіпЉМжѓФе¶ВпЉЪйЪРиЧПRootзЧХињєжИЦжЈїеК†жЦ∞еКЯиГљпЉМеГП ShamikoгАБLSPosedињЩдЇЫеКЯиГљеЉЇе§ІзЪДж®°еЭЧйГљдЊЭиµЦеЃГжЙНиГљеЈ•дљЬ

|

|