Android6.0чЙИцЬмхПКф╗еф╕ЛхПпф╗ечЫ┤цОецКУхМЕя╝МAndroid7.0чЙИцЬмч│╗ч╗ЯцЦ░хвЮф║ЖшпБф╣жцабщкМя╝МцЙАф╗ещЬАшжБхоЙшгЕшпБф╣жцЙНхПпф╗ецКУхПЦцХ░цНохМЕ

https://zhuanlan.zhihu.com/p/528508596

1.хоЙшгЕшпБф╣ж

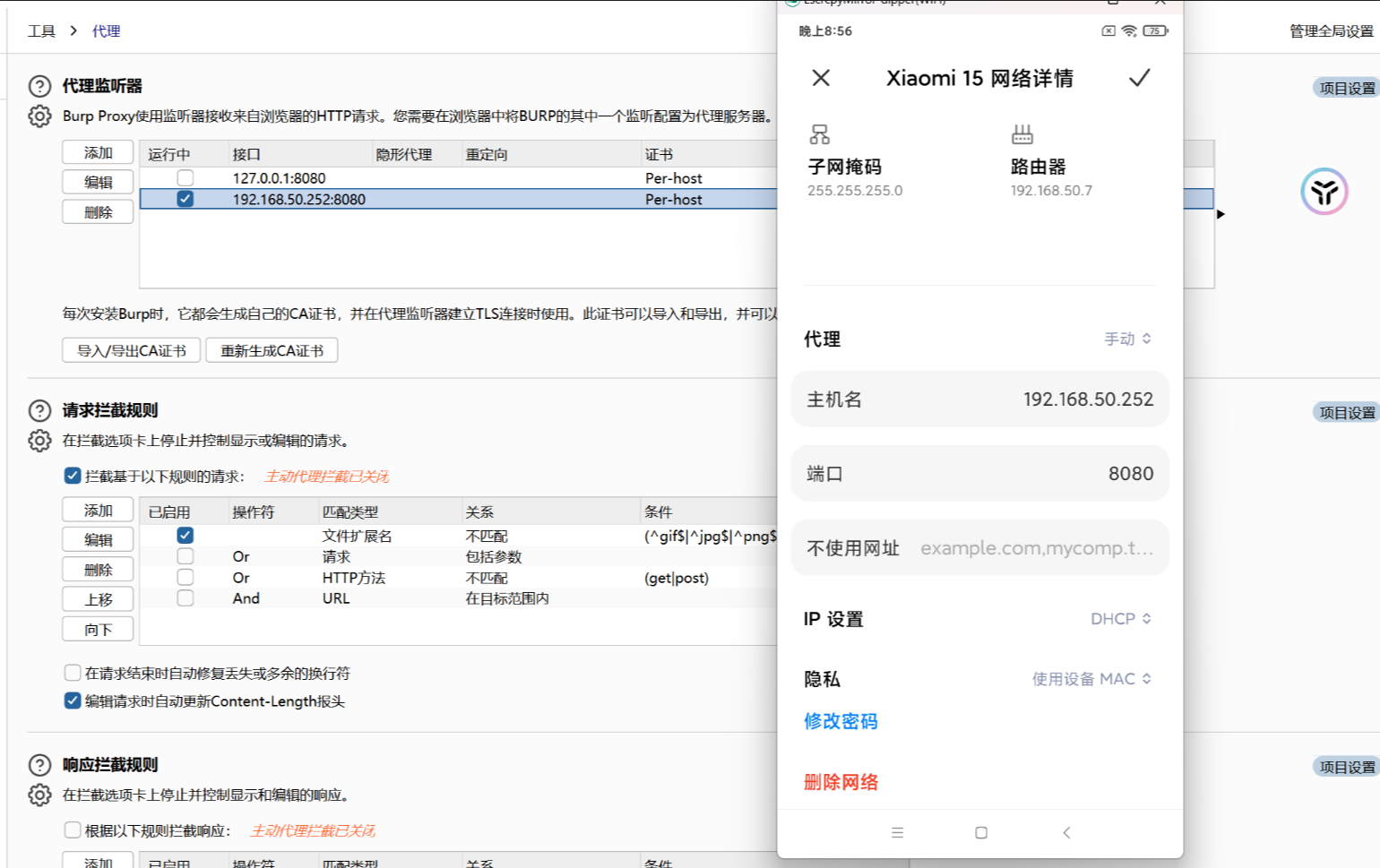

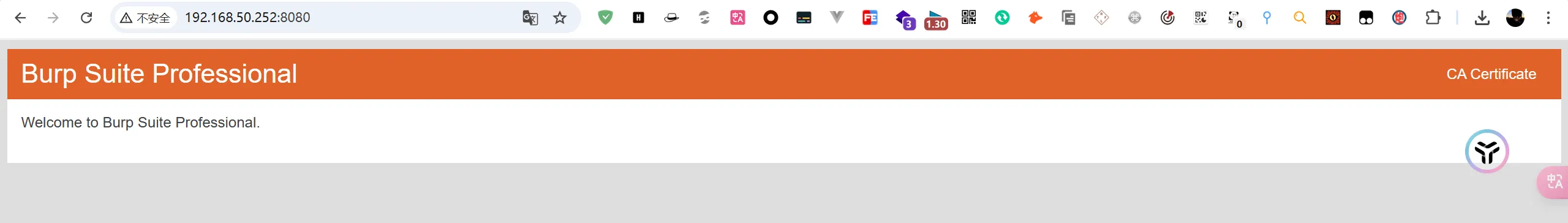

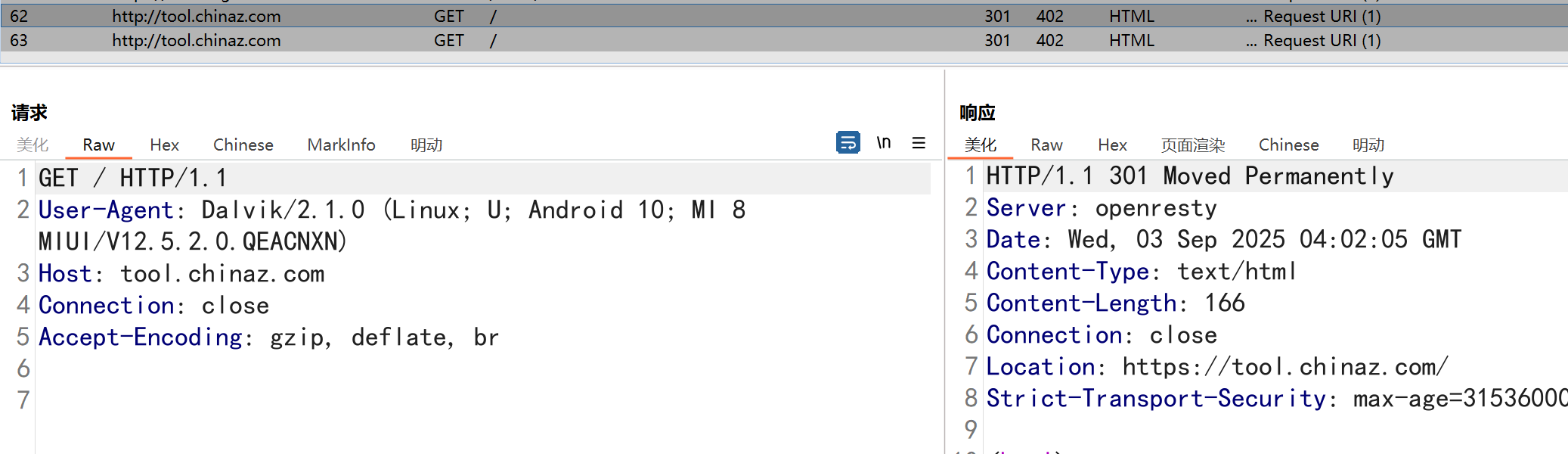

хЕИх░ЖцЙЛцЬ║ф╕ОчФ╡шДСхдДф║ОхРМф╕Ач╜Сцо╡я╝Мх░ЖцЙЛцЬ║ф╗гчРЖцМЗхРСчФ╡шДСburpчЪДф╗гчРЖя╝МцндцЧ╢хН│хПпцКУхМЕя╝Мф╜ЖцШпхПкшГ╜цКУhttpчЪДцХ░цНохМЕ

шо┐щЧоburpф╗гчРЖхЬ░хЭАя╝Мф╕Лш╜╜шпБф╣жя╝Мх╣╢х░ЖшпБф╣жхРОч╝АцФ╣ф╕║.cerя╝Мх░ЖшпБф╣жф╕Кф╝ахИ░цЙЛцЬ║хЖЕщГихнШхВия╝МхПпф╗ещАЪш┐ЗцКХх▒Пш╜пф╗╢чЪДцЦЗф╗╢ф╕Кф╝ахКЯшГ╜ш┐ЫшбМф╕Кф╝а

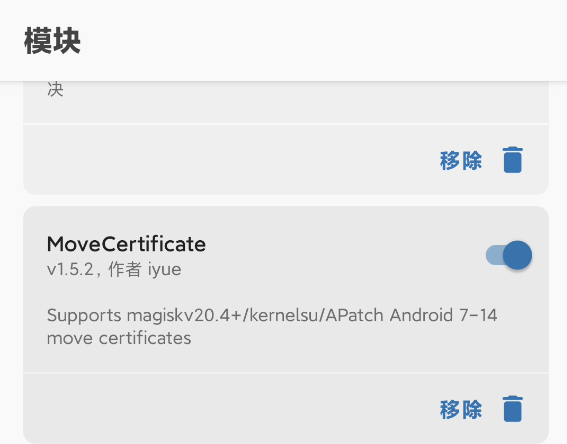

цИЦшАЕф╜┐чФищЭвхЕ╖цПТф╗╢ш┐ЫшбМчз╗хКиhttps://github.com/ys1231/MoveCertificate/releases/tag/v1.5.2

хоЙшгЕхРОф╝ЪшжБц▒ВщЗНхРпя╝МщЗНхРпхРОхН│хПпцКУхПЦhttpsцХ░цНохМЕ

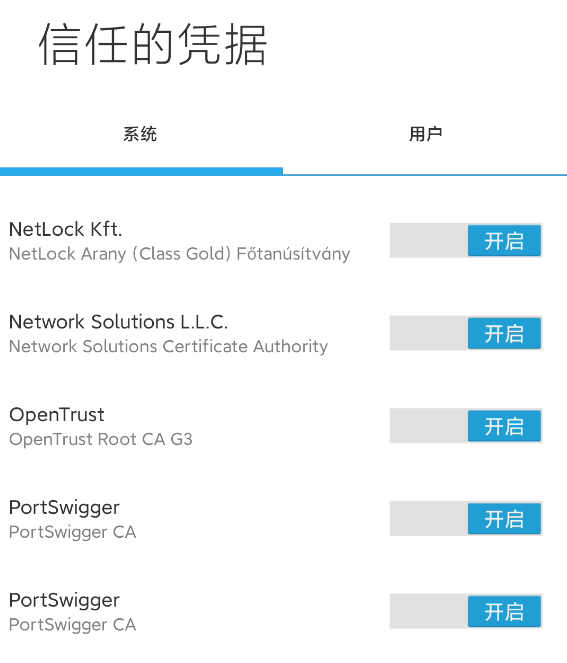

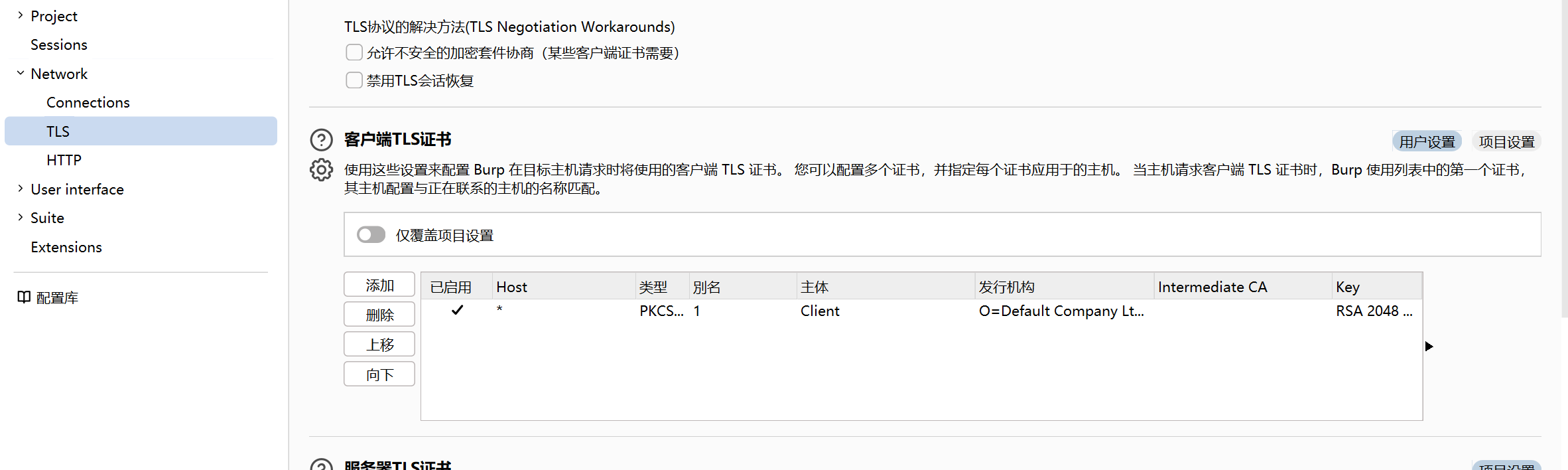

цндцЧ╢хИ░цЙЛцЬ║шо╛ч╜оя╝Мф┐бф╗╗ф╕ОхЗнцНоф╕нхН│хПпцЯечЬЛхоЙшгЕцИРхКЯчЪДшпБф╣жцЦЗф╗╢

2.ф╕НцгАц╡Лф╗гчРЖч▒╗цКУхМЕ

https://mp.weixin.qq.com/s/GkBwLHxXD52cWZR1CpfBHQ

ш┐ЩщЗМф╜┐чФичЪДщЭ╢хЬ║хЬ░хЭАф╕║я╝Ъhttps://github.com/AndroidAppSec/vuls/releases/tag/v4.4

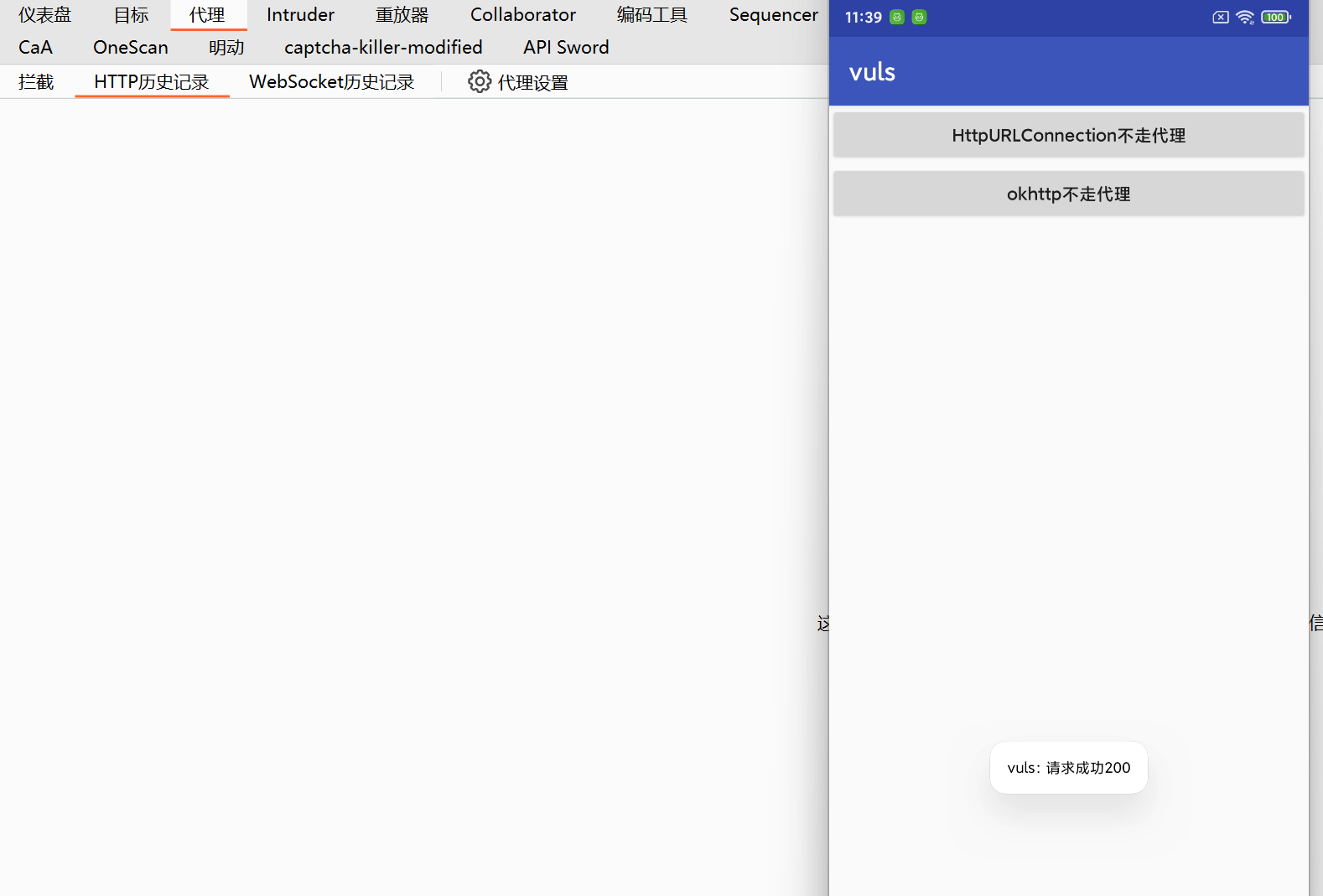

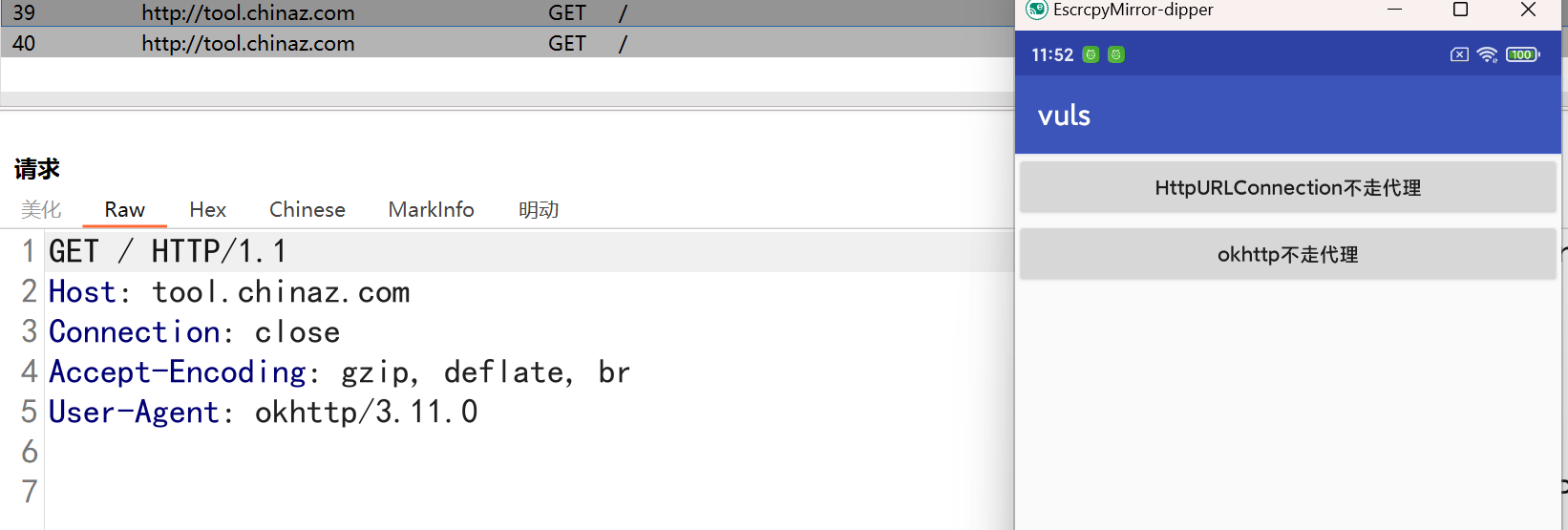

хПпф╗ечЬЛхИ░чВ╣хЗ╗цЧ╢Burpф╕Кц▓бцЬЙцШ╛чд║ф╗╗ф╜Хц╡БщЗП

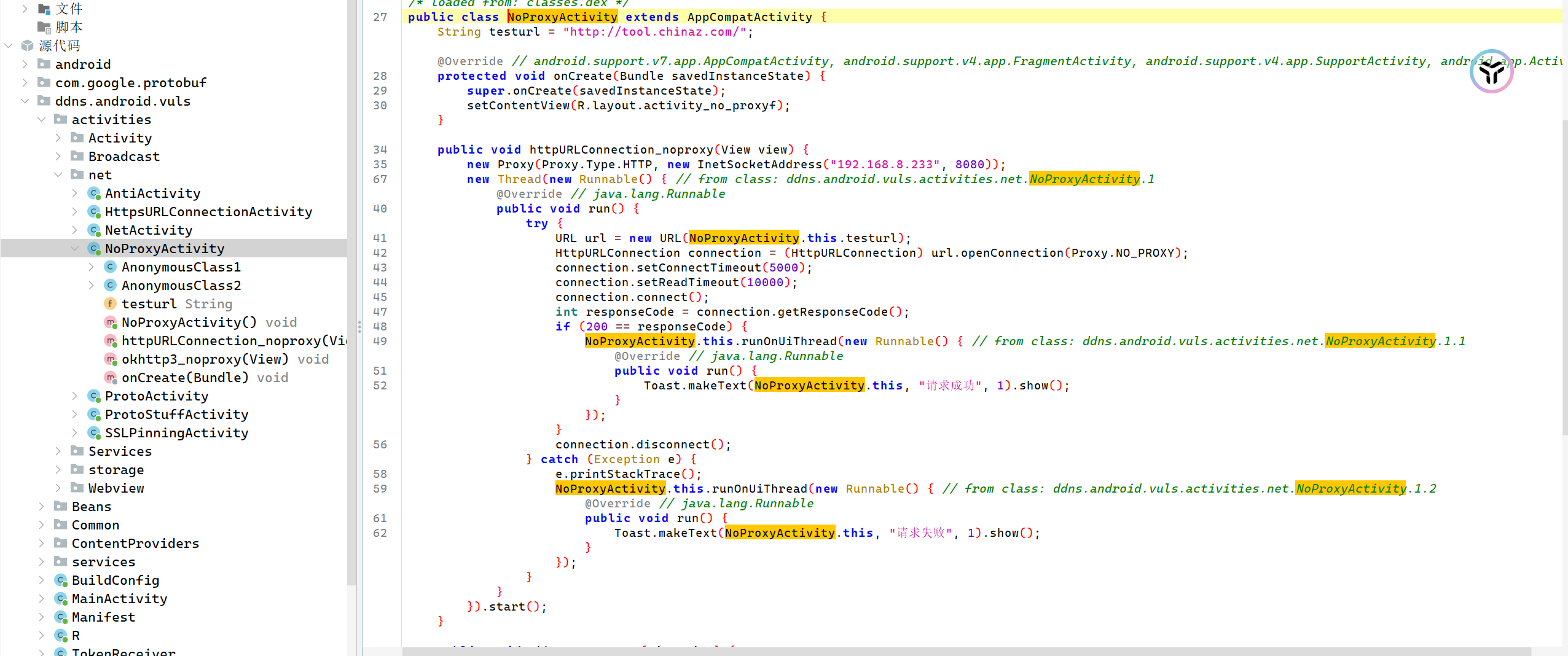

ф╜┐чФиJADXш┐ЫшбМхПНч╝ЦшпСя╝МцЯечЬЛх╜УхЙНхКаш╜╜чЪДщб╡щЭвцЙ╛хИ░хп╣х║ФчЪДхоЮчО░ч▒╗

|

|

цЯечЬЛхп╣х║ФчЪДф╗гчаБцо╡я╝Мф╕НцЗВчЫ┤цОехдНхИ╢щЧоAI

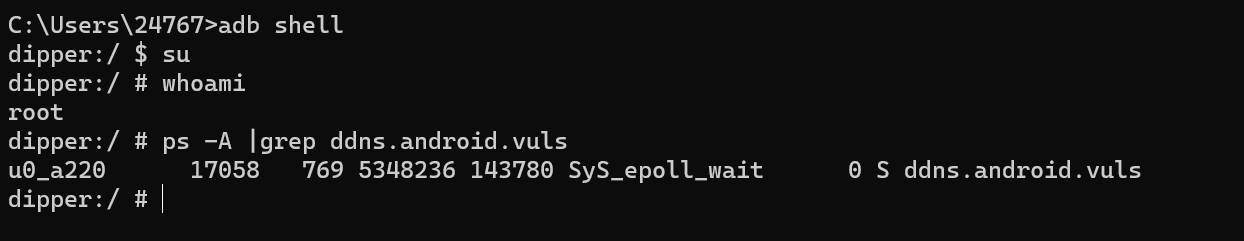

2.1.iptablesц╡БщЗПш╜мхПСя╝ИщЬАшжБRootцЭГщЩРя╝Й

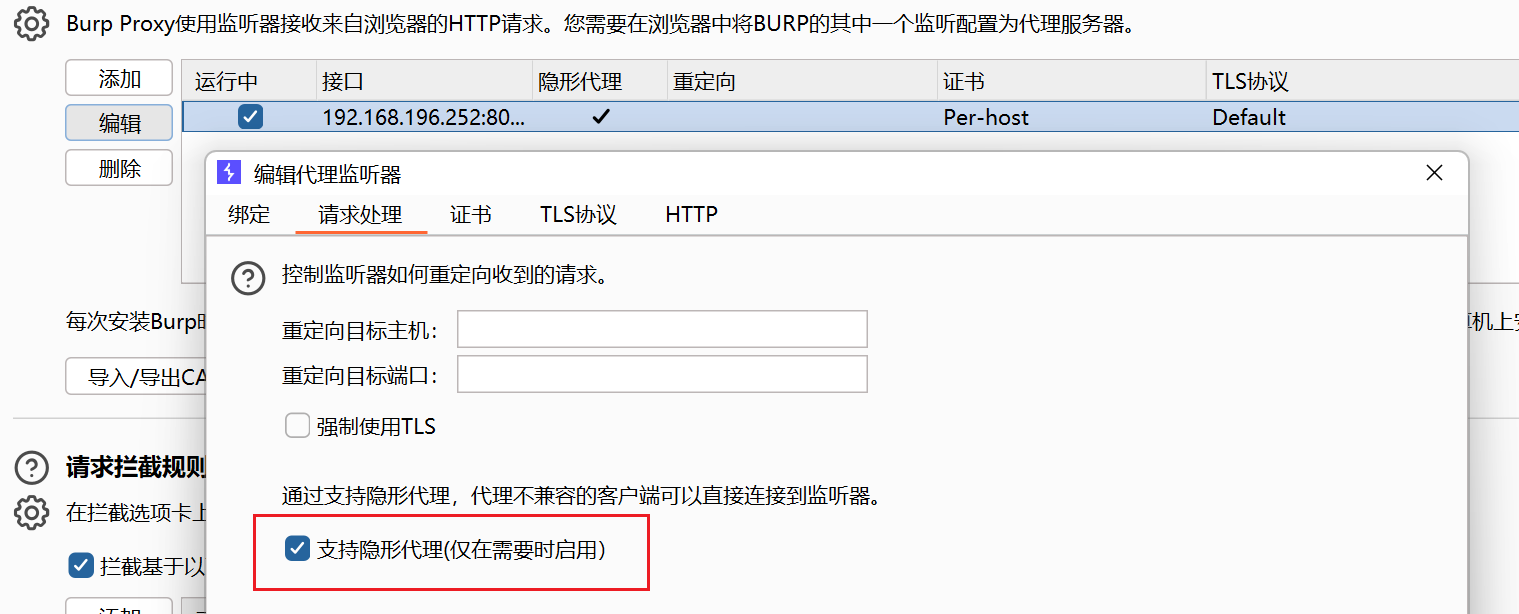

шо╛ч╜оBurpSuiteф╕║щАПцШОф╗гчРЖ

шО╖хПЦчЫоцаЗх║ФчФичЪДuid

|

|

|

|

цндцЧ╢хЖНцмбчВ╣хЗ╗цИРхКЯцКУхПЦхИ░цХ░цНохМЕ

|

|

2.2.VPNцКУхМЕ

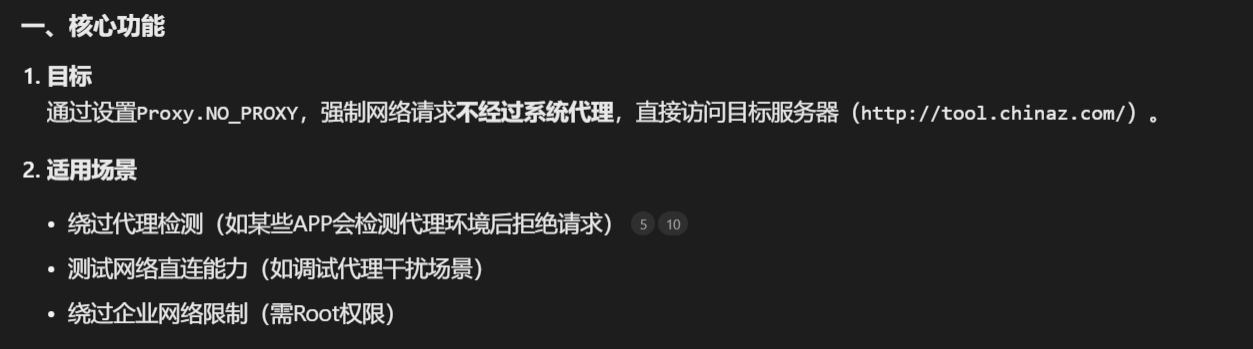

vpnх▒Юф║Оч╜Сч╗Ьх▒Вя╝Мшо╛ч╜оф║ЖvpnхРОя╝МцЙЛцЬ║ф╕Кф╝ЪхдЪф╕Аф╕кцОехПгя╝МчЫ╕х╜Уф║ОхКаф║Жф╕Аф╕кшЩЪцЛЯч╜СхНбя╝МцЙАцЬЙчЪДц╡БщЗПщГ╜ф╝Ъф╗Ош┐Щш╡░уАВх║ФчФих▒ВхТМф╝аш╛Ух▒ВчЪДшп╖ц▒ВщГ╜хПпф╗ецЛ┐хИ░я╝МхН│хПпч╗Хш┐Зф╕Нш╡░ф╗гчРЖчЪДщЩРхИ╢уАВ

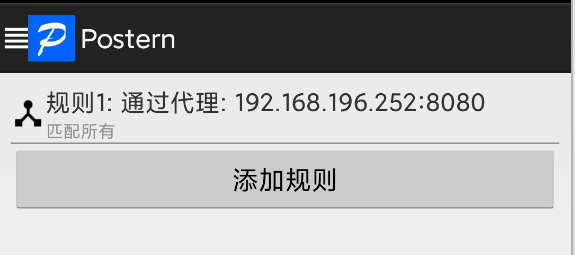

ш┐ЩщЗМф╜┐чФичЪДцШпPosternш┐Щцм╛VPNх╖ехЕ╖я╝МхЕИшо╛ч╜оф╗гчРЖхЬишо╛ч╜ошзДхИЩхН│хПпцКУхМЕцИРхКЯ

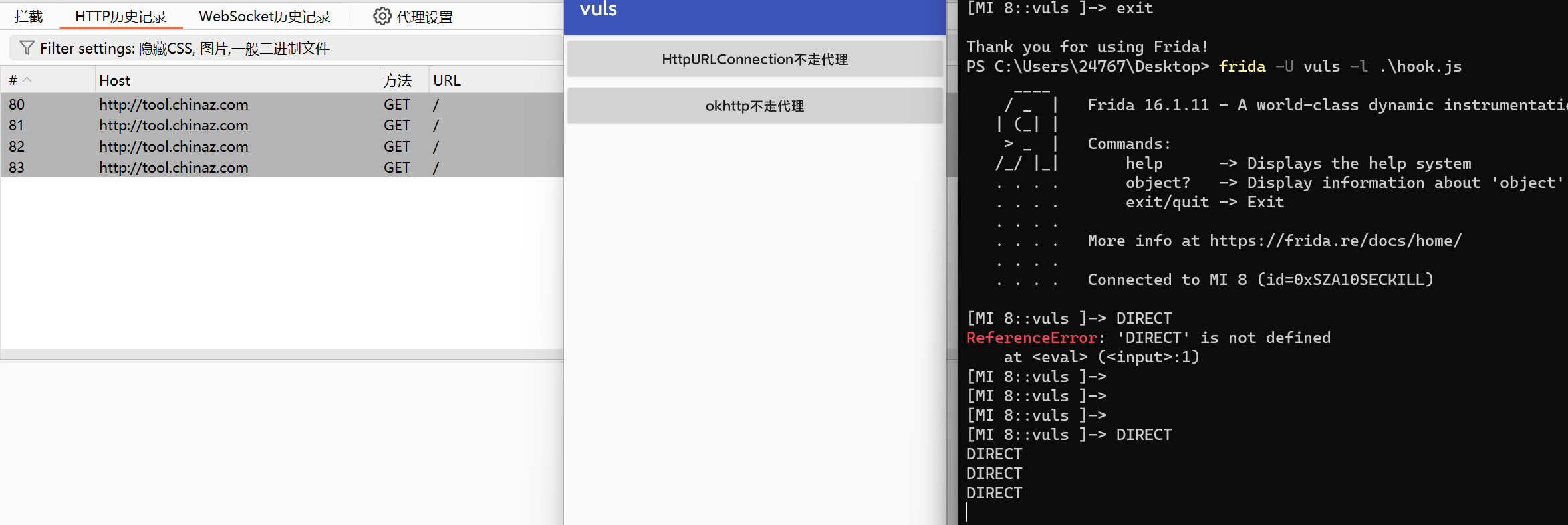

2.3.HOOKцЦ╣х╝Пч╗Хш┐З

HttpURLConnection/okhttpцбЖцЮ╢ф╕║ф╛Ля╝МщАЪш┐ЗhookцЦ╣х╝Пя╝Мф┐оцФ╣ф╗гчРЖшо╛ч╜ош░ГчФичЪДцЦ╣ц│ХуАВ

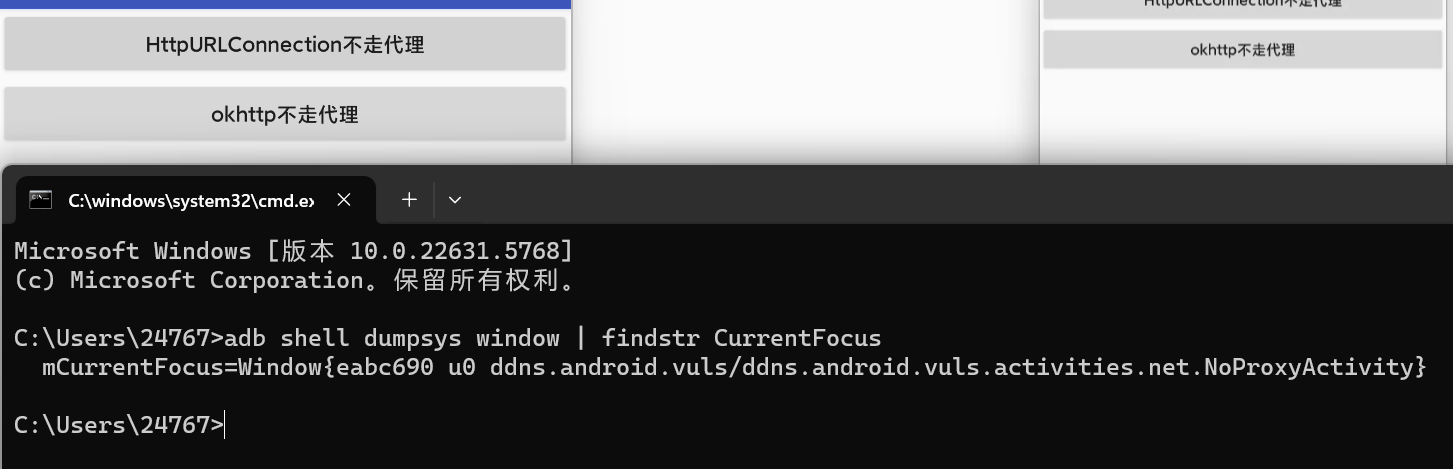

хПНч╝ЦшпСчЫоцаЗAPPф╗гчаБя╝МцРЬч┤вProxy.NO_PROXYхЕ│щФохнЧуАВ

|

|

3.ф╗гчРЖцгАц╡Лч▒╗хЮЛцКУхМЕ

хЬ║цЩпя╝Ъх╜УцЙЛцЬ║шо╛ч╜оф╗гчРЖцЧ╢я╝МцЙУх╝АAPPя╝МAPPф╝ЪцПРчд║цгАц╡ЛхИ░ф╗гчРЖя╝МцндцЧ╢APPшЗкхКищААхЗ║

3.1.ф╜┐чФиProfxiferш┐ЫшбМш╖пчФ▒цКУхМЕ

https://mp.weixin.qq.com/s/vBo6GXQLW2Oo0nq1DVzSuw

Appхп╣цКЧч│╗хИЧтАФSSLшпБф╣жцгАц╡Лхп╣цКЧ4

ф╜┐чФиProxifier+WifiцКУхМЕя╝МщАЪш┐Зwifiх▒ВщЭвш┐ЫшбМцКУхМЕя╝Мч╗Хш┐ЗsslшпБф╣жцгАц╡Л

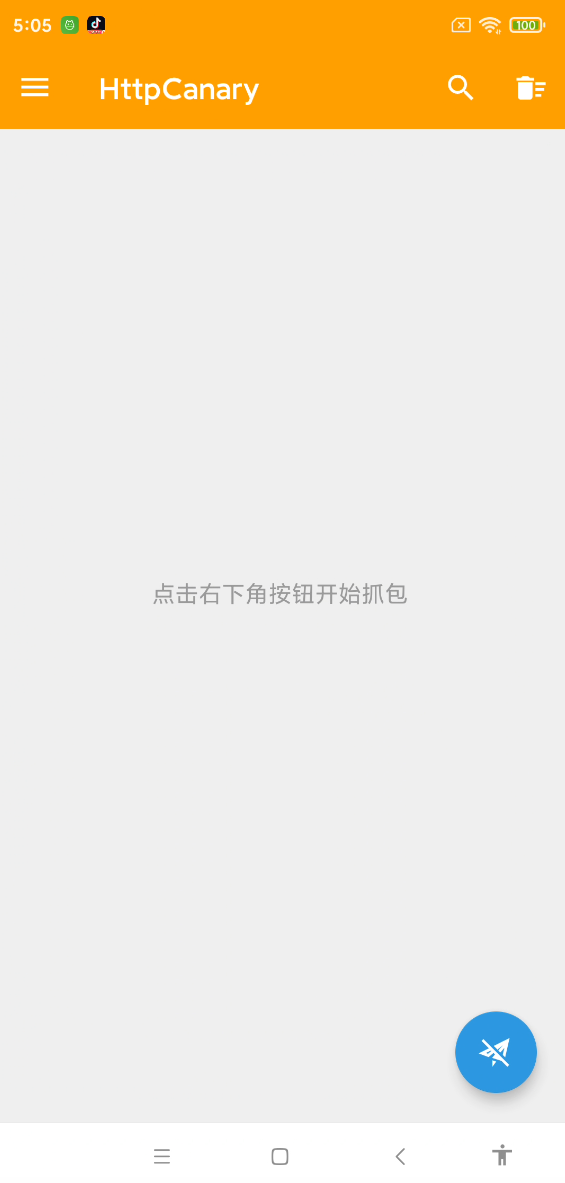

3.2.ф╜┐чФицЙЛцЬ║цКУхМЕх╖ехЕ╖httpcanary

4.хНХхРСшодшпБцКУхМЕ

ф╗Аф╣ИцШпхНХхРСшодшпБя╝МховцИ╖члпф┐ЭхнШчЭАцЬНхКбчлпшпБф╣жх╣╢ф┐бф╗╗шпешпБф╣жя╝Мhttpsф╕АшИмцШпхНХхРСшодшпБя╝Мш┐Щца╖хдзхдЪцХ░ф║║хПпф╗ешо┐щЧоф╜ачЪДчлЩчВ╣

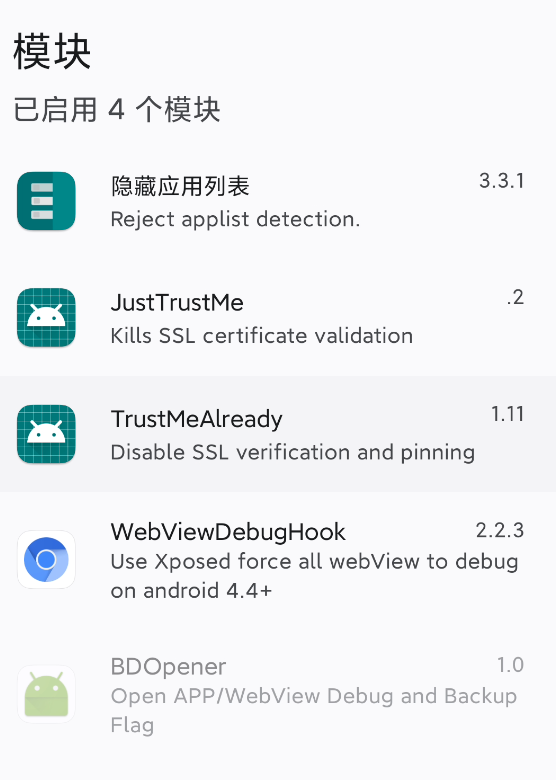

4.1.TrustMeALread

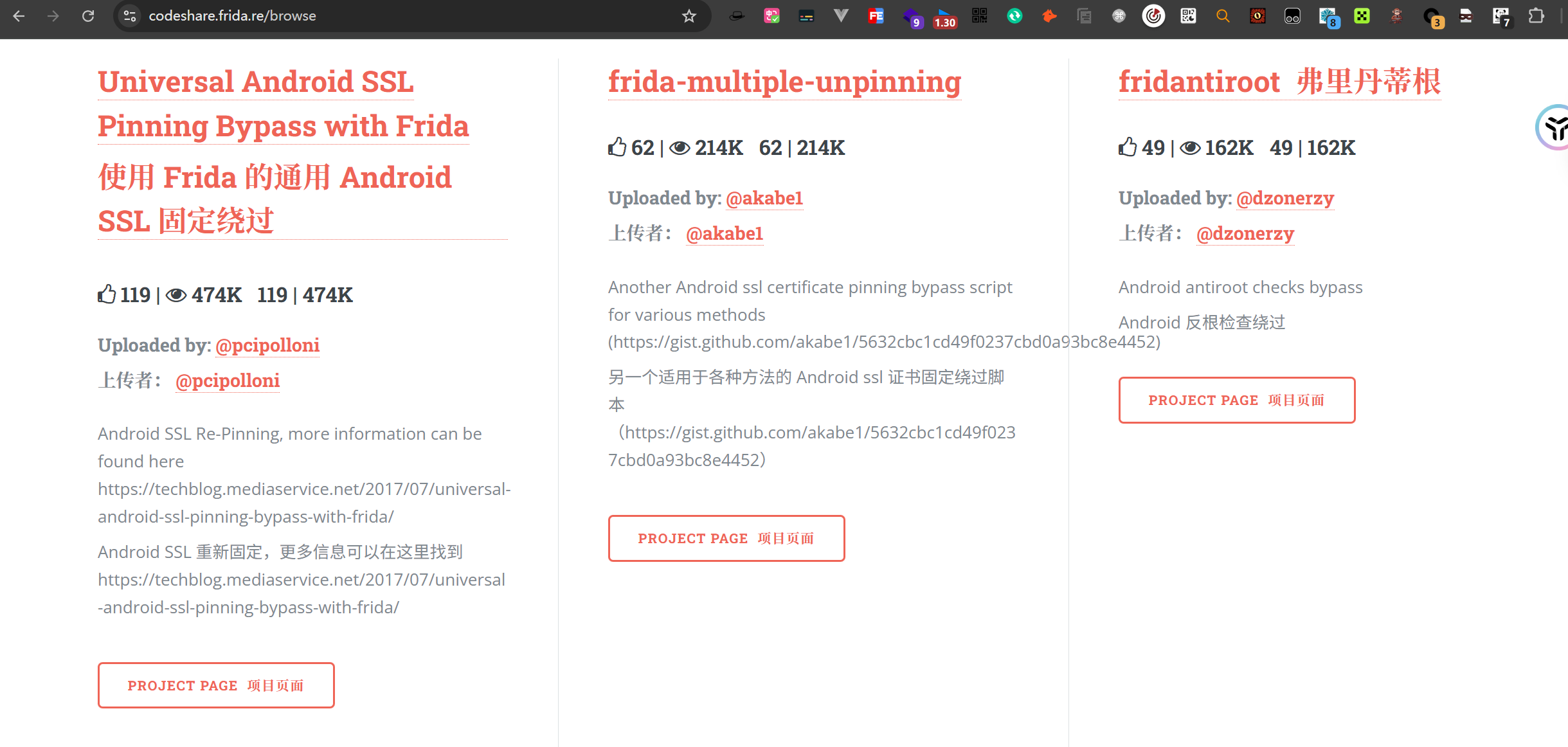

4.2.Frida hookшДЪцЬм

https://codeshare.frida.re/ ш┐Щф╕кч╜СчлЩхнШхЬих╛ИхдЪщАЪчФихЮЛhookшДЪцЬм

|

|

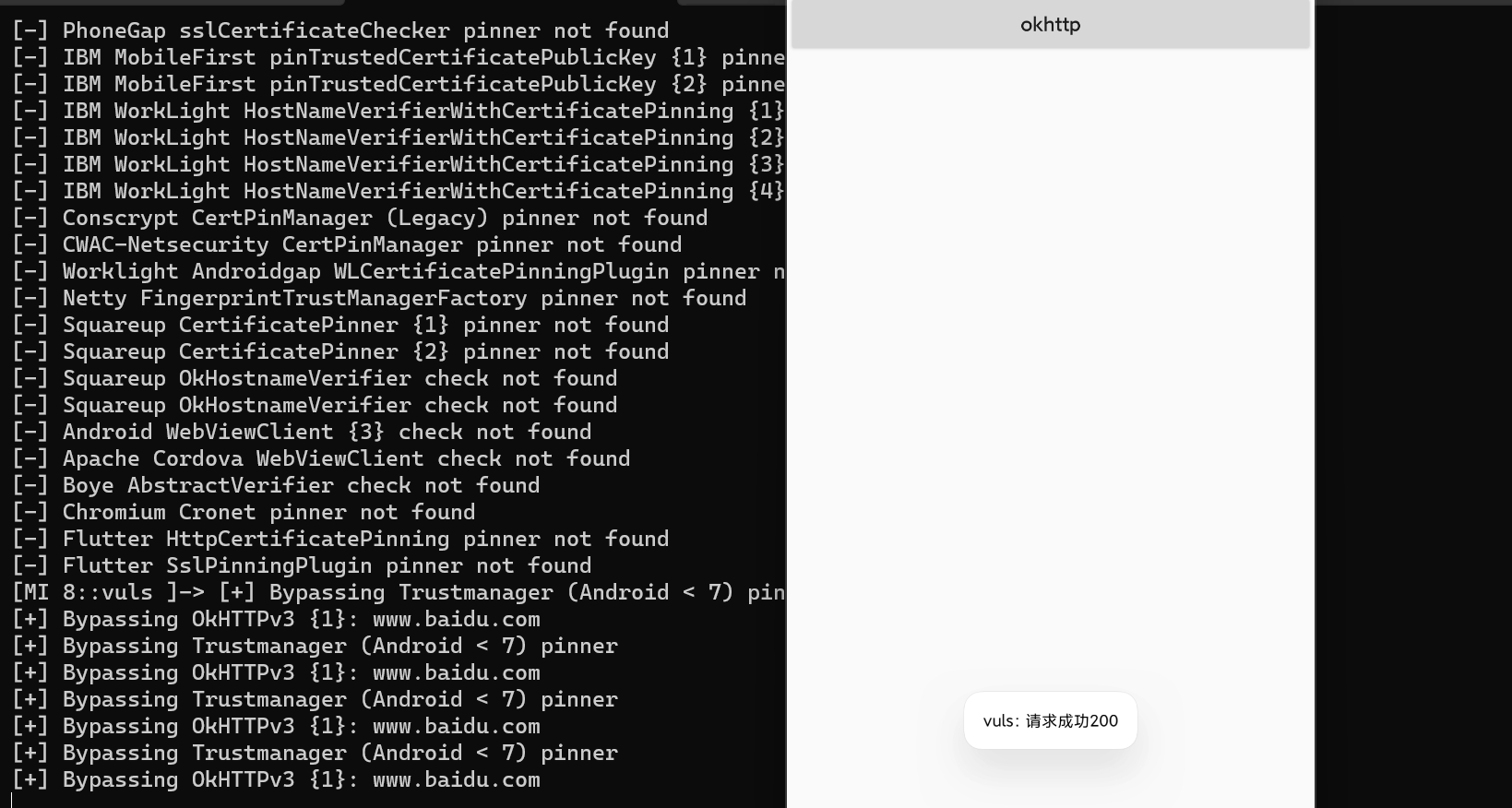

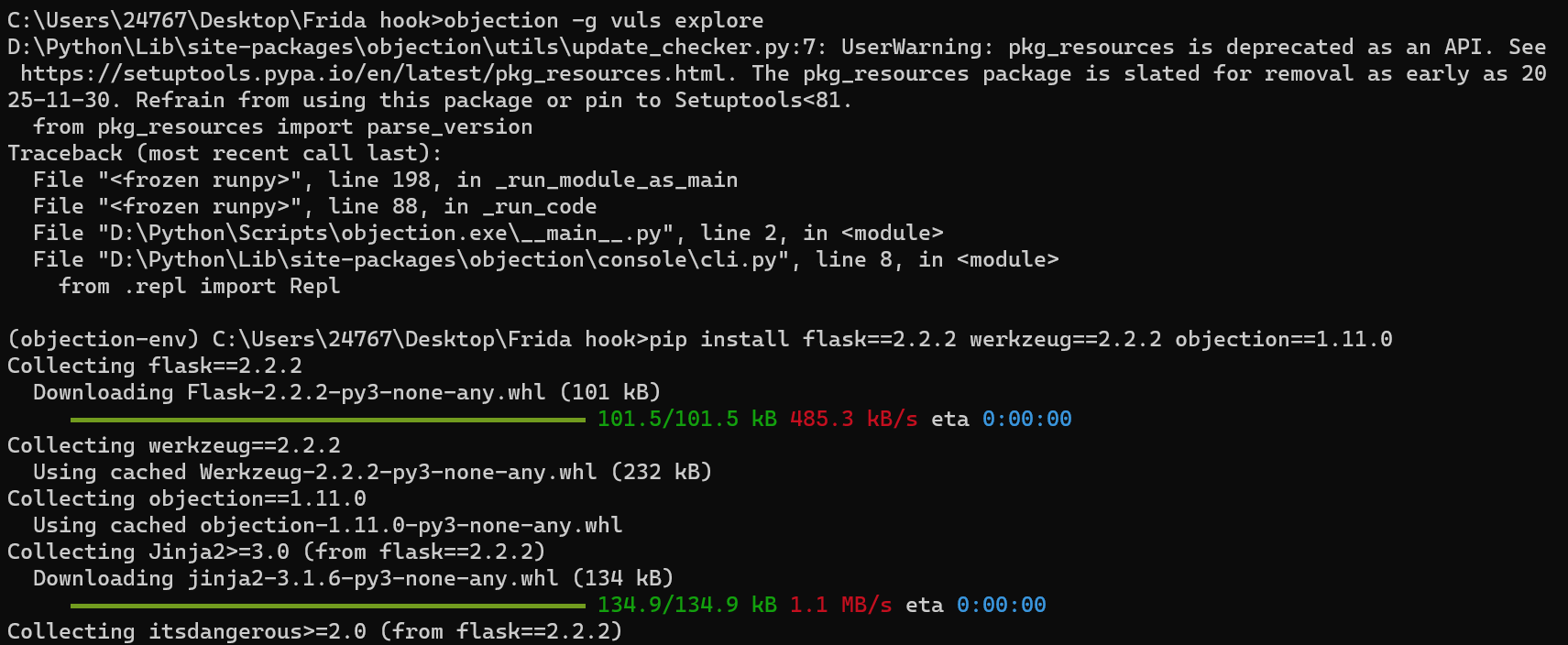

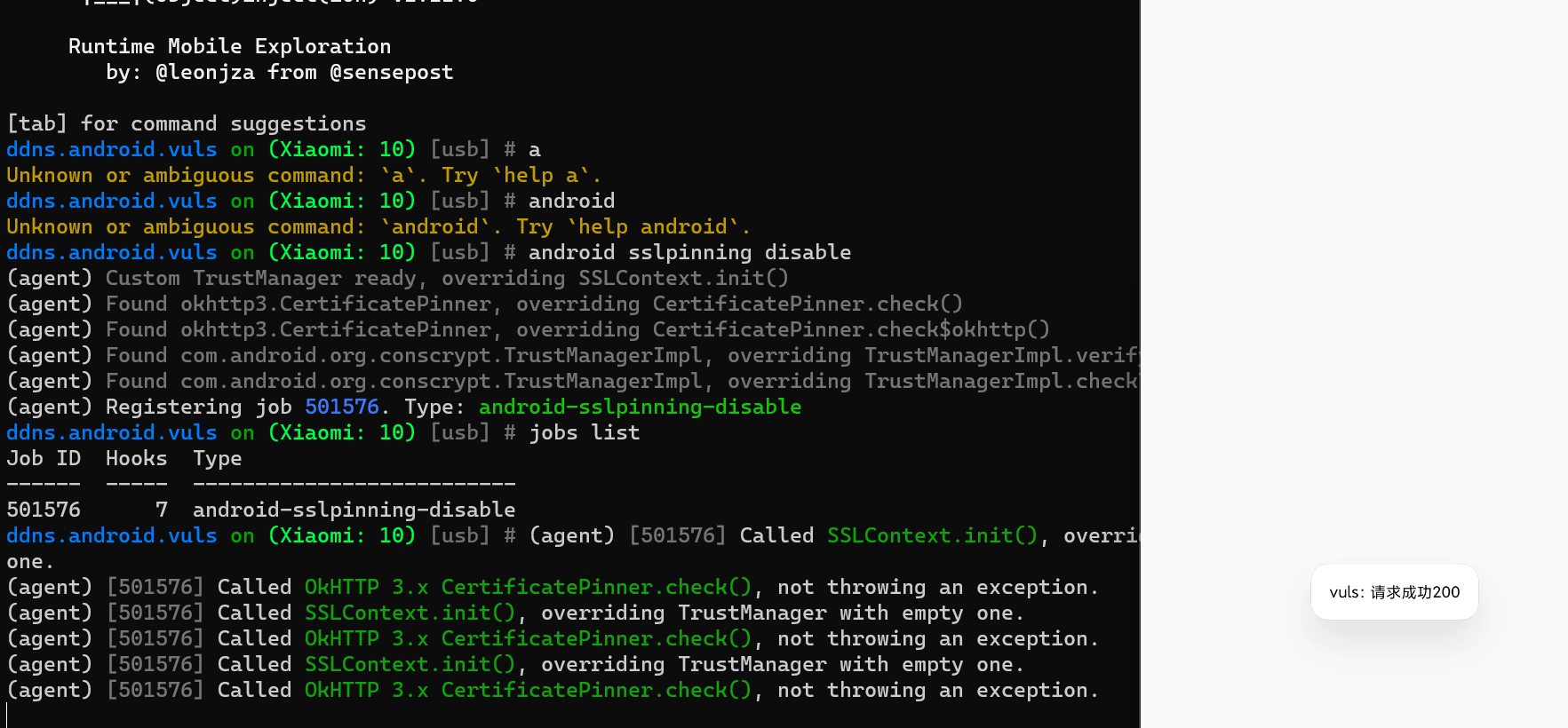

4.3.Objection-android sslpinning disable

objection хЯ║цЬмф╜┐чФи_objectionф╜┐чФи-CSDNхНЪхов

|

|

|

|

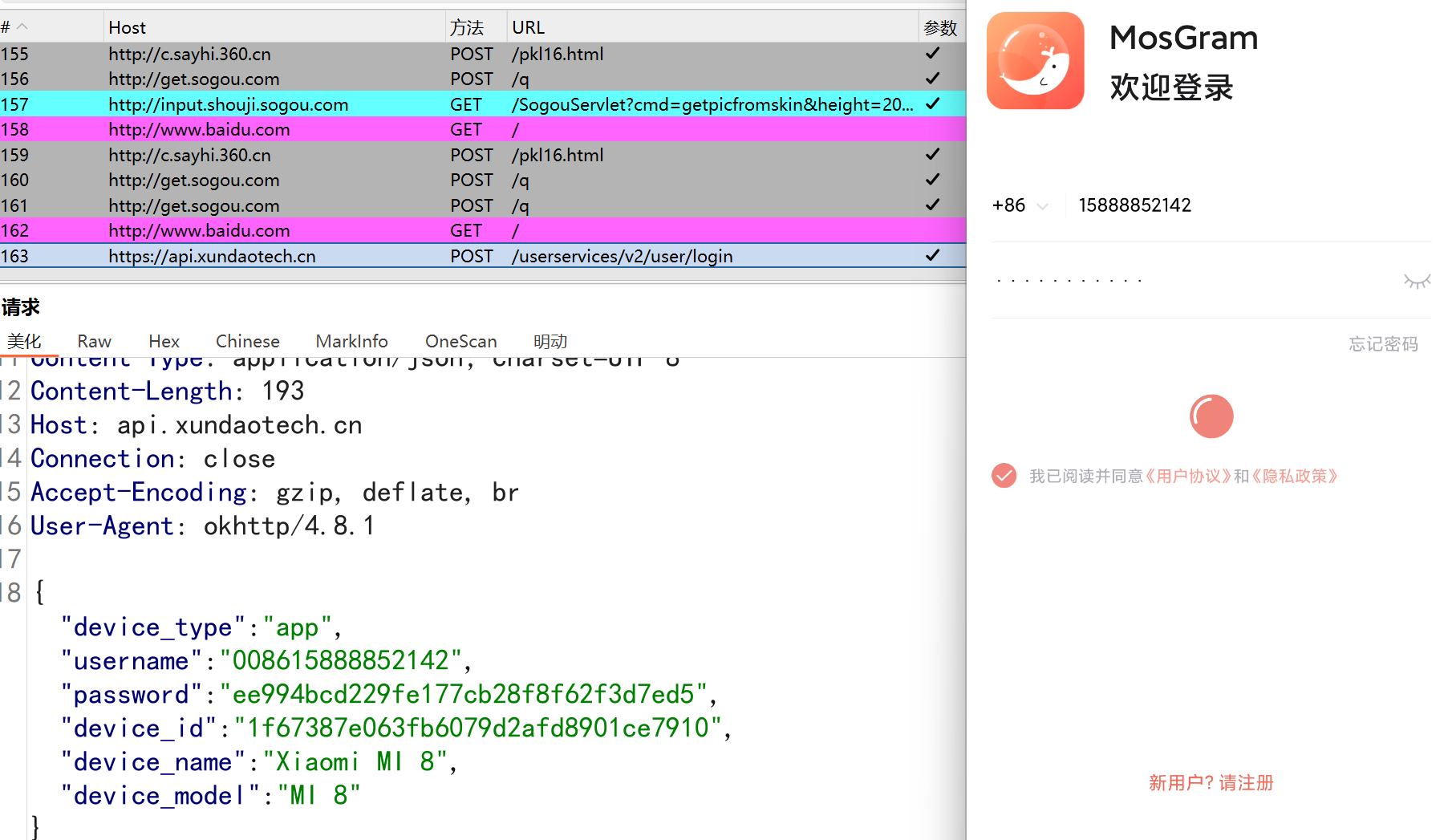

5.хПМхРСшодшпБцКУхМЕ

шпБф╣жш╜мцНвх╖ехЕ╖я╝ЪхПпх░Жappф╕ншО╖хПЦф║ЖbksшпБф╣ж щЬАшжБ ш╜мцНвp12

https://keystore-explorer.org/downloads.html

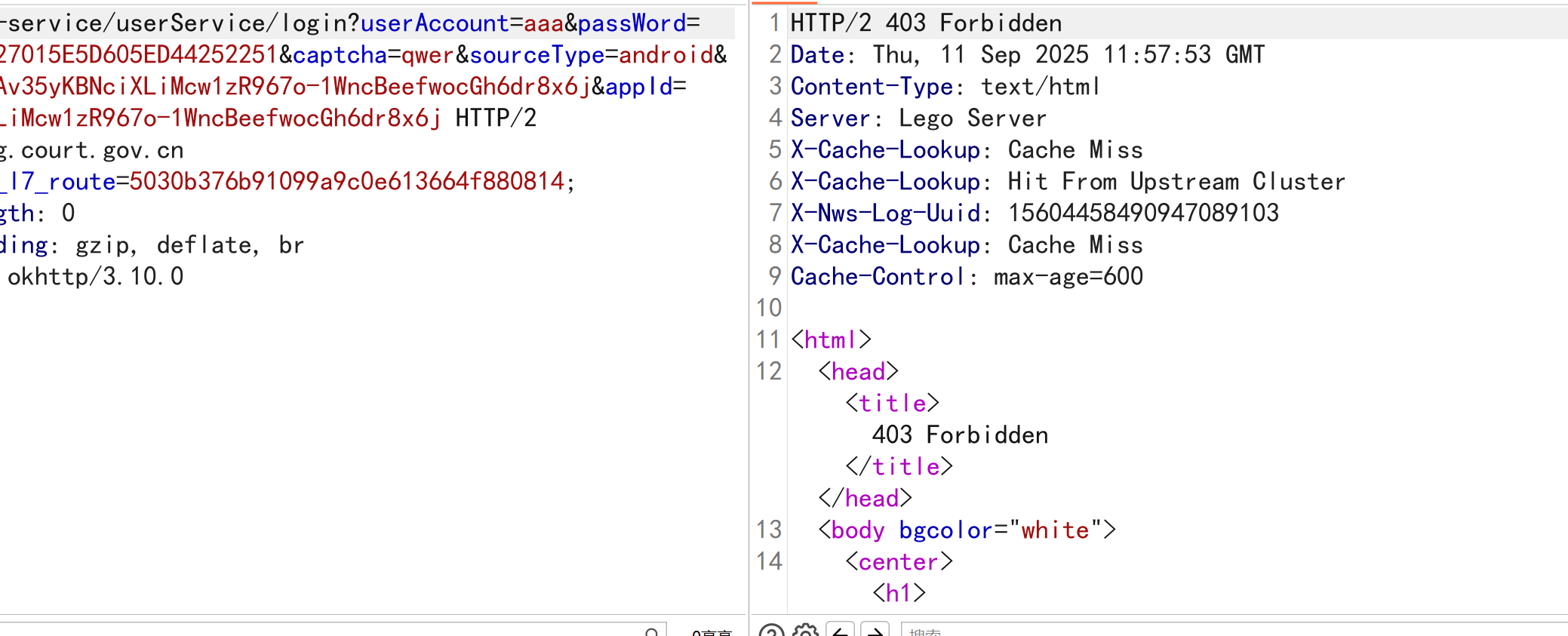

ф╗Аф╣ИцШпхПМхРСшодшпБя╝МщЬАшжБ2ф╕кцИЦ2ф╕кф╗еф╕КшпБф╣жя╝М1ф╕кцИЦхдЪф╕кховцИ╖члпшпБф╣жя╝М1ф╕кцЬНхКбчлпшпБф╣жя╝МцЬНхКбчлпф┐ЭхнШчЭАховцИ╖члпшпБф╣жх╣╢ф┐бф╗╗шпешпБф╣жя╝МховцИ╖члпф┐ЭхнШш┐Щф╕кцЬНхКбчлпшпБф╣жх╣╢ф┐бф╗╗шпешпБф╣ж

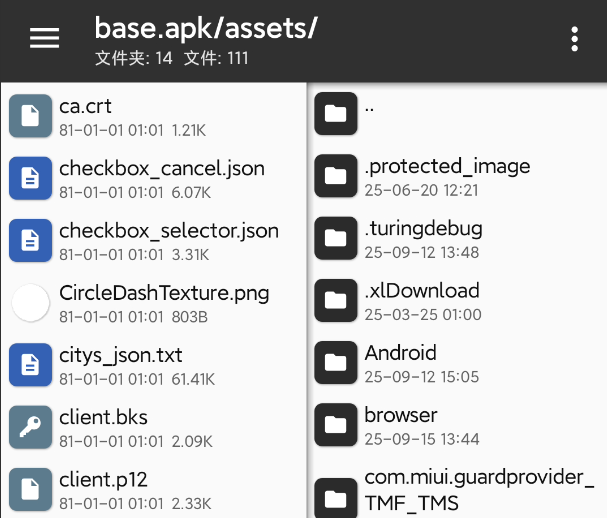

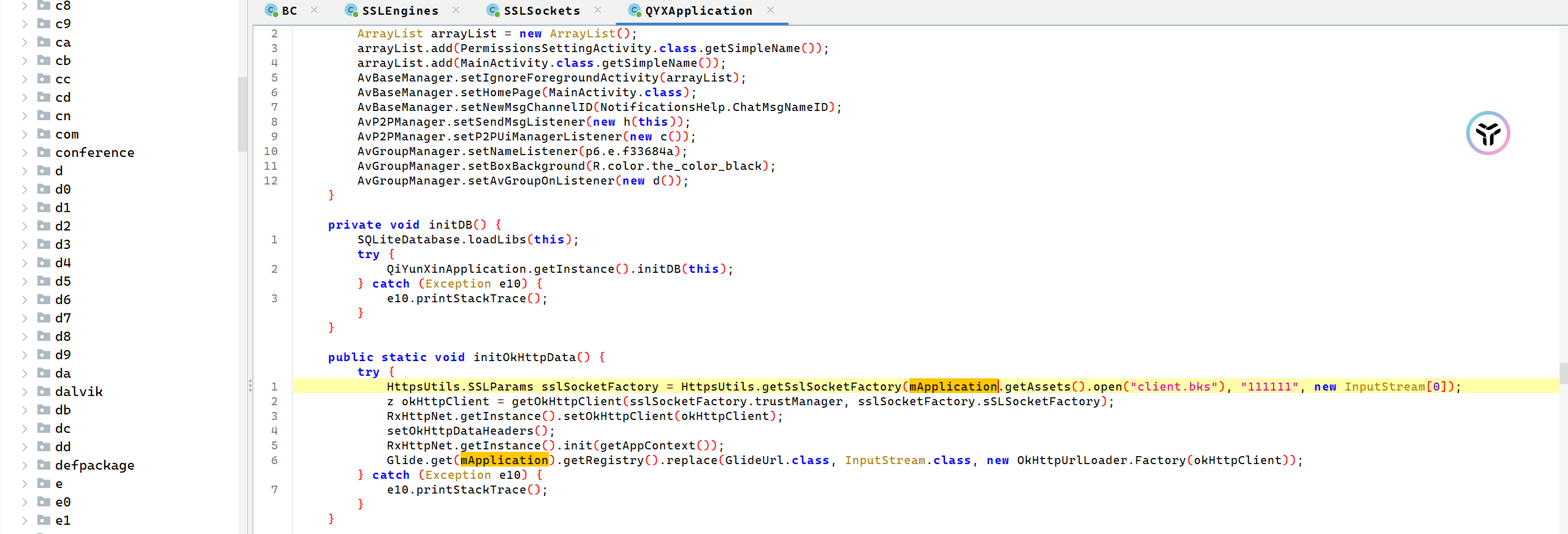

хжВф╜ХшО╖хПЦшпБф╣жя╝ЪцЬкхКахЫ║чЪДAPPчЫ┤цОеш┐ЫшбМхПНч╝ЦшпСя╝МхЬихМЕф╜УщЗМщЭвцЯечЬЛчЫ╕хЕ│шпБф╣жф╕АшИмшпБф╣жцШп.p12ч╗Ух░╛чЪДя╝Мф╕АшИмхЬиш╡Дц║РцЦЗф╗╢хд╣хЖЕassert

цИЦшАЕф╜┐чФиJadxхПНч╝ЦшпСхРОцЙ╛ф╗гчаБф╕нчЪДхЕ│щФошпНф╣Лч▒╗чЪДя╝М1шпБф╣жхРНхРОч╝Ая╝М2.хЗ╜цХ░цЦ╣ц│ХKeystore

хПМхРСшодшпБф╕АшИмф╝ЪщБЗхИ░цКУхМЕцЧ╢ш┐ФхЫЮхМЕцШп403я╝МAPPшп╖ц▒ВчЩ╗х╜ХцЧ╢чК╢цАБчаБф╕║403я╝Мф╜ЖцШпф╜┐чФиWebшп╖ц▒ВшпецОехПгцнгх╕╕

5.1.ф╜┐чФиFrida r0captureш┐ЫшбМцКУхМЕ

https://bbs.kanxue.com/thread-278142.htm#msg_header_h1_4

https://github.com/r0ysue/r0capture

|

|

ховцИ╖члпшпБф╣жхп╝хЗ║хКЯшГ╜я╝Ъщ╗Шшодх╝АхРпя╝Ых┐Ещб╗ф╗еSpawmцибх╝Пш┐РшбМ

ш┐РшбМшДЪцЬмф╣ЛхЙНх┐Ещб╗цЙЛхКич╗ЩAppхКаф╕КхнШхВихНбшп╗хЖЩцЭГщЩРя╝Ы

х╣╢ф╕НцШпцЙАцЬЙAppщГ╜щГич╜▓ф║ЖцЬНхКбхЩищкМшпБховцИ╖члпчЪДцЬ║хИ╢я╝МхПкцЬЙщЕНч╜оф║ЖчЪДцЙНф╝ЪхЬиApkф╕нхМЕхРлховцИ╖члпшпБф╣ж

хп╝хЗ║хРОчЪДшпБф╣жф╜Нф║О/sdcard/Download/хМЕхРНxxx.p12ш╖пх╛Дя╝Мхп╝хЗ║хдЪцмбя╝МцпПф╕Аф╗╜хЭЗхПпчФия╝МхпЖчаБщ╗Шшодф╕║я╝Ъr0ysueя╝МцОишНРф╜┐чФиkeystore-explorerцЙУх╝АцЯечЬЛшпБф╣жуАВ

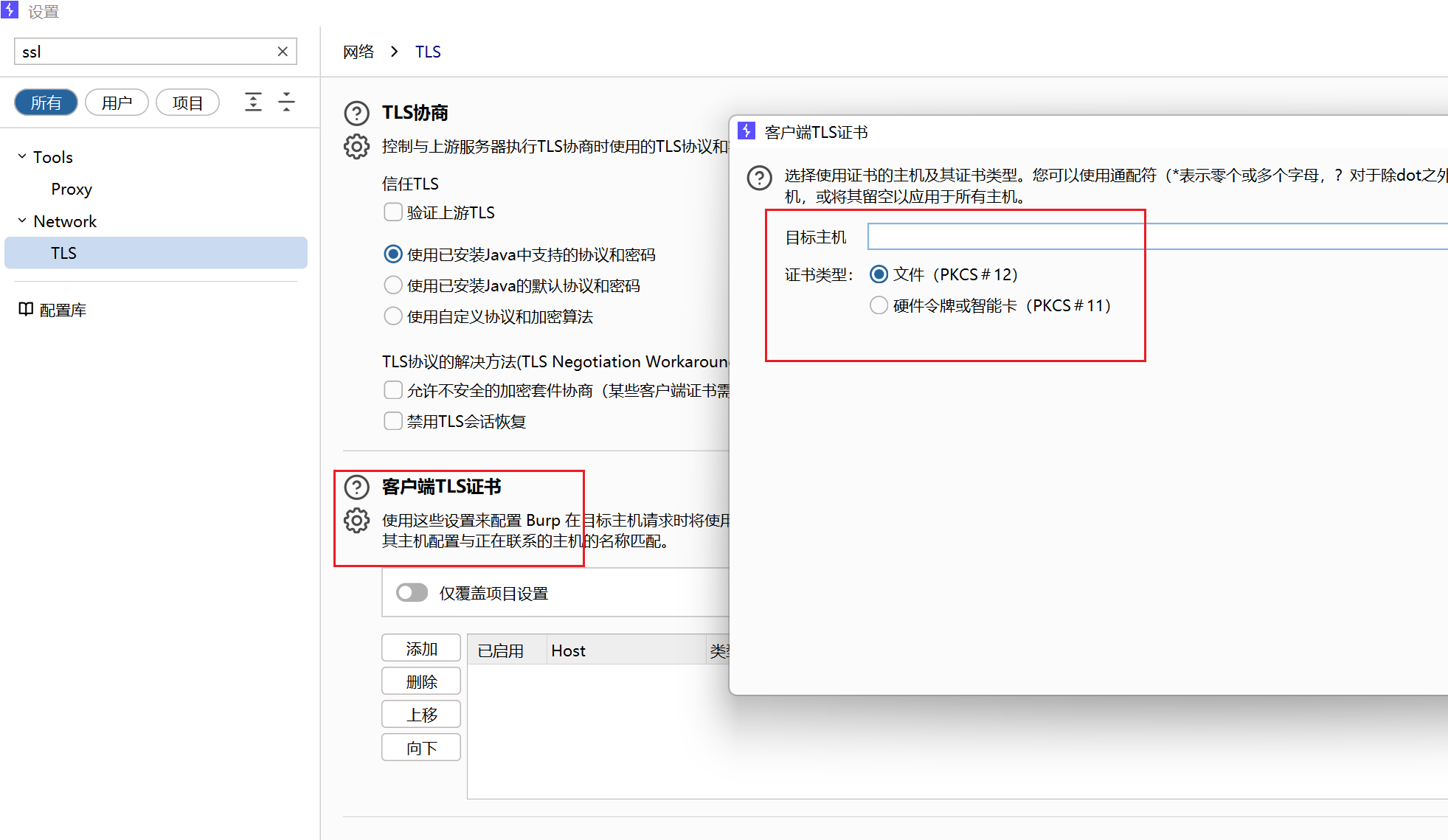

хп╝хЗ║шпБф╣жхРОх░ЖшпБф╣жхоЙшгЕхИ░burpф╕Кя╝МхН│хПпцИРхКЯцКУхМЕ

|

|

5.2.хПМхРСшодшпБhookшДЪцЬм

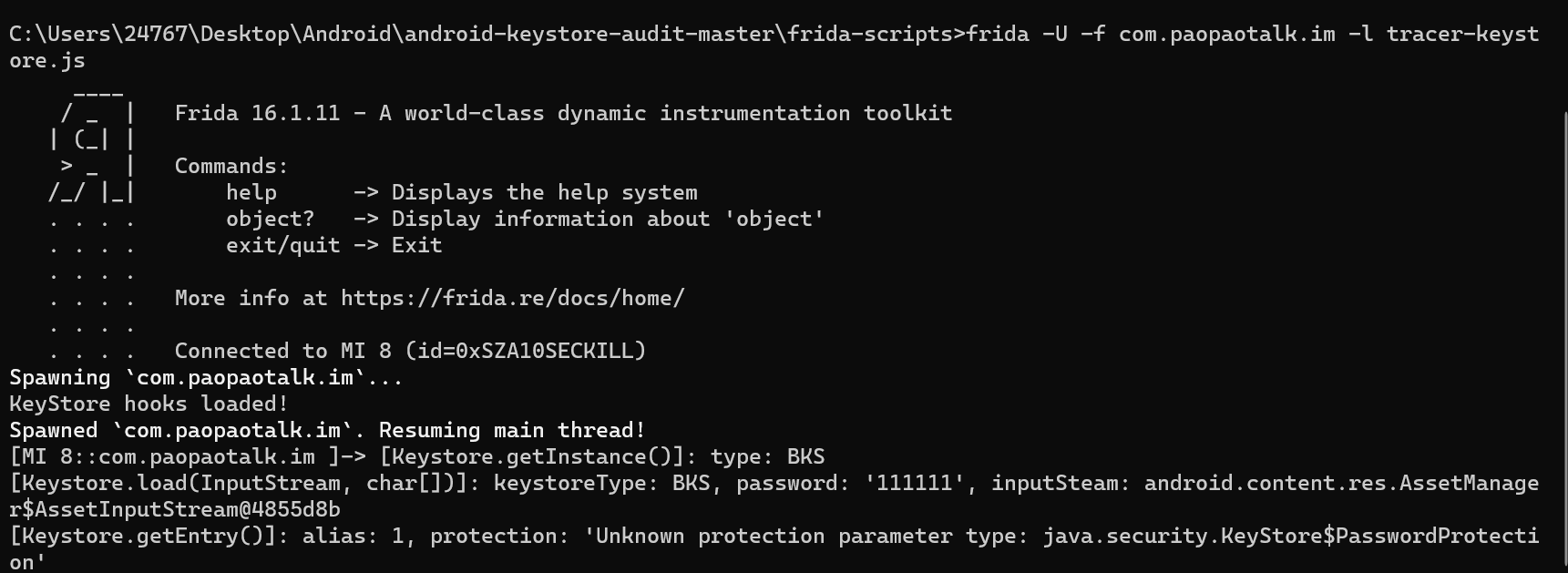

https://github.com/ReversecLabs/android-keystore-audit

|

|

5.3.цбИф╛Л—цЯРAPPхПМхРСшодшпБч╗Хш┐З

цнгх╕╕цКУхМЕя╝Мш┐ФхЫЮхМЕцЧахУНх║Ф

хПНч╝ЦшпСAPPя╝МцЯечЬЛцШпхРжхКахЫ║я╝МцЯечЬЛш╡Дц║РцЦЗф╗╢я╝МхПСчО░хнШхЬихПпчЦСшпБф╣жцЦЗф╗╢

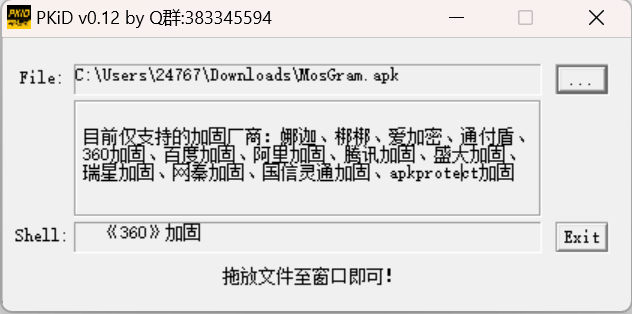

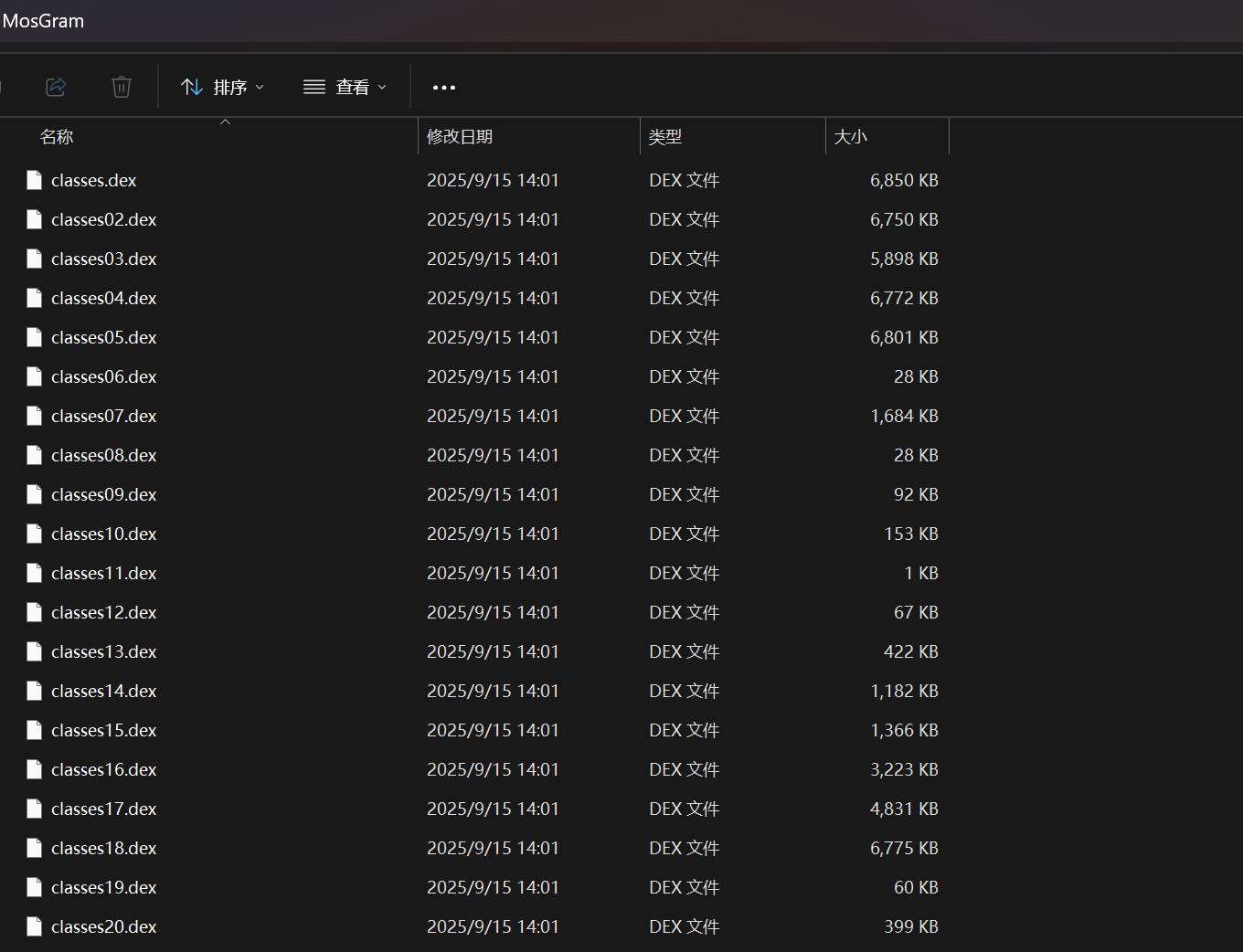

360хКахЫ║чЙ╣х╛Бя╝ЪшзгхОЛхРОщЗМщЭвчЪДdexцЦЗф╗╢ф╕АшИмхПкцЬЙ1ф╕кя╝Мх╣╢ф╕ФцЙУх╝АхРОчЫох╜Хч╗УцЮДцШпш┐Щца╖чЪД

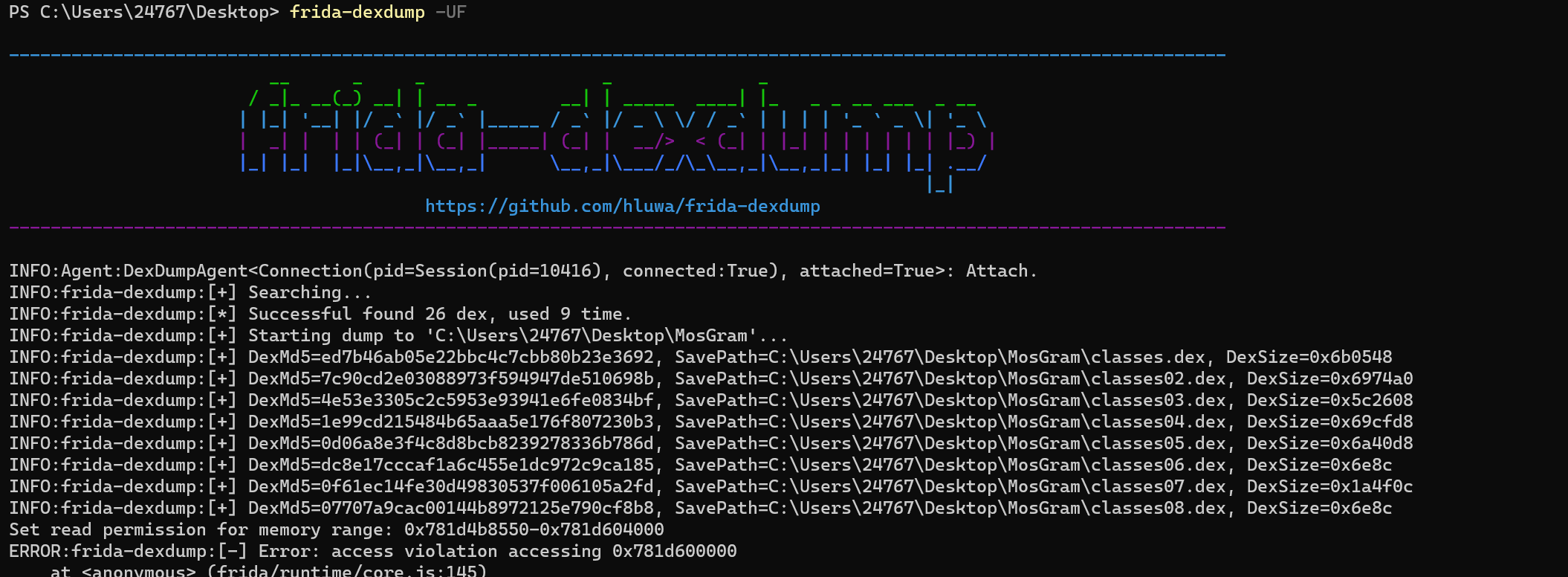

ф╜┐чФиfrida-dexdumpшД▒хг│

|

|

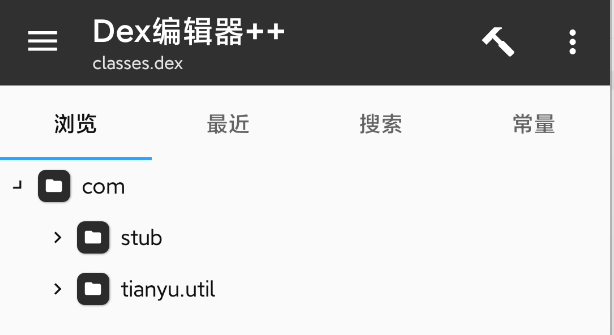

х░ЖdexцЦЗф╗╢ф╜┐чФиJADXцЙУх╝Ая╝МщЗМщЭвцШпф╗ЦчЪДца╕х┐Гц║Рф╗гчаБ

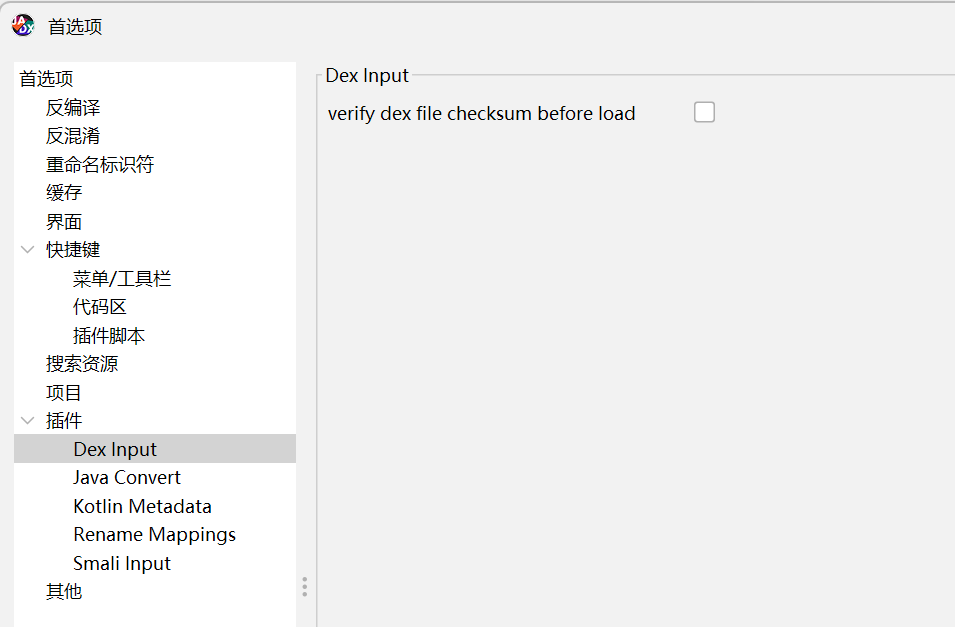

ф╜┐чФиJADXцЙУх╝АdexцЦЗф╗╢цЧ╢я╝Мф╕АхоЪф╕НшжБхЛ╛щАЙ**verify dex file checksum before load**

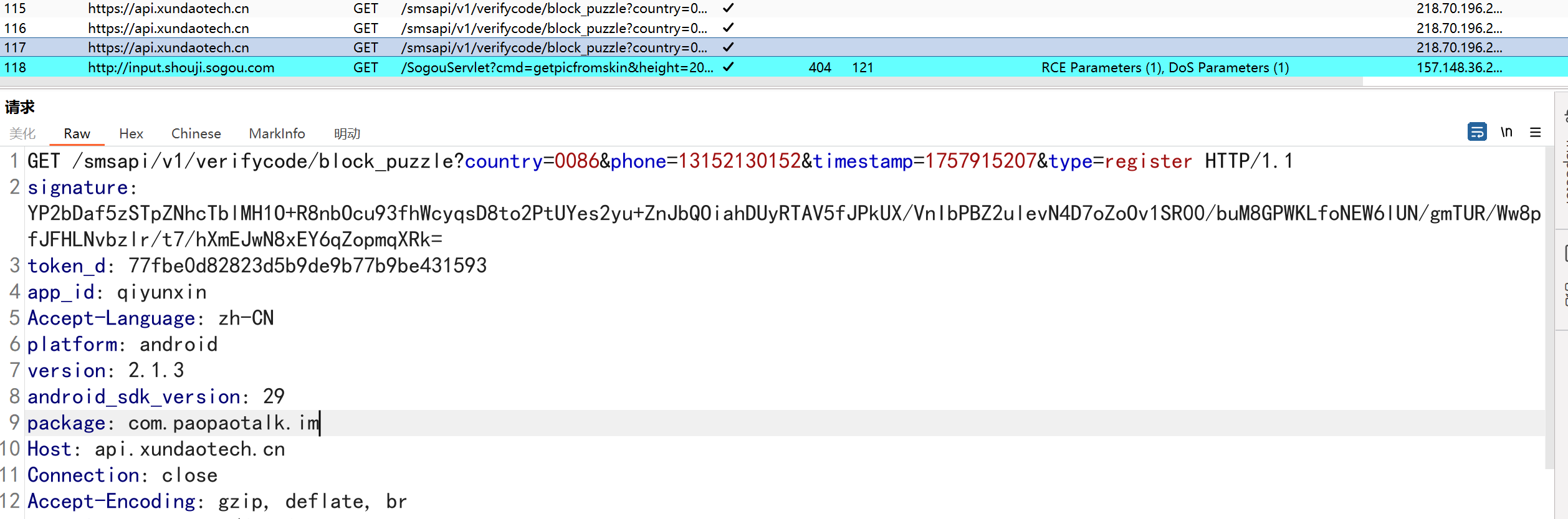

ца╣цНошпБф╣жхРНчз░хЕих▒АцРЬч┤вclient.bksя╝МшпБф╣жхпЖчаБчЫ┤цОечбмч╝ЦчаБхИ░ф╗гчаБф╕н

|

|

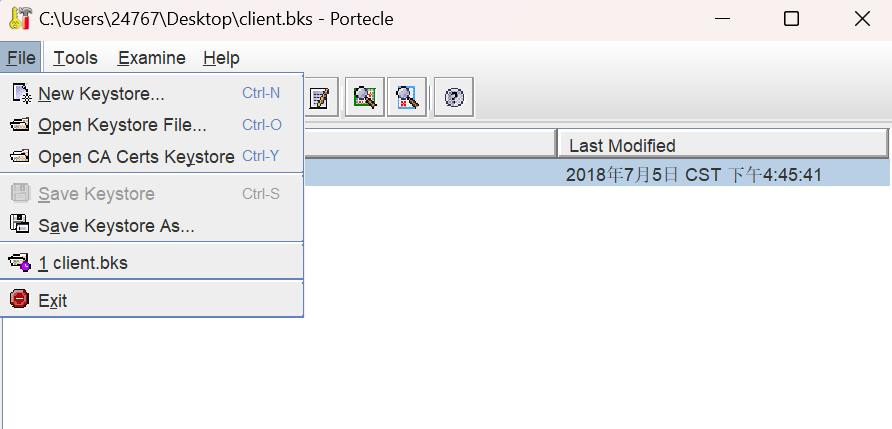

х░ЖшпБф╣жцЦЗф╗╢цПРхПЦхЗ║цЭея╝МчФ▒ф║ОшпБф╣жхРОч╝АхРНцШпbksя╝Мф╜ЖцШпburpхПкцФпцМБp12ч╗Ух░╛чЪДя╝МцЙАф╗ещЬАшжБчФихИ░шпБф╣жш╜мцНвх╖ехЕ╖portecle

щб╣чЫош┐ЮцОея╝Ъhttps://github.com/scop/portecle

цЙУх╝АшпБф╣жцЦЗф╗╢я╝Мш╛УхЕешпБф╣жхпЖчаБя╝МхП│щФохп╝хЗ║ф╕║p12ца╝х╝ПхН│хПп

burpхп╝хЕешпБф╣ж

5.3.1.хБЗшо╛APPф╕НшГ╜шД▒хг│хСв

щб╣чЫохЬ░хЭАя╝Ъhttps://github.com/ReversecLabs/android-keystore-audit

хжВцЮЬAPPф╕НшГ╜шД▒хг│я╝МцИСф╗мф╕НшГ╜чЫ┤цОецЛ┐хИ░ф╗Оф╗гчаБф╕ншО╖хПЦхпЖщТешпецАОф╣ИцЛ┐хИ░хСвя╝Яш┐Щф╕кцЧ╢хАЩх░▒хПпф╗еhook APPшО╖хПЦхпЖщТе

|

|

хПпф╗ечЬЛхИ░APPшпБф╣жхпЖщТех╖▓ч╗ПшвлhookхЗ║цЭеф║Ж