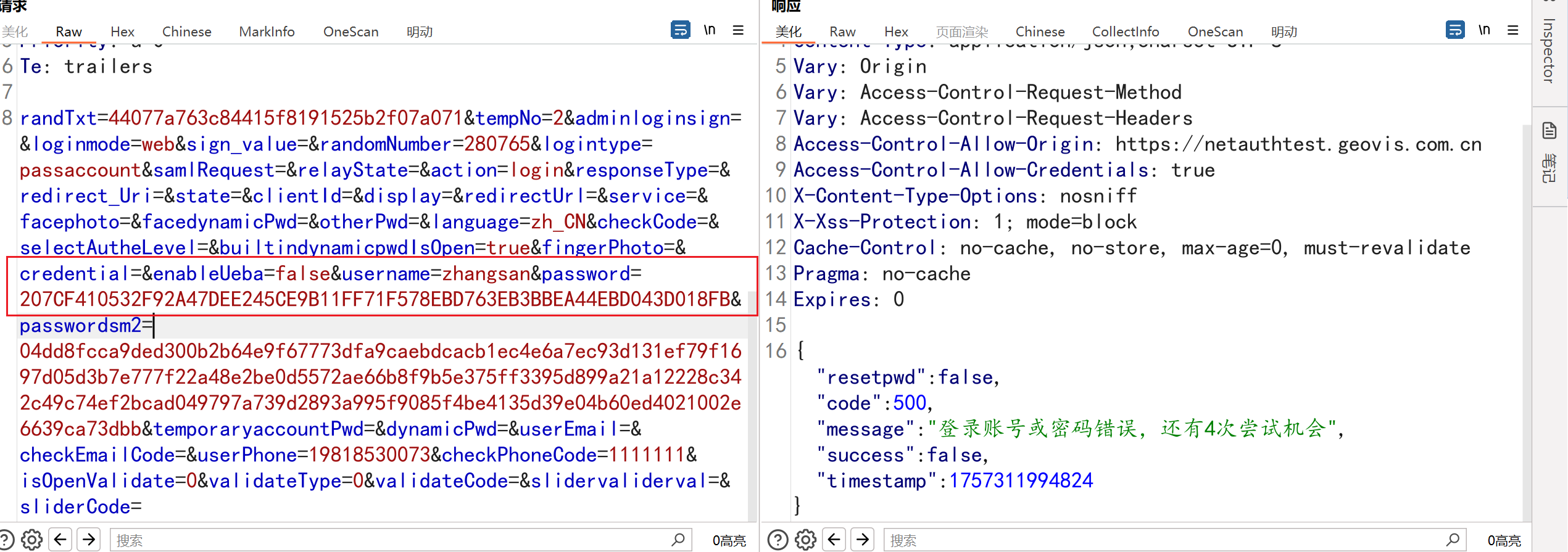

еӯҰд№ иө·еӣ пјҢжҺҘдәҶеҮ дёӘ银иЎҢзҡ„дј—жөӢпјҢиҜ·жұӮеҢ…иҝ”еӣһеҢ…е…ЁжҳҜеҠ еҜҶпјҢеҺӢж №дёӢдёҚдәҶжүӢпјҢдәҺжҳҜеӯҰиө·дәҶеүҚз«ҜJSйҖҶеҗ‘

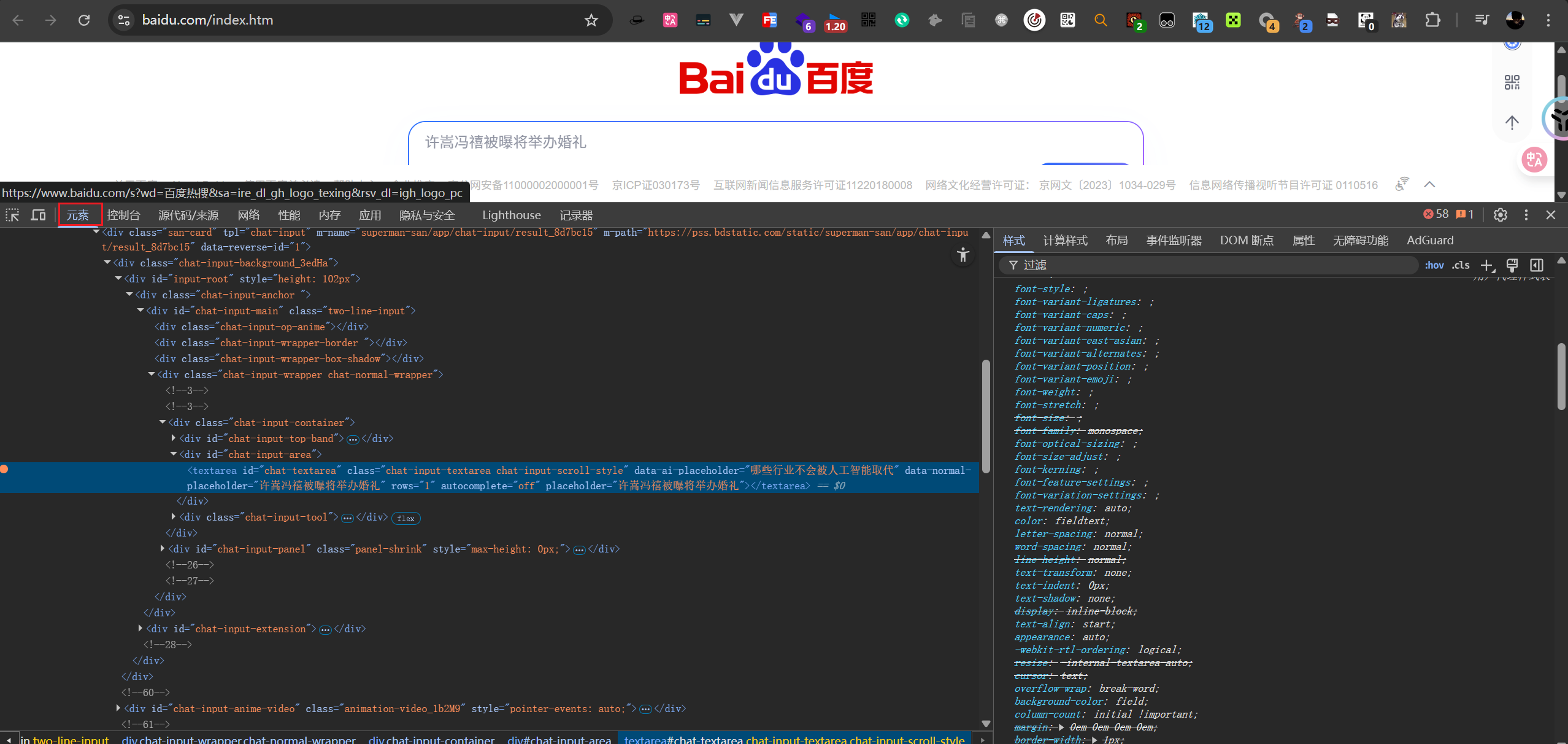

1.Elements—е…ғзҙ

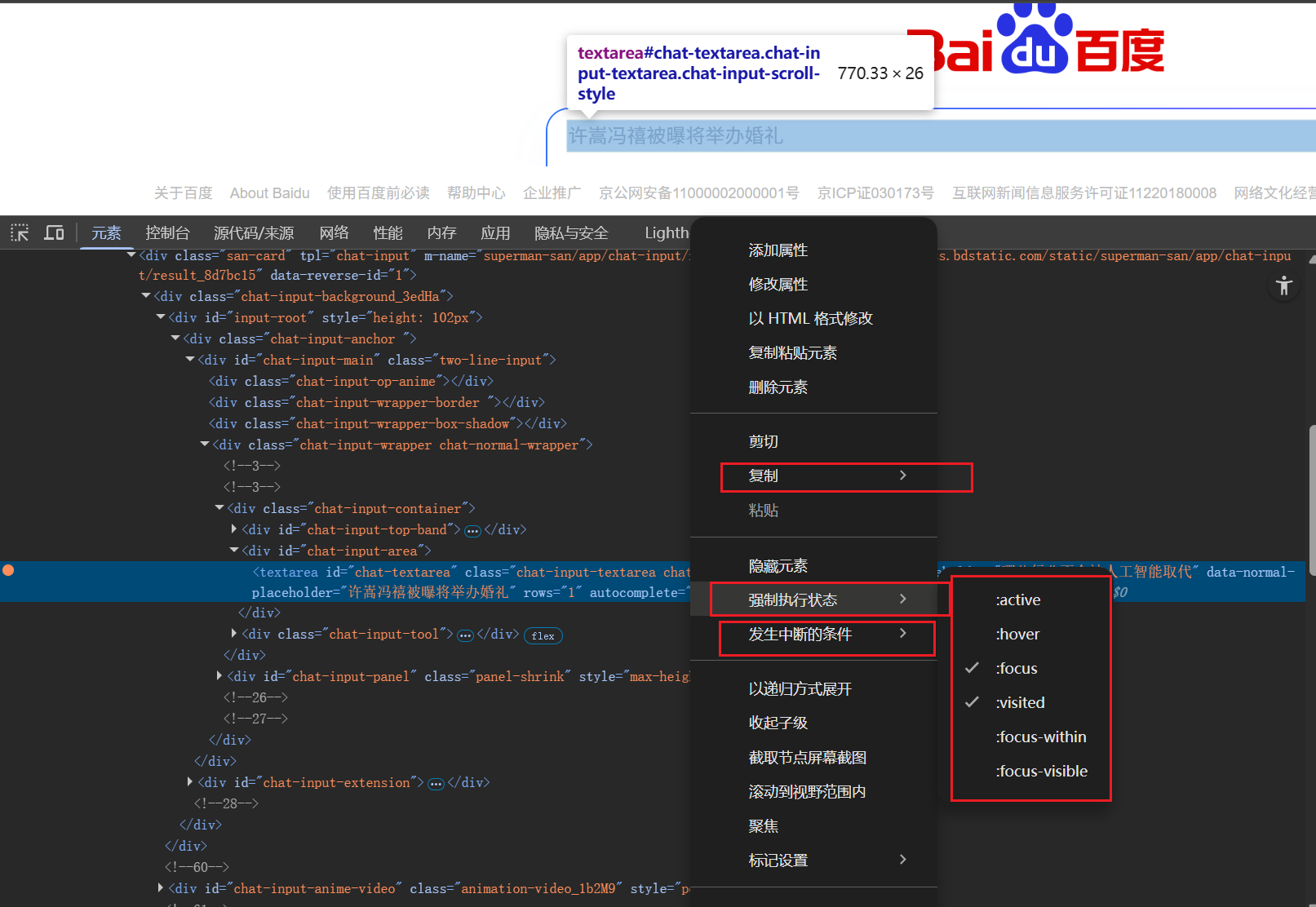

еңЁElementsе…ғзҙ дёӯжҜ”иҫғйҮҚиҰҒзҡ„жҳҜеӨҚеҲ¶йҖүдёӯе…ғзҙ зҡ„еұһжҖ§жҲ–XPathпјҢдҝ®ж”№йҖүдёӯе…ғзҙ зҡ„жү§иЎҢзҠ¶жҖҒпјҢе’Ңж–ӯзӮ№и®ҫзҪ®

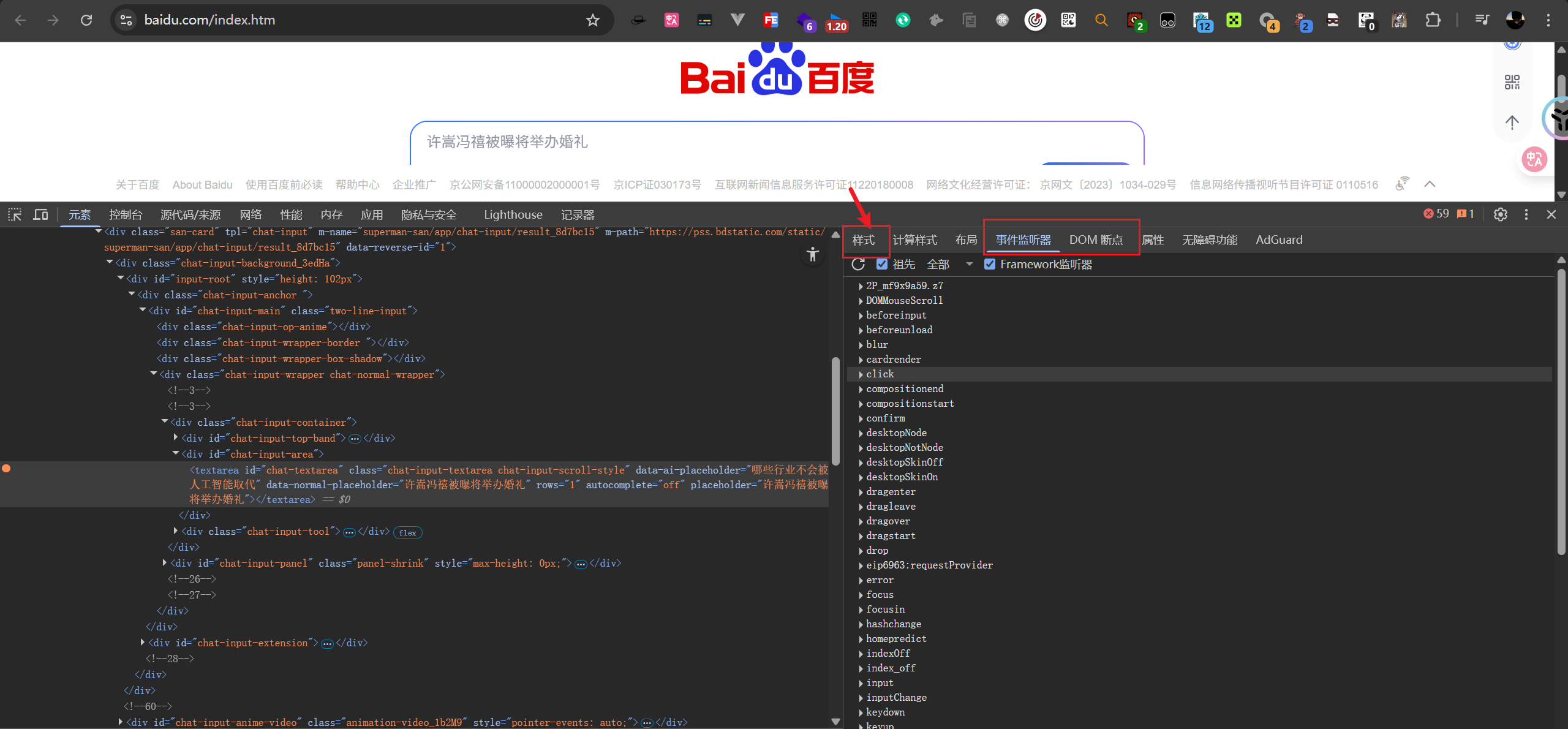

Elementsе…ғзҙ дёӯпјҢж ·ејҸжҢҮзҡ„жҳҜзҪ‘з«ҷзҡ„CSSж ·ејҸпјҢдәӢ件зӣ‘еҗ¬еҷЁе’ҢDomж–ӯзӮ№

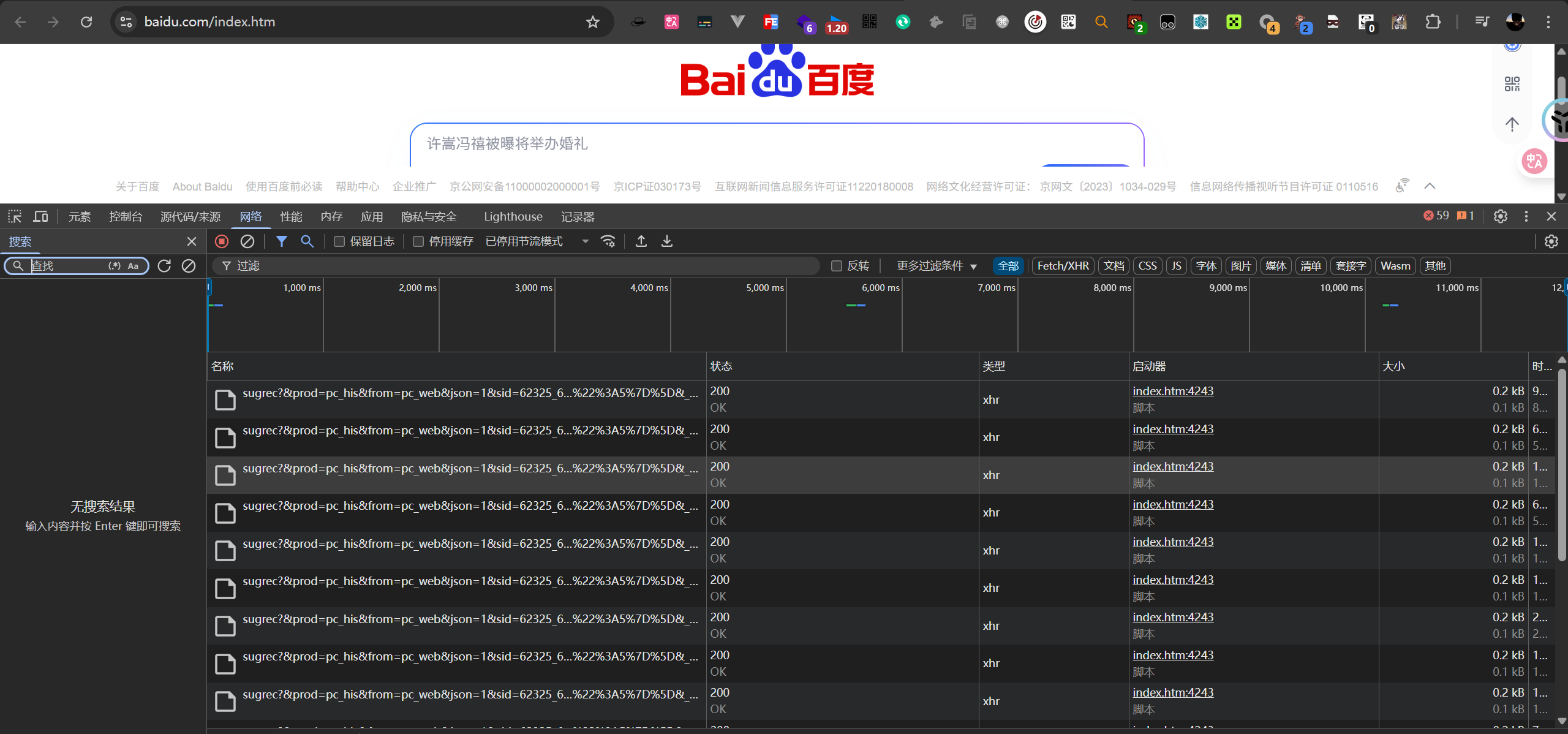

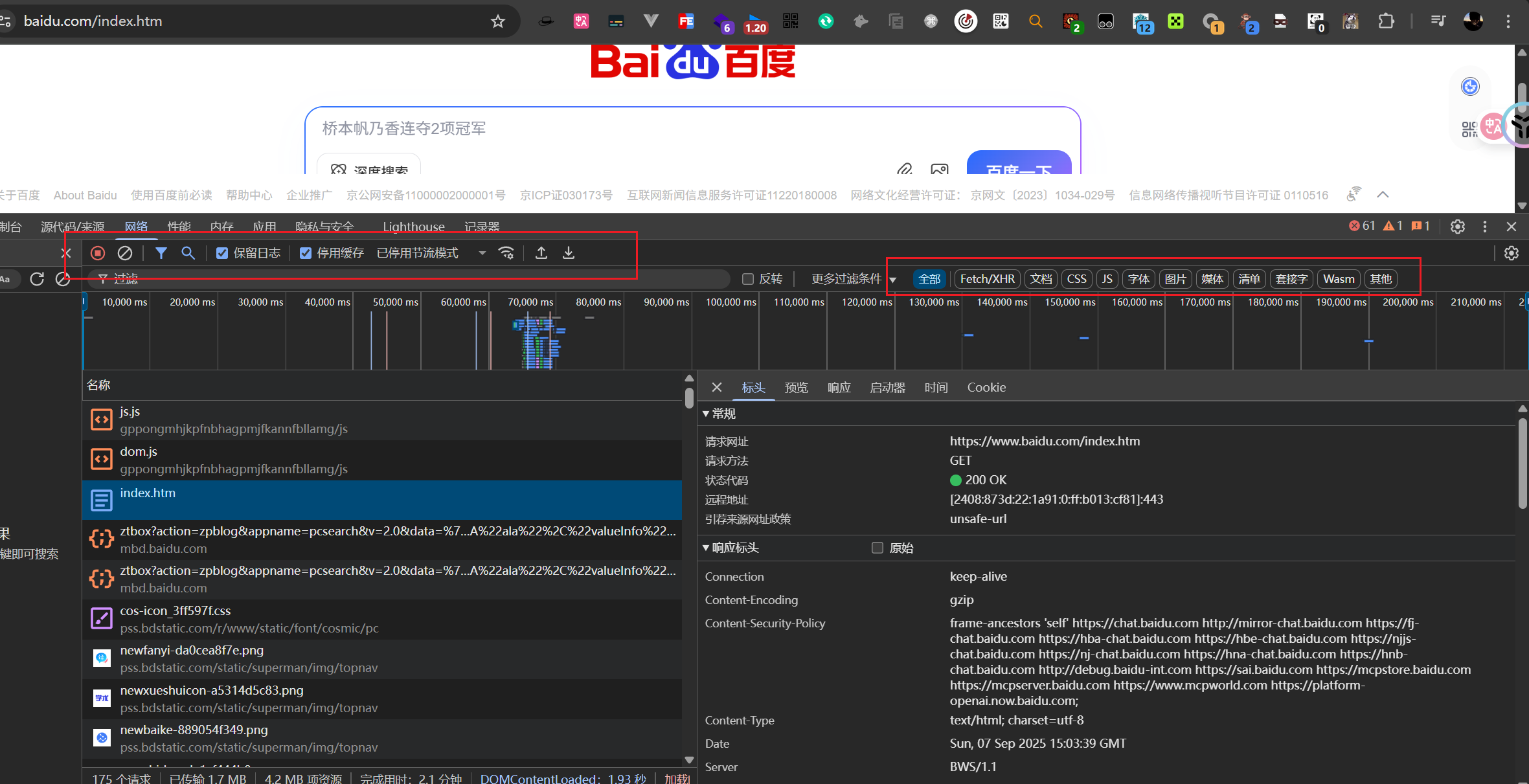

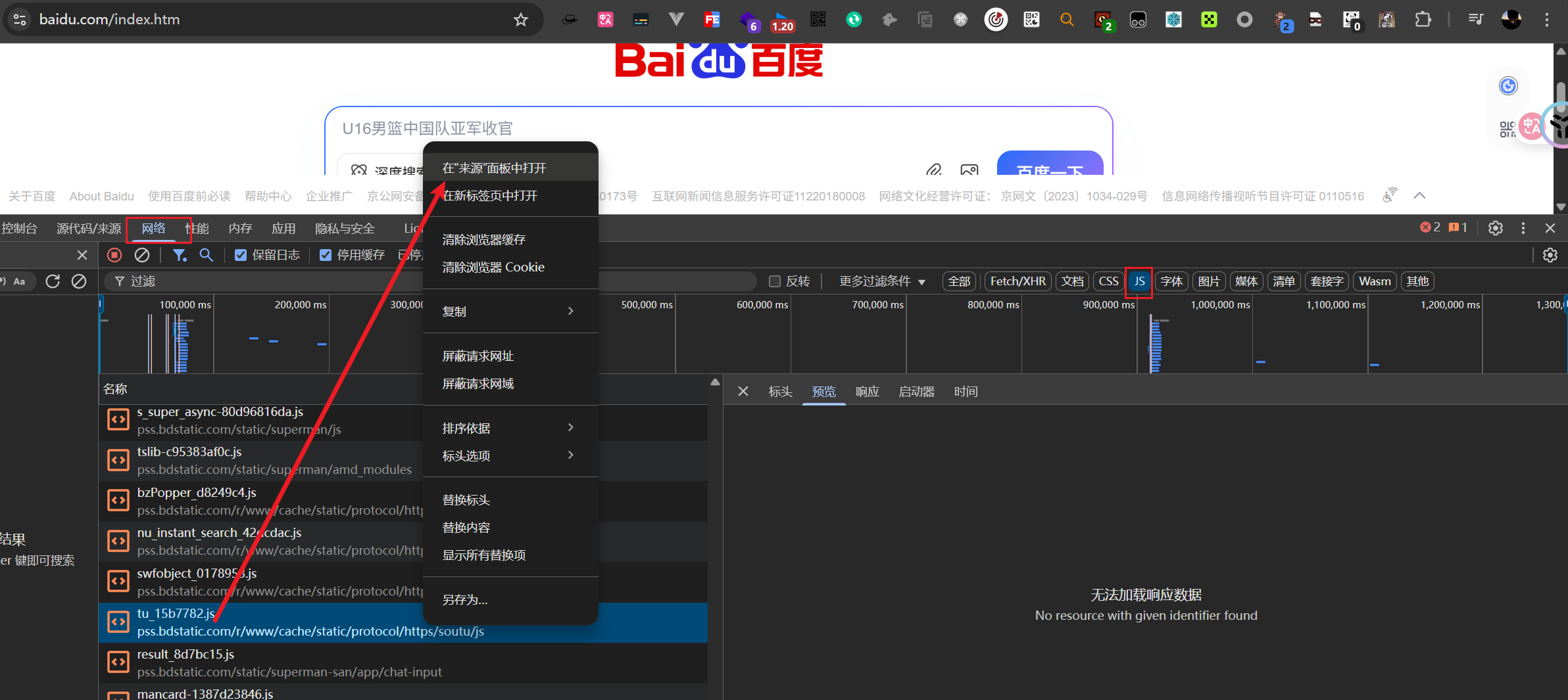

2.Network—зҪ‘з»ңиҜ·жұӮ

Ctrl+Fжү“ејҖжҗңзҙўйЎөйқў

жҜ”иҫғйҮҚиҰҒзҡ„зӮ№иҝҮж»ӨжқЎд»¶пјҢеҸҜд»ҘзӯӣйҖүиҜ·жұӮзҪ‘з«ҷж—¶еҠ иҪҪзҡ„еӣҫзүҮпјҢCSSпјҢJSи„ҡжң¬зӯүж–Ү件

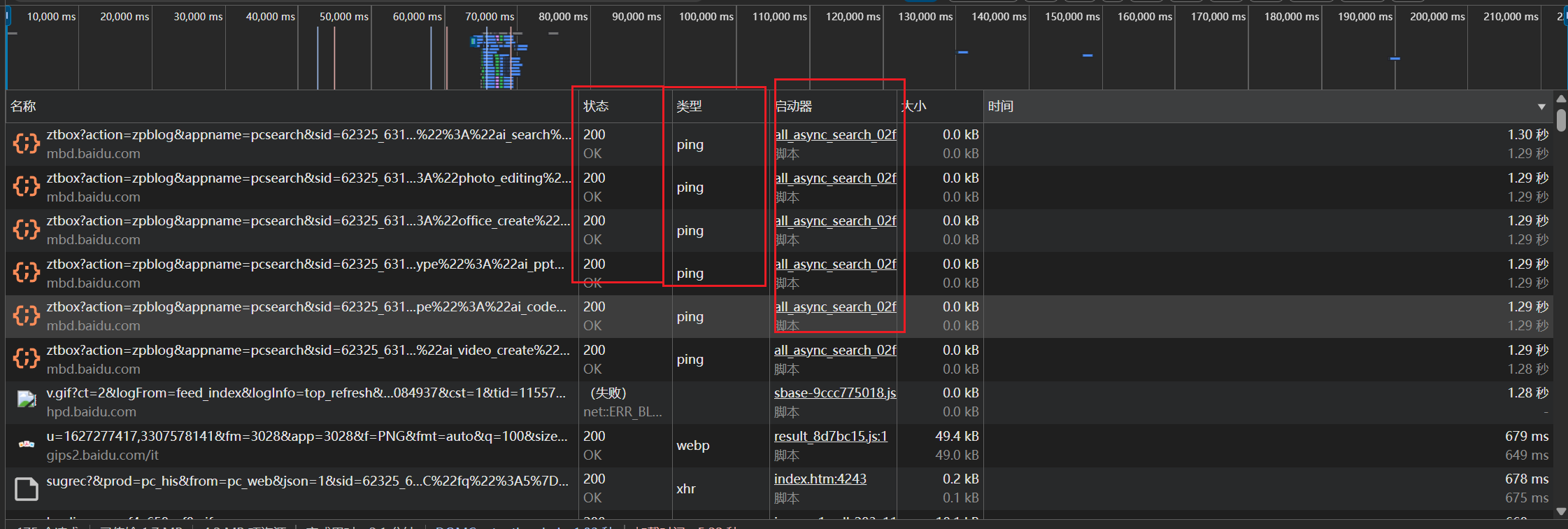

е“Қеә”зҠ¶жҖҒз ҒпјҢе“Қеә”зұ»еһӢпјҢеҗҜеҠЁеҷЁиЎЁзӨәжҳҜдҪ иҮӘе·ұеҸ‘иө·зҡ„иҜ·жұӮиҝҳжҳҜжөҸи§ҲеҷЁеҸ‘иө·зҡ„иҜ·жұӮжҲ–иҖ…JSеҸ‘иө·зҡ„иҜ·жұӮ

еҸій”®иҝҷдәӣиҜ·жұӮпјҢжңүд»ҘдёӢйҖүйЎ№

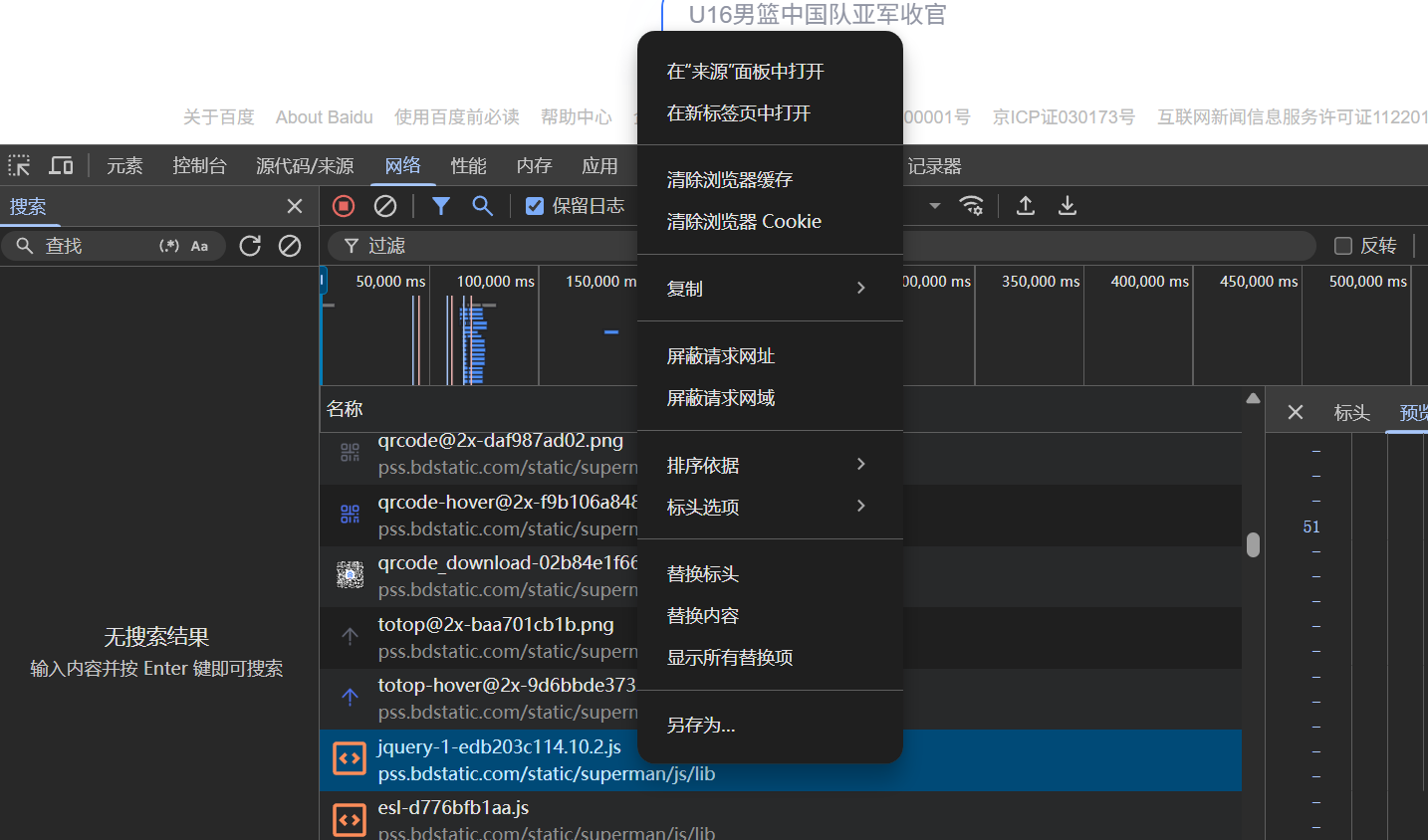

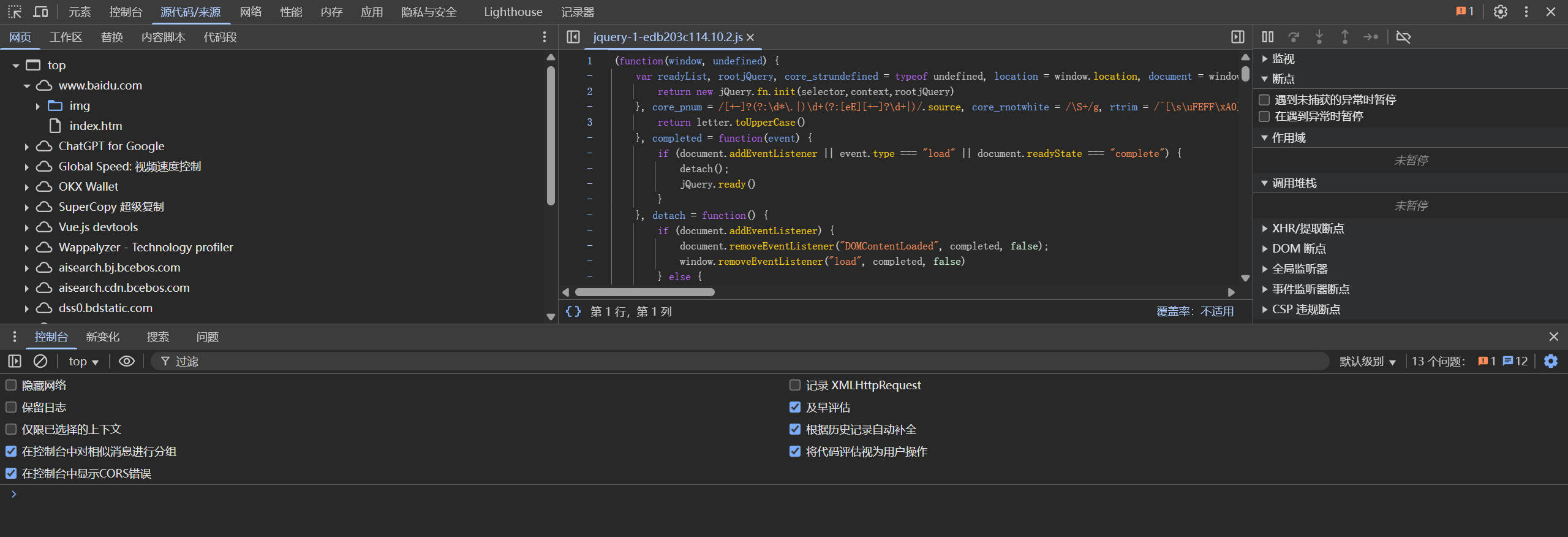

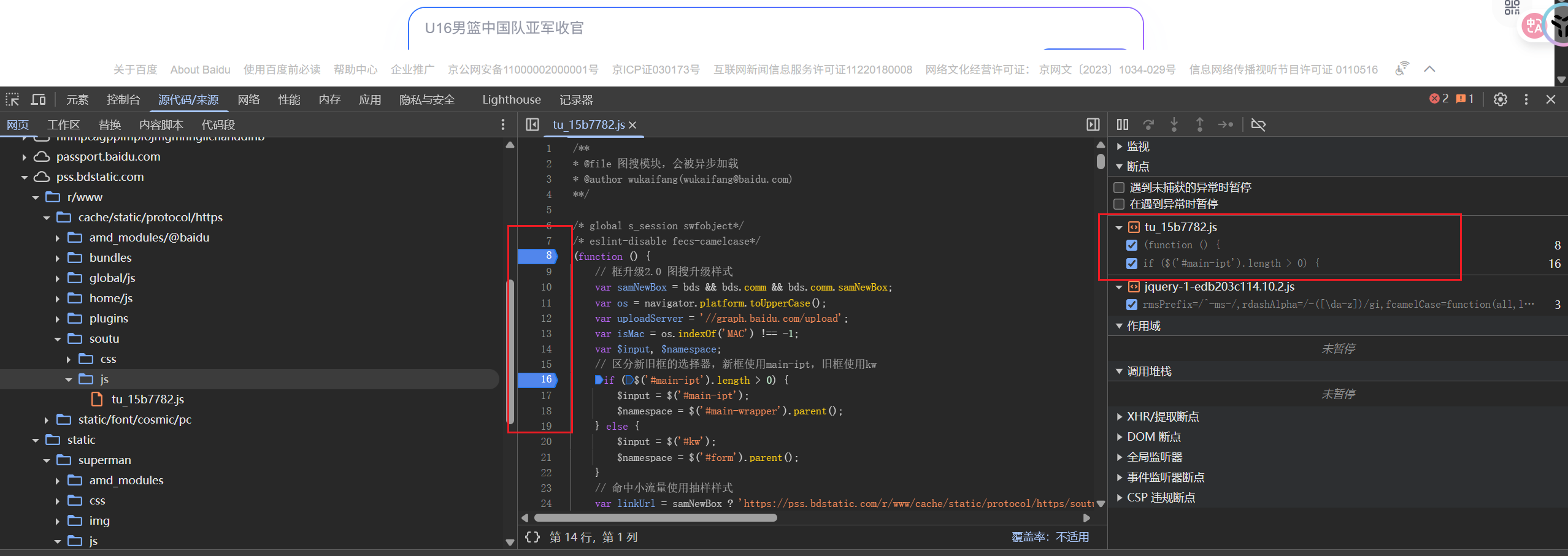

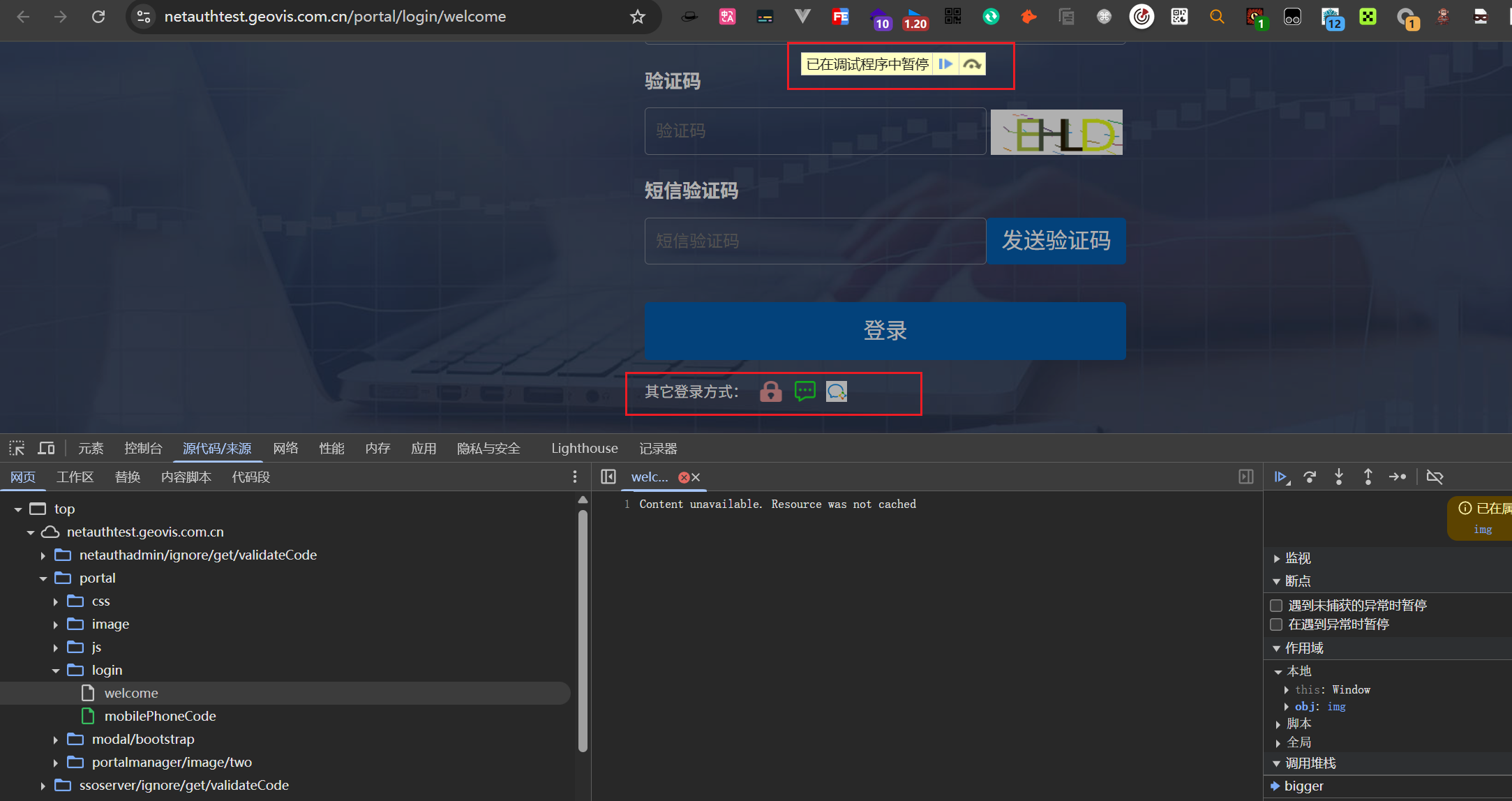

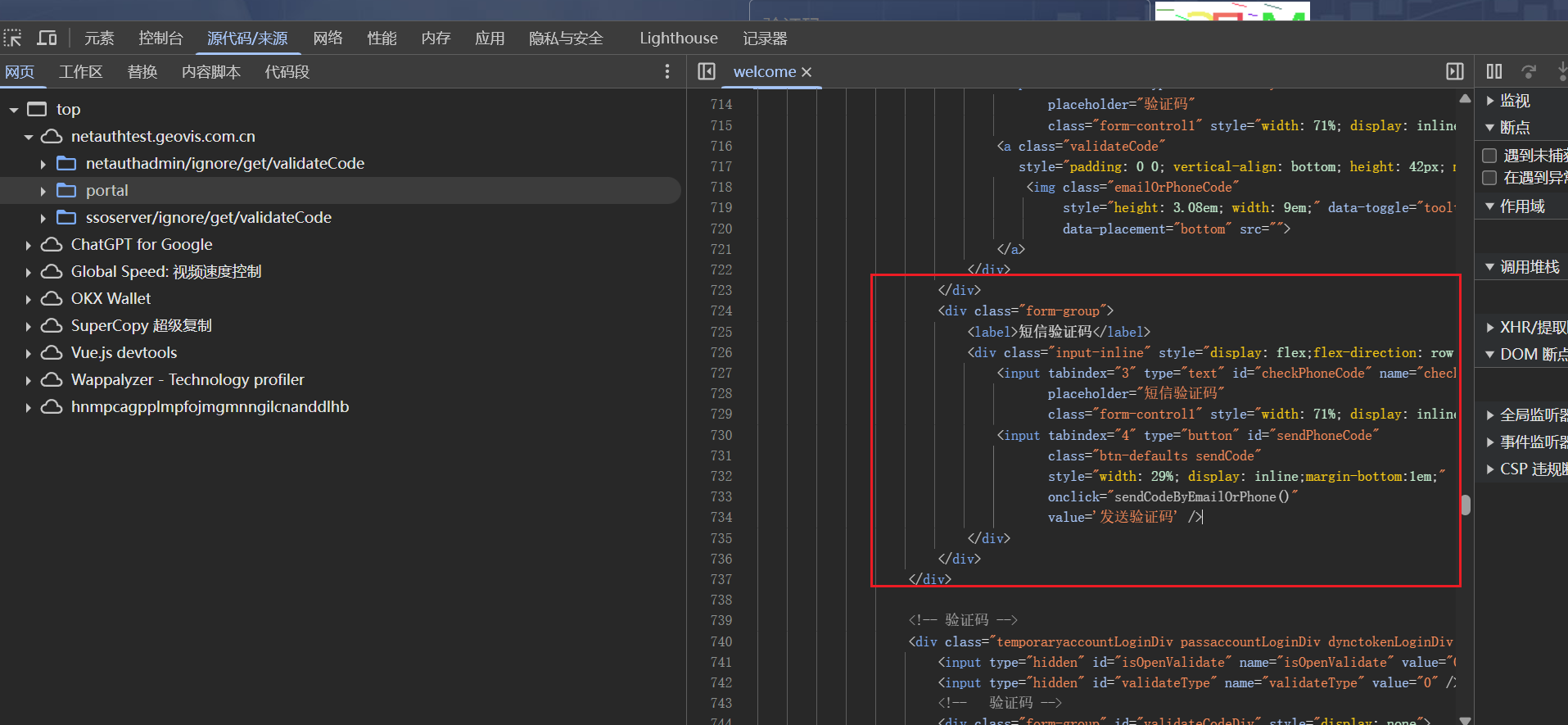

3.Source—жәҗд»Јз Ғ

Ctrl+SHift+F—жү“ејҖжҗңзҙўйЎөйқў

3.1.Jsж–ӯзӮ№

зҪ‘з»ң—иҝҮж»ӨеҷЁйҖүжӢ©JS—е°ҶдҪ жғіиҰҒи°ғиҜ•зҡ„JSеңЁжқҘжәҗйқўжқҝдёӯжү“ејҖ

еңЁиЎҢеҸ·еүҚеҸҜд»Ҙжү“дёҠж–ӯзӮ№пјҢеҸідҫ§зӘ—еҸЈеүҚдјҡжҳҫзӨәеҪ“еүҚжөҸи§ҲеҷЁжү“дёҠж–ӯзӮ№зҡ„иЎҢж•°пјҢеҸій”®еҸҜд»ҘеҸ–ж¶Ҳж–ӯзӮ№

еҪ“дҪ жү“дёҠж–ӯзӮ№еҗҺеҶҚж¬ЎеҲ·ж–°йЎөйқўпјҢжӯӨж—¶зҪ‘з«ҷеӣһи°ғеҲ°иҝҷдёӘJSжүҖжү“дёҠж–ӯзӮ№зҡ„ең°ж–№пјҢзӮ№еҮ»з®ӯеӨҙжҳҜжҢҮи·іиҝҮеҪ“еүҚж–ӯзӮ№иҝҗиЎҢдёӢдёҖдёӘж–ӯзӮ№пјҢдҪ д№ҹеҸҜд»ҘжӯҘе…Ҙж–№жі•гҖӮйҖҗжқЎиҜӯеҸҘиҝӣиЎҢеҲҶжһҗ

Consoleи®ҫзҪ®дёәиҝҷж ·

4.ж–ӯзӮ№иҜҰи§Ј

ж–ӯзӮ№жңүDOMж–ӯзӮ№пјҢXHR(XML Http Request)ж–ӯзӮ№пјҢд»Јз ҒиЎҢж–ӯзӮ№пјҢд»Јз Ғж–ӯзӮ№пјҢеңЁд»Јз Ғдёӯиҫ“е…ҘdebuggerеҚіеҸҜжү“дёҠж–ӯзӮ№пјҢејӮеёёжҚ•иҺ·ж–ӯзӮ№

|

|

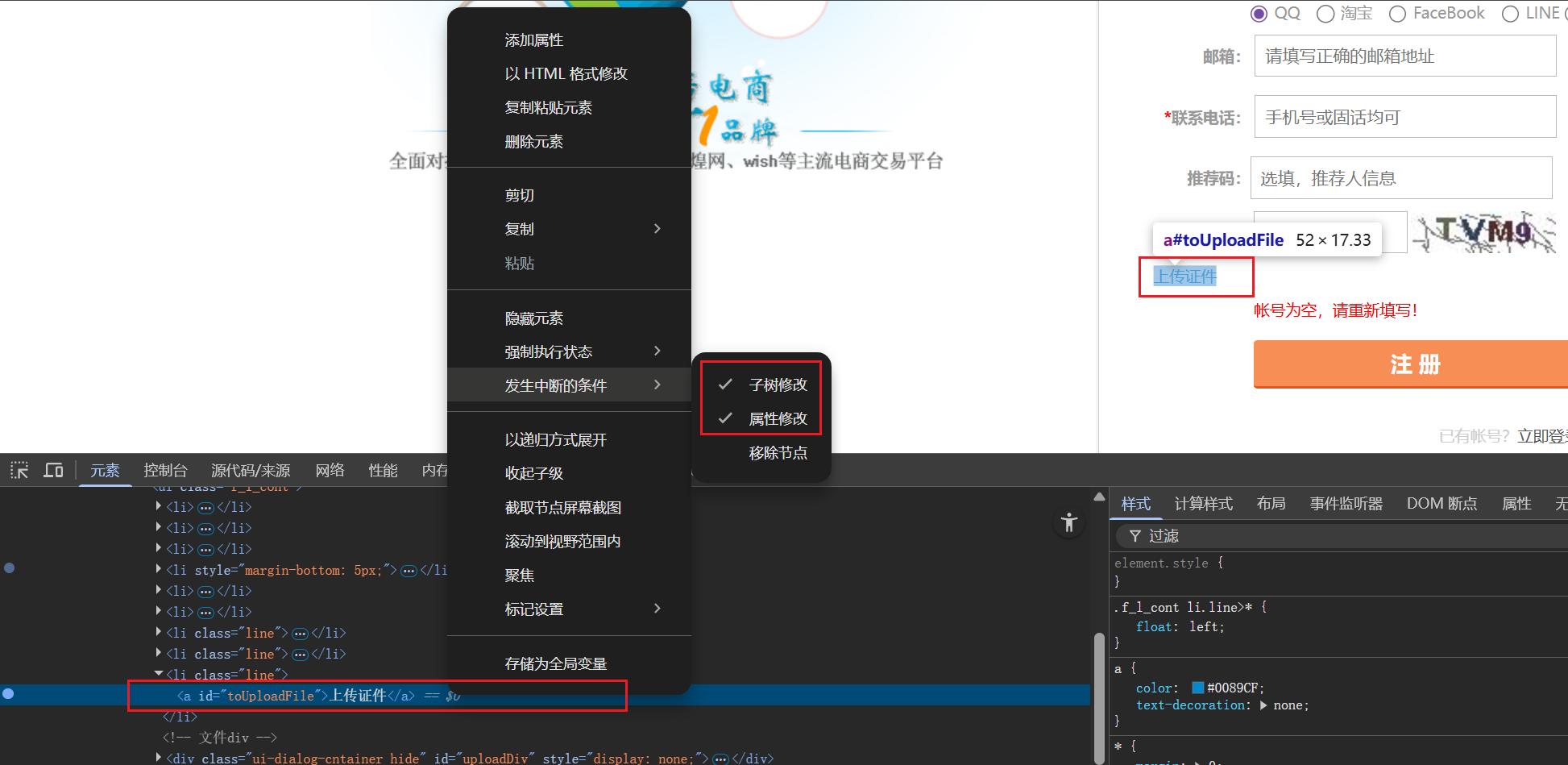

4.1.DOMж–ӯзӮ№дёҺDOMдәӢ件ж–ӯзӮ№

зјәзӮ№пјҡз”ұдәҺжҳҜз”ЁжҲ·зӮ№еҮ»жҹҗдёӘдәӢ件и§ҰеҸ‘ж–ӯзӮ№пјҢи·қзҰ»еҠ еҜҶеҮҪж•°иҫғиҝңпјҢйңҖиҰҒи°ғиҜ•еҫҲеӨҡдёҚпјҢж— жі•ж №жҚ®ж ҲеҺ»еҝ«йҖҹе®ҡдҪҚ

жү“ејҖF12—йҖүжӢ©дҪ йңҖиҰҒдёӢж–ӯзӮ№зҡ„жҢүй’®жҲ–иҖ…е…¶е®ғе…ғзҙ —еҰӮдҪ•еҲӨж–ӯжҳҜеҗҰж–ӯзӮ№жҲҗеҠҹпјҢе°ұжҳҜзңӢе…ғзҙ жҳҜеҗҰеҸ‘з”ҹж”№еҸҳпјҢеҰӮжһңжІЎеҸ‘з”ҹж”№еҸҳйӮЈе°ұжІЎжҲҗеҠҹ

жІЎжҲҗеҠҹжЎҲдҫӢпјҡ

жҲҗеҠҹжЎҲдҫӢ

https://netauthtest.geovis.com.cn/portal/login/welcome е…¶е®ғзҷ»еҪ•ж–№ејҸеӨ„дёӢж–ӯзӮ№

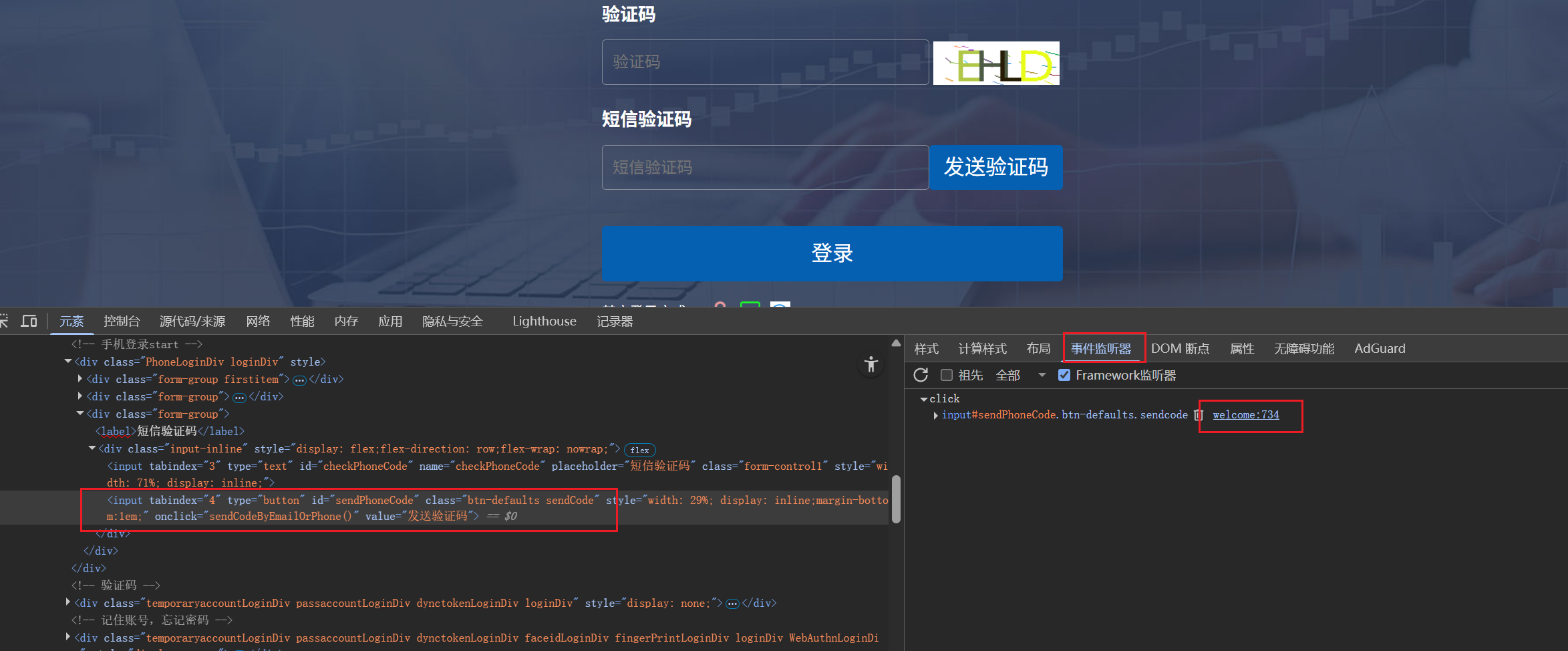

DOMдәӢ件ж–ӯзӮ№

еүҚйқўе’ҢDOMж–ӯзӮ№дёҖж ·пјҢйҖүжӢ©дҪ иҰҒдёӢж®өзҡ„жҢүй’®жҲ–е…ғзҙ пјҢзӮ№еҮ»дәӢ件зӣ‘еҗ¬еҷЁпјҢжҹҘзңӢиҜҘJSж–Ү件

еҚіеҸҜи·іиҪ¬еҲ°жҢүй’®дәӢ件зҡ„зӣ‘еҗ¬еҷЁеӨ„

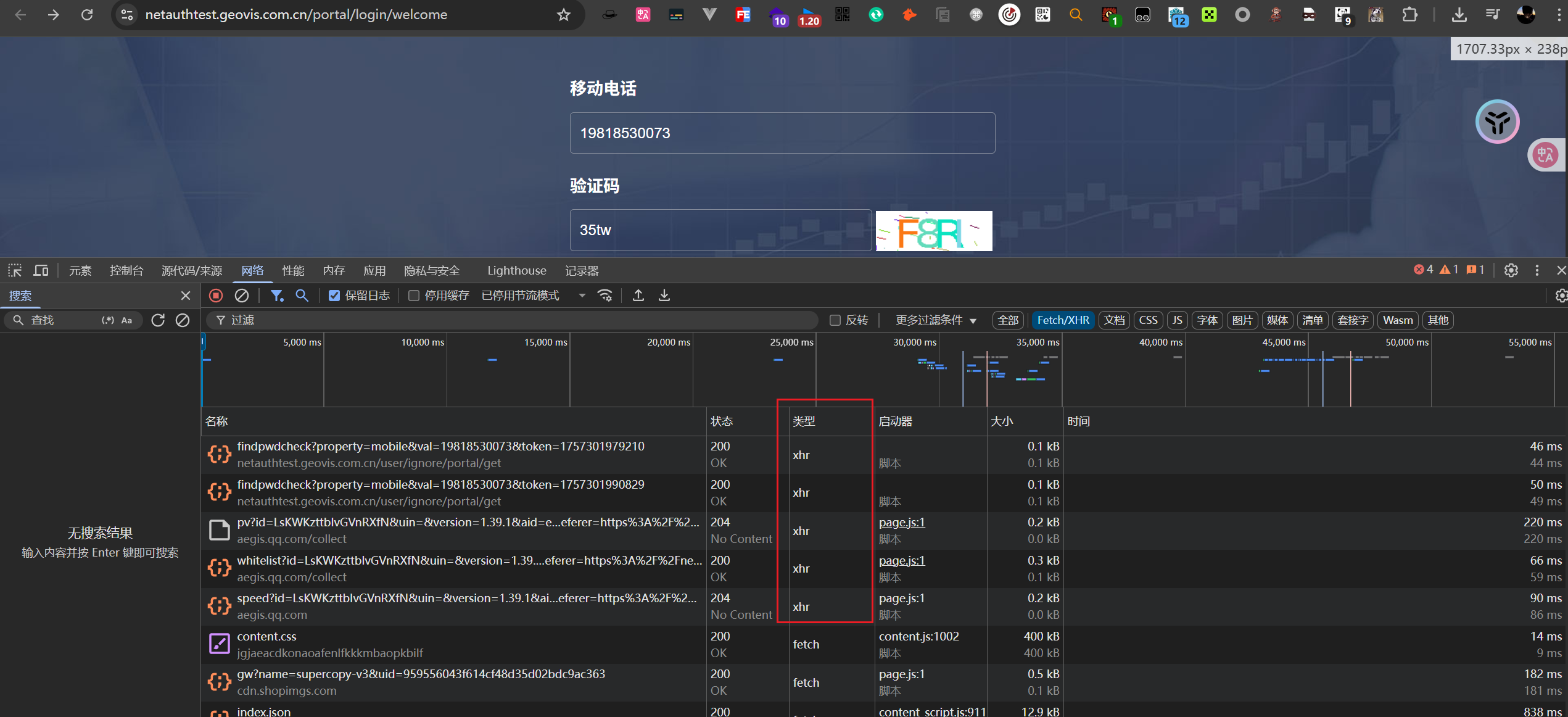

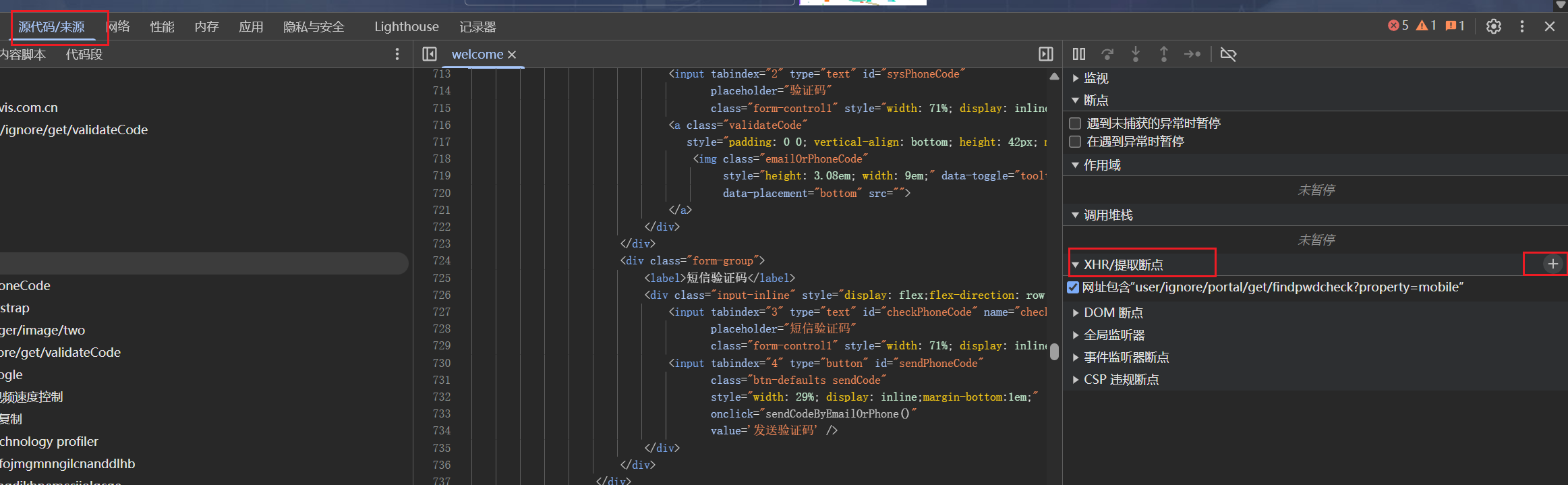

4.2.XHRж–ӯзӮ№

жү§иЎҢйЎәеәҸйқ еҗҺпјҢи·қзҰ»еҠ еҜҶеҮҪж•°иҫғиҝ‘пјҢеҸҜд»Ҙж №жҚ®ж ҲиҝӣиЎҢе®ҡдҪҚпјҢйқһXHRиҜ·жұӮж–ӯдёҚдҪҸ

xhrж–ӯзӮ№еҰӮдҪ•дёӢе‘ўпјҹйҖүжӢ©networkпјҢйҖүдёӯзұ»еһӢдёәxhrзҡ„зұ»еһӢпјҢ

ж №жҚ®иҜ·жұӮURLзҡ„и·Ҝеҫ„иҝӣиЎҢдёӢж–ӯзӮ№пјҢеҰӮдёӢйқўиҝҷдёӘзҷ»еҪ•и·Ҝеҫ„пјҢжҲ‘еҸҜд»ҘжҸҗеҸ–еҮәе…¬е…ұи·Ҝеҫ„

|

|

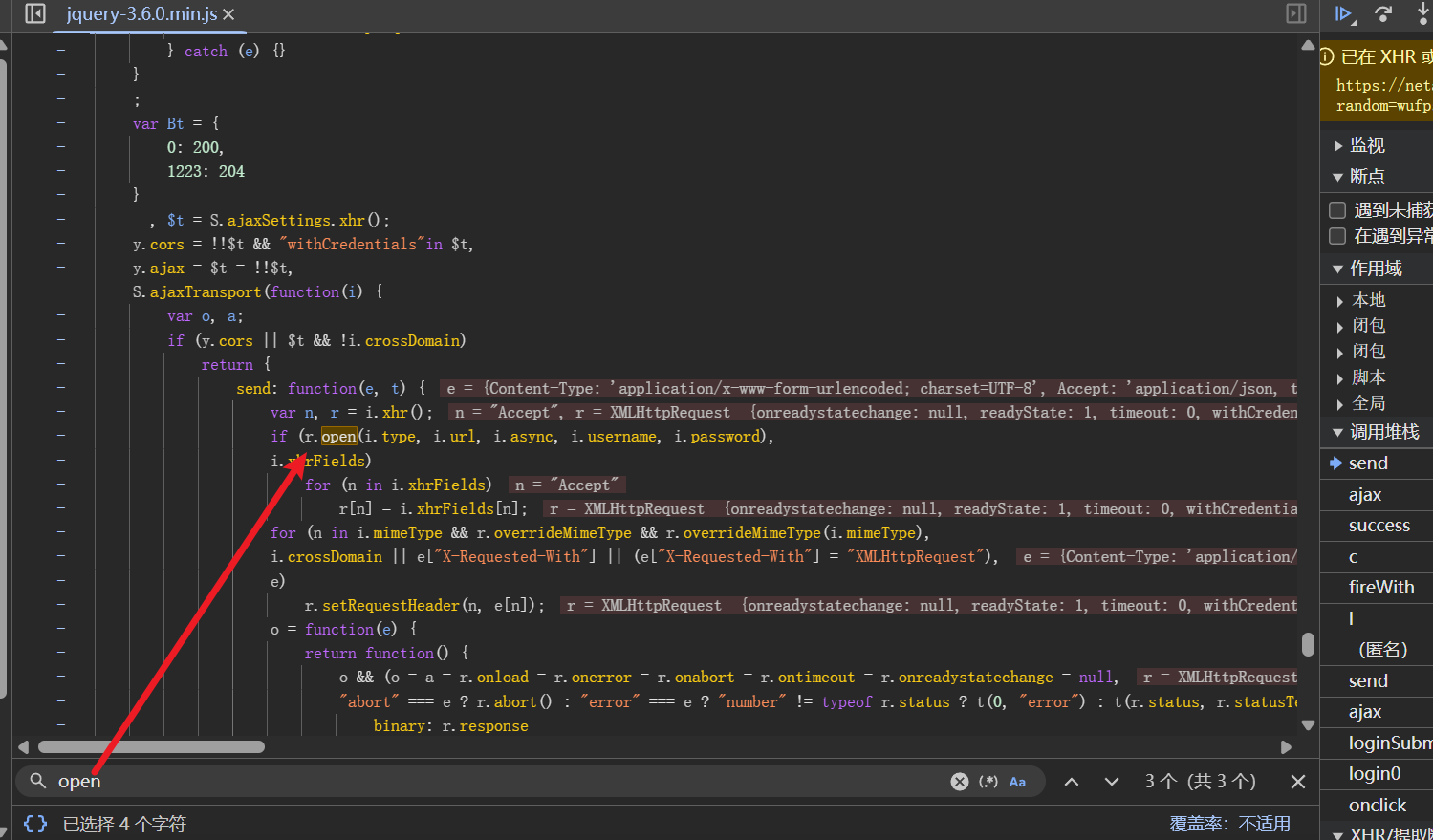

еңЁsource—xhrж–ӯзӮ№—ж №жҚ®и·Ҝеҫ„ж–°еўһдёҖжқЎж–ӯзӮ№еҚіеҸҜ

жӯӨж—¶зӮ№еҮ»еҸ‘йҖҒиҜ·жұӮеҚіеҸҜж–ӯдҪҸ

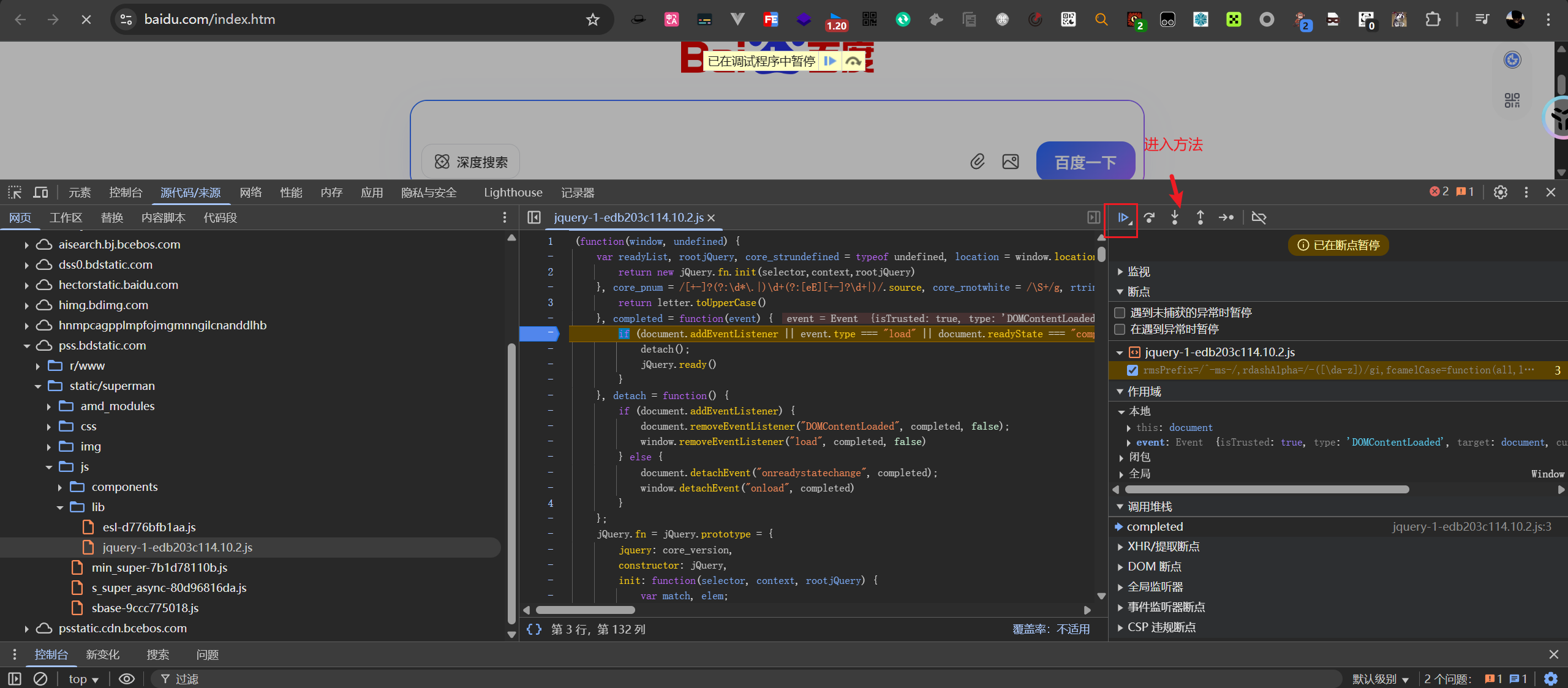

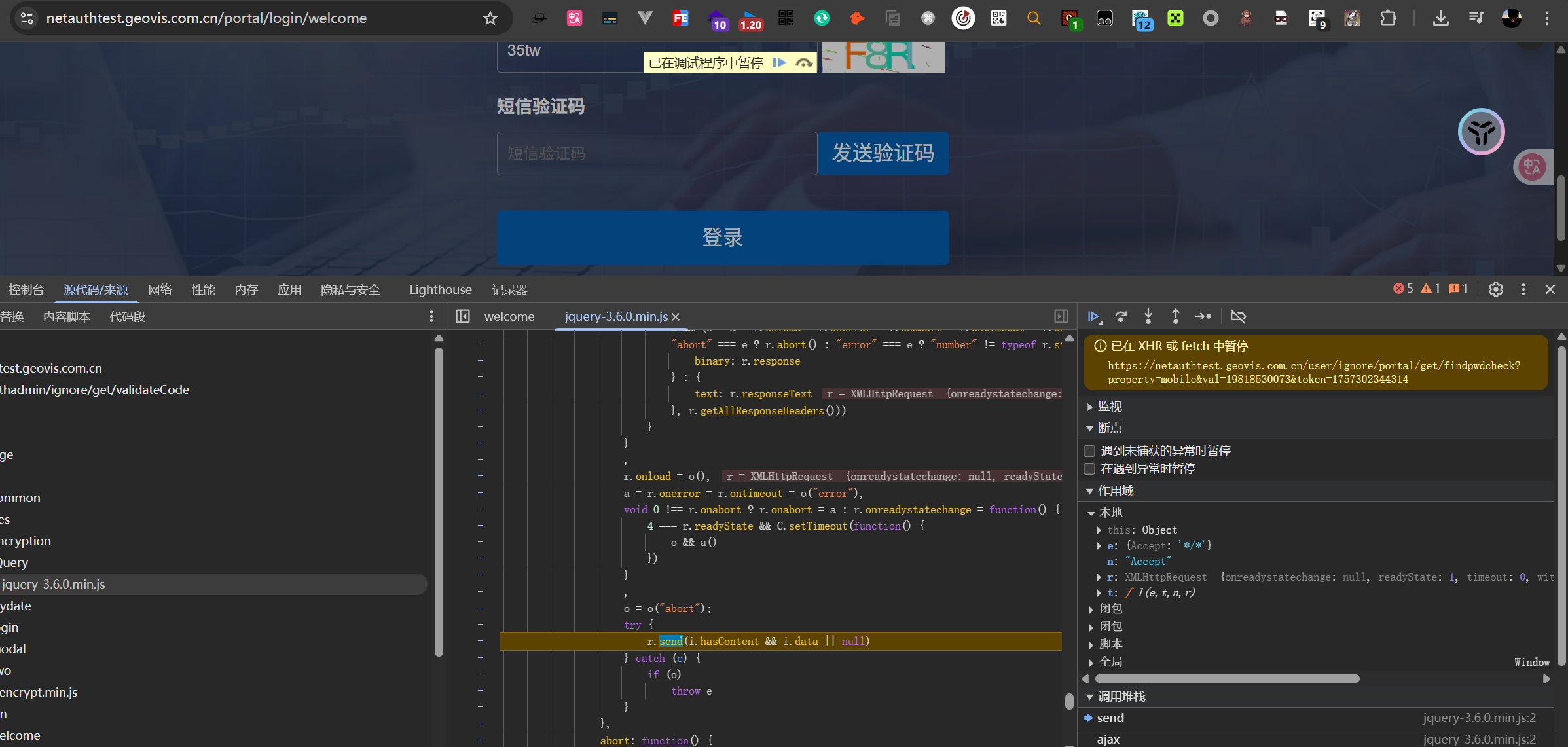

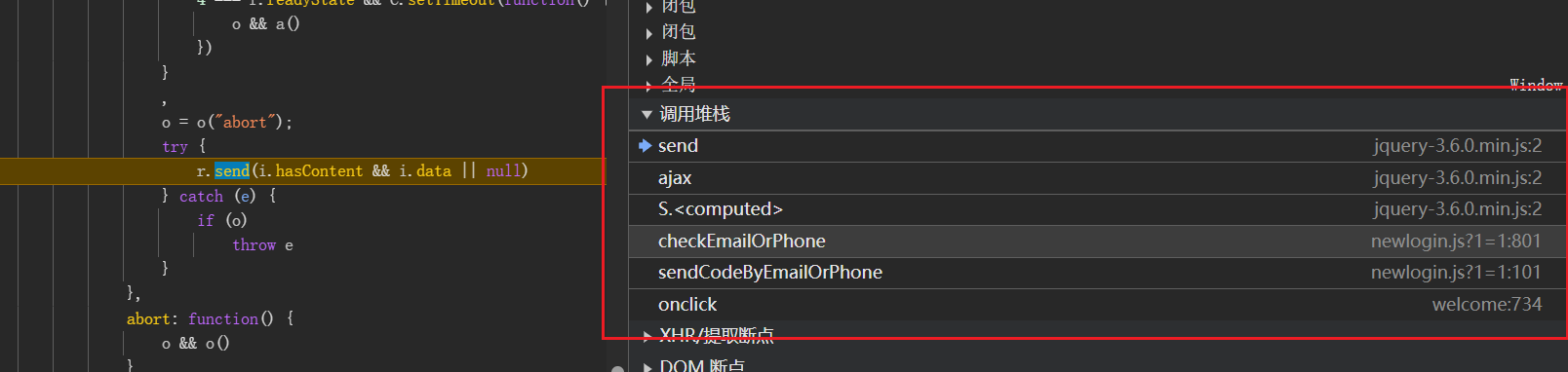

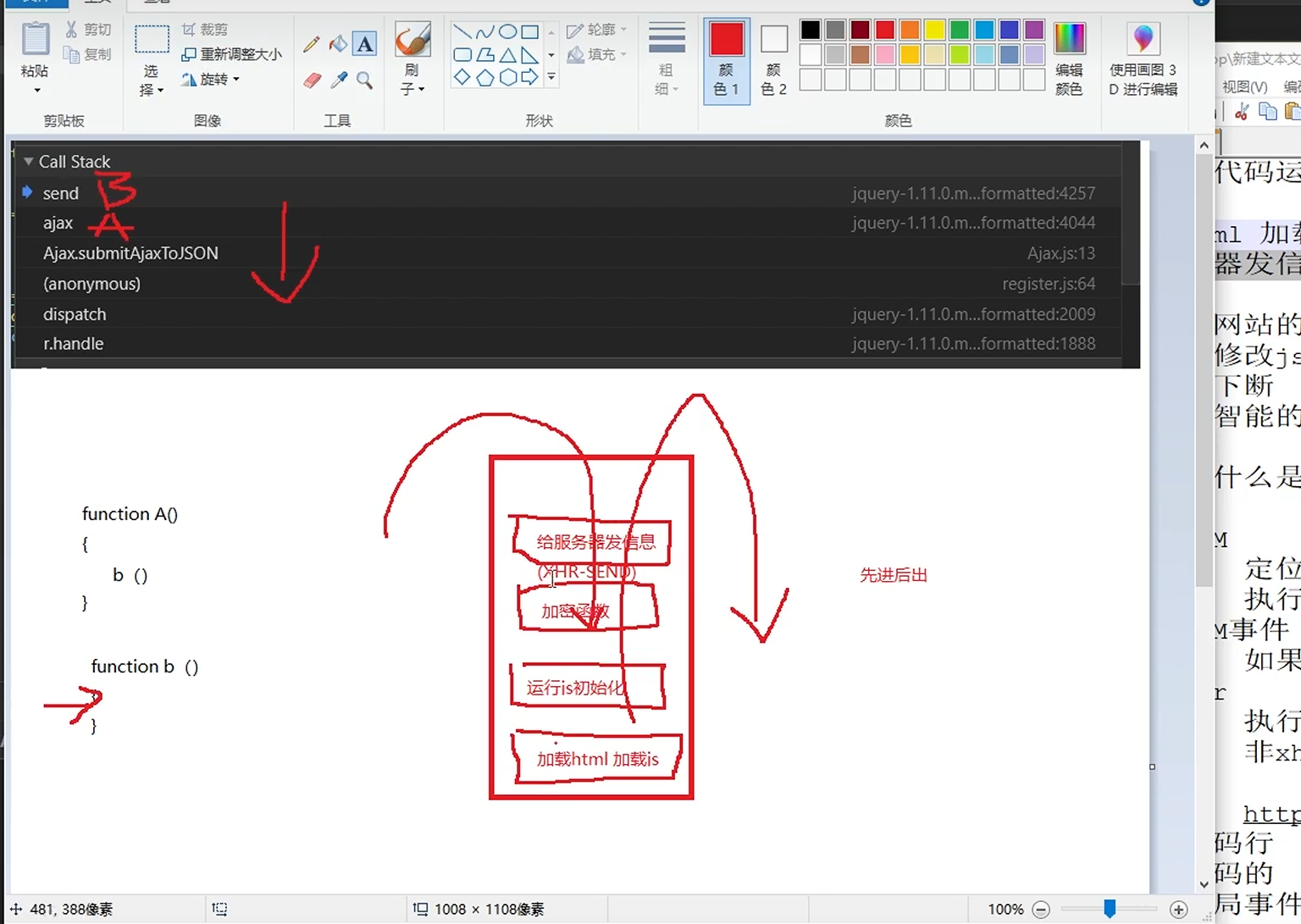

5.ж–№жі•ж ҲпјҲж–№жі•зҡ„и°ғз”ЁжөҒзЁӢпјү

д»Җд№ҲжҳҜж–№жі•ж ҲпјҢж ҲжҳҜдёҖз§Қж•°жҚ®з»“жһ„пјҢйҒөеҫӘе…ҲиҝӣеҗҺеҮәеҺҹеҲҷпјҢеңЁж–ӯзӮ№еҗҺпјҢи°ғз”Ёе Ҷж Ҳдёӯ

5.1.и·ҹеҖјзҡ„жҠҖе·§

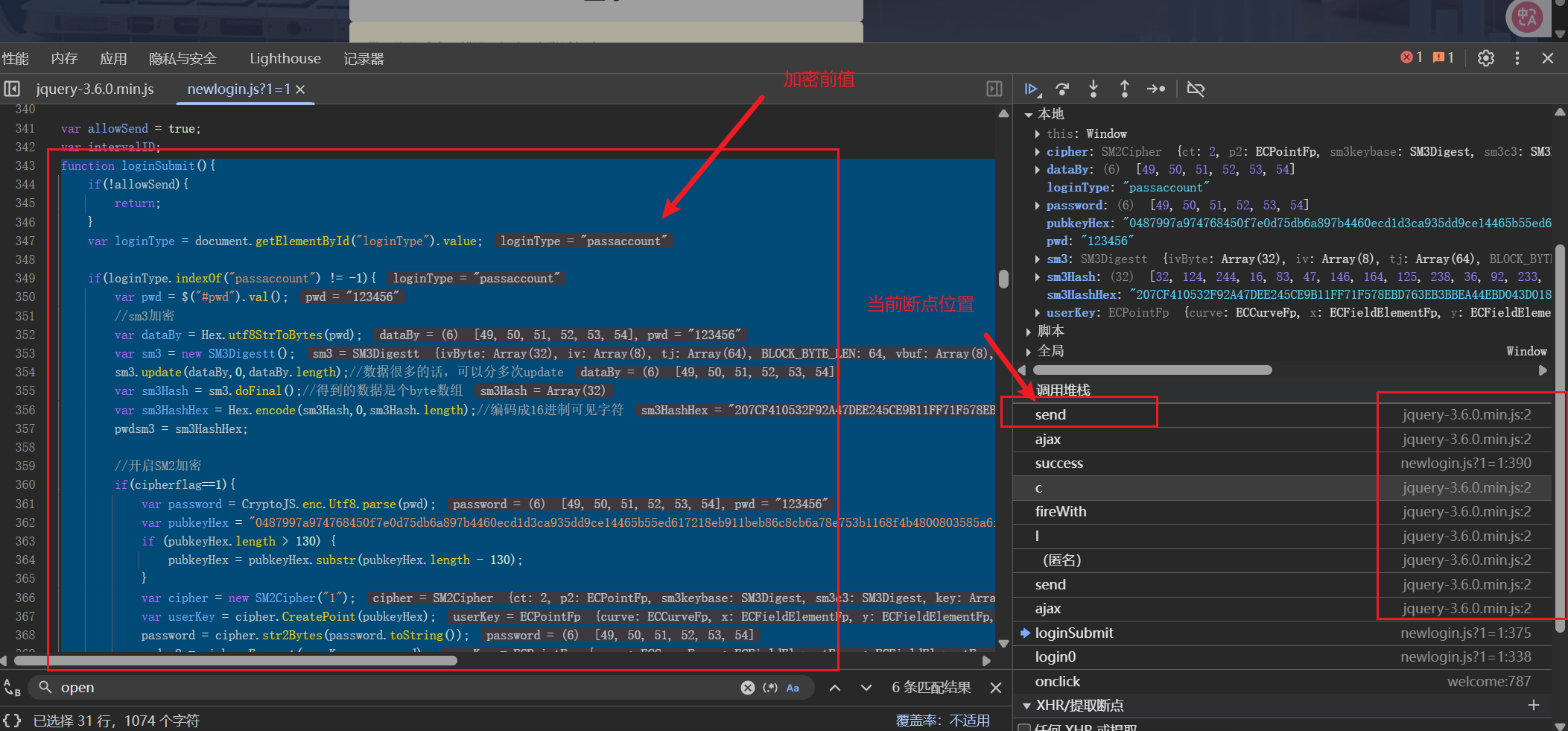

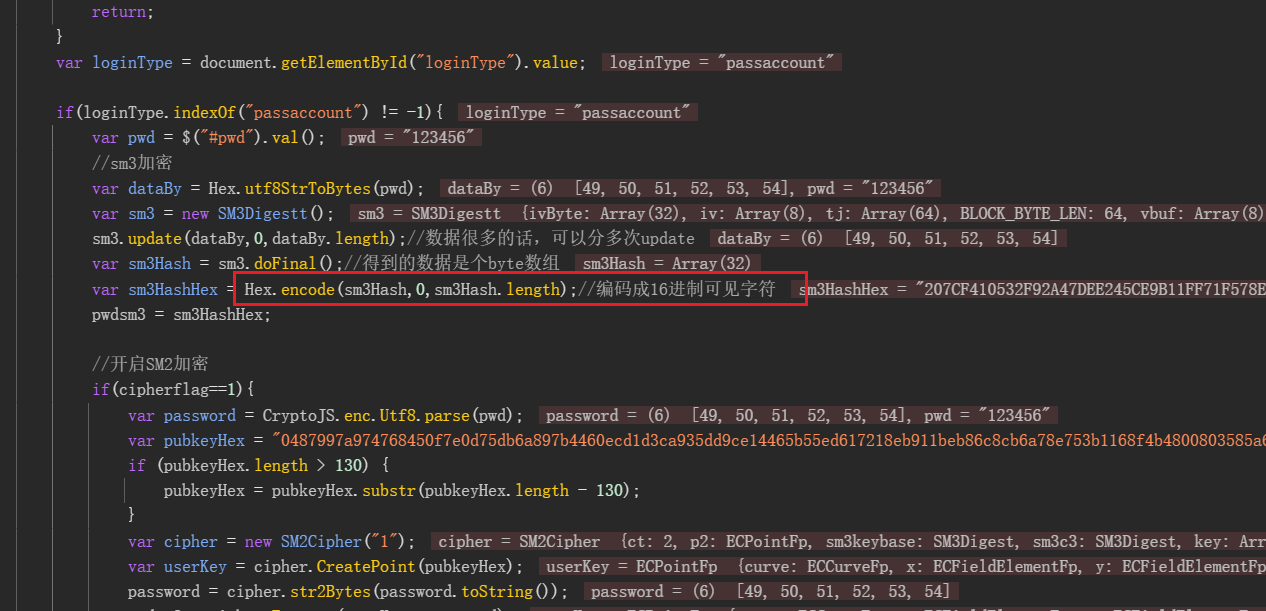

иҝҷйҮҢиҝҳжҳҜд»Ҙhttps://netauthtest.geovis.com.cn/portal/login/welcomeиҜҘзҪ‘з«ҷзҡ„йқҷжҖҒзҷ»еҪ•дҪңдёәзӨәдҫӢпјҢеҸӘжҳҜзӨәдҫӢпјҢдёҚжһ„жҲҗд»»дҪ•ж”»еҮ»иЎҢдёәпјҢжҠ“еҢ…еҗҺеҸ‘зҺ°еҜҶз Ғиў«еҠ еҜҶдәҶ

|

|

еҰӮжһңжІЎжңүиҝҷдёӘжҸҗзӨәиҜҚйңҖиҰҒжҢүдёӢCtrlй”®пјҢеҰӮдҪ•е®ҡдҪҚжңҖиҝ‘зҡ„и°ғз”ЁеҮҪж•°пјҢе°ұжҳҜзңӢжҸҗзӨәиҜҚд»Һе“ӘејҖе§Ӣе°ұжҳҜйӮЈдёӘи°ғз”ЁеҮҪж•°

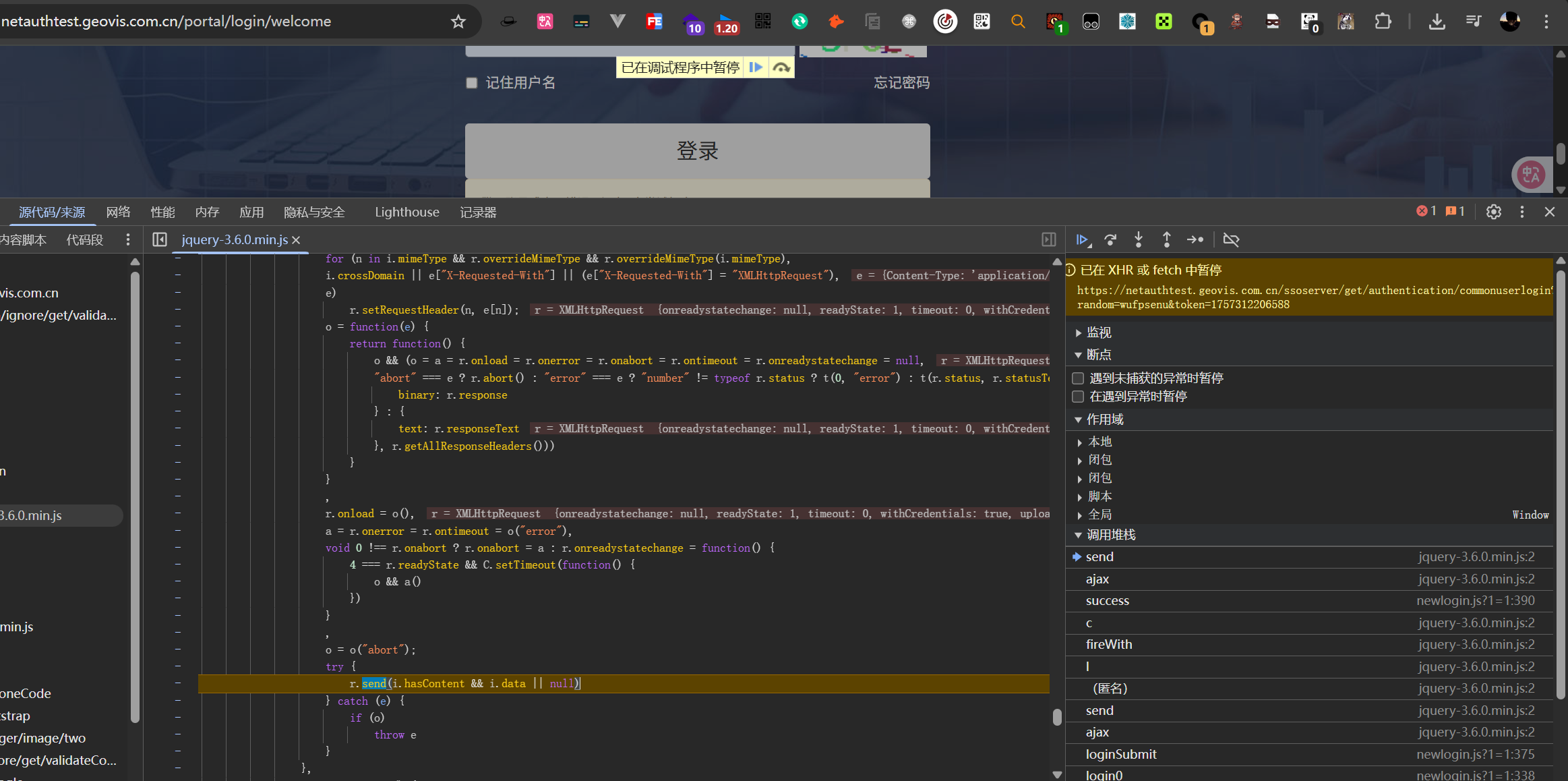

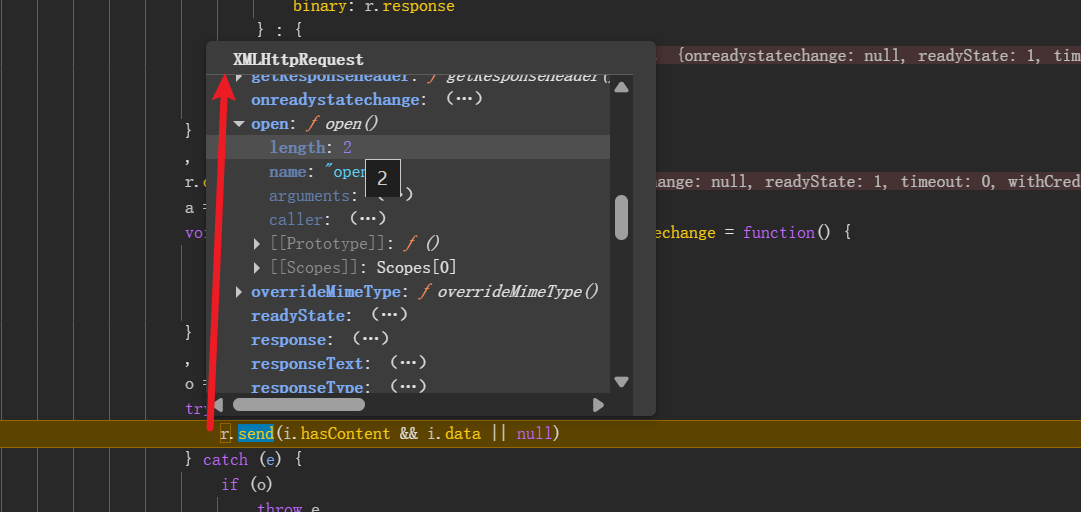

xhrж–ӯзӮ№ж°ёиҝңеҸӘдјҡж–ӯеҲ°sendпјҢsendйҮҢйқўеӨ§жҰӮзҺҮжңүжҲ‘们иҜ·жұӮеҢ…ж•°жҚ®пјҢе°ұжҳҜйӮЈдёӘdataпјҢеҰӮжһңжІЎжңүж•°жҚ®пјҢжүҫиҝҷдёӘr.send()йҮҢйқўжүҫиҝҷдёӘopenпјҢйј ж ҮжӮ¬еҒңеҲ°rдёҠе°ұиЎҢпјҢе…ЁеұҖжҗңиҝҷдёӘopenеҚіеҸҜпјҢеҰӮжһңиҝҳжІЎжңүж•°жҚ®йӮЈе°ұиҰҒhookдәҶ

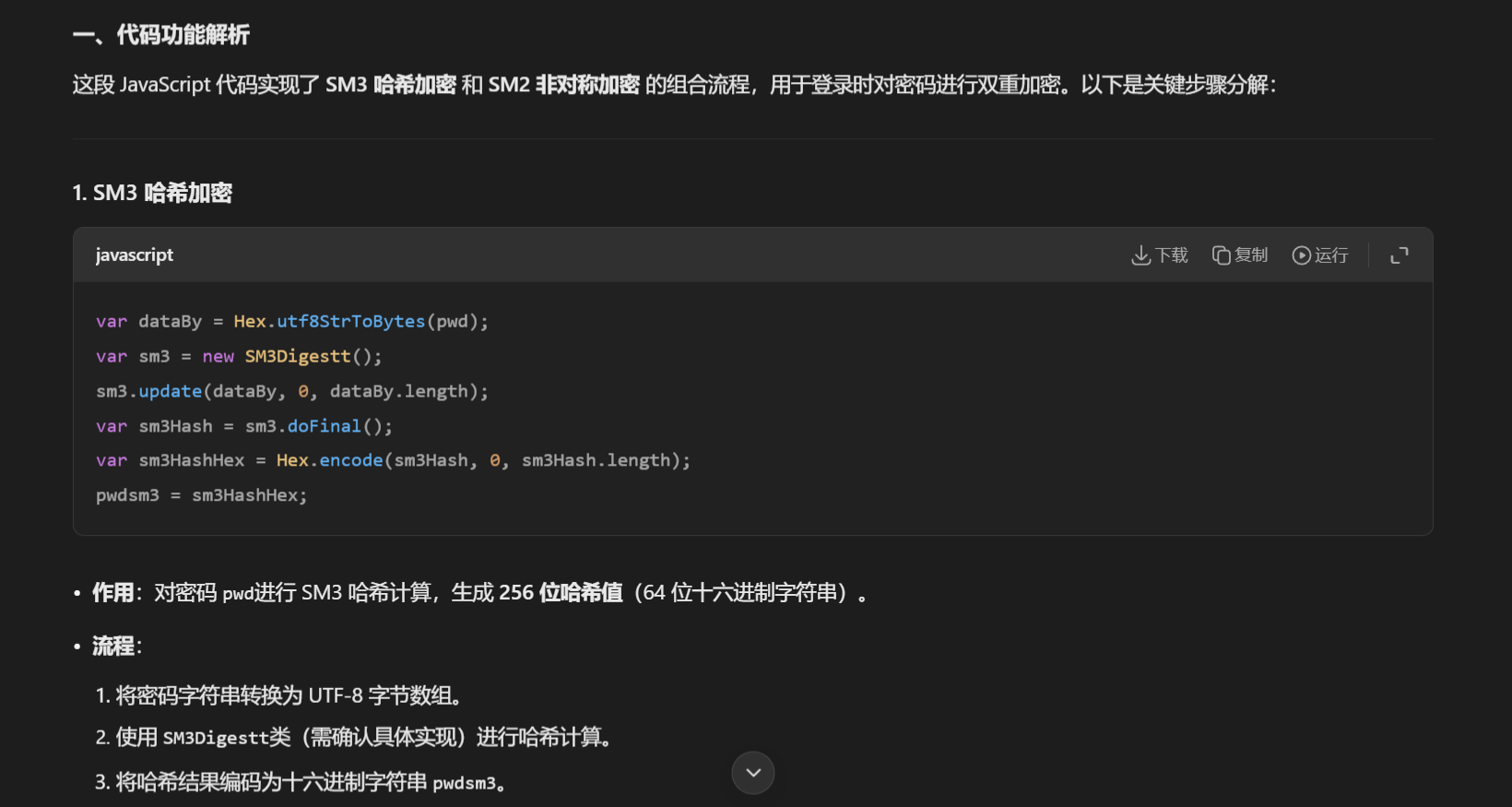

йӮЈеҰӮдҪ•жүҫеҲ°еҠ еҜҶеҮҪж•°е‘ўпјҢзҺ°еңЁdataйҮҢйқўзҡ„еҖјжҳҜеҠ еҜҶеҖјпјҢеҠ еҜҶиҝҮзЁӢжҳҜжҳҺж–Ү---еҠ еҜҶеҮҪж•°---еҠ еҜҶеҖјпјҢйӮЈд№ҲжҲ‘们е°ұиҰҒеҺ»жүҫеҲ°жҳҺж–ҮеҖјиҝҷпјҢе°ұиҰҒи·ҹж Ҳ

и·ҹж Ҳзҡ„е°ҸжҠҖе·§пјҢжҲ‘们еҸҜд»ҘзңӢеҲ°ж ҲдёӯеҫҲеӨҡjqueryxxx.jsзҡ„пјҢиҝҷдәӣеӨ§жҰӮзҺҮдёҚз”Ёи·ҹпјҢеӣ дёәJqueryжҳҜдёҖдёӘеүҚз«ҜжЎҶжһ¶пјҢжІЎдәәдјҡе°ҶеҠ еҜҶд»Јз ҒеҶҷеҲ°зҺ°жңүжЎҶжһ¶дёӯпјҢжҲ‘们и·ҹеҲ°loginsubmitиҝҷдёӘж ҲеҸ‘зҺ°е®Ңж•ҙеҠ еҜҶд»Јз Ғ

|

|

зӣҙжҺҘдҪҝз”ЁAIиҝӣиЎҢеҲҶжһҗ

|

|