https://mp.weixin.qq.com/s/p42pcVkibvuk0OZEPj1JGA

еҸҚзј–иҜ‘е·Ҙе…·пјҡhttps://github.com/Ackites/KillWxapkg

ејәејҖF12пјҡhttps://github.com/JaveleyQAQ/WeChatOpenDevTools-Python пјҲйҷӨдәҶеҫ®дҝЎзүҲжң¬иҰҒ3.9е·ҰеҸіиҝҳиҰҒе°ҸзЁӢеәҸзүҲжң¬д№ҹз¬ҰеҗҲпјү

1.е°ҸзЁӢеәҸеҸҚзј–иҜ‘

1.1.дҪҝз”ЁFineиҝӣиЎҢеҸҚзј–иҜ‘

и¶…зә§з®ҖеҚ•зҡ„еҸҚзј–иҜ‘еҫ®дҝЎе°ҸзЁӢеәҸж–№жі•

дҪҝз”ЁFineжү“ејҖеҫ®дҝЎдҝқеӯҳж–Ү件зӣ®еҪ•

|

|

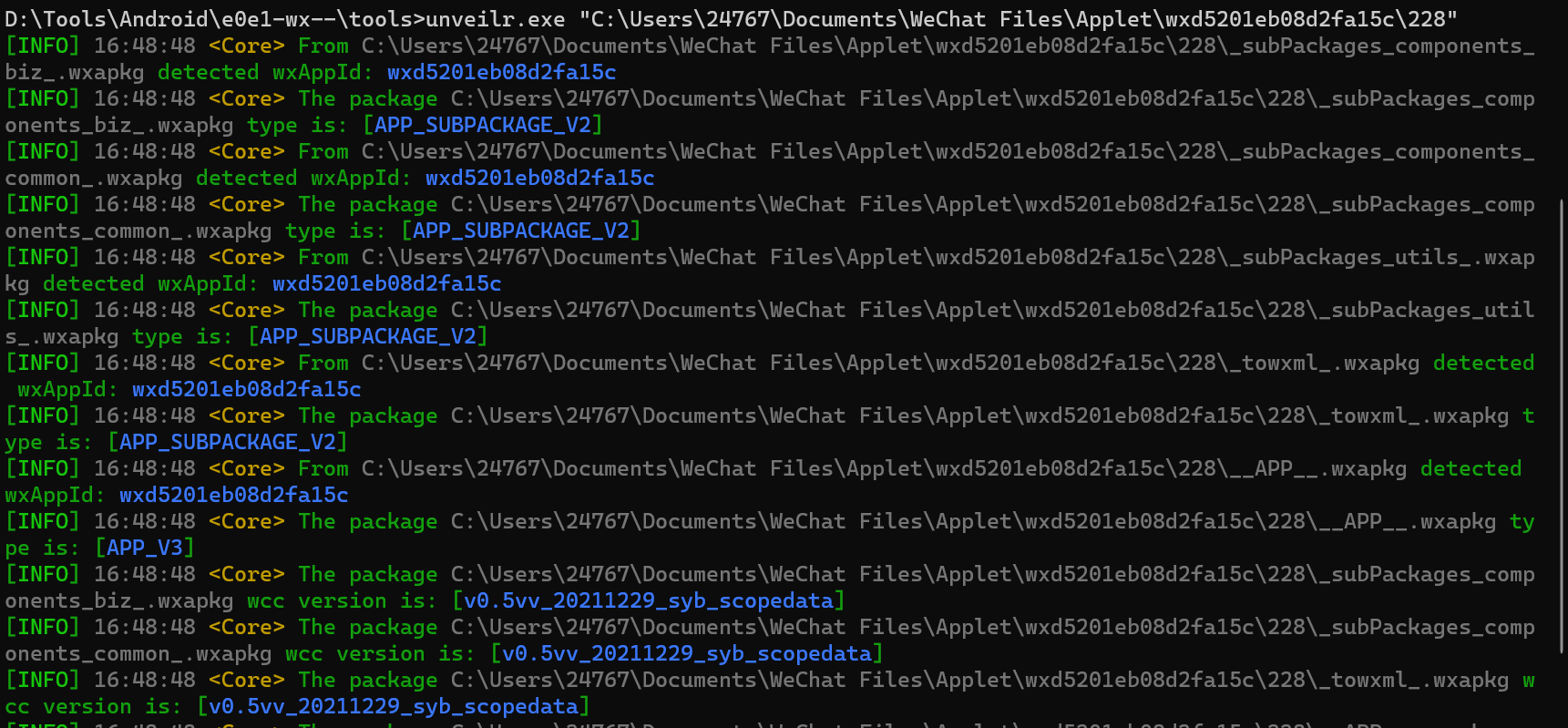

1.2.дҪҝз”ЁunveilrиҝӣиЎҢеҸҚзј–иҜ‘

|

|

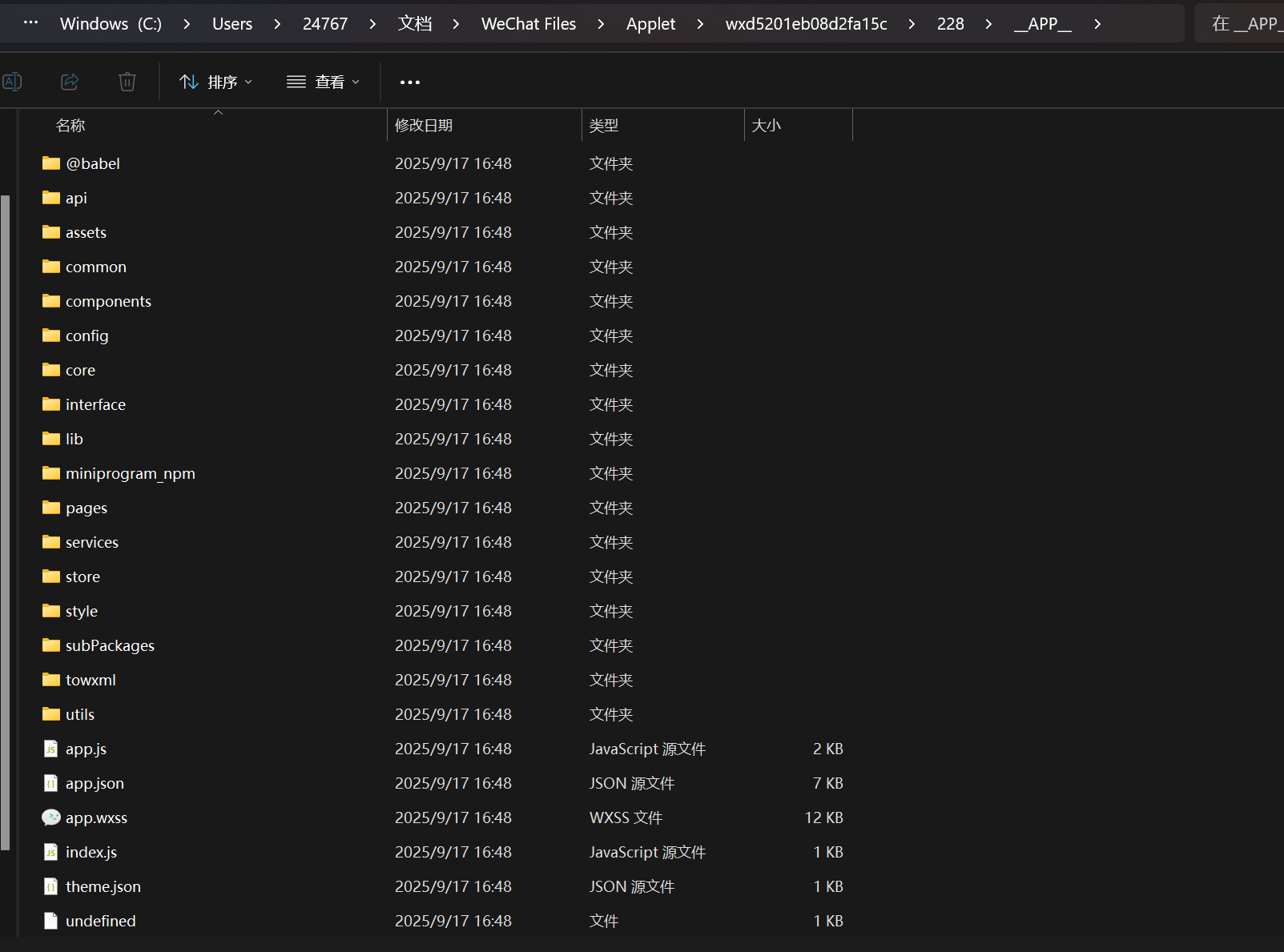

еҸҚзј–иҜ‘еҗҺпјҢдјҡеңЁеҪ“еүҚзӣ®еҪ•дёӢз”ҹжҲҗдёҖдёӘ _APP_ж–Ү件еӨ№пјҢиҝҷйҮҢйқўе°ұжҳҜе°ҸзЁӢеәҸжәҗз Ғ

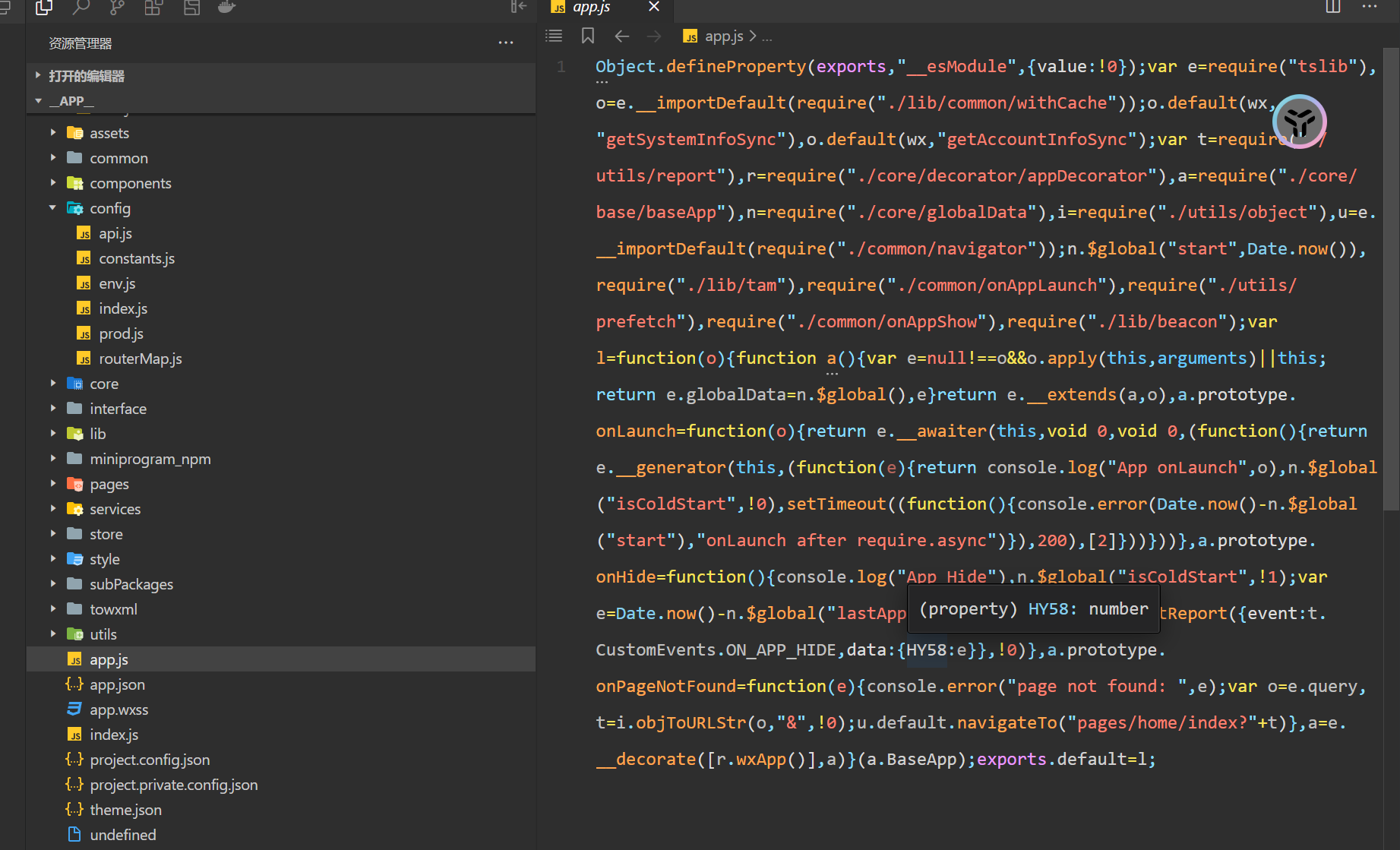

然еҗҺдҪҝз”ЁејҖеҸ‘иҖ…е·Ҙе…·жү“ејҖ,еҜје…Ҙе°ҸзЁӢеәҸжәҗз Ғ

2.е°ҸзЁӢеәҸеёёи§ҒжјҸжҙһ

2.1.жҹҗиҜҒеҲёSessionKeyжі„йңІеҜјиҮҙд»»ж„Ҹз”ЁжҲ·зҷ»еҪ•

иҝӣе…ҘжҹҗиҜҒеҲёеҫ®дҝЎе°ҸзЁӢеәҸиҝӣиЎҢзҷ»еҪ•

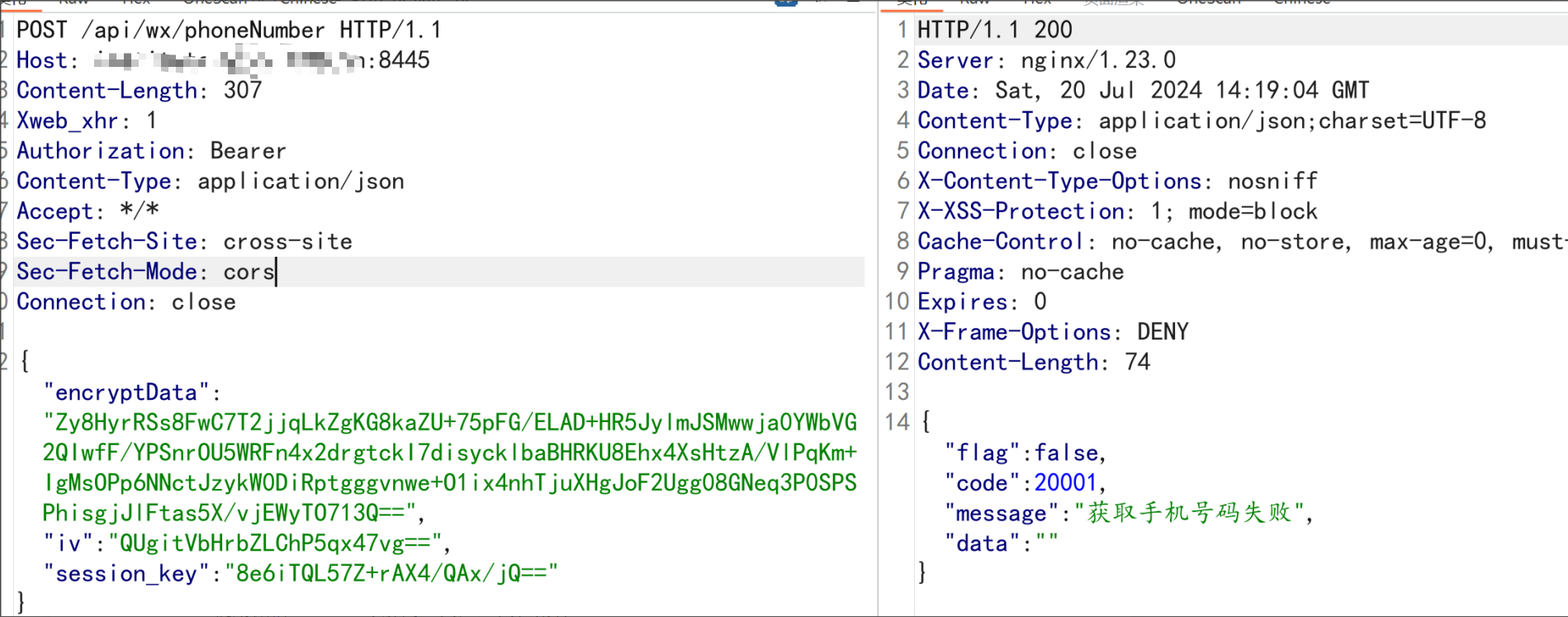

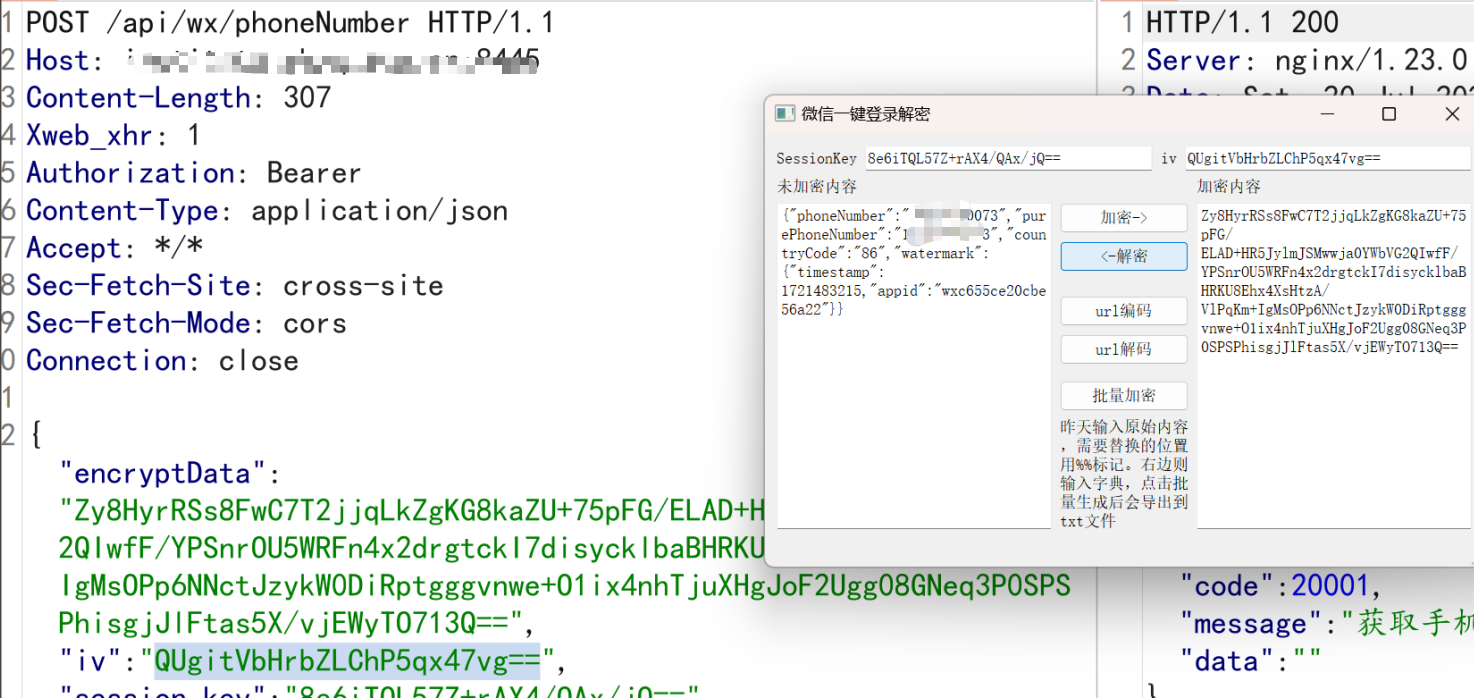

жі„йңІsession_key/ivе’ҢencryptDataпјҢдҪҝз”Ёи§Јз Ғе·Ҙе…·

еҸ‘зҺ°еҸҜи§ЈеҜҶжҲҗеҠҹпјҢйӮЈд№ҲеҰӮдҪ•е®һзҺ°иҙҰеҸ·жҺҘз®ЎпјҢдҪҝз”ЁеҲ«дәәзҡ„жқғйҷҗиҝӣиЎҢж“ҚдҪңе‘ў

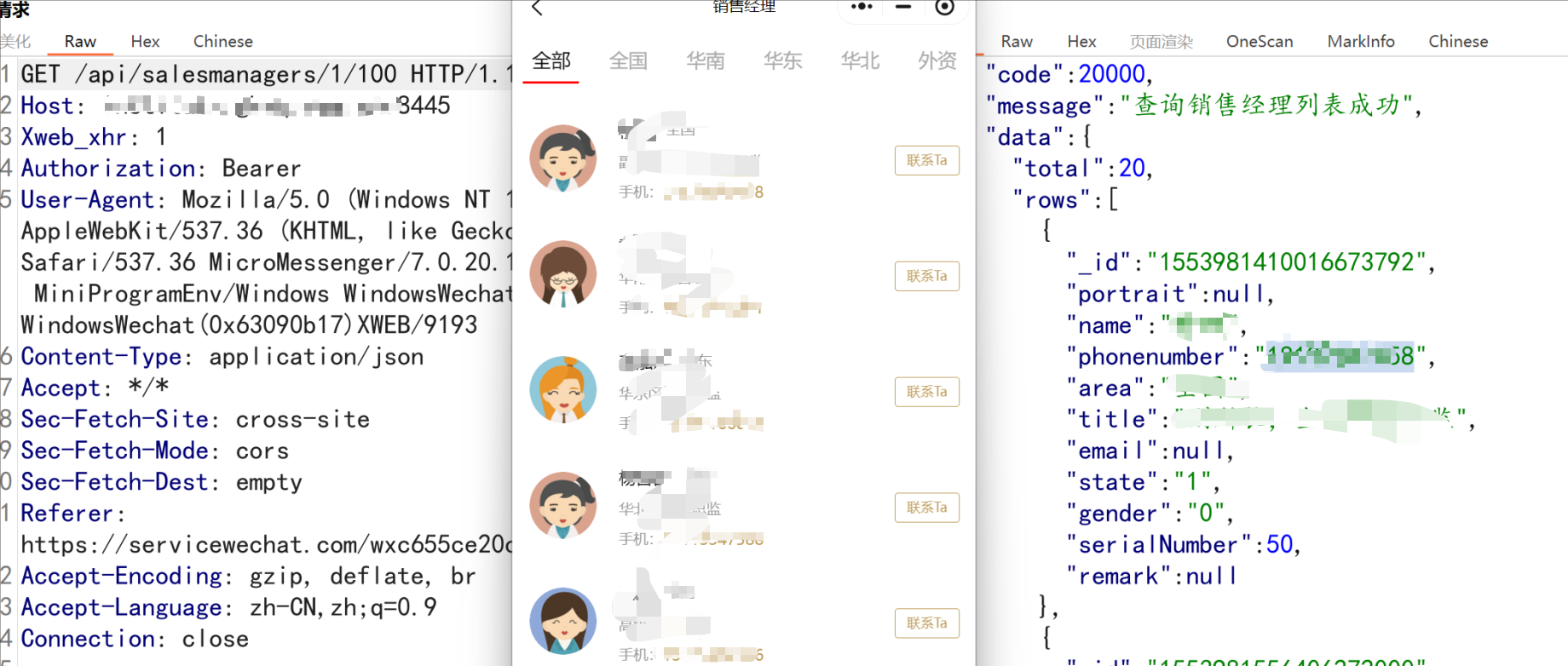

еӣһеҲ°еҫ®дҝЎе°ҸзЁӢеәҸдёӯпјҢеҸ‘зҺ°й”Җе”®з»ҸзҗҶиҝҷдёӘж•°жҚ®еҢ…жі„йңІеӨ§йҮҸеҶ…йғЁдәәе‘ҳжүӢжңәеҸ·пјҢ姓еҗҚзӯүдҝЎжҒҜ

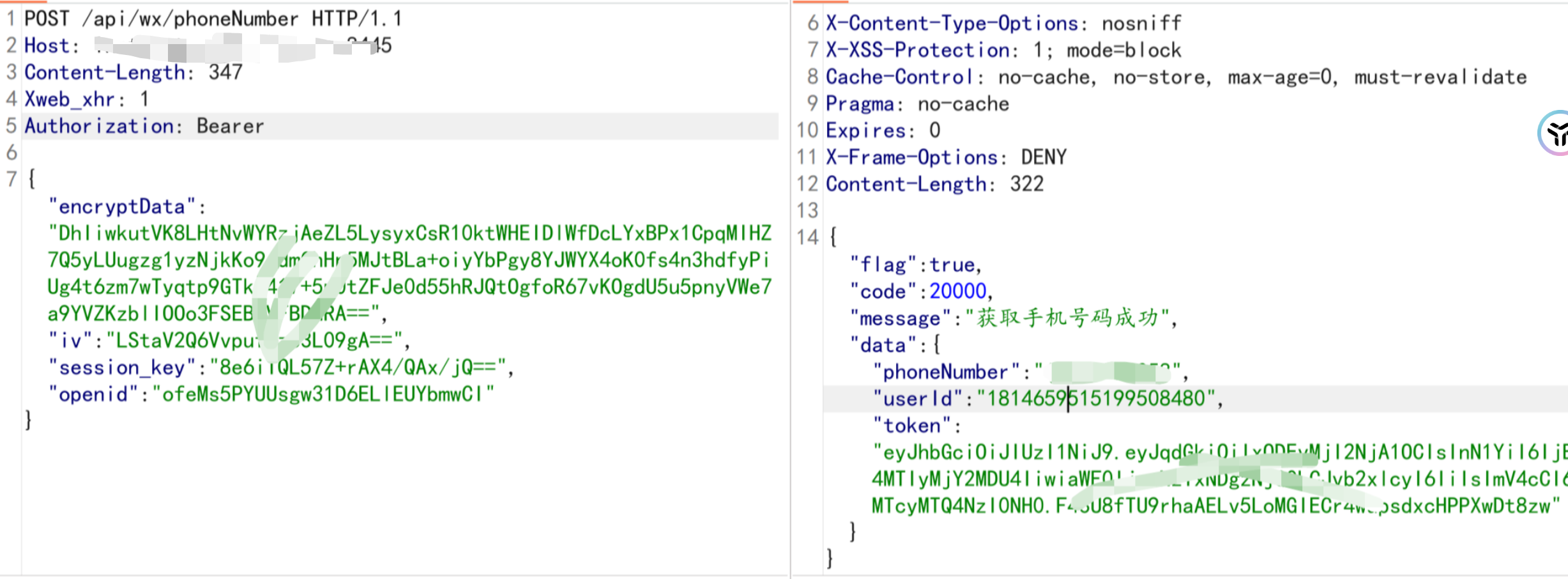

жӣҝжҚўжүӢжңәеҸ·пјҢжҲҗеҠҹиҺ·еҸ–еҲ°tokenзҷ»еҪ•жҲҗеҠҹ

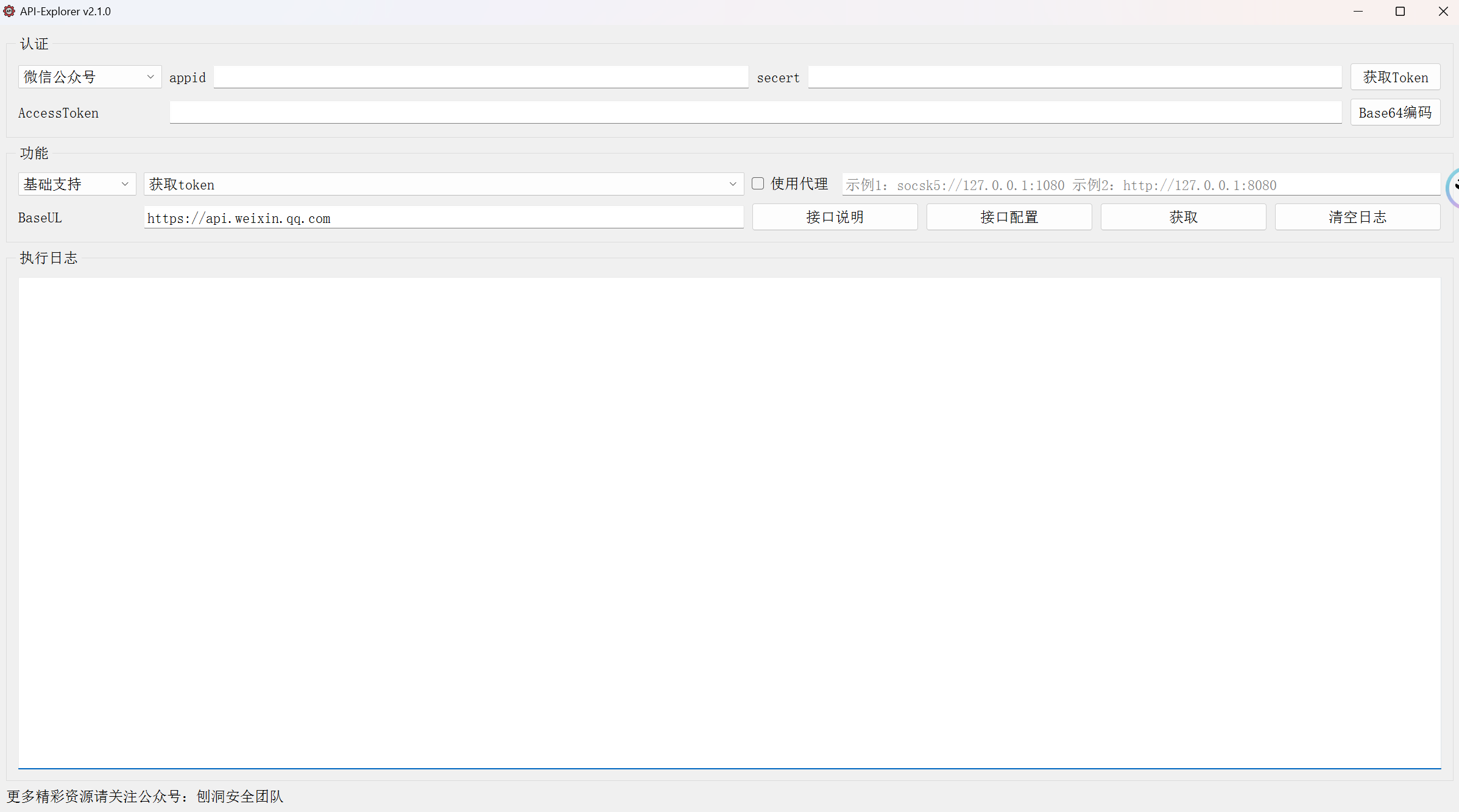

2.2.APPid&Appsecretжі„йңІеҜјиҮҙе…¬дј—еҸ·жҺҘз®Ў

гҖҗжҠҖжңҜеҲҶдә«гҖ‘е°ҸзЁӢеәҸAppidгҖҒAppSecretжі„йңІжјҸжҙһжҖ»з»“

|

|