еҶ…зҪ‘жё—йҖҸпҪңеҶ…зҪ‘иҝңзЁӢжҺ§еҲ¶жҖ»з»“

1.еҗ‘ж—Ҙи‘ө

https://mp.weixin.qq.com/s/yfKpdPaDl0XwoZWLdY4S8Q

еңЁдёҖдәӣеҶ…зҪ‘е®һжҲҳдёӯпјҢжңүеҸҜиғҪеӯҳеңЁеҗ‘ж—Ҙи‘өиҝңжҺ§иҪҜ件пјҢдҪҝз”ЁиҝӣзЁӢжқҖиҪҜиҜҶеҲ«еҸҜд»ҘиҜҶеҲ«еҮәеҗ‘ж—Ҙи‘өзҡ„иҝӣзЁӢгҖӮ

еҗ‘ж—Ҙи‘өдҪҝз”ЁдјҷдјҙиҜҶеҲ«з Ғе’ҢйӘҢиҜҒз Ғе°ұеҸҜд»ҘзӣҙжҺҘиҝңзЁӢжҺ§еҲ¶пјҢи®ҫеӨҮзҡ„иҜҶеҲ«з Ғе’ҢйӘҢиҜҒз ҒйғҪдҝқеӯҳеңЁжң¬ең°й…ҚзҪ®ж–Ү件дёӯгҖӮ

еҪұе“ҚзүҲжң¬пјҡеҗ‘ж—Ҙи‘өдёӘдәәзүҲfor Windows= 11.0.0.33 еҗ‘ж—Ҙи‘өз®ҖзәҰзүҲ= V1.0.1.43315пјҲ2021.12пјү жөӢиҜ•е®ўжҲ·з«ҜжјҸжҙһзүҲжң¬:11.0.0.33162

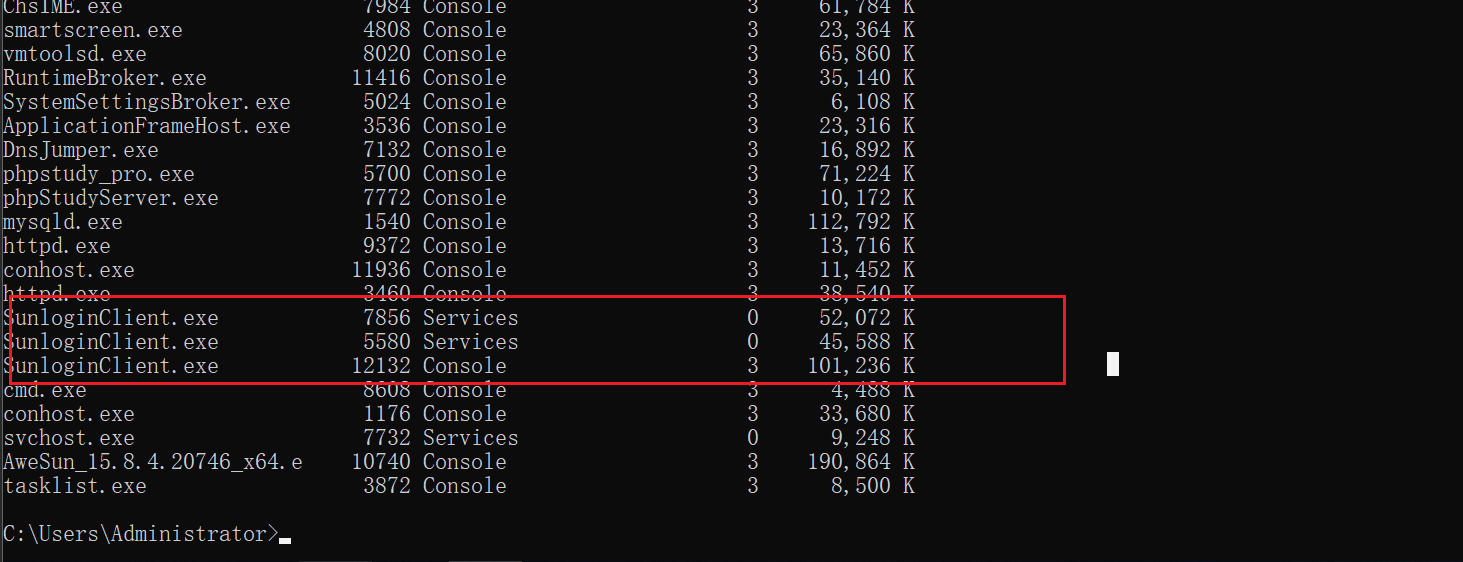

жҹҘзңӢжҳҜеҗҰеӯҳеңЁеҗ‘ж—Ҙи‘өиҝӣзЁӢ

|

|

1.1.еҗ‘ж—Ҙи‘өRCE

еҸ—еҪұе“ҚзүҲжң¬еҗ‘ж—Ҙи‘өдёӢиҪҪең°еқҖпјҡhttp://www.kkx.net/soft/42661.html

https://github.com/Mr-xn/sunlogin_rce

|

|

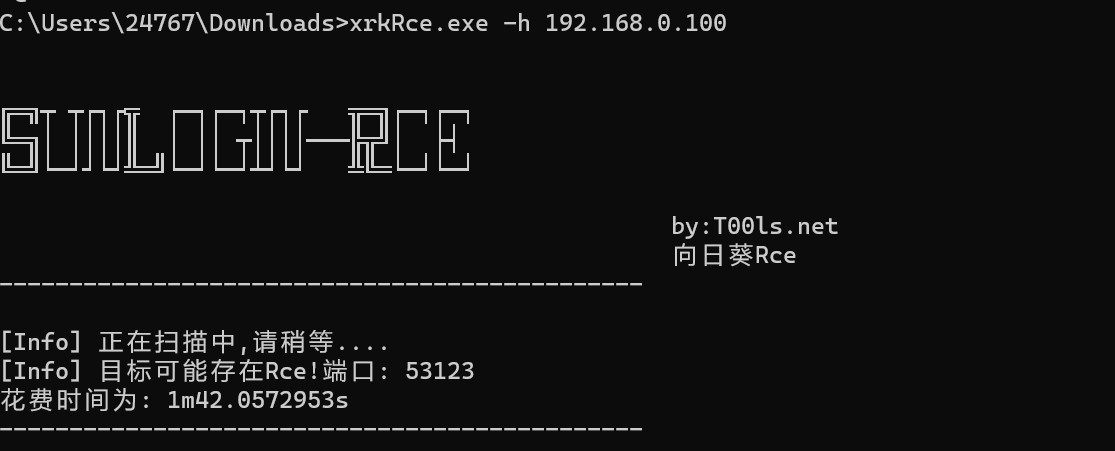

1.2.еҶ…зҪ‘еҗ‘ж—Ҙи‘ө<12.5йҖҡжқҖжҖқи·Ҝ

зӘғеҸ–й…ҚзҪ®ж–Ү件жқҘиҝӣиЎҢи§ЈеҜҶпјҲеҸӘй’ҲеҜ№дҪҺзүҲжң¬еҗ‘ж—Ҙи‘өе…·дҪ“зүҲжң¬еҸ·жңӘзҹҘпјү

дҪҺзүҲжң¬зҡ„еҗ‘ж—Ҙи‘өжҠҠеҜҶз Ғе’ҢжңәеҷЁз ҒеҠ еҜҶеҶҷе…ҘеҲ°дәҶй…ҚзҪ®ж–Ү件дёӯпјҢжҲ‘们еҸҜд»ҘжҠҠй…ҚзҪ®ж–Ү件downеҲ°иҮӘе·ұзҡ„жңәеҷЁдёҠпјҢ然еҗҺиҝӣиЎҢйҮҚејҖеҗ‘ж—Ҙи‘өеҚіеҸҜгҖӮиҝҷйҮҢеҗ‘ж—Ҙи‘өзүҲжң¬иҫғдҪҺпјҢе°ұдёҚиҝӣиЎҢжөӢиҜ•

еңЁ12.5.2д№ӢеүҚзҡ„жҹҗдәӣзүҲжң¬еҸҜд»ҘеҶҷеҲ°дәҶжіЁеҶҢиЎЁдёӯпјҢжүҖд»ҘеҸҜд»ҘдҪҝз”ЁжіЁеҶҢиЎЁжқҘиҝӣиЎҢжҹҘиҜў

|

|

и§ЈеҜҶи„ҡжң¬пјҡhttps://github.com/wafinfo/Sunflower_get_Password?ref=pythonrepo.com

еҰӮжһңй…ҚзҪ®ж–Ү件дёӯдёҚеӯҳеңЁеҜҶж–ҮпјҢйӮЈд№ҲеҸҜиғҪеӯҳж”ҫеңЁжіЁеҶҢиЎЁдёӯ

|

|

жңҖж–°зүҲжң¬

йҰ–е…ҲжүҫеҲ°еҗ‘ж—Ҙи‘өз”ЁжҲ·иҝӣзЁӢпјҢ然еҗҺдҪҝз”Ё**<font style="color:rgb(53, 148, 247);background-color:rgba(59, 170, 250, 0.1);">procdump</font>**зӯүе·Ҙе…·иҪ¬еӮЁиҝӣзЁӢеҶ…еӯҳгҖӮ

|

|

дҪҝз”ЁWinhexжү“ејҖиҪ¬еӮЁж–Ү件пјҢжҢүдёӢCtrl+Alt+Xеҝ«жҚ·й”®жү“ејҖеҚҒе…ӯиҝӣеҲ¶еҖјжҗңзҙўеҠҹиғҪпјҢжҗңзҙўеҚҒе…ӯиҝӣеҲ¶еҖј66617374636F646522203A20226bпјҢеҚіеҸҜжүҫеҲ°жң¬жңәиҜҶеҲ«з ҒгҖӮ

жҗңзҙўеҚҒе…ӯиҝӣеҲ¶еҖј000000000000003C6620663D79616865692E626F6C642E323420633D 636F6C6F725F65646974203EпјҢдҪҝз”ЁF3еҝ«жҚ·й”®еҸҜд»Ҙи·іеҲ°дёӢдёҖдёӘеҢ№й…ҚеӨ„пјҢеӨҡи·і2ж¬ЎеҚіеҸҜжүҫеҲ°жң¬жңәйӘҢиҜҒз ҒгҖӮ

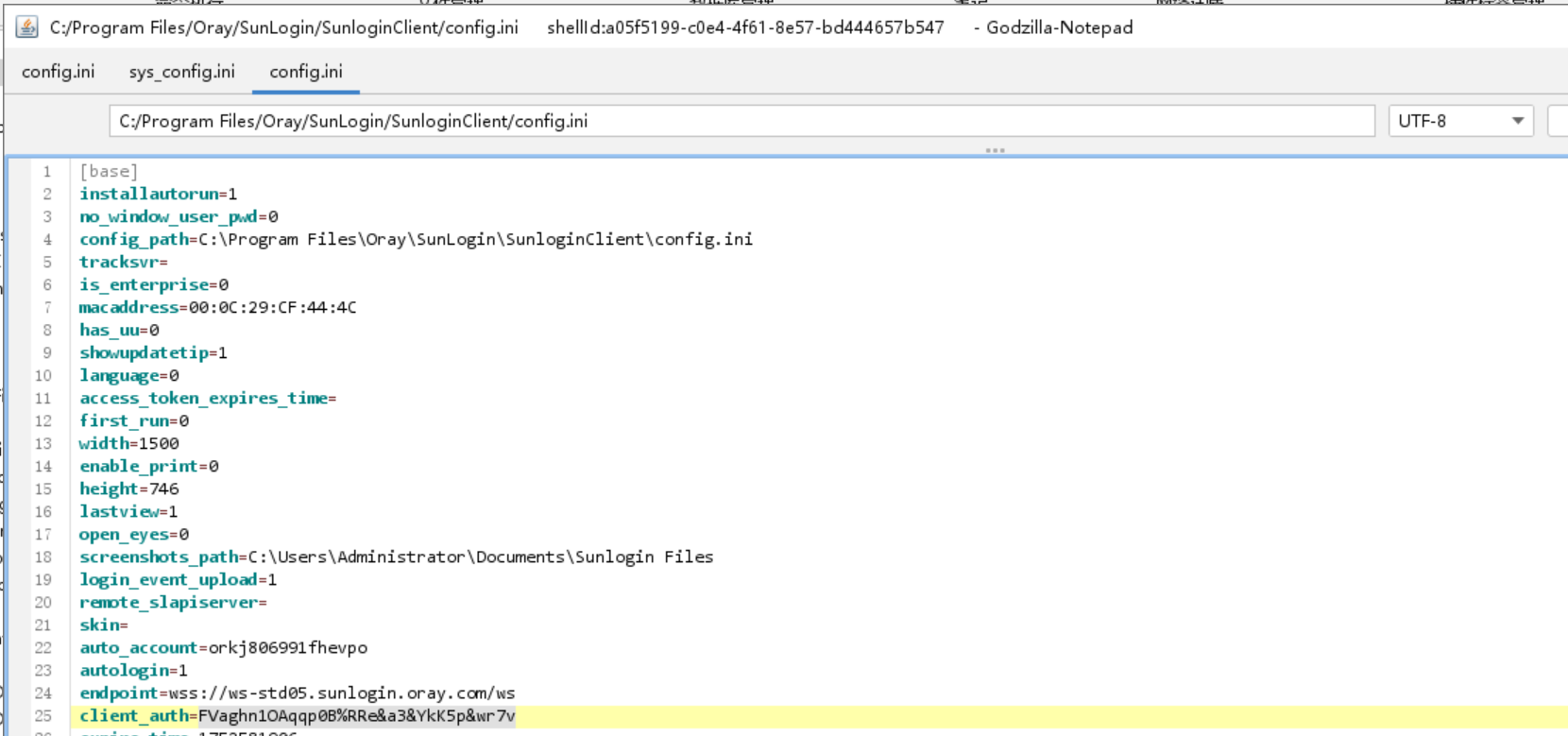

2.TeamViewer

жҹҘзңӢиҝӣзЁӢдёӯжҳҜеҗҰеӯҳеңЁTeamViewer

|

|

еҲ©з”Ёе·Ҙе…·пјҡhttps://github.com/uknowsec/SharpDecryptPwd

|

|

TeamviewerзүҲжң¬й«ҳдәҺзүҲжң¬дёә15.18.5ж— жі•жӯЈеёёеҲ©з”Ё

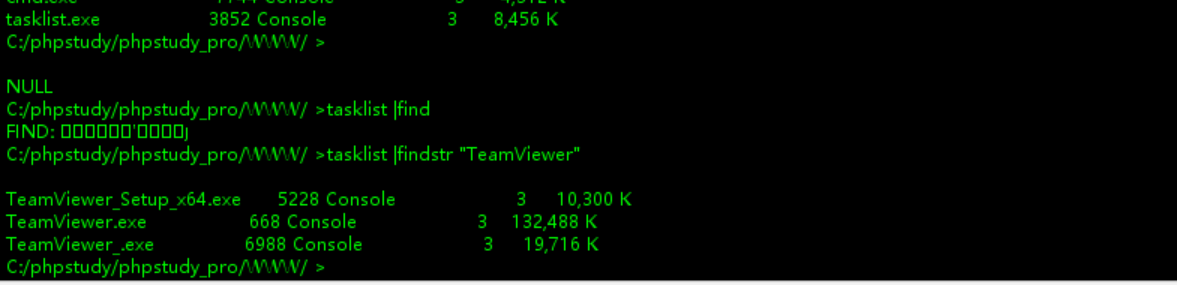

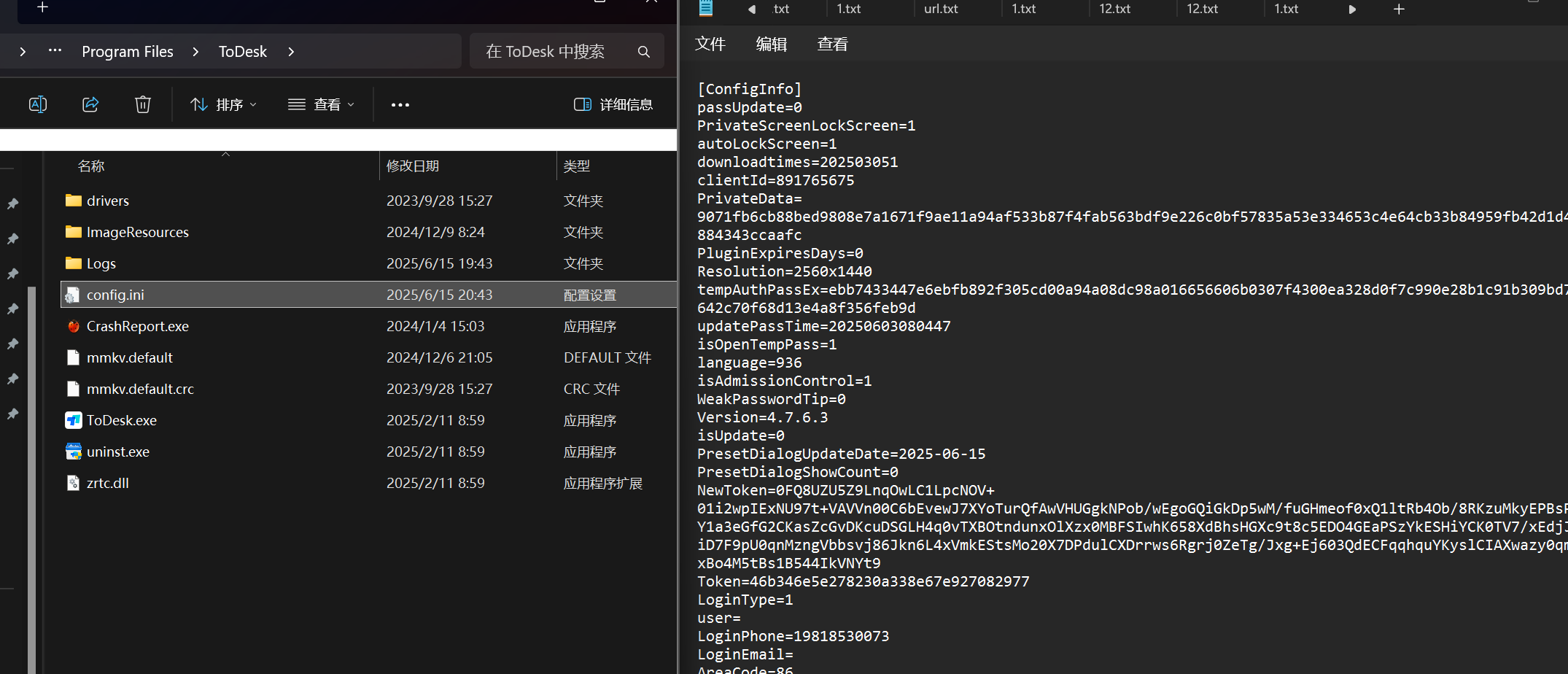

3.Todesk

иҝҷйҮҢиҝҳжҳҜе’ҢеүҚйқўзҡ„еҗ‘ж—Ҙи‘өдёҖж ·пјҢеҸҜд»ҘиҝӣиЎҢй…ҚзҪ®ж–Ү件зҡ„зӘғеҸ–пјҢй»ҳи®Өе®үиЈ…и·Ҝеҫ„C:\Program Files\ToDesk\config.ini

|

|

иҝҷйҮҢе’ұ们еҸҜд»Ҙж”»еҮ»жңәе®үиЈ…todeskпјҢ然еҗҺиҜ»еҸ–еҲ°config.iniдёӯзҡ„й…ҚзҪ®ж–Ү件пјҢ然еҗҺе’Ңж”»еҮ»жңәиҝӣиЎҢжӣҝжҚўеҚіеҸҜгҖӮ

иҝҷйҮҢжҲ‘иҷҡжӢҹжңәеҒҮиЈ…жҳҜеҸ—е®іжңәпјҢиҜ»еҸ–еҮәжқҘпјҢ然еҗҺж”»еҮ»жңәжҠҠtempauthpassexиҝӣиЎҢжӣҝжҚўгҖӮ

еҪ“жңҚеҠЎеҷЁжңӘе®үиЈ…todeskж—¶пјҢжҲ‘们д№ҹеҸҜд»ҘдёҠдј todeskе®үиЈ…еҢ…пјҢйҖҡиҝҮwebshellиҝӣиЎҢйқҷй»ҳе®үиЈ…

|

|

жҺҘдёӢиҪҪзҡ„жҖқи·Ҝд№ҹжҳҜе°Ҷйқ¶жңәзҡ„tempAuthPassEXеӨҚеҲ¶еҲ°ж”»еҮ»жңәconfig.iniпјҢйҮҚеҗҜtodesk

4.AnyDesk

AnyDeskеңЁеӣҪеӨ–еёёз”Ё

жҹҘзңӢдё»жңәжҳҜеҗҰеӯҳеңЁAnyDesk

|

|

|

|

5.gotohttp

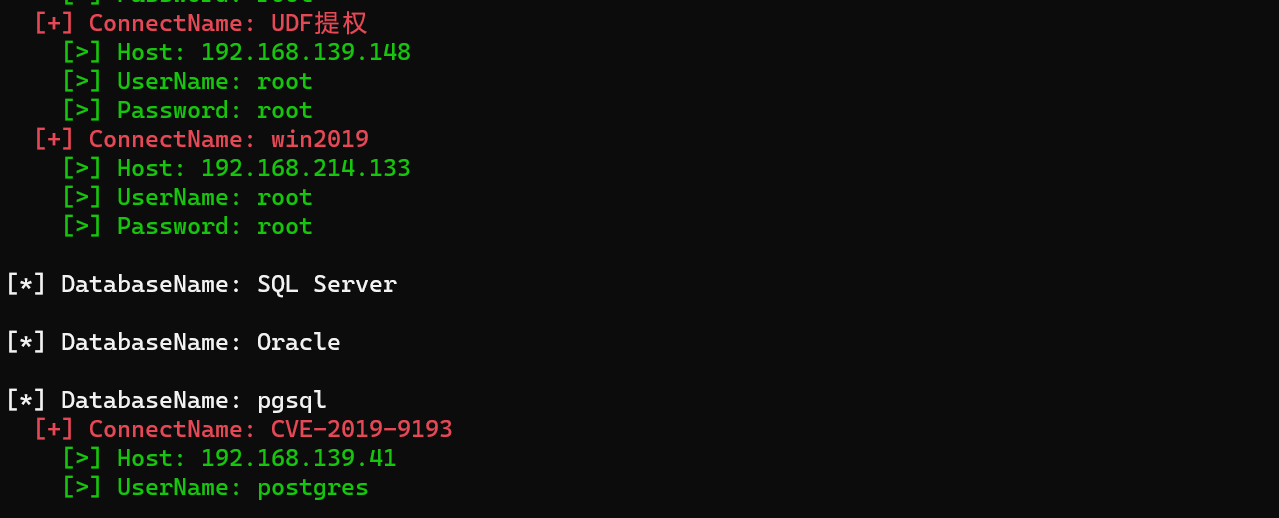

6.еҶ…зҪ‘еҜҶз Ғ收йӣҶе·Ҙе…·

https://github.com/uknowsec/SharpDecryptPwd

https://github.com/RowTeam/SharpDecryptPwd

6.1.SharpDecryptPwd

|

|

|

|

|

|